情報処理システム

【課題】携帯型記憶装置内の情報の漏洩/改竄や携帯型記憶装置の不正な利用を確実に防止するとともに、第三者の成りすましによる不正なネットワーク接続を確実に防止する。

【解決手段】携帯型記憶装置20を情報処理端末10に接続し、携帯型記憶装置20内の情報を用いた処理を情報処理端末10で実行する際、認証サーバ30において携帯型記憶装置20についての個人認証,装置認証およびソフトウエア認証という三重の認証を行ない、携帯型記憶装置20およびその利用者の正当性が認証されると、情報処理端末10の処理部による処理状態を、内部処理状態から、各種のソフトウエアおよびデータを携帯型記憶装置20上で用いながら処理を行なう外部処理状態に切り換える。

【解決手段】携帯型記憶装置20を情報処理端末10に接続し、携帯型記憶装置20内の情報を用いた処理を情報処理端末10で実行する際、認証サーバ30において携帯型記憶装置20についての個人認証,装置認証およびソフトウエア認証という三重の認証を行ない、携帯型記憶装置20およびその利用者の正当性が認証されると、情報処理端末10の処理部による処理状態を、内部処理状態から、各種のソフトウエアおよびデータを携帯型記憶装置20上で用いながら処理を行なう外部処理状態に切り換える。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、各種のソフトウエアやデータを記憶する携帯型記憶装置〔例えばUSB(Universal Serial Bus)メモリ,リムーバブルハードディスクなど〕をパーソナルコンピュータなどの情報処理端末における接続ポートに接続すると、その携帯型記憶装置内のソフトウエアを情報処理端末の処理部で起動・実行するように構成された情報処理システムに関する。

【背景技術】

【0002】

電子メール,スケジュール管理ツール,各種ゲームなどの、パーソナルコンピュータ(以下、PCという)上で用いられる各種ツール(アプリケーションプログラム,ソフトウエア)は、ビジネスやプライベートにおいて必要不可欠なものとなっている。また、携帯電話の普及に伴い、いつでもどこでも簡単に電子メールをやりとりしたり、スケジュール管理ツール,各種ゲームを利用したりすることが一般化しており、PCで利用される各種ツールについても同様の利便性が求められている。

【0003】

しかし、PCで利用される各種ツールは、そのPCの利用者毎に固有のデータを含んでいたりそのPCの利用者毎に固有の設定を施されていたりするため、外出先において他人のPCを用い自分のPCを用いているのと同じ状況(環境)で各種ツールを利用したい場合には、その他人のPCに利用したいツールがインストールされていれば、そのツールを起動し利用者固有のデータを入力したり利用者固有の設定を行なったりする必要があって手間が掛かる上、利用後には入力したデータを削除したり設定を解除したりする必要があってさらなる手間が掛かる。また、その他人のPCに利用したいツールがインストールされていなければ、そのツールをインストールした上で、上述と同様の手間を掛け、さらに場合によってはそのツールをアンインストールする手間が掛かる場合もある。

【0004】

例えば、外出先で他人のパソコンを用いて電子メールチェックの必要がある場合、外出先のパソコンにアカウントを設定し、電子メールの送受信を実行し、送受信したメールを確認後に外出先のパソコンに残らないように削除するなど、大変手間の掛かるものとなっている。

【0005】

上述の手間や面倒を省くために、利用者が普段から利用している自分のノートPCを持ち歩くことが考えられるが、重量のあるノートPCを常時携帯することは利用者にとって負担である。また、携帯電話の電子メールでは文字数制限があったり、文字が打ちにくい等の不都合があり、ビジネスに十分対応するものとはなっていない。さらに、携帯電話においてスケジュール管理ツールを利用したり各種ゲームを行なったりする場合も、画面が小さくて見づいだけでなくデータ入力のための操作性が悪く、使いづらい。

【0006】

そこで、例えば下記特許文献1では、USBポートに挿入すると、内蔵されたプログラムが起動して動作するUSBデバイスが開示されている。具体的に、このUSBデバイスは、PC本体のUSBポートに接続されると、自動起動プログラムを起動して、電子メールプログラムを本デバイスに記憶される設定ファイル内の設定に従って動作させ、送受信メールや添付ファイルを本デバイス内に記憶するものである。このようなUSBデバイスを用いることにより、外出先の他人のPCで利用者専用のメーラーを簡易に利用でき、さらに送受信メールの内容が本デバイスに記憶されるので、セキュリティを向上させることができる。

【特許文献1】特開2003−178017号公報

【発明の開示】

【発明が解決しようとする課題】

【0007】

ところで、近年、大容量の記憶機能を有する、携帯型ハードディスクレコーダやUSBメモリなどのデバイス(携帯型記憶装置)が普及してきており、このようなデバイスを用いて、利用者毎に、自分専用にカスタマイズされた各種ツール(アプリケーションプログラム,ソフトウエア)やオリジナルデータを持ち歩くことが考えられる。利用者は、上述のようなデバイスを携帯することにより、重量のあるノートPC等を持ち歩くことなく、オリジナルデータと通常使い慣れたプログラムや利用環境とを持ち歩くことができ、外出先において他人のPCを用いて利用者が通常利用している環境を実現してさらにオリジナルデータを用いた各種処理を実現することが可能になる。

【0008】

しかしながら、自分専用にカスタマイズされた各種ツールやオリジナルデータを記憶したデバイスは、小型で携帯しやすくなる分、利用者の不注意によって紛失する可能性や、悪意を持った第三者によって盗難に遭う可能性も高くなる。万一、デバイスを紛失したりデバイスが盗難に遭ったりすると、デバイス内の情報(ソフトウエアやデータ)が漏洩したり改竄されたりするおそれがあるため、上述のようなデバイスを用いる際には、デバイス内の情報についてのセキュリティ性能を確保することが望まれている。

【0009】

本発明は、このような課題に鑑み創案されたもので、万一、携帯型記憶装置を紛失したり携帯型記憶装置が盗難に遭ったりしても、携帯型記憶装置のセキュリティ性能を確保し、携帯型記憶装置内の情報の漏洩/改竄や携帯型記憶装置の不正な利用を確実に防止するとともに、第三者の成りすましによる不正なネットワーク接続を確実に防止できるようにして、セキュリティ性能のさらなる向上をはかることを目的としている。

【課題を解決するための手段】

【0010】

上記目的を達成するために、本発明の情報処理システム(請求項1)は、少なくとも、各種処理を実行する処理部、該処理部に対する情報入力を行なう入力部、該処理部による処理結果を出力する出力部、および、該処理部に外部装置を接続すべく該外部装置側のコネクタを挿入される接続ポートをそなえてなる情報処理端末と、各種のソフトウエアおよびデータを記憶し、該接続ポートに該外部装置として接続されうる携帯型記憶装置と、該情報処理端末に接続され、該情報処理端末の該接続ポートに接続された該携帯型記憶装置についての認証を行なう認証サーバとをそなえ、該情報処理端末が、該接続ポートに該携帯型記憶装置が接続されたことを認識する認識手段と、該認識手段によって該接続ポートに該携帯型記憶装置が接続されたことを認識すると、該携帯型記憶装置についての認証を該認証サーバに対して要求する認証要求手段と、該認証要求手段による要求に応じて該認証サーバによって実行された認証の結果、該携帯型記憶装置および該携帯型記憶装置の利用者の正当性が認証された場合、該処理部による処理状態を、該情報処理端末側に記憶されたソフトウエアおよびデータを用いて処理を行なう内部処理状態から、該携帯型記憶装置に記憶された前記各種のソフトウエアおよびデータを該携帯型記憶装置上で用いながら処理を行なう外部処理状態に切り換える切換手段とをそなえて構成され、該認証サーバが、該情報処理端末から該携帯型記憶装置についての認証要求を受けると、該携帯型記憶装置の利用者によって該情報処理端末の該入力部から入力される個人認証情報に基づき該利用者が正当な利用者であるか否かを判定して、該利用者の個人認証を行なう個人認証手段と、該情報処理端末から該携帯型記憶装置についての認証要求を受けると、該携帯型記憶装置から自動的に読み出される装置識別情報に基づき該携帯型記憶装置が該認証サーバの管理対象装置であるか否かを判定して、該携帯型記憶装置の装置認証を行なう装置認証手段と、該情報処理端末から該携帯型記憶装置についての認証要求を受けると、該携帯型記憶装置に記憶されているソフトウエア(以下、ログイン時ソフトウエアという)と該携帯型記憶装置が情報処理端末に最後に接続されていた時に記憶されていたソフトウエア(以下、ログオフ時ソフトウエアという)との対照をとりこれらのソフトウエアが一致する否

かを判定して、ソフトウエア認証を行なうソフトウエア認証手段と、該個人認証手段によって該利用者が正当な利用者であることが認証され、且つ、該装置認証手段によって該携帯型記憶装置が該認証サーバの管理対象装置であることが認証され、且つ、該ソフトウエア認証手段によって前記ログイン時ソフトウエアと前記ログオフ時ソフトウエアとが一致していると判定された場合、該携帯型記憶装置および該携帯型記憶装置の利用者の正当性が認証されたものと判断し、その旨を認証の結果として該情報処理端末に対して通知する通知手段とをそなえて構成されていることを特徴としている。

【0011】

上述した情報処理システムにおいて、該認証サーバが、該携帯型記憶装置および該携帯型記憶装置の利用者の正当性が認証された場合、該情報処理端末の該処理部による処理状態が前記外部処理状態に切り換えられ該携帯型記憶装置が開かれたものと判断して、その旨を履歴として記録する記録手段をさらにそなえて構成されていてもよい(請求項2)。

また、該情報処理端末において、該携帯型記憶装置を用いた前記外部処理状態を終了すると、該切換手段が、該処理部による処理状態を前記外部処理状態から前記内部処理状態に切り換えてもよい(請求項3)。

【0012】

さらに、該認証サーバにおいて、該個人認証手段によって該利用者が正当な利用者であることが認証されなかった場合、もしくは、該装置認証手段によって該携帯型記憶装置が該認証サーバの管理対象装置であることが認証されなかった場合、もしくは、該ソフトウエア認証手段によって前記ログイン時ソフトウエアと前記ログオフ時ソフトウエアとが一致していないと判定された場合、該通知手段が、該携帯型記憶装置または該携帯型記憶装置の利用者の正当性の認証に失敗したものと判断し、その旨を認証の結果として該情報処理端末に対して通知し、該認証サーバから認証失敗の通知を受けた該情報処理端末において、該切換手段による前記内部処理状態から前記外部処理状態への切換を禁止するとともに、該出力部を通じて該携帯型記憶装置の利用者に対して認証失敗を通知してもよい(請求項4)。

【0013】

一方、該情報処理端末に接続され、該情報処理端末の該接続ポートに接続された該携帯型記憶装置における暗号化情報に対するアクセスの管理を行なうアクセス管理サーバをさらにそなえ、該携帯型記憶装置において、前記各種のソフトウエアおよびデータのうち、所定のソフトウエア以外のソフトウエアおよびデータが、該アクセス管理サーバによって管理される暗号鍵を用いて暗号化された暗号化情報として記憶されており、該情報処理端末の該処理部が、該認識手段によって該接続ポートに該携帯型記憶装置が接続されたことを認識すると、該携帯型記憶装置における前記所定のソフトウエアを実行することにより、前記暗号化情報の利用者によって該情報処理端末の該入力部から入力される、前記暗号化情報ついての認証情報を送信し、該アクセス管理サーバに対して前記暗号化情報に応じた復号鍵を要求する復号鍵要求手段、および、該復号鍵要求手段の要求に応じて該アクセス管理サーバから受信した前記復号鍵を用いて前記暗号化情報を復号化する復号化手段としての機能を果たすように構成され、該アクセス管理サーバが、該情報処理端末から前記暗号化情報についての認証情報を受けると、該認証情報に基づき前記暗号化情報の利用者が正当な利用者であるか否かを判定する判定手段と、該判定手段によって前記暗号化情報の利用者が正当な利用者であると判定された場合、前記暗号化情報を復号化する復号鍵を該情報処理端末に送信する復号鍵送信手段とをそなえて構成されていてもよい(請求項5)。このとき、該認証サーバが、該アクセス管理サーバとしての機能を併せもっていてもよい(請求項6)。

【0014】

また、該情報処理端末に接続され、該携帯型記憶装置における個人情報ファイルを管理する個人情報管理サーバをさらにそなえ、該個人情報管理サーバが、該携帯型記憶装置における前記各種のソフトウエアに個人情報探索プログラムが含まれているか否かを調査する調査手段と、該調査手段による調査の結果、前記個人情報プログラムが含まれていない

場合、該情報処理端末を通じて該携帯型記憶装置に個人情報探索プログラムをインストールするインストール手段とをそなえて構成されるとともに、該情報処理端末の該処理部が、該携帯型記憶装置にインストールされた前記個人情報探索プログラムを実行することにより、該携帯型記憶装置におけるデータの中から個人情報ファイルを探索して特定する個人情報探索手段、および、該個人情報探索手段による探索結果を利用者もしくは該個人情報管理サーバに通知する通知手段としての機能を果たすように構成されていてもよい(請求項7)。このとき、該認証サーバが、該個人情報管理サーバとしての機能を併せもっていてもよい(請求項8)。

【0015】

ここで、該個人情報探索手段は、該携帯型記憶装置におけるデータに含まれるファイル毎に、当該ファイルに含まれる文字もしくは文字列と個人情報において特徴的に出現する文字もしくは文字列として予め設定された特徴文字もしくは特徴文字列とを照合し、前記特徴文字もしくは前記特徴文字列が当該ファイルにおいて出現する回数を計数する計数手段と、該計数手段による計数結果に基づいて、当該ファイルが個人情報ファイルであるか否かを判定する判定手段とから構成されていてもよい(請求項9)。

【0016】

また、該個人情報探索手段は、判定対象ファイルが特定の個人を識別可能な個人情報要素を所定数以上保有している個人情報ファイルであるか否かを判定するものであって、当該判定対象ファイルに含まれるテキストデータを抽出する抽出手段と、該抽出手段によって抽出されたテキストデータから、区切り文字によって区切られた文字区間を切り出す切出手段と、該切出手段によって切り出された文字区間における文字列が、予め設定された電話番号判定条件,電子メールアドレス判定条件および住所判定条件のいずれか一つを満たすか否かの判定を行なうことにより、氏名以外の個人情報要素である電話番号,電子メールアドレスおよび住所のうちのいずれか一つに該当するか否かを判定する第1判定手段と、該第1判定手段によって電話番号,電子メールアドレス,住所のいずれにも該当しないと判定された文字区間における文字の数が所定範囲内であり且つ同文字区間における文字が漢字であるか否かを判定する文字判定手段と、該文字判定手段によって前記所定範囲内であり且つ漢字であると判定された文字区間について、当該文字区間に含まれる文字もしくは文字列と氏名において出現し得ない漢字もしくは漢字列として予め設定された不適切文字もしくは不適切文字列とを照合することにより、当該文字区間が前記の不適切文字もしくは不適切文字列を含むか否かを判定する照合手段と、該第1判定手段によって電話番号,電子メールアドレスおよび住所のうちのいずれか一つに該当すると判定された文字区間の数と該照合手段によって前記の不適切文字もしくは不適切文字列を含まないと判定された文字区間の数とをそれぞれ計数し、その計数結果に基づいて、当該判定対象ファイルが個人情報ファイルであるか否かを判定する第2判定手段とから構成されていてもよい(請求項10)。

【0017】

このとき、該第1判定手段において、該切出手段によって切り出された文字区間における文字列が、電話番号に該当するか否かを判定し、電話番号に該当しない場合に電子メールアドレスに該当するか否かを判定し、電子メールアドレスに該当しない場合に住所に該当するか否かを判定し、電話番号,電子メールアドレス,住所のうちのいずれか一つに該当すると判定された時点で、当該文字列についての判定処理を終了してもよい(請求項11)。

【0018】

また、該第2判定手段が、該照合手段によって前記の不適切文字もしくは不適切文字列を含まないと判定された文字区間における文字列を氏名に該当する個人情報要素と見なして、当該判定対象ファイルが個人情報ファイルであるか否かを判定してもよい(請求項12)。

【0019】

さらに、該第2判定手段が、前記計数結果に基づいて、該第1判定手段によって電話番

号,電子メールアドレスおよび住所のうちのいずれか一つに該当すると判定された文字区間の数と該照合手段によって前記の不適切文字もしくは不適切文字列を含まないと判定された文字区間の数とが多いほど大きくなる判定値を算出し、算出された判定値が所定閾値を超えた場合に当該判定対象ファイルが個人情報ファイルであると判定してもよい(請求項13)。

【発明の効果】

【0020】

上述した本発明の情報処理システムによれば、情報処理端末の接続ポートに携帯型記憶装置が接続されたことが認識手段によって認識されると、携帯型記憶装置についての認証が認証サーバに対し認証要求手段によって要求される。認証サーバにおいては、個人認証手段によって該利用者が正当な登録者であることが認証され、且つ、装置認証手段によって携帯型記憶装置が認証サーバの管理対象装置であることが認証され、且つ、ソフトウエア認証手段によってログイン時ソフトウエアとログオフ時ソフトウエアとが一致していると判定された場合、携帯型記憶装置およびその利用者の正当性が認証されたものと判断され、その旨が認証の結果として認証サーバから情報処理端末に対し通知手段によって通知される。

【0021】

そして、認証要求手段による要求に応じて認証サーバによって実行された認証の結果、携帯型記憶装置およびその利用者の正当性が認証されると、情報処理端末の処理部による処理状態が、切換手段によって、内部処理状態から、各種のソフトウエアおよびデータを携帯型記憶装置上で用いながら処理を行なう外部処理状態に切り換えられる。

【0022】

これにより、利用者は、利用者毎に自分専用にカスタマイズされた各種のソフトウエアやオリジナルデータを携帯型記憶装置に保存し、その携帯型記憶装置のコネクタを外出先の情報処理端末における接続ポートに接続するだけで、重量のあるノートPC等を持ち歩くことなく、オリジナルデータと通常使い慣れたプログラムや利用環境とをその外出先の情報処理端末で利用することが可能になる。

【0023】

その際、上述のごとく認証サーバにおいて個人認証,装置認証およびソフトウエア認証という三重の認証を行なっているので、万一、携帯型記憶装置を紛失したり携帯型記憶装置が盗難に遭ったりしても、携帯型記憶装置のセキュリティ性能が確保され、携帯型記憶装置内の情報の漏洩や携帯型記憶装置の不正な利用を確実に防止することができる。

【0024】

また、携帯型記憶装置にインストールされているソフトウエア(ログイン時ソフトウエア)と携帯型記憶装置が最後に情報処理端末(認証サーバ)に接続されていた時にインストールされていたソフトウエア(ログオフ時ソフトウエア)との対照をとりこれらのソフトウエアが一致する否かを判定するソフトウエア認証を行なうことにより、これらのソフトウエアが完全に一致した場合に、情報処理端末の処理部が携帯型記憶装置におけるソフトウエアおよびデータを用いた外部処理状態に切り換えられるようになる。

【0025】

従って、万一、個人認証や装置認証に必要な情報(ユーザID,パスワード,携帯型記憶装置の装置識別情報など)が盗まれ、第三者が本来の携帯型記憶装置とは異なる携帯型記憶装置を用い、その携帯型記憶装置内のソフトウエアによって成りすましによる不正なネットワーク接続を行なおうとしても、その成りすまし装置に保有されるソフトウエアと、盗まれた情報に対応する携帯型記憶装置についてのログオフ時ソフトウエアとが完全に一致することはほとんどありえないので、上述したソフトウエア認証によって、成りすまし装置のネットワークへの接続を確実に拒絶することが可能になり、セキュリティ性能を大幅に向上させることができる。

【0026】

上述した情報処理システムの認証サーバにおいて、携帯型記憶装置およびその利用者の

正当性が認証された場合、その認証結果によって情報処理端末の処理部による処理状態が前記外部処理状態に切り換えられ携帯型記憶装置が開かれたことが、記録手段によって履歴として記録されるので、携帯型記憶装置がオープンされ、その携帯型記憶装置内の情報が情報処理端末の処理部による処理対象となったことを記録して管理することが可能になり、携帯型記憶装置の不正利用が発覚したような場合に、記録された履歴に基づいて、不正利用された携帯型記憶装置や、その利用時間や、その利用に用いられた情報処理端末などを特定することが可能になる。

【0027】

また、携帯型記憶装置において、各種のソフトウエアおよびデータのうち、所定のソフトウエア以外のソフトウエアおよびデータを、アクセス管理サーバの管理下に置き暗号化情報として保存しておく。そして、暗号化情報の利用者については、アクセス管理サーバにより正当な利用者であることを認証されれば、情報処理端末の処理部によって、アクセス管理サーバから受信した復号鍵で暗号化情報が復号化され、暗号化情報の内容(ソフトウエアおよびデータ)を用いた処理(ソフトウエア認証を含む)が実行されることになるが、正当な利用者以外のものは、暗号化情報を復号化することができず、その内容を用いた処理を行なうことは不可能になっている。

【0028】

つまり、携帯型記憶装置において、各種のソフトウエアおよびデータのうち、所定のソフトウエア(処理部を復号鍵要求手段および復号化手段として機能させるプログラム)以外のソフトウエアおよびデータは、全て暗号化されており、その暗号化情報は、正当な利用者のみが復号化できるように構成されているので、万一、携帯型記憶装置を紛失したり携帯型記憶装置が盗難に遭ったりしても、携帯型記憶装置のセキュリティ性能が確保され、携帯型記憶装置内の情報の漏洩/改竄や携帯型記憶装置の不正な利用を確実に防止することができ、且つ、正当な利用者のアクセスは可能になるので、正当な利用者についての利便性を損なうことがない。

【0029】

また、携帯型記憶装置が情報処理端末に接続された際には、携帯型記憶装置において個人情報探索プログラムがインストールされているか否かが調査され、インストールされていない場合、その個人情報探索プログラムが自動的(強制的)にインストールされる。そして、携帯型記憶装置にインストールされた個人情報探索プログラムを情報処理端末の処理部が実行することで、携帯型記憶装置におけるデータの中から個人情報ファイルが探索されて特定され、その探索結果が利用者もしくは個人情報管理サーバに通知される。これにより、携帯型記憶装置における個人情報ファイルが保存されている場合に、その旨が利用者や個人情報管理サーバに通知され、利用者に注意を喚起したりその個人情報ファイルを個人情報管理サーバの管理下に置くことができ、個人情報の不用意な流出・漏洩や個人情報の不正利用などを確実に防止し、個人情報を確実に保護することができる。

【0030】

その際、携帯型記憶装置におけるファイル毎に、特徴文字や特徴文字列の出現回数に基づいてファイルが個人情報ファイルであるか否かが判定され、個人情報ファイルを自動的に探索して特定することができるので、携帯型記憶装置内における個人情報ファイル(個人情報ファイルである可能性の高いファイル)を確実に探索して洗い出すことができる。

【0031】

また、本発明の情報処理システムにおいて、個人情報探索プログラムをコンピュータで実行することによって実現される個人情報探索機能によれば、氏名以外の個人情報要素(電話番号,電子メールアドレス,住所のいずれか一つ)に該当せず且つ不適切文字もしくは不適切文字列を含む文字区間は個人情報に関するものではないと見なされる一方、氏名以外の個人情報要素に該当せず且つ不適切文字もしくは不適切文字列を含まない文字区間は個人情報、特に氏名に関するものであると見なされる。

【0032】

従って、氏名以外の個人情報要素(電話番号,電子メールアドレス,住所のいずれか一

つ)に該当すると判定された文字区間については、その判定がなされた時点で判定処理を終了し、氏名以外の個人情報要素に該当しないと判定された文字区間についてのみ不適切文字もしくは不適切文字列との照合処理が行なわれ、不適切文字もしくは不適切文字列が一つでも文字区間に含まれると判定された時点でその照合処理を終了させることができるので、氏名リストに含まれる全ての氏名文字列との照合を行なう手法に比べ、氏名の照合処理を高速に行なえ、つまりは個人情報ファイルの探索処理を高速に行なうことが可能になる。また、不適切文字もしくは不適切文字列を含まない文字区間を全て氏名に該当するものと見なすので、氏名についての不適切文字もしくは不適切文字列を含まないファイル、即ち、氏名情報を含む可能性が高く個人情報ファイルである可能性の高いファイルを確実に探索することが可能になる。

【0033】

なお、上記文字判定手段をさらにそなえることで、氏名以外の個人情報要素に該当せず且つ不適切文字もしくは不適切文字列を含まない文字区間であって、その文字区間における文字の数が所定範囲内であり且つその文字区間における文字が漢字であるものを、氏名に関する情報であると見なすことが可能になり、氏名の照合精度を向上させることができるとともに、氏名の照合処理を高速に行なうことができる。このとき、前記所定範囲を、氏名の文字数として一般的(適切)な数の範囲、例えば1以上6以下に設定することで、氏名の照合精度をより向上させることができるとともに、氏名の照合処理をより高速に行なうことができる。また、上記所定範囲を超える長い文字区間を照合手段による照合対象から除外することができるので、氏名の照合処理のさらなる高速化、つまりは個人情報ファイルの探索処理のさらなる高速化に寄与することになる。

【0034】

そして、個人情報管理サーバが、上述した個人情報探査プログラムを実行することにより判定対象ファイル毎に算出された判定値に応じて、判定対象ファイルや個人情報ファイルを管理することにより、判定対象ファイルや個人情報ファイル毎に、判定値レベル(個人情報ファイルである可能性の高さ/個人情報要素数の多さ)に応じた管理手法を選択して実行することができる。

【発明を実施するための最良の形態】

【0035】

以下、図面を参照して本発明の実施の形態を説明する。

〔1〕本実施形態の構成

〔1−1〕情報処理システムの構成

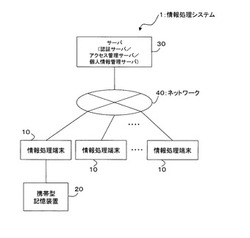

図1は本発明の一実施形態としての情報処理システムの構成を示すブロック図で、この図1に示すように、本実施形態の情報処理システム1は、情報処理端末10,携帯型記憶装置20,サーバ30およびネットワーク41をそなえて構成されている。

【0036】

ここで、情報処理端末10は、例えばパーソナルコンピュータ(PC)であり、図2を参照しながら後述するような機能構成を有している。

携帯型記憶装置20は、例えば携帯型ハードディスクレコーダやUSBメモリなどのデバイスであり、利用者毎に、自分専用にカスタマイズされた各種ツール(アプリケーションプログラム,ソフトウエア)やオリジナルデータを記憶・保持するものである。この携帯型記憶装置20は、図2を参照しながら後述するごとく、携帯型記憶装置20側のコネクタ21(図2参照)を情報処理端末10の接続ポート14(図2参照)に挿入することによって情報処理端末10に外部装置として接続されるようになっている。

【0037】

サーバ30は、ネットワーク40を通じて情報処理端末10と相互に通信可能に接続されるもので、本実施形態では、図3を参照しながら後述するごとく、3種類のサーバ、つまり、(1)情報処理端末1の接続ポート14に接続された携帯型記憶装置20についての

認証を行なう認証サーバ、(2)情報処理端末1の接続ポート14に接続された携帯型記憶

装置20における暗号化情報に対するアクセスの管理を行なうアクセス管理サーバ、およ

び、(3)携帯型記憶装置20における個人情報ファイルを管理する個人情報管理サーバと

しての機能を併せもつものである。

ネットワーク40は、前述したように、複数の情報処理端末10とサーバ30との間を相互に通信可能に接続するもので、例えばインターネット,社内LAN(Local Area Network)を含むものである。

【0038】

〔1−2〕情報処理端末および携帯型記憶装置の機能構成

図2は本実施形態の情報処理システム1における情報処理端末10および携帯型記憶装置20の機能構成を示すブロック図で、この図2に示すように、本実施形態の情報処理端末(PC)10は、一般的なPCに通常そなえられている、処理部11,入力部12,出力部13,接続ポート14,記憶部15および送受信部16から構成されている。

【0039】

処理部(CPU:Central Processing Unit)11は、後述する記憶部15もしくは携

帯型記憶装置20におけるプログラム(ソフトウエア)を実行することにより各種処理を実行するものである。この処理部11が、携帯型記憶装置20におけるプログラムを実行する場合、OS(Operating System)としては、情報処理端末10(記憶部15)側にインストールされたものを用いてもよいし、携帯型記憶装置20側にインストールされたものを用いてもよい。なお、携帯型記憶装置20側にインストールされたOSを用いる場合、そのOSは、後述する暗号化情報に含まれず、暗号化されない所定のソフトウエアとして携帯型記憶装置20に含まれる。

【0040】

この処理部11は、サーバ30の認証サーバ機能に対応すべく、予め記憶部15に保存されたプログラムを実行することにより認識手段111,認証要求手段112および切換手段113としての機能を果たし、サーバ30のアクセス管理サーバ機能に対応すべく、携帯型記憶装置20に保存されたプログラム(暗号化されていない所定のソフトウエア)を実行することにより復号鍵要求手段114および復号化手段115としての機能を果たし、サーバ30の個人情報管理サーバ機能に対応すべく、携帯型記憶装置20に保存されたプログラム(後述するごとく暗号化情報を復号化して得られたプログラムもしくはサーバ30からインストールされたプログラム)を実行することにより個人情報探索手段116/116Aおよび通知手段117としての機能を果たすようになっている。

【0041】

入力部12は、処理部11に対する情報入力を行なうもので、情報処理端末10もしくは携帯型記憶装置20の利用者によって操作されるキーボード,マウス等によって構成される。

出力部13は、処理部11による処理結果を出力するもので、ここでは各種情報の表示を行なうCRT(Cathode Ray Tube),LCD(Liquid Crystal Display)等のディスプレイによって構成される。

【0042】

接続ポート14は、処理部11に外部装置を接続すべく外部装置側のコネクタを挿入されるもので、例えばUSB(Universal Serial Bus)ポートもしくはPCMCIA(Personal Computer Memory Card International Association)ポートなどである。本実施形

態では、上述したように、情報処理端末10(処理部11)に携帯型記憶装置20を接続する際に、その携帯型記憶装置20のコネクタ21が接続ポート14に挿入されるようになっている。

【0043】

記憶部15は、例えばハードディスク(HD)であり、処理部11の処理状態が後述する内部処理状態である場合に処理部11による処理で用いられる各種ソフトウエアやデータを保持・記憶するものである。

送受信部16は、情報処理端末10がネットワーク40を介してサーバ30や他の情報処理端末10などとの間でデータの送受信を行なうべく、処理部11とネットワーク40

との間のインタフェースとして機能するものである。

【0044】

携帯型記憶装置20は、前述した通り、利用者毎に、自分専用にカスタマイズされた各種ツール(アプリケーションプログラム,ソフトウエア)やオリジナルデータを記憶・保持するもので、携帯型記憶装置20側のコネクタ21を情報処理端末10の接続ポート14に挿入することによって情報処理端末10の処理部11に接続される。この携帯型記憶装置20において、各種ソフトウエアおよびデータのうち、所定のソフトウエア(処理部11を復号鍵要求手段114および復号化手段115として機能させるプログラムや、OS)以外のソフトウエアおよびデータが、サーバ30(アクセス管理サーバ機能)によって管理される暗号鍵を用いて暗号化された暗号化情報として記憶されている。

【0045】

なお、携帯型記憶装置20に保存されている暗号化情報には、利用者毎にカスタマイズされたプログラムおよびオリジナルデータや、処理部11を個人情報探索手段116/116Aおよび通知手段117として機能させるプログラムが含まれている。また、携帯型記憶装置20は、論理的なRAID(Redundant Arrays of Inexpensive Disk)構成を有しており、データの冗長性・信頼性を確保している。さらに、携帯型記憶装置20におけるアプリケーションプログラムは、携帯型記憶装置20内だけで動作するもので、情報処理端末10側のディスク等(記憶部15等)にはアクセスできないようになっている。

【0046】

そして、認識手段111は、接続ポート14に携帯型記憶装置20が接続されたことを認識するもので、この認識手段111によって接続ポート14に携帯型記憶装置20が接続されたことを認識すると、本実施形態の処理部11は、まず、携帯型記憶装置20における、暗号化されていない所定のソフトウエア(図2参照)を実行して、復号鍵要求手段114および復号化手段115として機能する。

【0047】

復号鍵要求手段114は、出力部(ディスプレイ)13を通じて暗号化情報(つまり携帯型記憶装置20)の利用者に対し暗号化情報についての認証情報(ユーザIDおよびパスワード)の入力を促し、これに応じて利用者によって入力部12から入力された暗号化情報ついての認証情報を送信し、サーバ30(アクセス管理サーバ機能)に対して暗号化情報に応じた復号鍵の送信を、送受信部16およびネットワーク40を通じて、要求するものである。

【0048】

復号化手段115は、復号鍵要求手段114の要求に応じてサーバ30(アクセス管理サーバ機能)から送受信部16で受信した復号鍵を用いて暗号化情報を、元のソフトウエアおよびデータに復号化するものである。

認証要求手段112は、認識手段111によって接続ポート14に携帯型記憶装置20が接続されたことを認識し、さらに復号化手段115によって携帯型記憶装置20の暗号化情報が復号化されると、携帯型記憶装置20についての認証をサーバ30(認証サーバ機能)に対して要求するものである。

【0049】

その際、認証要求手段112は、出力部(ディスプレイ)13を通じて携帯型記憶装置20の利用者に対し携帯型記憶装置20についての認証情報(ユーザIDおよびパスワード)の入力を促してその認証情報を入力部12から入力させ、さらに、携帯型記憶装置20から装置識別情報(ディスクID)を読み出すとともに、携帯型記憶装置20に保持されているソフトウエア(ログイン時ソフトウエア)に関する情報、具体的には、各ソフトウエアを特定する情報(製品名,製品番号等)および各ソフトウエアのバージョン情報を携帯型記憶装置20から読み出し、入力部12から入力された識別情報と、携帯型記憶装置20から読み出された装置識別情報やソフトウエアに関する情報を、認証要求とともに、送受信部16およびネットワーク40を通じて、サーバ30に送信するようになっている。なお、個人認証情報としては、例えばID番号とパスワードとを情報処理端末10の

キーボードから入力してもよいし、パスワードに代えて、指紋,掌紋,虹彩,静脈パターンなどの生体情報を情報処理端末10のセンサから入力するようにしてもよい。

【0050】

切換手段113は、認証要求手段112による要求に応じてサーバ30(認証サーバ機能)によって実行された認証の結果、携帯型記憶装置20およびその利用者の正当性が認証された場合、処理部11による処理状態を、情報処理端末10側(記憶部15)に記憶されたソフトウエアおよびデータを用いて処理を行なう内部処理状態から、携帯型記憶装置20に記憶された各種のソフトウエアおよびデータを携帯型記憶装置20上で用いながら処理を行なう外部処理状態に切り換えるものである。

【0051】

このようにして外部処理状態に切り換えられると、処理部11によって、携帯型記憶装置20内に保存されているソフトウエアで使用可能なアプリケーションプログラムのメニュー画面が出力部(ディスプレイ)13に表示される。

また、情報処理端末10において、携帯型記憶装置20を用いた外部処理状態を終了すると、切換手段113が、処理部11による処理状態を外部処理状態から内部処理状態に切り換えるようになっている。

【0052】

さらに、認証要求手段112による要求に応じてサーバ30(認証サーバ機能)によって実行された認証の結果、携帯型記憶装置20およびその利用者の正当性が認証されなかった場合、つまり、サーバ30(認証サーバ機能)から認証失敗の通知を受けた場合、切換手段113による内部処理状態から外部処理状態への切換は禁止されるとともに、出力部13を通じて携帯型記憶装置20の利用者に対して認証失敗の通知が行なわれるようになっている。

【0053】

個人情報探索手段116/116Aは、携帯型記憶装置20にインストールされた個人情報探索プログラムを実行することにより、携帯型記憶装置20におけるデータ(ファイル)の中から個人情報ファイルを探索して特定するものであり、通知手段117は、上記個人情報探索プログラムを実行することにより、個人情報探索手段116/116Aによる探索結果を利用者もしくはサーバ30(個人情報管理サーバ機能)に通知するものである。利用者に対する通知は、例えば出力部13を通じて行なわれ、サーバ30(個人情報管理サーバ機能)に対する通知は送受信部16およびネットワーク40を通じて行なわれる。なお、個人情報探索手段116および116Aの詳細な構成については、それぞれ図4および図5を参照しながら後述する。

【0054】

本実施形態において、個人情報ファイル(個人情報集合体)は、個人情報を含むレコードを所定数以上保有しているものであり、個人情報は、前述した通り、単体もしくは組合せによって特定の個人を識別することのできる情報(各種個人情報要素)、例えば氏名,生年月日,連絡先(住所,居所,電話番号,メールアドレス)などを含むものである。なお、個人情報としては、これら以外に、役職名,住民基本台帳番号,口座番号,クレジットカード番号,免許証番号,パスポート番号なども挙げられる。

【0055】

〔1−3〕サーバの機能構成

図3は本実施形態の情報処理システム1におけるサーバ(認証サーバ/アクセス管理サーバ/個人情報管理サーバ)30の機能構成を示すブロック図で、この図3に示すように、本実施形態のサーバ30は、一般的なサーバに通常そなえられている、少なくとも処理部31,記憶部32および送受信部33を有している。

【0056】

本実施形態のサーバ30では、処理部(CPU)31が、記憶部32におけるプログラム(ソフトウエア)を実行することで、3種類のサーバ、つまり、(1)情報処理端末1の

接続ポート14に接続された携帯型記憶装置20についての認証を行なう認証サーバ(個

人認証手段311,装置認証手段312,ソフトウエア認証手段313,通知手段314および記録手段315)、(2)情報処理端末1の接続ポート14に接続された携帯型記憶

装置20における暗号化情報に対するアクセスの管理を行なうアクセス管理サーバ(判定手段316および復号鍵送信手段317)、および、(3)携帯型記憶装置20における個

人情報ファイルを管理する個人情報管理サーバ(調査手段318およびインストール手段319)としての機能を果たすように構成されている。なお、送受信部33は、サーバ30がネットワーク40を介して情報処理端末10との間でデータの送受信を行なうべく、処理部31とネットワーク40との間のインタフェースとして機能するものである。

【0057】

個人認証手段311は、情報処理端末10から携帯型記憶装置20についての認証要求を受けると、携帯型記憶装置20の利用者によって情報処理端末10の入力部12から入力された個人認証情報(ユーザID/パスワードもしくは生体情報)に基づき、その利用者が正当な利用者(本携帯型記憶装置20に対する正当なアクセス権を有する者)であるか否かを判定して、利用者の個人認証を行なうものである。

【0058】

より具体的に説明すると、個人認証手段311は、サーバ30(記憶部32)に予め登録保存されている、携帯型記憶装置20についての登録者情報から、ユーザIDに対応する登録パスワード(もしくは登録生体情報)を読み出し、読み出された登録パスワード(もしくは登録生体情報)と、今回、サーバ30に送信されてきたパスワード(もしくは生体情報)とを比較照合し、これらのパスワード(もしくは生体情報)が一致した場合にその利用者の正当性を認証する一方、これらのパスワード(もしくは生体情報)が一致しない場合に認証失敗と判定するようになっている。なお、サーバ30(記憶部32)に、ユーザIDに対応する登録パスワード(もしくは登録生体情報)が存在しない場合にも認証失敗と判定する。

【0059】

装置認証手段312は、情報処理端末から携帯型記憶装置20についての認証要求を受けると、携帯型記憶装置20から自動的に読み出された装置識別情報に基づき、その携帯型記憶装置20がサーバ30(認証サーバ機能)の管理対象装置であるか否かを判定して当該携帯型記憶装置20の装置認証を行なうものである。

より具体的に説明すると、装置認証手段312は、サーバ30(記憶部32)に予め登録保存されている管理対象装置の装置識別情報と、今回、携帯型記憶装置20から読み出されてサーバ30に送信されてきた装置識別情報とを比較照合し、一致する装置識別情報がある場合に当該携帯型記憶装置20の正当性を認証する一方、一致する装置識別情報がない場合に認証失敗と判定するようになっている。

【0060】

ソフトウエア認証手段313は、情報処理端末10から携帯型記憶装置20についての認証要求を受けると、認証対象の携帯型記憶装置20に記憶されているソフトウエア(ログイン時ソフトウエア)と、サーバ30の記憶部32に登録保存されている、携帯型記憶装置20が情報処理端末10に最後に接続されていた時に記憶されていたソフトウエア(ログオフ時ソフトウエア)との対照をとり、これらのソフトウエアが一致する否かを判定して、ソフトウエア認証を行なうものである。

【0061】

なお、ソフトウエア認証手段313によるソフトウエアの一致判定に際しては、各ソフトウエアを特定する情報(製品名,製品番号等)が一致するか否かの判定と、各ソフトウエアのバージョン情報が一致するか否かの判定とが行なわれ、全てのソフトウエア製品が一致するだけでなく各ソフトウエア製品のバージョンも一致した場合に、ログイン時ソフトウエアとログオフ時ソフトウエアとが一致したものと判定するようになっている。

【0062】

また、情報処理端末10において携帯型記憶装置20を用いた処理を終了する際には、その終了時に携帯型記憶装置20に保有されているソフトウエアに関する情報が、ログオ

フ時ソフトウエアに関する情報として自動的にサーバ30に吸い上げられ、その携帯型記憶装置20を特定する情報(装置識別情報等)に対応付けられて記憶部32に登録保存されるようになっている。

【0063】

通知手段314は、個人認証手段311によって利用者が正当な利用者であることが認証され、且つ、装置認証手段312によって携帯型記憶装置20がサーバ30(認証サーバ機能)の管理対象装置であることが認証され、且つ、ソフトウエア認証手段313によって前記ログイン時ソフトウエアと前記ログオフ時ソフトウエアとが一致していると判定された場合、当該携帯型記憶装置20およびその利用者の正当性が認証されたものと判断し、その旨を認証の結果として情報処理端末10に対し、送受信部33およびネットワーク40を通じて通知するものである。

【0064】

また、サーバ30(認証サーバ機能)において、個人認証手段311によって利用者が正当な利用者であることが認証されなかった場合、もしくは、装置認証手段312によって携帯型記憶装置20がサーバ30(認証サーバ機能)の管理対象装置であることが認証されなかった場合、もしくは、ソフトウエア認証手段313によって前記ログイン時ソフトウエアと前記ログオフ時ソフトウエアとが一致していないと判定された場合、通知手段314は、当該携帯型記憶装置20またはその利用者の正当性の認証に失敗したものと判断し、その旨を認証の結果として情報処理端末10に対し、送受信部33およびネットワーク40を通じて通知するようになっている。

【0065】

記録手段315は、携帯型記憶装置20およびその利用者の正当性が認証された場合、情報処理端末10の処理部11による処理状態が外部処理状態に切り換えられ携帯型記憶装置20が開かれたものと判断して、その旨を履歴として例えば記憶部32に記録するものである。

【0066】

判定手段316は、情報処理端末10から前記暗号化情報についての認証情報(ユーザIDおよびパスワード)を受けると、その認証情報に基づき前記暗号化情報の利用者が正当な利用者であるか否かを判定するものである。

より具体的に説明すると、判定手段316は、サーバ30(記憶部32)に予め登録保存されている、前記暗号化情報についての登録者情報から、ユーザIDに対応する登録パスワードを読み出し、読み出された登録パスワードと、今回、サーバ30に送信されてきたパスワードとを比較照合し、これらのパスワードが一致した場合にその利用者が正当な利用者であると判定する一方、これらのパスワードが一致しない場合もしくはサーバ30(記憶部32)にユーザIDに対応する登録パスワードが存在しない場合にはその利用者が正当な利用者ではないと判定してその旨を情報処理端末10に通知するようになっている。

【0067】

復号鍵送信手段317は、判定手段316によって前記暗号化情報の利用者が正当な利用者であると判定された場合、前記暗号化情報を復号化する復号鍵を、記憶部32から読み出して、情報処理端末10に対し送受信部33およびネットワーク40を通じて送信するものである。

【0068】

調査手段318は、例えばソフトウエア認証のために情報処理端末10から送信されてきたログイン時ソフトウエアに関する情報に基づいて、携帯型記憶装置20におけるソフトウエアに個人情報探索プログラムが含まれているか否かを調査するものである。

インストール手段319は、調査手段318による調査の結果、前記個人情報プログラムが含まれていない場合、送受信部33,ネットワーク40および情報処理端末10を通じて、携帯型記憶装置20に個人情報探索プログラムをインストールするものである。

【0069】

〔1−4〕個人情報探索手段の機能構成の第1例

図4は本実施形態における個人情報探索手段の機能構成の第1例(符号116参照)を示すブロック図で、この図4に示すように、個人情報探索手段116は、検疫テーブル124を有するとともに、抽出手段121,計数手段122および判定手段123としての機能を有しており、これらの機能は、処理部11が、サーバ30(個人情報管理サーバ機能)のインストール手段319によってインストールされた個人情報探索プログラム、もしくは、携帯型記憶装置20に予め保持されている個人情報探索プログラムを実行することによって実現される。なお、検疫テーブル124は、サーバ30(個人情報管理サーバ機能)から予め提供されるか、上記個人情報探索プログラムに含まれるもので、個人情報ファイルを判定するための基準となる各種情報を保持している。

【0070】

ここで、抽出手段121は、携帯型記憶装置20に保存されているデータからデータファイル(判定対象ファイル)を抽出してテキストファイルにするテキスト抽出エンジンとして機能するものである。

計数手段122は、携帯型記憶装置20におけるデータに含まれるファイル毎に、そのファイル(判定対象ファイル)に含まれる文字もしくは文字列と、個人情報において特徴的に出現する文字もしくは文字列として検疫ファイル124に予め設定された特徴文字もしくは特徴文字列とを照合し、前記特徴文字もしくは前記特徴文字列が当該ファイルにおいて出現する回数を計数するものである。なお、検疫ファイル124の具体例を図8に示し、計数手段122の動作については、この図8を参照しながら後述する。

【0071】

判定手段123は、計数手段122による計数結果(計数値,判定値)に基づいて、当該ファイルが個人情報ファイルであるか否かを判定するとともに、本実施形態では、その計数結果に基づいて、携帯型記憶装置20に保持されているファイルのPマーク(プライバシレベルマーク;個人情報ファイルである可能性の高さを示すレベルで、後述する判定値によって決定されるレベル)を決定し探索結果として出力するものである。Pマークの詳細説明については、図5に示す第2判定手段136の機能説明と併せて行なう。

【0072】

〔1−5〕個人情報探索手段の機能構成の第2例

図5は本実施形態における個人情報探索手段の機能構成の第2例(符号116A参照)を示すブロック図で、この図5に示すように、個人情報探索手段116Aは、検疫テーブル137を有するとともに、抽出手段131,切出手段132,第1判定手段133,文字判定手段134,照合手段135および第2判定手段136としての機能を有しており、これらの機能も、処理部11が、サーバ30(個人情報管理サーバ機能)のインストール手段319によってインストールされた個人情報探索プログラム、もしくは、携帯型記憶装置20に予め保持されている個人情報探索プログラムを実行することで実現される。なお、検疫テーブル137も、サーバ30(個人情報管理サーバ機能)から予め提供されるか、上記個人情報探索プログラムに含まれるもので、個人情報ファイルを判定するための基準となる各種情報を保持している。

【0073】

ここで、第1判定手段133,文字判定手段134,照合手段135および第2判定手段136が、個人情報ファイル判定手段として機能する。本実施形態の個人情報ファイル判定手段は、後述するごとく、切出手段132によって後述するごとく切り出された文字区間における文字列が個人情報要素であるか否かを判定し、個人情報要素であると判定された文字列の数(計数結果)に基づいて判定対象ファイルが個人情報ファイルであるか否かを判定するものである。

【0074】

抽出手段131は、携帯型記憶装置20におけるファイルのテキストデータ〔例えばCSV(Comma Separated Value)形式のデータ〕を抽出し、ファイルバッファ(図示略)

に格納するもので、前記テキスト抽出エンジンとして機能するものである。なお、上記フ

ァイルバッファには、2バイトコード文字(全角文字)がファイルバッファの終端で欠けないように取り込まれる。また、切出手段132によってファイルバッファから後述するデータ整形用バッファ(図示略)へデータが切り出されて取り込まれると、その分だけデータが上記ファイルバッファに取り込まれるようになっている。

【0075】

切出手段132は、抽出手段131によって抽出されたテキストデータから、所定の区切り位置で区切られた文字区間を切り出して、判定対象/照合対象として後述するバッファ(図示略)に順次書き出すものである。

ここで、上記所定の区切り位置としては、予め設定された区切り文字の出現位置、もしくは、1バイトコード文字と2バイトコード文字との境界位置(半角文字/ASCII文字のあとに全角文字が続く部分もしくは全角文字のあとに半角文字/ASCII文字が続く部分)、もしくは、全角算用数字「0」〜「9」と全角算用数字およびハイフンを除く文字との境界位置が含まれている。また、区切り文字は、データの区切りであるデリミタ(delimiter)、具体的には、半角スペース,半角カンマ(半角カンマ+半角スペースも

半角カンマと見なす),タブ文字(半角),CR(Carrige Return),LF(Line Feed

)のほか、「:(コロン)」,「;(セミコロン)」,「>」,「}」,「]」とする。

【0076】

切出手段132は、ファイルバッファからテキストデータをデータ整形用バッファへ1文字ずつ切り出して取り込み、上述した区切り位置が出現すると、その区切り位置で取り込みを終了する。このときも2バイトコード文字(全角文字)がデータ整形用バッファの終端で欠けないようにデータ取込みを行なう。これにより、本実施形態では、例えば「佐藤太郎09012341234東京都港区」や「佐藤太郎sato@xxxx.com東京都港区」のごとく全角文字で記載された住所や氏名などと半角文字で記載された電話番号や電子メールアドレスなどの文字列とがテキストデータにおいて区切り文字によって区切られることなく混在する場合や、例えば「佐藤太郎09012341234東京都港区」のごとく全角文字で記載された住所や氏名などと全角文字で記載された電話番号などの数字列とがテキストデータにおいて区切り文字によって区切られることなく混在する場合であっても、住所,氏名,電話番号,電子メールアドレスなどの個人情報要素毎に文字区間「佐藤太郎」,「09012341234」,「東京都港区」,「sato@xxxx.com」,「09012341234」を切り出すことが可能になる。

【0077】

このようにデータ整形用バッファに取り込まれたデータ(判定対象の文字区間)は、データ整形用バッファからデータ解析用バッファ(図示略)へ取り込まれるが、その際、その文字区間からは、英数文字,カタカナ,ひらがな,漢字以外の記号等が取り除かれる。このとき除去されるもの(不要文字)としては、例えば、半角スペース,全角スペースのほか、半角ハイフン,全角ハイフン,アンダバー,括弧記号,!,#,$,%,=,+,*,?,¥,/,|などの記号文字が定義される。本実施形態では、切出手段112が、上述のような不要文字を除去する機能を有しているものとする。

【0078】

第1判定手段133は、上記データ解析用バッファに取り込まれた文字列、つまり、切出手段132によって切り出され不要文字を除去された文字区間における文字列(以下、単に文字列という)が、氏名以外の個人情報要素(具体的に本実施形態では電話番号,電子メールアドレス,住所のうちのいずれか一つ)に該当するか否かを判定すべく、電話番号判定手段133a,電子メールアドレス判定手段133bおよび住所判定手段133cとしての機能をそなえている。なお、本実施形態の第1判定手段133では、判定処理の負荷の軽いものから順に、つまり電話番号,電子メールアドレス,住所の順で、上記文字列の判定処理を行なっている。また、第1判定手段133は、上記データ解析用バッファに取り込まれたデータのサイズをチェックし、そのサイズが3バイト以下の場合、そのデータを個人情報と判断せず、判定処理を行なわないようにしてもよい。

【0079】

電話番号判定手段133aは、上記文字列が電話番号に該当するか否かを判定するもので、上記文字列が検疫テーブル137に設定されている電話番号判定条件を満たす場合、上記文字列が電話番号に該当するものと判定し、その旨を第2判定手段136に通知し、上記文字列に対する第1判定手段133による判定処理を終了させるものである。本実施形態において、電話番号判定条件は、上記文字列が9〜11桁の半角数字もしくは全角数字の連続であり、且つ、1文字目(先頭文字)が「0」で2文字目が「0」以外であることとする。

【0080】

電子メールアドレス判定手段133bは、電話番号判定手段133aによって上記文字列が電話番号に該当しないと判定された場合に、上記文字列が電話メールアドレスに該当するか否かを判定するもので、上記文字列が検疫テーブル137に設定されている電子メールアドレス判定条件を満たす場合、上記文字列が電子メールアドレスに該当するものと判定し、その旨を第2判定手段136に通知し、上記文字列に対する第1判定手段133による判定処理を終了させるものである。

【0081】

本実施形態において、電子メールアドレス判定条件は、上記文字列中に「一文字以上のASCII」+「@(アットマーク)」+「一文字以上のASCII」+「.(ドット)

」+「一文字以上のASCII」となる文字列が含まれており、且つ、当該文字列の最後の文字が半角の英字であることとする。この場合、最短の電子メールアドレスは例えば「a@a.a」となり、また、例えば「123@45.67」のごとく英字以外の文字(例えば数字)で終わるような文字列は電子メールアドレスでないと判定されることになる。なお、上記電子メールアドレス判定条件によれば、5バイトに満たないデータは電子メールアドレスの判定対象にならず、判定処理を行なわない。

【0082】

住所判定手段133cは、電子メールアドレス判定手段133bによって上記文字列が電子メールアドレスに該当しないと判定された場合に、上記文字列が住所(居所)に該当するか否かを判定するもので、上記文字列が検疫テーブル137に設定されている住所判定条件を満たす場合、上記文字列が住所に該当するものと判定し、その旨を第2判定手段136に通知するものである。

【0083】

本実施形態において、住所判定条件は、上記文字列中に「1文字以上13文字以下の全角文字」+「市」または「区」または「郡」+「一文字以上の全角文字または半角文字」となる文字列が含まれており、且つ、当該文字列の先頭文字が日本全国における47都道府県名もしくは市区郡名の頭文字と一致することとする。これにより、例えば「受入区分名」といった「区」を途中に含む文字列であるが住所とは全く関係の無い文字列を誤って住所として判定することがなくなる。このとき、処理部11の演算処理能力が十分に高い場合には、上記文字列に加え、郵便番号に対応する7桁の数字が含まれていることを住所判定条件に加えてもよい。なお、上記住所判定条件によれば、5バイトに満たないデータは電子メールアドレスの判定対象にならず、判定処理を行なわない。

【0084】

文字判定手段134は、第1判定手段133によって上記文字列が電話番号,電子メールアドレス,住所のうちのいずれにも該当しないと判定された場合に、その文字列が、検疫テーブル137に設定されている文字判定条件を満たすか否か、具体的には、上記文字列における文字の数が所定範囲内であり且つその文字列における文字が全て漢字であるか否か、さらに、上記文字列の先頭文字が、日本人に多い苗字上位所定数に属する苗字の頭文字と一致するか否かを判定するものである。

【0085】

本実施形態において、文字判定条件は、上述したように、上記文字列における文字の数が所定範囲内であり且つその文字列における文字が全て漢字であることであるが、ここで、上記所定範囲は、氏名の文字数として一般的(適切)な数の範囲、例えば2以上6以下

に設定される。より具体的には、文字判定手段114による判定条件は、上記文字列が、4バイト〜12バイトの2バイトコード文字であり、且つ、0x889F〜0xEEECの範囲内のデータ(Shift-JISの漢字領域)であり、且つ、第2バイトは0x40〜0x7Eまたは0x80〜0xFC

(Shift-JISの仕様)であり、先頭文字が、日本人に多い苗字上位3000個に属する苗

字の頭文字と一致することである。上位3000個の苗字を対象とすることで、日本人の8割以上を網羅することができる。

【0086】

照合手段135は、第1判定手段133によって電話番号,電子メールアドレス,住所のうちのいずれにも該当しないと判定された文字区間であって、さらに文字判定手段134によって上記所定範囲内であり且つ全ての文字が漢字であると判定された文字区間について、当該文字区間に含まれる文字/文字列と氏名において出現し得ない文字/文字列として予め設定された不適切文字/不適切文字列とを照合することにより、当該文字区間が不適切文字/不適切文字列を含むか否かを判定し、その照合判定結果を第2判定手段136に通知するものである。

【0087】

ここで、不適切文字/不適切文字列は、検疫テーブル10cに予め設定されており、例えば、東京,大阪,名古屋,横浜,九州,北海道,京都,首都,個人,学園,店,株,県,大学,学院,東証,研究,管理,総務,経理,営業,統括,製薬,販売,学校,教育,専門,建築,機械,法人,工場,製,技術,商,図書,不明,次長,公開,出版,広告,放送,対象,卸売,小売,企画,人事,情報,部門,社長,取締,部長,課長,係長,役員,本社,支社,事業,業務,教務,精密,石油,運輸,経営,戦略,資材,技師,電気,生産,税務,広報,運送,主任,電算,財務,事務,開発,政策,制作,経済,産業,金融,銀行,調査,英語,品質,保証,設備,担当,主席,主事,監査,支援,設計,保険,金庫,事業,代表,交通,第一,第二,第三,第四,第五,第六,第七,第八,第九,特販,施設,氏名,郵便,名前,名称,市役,所属,特色,幼稚,基督,協会,教会,組合,教団,商工,全国,支部,連絡,議会,生活,消費,推進,市役所,区役所,総合,修正,機能,概要,構成,企業,組織,関連,削除,文書,期限,有効,整備といった、一般的な氏名において出現し得ない文字/文字列、つまり、氏名としては不適切な文字/文字列である。

【0088】

第2判定手段136は、第1判定手段133における電話番号判定手段133a,電子メールアドレス判定手段133bおよび住所判定手段133cによる判定結果と照合手段135による照合判定結果とに基づいて、対象ファイルが個人情報ファイルであるか否かを判定するものである。

【0089】

より具体的に説明すると、第2判定手段136は、電話番号判定手段133a,電子メールアドレス判定手段133bおよび住所判定手段133cからの判定結果の通知を受け電話番号,電子メールアドレス,住所のそれぞれに該当すると見なされた文字区間の数を計数するとともに、照合手段135からの照合判定結果を受け、照合手段135によって不適切文字/不適切文字列を含まないと判定された文字区間を氏名に該当するものと見なし、その数を計数する。

【0090】

そして、第2判定手段136は、電話番号,電子メールアドレス,住所,氏名のそれぞれについての計数結果(4つの計数値;電話番号数,電子メールアドレス数,住所数,氏名数)に基づいて、これらの計数値が大きくなるほど大きくなる判定値を算出する。例えば、第2判定手段136は、4つの計数値の総和を上記判定値として算出してもよいし、電話番号,電子メールアドレス,住所,氏名のそれぞれについて重み係数を予め設定しておき、各個人情報要素についての重み係数と計数値との乗算結果の総和を上記判定値として算出してもよく、上記判定値の算出手法は種々考えられる。

【0091】

上述のような判定値が算出されると、第2判定手段136は、その判定値に基づいて、判定対象ファイルが個人情報ファイルであるか否かを判定する。具体的には、前記判定値が所定閾値を超えた場合に判定対象ファイルが個人情報ファイルであると判定する。このような判定を行なう際に、第2判定手段136は、さらに、判定値の大きさに応じたPマーク(プライベートレベルマーク)を、判定対象ファイルに付与して判定値とともに出力し、ランク付けを行なう。このPマークは、前述した通り、判定対象ファイルが個人情報ファイルである可能性の高さを示すレベルであり、判定値が大きいほどPマークは高いランクに設定される。

【0092】

例えば、前記判定値が10以上となった場合、判定対象ファイルが個人情報ファイルであると判定する。また、前記判定値が10以上100未満である場合、Pマークとして“P1”を付与し、前記判定値が100以上1000未満である場合、Pマークとして“P2”を付与し、前記判定値が1000以上10000未満である場合、Pマークとして“P3”を付与し、前記判定値が10000以上である場合、Pマークとして“P4”を付与する。なお、個人情報ファイルを判定するための所定閾値やPマークを決定するための基準値は、サーバ30(個人情報管理サーバ機能)において適宜設定されるものとする。また、ここではPマークを“P1”〜“P4”の4つにランク分けしているが、ランク分けの数はこれに限定されるものではない。

【0093】

上述のように判定対象ファイルに付与されたPマークは、判定値とともに、個人情報ファイルの探索結果として、送受信部16およびネットワーク40を介してサーバ30(個人情報管理サーバ機能)へ送信され、サーバ30の記憶部32において、判定対象ファイルを特定するための識別情報に対応付けられ管理情報として保存される。そして、Pマークを付与されたファイルは、そのPマークのランクに応じて、サーバ30(個人情報管理サーバ機能)により個人情報ファイルとして図12を参照しながら後述するごとく管理される。

【0094】

〔2〕本実施形態の情報処理システムの動作

〔2−1〕情報処理端末の動作

次に、上述のごとく構成された本実施形態の情報処理システム1における情報処理端末10の動作について、図6に示すフローチャート(ステップS11〜S27)に従って説明する。

【0095】

図6に示すように、認識手段111によって、接続ポート14に携帯型記憶装置20が接続されたこと(接続ポート14に携帯型記憶装置20のコネクタ21が挿入されたこと)が認識されると(ステップS11のYESルーと)、処理部11によって、携帯型記憶装置20における、暗号化されていない所定のソフトウエアが実行され、この処理部11が、復号鍵要求手段114および復号化手段115として機能する。

【0096】

まず、復号鍵要求手段114としての機能により、出力部(ディスプレイ)13を通じて暗号化情報(つまり携帯型記憶装置20)の利用者に対し暗号化情報についての認証情報(ユーザIDおよびパスワード)の入力が促され、これに応じて利用者によって入力部12から入力された暗号化情報ついての認証情報が送信され、サーバ30(アクセス管理サーバ機能)に対して暗号化情報に応じた復号鍵の送信が、送受信部16およびネットワーク40を通じて要求される(ステップS12)。

【0097】

復号鍵の送信要求に応じ、サーバ30(アクセス管理サーバ機能)からエラー通知(図7のステップS35参照)が行なわれた場合、復号鍵の受信はできず(ステップS13のNOルート)、出力部13を通じて利用者に対しエラー通知が行なわれる(ステップS14)。一方、復号鍵の送信要求に応じ、サーバ30(アクセス管理サーバ機能)から復号

鍵が送信されてくると(図7のステップS34参照;ステップS13のYESルート)、復号化手段115としての機能により、その復号鍵を用いて、携帯型記憶装置20における暗号化情報が、元のソフトウエアおよびデータに復号される(ステップS15)。

【0098】

復号化手段115によって携帯型記憶装置20の暗号化情報が復号化されると、処理部11の認証要求手段112によって、出力部(ディスプレイ)13を通じて携帯型記憶装置20の利用者に対し携帯型記憶装置20についての認証情報(ユーザIDおよびパスワード)の入力を促し、その認証情報を利用者によって入力部12から入力させる。これと同時に、認証要求手段112によって、携帯型記憶装置20から装置識別情報(ディスクID)が読み出されるとともに、携帯型記憶装置20に保持されているソフトウエア(ログイン時ソフトウエア)に関する情報〔各ソフトウエアを特定する情報(製品名,製品番号等)および各ソフトウエアのバージョン情報〕が携帯型記憶装置20から読み出され、入力部12から入力された識別情報と、携帯型記憶装置20から読み出された装置識別情報やソフトウエアに関する情報が、認証要求とともに、送受信部16およびネットワーク40を通じて、サーバ30(認証サーバ機能)に送信される(ステップS16)。

【0099】

認証要求手段112による要求に応じ、サーバ30(認証サーバ機能)からエラー通知(図7のステップS43参照)が行なわれた場合(ステップS17のNGルート)、出力部13を通じて利用者に対しエラー通知が行なわれる(ステップS18)。一方、認証要求手段112による要求に応じ、サーバ30(認証サーバ機能)から携帯型記憶装置20およびその利用者の正当性が認証された旨の通知を受け(図7のステップS40またはS41参照;ステップS17のOKルート)、携帯型記憶装置20に個人情報探索プログラムがインストールされている場合(ステップS19のYESルート)には、ステップS21へ直ちに移行する。また、携帯型記憶装置20に個人情報探索プログラムがインストールされていない場合(ステップS19のNOルート)には、後述するごとくサーバ30(個人情報管理サーバ機能)によって個人情報探索プログラムが携帯型記憶装置20に自動的にインストールされるので(図7のステップS41参照)、そのインストールを待ち、個人情報探索プログラムのインストール後(ステップS20のYESルート)、ステップS21へ移行する。

【0100】

ステップS21において、切換手段113により、処理部11による処理状態が、情報処理端末10側(記憶部15)に記憶されたソフトウエアおよびデータを用いて処理を行なう内部処理状態から、携帯型記憶装置20に記憶された各種のソフトウエアおよびデータを携帯型記憶装置20上で用いながら処理を行なう外部処理状態に切り換えられる。このようにして外部処理状態に切り換えられると、処理部11によって、携帯型記憶装置20内に保存されているソフトウエアで使用可能なアプリケーションプログラムのメニュー画面が出力部(ディスプレイ)13に表示される。

【0101】

このとき、処理部11によって、携帯型記憶装置20にインストールされた個人情報探索プログラムが実行され、この処理部11が、個人情報探索手段116/116Aとして機能することにより、携帯型記憶装置20におけるデータ(ファイル)の中から個人情報ファイルが探索されて特定され(ステップS22)、その結果が、通知手段117から出力部13を通じて利用者に通知されるとともに、通知手段117から送受信部16およびネットワーク40を通じてサーバ30(個人情報管理サーバ機能)に通知される(ステップS23)。ステップS22における具体的な処理(個人情報の探索手法)については、図8〜図11を参照しながら後述する。なお、ステップS22およびS23の処理は、ステップS24の処理と並列的に実行してもよい。

【0102】

この後、利用者は、情報処理端末10の環境を利用し、情報処理端末10の出力部13を参照しながら入力部12を操作することにより、携帯型記憶装置20における、自分専

用にカスタマイズされた各種のソフトウエアやオリジナルデータを用いた処理を行なうことになる(ステップS24)。

【0103】

そして、情報処理端末10において、携帯型記憶装置20を用いた外部処理状態を終了すると、つまりステップS24の処理を終了すると(ステップS25のYESルート)、その処理終了時点での携帯型記憶装置20におけるソフトウエアに関する情報が携帯型記憶装置20から吸い上げられ、情報処理端末10からサーバ30(認証サーバ機能)に対して送信され(ステップS26)、サーバ30において、当該携帯型記憶装置20の次回のソフトウエア認証に際してログオフ時ソフトウエアに関する情報として用いるべく、その情報が、当該携帯型記憶装置20に対応付けられて記憶部32に登録保存される。このようにソフトウエアに関する情報が送信されると、切換手段113によって、処理部11による処理状態が外部処理状態から内部処理状態に切り換えられ(ステップS27)、ステップS11の処理に戻る。

【0104】

〔2−2〕サーバの動作

次に、上述のごとく構成された本実施形態の情報処理システム1におけるサーバ(認証サーバ/アクセス管理サーバ/個人情報管理サーバ)30の動作について、図7に示すフローチャート(ステップS31〜S43)に従って説明する。

【0105】

図7に示すように、サーバ30では、情報処理端末10からネットワーク40および送受信部33を通じて、携帯型記憶装置20の暗号化情報についての認証要求を受けると(ステップS31のYESルート)、判定手段316によって、サーバ30(記憶部32)に予め登録保存されている、前記暗号化情報についての登録者情報から、ユーザIDに対応する登録パスワードが読み出され、読み出された登録パスワードと、今回、サーバ30に送信されてきたパスワードとが比較照合され(ステップS32)、これらのパスワードが一致した場合にその利用者が正当な利用者であると判定され(ステップS33のYESルート)、復号鍵送信手段317により、当該暗号化情報を復号化する復号鍵が、記憶部32から読み出され、情報処理端末10に対し送受信部33およびネットワーク40を通じて送信される(ステップS34)。

【0106】

一方、パスワードが一致しない場合もしくはサーバ30(記憶部32)にユーザIDに対応する登録パスワードが存在しない場合にはその利用者が正当な利用者ではないと判定され、その旨が、エラー通知として、情報処理端末10に対し送受信部33およびネットワーク40を通じて通知される(ステップS35)。

【0107】

情報処理端末10からネットワーク40および送受信部33を通じて、携帯型記憶装置20およびその利用者についての認証要求を受けると(ステップS31のNOルートおよびステップS36のYESルート)、ステップS37において、まず、個人認証手段311によって、サーバ30(記憶部32)に予め登録保存されている、携帯型記憶装置20についての登録者情報から、ユーザIDに対応する登録パスワード(もしくは登録生体情報)が読み出され、読み出された登録パスワード(もしくは登録生体情報)と、今回、サーバ30に送信されてきたパスワード(もしくは生体情報)とが比較照合され、これらのパスワード(もしくは生体情報)が一致した場合にその利用者の正当性が認証される。一方、これらのパスワード(もしくは生体情報)が一致しない場合やサーバ30(記憶部32)にユーザIDに対応する登録パスワード(もしくは登録生体情報)が存在しない場合に個人認証失敗と判定される。

【0108】

また、ステップS37において、装置認証手段312によって、サーバ30(記憶部32)に予め登録保存されている管理対象装置の装置識別情報と、今回、携帯型記憶装置20から読み出されてサーバ30に送信されてきた装置識別情報とが比較照合され、一致す

る装置識別情報がある場合に当該携帯型記憶装置20の正当性が認証される。一方、一致する装置識別情報がない場合に装置認証失敗と判定される。

【0109】

さらに、ステップS37において、ソフトウエア認証手段313によって、認証対象の携帯型記憶装置20に記憶されているソフトウエア(ログイン時ソフトウエア)と、サーバ30の記憶部32に登録保存されている、携帯型記憶装置20が情報処理端末10に最後に接続されていた時に記憶されていたソフトウエア(ログオフ時ソフトウエア)との対照がとられ、これらのソフトウエアが一致する場合に当該携帯型記憶装置20におけるソフトウエアの正当性が認証される。これらのソフトウエアが一致しない場合にソフトウエア認証失敗と判定される。

【0110】

そして、サーバ30(認証サーバ機能)において、個人認証手段311によって利用者が正当な利用者であることが認証されなかった場合(個人認証失敗)、もしくは、装置認証手段312によって携帯型記憶装置20がサーバ30(認証サーバ機能)の管理対象装置であることが認証されなかった場合(装置認証失敗)、もしくは、ソフトウエア認証手段313によって前記ログイン時ソフトウエアと前記ログオフ時ソフトウエアとが一致していないと判定された場合(ソフトウエア認証失敗)、当該携帯型記憶装置20またはその利用者の正当性の認証に失敗したものと判断され(ステップS38のNOルート)、通知手段314によって、その旨が認証の結果として情報処理端末10に対し、送受信部33およびネットワーク40を通じて通知される(ステップS43)。

【0111】

一方、サーバ30(認証サーバ機能)において、個人認証手段311によって利用者が正当な利用者であることが認証され、且つ、装置認証手段312によって携帯型記憶装置20がサーバ30(認証サーバ機能)の管理対象装置であることが認証され、且つ、ソフトウエア認証手段313によって前記ログイン時ソフトウエアと前記ログオフ時ソフトウエアとが一致していると判定された場合、当該携帯型記憶装置20およびその利用者の正当性が認証されたものと判断され(ステップS38のYESルート)、調査手段318によって、ソフトウエア認証のために情報処理端末10から送信されてきたログイン時ソフトウエアに関する情報に基づいて、携帯型記憶装置20におけるソフトウエアに個人情報探索プログラムが含まれているか否かが調査される(ステップS39)。

【0112】

個人情報探索プログラムがインストール済みの場合(ステップS39のYESルート)には、通知手段314によって、当該携帯型記憶装置20およびその利用者の正当性が認証されたことが、直ちに、認証の結果として情報処理端末10に対し、送受信部33およびネットワーク40を通じて通知される(ステップS40)。

【0113】

個人情報探索プログラムがインストールされていない場合(ステップS39のNOルート)には、インストール手段319によって、送受信部33,ネットワーク40および情報処理端末10を通じて、携帯型記憶装置20に個人情報探索プログラムがインストールされるとともに、通知手段314によって、当該携帯型記憶装置20およびその利用者の正当性が認証されたことが、認証の結果として情報処理端末10に対し、送受信部33およびネットワーク40を通じて通知される(ステップS41)。

【0114】

この後、記録手段315によって、情報処理端末10の処理部11による処理状態が外部処理状態に切り換えられ携帯型記憶装置20が開かれたものと判断されて、その旨が履歴として記憶部32に記録される。

なお、サーバ30の個人情報管理サーバとしての機能によって実行される、具体的な

個人情報管理動作については、個人情報探索手段116/116Aの動作について説明してから、図12を参照しながら後述する。

【0115】

〔2−3〕図4に示す個人情報探索手段の動作(第1探索手法)

次に、図6のステップS22において、図4に示す個人情報探索手段116によって行なわれる処理、つまり図4に示す個人情報探索手段116の動作(第1探索手法)について、図8〜図10を参照しながら説明する。ここで、図8は図4に示す個人情報探索手段116において用いられる検疫テーブル124の具体例を示す図、図9はタイトルヘッダの具体例を示す図、図10は図4に示す個人情報探索手段116の動作(第1探索手法)を説明するためのフローチャートである。

【0116】

本実施形態の個人情報探索手段116では、以下のように、住所,電話番号,メールアドレス,氏名の出現頻度を数値化し、個人情報ファイルの特定を行なっている。

より具体的には、個人情報探索手段116の計数手段122によって、まず、判定対象ファイルに含まれる文字もしくは文字列と個人情報において特徴的に出現する文字/文字列として予め設定された特徴文字/特徴文字列とを照合し、特徴文字/特徴文字列が判定対象ファイルにおいて出現する回数を計数している。ただし、本実施形態では、文字列による照合・認識を行なうと処理部11にかかる負荷が極めて大きくなるので、1文字ずつの照合・認識を行なうものとする。従って、検疫テーブル124には、図8を参照しながら後述するごとく、特徴文字が1文字ずつ設定されている。なお、処理部11の演算処理能力が十分に高い場合には文字列による照合・認識を行なってもよい。

【0117】

そして、判定対象ファイル(テキストファイル)から抽出された文字を、1文字ずつ、検疫テーブル124における特徴文字と照合し、これらが一致する場合には、その特徴文字が出現したものと判断して、その特徴文字のカウント値を“1”カウントアップする。このようにして対象ファイルに含まれる全ての文字における、特徴文字の出現回数を計数してから、その計数結果に基づいて個人情報ファイルの特定(対象ファイルが個人情報ファイルであるか否かの判定)を行なっている。

【0118】

ここで、検疫テーブル124に予め設定される特徴文字について具体的に説明する。

一般的な個人情報では、通常、住所が必須となる。そこで、図8に示すように、日本国内の住所において特徴的に出現する文字を特徴文字として検疫テーブル124に設定登録しておく。例えば、住所情報には“都”,“道”,“府”,“県”,“市”,“区”,“町”,“村”,“郡”などが含まれている可能性が高く、“東京都”の場合、“東”,“京”の文字は通常文書中にも出現するが住所情報の場合、“都”と組合わせて出現することになるので、“都”の出現回数を住所数として見なすことが可能になる。同様に“府”や“県”や“道”も住所の見なし情報となるほか、“@”についてはメールアドレスの見なし情報として用いることが可能になる。

【0119】

図8に示す検疫テーブル124では、以下のような特徴文字およびポイントが設定されている。

(1)住所の見なし情報(特徴文字)として“東”,“京”,“都”,“大”,“阪”,

“府”,“北”,“海”,“道”が設定され、これらの特徴文字の計数値の合計が住所ポイント1として計数・算出される。

(2)住所の見なし情報(特徴文字)として、住所ポイント1以外の府県名、つまり“山

”,“形”,“神”,“奈”,“川”,“埼”,“玉”,…,“福”,“岡”,“県”などが設定され、これらの特徴文字の計数値の合計が住所ポイント2として計数・算出される。

(3)住所の見なし情報(特徴文字)として“市”,“区”,“町”,“村”,“郡”が

設定され、これらの特徴文字の計数値の合計が住所ポイント3として算出される。

【0120】

(4)メールアドレスの見なし情報(特徴文字)として“@”が設定され、この“@”の

計数値がメールアドレスポイントとして用いられる。

(5)電話番号の見なし情報(特徴文字列)として、“N”(数字,ハイフンからなる所

定桁数の数字列)が設定され、その計数値が電話番号ポイントとして用いられる。より具体的には、電話番号は“090-XXXX-XXXX”,“03-XXXX-XXXX”,“048-XXX-XXXX”という

ように、携帯電話局番や市外局番に対応する特定の数字列“090”,“03”,“048”の後に8桁もしくは7桁の数字列が連続する構成となっており、このような数字列が出現した場合に電話番号ポイントを“1”カウントアップする。このとき、数字列中におけるハイフンの有無に関係なくカウントアップを行なう。

【0121】

(6)氏名の見なし情報(特徴文字)として、例えば日本国内における苗字のベスト50

に含まれる文字“佐”,“藤”,“田”,“中”,“高”,“橋”,…,“山”,“田”が設定され、これらの特徴文字の計数値の合計が氏名ポイントとして算出される。

(7)検疫合計ポイントとして、上述した項目(1)〜(6)の各ポイントの合計値が計数・算

出される。

ここで、図8中において、「」には、各特徴文字の出現回数を示す計数値、もしくは、各ポイント(出現回数の合計値)が書き込まれ、最大、例えば1千万程度まで計数可能になっている。

【0122】

また、上述のような検疫テーブル124を用いて得られた計数結果(出現回数)に基づいて各都道府県名の出現率を算出する際に、重複文字が存在する場合の取扱について説明する。例えば“東京都”と“京都府”とがテキストファイルに混在する場合、“都”が重複するため、“都”の計数値には“東京都”の計数値に“京都府”のカウントが混ざることになる。“京都府”の“府”は“大阪府”の“府”と重複するので、まず“大阪”の出現率を算定し、その出現率を“府”の出現率から減算すれば、“京都府”の出現率を予測することが可能になる。このようにして予測された“京都府”の出現率を“都”の出現率から減算することにより、“東京都”の出現率とすることができる。また、県名と市名とが重複するような場合(例えば大阪府大阪市)、“大阪”の出現率が2倍になるが、郵政省管理で公開されている日本の住所録に基づいて都道府県名別の重複率を算定し、算定された重複率に基づいて出現率の調整を行なうことにより、実際の出現率を推定することが可能である。

【0123】

さらに、都道府県表示が無い場合の取扱について説明する。データファイルにおいて、都道府県名について図9に示すようなタイトルヘッダを用いる場合や、政令指定都市の住所表示や郵便番号を使用した住所表示では、“都”,“道”,“府”,“県”の出現率が極端に低下することになる。その代わり県名等の名称出現率が高くなるので、名称出現率から、データファイルが住所情報を含む個人情報ファイルであることの特定を行なうことが可能になる。

【0124】

なお、上述した検疫テーブル124では、住所,メールアドレス,電話番号,氏名において特徴的に出現する文字/文字列を特徴文字/特徴文字列として設定しているが、本発明は、これらに限定されるものでなく、生年月日,役職名,個人識別情報(例えば、住民基本台帳番号,口座番号,クレジットカード番号,免許証番号,パスポート番号など)において特徴的に出現する文字/文字列を特徴文字/特徴文字列として設定してもよい。

【0125】

そして、個人情報探索手段116の判定手段123によって、上述した検疫テーブル124を用いて得られた計数結果に基づき、判定対象ファイルが個人情報ファイルである度合いを示す判定値が算出される。その判定値としては、(a)検疫テーブル124の検疫合

計ポイント(上記項目(7)参照)の値をそのまま用いてもよいし、(b)特徴文字/特徴文字列の出現率が高いほど大きくなる判定ポイントを前記判定値として算出してもよいし、(c)特徴文字/特徴文字列毎に得られた計数結果に基づいて判定対象ファイルにおける特徴

文字/特徴文字列の出現パターンを求め、求められた出現パターンと特徴文字/特徴文字

列の出現パターンとして予め設定された特徴出現パターンとの一致の度合いを示す一致度を前記判定値として算出してもよいし、(d)これら3種類の判定値のうちの2以上を組み

合わせ、2以上の判定値を所定関数に代入して算出された値を前記判定値として用いてもよい。

【0126】

このとき、判定対象ファイルに複数種類の情報(例えば住所,メールアドレス,電話番号,氏名の4種類)に係る特徴文字/特徴文字列が存在している場合、判定対象ファイル中に1種類の情報に係る特徴文字/特徴文字列が存在している場合よりも、前記判定値が大きくなるように、計数結果に対する重み付けを行なう。つまり、判定対象ファイル中に、個人を特定しうる複数種類の情報が含まれている場合には、その判定対象ファイルが個人情報ファイルである可能性は、個人を特定しうる情報が1種類だけ含まれている場合よりも高いと考えられるので、その判定対象ファイルについての判定値(重要度)が大きくなるように重み付けを行なう。また、その情報の種類数が多いほど、判定値が大きくなるように重み付けを行なうようにしてもよい。これにより、より確実に個人情報ファイルを特定することが可能になる。

【0127】

上述のような判定値が算出されると、個人情報探索手段116の判定手段123によって、その判定値に基づいて、判定対象ファイルが個人情報ファイルであるか否かを判定する。例えば、前記判定値が所定閾値を超えた場合に判定対象ファイルが個人情報ファイルであると判定する。このような判定を行なう際に、本実施形態では、前述した通り、判定値の大きさに応じたPマーク(プライベートレベルマーク)を判定対象ファイルに付与してランク付けを行なっている。このPマークは、前述した通り、判定対象ファイルが個人情報ファイルである可能性の高さを示すレベルであり、判定値が大きいほどPマークは高いランクに設定される。

【0128】

上述した個人情報探索手段116によって実行される個人情報探索(個人情報ファイル特定)の一連の手順を、図10に示すフローチャート(ステップS51〜S57)に従って説明する。

図10に示すように、情報処理端末10の処理部11において、図6のステップS22で個人情報探索プログラムが実行されると、携帯型記憶装置20が参照され、この携帯型記憶装置20におけるPマーク未設定のファイルの有無が判定される(ステップS51)。Pマーク未設定のファイルが存在しない場合(ステップS51のNOルート)には個人情報探索処理を終了する一方、Pマーク未設定のファイルが存在する場合(ステップS51のYESルート)、携帯型記憶装置20からPマーク未設定のファイルが判定対象ファイルとして一つ選択され(ステップS52)、その判定対象ファイルが、抽出手段121(テキスト抽出エンジン)によりテキストファイルに変換される(ステップS53)。

【0129】

そして、テキストファイルから抽出された文字を、1文字ずつ、検疫テーブル124における特徴文字と照合し、これらが一致する場合には、その特徴文字が出現したものと判断して、計数手段122により、その特徴文字のカウント値を“1”カウントアップする(ステップS54)。このようにして判定対象ファイルに含まれる全ての文字における、特徴文字の出現回数を計数してから、その計数結果に基づいて、判定手段123により、判定対象ファイルが個人情報ファイルである度合いを示す判定値(例えば上記項目(a)〜(d)参照)を算出する(ステップS55)。

【0130】

ステップS55で算出された判定値に基づいて、上述したように、判定手段123により、判定対象ファイルが個人情報ファイルであるか否かの判定を行なうとともにPマークのランク付けを行なう(ステップS56)。個人情報ファイルの判定結果やPマークのランク付けの結果は、送受信部16およびネットワーク40を介して、サーバ30(個人情報管理サーバ機能)にも送信され(ステップS57)、サーバ30(個人情報管理サーバ

機能)において、記憶部32に保存される。この後、ステップS51に戻り、携帯型記憶装置20においてPマーク未設定のファイルが無くなるまで(ステップS51でNO判定となるまで)、ステップS52〜S57が繰り返し実行される。

【0131】

〔2−4〕図5に示す個人情報探索手段の動作(第2探索手法)

次に、図6のステップS22において、図5に示す個人情報探索手段116Aによって行なわれる処理、つまり図5に示す個人情報探索手段116Aの動作(第2探索手法)について、図11に示すフローチャート(ステップS61〜S76)に従って説明する。

【0132】

図11に示すように、情報処理端末10の処理部11において、図6のステップS22で個人情報探索プログラムが実行されると、携帯型記憶装置20が参照され、この携帯型記憶装置20におけるPマーク未設定のファイルの有無が判定される(ステップS61)。Pマーク未設定のファイルが存在しない場合(ステップS61のNOルート)には個人情報探索処理を終了する一方、Pマーク未設定のファイルが存在する場合(ステップS61のYESルート)、携帯型記憶装置20からPマーク未設定のファイルが判定対象ファイルとして一つ選択され、その判定対象ファイルから抽出手段131によりテキストデータが抽出され、上記ファイルバッファに取り込まれる(ステップS62)。

【0133】

このようにファイルバッファに取り込まれたテキストからは、切出手段132により、文字区間が、上述した所定の区切り位置で区切られて切り出され、判定対象/照合対象として上記データ整形用バッファを経由して上記データ解析用バッファに順次書き出される(ステップS63)。文字区間の切り出しに際し、前述したように、切出手段132により、文字区間からは、英数文字,カタカナ,ひらがな,漢字以外の不要文字、例えば半角スペース,全角スペースのほか、半角ハイフン,全角ハイフン,アンダバー,括弧記号,!,#,$,%,=,+,*,?,¥,/,|などの記号文字が除去される。

【0134】

そして、切出手段132によって切り出され記号文字を除去された文字区間における文字列(以下、単に文字列という)が、電話番号,電子メールアドレス,住所のうちのいずれか一つに該当するか否かを、電話番号判定手段133a,電子メールアドレス判定手段133bおよび住所判定手段133cによって順次判定する(ステップS64,S66,S68)。

【0135】

まず、電話番号判定手段133aにより、上記文字列が電話番号に該当するか否かが判定される(ステップS64)。その際、上記文字列が検疫テーブル137に設定されている電話番号判定条件を満たしていれば、つまり上記文字列が9〜11桁の半角数字もしくは全角数字の連続であり、且つ、1文字目(先頭文字)が「0」で2文字目が「0」以外であれば、上記文字列が電話番号に該当するものと判定され(ステップS64のYESルート)、その旨が第2判定手段136に通知され、この第2判定手段136において、電話番号の出現回数に対応する計数値が1だけカウントアップされ(ステップS65)、ステップS73の処理へ移行する。

【0136】

上記文字列が電話番号に該当しないと判定された場合(ステップS64のNOルート)、電子メールアドレス判定手段133bにより、上記文字列が電話メールアドレスに該当するか否かが判定される(ステップS66)。その際、上記文字列が検疫テーブル137に設定されている電子メールアドレス判定条件を満たしていれば、つまり上記文字列中に「一文字以上のASCII」+「@(アットマーク)」+「一文字以上のASCII」+

「.(ドット)」+「一文字以上のASCII」となる文字列が含まれており、且つ、当該文字列の最後の文字が半角の英字であれば、上記文字列が電子メールアドレスに該当するものと判定され(ステップS106のYESルート)、その旨が第2判定手段136に通知され、この第2判定手段136において、電子メールアドレスの出現回数に対応する

計数値が1だけカウントアップされ(ステップS67)、ステップS73の処理へ移行する。

【0137】

上記文字列が電子メールアドレスに該当しないと判定された場合(ステップS66のNOルート)、住所判定手段133cにより、上記文字列が住所(居所)に該当するか否かが判定される(ステップS68)。その際、上記文字列が検疫テーブル137に設定されている住所判定条件を満たしていれば、つまり上記文字列中に「1文字以上13文字以下の全角文字」+「市」または「区」または「郡」+「一文字以上の全角文字または半角文字」となる文字列が含まれており、且つ、当該文字列の先頭文字が日本全国における47都道府県名もしくは市区郡名の頭文字と一致していれば、上記文字列が住所に該当するものと判定され(ステップS68のYESルート)、その旨が第2判定手段136に通知され、この第2判定手段136において、住所(居所)の出現回数に対応する計数値が1だけカウントアップされ(ステップS69)、ステップS73の処理へ移行する。

【0138】

上記文字列が住所に該当しないと判定された場合(ステップS68のNOルート)、つまり第1判定手段133によって上記文字列が電話番号,電子メールアドレス,住所のうちのいずれにも該当しないと判定された場合、文字判定手段134により、その文字列が、検疫テーブル137に設定されている文字判定条件(文字数が2以上6以下であり且つ全ての文字が漢字であり且つ上記文字列の先頭文字が日本人に多い苗字上位所定数に属する苗字の頭文字と一致すること)を満たすか否かが判定される(ステップS70)。この文字判定条件を満たさない場合(ステップS70のNOルート)、ステップS73の処理へ移行する。

【0139】

一方、この文字判定条件を満たす場合(ステップS70のYESルート)、照合手段135により、当該文字区間(上記文字列)に含まれる文字/文字列と検疫テーブル137に設定されている氏名についての不適切文字/不適切文字列とが照合され、当該文字区間に不適切文字/不適切文字列が含まれるか否かが判定される(ステップS71)。当該文字区間に、一つでも不適切文字/不適切文字列と一致する文字/文字列が存在した場合(ステップS71のYESルート)には、その時点で不適切文字/不適切文字列との照合処理を直ちに終了し、ステップS73の処理へ移行する。

【0140】

また、当該文字区間に不適切文字/不適切文字列が含まれていない場合(ステップS71のNOルート)、その照合判定結果が第2判定手段136に通知され、この第2判定手段136において、当該文字区間が氏名に該当するものと見なされ、氏名の出現回数に対応する計数値が1だけカウントアップされ(ステップS72)、ステップS73の処理へ移行する。

【0141】

ステップS73では、対象ファイルから抽出されたテキストデータから未だ切り出されていない文字区間の有無が判定され、有る場合(YESルート)には、ステップS63に戻り、上述と同様の処理(ステップS63〜S72)を繰り返し実行する。このようにして全ての文字区間がテキストデータから切り出され全ての文字区間に対する判定処理,照合処理,計数処理等を終了すると(ステップS73のNOルート)、第2判定手段136において、電話番号,電子メールアドレス,住所,氏名のそれぞれについての計数値に基づいて、上述した判定値が算出される(ステップS74)。

【0142】

そして、第2判定手段136においては、ステップS74で算出された判定値に基づいて、上述したように、回覧対象電子ファイルが個人情報ファイルであるか否かが判定されるとともに、Pマークのランク付け(本実施形態では“P1”〜“P4”の4つ)が行なわれる(ステップS75)。個人情報ファイルの判定結果やPマークのランク付けの結果は、通知手段117,送受信部16およびネットワーク40を介して、サーバ30(個人

情報管理サーバ機能)に通知される(ステップS76)。

【0143】

〔2−5〕個人情報管理動作

ついで、サーバ30の個人情報管理サーバとしての動作について、図12に示すフローチャート(ステップS81〜S89)に従って説明する。

図12に示すように、サーバ30(個人情報管理サーバ機能)は、情報処理端末10から通知された、携帯型記憶装置20における個人情報ファイルについての判定結果(判定値やPマーク)を記憶部32に保存し、その判定結果を参照し、個人情報ファイル(Pマークを付与されたファイル)の有無を判定する(ステップS81)。

【0144】

個人情報ファイルが存在する場合(ステップS81のYESルート)、その個人情報ファイルの判定結果〔ここではPマークレベル(ランク)〕に応じて、サーバ30(個人情報管理サーバ機能)により、各個人情報ファイルに対する管理・操作が以下のように行なわれる(ステップS82〜S89)。

まず、Pマークレベル“P1”の個人情報ファイルの有無が判定され(ステップS82)、Pマークレベル“P1”の個人情報ファイルがある場合(ステップS82のYESルート)、その個人情報ファイルをアクセス監視対象(アクセスログの記録対象)として設定・登録する(ステップS83)。

【0145】

Pマークレベル“P1”の個人情報ファイルがない場合(ステップS82のNOルート)、もしくは、ステップS83の登録後、Pマークレベル“P2”の個人情報ファイルの有無が判定され(ステップS84)、Pマークレベル“P2”の個人情報ファイルがある場合(ステップS84のYESルート)、その個人情報ファイルをアクセス監視対象として設定・登録するとともに、その個人情報ファイルの利用者に対して注意を促すべくポップアップ表示による注意情報が通知される(ステップS85)。

【0146】

Pマークレベル“P2”の個人情報ファイルがない場合(ステップS84のNOルート)、もしくは、ステップS85での注意情報通知後、Pマークレベル“P3”の個人情報ファイルの有無が判定され(ステップS86)、Pマークレベル“P3”の個人情報ファイルがある場合(ステップS86のYESルート)、その個人情報ファイルをアクセス監視対象として設定・登録するとともに、その個人情報ファイルを保管している利用者が存在する旨が、システム管理者に対し警告情報としてメール等により通知されるとともに、その個人情報ファイルの返却が利用者に指示される(ステップS87)。

【0147】

Pマークレベル“P3”の個人情報ファイルがない場合(ステップS86のNOルート)、もしくは、ステップS87で警報情報通知および返却指示を行なった後、Pマークレベル“P4”の個人情報ファイルの有無が判定され(ステップS88)、Pマークレベル“P4”の個人情報ファイルがある場合(ステップS88のYESルート)、その個人情報ファイルが携帯型記憶装置20から情報処理端末10およびネットワーク40を介して強制的に捕獲・回収される(ステップS89)。Pマークレベル“P4”の個人情報ファイルがない場合(ステップS88のNOルート)、もしくは、ステップS89での処理終了後、処理を終了する。

【0148】

なお、前述した通り、Pマークレベル“P4”の個人情報ファイルについては、その個人情報ファイルが携帯型記憶装置20から外部へ出力されるのを強制的に禁止したり、個人情報ファイルを管理者のみがアクセス可能なフォルダに格納したりしてもよい。また、Pマークレベル“P3”の個人情報ファイルが所定日数放置された場合、Pマークレベル“P4”の個人情報ファイルと同様の処置を実行してもよい。

【0149】

〔3〕本実施形態の情報処理システムの効果

このように本発明の一実施形態としての情報処理システム1によれば、情報処理端末10の接続ポート14に携帯型記憶装置20のコネクタ21が接続されたことが認識手段111によって認識されると、携帯型記憶装置20についての認証がサーバ30(認証サーバ機能)に対し認証要求手段112によって要求される。サーバ30(認証サーバ機能)においては、個人認証手段311によって利用者が正当な登録者であることが認証され、且つ、装置認証手段312によって携帯型記憶装置20がサーバ30(認証サーバ機能)の管理対象装置であることが認証され、且つ、ソフトウエア認証手段313によってログイン時ソフトウエアとログオフ時ソフトウエアとが一致していると判定された場合、携帯型記憶装置20およびその利用者の正当性が認証されたものと判断され、その旨が認証の結果としてサーバ30(認証サーバ機能)から情報処理端末10に対し通知手段314によって通知される。

【0150】

そして、認証要求手段112による要求に応じてサーバ30(認証サーバ機能)によって実行された認証の結果、携帯型記憶装置20およびその利用者の正当性が認証されると、情報処理端末10の処理部11による処理状態が、切換手段113によって、内部処理状態から、各種のソフトウエアおよびデータを携帯型記憶装置20上で用いながら処理を行なう外部処理状態に切り換えられる。

【0151】

これにより、利用者は、利用者毎に自分専用にカスタマイズされた各種のソフトウエアやオリジナルデータを携帯型記憶装置20に保存し、その携帯型記憶装置20のコネクタ21を外出先の情報処理端末10における接続ポート14に接続するだけで、重量のあるノートPC等を持ち歩くことなく、オリジナルデータと通常使い慣れたプログラムや利用環境とをその外出先の情報処理端末10で利用することが可能になる。

【0152】

その際、上述のごとくサーバ30(認証サーバ機能)において、認証手段311,312および313により個人認証,装置認証およびソフトウエア認証という三重の認証を行なっているので、万一、携帯型記憶装置20を紛失したり携帯型記憶装置20が盗難に遭ったりしても、携帯型記憶装置20のセキュリティ性能が確保され、携帯型記憶装置20内の情報の漏洩や携帯型記憶装置20の不正な利用を確実に防止することができる。

【0153】

また、携帯型記憶装置20にインストールされているソフトウエア(ログイン時ソフトウエア)と携帯型記憶装置20が最後に情報処理端末10(サーバ30)に接続されていた時にインストールされていたソフトウエア(ログオフ時ソフトウエア)との対照をとりこれらのソフトウエアが一致する否かを判定するソフトウエア認証を行なうことにより、これらのソフトウエアが完全に一致した場合に、情報処理端末10の処理部11が携帯型記憶装置20におけるソフトウエアおよびデータを用いた外部処理状態に切り換えられるようになる。

【0154】

従って、万一、個人認証や装置認証に必要な情報(ユーザID,パスワード,生体情報,携帯型記憶装置20の装置識別情報など)が盗まれ、第三者が本来の携帯型記憶装置とは異なる携帯型記憶装置を用い、その携帯型記憶装置20内のソフトウエアによって成りすましによる不正なネットワーク接続を行なおうとしても、その成りすまし装置に保有されるソフトウエアと、盗まれた情報に対応する携帯型記憶装置についてのログオフ時ソフトウエアとが完全に一致することはほとんどありえないので、上述したソフトウエア認証によって、成りすまし装置のネットワーク40への接続(図1におけるサーバ30以外の端末やサーバへの接続)を確実に拒絶することが可能になり、セキュリティ性能を大幅に向上させることができる。

【0155】

上述した情報処理システム1のサーバ30(認証サーバ機能)において、携帯型記憶装置20およびその利用者の正当性が認証された場合、その認証結果によって情報処理端末

10の処理部11による処理状態が外部処理状態に切り換えられ携帯型記憶装置20が開かれたことが、記録手段315によって履歴として記録されるので、携帯型記憶装置20がオープンされ、その携帯型記憶装置20内の情報が情報処理端末10の処理部11による処理対象となったことを記憶部32に記録して管理することが可能になり、携帯型記憶装置20の不正利用が発覚したような場合に、記憶部32に記録された履歴に基づいて、不正利用された携帯型記憶装置20や、その利用時間や、その利用に用いられた情報処理端末10などを特定することが可能になる。

【0156】

また、携帯型記憶装置20において、各種のソフトウエアおよびデータのうち、所定のソフトウエア以外のソフトウエアおよびデータを、サーバ30(アクセス管理サーバ機能)の管理下に置き暗号化情報として保存しておく。そして、暗号化情報の利用者については、サーバ30(アクセス管理サーバ機能)により正当な利用者であることを認証されれば、情報処理端末10の処理部11によって、サーバ30(アクセス管理サーバ)から受信した復号鍵で暗号化情報が復号化され、暗号化情報の内容(ソフトウエアおよびデータ)を用いた処理(ソフトウエア認証を含む)が実行されることになるが、正当な利用者以外のものは、暗号化情報を復号化することができず、その内容を用いた処理を行なうことは不可能になっている。

【0157】

つまり、携帯型記憶装置20において、各種のソフトウエアおよびデータのうち、所定のソフトウエア(処理部11を復号鍵要求手段114および復号化手段115として機能させるプログラム)以外のソフトウエアおよびデータは、全て暗号化されており、その暗号化情報は、正当な利用者のみが復号化できるように構成されているので、万一、携帯型記憶装置20を紛失したり携帯型記憶装置20が盗難に遭ったりしても、携帯型記憶装置20のセキュリティ性能が確保され、携帯型記憶装置20内の情報の漏洩/改竄や携帯型記憶装置20の不正な利用を確実に防止することができ、且つ、正当な利用者のアクセスは可能になるので、正当な利用者についての利便性を損なうことがない。

【0158】

また、携帯型記憶装置20が情報処理端末10に接続された際には、サーバ30(個人情報管理サーバ機能)の調査手段318により、携帯型記憶装置20において個人情報探索プログラム(処理部11を個人情報探索手段116/116Aとして機能させるプログラム)がインストールされているか否かが調査され、インストールされていない場合、その個人情報探索プログラムが自動的(強制的)にインストールされる。そして、携帯型記憶装置20にインストールされた個人情報探索プログラムを情報処理端末10の処理部11が実行することで、携帯型記憶装置20におけるデータの中から個人情報ファイルが探索されて特定され、その探索結果が利用者もしくはサーバ30(個人情報管理サーバ機能)に通知される。

【0159】

これにより、携帯型記憶装置20における個人情報ファイルが保存されている場合に、その旨が利用者やサーバ30(個人情報管理サーバ機能)に通知され、利用者に注意を喚起したりその個人情報ファイルをサーバ30(個人情報管理サーバ機能)の管理下に置くことができ、個人情報の不用意な流出・漏洩や個人情報の不正利用などを確実に防止し、個人情報を確実に保護することができる。

【0160】

その際、個人情報探索手段116としての機能を用いることにより、携帯型記憶装置20におけるファイル毎に、特徴文字や特徴文字列の出現回数に基づいてファイルが個人情報ファイルであるか否かが判定され、個人情報ファイルを自動的に探索して特定することができるので、携帯型記憶装置20内における個人情報ファイル(個人情報ファイルである可能性の高いファイル)を確実に探索して洗い出すことができる。

【0161】

また、特定の個人を識別可能な個人情報要素を所定数以上保有しているファイルを個人

情報ファイルとして判定する場合、本実施形態の個人情報探索手段116Aとしての機能を用いることにより、第2判定手段136において、電話番号,電子メールアドレス,住所のいずれにも該当せず且つ不適切文字/不適切文字列を含む文字区間は、個人情報に関するものではないと見なされる一方、電話番号,電子メールアドレス,住所のいずれにも該当せず且つ不適切文字/不適切文字列を含まない文字区間は、氏名に関するものであると見なされる。

【0162】

従って、第1判定手段133において電話番号,電子メールアドレス,住所のいずれか一つに該当すると判定された文字区間については、その判定がなされた時点で判定処理を終了し、電話番号,電子メールアドレス,住所のいずれにも該当しないと判定された文字区間についてのみ不適切文字/不適切文字列との照合処理が行なわれ、さらに、照合手段135において不適切文字/不適切文字列が一つでも文字区間に含まれると判定された時点で、その照合処理を終了させることができるので、氏名リストに含まれる全ての氏名文字列との照合を行なう手法に比べ、氏名の照合処理を高速に行なえ、つまりは個人情報ファイルの判定処理を高速に行なうことが可能になる。

【0163】

このとき、第1判定手段133において、判定処理の負荷の軽いものから順に、つまり電話番号,電子メールアドレス,住所の順で文字区間における文字列の判定処理を行なうことで、判定処理をより高速に効率良く実行することが可能になる。

また、第2判定手段136において不適切文字/不適切文字列を含まない文字区間を全て氏名に該当するものと見なすので、氏名についての不適切文字/不適切文字列を含まない電子ファイル、即ち、氏名情報を含む可能性が高く個人情報ファイルである可能性の高い電子ファイルを確実に判定することが可能になる。つまり、個人情報ファイルである可能性の高いファイル(疑わしいファイル)を確実に洗い出すことができる。

【0164】

さらに、本実施形態では、文字判定手段134により、文字区間の文字数が1以上6以下であって且つその文字区間の文字が全て漢字であるか否かを判定し、この文字判定条件を満たす文字区間のみを照合手段135による照合対象としているので、照合手段135による照合対象の文字区間が、より氏名の可能性の高い文字区間に絞り込まれることになり、氏名の照合精度を向上させることができるとともに、氏名の照合処理を高速に行なうことができる。また、文字数が6を超える長い文字区間が、照合手段135による照合対象から除外されるので、氏名の照合処理のさらなる高速化、つまりは個人情報ファイルの判定処理のさらなる高速化に寄与することになる。

【0165】

特に、本実施形態の個人情報探査手段116Aによれば、切出手段132によりテキストデータから判定対象の文字区間として切り出す際、テキストデータ内の要素が明確な区切り文字によって区切られていない場合であっても、1バイトコード文字と2バイトコード文字との境界位置つまり半角文字と全角文字との境界位置(半角文字のあとに全角文字が続く部分もしくは全角文字のあとに半角文字が続く部分)や、全角算用数字と全角算用数字およびハイフンを除く文字との境界位置で、テキストデータが区切られて文字区間として切り出されることになる。

【0166】

これにより、全角文字で記載された住所や氏名などと半角文字で記載された電話番号や電子メールアドレスなどの文字列とがテキストデータにおいて区切り文字によって区切られることなく混在する場合や、全角文字で記載された住所や氏名などと全角文字で記載された電話番号などの数字列とがテキストデータにおいて区切り文字によって区切られることなく混在する場合であっても、住所,氏名,電話番号,電子メールアドレスなどの個人情報要素毎に文字区間を切り出すことができる。従って、住所,氏名,電話番号,電子メールアドレスなどの個人情報要素の判定を確実に行なえるようになり、個人情報ファイルを効率よく短時間で確実に判定することができる。

【0167】

また、電子メールアドレス判定手段133bによる電子メールアドレス判定条件として、判定対象の文字区間における文字列に「一文字以上のASCII文字」+「@(アット

マーク)」+「一文字以上のASCII文字」+「.(ドット)」+「一文字以上のAS

CII文字」となる文字列が含まれており、且つ、当該文字列の最後の文字が半角の英字であることを設定することにより、「@(アットマーク)」を単価や単位の表示に用いて

いる文字列であって、「@(アットマーク)」のあとに「一文字以上の半角数字」+「.(ドット)」+「一文字以上の半角数字」となる数字列(例えば「123@45.67」)を、電子

メールアドレスとして誤って判定することを確実に防止することができる。従って、電子メールアドレスなどの個人情報要素の判定を確実に行なえるようになり、個人情報ファイルを効率よく短時間で確実に判定することができる。

【0168】

電子メールアドレスにおいて“@”以降の最後の「.(ドット)」以降の文字列は、現在のところ、必ず、例えば“com”,“net”,“jp”などの英字列になっている。また、“@”は、一般に、単価や単位の表示に用いられることが多々ある。例えば、ある物品の1

個当たりの値段や重さを表示する際、“@100.00”とか“@10.55”というように“@”を用いる場合がある。このため、電子メールアドレス判定条件が、単に判定対象の文字区間における文字列に「一文字以上のASCII文字」+「@(アットマーク)」+「一文字以

上のASCII文字」+「.(ドット)」+「一文字以上のASCII文字」となる文字

列が含まれていることとすると、上記のような“@100.00”や“@10.55”を含む文字列も

電子メールアドレスとして誤って認識してしまうことになるが、文字列の最後の文字が半角の英字であることを電子メールアドレス判定条件に追加することで、上述のような数字列“@100.00”や“@10.55”を含む文字列を電子メールアドレスとして誤認識するのを確

実に防止することができるのである。

【0169】

さらに、住所判定手段133cによる住所判定条件として、判定対象の文字区間における文字列に「一文字以上の全角文字」+「市」または「区」または「郡」+「一文字以上の全角文字または半角文字」となる文字列が含まれていることに加え、判定対象の文字区間の先頭文字と47都道府県名もしくは市区郡名の頭文字との一致をみることで、「市」,「区」,「郡」を途中に含む文字列であるが住所とは全く関係の無い文字列を誤って住所として判定することがなくなり、47都道府県名もしくは市区郡名の完全一致を判定する場合に比べ極めて短時間で、住所としての確度の高い文字区間を効率よく確実に判定することができる。

【0170】

またさらに、文字判定手段134による文字判定条件(氏名判定条件)に、判定対象の文字列の先頭文字が、日本人に多い苗字上位所定数(例えば上位3000種類)に属する苗字の頭文字と一致することを追加することにより、苗字の完全一致を判定する場合に比べ極めて短時間で、氏名としての確度の高い文字区間を効率よく確実に判定することができる。

【0171】

そして、サーバ30(個人情報管理サーバ機能)により、第2判定手段136で得られた計数結果(判定値レベル)に応じて、個人情報ファイルであると判定されたファイルの管理を行なうことにより、個人情報ファイル毎に、判定値レベル(個人情報ファイルである可能性の高さ/個人情報要素数の多さ)に応じた管理手法を選択して実行することができる。つまり、前述した通り、個人情報探索手段116/116Aによって個人情報ファイルであると判定されたファイルは、そのファイルに付与されたPマーク(ランク/レベル)に応じ、サーバ30(個人情報管理サーバ機能)によって管理され、作成者や回覧先利用者やシステム管理者に注意情報/警告情報を通知したり、そのファイルを携帯型記憶装置20から強制的に捕獲・回収して回覧を禁止したり、そのファイルを管理者のみがアクセス可能なフォルダに格納したりすることが可能で、個人情報の不用意な流出・漏洩や

個人情報の不正利用などをより確実に防止することができる。

【0172】

〔4〕その他

なお、本発明は上述した実施形態に限定されるものではなく、本発明の趣旨を逸脱しない範囲で種々変形して実施することができる。

例えば、上述した実施形態では、3種類のサーバ(認証サーバ,アクセス管理サーバ,個人情報管理サーバ)としての機能を一つのサーバ30によって実現しているが、これらのサーバを2つのサーバに分けて実現してもよいし、3つのサーバに分けて実現してもよい。

【0173】

また、上述した実施形態では、携帯型記憶装置20に保存されたファイルが個人情報ファイルであるか否かを判定する場合について説明したが、本発明は、企業内等で守秘情報(守秘義務のある情報)を含むファイルであるか否かを判定する場合にも上述と同様に適用され、上記実施形態と同様の作用効果を得ることができ、守秘情報の不用意な流出・漏洩や守秘情報の不正利用などを確実に防止することができる。その場合、不適切文字や不適切文字列としては、その守秘情報において出現し得ない文字もしくは文字列を設定することになる。

【0174】

さらに、上述した実施形態では、氏名の判定条件に、氏名において出現し得ない漢字/漢字列として予め設定された不適切文字/不適切文字列を判定対象の文字区間に含まないことを設定しているが、住所判定条件にも、住所において出現し得ない漢字/漢字列として予め設定された不適切文字/不適切文字列を判定対象の文字区間に含まないことをさらに追加してもよい。

【0175】

またさらに、上述した実施形態では、氏名以外の個人情報要素が、電話番号,電子メールアドレス,住所の3要素である場合について説明したが、本発明は、これに限定されるものでなく、氏名以外の個人情報要素としては、例えば、生年月日,住民基本台帳番号,口座番号,クレジットカード番号,免許証番号,パスポート番号などを用いてもよい。

【0176】

ところで、情報処理端末10における、上述した認識手段111,認証要求手段112および切換手段113としての機能(各手段の全部もしくは一部の機能)は、上述した通り、処理部11が、情報処理端末10の記憶部15に予めインストールされた所定のアプリケーションプログラムを実行することによって実現される。

【0177】

また、情報処理端末10における、上述した復号鍵要求手段114および復号化手段115としての機能(各手段の全部もしくは一部の機能)は、上述した通り、処理部11が、携帯型記憶装置20において予めインストールされている暗号化されていない所定のソフトウエアを実行することによって実現される。

【0178】

さらに、情報処理端末10における、上述した個人情報探索手段116および通知手段117としての機能(各手段の全部もしくは一部の機能)は、上述した通り、処理部11が、携帯型記憶装置20において予めインストールされている個人情報探索プログラムを実行することによって実行される。

【0179】

また、サーバ30における、上述した個人認証手段311,装置認証手段312,ソフトウエア認証手段313,通知手段314,記録手段315,判定手段316,復号鍵送信手段317,調査手段318およびインストール手段319としての機能(各手段の全部もしくは一部の機能)は、上述した通り、処理部31が、サーバ30の記憶部32に予めインストールされた所定のアプリケーションプログラムを実行することによって実現される。

【0180】

そして、情報処理端末10の記憶部15に予めインストールされる所定のアプリケーションプログラムや、携帯型記憶装置20において予めインストールされている暗号化されていない所定のソフトウエアや、携帯型記憶装置20において予めインストールされるべき個人情報探索プログラムや、サーバ30の記憶部32に予めインストールされる所定のアプリケーションプログラムは、例えばフレキシブルディスク,CD(CD−ROM,CD−R,CD−RWなど),DVD(DVD−ROM,DVD−RAM,DVD−R,DVD−RW,DVD+R,DVD+RWなど)等のコンピュータ読取可能な記録媒体に記録された形態で提供される。この場合、コンピュータはその記録媒体から所定のアプリケーションプログラムを読み取って内部記憶装置または外部記憶装置に転送し格納して用いる。また、そのプログラムを、例えば磁気ディスク,光ディスク,光磁気ディスク等の記憶装置(記録媒体)に記録しておき、その記憶装置から通信回線を介してコンピュータに提供するようにしてもよい。

【0181】

ここで、コンピュータとは、ハードウエアとOS(オペレーティングシステム)とを含む概念であり、OSの制御の下で動作するハードウエアを意味している。また、OSが不要でアプリケーションプログラム単独でハードウェアを動作させるような場合には、そのハードウェア自体がコンピュータに相当する。ハードウエアは、少なくとも、CPU等のマイクロプロセッサと、記録媒体に記録されたコンピュータプログラムを読み取るための手段とをそなえている。上記個人情報探索プログラムや上記個人情報管理サーバ用プログラムとしてのアプリケーションプログラムは、コンピュータ(処理部11,31)に、各手段111〜117および311〜319としての機能を実現させるプログラムコードを含んでいる。また、その機能の一部は、アプリケーションプログラムではなくOSによって実現されてもよい。

【0182】

さらに、本実施形態における記録媒体としては、上述したフレキシブルディスク,CD,DVD,磁気ディスク,光ディスク,光磁気ディスクのほか、ICカード,ROMカートリッジ,磁気テープ,パンチカード,コンピュータの内部記憶装置(RAMやROM等のメモリ),外部記憶装置等や、バーコードなどの符号が印刷された印刷物等の、コンピュータ読取可能な種々の媒体を利用することもできる。

【0183】

〔5〕付記

(付記1)

少なくとも、各種処理を実行する処理部、該処理部に対する情報入力を行なう入力部、該処理部による処理結果を出力する出力部、および、該処理部に外部装置を接続すべく該外部装置側のコネクタを挿入される接続ポートをそなえてなる情報処理端末と、

各種のソフトウエアおよびデータを記憶し、該接続ポートに該外部装置として接続されうる携帯型記憶装置と、

該情報処理端末に接続され、該情報処理端末の該接続ポートに接続された該携帯型記憶装置についての認証を行なう認証サーバとをそなえ、

該情報処理端末が、

該接続ポートに該携帯型記憶装置が接続されたことを認識する認識手段と、

該認識手段によって該接続ポートに該携帯型記憶装置が接続されたことを認識すると、該携帯型記憶装置についての認証を該認証サーバに対して要求する認証要求手段と、

該認証要求手段による要求に応じて該認証サーバによって実行された認証の結果、該携帯型記憶装置および該携帯型記憶装置の利用者の正当性が認証された場合、該処理部による処理状態を、該情報処理端末側に記憶されたソフトウエアおよびデータを用いて処理を行なう内部処理状態から、該携帯型記憶装置に記憶された前記各種のソフトウエアおよびデータを該携帯型記憶装置上で用いながら処理を行なう外部処理状態に切り換える切換手段とをそなえて構成され、

該認証サーバが、

該情報処理端末から該携帯型記憶装置についての認証要求を受けると、該携帯型記憶装置の利用者によって該情報処理端末の該入力部から入力される個人認証情報に基づき該利用者が正当な利用者であるか否かを判定して、該利用者の個人認証を行なう個人認証手段と、

該情報処理端末から該携帯型記憶装置についての認証要求を受けると、該携帯型記憶装置から自動的に読み出される装置識別情報に基づき該携帯型記憶装置が該認証サーバの管理対象装置であるか否かを判定して、該携帯型記憶装置の装置認証を行なう装置認証手段と、

該情報処理端末から該携帯型記憶装置についての認証要求を受けると、該携帯型記憶装置に記憶されているソフトウエア(以下、ログイン時ソフトウエアという)と該携帯型記憶装置が情報処理端末に最後に接続されていた時に記憶されていたソフトウエア(以下、ログオフ時ソフトウエアという)との対照をとりこれらのソフトウエアが一致する否かを判定して、ソフトウエア認証を行なうソフトウエア認証手段と、

該個人認証手段によって該利用者が正当な利用者であることが認証され、且つ、該装置認証手段によって該携帯型記憶装置が該認証サーバの管理対象装置であることが認証され、且つ、該ソフトウエア認証手段によって前記ログイン時ソフトウエアと前記ログオフ時ソフトウエアとが一致していると判定された場合、該携帯型記憶装置および該携帯型記憶装置の利用者の正当性が認証されたものと判断し、その旨を認証の結果として該情報処理端末に対して通知する通知手段とをそなえて構成されていることを特徴とする、情報処理システム。

【0184】

(付記2)

該認証サーバが、

該携帯型記憶装置および該携帯型記憶装置の利用者の正当性が認証された場合、該情報処理端末の該処理部による処理状態が前記外部処理状態に切り換えられ該携帯型記憶装置が開かれたものと判断して、その旨を履歴として記録する記録手段をさらにそなえて構成されていることを特徴とする、付記1記載の情報処理システム。

【0185】

(付記3)

該情報処理端末において、該携帯型記憶装置を用いた前記外部処理状態を終了すると、該切換手段が、該処理部による処理状態を前記外部処理状態から前記内部処理状態に切り換えることを特徴とする、付記1または付記2に記載の情報処理システム。

【0186】

(付記4)

該認証サーバにおいて、該個人認証手段によって該利用者が正当な利用者であることが認証されなかった場合、もしくは、該装置認証手段によって該携帯型記憶装置が該認証サーバの管理対象装置であることが認証されなかった場合、もしくは、該ソフトウエア認証手段によって前記ログイン時ソフトウエアと前記ログオフ時ソフトウエアとが一致していないと判定された場合、該通知手段が、該携帯型記憶装置または該携帯型記憶装置の利用者の正当性の認証に失敗したものと判断し、その旨を認証の結果として該情報処理端末に対して通知し、

該認証サーバから認証失敗の通知を受けた該情報処理端末において、該切換手段による前記内部処理状態から前記外部処理状態への切換を禁止するとともに、該出力部を通じて該携帯型記憶装置の利用者に対して認証失敗を通知することを特徴とする、付記1〜付記3のいずれか一項に記載の情報処理システム。

【0187】

(付記5)

該情報処理端末に接続され、該情報処理端末の該接続ポートに接続された該携帯型記憶装置における暗号化情報に対するアクセスの管理を行なうアクセス管理サーバをさらにそ

なえ、

該携帯型記憶装置において、前記各種のソフトウエアおよびデータのうち、所定のソフトウエア以外のソフトウエアおよびデータが、該アクセス管理サーバによって管理される暗号鍵を用いて暗号化された暗号化情報として記憶されており、

該情報処理端末の該処理部が、

該認識手段によって該接続ポートに該携帯型記憶装置が接続されたことを認識すると、該携帯型記憶装置における前記所定のソフトウエアを実行することにより、

前記暗号化情報の利用者によって該情報処理端末の該入力部から入力される、前記暗号化情報ついての認証情報を送信し、該アクセス管理サーバに対して前記暗号化情報に応じた復号鍵を要求する復号鍵要求手段、および、

該復号鍵要求手段の要求に応じて該アクセス管理サーバから受信した前記復号鍵を用いて前記暗号化情報を復号化する復号化手段としての機能を果たすように構成され、

該アクセス管理サーバが、

該情報処理端末から前記暗号化情報についての認証情報を受けると、該認証情報に基づき前記暗号化情報の利用者が正当な利用者であるか否かを判定する判定手段と、

該判定手段によって前記暗号化情報の利用者が正当な利用者であると判定された場合、前記暗号化情報を復号化する復号鍵を該情報処理端末に送信する復号鍵送信手段とをそなえて構成されていることを特徴とする、付記1〜付記4のいずれか一項に記載の情報処理システム。

【0188】

(付記6)

該認証サーバが、該アクセス管理サーバとしての機能を併せもっていることを特徴とする、付記5記載の情報処理システム。

【0189】

(付記7)

該情報処理端末に接続され、該携帯型記憶装置における個人情報ファイルを管理する個人情報管理サーバをさらにそなえ、

該個人情報管理サーバが、

該携帯型記憶装置における前記各種のソフトウエアに個人情報探索プログラムが含まれているか否かを調査する調査手段と、

該調査手段による調査の結果、前記個人情報プログラムが含まれていない場合、該情報処理端末を通じて該携帯型記憶装置に個人情報探索プログラムをインストールするインストール手段とをそなえて構成されるとともに、

該情報処理端末の該処理部が、

該携帯型記憶装置にインストールされた前記個人情報探索プログラムを実行することにより、

該携帯型記憶装置におけるデータの中から個人情報ファイルを探索して特定する個人情報探索手段、および、

該個人情報探索手段による探索結果を利用者もしくは該個人情報管理サーバに通知する通知手段としての機能を果たすように構成されていることを特徴とする、付記1〜付記6のいずれか一項に記載の情報処理システム。

【0190】

(付記8)

該認証サーバが、該個人情報管理サーバとしての機能を併せもっていることを特徴とする、付記7記載の情報処理システム。

【0191】

(付記9)

該個人情報探索手段が、

該携帯型記憶装置におけるデータに含まれるファイル毎に、当該ファイルに含まれる文字もしくは文字列と個人情報において特徴的に出現する文字もしくは文字列として予め設

定された特徴文字もしくは特徴文字列とを照合し、前記特徴文字もしくは前記特徴文字列が当該ファイルにおいて出現する回数を計数する計数手段と、

該計数手段による計数結果に基づいて、当該ファイルが個人情報ファイルであるか否かを判定する判定手段とから構成されていることを特徴とする、付記7または付記8に記載の情報処理システム。

【0192】

(付記10)

該個人情報探索手段が、

判定対象ファイルが特定の個人を識別可能な個人情報要素を所定数以上保有している個人情報ファイルであるか否かを判定するものであって、

当該判定対象ファイルに含まれるテキストデータを抽出する抽出手段と、

該抽出手段によって抽出されたテキストデータから、区切り文字によって区切られた文字区間を切り出す切出手段と、

該切出手段によって切り出された文字区間における文字列が、予め設定された電話番号判定条件,電子メールアドレス判定条件および住所判定条件のいずれか一つを満たすか否かの判定を行なうことにより、氏名以外の個人情報要素である電話番号,電子メールアドレスおよび住所のうちのいずれか一つに該当するか否かを判定する第1判定手段と、

該第1判定手段によって電話番号,電子メールアドレス,住所のいずれにも該当しないと判定された文字区間における文字の数が所定範囲内であり且つ同文字区間における文字が漢字であるか否かを判定する文字判定手段と、

該文字判定手段によって前記所定範囲内であり且つ漢字であると判定された文字区間について、当該文字区間に含まれる文字もしくは文字列と氏名において出現し得ない漢字もしくは漢字列として予め設定された不適切文字もしくは不適切文字列とを照合することにより、当該文字区間が前記の不適切文字もしくは不適切文字列を含むか否かを判定する照合手段と、

該第1判定手段によって電話番号,電子メールアドレスおよび住所のうちのいずれか一つに該当すると判定された文字区間の数と該照合手段によって前記の不適切文字もしくは不適切文字列を含まないと判定された文字区間の数とをそれぞれ計数し、その計数結果に基づいて、当該判定対象ファイルが個人情報ファイルであるか否かを判定する第2判定手段とから構成されていることを特徴とする、付記7または付記8に記載の情報処理システム。

【0193】

(付記11)

該第1判定手段において、該切出手段によって切り出された文字区間における文字列が、電話番号に該当するか否かを判定し、電話番号に該当しない場合に電子メールアドレスに該当するか否かを判定し、電子メールアドレスに該当しない場合に住所に該当するか否かを判定し、電話番号,電子メールアドレス,住所のうちのいずれか一つに該当すると判定された時点で、当該文字列についての判定処理を終了することを特徴とする、付記10記載の情報処理システム。

【0194】

(付記12)

該第2判定手段が、該照合手段によって前記の不適切文字もしくは不適切文字列を含まないと判定された文字区間における文字列を氏名に該当する個人情報要素と見なして、当該判定対象ファイルが個人情報ファイルであるか否かを判定することを特徴とする、付記10または付記11に記載の情報処理システム。

【0195】

(付記13)

該第2判定手段が、前記計数結果に基づいて、該第1判定手段によって電話番号,電子メールアドレスおよび住所のうちのいずれか一つに該当すると判定された文字区間の数と該照合手段によって前記の不適切文字もしくは不適切文字列を含まないと判定された文字

区間の数とが多いほど大きくなる判定値を算出し、算出された判定値が所定閾値を超えた場合に当該判定対象ファイルが個人情報ファイルであると判定することを特徴とする、付記10〜付記12のいずれか一項に記載の情報処理システム。

【0196】

(付記14)

少なくとも、各種処理を実行する処理部、該処理部に対する情報入力を行なう入力部、該処理部による処理結果を出力する出力部、および、該処理部に外部装置を接続すべく該外部装置側のコネクタを挿入される接続ポートをそなえてなる情報処理端末と、

各種のソフトウエアおよびデータを記憶し、該接続ポートに該外部装置として接続されうる携帯型記憶装置とをそなえてなる情報処理システムにおいて、

該情報処理端末に接続され、該情報処理端末の該接続ポートに接続された該携帯型記憶装置についての認証を行なう認証サーバであって、

該情報処理端末から該携帯型記憶装置についての認証要求を受けると、該携帯型記憶装置の利用者によって該情報処理端末の該入力部から入力される個人認証情報に基づき該利用者が正当な利用者であるか否かを判定して、該利用者の個人認証を行なう個人認証手段と、

該情報処理端末から該携帯型記憶装置についての認証要求を受けると、該携帯型記憶装置から自動的に読み出される装置識別情報に基づき該携帯型記憶装置が該認証サーバの管理対象装置であるか否かを判定して、該携帯型記憶装置の装置認証を行なう装置認証手段と、

該情報処理端末から該携帯型記憶装置についての認証要求を受けると、該携帯型記憶装置に記憶されているソフトウエア(以下、ログイン時ソフトウエアという)と該携帯型記憶装置が情報処理端末に最後に接続されていた時に記憶されていたソフトウエア(以下、ログオフ時ソフトウエアという)との対照をとりこれらのソフトウエアが一致する否かを判定して、ソフトウエア認証を行なうソフトウエア認証手段と、

該個人認証手段によって該利用者が正当な利用者であることが認証され、且つ、該装置認証手段によって該携帯型記憶装置が該認証サーバの管理対象装置であることが認証され、且つ、該ソフトウエア認証手段によって前記ログイン時ソフトウエアと前記ログオフ時ソフトウエアとが一致していると判定された場合、該携帯型記憶装置および該携帯型記憶装置の利用者の正当性が認証されたものと判断し、その旨を認証の結果として該情報処理端末に対して通知する通知手段とをそなえて構成されていることを特徴とする、認証サーバ。

【0197】

(付記15)

該携帯型記憶装置および該携帯型記憶装置の利用者の正当性が認証された場合、該情報処理端末の該処理部による処理状態が前記外部処理状態に切り換えられ該携帯型記憶装置が開かれたものと判断して、その旨を履歴として記録する記録手段をさらにそなえて構成されていることを特徴とする、付記14記載の認証サーバ。

【0198】

(付記16)

該個人認証手段によって該利用者が正当な利用者であることが認証されなかった場合、もしくは、該装置認証手段によって該携帯型記憶装置が該認証サーバの管理対象装置であることが認証されなかった場合、もしくは、該ソフトウエア認証手段によって前記ログイン時ソフトウエアと前記ログオフ時ソフトウエアとが一致していないと判定された場合、該通知手段が、該携帯型記憶装置または該携帯型記憶装置の利用者の正当性の認証に失敗したものと判断し、その旨を認証の結果として該情報処理端末に対して通知することを特徴とする、付記14または付記15に記載の認証サーバ。

【0199】

(付記17)

該情報処理端末の該接続ポートに接続された該携帯型記憶装置における暗号化情報に対

するアクセスの管理を行なうアクセス管理サーバとしての機能を果たすべく、

該情報処理端末から前記暗号化情報についての認証情報を受けると、該認証情報に基づき前記暗号化情報の利用者が正当な利用者であるか否かを判定する判定手段と、

該判定手段によって前記暗号化情報の利用者が正当な利用者であると判定された場合、前記暗号化情報を復号化する復号鍵を該情報処理端末に送信する復号鍵送信手段とをそなえて構成されていることを特徴とする、付記14〜付記16のいずれか一項に記載の認証サーバ。

【0200】

(付記18)

該携帯型記憶装置における個人情報ファイルを管理する個人情報管理サーバとしての機能を果たすべく、

該携帯型記憶装置における前記各種のソフトウエアに個人情報探索プログラムが含まれているか否かを調査する調査手段と、

該調査手段による調査の結果、前記個人情報プログラムが含まれていない場合、該情報処理端末を通じて該携帯型記憶装置に個人情報探索プログラムをインストールするインストール手段とをそなえて構成されていることを特徴とする、付記14〜付記17のいずれか一項に記載の認証サーバ。

【0201】

(付記19)

少なくとも、各種処理を実行する処理部、該処理部に対する情報入力を行なう入力部、該処理部による処理結果を出力する出力部、および、該処理部に外部装置を接続すべく該外部装置側のコネクタを挿入される接続ポートをそなえてなる情報処理端末と、

各種のソフトウエアおよびデータを記憶し、該接続ポートに該外部装置として接続されうる携帯型記憶装置とをそなえてなる情報処理システムにおいて、

該情報処理端末に接続され、該情報処理端末の該接続ポートに接続された該携帯型記憶装置についての認証を行なう認証サーバとして、コンピュータを機能させる認証サーバ用プログラムであって、

該情報処理端末から該携帯型記憶装置についての認証要求を受けると、該携帯型記憶装置の利用者によって該情報処理端末の該入力部から入力される個人認証情報に基づき該利用者が正当な利用者であるか否かを判定して、該利用者の個人認証を行なう個人認証手段、

該情報処理端末から該携帯型記憶装置についての認証要求を受けると、該携帯型記憶装置から自動的に読み出される装置識別情報に基づき該携帯型記憶装置が該認証サーバの管理対象装置であるか否かを判定して、該携帯型記憶装置の装置認証を行なう装置認証手段、

該情報処理端末から該携帯型記憶装置についての認証要求を受けると、該携帯型記憶装置に記憶されているソフトウエア(以下、ログイン時ソフトウエアという)と該携帯型記憶装置が情報処理端末に最後に接続されていた時に記憶されていたソフトウエア(以下、ログオフ時ソフトウエアという)との対照をとりこれらのソフトウエアが一致する否かを判定して、ソフトウエア認証を行なうソフトウエア認証手段、および、

該個人認証手段によって該利用者が正当な利用者であることが認証され、且つ、該装置認証手段によって該携帯型記憶装置が該認証サーバの管理対象装置であることが認証され、且つ、該ソフトウエア認証手段によって前記ログイン時ソフトウエアと前記ログオフ時ソフトウエアとが一致していると判定された場合、該携帯型記憶装置および該携帯型記憶装置の利用者の正当性が認証されたものと判断し、その旨を認証の結果として該情報処理端末に対して通知する通知手段として、該コンピュータを機能させることを特徴とする、認証サーバ用プログラム。

【0202】

(付記20)

該携帯型記憶装置および該携帯型記憶装置の利用者の正当性が認証された場合、該情報

処理端末の該処理部による処理状態が前記外部処理状態に切り換えられ該携帯型記憶装置が開かれたものと判断して、その旨を履歴として記録する記録手段として、該コンピュータを機能させることを特徴とする、付記19記載の認証サーバ用プログラム。

【0203】

(付記21)

該個人認証手段によって該利用者が正当な利用者であることが認証されなかった場合、もしくは、該装置認証手段によって該携帯型記憶装置が該認証サーバの管理対象装置であることが認証されなかった場合、もしくは、該ソフトウエア認証手段によって前記ログイン時ソフトウエアと前記ログオフ時ソフトウエアとが一致していないと判定された場合、該通知手段が、該携帯型記憶装置または該携帯型記憶装置の利用者の正当性の認証に失敗したものと判断し、その旨を認証の結果として該情報処理端末に対して通知するように、該コンピュータを機能させることを特徴とする、付記19または付記20に記載の認証サーバ用プログラム。

【図面の簡単な説明】

【0204】

【図1】本発明の一実施形態としての情報処理システムの構成を示すブロック図である。

【図2】本実施形態の情報処理システムにおける情報処理端末および携帯型記憶装置の機能構成を示すブロック図である。

【図3】本実施形態の情報処理システムにおけるサーバ(認証サーバ/アクセス管理サーバ/個人情報管理サーバ)の機能構成を示すブロック図である。

【図4】本実施形態における個人情報探索手段の機能構成の第1例を示すブロック図である。

【図5】本実施形態における個人情報探索手段の機能構成の第2例を示すブロック図である。

【図6】本実施形態の情報処理システムにおける情報処理端末の動作を説明するためのフローチャートである。

【図7】本実施形態の情報処理システムにおけるサーバ(認証サーバ/アクセス管理サーバ/個人情報管理サーバ)の動作を説明するためのフローチャートである。

【図8】図4に示す個人情報探索手段において用いられる検疫テーブルの具体例を示す図である。

【図9】タイトルヘッダの具体例を示す図である。

【図10】図4に示す個人情報探索手段の動作(第1探索手法)を説明するためのフローチャートである。

【図11】図5に示す個人情報探索手段の動作(第2探索手法)を説明するためのフローチャートである。

【図12】本実施形態のサーバの動作(個人情報管理サーバとしての動作)を説明するためのフローチャートである。

【符号の説明】

【0205】

1 情報処理システム

10 情報処理端末(PC)

11 処理部(CPU)

12 入力部(キーボード,マウス)

13 出力部(ディスプレイ)

14 接続ポート

15 記憶部(HD)

16 送受信部

111 認識手段

112 認証要求手段

113 切換手段

114 復号鍵要求手段

115 復号化手段

116,116A 個人情報探索手段

117 通知手段

121 抽出手段

122 計数手段

123 判定手段

124 検疫テーブル

131 抽出手段

132 切出手段

133 第1判定手段

133a 電話番号判定手段

133b 電子メールアドレス判定手段

133c 住所判定手段

134 文字判定手段

135 照合手段

136 第2判定手段

137 検疫テーブル

20 携帯型記憶装置

21 コネクタ

30 サーバ(認証サーバ/アクセス管理サーバ/個人情報管理サーバ)

31 処理部(CPU)

32 記憶部(HD)

33 送受信部

311 個人認証手段

312 装置認証手段

313 ソフトウエア認証手段

314 通知手段

315 記録手段

316 判定手段

317 復号鍵送信手段

318 調査手段

319 インストール手段

40 ネットワーク(インターネット,社内LAN)

【技術分野】

【0001】

本発明は、各種のソフトウエアやデータを記憶する携帯型記憶装置〔例えばUSB(Universal Serial Bus)メモリ,リムーバブルハードディスクなど〕をパーソナルコンピュータなどの情報処理端末における接続ポートに接続すると、その携帯型記憶装置内のソフトウエアを情報処理端末の処理部で起動・実行するように構成された情報処理システムに関する。

【背景技術】

【0002】

電子メール,スケジュール管理ツール,各種ゲームなどの、パーソナルコンピュータ(以下、PCという)上で用いられる各種ツール(アプリケーションプログラム,ソフトウエア)は、ビジネスやプライベートにおいて必要不可欠なものとなっている。また、携帯電話の普及に伴い、いつでもどこでも簡単に電子メールをやりとりしたり、スケジュール管理ツール,各種ゲームを利用したりすることが一般化しており、PCで利用される各種ツールについても同様の利便性が求められている。

【0003】

しかし、PCで利用される各種ツールは、そのPCの利用者毎に固有のデータを含んでいたりそのPCの利用者毎に固有の設定を施されていたりするため、外出先において他人のPCを用い自分のPCを用いているのと同じ状況(環境)で各種ツールを利用したい場合には、その他人のPCに利用したいツールがインストールされていれば、そのツールを起動し利用者固有のデータを入力したり利用者固有の設定を行なったりする必要があって手間が掛かる上、利用後には入力したデータを削除したり設定を解除したりする必要があってさらなる手間が掛かる。また、その他人のPCに利用したいツールがインストールされていなければ、そのツールをインストールした上で、上述と同様の手間を掛け、さらに場合によってはそのツールをアンインストールする手間が掛かる場合もある。

【0004】

例えば、外出先で他人のパソコンを用いて電子メールチェックの必要がある場合、外出先のパソコンにアカウントを設定し、電子メールの送受信を実行し、送受信したメールを確認後に外出先のパソコンに残らないように削除するなど、大変手間の掛かるものとなっている。

【0005】

上述の手間や面倒を省くために、利用者が普段から利用している自分のノートPCを持ち歩くことが考えられるが、重量のあるノートPCを常時携帯することは利用者にとって負担である。また、携帯電話の電子メールでは文字数制限があったり、文字が打ちにくい等の不都合があり、ビジネスに十分対応するものとはなっていない。さらに、携帯電話においてスケジュール管理ツールを利用したり各種ゲームを行なったりする場合も、画面が小さくて見づいだけでなくデータ入力のための操作性が悪く、使いづらい。

【0006】

そこで、例えば下記特許文献1では、USBポートに挿入すると、内蔵されたプログラムが起動して動作するUSBデバイスが開示されている。具体的に、このUSBデバイスは、PC本体のUSBポートに接続されると、自動起動プログラムを起動して、電子メールプログラムを本デバイスに記憶される設定ファイル内の設定に従って動作させ、送受信メールや添付ファイルを本デバイス内に記憶するものである。このようなUSBデバイスを用いることにより、外出先の他人のPCで利用者専用のメーラーを簡易に利用でき、さらに送受信メールの内容が本デバイスに記憶されるので、セキュリティを向上させることができる。

【特許文献1】特開2003−178017号公報

【発明の開示】

【発明が解決しようとする課題】

【0007】

ところで、近年、大容量の記憶機能を有する、携帯型ハードディスクレコーダやUSBメモリなどのデバイス(携帯型記憶装置)が普及してきており、このようなデバイスを用いて、利用者毎に、自分専用にカスタマイズされた各種ツール(アプリケーションプログラム,ソフトウエア)やオリジナルデータを持ち歩くことが考えられる。利用者は、上述のようなデバイスを携帯することにより、重量のあるノートPC等を持ち歩くことなく、オリジナルデータと通常使い慣れたプログラムや利用環境とを持ち歩くことができ、外出先において他人のPCを用いて利用者が通常利用している環境を実現してさらにオリジナルデータを用いた各種処理を実現することが可能になる。

【0008】

しかしながら、自分専用にカスタマイズされた各種ツールやオリジナルデータを記憶したデバイスは、小型で携帯しやすくなる分、利用者の不注意によって紛失する可能性や、悪意を持った第三者によって盗難に遭う可能性も高くなる。万一、デバイスを紛失したりデバイスが盗難に遭ったりすると、デバイス内の情報(ソフトウエアやデータ)が漏洩したり改竄されたりするおそれがあるため、上述のようなデバイスを用いる際には、デバイス内の情報についてのセキュリティ性能を確保することが望まれている。

【0009】

本発明は、このような課題に鑑み創案されたもので、万一、携帯型記憶装置を紛失したり携帯型記憶装置が盗難に遭ったりしても、携帯型記憶装置のセキュリティ性能を確保し、携帯型記憶装置内の情報の漏洩/改竄や携帯型記憶装置の不正な利用を確実に防止するとともに、第三者の成りすましによる不正なネットワーク接続を確実に防止できるようにして、セキュリティ性能のさらなる向上をはかることを目的としている。

【課題を解決するための手段】

【0010】

上記目的を達成するために、本発明の情報処理システム(請求項1)は、少なくとも、各種処理を実行する処理部、該処理部に対する情報入力を行なう入力部、該処理部による処理結果を出力する出力部、および、該処理部に外部装置を接続すべく該外部装置側のコネクタを挿入される接続ポートをそなえてなる情報処理端末と、各種のソフトウエアおよびデータを記憶し、該接続ポートに該外部装置として接続されうる携帯型記憶装置と、該情報処理端末に接続され、該情報処理端末の該接続ポートに接続された該携帯型記憶装置についての認証を行なう認証サーバとをそなえ、該情報処理端末が、該接続ポートに該携帯型記憶装置が接続されたことを認識する認識手段と、該認識手段によって該接続ポートに該携帯型記憶装置が接続されたことを認識すると、該携帯型記憶装置についての認証を該認証サーバに対して要求する認証要求手段と、該認証要求手段による要求に応じて該認証サーバによって実行された認証の結果、該携帯型記憶装置および該携帯型記憶装置の利用者の正当性が認証された場合、該処理部による処理状態を、該情報処理端末側に記憶されたソフトウエアおよびデータを用いて処理を行なう内部処理状態から、該携帯型記憶装置に記憶された前記各種のソフトウエアおよびデータを該携帯型記憶装置上で用いながら処理を行なう外部処理状態に切り換える切換手段とをそなえて構成され、該認証サーバが、該情報処理端末から該携帯型記憶装置についての認証要求を受けると、該携帯型記憶装置の利用者によって該情報処理端末の該入力部から入力される個人認証情報に基づき該利用者が正当な利用者であるか否かを判定して、該利用者の個人認証を行なう個人認証手段と、該情報処理端末から該携帯型記憶装置についての認証要求を受けると、該携帯型記憶装置から自動的に読み出される装置識別情報に基づき該携帯型記憶装置が該認証サーバの管理対象装置であるか否かを判定して、該携帯型記憶装置の装置認証を行なう装置認証手段と、該情報処理端末から該携帯型記憶装置についての認証要求を受けると、該携帯型記憶装置に記憶されているソフトウエア(以下、ログイン時ソフトウエアという)と該携帯型記憶装置が情報処理端末に最後に接続されていた時に記憶されていたソフトウエア(以下、ログオフ時ソフトウエアという)との対照をとりこれらのソフトウエアが一致する否

かを判定して、ソフトウエア認証を行なうソフトウエア認証手段と、該個人認証手段によって該利用者が正当な利用者であることが認証され、且つ、該装置認証手段によって該携帯型記憶装置が該認証サーバの管理対象装置であることが認証され、且つ、該ソフトウエア認証手段によって前記ログイン時ソフトウエアと前記ログオフ時ソフトウエアとが一致していると判定された場合、該携帯型記憶装置および該携帯型記憶装置の利用者の正当性が認証されたものと判断し、その旨を認証の結果として該情報処理端末に対して通知する通知手段とをそなえて構成されていることを特徴としている。

【0011】

上述した情報処理システムにおいて、該認証サーバが、該携帯型記憶装置および該携帯型記憶装置の利用者の正当性が認証された場合、該情報処理端末の該処理部による処理状態が前記外部処理状態に切り換えられ該携帯型記憶装置が開かれたものと判断して、その旨を履歴として記録する記録手段をさらにそなえて構成されていてもよい(請求項2)。

また、該情報処理端末において、該携帯型記憶装置を用いた前記外部処理状態を終了すると、該切換手段が、該処理部による処理状態を前記外部処理状態から前記内部処理状態に切り換えてもよい(請求項3)。

【0012】

さらに、該認証サーバにおいて、該個人認証手段によって該利用者が正当な利用者であることが認証されなかった場合、もしくは、該装置認証手段によって該携帯型記憶装置が該認証サーバの管理対象装置であることが認証されなかった場合、もしくは、該ソフトウエア認証手段によって前記ログイン時ソフトウエアと前記ログオフ時ソフトウエアとが一致していないと判定された場合、該通知手段が、該携帯型記憶装置または該携帯型記憶装置の利用者の正当性の認証に失敗したものと判断し、その旨を認証の結果として該情報処理端末に対して通知し、該認証サーバから認証失敗の通知を受けた該情報処理端末において、該切換手段による前記内部処理状態から前記外部処理状態への切換を禁止するとともに、該出力部を通じて該携帯型記憶装置の利用者に対して認証失敗を通知してもよい(請求項4)。

【0013】

一方、該情報処理端末に接続され、該情報処理端末の該接続ポートに接続された該携帯型記憶装置における暗号化情報に対するアクセスの管理を行なうアクセス管理サーバをさらにそなえ、該携帯型記憶装置において、前記各種のソフトウエアおよびデータのうち、所定のソフトウエア以外のソフトウエアおよびデータが、該アクセス管理サーバによって管理される暗号鍵を用いて暗号化された暗号化情報として記憶されており、該情報処理端末の該処理部が、該認識手段によって該接続ポートに該携帯型記憶装置が接続されたことを認識すると、該携帯型記憶装置における前記所定のソフトウエアを実行することにより、前記暗号化情報の利用者によって該情報処理端末の該入力部から入力される、前記暗号化情報ついての認証情報を送信し、該アクセス管理サーバに対して前記暗号化情報に応じた復号鍵を要求する復号鍵要求手段、および、該復号鍵要求手段の要求に応じて該アクセス管理サーバから受信した前記復号鍵を用いて前記暗号化情報を復号化する復号化手段としての機能を果たすように構成され、該アクセス管理サーバが、該情報処理端末から前記暗号化情報についての認証情報を受けると、該認証情報に基づき前記暗号化情報の利用者が正当な利用者であるか否かを判定する判定手段と、該判定手段によって前記暗号化情報の利用者が正当な利用者であると判定された場合、前記暗号化情報を復号化する復号鍵を該情報処理端末に送信する復号鍵送信手段とをそなえて構成されていてもよい(請求項5)。このとき、該認証サーバが、該アクセス管理サーバとしての機能を併せもっていてもよい(請求項6)。

【0014】

また、該情報処理端末に接続され、該携帯型記憶装置における個人情報ファイルを管理する個人情報管理サーバをさらにそなえ、該個人情報管理サーバが、該携帯型記憶装置における前記各種のソフトウエアに個人情報探索プログラムが含まれているか否かを調査する調査手段と、該調査手段による調査の結果、前記個人情報プログラムが含まれていない

場合、該情報処理端末を通じて該携帯型記憶装置に個人情報探索プログラムをインストールするインストール手段とをそなえて構成されるとともに、該情報処理端末の該処理部が、該携帯型記憶装置にインストールされた前記個人情報探索プログラムを実行することにより、該携帯型記憶装置におけるデータの中から個人情報ファイルを探索して特定する個人情報探索手段、および、該個人情報探索手段による探索結果を利用者もしくは該個人情報管理サーバに通知する通知手段としての機能を果たすように構成されていてもよい(請求項7)。このとき、該認証サーバが、該個人情報管理サーバとしての機能を併せもっていてもよい(請求項8)。

【0015】

ここで、該個人情報探索手段は、該携帯型記憶装置におけるデータに含まれるファイル毎に、当該ファイルに含まれる文字もしくは文字列と個人情報において特徴的に出現する文字もしくは文字列として予め設定された特徴文字もしくは特徴文字列とを照合し、前記特徴文字もしくは前記特徴文字列が当該ファイルにおいて出現する回数を計数する計数手段と、該計数手段による計数結果に基づいて、当該ファイルが個人情報ファイルであるか否かを判定する判定手段とから構成されていてもよい(請求項9)。

【0016】

また、該個人情報探索手段は、判定対象ファイルが特定の個人を識別可能な個人情報要素を所定数以上保有している個人情報ファイルであるか否かを判定するものであって、当該判定対象ファイルに含まれるテキストデータを抽出する抽出手段と、該抽出手段によって抽出されたテキストデータから、区切り文字によって区切られた文字区間を切り出す切出手段と、該切出手段によって切り出された文字区間における文字列が、予め設定された電話番号判定条件,電子メールアドレス判定条件および住所判定条件のいずれか一つを満たすか否かの判定を行なうことにより、氏名以外の個人情報要素である電話番号,電子メールアドレスおよび住所のうちのいずれか一つに該当するか否かを判定する第1判定手段と、該第1判定手段によって電話番号,電子メールアドレス,住所のいずれにも該当しないと判定された文字区間における文字の数が所定範囲内であり且つ同文字区間における文字が漢字であるか否かを判定する文字判定手段と、該文字判定手段によって前記所定範囲内であり且つ漢字であると判定された文字区間について、当該文字区間に含まれる文字もしくは文字列と氏名において出現し得ない漢字もしくは漢字列として予め設定された不適切文字もしくは不適切文字列とを照合することにより、当該文字区間が前記の不適切文字もしくは不適切文字列を含むか否かを判定する照合手段と、該第1判定手段によって電話番号,電子メールアドレスおよび住所のうちのいずれか一つに該当すると判定された文字区間の数と該照合手段によって前記の不適切文字もしくは不適切文字列を含まないと判定された文字区間の数とをそれぞれ計数し、その計数結果に基づいて、当該判定対象ファイルが個人情報ファイルであるか否かを判定する第2判定手段とから構成されていてもよい(請求項10)。

【0017】

このとき、該第1判定手段において、該切出手段によって切り出された文字区間における文字列が、電話番号に該当するか否かを判定し、電話番号に該当しない場合に電子メールアドレスに該当するか否かを判定し、電子メールアドレスに該当しない場合に住所に該当するか否かを判定し、電話番号,電子メールアドレス,住所のうちのいずれか一つに該当すると判定された時点で、当該文字列についての判定処理を終了してもよい(請求項11)。

【0018】

また、該第2判定手段が、該照合手段によって前記の不適切文字もしくは不適切文字列を含まないと判定された文字区間における文字列を氏名に該当する個人情報要素と見なして、当該判定対象ファイルが個人情報ファイルであるか否かを判定してもよい(請求項12)。

【0019】

さらに、該第2判定手段が、前記計数結果に基づいて、該第1判定手段によって電話番

号,電子メールアドレスおよび住所のうちのいずれか一つに該当すると判定された文字区間の数と該照合手段によって前記の不適切文字もしくは不適切文字列を含まないと判定された文字区間の数とが多いほど大きくなる判定値を算出し、算出された判定値が所定閾値を超えた場合に当該判定対象ファイルが個人情報ファイルであると判定してもよい(請求項13)。

【発明の効果】

【0020】

上述した本発明の情報処理システムによれば、情報処理端末の接続ポートに携帯型記憶装置が接続されたことが認識手段によって認識されると、携帯型記憶装置についての認証が認証サーバに対し認証要求手段によって要求される。認証サーバにおいては、個人認証手段によって該利用者が正当な登録者であることが認証され、且つ、装置認証手段によって携帯型記憶装置が認証サーバの管理対象装置であることが認証され、且つ、ソフトウエア認証手段によってログイン時ソフトウエアとログオフ時ソフトウエアとが一致していると判定された場合、携帯型記憶装置およびその利用者の正当性が認証されたものと判断され、その旨が認証の結果として認証サーバから情報処理端末に対し通知手段によって通知される。

【0021】

そして、認証要求手段による要求に応じて認証サーバによって実行された認証の結果、携帯型記憶装置およびその利用者の正当性が認証されると、情報処理端末の処理部による処理状態が、切換手段によって、内部処理状態から、各種のソフトウエアおよびデータを携帯型記憶装置上で用いながら処理を行なう外部処理状態に切り換えられる。

【0022】

これにより、利用者は、利用者毎に自分専用にカスタマイズされた各種のソフトウエアやオリジナルデータを携帯型記憶装置に保存し、その携帯型記憶装置のコネクタを外出先の情報処理端末における接続ポートに接続するだけで、重量のあるノートPC等を持ち歩くことなく、オリジナルデータと通常使い慣れたプログラムや利用環境とをその外出先の情報処理端末で利用することが可能になる。

【0023】

その際、上述のごとく認証サーバにおいて個人認証,装置認証およびソフトウエア認証という三重の認証を行なっているので、万一、携帯型記憶装置を紛失したり携帯型記憶装置が盗難に遭ったりしても、携帯型記憶装置のセキュリティ性能が確保され、携帯型記憶装置内の情報の漏洩や携帯型記憶装置の不正な利用を確実に防止することができる。

【0024】

また、携帯型記憶装置にインストールされているソフトウエア(ログイン時ソフトウエア)と携帯型記憶装置が最後に情報処理端末(認証サーバ)に接続されていた時にインストールされていたソフトウエア(ログオフ時ソフトウエア)との対照をとりこれらのソフトウエアが一致する否かを判定するソフトウエア認証を行なうことにより、これらのソフトウエアが完全に一致した場合に、情報処理端末の処理部が携帯型記憶装置におけるソフトウエアおよびデータを用いた外部処理状態に切り換えられるようになる。

【0025】

従って、万一、個人認証や装置認証に必要な情報(ユーザID,パスワード,携帯型記憶装置の装置識別情報など)が盗まれ、第三者が本来の携帯型記憶装置とは異なる携帯型記憶装置を用い、その携帯型記憶装置内のソフトウエアによって成りすましによる不正なネットワーク接続を行なおうとしても、その成りすまし装置に保有されるソフトウエアと、盗まれた情報に対応する携帯型記憶装置についてのログオフ時ソフトウエアとが完全に一致することはほとんどありえないので、上述したソフトウエア認証によって、成りすまし装置のネットワークへの接続を確実に拒絶することが可能になり、セキュリティ性能を大幅に向上させることができる。

【0026】

上述した情報処理システムの認証サーバにおいて、携帯型記憶装置およびその利用者の

正当性が認証された場合、その認証結果によって情報処理端末の処理部による処理状態が前記外部処理状態に切り換えられ携帯型記憶装置が開かれたことが、記録手段によって履歴として記録されるので、携帯型記憶装置がオープンされ、その携帯型記憶装置内の情報が情報処理端末の処理部による処理対象となったことを記録して管理することが可能になり、携帯型記憶装置の不正利用が発覚したような場合に、記録された履歴に基づいて、不正利用された携帯型記憶装置や、その利用時間や、その利用に用いられた情報処理端末などを特定することが可能になる。

【0027】

また、携帯型記憶装置において、各種のソフトウエアおよびデータのうち、所定のソフトウエア以外のソフトウエアおよびデータを、アクセス管理サーバの管理下に置き暗号化情報として保存しておく。そして、暗号化情報の利用者については、アクセス管理サーバにより正当な利用者であることを認証されれば、情報処理端末の処理部によって、アクセス管理サーバから受信した復号鍵で暗号化情報が復号化され、暗号化情報の内容(ソフトウエアおよびデータ)を用いた処理(ソフトウエア認証を含む)が実行されることになるが、正当な利用者以外のものは、暗号化情報を復号化することができず、その内容を用いた処理を行なうことは不可能になっている。

【0028】

つまり、携帯型記憶装置において、各種のソフトウエアおよびデータのうち、所定のソフトウエア(処理部を復号鍵要求手段および復号化手段として機能させるプログラム)以外のソフトウエアおよびデータは、全て暗号化されており、その暗号化情報は、正当な利用者のみが復号化できるように構成されているので、万一、携帯型記憶装置を紛失したり携帯型記憶装置が盗難に遭ったりしても、携帯型記憶装置のセキュリティ性能が確保され、携帯型記憶装置内の情報の漏洩/改竄や携帯型記憶装置の不正な利用を確実に防止することができ、且つ、正当な利用者のアクセスは可能になるので、正当な利用者についての利便性を損なうことがない。

【0029】

また、携帯型記憶装置が情報処理端末に接続された際には、携帯型記憶装置において個人情報探索プログラムがインストールされているか否かが調査され、インストールされていない場合、その個人情報探索プログラムが自動的(強制的)にインストールされる。そして、携帯型記憶装置にインストールされた個人情報探索プログラムを情報処理端末の処理部が実行することで、携帯型記憶装置におけるデータの中から個人情報ファイルが探索されて特定され、その探索結果が利用者もしくは個人情報管理サーバに通知される。これにより、携帯型記憶装置における個人情報ファイルが保存されている場合に、その旨が利用者や個人情報管理サーバに通知され、利用者に注意を喚起したりその個人情報ファイルを個人情報管理サーバの管理下に置くことができ、個人情報の不用意な流出・漏洩や個人情報の不正利用などを確実に防止し、個人情報を確実に保護することができる。

【0030】

その際、携帯型記憶装置におけるファイル毎に、特徴文字や特徴文字列の出現回数に基づいてファイルが個人情報ファイルであるか否かが判定され、個人情報ファイルを自動的に探索して特定することができるので、携帯型記憶装置内における個人情報ファイル(個人情報ファイルである可能性の高いファイル)を確実に探索して洗い出すことができる。

【0031】

また、本発明の情報処理システムにおいて、個人情報探索プログラムをコンピュータで実行することによって実現される個人情報探索機能によれば、氏名以外の個人情報要素(電話番号,電子メールアドレス,住所のいずれか一つ)に該当せず且つ不適切文字もしくは不適切文字列を含む文字区間は個人情報に関するものではないと見なされる一方、氏名以外の個人情報要素に該当せず且つ不適切文字もしくは不適切文字列を含まない文字区間は個人情報、特に氏名に関するものであると見なされる。

【0032】

従って、氏名以外の個人情報要素(電話番号,電子メールアドレス,住所のいずれか一

つ)に該当すると判定された文字区間については、その判定がなされた時点で判定処理を終了し、氏名以外の個人情報要素に該当しないと判定された文字区間についてのみ不適切文字もしくは不適切文字列との照合処理が行なわれ、不適切文字もしくは不適切文字列が一つでも文字区間に含まれると判定された時点でその照合処理を終了させることができるので、氏名リストに含まれる全ての氏名文字列との照合を行なう手法に比べ、氏名の照合処理を高速に行なえ、つまりは個人情報ファイルの探索処理を高速に行なうことが可能になる。また、不適切文字もしくは不適切文字列を含まない文字区間を全て氏名に該当するものと見なすので、氏名についての不適切文字もしくは不適切文字列を含まないファイル、即ち、氏名情報を含む可能性が高く個人情報ファイルである可能性の高いファイルを確実に探索することが可能になる。

【0033】

なお、上記文字判定手段をさらにそなえることで、氏名以外の個人情報要素に該当せず且つ不適切文字もしくは不適切文字列を含まない文字区間であって、その文字区間における文字の数が所定範囲内であり且つその文字区間における文字が漢字であるものを、氏名に関する情報であると見なすことが可能になり、氏名の照合精度を向上させることができるとともに、氏名の照合処理を高速に行なうことができる。このとき、前記所定範囲を、氏名の文字数として一般的(適切)な数の範囲、例えば1以上6以下に設定することで、氏名の照合精度をより向上させることができるとともに、氏名の照合処理をより高速に行なうことができる。また、上記所定範囲を超える長い文字区間を照合手段による照合対象から除外することができるので、氏名の照合処理のさらなる高速化、つまりは個人情報ファイルの探索処理のさらなる高速化に寄与することになる。

【0034】

そして、個人情報管理サーバが、上述した個人情報探査プログラムを実行することにより判定対象ファイル毎に算出された判定値に応じて、判定対象ファイルや個人情報ファイルを管理することにより、判定対象ファイルや個人情報ファイル毎に、判定値レベル(個人情報ファイルである可能性の高さ/個人情報要素数の多さ)に応じた管理手法を選択して実行することができる。

【発明を実施するための最良の形態】

【0035】

以下、図面を参照して本発明の実施の形態を説明する。

〔1〕本実施形態の構成

〔1−1〕情報処理システムの構成

図1は本発明の一実施形態としての情報処理システムの構成を示すブロック図で、この図1に示すように、本実施形態の情報処理システム1は、情報処理端末10,携帯型記憶装置20,サーバ30およびネットワーク41をそなえて構成されている。

【0036】

ここで、情報処理端末10は、例えばパーソナルコンピュータ(PC)であり、図2を参照しながら後述するような機能構成を有している。

携帯型記憶装置20は、例えば携帯型ハードディスクレコーダやUSBメモリなどのデバイスであり、利用者毎に、自分専用にカスタマイズされた各種ツール(アプリケーションプログラム,ソフトウエア)やオリジナルデータを記憶・保持するものである。この携帯型記憶装置20は、図2を参照しながら後述するごとく、携帯型記憶装置20側のコネクタ21(図2参照)を情報処理端末10の接続ポート14(図2参照)に挿入することによって情報処理端末10に外部装置として接続されるようになっている。

【0037】

サーバ30は、ネットワーク40を通じて情報処理端末10と相互に通信可能に接続されるもので、本実施形態では、図3を参照しながら後述するごとく、3種類のサーバ、つまり、(1)情報処理端末1の接続ポート14に接続された携帯型記憶装置20についての

認証を行なう認証サーバ、(2)情報処理端末1の接続ポート14に接続された携帯型記憶

装置20における暗号化情報に対するアクセスの管理を行なうアクセス管理サーバ、およ

び、(3)携帯型記憶装置20における個人情報ファイルを管理する個人情報管理サーバと

しての機能を併せもつものである。

ネットワーク40は、前述したように、複数の情報処理端末10とサーバ30との間を相互に通信可能に接続するもので、例えばインターネット,社内LAN(Local Area Network)を含むものである。

【0038】

〔1−2〕情報処理端末および携帯型記憶装置の機能構成

図2は本実施形態の情報処理システム1における情報処理端末10および携帯型記憶装置20の機能構成を示すブロック図で、この図2に示すように、本実施形態の情報処理端末(PC)10は、一般的なPCに通常そなえられている、処理部11,入力部12,出力部13,接続ポート14,記憶部15および送受信部16から構成されている。

【0039】

処理部(CPU:Central Processing Unit)11は、後述する記憶部15もしくは携

帯型記憶装置20におけるプログラム(ソフトウエア)を実行することにより各種処理を実行するものである。この処理部11が、携帯型記憶装置20におけるプログラムを実行する場合、OS(Operating System)としては、情報処理端末10(記憶部15)側にインストールされたものを用いてもよいし、携帯型記憶装置20側にインストールされたものを用いてもよい。なお、携帯型記憶装置20側にインストールされたOSを用いる場合、そのOSは、後述する暗号化情報に含まれず、暗号化されない所定のソフトウエアとして携帯型記憶装置20に含まれる。

【0040】