電子タグ認証システム及び電子タグ

【課題】相互認証アルゴリズムを新しく変更した場合においても、変更前の期間に製造された電子タグとの間で相互認証を行うことが可能な電子タグ認証システムを提供できるようにする。

【解決手段】相互認証を行うための相互認証アルゴリズムとして、第1の認証アルゴリズム〜第nの認証アルゴリズムを実行する手段を備えて、前記親機から送信されるコマンドに応じて、前記第1の認証アルゴリズム〜第nの認証アルゴリズムの何れかを用いて相互認証を行うことが可能な電子タグと、前記電子タグが有する第1の認証アルゴリズム〜第nの認証アルゴリズムの何れか1つを用いて電子タグとの間で相互認証を行う親機とを設ける。

【解決手段】相互認証を行うための相互認証アルゴリズムとして、第1の認証アルゴリズム〜第nの認証アルゴリズムを実行する手段を備えて、前記親機から送信されるコマンドに応じて、前記第1の認証アルゴリズム〜第nの認証アルゴリズムの何れかを用いて相互認証を行うことが可能な電子タグと、前記電子タグが有する第1の認証アルゴリズム〜第nの認証アルゴリズムの何れか1つを用いて電子タグとの間で相互認証を行う親機とを設ける。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は電子タグ認証システム及び電子タグに関し、特に、親機と電子タグとの間で相互認証通信を行い、偽造の電子タグを取り付けた物品を検出するために用いて好適な技術に関する。

【背景技術】

【0002】

最近、電子タグが普及し、多くのユーザにより店舗における支払いなどに利用されている。電子タグの利用時には、不正な電子タグの利用を防止するため、認証処理が必要となる。このような認証方法については、各種の提案がなされている(例えば特許文献1)。

【0003】

従来、電子タグを物品に装着し、前記電子タグと親機(リーダ/ライタ装置)と相互認証アルゴリズムを用いて相互認証を行うことにより、電子タグが装着されている物品の真偽を検出する認証システムが実用化されている。このような認証システムにおいて、電子タグの偽造が行われると、前記電子タグを備えた物品の真偽を検出することが困難になってしまう。そこで、偽造された電子タグを見つけた場合には、それまで使用していた相互認証アルゴリズムを廃止して、新規の相互認証アルゴリズムを用いて相互認証を行う等の必要がある。

【先行技術文献】

【特許文献】

【0004】

【特許文献1】特許第3709946号公報

【発明の概要】

【発明が解決しようとする課題】

【0005】

しかしながら、偽造された電子タグを見つけた時点においては、本物の製品が大量に流通している。このため、偽造された電子タグを見つけた時点でそれまでの相互認証アルゴリズム(第1の相互認証アルゴリズム)を新しい相互認証アルゴリズム(第2の相互認証アルゴリズム)に変更してしまうと、それまでに出回っていた本物の製品までも偽物と判断してしまう不都合が生じる。

【0006】

具体的には、例えば、偽ブランド製品を検出する偽物検出装置(親機:リーダ/ライタ装置)において、第1の相互認証アルゴリズムから第2の相互認証アルゴリズムに変更して偽ブランド製品を検出するようにした場合、第1の相互認証アルゴリズムを使用していた期間に製品化された本物のブランド製品を偽物として検出してしまう不都合が発生する。

本発明は前述の問題点に鑑み、相互認証アルゴリズムを新しく変更した場合においても、変更前の期間に製造された本物の電子タグとの間で相互認証を行うことが可能な電子タグ認証システムを提供できるようにすることを目的とする。

【課題を解決するための手段】

【0007】

本発明の認証システムは、親機と電子タグとの間で相互認証を行う電子タグ認証システムであって、前記相互認証を行うための相互認証アルゴリズムとして、第1の認証アルゴリズム〜第nの認証アルゴリズムを実行する暗号化手段を備え、前記親機から送信されるコマンドに応じて、前記第1の認証アルゴリズム〜第nの認証アルゴリズムの何れかを用いて相互認証を行うことが可能な電子タグと、前記電子タグが有する第1の認証アルゴリズム〜第nの認証アルゴリズムの何れか1つを用いて電子タグとの間で相互認証を行う親機とを有することを特徴とする。

本発明の電子タグ認証システムの他の特徴とするところは、前記電子タグは、前記親機から送信される認証コマンドが第1の認証アルゴリズム〜第nの認証アルゴリズムの何れに対応するのか解析する認証コマンド解析手段と、前記認証コマンド解析手段の解析結果に応じた認証アルゴリズムを前記第1の認証アルゴリズム〜第nの認証アルゴリズムの中から選択する認証アルゴリズム選択手段と、前記認証アルゴリズム選択手段により選択された認証アルゴリズムを暗号化手段で実行するための暗号化部設定データ読み出し手段とを有することを特徴とする。

また、本発明の電子タグ認証システムのその他の特徴とするところは、前記第1の認証アルゴリズム〜第nの認証アルゴリズムは、前記電子タグを所定の区分に分けることが可能な区分コードを有することを特徴とする。

また、本発明の電子タグ認証システムのその他の特徴とするところは、前記第1の認証アルゴリズム〜第nの認証アルゴリズムは、前記電子タグを所定のグループに分けることが可能なグループコードを有することを特徴とする。

【0008】

また、本発明の電子タグの特徴とするところは、前記に記載の電子タグ認証システムを構成可能なことを特徴とする。

【発明の効果】

【0009】

本発明によれば、偽の電子タグが見つかった場合には新規の相互認証アルゴリズムに変更して相互認証を行うことにより、相互認証アルゴリズムの変更以降においては偽の電子タグを確実に検出することができる。また、相互認証アルゴリズムを変更する以前の期間に製造された正規の電子タグとの相互認証も確実に行うことが可能な電子タグ認証システムを提供することができる。

【図面の簡単な説明】

【0010】

【図1】本発明の実施形態を示し、電子タグ認証システムの構成例を示すブロック図である。

【図2】電子タグシステムの処理手順の一例を説明するフローチャートである。

【図3】電子タグ認証システムで使用する相互認証アルゴリズムを説明する図である。

【図4】相互認証アルゴリズムの変更以降において、本物の電子タグとは相互認証が可能であるが、偽物の電子タグとは相互認証が不可能であることを説明する図である。

【図5】グループコードと区分コードの使用例について説明する図である。

【発明を実施するための形態】

【0011】

(第1の実施形態)

次に、図1を参照しながら本発明の実施形態を説明する。

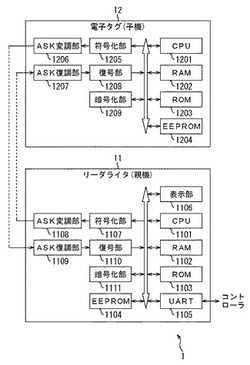

図1は、本実施形態の電子タグシステムの構成例を示すブロック図である。本実施形態の電子タグシステム1は、リーダライタ11と電子タグ12とにより構成されている。

リーダライタ11は、CPU1101、RAM1102、ROM1103、EEPROM1104、UART1105、表示部1106、符号化部1107、ASK変調部1108、ASK復調部1109、復号部1110、および暗号化部1111を有している。

【0012】

CPU1101は、各部の動作を制御する。RAM1102は、必要なデータを一時的に記憶する。ROM1103は、データ、プログラムなどを記憶する。EEPROM1104は、電源のオフ後も保持する必要があるデータなどを記憶する。UART1105は、図示せぬ外部のコントローラとの間で授受される信号のシリアル/パラレル変換を行う。表示部1106は、所定の情報を表示する。

【0013】

符号化部1107は、送信するデータを符号化する。ASK変調部1108は、符号化部1107でて符号化されたデータをASK変調し、電子タグ12に送信する。

ASK復調部1109は、電子タグ12からの信号を受信し、ASK復調する。復号部1110は、ASK復調部1109にてASK復調された信号を復号する。暗号化部1111は、送信するデータを暗号化し、また受信した暗号化されているデータを復号する。

【0014】

電子タグ12は、CPU1201、RAM1202、ROM1203、EEPROM1204、符号化部1205、ASK変調部1206、ASK復調部1207、復号部1208、および暗号化部1209を有している。

【0015】

CPU1201は、各部の動作を制御する。RAM1202は、必要なデータを一時的に記憶する。ROM1203は、データ、プログラムなどを記憶する。EEPROM1204は、電源のオフ後も保持する必要があるデータなどを記憶する。

【0016】

符号化部1205は、送信するデータを符号化する。ASK変調部1206は、データをASK変調し、リーダライタ11に送信する。ASK復調部1207は、リーダライタ11からの信号を受信し、ASK復調する。復号部1208は、ASK復調された信号を復号する。暗号化部1209は、送信するデータを暗号化し、また受信した暗号化されているデータを復号する。

【0017】

図2は、本実施形態の電子タグシステム1の処理手順の一例を表すフローチャートである。

リーダライタ11が電子タグ12に認証メッセージ1を送信する。この認証メッセージ1には、リーダライタ11が暗号化部1111で相互認証アルゴリズムA1と内蔵する鍵1を適用して暗号化した認証情報Aが含まれている。

【0018】

電子タグ12は、リーダライタ11が有する鍵1と鍵2と共通の鍵1と鍵2を有しているので、その鍵1と、相互認証アルゴリズムA1、により、認証メッセージ1に含まれている暗号化されている認証情報Aを暗号化部1209で復号することができる。

復号された認証情報Aを相互認証アルゴリズムA1と鍵2を適用して暗号化部1209にて暗号化し、認証レスポンス1としてリーダライタ11に送信する。

【0019】

リーダライタ11の正当性検証アルゴリズムB1は、暗号化部1111において認証レスポンス1に含まれる認証情報Aを相互認証アルゴリズムA1と鍵2を適用して復号し、認証メッセージ1に含めた認証情報Aと比較することで、電子タグ12を認証する。

【0020】

同様に、電子タグ12がリーダライタ11を次のように認証する。

すなわち、電子タグ12がリーダライタ11に認証メッセージ2を送信する。この認証メッセージ2には、電子タグ12が相互認証アルゴリズムA1と鍵2を適用して暗号化した認証情報Bが含まれている。

【0021】

リーダライタ11は、認証メッセージ2に含まれている暗号化されている認証情報Bを暗号化部1111にて相互認証アルゴリズムA1と鍵2を適用して復号する。復号された認証情報Bを相互認証アルゴリズムA1と鍵1を適用して暗号化し、認証レスポンス2として電子タグ12に送信する。

【0022】

電子タグ12の正当性検証アルゴリズムb1は、認証レスポンス2に含まれる認証情報Bを相互認証アルゴリズムA1と鍵1を適用して復号し、認証メッセージ2に含めた認証情報Bと比較することで、リーダライタ11を認証する。

【0023】

以上は、従来より行われている認証システムの例の概要であるが、本実施形態の電子タグ認証システムは、以下に示すような特徴を有する。以下、本実施形態の電子タグ認証システムの特徴を実施形態に基づいて説明する。

【0024】

(第1の実施形態)

図3は、本実施形態の電子タグ認証システムで用いる相互認証アルゴリズムを説明する図である。

図3に示すように、本実施形態の電子タグ12はコマンド制御部30を有している。コマンド制御部30は、前述したCPU1201、RAM1202、ROM1203等によりプログラム構成されるものであり、認証コマンド解析部31、認証アルゴリズム選択部32、暗号化部設定データ読み出し部33等を有する。また、本実施形態のROM1203、EEEPROM1204の何れか一方、または両方のメモリ領域に設けられた相互認証アルゴリズムメモリ34には暗号化部1209で32種類の認証演算を実行するための32種類の暗号化部設定データが格納されている。

【0025】

認証コマンド解析部31は、リーダライタ11から送られる認証コマンドを解析するためのものであり、解析結果を認証アルゴリズム選択部32に出力する。認証アルゴリズム選択部32は、認証コマンド解析部31の解析結果に基づいてリーダライタ11との間で行う相互認証で使用する相互認証アルゴリズムを選択し、選択結果を暗号化部設定データ読み出し部33に出力する。

【0026】

暗号化部設定データ読み出し部33は、認証アルゴリズム選択部32にて選択された相互認証アルゴリズムを暗号化部1209で実行するための設定データを認証アルゴリズムメモリ34の中から読み出す。

【0027】

図3に示すように、本実施形態の認証アルゴリズムメモリ34は、G1〜G4の4つのグループコードと、J1〜J8の8つの区分コードとによりヘッダ部分Hが構成されている。例えば、第1グループの第1区分「G1−J1」は「1−1」となり、「第1の認証アルゴリズム01」を使用するように構成されている。

【0028】

図4に、本実施形態の電子タグ認証システムの実際の使用例を示す。

図4に示した使用例は、電子タグ12を取り付けて製品の真贋を検出している製品(例えば、高価なブランド製品)において、贋品が出現した場合の対処方法である。

【0029】

前述したように、偽造された電子タグを見つけた時点においては、それまでに製造された本物の製品が大量に流通している。このため、偽造された電子タグを見つけた時点でそれまでの相互認証アルゴリズム(第1の相互認証アルゴリズム)を新しい相互認証アルゴリズム(第2の相互認証アルゴリズム)に変更してしまうと、それまでに出回っていた本物の製品までも偽物と判断してしまう不都合が生じる。

【0030】

このような不都合を解消するために、本実施形態においては、図4に示したように、

「1−1」を使って運用中に贋品の子機12'−1を見つけた場合、親機11−1が運用する認証アルゴリズムを「1−1」から「1−2」の認証アルゴリズムである「第2のアルゴリズム02」に変更する。

【0031】

この様に以降は、第1のグループG1においては第1の区分コマンド01を使用しておき、以降は贋品の子機が見つかる都度、認証アルゴリズムを第2のアルゴリズム02→第3のアルゴリズム03→第4のアルゴリズム04→・・・に変更していく。

【0032】

同様に、第2のグループG2においては、第9のアルゴリズム09を使用し、以降は贋品の子機が見つかる都度、認証アルゴリズムを、第10のアルゴリズム10→第11のアルゴリズム11→第12のアルゴリズム12→・・・に変更していく。

第3のグループG3においては、第17のアルゴリズム17を使用し、以降は贋品の子機が見つかる都度、認証アルゴリズムを、第18のアルゴリズム18→第19のアルゴリズム19→第20のアルゴリズム20→・・・に変更していく。

第4のグループG4においては、第25のアルゴリズムを使用し、以降は贋品の子機が見つかる都度、認証アルゴリズムを、第26のアルゴリズム26→第27のアルゴリズム27→第28のアルゴリズム28→・・・に変更していく。

【0033】

前述したように本実施形態の電子タグ12においては、32種類の相互認証アルゴリズムを全て格納しており、リーダライタ11から送られてくるコマンドのグループが変更された場合においても全て対応することができる。これにより、図4において「正規品」として示した電子タグ12(子機)の場合には親機11が運用する認証アルゴリズムを変更しても完全に対応することができる。

【0034】

それに対して、「偽造された電子タグ12'−1」を取り付けた製品(贋ブランド品)は親機11が使用する新グループの相互認証アルゴリズムに対応することができない。このため、親機11の運用する認証アルゴリズムを変更させた以降においては、贋品は本物の製品と明確に区別されてしまうので、流通が困難になってしまう。図4においては、グループが4で全体で32個の例を示しているが、32個に限定されるものではなく、ROM1203に格納可能である限り、より多くすることができる。

【0035】

(第2の実施形態)

次に、図5を参照しながらG1〜G4の4つのグループコードの使用例について説明する。

本実施形態においては、倉庫50に設置した製品管理装置51において、同一の製品について仕向け地毎にグループ分けしている様子を示している。この例においては、製品管理装置51が「地域_1向け」、「地域_2向け」、「地域_3向け」の3つのグループに分けている。

【0036】

このようにグループ分けされた製品は、送られた地域のクライアント52により、その地域に正しく送られたことが確認される。そして、出荷梱包された後にホスト53よって製品の正否が確認される。

【0037】

この場合は、製品の真贋を確認することができるばかりでなく、仕向け地の正否も確認することができるので、同じ製品であっても地域毎に仕様や取扱説明書、添付品が異なる場合などにおいて、地域が異なる場所に製品供給することで発生する不都合を防止することができる。

【0038】

さらに、異なる製品にも装着する場合には誤装着を防止するため、該当する製品ごとに使用する認証アルゴリズム1〜認証アルゴリズムnを配分して、該当製品に対して割り当てた認証アルゴリズムだけを有効にする管理データを記憶させることが出来る。認証アルゴリズムの配分はグループコード、区分コードによっても出来る。

【0039】

同電子タグを認証だけでなく製造管理、物流管理、在庫管理にのみ使ってもよく、

同電子タグを使って認証するシステムのハードは流用できるので効率がよい。この場合は、認証なしでも一部機能と、メモリエリアを開放するだけで実現できる。

【符号の説明】

【0040】

11 リーダライタ

12 電子タグ

30 コマンド制御部

31 認証コマンド解析部

32 認証アルゴリズム選択部

33 暗号化部設定データ読み出し部

34 相互認証アルゴリズムメモリ

H ヘッダ部分

G グループコード

J 区分コード

【技術分野】

【0001】

本発明は電子タグ認証システム及び電子タグに関し、特に、親機と電子タグとの間で相互認証通信を行い、偽造の電子タグを取り付けた物品を検出するために用いて好適な技術に関する。

【背景技術】

【0002】

最近、電子タグが普及し、多くのユーザにより店舗における支払いなどに利用されている。電子タグの利用時には、不正な電子タグの利用を防止するため、認証処理が必要となる。このような認証方法については、各種の提案がなされている(例えば特許文献1)。

【0003】

従来、電子タグを物品に装着し、前記電子タグと親機(リーダ/ライタ装置)と相互認証アルゴリズムを用いて相互認証を行うことにより、電子タグが装着されている物品の真偽を検出する認証システムが実用化されている。このような認証システムにおいて、電子タグの偽造が行われると、前記電子タグを備えた物品の真偽を検出することが困難になってしまう。そこで、偽造された電子タグを見つけた場合には、それまで使用していた相互認証アルゴリズムを廃止して、新規の相互認証アルゴリズムを用いて相互認証を行う等の必要がある。

【先行技術文献】

【特許文献】

【0004】

【特許文献1】特許第3709946号公報

【発明の概要】

【発明が解決しようとする課題】

【0005】

しかしながら、偽造された電子タグを見つけた時点においては、本物の製品が大量に流通している。このため、偽造された電子タグを見つけた時点でそれまでの相互認証アルゴリズム(第1の相互認証アルゴリズム)を新しい相互認証アルゴリズム(第2の相互認証アルゴリズム)に変更してしまうと、それまでに出回っていた本物の製品までも偽物と判断してしまう不都合が生じる。

【0006】

具体的には、例えば、偽ブランド製品を検出する偽物検出装置(親機:リーダ/ライタ装置)において、第1の相互認証アルゴリズムから第2の相互認証アルゴリズムに変更して偽ブランド製品を検出するようにした場合、第1の相互認証アルゴリズムを使用していた期間に製品化された本物のブランド製品を偽物として検出してしまう不都合が発生する。

本発明は前述の問題点に鑑み、相互認証アルゴリズムを新しく変更した場合においても、変更前の期間に製造された本物の電子タグとの間で相互認証を行うことが可能な電子タグ認証システムを提供できるようにすることを目的とする。

【課題を解決するための手段】

【0007】

本発明の認証システムは、親機と電子タグとの間で相互認証を行う電子タグ認証システムであって、前記相互認証を行うための相互認証アルゴリズムとして、第1の認証アルゴリズム〜第nの認証アルゴリズムを実行する暗号化手段を備え、前記親機から送信されるコマンドに応じて、前記第1の認証アルゴリズム〜第nの認証アルゴリズムの何れかを用いて相互認証を行うことが可能な電子タグと、前記電子タグが有する第1の認証アルゴリズム〜第nの認証アルゴリズムの何れか1つを用いて電子タグとの間で相互認証を行う親機とを有することを特徴とする。

本発明の電子タグ認証システムの他の特徴とするところは、前記電子タグは、前記親機から送信される認証コマンドが第1の認証アルゴリズム〜第nの認証アルゴリズムの何れに対応するのか解析する認証コマンド解析手段と、前記認証コマンド解析手段の解析結果に応じた認証アルゴリズムを前記第1の認証アルゴリズム〜第nの認証アルゴリズムの中から選択する認証アルゴリズム選択手段と、前記認証アルゴリズム選択手段により選択された認証アルゴリズムを暗号化手段で実行するための暗号化部設定データ読み出し手段とを有することを特徴とする。

また、本発明の電子タグ認証システムのその他の特徴とするところは、前記第1の認証アルゴリズム〜第nの認証アルゴリズムは、前記電子タグを所定の区分に分けることが可能な区分コードを有することを特徴とする。

また、本発明の電子タグ認証システムのその他の特徴とするところは、前記第1の認証アルゴリズム〜第nの認証アルゴリズムは、前記電子タグを所定のグループに分けることが可能なグループコードを有することを特徴とする。

【0008】

また、本発明の電子タグの特徴とするところは、前記に記載の電子タグ認証システムを構成可能なことを特徴とする。

【発明の効果】

【0009】

本発明によれば、偽の電子タグが見つかった場合には新規の相互認証アルゴリズムに変更して相互認証を行うことにより、相互認証アルゴリズムの変更以降においては偽の電子タグを確実に検出することができる。また、相互認証アルゴリズムを変更する以前の期間に製造された正規の電子タグとの相互認証も確実に行うことが可能な電子タグ認証システムを提供することができる。

【図面の簡単な説明】

【0010】

【図1】本発明の実施形態を示し、電子タグ認証システムの構成例を示すブロック図である。

【図2】電子タグシステムの処理手順の一例を説明するフローチャートである。

【図3】電子タグ認証システムで使用する相互認証アルゴリズムを説明する図である。

【図4】相互認証アルゴリズムの変更以降において、本物の電子タグとは相互認証が可能であるが、偽物の電子タグとは相互認証が不可能であることを説明する図である。

【図5】グループコードと区分コードの使用例について説明する図である。

【発明を実施するための形態】

【0011】

(第1の実施形態)

次に、図1を参照しながら本発明の実施形態を説明する。

図1は、本実施形態の電子タグシステムの構成例を示すブロック図である。本実施形態の電子タグシステム1は、リーダライタ11と電子タグ12とにより構成されている。

リーダライタ11は、CPU1101、RAM1102、ROM1103、EEPROM1104、UART1105、表示部1106、符号化部1107、ASK変調部1108、ASK復調部1109、復号部1110、および暗号化部1111を有している。

【0012】

CPU1101は、各部の動作を制御する。RAM1102は、必要なデータを一時的に記憶する。ROM1103は、データ、プログラムなどを記憶する。EEPROM1104は、電源のオフ後も保持する必要があるデータなどを記憶する。UART1105は、図示せぬ外部のコントローラとの間で授受される信号のシリアル/パラレル変換を行う。表示部1106は、所定の情報を表示する。

【0013】

符号化部1107は、送信するデータを符号化する。ASK変調部1108は、符号化部1107でて符号化されたデータをASK変調し、電子タグ12に送信する。

ASK復調部1109は、電子タグ12からの信号を受信し、ASK復調する。復号部1110は、ASK復調部1109にてASK復調された信号を復号する。暗号化部1111は、送信するデータを暗号化し、また受信した暗号化されているデータを復号する。

【0014】

電子タグ12は、CPU1201、RAM1202、ROM1203、EEPROM1204、符号化部1205、ASK変調部1206、ASK復調部1207、復号部1208、および暗号化部1209を有している。

【0015】

CPU1201は、各部の動作を制御する。RAM1202は、必要なデータを一時的に記憶する。ROM1203は、データ、プログラムなどを記憶する。EEPROM1204は、電源のオフ後も保持する必要があるデータなどを記憶する。

【0016】

符号化部1205は、送信するデータを符号化する。ASK変調部1206は、データをASK変調し、リーダライタ11に送信する。ASK復調部1207は、リーダライタ11からの信号を受信し、ASK復調する。復号部1208は、ASK復調された信号を復号する。暗号化部1209は、送信するデータを暗号化し、また受信した暗号化されているデータを復号する。

【0017】

図2は、本実施形態の電子タグシステム1の処理手順の一例を表すフローチャートである。

リーダライタ11が電子タグ12に認証メッセージ1を送信する。この認証メッセージ1には、リーダライタ11が暗号化部1111で相互認証アルゴリズムA1と内蔵する鍵1を適用して暗号化した認証情報Aが含まれている。

【0018】

電子タグ12は、リーダライタ11が有する鍵1と鍵2と共通の鍵1と鍵2を有しているので、その鍵1と、相互認証アルゴリズムA1、により、認証メッセージ1に含まれている暗号化されている認証情報Aを暗号化部1209で復号することができる。

復号された認証情報Aを相互認証アルゴリズムA1と鍵2を適用して暗号化部1209にて暗号化し、認証レスポンス1としてリーダライタ11に送信する。

【0019】

リーダライタ11の正当性検証アルゴリズムB1は、暗号化部1111において認証レスポンス1に含まれる認証情報Aを相互認証アルゴリズムA1と鍵2を適用して復号し、認証メッセージ1に含めた認証情報Aと比較することで、電子タグ12を認証する。

【0020】

同様に、電子タグ12がリーダライタ11を次のように認証する。

すなわち、電子タグ12がリーダライタ11に認証メッセージ2を送信する。この認証メッセージ2には、電子タグ12が相互認証アルゴリズムA1と鍵2を適用して暗号化した認証情報Bが含まれている。

【0021】

リーダライタ11は、認証メッセージ2に含まれている暗号化されている認証情報Bを暗号化部1111にて相互認証アルゴリズムA1と鍵2を適用して復号する。復号された認証情報Bを相互認証アルゴリズムA1と鍵1を適用して暗号化し、認証レスポンス2として電子タグ12に送信する。

【0022】

電子タグ12の正当性検証アルゴリズムb1は、認証レスポンス2に含まれる認証情報Bを相互認証アルゴリズムA1と鍵1を適用して復号し、認証メッセージ2に含めた認証情報Bと比較することで、リーダライタ11を認証する。

【0023】

以上は、従来より行われている認証システムの例の概要であるが、本実施形態の電子タグ認証システムは、以下に示すような特徴を有する。以下、本実施形態の電子タグ認証システムの特徴を実施形態に基づいて説明する。

【0024】

(第1の実施形態)

図3は、本実施形態の電子タグ認証システムで用いる相互認証アルゴリズムを説明する図である。

図3に示すように、本実施形態の電子タグ12はコマンド制御部30を有している。コマンド制御部30は、前述したCPU1201、RAM1202、ROM1203等によりプログラム構成されるものであり、認証コマンド解析部31、認証アルゴリズム選択部32、暗号化部設定データ読み出し部33等を有する。また、本実施形態のROM1203、EEEPROM1204の何れか一方、または両方のメモリ領域に設けられた相互認証アルゴリズムメモリ34には暗号化部1209で32種類の認証演算を実行するための32種類の暗号化部設定データが格納されている。

【0025】

認証コマンド解析部31は、リーダライタ11から送られる認証コマンドを解析するためのものであり、解析結果を認証アルゴリズム選択部32に出力する。認証アルゴリズム選択部32は、認証コマンド解析部31の解析結果に基づいてリーダライタ11との間で行う相互認証で使用する相互認証アルゴリズムを選択し、選択結果を暗号化部設定データ読み出し部33に出力する。

【0026】

暗号化部設定データ読み出し部33は、認証アルゴリズム選択部32にて選択された相互認証アルゴリズムを暗号化部1209で実行するための設定データを認証アルゴリズムメモリ34の中から読み出す。

【0027】

図3に示すように、本実施形態の認証アルゴリズムメモリ34は、G1〜G4の4つのグループコードと、J1〜J8の8つの区分コードとによりヘッダ部分Hが構成されている。例えば、第1グループの第1区分「G1−J1」は「1−1」となり、「第1の認証アルゴリズム01」を使用するように構成されている。

【0028】

図4に、本実施形態の電子タグ認証システムの実際の使用例を示す。

図4に示した使用例は、電子タグ12を取り付けて製品の真贋を検出している製品(例えば、高価なブランド製品)において、贋品が出現した場合の対処方法である。

【0029】

前述したように、偽造された電子タグを見つけた時点においては、それまでに製造された本物の製品が大量に流通している。このため、偽造された電子タグを見つけた時点でそれまでの相互認証アルゴリズム(第1の相互認証アルゴリズム)を新しい相互認証アルゴリズム(第2の相互認証アルゴリズム)に変更してしまうと、それまでに出回っていた本物の製品までも偽物と判断してしまう不都合が生じる。

【0030】

このような不都合を解消するために、本実施形態においては、図4に示したように、

「1−1」を使って運用中に贋品の子機12'−1を見つけた場合、親機11−1が運用する認証アルゴリズムを「1−1」から「1−2」の認証アルゴリズムである「第2のアルゴリズム02」に変更する。

【0031】

この様に以降は、第1のグループG1においては第1の区分コマンド01を使用しておき、以降は贋品の子機が見つかる都度、認証アルゴリズムを第2のアルゴリズム02→第3のアルゴリズム03→第4のアルゴリズム04→・・・に変更していく。

【0032】

同様に、第2のグループG2においては、第9のアルゴリズム09を使用し、以降は贋品の子機が見つかる都度、認証アルゴリズムを、第10のアルゴリズム10→第11のアルゴリズム11→第12のアルゴリズム12→・・・に変更していく。

第3のグループG3においては、第17のアルゴリズム17を使用し、以降は贋品の子機が見つかる都度、認証アルゴリズムを、第18のアルゴリズム18→第19のアルゴリズム19→第20のアルゴリズム20→・・・に変更していく。

第4のグループG4においては、第25のアルゴリズムを使用し、以降は贋品の子機が見つかる都度、認証アルゴリズムを、第26のアルゴリズム26→第27のアルゴリズム27→第28のアルゴリズム28→・・・に変更していく。

【0033】

前述したように本実施形態の電子タグ12においては、32種類の相互認証アルゴリズムを全て格納しており、リーダライタ11から送られてくるコマンドのグループが変更された場合においても全て対応することができる。これにより、図4において「正規品」として示した電子タグ12(子機)の場合には親機11が運用する認証アルゴリズムを変更しても完全に対応することができる。

【0034】

それに対して、「偽造された電子タグ12'−1」を取り付けた製品(贋ブランド品)は親機11が使用する新グループの相互認証アルゴリズムに対応することができない。このため、親機11の運用する認証アルゴリズムを変更させた以降においては、贋品は本物の製品と明確に区別されてしまうので、流通が困難になってしまう。図4においては、グループが4で全体で32個の例を示しているが、32個に限定されるものではなく、ROM1203に格納可能である限り、より多くすることができる。

【0035】

(第2の実施形態)

次に、図5を参照しながらG1〜G4の4つのグループコードの使用例について説明する。

本実施形態においては、倉庫50に設置した製品管理装置51において、同一の製品について仕向け地毎にグループ分けしている様子を示している。この例においては、製品管理装置51が「地域_1向け」、「地域_2向け」、「地域_3向け」の3つのグループに分けている。

【0036】

このようにグループ分けされた製品は、送られた地域のクライアント52により、その地域に正しく送られたことが確認される。そして、出荷梱包された後にホスト53よって製品の正否が確認される。

【0037】

この場合は、製品の真贋を確認することができるばかりでなく、仕向け地の正否も確認することができるので、同じ製品であっても地域毎に仕様や取扱説明書、添付品が異なる場合などにおいて、地域が異なる場所に製品供給することで発生する不都合を防止することができる。

【0038】

さらに、異なる製品にも装着する場合には誤装着を防止するため、該当する製品ごとに使用する認証アルゴリズム1〜認証アルゴリズムnを配分して、該当製品に対して割り当てた認証アルゴリズムだけを有効にする管理データを記憶させることが出来る。認証アルゴリズムの配分はグループコード、区分コードによっても出来る。

【0039】

同電子タグを認証だけでなく製造管理、物流管理、在庫管理にのみ使ってもよく、

同電子タグを使って認証するシステムのハードは流用できるので効率がよい。この場合は、認証なしでも一部機能と、メモリエリアを開放するだけで実現できる。

【符号の説明】

【0040】

11 リーダライタ

12 電子タグ

30 コマンド制御部

31 認証コマンド解析部

32 認証アルゴリズム選択部

33 暗号化部設定データ読み出し部

34 相互認証アルゴリズムメモリ

H ヘッダ部分

G グループコード

J 区分コード

【特許請求の範囲】

【請求項1】

親機と電子タグとの間で相互認証を行う電子タグ認証システムであって、

前記相互認証を行うための相互認証アルゴリズムとして、第1の認証アルゴリズム〜第nの認証アルゴリズムを実行する暗号化手段と、前記親機から送信されるコマンドに応じて、前記第1の認証アルゴリズム〜第nの認証アルゴリズムの何れかを用いて相互認証を行うことが可能な電子タグと、

前記電子タグが有する第1の認証アルゴリズム〜第nの認証アルゴリズムの何れか1つを用いて電子タグとの間で相互認証を行う親機とを有することを特徴とする電子タグ認証システム。

【請求項2】

前記電子タグは、前記親機から送信される認証コマンドが第1の認証アルゴリズム〜第nの認証アルゴリズムの何れに対応しているか解析する認証コマンド解析手段と、

前記認証コマンド解析手段の解析結果に応じた認証アルゴリズムを第1の認証アルゴリズム〜第nの認証アルゴリズムの中から選択する認証アルゴリズム選択手段と、

前記認証アルゴリズム選択手段により選択された認証アルゴリズムを実行する暗号化手段を有することを特徴とする請求項1に記載の電子タグ認証システム。

【請求項3】

前記電子タグが備える第1の認証アルゴリズム〜第nの認証アルゴリズムのうち、選定した1つまたは複数の認証アルゴリズムだけを選択的に動作可能とすることを特徴とする請求項1または2に記載の電子タグ認証システム

【請求項4】

前記第1の認証アルゴリズム〜第nの認証アルゴリズムは、前記電子タグを所定の区分に分けることが可能な区分コードを有することを特徴とする請求項1〜3の何れか1項に記載の電子タグ認証システム。

【請求項5】

前記第1の認証アルゴリズム〜第nの認証アルゴリズムは、前記電子タグを所定のグループに分けることが可能なグループコードを有することを特徴とする請求項1〜3の何れか1項に記載の電子タグ認証システム。

【請求項6】

前記電子タグが備える第1の認証アルゴリズム〜第nの認証アルゴリズムのうち、選定したグループ、あるいは区分の認証アルゴリズムだけを選択的に動作可能とすることを特徴とする請求項4または5に記載の電子タグ認証システム。

【請求項7】

請求項1〜6の何れか1項に記載の電子タグ認証システムを構成することが可能なことを特徴とする電子タグ。

【請求項1】

親機と電子タグとの間で相互認証を行う電子タグ認証システムであって、

前記相互認証を行うための相互認証アルゴリズムとして、第1の認証アルゴリズム〜第nの認証アルゴリズムを実行する暗号化手段と、前記親機から送信されるコマンドに応じて、前記第1の認証アルゴリズム〜第nの認証アルゴリズムの何れかを用いて相互認証を行うことが可能な電子タグと、

前記電子タグが有する第1の認証アルゴリズム〜第nの認証アルゴリズムの何れか1つを用いて電子タグとの間で相互認証を行う親機とを有することを特徴とする電子タグ認証システム。

【請求項2】

前記電子タグは、前記親機から送信される認証コマンドが第1の認証アルゴリズム〜第nの認証アルゴリズムの何れに対応しているか解析する認証コマンド解析手段と、

前記認証コマンド解析手段の解析結果に応じた認証アルゴリズムを第1の認証アルゴリズム〜第nの認証アルゴリズムの中から選択する認証アルゴリズム選択手段と、

前記認証アルゴリズム選択手段により選択された認証アルゴリズムを実行する暗号化手段を有することを特徴とする請求項1に記載の電子タグ認証システム。

【請求項3】

前記電子タグが備える第1の認証アルゴリズム〜第nの認証アルゴリズムのうち、選定した1つまたは複数の認証アルゴリズムだけを選択的に動作可能とすることを特徴とする請求項1または2に記載の電子タグ認証システム

【請求項4】

前記第1の認証アルゴリズム〜第nの認証アルゴリズムは、前記電子タグを所定の区分に分けることが可能な区分コードを有することを特徴とする請求項1〜3の何れか1項に記載の電子タグ認証システム。

【請求項5】

前記第1の認証アルゴリズム〜第nの認証アルゴリズムは、前記電子タグを所定のグループに分けることが可能なグループコードを有することを特徴とする請求項1〜3の何れか1項に記載の電子タグ認証システム。

【請求項6】

前記電子タグが備える第1の認証アルゴリズム〜第nの認証アルゴリズムのうち、選定したグループ、あるいは区分の認証アルゴリズムだけを選択的に動作可能とすることを特徴とする請求項4または5に記載の電子タグ認証システム。

【請求項7】

請求項1〜6の何れか1項に記載の電子タグ認証システムを構成することが可能なことを特徴とする電子タグ。

【図1】

【図2】

【図3】

【図4】

【図5】

【図2】

【図3】

【図4】

【図5】

【公開番号】特開2013−20378(P2013−20378A)

【公開日】平成25年1月31日(2013.1.31)

【国際特許分類】

【出願番号】特願2011−152149(P2011−152149)

【出願日】平成23年7月8日(2011.7.8)

【出願人】(511167124)

【Fターム(参考)】

【公開日】平成25年1月31日(2013.1.31)

【国際特許分類】

【出願日】平成23年7月8日(2011.7.8)

【出願人】(511167124)

【Fターム(参考)】

[ Back to top ]