アクセス端末により支援されるノード識別子混同解決

【課題】複数ノードに同一識別子を割り当てることから生じる混同を解決する。

【解決手段】ネットワークは、アクセス端末がターゲット・ノードから固有の識別子を取得し得るように、アクセス端末がその間に一時的にソース・ノードからの伝送をモニターするのを中止し得るタイムギャップを提供しても良い。アクセス端末は、該アクセス端末がターゲット・ノードにアクセスすることを許可されるかどうか判定した後に、該ターゲット・ノードにてハンドオーバー・オペレーションを開始しても良い。ソース・ノードは、混同が検出されるか又は有りそうである場合には、潜在的なハンドオーバーのために幾つかのターゲット・ノードを準備しても良い。ソース・ノードは、潜在的なターゲット・ノードの準備に関係する情報をアクセス端末に送信しても良く、それによって、アクセス端末が、そのターゲット・ノードでのハンドオーバーを開始する。

【解決手段】ネットワークは、アクセス端末がターゲット・ノードから固有の識別子を取得し得るように、アクセス端末がその間に一時的にソース・ノードからの伝送をモニターするのを中止し得るタイムギャップを提供しても良い。アクセス端末は、該アクセス端末がターゲット・ノードにアクセスすることを許可されるかどうか判定した後に、該ターゲット・ノードにてハンドオーバー・オペレーションを開始しても良い。ソース・ノードは、混同が検出されるか又は有りそうである場合には、潜在的なハンドオーバーのために幾つかのターゲット・ノードを準備しても良い。ソース・ノードは、潜在的なターゲット・ノードの準備に関係する情報をアクセス端末に送信しても良く、それによって、アクセス端末が、そのターゲット・ノードでのハンドオーバーを開始する。

【発明の詳細な説明】

【技術分野】

【0001】

(35のU.S.C.§119の下の優先権の主張)

この出願は、所有者が共通する、2008年6月19日付け提出された米国仮出願第61/074,114号(Attorney Docket No. 081869P1)、2008年8月8日付け提出された米国仮出願第61/087592号(Attorney Docket No. 082374P1)、及び、2009年3月2日付け提出された米国仮出願第61/156,805号(Attorney Docket No. 091556P1)の利益及び優先権を主張する。それらの各々の開示は、参照によって本明細書に組み込まれる。

【0002】

(関連出願への相互参照)

この出願は、同時に提出され、所有者が共通する、「ACCESS TERMINAL ASSISTED NODE IDENTIFIER CONFUSION RESOLUTION USING A TIME GAP」と題された米国特許出願(Attorney Docket No. 082374U1)に関係する。その開示は、参照によって本明細書に組み込まれる。

【0003】

(技術分野)

この出願は、一般に通信に関し、より詳しくは通信ノードに関連する混同を解決することに関する(ただし、これに限定されない。

【背景技術】

【0004】

複数のユーザに様々なタイプの通信(例えば、ボイス、データ、マルチメディアサービスなど)を提供するために、無線通信システムが広く配置される。高レート及びマルチメディアのデータサービスの需要が急速に増大するにつれて、強化されたパフォーマンスを備えた効率的で強健な通信システムを実装するという課題が待ち受けている。

【0005】

従来のモバイル電話網基地局を補完するために、より頑強な(robust)屋内の無線カバレージをモバイル・ユニットに提供するために小さなカバレージの基地局が配置される(例えば、ユーザのホーム(home)に設置される)ことがある。そのような小さなカバレージの基地局は、一般に、アクセスポイント基地局、Home NodeB、Home eNodeB、ピコセル又はフェムトセルとして知られている。一般的に、そのような小さなカバレージの基地局は、DSLルータ又はケーブルモデムを介してインターネット及びモバイル・オペレータのネットワークに接続される。

【0006】

実際には、比較的多数の小さなカバレージの基地局(例えば、フェムトセル)が、所定のエリアに(例えば、所定のマクロセルのカバレージエリア内に)配置されることがある。従って、利用できる識別子の数が一般的に制限されるので(例えば、物理レイヤ識別子は、わずか10ビットの長さであることがあり得る)ので、互いの近くにある2つ以上の基地局が同一の識別子を割り当てられる可能性がある。その結果、ネットワーク中のノード(例えば、アクセス端末)が、そのサービング基地局(例えば、ハンドオーバー・ソース)に対して、所定の識別子を有する基地局から信号が受信されていることをレポートするときに、いずれの基地局(例えば、ハンドオーバー・ターゲット)が参照(referenced)されているかについて、混同(confusion)が存在する可能性がある。さらに、そのような混同の結果、ソースがターゲットの充分な(full)識別情報(identity)を知らないので、ソースは、ターゲットにおけるアクセス権(access privileges)をそのアクセス端末が有するかどうか、わからない可能性がある。それゆえ、ネットワーク中の他のノードが基地局と効果的に(effective)通信し得るように、基地局を識別するための効果的な技術が必要とされる。

【発明の概要】

【0007】

本開示の例示的な態様の概要が後に続く。本明細書の用語の態様への参照が本開示の1又は複数の態様を参照し得ることは理解されるべきである。

【0008】

本開示は、ノードの識別子に関連する混同を解決するための幾つかの態様に関係する。例えば、ネットワーク中の2以上のノード(例えば、アクセスポイント)が同一の識別子を割り当てられる可能性があるように、制限された数のノード識別子がネットワーク内で定義されることがある。したがって、アクセス端末がサービング・ノード(例えば、ソース・アクセスポイント)からターゲット・ノード(例えば、ターゲット・アクセスポイント)までハンドオーバーされているときに、ターゲット・ノードの識別情報に関して、混同が起こる可能性がある。そのような混同を解決するために様々な技術が本明細書で説明される。

【0009】

幾つかの態様において、ターゲット・ノードにハンドオーバーされるアクセス端末は、該ターゲット・ノードに関連する固有の識別子を取得することによって、該ターゲット・ノードに関係する混同の解決の際に、支援しても良い。ここで、固有識別子は、例えば、グローバルに固有である識別子、ネットワーク内で固有である識別子又は他のノード識別子に比べてより固有である識別子(例えば、他のノード識別子に比べてより多くのビットをもつが、必ずしもネットワーク内で完全に固有、グローバルに固有などではない識別子)ととして定義されても良い。アクセス端末による固有識別子の取得を容易にするために、ネットワークは、アクセス端末が潜在的なターゲット・ノードからの伝送を受信し得るように、アクセス端末がサービング・ノードからの伝送のモニタリングを一時的に中止し得るタイムギャップを提供しても良い。場合によっては、アクセス端末は、固有識別子を、サービング・ノードに送信し、そして、該サービング・ノードは、ハンドオーバー・オペレーションを開始するために、該固有識別子を使用しても良い。場合によっては、アクセス端末は、ハンドオーバー・オペレーションを開始するために、固有識別子を使用する。

【0010】

本開示は、幾つかの態様において、非同期のタイムギャップのインジケーション(例えば、メジャーメント・ギャップ又は不連続送信のインジケーション)を、そのサービング・ノードによりサービスされるアクセス端末に送信するサービング・ノードに関連する。非同期タイムギャップは、定義された時間で開始及び終了しなくても良い。例えば、一旦、タイムギャップを示すメッセージがアクセス端末により受信されると、非同期タイムギャップが開始しても良い。また、一旦、アクセス端末がターゲット・ノードから固有識別子を受信すると、非同期タイムギャップが終了しても良い。それゆえ、非同期タイムギャップはまた、定義された継続期間を有しなくても良い。

【0011】

幾つかの実装において、信号閾値(signal threshold)が、ことによると混同を受けることがある(subject to)ノードに割り当てられているものとして識別された識別子のセットに割り当てられても良い。そして、この閾値は、アクセス端末による固有識別子の取得をトリガーするために及び/又はサービング・ノードにおける混同判定オペレーションをトリガーするために、使用されても良い。例えば、アクセス端末がこれらの識別子のうちの1つを割り当てられたアクセスポイントから信号を検出し且つ該検出された信号が該閾値を超える場合に、アクセス端末は、アクセスポイントの固有識別子を自立的に取得しても良いし、又は、アクセス端末は、該信号の受信を、そのサービング・アクセスポイントにレポートしても良い。後者の場合には、サービング・アクセスポイントは、それから、アクセス端末が固有識別子を取得しようと試みるべきかどうかについて、判定しても良い。

【0012】

本開示は、幾つかの態様において、そのアクセス端末がターゲット・ノードにアクセスすることを許可されるかどうか判定した後に、ターゲット・ノードにおいてハンドオーバー・オペレーションを開始するアクセス端末に関連する。例えば、ターゲット・ノードの固有識別子を取得した後に、アクセス端末は、ターゲット・ノードにアクセスすることが許可されるどうかについて(例えば、許可リスト(allowed list)を使用することにより)判定しても良い。アクセスが許可されるならば、アクセス端末は、ターゲット・ノードにおいてフォワード・ハンドオーバーを開始しても良い。

【0013】

本開示は、幾つかの態様において、ノード識別子の混同が存在する場合に、潜在的なハンドオーバーのために幾つかのターゲット・ノードを準備するサービング・ノードに関連する。例えば、所定の識別子を割り当てられたターゲット・ノードからの信号をアクセス端末が検出したというインジケーションを受信した後に、サービング・ノードは、混同が存在するか又は起こり得る(likely)かについて判定しても良い。このために、サービング・ノードは、この同一の識別子が割り当てられた複数の潜在的なターゲット・ノードを識別する。そして、サービング・ノードは、アクセス端末の潜在的なハンドオーバーのために、これらの潜在的なターゲット・ノードの一部又は全部を準備しても良い。

【0014】

幾つかの実装において、サービング・ノードは、潜在的なターゲット・ノードの準備に関係する情報を、アクセス端末に送信しても良い。そして、アクセス端末は、該アクセス端末によりヒアされる(heard)ターゲット・ノードが、準備されたターゲット・ノードのうちの1つであるかどうか判定しても良い。もしそうならば、アクセス端末は、対応するハンドオーバー準備情報を使用する(それは、そのターゲット・ノードへのハンドオーバーを完了するためにソース・ノードから受信された)。

【0015】

これら及び本開示の他の例示的な態様は、後に続く詳細な説明及び添付のクレームにおいて及び添付図面において説明されるであろう。

【図面の簡単な説明】

【0016】

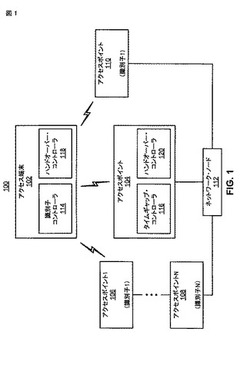

【図1】図1は、混同を解決するように構成される通信システムの幾つかの例示的な態様の簡略化されたブロック図である。

【図2】図2は、無線通信のためのカバレージエリアを示す簡略化された図である。

【図3】図3は、通信ノードにおいて使用され得るコンポーネントの幾つかの例示的な態様の簡略化されたブロック図である。

【図4A】図4A及び4Bは、アクセス端末が第2の種類の識別子を取得できるようにするために実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図4B】図4A及び4Bは、アクセス端末が第2の種類の識別子を取得できるようにするために実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図5A】図5A、5B及び5Cは、アクセス端末が第2の種類の識別子を取得できるようにするために実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図5B】図5A、5B及び5Cは、アクセス端末が第2の種類の識別子を取得できるようにするために実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図5C】図5A、5B及び5Cは、アクセス端末が第2の種類の識別子を取得できるようにするために実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図6A】図6A,6B,6C及び6Dは、アクセス端末がターゲットにおいてコネクション再確立を開始することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図6B】図6A,6B,6C及び6Dは、アクセス端末がターゲットにおいてコネクション再確立を開始することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図6C】図6A,6B,6C及び6Dは、アクセス端末がターゲットにおいてコネクション再確立を開始することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図6D】図6A,6B,6C及び6Dは、アクセス端末がターゲットにおいてコネクション再確立を開始することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図7A】図7A,7B,7C及び7Dは、ハンドオーバーのために複数のターゲットを準備することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図7B】図7A,7B,7C及び7Dは、ハンドオーバーのために複数のターゲットを準備することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図7C】図7A,7B,7C及び7Dは、ハンドオーバーのために複数のターゲットを準備することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図7D】図7A,7B,7C及び7Dは、ハンドオーバーのために複数のターゲットを準備することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図8A】図8A,8B,8C及び8Dは、ハンドオーバー準備情報をアクセス端末に提供することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図8B】図8A,8B,8C及び8Dは、ハンドオーバー準備情報をアクセス端末に提供することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図8C】図8A,8B,8C及び8Dは、ハンドオーバー準備情報をアクセス端末に提供することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図8D】図8A,8B,8C及び8Dは、ハンドオーバー準備情報をアクセス端末に提供することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図9】図9は、無線通信システムの簡略化された図である。

【図10】図10は、フェムト・ノードを含む無線通信システムの簡略化された図である。

【図11】図11は、通信コンポーネントの幾つかの例示的な態様の簡略化されたブロック図である。

【図12】図12−16は、本明細書で教示されるような識別子混同を解決するように構成される装置の幾つかの例示的な態様の簡略化されたブロック図である。

【図13】図12−16は、本明細書で教示されるような識別子混同を解決するように構成される装置の幾つかの例示的な態様の簡略化されたブロック図である。

【図14】図12−16は、本明細書で教示されるような識別子混同を解決するように構成される装置の幾つかの例示的な態様の簡略化されたブロック図である。

【図15】図12−16は、本明細書で教示されるような識別子混同を解決するように構成される装置の幾つかの例示的な態様の簡略化されたブロック図である。

【図16】図12−16は、本明細書で教示されるような識別子混同を解決するように構成される装置の幾つかの例示的な態様の簡略化されたブロック図である。

【詳細な説明】

【0017】

一般的な方法に従って、図面において示される様々な外観(features)は、一定の比率で描かれないことがある。したがって、様々な外観の大きさ(dimensions)は、明確性のために、任意に拡大又は縮小されることがある。さらに、図面の幾つかは、明確性のために単純化されることがある。それゆえ、図面が所定の装置(例えば、デバイス)又は方法のコンポーネントの全てを表さないことがある。最後に、本明細書及び図面を通して、同様の参照番号は、同様の特徴(features)を意味するために使用されることがある。

【0018】

本開示の様々な態様が下で説明される。本明細書の教示がいろいろな形で表現されても良いこと及び本明細書で開示されている任意の特定の構造、機能又は両方が単に代表に過ぎないことは明らかである。本明細書の教示に基づいて、当業者は、本明細書で開示される態様が任意の他の態様とは独立して実装されても良いこと及びこれらの態様のうちの2つ以上が様々な方法で組み込まれても良いことを認識するはずである。例えば、本明細書で説明される多くの態様を使用して、一つの装置が実装されても良く、又は、一つの方法が実施されても良い。さらに、本明細書で説明される複数の態様のうちの1又は複数に加えて又はそれ以外で、他の構造、機能性、又は、構造及び機能性を使用して、そのような装置が実装されても良く、又は、そのような方法が実施されても良い。さらにまた、一つの態様は、一つのクレームのうちの少なくとも一つの要素を含んでも良い。

【0019】

図1は、例示的な通信システム100(例えば、通信ネットワークの一部)における幾つかのノードを示す。説明の目的のために、互いに通信する1又は複数のアクセス端末、アクセスポイント及びネットワーク・ノードのコンテキストで、本開示の様々な態様が説明される。しかし、本明細書の教示は、他の用語を使用して参照される他のタイプの装置又は他の類似する装置に適用し得ることは認識されるべきである。例えば、様々な実装において、アクセスポイントは、基地局又はeNodeBと呼ばれ又はそれらとして実装されても良く、アクセス端末は、ユーザ装置又はモバイルなどと呼ばれ又はそれらとして実装されても良い。

【0020】

システム100のアクセスポイントは、1又は複数のサービス(例えば、ネットワーク接続性)を、関連する地理的エリア内に設置されても良い又は関連する地理的エリア全体にわたって移動(roam)しても良い1又は複数の無線端末(例えば、アクセス端末102)に提供する。例えば、様々な時点において、アクセス端末102は、アクセスポイント104、1セットのアクセスポイント1〜N(アクセスポイント106及び108並びに関連する省略記号(ellipsis)により表される)のいずれか一つ、又は、アクセスポイント110に接続されても良い。アクセスポイント104〜110の各々は、ワイドエリアネットワーク接続性を容易にするために、1又は複数のネットワーク・ノード(便宜のために、ネットワーク・ノード112により表される)と通信しても良い。そのようなネットワーク・ノードは、例えば1又は複数の無線及び/又はコアネットワーク・エンティティー(例えば、構成マネージャー(configuration manager)、モビリティー管理エンティティ又は何らかの他の適したネットワーク・エンティティー)のような様々な形をとっても良い。

【0021】

システム100中の各々のアクセスポイントは、第1のタイプの識別子(ここで、ノード識別子と呼ばれる)を割り当てられても良い。様々な実装において、そのような識別子は、例えば、物理セル識別子(“PCID”)、疑似乱数(“PN”)オフセット又は捕捉パイロット(acquisition pilot)を含んでも良い。一般的に、ノード識別子の固定された量(例えば、504)が、所定のシステムにおいて定義される。この場合には、幾つかのアクセスポイントが、結局、同一の識別子を使用することになる可能性があるので、多数のアクセスポイントが同一の周辺(vicinity)にあるとき、しばしば、識別子の混同が起こる。

【0022】

図1は、アクセスポイント106及びアクセスポイント110が両方とも“識別子1”を割り当てられる簡単な例を示す。アクセス端末102がシステム100にわたって移動するにつれて、アクセス端末102は、ソース・アクセスポイント(すなわち、アクセス端末が現在接続されているサービング・アクセスポイント(例えば、アクセスポイント104))からターゲット・アクセスポイント(例えば、アクセスポイント110)へハンドオーバーされ得る。アクセス端末102をターゲット・アクセスポイントにハンドオーバーするとの決定は、アクセス端末102がそのターゲットから特に強い信号(例えば、パイロット信号)を受信しているかどうかに基づいても良い。

【0023】

図1の例において、アクセス端末102(例えば、識別子コントローラ114)は、それらの信号に関連する(例えば、それらの信号の中に組み込まれている)ノード識別子を手段として(by way of)、潜在的なターゲット・アクセスポイントからの信号を識別する。潜在的なターゲットから信号を受信すると、アクセス端末102は、識別子を含むメッセージ(例えば、メジャーメント・レポート)を、その現在のサービング・アクセスポイントに送信しても良い。ハンドオーバーを実行する決定がなされたならば、サービング・アクセスポイント(すなわち、ハンドオーバーのためのソース・アクセスポイント)は、アクセス端末のための資源を確保(reserve)するために、ターゲット・アクセスポイントと通信しても良い。例えば、サービング・アクセスポイントにより維持されるコンテキスト情報は、ターゲット・アクセスポイントへ転送されても良く、及び/又は、ターゲット・アクセスポイントにより維持されるコンテキスト情報は、アクセス端末102に送信されても良い。混同がない場合、ターゲット・アクセスポイントに関連するノード識別子(“識別子1”)は、ターゲット・アクセスポイントに関連する固有識別子にマッピングされても良く、それによって、固有識別子は、ターゲット・アクセスポイントとの通信を確立するために使用される。しかし、図1の例の場合のように混同が存在するとき、ソース・アクセスポイントは、いずれのアクセスポイントが所望のターゲット・アクセスポイントであるかについて判定することができない可能性がある(例えば、アクセスポイント104は、アクセス端末のための資源を確保するために、アクセスポイント106と通信するべきか又はアクセスポイント110と通信するべきかについて判定することができない可能性がある)。

【0024】

本開示の一つの態様に従って、このような混同(confusion)を解決(resolve)するために、アクセス端末102(例えば、識別子コントローラ114)は、潜在的なターゲットに関連する第2のタイプの識別子を取得するように構成されても良い。幾つかの態様において、第2のタイプの識別子は、潜在的なターゲットによるブロードキャストである固有識別子を含んでも良い。例えば、第2のタイプの識別子は、第1のタイプの識別子に比べてより大きな領域内で固有であっても良い。幾つかの実装において、第2のタイプの識別子は、オペレーターのネットワーク全体にわたって固有であっても良い。幾つかの実装では、第2のタイプの識別子は、単に他のノード識別子(例えば、PCID)に比べて、より固有であっても良い。例えば、第2のタイプの識別子は、他のノード識別子に比べて、より多くのビットを有しても良い(例えば、16ビット対10ビット)。このようにして、識別子混同の尤度(likelihood)が、低減され得る(例えば、10個のターゲットから2個のターゲットへ)。それゆえ、この場合、第2のタイプの識別子は、必ずしもネットワーク内で完全に固有、グローバルに固有などではなくても良い。様々な実装において、そのような固有識別子は、例えば、グローバル・セル識別子(“GCI”)、アクセス・ノード識別子(“ANID”)、セクター識別子、インターネット・プロトコル・アドレス、又は、ネットワーク内でアクセスポイント110を固有に識別する何らかの他の識別子を含んでも良い。このような識別子を用いることにより、ハンドオーバー・オペレーションのための所望のターゲット・アクセスポイントが、固有に識別されても良い。

【0025】

アクセス端末102は、自立的に、又は、サービング・アクセスポイントからのメッセージに応答して、第2の識別子のモニタリングを開始しても良い。例えば、場合によっては、アクセス端末102は、第1の識別子の信号強度に基づいて、第2の識別子の取得を開始しても良い。場合によっては、アクセス端末102から混同する識別子をもつメジャーメント・レポートを受信すると、アクセスポイント104は、第2の識別子を取得するように、アクセス端末102に指示(instruct)しても良い。

【0026】

場合によっては、混同する識別子をもつメジャーメント・レポートを受信すると、アクセスポイント104(例えば、タイムギャップ・コントローラ116)は、タイムギャップのインジケーションを含むメッセージを送信しても良い。このタイムギャップの間、アクセス端末102は、アクセスポイント104からの伝送のモニタリングを一時的に中止しても良く、それによって、アクセス端末102がターゲット・アクセスポイントの第2の識別子を取得するのを可能にする。下で更に詳細に述べられるように、幾つかの態様において、このタイムギャップは、それが同期された(例えば、システムクロックに同期された)開始時間を有しない非同期タイムギャップを含んでも良い。

【0027】

本開示の一つの態様に従って、アクセス端末が、それがターゲット・アクセスポイントにアクセスし得ると判定するならば、アクセス端末は、ターゲット・アクセスポイントにおいてコネクション再確立を開始しても良い。場合によっては、アクセス可能性(accessibility)は、ターゲット・アクセスポイントから取得される識別子を、アクセス端末によるアクセスを許可するアクセスポイントを識別するリストと比較することによって、判定されても良い。例えば、アクセス端末102は、アクセス端末によるアクセスを許可する(1又は複数のメンバー・アクセスポイントのセットに対応する)閉じた加入者グループ(closed subscriber groups)のリストを維持しても良い。したがって、潜在的なターゲット・アクセスポイントの閉じた加入者グループ識別子(“CSG ID”)を取得すると、アクセス端末102(例えば、ハンドオーバー・コントローラ118)は、該アクセス端末102がそのターゲット・アクセスポイントにアクセスすることを許可されるかどうかを判定するために、許可CSGリスト(allowed CSG list)を使用しても良い。もしそうならば、アクセス端末102は、コネクション再確立を開始するために、潜在的なターゲットにおいてランダムアクセスを実行しても良い。それゆえ、本開示のこの態様に従って、アクセス端末は、無線リンク失敗(radio link failure)の結果として開始される従来の再確立とは対照的に、アクセス端末がアクセスを許可されたかどうかに基づいて、コネクション再確立を開始しても良い。

【0028】

本開示の一つの態様に従って、混同が存在する場合には、アクセスポイントは、ハンドオーバーのために複数の潜在的なターゲットを準備しても良い。例えば、混同する識別子をもつメジャーメント・レポートを受信すると、アクセスポイント104(例えば、ハンドオーバー・コントローラ120)は、有り得る(likely)ターゲット候補のセット(例えば、その同一の識別子を使用するアクセスポイントのセット)を識別しても良い。それから、アクセスポイント104は、アクセス端末102のハンドオーバーのために、それらのアクセスポイントの各々を準備しても良い。

【0029】

本開示の一つの態様に従って、アクセスポイントは、準備されたターゲットのセットに関するハンドオーバー準備情報を、ハンドオーバーされるべきアクセス端末へ送信しても良い。例えば、アクセスポイント104(例えば、ハンドオーバー・コントローラ120)からハンドオーバー準備情報を受信すると、アクセス端末102(例えば、ハンドオーバー・コントローラ118)は、該アクセス端末102により取得される第2の識別子により識別されるターゲット・アクセスポイントが、アクセスポイント104によるハンドオーバーのために準備されていたかどうか判定しても良い。もしそうならば、アクセス端末102は、ハンドオーバーを完了するために、潜在的なターゲットにおいてランダムアクセスを実行しても良い。

【0030】

識別子混同は、一般的に、一部のアクセスポイントがマクロ・カバレージを提供し、他のアクセスポイントがより小さなカバレージを提供するネットワークにおいて、生じる場合がある。例えば、図2で示すネットワーク200において、マクロ・カバレージエリア204(例えば、エリア204A及び204B)は、例えば3Gネットワークのような広域(large area)セルラー・ネットワーク(一般的にマクロ・セルラー・ネットワーク又はワイドエリアネットワーク(“WAN”)と呼ばれる)のマクロ・アクセスポイントにより提供されても良い。さらに、より小さなカバレージエリア206(例えば、エリア206A及び206B)は、例えば、住居ベース(residence-based)又はビルディング・ベースのネットワーク環境(一般的にローカルエリアネットワーク(“LAN”)と呼ばれる)のアクセスポイントにより提供されても良い。アクセス端末がそのようなネットワーク中を動くにつれて、そのアクセス端末は、ある位置において、マクロ・カバレージを提供するアクセスポイントによりサービスされ、一方、そのアクセス端末は、他の位置において、より小さなエリアのカバレージを提供するアクセスポイントによりサービスされ得る。幾つかの態様において、追加される能力の増加(incremental capacity growth)、ビル内のカバレージ及び異なるサービスを提供するために、より小さなエリアのカバレージのアクセスポイントが使用されても良く、すべてがより頑強なユーザ・エクスペリエンスをもたらす。

【0031】

本明細書の説明において、比較的大きなエリアにわたってカバレージを提供するノード(例えば、アクセスポイント)は、マクロ・ノードと呼ばれることがあり、一方、比較的小さなエリア(例えば、住居(residence))にわたってカバレージを提供するノードは、フェムト・ノードと呼ばれることがある。本明細書の教示は、他のタイプのカバレージエリアに関連するノードに適用し得ることは認識されるべきである。例えば、ピコ・ノードは、マクロ・エリアより小さく且つフェムト・エリアより大きいエリアにわたってカバレージ(例えば、商業ビルの中のカバレージ)を提供しても良い。様々なアプリケーションにおいて、マクロ・ノード、フェムト・ノード又は他のアクセスポイント・タイプのノードを参照するために、他の用語が使用されても良い。例えば、マクロ・ノードは、アクセス・ノード、基地局、アクセスポイント、eNodeB、マクロセルなどとして構成され又は呼ばれても良い。また、フェムト・ノードは、ホームNodeB、ホームeNodeB、アクセスポイント基地局、フェムトセルなどとして構成され又は呼ばれても良い。幾つかの実装において、ノードは、1又は複数のセル又はセクターに関連しても良い(例えば、1又は複数のセル又はセクターに分割されても良い)。マクロ・ノード、フェムト・ノード又はピコ・ノードに関連するセル又はセクターは、それぞれ、マクロセル、フェムトセル又はピコセルと呼ばれることがある。

【0032】

図2の例において、幾つかのトラッキング・エリア202(又は、ルーティング・エリア又はロケーション・エリア)が定義される。それらの各々は、幾つかのマクロ・カバレージエリア204を含む。ここでは、トラッキング・エリア202A,202B及び202Cに関連するカバレージのエリアは、太線で描写され、マクロ・カバレージエリア204は、大きい方の六角形により表される。上記のように、トラッキング・エリア202はまた、フェムト・カバレージエリア206を含んでも良い。この例の場合、各々のフェムト・カバレージエリア206(例えば、フェムト・カバレージエリア206C)は、1又は複数のマクロ・カバレージエリア204(例えば、マクロ・カバレージエリア204B)の中に表される。しかし、フェムト・カバレージエリア206の一部又は全部が、マクロ・カバレージエリア204の中でない場合があることは認識されるべきである。また、1又は複数のピコ・カバレージエリア(図示せず)が、所定のトラッキング・エリア202又はマクロ・カバレージエリア204の中に定義されても良い。

【0033】

所定のエリア内に例えばフェムト及びピコ・ノードのような多数のアクセスポイントが設置される配備(例えば、密集した都市の配備(dense urban deployment))において、これらアクセスポイントのうちの2以上が、同一のノード識別子を割り当てられる可能性がある。例えば、マクロ・カバレージエリア204Aにおいて、フェムト・カバレージエリア206A及び206Dは、同一の識別子を割り当てられる可能性がある。この場合には、アクセス端末のサービング・アクセスポイントの周辺にある複数の近隣ノード(neighboring nodes)が同一のノード識別子を通知(advertise)するので、ノード識別子混同(例えば、PCID混同)が起こる可能性がある。例えば、図1において、アクセスポイント106及び110は、それぞれのブロードキャスト・パイロット信号を介して“識別子1”を通知するフェムト・ノード又はピコ・ノードを含む場合がある。さらに、これらのアクセスポイントの両方とも、アクセス端末102に現在サービスしているアクセスポイント104(例えば、マクロ・アクセス・ポイント)に近いことがある。この場合には、アクセスポイント104は、アクセスポイント106及び110の両方に気づいている場合があり、それゆえに、“識別子1”により識別されるアクセスポイントへのハンドオーバーが示される場合に、混同が起こり得る。

【0034】

一般に、本明細書で説明される混同解決技術は、任意のタイプのノードに適用し得る。しかし、多くの配備において、所定のエリアにおけるマクロ・アクセスポイントは、マクロ・アクセスポイントへのハンドオーバーに関連する混同が存在しないように、計画(planned)されるであろう。そのような場合、本明細書で教示される混同解決技術は、ネットワークにおける任意の非マクロ・ノードに適用し得る。そのような非マクロ・ノードは、例えば、計画されてない(unplanned)方法で配置されるノードを含んでも良い。上記のように、そのような非マクロ・ノードは、オペレーター配置される(operator-deployed)低電力ピコ・ノードだけでなく、(例えば、個人によって配置される)フェムト・ノードを含んでも良い。また、下で更に詳細に述べられように、ノードは、何らかの方法で制限されても良い(例えば、アクセスについて制限される)。それゆえに、本明細書で教示される混同解決技術は、制限されたノード(例えば、閉じた加入者グループ(closed subscriber group)に関連するノード)に適用し得る。

【0035】

上記の概要を考慮して、本明細書の教示に従って混同を解決するために使用され得る様々な技術が、図3−8Cを参照して説明される。手短に言うと、図3は、アクセスポイント又はアクセス端末において使用され得る幾つかのコンポーネントを示し、図4A−8Cのフローチャートは、混同を解決するための様々な技術に関係する。

【0036】

説明の目的で、図4A−8Cのオペレーション(又は、本明細書で述べられ若しくは教示される任意の他のオペレーション)は、特定のコンポーネント(例えば、システム100のコンポーネント及び/又は図3に示されるコンポーネント)により実行されるものとして説明されることがある。しかし、これらのオペレーションが他のタイプのコンポーネントにより実行されても良く、また、異なる数のコンポーネントを使用して実行されても良いことは、認識されるべきである。本明細書で説明されるオペレーションの1又は複数が所定の実装で使用されなくても良いことはまた、認識されるべきである。

【0037】

図3は、本明細書で教示されるような混同解決オペレーションを実行するために、例えばアクセス端末102及びアクセスポイント104のようなノードに組み込まれ得る幾つかの例示的なコンポーネントを示す。説明されるコンポーネントはまた、通信システム中の他のノードに組み込まれても良い。例えば、システム中の他のノードは、類似する機能性を提供するために、アクセス端末102及びアクセスポイント104について説明されるコンポーネントに類似するコンポーネントを含んでも良い。所定のノードは、説明されるコンポーネントの1又は複数を含んでも良い。例えば、アクセス端末は、該アクセス端末が複数の周波数上で及び/又は異なる通信技術によってオペレートするのを可能にする複数のトランシーバ・コンポーネントを含んでも良い。

【0038】

図3で示されるように、アクセス端末102及びアクセスポイント104は、それぞれ、他のノードと通信するためのトランシーバ302及び304を含んでも良い。トランシーバ302は、信号を受信するための(例えば、メッセージ)受信機308及び信号を送信する(例えば、パイロット信号の探索の実行を含む)ための送信機306を含む。同様に、トランシーバ304は、信号を受信するための受信機312及び信号を送信するための送信機310を含む。

【0039】

アクセス端末102及びアクセスポイント104はまた、本明細書で教示されるような混同解決オペレーションとともに使用され得る他のコンポーネントを含む。例えば、アクセス端末102及びアクセスポイント104は、それぞれ、他のノードとの通信を管理する(例えば、メッセージ/インジケーションを送信及び受信する)ために及び本明細書で教示されるような他の関係する機能性を提供するために、通信コントローラ314及び316を含んでも良い。さらに、アクセス端末102及びアクセスポイント104は、ハンドオーバー関係のオペレーションを実行するために及び本明細書で教示されるような他の関係する機能性を提供するために、それぞれ、ハンドオーバー・コントローラ318及び320(例えば、図1中のハンドオーバー・コントローラ118及び120に対応する)を含んでも良い。アクセス端末102及びアクセスポイント104は、ノードの識別子を管理する(例えば、選択する、取得する、要求するなど)ために及び本明細書で教示されるような他の関係する機能性を提供するために、それぞれ、識別子コントローラ322(例えば、識別子コントローラ114に対応する)及び324を含んでも良い。アクセス端末102は、該アクセス端末102がノードにアクセスすることを許可されるかどうか判定するために及び本明細書で教示されるような他の関係する機能性を提供するために、アクセス・コントローラ326を含んでも良い。アクセスポイント104は、アクセス端末102にタイムギャップ・インジケーションを提供する(例えば、メッセージ中のタイムギャップのインジケーションを送信する)ために及び本明細書で教示されるような他の関係する機能性を提供するために、タイムギャップ・コントローラ328(例えば、タイムギャップ・コントローラ116に対応する)を含んでも良い。アクセスポイント104は、混同関係のオペレーションを実行するために及び本明細書で教示されるような他の関係する機能性を提供するために、混同コントローラ330を含んでも良い。例えば、混同コントローラ330は、現実の又は潜在的な混同を、自立的に又はアクセス端末102からの混同のインジケーションの受信に応じて、検出しても良く、混同コントローラ320は、混同が存在するかどうか判定するために更なるステップを行っても良いし又は単に混同を解決しようと試みても良い。これらのケースのいずれにおいても、一旦、混同が検出されたならば、混同コントローラ320は、混同を解決するために、様々なオペレーションを実行又は開始しても良い(例えば、アクセス端末102に対して固有識別子を取得するよう要求し、タイムギャップを提供し、ターゲットを識別及び準備するなど)。図3のコンポーネントの他の例示的なオペレーションは、下で説明される。

【0040】

便宜のために、アクセス端末102及びアクセスポイント104は、図4A−8Cとともに下で説明される様々な例において使用され得るコンポーネントを含むものとして図3に示される。実際には、説明されたコンポーネントの1又は複数が、所定の例において使用されなくても良い。例えば、幾つかの実装では、アクセス端末102は、ハンドオーバー・コントローラ318を含まなくても良く、また、幾つかの実装では、アクセスポイント104は、タイムギャップ・コントローラ328を含まなくても良い。

【0041】

図4A及び4Bは、アクセス端末が潜在的なターゲットの第2の識別子(例えば、GCIのような固有識別子)を取得するためにネットワーク構成されたタイムギャップ(network configured time gap)を使用するスキームを示す。このスキームは、アクセス端末が第2の識別子を取得するべきかどうかについて自立的に判定する混同解決プロセスのコンテキストで説明される。例えば、アクセス端末は、第2の識別子を取得するべきかどうか判定するために、ノードの第1の識別子に関連する信号の信号強度を、閾値と比較しても良い。それゆえ、アクセス端末は、他のノード(例えば、サービング・アクセスポイント)により第2の識別子を取得するように要求されることなく、第2の識別子を取得しても良い。

【0042】

ブロック402により表されるように、ある時点において、ネットワーク(例えば、MME又はサービング・アクセスポイントのようなネットワーク・ノード120)は、アクセス端末のためにタイムギャップを設定しても良い。例えば、幾つかの場合において、ネットワークは、特定の、メジャーメント・ギャップのための開始時間、メジャーメント・ギャップの継続時間(duration)及びメジャーメント・ギャップの周期性(periodicity)を定義する同期メジャーメント・ギャップ(synchronous measurement gap)を設定(configure)しても良い。そして、ネットワークは、定義されたメジャーメント・ギャップのインジケーションを、アクセス端末に送信しても良い。場合によっては、タイムギャップは、不連続受信(discontinuous reception)(“DRX”)が使用されるべきことを示すことによって、提供されても良い。

【0043】

さて、ブロック404を参照して、幾つかの実装では、混同解決を単純化するために、ノード識別子空間(例えば、PCID空間)からの識別子のセットが、非マクロ・ノードのために予約されていても良い。そのような定義された識別子セットを用いることにより、そのセットからの識別子を含む信号を受信するノードは、識別子混同が有り得るか又は起こり得るか(possible or likely)について容易に判定し得る。例えば、特定のフェムト・ノードが混同を受けることが起こりそうであるかについて仮定又は判定しても良い。それゆえ、これらのフェムト・ノードのうちの一つによる識別子ブロードキャストを受信する任意のノードが、混同が起こらないことを確実とするために第2の識別子が取得されるべきことを容易に判定し得るように、これらのフェムト・ノードは、そのセットからの識別子を割り当てられても良い。幾つかの実装では、そのセットは、混同フリー(confusion-free)ではないように指定されたアクセスポイントに関連する指定値のセットを含む。幾つかの実装では、そのセットは、閉じた加入者グループに関連する指定値のセットを含む(例えば、以下で述べられるような)。幾つかの実装では、そのセットは、少なくとも一つの指定されたタイプ(例えば、ノード・タイプ)のアクセスポイントに関連する指定値のセットを含む。そのような指定されたタイプは、例えば、送信電力、カバレージエリア又はリレー能力(relay capabilities)のうちの1又は複数に関係しても良い。

【0044】

したがって、ブロック404で、アクセス端末は、第1のタイプの定義された識別子セットを受信しても良い。このリストは、例えば、上述のノード識別子のセットを含んでも良い。幾つかの実装では、このリストは、サービング・アクセスポイント(例えば、アクセスポイント104の識別子コントローラ324)から受信されても良い。例えば、サービング・アクセスポイントは、混同を受ける又は混同を受ける可能性があるPCIDの全てを識別しても良く、また、これらの識別子のリストを、アクセス端末に供給しても良い。幾つかの実装では、そのセットは、そのリストから識別子を割り当てられるノードの予約されたセットのトラックを保持する構成マネージャー(例えば、ネットワーク・ノード112)から受信されても良い。幾つかの実装では、そのセットは、システム中の諸ノードから受信される情報に基づいて生成されても良い。例えば、ターゲット・アクセスポイント又は何らかの他のアクセスポイントは、ターゲット・アクセスポイントにアクセスするときに第2のタイプの識別子(例えば、GCI)が使用されなければならないことのインジケーションを(例えば、隣接リスト情報(neighbor list information)を介して)を通知しても良い。

【0045】

ブロック406により表されるように、アクセス端末は、定義された識別子セットに関連する閾値を受信しても良い。例えば、この閾値は、アクセス端末による第2のタイプの識別子の取得をトリガーする受信信号のための閾値信号強度値を指定しても良い。この閾値は、サービング・アクセスポイント又は何らかの他のノードにより定義及び/又は提供されても良い。幾つかの実装では、この閾値は、ハンドオーバー・オペレーションをトリガーする受信信号強度閾値に比べて低い(例えば、数dB低い)ように定義されても良い。幾つかの実装において、閾値は、ターゲット・アクセスポイント信号強度からの相対的なオフセットとして、又は、ターゲット・アクセスポイントからのキャリア対干渉(carrier-to-interference)(“C/I”)値に対する絶対的な閾値として、指定されても良い。場合によっては、そのような閾値は、現在のサービング・アクセスポイントからの信号の信号強度にオフセットを加算した値と等しい値に定義されても良い。

【0046】

ブロック408により表されるように、ある時点において、アクセス端末は、第1のタイプの識別子に関連する(例えば、第1のタイプの識別子を含む)信号を受信する。例えば、マクロ・アクセスポイントに接続されるアクセス端末が、近くのフェムト・ノード(例えば、home eNodeB)の探索をアクティベートするときに、この信号が得られても良い。アクセス端末がフェムト・ノードからの信号を検出するとき、アクセス端末は、該信号から第1のタイプの識別子(例えば、PCID、PNオフセット、パイロットID、セクターIDなど)を取得しても良い。

【0047】

ブロック410により表されるように、それから、アクセス端末は、受信された識別子がブロック404で取得された識別子のリスト中に存在するかどうか判定しても良い。さらに、アクセス端末は、ブロック410で受信された信号の受信信号強度が、ブロック406で得られた閾値以上かどうか判定しても良い。

【0048】

ブロック412及び414により表されるように、ブロック410の基準が満たされないならば、アクセス端末は、近隣のアクセスポイントからの信号のモニタリングを続けても良い。

【0049】

図4Bのブロック416により表されるように、ブロック410の基準が満たされるならば、アクセス端末(例えば、識別子コントローラ322)は、ブロック408で受信された識別子に関連する第2のタイプの識別子(例えば、GCI)を取得する。ここで、第2の識別子を取得することは、第2の識別子を含むターゲット・アクセスポイントからの他の信号をモニタリングすることを含んでも良い。例えば、ターゲット・アクセスポイントは、該ターゲット・アクセスポイントが第1の識別子(例えば、PCID)をブロードキャストするインターバルに比べてより頻度の低いインターバルで、第2の識別子を含むシステム情報をブロードキャストしても良い。

【0050】

幾つかの態様において、アクセス端末は、ネットワークにより設定されるタイムギャップを用いることにより(例えば、次に利用できるタイムギャップの間にターゲット・アクセスポイントからの信号をモニタリングすることにより)、第2の識別子を取得する。例えば、幾つかの実装では、GCIは、システム情報ブロック(例えば、SIB1)を介して、20msおきに1回、送信される。さらに、幾つかの実装では、各々のメジャーメント・ギャップは、20msより短い(例えば、6ms)。それゆえ、場合によっては、第1のメジャーメント・ギャップ・インスタンスは、SIB1とオーバーラップしないことがある。メジャーメント周期性の期間を20msの倍数でない値(non-multiple)にすることによって、以降のメジャーメント・ギャップがターゲットのSIB伝送と同時に起こることが可能である。したがって、アクセス端末が効果的に第2の識別子を取得できるように、ネットワークがメジャーメント・ギャップの周期性を適切に(例えば、86msに)設定することは望ましい。

【0051】

ブロック418により表されるように、アクセス端末(例えば、識別子コントローラ322)は、ブロック408及び416で取得された識別子及び関連する信号(例えば、ブロック416での受信信号)の受信信号強度を含むメッセージを、ソース・アクセスポイントに送信する。このメッセージは、ブロック416にて又は何らかの他の時刻にて第2の識別子が取得された直後に、送信されても良い。幾つかの実装では、この情報は、メジャーメント・レポートにおいて送信される。例えば、一旦、受信信号(例えば、ターゲット・アクセスポイントからのパイロット)の受信信号強度がハンドオーバー閾値を超えると、このレポートが送信されても良い。

【0052】

ブロック420により表されるように、ブロック408で取得された第1の識別子に関連するいかなる潜在的な混同も、第2の識別子の取得の結果として解決され、アクセスポイント(例えば、ハンドオーバー・コントローラ320)は、このメッセージにおいて提供される第2の識別子及び受信信号強度に基づいて、ハンドオーバー・オペレーションを開始するべきかどうか判定する。ハンドオーバー・オペレーションが示されるならば、アクセスポイントは、ターゲット・アクセスポイントを準備するために第2の識別子を使用するであろう(例えば、ハンドオーバー準備メッセージを送信することによって)。さらに、アクセスポイントは、ハンドオーバー・コマンド(例えば、RRC再設定メッセージ(RRC reconfiguration message))を、アクセス端末に送信する。アクセス端末は、それから、ターゲットと通信しても良く、また、ハンドオーバーを完了しても良い(RRC再設定完了(RRC reconfiguration complete))。

【0053】

幾つかの態様において、図4A及び4Bのスキームは、高いモビリティー環境において有利であると分かる。例えば、ターゲット・アクセスポイントの信号強度が要求されるべきハンドオーバーにとって十分強くなる前にGCIがリード(read)されても良いので、このスキームは、比較的高速なハンドオーバーを提供し得る。さらに、対応するレポーティング閾値(例えば、RRCレポーティング閾値)が越えられた(crossed)後にメジャーメント・レポートが送信されるだけである可能性があるので、システム中のアクセス端末により生成されるメジャーメント・レポートの数は、他の技術と比較して、低減され得る。

【0054】

上記のように、本明細書で説明されるオペレーションのうちの一部は、実装ごとに使用されなくても良い。例えば、幾つかの実装において、識別子のセット(例えば、混同するPCIDの範囲)は、ブロック404においてアクセス端末に提供されなくても良い。そのような場合、アクセス端末は、それがヒアする第1のタイプの識別子のすべてをレポートしても良い。このレポーティングは、更に、場合によっては、閾値によって抑制されても良い(例えば、閾値を超えるそれらの信号のみがレポートされる)。

【0055】

図5A−5Cは、潜在的なターゲットの第2の識別子(例えば、GCIのような固有の識別子)を取得するために、アクセス端末が非同期タイムギャップを使用するスキームを示す。このスキームは、アクセス端末がアクセスポイントに閾値(例えば、GCI解決閾値)を超える信号の受信をレポートする混同解決プロセスのコンテキストで説明される。アクセスポイントは、それから、混同が起こっているか又は起こりそうであるか判定し、もしそうならば、第2の識別子(例えば、GCI)を取得するようにアクセス端末に指示する。ここで、ブロック502〜512のオペレーションは、それぞれ、図4のブロック404〜414のオペレーションと類似し得る。したがって、これらのオペレーションは再度説明されない。

【0056】

(ブロック510で)受信される識別子がリスト中に存在し且つ受信された信号強度が閾値を超えるならば、図5Aのブロック514において、アクセス端末は、ブロック506で取得された識別子及び関連する信号の受信信号強度を含むメッセージを、アクセスポイントに送信する。ブロック506にて又は何らかの他の時刻にて識別子が取得された直後に、このメッセージが送信されても良い。幾つかの実装では、この情報は、メジャーメント・レポートにおいて送信される。

【0057】

図5Bのブロック516により表されるように、アクセスポイント(例えば、識別子コントローラ324)は、アクセス端末からメッセージを受信する。アクセス端末(例えば、混同コントローラ330)は、それから、複数のノードが同一の識別子を使用し得るかどうか判定する(すなわち、受信された識別子がターゲット・アクセスポイント以外の少なくとも一つのノードを識別するために使用され得るかどうか判定する)。例えば、これは、識別子を、いずれの識別子がネットワーク中の異なるアクセスポイントに割り当てられたか又は割り当てられている可能性があるかについて示すリスト(例えば、該リストは、アクセスポイント又は他の場所で維持される)と比較することによって、若しくは、識別子が、定義された識別子セット(例えば、ブロック502で提供される混同する識別子のセット)に属しているかどうか判定することによって、判定されても良く、又は、何らかの他の方法で判定されても良い。それゆえ、アクセスポイントは、受信された識別子の利用に関連する混同が存在するかどうか(例えば、混同が起こっているか又は起こりそうであるか)判定することによって、受信された情報に基づく識別子混同検出を提供しても良い。ここでは、混同検出は、複数のノードが現実に同一の識別子を使用しているかどうか、又は、複数のノードが同一の識別子を使用であろう可能性(possibility)(例えば、高い尤度)が存在するかどうかに基づいても良い。さらに、上記の判定は、オプションとして、この識別子に関連する任意の検出信号の受信信号強度に基づいても良い。

【0058】

ブロック518及び520により表されるように、混同が検出されないならば、アクセスポイントは、標準的なオペレーションを続けても良い。例えば、アクセスポイントは、ハンドオーバーが保証(warranted)されるかどうか判定しても良く、もしそうならば、メジャーメント・レポートを介して受信される第1のタイプの識別子に基づいて、ターゲットに関する第2の識別子を判定しても良い。

【0059】

対照的に、ブロック522により表されるように、混同が検出されるならば、アクセスポイントは、アクセス端末に1又は複数のメッセージを送信する。例えば、アクセス端末は、受信された識別子に関連する第2の識別子(例えば、CGI)を該アクセス端末が取得するためのリクエストを送信しても良い。さらに、アクセス端末(例えば、タイムギャップ・コントローラ328)は、アクセス端末が該アクセス端末による伝送をモニターするのを一時的に中止するのを可能にするために、非同期タイムギャップ・インジケーションを、アクセス端末に送信しても良い。これは、アクセス端末が、第2の識別子を取得するために、タイムギャップの間にターゲット・アクセスポイントからの伝送をより効果的にモニターすることを可能にする。

【0060】

上記のように、非同期タイムギャップは、同期されたタイミングを有しない。例えば、従来のメジャーメント・ギャップと対照的に、非同期タイムギャップは、定義された周期性(例えば、それは特定の周期的に起こっているフレーム番号から開始する)を有しない。それゆえ、非同期タイムギャップは、定義された開始時間(例えば、それはシステムクロックに同期される)を有しなくても良い。特定の例として、場合によっては、タイムギャップのインジケーションがアクセス端末により受信されるとき、非同期タイムギャップが開始するように定義されても良い。さらに、非同期タイムギャップは、定義された終了時間(例えば、システムクロックに同期された特定の時間)を有しなくても良い。例えば、場合によっては、アクセス端末が第2の識別子を取得するとき、非同期タイムギャップが終了するように定義されても良い。それゆえ、非同期タイムギャップで、アクセス端末は、ネットワーク構成されたタイムギャップ(network configured time gap)を自立的に抜け出ても(exit)良い。したがって、非同期タイムギャップは、定義された継続期間を有しなくても良い。しかし、場合によっては、第2の識別子のモニタリングが終了される最大制限が定義されても良い(例えば、4−5秒)。

【0061】

タイムギャップは、様々な方法で定義されても良い。幾つかの実装では、タイムギャップは、メジャーメント・ギャップとして実装されても良い。幾つかの実装では、タイムギャップは、不連続受信を使用して実装されても良い。

【0062】

アクセスポイントは、様々な方法でタイムギャップのインジケーションをアクセス端末に送信しても良い。場合によっては、アクセスポイントは、第2の識別子のためのリクエストとともに(例えば、同一のMACフレームで)、インジケーションを送信しても良い。場合によっては、アクセスポイントは、メジャーメント・ギャップ又はDRX設定をもつRRC再設定メッセージを送信する。

【0063】

ブロック524により表されるように、アクセス端末(例えば、識別子コントローラ322)は、インジケーションを含むリクエストを受信する。さらに、アクセス端末(例えば、いつ送受信するかを判定する通信コントローラ314)は、タイムギャップ・インジケーションを受信する。都合の良いことに、この場合、第2の識別子をリード(reading)するための次のギャップは、メッセージを受信すると、直ちに利用可能になっても良い。それゆえ、ブロック526により表されるように、アクセス端末(例えば、受信機308)は、本明細書で述べられるように、第2の識別子を取得するために、ターゲット・アクセスポイントからの伝送を直ちにモニターしても良い。図5Cのブロック528により表されるように、タイムギャップは、それから、終了しても良い(例えば、一旦、第2の識別子が取得されると)。ブロック530により表されるように、アクセス端末(例えば、識別子コントローラ322)は、第2の識別子を含むメッセージ(例えば、メジャーメント・レポート)をアクセスポイントに送信することによって、ブロック522のリクエストに応答する。

【0064】

ブロック532により表されるように、アクセスポイントは、メッセージを受信し、それによって、アクセスポイントが混同を解決するのを可能にする。ここで、アクセスポイントによるメッセージの受信は、タイムギャップが終了したことのアクセスポイントに対するインジケーションとして働いても良い。

【0065】

ブロック534により表されるように、アクセスポイント(例えば、ハンドオーバー・コントローラ320)は、第2の識別子及び受信信号強度に基づいてハンドオーバーを開始するどうか判定しても良い(例えば、本明細書で述べられるように)。ハンドオーバーが示されるならば、アクセスポイントは、ターゲット・アクセスポイントを準備するために、第2の識別子を使用しても良い(例えば、ハンドオーバー準備メッセージを送信することによって)。アクセスポイントは、ハンドオーバー・コマンドをアクセス端末に送信し、そして、アクセス端末は、ハンドオーバーを完了するためにターゲットと通信する。

【0066】

上で説明されるオペレーションの1又は複数は、所定の実装において使用されなくても良い。例えば、幾つかの実装において、識別子のセット(例えば、混同するPCIDの範囲)は、ブロック502においてアクセス端末に提供されなくても良い。そのような場合、アクセス端末は、それがヒアする第1のタイプの識別子のすべてをレポートしても良い。このレポーティングは、場合によっては、更に、閾値により抑制されても良い。

【0067】

幾つかの実装において、閾値テストはまた、省略されても良い。例えば、アクセス端末は、その代わりに、単に、それがヒアする第1のタイプのあらゆる識別子をレポートしても良い。これらのレポートを受信すると、アクセスポイントは、各々の識別子について混同が存在するかどうか又は起こりそうであるかどうかを判定しても良い(例えば、ブロック516において)。ここで混同が検出されるならば、アクセスポイントは、タイムギャップ・インジケーションとともに第2の識別子のためのリクエストをアクセス端末に送信しても良い(例えば、ブロック522で)。もし保証されるならば、アクセス端末は、それから、第2の識別子をレポートバックしても良く、ハンドオーバー・オペレーションは、上で述べたように開始しても良い。

【0068】

図6A−6Dは、アクセス端末がターゲットにアクセスすることを許可されると判定する場合にアクセス端末がターゲットにおいてコネクション再確立を開始するスキームを示す。このスキームは、アクセス端末が、関連する信号が閾値を超えるならば第1の識別子をアクセスポイントにレポートし、そして、アクセスポイントからの非同期タイムギャップのインジケーションの受信に応じて第2の識別子(例えば、GCI)を取得する混同解決プロセスのコンテキストで説明される。しかし、図6A−6Dの開示は、下で説明されるオペレーションの全てを含むというわけではない他の混同解決プロセスに適用し得ることは認識されるべきである。例えば、幾つかの実装において、非同期タイムギャップが使用されなくても良い。

【0069】

ブロック602により表されるように、何らかの時点において、アクセス端末は、潜在的なターゲットから信号(例えば、パイロット)を受信し、潜在的なターゲットに関連する第1の識別子(例えば、PCID)を取得する。それゆえ、ブロック602のオペレーションは、上で説明されるブロック408のオペレーションと類似し得る。

【0070】

ブロック604により表されるように、幾つかの実装において、アクセス端末(例えば、アクセス・コントローラ326)は、それが、アクセス端末がアクセスを許可されそうな潜在的なターゲット・アクセスポイントの周辺(例えば、そのアクセスポイントのセル)にありそうであるかどうか判定しても良い。アクセス端末は、それが、そのような潜在的なターゲット(例えば、Home eNodeB)の周辺に存在し得るかどうか判定するために様々な技術を使用しても良い。例えば、場合によっては、判定は、自立的探索(autonomous search)に基づいても良い。場合によっては、アクセス端末は、その地理的な位置を判定するために、グローバル・ポジショニング・システム技術を使用し、その位置と、潜在的なターゲット又は潜在的なターゲットの周辺の他のノードの既知の位置との相関を取っても良い。場合によっては、アクセス端末は、潜在的なターゲットの周辺の他のノードから受信される信号に基づいて(例えば、受信信号の位相遅延に基づいて)、それが、所定のアクセスポイントに近いどうか判定しても良い。

【0071】

上記の判定に基づいて、アクセス端末(例えば、アクセス・コントローラ326)は、対応するインジケーション(例えば、許容尤度インジケーション(allowed likelihood indication)と呼ばれる)を生成しても良い。例えば、このインジケーションは、アクセス端末が潜在的なターゲットに近いかどうかの可能性(確率、probability)を示しても良い。

【0072】

ブロック606により表されるように、アクセス端末(例えば、識別子コントローラ322)は、ブロック602で受信された信号の受信をレポートするべきかどうか判定する。この判定は、1又は複数の基準に基づいても良い。

【0073】

場合によっては、ブロック606の解決は、受信された信号の信号強度が閾値以上かどうかに基づく。例えば、上で述べたように、ブロック406において、そのような閾値は、現在のサービング・アクセスポイントからの信号の信号強度にオフセットを加算した値に等しくなるように、定義されても良い。

【0074】

場合によっては、ブロック606の判定は、許容尤度インジケーションに基づく。例えば、アクセス端末は、該インジケーションが、定義された可能性(確率、probability)を満たすか又は超えるならば、信号の受信のレポートを可能にしても良い。

【0075】

ブロック608及び610により表されるように、ブロック606の基準が満たされないならば、アクセス端末は、近隣のアクセスポイントからの信号をモニターし続けても良い。

【0076】

ブロック612により表されるように、ブロック606の基準が満たされるならば、アクセス端末(例えば、識別子コントローラ322)は、レポート・メッセージ(例えば、メジャーメント・レポート)を、そのサービング・アクセスポイントに送信する。このレポート・メッセージは、ブロック602で取得された識別子及び関連する信号の受信信号強度を含んでも良い。幾つかの実装では、レポート・メッセージはまた、許容尤度インジケーションを含む。

【0077】

図6Bのブロック614により表されるように、アクセスポイント(例えば、識別子コントローラ324)は、アクセス端末からメッセージを受信する。アクセス端末は、それから、ハンドオーバー関係オペレーションを開始するべきであるか又はアクセス端末をサービングすることを保持するべきであるか判定する。幾つかの態様において、この判定は、複数のノードがレポートされた識別子を使用し得るかどうかの(例えば、混同コントローラ330による)判定に基づいても良い。このオペレーションは、例えば、ブロック516において先に述べたように実行されても良い。

【0078】

場合によっては、ブロック614の判定は、アクセス端末から受信される許容尤度インジケーションに基づく。例えば、インジケーションが低い可能性(確率、probability)を示すならば(例えば、閾値未満)、アクセスポイントは、ハンドオーバーを開始しなくても良い。逆に言えば、インジケーションが高い可能性を示すならば(例えば、閾値以上)、アクセスポイントは、ハンドオーバーを開始しても良い(例えば、マッチしている他のハンドオーバー基準を条件として)。

【0079】

ブロック616及び618により表されるように、ハンドオーバーを実行しないとの決定がなされるならば、アクセスポイントは、通常のオペレーションで続けても良い(例えば、アクセス端末をサービスし続けても良い)。

【0080】

ブロック620により表されるように、ハンドオーバーを実行するとの決定がなされ且つ混同が検出されるならば、アクセスポイントは、1又は複数のメッセージをアクセス端末に送信する。例えば、アクセス端末が第2の識別子を取得するのを可能にするために、ブロック522において先に述べたように、非同期タイムギャップ・インジケーションが送信されても良い。さらに、幾つかの実装において、アクセスポイントは、アクセス端末がコネクション再確立を開始することを許可されるかどうかのインジケーションを送信しても良い。

【0081】

図6Cのブロック622により表されるように、アクセス端末(例えば、通信コントローラ314)は、タイムギャップ・インジケーション及び場合によっては再確立インジケーションを受信する。上記のように、第2の識別子をリードするためのタイムギャップは、タイムギャップ・インジケーションの受信に応じて、開始しても良い。

【0082】

ブロック624により表されるように、アクセス端末は、タイムギャップの間、ターゲット・アクセスポイントからの伝送をモニターしても良い。その結果、アクセス端末(例えば、インジケーション・コントローラ324)は、ブロック526で述べられたように、第2の識別子を取得しても良い。さらに、幾つかの実装において、アクセス端末(例えば、識別子コントローラ322)は、ターゲット・アクセスポイントに関連する他の識別子を取得しても良い。例えば、アクセス端末は、ターゲットによりブロードキャストされるターゲットが属するグループ(例えば、閉じた加入者グループ)のインジケーションを取得しても良い。タイムギャップは、それから、ブロック626により表されるように、終了しても良い(例えば、一旦、(1又は複数の)識別子が取得される)。

【0083】

さて、ブロック628を参照して、上で示されるように、幾つかの実装において、アクセス端末は、コネクション再確立を開始することを条件付きで(conditionally)許可されても良い。例えば、アクセス端末は、それがそのようにするための認可を受信するならば(例えば、サービング・アクセスポイント又は何らかの他のノードから対応するインジケーションを受信することによって)、コネクション再確立を開始することのみ許可されても良い。

【0084】

したがって、ブロック628及び630により表されるように、アクセス端末(例えば、ハンドオーバー・コントローラ318)は、コネクション再確立を開始することが許可されるかどうか判定する(例えば、インジケーションがブロック620で受信されたかどうかに基づいて)。もしそうでなければ、ブロック632により表されるように、アクセス端末は、単に、第2の識別子を含むメッセージ(例えば、メジャーメント・レポート)を、アクセスポイントに送信しても良い。アクセス端末は、それから、ハンドオーバーが保証されるかどうかについてアクセスポイントが判定するのを、待っても良い。アクセス端末がコネクション再確立を開始することを許可されるならば、動作フローは、その代わりに、図6Dのブロック634に進む。

【0085】

ブロック634により表されるように、アクセス端末(例えば、アクセス・コントローラ326)は、ターゲット・アクセスポイントにアクセスすることが許可されるかどうか判定する。例えば、下で更に詳細に述べられるように、幾つかのアクセスポイント(例えば、Home eNodeB)は、アクセス端末の選択セット(例えば、特定のユーザに属しているアクセス端末群)に対するアクセスを提供するだけであっても良い。

【0086】

ブロック634の解決は、様々な方法で達成され得る。場合によっては、アクセス端末は、アクセス端末がアクセスを許可されるアクセスポイントのリスト(それは許可リストと呼ばれることもある)を維持する。

【0087】

幾つかの実装において、許可リストは、アクセス端末がアクセスを許可されるアクセスポイントのリスト(例えば、GCIのような固有識別子により識別される)を含んでも良い。この場合、潜在的なターゲットを固有に識別する第2の識別子を取得すると、アクセス端末102は、アクセス端末102が潜在的なターゲットにアクセスすることを許可されるかどうか判定するために、リストを使用しても良い。

【0088】

幾つかの実装において、許可リストは、アクセス端末によるアクセスを許可する1又は複数のグループのリスト(例えば、CSG IDのようなグループ識別子)を含んでも良い。この場合、アクセス端末102は、アクセスが許可されるかどうか判定するために、それがターゲット・アクセスポイントから受信する対応する識別子(例えば、CSG ID)を、許可リスト中の識別子と比較しても良い。

【0089】

ブロック636及び638により表されるように、アクセスが許可されないならば、アクセス端末は、近隣のアクセスポイントからの信号をモニターし続けても良い。

【0090】

ブロック640により表されるように、アクセスが許可されるならば、アクセス端末(例えば、ハンドオーバー・コントローラ318)は、ターゲット・アクセスポイントにおいて現在のコネクションを再確立しようとする。このために、アクセス端末は、ターゲット・アクセスポイントにおいてランダムアクセスを実行し、そして、再確立リクエストをターゲットに送信しても良い。

【0091】

ブロック642により表されるように、ターゲット・アクセスポイントは、それから、ハンドオーバーを完了するために、ソース・アクセスポイントにおいてバックホール・シグナリングを開始することによって、フォワード・ハンドオーバー(forward handover)を開始しても良い。ターゲット・アクセスポイント及びアクセス端末は、それから、再確立を完了するために、メッセージを交換し、そして、ハンドオーバーを完了するために、ソース・アクセスポイントをリリースする(ブロック644)。この場合、フォワード・ハンドオーバーの開始は、タイムギャップが終了したことのアクセスポイントに対するインジケーションとして働いても良い。

【0092】

図7A−7Dは、混同が検出される場合にアクセスポイントがハンドオーバーのために複数のターゲット・ノードを準備するスキームを示す。幾つかの態様において、このアプローチは、アクセス端末を所望のターゲットにハンドオーバーするのに要する時間を低減し得る。図7A−7Dのスキームはまた、アクセス端末が、関連する信号が閾値を超えるならばに第1の識別子をアクセスポイントにレポートし、そして、アクセスポイントからの非同期タイムギャップのインジケーションを受信に応じて第2の識別子(例えば、GCI)を取得し、そして、第2の識別子をブロードキャストするターゲットにおいてコネクション再確立を開始する混同解決プロセスのコンテキストで説明される。また、図7A−7Dの開示は、下で説明されるオペレーションの全てを含むというわけではない他の混同解決プロセスに適用し得ることは認識されるべきである。

【0093】

ブロック702〜720のオペレーションは、それぞれ、図6のブロック602−620のオペレーションと類似し得る。したがって、これらのオペレーションは再度説明されない。

【0094】

アクセス端末が第2の識別子を取得するのを可能にするためのタイムギャップを提供することとともに(ブロック720)、図7Bのブロック722により表されるように、アクセスポイント(例えば、ハンドオーバー・コントローラ320)は、ハンドオーバーのための準備をするために1又は複数のターゲット・アクセスポイントを識別しても良い。つまり、識別子(例えば、PCID)混同が検出される場合には、所望のターゲットがアクセス端末からの再確立リクエストを処理する準備ができているであろう尤度を増加させるために、複数の潜在的なターゲットについてハンドオーバーのための準備がされていても良い。このように、図6A〜6Dのプロセスと比較して、一旦、再確立メッセージが受信されるならば、ハンドオーバーは、より速く完了され得る(ここで、再確立リクエストが発行された後にソース及びターゲットがハンドオーバー・コマンド関係メッセージを交換する)。

【0095】

アクセスポイントは、ハンドオーバーのための準備をするために、潜在的なターゲットを識別する様々なスキームを使用しても良い。場合によっては、アクセスポイントは、レポートされた識別子と同じ識別子を使用することにそれが気付いているアクセスポイントの全てを準備しても良い。場合によっては、アクセスポイントは、これらのアクセスポイントの一部だけを準備することを選択しても良い。ハンドオーバーのために準備されるべきアクセスポイントを選択するために使用され得る基準の幾つかの例が後に続く。

【0096】

幾つかの実装において、アクセス端末が許可されることが知られているアクセスポイント群は、ハンドオーバー準備について優先(prioritized)される。例えば、アクセス端末は、アクセス端末の許可CSGリストに記載されているそのアクセスポイントのCSGIDに基づいて、アクセスポイントにおいて許可されることが知られていても良い。アクセス端末は、アクセスポイントが無制限のCSGアクセスポイント又はハイブリッドCSGアクセスポイントであることに基づいて、アクセスポイントにおいて許可されることが知られていても良い。アクセス端末は、アクセスポイントが開いたアクセスポイント(open access point)であることに基づいて、アクセスポイントにおいて許可されることが知られていても良い。逆に、アクセス端末が許可されないことが知られているアクセスポイントは、ハンドオーバーのための準備がなされなくても良い。したがって、アクセスポイント(例えば、ハンドオーバー・コントローラ320)は、アクセス端末がアクセスポイントにアクセスすることを許可されるかどうかに関するインジケーションを受信し、そして、該インジケーションに基づいて、ブロック722の識別(identification)を優先順位付け(prioritized)しても良い。

【0097】

幾つかの実装において、アクセス端末の現在の位置の近くのアクセスポイント群が、ハンドオーバー準備について優先される。例えば、アクセス端末は、その位置のインジケーションを、そのサービング・アクセスポイントに送信しても良い。サービング・アクセスポイントは、この位置インジケーションに基づいて、アクセス端末が混同する識別子を使用するアクセスポイントに近いかどうか判定しても良い。もしそうならば、サービング・アクセスポイントは、ハンドオーバーのためにこのアクセスポイントを準備することに対して、より高いプライオリティーを与えても良い。場合によっては、アクセス端末の位置は、GPSレポートに基づいて知られていても良い。場合によっては、アクセス端末の位置は、アクセス端末が過去に訪問した(has visited)他のアクセスポイント(非マクロ・アクセスポイントを含む)に基づいて、知られていても良い。これらの場合、ソースは、これらの近くの及び/又は前に訪問されたアクセスポイント及びオプションとして前に訪問されたアクセスポイントの近隣のアクセスポイントを、準備しても良い。それゆえ、場合によっては、アクセスポイント(例えば、ハンドオーバー・コントローラ320)は、アクセス端末がアクセスポイントに近いかどうかに関するインジケーションを受信し、そして、このインジケーションに基づいて、ブロック722の識別(identification)を優先順位付けしても良い。また、場合によっては、アクセス端末(例えば、ハンドオーバー・コントローラ320)は、アクセス端末が以前アクセスポイントにアクセスしたかどうかに関するインジケーションを受信し、そして、このインジケーションに基づいて、ブロック722の識別(identification)を優先順位付けしても良い。ここで、インジケーションは、例えば、アクセスポイント又は他のネットワーク・ノード(例えば、各々のアクセスポイントが、アクセスを獲得した(have gained)アクセス端末のリストを維持する場合における、それらアクセスポイント、又は、いずれのアクセスポイントがいずれのアクセス端末によりアクセスされたかというレコードを維持する、集中型のネットワーク・ノード)から受信されても良い。

【0098】

図7Cのブロック724を参照して、一旦、潜在的なターゲットが識別されると、アクセスポイント(例えば、ハンドオーバー・コントローラ320)は、ハンドオーバーのために潜在的なターゲットの各々を準備する。例えば、アクセスポイントは、これらの潜在的なターゲットの各々に、ハンドオーバー・リクエスト・メッセージを送信しても良く、また、対応するレスポンスを受信しても良い。このオペレーションとともに、アクセスポイントは、潜在的なターゲットの各々についてハンドオーバー準備情報を準備又は取得しても良い。この情報は、例えば、ターゲット・セルの各々の上に割り当てられる一時的な識別子(例えば、C−RNTI)、セキュリティ情報、及び、ハンドオーバーのために一般に使用される他の構成情報を含んでも良い。

【0099】

ブロック726〜744のオペレーションは、それぞれ、図6のブロック622−640のオペレーションと類似し得る。したがって、これらのオペレーションの説明は繰り返されない。

【0100】

図7Dのブロック746により表されるように、所望のターゲットが、ソース・アクセスポイントにより準備される潜在的なターゲットのうちの一つであった場合には、ハンドオーバーは、ターゲットとアクセス端末との間での再確立メッセージの交換を経て、迅速に完了されても良い。ソース・アクセスポイントのリリースに応じて、ハンドオーバーは完了される。この場合、ソース・アクセスポイントのリリースは、タイムギャップが終了したことのアクセスポイントに対するインジケーションとして働いても良い。

【0101】

ソース・アクセスポイントがハンドオーバーのために正しいターゲットを準備しなかった場合には、ハンドオーバー手続きは、図6のブロック642〜644の手続きに後退しても良い。つまり、アクセス端末から再確立リクエストを受信すると、その準備されていない(unprepared)ターゲットは、フォワード・ハンドオーバーを開始しても良い。

【0102】

図8A−8Dは、アクセスポイントが、ハンドオーバーのための1又は複数のターゲット・ノードの準備に関係するハンドオーバー準備情報を、アクセス端末に送信するスキームを示す。この場合、アクセス端末は、ハンドオーバー準備情報に基づいて、それがターゲットにアクセスすることを許可されるかどうか判定しても良い。このスキームは、アクセス端末が、関連する信号が閾値を超えるならば第1の識別子をアクセスポイントにレポートし、そして、アクセスポイントからの非同期タイムギャップのインジケーションの受信に応じて第2の識別子(例えば、GCI)を取得し、そして、再設定完了メッセージを、第2の識別子をブロードキャストするターゲットに送信する混同解決プロセスのコンテキストで説明される。また、図8A−8Dの開示は、下で説明されるオペレーションの全てを含むというわけではない他の混同解決プロセスに適用し得ることは認識されるべきである。

【0103】

ブロック802−818,820及び822のオペレーションは、それぞれ、図7のブロック702−718,722及び724のオペレーションと類似し得る。したがって、これらのオペレーションの説明は繰り返されない。

【0104】

ブロック720において上で述べたように、タイムギャップ・インジケーションを送信すること及びオプションとして再確立インジケーションを送信することに加えて、図8Cのブロック824により表されるように、アクセスポイントは、ハンドオーバー準備情報をアクセス端末に送信しても良い。例えば、アクセスポイント(例えば、ハンドオーバー・コントローラ320)は、ブロック822においてハンドオーバーのための準備がされた各々のターゲット・アクセスポイントに対応する(ブロック724で説明された)ハンドオーバー準備情報を送信しても良い。この情報とともに、アクセスポイント(例えば、ハンドオーバー・コントローラ320)はまた、準備されたターゲット・アクセスポイントの各々の第2の識別子(例えば、GCI)を、アクセス端末に送信しても良い。

【0105】

ブロック826により表されるように、アクセス端末は、上で述べたようにタイムギャップ・インジケーション及び場合によっては再確立インジケーションを受信する。さらに、アクセス端末(例えば、ハンドオーバー・コントローラ318)は、ソース・アクセスポイントからハンドオーバー準備情報を受信しても良い。また、第2の識別子をリードするためのタイムギャップは、タイムギャップ・インジケーションの受信に応じて開始しても良い。ブロック828により表されるように、アクセス端末(例えば、識別子コントローラ322)は、第2の識別子及びオプションとして上で述べたようなグループ識別子(例えば、CSG ID)を取得するためのタイムギャップの間に、ターゲット・アクセスポイントからの伝送をモニタリングしても良い。タイムギャップは、識別子の取得に応じて、終了しても良い(ブロック830)。

【0106】

図8Dのブロック832により表されるように、アクセス端末(例えば、ハンドオーバー・コントローラ318)は、アクセス端末が信号を受信したターゲットがソース・アクセスポイントにより準備されたターゲットのうちの一つであるかどうか判定する。例えば、アクセス端末は、ブロック828で受信された識別子が、ブロック826でハンドオーバー準備情報とともに受信された対応するターゲット識別子(例えば、GCI)にマッチするかどうか判定しても良い。

【0107】

ブロック834及び836により表されるように、マッチしない(すなわち、所望のターゲットが準備されていなかった)ならば、アクセス端末は、図6のブロック642〜644の手続きに後退しても良い。つまり、アクセス端末が所望のターゲットにアクセスすることを許可されるならば(例えば、上記で判定されるように)、アクセス端末は、所望のターゲットに再確立リクエストを送信する。この再確立リクエストを受信すると、その準備されていないターゲットは、フォワード・ハンドオーバーを開始しても良い。

【0108】

ブロック838により表されるように、ブロック834においてマッチが存在するならば、アクセス端末(例えば、ハンドオーバー・コントローラ318)は、ターゲット・アクセスポイントにおいてランダムアクセスを実行しても良く、また、再設定完了メッセージをターゲットに送信しても良い。この場合、アクセス端末は、ハンドオーバーを完了するためにソース・アクセスポイントにより提供された、このターゲットに関するハンドオーバー準備情報を使用する。したがって、アクセス端末とターゲットとの間の更なるメッセージングは必要とされなくても良いので、ハンドオーバーは、このスキームにおいて、よりいっそう迅速に完了され得る(ブロック840)。また、ソース・アクセスポイントのリリースは、タイムギャップが終了したことのアクセスポイントに対するインジケーションとして働いても良い。

【0109】

上記のように、本明細書の教示は、マクロ・アクセスポイント及びフェムト・ノードを使用するネットワークにおいて実装されても良い。図9及び10は、アクセスポイントがそのようなネットワークにおいて配備され得る例示的な方法を示す。図9は、無線通信システム900のセル902(例えば、マクロセル902A−902G)が、対応するアクセスポイント904(例えば、アクセスポイント904A−904G)により、どのようにサービスされるかを、簡略化された方法で示す。ここで、マクロセル902は、図2のマクロ・カバレージエリア204に対応しても良い。図9に示されるように、アクセス端末906(例えば、アクセス端末906A−906L)は、時間がたつにつれてシステム全体にわたって様々な場所に分散されても良い。例えば、アクセス端末906がアクティブであるかどうか及びそれがソフト・ハンドオーバーにあるかどうかに応じて、各々のアクセス端末906は、所定の時点において順方向リンク(“FL”)及び/又は逆方向リンク(“RL”)の上で1又は複数のアクセスポイント904と通信しても良い。このセルラー・スキームを用いることにより、無線通信システム900は、大きな地理的領域にわたってサービスを提供しても良い。例えば、マクロセル902A〜902Gの各々は、近隣又は農村環境(rural environment)における数平方マイルで数ブロックをカバーしても良い。

【0110】

図10は、1又は複数のフェムト・ノードがネットワーク環境(例えば、システム900)内で配備され得る例示的な方法を示す。図10のシステム1000において、複数のフェムト・ノード1010(例えば、フェムト・ノード1010A及び1010B)は、比較的小さなエリアのカバレージのネットワーク環境において(例えば、1又は複数のユーザ住居1030において)設置される。各々のフェムト・ノード1010は、DSLルータ、ケーブルモデム、無線リンク又は他の接続性手段(図示せず)を介して、ワイドエリアネットワーク1040(例えば、インターネット)及びモバイルオペレータ・コアネットワーク1050に接続されても良い。

【0111】

フェムト・ノード1010の所有者は、モバイルオペレータ・コアネットワーク1050を通して提供されるモバイル・サービス(例えば3Gモバイル・サービスのような)に加入(subscribe)しても良い。さらに、アクセス端末1020は、マクロ環境において及びより小さなエリアカのバレージの(例えば、居住の)ネットワーク環境において、オペレートすることができても良い。言い換えると、アクセス端末1020の現在の位置に応じて、アクセス端末1020は、モバイルオペレータ・コアネットワーク1050に関連するマクロセル・アクセスポイント1060によって、又は、フェムト・ノード1010のセット(例えば、対応するユーザ住居1030内に存在するフェムト・ノード1010A及び1010B)のうちのいずれかのフェムト・ノードによって、サービスされても良い。例えば、加入者(subscriber)が、その人のホームの外にいるとき、その加入者は、標準的なマクロ・アクセスポイント(例えば、アクセスポイント1060)によりサービスされても良いし、また、その加入者が、その人のホームの近く又はその中にいるときに、その加入者は、フェムト・ノード(例えば、ノード1010A)によりサービスされても良い。ここで、フェムト・ノード1010は、レガシー・アクセス端末1020との下位互換性(backward compatible)があっても良い。

【0112】

フェムト・ノード1010は、単一の周波数上で又は代わりに複数の周波数上で配備されても良い。特定の構成に応じて、単一の周波数又は複数の周波数のうちの1又は複数は、マクロ・アクセスポイント(例えば、アクセスポイント1060)により使用される1又は複数の周波数とオーバーラップしても良い。

【0113】

幾つかの態様において、そのような接続性が可能なときはいつでも、アクセス端末1020は、優先する(preferred)フェムト・ノード(例えば、アクセス端末1020のホーム・フェムト・ノード)に接続するように構成されても良い。例えば、アクセス端末1020Aがユーザの住居1030内に存在するときはいつでも、アクセス端末1020Aがホーム・フェムト・ノード1010A又は1010Bとのみ通信することが望まれても良い。

【0114】

幾つかの態様において、アクセス端末1020は、マクロ・セルラー・ネットワーク1050内でオペレートするが、(例えば優先ローミングリスト(preferred roaming list)で定義される)その最も優先するネットワーク上に存在しないならば、アクセス端末1020は、ベター・システム再選択(Better System Reselection)(“BSR”)を使用して、最も優先するネットワーク(例えば、優先するフェムト・ノード1010)を探索し続けても良い。BSRは、より良いシステムが現在利用できるかどうかを判定するために、利用できるシステムの周期的なスキャン及びそのような優先するシステムに関連する以降の努力を伴っても良い。取得エントリー(acquisition entry)によって、アクセス端末1020は、その探索を、特定のバンド及びチャネルに制限しても良い。例えば、1又は複数のフェムト・チャネルが定義されても良く、それによって、領域中のすべてのフェムト・ノード(又は、すべての制限されたフェムト・ノード)は、(1又は複数の)フェムト・チャネル上でオペレートする。最も優先するシステムのための探索は、周期的に繰り返されても良い。優先するフェムト・ノード1010の検出に応じて、アクセス端末1020は、そのカバレージエリア内でとどまる(camping)ために、フェムト・ノード1010を選択する。

【0115】

幾つかの態様において、フェムト・ノードは、制限されても良い。例えば、所定のフェムト・ノードは、特定のサービスを特定のアクセス端末に提供するだけであっても良い。いわゆる制限された(又は閉じた)アソシエーション(association)による配備において、所定のアクセス端末は、マクロセル・モバイル・ネットワーク及び定義されたフェムト・ノードのセット(例えば、対応するユーザ住居1030内に存在するフェムト・ノード1010)によりサービスされるだけであっても良い。幾つかの実装において、ノードは、少なくとも1つのノードについて、シグナリング、データ・アクセス、登録、ページング又はサービスのうちの少なくとも1つを提供しないように制限されても良い。

【0116】

幾つかの態様において、制限されたフェムト・ノード(それは閉じた加入者グループHome NodeB(Closed Subscriber Group Home NodeB)と呼ばれることもある)は、制限され設定された(restricted provisioned)アクセス端末のセットに対するサービスを提供するものである。このセットは、一時的であっても良いし、あるいは、必要に応じて恒久的に拡張されても良い。幾つかの態様において、閉じた加入者グループ(“CSG”)は、アクセス端末の共通アクセス制御リストを共有するアクセスポイントのセット(例えば、フェムト・ノード群)として定義されても良い。

【0117】

様々な関係が、それゆえ、所定のフェムト・ノードと所定のアクセス端末との間に存在しても良い。例えば、アクセス端末の観点から、開いたフェムト・ノード(open femto node)は、制限のないアソシエーションを有するフェムト・ノード(例えば、該フェムト・ノードは任意のアクセス端末へのアクセスを許可する)を指し示しても良い。制限されたフェムト・ノードは、何らかの方法で制限されるフェムト・ノードを指し示しても良い(例えば、アソシエーション及び/又は登録を制限される)。ホーム・フェムト・ノードは、アクセス端末がその上でアクセス及び動作することを許可されるフェムト・ノードを、指し示しても良い(例えば、定義されたセットの1又は複数のアクセス端末のために、恒久的なアクセスが提供される)。ゲスト・フェムト・ノードは、アクセス端末がその上で一時的にアクセス又は動作することを許可されるフェムト・ノードを、指し示しても良い。外部(alien)フェムト・ノードは、アクセス端末がその上でアクセス又は動作することを(おそらく緊急事態(例えば、911コール)を除いて)許可されないフェムト・ノードを、指し示しても良い。

【0118】

制限されたフェムト・ノードの観点から、ホーム・アクセス端末は、制限されたフェムト・ノードにアクセスすることを許可されるアクセス端末を指し示しても良い(例えば、アクセス端末は、フェムト・ノードに対する恒久的なアクセスを有する)。ゲスト・アクセス端末は、制限されたフェムト・ノードに対する一時的なアクセスをもつアクセス端末を指し示しても良い(例えば、最終期限、使用の時間、バイト、コネクション・カウント又は何らかの他の1つの基準又は複数の基準に基づいて制限される)。外部アクセス端末は、制限されたフェムト・ノードへのアクセスに対する許可を(おそらく緊急事態(例えば、911コールのような)を除いて)有しないアクセス端末を指し示しても良い(例えば、アクセス端末は、制限されたフェムト・ノードに登録するための証明書(credentials)又は許可証(permission)がを有しない)。

【0119】

便宜上、本明細書の開示は、フェムト・ノードのコンテキストにおいて様々な機能性を説明する。しかし、ピコ・ノードが、より大きなカバレージエリアのために同一又は類似する機能性を提供しても良いことは、認識されるべきである。例えば、ピコ・ノードは、制限されても良く、また、ホーム・ピコ・ノードは、所定のアクセス端末のために定義されても良い、などである。

【0120】

本明細書の教示は、様々なタイプの通信デバイスにおいて実装されても良い。幾つかの態様において、本明細書の教示は、複数の無線アクセス端末のための通信を同時にサポートし得る多元接続通信システム中に配置され得る無線デバイスにおいて、実装されても良い。ここで、各々の端末は、順方向及び逆方向リンク上での伝送を介して1又は複数のアクセスポイントと通信しても良い。順方向リンク(又はダウンリンク)は、アクセスポイントから端末への通信リンクを指し示し、逆方向リンク(又はアップリンク)は、端末からアクセスポイントへの通信リンクを指し示す。この通信リンクは、単一入力単一出力システム、多重入力多重出力(“MIMO”)システム又は何らかの他のタイプのシステムを介して確立されても良い。

【0121】

説明の目的のために、図11は、MIMOベースのシステム1100のコンテキストにおいて、無線デバイスで使用されても良い例示的な通信コンポーネントを説明する。システム1100は、データ伝送のための複数の(NT個の)送信アンテナ及び複数の(NR個の)受信アンテナを使用する。NT個の送信及びNR個の受信アンテナにより形成されるMIMOチャネルは、NS個の独立したチャネル(それは空間チャネルと呼ばれることもある)に分解され得る(ここで、NS≦min {NT,NR}。NS個の独立したチャネルの各々は、ディメンションに対応する。複数の送信及び受信アンテナにより作成される更なるディメンションが利用されるならば、MIMOシステムは、向上するパフォーマンス(例えば、より高いスループット及び/又はより大きな信頼性)を提供することができる。

【0122】

システム1100は、時分割双方向(“TDD”)及び周波数分割双方向(“FDD”)をサポートしても良い。TDDシステムにおいて、相互関係原則が逆方向リンク・チャネルから順方向リンク・チャネルの推定を可能にするように、順方向及び逆方向リンク伝送は、同一の周波数領域上にある。これは、アクセスポイントにおいて複数のアンテナが利用できるときに、アクセスポイントが、順方向リンク上での送信ビームフォーミング・ゲインを抽出することを可能にする。

【0123】

システム1100は、無線デバイス1110(例えば、アクセスポイント)及び無線デバイス1150(例えば、アクセス端末)を含む。デバイス1110において、幾つかのデータストリームのためのトラフィック・データは、データソース1112から送信(“TX”)データプロセッサ1114に提供される。

【0124】

幾つかの態様において、各々のデータストリームは、それぞれの送信アンテナ上で送信される。TXデータプロセッサ1114は、符号化されたデータを提供するために、各々のデータストリームのためのトラフィック・データを、そのデータストリームについて選択された特定の符号化スキームに基づいて、フォーマットし、符号化し、インターリーブする。

【0125】

各々のデータストリームについて符号化されたデータは、OFDM技術を使用して、パイロット・データと多重化されても良い。パイロット・データは、一般的に、既知の方法で処理される既知のデータ・パターンであり、また、チャネル・レスポンスを推定するために受信機システムにおいて使用されても良い。各々のデータストリームについて多重化されたパイロット及び符号化データは、それから、変調シンボルを提供するために、そのデータストリームについて選択される特定の変調スキーム(例えば、BPSK、QSPK、M−PSK又はM−QAM)に基づいて、変調(すなわち、シンボル・マッピング)される。各々のデータストリームのためのデータレート、符号化及び変調は、プロセッサ1130により実行されるインストラクションにより判定されても良い。データメモリ1132は、プロセッサ1130又はデバイス1110の他のコンポーネントにより使用されるプログラム・コード、データ及び他の情報を格納しても良い。

【0126】

すべてのデータストリームのための変調シンボルは、それから、TX MIMOプロセッサ1120に提供される。TX MIMOプロセッサ1120は、変調シンボルを更に処理しても良い(例えば、OFDMについて)。TX MIMOプロセッサ1120は、それから、NT個の変調シンボル・ストリームをNT個のトランシーバ(“XCVR”)1122A〜1122Tに提供する。幾つかの態様において、TX MIMOプロセッサ1120は、ビーミフォーミング重みを、データストリームのシンボルに、及び、該シンボルが送信されているアンテナに、適用する。

【0127】

各々のトランシーバ1122は、1又は複数のアナログ信号を提供するために、それぞれのシンボル・ストリームを受信及び処理し、更に、MIMOチャネル上での伝送に適した変調信号を提供するために、アナログ信号を調整(例えば、増幅、フィルタリング及びアップコンバート)する。それから、トランシーバ1122A〜1122TからのNT個の変調信号は、それぞれ、NT個のアンテナ1124A〜1124Tから送信される。

【0128】

デバイス1150において、送信された変調信号は、NR個のアンテナ1152A〜1152Rにより受信され、そして、各々のアンテナ1152からの受信信号は、それぞれのトランシーバ(“XCVR”)1154A〜1154Rに提供される。各々のトランシーバ1154は、それぞれの受信信号を調整(例えば、フィルタリング、増幅及びダウンコンバート)し、サンプルを提供するために、該調整された信号をデジタイズし、更に、対応する“受信(received)” シンボル・ストリームを提供するために、該サンプルを処理する。

【0129】

受信(“RX”)データプロセッサ1160は、それから、NT個の“検出(detected)”シンボル・ストリームを提供するために、特定の受信機処理技術に基づいて、NR個のトランシーバ1154からのNR個の受信シンボル・ストリームを受信及び処理する。RXデータプロセッサ1160は、それから、データストリームのためのトラフィック・データをリカバーするために、各々の検出シンボル・ストリームを復調し、デインターリーブし、復号化する。RXデータプロセッサ1160による処理は、デバイス1110におけるTX MIMOプロセッサ1120及びTXデータプロセッサ1114により実行される処理と相補的である。

【0130】

プロセッサ1170は、周期的に、いずれのプレコーディング・マトリックスを使用するべきかについて判定する(以下で述べられる)。プロセッサ1170は、マトリックス・インデックス部とランク値部を含む逆方向リンク・メッセージを作成する(formulates)。データメモリ1172は、プロセッサ1170又はデバイス1150の他のコンポーネントにより使用されるプログラム・コード、データ及び他の情報を格納しても良い。

【0131】

逆方向リンク・メッセージは、通信リンク及び/又は受信データストリームに関する様々なタイプの情報を含んでも良い。逆方向リンク・メッセージは、それから、TXデータプロセッサ1138(それはまたデータソース1136から幾つかのデータストリームのためのトラフィック・データを受信する)により処理され、変調器1180により変調され、トランシーバ1154A〜1154Rにより調整され、そして、もとのデバイス1110へ送信される。

【0132】

デバイス1110において、デバイス1150からの変調信号は、アンテナ1124により受信され、トランシーバ1122により調整され、復調器(“DEMOD”)1140により復調されて、そして、デバイス1150により送信される逆方向リンク・メッセージを抽出するために、RXデータプロセッサ1142により処理される。プロセッサ1130は、それから、ビームフォーミング重みの判定のためにいずれのプレコーディング・マトリックスを使用するべきかについて判定し、それから、該抽出されたメッセージを処理する。

【0133】

図11はまた、通信コンポーネントが、本明細書で教示されるような混同制御オペレーションを実行する1又は複数のコンポーネントを含んでも良いことを示す。例えば、混同制御コンポーネント1190は、本明細書で教示される他のデバイス(例えば、デバイス1150)へ/から信号を送信/受信するために、プロセッサ1130及び/又はデバイス1110の他のコンポーネントと協働しても良い。同様に、混同制御コンポーネント1192は、他のデバイス(例えば、デバイス1110)へ/から信号を送信/受信するために、プロセッサ1170及び/又はデバイス1150の他のコンポーネントと協働しても良い。各々のデバイス1110及び1150について、説明されたコンポーネントのうちの2以上の機能性が単一のコンポーネントにより提供されても良いことは理解されるべきである。例えば、単一の処理部が、混同制御コンポーネント1190及びプロセッサ1130の機能性を提供しても良いし、また、単一の処理部が、混同制御コンポーネント1192及びプロセッサ1170の機能性を提供しても良い。

【0134】

本明細書の教示は、様々なタイプの通信システム及び/又はシステム・コンポーネント中に組み込まれても良い。幾つかの態様において、本明細書の教示は、利用できるシステム資源を共有することによって(例えば、1又は複数のバンド幅、送信電力、コーディング、インターリービングなどを指定することによって)複数のユーザとの通信をサポートすることができるマルチアクセス・システムにおいて使用されても良い。例えば、本発明の教示は、以下の技術のうちの任意の1つ又は組み合せに適用され得る:符号分割多元接続(“CDMA”)システム、マルチキャリアCDMA(“MCCDMA”)、ワイドバンドCDMA(“W−CDMA”)、高速パケット・アクセス(“HSPA”、“HSPA+”)システム、時分割多元接続(“TDMA”)システム、周波数分割多元接続(“FDMA”)システム、シングルキャリアFDMA(“SC−FDMA”)システム、直交周波数分割多元接続(“OFDMA”)システム又は他のマルチアクセス技術。本明細書の教示を使用する無線通信システムは、例えばIS−95、cdma2000、IS−856、W−CDMA、TDSCDMA及び他の標準のような1又は複数の標準を実装するようにデザインされ得る。CDMAネットワークは、例えばユニバーサル地上無線アクセス(“UTRA”)、cdma2000又は何らかの他の技術のような無線技術を実装しても良い。UTRAは、W−CDMA及び低チップ・レート(“LCR”)を含む。cdma2000技術は、IS−2000、IS−95及びIS−856標準をカバーする。TDMAネットワークは、例えばグローバル移動体通信システム(“GSM(登録商標)”)のような無線技術を実装しても良い。OFDMAネットワークは、例えばEvolved UTRA(“E−UTRA”)、IEEE802.11、IEEE802.16、IEEE802.20、フラッシュOFDM(登録商標)などのような無線技術を実装しても良い。UTRA、EUTRA及びGSMは、ユニバーサル移動通信システム(“UMTS”)の一部である。本明細書の教示は、3GPPロングタームエボリューション(“LTE”)システム、ウルトラ・モバイル・ブロードバンド(“UMB”)システム及び他のタイプのシステムにおいて実装されても良い。LTEは、EUTRAを使用するUMTSのリリースである。本開示の特定の態様は、3GPPの用語を使用して説明されることがあ、本明細書の教示は、3GPP(Re199,Re15,Re16,Re17)技術にも、3GPP2(IxRTT,1xEV−DO RelO,RevA,RevB)技術及び他の技術にも、に適用され得ることは理解されるべきである。

【0135】

本明細書の教示は、様々な装置(例えば、ノード)中に組み込まれても良い(例えば、様々な装置内に実装されても良いし、又は、様々な装置により実行されても良い)。幾つかの態様において、本明細書の教示に従って実装されるノード(例えば、無線ノード)は、アクセスポイント又はアクセス端末を含んでも良い。

【0136】

例えば、アクセス端末は、ユーザ装置、加入者設備、加入者ユニット、モバイル局、モバイル、モバイル・ノード、リモートステーション、リモート端末、ユーザ端末、ユーザ・エージェント、ユーザデバイス若しくは幾つかの他の用語のものを含んでも良いし、それらとして実装されても良いし又はそれらとして知られても良い。幾つかの実装では、アクセス端末は無線モデム経由で接続される携帯電話、コードレス電話、セッション開始プロトコル(“SIP”)電話、ワイヤレスローカルループ(“WLL”)局、携帯情報端末(“PDA”)、携帯用デバイスを持っている無線接続機能又は幾つかの他の適した処理デバイスを含んでも良い。したがって、本明細書で教示される1又は複数の態様は、電話(例えば、セルラー電話又はスマートフォン)、コンピュータ(例えば、ラップトップ)、ポータブル通信デバイス、ポータブル・コンピュータ・デバイス(例えば、パーソナル・データ・アシスタント)、エンターテイメント・デバイス(例えば、音楽デバイス、ビデオ・デバイス又は衛星ラジオ)、グローバル・ポジショニング・システム・デバイス又は無線媒体を介して通信するように構成される任意の他の適したデバイスに組み込まれても良い。

【0137】

アクセスは、NodeB、eNodeB、無線ネットワーク・コントローラ(“RNC”)、基地局(“BS”)、無線基地局(radio base station)(“RB”)、基地局コントローラ(“BSC”)、無線基地局(base transceiver station)(“BTS”)、トランシーバ機能(“TF”)、無線トランシーバ、無線ルータ、基本サービス・セット(“BSS”)、拡張サービス・セット(“ESS”)、マクロ・セル、マクロ・ノード、Home eNB(“HeNB”)、フェムト・セル、フェムト・ノード、ピコ・ノード若しくは何らかの他の類似する用語のものを含んでも良いし、それらとして実装されても良いし又はそれらとして知られても良い。

【0138】

幾つかの態様において、ノード(例えば、アクセスポイント)は、通信システムのためにアクセス・ノードを含んでも良い。そのようなアクセス・ノードは、例えば、ネットワークに有線を経たネットワーク(例えば、ワイドエリアネットワーク(例えばインターネット又はセルラー・ネットワーク))のための、又は、それへの接続性又は無線通信リンクを提供しても良い。したがって、アクセス・ノードは、他のノード(例えば、アクセス端末)がネットワーク又は何らかの他の機能性にアクセスするのを可能にしても良い。さらに、ノードの一方又は両方は、ポータブルなものであっても良く、又は、場合によっては、相対的にポータブルでないものであっても良いことは理解されるべきである。

【0139】

また、無線ノードは、無線でない(non-wireless)方法で(例えば、配線接続によって)情報を送信及び/又は受信することができても良いことは理解されるべきである。それゆえ、本明細書で述べられる受信機及び送信機は、無線でない媒体により通信するための適当な通信インタフェース・コンポーネント(例えば、電気又は光学インタフェース・コンポーネント)を含んでも良い。

【0140】

無線ノードは、任意の適した無線通信技術に基づくか又はさもなければそれをサポートする1又は複数の無線通信リンクを介して通信しても良い。例えば、幾つかの態様において、無線ノードは、ネットワークと関連しても良い。幾つかの態様において、ネットワークは、ローカルエリアネットワーク又はワイドエリアネットワークを含んでも良い。無線デバイスは、例えば本明細書で述べられる標準のような様々な無線通信技術、プロトコル又は標準(例えば、CDMA、TDMA、OFDM、OFDMA、WiMax、Wi−Fiなど)の1又は複数をサポート又はさもなければ使用しても良い。同様に、無線ノードは、様々な対応する変調又は多重化スキームの1又は複数をサポート又はさもなければ使用しても良い。無線ノードは、それゆえ、上記の又は他の無線通信技術を使用して1又は複数の無線通信リンクを介して通信又は確立するための適当なコンポーネント(例えば、エアーインタフェース)を含んでも良い。例えば、無線ノードは、無線媒体上の通信を容易にする様々なコンポーネント(例えば、信号生成器及び信号プロセッサ)を含み得る送信機コンポーネント及び受信機コンポーネントに関連する無線トランシーバを含んでも良い。

【0141】

本明細書で(例えば、添付図面の1又は複数に関して)説明される機能性は、幾つかの態様において、添付のクレームにおいて同じように指定される「ための手段(means for)」機能性に対応しても良い。図12〜16を参照して、装置1200,1300,1400,1500及び1600は、一連の相互に関係のある(interrelated)機能モジュールとして表される。ここで、メッセージ受信モジュール1202は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような識別子コントローラに対応しても良い。識別子判定モジュール1204は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような混同コントローラに対応しても良い。メッセージ送信モジュール1206は、少なくとも幾つかの態様において、例えば、本明細書で述べられるようなタイムギャップ・コントローラに対応しても良い。リクエスト送信モジュール1208は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような識別子コントローラに対応しても良い。識別子受信モジュール1210は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような識別子コントローラに対応しても良い。識別子使用モジュール1212は、少なくとも幾つかの態様において、例えば、本明細書で述べられるようなハンドオーバー・コントローラに対応しても良い。リクエスト受信モジュール1302は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような識別子コントローラに対応しても良い。メッセージ受信モジュール1304は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような通信コントローラに対応しても良い。伝送モニタリング・モジュール1306は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような受信機に対応しても良い。識別子レポーティング・モジュール1308は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような識別子コントローラに対応しても良い。識別子取得モジュール1402は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような識別子コントローラに対応しても良い。アクセス判定モジュール1404は、少なくとも幾つかの態様において、例えば、本明細書で述べられるようなアクセス・コントローラに対応しても良い。開始再確立モジュール1406は、少なくとも幾つかの態様において、例えば、本明細書で述べられるようなハンドオーバー・コントローラに対応しても良い。識別子レポーティング・モジュール1408は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような識別子コントローラに対応しても良い。インジケーション受信モジュール1410は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような通信コントローラに対応しても良い。インジケーション判定モジュール1412は、少なくとも幾つかの態様において、例えば、本明細書で述べられるようなハンドオーバー・コントローラに対応しても良い。メッセージ受信モジュール1502は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような識別子コントローラに対応しても良い。識別子判定モジュール1504は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような混同コントローラに対応しても良い。アクセスポイント識別モジュール1506は、少なくとも幾つかの態様において、例えば、本明細書で述べられるようなハンドオーバー・コントローラに対応しても良い。アクセスポイント準備モジュール1508は、少なくとも幾つかの態様において、例えば、本明細書で述べられるようなハンドオーバー・コントローラに対応しても良い。情報送信モジュール1510は、少なくとも幾つかの態様において、例えば、本明細書で述べられるようなハンドオーバー・コントローラに対応しても良い。識別子提供モジュール1512は、少なくとも幾つかの態様において、例えば、本明細書で述べられるようなハンドオーバー・コントローラに対応しても良い。インジケーション受信モジュール1514は、少なくとも幾つかの態様において、例えば、本明細書で述べられるようなハンドオーバー・コントローラに対応しても良い。識別子メッセージ受信モジュール1602は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような識別子コントローラに対応しても良い。ハンドオーバー・メッセージ受信モジュール1604は、少なくとも幾つかの態様において、例えば、本明細書で述べられるようなハンドオーバー・コントローラに対応しても良い。識別子判定モジュール1606は、少なくとも幾つかの態様において、例えば、本明細書で述べられるようなハンドオーバー・コントローラに対応しても良い。ハンドオーバー実行モジュール1608は、少なくとも幾つかの態様において、例えば、本明細書で述べられるようなハンドオーバー・コントローラに対応しても良い。識別子レポーティング・モジュール1610は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような識別子コントローラに対応しても良い。インジケーション受信モジュール1612は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような通信コントローラに対応しても良い。可能性(probability)判定モジュール1614は、少なくとも幾つかの態様において、例えば、本明細書で述べられるようなアクセス・コントローラに対応しても良い。レポーティング判定モジュール1616は、少なくとも幾つかの態様において、例えば、本明細書で述べられるような識別子コントローラに対応しても良い。

【0142】

図12〜16のモジュールの機能性は、本明細書の教示に調和する(consistent)様々な方法で実装されても良い。幾つかの態様において、これらのモジュールの機能性は、1又は複数の電気コンポーネントとして実装されても良い。幾つかの態様において、これらのブロックの機能性は、1又は複数のプロセッサ・コンポーネントを含む処理システムとして実装されても良い。幾つかの態様において、これらのモジュールの機能性は、例えば、1又は複数の集積回路(例えば、ASIC)の少なくとも一部を使用して実装されても良い。本明細書で述べられるように、集積回路は、プロセッサ、ソフトウェア、他の関係するコンポーネント又はそれらの何らかの組み合せを含んでも良い。本明細書で教示されるように、これらのモジュールの機能性はまた、何らかの他の方法で実装されても良い。幾つかの態様において、図12〜16中のダッシュ・ブロックの1又は複数は、オプションである。

【0143】

本明細書で例えば“第1の(first)”、“第2の(second)”、その他のような呼称(designation)を使用したエレメントへの参照は、一般に、それらのエレメントの量又は順序を制限しないことは理解されるべきである。むしろ、これらの呼称が、二つ以上のエレメント又はエレメントのインスタンスを区別する便利な方法として、本明細書で使用されることがある。それゆえ、第1及び第2のエレメントへの参照は、二つのエレメントだけがそこで使用され得ること或いは第1のエレメントが何らかの方法で第2のエレメントに先行しなければならないことを意味するものではない。また、特に明記しない限り、1セットのエレメントは、1又は複数のエレメントを含んでも良い。さらに、説明又はクレームにおいて使用される「A、B又はCのうちの少なくとも一つ(at least one of: A, B, or C)」の形の用語は、「A又はB又はC又はそれらのエレメントの任意の組み合せ(A or B or C or any combination of these elements)」を意味する。

【0144】

情報及び信号は、いろいろな異なるテクノロジー及びテクニックの任意のものを用いて表現可能であることを、当業者は理解できるであろう。例えば、上記説明の間に参照される、データ、インストラクション、コマンド、情報、信号、ビット、シンボル、及び、チップは、電圧、電流、電磁波、磁場若しくは磁性粒子(magnetic fields or particles)、光場若しくは光学粒子(optical fields or particles)、又はそれらの任意の組み合わせにより表現可能である。

【0145】

本明細書で開示される態様に関連して説明される様々な実例となる論理ブロック、モジュール、プロセッサ、手段、回路及びアルゴリズム・ステップのいずれも、電子ハードウェア(例えば、デジタル実装、アナログ実装、又は、二つの組合せ(それは、ソース符号化又は何らかの他の技術を使用して設計されてもよい))、インストラクションを組み込んでいるプログラム又はデザイン・コードの様々な形(それは、便宜のために、本明細書で「ソフトウェア」又は「ソフトウェア・モジュール」と呼ばれることがある)、又は、両方の組み合せとして実装されても良いことは、当業者は更に認識するであろう。このハードウェア及びソフトウェアの互換性をめいりょうに説明するために、各種の説明的なコンポーネント、ブロック、モジュール、回路、及びステップが、一般に、それらの機能性の観点で、前述された。当該の機能性は、システム全体に課される特定のアプリケーション及びデザインの制約に応じて、ハードウェア又はソフトウェアとして実装される。当業者は、説明された機能性を、各々のアプリケーションのためのさまざまな方法で実装しても良いが、当該の実装の決定は、本開示の範囲からの逸脱をもたらすものとして説明されるべきではない。

【0146】

本明細書で開示される態様に関連して説明される様々な実例となる論理ブロック、モジュール及び回路は、集積回路(“IC”)、アクセス端末又はアクセスポイントの中で実装され或いはそれにより実行されても良い。ICは、汎用プロセッサ、デジタル信号プロセッサ(DSP)、特定用途向け集積回路(ASIC)、フィールドプログラマブルゲートアレイ(FPGA)又は他のプログラマブルロジックデバイス、個別ゲート又はトランジスタロジック、個別のハードウェアコンポーネント、電気コンポーネント、オプティカル・コンポーネント、メカニカル・コンポーネント又は本明細書で説明された機能を実行するようにデザインされた任意のそれらの組み合わせを含んでも良く、また、該ICの内部に、該ICの外部に又は該ICの内部及び外部の両方に存在するコード又はインストラクションを実行しても良い。汎用プロセッサは、マイクロプロセッサであっても良いが、代わりに、プロセッサは、任意の従来のプロセッサ、コントローラ、マイクロコントローラ、又はステートマシンであっても良い。プロセッサはまた、コンピュータ・デバイスの組み合わせ、例えば、DSPとマイクロプロセッサとの組合せ、複数のマイクロプロセッサ、DSPコアと連結する1つ又は複数のマイクロプロセッサ、又は、他のそのような構成、として実装されても良い。

【0147】

任意の開示されたプロセスにおけるステップの任意の特定の順序又は階層が、例示的なアプローチの例であるものと理解される。デザイン選択(preferences)に基づいて、該プロセスのステップの該特定の順序又は階層が再構成されても良く、しかし一方、本開示の範囲内のままであることが、理解される。添付の方法クレームは、例示的な順序における様々なステップのエレメントを提示し、また、提示される特定の順序又は階層に制限されることは意図されていない。

【0148】

一つ又は複数の例示的な実施形態において、説明される機能は、ハードウェア、ソフトウェア、ファームウェア、又はそれらの任意の組み合わせにより実行されても良い。ソフトウェアで実装される場合には、機能は、コンピュータ読み取り可能な媒体に、1又は複数のインストラクション又はコードとして、格納され又は伝送されても良い。コンピュータ読み取り可能な媒体は、或る場所から他の場所へのコンピュータ・プログラムの転送を容易にする任意の媒体を含むコンピュータ記憶媒体及び通信媒体の両方を含む。記憶媒体は、コンピュータによってアクセスされることができる任意の利用可能な媒体であっても良い。制限ではなく、例として、上記コンピュータ読み取り可能な媒体は、RAM、ROM、EEPROM、CD−ROM、他の光ディスク記憶装置、磁気ディスク記憶装置若しくは他の磁気記憶装置、又は、インストラクション若しくはデータ構造の形で所望のプログラム・コードを伝えるか若しくは記憶するのに使用されることができ、且つ、コンピュータによってアクセスされることができる任意の他の媒体を含むことができる。また、任意のコネクションは、適切にコンピュータ読み取り可能な媒体と呼ばれる。例えば、同軸ケーブル、光ファイバーケーブル、ツイストペア、デジタル加入者線(DSL)、又は、例えば赤外線、無線、マイクロ波のような無線技術を使用することによって、ウェブサイト、サーバ、又は他のリモートソースからソフトウェアが送信される場合に、その同軸ケーブル、光ファイバーケーブル、ツイストペア、DSL、又は、例えば赤外線、無線、マイクロ波のような無線技術は、媒体の定義に含まれる。本明細書で用いられるディスク(Disk)及びディスク(disc)は、コンパクトディスク(CD)、レーザーディスク(登録商標)、光ディスク、デジタルバーサタイルディスク(DVD)、フロッピー(登録商標)ディスク及びブルーレイディスク(登録商標)を含む。ここで、ディスク(disks)は、通常、磁気的にデータを再生(reproduce)し、一方、ディスク(discs)は、レーザーを使って光学的にデータを再生する。上記の組み合わせはまた、コンピュータ読み取り可能な媒体の範囲の中に含まれるべきである。コンピュータ読み取り可能な媒体が任意の適したコンピュータ・プログラム製品において実装されても良いことは認識理解されるべきである。

【0149】

開示された態様の前の説明は、当業者が本開示を製造又は使用できるようにするために提供される。これらの態様への種々の変形は、当業者には容易に明白になるであろう。また、本明細書で定義された一般的な原理は、本開示の範囲から逸脱することなく、他の態様に適用されても良い。それゆえ、本開示は、本明細書で示された態様に限定されることが意図されているのではなく、本明細書に開示された原理及び新規な特徴に合致する最も広い範囲を与えられることが意図されている。

【技術分野】

【0001】

(35のU.S.C.§119の下の優先権の主張)

この出願は、所有者が共通する、2008年6月19日付け提出された米国仮出願第61/074,114号(Attorney Docket No. 081869P1)、2008年8月8日付け提出された米国仮出願第61/087592号(Attorney Docket No. 082374P1)、及び、2009年3月2日付け提出された米国仮出願第61/156,805号(Attorney Docket No. 091556P1)の利益及び優先権を主張する。それらの各々の開示は、参照によって本明細書に組み込まれる。

【0002】

(関連出願への相互参照)

この出願は、同時に提出され、所有者が共通する、「ACCESS TERMINAL ASSISTED NODE IDENTIFIER CONFUSION RESOLUTION USING A TIME GAP」と題された米国特許出願(Attorney Docket No. 082374U1)に関係する。その開示は、参照によって本明細書に組み込まれる。

【0003】

(技術分野)

この出願は、一般に通信に関し、より詳しくは通信ノードに関連する混同を解決することに関する(ただし、これに限定されない。

【背景技術】

【0004】

複数のユーザに様々なタイプの通信(例えば、ボイス、データ、マルチメディアサービスなど)を提供するために、無線通信システムが広く配置される。高レート及びマルチメディアのデータサービスの需要が急速に増大するにつれて、強化されたパフォーマンスを備えた効率的で強健な通信システムを実装するという課題が待ち受けている。

【0005】

従来のモバイル電話網基地局を補完するために、より頑強な(robust)屋内の無線カバレージをモバイル・ユニットに提供するために小さなカバレージの基地局が配置される(例えば、ユーザのホーム(home)に設置される)ことがある。そのような小さなカバレージの基地局は、一般に、アクセスポイント基地局、Home NodeB、Home eNodeB、ピコセル又はフェムトセルとして知られている。一般的に、そのような小さなカバレージの基地局は、DSLルータ又はケーブルモデムを介してインターネット及びモバイル・オペレータのネットワークに接続される。

【0006】

実際には、比較的多数の小さなカバレージの基地局(例えば、フェムトセル)が、所定のエリアに(例えば、所定のマクロセルのカバレージエリア内に)配置されることがある。従って、利用できる識別子の数が一般的に制限されるので(例えば、物理レイヤ識別子は、わずか10ビットの長さであることがあり得る)ので、互いの近くにある2つ以上の基地局が同一の識別子を割り当てられる可能性がある。その結果、ネットワーク中のノード(例えば、アクセス端末)が、そのサービング基地局(例えば、ハンドオーバー・ソース)に対して、所定の識別子を有する基地局から信号が受信されていることをレポートするときに、いずれの基地局(例えば、ハンドオーバー・ターゲット)が参照(referenced)されているかについて、混同(confusion)が存在する可能性がある。さらに、そのような混同の結果、ソースがターゲットの充分な(full)識別情報(identity)を知らないので、ソースは、ターゲットにおけるアクセス権(access privileges)をそのアクセス端末が有するかどうか、わからない可能性がある。それゆえ、ネットワーク中の他のノードが基地局と効果的に(effective)通信し得るように、基地局を識別するための効果的な技術が必要とされる。

【発明の概要】

【0007】

本開示の例示的な態様の概要が後に続く。本明細書の用語の態様への参照が本開示の1又は複数の態様を参照し得ることは理解されるべきである。

【0008】

本開示は、ノードの識別子に関連する混同を解決するための幾つかの態様に関係する。例えば、ネットワーク中の2以上のノード(例えば、アクセスポイント)が同一の識別子を割り当てられる可能性があるように、制限された数のノード識別子がネットワーク内で定義されることがある。したがって、アクセス端末がサービング・ノード(例えば、ソース・アクセスポイント)からターゲット・ノード(例えば、ターゲット・アクセスポイント)までハンドオーバーされているときに、ターゲット・ノードの識別情報に関して、混同が起こる可能性がある。そのような混同を解決するために様々な技術が本明細書で説明される。

【0009】

幾つかの態様において、ターゲット・ノードにハンドオーバーされるアクセス端末は、該ターゲット・ノードに関連する固有の識別子を取得することによって、該ターゲット・ノードに関係する混同の解決の際に、支援しても良い。ここで、固有識別子は、例えば、グローバルに固有である識別子、ネットワーク内で固有である識別子又は他のノード識別子に比べてより固有である識別子(例えば、他のノード識別子に比べてより多くのビットをもつが、必ずしもネットワーク内で完全に固有、グローバルに固有などではない識別子)ととして定義されても良い。アクセス端末による固有識別子の取得を容易にするために、ネットワークは、アクセス端末が潜在的なターゲット・ノードからの伝送を受信し得るように、アクセス端末がサービング・ノードからの伝送のモニタリングを一時的に中止し得るタイムギャップを提供しても良い。場合によっては、アクセス端末は、固有識別子を、サービング・ノードに送信し、そして、該サービング・ノードは、ハンドオーバー・オペレーションを開始するために、該固有識別子を使用しても良い。場合によっては、アクセス端末は、ハンドオーバー・オペレーションを開始するために、固有識別子を使用する。

【0010】

本開示は、幾つかの態様において、非同期のタイムギャップのインジケーション(例えば、メジャーメント・ギャップ又は不連続送信のインジケーション)を、そのサービング・ノードによりサービスされるアクセス端末に送信するサービング・ノードに関連する。非同期タイムギャップは、定義された時間で開始及び終了しなくても良い。例えば、一旦、タイムギャップを示すメッセージがアクセス端末により受信されると、非同期タイムギャップが開始しても良い。また、一旦、アクセス端末がターゲット・ノードから固有識別子を受信すると、非同期タイムギャップが終了しても良い。それゆえ、非同期タイムギャップはまた、定義された継続期間を有しなくても良い。

【0011】

幾つかの実装において、信号閾値(signal threshold)が、ことによると混同を受けることがある(subject to)ノードに割り当てられているものとして識別された識別子のセットに割り当てられても良い。そして、この閾値は、アクセス端末による固有識別子の取得をトリガーするために及び/又はサービング・ノードにおける混同判定オペレーションをトリガーするために、使用されても良い。例えば、アクセス端末がこれらの識別子のうちの1つを割り当てられたアクセスポイントから信号を検出し且つ該検出された信号が該閾値を超える場合に、アクセス端末は、アクセスポイントの固有識別子を自立的に取得しても良いし、又は、アクセス端末は、該信号の受信を、そのサービング・アクセスポイントにレポートしても良い。後者の場合には、サービング・アクセスポイントは、それから、アクセス端末が固有識別子を取得しようと試みるべきかどうかについて、判定しても良い。

【0012】

本開示は、幾つかの態様において、そのアクセス端末がターゲット・ノードにアクセスすることを許可されるかどうか判定した後に、ターゲット・ノードにおいてハンドオーバー・オペレーションを開始するアクセス端末に関連する。例えば、ターゲット・ノードの固有識別子を取得した後に、アクセス端末は、ターゲット・ノードにアクセスすることが許可されるどうかについて(例えば、許可リスト(allowed list)を使用することにより)判定しても良い。アクセスが許可されるならば、アクセス端末は、ターゲット・ノードにおいてフォワード・ハンドオーバーを開始しても良い。

【0013】

本開示は、幾つかの態様において、ノード識別子の混同が存在する場合に、潜在的なハンドオーバーのために幾つかのターゲット・ノードを準備するサービング・ノードに関連する。例えば、所定の識別子を割り当てられたターゲット・ノードからの信号をアクセス端末が検出したというインジケーションを受信した後に、サービング・ノードは、混同が存在するか又は起こり得る(likely)かについて判定しても良い。このために、サービング・ノードは、この同一の識別子が割り当てられた複数の潜在的なターゲット・ノードを識別する。そして、サービング・ノードは、アクセス端末の潜在的なハンドオーバーのために、これらの潜在的なターゲット・ノードの一部又は全部を準備しても良い。

【0014】

幾つかの実装において、サービング・ノードは、潜在的なターゲット・ノードの準備に関係する情報を、アクセス端末に送信しても良い。そして、アクセス端末は、該アクセス端末によりヒアされる(heard)ターゲット・ノードが、準備されたターゲット・ノードのうちの1つであるかどうか判定しても良い。もしそうならば、アクセス端末は、対応するハンドオーバー準備情報を使用する(それは、そのターゲット・ノードへのハンドオーバーを完了するためにソース・ノードから受信された)。

【0015】

これら及び本開示の他の例示的な態様は、後に続く詳細な説明及び添付のクレームにおいて及び添付図面において説明されるであろう。

【図面の簡単な説明】

【0016】

【図1】図1は、混同を解決するように構成される通信システムの幾つかの例示的な態様の簡略化されたブロック図である。

【図2】図2は、無線通信のためのカバレージエリアを示す簡略化された図である。

【図3】図3は、通信ノードにおいて使用され得るコンポーネントの幾つかの例示的な態様の簡略化されたブロック図である。

【図4A】図4A及び4Bは、アクセス端末が第2の種類の識別子を取得できるようにするために実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図4B】図4A及び4Bは、アクセス端末が第2の種類の識別子を取得できるようにするために実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図5A】図5A、5B及び5Cは、アクセス端末が第2の種類の識別子を取得できるようにするために実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図5B】図5A、5B及び5Cは、アクセス端末が第2の種類の識別子を取得できるようにするために実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図5C】図5A、5B及び5Cは、アクセス端末が第2の種類の識別子を取得できるようにするために実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図6A】図6A,6B,6C及び6Dは、アクセス端末がターゲットにおいてコネクション再確立を開始することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図6B】図6A,6B,6C及び6Dは、アクセス端末がターゲットにおいてコネクション再確立を開始することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図6C】図6A,6B,6C及び6Dは、アクセス端末がターゲットにおいてコネクション再確立を開始することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図6D】図6A,6B,6C及び6Dは、アクセス端末がターゲットにおいてコネクション再確立を開始することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図7A】図7A,7B,7C及び7Dは、ハンドオーバーのために複数のターゲットを準備することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図7B】図7A,7B,7C及び7Dは、ハンドオーバーのために複数のターゲットを準備することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図7C】図7A,7B,7C及び7Dは、ハンドオーバーのために複数のターゲットを準備することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図7D】図7A,7B,7C及び7Dは、ハンドオーバーのために複数のターゲットを準備することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図8A】図8A,8B,8C及び8Dは、ハンドオーバー準備情報をアクセス端末に提供することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図8B】図8A,8B,8C及び8Dは、ハンドオーバー準備情報をアクセス端末に提供することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図8C】図8A,8B,8C及び8Dは、ハンドオーバー準備情報をアクセス端末に提供することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図8D】図8A,8B,8C及び8Dは、ハンドオーバー準備情報をアクセス端末に提供することと共に実行され得るオペレーションの幾つかの例示的な態様のフローチャートである。

【図9】図9は、無線通信システムの簡略化された図である。

【図10】図10は、フェムト・ノードを含む無線通信システムの簡略化された図である。

【図11】図11は、通信コンポーネントの幾つかの例示的な態様の簡略化されたブロック図である。

【図12】図12−16は、本明細書で教示されるような識別子混同を解決するように構成される装置の幾つかの例示的な態様の簡略化されたブロック図である。

【図13】図12−16は、本明細書で教示されるような識別子混同を解決するように構成される装置の幾つかの例示的な態様の簡略化されたブロック図である。

【図14】図12−16は、本明細書で教示されるような識別子混同を解決するように構成される装置の幾つかの例示的な態様の簡略化されたブロック図である。

【図15】図12−16は、本明細書で教示されるような識別子混同を解決するように構成される装置の幾つかの例示的な態様の簡略化されたブロック図である。

【図16】図12−16は、本明細書で教示されるような識別子混同を解決するように構成される装置の幾つかの例示的な態様の簡略化されたブロック図である。

【詳細な説明】

【0017】

一般的な方法に従って、図面において示される様々な外観(features)は、一定の比率で描かれないことがある。したがって、様々な外観の大きさ(dimensions)は、明確性のために、任意に拡大又は縮小されることがある。さらに、図面の幾つかは、明確性のために単純化されることがある。それゆえ、図面が所定の装置(例えば、デバイス)又は方法のコンポーネントの全てを表さないことがある。最後に、本明細書及び図面を通して、同様の参照番号は、同様の特徴(features)を意味するために使用されることがある。

【0018】

本開示の様々な態様が下で説明される。本明細書の教示がいろいろな形で表現されても良いこと及び本明細書で開示されている任意の特定の構造、機能又は両方が単に代表に過ぎないことは明らかである。本明細書の教示に基づいて、当業者は、本明細書で開示される態様が任意の他の態様とは独立して実装されても良いこと及びこれらの態様のうちの2つ以上が様々な方法で組み込まれても良いことを認識するはずである。例えば、本明細書で説明される多くの態様を使用して、一つの装置が実装されても良く、又は、一つの方法が実施されても良い。さらに、本明細書で説明される複数の態様のうちの1又は複数に加えて又はそれ以外で、他の構造、機能性、又は、構造及び機能性を使用して、そのような装置が実装されても良く、又は、そのような方法が実施されても良い。さらにまた、一つの態様は、一つのクレームのうちの少なくとも一つの要素を含んでも良い。

【0019】

図1は、例示的な通信システム100(例えば、通信ネットワークの一部)における幾つかのノードを示す。説明の目的のために、互いに通信する1又は複数のアクセス端末、アクセスポイント及びネットワーク・ノードのコンテキストで、本開示の様々な態様が説明される。しかし、本明細書の教示は、他の用語を使用して参照される他のタイプの装置又は他の類似する装置に適用し得ることは認識されるべきである。例えば、様々な実装において、アクセスポイントは、基地局又はeNodeBと呼ばれ又はそれらとして実装されても良く、アクセス端末は、ユーザ装置又はモバイルなどと呼ばれ又はそれらとして実装されても良い。

【0020】

システム100のアクセスポイントは、1又は複数のサービス(例えば、ネットワーク接続性)を、関連する地理的エリア内に設置されても良い又は関連する地理的エリア全体にわたって移動(roam)しても良い1又は複数の無線端末(例えば、アクセス端末102)に提供する。例えば、様々な時点において、アクセス端末102は、アクセスポイント104、1セットのアクセスポイント1〜N(アクセスポイント106及び108並びに関連する省略記号(ellipsis)により表される)のいずれか一つ、又は、アクセスポイント110に接続されても良い。アクセスポイント104〜110の各々は、ワイドエリアネットワーク接続性を容易にするために、1又は複数のネットワーク・ノード(便宜のために、ネットワーク・ノード112により表される)と通信しても良い。そのようなネットワーク・ノードは、例えば1又は複数の無線及び/又はコアネットワーク・エンティティー(例えば、構成マネージャー(configuration manager)、モビリティー管理エンティティ又は何らかの他の適したネットワーク・エンティティー)のような様々な形をとっても良い。

【0021】

システム100中の各々のアクセスポイントは、第1のタイプの識別子(ここで、ノード識別子と呼ばれる)を割り当てられても良い。様々な実装において、そのような識別子は、例えば、物理セル識別子(“PCID”)、疑似乱数(“PN”)オフセット又は捕捉パイロット(acquisition pilot)を含んでも良い。一般的に、ノード識別子の固定された量(例えば、504)が、所定のシステムにおいて定義される。この場合には、幾つかのアクセスポイントが、結局、同一の識別子を使用することになる可能性があるので、多数のアクセスポイントが同一の周辺(vicinity)にあるとき、しばしば、識別子の混同が起こる。

【0022】

図1は、アクセスポイント106及びアクセスポイント110が両方とも“識別子1”を割り当てられる簡単な例を示す。アクセス端末102がシステム100にわたって移動するにつれて、アクセス端末102は、ソース・アクセスポイント(すなわち、アクセス端末が現在接続されているサービング・アクセスポイント(例えば、アクセスポイント104))からターゲット・アクセスポイント(例えば、アクセスポイント110)へハンドオーバーされ得る。アクセス端末102をターゲット・アクセスポイントにハンドオーバーするとの決定は、アクセス端末102がそのターゲットから特に強い信号(例えば、パイロット信号)を受信しているかどうかに基づいても良い。

【0023】

図1の例において、アクセス端末102(例えば、識別子コントローラ114)は、それらの信号に関連する(例えば、それらの信号の中に組み込まれている)ノード識別子を手段として(by way of)、潜在的なターゲット・アクセスポイントからの信号を識別する。潜在的なターゲットから信号を受信すると、アクセス端末102は、識別子を含むメッセージ(例えば、メジャーメント・レポート)を、その現在のサービング・アクセスポイントに送信しても良い。ハンドオーバーを実行する決定がなされたならば、サービング・アクセスポイント(すなわち、ハンドオーバーのためのソース・アクセスポイント)は、アクセス端末のための資源を確保(reserve)するために、ターゲット・アクセスポイントと通信しても良い。例えば、サービング・アクセスポイントにより維持されるコンテキスト情報は、ターゲット・アクセスポイントへ転送されても良く、及び/又は、ターゲット・アクセスポイントにより維持されるコンテキスト情報は、アクセス端末102に送信されても良い。混同がない場合、ターゲット・アクセスポイントに関連するノード識別子(“識別子1”)は、ターゲット・アクセスポイントに関連する固有識別子にマッピングされても良く、それによって、固有識別子は、ターゲット・アクセスポイントとの通信を確立するために使用される。しかし、図1の例の場合のように混同が存在するとき、ソース・アクセスポイントは、いずれのアクセスポイントが所望のターゲット・アクセスポイントであるかについて判定することができない可能性がある(例えば、アクセスポイント104は、アクセス端末のための資源を確保するために、アクセスポイント106と通信するべきか又はアクセスポイント110と通信するべきかについて判定することができない可能性がある)。

【0024】

本開示の一つの態様に従って、このような混同(confusion)を解決(resolve)するために、アクセス端末102(例えば、識別子コントローラ114)は、潜在的なターゲットに関連する第2のタイプの識別子を取得するように構成されても良い。幾つかの態様において、第2のタイプの識別子は、潜在的なターゲットによるブロードキャストである固有識別子を含んでも良い。例えば、第2のタイプの識別子は、第1のタイプの識別子に比べてより大きな領域内で固有であっても良い。幾つかの実装において、第2のタイプの識別子は、オペレーターのネットワーク全体にわたって固有であっても良い。幾つかの実装では、第2のタイプの識別子は、単に他のノード識別子(例えば、PCID)に比べて、より固有であっても良い。例えば、第2のタイプの識別子は、他のノード識別子に比べて、より多くのビットを有しても良い(例えば、16ビット対10ビット)。このようにして、識別子混同の尤度(likelihood)が、低減され得る(例えば、10個のターゲットから2個のターゲットへ)。それゆえ、この場合、第2のタイプの識別子は、必ずしもネットワーク内で完全に固有、グローバルに固有などではなくても良い。様々な実装において、そのような固有識別子は、例えば、グローバル・セル識別子(“GCI”)、アクセス・ノード識別子(“ANID”)、セクター識別子、インターネット・プロトコル・アドレス、又は、ネットワーク内でアクセスポイント110を固有に識別する何らかの他の識別子を含んでも良い。このような識別子を用いることにより、ハンドオーバー・オペレーションのための所望のターゲット・アクセスポイントが、固有に識別されても良い。

【0025】

アクセス端末102は、自立的に、又は、サービング・アクセスポイントからのメッセージに応答して、第2の識別子のモニタリングを開始しても良い。例えば、場合によっては、アクセス端末102は、第1の識別子の信号強度に基づいて、第2の識別子の取得を開始しても良い。場合によっては、アクセス端末102から混同する識別子をもつメジャーメント・レポートを受信すると、アクセスポイント104は、第2の識別子を取得するように、アクセス端末102に指示(instruct)しても良い。

【0026】

場合によっては、混同する識別子をもつメジャーメント・レポートを受信すると、アクセスポイント104(例えば、タイムギャップ・コントローラ116)は、タイムギャップのインジケーションを含むメッセージを送信しても良い。このタイムギャップの間、アクセス端末102は、アクセスポイント104からの伝送のモニタリングを一時的に中止しても良く、それによって、アクセス端末102がターゲット・アクセスポイントの第2の識別子を取得するのを可能にする。下で更に詳細に述べられるように、幾つかの態様において、このタイムギャップは、それが同期された(例えば、システムクロックに同期された)開始時間を有しない非同期タイムギャップを含んでも良い。

【0027】

本開示の一つの態様に従って、アクセス端末が、それがターゲット・アクセスポイントにアクセスし得ると判定するならば、アクセス端末は、ターゲット・アクセスポイントにおいてコネクション再確立を開始しても良い。場合によっては、アクセス可能性(accessibility)は、ターゲット・アクセスポイントから取得される識別子を、アクセス端末によるアクセスを許可するアクセスポイントを識別するリストと比較することによって、判定されても良い。例えば、アクセス端末102は、アクセス端末によるアクセスを許可する(1又は複数のメンバー・アクセスポイントのセットに対応する)閉じた加入者グループ(closed subscriber groups)のリストを維持しても良い。したがって、潜在的なターゲット・アクセスポイントの閉じた加入者グループ識別子(“CSG ID”)を取得すると、アクセス端末102(例えば、ハンドオーバー・コントローラ118)は、該アクセス端末102がそのターゲット・アクセスポイントにアクセスすることを許可されるかどうかを判定するために、許可CSGリスト(allowed CSG list)を使用しても良い。もしそうならば、アクセス端末102は、コネクション再確立を開始するために、潜在的なターゲットにおいてランダムアクセスを実行しても良い。それゆえ、本開示のこの態様に従って、アクセス端末は、無線リンク失敗(radio link failure)の結果として開始される従来の再確立とは対照的に、アクセス端末がアクセスを許可されたかどうかに基づいて、コネクション再確立を開始しても良い。

【0028】

本開示の一つの態様に従って、混同が存在する場合には、アクセスポイントは、ハンドオーバーのために複数の潜在的なターゲットを準備しても良い。例えば、混同する識別子をもつメジャーメント・レポートを受信すると、アクセスポイント104(例えば、ハンドオーバー・コントローラ120)は、有り得る(likely)ターゲット候補のセット(例えば、その同一の識別子を使用するアクセスポイントのセット)を識別しても良い。それから、アクセスポイント104は、アクセス端末102のハンドオーバーのために、それらのアクセスポイントの各々を準備しても良い。

【0029】

本開示の一つの態様に従って、アクセスポイントは、準備されたターゲットのセットに関するハンドオーバー準備情報を、ハンドオーバーされるべきアクセス端末へ送信しても良い。例えば、アクセスポイント104(例えば、ハンドオーバー・コントローラ120)からハンドオーバー準備情報を受信すると、アクセス端末102(例えば、ハンドオーバー・コントローラ118)は、該アクセス端末102により取得される第2の識別子により識別されるターゲット・アクセスポイントが、アクセスポイント104によるハンドオーバーのために準備されていたかどうか判定しても良い。もしそうならば、アクセス端末102は、ハンドオーバーを完了するために、潜在的なターゲットにおいてランダムアクセスを実行しても良い。

【0030】

識別子混同は、一般的に、一部のアクセスポイントがマクロ・カバレージを提供し、他のアクセスポイントがより小さなカバレージを提供するネットワークにおいて、生じる場合がある。例えば、図2で示すネットワーク200において、マクロ・カバレージエリア204(例えば、エリア204A及び204B)は、例えば3Gネットワークのような広域(large area)セルラー・ネットワーク(一般的にマクロ・セルラー・ネットワーク又はワイドエリアネットワーク(“WAN”)と呼ばれる)のマクロ・アクセスポイントにより提供されても良い。さらに、より小さなカバレージエリア206(例えば、エリア206A及び206B)は、例えば、住居ベース(residence-based)又はビルディング・ベースのネットワーク環境(一般的にローカルエリアネットワーク(“LAN”)と呼ばれる)のアクセスポイントにより提供されても良い。アクセス端末がそのようなネットワーク中を動くにつれて、そのアクセス端末は、ある位置において、マクロ・カバレージを提供するアクセスポイントによりサービスされ、一方、そのアクセス端末は、他の位置において、より小さなエリアのカバレージを提供するアクセスポイントによりサービスされ得る。幾つかの態様において、追加される能力の増加(incremental capacity growth)、ビル内のカバレージ及び異なるサービスを提供するために、より小さなエリアのカバレージのアクセスポイントが使用されても良く、すべてがより頑強なユーザ・エクスペリエンスをもたらす。

【0031】

本明細書の説明において、比較的大きなエリアにわたってカバレージを提供するノード(例えば、アクセスポイント)は、マクロ・ノードと呼ばれることがあり、一方、比較的小さなエリア(例えば、住居(residence))にわたってカバレージを提供するノードは、フェムト・ノードと呼ばれることがある。本明細書の教示は、他のタイプのカバレージエリアに関連するノードに適用し得ることは認識されるべきである。例えば、ピコ・ノードは、マクロ・エリアより小さく且つフェムト・エリアより大きいエリアにわたってカバレージ(例えば、商業ビルの中のカバレージ)を提供しても良い。様々なアプリケーションにおいて、マクロ・ノード、フェムト・ノード又は他のアクセスポイント・タイプのノードを参照するために、他の用語が使用されても良い。例えば、マクロ・ノードは、アクセス・ノード、基地局、アクセスポイント、eNodeB、マクロセルなどとして構成され又は呼ばれても良い。また、フェムト・ノードは、ホームNodeB、ホームeNodeB、アクセスポイント基地局、フェムトセルなどとして構成され又は呼ばれても良い。幾つかの実装において、ノードは、1又は複数のセル又はセクターに関連しても良い(例えば、1又は複数のセル又はセクターに分割されても良い)。マクロ・ノード、フェムト・ノード又はピコ・ノードに関連するセル又はセクターは、それぞれ、マクロセル、フェムトセル又はピコセルと呼ばれることがある。

【0032】

図2の例において、幾つかのトラッキング・エリア202(又は、ルーティング・エリア又はロケーション・エリア)が定義される。それらの各々は、幾つかのマクロ・カバレージエリア204を含む。ここでは、トラッキング・エリア202A,202B及び202Cに関連するカバレージのエリアは、太線で描写され、マクロ・カバレージエリア204は、大きい方の六角形により表される。上記のように、トラッキング・エリア202はまた、フェムト・カバレージエリア206を含んでも良い。この例の場合、各々のフェムト・カバレージエリア206(例えば、フェムト・カバレージエリア206C)は、1又は複数のマクロ・カバレージエリア204(例えば、マクロ・カバレージエリア204B)の中に表される。しかし、フェムト・カバレージエリア206の一部又は全部が、マクロ・カバレージエリア204の中でない場合があることは認識されるべきである。また、1又は複数のピコ・カバレージエリア(図示せず)が、所定のトラッキング・エリア202又はマクロ・カバレージエリア204の中に定義されても良い。

【0033】

所定のエリア内に例えばフェムト及びピコ・ノードのような多数のアクセスポイントが設置される配備(例えば、密集した都市の配備(dense urban deployment))において、これらアクセスポイントのうちの2以上が、同一のノード識別子を割り当てられる可能性がある。例えば、マクロ・カバレージエリア204Aにおいて、フェムト・カバレージエリア206A及び206Dは、同一の識別子を割り当てられる可能性がある。この場合には、アクセス端末のサービング・アクセスポイントの周辺にある複数の近隣ノード(neighboring nodes)が同一のノード識別子を通知(advertise)するので、ノード識別子混同(例えば、PCID混同)が起こる可能性がある。例えば、図1において、アクセスポイント106及び110は、それぞれのブロードキャスト・パイロット信号を介して“識別子1”を通知するフェムト・ノード又はピコ・ノードを含む場合がある。さらに、これらのアクセスポイントの両方とも、アクセス端末102に現在サービスしているアクセスポイント104(例えば、マクロ・アクセス・ポイント)に近いことがある。この場合には、アクセスポイント104は、アクセスポイント106及び110の両方に気づいている場合があり、それゆえに、“識別子1”により識別されるアクセスポイントへのハンドオーバーが示される場合に、混同が起こり得る。

【0034】

一般に、本明細書で説明される混同解決技術は、任意のタイプのノードに適用し得る。しかし、多くの配備において、所定のエリアにおけるマクロ・アクセスポイントは、マクロ・アクセスポイントへのハンドオーバーに関連する混同が存在しないように、計画(planned)されるであろう。そのような場合、本明細書で教示される混同解決技術は、ネットワークにおける任意の非マクロ・ノードに適用し得る。そのような非マクロ・ノードは、例えば、計画されてない(unplanned)方法で配置されるノードを含んでも良い。上記のように、そのような非マクロ・ノードは、オペレーター配置される(operator-deployed)低電力ピコ・ノードだけでなく、(例えば、個人によって配置される)フェムト・ノードを含んでも良い。また、下で更に詳細に述べられように、ノードは、何らかの方法で制限されても良い(例えば、アクセスについて制限される)。それゆえに、本明細書で教示される混同解決技術は、制限されたノード(例えば、閉じた加入者グループ(closed subscriber group)に関連するノード)に適用し得る。

【0035】

上記の概要を考慮して、本明細書の教示に従って混同を解決するために使用され得る様々な技術が、図3−8Cを参照して説明される。手短に言うと、図3は、アクセスポイント又はアクセス端末において使用され得る幾つかのコンポーネントを示し、図4A−8Cのフローチャートは、混同を解決するための様々な技術に関係する。

【0036】

説明の目的で、図4A−8Cのオペレーション(又は、本明細書で述べられ若しくは教示される任意の他のオペレーション)は、特定のコンポーネント(例えば、システム100のコンポーネント及び/又は図3に示されるコンポーネント)により実行されるものとして説明されることがある。しかし、これらのオペレーションが他のタイプのコンポーネントにより実行されても良く、また、異なる数のコンポーネントを使用して実行されても良いことは、認識されるべきである。本明細書で説明されるオペレーションの1又は複数が所定の実装で使用されなくても良いことはまた、認識されるべきである。

【0037】

図3は、本明細書で教示されるような混同解決オペレーションを実行するために、例えばアクセス端末102及びアクセスポイント104のようなノードに組み込まれ得る幾つかの例示的なコンポーネントを示す。説明されるコンポーネントはまた、通信システム中の他のノードに組み込まれても良い。例えば、システム中の他のノードは、類似する機能性を提供するために、アクセス端末102及びアクセスポイント104について説明されるコンポーネントに類似するコンポーネントを含んでも良い。所定のノードは、説明されるコンポーネントの1又は複数を含んでも良い。例えば、アクセス端末は、該アクセス端末が複数の周波数上で及び/又は異なる通信技術によってオペレートするのを可能にする複数のトランシーバ・コンポーネントを含んでも良い。

【0038】

図3で示されるように、アクセス端末102及びアクセスポイント104は、それぞれ、他のノードと通信するためのトランシーバ302及び304を含んでも良い。トランシーバ302は、信号を受信するための(例えば、メッセージ)受信機308及び信号を送信する(例えば、パイロット信号の探索の実行を含む)ための送信機306を含む。同様に、トランシーバ304は、信号を受信するための受信機312及び信号を送信するための送信機310を含む。

【0039】

アクセス端末102及びアクセスポイント104はまた、本明細書で教示されるような混同解決オペレーションとともに使用され得る他のコンポーネントを含む。例えば、アクセス端末102及びアクセスポイント104は、それぞれ、他のノードとの通信を管理する(例えば、メッセージ/インジケーションを送信及び受信する)ために及び本明細書で教示されるような他の関係する機能性を提供するために、通信コントローラ314及び316を含んでも良い。さらに、アクセス端末102及びアクセスポイント104は、ハンドオーバー関係のオペレーションを実行するために及び本明細書で教示されるような他の関係する機能性を提供するために、それぞれ、ハンドオーバー・コントローラ318及び320(例えば、図1中のハンドオーバー・コントローラ118及び120に対応する)を含んでも良い。アクセス端末102及びアクセスポイント104は、ノードの識別子を管理する(例えば、選択する、取得する、要求するなど)ために及び本明細書で教示されるような他の関係する機能性を提供するために、それぞれ、識別子コントローラ322(例えば、識別子コントローラ114に対応する)及び324を含んでも良い。アクセス端末102は、該アクセス端末102がノードにアクセスすることを許可されるかどうか判定するために及び本明細書で教示されるような他の関係する機能性を提供するために、アクセス・コントローラ326を含んでも良い。アクセスポイント104は、アクセス端末102にタイムギャップ・インジケーションを提供する(例えば、メッセージ中のタイムギャップのインジケーションを送信する)ために及び本明細書で教示されるような他の関係する機能性を提供するために、タイムギャップ・コントローラ328(例えば、タイムギャップ・コントローラ116に対応する)を含んでも良い。アクセスポイント104は、混同関係のオペレーションを実行するために及び本明細書で教示されるような他の関係する機能性を提供するために、混同コントローラ330を含んでも良い。例えば、混同コントローラ330は、現実の又は潜在的な混同を、自立的に又はアクセス端末102からの混同のインジケーションの受信に応じて、検出しても良く、混同コントローラ320は、混同が存在するかどうか判定するために更なるステップを行っても良いし又は単に混同を解決しようと試みても良い。これらのケースのいずれにおいても、一旦、混同が検出されたならば、混同コントローラ320は、混同を解決するために、様々なオペレーションを実行又は開始しても良い(例えば、アクセス端末102に対して固有識別子を取得するよう要求し、タイムギャップを提供し、ターゲットを識別及び準備するなど)。図3のコンポーネントの他の例示的なオペレーションは、下で説明される。

【0040】

便宜のために、アクセス端末102及びアクセスポイント104は、図4A−8Cとともに下で説明される様々な例において使用され得るコンポーネントを含むものとして図3に示される。実際には、説明されたコンポーネントの1又は複数が、所定の例において使用されなくても良い。例えば、幾つかの実装では、アクセス端末102は、ハンドオーバー・コントローラ318を含まなくても良く、また、幾つかの実装では、アクセスポイント104は、タイムギャップ・コントローラ328を含まなくても良い。

【0041】

図4A及び4Bは、アクセス端末が潜在的なターゲットの第2の識別子(例えば、GCIのような固有識別子)を取得するためにネットワーク構成されたタイムギャップ(network configured time gap)を使用するスキームを示す。このスキームは、アクセス端末が第2の識別子を取得するべきかどうかについて自立的に判定する混同解決プロセスのコンテキストで説明される。例えば、アクセス端末は、第2の識別子を取得するべきかどうか判定するために、ノードの第1の識別子に関連する信号の信号強度を、閾値と比較しても良い。それゆえ、アクセス端末は、他のノード(例えば、サービング・アクセスポイント)により第2の識別子を取得するように要求されることなく、第2の識別子を取得しても良い。

【0042】

ブロック402により表されるように、ある時点において、ネットワーク(例えば、MME又はサービング・アクセスポイントのようなネットワーク・ノード120)は、アクセス端末のためにタイムギャップを設定しても良い。例えば、幾つかの場合において、ネットワークは、特定の、メジャーメント・ギャップのための開始時間、メジャーメント・ギャップの継続時間(duration)及びメジャーメント・ギャップの周期性(periodicity)を定義する同期メジャーメント・ギャップ(synchronous measurement gap)を設定(configure)しても良い。そして、ネットワークは、定義されたメジャーメント・ギャップのインジケーションを、アクセス端末に送信しても良い。場合によっては、タイムギャップは、不連続受信(discontinuous reception)(“DRX”)が使用されるべきことを示すことによって、提供されても良い。

【0043】

さて、ブロック404を参照して、幾つかの実装では、混同解決を単純化するために、ノード識別子空間(例えば、PCID空間)からの識別子のセットが、非マクロ・ノードのために予約されていても良い。そのような定義された識別子セットを用いることにより、そのセットからの識別子を含む信号を受信するノードは、識別子混同が有り得るか又は起こり得るか(possible or likely)について容易に判定し得る。例えば、特定のフェムト・ノードが混同を受けることが起こりそうであるかについて仮定又は判定しても良い。それゆえ、これらのフェムト・ノードのうちの一つによる識別子ブロードキャストを受信する任意のノードが、混同が起こらないことを確実とするために第2の識別子が取得されるべきことを容易に判定し得るように、これらのフェムト・ノードは、そのセットからの識別子を割り当てられても良い。幾つかの実装では、そのセットは、混同フリー(confusion-free)ではないように指定されたアクセスポイントに関連する指定値のセットを含む。幾つかの実装では、そのセットは、閉じた加入者グループに関連する指定値のセットを含む(例えば、以下で述べられるような)。幾つかの実装では、そのセットは、少なくとも一つの指定されたタイプ(例えば、ノード・タイプ)のアクセスポイントに関連する指定値のセットを含む。そのような指定されたタイプは、例えば、送信電力、カバレージエリア又はリレー能力(relay capabilities)のうちの1又は複数に関係しても良い。

【0044】

したがって、ブロック404で、アクセス端末は、第1のタイプの定義された識別子セットを受信しても良い。このリストは、例えば、上述のノード識別子のセットを含んでも良い。幾つかの実装では、このリストは、サービング・アクセスポイント(例えば、アクセスポイント104の識別子コントローラ324)から受信されても良い。例えば、サービング・アクセスポイントは、混同を受ける又は混同を受ける可能性があるPCIDの全てを識別しても良く、また、これらの識別子のリストを、アクセス端末に供給しても良い。幾つかの実装では、そのセットは、そのリストから識別子を割り当てられるノードの予約されたセットのトラックを保持する構成マネージャー(例えば、ネットワーク・ノード112)から受信されても良い。幾つかの実装では、そのセットは、システム中の諸ノードから受信される情報に基づいて生成されても良い。例えば、ターゲット・アクセスポイント又は何らかの他のアクセスポイントは、ターゲット・アクセスポイントにアクセスするときに第2のタイプの識別子(例えば、GCI)が使用されなければならないことのインジケーションを(例えば、隣接リスト情報(neighbor list information)を介して)を通知しても良い。

【0045】

ブロック406により表されるように、アクセス端末は、定義された識別子セットに関連する閾値を受信しても良い。例えば、この閾値は、アクセス端末による第2のタイプの識別子の取得をトリガーする受信信号のための閾値信号強度値を指定しても良い。この閾値は、サービング・アクセスポイント又は何らかの他のノードにより定義及び/又は提供されても良い。幾つかの実装では、この閾値は、ハンドオーバー・オペレーションをトリガーする受信信号強度閾値に比べて低い(例えば、数dB低い)ように定義されても良い。幾つかの実装において、閾値は、ターゲット・アクセスポイント信号強度からの相対的なオフセットとして、又は、ターゲット・アクセスポイントからのキャリア対干渉(carrier-to-interference)(“C/I”)値に対する絶対的な閾値として、指定されても良い。場合によっては、そのような閾値は、現在のサービング・アクセスポイントからの信号の信号強度にオフセットを加算した値と等しい値に定義されても良い。

【0046】

ブロック408により表されるように、ある時点において、アクセス端末は、第1のタイプの識別子に関連する(例えば、第1のタイプの識別子を含む)信号を受信する。例えば、マクロ・アクセスポイントに接続されるアクセス端末が、近くのフェムト・ノード(例えば、home eNodeB)の探索をアクティベートするときに、この信号が得られても良い。アクセス端末がフェムト・ノードからの信号を検出するとき、アクセス端末は、該信号から第1のタイプの識別子(例えば、PCID、PNオフセット、パイロットID、セクターIDなど)を取得しても良い。

【0047】

ブロック410により表されるように、それから、アクセス端末は、受信された識別子がブロック404で取得された識別子のリスト中に存在するかどうか判定しても良い。さらに、アクセス端末は、ブロック410で受信された信号の受信信号強度が、ブロック406で得られた閾値以上かどうか判定しても良い。

【0048】

ブロック412及び414により表されるように、ブロック410の基準が満たされないならば、アクセス端末は、近隣のアクセスポイントからの信号のモニタリングを続けても良い。

【0049】

図4Bのブロック416により表されるように、ブロック410の基準が満たされるならば、アクセス端末(例えば、識別子コントローラ322)は、ブロック408で受信された識別子に関連する第2のタイプの識別子(例えば、GCI)を取得する。ここで、第2の識別子を取得することは、第2の識別子を含むターゲット・アクセスポイントからの他の信号をモニタリングすることを含んでも良い。例えば、ターゲット・アクセスポイントは、該ターゲット・アクセスポイントが第1の識別子(例えば、PCID)をブロードキャストするインターバルに比べてより頻度の低いインターバルで、第2の識別子を含むシステム情報をブロードキャストしても良い。

【0050】

幾つかの態様において、アクセス端末は、ネットワークにより設定されるタイムギャップを用いることにより(例えば、次に利用できるタイムギャップの間にターゲット・アクセスポイントからの信号をモニタリングすることにより)、第2の識別子を取得する。例えば、幾つかの実装では、GCIは、システム情報ブロック(例えば、SIB1)を介して、20msおきに1回、送信される。さらに、幾つかの実装では、各々のメジャーメント・ギャップは、20msより短い(例えば、6ms)。それゆえ、場合によっては、第1のメジャーメント・ギャップ・インスタンスは、SIB1とオーバーラップしないことがある。メジャーメント周期性の期間を20msの倍数でない値(non-multiple)にすることによって、以降のメジャーメント・ギャップがターゲットのSIB伝送と同時に起こることが可能である。したがって、アクセス端末が効果的に第2の識別子を取得できるように、ネットワークがメジャーメント・ギャップの周期性を適切に(例えば、86msに)設定することは望ましい。

【0051】

ブロック418により表されるように、アクセス端末(例えば、識別子コントローラ322)は、ブロック408及び416で取得された識別子及び関連する信号(例えば、ブロック416での受信信号)の受信信号強度を含むメッセージを、ソース・アクセスポイントに送信する。このメッセージは、ブロック416にて又は何らかの他の時刻にて第2の識別子が取得された直後に、送信されても良い。幾つかの実装では、この情報は、メジャーメント・レポートにおいて送信される。例えば、一旦、受信信号(例えば、ターゲット・アクセスポイントからのパイロット)の受信信号強度がハンドオーバー閾値を超えると、このレポートが送信されても良い。

【0052】

ブロック420により表されるように、ブロック408で取得された第1の識別子に関連するいかなる潜在的な混同も、第2の識別子の取得の結果として解決され、アクセスポイント(例えば、ハンドオーバー・コントローラ320)は、このメッセージにおいて提供される第2の識別子及び受信信号強度に基づいて、ハンドオーバー・オペレーションを開始するべきかどうか判定する。ハンドオーバー・オペレーションが示されるならば、アクセスポイントは、ターゲット・アクセスポイントを準備するために第2の識別子を使用するであろう(例えば、ハンドオーバー準備メッセージを送信することによって)。さらに、アクセスポイントは、ハンドオーバー・コマンド(例えば、RRC再設定メッセージ(RRC reconfiguration message))を、アクセス端末に送信する。アクセス端末は、それから、ターゲットと通信しても良く、また、ハンドオーバーを完了しても良い(RRC再設定完了(RRC reconfiguration complete))。

【0053】

幾つかの態様において、図4A及び4Bのスキームは、高いモビリティー環境において有利であると分かる。例えば、ターゲット・アクセスポイントの信号強度が要求されるべきハンドオーバーにとって十分強くなる前にGCIがリード(read)されても良いので、このスキームは、比較的高速なハンドオーバーを提供し得る。さらに、対応するレポーティング閾値(例えば、RRCレポーティング閾値)が越えられた(crossed)後にメジャーメント・レポートが送信されるだけである可能性があるので、システム中のアクセス端末により生成されるメジャーメント・レポートの数は、他の技術と比較して、低減され得る。

【0054】