ゲートウェイ装置、該装置の制御方法および該装置の制御プログラム

【課題】ネットワークを介しホームゲートウェイにより相互接続されているローカルネットワークにおいて、一方のローカルネットワーク内のコンテンツ提供者が、他方のローカルネットワーク内の特定のコンテンツ視聴者に対し、所望のコンテンツのみを公開することができる。

【解決手段】コンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを作成するアクセス制御部を備える。

【解決手段】コンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを作成するアクセス制御部を備える。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、ゲートウェイ装置及び該装置の制御方法に関する。例えば、異なるローカルネットワークに存在する情報家電を相互にやり取りするゲートウェイ装置、該装置の制御方法および該装置の制御プログラムに関する。

【背景技術】

【0002】

近年、情報家電の多様化により、一般家庭等の宅内で保持するコンテンツ種も増加している。情報家電により生成されるコンテンツの例としては、デジタルカメラにより撮影した静止画ファイル、Blu−ray Disc(商標)レコーダで録画した動画ファイル等がある。このような情報家電の互換性を確保し、宅内でのコンテンツ管理を容易にする目的で、DLNA(Digital Living Network Alliance)規格が定められている。

【0003】

DLNA規格は、宅内にあるPC(パーソナルコンピュータ)および情報家電をネットワークで接続する方法、並びに機器間でコンテンツをやり取りする方法を定めている。DLNA規格では、例えば、コンテンツを保存する機器であるDMS(Digital Media Server)、コンテンツを再生する機器であるDMR(Digital Media Renderer)、DMS内のコンテンツをDMRに再生指示するDMC(Digital Controller)、およびDMCとDMRとの機能を併せ持つDMP(Digital Media Player)等が規定されている。DMSの一例としてはBlu−ray Disc(商標)レコーダがあり、DMPの一例としてはテレビがある。

【0004】

DLNA規格により、コンテンツ視聴者は、DMPであるテレビに、DMSであるBlu−ray Disc(商標)レコーダが保持するコンテンツ一覧を表示させ、選択したコンテンツを再生させることが可能となる。ただし、コンテンツ視聴者がDMPから操作できるのは、コンテンツ視聴者本人の宅内にあるDMSのみである。このため、コンテンツ視聴者は、友人宅等の異なったローカルネットワーク内に存在するDMSの内容を視聴することができない。つまり、DLNA規格では、DMSおよびDMPが同一ネットワーク内にあることを前提としているため、コンテンツ視聴者に対する利便性が損なわれている。

【0005】

この問題を解決するため、特許文献1では、異なるローカルネットワークに存在する情報家電を相互にやり取り可能にする方法が開示されている。

【先行技術文献】

【特許文献】

【0006】

【特許文献1】特開2009−268010号公報

【発明の概要】

【発明が解決しようとする課題】

【0007】

しかしながら、特許文献1の方法では、異なるローカルネットワークに存在するDMSの内容全てを、コンテンツ視聴者が視聴できる。言い換えると、コンテンツ提供者にとって他人に視聴させたくないコンテンツまでも、コンテンツ視聴者により視聴されるおそれがある。このため、特許文献1の方法は、安全面の観点から現実的な方法とは言えない。

【0008】

本発明は、上記課題に鑑みてなされたものであり、ネットワークを介しホームゲートウェイにより相互接続されているローカルネットワークにおいて、一方のローカルネットワーク内のコンテンツ提供者が、他方のローカルネットワーク内の特定のコンテンツ視聴者に対し、所望のコンテンツのみを公開することができるゲートウェイ装置、該装置の制御方法および該装置の制御プログラムを提供するものである。

【課題を解決するための手段】

【0009】

上記課題を解決するため、本発明に係るゲートウェイ装置は、コンテンツ提供者側の第1のローカルネットワークおよびコンテンツ視聴者側の第2のローカルネットワークにそれぞれ設けられ、両者の情報通信をやり取りするゲートウェイ装置であって、前記コンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを記憶する記憶部と、前記アクセス制御済コンテンツ情報データに基づき、前記コンテンツ視聴者に対して公開を許可したコンテンツを送信または受信する仮想コンテンツサーバ部とを備え、前記第1のローカルネットワーク内に記憶された前記アクセス制御済コンテンツ情報データに表記されたコンテンツを、前記第2のローカルネットワーク内の前記仮想コンテンツサーバ部に構築された仮想コンテンツサーバで受信して視聴可能とすることを特徴とする。

【0010】

また、本発明に係るゲートウェイ装置は、コンテンツ提供者側のローカルネットワークに設けられたゲートウェイ装置であって、前記コンテンツ提供者側とは異なるローカルネットワーク内のコンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを作成するアクセス制御部を備えることを特徴とする。

【発明の効果】

【0011】

本発明によれば、ネットワークを介しホームゲートウェイにより相互接続されているローカルネットワークにおいて、一方のローカルネットワーク内のコンテンツ提供者が、他方のローカルネットワーク内の特定のコンテンツ視聴者に対し、所望のコンテンツのみを公開することができる。

【図面の簡単な説明】

【0012】

【図1】本発明の実施形態に係るネットワークの概念図である。

【図2】本発明の実施形態に係るローカルネットワークの構成図である。

【図3】本発明の実施形態に係る認証データをコンテンツ視聴者に送信するフローチャートである。

【図4】本発明の実施形態に係るコンテンツ提供者がコンテンツ視聴者を認証するフローチャートである。

【図5】本発明の実施形態に係る機器情報データの構造図の一例である。

【図6】本発明の実施形態に係るコンテンツ情報データの構造図の一例である。

【図7】本発明の実施形態に係るアクセス制御データの構造図の一例である。

【図8】本発明の実施形態に係るアクセス制御済コンテンツ情報データを作成するフローチャートである。

【図9】本発明の実施形態に係るアクセス制御済コンテンツ情報データの一例である。

【図10】本発明の実施形態に係る仮想コンテンツサーバを作成するフローチャートである。

【図11】本発明の実施形態に係るコンテンツ視聴者がコンテンツを視聴するフローチャートである。

【発明を実施するための形態】

【0013】

本発明は、コンテンツ提供者側の第1のローカルネットワークおよびコンテンツ視聴者側の第2のローカルネットワークにそれぞれ設けられ、両者の情報通信をやり取りするゲートウェイ装置、該装置の制御方法および該装置の制御プログラムに関する。以下、添付図面を参照して本発明の実施形態について説明する。ただし、本実施形態は、本発明を実施するための一例に過ぎず、本発明の技術的範囲を限定するものではないことに注意すべきである。また、各図において共通の構成については同一の参照番号が付されている。

【0014】

<ネットワークの構造>

図1は、本発明の実施形態に係るネットワークの概念図である。ローカルネットワーク101(101A、101B、101C)は、ネットワーク102を介して相互に接続されている。ローカルネットワーク101としては、例えば一般家庭の宅内に構築されているネットワークが相当する。また、ネットワーク102としては、例えばインターネットが相当する。なお、図1では、ネットワーク102に接続されているローカルネットワークが3つのみ記載されているが、任意の数でもよい。また、ネットワーク102は、ローカルネットワーク同士を相互に接続する方式であれば任意の通信形態でもよく、有線・無線のどちらか一方、もしくは両方で構成されていてもよい。

【0015】

<ローカルネットワークの構造>

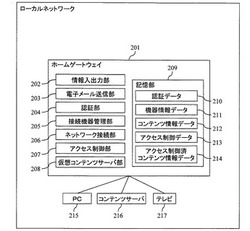

図2は、本発明の実施形態に係るローカルネットワーク101の構成図である。ローカルネットワーク101は、ホームゲートウェイ201、PC(パーソナルコンピュータ)215、コンテンツサーバ216、テレビ217を備える。

【0016】

ホームゲートウェイ201は、PPPoE(Point−to−point protocol over Ethernet)とイーサネット間の様な、異種プロトコル間のデータを変換し、中継する装置である。例えば、ISP(インターネット・サービス・プロバイダ)が、本装置をインターネット回線契約者の宅内に設置する。なお、ここに示したホームゲートウェイの構成は一例であり、この構成に限られない。

【0017】

コンテンツサーバ216は、動画ファイル、静止画ファイル、音楽ファイルを保存する記憶装置を備えるコンピュータまたは組み込みシステムである。コンテンツサーバ216としては、例えばDLNA規格のDMS機能を有するBlu−ray Disc(商標)レコーダが相当する。

【0018】

テレビ217は、コンテンツサーバ216等に保存されている動画ファイル、静止画ファイル、音楽ファイルの一覧を表示する機能、またこれらを再生する機能を持つ。テレビ217としては、例えばDLNA規格のDMP機能を持つテレビ等が相当する。

【0019】

次に、本発明の実施形態に係るホームゲートウェイ201の内部構成について説明する。ホームゲートウェイ201は、PC215と各構成部とのインターフェースである情報入出力部202、コンテンツ視聴者に認証データ210を電子メールで送信する電子メール送信部203、認証データ210を用いてコンテンツ視聴者を認証する認証部204、コンテンツサーバ216を監視して機器情報データ211を作成する接続機器管理部205、ホームゲートウェイ201をネットワーク102、PC215、コンテンツサーバ216、テレビ217に接続するネットワーク接続部206、アクセス制御済コンテンツ情報データを作成するアクセス制御部207、アクセス制御済コンテンツ情報データ214に基づき仮想コンテンツサーバを構築する仮想コンテンツサーバ部208、各種データ210〜214を格納し又は読み出す記憶部209を備える。ネットワーク接続部206としては、例えばNIC(ネットワーク・インタフェース・カード)が相当する。なお、このネットワーク接続部206には、図示しない任意の装置が接続されていてもよい。

【0020】

記憶部209は、コンテンツ視聴者を認証するための認証データ210、コンテンツサーバ216に関する情報を含む機器情報データ211、コンテンツ内容の階層情報を含むコンテンツ情報データ212、コンテンツ視聴者に対する公開の可否が表記されたアクセス制御データ213、特定のコンテンツ視聴者ごとにコンテンツ情報データ212のうち公開するもののみを抽出したアクセス制御済コンテンツ情報データ214を格納する。認証データ210は、コンテンツ提供者のホームゲートウェイ201のIPアドレス、待受ポート番号、コンテンツ視聴者名、パスワード等を含む。IPアドレスと待受ポート番号は必須の情報であるが、コンテンツ視聴者名とパスワードは、コンテンツ視聴者を認証するための情報の一例であり、この情報に限らない。記憶部209としては、例えばフラッシュROM(Read Only Memory)が相当する。

【0021】

コンテンツ提供者およびコンテンツ視聴者の両者が、それぞれ本ホームゲートウェイ201を宅内に設置することで、異なるローカルネットワークに存在する情報家電の安全なやり取りが可能となる。

【0022】

<異なるローカルネットワーク間の通信>

次に、図1に示すネットワークにおいて、異なるローカルネットワークに存在するコンテンツ提供者およびコンテンツ視聴者が、図2に示すそれぞれのホームゲートウェイ装置を介して、情報家電をやり取りする方法について説明する。以下では、一例として、ローカルネットワーク101Aのコンテンツ提供者が、ローカルネットワーク101Bのコンテンツ視聴者に対して、ローカルネットワーク101A内の特定のコンテンツデータを公開し、コンテンツ視聴者が当該コンテンツデータをテレビ217で再生する場合について説明する。以下では、表記を簡略化するため、例えば「ローカルネットワーク101A内のホームゲートウェイ201」は「ホームゲートウェイ201(A)」、「ローカルネットワーク101B内の仮想コンテンツサーバ部208」は「仮想コンテンツサーバ部208(B)」のように、ローカルネットワークを特定する記号を表記の末尾に付加する。

【0023】

(コンテンツ視聴者の認証)

異なるローカルネットワーク間で通信を行う前に、コンテンツ提供者が、コンテンツ情報を公開する相手となるコンテンツ視聴者を認証する必要がある。コンテンツ提供者がコンテンツ視聴者を認証する方法について、図3および図4のフローチャートに基づき説明する。

【0024】

図3は、本発明の実施形態に係るコンテンツ視聴者(B)を認証するための認証データ210をコンテンツ視聴者(B)に送信するフローチャートである。

【0025】

S301では、コンテンツ提供者(A)が、PC215(A)を操作し、ホームゲートウェイ201(A)の情報入出力部202(A)にアクセスする。アクセス方法としては、例えばPC215(A)にインストールされているウェブブラウザにホームゲートウェイ201(A)を示すURI(Uniform Resource Identifier)を入力する方法があるが、この方法に限らない。

【0026】

S302では、コンテンツ提供者(A)が、情報入出力部202(A)に、コンテンツ視聴者(B)の電子メールアドレスを入力する。電子メールアドレスとしては、例えばuser_b@example.comがある。なお、コンテンツ提供者(A)とコンテンツ視聴者(B)との二者間で必要な情報を共有できる手段であれば、電子メールアドレスに限られない。例えば、FAX、SNS、FTP通信等を使用するための情報を入力してもよい。

【0027】

S303では、情報入出力部202(A)が、コンテンツ視聴者(B)を認証するための認証データ210(A)を生成し、記憶部209(A)に送信する。記憶部209(A)は、受信した認証データ210(A)を格納する。

【0028】

S304では、電子メール送信部203(A)が、記憶部209(A)内の認証データ210(A)をコンテンツ視聴者(B)の電子メールアドレス宛に、電子メールとして送信する。なお、電子メールに記載する認証データ210(A)は、平文でもよいし、何らかの暗号アルゴリズムに基づいて暗号化されたものでもよい。

以上で図3のフローチャートの説明を終える。

【0029】

図4は、本発明の実施形態に係るコンテンツ提供者(A)が、コンテンツ視聴者(B)を認証するフローチャートである。ここでは、図3のS304により、コンテンツ視聴者(B)がコンテンツ提供者(A)からの電子メールを既に受信しているものとする。

【0030】

S401では、コンテンツ視聴者(B)が、PC215(B)を操作し、ホームゲートウェイ201(B)の情報入出力部202(B)にアクセスする。

【0031】

S402では、コンテンツ視聴者(B)が、情報入出力部202(B)に、受信した電子メールに記載されている認証データ210を入力する。

【0032】

S403では、情報入出力部202(B)が、認証データ210に含まれるホームゲートウェイ201(A)のIPアドレスと待受ポート番号を用いて、認証部204(A)にTCP(Transmission Control Protocol)接続する。接続後、情報入出力部202(B)は、認証部204(A)にコンテンツ視聴者名とパスワードを送信する。

【0033】

S404では、認証部204(A)が、受信したコンテンツ視聴者名およびパスワードが、記憶部209(A)内の認証データ210に含まれるコンテンツ視聴者名およびパスワードに一致するか否かを確認する。一致する場合は認証成功とし、それ以外は認証失敗とする。

【0034】

S405では、S404で認証失敗した場合、認証部204(A)は、情報入出力部202(B)に認証失敗の旨を通知する。通知を受信した情報入出力部202(B)は、認証失敗の表示をし、認証部204(A)とのTCP通信を終了する。

【0035】

S406では、S404で認証成功した場合、仮想コンテンツサーバ部208(A)は、仮想コンテンツサーバ部208(B)と通信を開始する。つまり、以降のローカルネットワーク間の通信は、仮想コンテンツサーバ部208(A)と仮想コンテンツサーバ部208(B)との間で行う。詳しくは、後述する(図10)。

以上で図4のフローチャートの説明を終える。

【0036】

(アクセス制御済コンテンツ情報データの作成)

次に、コンテンツ提供者(A)がコンテンツ視聴者(B)に対して公開を許可したコンテンツのみに関する情報(アクセス制御済コンテンツ情報データ)を作成する方法について説明する。なお、アクセス制御済コンテンツ情報データの作成は、前述のコンテンツ視聴者を認証する前でもよいし、認証した後でもよい。アクセス制御済コンテンツ情報データは、図2の記憶部209に格納された、機器情報データ211、アクセス制御データ213、コンテンツ情報データ212の3つのデータを用いて作成する。したがって、始めにこれらのデータ構造について説明する。

【0037】

図5は、本発明の実施形態に係る機器情報データ211の構造図の一例である。機器情報データ211は、機器ID501、機器名502、任意データ503を備える。機器ID501は、コンテンツサーバ216ごとに与えられた一意の文字列である。機器名502は、コンテンツサーバ216の名称を表す文字列である。任意データ503は、機器ID501、機器名502以外のデータであり、任意の情報を格納する領域である。

【0038】

機器情報データ211は、ネットワーク接続部206に接続されたコンテンツサーバ216に関する情報であり、接続機器管理部205によって記憶部209に作成される。接続機器管理部205は、ネットワーク接続部206を監視し、機器情報データ211を更新する。例えば、コンテンツサーバ216がネットワーク接続部206に接続された場合は、接続されたコンテンツサーバ216を表す機器ID501、機器名502、任意データ503を作成し、これらの情報を表す行を機器情報データ211に追加する。また、コンテンツサーバ216がネットワーク接続部206から切断された場合は、切断されたコンテンツサーバ216の情報を表す行を機器情報データ211から削除する。コンテンツサーバ216の監視は、例えばUPnP DAで規定されるNOTIFYメッセージやM−SEARCHメッセージを用いて行う。

【0039】

機器情報データ211の一例を、行504、行505に示す。行504は、機器ID501が「0」、機器名502が「DMS0」、任意データ503が「シリアル番号:123」を表す。また、行505は、機器ID501が「1」、機器名502が「DMS1」、任意データ503は設定されていないことを表す。

【0040】

機器情報データ211としては、例えばUPnP DA(Device Architecture)で定義されるDevice Descriptionが相当する。機器ID501は、Device DescriptionのUDNに相当し、機器を一意に識別可能な文字列で構成される。また、機器名502は、Device DescriptionのFriendly Nameに相当し、機器の名称を表す文字列で構成される。任意データ503は、Device Descriptionのうち、UDNとFriendly Nameとを除外したデータが相当する。

以上で、図5の説明を終える。

【0041】

図6は、本発明の実施形態に係るコンテンツ情報データ212の構造図の一例である。コンテンツ情報データ212は、機器ID601、ID602、親ID603、種別604、名前605、URI606を備える。機器ID601は、機器情報データ211から抽出したものであり、図5の機器ID501に対応する。ID602、親ID603、種別604は、ディレクトリ構造で保存されているコンテンツを表現するために設けている。種別604は、「ディレクトリ」又は「ファイル」を表現する文字列を備える。ID602、親ID603は、ディレクトリ構造を表現するための一意的な文字列である。名前605は、ディレクトリ又はファイルの名前を表す文字列である。URI606は、ファイルの場所を表現するURIである。

【0042】

このディレクトリ構造の一例を、行607、行608、行609に示す。この例では、「ROOT」という名前のディレクトリ内に、「1.JPG」と「2.MPG」の二つのファイルが格納されている。

【0043】

「ROOT」は、ディレクトリであり、ID602には「0」が、種別604には「ディレクトリ」がそれぞれ与えられている。また、親ID603には「−1」が与えられ、「ROOT」ディレクトリより上位階層が存在しないことを示している。

【0044】

「1.JPG」は、静止画ファイルであり、ID602には「1」が、種別604には「ファイル」がそれぞれ与えられている。「1.JPG」の場所を表すURI605には、「http://192.168.0.1/dms?id=1」が与えられている。また、親ID603には「0」が与えられ、これは「ROOT」ディレクトリのID602「0」と一致している。このことは、ファイル「1.JPG」が「ROOT」ディレクトリ内にあることを示している。

【0045】

「2.MPG」は、動画ファイルであり、ID602には「2」が、種別604には「ファイル」がそれぞれ与えられている。「2.MPG」の場所を表すURI605には、「http://192.168.0.1/dms?id=2」が与えられている。また、親ID603には「0」が与えられ、これは「ROOT」ディレクトリのID602の「0」と一致している。このことは、ファイル「2.MPG」が「ROOT」ディレクトリ内にあることを示している。

以上で、図6の説明を終える。

【0046】

図7は、本発明の実施形態に係るアクセス制御データ213の構造図の一例である。アクセス制御データ213は、機器ID701、ID702、コンテンツ視聴者ID703、アクセス権704を備える。機器ID701は、機器情報データ211から抽出したものであり、図5の機器ID501に対応する。ID702は、コンテンツ情報データ212から抽出したものであり、図6のID602に対応する。コンテンツ視聴者ID703は、コンテンツサーバ216を利用するコンテンツ視聴者を一意に識別可能な文字列を備える。アクセス権704は、「公開」または「非公開」など任意の制限を表す。図7では、「公開」「非公開」の二種類しか記載していないが、例えば「2011年1月1日から2012年1月1日まで公開」など公開期間等の情報を保持してもよい。

【0047】

アクセス制御データ213の一例を、行705、行706、行707に示す。行705は、機器ID701「0」のコンテンツサーバ216が保持する、ID702「0」のコンテンツを、コンテンツ視聴者ID703「コンテンツ視聴者(B)」のコンテンツ視聴者に、アクセス権704のとおりに「公開」することを表現している。行706は、機器ID701「0」のコンテンツサーバ216が保持する、ID702「1」のコンテンツを、コンテンツ視聴者ID703「コンテンツ視聴者(B)」のコンテンツ視聴者に、アクセス権704のとおりに「公開」することを表現している。行707は、機器ID701「0」のコンテンツサーバ216が保持する、ID702「2」のコンテンツを、コンテンツ視聴者ID703「コンテンツ視聴者(B)」のコンテンツ視聴者に、アクセス権704のとおりに「非公開」することを表現している。

以上で、図7の説明を終える。

【0048】

次に、コンテンツ提供者(A)がコンテンツ視聴者(B)に対して公開するアクセス制御済コンテンツ情報データ214を作成する方法について説明する。アクセス制御済コンテンツ情報データ214は、コンテンツ視聴者ごとに、上述のコンテンツ情報データ212およびアクセス制御データ213から作成される。

【0049】

図8は、本発明の実施形態に係るアクセス制御済コンテンツ情報データ214を作成するフローチャートである。なお、ここでの動作主体は、アクセス制御部207である。

【0050】

S801では、アクセス制御データ213から、指定したコンテンツ視聴者ID703のみの行を抽出する。この処理で作成されたデータを、「コンテンツ視聴者(B)用アクセス制御データ」と呼ぶ。また、抽出された行数をNとする。図7の場合、コンテンツ視聴者ID703は「コンテンツ視聴者(B)」のみであるので、全ての行が抽出され、N=3となる。

【0051】

S802では、コンテンツ視聴者(B)用アクセス制御データの先頭から数えた行数をiとして、アクセス制御ループを開始する。なお、iは1からNの値を取る。

【0052】

S803では、コンテンツ情報データ212の機器ID601およびID602が、コンテンツ視聴者(B)用アクセス制御データのi行目の機器ID701およびID702と一致するか否かを判断する。一致する行が存在しないと判断された場合は、S806へ進む。一致する行が存在すると判断された場合は、S804に進む。

【0053】

S804では、S803で一致する行が存在すると判断された場合、コンテンツ視聴者(B)用アクセス制御データのi行目のアクセス権704が「公開」に設定されているか否かを判断する。「公開」に設定されていないと判断された場合は、S806へ進む。「公開」に設定されていると判断された場合は、S805へ進む。

【0054】

S805では、S804で「公開」に設定されていると判断された場合は、S803で一致した行のURI606内のIPアドレス・ポート番号を、認証データ210内のIPアドレス・ポート番号に置換し、アクセス制御済コンテンツ情報データに行を追加する。

【0055】

S806では、iを1だけ増加させる。増加後のiがNより大きければ、本処理を終了する。増加後のiがN以下であれば、S802に戻る。

以上で、図8のフローチャートの説明を終える。

【0056】

図9は、本発明の実施形態に係るアクセス制御済コンテンツ情報データ214の構造図の一例である。図9は、図6に示したコンテンツ情報データ212に、図7のアクセス制御データ213を適用した場合のアクセス制御済コンテンツ情報データ214である。図7では、行707のアクセス権704が「非公開」となっているため、図9では、図6の行609は除外されている。また、行706のアクセス権704が「公開」となっているため、図9の行902では、行608のURI606のIPアドレスがホームゲートウェイ201(A)のIPアドレス・ポート番号に置換されている。例えば、ホームゲートウェイ201(A)のIPアドレスを192.168.10.1とすると、行608のURI606は、http://192.168.10.1/dms?id=1となる。以上より、図9では、行901の「ROOT」ディレクトリ内に、行902の「1.JPG」ファイルのみが存在することになる。

【0057】

(仮想コンテンツサーバの作成)

次に、アクセス制御済コンテンツ情報データ214(A)に基づき、DLNA規格のDMSとして動作する仮想コンテンツサーバ(B)を作成する方法について説明する。仮想コンテンツサーバ(B)は、コンテンツ提供者(A)がコンテンツ視聴者(B)に公開を許可したコンテンツのみをコンテンツサーバ(A)から受信するためのものである。コンテンツ視聴者(B)は、仮想コンテンツサーバ(B)が受信したコンテンツを視聴可能である。

【0058】

図10は、本発明の実施形態に係る仮想コンテンツサーバを作成するフローチャートである。

【0059】

S1001では、S801〜806により、既にアクセス制御済コンテンツ情報データ214(A)が作成されているとする。

【0060】

S1002では、仮想コンテンツサーバ部208(A)が、アクセス制御済コンテンツ情報データ214(A)を仮想コンテンツサーバ部208(B)に送信する。

【0061】

S1003では、仮想コンテンツサーバ部208(B)が、仮想コンテンツサーバ部208(A)から受信したアクセス制御済コンテンツ情報データ214(A)に基づき、仮想コンテンツサーバ(B)を構築する。仮想コンテンツサーバ(B)は、コンテンツサーバ216(B)と同等の機能を持つ。例えば、テレビ217(B)がローカルネットワークB内でコンテンツサーバを検索した場合、仮想コンテンツサーバ(B)とコンテンツサーバ216(B)の両方が検知される。

以上で図10のフローチャートの説明を終える。

【0062】

(コンテンツの視聴)

最後に、コンテンツ視聴者(B)がテレビ217(B)を使用して仮想コンテンツサーバ部208(B)が提供する仮想コンテンツサーバ(B)内のコンテンツを視聴する方法について説明する。

【0063】

図11は、本発明の実施形態に係るコンテンツ視聴者がコンテンツを視聴するフローチャートである。

【0064】

S1101では、コンテンツ視聴者(B)が、テレビ217(B)に表示された仮想コンテンツサーバ(B)内のコンテンツ一覧から視聴したいコンテンツを選択し、テレビ217(B)に対して再生指示を出す。

【0065】

S1102では、テレビ217(B)が、再生指示のあったコンテンツに対応するURIにアクセスする。テレビ217(B)がURIにアクセスすると、仮想コンテンツサーバ部208(A)がコンテンツサーバ216(A)に対して、コンテンツの取得要求をする。アクセスする方法としては、例えばHTTPがある。

【0066】

S1103では、取得要求を受けたコンテンツサーバ216(A)が、URIに対応するコンテンツを仮想コンテンツサーバ部208(A)に送信する。

【0067】

S1104では、仮想コンテンツサーバ部208(A)が、ホームゲートウェイ201(B)経由で、S1103のコンテンツをテレビ217(B)に送信する。テレビ217(B)は、受信したコンテンツを再生する。

以上で図11のフローチャートの説明を終える。

【0068】

<適用例>

本発明のゲートウェイ装置およびその使用方法の適用例について説明する。ここでは、利用者宅内のコンテンツサーバ216に格納した複数静止画ファイルのうち、利用者の友人が写っている静止画ファイルのみを、利用者の友人にのみ公開する場合を想定する。

【0069】

はじめに、利用者は、PC215を操作し、ホームゲートウェイ201の情報入出力部202に、コンテンツサーバ216内に保存した静止画ファイルのうち、友人が写った静止画ファイルに対してのみ「公開」する指示を出す。指示を受けた情報入出力部202は、アクセス制御部207にアクセスし、コンテンツサーバ216内に保存した静止画ファイルのうち、友人が写った静止画ファイルに対してのみ「公開」というアクセス権を付与したアクセス制御済コンテンツ情報データ214を作成させる。

【0070】

次に、利用者は、ホームゲートウェイ201の情報入出力部202に友人の電子メールアドレスを入力する。情報入出力部202は、電子メール送信部203に友人の電子メールアドレスを送信する。電子メール送信部203は、認証データ210とホームゲートウェイ201の仮想コンテンツサーバ部208のIPアドレス・待受ポート番号とを、友人に電子メールで送信する。

【0071】

次に、電子メールを受け取った友人は、ホームゲートウェイ201の情報入出力部202に認証情報を入力する。情報入出力部202は、認証部204に認証情報を送信する。認証部204が友人を認証すると、利用者の仮想コンテンツサーバ部208が、友人宅の仮想コンテンツサーバ部208にアクセス制御済コンテンツ情報データ214を送信する。友人宅の仮想コンテンツサーバ部208は、受信したアクセス制御済コンテンツ情報データ214に基づき、仮想コンテンツサーバを構築する。友人宅のテレビ217は、仮想コンテンツサーバに含まれるコンテンツを表示する。このとき、利用者宅のコンテンツサーバ216内の静止画ファイルのうち、利用者が公開を許可した静止画ファイルのみが一覧表示される。

【0072】

最後に、友人は、一覧表示された静止画ファイルから閲覧したい静止画ファイルを選択し、テレビに再生指示を出す。すると、テレビ217は、友人が選択した静止画を表示する。

【0073】

なお、本発明は、実施形態の機能を実現するソフトウェアのプログラムコードによっても実現できる。この場合、プログラムコードを記録した記憶媒体をシステムまたは装置に提供し、そのシステムまたは装置のコンピュータ(又はCPUやMPU)が記憶媒体に格納されたプログラムコードを読み出す。この場合、記憶媒体から読み出されたプログラムコード自体が前述した実施形態の機能を実現することになり、そのプログラムコード自体、及びそれを記憶した記憶媒体は本発明を構成することになる。このようなプログラムコードを供給するための記憶媒体としては、例えば、フロッピィ(登録商標)ディスク、CD−ROM、DVD−ROM、ハードディスク、光ディスク、光磁気ディスク、CD−R、磁気テープ、不揮発性のメモリカード、ROMなどが用いられる。

【0074】

<まとめ>

本発明のホームゲートウェイ装置によれば、コンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを作成するアクセス制御部を備えることを特徴とする。この構成により、コンテンツ提供者は、コンテンツ視聴者に対し、所望のコンテンツのみを公開することができる。

【0075】

また、本発明のホームゲートウェイ装置によれば、コンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを記憶する記憶部と、アクセス制御済コンテンツ情報データに基づき、コンテンツ視聴者に対して公開を許可したコンテンツを送信または受信する仮想コンテンツサーバ部とを備えることを特徴とする。この構成により、コンテンツ視聴者は、コンテンツ提供者が公開を許可したコンテンツを、視聴することができる。したがって、ネットワーク間の安全な情報通信が可能となる。

【0076】

この場合において、さらに、コンテンツ視聴者を認証するための認証データに基づき、コンテンツ視聴者を認証する認証部を備え、記憶部は、認証部が認証したコンテンツ視聴者ごとに、アクセス制御済コンテンツ情報データを記憶してもよい。この構成により、コンテンツ提供者は、コンテンツを公開する相手を任意に選択できるので、所望のコンテンツ視聴者にのみコンテンツを公開することができる。また、コンテンツ提供者は、認証したコンテンツ視聴者ごとに、公開するコンテンツをアレンジすることもできる。

【符号の説明】

【0077】

101…ローカルネットワーク

102…ネットワーク

201…ホームゲートウェイ

202…情報入出力部

203…電子メール送信部

204…認証部

205…接続機器管理部

206…ネットワーク接続部

207…アクセス制御部

208…仮想コンテンツサーバ部

209…記憶部

210…認証データ

211…機器情報データ

212…コンテンツ情報データ

213…アクセス制御データ

214…アクセス制御済コンテンツ情報データ

215…PC

216…コンテンツサーバ

217…テレビ

501…機器ID

502…機器名

503…任意データ

504…機器情報データの行

505…機器情報データの行

601…機器ID

602…ID

603…親ID

604…種別

605…名前

606…URI

607…コンテンツ情報の行

608…コンテンツ情報の行

609…コンテンツ情報の行

701…機器ID

702…ID

703…コンテンツ視聴者ID

704…アクセス権

705…アクセス制御データの行

706…アクセス制御データの行

707…アクセス制御データの行

901…アクセス制御済コンテンツ情報データの行

902…アクセス制御済コンテンツ情報データの行

【技術分野】

【0001】

本発明は、ゲートウェイ装置及び該装置の制御方法に関する。例えば、異なるローカルネットワークに存在する情報家電を相互にやり取りするゲートウェイ装置、該装置の制御方法および該装置の制御プログラムに関する。

【背景技術】

【0002】

近年、情報家電の多様化により、一般家庭等の宅内で保持するコンテンツ種も増加している。情報家電により生成されるコンテンツの例としては、デジタルカメラにより撮影した静止画ファイル、Blu−ray Disc(商標)レコーダで録画した動画ファイル等がある。このような情報家電の互換性を確保し、宅内でのコンテンツ管理を容易にする目的で、DLNA(Digital Living Network Alliance)規格が定められている。

【0003】

DLNA規格は、宅内にあるPC(パーソナルコンピュータ)および情報家電をネットワークで接続する方法、並びに機器間でコンテンツをやり取りする方法を定めている。DLNA規格では、例えば、コンテンツを保存する機器であるDMS(Digital Media Server)、コンテンツを再生する機器であるDMR(Digital Media Renderer)、DMS内のコンテンツをDMRに再生指示するDMC(Digital Controller)、およびDMCとDMRとの機能を併せ持つDMP(Digital Media Player)等が規定されている。DMSの一例としてはBlu−ray Disc(商標)レコーダがあり、DMPの一例としてはテレビがある。

【0004】

DLNA規格により、コンテンツ視聴者は、DMPであるテレビに、DMSであるBlu−ray Disc(商標)レコーダが保持するコンテンツ一覧を表示させ、選択したコンテンツを再生させることが可能となる。ただし、コンテンツ視聴者がDMPから操作できるのは、コンテンツ視聴者本人の宅内にあるDMSのみである。このため、コンテンツ視聴者は、友人宅等の異なったローカルネットワーク内に存在するDMSの内容を視聴することができない。つまり、DLNA規格では、DMSおよびDMPが同一ネットワーク内にあることを前提としているため、コンテンツ視聴者に対する利便性が損なわれている。

【0005】

この問題を解決するため、特許文献1では、異なるローカルネットワークに存在する情報家電を相互にやり取り可能にする方法が開示されている。

【先行技術文献】

【特許文献】

【0006】

【特許文献1】特開2009−268010号公報

【発明の概要】

【発明が解決しようとする課題】

【0007】

しかしながら、特許文献1の方法では、異なるローカルネットワークに存在するDMSの内容全てを、コンテンツ視聴者が視聴できる。言い換えると、コンテンツ提供者にとって他人に視聴させたくないコンテンツまでも、コンテンツ視聴者により視聴されるおそれがある。このため、特許文献1の方法は、安全面の観点から現実的な方法とは言えない。

【0008】

本発明は、上記課題に鑑みてなされたものであり、ネットワークを介しホームゲートウェイにより相互接続されているローカルネットワークにおいて、一方のローカルネットワーク内のコンテンツ提供者が、他方のローカルネットワーク内の特定のコンテンツ視聴者に対し、所望のコンテンツのみを公開することができるゲートウェイ装置、該装置の制御方法および該装置の制御プログラムを提供するものである。

【課題を解決するための手段】

【0009】

上記課題を解決するため、本発明に係るゲートウェイ装置は、コンテンツ提供者側の第1のローカルネットワークおよびコンテンツ視聴者側の第2のローカルネットワークにそれぞれ設けられ、両者の情報通信をやり取りするゲートウェイ装置であって、前記コンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを記憶する記憶部と、前記アクセス制御済コンテンツ情報データに基づき、前記コンテンツ視聴者に対して公開を許可したコンテンツを送信または受信する仮想コンテンツサーバ部とを備え、前記第1のローカルネットワーク内に記憶された前記アクセス制御済コンテンツ情報データに表記されたコンテンツを、前記第2のローカルネットワーク内の前記仮想コンテンツサーバ部に構築された仮想コンテンツサーバで受信して視聴可能とすることを特徴とする。

【0010】

また、本発明に係るゲートウェイ装置は、コンテンツ提供者側のローカルネットワークに設けられたゲートウェイ装置であって、前記コンテンツ提供者側とは異なるローカルネットワーク内のコンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを作成するアクセス制御部を備えることを特徴とする。

【発明の効果】

【0011】

本発明によれば、ネットワークを介しホームゲートウェイにより相互接続されているローカルネットワークにおいて、一方のローカルネットワーク内のコンテンツ提供者が、他方のローカルネットワーク内の特定のコンテンツ視聴者に対し、所望のコンテンツのみを公開することができる。

【図面の簡単な説明】

【0012】

【図1】本発明の実施形態に係るネットワークの概念図である。

【図2】本発明の実施形態に係るローカルネットワークの構成図である。

【図3】本発明の実施形態に係る認証データをコンテンツ視聴者に送信するフローチャートである。

【図4】本発明の実施形態に係るコンテンツ提供者がコンテンツ視聴者を認証するフローチャートである。

【図5】本発明の実施形態に係る機器情報データの構造図の一例である。

【図6】本発明の実施形態に係るコンテンツ情報データの構造図の一例である。

【図7】本発明の実施形態に係るアクセス制御データの構造図の一例である。

【図8】本発明の実施形態に係るアクセス制御済コンテンツ情報データを作成するフローチャートである。

【図9】本発明の実施形態に係るアクセス制御済コンテンツ情報データの一例である。

【図10】本発明の実施形態に係る仮想コンテンツサーバを作成するフローチャートである。

【図11】本発明の実施形態に係るコンテンツ視聴者がコンテンツを視聴するフローチャートである。

【発明を実施するための形態】

【0013】

本発明は、コンテンツ提供者側の第1のローカルネットワークおよびコンテンツ視聴者側の第2のローカルネットワークにそれぞれ設けられ、両者の情報通信をやり取りするゲートウェイ装置、該装置の制御方法および該装置の制御プログラムに関する。以下、添付図面を参照して本発明の実施形態について説明する。ただし、本実施形態は、本発明を実施するための一例に過ぎず、本発明の技術的範囲を限定するものではないことに注意すべきである。また、各図において共通の構成については同一の参照番号が付されている。

【0014】

<ネットワークの構造>

図1は、本発明の実施形態に係るネットワークの概念図である。ローカルネットワーク101(101A、101B、101C)は、ネットワーク102を介して相互に接続されている。ローカルネットワーク101としては、例えば一般家庭の宅内に構築されているネットワークが相当する。また、ネットワーク102としては、例えばインターネットが相当する。なお、図1では、ネットワーク102に接続されているローカルネットワークが3つのみ記載されているが、任意の数でもよい。また、ネットワーク102は、ローカルネットワーク同士を相互に接続する方式であれば任意の通信形態でもよく、有線・無線のどちらか一方、もしくは両方で構成されていてもよい。

【0015】

<ローカルネットワークの構造>

図2は、本発明の実施形態に係るローカルネットワーク101の構成図である。ローカルネットワーク101は、ホームゲートウェイ201、PC(パーソナルコンピュータ)215、コンテンツサーバ216、テレビ217を備える。

【0016】

ホームゲートウェイ201は、PPPoE(Point−to−point protocol over Ethernet)とイーサネット間の様な、異種プロトコル間のデータを変換し、中継する装置である。例えば、ISP(インターネット・サービス・プロバイダ)が、本装置をインターネット回線契約者の宅内に設置する。なお、ここに示したホームゲートウェイの構成は一例であり、この構成に限られない。

【0017】

コンテンツサーバ216は、動画ファイル、静止画ファイル、音楽ファイルを保存する記憶装置を備えるコンピュータまたは組み込みシステムである。コンテンツサーバ216としては、例えばDLNA規格のDMS機能を有するBlu−ray Disc(商標)レコーダが相当する。

【0018】

テレビ217は、コンテンツサーバ216等に保存されている動画ファイル、静止画ファイル、音楽ファイルの一覧を表示する機能、またこれらを再生する機能を持つ。テレビ217としては、例えばDLNA規格のDMP機能を持つテレビ等が相当する。

【0019】

次に、本発明の実施形態に係るホームゲートウェイ201の内部構成について説明する。ホームゲートウェイ201は、PC215と各構成部とのインターフェースである情報入出力部202、コンテンツ視聴者に認証データ210を電子メールで送信する電子メール送信部203、認証データ210を用いてコンテンツ視聴者を認証する認証部204、コンテンツサーバ216を監視して機器情報データ211を作成する接続機器管理部205、ホームゲートウェイ201をネットワーク102、PC215、コンテンツサーバ216、テレビ217に接続するネットワーク接続部206、アクセス制御済コンテンツ情報データを作成するアクセス制御部207、アクセス制御済コンテンツ情報データ214に基づき仮想コンテンツサーバを構築する仮想コンテンツサーバ部208、各種データ210〜214を格納し又は読み出す記憶部209を備える。ネットワーク接続部206としては、例えばNIC(ネットワーク・インタフェース・カード)が相当する。なお、このネットワーク接続部206には、図示しない任意の装置が接続されていてもよい。

【0020】

記憶部209は、コンテンツ視聴者を認証するための認証データ210、コンテンツサーバ216に関する情報を含む機器情報データ211、コンテンツ内容の階層情報を含むコンテンツ情報データ212、コンテンツ視聴者に対する公開の可否が表記されたアクセス制御データ213、特定のコンテンツ視聴者ごとにコンテンツ情報データ212のうち公開するもののみを抽出したアクセス制御済コンテンツ情報データ214を格納する。認証データ210は、コンテンツ提供者のホームゲートウェイ201のIPアドレス、待受ポート番号、コンテンツ視聴者名、パスワード等を含む。IPアドレスと待受ポート番号は必須の情報であるが、コンテンツ視聴者名とパスワードは、コンテンツ視聴者を認証するための情報の一例であり、この情報に限らない。記憶部209としては、例えばフラッシュROM(Read Only Memory)が相当する。

【0021】

コンテンツ提供者およびコンテンツ視聴者の両者が、それぞれ本ホームゲートウェイ201を宅内に設置することで、異なるローカルネットワークに存在する情報家電の安全なやり取りが可能となる。

【0022】

<異なるローカルネットワーク間の通信>

次に、図1に示すネットワークにおいて、異なるローカルネットワークに存在するコンテンツ提供者およびコンテンツ視聴者が、図2に示すそれぞれのホームゲートウェイ装置を介して、情報家電をやり取りする方法について説明する。以下では、一例として、ローカルネットワーク101Aのコンテンツ提供者が、ローカルネットワーク101Bのコンテンツ視聴者に対して、ローカルネットワーク101A内の特定のコンテンツデータを公開し、コンテンツ視聴者が当該コンテンツデータをテレビ217で再生する場合について説明する。以下では、表記を簡略化するため、例えば「ローカルネットワーク101A内のホームゲートウェイ201」は「ホームゲートウェイ201(A)」、「ローカルネットワーク101B内の仮想コンテンツサーバ部208」は「仮想コンテンツサーバ部208(B)」のように、ローカルネットワークを特定する記号を表記の末尾に付加する。

【0023】

(コンテンツ視聴者の認証)

異なるローカルネットワーク間で通信を行う前に、コンテンツ提供者が、コンテンツ情報を公開する相手となるコンテンツ視聴者を認証する必要がある。コンテンツ提供者がコンテンツ視聴者を認証する方法について、図3および図4のフローチャートに基づき説明する。

【0024】

図3は、本発明の実施形態に係るコンテンツ視聴者(B)を認証するための認証データ210をコンテンツ視聴者(B)に送信するフローチャートである。

【0025】

S301では、コンテンツ提供者(A)が、PC215(A)を操作し、ホームゲートウェイ201(A)の情報入出力部202(A)にアクセスする。アクセス方法としては、例えばPC215(A)にインストールされているウェブブラウザにホームゲートウェイ201(A)を示すURI(Uniform Resource Identifier)を入力する方法があるが、この方法に限らない。

【0026】

S302では、コンテンツ提供者(A)が、情報入出力部202(A)に、コンテンツ視聴者(B)の電子メールアドレスを入力する。電子メールアドレスとしては、例えばuser_b@example.comがある。なお、コンテンツ提供者(A)とコンテンツ視聴者(B)との二者間で必要な情報を共有できる手段であれば、電子メールアドレスに限られない。例えば、FAX、SNS、FTP通信等を使用するための情報を入力してもよい。

【0027】

S303では、情報入出力部202(A)が、コンテンツ視聴者(B)を認証するための認証データ210(A)を生成し、記憶部209(A)に送信する。記憶部209(A)は、受信した認証データ210(A)を格納する。

【0028】

S304では、電子メール送信部203(A)が、記憶部209(A)内の認証データ210(A)をコンテンツ視聴者(B)の電子メールアドレス宛に、電子メールとして送信する。なお、電子メールに記載する認証データ210(A)は、平文でもよいし、何らかの暗号アルゴリズムに基づいて暗号化されたものでもよい。

以上で図3のフローチャートの説明を終える。

【0029】

図4は、本発明の実施形態に係るコンテンツ提供者(A)が、コンテンツ視聴者(B)を認証するフローチャートである。ここでは、図3のS304により、コンテンツ視聴者(B)がコンテンツ提供者(A)からの電子メールを既に受信しているものとする。

【0030】

S401では、コンテンツ視聴者(B)が、PC215(B)を操作し、ホームゲートウェイ201(B)の情報入出力部202(B)にアクセスする。

【0031】

S402では、コンテンツ視聴者(B)が、情報入出力部202(B)に、受信した電子メールに記載されている認証データ210を入力する。

【0032】

S403では、情報入出力部202(B)が、認証データ210に含まれるホームゲートウェイ201(A)のIPアドレスと待受ポート番号を用いて、認証部204(A)にTCP(Transmission Control Protocol)接続する。接続後、情報入出力部202(B)は、認証部204(A)にコンテンツ視聴者名とパスワードを送信する。

【0033】

S404では、認証部204(A)が、受信したコンテンツ視聴者名およびパスワードが、記憶部209(A)内の認証データ210に含まれるコンテンツ視聴者名およびパスワードに一致するか否かを確認する。一致する場合は認証成功とし、それ以外は認証失敗とする。

【0034】

S405では、S404で認証失敗した場合、認証部204(A)は、情報入出力部202(B)に認証失敗の旨を通知する。通知を受信した情報入出力部202(B)は、認証失敗の表示をし、認証部204(A)とのTCP通信を終了する。

【0035】

S406では、S404で認証成功した場合、仮想コンテンツサーバ部208(A)は、仮想コンテンツサーバ部208(B)と通信を開始する。つまり、以降のローカルネットワーク間の通信は、仮想コンテンツサーバ部208(A)と仮想コンテンツサーバ部208(B)との間で行う。詳しくは、後述する(図10)。

以上で図4のフローチャートの説明を終える。

【0036】

(アクセス制御済コンテンツ情報データの作成)

次に、コンテンツ提供者(A)がコンテンツ視聴者(B)に対して公開を許可したコンテンツのみに関する情報(アクセス制御済コンテンツ情報データ)を作成する方法について説明する。なお、アクセス制御済コンテンツ情報データの作成は、前述のコンテンツ視聴者を認証する前でもよいし、認証した後でもよい。アクセス制御済コンテンツ情報データは、図2の記憶部209に格納された、機器情報データ211、アクセス制御データ213、コンテンツ情報データ212の3つのデータを用いて作成する。したがって、始めにこれらのデータ構造について説明する。

【0037】

図5は、本発明の実施形態に係る機器情報データ211の構造図の一例である。機器情報データ211は、機器ID501、機器名502、任意データ503を備える。機器ID501は、コンテンツサーバ216ごとに与えられた一意の文字列である。機器名502は、コンテンツサーバ216の名称を表す文字列である。任意データ503は、機器ID501、機器名502以外のデータであり、任意の情報を格納する領域である。

【0038】

機器情報データ211は、ネットワーク接続部206に接続されたコンテンツサーバ216に関する情報であり、接続機器管理部205によって記憶部209に作成される。接続機器管理部205は、ネットワーク接続部206を監視し、機器情報データ211を更新する。例えば、コンテンツサーバ216がネットワーク接続部206に接続された場合は、接続されたコンテンツサーバ216を表す機器ID501、機器名502、任意データ503を作成し、これらの情報を表す行を機器情報データ211に追加する。また、コンテンツサーバ216がネットワーク接続部206から切断された場合は、切断されたコンテンツサーバ216の情報を表す行を機器情報データ211から削除する。コンテンツサーバ216の監視は、例えばUPnP DAで規定されるNOTIFYメッセージやM−SEARCHメッセージを用いて行う。

【0039】

機器情報データ211の一例を、行504、行505に示す。行504は、機器ID501が「0」、機器名502が「DMS0」、任意データ503が「シリアル番号:123」を表す。また、行505は、機器ID501が「1」、機器名502が「DMS1」、任意データ503は設定されていないことを表す。

【0040】

機器情報データ211としては、例えばUPnP DA(Device Architecture)で定義されるDevice Descriptionが相当する。機器ID501は、Device DescriptionのUDNに相当し、機器を一意に識別可能な文字列で構成される。また、機器名502は、Device DescriptionのFriendly Nameに相当し、機器の名称を表す文字列で構成される。任意データ503は、Device Descriptionのうち、UDNとFriendly Nameとを除外したデータが相当する。

以上で、図5の説明を終える。

【0041】

図6は、本発明の実施形態に係るコンテンツ情報データ212の構造図の一例である。コンテンツ情報データ212は、機器ID601、ID602、親ID603、種別604、名前605、URI606を備える。機器ID601は、機器情報データ211から抽出したものであり、図5の機器ID501に対応する。ID602、親ID603、種別604は、ディレクトリ構造で保存されているコンテンツを表現するために設けている。種別604は、「ディレクトリ」又は「ファイル」を表現する文字列を備える。ID602、親ID603は、ディレクトリ構造を表現するための一意的な文字列である。名前605は、ディレクトリ又はファイルの名前を表す文字列である。URI606は、ファイルの場所を表現するURIである。

【0042】

このディレクトリ構造の一例を、行607、行608、行609に示す。この例では、「ROOT」という名前のディレクトリ内に、「1.JPG」と「2.MPG」の二つのファイルが格納されている。

【0043】

「ROOT」は、ディレクトリであり、ID602には「0」が、種別604には「ディレクトリ」がそれぞれ与えられている。また、親ID603には「−1」が与えられ、「ROOT」ディレクトリより上位階層が存在しないことを示している。

【0044】

「1.JPG」は、静止画ファイルであり、ID602には「1」が、種別604には「ファイル」がそれぞれ与えられている。「1.JPG」の場所を表すURI605には、「http://192.168.0.1/dms?id=1」が与えられている。また、親ID603には「0」が与えられ、これは「ROOT」ディレクトリのID602「0」と一致している。このことは、ファイル「1.JPG」が「ROOT」ディレクトリ内にあることを示している。

【0045】

「2.MPG」は、動画ファイルであり、ID602には「2」が、種別604には「ファイル」がそれぞれ与えられている。「2.MPG」の場所を表すURI605には、「http://192.168.0.1/dms?id=2」が与えられている。また、親ID603には「0」が与えられ、これは「ROOT」ディレクトリのID602の「0」と一致している。このことは、ファイル「2.MPG」が「ROOT」ディレクトリ内にあることを示している。

以上で、図6の説明を終える。

【0046】

図7は、本発明の実施形態に係るアクセス制御データ213の構造図の一例である。アクセス制御データ213は、機器ID701、ID702、コンテンツ視聴者ID703、アクセス権704を備える。機器ID701は、機器情報データ211から抽出したものであり、図5の機器ID501に対応する。ID702は、コンテンツ情報データ212から抽出したものであり、図6のID602に対応する。コンテンツ視聴者ID703は、コンテンツサーバ216を利用するコンテンツ視聴者を一意に識別可能な文字列を備える。アクセス権704は、「公開」または「非公開」など任意の制限を表す。図7では、「公開」「非公開」の二種類しか記載していないが、例えば「2011年1月1日から2012年1月1日まで公開」など公開期間等の情報を保持してもよい。

【0047】

アクセス制御データ213の一例を、行705、行706、行707に示す。行705は、機器ID701「0」のコンテンツサーバ216が保持する、ID702「0」のコンテンツを、コンテンツ視聴者ID703「コンテンツ視聴者(B)」のコンテンツ視聴者に、アクセス権704のとおりに「公開」することを表現している。行706は、機器ID701「0」のコンテンツサーバ216が保持する、ID702「1」のコンテンツを、コンテンツ視聴者ID703「コンテンツ視聴者(B)」のコンテンツ視聴者に、アクセス権704のとおりに「公開」することを表現している。行707は、機器ID701「0」のコンテンツサーバ216が保持する、ID702「2」のコンテンツを、コンテンツ視聴者ID703「コンテンツ視聴者(B)」のコンテンツ視聴者に、アクセス権704のとおりに「非公開」することを表現している。

以上で、図7の説明を終える。

【0048】

次に、コンテンツ提供者(A)がコンテンツ視聴者(B)に対して公開するアクセス制御済コンテンツ情報データ214を作成する方法について説明する。アクセス制御済コンテンツ情報データ214は、コンテンツ視聴者ごとに、上述のコンテンツ情報データ212およびアクセス制御データ213から作成される。

【0049】

図8は、本発明の実施形態に係るアクセス制御済コンテンツ情報データ214を作成するフローチャートである。なお、ここでの動作主体は、アクセス制御部207である。

【0050】

S801では、アクセス制御データ213から、指定したコンテンツ視聴者ID703のみの行を抽出する。この処理で作成されたデータを、「コンテンツ視聴者(B)用アクセス制御データ」と呼ぶ。また、抽出された行数をNとする。図7の場合、コンテンツ視聴者ID703は「コンテンツ視聴者(B)」のみであるので、全ての行が抽出され、N=3となる。

【0051】

S802では、コンテンツ視聴者(B)用アクセス制御データの先頭から数えた行数をiとして、アクセス制御ループを開始する。なお、iは1からNの値を取る。

【0052】

S803では、コンテンツ情報データ212の機器ID601およびID602が、コンテンツ視聴者(B)用アクセス制御データのi行目の機器ID701およびID702と一致するか否かを判断する。一致する行が存在しないと判断された場合は、S806へ進む。一致する行が存在すると判断された場合は、S804に進む。

【0053】

S804では、S803で一致する行が存在すると判断された場合、コンテンツ視聴者(B)用アクセス制御データのi行目のアクセス権704が「公開」に設定されているか否かを判断する。「公開」に設定されていないと判断された場合は、S806へ進む。「公開」に設定されていると判断された場合は、S805へ進む。

【0054】

S805では、S804で「公開」に設定されていると判断された場合は、S803で一致した行のURI606内のIPアドレス・ポート番号を、認証データ210内のIPアドレス・ポート番号に置換し、アクセス制御済コンテンツ情報データに行を追加する。

【0055】

S806では、iを1だけ増加させる。増加後のiがNより大きければ、本処理を終了する。増加後のiがN以下であれば、S802に戻る。

以上で、図8のフローチャートの説明を終える。

【0056】

図9は、本発明の実施形態に係るアクセス制御済コンテンツ情報データ214の構造図の一例である。図9は、図6に示したコンテンツ情報データ212に、図7のアクセス制御データ213を適用した場合のアクセス制御済コンテンツ情報データ214である。図7では、行707のアクセス権704が「非公開」となっているため、図9では、図6の行609は除外されている。また、行706のアクセス権704が「公開」となっているため、図9の行902では、行608のURI606のIPアドレスがホームゲートウェイ201(A)のIPアドレス・ポート番号に置換されている。例えば、ホームゲートウェイ201(A)のIPアドレスを192.168.10.1とすると、行608のURI606は、http://192.168.10.1/dms?id=1となる。以上より、図9では、行901の「ROOT」ディレクトリ内に、行902の「1.JPG」ファイルのみが存在することになる。

【0057】

(仮想コンテンツサーバの作成)

次に、アクセス制御済コンテンツ情報データ214(A)に基づき、DLNA規格のDMSとして動作する仮想コンテンツサーバ(B)を作成する方法について説明する。仮想コンテンツサーバ(B)は、コンテンツ提供者(A)がコンテンツ視聴者(B)に公開を許可したコンテンツのみをコンテンツサーバ(A)から受信するためのものである。コンテンツ視聴者(B)は、仮想コンテンツサーバ(B)が受信したコンテンツを視聴可能である。

【0058】

図10は、本発明の実施形態に係る仮想コンテンツサーバを作成するフローチャートである。

【0059】

S1001では、S801〜806により、既にアクセス制御済コンテンツ情報データ214(A)が作成されているとする。

【0060】

S1002では、仮想コンテンツサーバ部208(A)が、アクセス制御済コンテンツ情報データ214(A)を仮想コンテンツサーバ部208(B)に送信する。

【0061】

S1003では、仮想コンテンツサーバ部208(B)が、仮想コンテンツサーバ部208(A)から受信したアクセス制御済コンテンツ情報データ214(A)に基づき、仮想コンテンツサーバ(B)を構築する。仮想コンテンツサーバ(B)は、コンテンツサーバ216(B)と同等の機能を持つ。例えば、テレビ217(B)がローカルネットワークB内でコンテンツサーバを検索した場合、仮想コンテンツサーバ(B)とコンテンツサーバ216(B)の両方が検知される。

以上で図10のフローチャートの説明を終える。

【0062】

(コンテンツの視聴)

最後に、コンテンツ視聴者(B)がテレビ217(B)を使用して仮想コンテンツサーバ部208(B)が提供する仮想コンテンツサーバ(B)内のコンテンツを視聴する方法について説明する。

【0063】

図11は、本発明の実施形態に係るコンテンツ視聴者がコンテンツを視聴するフローチャートである。

【0064】

S1101では、コンテンツ視聴者(B)が、テレビ217(B)に表示された仮想コンテンツサーバ(B)内のコンテンツ一覧から視聴したいコンテンツを選択し、テレビ217(B)に対して再生指示を出す。

【0065】

S1102では、テレビ217(B)が、再生指示のあったコンテンツに対応するURIにアクセスする。テレビ217(B)がURIにアクセスすると、仮想コンテンツサーバ部208(A)がコンテンツサーバ216(A)に対して、コンテンツの取得要求をする。アクセスする方法としては、例えばHTTPがある。

【0066】

S1103では、取得要求を受けたコンテンツサーバ216(A)が、URIに対応するコンテンツを仮想コンテンツサーバ部208(A)に送信する。

【0067】

S1104では、仮想コンテンツサーバ部208(A)が、ホームゲートウェイ201(B)経由で、S1103のコンテンツをテレビ217(B)に送信する。テレビ217(B)は、受信したコンテンツを再生する。

以上で図11のフローチャートの説明を終える。

【0068】

<適用例>

本発明のゲートウェイ装置およびその使用方法の適用例について説明する。ここでは、利用者宅内のコンテンツサーバ216に格納した複数静止画ファイルのうち、利用者の友人が写っている静止画ファイルのみを、利用者の友人にのみ公開する場合を想定する。

【0069】

はじめに、利用者は、PC215を操作し、ホームゲートウェイ201の情報入出力部202に、コンテンツサーバ216内に保存した静止画ファイルのうち、友人が写った静止画ファイルに対してのみ「公開」する指示を出す。指示を受けた情報入出力部202は、アクセス制御部207にアクセスし、コンテンツサーバ216内に保存した静止画ファイルのうち、友人が写った静止画ファイルに対してのみ「公開」というアクセス権を付与したアクセス制御済コンテンツ情報データ214を作成させる。

【0070】

次に、利用者は、ホームゲートウェイ201の情報入出力部202に友人の電子メールアドレスを入力する。情報入出力部202は、電子メール送信部203に友人の電子メールアドレスを送信する。電子メール送信部203は、認証データ210とホームゲートウェイ201の仮想コンテンツサーバ部208のIPアドレス・待受ポート番号とを、友人に電子メールで送信する。

【0071】

次に、電子メールを受け取った友人は、ホームゲートウェイ201の情報入出力部202に認証情報を入力する。情報入出力部202は、認証部204に認証情報を送信する。認証部204が友人を認証すると、利用者の仮想コンテンツサーバ部208が、友人宅の仮想コンテンツサーバ部208にアクセス制御済コンテンツ情報データ214を送信する。友人宅の仮想コンテンツサーバ部208は、受信したアクセス制御済コンテンツ情報データ214に基づき、仮想コンテンツサーバを構築する。友人宅のテレビ217は、仮想コンテンツサーバに含まれるコンテンツを表示する。このとき、利用者宅のコンテンツサーバ216内の静止画ファイルのうち、利用者が公開を許可した静止画ファイルのみが一覧表示される。

【0072】

最後に、友人は、一覧表示された静止画ファイルから閲覧したい静止画ファイルを選択し、テレビに再生指示を出す。すると、テレビ217は、友人が選択した静止画を表示する。

【0073】

なお、本発明は、実施形態の機能を実現するソフトウェアのプログラムコードによっても実現できる。この場合、プログラムコードを記録した記憶媒体をシステムまたは装置に提供し、そのシステムまたは装置のコンピュータ(又はCPUやMPU)が記憶媒体に格納されたプログラムコードを読み出す。この場合、記憶媒体から読み出されたプログラムコード自体が前述した実施形態の機能を実現することになり、そのプログラムコード自体、及びそれを記憶した記憶媒体は本発明を構成することになる。このようなプログラムコードを供給するための記憶媒体としては、例えば、フロッピィ(登録商標)ディスク、CD−ROM、DVD−ROM、ハードディスク、光ディスク、光磁気ディスク、CD−R、磁気テープ、不揮発性のメモリカード、ROMなどが用いられる。

【0074】

<まとめ>

本発明のホームゲートウェイ装置によれば、コンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを作成するアクセス制御部を備えることを特徴とする。この構成により、コンテンツ提供者は、コンテンツ視聴者に対し、所望のコンテンツのみを公開することができる。

【0075】

また、本発明のホームゲートウェイ装置によれば、コンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを記憶する記憶部と、アクセス制御済コンテンツ情報データに基づき、コンテンツ視聴者に対して公開を許可したコンテンツを送信または受信する仮想コンテンツサーバ部とを備えることを特徴とする。この構成により、コンテンツ視聴者は、コンテンツ提供者が公開を許可したコンテンツを、視聴することができる。したがって、ネットワーク間の安全な情報通信が可能となる。

【0076】

この場合において、さらに、コンテンツ視聴者を認証するための認証データに基づき、コンテンツ視聴者を認証する認証部を備え、記憶部は、認証部が認証したコンテンツ視聴者ごとに、アクセス制御済コンテンツ情報データを記憶してもよい。この構成により、コンテンツ提供者は、コンテンツを公開する相手を任意に選択できるので、所望のコンテンツ視聴者にのみコンテンツを公開することができる。また、コンテンツ提供者は、認証したコンテンツ視聴者ごとに、公開するコンテンツをアレンジすることもできる。

【符号の説明】

【0077】

101…ローカルネットワーク

102…ネットワーク

201…ホームゲートウェイ

202…情報入出力部

203…電子メール送信部

204…認証部

205…接続機器管理部

206…ネットワーク接続部

207…アクセス制御部

208…仮想コンテンツサーバ部

209…記憶部

210…認証データ

211…機器情報データ

212…コンテンツ情報データ

213…アクセス制御データ

214…アクセス制御済コンテンツ情報データ

215…PC

216…コンテンツサーバ

217…テレビ

501…機器ID

502…機器名

503…任意データ

504…機器情報データの行

505…機器情報データの行

601…機器ID

602…ID

603…親ID

604…種別

605…名前

606…URI

607…コンテンツ情報の行

608…コンテンツ情報の行

609…コンテンツ情報の行

701…機器ID

702…ID

703…コンテンツ視聴者ID

704…アクセス権

705…アクセス制御データの行

706…アクセス制御データの行

707…アクセス制御データの行

901…アクセス制御済コンテンツ情報データの行

902…アクセス制御済コンテンツ情報データの行

【特許請求の範囲】

【請求項1】

コンテンツ提供者側の第1のローカルネットワークおよびコンテンツ視聴者側の第2のローカルネットワークにそれぞれ設けられ、両者の情報通信をやり取りするゲートウェイ装置であって、

前記コンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを記憶する記憶部と、

前記アクセス制御済コンテンツ情報データに基づき、前記コンテンツ視聴者に対して公開を許可したコンテンツを送信または受信する仮想コンテンツサーバ部とを備え、

前記第1のローカルネットワーク内に記憶された前記アクセス制御済コンテンツ情報データに表記されたコンテンツを、前記第2のローカルネットワーク内の前記仮想コンテンツサーバ部に構築された仮想コンテンツサーバで受信して視聴可能とすることを特徴とするゲートウェイ装置。

【請求項2】

前記記憶部は、前記第1のローカルネットワークに接続されたコンテンツサーバに関する情報を含む機器情報データと、前記コンテンツサーバに格納されたコンテンツの階層情報を含むコンテンツ情報データと、前記コンテンツ視聴者に対する公開の可否が表記されたアクセス制御データとに基づく、前記アクセス制御済コンテンツ情報データを記憶することを特徴とする請求項1記載のゲートウェイ装置。

【請求項3】

さらに、前記コンテンツ視聴者を認証するための認証データに基づき、前記コンテンツ視聴者を認証する認証部を備え、

前記記憶部は、前記認証部が認証したコンテンツ視聴者ごとに作成された、前記アクセス制御済コンテンツ情報データを記憶することを特徴とする請求項1または2に記載のゲートウェイ装置。

【請求項4】

さらに、前記認証データを電子メールで送信する電子メール送信部を備え、

前記電子メール送信部は、電子メールで前記認証データを前記コンテンツ視聴者に送信することを特徴とする請求項3記載のゲートウェイ装置。

【請求項5】

前記アクセス制御済コンテンツ情報データは、前記コンテンツの公開期間を含み、

前記公開期間のみ、前記アクセス制御済コンテンツ情報データに表記されたコンテンツを、前記仮想コンテンツサーバで受信して視聴可能とすることを特徴とする請求項1〜4のいずれか1項に記載のゲートウェイ装置。

【請求項6】

コンテンツ提供者側のローカルネットワークに設けられたゲートウェイ装置であって、

前記コンテンツ提供者側とは異なるローカルネットワーク内のコンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを作成するアクセス制御部

を備えることを特徴とするゲートウェイ装置。

【請求項7】

コンテンツ提供者側の第1のローカルネットワークおよびコンテンツ視聴者側の第2のローカルネットワークにそれぞれ設けられ、両者の情報通信をやり取りするゲートウェイ装置の制御方法であって、

記憶部が、前記コンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを記憶するステップと、

仮想コンテンツサーバ部が、前記アクセス制御済コンテンツ情報データに基づき、前記コンテンツ視聴者に対して公開を許可したコンテンツを送信または受信する仮想コンテンツサーバを構築するステップとを備え、

前記第1のローカルネットワーク内に記憶された前記アクセス制御済コンテンツ情報データに表記されたコンテンツを、前記第2のローカルネットワーク内の前記仮想コンテンツサーバ部に構築された仮想コンテンツサーバで受信して視聴可能とすることを特徴とする制御方法。

【請求項8】

コンテンツ提供者側のローカルネットワークに設けられたゲートウェイ装置の制御方法であって、

アクセス制御部が、前記コンテンツ提供者側とは異なるローカルネットワーク内のコンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを作成するステップ

を備えることを特徴とする制御方法。

【請求項9】

コンピュータを請求項1〜6のいずれか1項に記載のゲートウェイ装置として機能させるための制御プログラム。

【請求項1】

コンテンツ提供者側の第1のローカルネットワークおよびコンテンツ視聴者側の第2のローカルネットワークにそれぞれ設けられ、両者の情報通信をやり取りするゲートウェイ装置であって、

前記コンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを記憶する記憶部と、

前記アクセス制御済コンテンツ情報データに基づき、前記コンテンツ視聴者に対して公開を許可したコンテンツを送信または受信する仮想コンテンツサーバ部とを備え、

前記第1のローカルネットワーク内に記憶された前記アクセス制御済コンテンツ情報データに表記されたコンテンツを、前記第2のローカルネットワーク内の前記仮想コンテンツサーバ部に構築された仮想コンテンツサーバで受信して視聴可能とすることを特徴とするゲートウェイ装置。

【請求項2】

前記記憶部は、前記第1のローカルネットワークに接続されたコンテンツサーバに関する情報を含む機器情報データと、前記コンテンツサーバに格納されたコンテンツの階層情報を含むコンテンツ情報データと、前記コンテンツ視聴者に対する公開の可否が表記されたアクセス制御データとに基づく、前記アクセス制御済コンテンツ情報データを記憶することを特徴とする請求項1記載のゲートウェイ装置。

【請求項3】

さらに、前記コンテンツ視聴者を認証するための認証データに基づき、前記コンテンツ視聴者を認証する認証部を備え、

前記記憶部は、前記認証部が認証したコンテンツ視聴者ごとに作成された、前記アクセス制御済コンテンツ情報データを記憶することを特徴とする請求項1または2に記載のゲートウェイ装置。

【請求項4】

さらに、前記認証データを電子メールで送信する電子メール送信部を備え、

前記電子メール送信部は、電子メールで前記認証データを前記コンテンツ視聴者に送信することを特徴とする請求項3記載のゲートウェイ装置。

【請求項5】

前記アクセス制御済コンテンツ情報データは、前記コンテンツの公開期間を含み、

前記公開期間のみ、前記アクセス制御済コンテンツ情報データに表記されたコンテンツを、前記仮想コンテンツサーバで受信して視聴可能とすることを特徴とする請求項1〜4のいずれか1項に記載のゲートウェイ装置。

【請求項6】

コンテンツ提供者側のローカルネットワークに設けられたゲートウェイ装置であって、

前記コンテンツ提供者側とは異なるローカルネットワーク内のコンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを作成するアクセス制御部

を備えることを特徴とするゲートウェイ装置。

【請求項7】

コンテンツ提供者側の第1のローカルネットワークおよびコンテンツ視聴者側の第2のローカルネットワークにそれぞれ設けられ、両者の情報通信をやり取りするゲートウェイ装置の制御方法であって、

記憶部が、前記コンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを記憶するステップと、

仮想コンテンツサーバ部が、前記アクセス制御済コンテンツ情報データに基づき、前記コンテンツ視聴者に対して公開を許可したコンテンツを送信または受信する仮想コンテンツサーバを構築するステップとを備え、

前記第1のローカルネットワーク内に記憶された前記アクセス制御済コンテンツ情報データに表記されたコンテンツを、前記第2のローカルネットワーク内の前記仮想コンテンツサーバ部に構築された仮想コンテンツサーバで受信して視聴可能とすることを特徴とする制御方法。

【請求項8】

コンテンツ提供者側のローカルネットワークに設けられたゲートウェイ装置の制御方法であって、

アクセス制御部が、前記コンテンツ提供者側とは異なるローカルネットワーク内のコンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを作成するステップ

を備えることを特徴とする制御方法。

【請求項9】

コンピュータを請求項1〜6のいずれか1項に記載のゲートウェイ装置として機能させるための制御プログラム。

【図1】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【公開番号】特開2012−15606(P2012−15606A)

【公開日】平成24年1月19日(2012.1.19)

【国際特許分類】

【出願番号】特願2010−147676(P2010−147676)

【出願日】平成22年6月29日(2010.6.29)

【公序良俗違反の表示】

(特許庁注:以下のものは登録商標)

1.ETHERNET

2.イーサネット

【出願人】(000233055)株式会社日立ソリューションズ (1,610)

【Fターム(参考)】

【公開日】平成24年1月19日(2012.1.19)

【国際特許分類】

【出願日】平成22年6月29日(2010.6.29)

【公序良俗違反の表示】

(特許庁注:以下のものは登録商標)

1.ETHERNET

2.イーサネット

【出願人】(000233055)株式会社日立ソリューションズ (1,610)

【Fターム(参考)】

[ Back to top ]