セキュリティシステム、セキュリティプログラム及びセキュリティ方法

【課題】施設利用等のセキュリティに関し、認証要求の回数を低減して利便性を高めるとともに、認証により付与された利用権限の他人利用を防止し、又は、施設利用等のセキュリティに関し、一度認証したら毎回認証を行わなくても利用権限を維持し、利用権限のない他人利用を防止する。

【解決手段】利用者に認証により利用権限を付与し、一旦利用権限が付与された利用者は認証の省略を可能にして利便性を高めるとともに、利用者が他の利用者との距離に応じ(他人との接触等)、利用権限を変更することにより、利用権限のない他人の権限利用を防止する。認証回数の低減による利便性の向上に対し、利用者間の距離(接近)により利用権限を変更し、利用権限がない部屋やPCログイン等の利用を防止することにより、セキュリティの低下防止と利便性向上とを図っている。

【解決手段】利用者に認証により利用権限を付与し、一旦利用権限が付与された利用者は認証の省略を可能にして利便性を高めるとともに、利用者が他の利用者との距離に応じ(他人との接触等)、利用権限を変更することにより、利用権限のない他人の権限利用を防止する。認証回数の低減による利便性の向上に対し、利用者間の距離(接近)により利用権限を変更し、利用権限がない部屋やPCログイン等の利用を防止することにより、セキュリティの低下防止と利便性向上とを図っている。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、複数の人が利用する複数の施設等のセキュリティに関し、特に、施設等のエリアの利用権限を制御し、利用権限のない人に対するサービス提供等を防止するセキュリティシステム、セキュリティプログラム及びセキュリティ方法に関する。

【背景技術】

【0002】

個人認証にID(IDentification)カードやパスワードを用いてドアの開錠やPC(パーソナルコンピュータ)のログイン等を行うセキュリティシステムが普及している。このようなシステムでは、部屋等のと施設や装置毎に認証作業が要求され、施設の出入等、移動を伴う場合には進入毎に要求される認証が煩雑であり、非常に手間がかかる。このため、利便性を高めるため、カメラやレーザセンサ等の機器を組み合わせ、認証を受けた人の位置を把握し、認証を受けた人であれば、再認証を受けることなく、ドアの開錠やPCのログインが行えるシステムがある。

【0003】

このようなセキュリティシステムに関し、特許文献1には、カメラによって人を追跡し、認証が行われた際には、その人の移動軌跡と認証情報とを対応付けることで、ドアの前にいる人が認証を受けなくてもその人の移動軌跡の属性(認証していること)を調べて開錠の判断を行うことが開示されている。

【0004】

特許文献2では、操作内容の重要性に応じて異なる認証を要求し、その認証によって権限を得た場合でも一定時間経過すると権限を元に戻すことにより、権限のない人が重要な操作を行うことを防止することが開示されている。

【0005】

特許文献3には、利用者がサービスを受けているときに、非利用者がサービス利用圏内に入るとサービスを中断し、非利用者がサービスを受けることを防止することが開示されている。

【0006】

また、特許文献4には、利用者の他にアクセス権限を持つ人(高利用者)がいるときのみ操作可能とし、利用者の操作を他者が監視することによって、誤った操作や不正な操作が行われることを防止することが開示されている。

【特許文献1】特開2004−185484号公報

【特許文献2】特開平9−16523号公報

【特許文献3】特開平9−297735号公報

【特許文献4】特開2003−223421号公報

【発明の開示】

【発明が解決しようとする課題】

【0007】

ところで、人の移動軌跡と認証情報とを関係付けるシテスム(特許文献1)では、認証の後に、ある人が別人と入れ違えて誤追跡すると、本人以外の他人に認証結果が対応付けられる。この場合には認証を受けていない人を受入れ、サービスが受けられるというセキュリティの低下を引き起こすおそれがある。認証を受けた人のみが利用権限を保持し、他の人がその人にすり代わってサービスを受けることを防止する必要がある。

【0008】

操作内容の重要性に応じて異なる認証をする場合(特許文献2)では、一定時間経過すると権限を元に戻すので、認証を受けても一定時間内は別の人とすり代わることが可能であり、それを防止するために一定時間を短く設定すると、利便性が失われる。

【0009】

利用者がサービスを受けているときに、非利用者がサービス利用圏内に入るとサービスを中断するシステム(特許文献3)では、機器の動作を制御するのみで、非利用者が近づいても利用者のアクセス権を変更するわけではないため、非利用者と利用者が近づいて入れ換わると不正利用が可能となるという問題がある。

【0010】

利用者の他にアクセス権限を持つ人(高利用者)がいるときのみ操作可能とし、利用者の操作を他者が監視するシテスム(特許文献4)では、人の位置の検出を行っていないため、利用者認証を行い、利用者が操作権利を一旦得ると、高権利者の状態に拘らずアクセスが可能であるという問題がある。

【0011】

斯かる要求や課題について、特許文献1ないし4にはその開示や示唆はなく、それを解決する構成等についての開示や示唆はない。

【0012】

そこで、本発明の目的は、施設利用等のセキュリティに関し、認証要求の回数を低減して利便性を高めるとともに、認証により付与された利用権限の他人利用を防止することを目的とする。

【0013】

また、本発明の他の目的は、施設利用等のセキュリティに関し、一度認証したら毎回認証を行わなくても利用権限を維持し、利用権限のない他人利用を防止することにある。

【課題を解決するための手段】

【0014】

上記目的を達成するため、本発明は、利用者に認証により利用権限を付与し、一旦利用権限が付与された利用者は認証の省略を可能にして利便性を高めるとともに、利用者が他の利用者との距離に応じ(他人との接触等)、利用権限を変更することにより、利用権限のない他人の権限利用を防止する。即ち、利用者が認証後、その利用者より権限の低い他の利用者と接近した場合には、利用権限のレベルを低下させる。認証回数の低減による利便性の向上に対し、利用者間の距離(接近)により利用権限を変更し、利用権限がない部屋やPCログイン等の利用を防止することにより、セキュリティの低下防止と利便性向上とを図っている。

【0015】

上記目的を達成するため、本発明は、特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可するセキュリティシステムであって、利用者を認証する認証手段と、利用者の位置及び/又はその移動を検出する位置検出手段と、前記認証手段の認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を前記位置検出手段の検出出力によって監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更する利用権限制御手段とを備えることである。

【0016】

上記構成では、認証手段で認証された利用者の位置及び/又はその移動が位置検出手段により検出されるので、利用権限制御手段は、認証手段の認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を位置検出手段の検出出力によって監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更し、利用者が他の利用者と接触した場合即ち、利用者間の距離が所定値以下になった場合には利用権限を変更することにより、セキュリティレベルを向上させ、また、他の利用者との接触がなければ、認証した利用者はその利用権限を維持させることができ、利便性の向上とともに高度なセキュリティを維持することができる。

【0017】

上記目的を達成するためには、上記セキュリティシステムにおいて、好ましくは、前記利用権限制御手段は、前記認証に基づき、利用者に同一又は異なるレベルの利用権限を設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限をレベルの低い利用権限に変更する構成としてもよい。斯かる構成によっても上記目的を達成できる。

【0018】

上記目的を達成するためには、上記セキュリティシステムにおいて、好ましくは、認証した利用者を追跡する利用者追跡手段を備え、前記利用権限制御手段は、前記利用者追跡手段の追跡に基づき、前記利用者の利用権限又は変更された利用権限を維持する構成としてもよい。斯かる構成によれば、認証を受けた利用者は、利用者追跡手段の追跡情報に基づき、利用権限が維持され、その利用権限は当初の利用権限又は既述の他人との接触による低下した利用権限であるから、繰り返しの認証を受けることなく利用権限を維持でき、セキュリティレベルの低下を来すことなく、利便性を高めることができる。

【0019】

上記目的を達成するためには、上記セキュリティシステムにおいて、好ましくは、前記利用権限制御手段は、前記利用権限をサービス毎に設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限を、サービスとの論理積により求められた利用権限に変更する構成としてもよいし、また、前記利用権限制御手段は、利用者間の距離が所定値以下になった場合に、各利用者の利用権限の低減又は解除をする構成としてもよい。斯かる構成によっても上記目的を達成できる。

【0020】

上記目的を達成するためには、上記セキュリティシステムにおいて、好ましくは、前記利用権限制御手段は、利用権限が変更された利用者が再認証を受けることにより、新たな利用権限を受け得る構成としてもよいし、また、前記利用権限制御手段は、認証を受けた利用者と、他の利用者との距離が所定値内であることを検出した場合、認証を受けた利用者に利用権限を与えない構成としてもよい。斯かる構成によっても上記目的を達成できる。

【0021】

上記目的を達成するため、本発明は、特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可する機能を備え、斯かる機能をコンピュータに実行させるセキュリティプログラムであって、利用者を認証する認証機能と、利用者の位置及び/又はその移動を表す検出情報を取り込む検出情報取込み機能と、前記認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を前記検出情報によって監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更する利用権限制御機能とをコンピュータに実行させることである。斯かる構成によっても、上記目的を達成することができる。

【0022】

上記目的を達成するため、本発明は、特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可するセキュリティ方法であって、利用者を認証する認証ステップと、利用者の位置及び/又はその移動を検出する位置検出ステップと、前記認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更するステップとを含むことである。斯かる構成によっても、上記目的を達成することができる。

【発明の効果】

【0023】

本発明によれば、次のような効果が得られる。

【0024】

(1) 利用者は認証を受けることによって付与される利用権限に基づき、特定エリア内のサービス提供等の利用が可能であり、一度認証したら繰り返しの認証を求めることなく利用権限を維持する等、利便性を高めることができるとともに、利用権限を持たない他人利用を防止できる。

【0025】

(2) 認証を受けた利用者は、特定エリア内で位置及び/又はその移動が監視され、他の利用者との距離が所定値以下になった場合には、利用者の利用権限を変更し、例えば、各利用者の持つ共通の利用権限以下に低下し、利用権限を持たない他人の利用を防止でき、セキュリティ低下を防止できる。

【0026】

(3) 利用権限を持たない人の利用を防止でき、利用者の位置や移動を追跡し、移動軌跡に認証結果を対応付けるので、一度の認証の後、繰り返しの認証を避け、セキュリティ低下を防止するとともに、利便性を高めることができる。

【0027】

そして、本発明の他の目的、特徴及び利点は、添付図面及び各実施の形態を参照することにより、一層明確になるであろう。

【発明を実施するための最良の形態】

【0028】

〔第1の実施の形態〕

【0029】

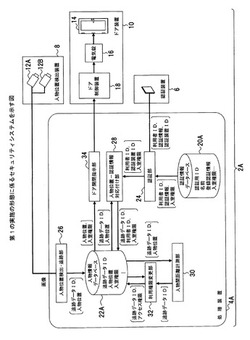

第1の実施の形態について、図1を参照する。図1は、第1の実施の形態に斯かるセキュリティシステムを示す図である。図1に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。

【0030】

このセキュリティシステム2Aは、特定エリアとして設定された監視範囲に対し、進入者に認証を求め、認証の成立によって利用権限を付与し、利用権限が付与された利用者を追跡して繰返しの認証を要求することなく利用権限を維持するとともに、監視範囲内の全ての人の位置をカメラやレーダ等の位置検出手段により検出し、利用権限を有する人が利用権限のない人に接近したときに、接近者が持っている利用権限に応じて利用権限を制御し、人(接近した人同士)を入れ換えて誤追跡した場合でも、利用権限がないか制限された人に対するサービスの提供を阻止するように構成されている。

【0031】

このセキュリティシステム2Aでは、図1に示すように、処理装置4Aと、認証装置6と、人物位置検出装置8と、ドア装置10とを備えている。処理装置4Aは、認証及び人物の検出及び追跡に基づく利用権限を制御する制御手段であって、具体的には、認証装置6による認証と、利用者追跡手段としての人物位置検出装置8による人物位置の検出及び追跡と、これら認証及び人物の追跡に基づくドア装置10の施錠又は開錠等を行う。利用権限の制御には、利用権限の変更、低減又は解除が含まれる。

【0032】

認証装置6は、指紋、静脈、虹彩等の生体情報等の認証情報、利用者ID、認証装置ID等、認証に用いる情報を処理装置4Aに入力する入力手段である。

【0033】

人物位置検出装置8は例えば、単一又は複数の撮像手段として例えば、撮像装置12A、12Bで構成され、検出した人物及びその追跡を表す映像を処理装置4Aに提供する。撮像装置12A、12Bは、例えばレーザセンサやRFIDリーダ等、人物の位置を知る手段であって、斯かる機能を備えた手段であれば撮像装置12A、12Bに代えることができる。即ち、人物位置検出装置8は、処理装置4Aとともに利用者追跡手段を構成している。

【0034】

ドア装置10は、ドア14と、電気錠16と、ドア制御装置18とを備えている。ドア14は、監視範囲である室の出入部に設置された開閉ドアである。電気錠16は、ドア14の出入りを許可又は禁止する手段として施錠又はその開錠を行う。ドア制御装置18は、処理装置4Aによって制御され、電気錠16の施錠又は開錠をする制御手段である。

【0035】

そして、処理装置4Aは、認証及び人物の検出及び追跡に基づく利用権限を制御する手段として、認証情報データベース20Aと、人物情報データベース22Aと、認証部24と、人物位置検出・追跡部26と、人物位置−認証情報対応付け部28と、人物間距離計測部30と、利用権限変更部32と、ドア開閉指示部34とを備える。

【0036】

認証情報データベース20Aは、利用者の認証情報を管理する利用者1D、登録してある人物の名前、認証情報と比較して本人か否かを判断する登録認証情報、その人が入室できるドアを示す入室権限等、利用者認証処理を行うための情報が登録されたデータベースである。この認証情報データベース20Aには、認証用ID、名前、登録認証情報、入室権限等を表す情報が格納されている。

【0037】

人物情報データベース22Aは、それぞれの人物毎に、追跡データを管理する追跡データID、追跡データが誰であるかを示す利用者ID、現在開錠可能なドアを示す入室権限、人物の現在位置、移動軌跡等、人物の現在の状況を表す情報が登録されたデータベースである。人物情報データベース22Aには、追跡データID、人物位置、入室権限等の人物情報が格納されている。

【0038】

認証部24は、認証装置6に入力される生体情報等の入力認証情報と、認証情報データベース20Aにある登録認証情報とに基づいて利用者の認証を行う認証手段である。認証部24は、認証装置6から入力された利用者ID、認証情報、認証装置ID等の入力認証情報と、認証情報データベース20Aにある利用者ID、認証情報、入室権限等の登録情報とを照合し、その認証結果として利用者ID、認証装置ID、入室権限等を出力し、人物位置−認証情報対応付け部28に提供する。

【0039】

人物位置検出・追跡部26は、利用者の位置及び/又はその移動を検出する位置検出手段の一例であって、撮像装置12A、12Bで取得された画像から人物の検出、その位置の検出及び又はその移動を追跡する人物位置検出及び/又は追跡を行い、追跡データID、人物位置等の人物情報(利用者情報)を生成する。この人物情報は、人物情報データベース22Aに格納される。

【0040】

人物位置−認証情報対応付け部28は、認証情報と人物位置を対応付けて利用権限としてアクセス権限を利用者に付与する手段である。この人物位置−認証情報対応付け部28では、追跡データID、利用者ID、入室権限と、人物情報データベース22Aにある追跡データID、人物位置とが対応付けられる。

【0041】

人物間距離計測部30は、人物情報データベース22Aから人物の位置情報を読み出し、利用者の距離を計測する手段である。即ち、人物間距離計測部30では、追跡データIDから人物間の距離を計測し、その距離が所定値以下か否か、即ち、利用者が他の利用者と所定距離内に入ったか否かを検出する。

【0042】

利用権限変更部32は、人物間距離計測部30で計測された距離に応じて利用者に付与されているアクセス権限を変更する手段である。利用権限変更部32では、追跡データIDに応じて利用者に対してアクセス権限の変更を行う。

【0043】

ドア開閉指示部34は、利用者の位置とそのアクセス権限からドア14の開閉を指示する手段であって、その指示信号はドア装置10のドア制御装置18に出力される。この場合、ドア開閉指示部34は、人物位置に応じて入室権限を付与する。ドア制御装置18は、ドア開閉指示部34からの指示に基づき、ドア14の電気錠16の開錠又は施錠を行う。

【0044】

次に、処理装置4Aのハードウェア構成について、図2を参照する。図2は、処理装置のハードウェア構成を示す図である。図2に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。

【0045】

この処理装置4Aは、既述の機能を実現するためのハードウェアを備えており、図2に示すように、中央処理装置36と、主記憶装置38と、補助記憶装置40とを備えたパーソナルコンピュータ等で構成され、この処理装置4Aには、入力装置42と、出力手段として出力装置44と、表示装置45とが接続されている。

【0046】

中央処理装置36は、制御装置46と、演算装置48とを備えている。中央処理装置36は、CPU(Central Processing Unit )で構成され、主記憶装置38にあるOS(Operating System)やアプリケーションを実行し、RAM(Random-Access Memory)とともに既述の認証部24、人物位置検出・追跡部26、人物位置−認証情報対応付け部28、人物間距離計測部30、利用権限変更部32、ドア開閉指示部34等の機能部を構成する。制御装置46は、主記憶装置38、補助記憶装置40及び演算装置48を制御し、データの書込み、その読出し及び演算等の制御を行う。演算装置48は、認証情報の照合、人物間距離の計測演算、利用者の権限付与等の各種の演算を行う。

【0047】

主記憶装置38は、プログラム等の記憶手段であって、既述のOSやセキュリティプログラム等の各種のアプリケーションプログラムを格納する記録媒体で構成される。補助記憶装置40は、データ記憶手段やRAM等の記録媒体で構成され、既述の認証情報データベース20A、人物情報データベース22A等、各種のデータベースを構成する。

【0048】

入力装置42は、各種データの入力手段であって、この入力装置42には、認証を行うための認証装置6や、監視範囲内にいる人物位置を把握するため、一つ又は複数の撮像装置12A、12B等が含まれる。

【0049】

出力装置44は、処理装置4Aから演算出力や制御出力を受け、それに応じた動作を行う手段であって、この出力装置44には、既述のドア装置10等が含まれる。ドア制御装置18は処理装置4Aから出力される制御信号により、ドア14の電気錠16の開錠、施錠を制御する。

【0050】

表示装置45は、結果情報や告知情報の表示手段であって、例えば、LCD(Liquid Crystal Display)やCRTで構成されている。この表示装置45は、再認証の呼びかけ等に用いられる。

【0051】

次に、認証情報データベース20Aについて、図3を参照する。図3は、認証情報データテーブルを示す図である。図3に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。

【0052】

認証情報データベース20A(図1)には認証情報データテーブル50(図3)が設定されている。この場合、監視領域として部屋A、部屋B・・・役員室及び会議室が設定されている。そこで、この認証情報データテーブル50には、図3に示すように、利用者ID52、名前54、登録認証情報56、入室権限58が設定され、利用者ID52は、利用者の名前54及び登録認証情報56として例えば、パスワードが設定され、入室権限58は各利用者及び各部屋A、部屋B・・・役員室について付与されている。図中○は、利用権限あり、×は利用権限なしを表す。例えば、利用者IDが「000001」の「鈴木太郎」はパスワードがxxxxxで、部屋A、B及び会議室に利用権限があるが、役員室には利用権限がないという如きである。

【0053】

次に、人物情報データベース22Aについて、図4を参照する。図4は、人物情報データテーブルを示す図である。図4に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。

【0054】

人物情報データベース22A(図1)には人物情報データテーブル60(図4)が設定されている。この場合の監視領域として部屋A、部屋B・・・役員室及び会議室が設定されている。そこで、この人物情報データテーブル60には、図4に示すように、追跡データID62、利用者ID64、人物位置(x,y)66、移動軌跡(x,y)68及び現在の入室権限70が設定されている。追跡データID62は、追跡データの識別情報であり、利用者ID毎に設定されている。人物位置66は、監視領域に設定されたx,y座標の位置情報を表している。移動軌跡68は、所定の時間毎の利用者の移動軌跡を表す情報であって、人物位置(x,y)66と同様に、監視領域に設定されたx,y座標の位置情報から移動軌跡を表している。また、その移動軌跡は、時間毎の位置の変化を表していることから、この実施の形態では、移動軌跡68には、1時刻前位置欄721、2時刻前位置欄722・・・N時刻前位置欄72Nが設定されている。また、現在の入室権限70は、監視領域毎即ち、既述の部屋A、部屋B・・・役員室及び会議室毎に設定されている。

【0055】

この人物情報データテーブル60によれば、例えば、追跡データID「001」、利用者ID「000001」の人物位置は移動軌跡の座標位置に移動し、現在の入室権限は、部屋A、B及び会議室に利用権限があるが、役員室には利用権限がないという如きである。

【0056】

次に、利用者の状態管理及び状態管理処理について、図5及び図6を参照する。図5は、第1の実施の形態に係る利用者の状態管理処理の処理手順を示すフローチャート、図6は、ドアの開閉制御処理の処理手順を示すフローチャートである。図5及び図6に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。

【0057】

このセキュリティシステム2A(図1)では、利用者の状態管理をする処理と、ドアの開閉制御を行う処理の双方を並行して行っている。これらの処理手順は、セキュリティ方法及びセキュリティプログラムの一例であって、利用者の状態管理とともにドアの施錠、開錠の制御を行う処理を含んでいる。

【0058】

利用者の状態管理処理の処理手順では、図5に示すように、人物の位置を検出し(ステップS101)、人物が認証されたか否かを判定し(ステップS102)、人物の位置と認証情報の対応付けを行い(ステップS103)、人物間の距離の計測を行い(ステップS104)、人物の距離が近いか否かを判定し(ステップS105)、人物の距離が近い場合には近い人物のアクセス権限の変更を行い(ステップS106)、ステップS101に戻る。また、人物の距離が近くない場合にはステップS101に戻り、人物を監視し、ステップS102〜S106の処理を実行する。

【0059】

ステップS101では、撮像装置12A、12B(図1)から得られた画像を基に人物位置検出・追跡部26で常に監視範囲にいる人物の位置を把握する。この実施の形態では、各部屋や廊下等、全ての場所に、それぞれ撮像装置12A、12Bを設置し、人物がどの場所にいても連続して追跡が行われる。人物の追跡方法は例えば、複数の撮像装置12A、12Bを用いて人物の位置を認識し、逆投影法とカルマンフィルタを用いればよい(例えば、文献1:早坂光晴, 富永英義, 小宮一三:"逆投影法とカルマンフィルタを用いた複数移動物体位置認識とその追跡",PRMU2001-132,pp.133-138,Nov,2001. )。また、レーザ光を使う方法としてはマルチレーザスキャナを用いて人物の足を計測してもよい(例えば、文献2:中村克行,"マルチレーザスキャナを用いた歩行者トラッキング,"電子情報通信学会論文誌 D-II, vol.J88-D-II, no.7, pp.1143-1152, Jul,2005.)。文献2に開示されているように、得られた追跡データID毎に人物位置を随時に人物情報データベース22Aに保存する。初めて検出された人物については、誰であるか分からないため利用者IDはなし、入室権限も全てなしとして初期化を行えばよい。

【0060】

ステップS102では、利用者が部屋へ入室する際、認証装置6によって認証を実行する。具体的には、ディスプレイ上に利用者認証用のダイアログを表示し、ユーザとパスワードを用いて認証する方法や、静脈や指紋を用いた認証装置を利用した認証方法により、認証部24では、認証装置6から入力された入力認証情報と、認証情報データベース20Aにある登録情報との照合を行い、個人を特定する。認証情報データベース20Aに予め登録されていない等、認証されない場合はステップS104に遷移する。

【0061】

ステップS103では、認証が行われた際(ステップS102)、人物情報データベース22Aに格納されている人物位置と認証が行われた場所との位置関係から、人物認証情報と人物との対応付けを行う。具体的には、認証装置6の位置とその認証装置6が持つ認証装置IDを予め対応付けておき、認証が行われた認証装置6の場所に最も近い位置にいる追跡データIDの利用者に認証で判定された利用者IDを登録する。また、同時に、利用者に合わせた入室権限も分かるので、その入室権限に基づき、人物情報データベース22Aにある入室権限も更新する。

【0062】

ステップS104では、各人物の位置を用いてそれぞれの位置関係を求める。人物間の距離が所定距離以下にある状態を検出すれば(ステップS105)、ステップS106に遷移する。

【0063】

ステップS106では、人物間距離が一定距離以内にいる各利用者の入室権限を人物情報データベース22Aから読み出す。そして、その読み出した入室権限を利用して、各利用者の入室権限を変更する。具体的には、それぞれの利用者の現在持っている入室権限の論理積を取って、その入室権限を各利用者の入室権限とする。

【0064】

そして、ステップS105又はステップS106を経てステップS101に戻り、既述の処理を繰り返す。

【0065】

また、ドアの開閉制御処理の処理手順では、図6に示すように、人物情報データベース22Aから情報の読込みを行い(ステップS111)、ドアの前に人がいるか否かを判定し(ステップS112)、ドアの前に人がいれば、その人が入室権限を持っているか否かを判定し(ステップS113)、入室権限を持っていれば、ドア開錠とする(ステップS114)。

【0066】

この場合、ステップS111では人物情報データベース22Aにアクセスし、人物位置、利用者ID、入室権限等を読み出し、ステップS112では各ドア周辺に人物がいるか否かを人物位置を用いて確認する。ドア周辺に人物がいる場合にはステップS113に遷移し、ステップS113ではドア周辺にいる人物がそのドアの入室権限を持っている場合、ドアを開錠する。そして、ドア開錠の後、既述の処理を繰り返す。

【0067】

次に、第1の実施の形態に係るセキュリティシステム2Aの具体的な実施例について、図7、図8、図9、図10、図11、図12、図13、図14及び図15を参照する。図7は、セキュリティシステムの実施例を示す図、図8は、利用者の権限例を示す図、図9は、利用者の移動経路の一例を示す図、図10は、利用者の入室権限の変化例を示す図、図11は、権限レベル−入室可能部屋変換テーブルを示す図、図12は、権限レベルを利用した認証情報データテーブルを示す図、図13は、権限レベルを利用した人物情報データテーブルを示す図、図14は、権限レベルを利用した利用者権限例を示す図、図15は、権限レベルを利用した権限変化例を示す図である。図7〜図15は一例であって、斯かる構成に本発明が限定されるものではない。図7、図9において、図1と同一部分には同一符号を付してある。

【0068】

この実施例では、既述のセキュリティシステム2Aが、複数の利用者が利用する複数の部屋等の環境に使用された場合であって、利用者の距離に応じて変化する入室権限の変化例を示している。

【0069】

セキュリティシステム2Aが設置される環境として建造物90には、図7に示すように、監視領域として、部屋A、部屋B、部屋C及び部屋Dが設置されているとともに、各部屋の出入りが可能な通路として廊下92が設置されている。部屋Aの入口部にはドア14A及び認証装置6A、部屋Bの入口部にはドア14B及び認証装置6B、部屋Cの入口部にはドア14C及び認証装置6C、部屋Dの入口部にはドア14D及び認証装置6Dが設置されている。各ドア14A、14B、14C、14Dを開錠するには、利用者は入室しようとする部屋の認証装置6A、6B、6C、6Dでの認証を行い、入室権限を獲得することが必要となる。この場合、ドア14Aを開錠する際に認証を行った場合は、ドア14Bで再度認証を行わなくても開錠できるシステムである。

【0070】

そこで、利用者1、利用者2、利用者3、利用者4を想定すれば、これら利用者は、各部屋A、B、C、Dの利用権限(図8)を持っていると仮定する。この場合、利用者の利用権限は、図8に示すように、利用者1は部屋A、部屋B、部屋Dの入室権限を持っており、利用者2は部屋B、部屋C、部屋Dの入室権限、利用者3は部屋A、部屋Bの入室権限、利用者4は部屋Dの入室権限のみを有する。

【0071】

これら利用者1、利用者2、利用者3及び利用者4が図9に示すように、移動したとする。図9において、利用者1は、移動経路96、98、100、102、104により移動している。

【0072】

利用者1の移動と利用権限は図10に示すように変化する。即ち、利用者1が廊下92に入ってきた時点では認証を行っていないので、利用者が誰であるか分からない。即ち、人物情報データベース22Aには新しい人物の到来(発見)により追跡データIDと現在位置が新しく加えられるが、それに対応する利用者IDは「なし」、入室権限も「全てなし」となる(図10のf11)。ここでは、簡単にするために、利用者2、利用者3、利用者4については既に認証が行われているものとする。

【0073】

利用者1が認証を行い、利用者1であると判断された時点で、人物情報データベース22Aには利用者IDを「利用者1」に設定し、利用者1の持つ入室権限である部屋A、部屋B、部屋Dの入室権限あり、即ち、入室権限が「○」とされ、この人物に部屋A、部屋B、部屋Dの入室権限が与えられる(図10のf12)。

【0074】

利用者1は、部屋Aでの作業後、部屋Aから廊下92に出て部屋Bへの移動途中に利用者2と接近すると、利用者2を利用者1として認識する可能性がある。そこで、利用者1は接近した人物(利用者2)が持っていない部屋Aの入室権限を失い、即ち、利用権限の変更が行われ、また、利用者2は接近した人物(利用者1)が持っていない部屋Cの入室権限を失う。即ち、利用者2についても利用権限の変更が行われる。つまり、両者共に両者の入室権限の論理積を取った部屋B、部屋Dのみの入室権限に変更される(図10のf13)。この場合、人物情報データベース22Aでは、利用者1の部屋Aの利用権限と利用者2の部屋Cの利用権限を「×」と書き換える。利用者2は部屋Bの入室権限は持っているため、認証せずに部屋Bに入ることができる。その後、利用者3と接近した場合も同様に、現在それぞれの利用者が持っている入室権限を比較し、利用者1は利用者3が入室できない部屋Dの入室権限を失い、また、利用者3は利用者1が入室できない部屋Aの利用権限を失う。人物情報データベース22Aには、前回と同様に利用者1の部屋Dの入室権限と利用者3の部屋Aの入室権限が「×」とされる(図10のf14)。入室権限を失った場合でも、再度の認証(再認証)を行い、誰であるか確認された時点で、元来利用者1が与えられていた入室権限が再度与えられる(図10のf15)。また、部屋の中でも同様であり、利用者1が、部屋の中で利用者4と接近した場合も、両者の論理積を取った部屋Dの入室権限のみしか持たなくなる(図10のf16)。

【0075】

次に、部屋毎に入室権限の有無を決めずに、権限レベルと部屋への入室権限の関係を予め定めた権限レベル−入室可能部屋変換テーブル108(図11)を利用すれば、利用権限レベルを各利用者に設定しても同様である。この権限レベル−入室可能部屋変換テーブル108には、図11に示すように、権限レベル110に対して各部屋の入室権限112が設定され、権限レベル110には5段階の権限レベル「0」〜「4」が設定され、権限レベル「0」では部屋A〜部屋Dの全ての入室権限がなく、権限レベル「1」では部屋Dのみの入室権限があり、権限レベル「2」では部屋C及び部屋Dの入室権限があり、権限レベル「3」では部屋B、部屋C及び部屋Dの入室権限があり、権限レベル「4」では部屋A、部屋B、部屋C及び部屋Dの全ての入室権限がある。

【0076】

この場合、認証情報データテーブル114(図12)及び人物情報データテーブル116(図13)を用いる。この認証情報データテーブル114は、図12に示すように、利用者の認証情報を管理する利用者ID118、登録してある人物の名前120、認証情報と比較して本人か否かを判断する登録認証情報122、その人が持つ入室権限レベル124等の情報が登録される。人物情報データテーブル116は、図13に示すように、それぞれの人物毎に、追跡データを管理する追跡データID126、追跡データが誰であるかを示す利用者ID128、人物位置130、移動軌跡132、現在の入室権限レベル134等が登録される。

【0077】

そこで、このような権限レベルを、既述の環境(図9)で使用した場合の入室権限の変化例を説明する。各利用者は例えば、図14に示すように、異なる権限レベルを持っていることを想定する。

【0078】

利用者1の移動と利用権限は図15に示すように変化する。即ち、利用者1が廊下92に入ってきた時点では認証を行っていないため、誰であるか分からない。よって、人物情報データベース22Aには新しい人物の到来(発見)により追跡データIDと現在位置が新しく加えられるが、それに対応する利用者IDは「なし」、入室権限レベルも「0」となる(f21)。ここでは、簡単にするために、利用者2、3、4については既に認証が行われているものとする。

【0079】

図15に示すように、利用者1が認証を行い利用者1であると判断された時点で、人物情報データベース22Aには利用者IDを「利用者1」に設定し、利用者1の持つ入室権限レベル「4」が与えられる(f22)。部屋Aに入室可能かどうかは、権限レベル−入室可能部屋変換テーブル108(図11)を参照して判断する。

【0080】

利用者1が部屋Aでの作業後、部屋Bへの移動途中で利用者2と接近すると、利用者2を利用者1として認識する可能性があるため、利用者1と利用者2は両者のうち低い方のレベルに設定される(f23)。利用者2の方が低いレベルのため、人物情報データベース22Aの利用者1の入室権限レベルが「3」に書き換えられる。しかし、利用者1は入室権限レベル「3」であり、部屋Bの入室権限は持っているため、認証せずに部屋Bには入れる。その後、利用者3と接近した場合も同様に、現在それぞれの利用者が持っている入室権限を比較し、低い方のレベルに設定される。この場合、人物情報データベース22Aには、前回と同様に利用者1の入室権限レベルが「1」とされる(f24)。入室権限を失った場合でも、再度認証を行い、誰であるか確認された時点で、もともと利用者1が与えられていた入室権限を再度与えられるため、この場合は再度、入室権限レベル「4」を得ることができる(f25)。また、部屋の中でも同様であり、利用者1が、部屋の中で利用者4と接近した場合も、両者の低い方のレベルに設定される(f26)。

【0081】

第1の実施の形態によれば、利用者が認証した後であっても、自分より権限の低い人物と接近し、どちらが権限を持った人であるかが判別できない場合には利用権限を低下させるので、セキュリティシステム2Aが誤って利用権限がない他人の入室を許可することがなく、セキュリティの低下を防止することができる。その他、第1の実施の形態の特徴事項や利点を以下に列挙する。

【0082】

(1) アクセス権限を持たない者に対して、誤ってサービスを提供することを防止でき、アクセス権限のコントロールが可能である。

【0083】

(2) 利用者に利用権限を付加して毎回認証をせずにサービスを受けられるシステムを構成でき、利用者間の距離に応じて利用者の利用権限を変化させることで、利用権限がない人がサービスを受ける不正利用を防止できる。

【0084】

(3) 利用者の追跡に基づき、人物の位置と利用権限を対応付けることで、一度認証したら毎回認証を行わなくてもサービスを受けられるシステムを構成でき、利用権限を持たない人がサービスを受ける不正利用を防止できる。

【0085】

(4) 人物の位置を検出、追跡するシステム、人物を認証するシステムを備え、認証行為によってサービスを受けるための権限(利用権限)が与えられるシステムを構成でき、人物間の距離が所定値以下になった場合に、両者の利用権限の状態に応じて、それぞれの人物の利用権限を変更することができる。

【0086】

(5) 人物の利用権限を段階的に設定し、人物間の距離が所定値以下になった場合に、それぞれの利用権限を低いレベルの人に合わせる機能により、認証の繰り返しを求めることなく、セキュリティレベルを維持することができる。

【0087】

(6) 認証した利用者を追跡する利用者追跡手段を備え、利用権限制御手段は、利用者追跡手段の追跡に基づき、利用者の利用権限又は変更された利用権限を維持する構成としたので、繰り返しの認証を求めることなく、利便性を高めることができる。

【0088】

(7) 人物の利用権限をサービス毎に設定し、人物間の距離が所定値以下になった場合に、それぞれの人物の利用権限を、サービス毎に論理積を取った利用権限に変更する機能を備えているので、サービス毎にセキュリティレベルを設定することができ、利便性を高めることができる。

【0089】

(8) 人物間の距離が所定値以下になった場合に、それぞれの人物の利用権限をなくす機能を備えれば、セキュリティレベルを高度に維持することができる。

【0090】

(9) 利用権限が変更された場合に、再度認証システムで認証を行うことで、その人が持っていた利用権限に復帰させることができ、セキュリティレベルを維持しながら、利便性が高められる。

【0091】

(10) 現在利用者が持っている利用権限を表示装置45に表示すれば、利用者は自己の利用権限を確認でき、また、施設管理者もその利用権限と利用者との関係を表示情報を通じて容易に知ることができる。

【0092】

(11) 人物の位置を検出、人物を認証するシステム、認証行為によって利用権限が与えられるシステムでは、認証が行われたときに認証を行った人物とその周辺の人物との距離が所定値以内である状態を検出した場合、認証した人に利用権限を与えない構成とすることもでき、斯かる構成では、セキュリティレベルをより高くすることができる。

【0093】

(12) 認証時に認証を行った人物とその周辺の人物との距離が所定値以内である状態を検出した際に、利用権限が与えられない構成とすれば、他人受入れによるセキュリティレベルの低下を未然に防止できる。

【0094】

〔第2の実施の形態〕

【0095】

第2の実施の形態について、図16を参照する。図16は、第2の実施の形態に係るセキュリティシステムを示す図である。図16に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。図16において、図1と同一部分には同一符号を付してある。

【0096】

このセキュリティシステム2B(図16)は、第1の実施の形態のセキュリティシステム2Aにパーソナルコンピュータ(PC)へのログイン制御を付加したシステムを構成している。

【0097】

このセキュリティシステム2Bでは、図16に示すように、処理装置4Bと、認証装置6と、人物位置検出装置8と、ドア装置10と、PC140とを備えている。処理装置4Bは、認証及び人物の検出及び追跡に基づく利用権限を制御する制御手段であって、具体的には、認証装置6による認証と、人物位置検出装置8による人物位置の検出及び追跡と、これら認証及び人物の追跡に基づくドア装置10の施錠又は開錠、PC140へのログイン制御等を行う。認証装置6、人物位置検出装置8、ドア装置10は第1の実施の形態と同様であるので、同一符号を付し、その説明を省略する。

【0098】

処理装置4Bは、認証及び人物の検出、追跡に基づく利用権限及びPC140の画面制御等を行う制御手段として、認証情報データベース20Bと、人物情報データベース22Bと、認証部24と、人物位置検出・追跡部26と、人物位置−認証情報対応付け部28と、人物間距離計測部30と、利用権限変更部32と、ドア開閉指示部34と、PC画面制御部142とを備えている。

【0099】

認証情報データベース20Bは、第1の実施の形態と同様に、利用者の認証情報を管理する利用者1D、登録してある人物の名前、認証情報と比較して本人かを判断する登録認証情報、その人が入室できるドアを示す入室権限等、利用者認証処理を行うための情報が登録されたデータベースである。この認証情報データベース20Bには、認証用ID、名前、登録認証情報、入室権限等を表す情報が格納されている。

【0100】

人物情報データベース22Bは、それぞれの人物毎に、追跡データを管理する追跡データID、追跡データが誰であるかを示す利用者ID、現在開錠可能なドアを示す入室権限、PC利用権限等の情報を格納するデータベースである。

【0101】

認証部24は、認証装置6に入力される生体情報等の入力認証情報と、認証情報データベース20Bにある登録認証情報とに基づいて利用者の認証を行う認証手段である。認証部24は、認証装置6から入力された利用者ID、認証情報、認証装置ID等の入力認証情報と、認証情報データベース20Bにある利用者ID、認証情報、入室権限等の登録情報とを照合し、その認証結果として利用者ID、認証情報、入室権限、PC利用権限等を出力し、人物位置−認証情報対応付け部28に提供する。

【0102】

人物位置検出・追跡部26は、第1の実施の形態と同様に、利用者の位置及び/又はその移動を検出する位置検出手段の一例であって、撮像装置12A、12Bで取得された画像から人物の検出、その位置の検出及び又はその移動を追跡する人物位置検出及び/又は追跡を行い、追跡データID、人物位置等の人物情報(利用者情報)を生成する。この人物情報は、人物情報データベース22Bに格納される。

【0103】

人物位置−認証情報対応付け部28は、第1の実施の形態と同様に、認証情報と人物位置を対応付けて利用権限としてアクセス権限を利用者に付与する手段である。この人物位置−認証情報対応付け部28では追跡データID、人物ID、入室権限、PC利用権限と、人物情報データベース22Bにある追跡データID、人物位置とが対応付けられる。

【0104】

人物間距離計測部30、利用権限変更部32及びドア開閉指示部34は第1の実施の形態と同様である。

【0105】

また、PC画面制御142は、人物情報データベース22Bから人物位置に応じ、利用者に設定されたPC利用権限に関する情報が付与され、それに基づく制御信号を出力する。この制御信号は、PC140に対するログインの許可又は禁止の制御信号である。

【0106】

処理装置4Bのハードウェア構成は、図2に示すハードウェア構成と同様であって、中央処理装置36やRAMによるセキュリティプログラムの実行によりPC画面制御部142が構成される以外は、処理装置4Aと同様である。処理装置4Bには、認証を行うための認証装置6、監視範囲内にいる人物位置を把握するため一つ又は複数の撮像装置12A、12B、制御信号によってドアの開錠・施錠を制御するドア制御装置18、制御信号によってログイン状態を変更することができるPC140が接続されている。なお、この撮像装置12A、12Bは、例えばレーザセンサやRFIDリーダ等、人物の位置を知ることができるもので代用可能である。

【0107】

そして、この実施の形態においても、撮像装置12A、12Bによって得られた画像から人物を検出して追跡を行う人物位置検出・追跡部26、認証情報データベース20Bに基づいて認証を行う認証部24、認証情報と人物位置を対応付けてアクセス権限を付与する人物位置−認証情報対応付け部28、人物情報データベース22Bから人物の位置を読み出してそれぞれの人物の距離を計測する人物間距離計測部30、その距離に応じて各人の利用権限を変更する利用権限変更部32、人の位置とそのアクセス権限からドアの開閉を指示するドア開閉指示部34、人の位置とそのアクセス権限からPC画面の起動を行うPC画面制御部142により、入室権限やPC140のログインの制御が実行される。

【0108】

次に、認証情報データベース20Bについて、図17を参照する。図17は、認証情報データテーブルを示す図である。図17に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。

【0109】

認証情報データベース20B(図16)は、利用者の認証情報を管理する利用者ID、登録してある人物の名前、認証情報と比較して本人かを判断する登録認証情報、その人が入室できるドアを示す入室権限、ログイン可能なPC利用権限等、利用者認証処理を行うためのデータベースであり、この認証情報データベース20Bには認証情報データテーブル144(図17)が設定されている。この場合、監視領域として部屋A、部屋B・・・役員室及び会議室が設定されている。

【0110】

この認証情報データテーブル144には、図17に示すように、利用者ID146、名前148、登録認証情報150、PCの利用権限152、入室権限154が設定され、利用者ID146は、利用者の名前148及び登録認証情報150として例えば、パスワードが設定され、PCの利用権限152及び入室権限154は各利用者及び各部屋A、部屋B・・・役員室について付与されている。この場合、PC140として複数のPCα、PCβ・・・PCζが設定されている。図中○は、利用権限あり、×は利用権限なしを表す。例えば、利用者IDが「000001」の「鈴木太郎」はパスワードがxxxxxで、PCα、PCβ、部屋A、B及び会議室には利用権限があるが、PCζ、役員室には利用権限がないという如きである。

【0111】

また、人物情報データベース22B(図16)は、それぞれの人物毎に、追跡データを管理する追跡データID、追跡データが誰であるかを示す利用者ID、現在開錠可能なドアを示す入室権限、現在ログイン可能なPCの利用権限、人物の現在位置、移動軌跡等、人物の現在の状況を表すデータベースである。この人物情報データベース22B(図16)には人物情報データテーブル156(図18)が設定されている。

【0112】

この人物情報データテーブル156には、図18に示すように、追跡データID158、利用者ID160、人物位置(x,y)162、移動軌跡(x,y)164、現在のPCの利用権限166、現在の入室権限168が設定されている。追跡データID158は、追跡データの識別情報であり、利用者ID毎に設定されている。人物位置162は、監視領域に設定されたx、y座標の位置情報を表している。移動軌跡164は、所定の時間毎の利用者の移動軌跡を表す情報であって、人物位置162と同様に、監視領域に設定されたx、y座標の位置情報から移動軌跡を表している。また、その移動軌跡は、時間毎の位置の変化を表していることから、移動軌跡164には、1時刻前位置欄、2時刻前位置欄・・・N時刻前位置欄が設定されている。現在のPCの利用権限166は、ログイン可能な利用権限が設定され、また、現在の入室権限168は、監視領域毎即ち、既述の部屋A、部屋B・・・役員室及び会議室毎に設定されている。

【0113】

この人物情報データテーブル156によれば、例えば、追跡データID「001」、利用者ID「000001」の人物位置は移動軌跡(x,y)の座標位置に移動し、現在のPCの利用権限はPCαに設定され、また、現在の入室権限は、部屋A、B及び会議室に利用権限があるが、役員室には利用権限がないという如きである。

【0114】

次に、利用者の状態管理処理、ドアの開閉・PCログイン制御処理について、図19及び図20を参照する。図19は、第2の実施の形態に係る利用者の状態管理処理の処理手順を示すフローチャート、図20は、ドアの開閉制御処理及びPCログイン制御処理の処理手順を示すフローチャートである。図19及び図20に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。

【0115】

このセキュリティシステム2B(図16)では、利用者の状態管理の処理と、ドア制御の処理、PCの利用権限の処理を行っている。これらの処理手順は、セキュリティ方法及びセキュリティプログラムの一例であって、利用者の状態管理、ドアの施錠、開錠の管理及びPCのログイン制御の処理を含んでいる。

【0116】

利用者の状態管理処理の処理手順では、図19に示すように、人物の位置を検出し(ステップS201)、人物が認証されたか否かを判定し(ステップS202)、認証された場合には、人物の位置と認証情報の対応付けを行い(ステップS203)、人物間の距離の計測を行い(ステップS204)、人物の距離が近いか否かを判定し(ステップS205)、人物の距離が近い場合には近い人物のアクセス権限の変更を行い(ステップS206)、ステップS201に戻る。また、人物の距離が近くない場合にはステップS201に戻り、人物を監視し、ステップS202〜S206の処理を実行する。

【0117】

この状態管理処理の処理手順において、ステップS201では、撮像装置12A、12Bから得られた画像を基に人物位置検出・追跡部26では常に監視範囲にいる人物の位置を把握する。この実施の形態では、各部屋や廊下等の監視範囲の全ての場所に、それぞれ撮像装置12A、12B等が置かれており、人物がどの場所にいても連続して追跡が行われる。人物の追跡方法は例えば、複数のカメラを用いて人物の位置を認識する方法としては逆投影法とカルマンフィルタを用いる方法がある(例えば、文献1:早坂光晴, 富永英義, 小宮一三:"逆投影法とカルマンフィルタを用いた複数移動物体位置認識とその追跡",PRMU2001-132,pp.133-138,Nov,2001. )。また、レーザ光を使う方法としてはマルチレーザスキャナを用いて人物の足を計測するものがある(例えば、文献2:中村克行,"マルチレーザスキャナを用いた歩行者トラッキング,"電子情報通信学会論文誌 D-II, vol.J88-D-II, no.7, pp.1143-1152, Jul,2005.)。

【0118】

得られた追跡データID毎に、人物位置は人物情報データベース22Bに随時保存される。初めて検出された人物については誰であるか分からないため利用者IDはなし、入室権限も全てなしとして初期化を行う。

【0119】

また、ステップS202では、利用者が部屋へ入室する際、又はPC140にログインする際に認証を行う。具体的には、PC140のディスプレイ143上に利用者認証用のダイアログを表示し、ユーザとパスワードを用いて認証する方法や、静脈や指紋を用いた認証装置を利用した認証方法によって認証情報データベース20Bとの照合を行い、個人を特定する。予め、認証情報データベース20Bに登録されていない等、認証されない場合にはステップS204に遷移する。

【0120】

ステップS203では、ステップS202の認証が行われた際には、人物情報データベース22Bに格納されている人物位置と認証が行われた場所との位置関係から、人物認証情報と人物との対応付けを行う。具体的には、認証装置位置と認証装置IDを予め対応付けておき、認証が行われた認証装置の場所に最も近い位置にいる追跡データIDの利用者に認証で判定された利用者IDを登録する。また、同時に、利用者に合わせた入室権限とPC140の利用権限も分かるため、人物情報データベース22Bの利用権限も更新する。

【0121】

ステップS204では各人物の位置を用いてそれぞれの位置関係を求める。仮に、人物間の距離が所定距離以下にある状態を検出したら(ステップS205のYES)、ステップS206に遷移する。

【0122】

ステップS206では、人物間距離が一定距離以内にいる各利用者の入室権限、PC140の利用権限を人物情報データベース22Bから読み出す。そして、その読み出した入室権限、PC140の利用権限を利用して、各利用者のそれぞれの利用権限を変更する。具体的には、それぞれの利用者の現在持っている利用権限の論理積を取って、その利用権限を各利用者の利用権限とする。

【0123】

そして、ステップS205又はステップS206を経てステップS201に戻り、既述の処理を繰り返す。

【0124】

また、ドアの開閉制御処理及びPCログイン制御処理の処理手順では、図20に示すように、人物情報データベース22Bにアクセスし、人物位置、利用者ID、入室権限、PC利用権限等を読み出し(ステップS211)、各ドア周辺に人物がいるか否かを人物位置を用いて確認する(ステップS212)。ドア周辺に人物がいる場合には(ステップS212のYES)、ドア周辺にいる人物がそのドアの入室権限を持っているか否かを判断し(ステップS213)、入室権限を持っている場合には(ステップS213のYES)、ドアを開錠し(ステップS214)、ステップS215に移行する。ドア周辺に人物がいない場合(ステップS212のNO)、入室権限を持っていない場合(ステップS213のNO)にも、ステップS215に移行する。

【0125】

ステップS215では、PC周辺に人物がいるか否かを人物位置を用いて確認し、PC周辺に人物がいる場合は(ステップS215のYES)、ドア周辺にいる人物がそのPC利用権限を持っているか否かを判断し(ステップS216)、ドア周辺にいる人物がそのPC利用権限を持っている場合には(ステップS216のYES)、PC画面をログイン状態に変更し(ステップS217)、ログインを自動で行う。また、ドア周辺にいる人物がそのPC利用権限を持っていない場合には(ステップS216のNO)、PC画面を認証待ち状態に変更する(ステップS218)。

【0126】

そして、ステップS217又はステップS218の処理の後、ステップS201に戻り、既述の処理を繰り返す。

【0127】

次に、第2の実施の形態に係るセキュリティシステム2Bの具体的な実施例について、図21、図22、図23、図24、図25、図26及び図27を参照する。図21は、セキュリティシステムの実施例を示す図、図22は、利用者の権限例を示す図、図23は利用者の移動経路の一例を示す図、図24は、利用者の権限の変化例を示す図、図25は、権限レベル−利用可能情報変換テーブルを示す図、図26は、権限レベルを利用した利用者権限例を示す図、図27は、権限レベルを利用した権限変化例を示す図である。図21〜図27は一例であって、斯かる構成に本発明が限定されるものではない。図21、図23において、図16と同一部分には同一符号を付してある。

【0128】

この実施例では、既述のセキュリティシステム2Bが複数の利用者が利用する複数の部屋等の環境に使用された場合であって、利用者の距離に応じて変化する入室権限、PC利用権限の変化例を示している。

【0129】

セキュリティシステム2Bが設置される環境として建造物90には、図21に示すように、監視領域として、部屋A、部屋Bが設置されているとともに、各部屋の出入りが可能な通路として廊下92が設置され、部屋Aには複数のPCとしてPCα、PCβ、PCγが設置されている。部屋Aの入口部にはドア14A及び認証装置6A、部屋Bの入口部にはドア14B及び認証装置6Bが設置されている。この場合、ドアAを開錠するためにはその認証装置での認証が必要となる。また、PCα、PCβ、PCγはログインするために認証を必要とするシステムである。

【0130】

この場合、利用者1、利用者2(図23)を想定し、それぞれは異なる入室権限やPC利用権限(図22)を有する。入室権限及びPC利用権限について、図22に示すように、利用者1は部屋A、Bの入室権限とPCα、PCβの利用権限を持っており、利用者2は部屋Aの入室権限とPCα、PCγの利用権限を持っている。

【0131】

この場合、利用者1は、図23に示すように、移動経路214、216で移動し、利用者2は部屋Aにいる。利用者1の移動に伴う権限の変化は図24に示すように変化する。利用者1が廊下92に入ってきた時点では認証を行っていないため、誰であるか分からない。よって、人物情報データベース22Bには新しい人物の発見により追跡データIDと現在位置が新しく加えられるが、それに対応する利用者IDは「なし」、入室権限も全て「×」、PC利用権限も全て「×」となる(f31)。利用者1が認証を行い、利用者1であると判断された時点で、人物情報データベース22Bには利用者IDを「利用者1」に設定し、利用者1の持つ入室権限として部屋A、部屋Bの入室権限が「○」、PC利用権限としてPCα、PCβの利用権限が「○」と書き換えられ、部屋A、部屋Bの入室権限とPCα、PCβの利用権限が与えられる(f32)。一度認証するだけで、PC利用権限も得られるため、再認証をせずにPCの利用が可能である。しかし、部屋Aへの入室後、利用者2と接近すると、利用者2と利用者1を誤認識する可能性があるため、利用者1は接近した人物(利用者2)が持っていないPC利用権限及び入室権限を失い、また、利用者2は接近した人物(利用者1)が持っていないPC利用権限及び入室権限を失う。つまり、今回の場合では、両者共に両者の権限の論理積を取ったPCαの利用権限及び部屋Aの入室権限しか持たなくなる(f33)。このとき、人物情報データベース22Bでは、利用者1のPCβの利用権限、部屋Bの入室権限、利用者2のPCγの利用権限を「×」と書き換える。利用者1は再度PCやドアの認証装置6Aによって認証を行うことで、人物情報データベース22BのPCβの利用権限と部屋Bの入室権限が「○」と書き換えられ、PCβにログインすることが可能となる(f34)。

【0132】

次に、部屋毎に入室権限の有無を決めずに、権限レベルと部屋への入室権限、PC利用権限の関係を予め定めた権限レベル−利用可能情報変換テーブル218(図25)を利用すれば、利用権限レベルを各利用者に設定しても同様である。この権限レベル−利用可能情報変換テーブル218は図25に示すように、権限レベル220に対して各部屋の入室権限222が設定され、権限レベル220には5段階の権限レベル「0」〜「4」が設定され、権限レベル「0」では部屋A〜部屋Dの全ての入室権限、PCα、PCβ及びPCγの利用権限がなく、権限レベル「1」では部屋Aのみに入室権限、PCαのみに利用権限があり、権限レベル「2」では部屋Aのみに入室権限、PCα及びPCβに利用権限があり、権限レベル「3」では部屋Aのみに入室権限、PCα、PCβ及びPCγに利用権限があり、権限レベル「4」では部屋A及び部屋Bに室権限があり、PCα、PCβ及びPCγに利用権限がある。

【0133】

利用者の認証情報を管理する利用者ID、登録してある人物の名前、認証情報と比較して本人かを判断する登録認証情報、その人が持つ権限レベル等の情報が登録され、人物情報データベース22Bには、図12、図13に示すように、それぞれの人物毎に、追跡データを管理する追跡データID、追跡データが誰であるかを示す利用者ID、現在の権限レベル、人物の現在位置、移動軌跡等が登録される。

【0134】

このような権限レベル(図26)において、その権限レベルの変化は図27に示すように変化する。利用者1が廊下92に入ってきた時点では認証を行っていないため、誰であるか分からない。よって、人物情報データベース22Bには新しい人物の発見により追跡データIDと現在位置が新しく加えられるが、それに対応する利用者IDは「なし」、権限レベルは全ての権限が「×」である「0」となる(f41)。

【0135】

利用者1が認証を行い利用者1であると判断された時点で、人物情報データベース22Bには利用者IDを「利用者1」に設定し、利用者1の持つ権限レベルが「4」となり、この権限レベルに応じた、部屋A、部屋Bへの入室、PCα、PCβの利用が可能となる(f42)。

【0136】

一度認証するだけで、PCの利用権限も得られるため、再認証をせずにPCの利用が可能である。しかし、部屋Aへの入室後、利用者2と接近すると、利用者2と利用者1を誤認識する可能性があるため、利用者1と利用者2の権限レベルを比較し、両者の権限レベルを低い方のレベルに設定する。つまり、今回の場合では両者の低い方に合わせるため、利用者2の権限レベルである「2」が利用者1に与えられることになり、人物情報データベース22Bでは利用者1の権限レベルを「2」と書き換える(f43)。

【0137】

利用者1は再度PCやドアの認証装置によって認証を行うことで、人物情報データベース22Bの権限レベルがもともと持っていたレベルである「4」と書き換えられ、PCβへのログインと部屋Bへの入室が可能となる(f44)。

【0138】

以上説明したように、第2の実施の形態においても、利用者が認証した後であっても、自分より権限の低い人物と接近し、どちらが権限を持った人であるかが不明であるとき、利用権限が低下するので、誤って利用権限がない人の入室やPCログインを許可することがなく、セキュリティの低下を防止することができる。

【0139】

〔第3の実施の形態〕

【0140】

第3の実施の形態について、図28、図29、図30及び図31を参照する。図28は、第3の実施の形態に係る利用者の状態管理処理の処理手順を示すフローチャート、図29は、第3の実施の形態に係るドアの開閉制御処理の処理手順を示すフローチャート、図30は、認証動作例を示す図、図31は、他の認証動作例を示す図である。図28〜図31に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。図30及び図31において、図1、図7及び図9と同一部分には同一符号を付してある。

【0141】

第3の実施の形態に係るセキュリティシステムは、第1の実施の形態のセキュリティシステム2Aと同一の構成であるので、装置構成の説明は図1を参照し、その説明を省略する。

【0142】

この第3の実施の形態に係るセキュリティシステムでは、利用者の状態管理処理の処理手順(図28)と、ドアの開閉制御処理の処理手順(図29)の双方の処理を並行して行っている。

【0143】

利用者の状態管理処理の処理手順では、図28に示すように、人物の位置を検出し(ステップS301)、認証作業が行われたか否かを判定し(ステップS302)、認証作業が行われた場合には(ステップS302のYES)、人物間の距離の計測を行い(ステップS303)、人物の距離が近いか否かを判定し(ステップS304)、人物の距離が近い場合には(ステップS304のYES)、再認証の呼びかけを行い(ステップS305)、ステップS301に戻る。また、人物の距離が近くない場合には(ステップS304のNO)、人物の位置と認証情報の対応付けを行い(ステップS306)、ステップS310に戻り、人物を監視し、ステップS302〜S306の処理を実行する。

【0144】

この処理手順において、ステップS301では、撮像装置12A、12Bから得られた画像を基に人物位置検出・追跡部26で常に監視範囲にいる人物の位置を把握する。この実施の形態においても図7に示すように、各部屋A、B、C、Dや廊下92等、全ての場所に、それぞれ撮像装置12A、12B、12C、12D、12Eが置かれており、人物がどの場所にいても連続して追跡が行われる。得られた人物ID毎の人物位置は人物情報データベース22Aに随時に保存される。初めて検出された人物については誰であるか分からないため、利用者IDはなし、入室権限も全てなしとして初期化を行う。

【0145】

また、ステップS302では、利用者が部屋へ入室する際には、認証装置によって認証を実行する。その場合、表示装置45(図2)のディスプレイ上に利用者認証用のダイアログを表示し、利用者とパスワードを用いて認証する方法や、静脈や指紋を用いた認証装置を利用した認証方法によって認証情報データベース20Aとの照合を行い、個人を特定する。予め、認証情報データベース20Aに登録されていない等、認証されない場合にはステップS301に遷移する。

【0146】

ステップS303では、ステップS302で認証が行われた際には、認証が行われた認証装置6の周囲の人の位置関係を、人物情報データベース22Aに格納されている人物位置によって調べる(ステップS304)。このとき、認証を行ったと思われる人物と周辺の人物との距離が所定距離以下の情況を検出した場合(ステップS304のYES)は、認証結果を人物に対応付けず、入室権限が与えられなかったことを利用者に伝え、再認証の呼びかけを行う(ステップS305)。この呼びかけは、表示装置45を通して行えばよい。

【0147】

また、その状態が検出されなかった場合には(ステップS304のNO)、認証者と認証が行われた場所との位置関係から、認証情報と人物の位置との対応付けを行う(ステップS306)。具体的には、認証装置6の位置と認証装置IDを予め対応付け、認証が行われた認証装置6の場所に最も近い位置にいる追跡データIDの利用者に認証で判定された利用者IDを登録する。また、同時に、利用者に合わせた入室権限とPC利用権限(第2の実施の形態)も分かるため、人物情報データベース22A(図1)又は人物情報データベース22B(図16)の利用権限も更新する。

【0148】

そして、ステップS305又はステップS306を経てステップS301に戻り、既述の処理を繰り返す。

【0149】

ドアの開閉制御処理の処理手順では、図29に示すように、人物情報データベース22Aにアクセスし、人物位置、利用者ID、入室権限等を読み出す(ステップS311)。この処理の後、各ドア周辺に人物がいるか否かを人物位置を用いて確認し(ステップS312)、ドアの前に人がいなければ、ステップS311に戻る。

【0150】

ドア周辺に人物がいる場合には(ステップS312のYES)、ドア周辺にいる人物がそのドアの入室権限を持っているか否かを判断し(ステップS313)、ドア周辺にいる人物がそのドアの入室権限を持っている場合には(ステップS313のYES)、ドアを開錠する(ステップS314)。

【0151】

ステップS313又はステップS314を経た後、ステップS311に戻り、既述の処理を繰り返す。

【0152】

このような環境で稼動した場合について、一人で認証を行った場合の認証動作(図30)では、図30Aに示すように、利用者P1が認証装置6で認証をすることにより、認証装置6を設置した部屋230の入室権限を得る。この入室権限を持つ利用者P1が部屋230のドア14の前に行くと、図30Bに示すように、ドア14が開錠し、利用者P1は部屋230に入室することができる。

【0153】

このような一人認証に対し、その認証時、図31Aに示すように、利用者P1の認証動作を行う際、周辺に他人又は複数の他人として利用者P2、P3がいる場合には、利用者P1の認証が正しく行われた場合でも、その認証結果を認証した本人に正しく対応付けられない可能性がある。そこで、このような場合は入室権限を与えず、入室権限が与えられなかった旨を伝えるとともに、周辺の人物に離れるような指示を送る等をして、再認証を促す指示を出力する。

【0154】

このような動作はPCのログインについても利用権限を持たない他人のログインを防止することができる。

【0155】

以上のように、認証を行った時点で、誰に権限を持たせるか怪しくなったときには権限を与えないため、システムが誤って利用権限がない人の入室やPCログインを許可することがなくなり、セキュリティの低下を防止することができる。

【0156】

次に、以上述べた本発明の実施の形態から抽出される技術的思想を請求項の記載形式に準じて付記として列挙する。本発明に係る技術的思想は上位概念から下位概念まで、様々なレベルやバリエーションにより把握できるものであり、以下の付記に本発明が限定されるものではない。

【0157】

(付記1) 特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可するセキュリティシステムであって、

利用者を認証する認証手段と、

利用者の位置及び/又はその移動を検出する位置検出手段と、

前記認証手段の認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を前記位置検出手段の検出出力によって監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更する利用権限制御手段と、

を備えることを特徴とするセキュリティシステム。

【0158】

(付記2) 付記1のセキュリティシステムにおいて、

前記利用権限制御手段は、前記認証に基づき、利用者に同一又は異なるレベルの利用権限を設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限をレベルの低い利用権限に変更する構成としたことを特徴とするセキュリティシステム。

【0159】

(付記3) 付記1のセキュリティシステムにおいて、

認証した利用者を追跡する利用者追跡手段を備え、前記利用権限制御手段は、前記利用者追跡手段の追跡に基づき、前記利用者の利用権限又は変更された利用権限を維持する構成としたことを特徴とするセキュリティシステム。

【0160】

(付記4) 付記1のセキュリティシステムにおいて、

前記利用権限制御手段は、前記利用権限をサービス毎に設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限を、サービスとの論理積により求められた利用権限に変更する構成としたことを特徴とするセキュリティシステム。

【0161】

(付記5) 付記1のセキュリティシステムにおいて、

前記利用権限制御手段は、利用者間の距離が所定値以下になった場合に、各利用者の利用権限の低減又は解除をする構成としたことを特徴とするセキュリティシステム。

【0162】

(付記6) 付記1、2、3、4又は5のセキュリティシステムにおいて、

前記利用権限制御手段は、利用権限が変更された利用者が再認証を受けることにより、新たな利用権限を受け得る構成としたことを特徴とするセキュリティシステム。

【0163】

(付記7) 付記1のセキュリティシステムにおいて、

前記利用権限制御手段は、認証を受けた利用者と、他の利用者との距離が所定値内であることを検出した場合、認証を受けた利用者に利用権限を与えない構成としたことを特徴とするセキュリティシステム。

【0164】

(付記8) 付記4のセキュリティシステムにおいて、

前記利用権限制御手段は、認証を受けた利用者と、他の利用者との距離がある所定値以内であることを検出した際に、認証時に利用権限が与えられないことを通知する通知手段を備えることを特徴とするセキュリティシステム。

【0165】

(付記9) 特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可するセキュリティ方法であって、

利用者を認証する認証ステップと、

利用者の位置及び/又はその移動を検出する位置検出ステップと、

前記認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更するステップと、

を含むことを特徴とするセキュリティ方法。

【0166】

(付記10) 付記9のセキュリティ方法において、

前記認証に基づき、利用者に同一又は異なるレベルの利用権限を設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限をレベルの低い利用権限に変更するステップを含むことを特徴とするセキュリティ方法。

【0167】

(付記11) 付記9のセキュリティ方法において、

認証した利用者の追跡情報に基づき、前記利用者の利用権限又は変更された利用権限を維持するステップを含むことを特徴とするセキュリティ方法。

【0168】

(付記12) 付記9のセキュリティ方法において、

前記利用権限をサービス毎に設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限を、サービスとの論理積により求められた利用権限に変更するステップを含むことを特徴とするセキュリティ方法。

【0169】

(付記13) 付記9のセキュリティ方法において、

利用者間の距離が所定値以下になった場合に、各利用者の利用権限の低減又は解除をするステップを含むことを特徴とするセキュリティ方法。

【0170】

(付記14) 付記9、10、11、12又は13のセキュリティ方法において、

利用権限が変更された利用者は、再認証を受けることにより、新たな利用権限を受けるステップを含むことを特徴とするセキュリティ方法。

【0171】

(付記15) 付記9のセキュリティ方法において、

認証を受けた利用者と、他の利用者との距離が所定値内であることを検出した場合、認証を受けた利用者に利用権限を与えないステップを含むことを特徴とするセキュリティ方法。

【0172】

(付記16) 付記9のセキュリティ方法において、

認証を受けた利用者と、他の利用者との距離が所定値以内であることを検出した際に、認証時に利用権限が与えられないことを通知するステップを含むことを特徴とするセキュリティ方法。

【0173】

(付記17) 特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可する機能を備え、斯かる機能をコンピュータに実行させるセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体であって、

利用者を認証する認証機能と、

利用者の位置及び/又はその移動を表す検出情報を取り込む検出情報取込み機能と、

前記認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を前記検出情報によって監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更する利用権限制御機能と、

を含むセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体。

【0174】

(付記18) 付記17の記録媒体において、

前記認証に基づき、利用者に同一又は異なるレベルの利用権限を設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限をレベルの低い利用権限に変更する機能を含むセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体。

【0175】

(付記19) 付記17の記録媒体において、

認証した利用者の追跡情報に基づき、前記利用者の利用権限又は変更された利用権限を維持する機能を含むセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体。

【0176】

(付記20) 付記17の記録媒体において、

前記利用権限をサービス毎に設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限を、サービスとの論理積により求められた利用権限に変更する機能を含むセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体。

【0177】

(付記21) 付記17の記録媒体において、

利用者間の距離が所定値以下になった場合に、各利用者の利用権限の低減又は解除をする機能を含むセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体。

【0178】

(付記22) 付記17、18、19、20又は21の記録媒体において、

利用権限が変更された利用者は、再認証を受けることにより、新たな利用権限を受ける機能を含むセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体。

【0179】

(付記23) 付記17の記録媒体において、

認証を受けた利用者と、他の利用者との距離が所定値内であることを検出した場合、認証を受けた利用者に利用権限を与えない機能を含むセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体。

【0180】

(付記24) 付記17の記録媒体において、

認証を受けた利用者と、他の利用者との距離がある所定値以内であることを検出した際に、認証時に利用権限が与えられないことを通知する通知機能を含むセキュリティプログラム格納したコンピュータ読取り可能な記録媒体。

【0181】

以上説明したように、本発明の最も好ましい実施の形態等について説明したが、本発明は、上記記載に限定されるものではなく、特許請求の範囲に記載され、又は発明を実施するための最良の形態に開示された発明の要旨に基づき、当業者において様々な変形や変更が可能であることは勿論であり、斯かる変形や変更が、本発明の範囲に含まれることは言うまでもない。

【産業上の利用可能性】

【0182】

本発明は、施設利用等のセキュリティに関し、認証要求の回数を低減して利便性を高めるとともに、認証により付与された利用権限の他人利用を防止し、利用者は認証を受けることによって付与される利用権限に基づき、特定エリア内のサービス提供等の利用が可能であり、一度認証したら繰り返しの認証を求めることなく利用権限を維持する等、利便性を高めることができるとともに、利用権限を持たない他人利用を防止でき、利用者の位置や移動を追跡し、移動軌跡に認証結果を対応付けるので、一度の認証の後、繰り返しの認証を避け、セキュリティ低下を防止するとともに、利便性を高めることができ、研究施設等の高度なセキュリティが必要なエリアで利用でき、有用である。

【図面の簡単な説明】

【0183】

【図1】第1の実施の形態に係るセキュリティシステムを示す図である。

【図2】処理装置のハードウェア構成を示す図である。

【図3】認証情報データテーブルを示す図である。

【図4】人物情報データテーブルを示す図である。

【図5】第1の実施の形態に係る利用者の状態管理処理の処理手順を示すフローチャートである。

【図6】第1の実施の形態に係るドアの開閉制御処理の処理手順を示すフローチャートである。

【図7】セキュリティシステムの使用例を示す図である。

【図8】利用者の権限例を示す図である。

【図9】利用者の移動経路の一例を示す図である。

【図10】利用者の入室権限の変化例を示す図である。

【図11】権限レベル−入室可能変換テーブルを示す図である。

【図12】権限レベルを利用した認証情報データテーブルを示す図である。

【図13】権限レベルを利用した人物情報データテーブルを示す図である。

【図14】権限レベルを利用した利用者権限例を示す図である。

【図15】権限レベルを利用した権限変化例を示す図である。

【図16】第2の実施の形態に係るセキュリティシステムを示す図である。

【図17】認証情報データテーブルを示す図である。

【図18】人物情報データテーブルを示す図である。

【図19】第2の実施の形態に係る利用者の状態管理処理の処理手順を示すフローチャートである。

【図20】ドアの開閉制御処理及びPCログイン制御処理の処理手順を示すフローチャートである。

【図21】第2の実施の形態に係るセキュリティシステムの実施例を示す図である。

【図22】利用者の権限例を示す図である。

【図23】利用者の移動経路の一例を示す図である。

【図24】利用者の権限の変化例を示す図である。

【図25】権限レベル−利用可能情報変換テーブルを示す図である。

【図26】権限レベルを利用した利用者権限例を示す図である。

【図27】権限レベルを利用した権限変化例を示す図である。

【図28】第3の実施の形態に係る利用者の状態管理処理の処理手順を示すフローチャートである。

【図29】第3の実施の形態に係るドアの開閉制御処理の処理手順を示すフローチャートである。

【図30】認証動作例を示す図である。

【図31】他の認証動作例を示す図である。

【符号の説明】

【0184】

2A、2B セキュリティシステム

4A、4B 処理装置

6 認証装置

8 人物位置検出装置

10 ドア装置

12A、12B、12C、12D、12E 撮像装置

14 ドア

16 電気錠

18 ドア制御装置

20A、20B 認証情報データベース

22A、22B 人物情報データベース

24 認証部

26 人物位置検出・追跡部

28 人物位置−認証情報対応付け部

30 人物間距離計測部

32 利用権限変更部

34 ドア開閉指示部

36 中央処理装置

38 主記憶装置

40 補助記憶装置

42 入力装置

44 出力装置

46 制御装置

48 演算装置

50 認証情報データテーブル

52 利用者ID

54 名前

56 登録認証情報

58 入室権限

60 人物情報データテーブル

62 追跡データID

64 利用者ID

66 人物位置

68 移動軌跡

74 現在の入室権限

90 建造物

92 廊下

96、98、100、102、104 移動経路

108 権限レベル−入室可能部屋変換テーブル

114 認証情報データテーブル

116 人物情報データテーブル

140 PC

141 ディスプレィ

142 PC画像制御部

144 認証情報データテーブル

156 人物情報データテーブル

214、216 移動経路

230 部屋

P1、P2、P3 利用者

【技術分野】

【0001】

本発明は、複数の人が利用する複数の施設等のセキュリティに関し、特に、施設等のエリアの利用権限を制御し、利用権限のない人に対するサービス提供等を防止するセキュリティシステム、セキュリティプログラム及びセキュリティ方法に関する。

【背景技術】

【0002】

個人認証にID(IDentification)カードやパスワードを用いてドアの開錠やPC(パーソナルコンピュータ)のログイン等を行うセキュリティシステムが普及している。このようなシステムでは、部屋等のと施設や装置毎に認証作業が要求され、施設の出入等、移動を伴う場合には進入毎に要求される認証が煩雑であり、非常に手間がかかる。このため、利便性を高めるため、カメラやレーザセンサ等の機器を組み合わせ、認証を受けた人の位置を把握し、認証を受けた人であれば、再認証を受けることなく、ドアの開錠やPCのログインが行えるシステムがある。

【0003】

このようなセキュリティシステムに関し、特許文献1には、カメラによって人を追跡し、認証が行われた際には、その人の移動軌跡と認証情報とを対応付けることで、ドアの前にいる人が認証を受けなくてもその人の移動軌跡の属性(認証していること)を調べて開錠の判断を行うことが開示されている。

【0004】

特許文献2では、操作内容の重要性に応じて異なる認証を要求し、その認証によって権限を得た場合でも一定時間経過すると権限を元に戻すことにより、権限のない人が重要な操作を行うことを防止することが開示されている。

【0005】

特許文献3には、利用者がサービスを受けているときに、非利用者がサービス利用圏内に入るとサービスを中断し、非利用者がサービスを受けることを防止することが開示されている。

【0006】

また、特許文献4には、利用者の他にアクセス権限を持つ人(高利用者)がいるときのみ操作可能とし、利用者の操作を他者が監視することによって、誤った操作や不正な操作が行われることを防止することが開示されている。

【特許文献1】特開2004−185484号公報

【特許文献2】特開平9−16523号公報

【特許文献3】特開平9−297735号公報

【特許文献4】特開2003−223421号公報

【発明の開示】

【発明が解決しようとする課題】

【0007】

ところで、人の移動軌跡と認証情報とを関係付けるシテスム(特許文献1)では、認証の後に、ある人が別人と入れ違えて誤追跡すると、本人以外の他人に認証結果が対応付けられる。この場合には認証を受けていない人を受入れ、サービスが受けられるというセキュリティの低下を引き起こすおそれがある。認証を受けた人のみが利用権限を保持し、他の人がその人にすり代わってサービスを受けることを防止する必要がある。

【0008】

操作内容の重要性に応じて異なる認証をする場合(特許文献2)では、一定時間経過すると権限を元に戻すので、認証を受けても一定時間内は別の人とすり代わることが可能であり、それを防止するために一定時間を短く設定すると、利便性が失われる。

【0009】

利用者がサービスを受けているときに、非利用者がサービス利用圏内に入るとサービスを中断するシステム(特許文献3)では、機器の動作を制御するのみで、非利用者が近づいても利用者のアクセス権を変更するわけではないため、非利用者と利用者が近づいて入れ換わると不正利用が可能となるという問題がある。

【0010】

利用者の他にアクセス権限を持つ人(高利用者)がいるときのみ操作可能とし、利用者の操作を他者が監視するシテスム(特許文献4)では、人の位置の検出を行っていないため、利用者認証を行い、利用者が操作権利を一旦得ると、高権利者の状態に拘らずアクセスが可能であるという問題がある。

【0011】

斯かる要求や課題について、特許文献1ないし4にはその開示や示唆はなく、それを解決する構成等についての開示や示唆はない。

【0012】

そこで、本発明の目的は、施設利用等のセキュリティに関し、認証要求の回数を低減して利便性を高めるとともに、認証により付与された利用権限の他人利用を防止することを目的とする。

【0013】

また、本発明の他の目的は、施設利用等のセキュリティに関し、一度認証したら毎回認証を行わなくても利用権限を維持し、利用権限のない他人利用を防止することにある。

【課題を解決するための手段】

【0014】

上記目的を達成するため、本発明は、利用者に認証により利用権限を付与し、一旦利用権限が付与された利用者は認証の省略を可能にして利便性を高めるとともに、利用者が他の利用者との距離に応じ(他人との接触等)、利用権限を変更することにより、利用権限のない他人の権限利用を防止する。即ち、利用者が認証後、その利用者より権限の低い他の利用者と接近した場合には、利用権限のレベルを低下させる。認証回数の低減による利便性の向上に対し、利用者間の距離(接近)により利用権限を変更し、利用権限がない部屋やPCログイン等の利用を防止することにより、セキュリティの低下防止と利便性向上とを図っている。

【0015】

上記目的を達成するため、本発明は、特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可するセキュリティシステムであって、利用者を認証する認証手段と、利用者の位置及び/又はその移動を検出する位置検出手段と、前記認証手段の認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を前記位置検出手段の検出出力によって監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更する利用権限制御手段とを備えることである。

【0016】

上記構成では、認証手段で認証された利用者の位置及び/又はその移動が位置検出手段により検出されるので、利用権限制御手段は、認証手段の認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を位置検出手段の検出出力によって監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更し、利用者が他の利用者と接触した場合即ち、利用者間の距離が所定値以下になった場合には利用権限を変更することにより、セキュリティレベルを向上させ、また、他の利用者との接触がなければ、認証した利用者はその利用権限を維持させることができ、利便性の向上とともに高度なセキュリティを維持することができる。

【0017】

上記目的を達成するためには、上記セキュリティシステムにおいて、好ましくは、前記利用権限制御手段は、前記認証に基づき、利用者に同一又は異なるレベルの利用権限を設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限をレベルの低い利用権限に変更する構成としてもよい。斯かる構成によっても上記目的を達成できる。

【0018】

上記目的を達成するためには、上記セキュリティシステムにおいて、好ましくは、認証した利用者を追跡する利用者追跡手段を備え、前記利用権限制御手段は、前記利用者追跡手段の追跡に基づき、前記利用者の利用権限又は変更された利用権限を維持する構成としてもよい。斯かる構成によれば、認証を受けた利用者は、利用者追跡手段の追跡情報に基づき、利用権限が維持され、その利用権限は当初の利用権限又は既述の他人との接触による低下した利用権限であるから、繰り返しの認証を受けることなく利用権限を維持でき、セキュリティレベルの低下を来すことなく、利便性を高めることができる。

【0019】

上記目的を達成するためには、上記セキュリティシステムにおいて、好ましくは、前記利用権限制御手段は、前記利用権限をサービス毎に設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限を、サービスとの論理積により求められた利用権限に変更する構成としてもよいし、また、前記利用権限制御手段は、利用者間の距離が所定値以下になった場合に、各利用者の利用権限の低減又は解除をする構成としてもよい。斯かる構成によっても上記目的を達成できる。

【0020】

上記目的を達成するためには、上記セキュリティシステムにおいて、好ましくは、前記利用権限制御手段は、利用権限が変更された利用者が再認証を受けることにより、新たな利用権限を受け得る構成としてもよいし、また、前記利用権限制御手段は、認証を受けた利用者と、他の利用者との距離が所定値内であることを検出した場合、認証を受けた利用者に利用権限を与えない構成としてもよい。斯かる構成によっても上記目的を達成できる。

【0021】

上記目的を達成するため、本発明は、特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可する機能を備え、斯かる機能をコンピュータに実行させるセキュリティプログラムであって、利用者を認証する認証機能と、利用者の位置及び/又はその移動を表す検出情報を取り込む検出情報取込み機能と、前記認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を前記検出情報によって監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更する利用権限制御機能とをコンピュータに実行させることである。斯かる構成によっても、上記目的を達成することができる。

【0022】

上記目的を達成するため、本発明は、特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可するセキュリティ方法であって、利用者を認証する認証ステップと、利用者の位置及び/又はその移動を検出する位置検出ステップと、前記認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更するステップとを含むことである。斯かる構成によっても、上記目的を達成することができる。

【発明の効果】

【0023】

本発明によれば、次のような効果が得られる。

【0024】

(1) 利用者は認証を受けることによって付与される利用権限に基づき、特定エリア内のサービス提供等の利用が可能であり、一度認証したら繰り返しの認証を求めることなく利用権限を維持する等、利便性を高めることができるとともに、利用権限を持たない他人利用を防止できる。

【0025】

(2) 認証を受けた利用者は、特定エリア内で位置及び/又はその移動が監視され、他の利用者との距離が所定値以下になった場合には、利用者の利用権限を変更し、例えば、各利用者の持つ共通の利用権限以下に低下し、利用権限を持たない他人の利用を防止でき、セキュリティ低下を防止できる。

【0026】

(3) 利用権限を持たない人の利用を防止でき、利用者の位置や移動を追跡し、移動軌跡に認証結果を対応付けるので、一度の認証の後、繰り返しの認証を避け、セキュリティ低下を防止するとともに、利便性を高めることができる。

【0027】

そして、本発明の他の目的、特徴及び利点は、添付図面及び各実施の形態を参照することにより、一層明確になるであろう。

【発明を実施するための最良の形態】

【0028】

〔第1の実施の形態〕

【0029】

第1の実施の形態について、図1を参照する。図1は、第1の実施の形態に斯かるセキュリティシステムを示す図である。図1に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。

【0030】

このセキュリティシステム2Aは、特定エリアとして設定された監視範囲に対し、進入者に認証を求め、認証の成立によって利用権限を付与し、利用権限が付与された利用者を追跡して繰返しの認証を要求することなく利用権限を維持するとともに、監視範囲内の全ての人の位置をカメラやレーダ等の位置検出手段により検出し、利用権限を有する人が利用権限のない人に接近したときに、接近者が持っている利用権限に応じて利用権限を制御し、人(接近した人同士)を入れ換えて誤追跡した場合でも、利用権限がないか制限された人に対するサービスの提供を阻止するように構成されている。

【0031】

このセキュリティシステム2Aでは、図1に示すように、処理装置4Aと、認証装置6と、人物位置検出装置8と、ドア装置10とを備えている。処理装置4Aは、認証及び人物の検出及び追跡に基づく利用権限を制御する制御手段であって、具体的には、認証装置6による認証と、利用者追跡手段としての人物位置検出装置8による人物位置の検出及び追跡と、これら認証及び人物の追跡に基づくドア装置10の施錠又は開錠等を行う。利用権限の制御には、利用権限の変更、低減又は解除が含まれる。

【0032】

認証装置6は、指紋、静脈、虹彩等の生体情報等の認証情報、利用者ID、認証装置ID等、認証に用いる情報を処理装置4Aに入力する入力手段である。

【0033】

人物位置検出装置8は例えば、単一又は複数の撮像手段として例えば、撮像装置12A、12Bで構成され、検出した人物及びその追跡を表す映像を処理装置4Aに提供する。撮像装置12A、12Bは、例えばレーザセンサやRFIDリーダ等、人物の位置を知る手段であって、斯かる機能を備えた手段であれば撮像装置12A、12Bに代えることができる。即ち、人物位置検出装置8は、処理装置4Aとともに利用者追跡手段を構成している。

【0034】

ドア装置10は、ドア14と、電気錠16と、ドア制御装置18とを備えている。ドア14は、監視範囲である室の出入部に設置された開閉ドアである。電気錠16は、ドア14の出入りを許可又は禁止する手段として施錠又はその開錠を行う。ドア制御装置18は、処理装置4Aによって制御され、電気錠16の施錠又は開錠をする制御手段である。

【0035】

そして、処理装置4Aは、認証及び人物の検出及び追跡に基づく利用権限を制御する手段として、認証情報データベース20Aと、人物情報データベース22Aと、認証部24と、人物位置検出・追跡部26と、人物位置−認証情報対応付け部28と、人物間距離計測部30と、利用権限変更部32と、ドア開閉指示部34とを備える。

【0036】

認証情報データベース20Aは、利用者の認証情報を管理する利用者1D、登録してある人物の名前、認証情報と比較して本人か否かを判断する登録認証情報、その人が入室できるドアを示す入室権限等、利用者認証処理を行うための情報が登録されたデータベースである。この認証情報データベース20Aには、認証用ID、名前、登録認証情報、入室権限等を表す情報が格納されている。

【0037】

人物情報データベース22Aは、それぞれの人物毎に、追跡データを管理する追跡データID、追跡データが誰であるかを示す利用者ID、現在開錠可能なドアを示す入室権限、人物の現在位置、移動軌跡等、人物の現在の状況を表す情報が登録されたデータベースである。人物情報データベース22Aには、追跡データID、人物位置、入室権限等の人物情報が格納されている。

【0038】

認証部24は、認証装置6に入力される生体情報等の入力認証情報と、認証情報データベース20Aにある登録認証情報とに基づいて利用者の認証を行う認証手段である。認証部24は、認証装置6から入力された利用者ID、認証情報、認証装置ID等の入力認証情報と、認証情報データベース20Aにある利用者ID、認証情報、入室権限等の登録情報とを照合し、その認証結果として利用者ID、認証装置ID、入室権限等を出力し、人物位置−認証情報対応付け部28に提供する。

【0039】

人物位置検出・追跡部26は、利用者の位置及び/又はその移動を検出する位置検出手段の一例であって、撮像装置12A、12Bで取得された画像から人物の検出、その位置の検出及び又はその移動を追跡する人物位置検出及び/又は追跡を行い、追跡データID、人物位置等の人物情報(利用者情報)を生成する。この人物情報は、人物情報データベース22Aに格納される。

【0040】

人物位置−認証情報対応付け部28は、認証情報と人物位置を対応付けて利用権限としてアクセス権限を利用者に付与する手段である。この人物位置−認証情報対応付け部28では、追跡データID、利用者ID、入室権限と、人物情報データベース22Aにある追跡データID、人物位置とが対応付けられる。

【0041】

人物間距離計測部30は、人物情報データベース22Aから人物の位置情報を読み出し、利用者の距離を計測する手段である。即ち、人物間距離計測部30では、追跡データIDから人物間の距離を計測し、その距離が所定値以下か否か、即ち、利用者が他の利用者と所定距離内に入ったか否かを検出する。

【0042】

利用権限変更部32は、人物間距離計測部30で計測された距離に応じて利用者に付与されているアクセス権限を変更する手段である。利用権限変更部32では、追跡データIDに応じて利用者に対してアクセス権限の変更を行う。

【0043】

ドア開閉指示部34は、利用者の位置とそのアクセス権限からドア14の開閉を指示する手段であって、その指示信号はドア装置10のドア制御装置18に出力される。この場合、ドア開閉指示部34は、人物位置に応じて入室権限を付与する。ドア制御装置18は、ドア開閉指示部34からの指示に基づき、ドア14の電気錠16の開錠又は施錠を行う。

【0044】

次に、処理装置4Aのハードウェア構成について、図2を参照する。図2は、処理装置のハードウェア構成を示す図である。図2に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。

【0045】

この処理装置4Aは、既述の機能を実現するためのハードウェアを備えており、図2に示すように、中央処理装置36と、主記憶装置38と、補助記憶装置40とを備えたパーソナルコンピュータ等で構成され、この処理装置4Aには、入力装置42と、出力手段として出力装置44と、表示装置45とが接続されている。

【0046】

中央処理装置36は、制御装置46と、演算装置48とを備えている。中央処理装置36は、CPU(Central Processing Unit )で構成され、主記憶装置38にあるOS(Operating System)やアプリケーションを実行し、RAM(Random-Access Memory)とともに既述の認証部24、人物位置検出・追跡部26、人物位置−認証情報対応付け部28、人物間距離計測部30、利用権限変更部32、ドア開閉指示部34等の機能部を構成する。制御装置46は、主記憶装置38、補助記憶装置40及び演算装置48を制御し、データの書込み、その読出し及び演算等の制御を行う。演算装置48は、認証情報の照合、人物間距離の計測演算、利用者の権限付与等の各種の演算を行う。

【0047】

主記憶装置38は、プログラム等の記憶手段であって、既述のOSやセキュリティプログラム等の各種のアプリケーションプログラムを格納する記録媒体で構成される。補助記憶装置40は、データ記憶手段やRAM等の記録媒体で構成され、既述の認証情報データベース20A、人物情報データベース22A等、各種のデータベースを構成する。

【0048】

入力装置42は、各種データの入力手段であって、この入力装置42には、認証を行うための認証装置6や、監視範囲内にいる人物位置を把握するため、一つ又は複数の撮像装置12A、12B等が含まれる。

【0049】

出力装置44は、処理装置4Aから演算出力や制御出力を受け、それに応じた動作を行う手段であって、この出力装置44には、既述のドア装置10等が含まれる。ドア制御装置18は処理装置4Aから出力される制御信号により、ドア14の電気錠16の開錠、施錠を制御する。

【0050】

表示装置45は、結果情報や告知情報の表示手段であって、例えば、LCD(Liquid Crystal Display)やCRTで構成されている。この表示装置45は、再認証の呼びかけ等に用いられる。

【0051】

次に、認証情報データベース20Aについて、図3を参照する。図3は、認証情報データテーブルを示す図である。図3に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。

【0052】

認証情報データベース20A(図1)には認証情報データテーブル50(図3)が設定されている。この場合、監視領域として部屋A、部屋B・・・役員室及び会議室が設定されている。そこで、この認証情報データテーブル50には、図3に示すように、利用者ID52、名前54、登録認証情報56、入室権限58が設定され、利用者ID52は、利用者の名前54及び登録認証情報56として例えば、パスワードが設定され、入室権限58は各利用者及び各部屋A、部屋B・・・役員室について付与されている。図中○は、利用権限あり、×は利用権限なしを表す。例えば、利用者IDが「000001」の「鈴木太郎」はパスワードがxxxxxで、部屋A、B及び会議室に利用権限があるが、役員室には利用権限がないという如きである。

【0053】

次に、人物情報データベース22Aについて、図4を参照する。図4は、人物情報データテーブルを示す図である。図4に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。

【0054】

人物情報データベース22A(図1)には人物情報データテーブル60(図4)が設定されている。この場合の監視領域として部屋A、部屋B・・・役員室及び会議室が設定されている。そこで、この人物情報データテーブル60には、図4に示すように、追跡データID62、利用者ID64、人物位置(x,y)66、移動軌跡(x,y)68及び現在の入室権限70が設定されている。追跡データID62は、追跡データの識別情報であり、利用者ID毎に設定されている。人物位置66は、監視領域に設定されたx,y座標の位置情報を表している。移動軌跡68は、所定の時間毎の利用者の移動軌跡を表す情報であって、人物位置(x,y)66と同様に、監視領域に設定されたx,y座標の位置情報から移動軌跡を表している。また、その移動軌跡は、時間毎の位置の変化を表していることから、この実施の形態では、移動軌跡68には、1時刻前位置欄721、2時刻前位置欄722・・・N時刻前位置欄72Nが設定されている。また、現在の入室権限70は、監視領域毎即ち、既述の部屋A、部屋B・・・役員室及び会議室毎に設定されている。

【0055】

この人物情報データテーブル60によれば、例えば、追跡データID「001」、利用者ID「000001」の人物位置は移動軌跡の座標位置に移動し、現在の入室権限は、部屋A、B及び会議室に利用権限があるが、役員室には利用権限がないという如きである。

【0056】

次に、利用者の状態管理及び状態管理処理について、図5及び図6を参照する。図5は、第1の実施の形態に係る利用者の状態管理処理の処理手順を示すフローチャート、図6は、ドアの開閉制御処理の処理手順を示すフローチャートである。図5及び図6に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。

【0057】

このセキュリティシステム2A(図1)では、利用者の状態管理をする処理と、ドアの開閉制御を行う処理の双方を並行して行っている。これらの処理手順は、セキュリティ方法及びセキュリティプログラムの一例であって、利用者の状態管理とともにドアの施錠、開錠の制御を行う処理を含んでいる。

【0058】

利用者の状態管理処理の処理手順では、図5に示すように、人物の位置を検出し(ステップS101)、人物が認証されたか否かを判定し(ステップS102)、人物の位置と認証情報の対応付けを行い(ステップS103)、人物間の距離の計測を行い(ステップS104)、人物の距離が近いか否かを判定し(ステップS105)、人物の距離が近い場合には近い人物のアクセス権限の変更を行い(ステップS106)、ステップS101に戻る。また、人物の距離が近くない場合にはステップS101に戻り、人物を監視し、ステップS102〜S106の処理を実行する。

【0059】

ステップS101では、撮像装置12A、12B(図1)から得られた画像を基に人物位置検出・追跡部26で常に監視範囲にいる人物の位置を把握する。この実施の形態では、各部屋や廊下等、全ての場所に、それぞれ撮像装置12A、12Bを設置し、人物がどの場所にいても連続して追跡が行われる。人物の追跡方法は例えば、複数の撮像装置12A、12Bを用いて人物の位置を認識し、逆投影法とカルマンフィルタを用いればよい(例えば、文献1:早坂光晴, 富永英義, 小宮一三:"逆投影法とカルマンフィルタを用いた複数移動物体位置認識とその追跡",PRMU2001-132,pp.133-138,Nov,2001. )。また、レーザ光を使う方法としてはマルチレーザスキャナを用いて人物の足を計測してもよい(例えば、文献2:中村克行,"マルチレーザスキャナを用いた歩行者トラッキング,"電子情報通信学会論文誌 D-II, vol.J88-D-II, no.7, pp.1143-1152, Jul,2005.)。文献2に開示されているように、得られた追跡データID毎に人物位置を随時に人物情報データベース22Aに保存する。初めて検出された人物については、誰であるか分からないため利用者IDはなし、入室権限も全てなしとして初期化を行えばよい。

【0060】

ステップS102では、利用者が部屋へ入室する際、認証装置6によって認証を実行する。具体的には、ディスプレイ上に利用者認証用のダイアログを表示し、ユーザとパスワードを用いて認証する方法や、静脈や指紋を用いた認証装置を利用した認証方法により、認証部24では、認証装置6から入力された入力認証情報と、認証情報データベース20Aにある登録情報との照合を行い、個人を特定する。認証情報データベース20Aに予め登録されていない等、認証されない場合はステップS104に遷移する。

【0061】

ステップS103では、認証が行われた際(ステップS102)、人物情報データベース22Aに格納されている人物位置と認証が行われた場所との位置関係から、人物認証情報と人物との対応付けを行う。具体的には、認証装置6の位置とその認証装置6が持つ認証装置IDを予め対応付けておき、認証が行われた認証装置6の場所に最も近い位置にいる追跡データIDの利用者に認証で判定された利用者IDを登録する。また、同時に、利用者に合わせた入室権限も分かるので、その入室権限に基づき、人物情報データベース22Aにある入室権限も更新する。

【0062】

ステップS104では、各人物の位置を用いてそれぞれの位置関係を求める。人物間の距離が所定距離以下にある状態を検出すれば(ステップS105)、ステップS106に遷移する。

【0063】

ステップS106では、人物間距離が一定距離以内にいる各利用者の入室権限を人物情報データベース22Aから読み出す。そして、その読み出した入室権限を利用して、各利用者の入室権限を変更する。具体的には、それぞれの利用者の現在持っている入室権限の論理積を取って、その入室権限を各利用者の入室権限とする。

【0064】

そして、ステップS105又はステップS106を経てステップS101に戻り、既述の処理を繰り返す。

【0065】

また、ドアの開閉制御処理の処理手順では、図6に示すように、人物情報データベース22Aから情報の読込みを行い(ステップS111)、ドアの前に人がいるか否かを判定し(ステップS112)、ドアの前に人がいれば、その人が入室権限を持っているか否かを判定し(ステップS113)、入室権限を持っていれば、ドア開錠とする(ステップS114)。

【0066】

この場合、ステップS111では人物情報データベース22Aにアクセスし、人物位置、利用者ID、入室権限等を読み出し、ステップS112では各ドア周辺に人物がいるか否かを人物位置を用いて確認する。ドア周辺に人物がいる場合にはステップS113に遷移し、ステップS113ではドア周辺にいる人物がそのドアの入室権限を持っている場合、ドアを開錠する。そして、ドア開錠の後、既述の処理を繰り返す。

【0067】

次に、第1の実施の形態に係るセキュリティシステム2Aの具体的な実施例について、図7、図8、図9、図10、図11、図12、図13、図14及び図15を参照する。図7は、セキュリティシステムの実施例を示す図、図8は、利用者の権限例を示す図、図9は、利用者の移動経路の一例を示す図、図10は、利用者の入室権限の変化例を示す図、図11は、権限レベル−入室可能部屋変換テーブルを示す図、図12は、権限レベルを利用した認証情報データテーブルを示す図、図13は、権限レベルを利用した人物情報データテーブルを示す図、図14は、権限レベルを利用した利用者権限例を示す図、図15は、権限レベルを利用した権限変化例を示す図である。図7〜図15は一例であって、斯かる構成に本発明が限定されるものではない。図7、図9において、図1と同一部分には同一符号を付してある。

【0068】

この実施例では、既述のセキュリティシステム2Aが、複数の利用者が利用する複数の部屋等の環境に使用された場合であって、利用者の距離に応じて変化する入室権限の変化例を示している。

【0069】

セキュリティシステム2Aが設置される環境として建造物90には、図7に示すように、監視領域として、部屋A、部屋B、部屋C及び部屋Dが設置されているとともに、各部屋の出入りが可能な通路として廊下92が設置されている。部屋Aの入口部にはドア14A及び認証装置6A、部屋Bの入口部にはドア14B及び認証装置6B、部屋Cの入口部にはドア14C及び認証装置6C、部屋Dの入口部にはドア14D及び認証装置6Dが設置されている。各ドア14A、14B、14C、14Dを開錠するには、利用者は入室しようとする部屋の認証装置6A、6B、6C、6Dでの認証を行い、入室権限を獲得することが必要となる。この場合、ドア14Aを開錠する際に認証を行った場合は、ドア14Bで再度認証を行わなくても開錠できるシステムである。

【0070】

そこで、利用者1、利用者2、利用者3、利用者4を想定すれば、これら利用者は、各部屋A、B、C、Dの利用権限(図8)を持っていると仮定する。この場合、利用者の利用権限は、図8に示すように、利用者1は部屋A、部屋B、部屋Dの入室権限を持っており、利用者2は部屋B、部屋C、部屋Dの入室権限、利用者3は部屋A、部屋Bの入室権限、利用者4は部屋Dの入室権限のみを有する。

【0071】

これら利用者1、利用者2、利用者3及び利用者4が図9に示すように、移動したとする。図9において、利用者1は、移動経路96、98、100、102、104により移動している。

【0072】

利用者1の移動と利用権限は図10に示すように変化する。即ち、利用者1が廊下92に入ってきた時点では認証を行っていないので、利用者が誰であるか分からない。即ち、人物情報データベース22Aには新しい人物の到来(発見)により追跡データIDと現在位置が新しく加えられるが、それに対応する利用者IDは「なし」、入室権限も「全てなし」となる(図10のf11)。ここでは、簡単にするために、利用者2、利用者3、利用者4については既に認証が行われているものとする。

【0073】

利用者1が認証を行い、利用者1であると判断された時点で、人物情報データベース22Aには利用者IDを「利用者1」に設定し、利用者1の持つ入室権限である部屋A、部屋B、部屋Dの入室権限あり、即ち、入室権限が「○」とされ、この人物に部屋A、部屋B、部屋Dの入室権限が与えられる(図10のf12)。

【0074】

利用者1は、部屋Aでの作業後、部屋Aから廊下92に出て部屋Bへの移動途中に利用者2と接近すると、利用者2を利用者1として認識する可能性がある。そこで、利用者1は接近した人物(利用者2)が持っていない部屋Aの入室権限を失い、即ち、利用権限の変更が行われ、また、利用者2は接近した人物(利用者1)が持っていない部屋Cの入室権限を失う。即ち、利用者2についても利用権限の変更が行われる。つまり、両者共に両者の入室権限の論理積を取った部屋B、部屋Dのみの入室権限に変更される(図10のf13)。この場合、人物情報データベース22Aでは、利用者1の部屋Aの利用権限と利用者2の部屋Cの利用権限を「×」と書き換える。利用者2は部屋Bの入室権限は持っているため、認証せずに部屋Bに入ることができる。その後、利用者3と接近した場合も同様に、現在それぞれの利用者が持っている入室権限を比較し、利用者1は利用者3が入室できない部屋Dの入室権限を失い、また、利用者3は利用者1が入室できない部屋Aの利用権限を失う。人物情報データベース22Aには、前回と同様に利用者1の部屋Dの入室権限と利用者3の部屋Aの入室権限が「×」とされる(図10のf14)。入室権限を失った場合でも、再度の認証(再認証)を行い、誰であるか確認された時点で、元来利用者1が与えられていた入室権限が再度与えられる(図10のf15)。また、部屋の中でも同様であり、利用者1が、部屋の中で利用者4と接近した場合も、両者の論理積を取った部屋Dの入室権限のみしか持たなくなる(図10のf16)。

【0075】

次に、部屋毎に入室権限の有無を決めずに、権限レベルと部屋への入室権限の関係を予め定めた権限レベル−入室可能部屋変換テーブル108(図11)を利用すれば、利用権限レベルを各利用者に設定しても同様である。この権限レベル−入室可能部屋変換テーブル108には、図11に示すように、権限レベル110に対して各部屋の入室権限112が設定され、権限レベル110には5段階の権限レベル「0」〜「4」が設定され、権限レベル「0」では部屋A〜部屋Dの全ての入室権限がなく、権限レベル「1」では部屋Dのみの入室権限があり、権限レベル「2」では部屋C及び部屋Dの入室権限があり、権限レベル「3」では部屋B、部屋C及び部屋Dの入室権限があり、権限レベル「4」では部屋A、部屋B、部屋C及び部屋Dの全ての入室権限がある。

【0076】

この場合、認証情報データテーブル114(図12)及び人物情報データテーブル116(図13)を用いる。この認証情報データテーブル114は、図12に示すように、利用者の認証情報を管理する利用者ID118、登録してある人物の名前120、認証情報と比較して本人か否かを判断する登録認証情報122、その人が持つ入室権限レベル124等の情報が登録される。人物情報データテーブル116は、図13に示すように、それぞれの人物毎に、追跡データを管理する追跡データID126、追跡データが誰であるかを示す利用者ID128、人物位置130、移動軌跡132、現在の入室権限レベル134等が登録される。

【0077】

そこで、このような権限レベルを、既述の環境(図9)で使用した場合の入室権限の変化例を説明する。各利用者は例えば、図14に示すように、異なる権限レベルを持っていることを想定する。

【0078】

利用者1の移動と利用権限は図15に示すように変化する。即ち、利用者1が廊下92に入ってきた時点では認証を行っていないため、誰であるか分からない。よって、人物情報データベース22Aには新しい人物の到来(発見)により追跡データIDと現在位置が新しく加えられるが、それに対応する利用者IDは「なし」、入室権限レベルも「0」となる(f21)。ここでは、簡単にするために、利用者2、3、4については既に認証が行われているものとする。

【0079】

図15に示すように、利用者1が認証を行い利用者1であると判断された時点で、人物情報データベース22Aには利用者IDを「利用者1」に設定し、利用者1の持つ入室権限レベル「4」が与えられる(f22)。部屋Aに入室可能かどうかは、権限レベル−入室可能部屋変換テーブル108(図11)を参照して判断する。

【0080】

利用者1が部屋Aでの作業後、部屋Bへの移動途中で利用者2と接近すると、利用者2を利用者1として認識する可能性があるため、利用者1と利用者2は両者のうち低い方のレベルに設定される(f23)。利用者2の方が低いレベルのため、人物情報データベース22Aの利用者1の入室権限レベルが「3」に書き換えられる。しかし、利用者1は入室権限レベル「3」であり、部屋Bの入室権限は持っているため、認証せずに部屋Bには入れる。その後、利用者3と接近した場合も同様に、現在それぞれの利用者が持っている入室権限を比較し、低い方のレベルに設定される。この場合、人物情報データベース22Aには、前回と同様に利用者1の入室権限レベルが「1」とされる(f24)。入室権限を失った場合でも、再度認証を行い、誰であるか確認された時点で、もともと利用者1が与えられていた入室権限を再度与えられるため、この場合は再度、入室権限レベル「4」を得ることができる(f25)。また、部屋の中でも同様であり、利用者1が、部屋の中で利用者4と接近した場合も、両者の低い方のレベルに設定される(f26)。

【0081】

第1の実施の形態によれば、利用者が認証した後であっても、自分より権限の低い人物と接近し、どちらが権限を持った人であるかが判別できない場合には利用権限を低下させるので、セキュリティシステム2Aが誤って利用権限がない他人の入室を許可することがなく、セキュリティの低下を防止することができる。その他、第1の実施の形態の特徴事項や利点を以下に列挙する。

【0082】

(1) アクセス権限を持たない者に対して、誤ってサービスを提供することを防止でき、アクセス権限のコントロールが可能である。

【0083】

(2) 利用者に利用権限を付加して毎回認証をせずにサービスを受けられるシステムを構成でき、利用者間の距離に応じて利用者の利用権限を変化させることで、利用権限がない人がサービスを受ける不正利用を防止できる。

【0084】

(3) 利用者の追跡に基づき、人物の位置と利用権限を対応付けることで、一度認証したら毎回認証を行わなくてもサービスを受けられるシステムを構成でき、利用権限を持たない人がサービスを受ける不正利用を防止できる。

【0085】

(4) 人物の位置を検出、追跡するシステム、人物を認証するシステムを備え、認証行為によってサービスを受けるための権限(利用権限)が与えられるシステムを構成でき、人物間の距離が所定値以下になった場合に、両者の利用権限の状態に応じて、それぞれの人物の利用権限を変更することができる。

【0086】

(5) 人物の利用権限を段階的に設定し、人物間の距離が所定値以下になった場合に、それぞれの利用権限を低いレベルの人に合わせる機能により、認証の繰り返しを求めることなく、セキュリティレベルを維持することができる。

【0087】

(6) 認証した利用者を追跡する利用者追跡手段を備え、利用権限制御手段は、利用者追跡手段の追跡に基づき、利用者の利用権限又は変更された利用権限を維持する構成としたので、繰り返しの認証を求めることなく、利便性を高めることができる。

【0088】

(7) 人物の利用権限をサービス毎に設定し、人物間の距離が所定値以下になった場合に、それぞれの人物の利用権限を、サービス毎に論理積を取った利用権限に変更する機能を備えているので、サービス毎にセキュリティレベルを設定することができ、利便性を高めることができる。

【0089】

(8) 人物間の距離が所定値以下になった場合に、それぞれの人物の利用権限をなくす機能を備えれば、セキュリティレベルを高度に維持することができる。

【0090】

(9) 利用権限が変更された場合に、再度認証システムで認証を行うことで、その人が持っていた利用権限に復帰させることができ、セキュリティレベルを維持しながら、利便性が高められる。

【0091】

(10) 現在利用者が持っている利用権限を表示装置45に表示すれば、利用者は自己の利用権限を確認でき、また、施設管理者もその利用権限と利用者との関係を表示情報を通じて容易に知ることができる。

【0092】

(11) 人物の位置を検出、人物を認証するシステム、認証行為によって利用権限が与えられるシステムでは、認証が行われたときに認証を行った人物とその周辺の人物との距離が所定値以内である状態を検出した場合、認証した人に利用権限を与えない構成とすることもでき、斯かる構成では、セキュリティレベルをより高くすることができる。

【0093】

(12) 認証時に認証を行った人物とその周辺の人物との距離が所定値以内である状態を検出した際に、利用権限が与えられない構成とすれば、他人受入れによるセキュリティレベルの低下を未然に防止できる。

【0094】

〔第2の実施の形態〕

【0095】

第2の実施の形態について、図16を参照する。図16は、第2の実施の形態に係るセキュリティシステムを示す図である。図16に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。図16において、図1と同一部分には同一符号を付してある。

【0096】

このセキュリティシステム2B(図16)は、第1の実施の形態のセキュリティシステム2Aにパーソナルコンピュータ(PC)へのログイン制御を付加したシステムを構成している。

【0097】

このセキュリティシステム2Bでは、図16に示すように、処理装置4Bと、認証装置6と、人物位置検出装置8と、ドア装置10と、PC140とを備えている。処理装置4Bは、認証及び人物の検出及び追跡に基づく利用権限を制御する制御手段であって、具体的には、認証装置6による認証と、人物位置検出装置8による人物位置の検出及び追跡と、これら認証及び人物の追跡に基づくドア装置10の施錠又は開錠、PC140へのログイン制御等を行う。認証装置6、人物位置検出装置8、ドア装置10は第1の実施の形態と同様であるので、同一符号を付し、その説明を省略する。

【0098】

処理装置4Bは、認証及び人物の検出、追跡に基づく利用権限及びPC140の画面制御等を行う制御手段として、認証情報データベース20Bと、人物情報データベース22Bと、認証部24と、人物位置検出・追跡部26と、人物位置−認証情報対応付け部28と、人物間距離計測部30と、利用権限変更部32と、ドア開閉指示部34と、PC画面制御部142とを備えている。

【0099】

認証情報データベース20Bは、第1の実施の形態と同様に、利用者の認証情報を管理する利用者1D、登録してある人物の名前、認証情報と比較して本人かを判断する登録認証情報、その人が入室できるドアを示す入室権限等、利用者認証処理を行うための情報が登録されたデータベースである。この認証情報データベース20Bには、認証用ID、名前、登録認証情報、入室権限等を表す情報が格納されている。

【0100】

人物情報データベース22Bは、それぞれの人物毎に、追跡データを管理する追跡データID、追跡データが誰であるかを示す利用者ID、現在開錠可能なドアを示す入室権限、PC利用権限等の情報を格納するデータベースである。

【0101】

認証部24は、認証装置6に入力される生体情報等の入力認証情報と、認証情報データベース20Bにある登録認証情報とに基づいて利用者の認証を行う認証手段である。認証部24は、認証装置6から入力された利用者ID、認証情報、認証装置ID等の入力認証情報と、認証情報データベース20Bにある利用者ID、認証情報、入室権限等の登録情報とを照合し、その認証結果として利用者ID、認証情報、入室権限、PC利用権限等を出力し、人物位置−認証情報対応付け部28に提供する。

【0102】

人物位置検出・追跡部26は、第1の実施の形態と同様に、利用者の位置及び/又はその移動を検出する位置検出手段の一例であって、撮像装置12A、12Bで取得された画像から人物の検出、その位置の検出及び又はその移動を追跡する人物位置検出及び/又は追跡を行い、追跡データID、人物位置等の人物情報(利用者情報)を生成する。この人物情報は、人物情報データベース22Bに格納される。

【0103】

人物位置−認証情報対応付け部28は、第1の実施の形態と同様に、認証情報と人物位置を対応付けて利用権限としてアクセス権限を利用者に付与する手段である。この人物位置−認証情報対応付け部28では追跡データID、人物ID、入室権限、PC利用権限と、人物情報データベース22Bにある追跡データID、人物位置とが対応付けられる。

【0104】

人物間距離計測部30、利用権限変更部32及びドア開閉指示部34は第1の実施の形態と同様である。

【0105】

また、PC画面制御142は、人物情報データベース22Bから人物位置に応じ、利用者に設定されたPC利用権限に関する情報が付与され、それに基づく制御信号を出力する。この制御信号は、PC140に対するログインの許可又は禁止の制御信号である。

【0106】

処理装置4Bのハードウェア構成は、図2に示すハードウェア構成と同様であって、中央処理装置36やRAMによるセキュリティプログラムの実行によりPC画面制御部142が構成される以外は、処理装置4Aと同様である。処理装置4Bには、認証を行うための認証装置6、監視範囲内にいる人物位置を把握するため一つ又は複数の撮像装置12A、12B、制御信号によってドアの開錠・施錠を制御するドア制御装置18、制御信号によってログイン状態を変更することができるPC140が接続されている。なお、この撮像装置12A、12Bは、例えばレーザセンサやRFIDリーダ等、人物の位置を知ることができるもので代用可能である。

【0107】

そして、この実施の形態においても、撮像装置12A、12Bによって得られた画像から人物を検出して追跡を行う人物位置検出・追跡部26、認証情報データベース20Bに基づいて認証を行う認証部24、認証情報と人物位置を対応付けてアクセス権限を付与する人物位置−認証情報対応付け部28、人物情報データベース22Bから人物の位置を読み出してそれぞれの人物の距離を計測する人物間距離計測部30、その距離に応じて各人の利用権限を変更する利用権限変更部32、人の位置とそのアクセス権限からドアの開閉を指示するドア開閉指示部34、人の位置とそのアクセス権限からPC画面の起動を行うPC画面制御部142により、入室権限やPC140のログインの制御が実行される。

【0108】

次に、認証情報データベース20Bについて、図17を参照する。図17は、認証情報データテーブルを示す図である。図17に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。

【0109】

認証情報データベース20B(図16)は、利用者の認証情報を管理する利用者ID、登録してある人物の名前、認証情報と比較して本人かを判断する登録認証情報、その人が入室できるドアを示す入室権限、ログイン可能なPC利用権限等、利用者認証処理を行うためのデータベースであり、この認証情報データベース20Bには認証情報データテーブル144(図17)が設定されている。この場合、監視領域として部屋A、部屋B・・・役員室及び会議室が設定されている。

【0110】

この認証情報データテーブル144には、図17に示すように、利用者ID146、名前148、登録認証情報150、PCの利用権限152、入室権限154が設定され、利用者ID146は、利用者の名前148及び登録認証情報150として例えば、パスワードが設定され、PCの利用権限152及び入室権限154は各利用者及び各部屋A、部屋B・・・役員室について付与されている。この場合、PC140として複数のPCα、PCβ・・・PCζが設定されている。図中○は、利用権限あり、×は利用権限なしを表す。例えば、利用者IDが「000001」の「鈴木太郎」はパスワードがxxxxxで、PCα、PCβ、部屋A、B及び会議室には利用権限があるが、PCζ、役員室には利用権限がないという如きである。

【0111】

また、人物情報データベース22B(図16)は、それぞれの人物毎に、追跡データを管理する追跡データID、追跡データが誰であるかを示す利用者ID、現在開錠可能なドアを示す入室権限、現在ログイン可能なPCの利用権限、人物の現在位置、移動軌跡等、人物の現在の状況を表すデータベースである。この人物情報データベース22B(図16)には人物情報データテーブル156(図18)が設定されている。

【0112】

この人物情報データテーブル156には、図18に示すように、追跡データID158、利用者ID160、人物位置(x,y)162、移動軌跡(x,y)164、現在のPCの利用権限166、現在の入室権限168が設定されている。追跡データID158は、追跡データの識別情報であり、利用者ID毎に設定されている。人物位置162は、監視領域に設定されたx、y座標の位置情報を表している。移動軌跡164は、所定の時間毎の利用者の移動軌跡を表す情報であって、人物位置162と同様に、監視領域に設定されたx、y座標の位置情報から移動軌跡を表している。また、その移動軌跡は、時間毎の位置の変化を表していることから、移動軌跡164には、1時刻前位置欄、2時刻前位置欄・・・N時刻前位置欄が設定されている。現在のPCの利用権限166は、ログイン可能な利用権限が設定され、また、現在の入室権限168は、監視領域毎即ち、既述の部屋A、部屋B・・・役員室及び会議室毎に設定されている。

【0113】

この人物情報データテーブル156によれば、例えば、追跡データID「001」、利用者ID「000001」の人物位置は移動軌跡(x,y)の座標位置に移動し、現在のPCの利用権限はPCαに設定され、また、現在の入室権限は、部屋A、B及び会議室に利用権限があるが、役員室には利用権限がないという如きである。

【0114】

次に、利用者の状態管理処理、ドアの開閉・PCログイン制御処理について、図19及び図20を参照する。図19は、第2の実施の形態に係る利用者の状態管理処理の処理手順を示すフローチャート、図20は、ドアの開閉制御処理及びPCログイン制御処理の処理手順を示すフローチャートである。図19及び図20に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。

【0115】

このセキュリティシステム2B(図16)では、利用者の状態管理の処理と、ドア制御の処理、PCの利用権限の処理を行っている。これらの処理手順は、セキュリティ方法及びセキュリティプログラムの一例であって、利用者の状態管理、ドアの施錠、開錠の管理及びPCのログイン制御の処理を含んでいる。

【0116】

利用者の状態管理処理の処理手順では、図19に示すように、人物の位置を検出し(ステップS201)、人物が認証されたか否かを判定し(ステップS202)、認証された場合には、人物の位置と認証情報の対応付けを行い(ステップS203)、人物間の距離の計測を行い(ステップS204)、人物の距離が近いか否かを判定し(ステップS205)、人物の距離が近い場合には近い人物のアクセス権限の変更を行い(ステップS206)、ステップS201に戻る。また、人物の距離が近くない場合にはステップS201に戻り、人物を監視し、ステップS202〜S206の処理を実行する。

【0117】

この状態管理処理の処理手順において、ステップS201では、撮像装置12A、12Bから得られた画像を基に人物位置検出・追跡部26では常に監視範囲にいる人物の位置を把握する。この実施の形態では、各部屋や廊下等の監視範囲の全ての場所に、それぞれ撮像装置12A、12B等が置かれており、人物がどの場所にいても連続して追跡が行われる。人物の追跡方法は例えば、複数のカメラを用いて人物の位置を認識する方法としては逆投影法とカルマンフィルタを用いる方法がある(例えば、文献1:早坂光晴, 富永英義, 小宮一三:"逆投影法とカルマンフィルタを用いた複数移動物体位置認識とその追跡",PRMU2001-132,pp.133-138,Nov,2001. )。また、レーザ光を使う方法としてはマルチレーザスキャナを用いて人物の足を計測するものがある(例えば、文献2:中村克行,"マルチレーザスキャナを用いた歩行者トラッキング,"電子情報通信学会論文誌 D-II, vol.J88-D-II, no.7, pp.1143-1152, Jul,2005.)。

【0118】

得られた追跡データID毎に、人物位置は人物情報データベース22Bに随時保存される。初めて検出された人物については誰であるか分からないため利用者IDはなし、入室権限も全てなしとして初期化を行う。

【0119】

また、ステップS202では、利用者が部屋へ入室する際、又はPC140にログインする際に認証を行う。具体的には、PC140のディスプレイ143上に利用者認証用のダイアログを表示し、ユーザとパスワードを用いて認証する方法や、静脈や指紋を用いた認証装置を利用した認証方法によって認証情報データベース20Bとの照合を行い、個人を特定する。予め、認証情報データベース20Bに登録されていない等、認証されない場合にはステップS204に遷移する。

【0120】

ステップS203では、ステップS202の認証が行われた際には、人物情報データベース22Bに格納されている人物位置と認証が行われた場所との位置関係から、人物認証情報と人物との対応付けを行う。具体的には、認証装置位置と認証装置IDを予め対応付けておき、認証が行われた認証装置の場所に最も近い位置にいる追跡データIDの利用者に認証で判定された利用者IDを登録する。また、同時に、利用者に合わせた入室権限とPC140の利用権限も分かるため、人物情報データベース22Bの利用権限も更新する。

【0121】

ステップS204では各人物の位置を用いてそれぞれの位置関係を求める。仮に、人物間の距離が所定距離以下にある状態を検出したら(ステップS205のYES)、ステップS206に遷移する。

【0122】

ステップS206では、人物間距離が一定距離以内にいる各利用者の入室権限、PC140の利用権限を人物情報データベース22Bから読み出す。そして、その読み出した入室権限、PC140の利用権限を利用して、各利用者のそれぞれの利用権限を変更する。具体的には、それぞれの利用者の現在持っている利用権限の論理積を取って、その利用権限を各利用者の利用権限とする。

【0123】

そして、ステップS205又はステップS206を経てステップS201に戻り、既述の処理を繰り返す。

【0124】

また、ドアの開閉制御処理及びPCログイン制御処理の処理手順では、図20に示すように、人物情報データベース22Bにアクセスし、人物位置、利用者ID、入室権限、PC利用権限等を読み出し(ステップS211)、各ドア周辺に人物がいるか否かを人物位置を用いて確認する(ステップS212)。ドア周辺に人物がいる場合には(ステップS212のYES)、ドア周辺にいる人物がそのドアの入室権限を持っているか否かを判断し(ステップS213)、入室権限を持っている場合には(ステップS213のYES)、ドアを開錠し(ステップS214)、ステップS215に移行する。ドア周辺に人物がいない場合(ステップS212のNO)、入室権限を持っていない場合(ステップS213のNO)にも、ステップS215に移行する。

【0125】

ステップS215では、PC周辺に人物がいるか否かを人物位置を用いて確認し、PC周辺に人物がいる場合は(ステップS215のYES)、ドア周辺にいる人物がそのPC利用権限を持っているか否かを判断し(ステップS216)、ドア周辺にいる人物がそのPC利用権限を持っている場合には(ステップS216のYES)、PC画面をログイン状態に変更し(ステップS217)、ログインを自動で行う。また、ドア周辺にいる人物がそのPC利用権限を持っていない場合には(ステップS216のNO)、PC画面を認証待ち状態に変更する(ステップS218)。

【0126】

そして、ステップS217又はステップS218の処理の後、ステップS201に戻り、既述の処理を繰り返す。

【0127】

次に、第2の実施の形態に係るセキュリティシステム2Bの具体的な実施例について、図21、図22、図23、図24、図25、図26及び図27を参照する。図21は、セキュリティシステムの実施例を示す図、図22は、利用者の権限例を示す図、図23は利用者の移動経路の一例を示す図、図24は、利用者の権限の変化例を示す図、図25は、権限レベル−利用可能情報変換テーブルを示す図、図26は、権限レベルを利用した利用者権限例を示す図、図27は、権限レベルを利用した権限変化例を示す図である。図21〜図27は一例であって、斯かる構成に本発明が限定されるものではない。図21、図23において、図16と同一部分には同一符号を付してある。

【0128】

この実施例では、既述のセキュリティシステム2Bが複数の利用者が利用する複数の部屋等の環境に使用された場合であって、利用者の距離に応じて変化する入室権限、PC利用権限の変化例を示している。

【0129】

セキュリティシステム2Bが設置される環境として建造物90には、図21に示すように、監視領域として、部屋A、部屋Bが設置されているとともに、各部屋の出入りが可能な通路として廊下92が設置され、部屋Aには複数のPCとしてPCα、PCβ、PCγが設置されている。部屋Aの入口部にはドア14A及び認証装置6A、部屋Bの入口部にはドア14B及び認証装置6Bが設置されている。この場合、ドアAを開錠するためにはその認証装置での認証が必要となる。また、PCα、PCβ、PCγはログインするために認証を必要とするシステムである。

【0130】

この場合、利用者1、利用者2(図23)を想定し、それぞれは異なる入室権限やPC利用権限(図22)を有する。入室権限及びPC利用権限について、図22に示すように、利用者1は部屋A、Bの入室権限とPCα、PCβの利用権限を持っており、利用者2は部屋Aの入室権限とPCα、PCγの利用権限を持っている。

【0131】

この場合、利用者1は、図23に示すように、移動経路214、216で移動し、利用者2は部屋Aにいる。利用者1の移動に伴う権限の変化は図24に示すように変化する。利用者1が廊下92に入ってきた時点では認証を行っていないため、誰であるか分からない。よって、人物情報データベース22Bには新しい人物の発見により追跡データIDと現在位置が新しく加えられるが、それに対応する利用者IDは「なし」、入室権限も全て「×」、PC利用権限も全て「×」となる(f31)。利用者1が認証を行い、利用者1であると判断された時点で、人物情報データベース22Bには利用者IDを「利用者1」に設定し、利用者1の持つ入室権限として部屋A、部屋Bの入室権限が「○」、PC利用権限としてPCα、PCβの利用権限が「○」と書き換えられ、部屋A、部屋Bの入室権限とPCα、PCβの利用権限が与えられる(f32)。一度認証するだけで、PC利用権限も得られるため、再認証をせずにPCの利用が可能である。しかし、部屋Aへの入室後、利用者2と接近すると、利用者2と利用者1を誤認識する可能性があるため、利用者1は接近した人物(利用者2)が持っていないPC利用権限及び入室権限を失い、また、利用者2は接近した人物(利用者1)が持っていないPC利用権限及び入室権限を失う。つまり、今回の場合では、両者共に両者の権限の論理積を取ったPCαの利用権限及び部屋Aの入室権限しか持たなくなる(f33)。このとき、人物情報データベース22Bでは、利用者1のPCβの利用権限、部屋Bの入室権限、利用者2のPCγの利用権限を「×」と書き換える。利用者1は再度PCやドアの認証装置6Aによって認証を行うことで、人物情報データベース22BのPCβの利用権限と部屋Bの入室権限が「○」と書き換えられ、PCβにログインすることが可能となる(f34)。

【0132】

次に、部屋毎に入室権限の有無を決めずに、権限レベルと部屋への入室権限、PC利用権限の関係を予め定めた権限レベル−利用可能情報変換テーブル218(図25)を利用すれば、利用権限レベルを各利用者に設定しても同様である。この権限レベル−利用可能情報変換テーブル218は図25に示すように、権限レベル220に対して各部屋の入室権限222が設定され、権限レベル220には5段階の権限レベル「0」〜「4」が設定され、権限レベル「0」では部屋A〜部屋Dの全ての入室権限、PCα、PCβ及びPCγの利用権限がなく、権限レベル「1」では部屋Aのみに入室権限、PCαのみに利用権限があり、権限レベル「2」では部屋Aのみに入室権限、PCα及びPCβに利用権限があり、権限レベル「3」では部屋Aのみに入室権限、PCα、PCβ及びPCγに利用権限があり、権限レベル「4」では部屋A及び部屋Bに室権限があり、PCα、PCβ及びPCγに利用権限がある。

【0133】

利用者の認証情報を管理する利用者ID、登録してある人物の名前、認証情報と比較して本人かを判断する登録認証情報、その人が持つ権限レベル等の情報が登録され、人物情報データベース22Bには、図12、図13に示すように、それぞれの人物毎に、追跡データを管理する追跡データID、追跡データが誰であるかを示す利用者ID、現在の権限レベル、人物の現在位置、移動軌跡等が登録される。

【0134】

このような権限レベル(図26)において、その権限レベルの変化は図27に示すように変化する。利用者1が廊下92に入ってきた時点では認証を行っていないため、誰であるか分からない。よって、人物情報データベース22Bには新しい人物の発見により追跡データIDと現在位置が新しく加えられるが、それに対応する利用者IDは「なし」、権限レベルは全ての権限が「×」である「0」となる(f41)。

【0135】

利用者1が認証を行い利用者1であると判断された時点で、人物情報データベース22Bには利用者IDを「利用者1」に設定し、利用者1の持つ権限レベルが「4」となり、この権限レベルに応じた、部屋A、部屋Bへの入室、PCα、PCβの利用が可能となる(f42)。

【0136】

一度認証するだけで、PCの利用権限も得られるため、再認証をせずにPCの利用が可能である。しかし、部屋Aへの入室後、利用者2と接近すると、利用者2と利用者1を誤認識する可能性があるため、利用者1と利用者2の権限レベルを比較し、両者の権限レベルを低い方のレベルに設定する。つまり、今回の場合では両者の低い方に合わせるため、利用者2の権限レベルである「2」が利用者1に与えられることになり、人物情報データベース22Bでは利用者1の権限レベルを「2」と書き換える(f43)。

【0137】

利用者1は再度PCやドアの認証装置によって認証を行うことで、人物情報データベース22Bの権限レベルがもともと持っていたレベルである「4」と書き換えられ、PCβへのログインと部屋Bへの入室が可能となる(f44)。

【0138】

以上説明したように、第2の実施の形態においても、利用者が認証した後であっても、自分より権限の低い人物と接近し、どちらが権限を持った人であるかが不明であるとき、利用権限が低下するので、誤って利用権限がない人の入室やPCログインを許可することがなく、セキュリティの低下を防止することができる。

【0139】

〔第3の実施の形態〕

【0140】

第3の実施の形態について、図28、図29、図30及び図31を参照する。図28は、第3の実施の形態に係る利用者の状態管理処理の処理手順を示すフローチャート、図29は、第3の実施の形態に係るドアの開閉制御処理の処理手順を示すフローチャート、図30は、認証動作例を示す図、図31は、他の認証動作例を示す図である。図28〜図31に示す構成は一例であって、斯かる構成に本発明が限定されるものではない。図30及び図31において、図1、図7及び図9と同一部分には同一符号を付してある。

【0141】

第3の実施の形態に係るセキュリティシステムは、第1の実施の形態のセキュリティシステム2Aと同一の構成であるので、装置構成の説明は図1を参照し、その説明を省略する。

【0142】

この第3の実施の形態に係るセキュリティシステムでは、利用者の状態管理処理の処理手順(図28)と、ドアの開閉制御処理の処理手順(図29)の双方の処理を並行して行っている。

【0143】

利用者の状態管理処理の処理手順では、図28に示すように、人物の位置を検出し(ステップS301)、認証作業が行われたか否かを判定し(ステップS302)、認証作業が行われた場合には(ステップS302のYES)、人物間の距離の計測を行い(ステップS303)、人物の距離が近いか否かを判定し(ステップS304)、人物の距離が近い場合には(ステップS304のYES)、再認証の呼びかけを行い(ステップS305)、ステップS301に戻る。また、人物の距離が近くない場合には(ステップS304のNO)、人物の位置と認証情報の対応付けを行い(ステップS306)、ステップS310に戻り、人物を監視し、ステップS302〜S306の処理を実行する。

【0144】

この処理手順において、ステップS301では、撮像装置12A、12Bから得られた画像を基に人物位置検出・追跡部26で常に監視範囲にいる人物の位置を把握する。この実施の形態においても図7に示すように、各部屋A、B、C、Dや廊下92等、全ての場所に、それぞれ撮像装置12A、12B、12C、12D、12Eが置かれており、人物がどの場所にいても連続して追跡が行われる。得られた人物ID毎の人物位置は人物情報データベース22Aに随時に保存される。初めて検出された人物については誰であるか分からないため、利用者IDはなし、入室権限も全てなしとして初期化を行う。

【0145】

また、ステップS302では、利用者が部屋へ入室する際には、認証装置によって認証を実行する。その場合、表示装置45(図2)のディスプレイ上に利用者認証用のダイアログを表示し、利用者とパスワードを用いて認証する方法や、静脈や指紋を用いた認証装置を利用した認証方法によって認証情報データベース20Aとの照合を行い、個人を特定する。予め、認証情報データベース20Aに登録されていない等、認証されない場合にはステップS301に遷移する。

【0146】

ステップS303では、ステップS302で認証が行われた際には、認証が行われた認証装置6の周囲の人の位置関係を、人物情報データベース22Aに格納されている人物位置によって調べる(ステップS304)。このとき、認証を行ったと思われる人物と周辺の人物との距離が所定距離以下の情況を検出した場合(ステップS304のYES)は、認証結果を人物に対応付けず、入室権限が与えられなかったことを利用者に伝え、再認証の呼びかけを行う(ステップS305)。この呼びかけは、表示装置45を通して行えばよい。

【0147】

また、その状態が検出されなかった場合には(ステップS304のNO)、認証者と認証が行われた場所との位置関係から、認証情報と人物の位置との対応付けを行う(ステップS306)。具体的には、認証装置6の位置と認証装置IDを予め対応付け、認証が行われた認証装置6の場所に最も近い位置にいる追跡データIDの利用者に認証で判定された利用者IDを登録する。また、同時に、利用者に合わせた入室権限とPC利用権限(第2の実施の形態)も分かるため、人物情報データベース22A(図1)又は人物情報データベース22B(図16)の利用権限も更新する。

【0148】

そして、ステップS305又はステップS306を経てステップS301に戻り、既述の処理を繰り返す。

【0149】

ドアの開閉制御処理の処理手順では、図29に示すように、人物情報データベース22Aにアクセスし、人物位置、利用者ID、入室権限等を読み出す(ステップS311)。この処理の後、各ドア周辺に人物がいるか否かを人物位置を用いて確認し(ステップS312)、ドアの前に人がいなければ、ステップS311に戻る。

【0150】

ドア周辺に人物がいる場合には(ステップS312のYES)、ドア周辺にいる人物がそのドアの入室権限を持っているか否かを判断し(ステップS313)、ドア周辺にいる人物がそのドアの入室権限を持っている場合には(ステップS313のYES)、ドアを開錠する(ステップS314)。

【0151】

ステップS313又はステップS314を経た後、ステップS311に戻り、既述の処理を繰り返す。

【0152】

このような環境で稼動した場合について、一人で認証を行った場合の認証動作(図30)では、図30Aに示すように、利用者P1が認証装置6で認証をすることにより、認証装置6を設置した部屋230の入室権限を得る。この入室権限を持つ利用者P1が部屋230のドア14の前に行くと、図30Bに示すように、ドア14が開錠し、利用者P1は部屋230に入室することができる。

【0153】

このような一人認証に対し、その認証時、図31Aに示すように、利用者P1の認証動作を行う際、周辺に他人又は複数の他人として利用者P2、P3がいる場合には、利用者P1の認証が正しく行われた場合でも、その認証結果を認証した本人に正しく対応付けられない可能性がある。そこで、このような場合は入室権限を与えず、入室権限が与えられなかった旨を伝えるとともに、周辺の人物に離れるような指示を送る等をして、再認証を促す指示を出力する。

【0154】

このような動作はPCのログインについても利用権限を持たない他人のログインを防止することができる。

【0155】

以上のように、認証を行った時点で、誰に権限を持たせるか怪しくなったときには権限を与えないため、システムが誤って利用権限がない人の入室やPCログインを許可することがなくなり、セキュリティの低下を防止することができる。

【0156】

次に、以上述べた本発明の実施の形態から抽出される技術的思想を請求項の記載形式に準じて付記として列挙する。本発明に係る技術的思想は上位概念から下位概念まで、様々なレベルやバリエーションにより把握できるものであり、以下の付記に本発明が限定されるものではない。

【0157】

(付記1) 特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可するセキュリティシステムであって、

利用者を認証する認証手段と、

利用者の位置及び/又はその移動を検出する位置検出手段と、

前記認証手段の認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を前記位置検出手段の検出出力によって監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更する利用権限制御手段と、

を備えることを特徴とするセキュリティシステム。

【0158】

(付記2) 付記1のセキュリティシステムにおいて、

前記利用権限制御手段は、前記認証に基づき、利用者に同一又は異なるレベルの利用権限を設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限をレベルの低い利用権限に変更する構成としたことを特徴とするセキュリティシステム。

【0159】

(付記3) 付記1のセキュリティシステムにおいて、

認証した利用者を追跡する利用者追跡手段を備え、前記利用権限制御手段は、前記利用者追跡手段の追跡に基づき、前記利用者の利用権限又は変更された利用権限を維持する構成としたことを特徴とするセキュリティシステム。

【0160】

(付記4) 付記1のセキュリティシステムにおいて、

前記利用権限制御手段は、前記利用権限をサービス毎に設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限を、サービスとの論理積により求められた利用権限に変更する構成としたことを特徴とするセキュリティシステム。

【0161】

(付記5) 付記1のセキュリティシステムにおいて、

前記利用権限制御手段は、利用者間の距離が所定値以下になった場合に、各利用者の利用権限の低減又は解除をする構成としたことを特徴とするセキュリティシステム。

【0162】

(付記6) 付記1、2、3、4又は5のセキュリティシステムにおいて、

前記利用権限制御手段は、利用権限が変更された利用者が再認証を受けることにより、新たな利用権限を受け得る構成としたことを特徴とするセキュリティシステム。

【0163】

(付記7) 付記1のセキュリティシステムにおいて、

前記利用権限制御手段は、認証を受けた利用者と、他の利用者との距離が所定値内であることを検出した場合、認証を受けた利用者に利用権限を与えない構成としたことを特徴とするセキュリティシステム。

【0164】

(付記8) 付記4のセキュリティシステムにおいて、

前記利用権限制御手段は、認証を受けた利用者と、他の利用者との距離がある所定値以内であることを検出した際に、認証時に利用権限が与えられないことを通知する通知手段を備えることを特徴とするセキュリティシステム。

【0165】

(付記9) 特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可するセキュリティ方法であって、

利用者を認証する認証ステップと、

利用者の位置及び/又はその移動を検出する位置検出ステップと、

前記認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更するステップと、

を含むことを特徴とするセキュリティ方法。

【0166】

(付記10) 付記9のセキュリティ方法において、

前記認証に基づき、利用者に同一又は異なるレベルの利用権限を設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限をレベルの低い利用権限に変更するステップを含むことを特徴とするセキュリティ方法。

【0167】

(付記11) 付記9のセキュリティ方法において、

認証した利用者の追跡情報に基づき、前記利用者の利用権限又は変更された利用権限を維持するステップを含むことを特徴とするセキュリティ方法。

【0168】

(付記12) 付記9のセキュリティ方法において、

前記利用権限をサービス毎に設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限を、サービスとの論理積により求められた利用権限に変更するステップを含むことを特徴とするセキュリティ方法。

【0169】

(付記13) 付記9のセキュリティ方法において、

利用者間の距離が所定値以下になった場合に、各利用者の利用権限の低減又は解除をするステップを含むことを特徴とするセキュリティ方法。

【0170】

(付記14) 付記9、10、11、12又は13のセキュリティ方法において、

利用権限が変更された利用者は、再認証を受けることにより、新たな利用権限を受けるステップを含むことを特徴とするセキュリティ方法。

【0171】

(付記15) 付記9のセキュリティ方法において、

認証を受けた利用者と、他の利用者との距離が所定値内であることを検出した場合、認証を受けた利用者に利用権限を与えないステップを含むことを特徴とするセキュリティ方法。

【0172】

(付記16) 付記9のセキュリティ方法において、

認証を受けた利用者と、他の利用者との距離が所定値以内であることを検出した際に、認証時に利用権限が与えられないことを通知するステップを含むことを特徴とするセキュリティ方法。

【0173】

(付記17) 特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可する機能を備え、斯かる機能をコンピュータに実行させるセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体であって、

利用者を認証する認証機能と、

利用者の位置及び/又はその移動を表す検出情報を取り込む検出情報取込み機能と、

前記認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を前記検出情報によって監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更する利用権限制御機能と、

を含むセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体。

【0174】

(付記18) 付記17の記録媒体において、

前記認証に基づき、利用者に同一又は異なるレベルの利用権限を設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限をレベルの低い利用権限に変更する機能を含むセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体。

【0175】

(付記19) 付記17の記録媒体において、

認証した利用者の追跡情報に基づき、前記利用者の利用権限又は変更された利用権限を維持する機能を含むセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体。

【0176】

(付記20) 付記17の記録媒体において、

前記利用権限をサービス毎に設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限を、サービスとの論理積により求められた利用権限に変更する機能を含むセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体。

【0177】

(付記21) 付記17の記録媒体において、

利用者間の距離が所定値以下になった場合に、各利用者の利用権限の低減又は解除をする機能を含むセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体。

【0178】

(付記22) 付記17、18、19、20又は21の記録媒体において、

利用権限が変更された利用者は、再認証を受けることにより、新たな利用権限を受ける機能を含むセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体。

【0179】

(付記23) 付記17の記録媒体において、

認証を受けた利用者と、他の利用者との距離が所定値内であることを検出した場合、認証を受けた利用者に利用権限を与えない機能を含むセキュリティプログラムを格納したコンピュータ読取り可能な記録媒体。

【0180】

(付記24) 付記17の記録媒体において、

認証を受けた利用者と、他の利用者との距離がある所定値以内であることを検出した際に、認証時に利用権限が与えられないことを通知する通知機能を含むセキュリティプログラム格納したコンピュータ読取り可能な記録媒体。

【0181】

以上説明したように、本発明の最も好ましい実施の形態等について説明したが、本発明は、上記記載に限定されるものではなく、特許請求の範囲に記載され、又は発明を実施するための最良の形態に開示された発明の要旨に基づき、当業者において様々な変形や変更が可能であることは勿論であり、斯かる変形や変更が、本発明の範囲に含まれることは言うまでもない。

【産業上の利用可能性】

【0182】

本発明は、施設利用等のセキュリティに関し、認証要求の回数を低減して利便性を高めるとともに、認証により付与された利用権限の他人利用を防止し、利用者は認証を受けることによって付与される利用権限に基づき、特定エリア内のサービス提供等の利用が可能であり、一度認証したら繰り返しの認証を求めることなく利用権限を維持する等、利便性を高めることができるとともに、利用権限を持たない他人利用を防止でき、利用者の位置や移動を追跡し、移動軌跡に認証結果を対応付けるので、一度の認証の後、繰り返しの認証を避け、セキュリティ低下を防止するとともに、利便性を高めることができ、研究施設等の高度なセキュリティが必要なエリアで利用でき、有用である。

【図面の簡単な説明】

【0183】

【図1】第1の実施の形態に係るセキュリティシステムを示す図である。

【図2】処理装置のハードウェア構成を示す図である。

【図3】認証情報データテーブルを示す図である。

【図4】人物情報データテーブルを示す図である。

【図5】第1の実施の形態に係る利用者の状態管理処理の処理手順を示すフローチャートである。

【図6】第1の実施の形態に係るドアの開閉制御処理の処理手順を示すフローチャートである。

【図7】セキュリティシステムの使用例を示す図である。

【図8】利用者の権限例を示す図である。

【図9】利用者の移動経路の一例を示す図である。

【図10】利用者の入室権限の変化例を示す図である。

【図11】権限レベル−入室可能変換テーブルを示す図である。

【図12】権限レベルを利用した認証情報データテーブルを示す図である。

【図13】権限レベルを利用した人物情報データテーブルを示す図である。

【図14】権限レベルを利用した利用者権限例を示す図である。

【図15】権限レベルを利用した権限変化例を示す図である。

【図16】第2の実施の形態に係るセキュリティシステムを示す図である。

【図17】認証情報データテーブルを示す図である。

【図18】人物情報データテーブルを示す図である。

【図19】第2の実施の形態に係る利用者の状態管理処理の処理手順を示すフローチャートである。

【図20】ドアの開閉制御処理及びPCログイン制御処理の処理手順を示すフローチャートである。

【図21】第2の実施の形態に係るセキュリティシステムの実施例を示す図である。

【図22】利用者の権限例を示す図である。

【図23】利用者の移動経路の一例を示す図である。

【図24】利用者の権限の変化例を示す図である。

【図25】権限レベル−利用可能情報変換テーブルを示す図である。

【図26】権限レベルを利用した利用者権限例を示す図である。

【図27】権限レベルを利用した権限変化例を示す図である。

【図28】第3の実施の形態に係る利用者の状態管理処理の処理手順を示すフローチャートである。

【図29】第3の実施の形態に係るドアの開閉制御処理の処理手順を示すフローチャートである。

【図30】認証動作例を示す図である。

【図31】他の認証動作例を示す図である。

【符号の説明】

【0184】

2A、2B セキュリティシステム

4A、4B 処理装置

6 認証装置

8 人物位置検出装置

10 ドア装置

12A、12B、12C、12D、12E 撮像装置

14 ドア

16 電気錠

18 ドア制御装置

20A、20B 認証情報データベース

22A、22B 人物情報データベース

24 認証部

26 人物位置検出・追跡部

28 人物位置−認証情報対応付け部

30 人物間距離計測部

32 利用権限変更部

34 ドア開閉指示部

36 中央処理装置

38 主記憶装置

40 補助記憶装置

42 入力装置

44 出力装置

46 制御装置

48 演算装置

50 認証情報データテーブル

52 利用者ID

54 名前

56 登録認証情報

58 入室権限

60 人物情報データテーブル

62 追跡データID

64 利用者ID

66 人物位置

68 移動軌跡

74 現在の入室権限

90 建造物

92 廊下

96、98、100、102、104 移動経路

108 権限レベル−入室可能部屋変換テーブル

114 認証情報データテーブル

116 人物情報データテーブル

140 PC

141 ディスプレィ

142 PC画像制御部

144 認証情報データテーブル

156 人物情報データテーブル

214、216 移動経路

230 部屋

P1、P2、P3 利用者

【特許請求の範囲】

【請求項1】

特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可するセキュリティシステムであって、

利用者を認証する認証手段と、

利用者の位置及び/又はその移動を検出する位置検出手段と、

前記認証手段の認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を前記位置検出手段の検出出力によって監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更する利用権限制御手段と、

を備えることを特徴とするセキュリティシステム。

【請求項2】

請求項1のセキュリティシステムにおいて、

前記利用権限制御手段は、前記認証に基づき、利用者に同一又は異なるレベルの利用権限を設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限をレベルの低い利用権限に変更する構成としたことを特徴とするセキュリティシステム。

【請求項3】

請求項1のセキュリティシステムにおいて、

認証した利用者を追跡する利用者追跡手段を備え、前記利用権限制御手段は、前記利用者追跡手段の追跡に基づき、前記利用者の利用権限又は変更された利用権限を維持する構成としたことを特徴とするセキュリティシステム。

【請求項4】

請求項1のセキュリティシステムにおいて、

前記利用権限制御手段は、前記利用権限をサービス毎に設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限を、サービスとの論理積により求められた利用権限に変更する構成としたことを特徴とするセキュリティシステム。

【請求項5】

請求項1のセキュリティシステムにおいて、

前記利用権限制御手段は、利用者間の距離が所定値以下になった場合に、各利用者の利用権限の低減又は解除をする構成としたことを特徴とするセキュリティシステム。

【請求項6】

請求項1、2、3、4又は5のセキュリティシステムにおいて、

前記利用権限制御手段は、利用権限が変更された利用者が再認証を受けることにより、新たな利用権限を受け得る構成としたことを特徴とするセキュリティシステム。

【請求項7】

請求項1のセキュリティシステムにおいて、

前記利用権限制御手段は、認証を受けた利用者と、他の利用者との距離が所定値内であることを検出した場合、認証を受けた利用者に利用権限を与えない構成としたことを特徴とするセキュリティシステム。

【請求項8】

特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可する機能を備え、斯かる機能をコンピュータに実行させるセキュリティプログラムであって、

利用者を認証する認証機能と、

利用者の位置及び/又はその移動を表す検出情報を取り込む検出情報取込み機能と、

前記認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を前記検出情報によって監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更する利用権限制御機能と、

をコンピュータに実行させることを特徴とするセキュリティプログラム。

【請求項9】

特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可するセキュリティ方法であって、

利用者を認証する認証ステップと、

利用者の位置及び/又はその移動を検出する位置検出ステップと、

前記認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更するステップと、

を含むことを特徴とするセキュリティ方法。

【請求項1】

特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可するセキュリティシステムであって、

利用者を認証する認証手段と、

利用者の位置及び/又はその移動を検出する位置検出手段と、

前記認証手段の認証に基づき、利用権限が付与された利用者の位置及び/又はその移動を前記位置検出手段の検出出力によって監視し、利用者間の距離が所定値以下になった場合、各利用者に付与されている利用権限を変更する利用権限制御手段と、

を備えることを特徴とするセキュリティシステム。

【請求項2】

請求項1のセキュリティシステムにおいて、

前記利用権限制御手段は、前記認証に基づき、利用者に同一又は異なるレベルの利用権限を設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限をレベルの低い利用権限に変更する構成としたことを特徴とするセキュリティシステム。

【請求項3】

請求項1のセキュリティシステムにおいて、

認証した利用者を追跡する利用者追跡手段を備え、前記利用権限制御手段は、前記利用者追跡手段の追跡に基づき、前記利用者の利用権限又は変更された利用権限を維持する構成としたことを特徴とするセキュリティシステム。

【請求項4】

請求項1のセキュリティシステムにおいて、

前記利用権限制御手段は、前記利用権限をサービス毎に設定し、利用者間の距離が所定値以下になった場合に、各利用者に設定されている利用権限を、サービスとの論理積により求められた利用権限に変更する構成としたことを特徴とするセキュリティシステム。

【請求項5】

請求項1のセキュリティシステムにおいて、

前記利用権限制御手段は、利用者間の距離が所定値以下になった場合に、各利用者の利用権限の低減又は解除をする構成としたことを特徴とするセキュリティシステム。

【請求項6】

請求項1、2、3、4又は5のセキュリティシステムにおいて、

前記利用権限制御手段は、利用権限が変更された利用者が再認証を受けることにより、新たな利用権限を受け得る構成としたことを特徴とするセキュリティシステム。

【請求項7】

請求項1のセキュリティシステムにおいて、

前記利用権限制御手段は、認証を受けた利用者と、他の利用者との距離が所定値内であることを検出した場合、認証を受けた利用者に利用権限を与えない構成としたことを特徴とするセキュリティシステム。

【請求項8】

特定エリアの利用者に認証に基づく利用権限を付与し、その利用権限により前記特定エリアの利用を許可する機能を備え、斯かる機能をコンピュータに実行させるセキュリティプログラムであって、

利用者を認証する認証機能と、

利用者の位置及び/又はその移動を表す検出情報を取り込む検出情報取込み機能と、