セキュリティ文書を追跡する方法およびコンピュータシステム

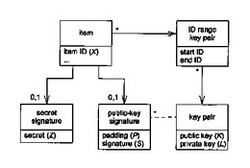

製品またはセキュリティ文書(security document)の表面にまたはその中に配置された機械可読タグを使用する製品およびセキュリティ文書の保護の方法・装置に関する技術である。表面上または表面内に配置するためのコーディングされたデータであって、コーディングされたデータは多数のコーディングされたデータ部分を含み、各コーディングされたデータ部分が、識別情報と、識別情報の少なくとも一部のデジタル署名である署名の少なくとも一部をエンコードする。

Notice: Undefined index: DEJ in /mnt/www/gzt_disp.php on line 298

Notice: Undefined index: CLJ in /mnt/www/gzt_disp.php on line 301

【図1】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図12】

【図13】

【図14】

【図15】

【図16】

【図17】

【図18】

【図19】

【図20】

【図21】

【図22】

【図23】

【図24】

【図25】

【図26】

【図27】

【図28】

【図29】

【図30】

【図31】

【図32】

【図33】

【図34】

【図35】

【図36】

【図37】

【図38】

【図39】

【図40】

【図41】

【図42】

【図43】

【図44】

【図45】

【図46】

【図47】

【図48】

【図49】

【図50】

【図51】

【図52】

【図53】

【図54】

【図55】

【図56】

【図57】

【図58】

【図59】

【図60】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図12】

【図13】

【図14】

【図15】

【図16】

【図17】

【図18】

【図19】

【図20】

【図21】

【図22】

【図23】

【図24】

【図25】

【図26】

【図27】

【図28】

【図29】

【図30】

【図31】

【図32】

【図33】

【図34】

【図35】

【図36】

【図37】

【図38】

【図39】

【図40】

【図41】

【図42】

【図43】

【図44】

【図45】

【図46】

【図47】

【図48】

【図49】

【図50】

【図51】

【図52】

【図53】

【図54】

【図55】

【図56】

【図57】

【図58】

【図59】

【図60】

【公表番号】特表2008−502058(P2008−502058A)

【公表日】平成20年1月24日(2008.1.24)

【国際特許分類】

【出願番号】特願2007−516872(P2007−516872)

【出願日】平成17年1月24日(2005.1.24)

【国際出願番号】PCT/AU2005/000065

【国際公開番号】WO2005/111920

【国際公開日】平成17年11月24日(2005.11.24)

【出願人】(303024600)シルバーブルック リサーチ ピーティワイ リミテッド (150)

【Fターム(参考)】

【公表日】平成20年1月24日(2008.1.24)

【国際特許分類】

【出願日】平成17年1月24日(2005.1.24)

【国際出願番号】PCT/AU2005/000065

【国際公開番号】WO2005/111920

【国際公開日】平成17年11月24日(2005.11.24)

【出願人】(303024600)シルバーブルック リサーチ ピーティワイ リミテッド (150)

【Fターム(参考)】

[ Back to top ]