セキュリティ評価支援装置、およびセキュリティ評価支援方法

【課題】Webサイトのセキュリティ上の状態を容易に取得し、セキュリティ評価を支援する。

【解決手段】セキュリティ評価支援装置1であって、Webサイト21にアクセスし、直接情報を収集する直接情報収集手段11と、情報提供サイト3にアクセスし、Webサイト21が問題のあるサイトとして登録されているか否かの外部情報を収集する外部情報収集手段12と、直接情報に基づいてWebサイト21の第1の評価支援情報を生成するとともに、外部情報に基づいて第2の評価支援情報を生成する評価支援手段13と、第1の評価支援情報および前記第2の評価支援情報を出力する出力手段14とを有する。

【解決手段】セキュリティ評価支援装置1であって、Webサイト21にアクセスし、直接情報を収集する直接情報収集手段11と、情報提供サイト3にアクセスし、Webサイト21が問題のあるサイトとして登録されているか否かの外部情報を収集する外部情報収集手段12と、直接情報に基づいてWebサイト21の第1の評価支援情報を生成するとともに、外部情報に基づいて第2の評価支援情報を生成する評価支援手段13と、第1の評価支援情報および前記第2の評価支援情報を出力する出力手段14とを有する。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、Webサイトのセキュリティ評価を支援するセキュリティ評価支援技術に関する。

【背景技術】

【0002】

近年、インターネット等のネットワークの普及に伴い、様々なWebサイト(Webシステム)がネットワーク上に存在する。Webサイトは、不特定多数のユーザが使用することを前提としたシステムであるため、外部からの不正侵入や攻撃を防御するために様々なセキュリティ対策を行う必要がある。また、セキュリティ対策後においても、当該セキュリティ対策に不備がないか、あるいは脆弱性が存在するかなどのチェックを行う必要がある。

【0003】

例えば、特許文献1には、Webアプリケーションの脆弱性の有無を評価するシステムが記載されている。

【先行技術文献】

【特許文献】

【0004】

【特許文献1】特開2007−172517号公報

【発明の概要】

【発明が解決しようとする課題】

【0005】

様々なサービスの提供がネットワーク上で行われている現在において、企業が管理・運営するWebサイトの数は年々増加している。管理するWebサイトが大量にある場合、各Webサイトの状態を常に把握しておくことは、システム管理者の作業負荷が大きく、困難である。

【0006】

また、ネットワーク技術の高度化や、不正侵入・外部攻撃の手口の巧妙化などに伴い、より高いセキュリティが求められ、セキュリティ対策も複雑化している。そのため、大量のWebサイトの全てに対して、確実にセキュリティ対策が講じられているかをチェックするには、多くの時間および労力を要する。

【0007】

本発明は上記事情に鑑みてなされたものであり、本発明の目的は、Webサイトのセキュリティ上の状態を容易に取得し、セキュリティ評価を支援することにある。

【課題を解決するための手段】

【0008】

上記課題を解決するために、本発明は、Webサイトのセキュリティ評価支援装置であって、評価対象のWebサイトにアクセスし、ポート情報を含む直接情報を収集する直接情報収集手段と、外部の情報提供サイトにアクセスし、前記Webサイトが問題のあるサイトとして登録されているか否かの外部情報を収集する外部情報収集手段と、前記直接情報収集手段が収集した直接情報に基づいて、前記Webサイトのオープンポートを含む第1の評価支援情報を生成するとともに、前記外部情報収集手段が収集した外部情報に基づいて前記Webサイトが問題のあるサイトとして登録されているか否かに関する第2の評価支援情報を生成する評価支援手段と、前記第1の評価支援情報および前記第2の評価支援情報を出力する出力手段と、を有する。

【0009】

また、本発明は、コンピュータが行う、Webサイトのセキュリティを評価するセキュリティ評価支援方法であって、評価対象のWebサイトにアクセスし、ポート情報を含む直接情報を収集する直接情報収集ステップと、外部の情報提供サイトにアクセスし、前記Webサイトが問題のあるサイトとして登録されているか否かの外部情報を収集する外部情報収集ステップと、前記直接情報収集ステップで収集した直接情報に基づいて、前記Webサイトのオープンポートを含む第1の評価支援情報を生成するとともに、前記外部情報収集ステップで収集した外部情報に基づいて前記Webサイトが問題のあるサイトとして登録されているか否かに関する第2の評価支援情報を生成する評価支援ステップと、前記第1の評価支援情報および前記第2の評価支援情報を出力する出力ステップと、を行う。

【発明の効果】

【0010】

本発明では、Webサイトのセキュリティ上の状態を容易に取得し、セキュリティ評価を支援することができる。

【図面の簡単な説明】

【0011】

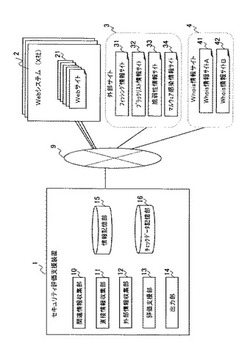

【図1】本発明の実施形態が適用されたセキュリティ評価支援システムの全体構成図である。

【図2】セキュリティ評価支援装置のハードウェア構成例を示す図である。

【図3】セキュリティ評価支援装置の動作を示すフローチャートである。

【図4】関連情報収集処理を示すフローチャートである。

【図5】直接情報収集処理を示すフローチャートである。

【図6】外部情報収集処理を示すフローチャートである。

【図7】評価支援情報の一例を示す図である。

【図8】評価支援情報の他の一例を示す図である。

【発明を実施するための形態】

【0012】

以下、本発明の実施の形態について説明する。

【0013】

図1は、本発明の実施形態が適用されたセキュリティ評価支援システムの全体構成図である。図示するセキュリティ評価支援システムは、セキュリティ評価支援装置1と、少なくとも1つのWebシステム2と、外部サイト3と、Whois情報サイト4とを備える。セキュリティ評価支援装置1は、インターネット等のネットワーク9を介してWebシステム2、外部サイト3およびWhois情報サイト4に接続可能である。

【0014】

セキュリティ評価支援装置1は、評価対象である各Webシステム2毎(各企業毎)に、当該Webシステム2が備える各Webサイト21のセキュリティ上の状態を取得し、各Webサイト21のセキュリティ上の不備(脆弱性)を検出する。すなわち、セキュリティ評価支援装置1は、各Webサイト21が、外部(例えば外部ハッカーなど)からどのように見られているかを一括してチェックし、各Webサイト21のセキュリティ評価を支援するための装置である。

【0015】

なお、本実施形態のセキュリティ評価支援装置1は、Webシステム2(Webサイト21)を運営・管理する企業に代わって、当該企業が運営・管理する各Webサイト21の状況を定期的に一括して取得し、取得した情報に基づく評価支援情報を定期的に当該企業に提供するものである。

【0016】

図示するセキュリティ評価支援装置1は、関連情報収集部10と、直接情報収集部11と、外部情報収集部12と、評価支援部13と、出力部14と、情報記憶部15と、チェックデータ記憶部16とを備える。

【0017】

関連情報収集部10は、少なくも1つのWhois情報サイト4から各WebサイトのWhois情報を収集(取得)する。直接情報収集部11は、評価対象の各Webサイト21に直接アクセスし、Webサイト21毎に直接情報を収集する。外部情報収集部12は、少なくも1つの外部サイト3(情報提供サイト)から各Webサイトの外部情報を収集する。

【0018】

評価支援部13は、Webサイト21毎に収集した直接情報に基づいて、Webサイト21毎の第1の評価支援情報を生成するとともに、Webサイト21毎に収集した外部情報に基づいて、当該Webサイトが問題のあるサイトとして登録されているか否かに関する第2の評価支援情報を生成する。そして、評価支援部13は、Webサイト21毎に生成した第1の評価支援情報および第2の評価支援情報を、情報記憶部15に記憶する。出力部14は、情報記憶部15に記憶された、Webサイト21毎の第1の評価支援情報および第2の評価支援情報を出力する。

【0019】

情報記憶部15には、各収集部10〜12が収集した各Webサイトに関する情報、および評価支援部13が生成した各Webサイトの評価支援情報などが記憶される。チェックデータ記憶部16には、各Webサイトにセキュリティ上の不備(脆弱性)があるか否かをチェックするためのデータが記憶される。

【0020】

Webシステム2は、Webサービスをユーザが使用するユーザ端末(不図示)に提供するシステムである。図示するWebシステム2は、少なくとも1つのWebサイト21(ひとまとまりに公開されているWebページ群)を備え、各Webサイトにアクセスしたユーザ(ユーザ端末)に所定のサービスを提供する。

【0021】

外部サイト3は、様々な団体や企業などがそれぞれ運営する外部システムのサイト(情報提供サイト)であって、問題のあるサイトをデータベース(またはリスト)に登録・保持し、Webサイトのアドレス(ドメイン名、IPアドレスなど)を送信するだけで当該Webサイトがデータベースに登録された問題のあるWebサイトか否かの判別結果を応答するサイトである。

【0022】

本実施形態のセキュリティ評価支援装置1は、少なくとも1つの外部サイト3にアクセスし、各外部サイト3から各Webサイト21が問題のあるサイトとして登録されているか否かの判別結果を外部情報として取得する。

【0023】

外部サイト3としては、例えば、フィッシング情報サイト31、ブラックリスト情報サイト32、脆弱性情報サイト33、マルウェア感染情報サイト34などが挙げられる。フィッシング情報サイト31は、サーバに侵入し、改竄されて、もしくはクロスサイトスクリプティング脆弱性を利用されてフィッシングサイトとしてフィッシングデータベースに登録されていないかをチェックするサイトである。ブラックリスト情報サイト32は、スパムメール配信サーバ、マルウェア配信サーバなど有害なサイトとしてブラックリスト(データベース)に登録されていないかをチェックするサイトである。

【0024】

脆弱性情報サイト33は、Webアプリケーションに脆弱性が存在するサイトとして脆弱性情報データベースに登録されていないかをチェックするサイトである。マルウェア感染情報サイト34は、マルウェアに感染しているサイトとしてマルウェア感染情報データベースに登録されていないかをチェックするサイトである。マルウェアは、コンピュータウイルス、ワーム、スパイウェアなどの悪意のある、有害なソフトウェアである。

【0025】

Whois情報サイト4は、IPアドレスやドメインの登録者に関する情報を提供するサイトである。

【0026】

上記説明した、セキュリティ評価支援装置1は、いずれも、例えば図2に示すようなCPU901と、メモリ902と、HDD等の外部記憶装置903と、キーボードやマウスなどの入力装置904と、ディスプレイやプリンタなどの出力装置905と、ネットワークと接続するための通信制御装置906と、を備えた汎用的なコンピュータシステムを用いることができる。このコンピュータシステムにおいて、CPU901がメモリ902上にロードされたセキュリティ評価支援装置1のプログラムを実行することにより、セキュリティ評価支援装置1の各機能が実現される。

【0027】

また、セキュリティ評価支援装置1のプログラムは、ハードディスク、フレキシブルディスク、CD−ROM、MO、DVD−ROMなどのコンピュータ読取り可能な記録媒体に記憶することも、ネットワークを介して配信することもできる。

【0028】

次に、本実施形態の処理について説明する。

【0029】

図3は、本実施形態のセキュリティ評価支援装置1の動作概要を示すフローチャートである。

【0030】

まず、関連情報収集部10は、対象となるWebサイトが設定された対象リストを生成する(S11)。そして、生成した対象リストの各Webサイトについて、S13およびS14の処理を行う(S12)。すなわち、直接情報収集部11は、対象のWebサイトにアクセスして直接情報を収集し(S13)、外部情報収集部12は、各外部サイト3にアクセスして当該Webサイトの外部情報を収集する(S14)。そして、対象リストの全てのWebサイトについてS13およびS14の処理が終了すると、評価支援部13は、対象リストの全てのWebサイトに関する評価情報を生成し、出力部14は生成された評価情報をディスプレイやプリンタなどの出力装置に出力する(S15)。

【0031】

図4は、図3に示すS11の対処リスト生成処理の詳細を示すフローチャートである。

【0032】

関連情報収集部10は、評価対象のWebサイトの一覧が記述された対象リストを読み込み、情報記憶部15に記憶する(S21)。対象リストには、所定の企業が管理・運営する各Webサイトのドメイン名、IPアドレスなどが設定されている。

【0033】

そして、関連情報収集部10は、読み込んだ対象リストの各Webサイトについて、S23からS26の処理を行う(S22)。すなわち、Whois情報提供サイト41、42にアクセスし、対象となるWebサイトのドメイン名、IPアドレスなどを入力して、当該WebサイトのドメインのWhois情報およびIPアドレスのWhois情報を収集する(S23)。そして、関連情報収集部10は、収集したWhois情報を、対象とするWebサイトと対応付けて情報記憶部15に記憶する。なお、ドメインのWhois情報には、例えば以下の情報などが含まれる。

【0034】

・登録ドメイン名

・登録ドメイン名のネームサーバ

・ドメイン名の登録年月日

・ドメイン名の有効期限

・ドメイン名登録者の名前

・技術的な連絡の担当者の名前、所属組織名・部署、電子メールアドレス、電話番号

・登録に関する連絡の担当者の名前、所属組織名・部署、電子メールアドレス

・登録者への連絡窓口担当者の名前、電子メールアドレス、電話番号、Web Page、住所

IPアドレスのWhois情報にも、同様の情報が含まれる。

【0035】

そして、関連情報収集部10は、収集したWhois情報から所定の関連情報を抽出する(S24)。そして、関連情報収集部10は、抽出した関連情報を、対象とするWebサイトと対応付けて情報記憶部15に記憶する。例えば、IPアドレスのWhois情報からIP管理者を、また、ドメインのWhois情報からドメイン登録担当者の名前、所属組織を抽出することが考えられる。

【0036】

また、関連情報収集部10は、対象となるWebサイトをクローリングし(S25)、クローリング結果として収集された他のWebサイトについても、S23およびS24の処理を行い当該他のWebサイトの関連情報を抽出することとしてもよい(S26)。他のWebサイトの関連情報を抽出した場合、S21で読み込み、情報記憶部15に記憶された対象リストに、当該他のWebサイトのIPアドレス、ドメイン名を追加して、対象リストを更新(生成)する。

【0037】

図5は、図3に示すS13の直接情報収集処理の詳細を示すフローチャートである。直接情報収集処理は、対象となるWebサイトに直接アクセスし、オープンポート情報(開きポート情報)、バナー情報、SSL情報などの直接情報を収集する。

【0038】

具体的には、直接情報収集部11は、対象となるWebサイトにアクセスし、オープンポート情報を収集する(S31)。すなわち、直接情報収集部11は、所定数の代表的なポートに、ネットワーク9を介して順番にアクセスし、応答の有無をチェックするポートスキャンを行う。ポートからの応答がある場合は、ポートがオープン状態であり、ポートからの応答がない場合は、ポートがクローズ状態である。

【0039】

このポートスキャンにより、不必要または想定外のポートがオープン状態であることを検出することができる。不必要または想定外のポートがオープン状態である場合、当該ポートを介した不正アクセスなどの攻撃の対象になりやすく、また、パッチプログラムの適用漏れが発生するなどのセキュリティ上の不備(脆弱性)がある。

【0040】

また、直接情報収集部11は、S31で検出したでオープンポートのそれぞれについて、バナー情報(プロトコルバナー情報)を収集する(S32)。具体的には、直接情報収集部11は、各オープンポートに対して所定のコマンドを実行し、その応答メッセージ(バナー情報)から使用しているソフトウェアの種類、バージョンなどを取得する。このバナー情報から、例えば、サポート切れのプラットフォームのソフトウェアを使用しているなどのセキュリティ上の不備を検出することができる。

【0041】

また、直接情報収集部11は、S31でHTTPSポートがオープンポートとして検出された場合、HTTPSポートに対して、通常のSSL接続によりアクセスし、その応答メッセージからSSL情報を取得する。SSL情報としては、例えば、証明書発行先、証明書発行元、証明書発行日、証明書有効期限、証明書署名アルゴリズム、公開鍵長、接続可能な暗号化方式などが含まれる。このSSL情報から、セキュリティレベル、運用状態などを把握し、例えば、強度の低い暗号化方式を利用しているため、脆弱なリネゴシエーションが可能であるなどセキュリティ上の不備を検出することができる。

【0042】

なお、直接情報収集部11は、S31〜S33で取得した各情報を、対象となるWebサイトと対応付けて、情報記憶部15に記憶する。

【0043】

図6は、図3に示すS14の外部情報収集処理の詳細を示すフローチャートである。外部情報収集処理は、対象となる各外部サイトにアクセスし、対象となるWebサイトが問題のあるサイトとして、外部サイト3に登録されているか否かの外部情報を収集する。

【0044】

具体的には、外部情報収集部12は、フィッシング情報サイト31にアクセスし、対象となるWebサイトのドメイン名またはIPアドレスを送信して、当該Webサイトがフィッシングサイトとしてデータベースに登録されているか否かのチェック結果を取得する(S41)。

【0045】

また、外部情報収集部12は、ブラックリスト情報サイト32にアクセスし、対象となるWebサイトのドメイン名またはIPアドレスを送信して、当該Webサイトがブラックリスト(データベース)に登録されているか否かのチェック結果を取得する(S42)。

【0046】

また、外部情報収集部12は、脆弱性情報サイト33にアクセスし、対象となるWebサイトのドメイン名またはIPアドレスを送信して、当該Webサイトが脆弱性のあるサイトとしてデータベースに登録されているか否かのチェック結果を取得する(S43)。

【0047】

また、外部情報収集部12は、マルウェア感染情報サイト34にアクセスし、対象となるWebサイトのドメイン名またはIPアドレスを送信して、当該Webサイトがマルウェアに感染しているサイトとしてデータベースに登録されているか否かのチェック結果を取得する(S44)。

【0048】

なお、外部情報収集部12は、S41〜S44で取得した各チェック結果である外部情報を、対象となるWebサイトと対応付けて情報記憶部15に記憶する。

【0049】

また、外部情報収集部12は、S41〜S44以外の外部サイト(例えば、検索サイト)にアクセスし、Webサイトの評判情報(例えば、風評情報、漏洩情報など)を取得してもよい。

【0050】

次に、図3に示すS15の評価支援情報(レピュテーションレポート)の生成処理について説明する。評価支援部13は、情報記憶部15から各種の情報を読み出し、対象リストに設定された各Webサイトの評価支援情報を生成する。

【0051】

図7は、評価支援情報の一例を示す図である。図示する評価支援情報には、Webサイト毎に、ドメイン名、IPアドレス、カテゴリ、関連情報71、直接情報72、外部情報73が設定されている。すなわち、関連情報71として、Whois情報から抽出したIP管理者と、ドメイン登録担当者の組織名および名前とが設定されている。また、直接情報72として、オープンポート情報、バナー情報およびSSL情報が設定されている。また、外部情報73として、フィッシング登録有無、ブラックリスト登録有無、脆弱性登録有無、マルウェア感染登録有無が設定されている。

【0052】

そして、評価支援部13は、評価支援情報に設定された各項目について、セキュリティ上の不備が無いかを、チェックデータ記憶部16などを用いてチェックする。そして、不備がある場合は、評価支援情報に警告メッセージなどを表示する。例えば、NO.2のWebサイトの「オープンポート」では、メンテナンスポートであり、外部に対してオープンにする必要がない「21/FTP」のポートがオープン状態になっている。この場合、評価支援部13は、「メンテナンスポートが外部に向けてオープン状態であり、Web感染型マルウェアによる悪用の危険性がある。」などの警告メッセージ74を評価支援情報に設定する。

【0053】

また、NO.2およびNO.3のWebサイトの「バナー情報」では、サポート切れのプラットフォームが設定されている。この場合、評価支援部13は、「サポート切れのプラットフォームを利用している。」などの警告メッセージ75を評価支援情報に設定する。

【0054】

また、NO.1のWebサイトの「SSL情報」では、有効期限として現時点より前の日付が設定されている。この場合、評価支援部13は、「サーバ証明書の有効期限が切れている。」などの警告メッセージ76を評価支援情報に設定する。

【0055】

また、NO.3のWebサイトの「脆弱性登録」では、「×」が記述されている。なお、図示する例では、各外部サイト3から外部情報として問題のあるサイトとして登録されていない旨の応答を受信した場合は「○」を、問題のあるサイトとして登録されている旨の応答を受信した場合は「×」を設定している。したがって、評価支援部13は、「脆弱性情報がネットワーク上で公開されている。」などの警告メッセージ77を評価支援情報に設定する。

【0056】

また、評価支援情報を、統計処理・加工処理することで、図8のような評価支援情報を生成することとしてもよい。

【0057】

図8(a)は、ポートスキャンによるオープンポートの結果分析の一例を示すものである。図8(a)では、不要なオープンポートが存在するドメインおよびIPアドレスを、全体、コンシュマー用Webサイト、月間ページビュー(PV)が所定数以上のWebサイト毎にそれぞれ集計したものである。

【0058】

図8(b)は、ポートスキャンによるオープンポートの結果分析の他の一例を示すものである。図8(b)では、不要なオープンポートが存在するドメインおよびIPアドレスを運用組織毎に集計したものである。また、運用組織が、自社(Webサイトを管理運営する企業)であるのか、運用を委託している外部企業であるのかについても分類し、集計している。運用組織については、例えば関連情報収集部10が収集したWhois情報を用いることが考えられる。

【0059】

図8(b)のような評価支援情報を生成することにより、不必要なポートが開いているWebサイトの運用委託先として外部委託企業が多い場合は、委託時に通信条件の確認がされなかったことが推測され、これに対する対策を提示することができる。

【0060】

そして、出力部14は、評価支援部13が生成した評価支援情報を出力する。図7、図8のような評価支援情報により、短期的には、例えば、IPアドレスベースのフィルタリングの実施、バージョン情報の隠蔽、サーバのバージョンアップ、パッチの適用、SSL設定変更などの最適なセキュリティ対策を提示できる。また、中期的には、例えば、外部委託企業(ホスティング業者)の変更、サーバリプレース、クライアント証明書による認証、SSL証明書の変更などの最適なセキュリティ対策を提示できる。

【0061】

以上説明した本実施形態では、評価対象の各Webサイトの関連情報、直接情報および外部情報を収集することで、各Webサイトのセキュリティ上の状態を容易に取得することができる。これにより、Webサイトのセキュリティ上の不備や脆弱性を検出し、Webサイトのセキュリティ評価を支援することができる。

【0062】

また、本実施形態では、対象とするWebサイトが大量である場合であっても、一括してセキュリティ上の状態を取得することができ、これにより、システム管理者の作業負荷を軽減することができる。

【0063】

なお、本発明は上記の実施形態に限定されるものではなく、その要旨の範囲内で数々の変形が可能である。

【符号の説明】

【0064】

1:セキュリティ評価支援装置、10:関連情報収集部、11:直接情報収集部、12:外部情報収集部、13:評価支援部、14:出力部、15:情報記憶部、16:チェックデータ記憶部、2:Webシステム、21:Webサイト、3:外部サイト、31:フィッシング情報サイト、32:ブラックリスト情報サイト、33:脆弱性情報サイト、34:マルウェア感染情報サイト、4:Whois情報サイト、9:ネットワーク

【技術分野】

【0001】

本発明は、Webサイトのセキュリティ評価を支援するセキュリティ評価支援技術に関する。

【背景技術】

【0002】

近年、インターネット等のネットワークの普及に伴い、様々なWebサイト(Webシステム)がネットワーク上に存在する。Webサイトは、不特定多数のユーザが使用することを前提としたシステムであるため、外部からの不正侵入や攻撃を防御するために様々なセキュリティ対策を行う必要がある。また、セキュリティ対策後においても、当該セキュリティ対策に不備がないか、あるいは脆弱性が存在するかなどのチェックを行う必要がある。

【0003】

例えば、特許文献1には、Webアプリケーションの脆弱性の有無を評価するシステムが記載されている。

【先行技術文献】

【特許文献】

【0004】

【特許文献1】特開2007−172517号公報

【発明の概要】

【発明が解決しようとする課題】

【0005】

様々なサービスの提供がネットワーク上で行われている現在において、企業が管理・運営するWebサイトの数は年々増加している。管理するWebサイトが大量にある場合、各Webサイトの状態を常に把握しておくことは、システム管理者の作業負荷が大きく、困難である。

【0006】

また、ネットワーク技術の高度化や、不正侵入・外部攻撃の手口の巧妙化などに伴い、より高いセキュリティが求められ、セキュリティ対策も複雑化している。そのため、大量のWebサイトの全てに対して、確実にセキュリティ対策が講じられているかをチェックするには、多くの時間および労力を要する。

【0007】

本発明は上記事情に鑑みてなされたものであり、本発明の目的は、Webサイトのセキュリティ上の状態を容易に取得し、セキュリティ評価を支援することにある。

【課題を解決するための手段】

【0008】

上記課題を解決するために、本発明は、Webサイトのセキュリティ評価支援装置であって、評価対象のWebサイトにアクセスし、ポート情報を含む直接情報を収集する直接情報収集手段と、外部の情報提供サイトにアクセスし、前記Webサイトが問題のあるサイトとして登録されているか否かの外部情報を収集する外部情報収集手段と、前記直接情報収集手段が収集した直接情報に基づいて、前記Webサイトのオープンポートを含む第1の評価支援情報を生成するとともに、前記外部情報収集手段が収集した外部情報に基づいて前記Webサイトが問題のあるサイトとして登録されているか否かに関する第2の評価支援情報を生成する評価支援手段と、前記第1の評価支援情報および前記第2の評価支援情報を出力する出力手段と、を有する。

【0009】

また、本発明は、コンピュータが行う、Webサイトのセキュリティを評価するセキュリティ評価支援方法であって、評価対象のWebサイトにアクセスし、ポート情報を含む直接情報を収集する直接情報収集ステップと、外部の情報提供サイトにアクセスし、前記Webサイトが問題のあるサイトとして登録されているか否かの外部情報を収集する外部情報収集ステップと、前記直接情報収集ステップで収集した直接情報に基づいて、前記Webサイトのオープンポートを含む第1の評価支援情報を生成するとともに、前記外部情報収集ステップで収集した外部情報に基づいて前記Webサイトが問題のあるサイトとして登録されているか否かに関する第2の評価支援情報を生成する評価支援ステップと、前記第1の評価支援情報および前記第2の評価支援情報を出力する出力ステップと、を行う。

【発明の効果】

【0010】

本発明では、Webサイトのセキュリティ上の状態を容易に取得し、セキュリティ評価を支援することができる。

【図面の簡単な説明】

【0011】

【図1】本発明の実施形態が適用されたセキュリティ評価支援システムの全体構成図である。

【図2】セキュリティ評価支援装置のハードウェア構成例を示す図である。

【図3】セキュリティ評価支援装置の動作を示すフローチャートである。

【図4】関連情報収集処理を示すフローチャートである。

【図5】直接情報収集処理を示すフローチャートである。

【図6】外部情報収集処理を示すフローチャートである。

【図7】評価支援情報の一例を示す図である。

【図8】評価支援情報の他の一例を示す図である。

【発明を実施するための形態】

【0012】

以下、本発明の実施の形態について説明する。

【0013】

図1は、本発明の実施形態が適用されたセキュリティ評価支援システムの全体構成図である。図示するセキュリティ評価支援システムは、セキュリティ評価支援装置1と、少なくとも1つのWebシステム2と、外部サイト3と、Whois情報サイト4とを備える。セキュリティ評価支援装置1は、インターネット等のネットワーク9を介してWebシステム2、外部サイト3およびWhois情報サイト4に接続可能である。

【0014】

セキュリティ評価支援装置1は、評価対象である各Webシステム2毎(各企業毎)に、当該Webシステム2が備える各Webサイト21のセキュリティ上の状態を取得し、各Webサイト21のセキュリティ上の不備(脆弱性)を検出する。すなわち、セキュリティ評価支援装置1は、各Webサイト21が、外部(例えば外部ハッカーなど)からどのように見られているかを一括してチェックし、各Webサイト21のセキュリティ評価を支援するための装置である。

【0015】

なお、本実施形態のセキュリティ評価支援装置1は、Webシステム2(Webサイト21)を運営・管理する企業に代わって、当該企業が運営・管理する各Webサイト21の状況を定期的に一括して取得し、取得した情報に基づく評価支援情報を定期的に当該企業に提供するものである。

【0016】

図示するセキュリティ評価支援装置1は、関連情報収集部10と、直接情報収集部11と、外部情報収集部12と、評価支援部13と、出力部14と、情報記憶部15と、チェックデータ記憶部16とを備える。

【0017】

関連情報収集部10は、少なくも1つのWhois情報サイト4から各WebサイトのWhois情報を収集(取得)する。直接情報収集部11は、評価対象の各Webサイト21に直接アクセスし、Webサイト21毎に直接情報を収集する。外部情報収集部12は、少なくも1つの外部サイト3(情報提供サイト)から各Webサイトの外部情報を収集する。

【0018】

評価支援部13は、Webサイト21毎に収集した直接情報に基づいて、Webサイト21毎の第1の評価支援情報を生成するとともに、Webサイト21毎に収集した外部情報に基づいて、当該Webサイトが問題のあるサイトとして登録されているか否かに関する第2の評価支援情報を生成する。そして、評価支援部13は、Webサイト21毎に生成した第1の評価支援情報および第2の評価支援情報を、情報記憶部15に記憶する。出力部14は、情報記憶部15に記憶された、Webサイト21毎の第1の評価支援情報および第2の評価支援情報を出力する。

【0019】

情報記憶部15には、各収集部10〜12が収集した各Webサイトに関する情報、および評価支援部13が生成した各Webサイトの評価支援情報などが記憶される。チェックデータ記憶部16には、各Webサイトにセキュリティ上の不備(脆弱性)があるか否かをチェックするためのデータが記憶される。

【0020】

Webシステム2は、Webサービスをユーザが使用するユーザ端末(不図示)に提供するシステムである。図示するWebシステム2は、少なくとも1つのWebサイト21(ひとまとまりに公開されているWebページ群)を備え、各Webサイトにアクセスしたユーザ(ユーザ端末)に所定のサービスを提供する。

【0021】

外部サイト3は、様々な団体や企業などがそれぞれ運営する外部システムのサイト(情報提供サイト)であって、問題のあるサイトをデータベース(またはリスト)に登録・保持し、Webサイトのアドレス(ドメイン名、IPアドレスなど)を送信するだけで当該Webサイトがデータベースに登録された問題のあるWebサイトか否かの判別結果を応答するサイトである。

【0022】

本実施形態のセキュリティ評価支援装置1は、少なくとも1つの外部サイト3にアクセスし、各外部サイト3から各Webサイト21が問題のあるサイトとして登録されているか否かの判別結果を外部情報として取得する。

【0023】

外部サイト3としては、例えば、フィッシング情報サイト31、ブラックリスト情報サイト32、脆弱性情報サイト33、マルウェア感染情報サイト34などが挙げられる。フィッシング情報サイト31は、サーバに侵入し、改竄されて、もしくはクロスサイトスクリプティング脆弱性を利用されてフィッシングサイトとしてフィッシングデータベースに登録されていないかをチェックするサイトである。ブラックリスト情報サイト32は、スパムメール配信サーバ、マルウェア配信サーバなど有害なサイトとしてブラックリスト(データベース)に登録されていないかをチェックするサイトである。

【0024】

脆弱性情報サイト33は、Webアプリケーションに脆弱性が存在するサイトとして脆弱性情報データベースに登録されていないかをチェックするサイトである。マルウェア感染情報サイト34は、マルウェアに感染しているサイトとしてマルウェア感染情報データベースに登録されていないかをチェックするサイトである。マルウェアは、コンピュータウイルス、ワーム、スパイウェアなどの悪意のある、有害なソフトウェアである。

【0025】

Whois情報サイト4は、IPアドレスやドメインの登録者に関する情報を提供するサイトである。

【0026】

上記説明した、セキュリティ評価支援装置1は、いずれも、例えば図2に示すようなCPU901と、メモリ902と、HDD等の外部記憶装置903と、キーボードやマウスなどの入力装置904と、ディスプレイやプリンタなどの出力装置905と、ネットワークと接続するための通信制御装置906と、を備えた汎用的なコンピュータシステムを用いることができる。このコンピュータシステムにおいて、CPU901がメモリ902上にロードされたセキュリティ評価支援装置1のプログラムを実行することにより、セキュリティ評価支援装置1の各機能が実現される。

【0027】

また、セキュリティ評価支援装置1のプログラムは、ハードディスク、フレキシブルディスク、CD−ROM、MO、DVD−ROMなどのコンピュータ読取り可能な記録媒体に記憶することも、ネットワークを介して配信することもできる。

【0028】

次に、本実施形態の処理について説明する。

【0029】

図3は、本実施形態のセキュリティ評価支援装置1の動作概要を示すフローチャートである。

【0030】

まず、関連情報収集部10は、対象となるWebサイトが設定された対象リストを生成する(S11)。そして、生成した対象リストの各Webサイトについて、S13およびS14の処理を行う(S12)。すなわち、直接情報収集部11は、対象のWebサイトにアクセスして直接情報を収集し(S13)、外部情報収集部12は、各外部サイト3にアクセスして当該Webサイトの外部情報を収集する(S14)。そして、対象リストの全てのWebサイトについてS13およびS14の処理が終了すると、評価支援部13は、対象リストの全てのWebサイトに関する評価情報を生成し、出力部14は生成された評価情報をディスプレイやプリンタなどの出力装置に出力する(S15)。

【0031】

図4は、図3に示すS11の対処リスト生成処理の詳細を示すフローチャートである。

【0032】

関連情報収集部10は、評価対象のWebサイトの一覧が記述された対象リストを読み込み、情報記憶部15に記憶する(S21)。対象リストには、所定の企業が管理・運営する各Webサイトのドメイン名、IPアドレスなどが設定されている。

【0033】

そして、関連情報収集部10は、読み込んだ対象リストの各Webサイトについて、S23からS26の処理を行う(S22)。すなわち、Whois情報提供サイト41、42にアクセスし、対象となるWebサイトのドメイン名、IPアドレスなどを入力して、当該WebサイトのドメインのWhois情報およびIPアドレスのWhois情報を収集する(S23)。そして、関連情報収集部10は、収集したWhois情報を、対象とするWebサイトと対応付けて情報記憶部15に記憶する。なお、ドメインのWhois情報には、例えば以下の情報などが含まれる。

【0034】

・登録ドメイン名

・登録ドメイン名のネームサーバ

・ドメイン名の登録年月日

・ドメイン名の有効期限

・ドメイン名登録者の名前

・技術的な連絡の担当者の名前、所属組織名・部署、電子メールアドレス、電話番号

・登録に関する連絡の担当者の名前、所属組織名・部署、電子メールアドレス

・登録者への連絡窓口担当者の名前、電子メールアドレス、電話番号、Web Page、住所

IPアドレスのWhois情報にも、同様の情報が含まれる。

【0035】

そして、関連情報収集部10は、収集したWhois情報から所定の関連情報を抽出する(S24)。そして、関連情報収集部10は、抽出した関連情報を、対象とするWebサイトと対応付けて情報記憶部15に記憶する。例えば、IPアドレスのWhois情報からIP管理者を、また、ドメインのWhois情報からドメイン登録担当者の名前、所属組織を抽出することが考えられる。

【0036】

また、関連情報収集部10は、対象となるWebサイトをクローリングし(S25)、クローリング結果として収集された他のWebサイトについても、S23およびS24の処理を行い当該他のWebサイトの関連情報を抽出することとしてもよい(S26)。他のWebサイトの関連情報を抽出した場合、S21で読み込み、情報記憶部15に記憶された対象リストに、当該他のWebサイトのIPアドレス、ドメイン名を追加して、対象リストを更新(生成)する。

【0037】

図5は、図3に示すS13の直接情報収集処理の詳細を示すフローチャートである。直接情報収集処理は、対象となるWebサイトに直接アクセスし、オープンポート情報(開きポート情報)、バナー情報、SSL情報などの直接情報を収集する。

【0038】

具体的には、直接情報収集部11は、対象となるWebサイトにアクセスし、オープンポート情報を収集する(S31)。すなわち、直接情報収集部11は、所定数の代表的なポートに、ネットワーク9を介して順番にアクセスし、応答の有無をチェックするポートスキャンを行う。ポートからの応答がある場合は、ポートがオープン状態であり、ポートからの応答がない場合は、ポートがクローズ状態である。

【0039】

このポートスキャンにより、不必要または想定外のポートがオープン状態であることを検出することができる。不必要または想定外のポートがオープン状態である場合、当該ポートを介した不正アクセスなどの攻撃の対象になりやすく、また、パッチプログラムの適用漏れが発生するなどのセキュリティ上の不備(脆弱性)がある。

【0040】

また、直接情報収集部11は、S31で検出したでオープンポートのそれぞれについて、バナー情報(プロトコルバナー情報)を収集する(S32)。具体的には、直接情報収集部11は、各オープンポートに対して所定のコマンドを実行し、その応答メッセージ(バナー情報)から使用しているソフトウェアの種類、バージョンなどを取得する。このバナー情報から、例えば、サポート切れのプラットフォームのソフトウェアを使用しているなどのセキュリティ上の不備を検出することができる。

【0041】

また、直接情報収集部11は、S31でHTTPSポートがオープンポートとして検出された場合、HTTPSポートに対して、通常のSSL接続によりアクセスし、その応答メッセージからSSL情報を取得する。SSL情報としては、例えば、証明書発行先、証明書発行元、証明書発行日、証明書有効期限、証明書署名アルゴリズム、公開鍵長、接続可能な暗号化方式などが含まれる。このSSL情報から、セキュリティレベル、運用状態などを把握し、例えば、強度の低い暗号化方式を利用しているため、脆弱なリネゴシエーションが可能であるなどセキュリティ上の不備を検出することができる。

【0042】

なお、直接情報収集部11は、S31〜S33で取得した各情報を、対象となるWebサイトと対応付けて、情報記憶部15に記憶する。

【0043】

図6は、図3に示すS14の外部情報収集処理の詳細を示すフローチャートである。外部情報収集処理は、対象となる各外部サイトにアクセスし、対象となるWebサイトが問題のあるサイトとして、外部サイト3に登録されているか否かの外部情報を収集する。

【0044】

具体的には、外部情報収集部12は、フィッシング情報サイト31にアクセスし、対象となるWebサイトのドメイン名またはIPアドレスを送信して、当該Webサイトがフィッシングサイトとしてデータベースに登録されているか否かのチェック結果を取得する(S41)。

【0045】

また、外部情報収集部12は、ブラックリスト情報サイト32にアクセスし、対象となるWebサイトのドメイン名またはIPアドレスを送信して、当該Webサイトがブラックリスト(データベース)に登録されているか否かのチェック結果を取得する(S42)。

【0046】

また、外部情報収集部12は、脆弱性情報サイト33にアクセスし、対象となるWebサイトのドメイン名またはIPアドレスを送信して、当該Webサイトが脆弱性のあるサイトとしてデータベースに登録されているか否かのチェック結果を取得する(S43)。

【0047】

また、外部情報収集部12は、マルウェア感染情報サイト34にアクセスし、対象となるWebサイトのドメイン名またはIPアドレスを送信して、当該Webサイトがマルウェアに感染しているサイトとしてデータベースに登録されているか否かのチェック結果を取得する(S44)。

【0048】

なお、外部情報収集部12は、S41〜S44で取得した各チェック結果である外部情報を、対象となるWebサイトと対応付けて情報記憶部15に記憶する。

【0049】

また、外部情報収集部12は、S41〜S44以外の外部サイト(例えば、検索サイト)にアクセスし、Webサイトの評判情報(例えば、風評情報、漏洩情報など)を取得してもよい。

【0050】

次に、図3に示すS15の評価支援情報(レピュテーションレポート)の生成処理について説明する。評価支援部13は、情報記憶部15から各種の情報を読み出し、対象リストに設定された各Webサイトの評価支援情報を生成する。

【0051】

図7は、評価支援情報の一例を示す図である。図示する評価支援情報には、Webサイト毎に、ドメイン名、IPアドレス、カテゴリ、関連情報71、直接情報72、外部情報73が設定されている。すなわち、関連情報71として、Whois情報から抽出したIP管理者と、ドメイン登録担当者の組織名および名前とが設定されている。また、直接情報72として、オープンポート情報、バナー情報およびSSL情報が設定されている。また、外部情報73として、フィッシング登録有無、ブラックリスト登録有無、脆弱性登録有無、マルウェア感染登録有無が設定されている。

【0052】

そして、評価支援部13は、評価支援情報に設定された各項目について、セキュリティ上の不備が無いかを、チェックデータ記憶部16などを用いてチェックする。そして、不備がある場合は、評価支援情報に警告メッセージなどを表示する。例えば、NO.2のWebサイトの「オープンポート」では、メンテナンスポートであり、外部に対してオープンにする必要がない「21/FTP」のポートがオープン状態になっている。この場合、評価支援部13は、「メンテナンスポートが外部に向けてオープン状態であり、Web感染型マルウェアによる悪用の危険性がある。」などの警告メッセージ74を評価支援情報に設定する。

【0053】

また、NO.2およびNO.3のWebサイトの「バナー情報」では、サポート切れのプラットフォームが設定されている。この場合、評価支援部13は、「サポート切れのプラットフォームを利用している。」などの警告メッセージ75を評価支援情報に設定する。

【0054】

また、NO.1のWebサイトの「SSL情報」では、有効期限として現時点より前の日付が設定されている。この場合、評価支援部13は、「サーバ証明書の有効期限が切れている。」などの警告メッセージ76を評価支援情報に設定する。

【0055】

また、NO.3のWebサイトの「脆弱性登録」では、「×」が記述されている。なお、図示する例では、各外部サイト3から外部情報として問題のあるサイトとして登録されていない旨の応答を受信した場合は「○」を、問題のあるサイトとして登録されている旨の応答を受信した場合は「×」を設定している。したがって、評価支援部13は、「脆弱性情報がネットワーク上で公開されている。」などの警告メッセージ77を評価支援情報に設定する。

【0056】

また、評価支援情報を、統計処理・加工処理することで、図8のような評価支援情報を生成することとしてもよい。

【0057】

図8(a)は、ポートスキャンによるオープンポートの結果分析の一例を示すものである。図8(a)では、不要なオープンポートが存在するドメインおよびIPアドレスを、全体、コンシュマー用Webサイト、月間ページビュー(PV)が所定数以上のWebサイト毎にそれぞれ集計したものである。

【0058】

図8(b)は、ポートスキャンによるオープンポートの結果分析の他の一例を示すものである。図8(b)では、不要なオープンポートが存在するドメインおよびIPアドレスを運用組織毎に集計したものである。また、運用組織が、自社(Webサイトを管理運営する企業)であるのか、運用を委託している外部企業であるのかについても分類し、集計している。運用組織については、例えば関連情報収集部10が収集したWhois情報を用いることが考えられる。

【0059】

図8(b)のような評価支援情報を生成することにより、不必要なポートが開いているWebサイトの運用委託先として外部委託企業が多い場合は、委託時に通信条件の確認がされなかったことが推測され、これに対する対策を提示することができる。

【0060】

そして、出力部14は、評価支援部13が生成した評価支援情報を出力する。図7、図8のような評価支援情報により、短期的には、例えば、IPアドレスベースのフィルタリングの実施、バージョン情報の隠蔽、サーバのバージョンアップ、パッチの適用、SSL設定変更などの最適なセキュリティ対策を提示できる。また、中期的には、例えば、外部委託企業(ホスティング業者)の変更、サーバリプレース、クライアント証明書による認証、SSL証明書の変更などの最適なセキュリティ対策を提示できる。

【0061】

以上説明した本実施形態では、評価対象の各Webサイトの関連情報、直接情報および外部情報を収集することで、各Webサイトのセキュリティ上の状態を容易に取得することができる。これにより、Webサイトのセキュリティ上の不備や脆弱性を検出し、Webサイトのセキュリティ評価を支援することができる。

【0062】

また、本実施形態では、対象とするWebサイトが大量である場合であっても、一括してセキュリティ上の状態を取得することができ、これにより、システム管理者の作業負荷を軽減することができる。

【0063】

なお、本発明は上記の実施形態に限定されるものではなく、その要旨の範囲内で数々の変形が可能である。

【符号の説明】

【0064】

1:セキュリティ評価支援装置、10:関連情報収集部、11:直接情報収集部、12:外部情報収集部、13:評価支援部、14:出力部、15:情報記憶部、16:チェックデータ記憶部、2:Webシステム、21:Webサイト、3:外部サイト、31:フィッシング情報サイト、32:ブラックリスト情報サイト、33:脆弱性情報サイト、34:マルウェア感染情報サイト、4:Whois情報サイト、9:ネットワーク

【特許請求の範囲】

【請求項1】

Webサイトのセキュリティ評価支援装置であって、

評価対象のWebサイトにアクセスし、ポート情報を含む直接情報を収集する直接情報収集手段と、

外部の情報提供サイトにアクセスし、前記Webサイトが問題のあるサイトとして登録されているか否かの外部情報を収集する外部情報収集手段と、

前記直接情報収集手段が収集した直接情報に基づいて、前記Webサイトのオープンポートを含む第1の評価支援情報を生成するとともに、前記外部情報収集手段が収集した外部情報に基づいて前記Webサイトが問題のあるサイトとして登録されているか否かに関する第2の評価支援情報を生成する評価支援手段と、

前記第1の評価支援情報および前記第2の評価支援情報を出力する出力手段と、を有すること

を特徴とするセキュリティ評価支援装置。

【請求項2】

請求項1記載のセキュリティ評価支援装置であって、

前記直接情報収集手段は、評価対象の複数のWebサイトの各々にアクセスし、前記直接情報をWebサイト毎に収集し、

前記外部情報収集手段は、前記外部情報をWebサイト毎に収集し、

前記評価支援手段は、前記Webサイト毎に収集した直接情報に基づいてWebサイト毎の前記第1の評価支援情報を生成するとともに、Webサイト毎に収集した外部情報に基づいてWebサイト毎の前記第2の評価支援情報を生成し、

前記出力手段は、Webサイト毎に第1の評価支援情報および前記第2の評価支援情報を出力すること

を特徴とするセキュリティ評価支援装置。

【請求項3】

コンピュータが行う、Webサイトのセキュリティを評価するセキュリティ評価支援方法であって、

評価対象のWebサイトにアクセスし、ポート情報を含む直接情報を収集する直接情報収集ステップと、

外部の情報提供サイトにアクセスし、前記Webサイトが問題のあるサイトとして登録されているか否かの外部情報を収集する外部情報収集ステップと、

前記直接情報収集ステップで収集した直接情報に基づいて、前記Webサイトのオープンポートを含む第1の評価支援情報を生成するとともに、前記外部情報収集ステップで収集した外部情報に基づいて前記Webサイトが問題のあるサイトとして登録されているか否かに関する第2の評価支援情報を生成する評価支援ステップと、

前記第1の評価支援情報および前記第2の評価支援情報を出力する出力ステップと、を行うこと

を特徴とするセキュリティ評価支援方法。

【請求項1】

Webサイトのセキュリティ評価支援装置であって、

評価対象のWebサイトにアクセスし、ポート情報を含む直接情報を収集する直接情報収集手段と、

外部の情報提供サイトにアクセスし、前記Webサイトが問題のあるサイトとして登録されているか否かの外部情報を収集する外部情報収集手段と、

前記直接情報収集手段が収集した直接情報に基づいて、前記Webサイトのオープンポートを含む第1の評価支援情報を生成するとともに、前記外部情報収集手段が収集した外部情報に基づいて前記Webサイトが問題のあるサイトとして登録されているか否かに関する第2の評価支援情報を生成する評価支援手段と、

前記第1の評価支援情報および前記第2の評価支援情報を出力する出力手段と、を有すること

を特徴とするセキュリティ評価支援装置。

【請求項2】

請求項1記載のセキュリティ評価支援装置であって、

前記直接情報収集手段は、評価対象の複数のWebサイトの各々にアクセスし、前記直接情報をWebサイト毎に収集し、

前記外部情報収集手段は、前記外部情報をWebサイト毎に収集し、

前記評価支援手段は、前記Webサイト毎に収集した直接情報に基づいてWebサイト毎の前記第1の評価支援情報を生成するとともに、Webサイト毎に収集した外部情報に基づいてWebサイト毎の前記第2の評価支援情報を生成し、

前記出力手段は、Webサイト毎に第1の評価支援情報および前記第2の評価支援情報を出力すること

を特徴とするセキュリティ評価支援装置。

【請求項3】

コンピュータが行う、Webサイトのセキュリティを評価するセキュリティ評価支援方法であって、

評価対象のWebサイトにアクセスし、ポート情報を含む直接情報を収集する直接情報収集ステップと、

外部の情報提供サイトにアクセスし、前記Webサイトが問題のあるサイトとして登録されているか否かの外部情報を収集する外部情報収集ステップと、

前記直接情報収集ステップで収集した直接情報に基づいて、前記Webサイトのオープンポートを含む第1の評価支援情報を生成するとともに、前記外部情報収集ステップで収集した外部情報に基づいて前記Webサイトが問題のあるサイトとして登録されているか否かに関する第2の評価支援情報を生成する評価支援ステップと、

前記第1の評価支援情報および前記第2の評価支援情報を出力する出力ステップと、を行うこと

を特徴とするセキュリティ評価支援方法。

【図1】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【公開番号】特開2013−41372(P2013−41372A)

【公開日】平成25年2月28日(2013.2.28)

【国際特許分類】

【出願番号】特願2011−176971(P2011−176971)

【出願日】平成23年8月12日(2011.8.12)

【出願人】(000155469)株式会社野村総合研究所 (1,067)

【公開日】平成25年2月28日(2013.2.28)

【国際特許分類】

【出願日】平成23年8月12日(2011.8.12)

【出願人】(000155469)株式会社野村総合研究所 (1,067)

[ Back to top ]