ソフトウエア書き換え装置およびその装置を用いたソフトウエアの書き換え方法

【課題】特別に信頼性およびセキュリティが要求される被制御部を制御するカード基板に設けられたS/Wの更新が、特定された人を同定することによってなされるS/W書き換え装置を提供する。

【解決手段】被制御部を制御運転するカード基板100に、予め別途第1の認証情報4a、更新用S/W4bが読み込まれた書き込み実装部1が着脱可能に設けられ、該書き込み実装部1がカード基板100に取り付けられると、CPU回路部8に格納された第2の認証情報10aとの一致性が確認された後、CPU回路部8のアプリケーションS/W10bが更新用S/W4bに更新され、書き込み実装部1がカード基板100から取り外された状態でプラント機器の運転が行われる。

【解決手段】被制御部を制御運転するカード基板100に、予め別途第1の認証情報4a、更新用S/W4bが読み込まれた書き込み実装部1が着脱可能に設けられ、該書き込み実装部1がカード基板100に取り付けられると、CPU回路部8に格納された第2の認証情報10aとの一致性が確認された後、CPU回路部8のアプリケーションS/W10bが更新用S/W4bに更新され、書き込み実装部1がカード基板100から取り外された状態でプラント機器の運転が行われる。

【発明の詳細な説明】

【技術分野】

【0001】

この発明は、原子力発電プラント等の特別に信頼性およびセキュリティが要求されるプラント機器における書き換え可能な不揮発性メモリを有するカード基板に関するもので、特に外部からのカード基板へのソフトウエア書き込み要求に対して容易に書き換えができない構成が設けられたソフトウエア書き換え装置およびその装置を用いたソフトウエアの書き換え方法に係るものである。

【背景技術】

【0002】

従来の技術として動作プログラムがROMに収納され、その書き換えに際してはインタフェース部に設けられたコネクタを外部装置に接続し、新しい動作プログラムを外部装置から読み込むことで動作プログラムの書き換えができること、またROMに搭載された初期プログラムに書き込まれた暗証番号と同じ番号を、外部装置から入力しない動作プログラムの書き換えが開始されない、つまり暗証番号を知らなければ動作プログラムの書き換えが出来ないとする書き換えを防止するものが示されている(例えば、特許文献1)。

【先行技術文献】

【特許文献】

【0003】

【特許文献1】特開平06−045998号公報

【発明の概要】

【発明が解決しようとする課題】

【0004】

しかしながら上記特許文献1に示された技術は、暗証番号などの外部コードがわかれば誰にでも不揮発性メモリの内容が読み出し可能となる点、および人為的な入力を行うものであるので、外部から悪意あるコードや誤ったコードが入力された場合についての対策について何ら記載がなく、原子力発電プラント等の高信頼性を必要とされるシステムには必ずしも満足すべきものではない。

【0005】

この発明は上記のような課題を解決するためになされたものであって、所定の認証情報が格納された外部装置が、カード基板に取り付けられた状態においてのみソフトウエアの書き換えを可能とし、またソフトウエア書き換え後に外部装置が取り外されることにより、プラント機器の運転可能とするソフトウエア書き換え装置を提供することを目的とする。

【課題を解決するための手段】

【0006】

第1の発明に係る被制御部を制御運転するソフトウエアが格納されているカード基板に、着脱可能な書き込み実装部が設けられたソフトウエア書き換え装置は、書き込み実装部に設けられた第1の不揮発性メモリには、更新用ソフトウエア、およびこの更新用ソフトウエアを取り扱う技術員を認証する第1の認証情報とが格納されており、カード基板に設けられたCPU回路部には、複数の技術員を認証する複数の第2の認証情報およびソフトウエアとが格納された第2の不揮発性メモリが設けられており、カード基板に書き込み実装部が装着時に、書き込み実装部に設けられた第1のCPUが読み出す第1の認証情報を受信するCPU回路部に設けられた第2のCPUは、第2の不揮発性メモリに格納されている複数の第2の認証情報の中から第1の認証情報に合致する第2の認証情報を読み出して一致性を確認し、第1のCPUから更新用ソフトウエアを受信して第2の不揮発性メモリに格納されているソフトウエアを更新用ソフトウエアで更新するものであり、書き込み実装部がカード基板から離脱時に、表示部に被制御部が運転可能と表示されるものである。

【0007】

第2の発明に係る被制御部を制御運転するソフトウエアが格納されているカード基板に、着脱可能な書き込み実装部が設けられたソフトウエア書き換え装置は、書き込み実装部に設けられた第1の不揮発性メモリには、更新用ソフトウエアおよびこの更新用ソフトウエアを取り扱う技術員を認証する第1の認証情報とが格納されており、カード基板に設けられたCPU回路部には、複数の技術員を認証する複数の第2の認証情報ならびに複数の第2の指紋認証情報および、ソフトウエアとが格納された第2の不揮発性メモリが設けられており、カード基板に書き込み実装部が装着時に、書き込み実装部に設けられた第1のCPUが読み出す第1の認証情報を受信するCPU回路部に設けられた第2のCPUは、第2の不揮発性メモリに格納されている複数の第2の認証情報の中から、第1の認証情報に合致する第2の認証情報を読み出して一致性を確認し、この確認結果から第1のCPUが、書き込み実装部に設けられた指紋認証回路部によって認証された更新用ソフトウエアを取り扱う技術員の第1の指紋認証情報を読み出し、第2のCPUは複数の第2の指紋認証情報の中から、第1の指紋認証情報に合致する第2の指紋認証情報を読み出して一致性を確認し、第1のCPUから更新用ソフトウエアを受信して第2の不揮発性メモリに格納されているソフトウエアを更新用ソフトウエアで更新するものであり、書き込み実装部がカード基板から離脱時に、表示部に被制御部が運転可能と表示されるものである。

【0008】

第3の発明に係るソフトウエアの書き換え方法は、前記第1の請求項あるいは第2の請求項に記載されたソフトウエア書き換え装置を用いて、カード基板に設けられた不揮発性メモリに格納されているソフトウエアを更新用ソフトウエアで更新するものである。

【発明の効果】

【0009】

第1の発明に係るソフトウエア書き換え装置は上記のような構成を採用しているので、プラント技術員によって別途保管、管理されているソフトウエア書き込み実装部に更新用ソフトウエアが予め書き込まれ、このソフトウエア書き込み実装部がカード基板に取り付けられた状態で更新用ソフトウエアを取り扱う技術員の認証情報が確認された場合のみ、更新用ソフトウエアによる書き換えが可能となるので、被制御部にカード基板が搭載されている通常の運転状態においては外部からの悪意ある書き込みが全く不可能となるという優れた効果がある。

【0010】

また第2の発明に係るソフトウエア書き換え装置も上記のような構成を採用しているので、仮に第2の認証情報に格納されてない外部技術員によってソフトウエアが更新されようとする場合に何らかの理由で誤って第1の認証情報と第2の認証情報が一致していると判定されたとしても指紋認証情報によって確認されることによりその誤りを指摘可能となり、その結果、外部からの書き込みが防止できるという効果がある。

【0011】

さらに第3の発明に係るソフトウエアの書き換え方法は、前記第1、第2の発明と同様の効果を奏する。

【図面の簡単な説明】

【0012】

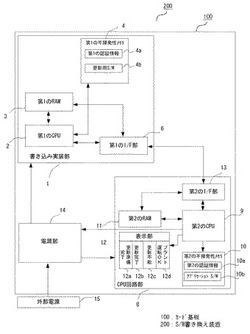

【図1】実施の形態1によるソフトウエア書き換え装置を示すブロック図である。

【図2】実施の形態1によるソフトウエア書き換え装置による動作のフローチャートである。

【図3】実施の形態2によるソフトウエア書き換え装置を示すブロック図である。

【図4】実施の形態2によるソフトウエア書き換え装置による動作のフローチャートである。

【図5】実施の形態2によるソフトウエア書き換え装置による動作のフローチャートである。

【発明を実施するための形態】

【0013】

実施の形態1.

以下、この発明の実施の形態1を図に基づいて説明する。

図1は、実施の形態1による原子力プラント設備の被制御部である例えばプラント機器の制御等に用いられているソフトウエア(以下、S/Wと略す)書き換え装置200を示すブロック図である。このS/W書き換え装置200は、カード基板100上に着脱可能な構造の書き込み実装部1と、カード基板100に設けられたCPU回路部8と電源部14とで構成されている。書き込み実装部1は、第1のCPU2、第1のRAM3、第1の不揮発性メモリ4、第1のI/F部6が設けられており、後に詳述するCPU回路部8内の第2の不揮発性メモリ10のアプリケーションS/W10bのS/W更新時のみに前記カード基板100に取り付けられるものであり、通常のプラント運転時にはカード基板100から取り外されているものである。CPU回路部8には、第2のCPU9、第2の不揮発性メモリ10、第2のRAM11、表示部12、第2のI/F部13が設けられている。電源部14は、書き込み実装部1およびCPU回路部8に電源を供給する。

【0014】

書き込み実装部1は、上記に示したようにプラントの通常運転時にはカード基板100から取り外されて、プラント技術員によって外部侵入者が触れることが出来ないよう管理されている。図示省略したプラント機器において、そのアプリケーションS/Wを更新しようとする場合、プラント技術員により書き込み実装部1に設けられた第1の不揮発性メモリ4に更新用S/W4bが格納される。

なお、この第1の不揮発性メモリ4には、アプリケーションS/Wを更新しようとするプラント技術員のI/D情報である第1の認証情報4aが予め格納される。第1のRAM3には演算用の第1の認証情報4aが、第2のRAM11にも同じく演算用の第2の認証情報10aが書き込まれる。第1のI/F部6および第2のI/F部13は、書き込み実装部1とCPU回路部8との間の信号授受を行うものである。

CPU回路8に設けられた第2の不揮発性メモリ10には、前記第1の認証情報4aと同一の複数のプラント技術員の各I/D情報である第2の認証情報10bが予め格納されており、またプラント機器運転用のアプリケーションS/W10bが書き込まれている。

表示部12は、更新用S/Wの更新時の状態を表示する更新準備完了12a、更新完了12b、更新不能12cを表示する機能が、さらに前記書き込み実装部1がカード基板100に取り付けられてない状態を表示するプラント運転OK12dを表示する機能が設けられている。尚、この表示部12はCPU回路部8以外の個所に設けてもよい。電源部14は、外部電源15から電力供給される。

【0015】

以上のような構成を備えたS/W書き換え装置200における更新用S/Wの書き込み動作、方法を図2に示すフローチャートに基づいて説明する。

ST1において、カード基板100で用いられているアプリケーションS/W更新の必要性が生じた場合、プラント技術員が別途管理、保管する書き込み実装部1に更新用S/W4bの書き込みを行う。

ST2で上記書き込み実装部1がカード基板100に取り付けられる。

ST3でカード基板100上のCPU回路部8の表示部12に更新準備完了12aと例えば表示灯が点灯する。

ST4で書き込み実装部1の第1のCPU2は、第1の不揮発性メモリ4に格納されている、I/D情報である第1の認証情報4aを読み出す。

ST5で上記第1の認証情報4aが第1のRAM3に演算用として書き込み格納される。

ST6で第1の認証情報4aが第1のI/F部6、第2のI/F部13を介し、CPU回路部8に出力され、第2のRAM11に演算用として書き込み格納される。

ST7で第2のCPU9は、第2の不揮発性メモリ10に格納されている複数の第2の認証情報10aであるI/D情報から、前記第1の認証情報4aのI/D情報と一致する第2の認証情報10aであるI/D情報を読み出す。

ST8で第2のCPU9は、第2のRAM11に格納されている第1の認証情報4aと、前記読み出した第2の認証情報10aとを比較演算し、その比較結果が一致しているか否かを確認する。一致している場合、

ST9に移行して、前記演算結果が書き込み実装部1の第1のCPU21に出力される。

ST10で第1のCPU2は、第1の不揮発性メモリ4に格納された更新用S/W4bを読み出し、第1のRAM3に書き込む。

ST11で更新用S/W4bがCPU回路部8に出力され、第2のRAM11に書き込まれる。

ST12で第2のCPU9は第2の不揮発性メモリ10のアプリケーションS/W10bを前記更新用S/W4bに書き換え更新する。

ST13で表示部12の更新完了12bの表示灯が点灯する。

ST14で書き込み実装部1がカード基板100から取り外される。

ST15で表示部12にプラント運転OK12dが点灯される。

一方、ST8で比較結果が一致していない場合、

ST16に移行して、表示部12の更新不能12cが点灯される。

【0016】

なお、ST14において書き込み実装部1がカード基板100から取り外しされる信号情報あるいはST15のプラント運転OKの信号情報を、S/W書き換え装置200の外部に取り出し、このカード基板100によって制御される機器の運転を自動的に可能とするようにしてもよい。

【0017】

以上のようにこの実施の形態1によるS/W書き換え装置200は、原子力プラント等に装備されているプラント機器を制御、運転するカード基板100のS/Wの更新を行う必要がある場合に、プラント技術員によって別途保管、管理されている書き込み実装部1に更新用S/Wが予め書き込み格納され、この書き換え実装部1がカード基板100に実装されたことを第1のCPU2、第2のCPU9が認識する。つまり更新準備が完了すると、自動的に認証情報の確認を行った後、更新用S/W4bの書き込みシーケンスが動作し、更新用S/W4bに書き換えられること、さらには更新用S/W4bに書き換えられた後、カード基板100から書き換え実装部1が取り外されることによりプラント機器の運転OKがなされる。すなわち更新用S/W4bの書き換えは、書き換え実装部1がカード基板100に取り付けられた状態のみにしか実行できず、かつプラント機器の通常運転は書き換え実装部1がカード基板100から取り外されているので、外部からの悪意のあるコードや誤ったコードの入力を防止することができ、原子力プラント等における安全性、信頼性、およびセキュリティが向上するという優れた効果がある。

【0018】

実施の形態2.

次に、実施の形態2を図に基づいて説明する。

図3は、実施の形態2によるS/W書き換え装置200を示すブロック図であり、前述した実施の形態1の図1に示した書き込み実装部1に指紋認証回路部7を、CPU回路部8の不揮発性メモリ10内に、第2の指紋認証情報10cを追加して設けたものであり、それ以外は、図1の構成と同様であるので説明を省略する。

指紋認証回路部7は、S/Wの更新担当プラント技術員の第1の指紋認証情報である指紋を認証、読み取るものである。また不揮発性メモリ10の第2の指紋認証情報10cには予め複数のプラント技術員の指紋が複数の第2の指紋認証情報として格納されている。

【0019】

以上のような構成を備えたS/W書き換え装置200における更新用S/W4bの書き込み動作、方法を図4、図5に示すフローチャートに基づいて説明する。

図4において、ST1、ST3〜ST9およびST16は前述した実施の形態1のST1、ST3〜ST9およびST16と同一であるので説明を省略する。

ST20において、書き込み実装部1がカード基板100に取り付けられるとともに、アプリケーションS/W10bを更新する技術員の指紋が指紋認証回路部7で読み取られ、第1の指紋認証情報7aとして格納される。

ST21で第1のCPUが指紋認証回路部7に格納されている第1の指紋認証情報7aを読み出し、第1のRAM3に書き込み格納される。以下のフローは図5に示す、

ST22で第1の指紋認証情報7aが第1のI/F部6、第2のI/F部13を介し、CPU回路部8に出力され、第2のRAM11に書き込み格納される。

ST23で第2のCPU9は、第2の不揮発性メモリ10に格納されている複数の技術員の第2の指紋認証情報10cから、第1の指紋認証情報7aと一致する第2の指紋認証情報10cを読み出す。

ST24で第2のCPU9は第2のRAM11に格納されている第1の指紋認証情報7aと、前記読み出した第2の指紋認証情報10cとを比較演算し、その比較結果が一致しているか否かを確認する。一致する場合、

ST25に移行して、前記演算結果が書き込み実装部1の第1のCPU2に出力される。

ここで図5に示すST10〜ST15は前述した実施の形態1のST10〜ST15と同様であるので説明を省略する。

図5のST24で比較結果が一致していない場合には、ST26に移行し、表示部12に更新不能12cが点灯される。

【0020】

以上のようにこの実施の形態2によるS/W書き換え装置200は、前述した実施の形態1の構成に加えて、書き込み実装部1に指紋認証回路部7を、CPU回路部8の第2の不揮発性メモリ10に指紋認証情報10cを設けているので、カード基板100に書き込み実装部1を取り付け後、S/Wを更新しようとするプラント技術員の指紋が認証、確認された後にS/Wの更新が自動的に行われる。

すなわち、図4に示すST8における検証確認が、何からの理由、例えば悪意ある外部人によってI/D情報が知られ、その外部人によってS/Wが更新されようとする場合においても、ST21において指紋認証情報によって再度の人物検証、確認がなされるので、実施の形態1による作用に加えて、更に信頼性、安全性、セキュリティ性が向上するという効果がある。

【0021】

なお、実施の形態1および実施の形態2では、書き込み実装部1とCPU回路部8との信号交信は生情報であったが、書き込み実装部1とCPU回路部8にそれぞれ暗号化回路部を設け、この暗号化回路部にて更新する情報を暗号化の上送信し、受信した暗号を復元化する機能を持たせた構成を採用するとさらにセキュリティ性が向上する。

【産業上の利用可能性】

【0022】

この発明は、高いセキュリティが必要とされるプラントや装置における書き換え可能な不揮発性メモリのデータ保護回路に利用できる。

【符号の説明】

【0023】

1 書き込み実装部、2 第1のCPU、3 第1のRAM、

4 第1の不揮発性メモリ、4a 第1の認証情報、4b 更新用S/W、

7 指紋認証回路部、7a 第1の指紋認証情報、8 CPU回路部、

9 第2のCPU、10 第2の不揮発性メモリ、10a 第2の認証情報、

10b アプリケーションS/W、10c 第2の指紋認証情報、11 第2のRAM、

12 表示部、100 カード基板、200 S/W書き換え装置。

【技術分野】

【0001】

この発明は、原子力発電プラント等の特別に信頼性およびセキュリティが要求されるプラント機器における書き換え可能な不揮発性メモリを有するカード基板に関するもので、特に外部からのカード基板へのソフトウエア書き込み要求に対して容易に書き換えができない構成が設けられたソフトウエア書き換え装置およびその装置を用いたソフトウエアの書き換え方法に係るものである。

【背景技術】

【0002】

従来の技術として動作プログラムがROMに収納され、その書き換えに際してはインタフェース部に設けられたコネクタを外部装置に接続し、新しい動作プログラムを外部装置から読み込むことで動作プログラムの書き換えができること、またROMに搭載された初期プログラムに書き込まれた暗証番号と同じ番号を、外部装置から入力しない動作プログラムの書き換えが開始されない、つまり暗証番号を知らなければ動作プログラムの書き換えが出来ないとする書き換えを防止するものが示されている(例えば、特許文献1)。

【先行技術文献】

【特許文献】

【0003】

【特許文献1】特開平06−045998号公報

【発明の概要】

【発明が解決しようとする課題】

【0004】

しかしながら上記特許文献1に示された技術は、暗証番号などの外部コードがわかれば誰にでも不揮発性メモリの内容が読み出し可能となる点、および人為的な入力を行うものであるので、外部から悪意あるコードや誤ったコードが入力された場合についての対策について何ら記載がなく、原子力発電プラント等の高信頼性を必要とされるシステムには必ずしも満足すべきものではない。

【0005】

この発明は上記のような課題を解決するためになされたものであって、所定の認証情報が格納された外部装置が、カード基板に取り付けられた状態においてのみソフトウエアの書き換えを可能とし、またソフトウエア書き換え後に外部装置が取り外されることにより、プラント機器の運転可能とするソフトウエア書き換え装置を提供することを目的とする。

【課題を解決するための手段】

【0006】

第1の発明に係る被制御部を制御運転するソフトウエアが格納されているカード基板に、着脱可能な書き込み実装部が設けられたソフトウエア書き換え装置は、書き込み実装部に設けられた第1の不揮発性メモリには、更新用ソフトウエア、およびこの更新用ソフトウエアを取り扱う技術員を認証する第1の認証情報とが格納されており、カード基板に設けられたCPU回路部には、複数の技術員を認証する複数の第2の認証情報およびソフトウエアとが格納された第2の不揮発性メモリが設けられており、カード基板に書き込み実装部が装着時に、書き込み実装部に設けられた第1のCPUが読み出す第1の認証情報を受信するCPU回路部に設けられた第2のCPUは、第2の不揮発性メモリに格納されている複数の第2の認証情報の中から第1の認証情報に合致する第2の認証情報を読み出して一致性を確認し、第1のCPUから更新用ソフトウエアを受信して第2の不揮発性メモリに格納されているソフトウエアを更新用ソフトウエアで更新するものであり、書き込み実装部がカード基板から離脱時に、表示部に被制御部が運転可能と表示されるものである。

【0007】

第2の発明に係る被制御部を制御運転するソフトウエアが格納されているカード基板に、着脱可能な書き込み実装部が設けられたソフトウエア書き換え装置は、書き込み実装部に設けられた第1の不揮発性メモリには、更新用ソフトウエアおよびこの更新用ソフトウエアを取り扱う技術員を認証する第1の認証情報とが格納されており、カード基板に設けられたCPU回路部には、複数の技術員を認証する複数の第2の認証情報ならびに複数の第2の指紋認証情報および、ソフトウエアとが格納された第2の不揮発性メモリが設けられており、カード基板に書き込み実装部が装着時に、書き込み実装部に設けられた第1のCPUが読み出す第1の認証情報を受信するCPU回路部に設けられた第2のCPUは、第2の不揮発性メモリに格納されている複数の第2の認証情報の中から、第1の認証情報に合致する第2の認証情報を読み出して一致性を確認し、この確認結果から第1のCPUが、書き込み実装部に設けられた指紋認証回路部によって認証された更新用ソフトウエアを取り扱う技術員の第1の指紋認証情報を読み出し、第2のCPUは複数の第2の指紋認証情報の中から、第1の指紋認証情報に合致する第2の指紋認証情報を読み出して一致性を確認し、第1のCPUから更新用ソフトウエアを受信して第2の不揮発性メモリに格納されているソフトウエアを更新用ソフトウエアで更新するものであり、書き込み実装部がカード基板から離脱時に、表示部に被制御部が運転可能と表示されるものである。

【0008】

第3の発明に係るソフトウエアの書き換え方法は、前記第1の請求項あるいは第2の請求項に記載されたソフトウエア書き換え装置を用いて、カード基板に設けられた不揮発性メモリに格納されているソフトウエアを更新用ソフトウエアで更新するものである。

【発明の効果】

【0009】

第1の発明に係るソフトウエア書き換え装置は上記のような構成を採用しているので、プラント技術員によって別途保管、管理されているソフトウエア書き込み実装部に更新用ソフトウエアが予め書き込まれ、このソフトウエア書き込み実装部がカード基板に取り付けられた状態で更新用ソフトウエアを取り扱う技術員の認証情報が確認された場合のみ、更新用ソフトウエアによる書き換えが可能となるので、被制御部にカード基板が搭載されている通常の運転状態においては外部からの悪意ある書き込みが全く不可能となるという優れた効果がある。

【0010】

また第2の発明に係るソフトウエア書き換え装置も上記のような構成を採用しているので、仮に第2の認証情報に格納されてない外部技術員によってソフトウエアが更新されようとする場合に何らかの理由で誤って第1の認証情報と第2の認証情報が一致していると判定されたとしても指紋認証情報によって確認されることによりその誤りを指摘可能となり、その結果、外部からの書き込みが防止できるという効果がある。

【0011】

さらに第3の発明に係るソフトウエアの書き換え方法は、前記第1、第2の発明と同様の効果を奏する。

【図面の簡単な説明】

【0012】

【図1】実施の形態1によるソフトウエア書き換え装置を示すブロック図である。

【図2】実施の形態1によるソフトウエア書き換え装置による動作のフローチャートである。

【図3】実施の形態2によるソフトウエア書き換え装置を示すブロック図である。

【図4】実施の形態2によるソフトウエア書き換え装置による動作のフローチャートである。

【図5】実施の形態2によるソフトウエア書き換え装置による動作のフローチャートである。

【発明を実施するための形態】

【0013】

実施の形態1.

以下、この発明の実施の形態1を図に基づいて説明する。

図1は、実施の形態1による原子力プラント設備の被制御部である例えばプラント機器の制御等に用いられているソフトウエア(以下、S/Wと略す)書き換え装置200を示すブロック図である。このS/W書き換え装置200は、カード基板100上に着脱可能な構造の書き込み実装部1と、カード基板100に設けられたCPU回路部8と電源部14とで構成されている。書き込み実装部1は、第1のCPU2、第1のRAM3、第1の不揮発性メモリ4、第1のI/F部6が設けられており、後に詳述するCPU回路部8内の第2の不揮発性メモリ10のアプリケーションS/W10bのS/W更新時のみに前記カード基板100に取り付けられるものであり、通常のプラント運転時にはカード基板100から取り外されているものである。CPU回路部8には、第2のCPU9、第2の不揮発性メモリ10、第2のRAM11、表示部12、第2のI/F部13が設けられている。電源部14は、書き込み実装部1およびCPU回路部8に電源を供給する。

【0014】

書き込み実装部1は、上記に示したようにプラントの通常運転時にはカード基板100から取り外されて、プラント技術員によって外部侵入者が触れることが出来ないよう管理されている。図示省略したプラント機器において、そのアプリケーションS/Wを更新しようとする場合、プラント技術員により書き込み実装部1に設けられた第1の不揮発性メモリ4に更新用S/W4bが格納される。

なお、この第1の不揮発性メモリ4には、アプリケーションS/Wを更新しようとするプラント技術員のI/D情報である第1の認証情報4aが予め格納される。第1のRAM3には演算用の第1の認証情報4aが、第2のRAM11にも同じく演算用の第2の認証情報10aが書き込まれる。第1のI/F部6および第2のI/F部13は、書き込み実装部1とCPU回路部8との間の信号授受を行うものである。

CPU回路8に設けられた第2の不揮発性メモリ10には、前記第1の認証情報4aと同一の複数のプラント技術員の各I/D情報である第2の認証情報10bが予め格納されており、またプラント機器運転用のアプリケーションS/W10bが書き込まれている。

表示部12は、更新用S/Wの更新時の状態を表示する更新準備完了12a、更新完了12b、更新不能12cを表示する機能が、さらに前記書き込み実装部1がカード基板100に取り付けられてない状態を表示するプラント運転OK12dを表示する機能が設けられている。尚、この表示部12はCPU回路部8以外の個所に設けてもよい。電源部14は、外部電源15から電力供給される。

【0015】

以上のような構成を備えたS/W書き換え装置200における更新用S/Wの書き込み動作、方法を図2に示すフローチャートに基づいて説明する。

ST1において、カード基板100で用いられているアプリケーションS/W更新の必要性が生じた場合、プラント技術員が別途管理、保管する書き込み実装部1に更新用S/W4bの書き込みを行う。

ST2で上記書き込み実装部1がカード基板100に取り付けられる。

ST3でカード基板100上のCPU回路部8の表示部12に更新準備完了12aと例えば表示灯が点灯する。

ST4で書き込み実装部1の第1のCPU2は、第1の不揮発性メモリ4に格納されている、I/D情報である第1の認証情報4aを読み出す。

ST5で上記第1の認証情報4aが第1のRAM3に演算用として書き込み格納される。

ST6で第1の認証情報4aが第1のI/F部6、第2のI/F部13を介し、CPU回路部8に出力され、第2のRAM11に演算用として書き込み格納される。

ST7で第2のCPU9は、第2の不揮発性メモリ10に格納されている複数の第2の認証情報10aであるI/D情報から、前記第1の認証情報4aのI/D情報と一致する第2の認証情報10aであるI/D情報を読み出す。

ST8で第2のCPU9は、第2のRAM11に格納されている第1の認証情報4aと、前記読み出した第2の認証情報10aとを比較演算し、その比較結果が一致しているか否かを確認する。一致している場合、

ST9に移行して、前記演算結果が書き込み実装部1の第1のCPU21に出力される。

ST10で第1のCPU2は、第1の不揮発性メモリ4に格納された更新用S/W4bを読み出し、第1のRAM3に書き込む。

ST11で更新用S/W4bがCPU回路部8に出力され、第2のRAM11に書き込まれる。

ST12で第2のCPU9は第2の不揮発性メモリ10のアプリケーションS/W10bを前記更新用S/W4bに書き換え更新する。

ST13で表示部12の更新完了12bの表示灯が点灯する。

ST14で書き込み実装部1がカード基板100から取り外される。

ST15で表示部12にプラント運転OK12dが点灯される。

一方、ST8で比較結果が一致していない場合、

ST16に移行して、表示部12の更新不能12cが点灯される。

【0016】

なお、ST14において書き込み実装部1がカード基板100から取り外しされる信号情報あるいはST15のプラント運転OKの信号情報を、S/W書き換え装置200の外部に取り出し、このカード基板100によって制御される機器の運転を自動的に可能とするようにしてもよい。

【0017】

以上のようにこの実施の形態1によるS/W書き換え装置200は、原子力プラント等に装備されているプラント機器を制御、運転するカード基板100のS/Wの更新を行う必要がある場合に、プラント技術員によって別途保管、管理されている書き込み実装部1に更新用S/Wが予め書き込み格納され、この書き換え実装部1がカード基板100に実装されたことを第1のCPU2、第2のCPU9が認識する。つまり更新準備が完了すると、自動的に認証情報の確認を行った後、更新用S/W4bの書き込みシーケンスが動作し、更新用S/W4bに書き換えられること、さらには更新用S/W4bに書き換えられた後、カード基板100から書き換え実装部1が取り外されることによりプラント機器の運転OKがなされる。すなわち更新用S/W4bの書き換えは、書き換え実装部1がカード基板100に取り付けられた状態のみにしか実行できず、かつプラント機器の通常運転は書き換え実装部1がカード基板100から取り外されているので、外部からの悪意のあるコードや誤ったコードの入力を防止することができ、原子力プラント等における安全性、信頼性、およびセキュリティが向上するという優れた効果がある。

【0018】

実施の形態2.

次に、実施の形態2を図に基づいて説明する。

図3は、実施の形態2によるS/W書き換え装置200を示すブロック図であり、前述した実施の形態1の図1に示した書き込み実装部1に指紋認証回路部7を、CPU回路部8の不揮発性メモリ10内に、第2の指紋認証情報10cを追加して設けたものであり、それ以外は、図1の構成と同様であるので説明を省略する。

指紋認証回路部7は、S/Wの更新担当プラント技術員の第1の指紋認証情報である指紋を認証、読み取るものである。また不揮発性メモリ10の第2の指紋認証情報10cには予め複数のプラント技術員の指紋が複数の第2の指紋認証情報として格納されている。

【0019】

以上のような構成を備えたS/W書き換え装置200における更新用S/W4bの書き込み動作、方法を図4、図5に示すフローチャートに基づいて説明する。

図4において、ST1、ST3〜ST9およびST16は前述した実施の形態1のST1、ST3〜ST9およびST16と同一であるので説明を省略する。

ST20において、書き込み実装部1がカード基板100に取り付けられるとともに、アプリケーションS/W10bを更新する技術員の指紋が指紋認証回路部7で読み取られ、第1の指紋認証情報7aとして格納される。

ST21で第1のCPUが指紋認証回路部7に格納されている第1の指紋認証情報7aを読み出し、第1のRAM3に書き込み格納される。以下のフローは図5に示す、

ST22で第1の指紋認証情報7aが第1のI/F部6、第2のI/F部13を介し、CPU回路部8に出力され、第2のRAM11に書き込み格納される。

ST23で第2のCPU9は、第2の不揮発性メモリ10に格納されている複数の技術員の第2の指紋認証情報10cから、第1の指紋認証情報7aと一致する第2の指紋認証情報10cを読み出す。

ST24で第2のCPU9は第2のRAM11に格納されている第1の指紋認証情報7aと、前記読み出した第2の指紋認証情報10cとを比較演算し、その比較結果が一致しているか否かを確認する。一致する場合、

ST25に移行して、前記演算結果が書き込み実装部1の第1のCPU2に出力される。

ここで図5に示すST10〜ST15は前述した実施の形態1のST10〜ST15と同様であるので説明を省略する。

図5のST24で比較結果が一致していない場合には、ST26に移行し、表示部12に更新不能12cが点灯される。

【0020】

以上のようにこの実施の形態2によるS/W書き換え装置200は、前述した実施の形態1の構成に加えて、書き込み実装部1に指紋認証回路部7を、CPU回路部8の第2の不揮発性メモリ10に指紋認証情報10cを設けているので、カード基板100に書き込み実装部1を取り付け後、S/Wを更新しようとするプラント技術員の指紋が認証、確認された後にS/Wの更新が自動的に行われる。

すなわち、図4に示すST8における検証確認が、何からの理由、例えば悪意ある外部人によってI/D情報が知られ、その外部人によってS/Wが更新されようとする場合においても、ST21において指紋認証情報によって再度の人物検証、確認がなされるので、実施の形態1による作用に加えて、更に信頼性、安全性、セキュリティ性が向上するという効果がある。

【0021】

なお、実施の形態1および実施の形態2では、書き込み実装部1とCPU回路部8との信号交信は生情報であったが、書き込み実装部1とCPU回路部8にそれぞれ暗号化回路部を設け、この暗号化回路部にて更新する情報を暗号化の上送信し、受信した暗号を復元化する機能を持たせた構成を採用するとさらにセキュリティ性が向上する。

【産業上の利用可能性】

【0022】

この発明は、高いセキュリティが必要とされるプラントや装置における書き換え可能な不揮発性メモリのデータ保護回路に利用できる。

【符号の説明】

【0023】

1 書き込み実装部、2 第1のCPU、3 第1のRAM、

4 第1の不揮発性メモリ、4a 第1の認証情報、4b 更新用S/W、

7 指紋認証回路部、7a 第1の指紋認証情報、8 CPU回路部、

9 第2のCPU、10 第2の不揮発性メモリ、10a 第2の認証情報、

10b アプリケーションS/W、10c 第2の指紋認証情報、11 第2のRAM、

12 表示部、100 カード基板、200 S/W書き換え装置。

【特許請求の範囲】

【請求項1】

被制御部を制御運転するソフトウエアが格納されているカード基板に、着脱可能な書き込み実装部が設けられたソフトウエア書き換え装置であって、

前記書き込み実装部に設けられた第1の不揮発性メモリには、更新用ソフトウエア、およびこの更新用ソフトウエアを取り扱う技術員を認証する第1の認証情報とが格納されており、前記カード基板に設けられたCPU回路部には、複数の技術員を認証する複数の第2の認証情報およびソフトウエアとが格納された第2の不揮発性メモリが設けられており、前記カード基板に前記書き込み実装部が装着時に、前記書き込み実装部に設けられた第1のCPUが読み出す前記第1の認証情報を受信する前記CPU回路部に設けられた第2のCPUは、前記第2の不揮発性メモリに格納されている複数の第2の認証情報の中から前記第1の認証情報に合致する第2の認証情報を読み出して一致性を確認し、前記第1のCPUから更新用ソフトウエアを受信して前記第2の不揮発性メモリに格納されている前記ソフトウエアを前記更新用ソフトウエアで更新するものであり、前記書き込み実装部が前記カード基板から離脱時に、表示部に前記被制御部が運転可能と表示されることを特徴とするソフトウエア書き換え装置。

【請求項2】

被制御部を制御運転するソフトウエアが格納されているカード基板に、着脱可能な書き込み実装部が設けられたソフトウエア書き換え装置であって、

前記書き込み実装部に設けられた第1の不揮発性メモリには、更新用ソフトウエアおよびこの更新用ソフトウエアを取り扱う技術員を認証する第1の認証情報とが格納されており、前記カード基板に設けられたCPU回路部には、複数の技術員を認証する複数の第2の認証情報ならびに複数の第2の指紋認証情報および、ソフトウエアとが格納された第2の不揮発性メモリが設けられており、前記カード基板に前記書き込み実装部が装着時に、前記書き込み実装部に設けられた第1のCPUが読み出す前記第1の認証情報を受信する前記CPU回路部に設けられた第2のCPUは前記第2の不揮発性メモリに格納されている複数の第2の認証情報の中から、前記第1の認証情報に合致する第2の認証情報を読み出して一致性を確認し、この確認結果から前記第1のCPUが、前記書き込み実装部に設けられた指紋認証回路部によって認証された前記更新用ソフトウエアを取り扱う技術員の第1の指紋認証情報を読み出し、前記第2のCPUは前記複数の第2の指紋認証情報の中から、前記第1の指紋認証情報に合致する第2の指紋認証情報を読み出して一致性を確認し、前記第1のCPUから更新用ソフトウエアを受信して前記第2の不揮発性メモリに格納されている前記ソフトウエアを前記更新用ソフトウエアで更新するものであり、前記書き込み実装部が前記カード基板から離脱時に、表示部に前記被制御部が運転可能と表示されることを特徴とするソフトウエア書き換え装置。

【請求項3】

前記第1の請求項あるいは第2の請求項に記載されたソフトウエア書き換え装置を用いて、カード基板に設けられた不揮発性メモリに格納されているソフトウエアを更新用ソフトウエアで更新することを特徴とするソフトウエアの書き換え方法。

【請求項1】

被制御部を制御運転するソフトウエアが格納されているカード基板に、着脱可能な書き込み実装部が設けられたソフトウエア書き換え装置であって、

前記書き込み実装部に設けられた第1の不揮発性メモリには、更新用ソフトウエア、およびこの更新用ソフトウエアを取り扱う技術員を認証する第1の認証情報とが格納されており、前記カード基板に設けられたCPU回路部には、複数の技術員を認証する複数の第2の認証情報およびソフトウエアとが格納された第2の不揮発性メモリが設けられており、前記カード基板に前記書き込み実装部が装着時に、前記書き込み実装部に設けられた第1のCPUが読み出す前記第1の認証情報を受信する前記CPU回路部に設けられた第2のCPUは、前記第2の不揮発性メモリに格納されている複数の第2の認証情報の中から前記第1の認証情報に合致する第2の認証情報を読み出して一致性を確認し、前記第1のCPUから更新用ソフトウエアを受信して前記第2の不揮発性メモリに格納されている前記ソフトウエアを前記更新用ソフトウエアで更新するものであり、前記書き込み実装部が前記カード基板から離脱時に、表示部に前記被制御部が運転可能と表示されることを特徴とするソフトウエア書き換え装置。

【請求項2】

被制御部を制御運転するソフトウエアが格納されているカード基板に、着脱可能な書き込み実装部が設けられたソフトウエア書き換え装置であって、

前記書き込み実装部に設けられた第1の不揮発性メモリには、更新用ソフトウエアおよびこの更新用ソフトウエアを取り扱う技術員を認証する第1の認証情報とが格納されており、前記カード基板に設けられたCPU回路部には、複数の技術員を認証する複数の第2の認証情報ならびに複数の第2の指紋認証情報および、ソフトウエアとが格納された第2の不揮発性メモリが設けられており、前記カード基板に前記書き込み実装部が装着時に、前記書き込み実装部に設けられた第1のCPUが読み出す前記第1の認証情報を受信する前記CPU回路部に設けられた第2のCPUは前記第2の不揮発性メモリに格納されている複数の第2の認証情報の中から、前記第1の認証情報に合致する第2の認証情報を読み出して一致性を確認し、この確認結果から前記第1のCPUが、前記書き込み実装部に設けられた指紋認証回路部によって認証された前記更新用ソフトウエアを取り扱う技術員の第1の指紋認証情報を読み出し、前記第2のCPUは前記複数の第2の指紋認証情報の中から、前記第1の指紋認証情報に合致する第2の指紋認証情報を読み出して一致性を確認し、前記第1のCPUから更新用ソフトウエアを受信して前記第2の不揮発性メモリに格納されている前記ソフトウエアを前記更新用ソフトウエアで更新するものであり、前記書き込み実装部が前記カード基板から離脱時に、表示部に前記被制御部が運転可能と表示されることを特徴とするソフトウエア書き換え装置。

【請求項3】

前記第1の請求項あるいは第2の請求項に記載されたソフトウエア書き換え装置を用いて、カード基板に設けられた不揮発性メモリに格納されているソフトウエアを更新用ソフトウエアで更新することを特徴とするソフトウエアの書き換え方法。

【図1】

【図2】

【図3】

【図4】

【図5】

【図2】

【図3】

【図4】

【図5】

【公開番号】特開2012−185597(P2012−185597A)

【公開日】平成24年9月27日(2012.9.27)

【国際特許分類】

【出願番号】特願2011−47206(P2011−47206)

【出願日】平成23年3月4日(2011.3.4)

【出願人】(000006013)三菱電機株式会社 (33,312)

【Fターム(参考)】

【公開日】平成24年9月27日(2012.9.27)

【国際特許分類】

【出願日】平成23年3月4日(2011.3.4)

【出願人】(000006013)三菱電機株式会社 (33,312)

【Fターム(参考)】

[ Back to top ]