デジタル放送送信装置、デジタル放送受信装置およびデジタル放送システム

【課題】アクセス制御プログラムを、データカルーセルによって配信するデジタル放送送信装置を提供する。

【解決手段】デジタル放送送信装置1は、プログラム暗号化鍵でアクセス制御プログラムを暗号化してデータカルーセルの配信データを生成する配信データ生成手段13と、配信データをスクランブル鍵で暗号化し暗号化配信データを生成する配信データスクランブル手段14と、伝送路保護鍵でスクランブル鍵を暗号化し共通情報を生成する共通情報生成手段15と、有効なデバイス鍵で伝送路保護鍵およびプログラム暗号化鍵を暗号化し個別情報を生成する個別情報生成手段19と、データカルーセルによりアクセス制御プログラムを送信する旨を示す識別子を含んだダウンロードテーブルを生成するダウンロードテーブル生成手段20と、これらの生成した情報を多重化する多重化手段19と、を備えることを特徴とする。

【解決手段】デジタル放送送信装置1は、プログラム暗号化鍵でアクセス制御プログラムを暗号化してデータカルーセルの配信データを生成する配信データ生成手段13と、配信データをスクランブル鍵で暗号化し暗号化配信データを生成する配信データスクランブル手段14と、伝送路保護鍵でスクランブル鍵を暗号化し共通情報を生成する共通情報生成手段15と、有効なデバイス鍵で伝送路保護鍵およびプログラム暗号化鍵を暗号化し個別情報を生成する個別情報生成手段19と、データカルーセルによりアクセス制御プログラムを送信する旨を示す識別子を含んだダウンロードテーブルを生成するダウンロードテーブル生成手段20と、これらの生成した情報を多重化する多重化手段19と、を備えることを特徴とする。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、デジタル放送の放送番組のアクセス制御に関するプログラムを送受信するデジタル放送送信装置、デジタル放送受信装置およびデジタル放送システムに関する。

【背景技術】

【0002】

現行のデジタル放送では、契約者の受信装置のみに放送番組(以下、コンテンツという)を限定受信させる機能や、正規の受信装置のみにコンテンツを受信させたり、コピー制限を行ったりすることで著作権保護を行う機能を、アクセス制御方式であるCAS(Conditional Access System)を用いて実現している。

具体的には、アクセス制御に関する機能(例えば、暗号化されたコンテンツを復号するための鍵の復号等)を耐タンパモジュールであるICカード(CASカード)に実装し、ICカードと受信装置とを組み合わせることで、アクセス制限を行っている。

【0003】

しかし、このアクセス制御に関する機能は、内部に保持する鍵の流出や、アルゴリズムの解析等によって、セキュリティが破られる可能性がある。このような場合、セキュリティ強度を高めたICカードを再配布する方法が考えられるが、ICカードの配布コストやICカードの差し替え等、ユーザに負担を強いるため、現実的には実施困難である。また、セキュリティ問題を解決する以外にも、アクセス制御に関する機能を拡張したいという要望もある。

【0004】

そこで、ICカードに実装するアクセス制御に関する機能を、CASプログラムとして受信装置に蓄積するとともに、放送波を介して、CASプログラムを更新する技術が開示されている(特許文献1参照)。

この特許文献1に開示された技術では、コンテンツ権利保護関連の共通情報であるECM−RMP(ECM:Entitlement Control Message、RMP:Rights Management and Protection)に、暗号化したCASプログラムを配置して配信している。

また、特許文献1に開示された技術では、コンテンツ権利保護関連の個別情報であるEMM−RMP(EMM:Entitlement Management Message)に、暗号化したCASプログラムを復号するための鍵を配置して配信している。

これによって、受信装置では、EMM−RMPで配信される鍵によって、ECM−RMPで配信される暗号化されたCASプログラムをダウンロードし復号することで、CASプログラムの蓄積、更新を行うことが可能になる。

【先行技術文献】

【特許文献】

【0005】

【特許文献1】特開2009−267605号公報

【発明の概要】

【発明が解決しようとする課題】

【0006】

特許文献1で開示されている従来技術では、セキュリティパラメータとしての役割を持つECM(ECM−RMP)やEMM(EMM−RMP)を用いて、CASプログラムの配信を実現している。このECMやEMMといったセキュリティパラメータは、秘密情報として耐タンパモジュール等で処理する必要がある。

一般に、耐タンパモジュールは、処理速度が低速であるため、例えば、300kbps程度までしかビットレートを高めることができない。すなわち、従来技術では、送信側から、低ビットレートでCASプログラムを送出しなければならない。

このため、従来技術では、CASプログラムを確実に配信するためには、長期間にわたって放送し続ける必要があり、放送帯域を圧迫してしまうという問題がある。

【0007】

本発明は、以上のような問題点に鑑みてなされたものであり、CASプログラムの改ざん、漏洩等に対する安全性を確保しつつ、CASプログラムを高速にダウンロードすることが可能なデジタル放送送信装置、デジタル放送受信装置およびデジタル放送システムを提供することを課題とする。

【課題を解決するための手段】

【0008】

本発明は、前記課題を解決するために創案されたものであり、まず、請求項1に記載のデジタル放送送信装置は、放送波を介して送信されるコンテンツへのアクセスを制御するためのアクセス制御プログラムをデジタル放送受信装置に送信するデジタル放送送信装置であって、デバイス鍵リスト記憶手段と、無効設定手段と、配信データ生成手段と、配信データスクランブル手段と、共通情報生成手段と、デバイス鍵選択手段と、個別情報生成手段と、ダウンロードテーブル生成手段と、起動プログラム指定手段と、多重化手段と、を備える構成とした。

【0009】

かかる構成において、デジタル放送送信装置は、デバイス鍵リスト記憶手段にデジタル放送受信装置に固有のデバイス鍵と、当該デバイス鍵が有効か無効かを示す情報を対応付けて記憶する。そして、デジタル放送送信装置は、無効設定手段によって、外部から特定のデバイス鍵の無効を指示されることで、デバイス鍵リスト記憶手段に記憶されている対応するデバイス鍵を、無効な鍵として設定する。

これによって、例えば、デジタル放送受信装置において、デバイス鍵が漏洩した場合、当該デバイス鍵を無効な鍵として管理することができる。

そして、デジタル放送送信装置は、配信データ生成手段によって、デジタル放送受信装置で共通のプログラム暗号化鍵で配信用のアクセス制御プログラムを暗号化するとともに、当該アクセス制御プログラムを識別する識別情報を付加して、データカルーセルのデータ形式の配信データを生成する。この識別情報は、例えば、アクセス制御プログラムの識別子やバージョンである。

【0010】

そして、デジタル放送送信装置は、配信データスクランブル手段によって、配信データ生成手段で生成された配信データをスクランブル鍵で暗号化して、暗号化配信データを生成する。これによって、アクセス制御プログラムは、データカルーセルで配信可能なデータとなる。

【0011】

また、デジタル放送送信装置は、共通情報生成手段によって、デジタル放送受信装置に送信する伝送路保護鍵でスクランブル鍵を暗号化して、デジタル放送受信装置で共通の共通情報を生成する。これによって、正規のデジタル放送受信装置であれば、復号可能なようにスクランブル鍵を暗号化する。

【0012】

そして、デジタル放送送信装置は、デバイス鍵選択手段によって、デジタル放送受信装置ごとに、デバイス鍵リスト記憶手段から、有効な鍵として設定されているデバイス鍵を選択する。これによって、無効化されたデバイス鍵は選択されず、有効なデバイス鍵のみが選択されることになる。

【0013】

さらに、デジタル放送送信装置は、個別情報生成手段によって、デバイス鍵選択手段で選択されたデバイス鍵で伝送路保護鍵およびプログラム暗号化鍵を暗号化して、デジタル放送受信装置ごとの個別情報を生成する。これによって、個別の有効なデバイス鍵を有するデジタル放送受信装置のみが復号可能なように伝送路保護鍵およびプログラム暗号化鍵を暗号化する。

【0014】

また、デジタル放送送信装置は、ダウンロードテーブル生成手段によって、データカルーセルにより配信用のアクセス制御プログラムを送信する旨を示す識別子を付加するとともに、アクセス制御プログラムを識別する識別情報を含んだダウンロードテーブルを生成する。このダウンロードテーブルによって、デジタル放送受信装置は、データカルーセルによりアクセス制御プログラムをダウンロードすることが可能であることを認識し、ダウンロードを開始することができる。

【0015】

また、デジタル放送送信装置は、起動プログラム指定手段によって、起動用のアクセス制御プログラムを特定するための第2識別情報を、番組配列情報であるPSI(Program Specific Information)/SI(Service Information)の情報テーブルに配置する。例えば、CAT(Conditional Access Table)またはPMT(Program Map Table)に配置する。

【0016】

そして、デジタル放送送信装置は、多重化手段によって、生成された暗号化配信データと、共通情報と、個別情報と、ダウンロードテーブルと、番組配列情報の情報テーブルとを生成されたタイミングで順次多重化してデジタル放送受信装置に送信する多重化信号を生成する。

【0017】

このように、デジタル放送送信装置は、暗号化したアクセス制御プログラムを高速なデータカルーセルで伝送することができる。また、デジタル放送送信装置は、アクセス制御プログラムを暗号化する際に、無効となったデバイス鍵を用いないため、有効なデバイス鍵を有するデジタル放送受信装置のみがアクセス制御プログラムを使用可能に制御することができる。

【0018】

また、請求項2に記載のデジタル放送送信装置は、請求項1に記載のデジタル放送送信装置において、配信データ生成手段が、署名値演算手段と、分割手段と、暗号化手段と、データカルーセル用データ生成手段と、を備える構成とした。

【0019】

かかる構成において、デジタル放送送信装置は、署名値演算手段によって、配信用のアクセス制御プログラムに対して、秘密鍵を用いて、デジタル署名の署名値を演算する。

また、デジタル放送送信装置は、分割手段によって、配信用のアクセス制御プログラムをデータカルーセルのブロックサイズに分割する。そして、デジタル放送送信装置は、暗号化手段によって、分割データをプログラム暗号化鍵で暗号化して、暗号化分割データを生成する。

【0020】

そして、デジタル放送送信装置は、データカルーセル用データ生成手段によって、署名値と識別情報とを含んだDIIメッセージを生成するとともに、暗号化分割データごとに当該暗号化分割データを含んだDDBメッセージを生成することで、配信データを生成する。これによって、アクセス制御プログラムは、デジタル署名が付加された状態でデータカルーセルのデータ形式で配信されることになる。

なお、デジタル署名の署名値の演算に使用した秘密鍵に対応する検証鍵は、当該検証鍵を含んだルート公開鍵証明書として、個別情報生成手段によって、個別情報に付加されて、デジタル放送受信装置に送信される。

【0021】

また、請求項3に記載のデジタル放送送信装置は、請求項1または請求項2に記載のデジタル放送送信装置において、個別情報生成手段が、デジタル放送受信装置が保持するデバイス鍵を更新するためのパラメータであるシードをさらに付加して個別情報を生成する構成とした。

【0022】

かかる構成において、デジタル放送送信装置は、個別情報生成手段において、デバイス鍵を更新するパラメータ(乱数)であるシードを個別情報に付加することで、デジタル放送送信装置からデジタル放送受信装置に保持されているデバイス鍵を更新させることが可能になる。

【0023】

また、請求項4に記載のデジタル放送送信装置は、請求項1から請求項3のいずれか一項に記載のデジタル放送送信装置において、共通情報生成手段が、配信用のアクセス制御プログラムのハッシュ値をさらに付加して共通情報を生成する構成とした。

【0024】

かかる構成において、デジタル放送送信装置は、共通情報生成手段によって、デジタル放送受信装置と共通のハッシュ関数で演算したハッシュ値を共通情報に付加する。これによって、ハッシュ値は、デジタル放送送信装置において、アクセス制御プログラムの正当性を検証するためのセキュリティパラメータとして機能する。

【0025】

さらに、請求項5に記載のデジタル放送送信装置は、請求項1から請求項4のいずれか一項に記載のデジタル放送送信装置において、共通情報生成手段が、起動用のアクセス制御プログラムを特定する第2識別情報をさらに付加して共通情報を生成する構成とした。

【0026】

かかる構成において、デジタル放送送信装置は、共通情報生成手段によって、起動用のアクセス制御プログラムを特定する第2識別情報を付加して共通情報を生成することで、デジタル放送受信装置では、PSI/SIの情報テーブルで指示される起動用のアクセス制御プログラムを特定する第2識別情報を検証することが可能になる。

【0027】

また、請求項6に記載のデジタル放送送信装置は、請求項1から請求項5のいずれか一項に記載のデジタル放送送信装置において、ダウンロードテーブル生成手段が、外部からの指示により、データカルーセルにより配信用のアクセス制御プログラムを送信している旨を示す識別子に換えて、配信用のアクセス制御プログラムを、通信回線を介して指定したサーバから取得する旨を示す識別子を含んだダウンロードテーブルを生成する構成とした。

【0028】

かかる構成において、デジタル放送送信装置は、ダウンロードテーブルによって、デジタル放送受信装置に、アクセス制御プログラムを、データカルーセルよって取得するのか、通信回線を介して取得するのかを指示することができる。

【0029】

また、請求項7に記載のデジタル放送受信装置は、放送波を介して送信されるコンテンツへのアクセス制御をアクセス制御プログラムによって行うデジタル放送受信装置において、分離手段と、ダウンロードテーブル解析手段と、個別情報復号手段と、共通情報復号手段と、配信データデスクランブル手段と、配信データ分離手段と、プログラム復号手段と、プログラム記憶手段と、起動プログラム特定手段と、プログラム起動手段と、を備える構成とした。

【0030】

かかる構成において、デジタル放送受信装置は、分離手段によって、暗号化配信データと、共通情報と、個別情報と、ダウンロードテーブルと、番組配列情報の情報テーブルと、を含んだ多重化信号からそれぞれの情報を分離する。

そして、デジタル放送受信装置は、ダウンロードテーブル解析手段によって、データカルーセルによりアクセス制御プログラムを送信する旨を示す識別子および当該アクセス制御プログラムを識別する識別情報を含んだダウンロードテーブルに記述されている識別子により、データカルーセルでアクセス制御プログラムが送信されていることを判定する。

【0031】

また、デジタル放送受信装置は、個別情報復号手段によって、デジタル放送送信装置と共通のデバイス鍵で個別情報を復号して、伝送路保護鍵およびプログラム暗号化鍵を取得する。そして、デジタル放送受信装置は、共通情報復号手段によって、伝送路保護鍵で共通情報を復号してスクランブル鍵を取得する。そして、デジタル放送受信装置は、配信データデスクランブル手段によって、データカルーセルのデータをスクランブル鍵で復号する。

さらに、デジタル放送受信装置は、配信データ分離手段によって、データカルーセルのデータ形式の配信データから、暗号化されたアクセス制御プログラムおよび当該アクセス制御プログラムを識別する識別情報を分離する。

【0032】

そして、デジタル放送受信装置は、プログラム復号手段によって、暗号化されたアクセス制御プログラムを、個別情報復号手段で取得したプログラム暗号化鍵で復号し、アクセス制御プログラムを識別情報と対応付けてプログラム記憶手段に記憶する。

【0033】

このように、デジタル放送受信装置は、アクセス制御プログラムを高速なデータカルーセルで受信することができる。また、デジタル放送受信装置は、アクセス制御プログラムを暗号化したプログラム暗号化鍵を、有効なデバイス鍵を有するデジタル放送受信装置のみが復号可能なように暗号化した個別情報として受信する。

【0034】

また、請求項8に記載のデジタル放送受信装置は、請求項7に記載のデジタル放送受信装置において、プログラム復号手段に署名検証手段を備える構成とした。

【0035】

かかる構成において、デジタル放送受信装置は、署名検証手段によって、デジタル放送送信装置で配信データに付加されたデジタル署名の署名値を、個別情報で送信されるルート公開鍵証明書に含まれている検証鍵を用いて検証する。

【0036】

また、請求項9に記載のデジタル放送受信装置は、請求項7または請求項8に記載のデジタル放送受信装置において、デバイス鍵生成・更新手段をさらに備える構成とした。

【0037】

かかる構成において、デジタル放送受信装置は、デバイス鍵生成・更新手段によって、個別情報に、デバイス鍵を更新するためのパラメータであるシードが含まれている場合に、当該シードを基にデバイス鍵を生成し、当該デジタル放送受信装置で使用するデバイス鍵を更新する。これによって、デジタル放送送信装置からの指示によってデバイス鍵を更新することができる。

【0038】

さらに、請求項10に記載のデジタル放送受信装置は、請求項7から請求項9のいずれか一項に記載のデジタル放送受信装置において、共通情報には、アクセス制御プログラムのハッシュ値が付加されており、プログラム起動手段が、起動プログラム特定手段で抽出された第2識別情報に対応するアクセス制御プログラムのハッシュ値を演算し、共通情報に付加されているハッシュ値と一致する場合に、当該アクセス制御プログラムを起動させる構成とした。

【0039】

かかる構成において、デジタル放送受信装置は、プログラム起動手段によって、起動させるアクセス制御プログラムのハッシュ値が、共通情報で通知されるハッシュ値と異なる場合、当該アクセス制御プログラムの起動を停止する。

【0040】

また、請求項11に記載のデジタル放送受信装置は、請求項7から請求項10のいずれか一項に記載のデジタル放送受信装置において、共通情報には、起動用のアクセス制御プログラムを識別する第2識別情報が付加されており、プログラム起動手段が、起動プログラム特定手段で抽出された第2識別情報と、共通情報に付加されている第2識別情報とが一致する場合に、当該第2識別情報に対応してプログラム記憶手段に記憶されているアクセス制御プログラムを起動させる構成とした。

【0041】

かかる構成において、デジタル放送受信装置は、プログラム起動手段によって、起動させるアクセス制御プログラムの第2識別情報が、共通情報で通知される第2識別情報と異なる場合、当該アクセス制御プログラムの起動を停止する。

【0042】

さらに、請求項12に記載のデジタル放送受信装置は、請求項7から請求項11のいずれか一項に記載のデジタル放送受信装置において、通信ダウンロード手段をさらに備える構成とした。

【0043】

かかる構成において、デジタル放送受信装置は、通信ダウンロード手段によって、ダウンロードテーブルに、アクセス制御プログラムを、通信回線を介して指定したサーバから取得する旨を示す識別子が記述されている場合に、当該サーバから暗号化されたアクセス制御プログラムを取得する。これによって、デジタル放送受信装置は、アクセス制御プログラムをデジタル放送送信装置の指示によって、アクセス制御プログラムを、放送波を介してデータカルーセルによってダウンロードしたり、通信回線を介してサーバからダウンロードしたりすることができる。

【0044】

また、請求項13に記載のデジタル放送システムは、放送波を介してコンテンツを送信するデジタル放送送信装置と、前記コンテンツを受信するデジタル放送受信装置とで構成され、前記コンテンツへのアクセスを制御するためのアクセス制御プログラムを、前記デジタル放送送信装置から前記デジタル放送受信装置に送信するデジタル放送システムであって、デジタル放送送信装置が、デバイス鍵リスト記憶手段と、無効設定手段と、配信データ生成手段と、配信データスクランブル手段と、共通情報生成手段と、デバイス鍵選択手段と、個別情報生成手段と、ダウンロードテーブル生成手段と、起動プログラム指定手段と、多重化手段と、を備え、デジタル放送受信装置が、分離手段と、ダウンロードテーブル解析手段と、個別情報復号手段と、共通情報復号手段と、配信データデスクランブル手段と、配信データ分離手段と、プログラム復号手段と、プログラム記憶手段と、起動プログラム特定手段と、プログラム起動手段と、を備える構成とした。

【発明の効果】

【0045】

本発明は、以下に示す優れた効果を奏するものである。

請求項1,7,13に記載の発明によれば、デジタル放送送信装置からデジタル放送受信装置に対して、データカルーセルでアクセス制御プログラム(CASプログラム)を配信し、アクセス制御プログラムの識別情報、鍵等を、セキュリティパラメータである共通情報や個別情報で配信することができる。これによって、本発明は、アクセス制御プログラムの改ざん等を防止し、アクセス制御プログラムをセキュリティパラメータとして配信する場合と比べ、高速に配信することができ、放送帯域の圧迫を抑制することができる。

また、請求項1,7,13に記載の発明によれば、デバイス鍵やプログラム暗号化鍵が漏洩した場合であっても、伝送路保護鍵およびプログラム暗号化鍵を更新し、新たなアクセス制御プログラムを配信することで、デバイス鍵が漏洩したデジタル放送受信装置を無効化(リボーク)するとともに、新しいアクセス制御プログラムの漏洩を防ぐことができる。

また、請求項1,7,13に記載の発明によれば、アクセス制御プログラムのセキュリティが破られた場合であっても、高速にアクセス制御プログラムを更新することができる。さらに、放送事業者が、提供したいサービスに応じてアクセス制御プログラムを変更することができる。

【0046】

請求項2,8に記載の発明によれば、アクセス制御プログラムにデジタル署名を付加するため、ダウンロードするアクセス制御プログラムの改ざんを防止することができる。

請求項3,9に記載の発明によれば、デジタル放送送信装置からデジタル放送受信装置が保持するデバイス鍵を更新することができ、漏洩したデバイス鍵を無効化することができる。

【0047】

請求項4,10に記載の発明によれば、セキュリティパラメータとなる共通情報で配信されるアクセス制御プログラムのハッシュ値によって、起動するアクセス制御プログラムの正当性を検証することができるため、デジタル放送受信装置において、アクセス制御プログラムの改ざんを防止することができる。

【0048】

請求項5,11に記載の発明によれば、デジタル放送送信装置から起動を指定したアクセス制御プログラムの(第2)識別情報と、セキュリティパラメータとなる共通情報で配信される(第2)識別情報との両方で、起動するアクセス制御プログラムを特定するため、不正により、他のアクセス制御プログラムを起動することを防止することができる。

【0049】

請求項6,12に記載の発明によれば、アクセス制御プログラムの配信を、放送波または通信回線で切り替えて配信することができる。これによって、データカルーセルによってアクセス制御プログラムを一定期間配信後、通信回線によるアクセス制御プログラムの配信に切り替えることができ、放送帯域の圧迫を防止することができる。

【図面の簡単な説明】

【0050】

【図1】本発明の実施形態に係るデジタル放送システムの構成を示す概略構成図である。

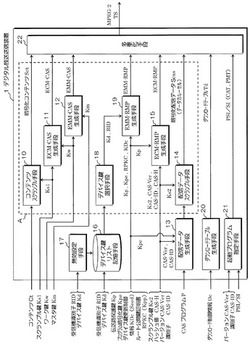

【図2】本発明の実施形態に係るデジタル放送送信装置の構成を示すブロック構成図である。

【図3】本発明の実施形態に係るデジタル放送送信装置の配信データ生成手段の構成を示すブロック構成図である。

【図4】本発明の実施形態に係るデジタル放送受信装置の構成を示すブロック構成図である。

【図5】DIIメッセージの内容を示すデータ構造図である。

【図6】DDBメッセージの内容を示すデータ構造図である。

【図7】デバイス鍵リスト記憶手段の記憶内容を説明するための図である。

【図8】ダウンロードテーブルの内容を示すデータ構造図である。

【図9】ダウンロードコンテンツ記述子の内容を示すデータ構造図である。

【図10】ネットワークダウンロードコンテンツ記述子の内容を示すデータ構造図である。

【図11】本発明の実施形態に係るデジタル放送送信装置におけるアクセス制御プログラム(CASプログラム)の配信動作を示すフローチャートである。

【図12】本発明の実施形態に係るデジタル放送受信装置におけるアクセス制御プログラム(CASプログラム)の受信動作を示すフローチャートである。

【図13】本発明の実施形態に係るデジタル放送送信装置におけるアクセス制御プログラム(CASプログラム)の起動指示動作を示すフローチャートである。

【図14】本発明の実施形態に係るデジタル放送受信装置におけるアクセス制御プログラム(CASプログラム)の起動動作を示すフローチャートである。

【発明を実施するための形態】

【0051】

以下、本発明の実施形態について図面を参照して説明する。

[デジタル放送システムの概要]

最初に、図1を参照して、本発明の実施形態に係るデジタル放送システムの概要について説明する。

【0052】

デジタル放送システムSは、放送事業者が有するデジタル放送送信装置1と、各家庭等に設置されたデジタル放送受信装置3,3,3,…とで構成され、デジタル放送送信装置1からデジタル放送の放送波Wで送信されるコンテンツ(放送番組)をデジタル放送受信装置3において受信し、視聴者が視聴するシステムである。なお、放送波Wは、地上デジタル放送、衛星放送、ケーブル放送等、無線、有線を問わない。

【0053】

デジタル放送送信装置1は、放送波Wを介して、コンテンツをデジタル放送受信装置3に送信するものである。なお、このデジタル放送送信装置1は、放送波Wを介して、コンテンツへのアクセス制御に関する機能を有するCAS(Conditional Access System)プログラム(アクセス制御プログラム)を、デジタル放送のデータカルーセルで伝送し、更新する機能を有する。

【0054】

デジタル放送受信装置3は、放送波Wを介してコンテンツを受信するものである。なお、このデジタル放送受信装置3は、デジタル放送送信装置1から、データカルーセル伝送により配信されるCASプログラムを受信し、更新する機能を有する。

すなわち、デジタル放送システムSは、デジタル放送受信装置3において使用するCASプログラムの鍵の流出等、セキュリティが破られたとき、あるいは、提供するサービスに応じて使用するCASプログラムを更新したいとき等に、放送事業者が、デジタル放送送信装置1によって、新たなCASプログラムを、デジタル放送受信装置3に配信するシステムである。

【0055】

なお、データカルーセルは、社団法人電波産業会(ARIB)のSTD−B24で規定されている同一データを一定期間繰り返して配信することで、デジタル放送受信装置3が任意のタイミングで必要なデータの取得を可能にする伝送方式である。

このデジタル放送システムSでは、同一のCASプログラム(CAS P1〜Pn)を一定期間繰り返して伝送することで、CASプログラムを、デジタル放送受信装置3に配信する。

【0056】

さらに、デジタル放送システムSは、データカルーセルによるCASプログラムの配信に加え、通信回線Nを介してCASプログラムを配信する機能を有している。

ここでは、デジタル放送システムSは、CASプログラムを蓄積するとともに、通信回線Nを介してCASプログラムを送信するサーバ(CASサーバ5)を備え、デジタル放送送信装置1が、放送波Wを介してCASプログラムの所在(URL:Uniform Resource Locator)をデジタル放送受信装置3に通知する。そして、デジタル放送受信装置3が、通信回線Nを介して、CASサーバ5から、CASプログラムを取得し、更新を行う。

【0057】

このように、デジタル放送システムSは、データカルーセル伝送を行うことで、CASプログラムを高速に伝送することができ、CASプログラムを配信する期間を、例えば、1週間程度と短くすることができる。

また、デジタル放送システムSは、データカルーセルによるCASプログラムの伝送期間が終了した場合であっても、通信回線Nを介して、CASプログラムを配信することができる。これによって、デジタル放送システムSは、放送波WによるCASプログラムの配信に伴う放送帯域の圧迫を低減することができる。

【0058】

以下、デジタル放送システムSにおいて、CASプログラムの伝送上の安全性を高めてCASプログラムの更新を可能とするデジタル放送送信装置1およびデジタル放送受信装置3について、その構成および動作について詳細に説明を行う。

【0059】

[デジタル放送送信装置の構成]

まず、図2を参照(適宜図1参照)して、本発明の実施形態に係るデジタル放送送信装置の構成について説明する。ここでは、デジタル放送送信装置1は、コンテンツスクランブル手段10と、ECM−CAS生成手段11と、EMM−CAS生成手段12と、配信データ生成手段13と、配信データスクランブル手段14と、ECM−RMP生成手段15と、デバイス鍵リスト記憶手段16と、無効設定手段17と、デバイス鍵選択手段18と、EMM−RMP生成手段19と、ダウンロードテーブル生成手段20と、起動プログラム指定手段21と、多重化手段22と、を備えている。

【0060】

なお、図2中、破線部分で示したA部分の構成については、CASプログラムごとに複数備えることとする。例えば、配信するCASプログラムがデジタル放送受信装置3のメーカごとに異なる場合、A部分は、メーカごとに複数備えるものとする。

【0061】

コンテンツスクランブル手段10は、入力されたコンテンツ(映像、音声、データ等)Ctをスクランブル鍵Ks1でスクランブル(暗号化)するものである。

このスクランブル鍵Ks1による暗号化は、一般的な共通鍵暗号アルゴリズムを用いればよく、例えば、MULTI2暗号により暗号化する。このようにスクランブルされたコンテンツ(暗号化コンテンツSct)は、多重化手段22に出力される。

【0062】

なお、スクランブル鍵Ks1は、時間によって更新されるものであって、数秒に1回程度更新されるものである。ここでは、スクランブル鍵Ks1は、図示を省略した記憶手段に記憶され、適宜、外部から新たなスクランブル鍵Ks1が入力されることで更新されるものとする。

【0063】

ECM−CAS生成手段11は、コンテンツスクランブル手段10で用いたスクランブル鍵Ks1をワーク鍵Kwで暗号化し、暗号化されたスクランブル鍵Ks1を含む共通情報を生成するものである。この共通情報は、すべてのデジタル放送受信装置3に共通のセキュリティ情報である。

このワーク鍵Kwによる暗号化には、一般的な共通鍵暗号アルゴリズムを用いればよい。また、ECM−CAS生成手段11は、共通情報を、MPEG(Moving Picture Experts Group)−2 Systemsで定義されるECM(Entitlement Control Message)構造を有するメッセージとして生成する。このように生成された共通情報(ECM−CAS)は、多重化手段22に出力される。

【0064】

なお、ワーク鍵Kwは、スクランブル鍵Ksに比べ、更新時間が長く、例えば、1ヶ月程度で更新されるものである。ここでは、ワーク鍵Kwは、図示を省略した記憶手段に記憶され、適宜、外部から新たなワーク鍵Kwが入力されることで更新されるものとする。

【0065】

EMM−CAS生成手段12は、ECM−CAS生成手段11で用いたワーク鍵Kwをマスタ鍵Kmで暗号化し、暗号化されたワーク鍵Kwを含む個別情報を生成するものである。この個別情報は、デジタル放送受信装置3ごとに個別のセキュリティ情報である。

【0066】

このマスタ鍵Kmによる暗号化には、一般的な共通鍵暗号アルゴリズムを用いればよい。また、EMM−CAS生成手段12は、個別情報を、MPEG−2 Systemsで定義されるEMM(Entitlement Management Message)構造を有するメッセージとして生成する。このとき、個別情報(EMM−CAS)には、個々のデジタル放送受信装置3を識別するための識別子IDが付加される。このように生成された個別情報(EMM−CAS)は、多重化手段22に出力される。

【0067】

なお、マスタ鍵Kmは、デジタル放送受信装置3ごとに異なり、予め個々のデジタル放送受信装置3に配布されている暗号鍵である。ここでは、マスタ鍵Kmは、図示を省略した記憶手段に記憶されているものとする。

【0068】

ECM−CAS生成手段11が生成する共通情報(ECM−CAS)や、EMM−CAS生成手段12が生成する個別情報(EMM−CAS)は、受信契約がなされているデジタル放送受信装置3のみがスクランブルを解くことが可能な限定受信のためのセキュリティ情報である。

【0069】

配信データ生成手段13は、デジタル放送受信装置3に配信するCASプログラムPを、データカルーセルのデータ形式に変換し、配信用のデータ(配信データ)を生成するものである。この配信データ生成手段13で生成された配信データは、配信データスクランブル手段14に出力される。

なお、配信データ生成手段13には、図示を省略した入力手段を介して、更新を行う新たなCASプログラムが入力されるものとする。

【0070】

ここで、図3を参照して、配信データ生成手段13の構成について詳細に説明する。図3に示すように、配信データ生成手段13は、署名値演算手段13aと、分割手段13bと、暗号化手段13cと、データカルーセル用データ生成手段13dと、を備えている。

【0071】

署名値演算手段13aは、更新を行う新たなCASプログラムPに対して、デジタル署名の署名値を演算するものである。すなわち、署名値演算手段13aは、予めデジタル放送受信装置3と共通のハッシュ関数によって、CASプログラムPからハッシュ値を生成する。そして、署名値演算手段13aは、公開鍵暗号方式におけるデジタル放送受信装置3の公開鍵(検証鍵)に対応する秘密鍵Kpsで、ハッシュ値を暗号化することで署名値を演算する。このように演算された署名値は、データカルーセル用データ生成手段13dに出力される。この署名値演算手段13aが生成する署名値は、一般的なDSA、RSAによって演算することができる。

【0072】

なお、署名値演算手段13aが署名値を演算するために用いた秘密鍵Kpsに対応したデジタル署名を検証する公開鍵(検証鍵)は、ルート公開鍵証明書RPKC(図2参照)として、後記するEMM−RMP生成手段19によって、EMM−RMPでデジタル放送受信装置3に配信される。

【0073】

分割手段13bは、更新を行う新たなCASプログラムPを所定の大きさに分割するものである。ここでは、分割手段13bは、データカルーセル伝送を行う際のDDB(Download Data Block)メッセージのブロックサイズで、CASプログラムPを分割する。このように分割されたデータ(分割データ)は、暗号化手段13cに出力される。

【0074】

暗号化手段13cは、分割手段13bで分割されたCASプログラムP(分割データ)を、プログラム暗号化鍵Kpeで暗号化するものである。この暗号化手段13cにおける暗号化は、一般的な共通鍵暗号アルゴリズムを用いればよい。

このプログラム暗号化鍵Kpeは、すべてのデジタル放送受信装置3で共通の鍵であって、図示を省略した記憶手段に記憶しておく。このように暗号化された分割データ(暗号化分割データ)は、データカルーセル用データ生成手段13dに出力される。

【0075】

なお、プログラム暗号化鍵Kpeは、後記するEMM−RMP生成手段19において、EMM−RMPを生成する際に、予めデジタル放送受信装置3内に記憶されているデバイス鍵Kdで暗号化される。しかし、デジタル放送受信装置3からデバイス鍵Kdが漏洩した場合、プログラム暗号化鍵Kpeが解読され、CASプログラムPそのものが漏洩してしまうことになる。

そこで、このプログラム暗号化鍵Kpeは、デバイス鍵Kdが漏洩した場合、あるいは、定期的に、更新されるものとする。

【0076】

データカルーセル用データ生成手段13dは、暗号化手段13cで暗号化されたCASプログラムPの分割データ(暗号化分割データ)から、データカルーセル用のデータを生成するものである。すなわち、データカルーセル用データ生成手段13dは、暗号化分割データをDDBメッセージとしてセクション化するとともに、その構成情報をDII(Download Info Indication)メッセージとしてセクション化する。

【0077】

また、データカルーセル用データ生成手段13dは、CASプログラムPの識別子(CAS−ID)やバージョン(CAS−Ver)を外部から入力し、DII内部に配置する。これによって、データカルーセルで配信するCASプログラムの識別子やバージョンを、デジタル放送受信装置3に通知することができる。

【0078】

また、データカルーセル用データ生成手段13dは、DIIをセクション化する際に、署名値演算手段13aで演算されたCASプログラムPの署名値をDII内部に配置する。これによって、デジタル放送受信装置3は、データカルーセルによって受信したCASプログラムPが、正規なものであるか否かをデジタル署名により検証することが可能になる。

【0079】

ここで、図5,図6を参照(適宜図2,図3参照)して、配信データ生成手段13が生成するDIIおよびDDBのデータ構造の例について説明する。なお、ARIBのSTD−B24で規定されているデータについては説明を省略し、本発明において、特に設定を必要とするデータについて説明を行うこととする。

【0080】

図5は、CASプログラムをデータカルーセル伝送する際のDIIメッセージのデータ構造の一例を示している。

この図5に示すように、デジタル放送送信装置1は、DIIメッセージ内に、コンパチビリティ記述子を配置する。このコンパチビリティ識別子は、DDBで配信するCASプログラムPのメタ情報を記述するものである。ここでは、コンパチビリティ記述子内(図5中、「CAS_version」領域)に、CASプログラムPの識別子(CAS−ID)と、バージョン(CAS−Ver)とを記述する。なお、この識別子(CAS−ID)およびバージョン(CAS−Ver)は、CASプログラムPのダウンロード時に外部から入力され、データカルーセル用データ生成手段13dによって書き込まれる情報である。

【0081】

また、図5に示すように、デジタル放送送信装置1は、DIIメッセージ内(「CAS_digital_signature」領域)に、CASプログラムPの署名値を配置する。なお、この署名値は、配信データ生成手段13の署名値演算手段13aによって生成され、データカルーセル用データ生成手段13dによって書き込まれる情報である。

【0082】

図6は、CASプログラムPをデータカルーセル伝送する際のDDBメッセージのデータ構造の一例を示している。

この図6に示すように、デジタル放送送信装置1は、DDBメッセージ内(「blockDataByte」領域;ペイロード領域)に、分割暗号化されたCASプログラムPを配置する。なお、このペイロード領域のデータは、配信データ生成手段13の暗号化手段13cによって暗号化され、データカルーセル用データ生成手段13dによって書き込まれる情報である。

【0083】

また、デジタル放送送信装置1は、DDBメッセージ内(ここでは、「blockNumber」領域)に分割されたCASプログラムPのブロックの順番を示す数(ブロックナンバ)を配置する。なお、このブロックナンバは、配信データ生成手段13のデータカルーセル用データ生成手段13dによって、順次、ブロックごとにインクリメントされて書き込まれる情報である。

これによって、デジタル放送受信装置3は、DIIメッセージを取得後、DDBメッセージによって、暗号化されたCASプログラムを再構成することが可能になる。

図2に戻って、デジタル放送送信装置1の構成について説明を続ける。

【0084】

配信データスクランブル手段14は、配信データ生成手段13で生成されたデータカルーセル用のデータである配信データ(DII、DDB)を、スクランブル鍵Ks2でスクランブル(暗号化)するものである。

このスクランブル鍵Ks2による暗号化は、一般的な共通鍵暗号アルゴリズムを用いればよく、例えば、MULTI2暗号により暗号化する。このようにスクランブルされたデータ(暗号化配信データScas)は、多重化手段22に出力される。

【0085】

なお、スクランブル鍵Ks2は、スクランブル鍵Ks1と同様、時間によって更新されるものであって、数秒に1回程度更新されるものである。また、スクランブル鍵Ks2は、スクランブル鍵Ks1と同じものを用いてもよいが、CASプログラムの安全性を高めるため、スクランブル鍵Ks1よりも鍵長を長くする等、別の鍵として管理することが望ましい。ここでは、スクランブル鍵Ks2は、図示を省略した記憶手段に記憶され、適宜、外部から新たなスクランブル鍵Ks2が入力されることで更新されるものとする。

【0086】

ECM−RMP生成手段(共通情報生成手段)15は、配信データスクランブル手段14で用いたスクランブル鍵Ks2を伝送路保護鍵Kpで暗号化し、暗号化されたスクランブル鍵Ks2を含む共通情報を生成するものである。この共通情報は、すべてのデジタル放送受信装置3に共通のセキュリティ情報である。

【0087】

この伝送路保護鍵Kpによる暗号化には、一般的な共通鍵暗号アルゴリズムを用いればよい。また、ECM−RMP生成手段15は、共通情報を、MPEG−2 Systemsで定義されるECM構造を有するメッセージとして生成する。このように生成された共通情報(ECM−RMP)は、多重化手段22に出力される。

なお、伝送路保護鍵Kpは、受信契約にかかわらず正規のデジタル放送受信装置3に配送される鍵である。ここでは、伝送路保護鍵Kpは、図示を省略した記憶手段に記憶され、適宜、外部から新たな伝送路保護鍵Kpが入力されることで更新されるものとする。

【0088】

また、ECM−RMP生成手段15は、後記する起動プログラム指定手段21によって起動したいCASプログラムを指定する場合、PSI/SIで配送されるCASプログラムPの識別子(CAS−ID)やバージョン(CAS−Ver)、および、CASプログラムPのハッシュ値(CAS−H)を、共通情報(ECM−RMP)に付加することとする。なお、このハッシュ値は、デジタル放送受信装置3と共通のハッシュ関数を用いて演算した値である。

【0089】

これによって、デジタル放送受信装置3では、PSI/SIで配送されるCASプログラムPの識別子(CAS−ID)やバージョン(CAS−Ver)の改ざんによる誤動作を防止したり、デジタル放送受信装置3に蓄積したCASプログラムPのハッシュ値の不整合を検出して誤動作を防止したりすることができる。

【0090】

デバイス鍵リスト記憶手段16は、デジタル放送受信装置3に固有のデバイス鍵と、当該デバイス鍵が有効か無効かを示す情報とを対応付けて記憶するものであって、一般的なハードディスク等の記憶装置である。

ここでは、デバイス鍵リスト記憶手段16は、デジタル放送受信装置3のメーカごと、あるいは、デジタル放送受信装置3の機種(セットモデル)ごとの固有の識別子である受信機識別子RIDに対して、デバイス鍵Kdと、そのデバイス鍵Kdが有効か無効かを示す情報(フラグ)とを対応付けて記憶しておく。例えば、有効なデバイス鍵Kdについては、「有効」を示す値(“0”)、無効なデバイス鍵Kdについては、「無効」を示す値(“1”)を設定する。

なお、このデバイス鍵リスト記憶手段16には、初期値として、予めすべてのデバイス鍵について、「有効」の値が設定されているものとする。

【0091】

ここで、デバイス鍵Kdは、予めデジタル放送受信装置3に記憶され、後記するEMM−RMP生成手段19でEMM−RMPを生成する際に用いられるとともに、デジタル放送受信装置3において当該EMM−RMPの情報を復号する鍵である。

例えば、図7に示すように、ある受信機識別子RID3において、デバイス鍵Kd30が漏洩した場合、デバイス鍵リスト記憶手段16のリスト中、デバイス鍵Kd30には、「無効」が設定される。

【0092】

なお、その後、新しいデバイス鍵Kd(Kd31)が、受信機識別子RID3のデジタル放送受信装置3に配布された場合、デバイス鍵リスト記憶手段16には、図示を省略した入力手段を介して、新しいデバイス鍵Kd31が記憶され、「有効」が設定される。

ここで、新しいデバイス鍵Kdは、後記するEMM−RMP生成手段19によって、デジタル放送受信装置3に通知されるシード(Seed:デバイス鍵を生成するためのパラメータ)と同じ値を基に、放送事業者が生成する。このデバイス鍵を生成するアルゴリズムは、デジタル放送受信装置3と同じアルゴリズムである。

【0093】

なお、デジタル放送送信装置1内で、デバイス鍵を生成するのであれば、例えば、デジタル放送送信装置1内に、図示を省略したデバイス鍵生成手段を備え、デジタル放送受信装置3にシードを通知する前に、当該シードを用いて、デバイス鍵生成手段によって、デバイス鍵を生成し、デバイス鍵リスト記憶手段16を更新、すなわち、前のデバイス鍵を「無効」、生成したデバイス鍵を「有効」に設定する。また、デバイス鍵生成手段(不図示)のデバイス鍵生成アルゴリズムは、後記するデジタル放送受信装置3のデバイス鍵生成・更新手段31gと同一とする。

【0094】

無効設定手段17は、外部からの指示により、デバイス鍵リスト記憶手段16において、デバイス鍵Kdを無効化するものである。

この無効設定手段17は、外部から受信機識別子RIDおよびデバイス鍵Kdを入力されることで、デバイス鍵リスト記憶手段16に記憶されている対応するデバイス鍵Kdの有効/無効フラグに「無効」を設定する。

【0095】

デバイス鍵選択手段18は、デバイス鍵リスト記憶手段16に記憶されているデバイス鍵Kdのうちで、無効化されていないデバイス鍵を選択するものである。すなわち、デバイス鍵選択手段18は、図7に示したように、「有効」が設定されている有効なデバイス鍵Kdを選択して、対応する受信機識別子RIDとともに、EMM−RMP生成手段19に出力する。

これによって、EMM−RMPを生成する際に、無効化されたデバイス鍵Kdが使用されないことになる。

【0096】

なお、図2中、破線部分で示したA部分の構成は、CASプログラムごとに複数備えることとするため、例えば、配信するCASプログラムがデジタル放送受信装置3のメーカごとに異なる場合、デバイス鍵選択手段18は、予め定めたメーカ固有の受信機識別子RIDに対応するデバイス鍵Kdのみを選択することとする。

【0097】

EMM−RMP生成手段(個別情報生成手段)19は、プログラム暗号化鍵KpeおよびECM−RMP生成手段15で用いた伝送路保護鍵Kpを、デバイス鍵選択手段18で選択されたデバイス鍵Kdで暗号化し、対応する受信機識別子RID、暗号化されたプログラム暗号化鍵Kpeおよび伝送路保護鍵Kpを含む個別情報を生成するものである。この個別情報は、デジタル放送受信装置3で共通のセキュリティ情報である。

【0098】

このデバイス鍵Kdによる暗号化には、一般的な共通鍵暗号アルゴリズムを用いればよい。また、EMM−RMP生成手段19は、個別情報を、MPEG−2 Systemsで定義されるEMM構造を有するEMM−RMPとして生成する。なお、このEMM−RMPには、配信データ生成手段13で署名値を生成する際に用いた秘密鍵Kps(図3参照)に対応した公開鍵(検証鍵)に、予め認証局のデジタル署名を付加したルート公開鍵証明書RPKCを付加することとする。

【0099】

また、EMM−RMP生成手段19は、外部から、デバイス鍵更新制御情報KDcを入力された場合、デバイス鍵更新制御情報KDcを含んだ識別子(デバイス鍵更新識別子)をECM−RMPに付加することとする。

ここで、デバイス鍵更新制御情報KDcは、デジタル放送受信装置3で用いられるデバイス鍵Kdの更新を指示するための情報である。このデバイス鍵更新制御情報KDcには、デバイス鍵Kdを新たに生成するためのパラメータとなるシード(Seed)が含まれている。

これによって、デバイス鍵Kdが漏洩した場合に、放送事業者が、放送波Wを介して、デジタル放送受信装置3のデバイス鍵の更新を制御することができる。

このようにEMM−RMP生成手段19で生成された共通情報(ECM−RMP)は、多重化手段22に出力される。

【0100】

ECM−RMP生成手段15が生成する共通情報(ECM−RMP)や、EMM−RMP生成手段19が生成する個別情報(EMM−RMP)は、正規のデジタル放送受信装置3のすべてがスクランブルを解くことができるセキュリティ情報である。

この共通情報(ECM−RMP)や個別情報(EMM−RMP)は、CASプログラムPを暗号配送するために用いられる情報としての役割を有している。

【0101】

ダウンロードテーブル生成手段20は、デジタル放送受信装置3がCASプログラムPをダウンロードする際の各種情報を示す制御情報(ダウンロード制御情報Dc)を、図示を省略した入力手段を介して入力し、セクション形式のテーブル(ダウンロードテーブル)として生成するものである。

ここで、ダウンロード制御情報Dcとは、配信対象のCASプログラムPを特定するための識別情報である。例えば、CASプログラムPの識別子(CAS−ID)、バージョン(CAS−Ver)等である。

【0102】

ここでは、さらに、ダウンロード制御情報Dcとして、放送によってCASプログラムPを配信するか、通信によってCASプログラムPを配信するかのいずれかを識別するための情報を含ませることとする。例えば、放送(データカルーセル)によってCASプログラムPを配信する場合、DII/DDBのモジュール数、モジュール識別、モジュールサイズ等を含ませ、通信によってCASプログラムPを配信する場合、CASプログラムPを保持しているCASサーバ5のURL、IPアドレス等を含ませることとする。

【0103】

なお、放送によってCASプログラムPを配信するか、通信によってCASプログラムPを配信するかは、適宜、操作者(放送事業者)が設定することで切り替えるものとする。例えば、新たにCASプログラムを配信する場合、放送によって一斉にCASプログラムを配信し、一定期間(例えば、1週間)経過後、通信による配信に切り替える。これによって、CAPプログラムを放送によって長期間にわたって送り続ける必要がなく、放送帯域への圧迫を低減することができる。

【0104】

ここで、図8〜図10を参照(適宜図2参照)して、ダウンロードテーブル生成手段20が生成するダウンロードテーブルのデータ構造の例について説明する。なお、図8〜図10に示したダウンロードテーブル、ダウンロードコンテンツ記述子、ネットワークダウンロードコンテンツ記述子は、既存のデジタル放送において使用されているセクション形式に準拠してデータ配置したテーブル、記述子の例を示している。よって、ここでは、本発明に直接関係するデータについてのみ説明を行う。

【0105】

図8に示すように、ダウンロードテーブルに、「target_version(ターゲットバージョン)」領域を設け、ダウンロードテーブル生成手段20は、更新対象のCASプログラムのバージョンを設定する。これによって、デジタル放送受信装置3では、自身が保持するCASプログラムが更新対象となっているか否かを判定し、必要に応じてCASプログラムをダウンロードすることができる。

また、ダウンロードテーブルに、「new_version(新バージョン)」領域を設け、ダウンロードテーブル生成手段20は、今回更新するCASプログラムのバージョンを設定する。これによって、当該CASプログラムをダウンロードしたデジタル放送受信装置3は、自身が保持するCASプログラムのバージョンを管理することができる。なお、このCASプログラムのバージョンは、配信データ生成手段13で設定されるバージョン(CAS−Ver)と同一の値である。

【0106】

また、ダウンロードテーブルに、「download_level(ダウンロードレベル)」領域を設け、デジタル放送受信装置3において、更新を強制的に行うか、任意に行うかを制御することとしてもよい。例えば、「ダウンロードレベル」の値が“01”の場合、「更新対象バージョン」のCASプログラムを保持するデジタル放送受信装置3は、必ずCASプログラムの更新を行う。一方、「ダウンロードレベル」の値が“00”の場合には、「更新対象バージョン」のCASプログラムを保持するデジタル放送受信装置3は、任意にCASプログラムの更新を行う。

【0107】

また、ダウンロードテーブルに、「version_indication(バージョン表示)」領域を設け、更新対象となるCASプログラムをバージョンによって制御することとしてもよい。例えば、「バージョン表示」の値が“00”の場合、「ターゲットバージョン」の指定を無効とし、すべてのバージョンのCASプログラムを更新対象とする。また、「バージョン表示」の値が“01”の場合、「ターゲットバージョン」で指定されたバージョン以降のCASプログラムを更新対象とする。また、「バージョン表示」の値が“02”の場合、「ターゲットバージョン」で指定されたバージョン以前のCASプログラムを更新対象とする。また、「バージョン表示」の値が“03”の場合、「ターゲットバージョン」で指定されたバージョンのみのCASプログラムを更新対象とする。

【0108】

また、図8に示すように、ダウンロードテーブルに、「descriptor()(記述子)」領域を設け、ダウンロードテーブル生成手段20は、放送(データカルーセル)によってCASプログラムPを配信する場合、この記述子領域に「ダウンロードコンテンツ記述子」を配置する。また、通信によってCASプログラムPを配信する場合、この記述子領域に「ネットワークダウンロードコンテンツ記述子」を配置する。

【0109】

このように、記述子領域に「ダウンロードコンテンツ記述子」を配置することで、デジタル放送受信装置3は、放送(データカルーセル)によってCASプログラムPを取得し、「ネットワークダウンロードコンテンツ記述子」を配置することで、デジタル放送受信装置3は、通信によってCASサーバ5(図1参照)からCASプログラムPを取得する。

以下、「ダウンロードコンテンツ記述子」および「ネットワークダウンロードコンテンツ記述子」について説明を行う。

【0110】

まず、図9を参照して、ダウンロードコンテンツ記述子のデータ構造の例について説明する。図9に示すように、ダウンロードコンテンツ記述子は、CASプログラムを、データカルーセルによって受信する際に必要となる各種情報を設定した記述子である。例えば、CASプログラムを伝送するデータカルーセルのDII/DDBのモジュール数、モジュール識別、モジュールサイズ等である。また、ここでは、ダウンロードコンテンツ記述子にDIIメッセージ(図5参照)に配置したものと同じコンパチビリティ記述子を配置する。このコンパチビリティ記述子は、図5に示したように、CASプログラムの識別子(CAS−ID)、バージョン(CAS−Ver)を含んでいるため、デジタル放送受信装置3において、すでに対象となるCASプログラムが蓄積されていれば、ダウンロードを行わないように制御することができる。

【0111】

次に、図10を参照して、ネットワークダウンロード識別子のデータ構造の例について説明する。図10に示すように、ネットワークダウンロードコンテンツ記述子は、CASプログラムを、ネットワークを介して受信する際に必要となる各種情報を設定した記述子である。例えば、CASプログラムを提供する通信サーバ(CASサーバ)のURLまたはIPアドレス等である。また、ここでは、ネットワークダウンロードコンテンツ記述子は、ダウンロードコンテンツ記述子と同様、DIIメッセージ(図5参照)に配置したものと同じコンパチビリティ記述子を配置する。これによって、デジタル放送受信装置3は、すでに対象となるCASプログラムが蓄積されていれば、サーバからのCASプログラムの取得を行わないように制御することができる。

図2に戻って、デジタル放送送信装置1の構成について説明を続ける。

【0112】

起動プログラム指定手段21は、デジタル放送受信装置3において起動させたいCASプログラムを指定するものである。この起動プログラム指定手段21は、PSI/SI(番組配列情報)に、デジタル放送受信装置3において起動させたいCASプログラムを指定するための情報(プログラム指定情報)を付加する。このプログラム指定情報は、CASプログラムの識別子(CAS−ID)およびそのバージョン(CAS−Ver)とする。これによって、デジタル放送送信装置1は、デジタル放送受信装置3において、指定したCASプログラムを起動させることが可能になる。

【0113】

なお、起動プログラム指定手段21は、プログラム指定情報を、PSI/SIのCAT(Conditional Access Table)またはPMT(Program Map Table)に配置することとする。ここで、CATに配置するかPMTに配置するかは、予め定めておくこととする。

このCATまたはPMTには、それぞれのテーブルの記述子領域に、例えば、CASプログラムの識別子(CAS−ID)およびそのバージョン(CAS−Ver)を含んだコンパチビリティ記述子(図5参照)を配置する。

このように、プログラム指定情報が付加されたPSI/SIは、多重化手段22に出力される。

【0114】

多重化手段22は、コンテンツスクランブル手段10が生成した暗号化コンテンツSctと、ECM−CAS生成手段11が生成した共通情報(ECM−CAS)と、EMM−CAS生成手段12が生成した個別情報(EMM−CAS)と、配信データスクランブル手段14が生成した暗号化配信データ(DII,DDB)Scasと、ECM−RMP生成手段15が生成した共通情報(ECM−RMP)と、EMM−RMP生成手段19が生成した個別情報(EMM−RMP)と、ダウンロードテーブル生成手段20が生成したダウンロードテーブルTdと、起動プログラム指定手段21によってプログラム指定情報が付加されたPSI/SIとを多重化して、多重化信号を生成するものである。

【0115】

ここでは、多重化手段22は、入力された各情報を、MPEG−2 Systemsで定義されるTS(トランスポートストリーム)の形式(MPEG−2 TS)に多重化するものとする。この多重化された多重化信号(MPEG−2 TS)は、送出装置(図示せず)によって、放送波を介して、デジタル放送受信装置3に配信される。

【0116】

このようにデジタル放送送信装置1を構成することで、CASプログラムPを、データカルーセルでデジタル放送受信装置3に配信することができる。また、このとき、CASプログラムPを暗号復号するための情報や、検証するための情報を、ECM−RMPやEMM−RMPによってデジタル放送受信装置3に配信するため、CASプログラムPの安全性を高めて、配信することができる。

【0117】

また、デジタル放送送信装置1は、漏洩したデバイス鍵をリスト化(ブラックリスト化)して記憶し、漏洩したデバイス鍵Kdでは個別情報(EMM−RMP)を生成しないため、伝送路保護鍵Kpやプログラム暗号化鍵Kpeを、デバイス鍵Kdが漏洩していないデジタル放送受信装置3に配信することができる。

【0118】

これによって、たとえ、デバイス鍵Kdおよびプログラム暗号化鍵Kpeが漏洩した場合であっても、伝送路保護鍵Kpやプログラム暗号化鍵Kpeを更新し、新たなCASプログラムPを、放送または通信で配信することで、デバイス鍵Kdを漏洩したデジタル放送受信装置3を無効化(リボーク)するとともに、新しいCASプログラムPの漏洩を防ぐことができる。

【0119】

さらに、デジタル放送送信装置1は、CASプログラムPの配信を、放送によるデータカルーセル伝送から、CASサーバ5を用いた通信による配信に切り替えることができる。これによって、デジタル放送送信装置1は、長期間にわたる放送帯域の使用の無駄を防止することができる。

なお、デジタル放送送信装置1は、一般的なコンピュータを前記した各手段として機能させるプログラム(CASプログラム送信プログラム)により動作させることができる。

【0120】

[デジタル放送受信装置の構成]

次に、図4を参照(適宜図1参照)して、本発明の実施形態に係るデジタル放送受信装置の構成について説明する。ここでは、デジタル放送受信装置3は、分離手段30と、プログラム実行手段31と、ダウンロードテーブル解析手段32と、配信データ分離手段33と、プログラム復号手段34と、記憶手段35と、起動プログラム特定手段36と、プログラム起動手段37と、通信ダウンロード手段38と、を備えている。

【0121】

分離手段30は、デジタル放送送信装置1から送信されたデジタル放送(多重化信号;MPEG−2 TS)を分離するものである。この分離手段30は、MPEG−2 TSから、暗号化コンテンツSctと、限定受信用の情報を含んだ個別情報(EMM−CAS)および共通情報(ECM−CAS)と、CASプログラムの暗号伝送用の情報を含んだ個別情報(EMM−RMP)および共通情報(ECM−RMP)と、データカルーセルのデータ(暗号化配信データScas)と、ダウンロードテーブルTdと、PSI/SIのCATまたはPMTと、を分離する。

また、分離手段30は、ダウンロードテーブル解析手段32から、データカルーセルのデータを分離する旨の指示を通知された段階で、MPEG−2 TSから、データカルーセルのデータ(DII,DDB)を分離する。

【0122】

プログラム実行手段31は、分離手段30で分離された暗号化コンテンツSctや暗号化配信データScasを復号するものである。

このプログラム実行手段31は、デジタル放送送信装置1から配信されるCASプログラムの実体であって、後記するプログラム起動手段37によって実行される。なお、このプログラム実行手段31は、FPGA(Field Programmable Gate Array)等のプログラマブルデバイスで構成してもよいし、OS(Operating System)上のミドルウェアで動作する仮想マシン、例えば、Java(登録商標)仮想マシン(Java Virtual Machine,Java VM)等で構成してもよい。

【0123】

プログラマブルデバイスでプログラム実行手段31を構成する場合、CASプログラムは、回路情報で構成されることになる。また、OS上で動作するソフトウェアとしてプログラム実行手段31を構成する場合、CASプログラムは、バイナリプログラムで構成されることになる。

【0124】

ここでは、プログラム実行手段31は、EMM−CAS復号手段31aと、ECM−CAS復号手段31bと、コンテンツデスクランブル手段31cと、EMM−RMP復号手段31dと、ECM−RMP復号手段31eと、配信データデスクランブル手段31fと、デバイス鍵生成・更新手段31gと、を備えている。

【0125】

EMM−CAS復号手段31aは、分離手段30で分離された個別情報(EMM−CAS)をマスタ鍵Kmで復号するものである。このEMM−CAS復号手段31aは、EMM−CASの非暗号化領域に含まれているデジタル放送受信装置3を識別するための識別子が、予め記憶手段35に記憶されている識別子(不図示)と一致する場合にのみ、予め記憶手段35に記憶されているマスタ鍵Kmで、EMM−CASの暗号化領域を復号し、ワーク鍵Kwを抽出する。これによって、正規に契約した受信装置においてのみ、ワーク鍵Kwを復号することができる。

このEMM−CAS復号手段31aで復号されたワーク鍵Kwは、ECM−CAS復号手段31bに出力される。

【0126】

ECM−CAS復号手段31bは、分離手段30で分離された共通情報(ECM−CAS)を、EMM−CAS復号手段31aで復号されたワーク鍵Kwで復号するものである。このECM−CASには、暗号化コンテンツSctをスクランブルする際に用いたスクランブル鍵Ks1が含まれており、ECM−CAS復号手段31bは、ECM−CASを復号することで、スクランブル鍵Ks1を抽出する。

このECM−CAS復号手段31bで復号されたスクランブル鍵Ks1は、コンテンツデスクランブル手段31cに出力される。

【0127】

コンテンツデスクランブル手段31cは、分離手段30で分離された暗号化コンテンツSctを、ECM−CAS復号手段31bで復号されたスクランブル鍵Ks1でデスクランブル(復号)するものである。このコンテンツデスクランブル手段31cでデスクランブルされたコンテンツCtは、図示を省略した映像・音声デコード手段によってデコード(符号復号)されて、表示装置(不図示)に出力される。

【0128】

EMM−RMP復号手段(個別情報復号手段)31dは、分離手段30で分離された個別情報(EMM−RMP)をデバイス鍵Kdで復号するものである。このEMM−RMP復号手段31dは、EMM−RMPの非暗号化領域に含まれているデジタル放送受信装置3を識別するための受信機識別子RIDが、予め記憶手段35に記憶されている識別子(不図示)と一致する場合にのみ、予め記憶手段35に記憶されているデバイス鍵Kdで、EMM−RMPの暗号化領域を復号し、伝送路保護鍵Kpを抽出する。

このEMM−RMP復号手段31dで復号された伝送路保護鍵Kpは、ECM−RMP復号手段31eに出力される。

【0129】

なお、EMM−RMP復号手段31dは、EMM−RMPにルート公開鍵証明書RPKCが含まれている場合、ルート公開鍵証明書RPKCを抽出し、記憶手段35または図示を省略した耐タンパモジュールに記憶しておく。

また、EMM−RMP復号手段31dは、EMM−RMPにプログラム暗号化鍵Kpeが含まれている場合、プログラム暗号化鍵Kpeを抽出し、記憶手段35または図示を省略した耐タンパモジュールに記憶しておく。

また、EMM−RMPに、デバイス鍵更新識別子が含まれている場合、このデバイス鍵更新識別子に含まれているデバイス鍵Kdを生成するためのシード(Seed)を、デバイス鍵生成・更新手段31gに出力する。

【0130】

ECM−RMP復号手段(共通情報復号手段)31eは、分離手段30で分離された共通情報(ECM−RMP)を、EMM−RMP復号手段31dで復号された伝送路保護鍵Kpで復号するものである。このECM−RMPには、配信データ(DII、DDB)をスクランブルする際に用いたスクランブル鍵Ks2が含まれており、ECM−RMP復号手段31eは、ECM−RMPを復号することで、スクランブル鍵Ks2を抽出する。

【0131】

このECM−RMP復号手段31eで復号されたスクランブル鍵Ks2は、配信データデスクランブル手段31fに出力される。

なお、ECM−RMPに、PSI/SIで配送されるCASプログラムPの識別子(CAS−ID)やバージョン(CAS−Ver)、および、CASプログラムPのハッシュ値(CAS−H)が付加されている場合、ECM−RMP復号手段31eは、これらの識別情報(CAS−ID、CAS−Ver、CAS−H)を、プログラム起動手段37に出力する。

【0132】

配信データデスクランブル手段31fは、分離手段30で分離されたデータカルーセルのデータ(暗号化配信データScas)を、ECM−RMP復号手段31eで復号されたスクランブル鍵Ks2でデスクランブル(復号)するものである。この配信データデスクランブル手段31fでデスクランブルされた配信データ(DII,DDB)casは、配信データ分離手段33に出力される。

【0133】

デバイス鍵生成・更新手段31gは、個別情報(EMM−RMP)を復号するデバイス鍵Kdを新たに生成し、更新するものである。

このデバイス鍵生成・更新手段31gは、EMM−RMP復号手段31dから、シード(Seed)を通知された段階で、デバイス鍵Kdを新たに生成する。ここでは、デバイス鍵生成・更新手段31gは、例えば、デバイス鍵Kdとして、擬似乱数を生成するもので、シードを基に乱数を生成する。このように生成された乱数は、新たなデバイス鍵Kdとして、記憶手段35に記憶しておく。

また、デバイス鍵生成・更新手段31gが、デバイス鍵を生成するアルゴリズム(乱数発生アルゴリズム)は、予め放送事業者のデバイス鍵生成アルゴリズムと同一とする。

【0134】

なお、ここでは、デバイス鍵生成・更新手段31gを、プログラム実行手段31内部、すなわち、CASプログラムの内部の構成として実現したが、CASプログラムの外部、すなわち、デジタル放送受信装置3がもともの有する固有の手段として構成してもよい。その場合、デバイス鍵生成アルゴリズムの漏洩を防ぐため、デバイス鍵生成・更新手段31gは、図示を省略した耐タンパモジュール内に構成することが望ましい。

【0135】

ダウンロードテーブル解析手段32は、分離手段30で分離されたセクション形式のダウンロードテーブルTdを解析し、CASプログラムPを放送によってダウンロードするのか、通信によってダウンロードするのかを判定するものである。

具体的には、ダウンロードテーブル解析手段32は、図8で説明したダウンロードテーブルで、「descriptor()(記述子)」領域に、放送によってダウンロードを行うことを示すダウンロードコンテンツ記述子(図9参照)が記述されているのか、通信によってダウンロードを行うことを示すネットワークダウンロードコンテンツ記述子(図10参照)が記述されているのかを、記述子タグの値によって判定する。

【0136】

ここで、ダウンロードテーブルTdにダウンロードコンテンツ記述子が記述されている場合、ダウンロードテーブル解析手段32は、分離手段30に、PMTに配置されているデータカルーセルのパケット識別(PID)でフィルタリングすることで、データカルーセルのデータを配信データデスクランブル手段31fに出力する旨を指示する。これによって、分離手段30は、MPEG−2 TSから、データカルーセルのデータ(DII,DDB)を分離抽出して配信データデスクランブル手段31fに出力する。

【0137】

一方、ダウンロードテーブルTdにネットワークダウンロードコンテンツ記述子が記述されている場合、ダウンロードテーブル解析手段32は、ネットワークダウンロードコンテンツ記述子に記述されている通信サーバ(CASサーバ5)のURLまたはIPアドレス、並びに、コンパチビリティ記述子に記述されているCASプログラムの識別子(CAS−ID)およびバージョン(CAS−Ver)を通信ダウンロード手段38に出力する。これによって、通信ダウンロード手段38が、ネットワーク(通信回線N)を介して、CASプログラムPのダウンロードを開始する。

【0138】

なお、ダウンロードテーブル解析手段32は、ダウンロードテーブルTdに記述されている識別子(CAS−ID)やバージョン(CAS−Ver)に対応するCASプログラムPが、すでに記憶手段35に記憶されている場合は、ダウンロードの実行を行わないこととする。これによって、不要なダウンロード動作をなくすことができる。

さらに、ダウンロードテーブル解析手段32は、図8で説明したように、ダウンロードテーブルTdの「target_version(ターゲットバージョン)」、「new_version(新バージョン)」、「download_level(ダウンロードレベル)」、「version_indication(バージョン表示)」を参照し、ダウンロードの可否を判定することとしてもよい。

【0139】

配信データ分離手段33は、配信データデスクランブル手段31fでデスクランブルされたデータカルーセルのデータ(配信データcas)から、CASプログラムP(暗号化されたCASプログラムP)を分離して抽出するものである。

すなわち、配信データ分離手段33は、配信データcasのDIIメッセージから、次のDIIメッセージまでのDDBメッセージに含まれるデータ(図6中、「blockDataByte」領域のデータ)を連結することで、暗号化されたCASプログラムPを分離して抽出する。

【0140】

さらに、配信データ分離手段33は、DIIメッセージ内のコンパチビリティ記述子内(図5中、「CAS_version」領域)のCASプログラムPの識別子(CAS−ID)およびバージョン(CAS−Ver)を抽出するとともに、DIIメッセージ内(図5中、「CAS_digital_signature」領域)のCASプログラムPの署名値を抽出する。

この配信データ分離手段33は、分離抽出した暗号化されたCASプログラムP、識別子(CAS−ID)、バージョン(CAS−Ver)および署名値を、プログラム復号手段34に出力する。

【0141】

プログラム復号手段34は、配信データ分離手段33で分離抽出された暗号化されたCASプログラムP、または、通信ダウンロード手段38を介してダウンロードした暗号化されたCASプログラムPを復号するものである。ここでは、プログラム復号手段34は、暗号復号手段34aと、署名検証手段34bと、書込手段34cと、を備えている。

【0142】

暗号復号手段34aは、配信データ分離手段33または通信ダウンロード手段38から入力した暗号化されたCASプログラムPを、プログラム暗号化鍵Kpeで復号するものである。このプログラム暗号化鍵Kpeは、デジタル放送送信装置1において、CASプログラムPを暗号化したものと同一の鍵であって、EMM−RMP復号手段31dによって復号された鍵である。

この復号されたCASプログラムPは、署名検証手段34bに出力される。

【0143】

署名検証手段34bは、配信データ分離手段33または通信ダウンロード手段38から入力した、CASプログラムPに付加されているデジタル署名を検証するものである。

すなわち、署名検証手段34bは、署名値演算手段13a(図3参照)と共通のハッシュ関数によって、CASプログラムPのハッシュ値を生成する。そして、署名検証手段34bは、CASプログラムPの署名値を記憶手段35または図示を省略した耐タンパモジュールに記憶しているルート公開鍵証明書RPKCに含まれる公開鍵(検証鍵)Kppで復号する。この復号した値と、CASプログラムPのハッシュ値とが一致する場合に、署名検証手段34bは、ダウンロードしたCASプログラムPを、改ざん等がなされていない正規のものであると判定する。

この署名検証手段34bは、ダウンロードしたCASプログラムPの検証により、正規のCASプログラムPのみを、書込手段34cに出力する。

【0144】

書込手段34cは、署名検証手段34bから入力したCASプログラムPを、配信データ分離手段33または通信ダウンロード手段38から入力したCASプログラムPの識別子(CAS−ID)およびバージョン(CAS−Ver)と対応付けて記憶手段35に書き込むものである。

このように、プログラム復号手段34は、ダウンロードしたCASプログラムPを署名検証することで、改ざん等がなされていないCASプログラムPのみを記憶手段35に書き込み蓄積する。

【0145】

記憶手段(プログラム記憶手段)35は、CASプログラムPを識別子(CAS−ID)とバージョン(CAS−Ver)とに対応付けて複数記憶するものである。例えば、記憶手段35は、不揮発性メモリ等の一般的な記憶媒体である。

この記憶手段35は、プログラム復号手段34の書込手段34cによって、識別子(CAS−ID)とバージョン(CAS−Ver)とに対応付けてCASプログラムPが書き込まれ、後記するプログラム起動手段37によって、識別子(CAS−ID)とバージョン(CAS−Ver)とをキーとしてCASプログラムPが検索され読み出される。

なお、この記憶手段35には、予め少なくとも1つのCASプログラムPが記憶されており、他のCASプログラムがダウンロードされる。

【0146】

起動プログラム特定手段36は、分離手段30で分離されたPSI/SI(番組配列情報)のCATまたはPMTから、プログラム指定情報であるCASプログラムPの識別子(CAS−ID)およびそのバージョン(CAS−Ver)を抽出し、起動するCASプログラムPを特定するものである。

この抽出されたCASプログラムPの識別子(CAS−ID)およびバージョン(CAS−Ver)は、プログラム起動手段37に出力される。

【0147】

プログラム起動手段37は、起動プログラム特定手段36で特定されたCASプログラムPを記憶手段35から読み出して実行するものである。

このプログラム起動手段37は、起動プログラム特定手段36から通知される識別子(CAS−ID)およびそのバージョン(CAS−Ver)をキーとして、記憶手段35において検索し、対応するCASプログラムPを読み出す。そして、プログラム起動手段37は、読み出したCASプログラムPを、プログラム実行手段31として起動する。

なお、初期起動時、すなわち、まだ、CASプログラムPがダウンロードされていない状態において、プログラム起動手段37は、予め記憶手段35に記憶されているCASプログラムPを起動することとする。

【0148】

また、プログラム起動手段37は、ECM−RMP復号手段31eから通知される識別子(CAS−ID)およびバージョン(CAS−Ver)と、起動プログラム特定手段36から通知される識別子(CAS−ID)およびバージョン(CAS−Ver)とが一致するか否かを判定し、一致しない場合、CASプログラムの起動を行わないこととする。

これによって、プログラム起動手段37は、PSI/SIで配信される識別子(CAS−ID)およびバージョン(CAS−Ver)と、ECM−RMPで送信される識別子(CAS−ID)およびバージョン(CAS−Ver)とを比較することで、PSI/SIで配信される識別子(CAS−ID)およびバージョン(CAS−Ver)が改ざんされて、CASプログラムPが誤動作することを防止することができる。

【0149】

さらに、プログラム起動手段37は、読み出したCASプログラムPのハッシュ値を計算し、当該ハッシュ値と、ECM−RMP復号手段31eから通知されるCASプログラムPのハッシュ値(CAS−H)とが一致するか否かを判定し、一致しない場合、CASプログラムPの起動を行わないこととする。これによって、不正なCASプログラムPの起動を防止することができる。なお、プログラム起動手段37のハッシュ値の演算を行うハッシュ関数は、CASプログラムPの送信側と同じものとする。

【0150】

通信ダウンロード手段38は、ダウンロードテーブル解析手段32から通知される通信サーバから、ネットワーク(通信回線N)を介して、CASプログラムPをダウンロードするものである。この通信ダウンロード手段38は、ダウンロードテーブル解析手段32から通知される通信サーバ(CASサーバ5)のURLまたはIPアドレス、並びに、CASプログラムの識別子(CAS−ID)およびバージョン(CAS−Ver)に基づいて、指定された通信サーバ(CASサーバ5)から、CASプログラムをダウンロードする。

【0151】

この通信ダウンロード手段38は、ダウンロードした暗号化されたCASプログラムP、並びに、ダウンロードテーブル解析手段32から通知された識別子(CAS−ID)およびバージョン(CAS−Ver)を、プログラム復号手段34に出力する。なお、通信サーバ(CASサーバ5)からダウンロードするCASプログラムPには、署名値が付加されており、通信ダウンロード手段38は、この署名値も、プログラム復号手段34に出力する。

【0152】

このようにデジタル放送受信装置3を構成することで、デジタル放送受信装置3は、データカルーセル伝送によって、CASプログラムPをダウンロードすることができる。また、たとえ、データカルーセルによるCASプログラムPの配信が終了した場合であっても、ネットワーク(通信回線N)を介して、CASプログラムPをダウンロードすることができる。

なお、デジタル放送受信装置3は、一般的なコンピュータを前記した各手段として機能させるプログラム(CASプログラム受信プログラム)により動作させることができる。

【0153】

[デジタル放送システムの動作]

次に、本発明の実施形態に係るデジタル放送システムSの動作について説明する。なお、限定受信方式によるコンテンツの配信動作については、従来技術と同様であるため、ここでは説明を省略し、CASプログラムの配信・受信動作、および、CASプログラムの起動動作について主に説明を行う。

【0154】

(CASプログラムの配信動作:デジタル放送送信装置)

最初に、図11を参照(構成については適宜図2、図3参照)して、CASプログラムの配信時におけるデジタル放送送信装置1の動作について説明する。

【0155】

まず、デジタル放送送信装置1は、配信データ生成手段13によって、データカルーセル伝送によって伝送するCASプログラムPを、データカルーセルのデータ形式に変換し、配信用のデータ(DII,DDB)を生成する。

すなわち、デジタル放送送信装置1は、配信データ生成手段13の署名値演算手段13aによって、CASプログラムPを外部から入力し、秘密鍵Kpsを用いて、CASプログラムPのデジタル署名の署名値を演算する(ステップS1)。

【0156】

また、デジタル放送送信装置1は、分割手段13bによって、CASプログラムPを、データカルーセル伝送を行う際のDDBメッセージのブロックサイズで分割する(ステップS2)。そして、デジタル放送送信装置1は、暗号化手段13cによって、ステップS2で分割された分割データを、デジタル放送受信装置3と共通のプログラム暗号化鍵Kpeで暗号化する(ステップS3)。

【0157】

その後、デジタル放送送信装置1は、ステップS1で演算された署名値と、外部から入力されるCASプログラムの識別子(CAS−ID)およびバージョン(CAS−Ver)とを配置して、DIIメッセージ(図5参照)を生成するとともに、ステップS3で暗号化された暗号化分割データを配置して、DDBメッセージ(図6参照)を生成することで、データカルーセル用データ(配信データ)を生成する(ステップS4)。

【0158】

そして、デジタル放送送信装置1は、配信データスクランブル手段14によって、ステップS4で生成されたデータカルーセル用データを、スクランブル鍵Ks2でスクランブル(暗号化)する(ステップS5)。

そして、デジタル放送送信装置1は、ECM−RMP生成手段15によって、ステップS5で用いたスクランブル鍵Ks2を伝送路保護鍵Kpで暗号化して、すべてのデジタル放送受信装置3で共通の共通情報(ECM−RMP)を生成する(ステップS6)。

【0159】

そして、デジタル放送送信装置1は、デバイス鍵選択手段18によって、デバイス鍵リスト記憶手段16に記憶されているデバイス鍵の中で、無効化されていないデバイス鍵Kd、および、それに対応する受信機識別子RIDを順次選択する(ステップS7)。

【0160】

さらに、デジタル放送送信装置1は、EMM−RMP生成手段19によって、ステップS3で用いたプログラム暗号化鍵Kpeと、ステップS6で用いた伝送路保護鍵Kpと、

ステップS7で選択された受信機識別子RIDと、ステップS1で用いた秘密鍵Kpsに対応したデジタル署名を検証する公開鍵(検証鍵)を含んだルート公開鍵証明書RPKCとを、ステップS7で順次選択された受信機識別子RIDに対応するデバイス鍵Kdで暗号化して、デジタル放送受信装置3ごとの個別情報(EMM−RMP)を生成する(ステップS8)。

なお、デジタル放送受信装置3で使用するデバイス鍵Kdを更新させる場合、ステップS8において、個別情報(EMM−RMP)に、シードを含んだデバイス鍵更新制御情報KDcを含ませればよい。

【0161】

そして、デジタル放送送信装置1は、ダウンロードテーブル生成手段20によって、配信対象のCASプログラムPを特定するための情報(ダウンロード制御情報Dc)から、セクション形式のテーブルであるダウンロードテーブルTd(図8参照)を生成する(ステップS9)。なお、ここでは、CASプログラムを、放送によって配信することとし、ダウンロードテーブルTd内には、放送によるCASプログラムを配信することを示すダウンロード記述子(図9参照)を配置することとする。

【0162】

そして、デジタル放送送信装置1は、多重化手段22によって、ステップS5でスクランブルされたデータカルーセル用データ(暗号化配信データ)と、ステップS6で生成されたECM−RMPと、ステップS8で生成されたEMM−RMPと、ステップS9で生成されたダウンロードテーブルTdとを多重化して多重化信号(MPEG−2 TS)を生成し、送信する(ステップS10)。

以上の動作によって、デジタル放送送信装置1は、データカルーセルによって、CASプログラムPを配信することができる。

【0163】

(CASプログラムの受信動作:デジタル放送受信装置)

次に、図12を参照(構成については適宜図4参照)して、CASプログラムの配信時におけるデジタル放送受信装置3の動作について説明する。なお、デジタル放送受信装置3は、CASプログラムPをダウンロードしていない場合であっても、予め少なくとも1つのCASプログラムPが記憶手段35に記憶されており、初期状態では、当該CASプログラムPが、プログラム起動手段37によって起動され、プログラム実行手段31として動作しているものとする。

【0164】

この状態で、デジタル放送受信装置3は、デジタル放送送信装置1から送信される多重化信号(MPEG−2 TS)を受信し、分離手段30によって、各信号に分離する(ステップS11)。

【0165】

そして、デジタル放送受信装置3は、EMM−RMP復号手段31dによって、分離手段30で分離されたEMM−RMP(個別情報)を、デバイス鍵Kdで復号し、伝送路保護鍵Kpと、プログラム暗号化鍵Kpeと、受信機識別子RIDと、ルート公開鍵証明書RPKCとを抽出する(ステップS12)。

なお、プログラム暗号化鍵Kpeおよびルート公開鍵証明書RPKCに含まれている公開鍵(検証鍵)Kppは、記憶手段35に記憶しておく。また、EMM−RMP(個別情報)に、デバイス鍵更新制御情報KDcが含まれている場合、デバイス鍵生成・更新手段31gは、新たなデバイス鍵Kdを生成し、記憶手段35に記憶する。

【0166】

さらに、デジタル放送受信装置3は、ECM−RMP復号手段31eによって、分離手段30で分離されたECM−RMP(共通情報)を、ステップS12で復号(抽出)された伝送路保護鍵Kpで復号し、スクランブル鍵Ks2を抽出する(ステップS13)。

【0167】

その後、デジタル放送受信装置3は、ダウンロードテーブル解析手段32によって、分離手段30で分離されたセクション形式のダウンロードテーブルTdを解析し(ステップS14)、当該テーブルの記述子領域に、ダウンロードコンテンツ記述子(図9参照)が記述されているのか、ネットワークダウンロードコンテンツ記述子(図10参照)が記述されているのかを判定する(ステップS15)。

【0168】

このステップS15において、記述子領域に、ダウンロードコンテンツ記述子が記述されている場合(“放送”)、デジタル放送受信装置3は、ダウンロードテーブル解析手段32からの指示で、分離手段30によって、データカルーセル用データ(暗号化配信データ)を分離抽出する(ステップS16)。

【0169】

そして、デジタル放送受信装置3は、配信データデスクランブル手段31fによって、ステップS16で分離抽出されたデータカルーセル用データ(暗号化配信データ;DII,DDB)を、ステップS13で抽出されたスクランブル鍵Ks2でデスクランブル(復号)する(ステップS17)。

【0170】

そして、デジタル放送受信装置3は、配信データ分離手段33によって、ステップS17でデスクランブルされたデータカルーセル用データから、CASプログラムP(暗号化されたCASプログラムP)を分離して抽出する(ステップS18)。すなわち、このステップS18において、配信データ分離手段33は、DDBメッセージの各ブロックのデータを連結して暗号化されたCASプログラムPを再構成する。また、このとき、配信データ分離手段33は、DIIメッセージから、CASプログラムPの署名値、識別子(CAS−ID)およびバージョン(CAS−Ver)を取得する。

【0171】

一方、ステップS15において、記述子領域に、ネットワークダウンロードコンテンツ記述子が記述されている場合(“通信”)、デジタル放送受信装置3は、通信ダウンロード手段38によって、ネットワークダウンロードコンテンツ記述子に記述されている通信サーバ(CASサーバ5)から、通信回線Nを介して、暗号化されたCASプログラムPを取得する(ステップS19)。なお、CASサーバ5から取得するCASプログラムPには、署名(署名値)、識別子(CAS−ID)、バージョン(CAS−Ver)が付加されているものとする。

【0172】

そして、デジタル放送受信装置3は、プログラム復号手段34の暗号復号手段34aによって、ステップS18で分離抽出した(暗号化)CASプログラム、または、ステップS19で取得した(暗号化)CASプログラムを、ステップS12で復号され、記憶されているプログラム暗号化鍵Kpeで復号する(ステップS20)。

【0173】

さらに、デジタル放送受信装置3は、署名検証手段34bによって、ステップS20で復号したCASプログラムの署名検証を行う(ステップS21)。すなわち、署名検証手段34bは、ステップS12で抽出したルート公開鍵証明書RPKCに含まれる公開鍵(検証鍵)KppでCASプログラムに付加されている署名値を復号し、CASプログラムのハッシュ値と一致するか否かにより、CASプログラムの検証を行う。

【0174】

そして、デジタル放送受信装置3は、ステップS21における検証結果に問題がなければ、書込手段34cによって、ステップS20で復号されたCASプログラムPを、記憶手段35に、識別子(CAS−ID)およびバージョン(CAS−Ver)に対応付けて書き込み記憶させる(ステップS22)。

以上の動作によって、デジタル放送受信装置3は、暗号化され、かつ、デジタル署名が付された状態でCASプログラムPをダウンロードすることができ、CASプログラムに対する不正を防止することができる。

【0175】

(CASプログラムの起動指示動作:デジタル放送送信装置)

次に、図13を参照(構成については適宜図2参照)して、デジタル放送受信装置3で指定したCASプログラムPを起動させるデジタル放送送信装置1の動作について説明する。

【0176】

まず、デジタル放送送信装置1は、ECM−RMP生成手段15によって、起動対象となるCASプログラムPの識別子(CAS−ID)、バージョン(CAS−Ver)およびCASプログラムPのハッシュ値(CAS−H)を、伝送路保護鍵Kpで暗号化して、すべてのデジタル放送受信装置3で共通の共通情報(ECM−RMP)を生成する(ステップS31)。

【0177】

また、デジタル放送送信装置1は、デバイス鍵選択手段18によって、デバイス鍵リスト記憶手段16に記憶されているデバイス鍵の中で、無効化されていないデバイス鍵Kdを順次選択する(ステップS32)。

また、デジタル放送送信装置1は、EMM−RMP生成手段19によって、ステップS31で用いた伝送路保護鍵Kpを、ステップS32で順次選択されたデバイス鍵Kdで暗号化して、デジタル放送受信装置3ごとの個別情報(EMM−RMP)を生成する(ステップS33)。

【0178】

さらに、デジタル放送送信装置1は、起動プログラム指定手段21によって、起動させたいCASプログラムPを指定するための情報(プログラム指定情報)として、CASプログラムPの識別子(CAS−ID)およびバージョン(CAS−Ver)を、PSI/SIのCATまたはPMTに配置する(ステップS34)。

そして、デジタル放送送信装置1は、多重化手段22によって、ステップS31で生成されたECM−RMPと、ステップS33で生成されたEMM−RMPと、ステップS34で識別子等が配置されたPSI/SIとを多重化して多重化信号(MPEG−2 TS)を生成し、送信する(ステップS35)。

【0179】

以上の動作によって、デジタル放送送信装置1は、起動させたいCASプログラムPを、PSI/SIに配置したプログラム指定情報で指定することができる。また、デジタル放送送信装置1は、プログラム指定情報で指定したCASプログラムPの識別子(CAS−ID)およびバージョン(CAS−Ver)と、CASプログラムPのハッシュ値(CAS−H)とを、ECM−RMPでデジタル放送受信装置3に送信することで、デジタル放送受信装置3において、識別子(CAS−ID)およびバージョン(CAS−Ver)の整合性や、CASプログラムPの正当性を検証することが可能になる。

【0180】

(CASプログラムの起動動作:デジタル放送受信装置)

次に、図14を参照(構成については適宜図4参照)して、デジタル放送送信装置1から指定されたCASプログラムPを起動するデジタル放送受信装置3の動作について説明する。

【0181】

まず、デジタル放送受信装置3は、デジタル放送送信装置1から送信される多重化信号(MPEG−2 TS)を受信し、分離手段30によって、各信号に分離する(ステップS41)。

そして、デジタル放送受信装置3は、起動プログラム特定手段36によって、PSI/SI(番組配列情報)のCATまたはPMTから、プログラム指定情報であるCASプログラムPの識別子(CAS−ID)およびそのバージョン(CAS−Ver)を抽出する(ステップS42)。

【0182】

そして、デジタル放送受信装置3は、EMM−RMP復号手段31dによって、ステップS41で分離されたEMM−RMP(個別情報)を、デバイス鍵Kdで復号し、伝送路保護鍵Kpを抽出する(ステップS43)。

【0183】

さらに、デジタル放送受信装置3は、ECM−RMP復号手段31eによって、ステップS41で分離したECM−RMP(共通情報)を、ステップS43で復号(抽出)した伝送路保護鍵Kpで復号し、CASプログラムの識別子(CAS−ID)およびバージョン(CAS−Ver)と、CASプログラムのハッシュ値(CAS−H)を抽出する(ステップS44)。

【0184】

そして、デジタル放送受信装置3は、プログラム起動手段37によって、ステップS42で抽出した識別子(CAS−ID)およびバージョン(CAS−Ver)と、ステップS44で抽出した識別子(CAS−ID)およびバージョン(CAS−Ver)とが、それぞれ一致するか否かを判定する(ステップS45)。

ここで、識別子(CAS−ID)およびバージョン(CAS−Ver)がそれぞれ一致しなかった場合(ステップS45でNo)、デジタル放送受信装置3は、指示されたCASプログラムPの起動動作を終了する。

【0185】

一方、識別子(CAS−ID)およびバージョン(CAS−Ver)が一致した場合(ステップS45でYes)、デジタル放送受信装置3は、プログラム起動手段37によって、記憶手段35に記憶されている起動を指示されたCASプログラムPのハッシュ値を演算し(ステップS46)、ステップS44で抽出したCASプログラムPのハッシュ値(CAS−H)と一致するか否かを判定する(ステップS47)。

【0186】

ここで、ハッシュ値が一致しない場合(ステップS47でNo)、デジタル放送受信装置3は、指示されたCASプログラムPの起動動作を終了する。

一方、ハッシュ値が一致した場合(ステップS47でYes)、デジタル放送受信装置3は、プログラム起動手段37によって、記憶手段35から、指定されたCASプログラムPを読み出して、プログラム実行手段31として起動させる(ステップS48)。

【0187】

以上の動作によって、デジタル放送受信装置3は、デジタル放送送信装置1から指定されたCASプログラムPを起動させることができる。また、このとき、デジタル放送受信装置3は、ECM−RMP(共通情報)で通知されるCASプログラムPの識別子(CAS−ID)、バージョン(CAS−Ver)およびハッシュ値(CAS−H)によって、指定された正しいバージョンで、かつ、改ざん等が行われていない正規のCASプログラムのみを起動させることができる。

【0188】

以上説明したように、本発明によれば、データカルーセル伝送によって、デジタル放送送信装置1からデジタル放送受信装置3に、高速にCASプログラムPを配信することができる。これによって、CASプログラムPにおけるアクセス制御に関する機能のセキュリティが破られた場合であっても、セキュリティ機能を変更したCASプログラムPを配信することができるため、セキュリティが破られた際の影響を最小限に抑えることができる。

また、本発明によれば、放送によるCASプログラムPの配信を終了した場合であっても、通信回線を介してCASプログラムPを配信することができ、放送帯域の使用を短期間で終わらせることができる。

【0189】

また、本発明によれば、データカルーセルでCASプログラムPを配信する際に、検証によって、CASプログラムPの改ざん等を防止することができる。また、本発明によれば、デジタル放送送信装置1が、起動させたいCASプログラムPを指定した場合、デジタル放送受信装置3において、バージョン等の整合性をチェックすることができ、さらに、起動するCASプログラムPの正当性をハッシュ値によりチェックすることができるため、起動するCASプログラムPに対する不正を防止することができる。

【0190】

また、本発明によれば、デバイス鍵Kdやプログラム暗号化鍵Kpeが漏洩した場合であっても、伝送路保護鍵Kpおよびプログラム暗号化鍵Kpeを更新した後に、CASプログラムを更新し、放送または通信によって配信することで、デバイス鍵Kdの漏洩元となったデジタル放送受信装置3の使用を停止(リボーク)させることができる。これによって、新しいCASプログラムの漏洩を防止することができる。

【0191】

また、本発明によれば、デジタル放送送信装置1から、PSI/SIによって、起動するCASプログラムPを切り替えることができ、放送事業者が、提供するサービスに応じてCASプログラムPを選択することが可能になる。

【符号の説明】

【0192】

S デジタル放送システム

1 デジタル放送送信装置

10 コンテンツスクランブル手段

11 ECM−CAS生成手段

12 EMM−CAS生成手段

13 配信データ生成手段

13a 署名値演算手段

13b 分割手段

13c 暗号化手段

13d データカルーセル用データ生成手段

14 配信データスクランブル手段

15 ECM−RMP生成手段(共通情報生成手段)

16 デバイス鍵リスト記憶手段

17 無効設定手段

18 デバイス鍵選択手段

19 EMM−RMP生成手段(個別情報生成手段)

20 ダウンロードテーブル生成手段

21 起動プログラム指定手段

22 多重化手段

3 デジタル放送受信装置

30 分離手段

21 プログラム実行手段

31a EMM−CAS復号手段

31b ECM−CAS復号手段

31c コンテンツデスクランブル手段

31d EMM−RMP復号手段(個別情報復号手段)

31e ECM−RMP復号手段(共通情報復号手段)

31f 配信データデスクランブル手段

31g デバイス鍵生成・更新手段

32 ダウンロードテーブル解析手段

33 配信データ分離手段

34 プログラム復号手段

34a 暗号復号手段

34b 署名検証手段

34c 書込手段

35 記憶手段(プログラム記憶手段)

36 起動プログラム特定手段

37 プログラム起動手段

38 通信ダウンロード手段

5 CASサーバ

【技術分野】

【0001】

本発明は、デジタル放送の放送番組のアクセス制御に関するプログラムを送受信するデジタル放送送信装置、デジタル放送受信装置およびデジタル放送システムに関する。

【背景技術】

【0002】

現行のデジタル放送では、契約者の受信装置のみに放送番組(以下、コンテンツという)を限定受信させる機能や、正規の受信装置のみにコンテンツを受信させたり、コピー制限を行ったりすることで著作権保護を行う機能を、アクセス制御方式であるCAS(Conditional Access System)を用いて実現している。

具体的には、アクセス制御に関する機能(例えば、暗号化されたコンテンツを復号するための鍵の復号等)を耐タンパモジュールであるICカード(CASカード)に実装し、ICカードと受信装置とを組み合わせることで、アクセス制限を行っている。

【0003】

しかし、このアクセス制御に関する機能は、内部に保持する鍵の流出や、アルゴリズムの解析等によって、セキュリティが破られる可能性がある。このような場合、セキュリティ強度を高めたICカードを再配布する方法が考えられるが、ICカードの配布コストやICカードの差し替え等、ユーザに負担を強いるため、現実的には実施困難である。また、セキュリティ問題を解決する以外にも、アクセス制御に関する機能を拡張したいという要望もある。

【0004】

そこで、ICカードに実装するアクセス制御に関する機能を、CASプログラムとして受信装置に蓄積するとともに、放送波を介して、CASプログラムを更新する技術が開示されている(特許文献1参照)。

この特許文献1に開示された技術では、コンテンツ権利保護関連の共通情報であるECM−RMP(ECM:Entitlement Control Message、RMP:Rights Management and Protection)に、暗号化したCASプログラムを配置して配信している。

また、特許文献1に開示された技術では、コンテンツ権利保護関連の個別情報であるEMM−RMP(EMM:Entitlement Management Message)に、暗号化したCASプログラムを復号するための鍵を配置して配信している。

これによって、受信装置では、EMM−RMPで配信される鍵によって、ECM−RMPで配信される暗号化されたCASプログラムをダウンロードし復号することで、CASプログラムの蓄積、更新を行うことが可能になる。

【先行技術文献】

【特許文献】

【0005】

【特許文献1】特開2009−267605号公報

【発明の概要】

【発明が解決しようとする課題】

【0006】

特許文献1で開示されている従来技術では、セキュリティパラメータとしての役割を持つECM(ECM−RMP)やEMM(EMM−RMP)を用いて、CASプログラムの配信を実現している。このECMやEMMといったセキュリティパラメータは、秘密情報として耐タンパモジュール等で処理する必要がある。

一般に、耐タンパモジュールは、処理速度が低速であるため、例えば、300kbps程度までしかビットレートを高めることができない。すなわち、従来技術では、送信側から、低ビットレートでCASプログラムを送出しなければならない。

このため、従来技術では、CASプログラムを確実に配信するためには、長期間にわたって放送し続ける必要があり、放送帯域を圧迫してしまうという問題がある。

【0007】

本発明は、以上のような問題点に鑑みてなされたものであり、CASプログラムの改ざん、漏洩等に対する安全性を確保しつつ、CASプログラムを高速にダウンロードすることが可能なデジタル放送送信装置、デジタル放送受信装置およびデジタル放送システムを提供することを課題とする。

【課題を解決するための手段】

【0008】

本発明は、前記課題を解決するために創案されたものであり、まず、請求項1に記載のデジタル放送送信装置は、放送波を介して送信されるコンテンツへのアクセスを制御するためのアクセス制御プログラムをデジタル放送受信装置に送信するデジタル放送送信装置であって、デバイス鍵リスト記憶手段と、無効設定手段と、配信データ生成手段と、配信データスクランブル手段と、共通情報生成手段と、デバイス鍵選択手段と、個別情報生成手段と、ダウンロードテーブル生成手段と、起動プログラム指定手段と、多重化手段と、を備える構成とした。

【0009】

かかる構成において、デジタル放送送信装置は、デバイス鍵リスト記憶手段にデジタル放送受信装置に固有のデバイス鍵と、当該デバイス鍵が有効か無効かを示す情報を対応付けて記憶する。そして、デジタル放送送信装置は、無効設定手段によって、外部から特定のデバイス鍵の無効を指示されることで、デバイス鍵リスト記憶手段に記憶されている対応するデバイス鍵を、無効な鍵として設定する。

これによって、例えば、デジタル放送受信装置において、デバイス鍵が漏洩した場合、当該デバイス鍵を無効な鍵として管理することができる。

そして、デジタル放送送信装置は、配信データ生成手段によって、デジタル放送受信装置で共通のプログラム暗号化鍵で配信用のアクセス制御プログラムを暗号化するとともに、当該アクセス制御プログラムを識別する識別情報を付加して、データカルーセルのデータ形式の配信データを生成する。この識別情報は、例えば、アクセス制御プログラムの識別子やバージョンである。

【0010】

そして、デジタル放送送信装置は、配信データスクランブル手段によって、配信データ生成手段で生成された配信データをスクランブル鍵で暗号化して、暗号化配信データを生成する。これによって、アクセス制御プログラムは、データカルーセルで配信可能なデータとなる。

【0011】

また、デジタル放送送信装置は、共通情報生成手段によって、デジタル放送受信装置に送信する伝送路保護鍵でスクランブル鍵を暗号化して、デジタル放送受信装置で共通の共通情報を生成する。これによって、正規のデジタル放送受信装置であれば、復号可能なようにスクランブル鍵を暗号化する。

【0012】

そして、デジタル放送送信装置は、デバイス鍵選択手段によって、デジタル放送受信装置ごとに、デバイス鍵リスト記憶手段から、有効な鍵として設定されているデバイス鍵を選択する。これによって、無効化されたデバイス鍵は選択されず、有効なデバイス鍵のみが選択されることになる。

【0013】

さらに、デジタル放送送信装置は、個別情報生成手段によって、デバイス鍵選択手段で選択されたデバイス鍵で伝送路保護鍵およびプログラム暗号化鍵を暗号化して、デジタル放送受信装置ごとの個別情報を生成する。これによって、個別の有効なデバイス鍵を有するデジタル放送受信装置のみが復号可能なように伝送路保護鍵およびプログラム暗号化鍵を暗号化する。

【0014】

また、デジタル放送送信装置は、ダウンロードテーブル生成手段によって、データカルーセルにより配信用のアクセス制御プログラムを送信する旨を示す識別子を付加するとともに、アクセス制御プログラムを識別する識別情報を含んだダウンロードテーブルを生成する。このダウンロードテーブルによって、デジタル放送受信装置は、データカルーセルによりアクセス制御プログラムをダウンロードすることが可能であることを認識し、ダウンロードを開始することができる。

【0015】

また、デジタル放送送信装置は、起動プログラム指定手段によって、起動用のアクセス制御プログラムを特定するための第2識別情報を、番組配列情報であるPSI(Program Specific Information)/SI(Service Information)の情報テーブルに配置する。例えば、CAT(Conditional Access Table)またはPMT(Program Map Table)に配置する。

【0016】

そして、デジタル放送送信装置は、多重化手段によって、生成された暗号化配信データと、共通情報と、個別情報と、ダウンロードテーブルと、番組配列情報の情報テーブルとを生成されたタイミングで順次多重化してデジタル放送受信装置に送信する多重化信号を生成する。

【0017】

このように、デジタル放送送信装置は、暗号化したアクセス制御プログラムを高速なデータカルーセルで伝送することができる。また、デジタル放送送信装置は、アクセス制御プログラムを暗号化する際に、無効となったデバイス鍵を用いないため、有効なデバイス鍵を有するデジタル放送受信装置のみがアクセス制御プログラムを使用可能に制御することができる。

【0018】

また、請求項2に記載のデジタル放送送信装置は、請求項1に記載のデジタル放送送信装置において、配信データ生成手段が、署名値演算手段と、分割手段と、暗号化手段と、データカルーセル用データ生成手段と、を備える構成とした。

【0019】

かかる構成において、デジタル放送送信装置は、署名値演算手段によって、配信用のアクセス制御プログラムに対して、秘密鍵を用いて、デジタル署名の署名値を演算する。

また、デジタル放送送信装置は、分割手段によって、配信用のアクセス制御プログラムをデータカルーセルのブロックサイズに分割する。そして、デジタル放送送信装置は、暗号化手段によって、分割データをプログラム暗号化鍵で暗号化して、暗号化分割データを生成する。

【0020】

そして、デジタル放送送信装置は、データカルーセル用データ生成手段によって、署名値と識別情報とを含んだDIIメッセージを生成するとともに、暗号化分割データごとに当該暗号化分割データを含んだDDBメッセージを生成することで、配信データを生成する。これによって、アクセス制御プログラムは、デジタル署名が付加された状態でデータカルーセルのデータ形式で配信されることになる。

なお、デジタル署名の署名値の演算に使用した秘密鍵に対応する検証鍵は、当該検証鍵を含んだルート公開鍵証明書として、個別情報生成手段によって、個別情報に付加されて、デジタル放送受信装置に送信される。

【0021】

また、請求項3に記載のデジタル放送送信装置は、請求項1または請求項2に記載のデジタル放送送信装置において、個別情報生成手段が、デジタル放送受信装置が保持するデバイス鍵を更新するためのパラメータであるシードをさらに付加して個別情報を生成する構成とした。

【0022】

かかる構成において、デジタル放送送信装置は、個別情報生成手段において、デバイス鍵を更新するパラメータ(乱数)であるシードを個別情報に付加することで、デジタル放送送信装置からデジタル放送受信装置に保持されているデバイス鍵を更新させることが可能になる。

【0023】

また、請求項4に記載のデジタル放送送信装置は、請求項1から請求項3のいずれか一項に記載のデジタル放送送信装置において、共通情報生成手段が、配信用のアクセス制御プログラムのハッシュ値をさらに付加して共通情報を生成する構成とした。

【0024】

かかる構成において、デジタル放送送信装置は、共通情報生成手段によって、デジタル放送受信装置と共通のハッシュ関数で演算したハッシュ値を共通情報に付加する。これによって、ハッシュ値は、デジタル放送送信装置において、アクセス制御プログラムの正当性を検証するためのセキュリティパラメータとして機能する。

【0025】

さらに、請求項5に記載のデジタル放送送信装置は、請求項1から請求項4のいずれか一項に記載のデジタル放送送信装置において、共通情報生成手段が、起動用のアクセス制御プログラムを特定する第2識別情報をさらに付加して共通情報を生成する構成とした。

【0026】

かかる構成において、デジタル放送送信装置は、共通情報生成手段によって、起動用のアクセス制御プログラムを特定する第2識別情報を付加して共通情報を生成することで、デジタル放送受信装置では、PSI/SIの情報テーブルで指示される起動用のアクセス制御プログラムを特定する第2識別情報を検証することが可能になる。

【0027】

また、請求項6に記載のデジタル放送送信装置は、請求項1から請求項5のいずれか一項に記載のデジタル放送送信装置において、ダウンロードテーブル生成手段が、外部からの指示により、データカルーセルにより配信用のアクセス制御プログラムを送信している旨を示す識別子に換えて、配信用のアクセス制御プログラムを、通信回線を介して指定したサーバから取得する旨を示す識別子を含んだダウンロードテーブルを生成する構成とした。

【0028】

かかる構成において、デジタル放送送信装置は、ダウンロードテーブルによって、デジタル放送受信装置に、アクセス制御プログラムを、データカルーセルよって取得するのか、通信回線を介して取得するのかを指示することができる。

【0029】

また、請求項7に記載のデジタル放送受信装置は、放送波を介して送信されるコンテンツへのアクセス制御をアクセス制御プログラムによって行うデジタル放送受信装置において、分離手段と、ダウンロードテーブル解析手段と、個別情報復号手段と、共通情報復号手段と、配信データデスクランブル手段と、配信データ分離手段と、プログラム復号手段と、プログラム記憶手段と、起動プログラム特定手段と、プログラム起動手段と、を備える構成とした。

【0030】

かかる構成において、デジタル放送受信装置は、分離手段によって、暗号化配信データと、共通情報と、個別情報と、ダウンロードテーブルと、番組配列情報の情報テーブルと、を含んだ多重化信号からそれぞれの情報を分離する。

そして、デジタル放送受信装置は、ダウンロードテーブル解析手段によって、データカルーセルによりアクセス制御プログラムを送信する旨を示す識別子および当該アクセス制御プログラムを識別する識別情報を含んだダウンロードテーブルに記述されている識別子により、データカルーセルでアクセス制御プログラムが送信されていることを判定する。

【0031】

また、デジタル放送受信装置は、個別情報復号手段によって、デジタル放送送信装置と共通のデバイス鍵で個別情報を復号して、伝送路保護鍵およびプログラム暗号化鍵を取得する。そして、デジタル放送受信装置は、共通情報復号手段によって、伝送路保護鍵で共通情報を復号してスクランブル鍵を取得する。そして、デジタル放送受信装置は、配信データデスクランブル手段によって、データカルーセルのデータをスクランブル鍵で復号する。

さらに、デジタル放送受信装置は、配信データ分離手段によって、データカルーセルのデータ形式の配信データから、暗号化されたアクセス制御プログラムおよび当該アクセス制御プログラムを識別する識別情報を分離する。

【0032】

そして、デジタル放送受信装置は、プログラム復号手段によって、暗号化されたアクセス制御プログラムを、個別情報復号手段で取得したプログラム暗号化鍵で復号し、アクセス制御プログラムを識別情報と対応付けてプログラム記憶手段に記憶する。

【0033】

このように、デジタル放送受信装置は、アクセス制御プログラムを高速なデータカルーセルで受信することができる。また、デジタル放送受信装置は、アクセス制御プログラムを暗号化したプログラム暗号化鍵を、有効なデバイス鍵を有するデジタル放送受信装置のみが復号可能なように暗号化した個別情報として受信する。

【0034】

また、請求項8に記載のデジタル放送受信装置は、請求項7に記載のデジタル放送受信装置において、プログラム復号手段に署名検証手段を備える構成とした。

【0035】

かかる構成において、デジタル放送受信装置は、署名検証手段によって、デジタル放送送信装置で配信データに付加されたデジタル署名の署名値を、個別情報で送信されるルート公開鍵証明書に含まれている検証鍵を用いて検証する。

【0036】

また、請求項9に記載のデジタル放送受信装置は、請求項7または請求項8に記載のデジタル放送受信装置において、デバイス鍵生成・更新手段をさらに備える構成とした。

【0037】

かかる構成において、デジタル放送受信装置は、デバイス鍵生成・更新手段によって、個別情報に、デバイス鍵を更新するためのパラメータであるシードが含まれている場合に、当該シードを基にデバイス鍵を生成し、当該デジタル放送受信装置で使用するデバイス鍵を更新する。これによって、デジタル放送送信装置からの指示によってデバイス鍵を更新することができる。

【0038】

さらに、請求項10に記載のデジタル放送受信装置は、請求項7から請求項9のいずれか一項に記載のデジタル放送受信装置において、共通情報には、アクセス制御プログラムのハッシュ値が付加されており、プログラム起動手段が、起動プログラム特定手段で抽出された第2識別情報に対応するアクセス制御プログラムのハッシュ値を演算し、共通情報に付加されているハッシュ値と一致する場合に、当該アクセス制御プログラムを起動させる構成とした。

【0039】

かかる構成において、デジタル放送受信装置は、プログラム起動手段によって、起動させるアクセス制御プログラムのハッシュ値が、共通情報で通知されるハッシュ値と異なる場合、当該アクセス制御プログラムの起動を停止する。

【0040】

また、請求項11に記載のデジタル放送受信装置は、請求項7から請求項10のいずれか一項に記載のデジタル放送受信装置において、共通情報には、起動用のアクセス制御プログラムを識別する第2識別情報が付加されており、プログラム起動手段が、起動プログラム特定手段で抽出された第2識別情報と、共通情報に付加されている第2識別情報とが一致する場合に、当該第2識別情報に対応してプログラム記憶手段に記憶されているアクセス制御プログラムを起動させる構成とした。

【0041】

かかる構成において、デジタル放送受信装置は、プログラム起動手段によって、起動させるアクセス制御プログラムの第2識別情報が、共通情報で通知される第2識別情報と異なる場合、当該アクセス制御プログラムの起動を停止する。

【0042】

さらに、請求項12に記載のデジタル放送受信装置は、請求項7から請求項11のいずれか一項に記載のデジタル放送受信装置において、通信ダウンロード手段をさらに備える構成とした。

【0043】

かかる構成において、デジタル放送受信装置は、通信ダウンロード手段によって、ダウンロードテーブルに、アクセス制御プログラムを、通信回線を介して指定したサーバから取得する旨を示す識別子が記述されている場合に、当該サーバから暗号化されたアクセス制御プログラムを取得する。これによって、デジタル放送受信装置は、アクセス制御プログラムをデジタル放送送信装置の指示によって、アクセス制御プログラムを、放送波を介してデータカルーセルによってダウンロードしたり、通信回線を介してサーバからダウンロードしたりすることができる。

【0044】

また、請求項13に記載のデジタル放送システムは、放送波を介してコンテンツを送信するデジタル放送送信装置と、前記コンテンツを受信するデジタル放送受信装置とで構成され、前記コンテンツへのアクセスを制御するためのアクセス制御プログラムを、前記デジタル放送送信装置から前記デジタル放送受信装置に送信するデジタル放送システムであって、デジタル放送送信装置が、デバイス鍵リスト記憶手段と、無効設定手段と、配信データ生成手段と、配信データスクランブル手段と、共通情報生成手段と、デバイス鍵選択手段と、個別情報生成手段と、ダウンロードテーブル生成手段と、起動プログラム指定手段と、多重化手段と、を備え、デジタル放送受信装置が、分離手段と、ダウンロードテーブル解析手段と、個別情報復号手段と、共通情報復号手段と、配信データデスクランブル手段と、配信データ分離手段と、プログラム復号手段と、プログラム記憶手段と、起動プログラム特定手段と、プログラム起動手段と、を備える構成とした。

【発明の効果】

【0045】

本発明は、以下に示す優れた効果を奏するものである。

請求項1,7,13に記載の発明によれば、デジタル放送送信装置からデジタル放送受信装置に対して、データカルーセルでアクセス制御プログラム(CASプログラム)を配信し、アクセス制御プログラムの識別情報、鍵等を、セキュリティパラメータである共通情報や個別情報で配信することができる。これによって、本発明は、アクセス制御プログラムの改ざん等を防止し、アクセス制御プログラムをセキュリティパラメータとして配信する場合と比べ、高速に配信することができ、放送帯域の圧迫を抑制することができる。

また、請求項1,7,13に記載の発明によれば、デバイス鍵やプログラム暗号化鍵が漏洩した場合であっても、伝送路保護鍵およびプログラム暗号化鍵を更新し、新たなアクセス制御プログラムを配信することで、デバイス鍵が漏洩したデジタル放送受信装置を無効化(リボーク)するとともに、新しいアクセス制御プログラムの漏洩を防ぐことができる。

また、請求項1,7,13に記載の発明によれば、アクセス制御プログラムのセキュリティが破られた場合であっても、高速にアクセス制御プログラムを更新することができる。さらに、放送事業者が、提供したいサービスに応じてアクセス制御プログラムを変更することができる。

【0046】

請求項2,8に記載の発明によれば、アクセス制御プログラムにデジタル署名を付加するため、ダウンロードするアクセス制御プログラムの改ざんを防止することができる。

請求項3,9に記載の発明によれば、デジタル放送送信装置からデジタル放送受信装置が保持するデバイス鍵を更新することができ、漏洩したデバイス鍵を無効化することができる。

【0047】

請求項4,10に記載の発明によれば、セキュリティパラメータとなる共通情報で配信されるアクセス制御プログラムのハッシュ値によって、起動するアクセス制御プログラムの正当性を検証することができるため、デジタル放送受信装置において、アクセス制御プログラムの改ざんを防止することができる。

【0048】

請求項5,11に記載の発明によれば、デジタル放送送信装置から起動を指定したアクセス制御プログラムの(第2)識別情報と、セキュリティパラメータとなる共通情報で配信される(第2)識別情報との両方で、起動するアクセス制御プログラムを特定するため、不正により、他のアクセス制御プログラムを起動することを防止することができる。

【0049】

請求項6,12に記載の発明によれば、アクセス制御プログラムの配信を、放送波または通信回線で切り替えて配信することができる。これによって、データカルーセルによってアクセス制御プログラムを一定期間配信後、通信回線によるアクセス制御プログラムの配信に切り替えることができ、放送帯域の圧迫を防止することができる。

【図面の簡単な説明】

【0050】

【図1】本発明の実施形態に係るデジタル放送システムの構成を示す概略構成図である。

【図2】本発明の実施形態に係るデジタル放送送信装置の構成を示すブロック構成図である。

【図3】本発明の実施形態に係るデジタル放送送信装置の配信データ生成手段の構成を示すブロック構成図である。

【図4】本発明の実施形態に係るデジタル放送受信装置の構成を示すブロック構成図である。

【図5】DIIメッセージの内容を示すデータ構造図である。

【図6】DDBメッセージの内容を示すデータ構造図である。

【図7】デバイス鍵リスト記憶手段の記憶内容を説明するための図である。

【図8】ダウンロードテーブルの内容を示すデータ構造図である。

【図9】ダウンロードコンテンツ記述子の内容を示すデータ構造図である。

【図10】ネットワークダウンロードコンテンツ記述子の内容を示すデータ構造図である。

【図11】本発明の実施形態に係るデジタル放送送信装置におけるアクセス制御プログラム(CASプログラム)の配信動作を示すフローチャートである。

【図12】本発明の実施形態に係るデジタル放送受信装置におけるアクセス制御プログラム(CASプログラム)の受信動作を示すフローチャートである。

【図13】本発明の実施形態に係るデジタル放送送信装置におけるアクセス制御プログラム(CASプログラム)の起動指示動作を示すフローチャートである。

【図14】本発明の実施形態に係るデジタル放送受信装置におけるアクセス制御プログラム(CASプログラム)の起動動作を示すフローチャートである。

【発明を実施するための形態】

【0051】

以下、本発明の実施形態について図面を参照して説明する。

[デジタル放送システムの概要]

最初に、図1を参照して、本発明の実施形態に係るデジタル放送システムの概要について説明する。

【0052】

デジタル放送システムSは、放送事業者が有するデジタル放送送信装置1と、各家庭等に設置されたデジタル放送受信装置3,3,3,…とで構成され、デジタル放送送信装置1からデジタル放送の放送波Wで送信されるコンテンツ(放送番組)をデジタル放送受信装置3において受信し、視聴者が視聴するシステムである。なお、放送波Wは、地上デジタル放送、衛星放送、ケーブル放送等、無線、有線を問わない。

【0053】

デジタル放送送信装置1は、放送波Wを介して、コンテンツをデジタル放送受信装置3に送信するものである。なお、このデジタル放送送信装置1は、放送波Wを介して、コンテンツへのアクセス制御に関する機能を有するCAS(Conditional Access System)プログラム(アクセス制御プログラム)を、デジタル放送のデータカルーセルで伝送し、更新する機能を有する。

【0054】

デジタル放送受信装置3は、放送波Wを介してコンテンツを受信するものである。なお、このデジタル放送受信装置3は、デジタル放送送信装置1から、データカルーセル伝送により配信されるCASプログラムを受信し、更新する機能を有する。

すなわち、デジタル放送システムSは、デジタル放送受信装置3において使用するCASプログラムの鍵の流出等、セキュリティが破られたとき、あるいは、提供するサービスに応じて使用するCASプログラムを更新したいとき等に、放送事業者が、デジタル放送送信装置1によって、新たなCASプログラムを、デジタル放送受信装置3に配信するシステムである。

【0055】

なお、データカルーセルは、社団法人電波産業会(ARIB)のSTD−B24で規定されている同一データを一定期間繰り返して配信することで、デジタル放送受信装置3が任意のタイミングで必要なデータの取得を可能にする伝送方式である。

このデジタル放送システムSでは、同一のCASプログラム(CAS P1〜Pn)を一定期間繰り返して伝送することで、CASプログラムを、デジタル放送受信装置3に配信する。

【0056】

さらに、デジタル放送システムSは、データカルーセルによるCASプログラムの配信に加え、通信回線Nを介してCASプログラムを配信する機能を有している。

ここでは、デジタル放送システムSは、CASプログラムを蓄積するとともに、通信回線Nを介してCASプログラムを送信するサーバ(CASサーバ5)を備え、デジタル放送送信装置1が、放送波Wを介してCASプログラムの所在(URL:Uniform Resource Locator)をデジタル放送受信装置3に通知する。そして、デジタル放送受信装置3が、通信回線Nを介して、CASサーバ5から、CASプログラムを取得し、更新を行う。

【0057】

このように、デジタル放送システムSは、データカルーセル伝送を行うことで、CASプログラムを高速に伝送することができ、CASプログラムを配信する期間を、例えば、1週間程度と短くすることができる。

また、デジタル放送システムSは、データカルーセルによるCASプログラムの伝送期間が終了した場合であっても、通信回線Nを介して、CASプログラムを配信することができる。これによって、デジタル放送システムSは、放送波WによるCASプログラムの配信に伴う放送帯域の圧迫を低減することができる。

【0058】

以下、デジタル放送システムSにおいて、CASプログラムの伝送上の安全性を高めてCASプログラムの更新を可能とするデジタル放送送信装置1およびデジタル放送受信装置3について、その構成および動作について詳細に説明を行う。

【0059】

[デジタル放送送信装置の構成]

まず、図2を参照(適宜図1参照)して、本発明の実施形態に係るデジタル放送送信装置の構成について説明する。ここでは、デジタル放送送信装置1は、コンテンツスクランブル手段10と、ECM−CAS生成手段11と、EMM−CAS生成手段12と、配信データ生成手段13と、配信データスクランブル手段14と、ECM−RMP生成手段15と、デバイス鍵リスト記憶手段16と、無効設定手段17と、デバイス鍵選択手段18と、EMM−RMP生成手段19と、ダウンロードテーブル生成手段20と、起動プログラム指定手段21と、多重化手段22と、を備えている。

【0060】

なお、図2中、破線部分で示したA部分の構成については、CASプログラムごとに複数備えることとする。例えば、配信するCASプログラムがデジタル放送受信装置3のメーカごとに異なる場合、A部分は、メーカごとに複数備えるものとする。

【0061】

コンテンツスクランブル手段10は、入力されたコンテンツ(映像、音声、データ等)Ctをスクランブル鍵Ks1でスクランブル(暗号化)するものである。

このスクランブル鍵Ks1による暗号化は、一般的な共通鍵暗号アルゴリズムを用いればよく、例えば、MULTI2暗号により暗号化する。このようにスクランブルされたコンテンツ(暗号化コンテンツSct)は、多重化手段22に出力される。

【0062】

なお、スクランブル鍵Ks1は、時間によって更新されるものであって、数秒に1回程度更新されるものである。ここでは、スクランブル鍵Ks1は、図示を省略した記憶手段に記憶され、適宜、外部から新たなスクランブル鍵Ks1が入力されることで更新されるものとする。

【0063】

ECM−CAS生成手段11は、コンテンツスクランブル手段10で用いたスクランブル鍵Ks1をワーク鍵Kwで暗号化し、暗号化されたスクランブル鍵Ks1を含む共通情報を生成するものである。この共通情報は、すべてのデジタル放送受信装置3に共通のセキュリティ情報である。

このワーク鍵Kwによる暗号化には、一般的な共通鍵暗号アルゴリズムを用いればよい。また、ECM−CAS生成手段11は、共通情報を、MPEG(Moving Picture Experts Group)−2 Systemsで定義されるECM(Entitlement Control Message)構造を有するメッセージとして生成する。このように生成された共通情報(ECM−CAS)は、多重化手段22に出力される。

【0064】

なお、ワーク鍵Kwは、スクランブル鍵Ksに比べ、更新時間が長く、例えば、1ヶ月程度で更新されるものである。ここでは、ワーク鍵Kwは、図示を省略した記憶手段に記憶され、適宜、外部から新たなワーク鍵Kwが入力されることで更新されるものとする。

【0065】

EMM−CAS生成手段12は、ECM−CAS生成手段11で用いたワーク鍵Kwをマスタ鍵Kmで暗号化し、暗号化されたワーク鍵Kwを含む個別情報を生成するものである。この個別情報は、デジタル放送受信装置3ごとに個別のセキュリティ情報である。

【0066】

このマスタ鍵Kmによる暗号化には、一般的な共通鍵暗号アルゴリズムを用いればよい。また、EMM−CAS生成手段12は、個別情報を、MPEG−2 Systemsで定義されるEMM(Entitlement Management Message)構造を有するメッセージとして生成する。このとき、個別情報(EMM−CAS)には、個々のデジタル放送受信装置3を識別するための識別子IDが付加される。このように生成された個別情報(EMM−CAS)は、多重化手段22に出力される。

【0067】

なお、マスタ鍵Kmは、デジタル放送受信装置3ごとに異なり、予め個々のデジタル放送受信装置3に配布されている暗号鍵である。ここでは、マスタ鍵Kmは、図示を省略した記憶手段に記憶されているものとする。

【0068】

ECM−CAS生成手段11が生成する共通情報(ECM−CAS)や、EMM−CAS生成手段12が生成する個別情報(EMM−CAS)は、受信契約がなされているデジタル放送受信装置3のみがスクランブルを解くことが可能な限定受信のためのセキュリティ情報である。

【0069】

配信データ生成手段13は、デジタル放送受信装置3に配信するCASプログラムPを、データカルーセルのデータ形式に変換し、配信用のデータ(配信データ)を生成するものである。この配信データ生成手段13で生成された配信データは、配信データスクランブル手段14に出力される。

なお、配信データ生成手段13には、図示を省略した入力手段を介して、更新を行う新たなCASプログラムが入力されるものとする。

【0070】

ここで、図3を参照して、配信データ生成手段13の構成について詳細に説明する。図3に示すように、配信データ生成手段13は、署名値演算手段13aと、分割手段13bと、暗号化手段13cと、データカルーセル用データ生成手段13dと、を備えている。

【0071】

署名値演算手段13aは、更新を行う新たなCASプログラムPに対して、デジタル署名の署名値を演算するものである。すなわち、署名値演算手段13aは、予めデジタル放送受信装置3と共通のハッシュ関数によって、CASプログラムPからハッシュ値を生成する。そして、署名値演算手段13aは、公開鍵暗号方式におけるデジタル放送受信装置3の公開鍵(検証鍵)に対応する秘密鍵Kpsで、ハッシュ値を暗号化することで署名値を演算する。このように演算された署名値は、データカルーセル用データ生成手段13dに出力される。この署名値演算手段13aが生成する署名値は、一般的なDSA、RSAによって演算することができる。

【0072】

なお、署名値演算手段13aが署名値を演算するために用いた秘密鍵Kpsに対応したデジタル署名を検証する公開鍵(検証鍵)は、ルート公開鍵証明書RPKC(図2参照)として、後記するEMM−RMP生成手段19によって、EMM−RMPでデジタル放送受信装置3に配信される。

【0073】

分割手段13bは、更新を行う新たなCASプログラムPを所定の大きさに分割するものである。ここでは、分割手段13bは、データカルーセル伝送を行う際のDDB(Download Data Block)メッセージのブロックサイズで、CASプログラムPを分割する。このように分割されたデータ(分割データ)は、暗号化手段13cに出力される。

【0074】

暗号化手段13cは、分割手段13bで分割されたCASプログラムP(分割データ)を、プログラム暗号化鍵Kpeで暗号化するものである。この暗号化手段13cにおける暗号化は、一般的な共通鍵暗号アルゴリズムを用いればよい。

このプログラム暗号化鍵Kpeは、すべてのデジタル放送受信装置3で共通の鍵であって、図示を省略した記憶手段に記憶しておく。このように暗号化された分割データ(暗号化分割データ)は、データカルーセル用データ生成手段13dに出力される。

【0075】

なお、プログラム暗号化鍵Kpeは、後記するEMM−RMP生成手段19において、EMM−RMPを生成する際に、予めデジタル放送受信装置3内に記憶されているデバイス鍵Kdで暗号化される。しかし、デジタル放送受信装置3からデバイス鍵Kdが漏洩した場合、プログラム暗号化鍵Kpeが解読され、CASプログラムPそのものが漏洩してしまうことになる。

そこで、このプログラム暗号化鍵Kpeは、デバイス鍵Kdが漏洩した場合、あるいは、定期的に、更新されるものとする。

【0076】

データカルーセル用データ生成手段13dは、暗号化手段13cで暗号化されたCASプログラムPの分割データ(暗号化分割データ)から、データカルーセル用のデータを生成するものである。すなわち、データカルーセル用データ生成手段13dは、暗号化分割データをDDBメッセージとしてセクション化するとともに、その構成情報をDII(Download Info Indication)メッセージとしてセクション化する。

【0077】

また、データカルーセル用データ生成手段13dは、CASプログラムPの識別子(CAS−ID)やバージョン(CAS−Ver)を外部から入力し、DII内部に配置する。これによって、データカルーセルで配信するCASプログラムの識別子やバージョンを、デジタル放送受信装置3に通知することができる。

【0078】

また、データカルーセル用データ生成手段13dは、DIIをセクション化する際に、署名値演算手段13aで演算されたCASプログラムPの署名値をDII内部に配置する。これによって、デジタル放送受信装置3は、データカルーセルによって受信したCASプログラムPが、正規なものであるか否かをデジタル署名により検証することが可能になる。

【0079】

ここで、図5,図6を参照(適宜図2,図3参照)して、配信データ生成手段13が生成するDIIおよびDDBのデータ構造の例について説明する。なお、ARIBのSTD−B24で規定されているデータについては説明を省略し、本発明において、特に設定を必要とするデータについて説明を行うこととする。

【0080】

図5は、CASプログラムをデータカルーセル伝送する際のDIIメッセージのデータ構造の一例を示している。

この図5に示すように、デジタル放送送信装置1は、DIIメッセージ内に、コンパチビリティ記述子を配置する。このコンパチビリティ識別子は、DDBで配信するCASプログラムPのメタ情報を記述するものである。ここでは、コンパチビリティ記述子内(図5中、「CAS_version」領域)に、CASプログラムPの識別子(CAS−ID)と、バージョン(CAS−Ver)とを記述する。なお、この識別子(CAS−ID)およびバージョン(CAS−Ver)は、CASプログラムPのダウンロード時に外部から入力され、データカルーセル用データ生成手段13dによって書き込まれる情報である。

【0081】

また、図5に示すように、デジタル放送送信装置1は、DIIメッセージ内(「CAS_digital_signature」領域)に、CASプログラムPの署名値を配置する。なお、この署名値は、配信データ生成手段13の署名値演算手段13aによって生成され、データカルーセル用データ生成手段13dによって書き込まれる情報である。

【0082】

図6は、CASプログラムPをデータカルーセル伝送する際のDDBメッセージのデータ構造の一例を示している。

この図6に示すように、デジタル放送送信装置1は、DDBメッセージ内(「blockDataByte」領域;ペイロード領域)に、分割暗号化されたCASプログラムPを配置する。なお、このペイロード領域のデータは、配信データ生成手段13の暗号化手段13cによって暗号化され、データカルーセル用データ生成手段13dによって書き込まれる情報である。

【0083】

また、デジタル放送送信装置1は、DDBメッセージ内(ここでは、「blockNumber」領域)に分割されたCASプログラムPのブロックの順番を示す数(ブロックナンバ)を配置する。なお、このブロックナンバは、配信データ生成手段13のデータカルーセル用データ生成手段13dによって、順次、ブロックごとにインクリメントされて書き込まれる情報である。

これによって、デジタル放送受信装置3は、DIIメッセージを取得後、DDBメッセージによって、暗号化されたCASプログラムを再構成することが可能になる。

図2に戻って、デジタル放送送信装置1の構成について説明を続ける。

【0084】

配信データスクランブル手段14は、配信データ生成手段13で生成されたデータカルーセル用のデータである配信データ(DII、DDB)を、スクランブル鍵Ks2でスクランブル(暗号化)するものである。

このスクランブル鍵Ks2による暗号化は、一般的な共通鍵暗号アルゴリズムを用いればよく、例えば、MULTI2暗号により暗号化する。このようにスクランブルされたデータ(暗号化配信データScas)は、多重化手段22に出力される。

【0085】

なお、スクランブル鍵Ks2は、スクランブル鍵Ks1と同様、時間によって更新されるものであって、数秒に1回程度更新されるものである。また、スクランブル鍵Ks2は、スクランブル鍵Ks1と同じものを用いてもよいが、CASプログラムの安全性を高めるため、スクランブル鍵Ks1よりも鍵長を長くする等、別の鍵として管理することが望ましい。ここでは、スクランブル鍵Ks2は、図示を省略した記憶手段に記憶され、適宜、外部から新たなスクランブル鍵Ks2が入力されることで更新されるものとする。

【0086】

ECM−RMP生成手段(共通情報生成手段)15は、配信データスクランブル手段14で用いたスクランブル鍵Ks2を伝送路保護鍵Kpで暗号化し、暗号化されたスクランブル鍵Ks2を含む共通情報を生成するものである。この共通情報は、すべてのデジタル放送受信装置3に共通のセキュリティ情報である。

【0087】

この伝送路保護鍵Kpによる暗号化には、一般的な共通鍵暗号アルゴリズムを用いればよい。また、ECM−RMP生成手段15は、共通情報を、MPEG−2 Systemsで定義されるECM構造を有するメッセージとして生成する。このように生成された共通情報(ECM−RMP)は、多重化手段22に出力される。

なお、伝送路保護鍵Kpは、受信契約にかかわらず正規のデジタル放送受信装置3に配送される鍵である。ここでは、伝送路保護鍵Kpは、図示を省略した記憶手段に記憶され、適宜、外部から新たな伝送路保護鍵Kpが入力されることで更新されるものとする。

【0088】

また、ECM−RMP生成手段15は、後記する起動プログラム指定手段21によって起動したいCASプログラムを指定する場合、PSI/SIで配送されるCASプログラムPの識別子(CAS−ID)やバージョン(CAS−Ver)、および、CASプログラムPのハッシュ値(CAS−H)を、共通情報(ECM−RMP)に付加することとする。なお、このハッシュ値は、デジタル放送受信装置3と共通のハッシュ関数を用いて演算した値である。

【0089】

これによって、デジタル放送受信装置3では、PSI/SIで配送されるCASプログラムPの識別子(CAS−ID)やバージョン(CAS−Ver)の改ざんによる誤動作を防止したり、デジタル放送受信装置3に蓄積したCASプログラムPのハッシュ値の不整合を検出して誤動作を防止したりすることができる。

【0090】

デバイス鍵リスト記憶手段16は、デジタル放送受信装置3に固有のデバイス鍵と、当該デバイス鍵が有効か無効かを示す情報とを対応付けて記憶するものであって、一般的なハードディスク等の記憶装置である。

ここでは、デバイス鍵リスト記憶手段16は、デジタル放送受信装置3のメーカごと、あるいは、デジタル放送受信装置3の機種(セットモデル)ごとの固有の識別子である受信機識別子RIDに対して、デバイス鍵Kdと、そのデバイス鍵Kdが有効か無効かを示す情報(フラグ)とを対応付けて記憶しておく。例えば、有効なデバイス鍵Kdについては、「有効」を示す値(“0”)、無効なデバイス鍵Kdについては、「無効」を示す値(“1”)を設定する。

なお、このデバイス鍵リスト記憶手段16には、初期値として、予めすべてのデバイス鍵について、「有効」の値が設定されているものとする。

【0091】

ここで、デバイス鍵Kdは、予めデジタル放送受信装置3に記憶され、後記するEMM−RMP生成手段19でEMM−RMPを生成する際に用いられるとともに、デジタル放送受信装置3において当該EMM−RMPの情報を復号する鍵である。

例えば、図7に示すように、ある受信機識別子RID3において、デバイス鍵Kd30が漏洩した場合、デバイス鍵リスト記憶手段16のリスト中、デバイス鍵Kd30には、「無効」が設定される。

【0092】

なお、その後、新しいデバイス鍵Kd(Kd31)が、受信機識別子RID3のデジタル放送受信装置3に配布された場合、デバイス鍵リスト記憶手段16には、図示を省略した入力手段を介して、新しいデバイス鍵Kd31が記憶され、「有効」が設定される。

ここで、新しいデバイス鍵Kdは、後記するEMM−RMP生成手段19によって、デジタル放送受信装置3に通知されるシード(Seed:デバイス鍵を生成するためのパラメータ)と同じ値を基に、放送事業者が生成する。このデバイス鍵を生成するアルゴリズムは、デジタル放送受信装置3と同じアルゴリズムである。

【0093】

なお、デジタル放送送信装置1内で、デバイス鍵を生成するのであれば、例えば、デジタル放送送信装置1内に、図示を省略したデバイス鍵生成手段を備え、デジタル放送受信装置3にシードを通知する前に、当該シードを用いて、デバイス鍵生成手段によって、デバイス鍵を生成し、デバイス鍵リスト記憶手段16を更新、すなわち、前のデバイス鍵を「無効」、生成したデバイス鍵を「有効」に設定する。また、デバイス鍵生成手段(不図示)のデバイス鍵生成アルゴリズムは、後記するデジタル放送受信装置3のデバイス鍵生成・更新手段31gと同一とする。

【0094】

無効設定手段17は、外部からの指示により、デバイス鍵リスト記憶手段16において、デバイス鍵Kdを無効化するものである。

この無効設定手段17は、外部から受信機識別子RIDおよびデバイス鍵Kdを入力されることで、デバイス鍵リスト記憶手段16に記憶されている対応するデバイス鍵Kdの有効/無効フラグに「無効」を設定する。

【0095】

デバイス鍵選択手段18は、デバイス鍵リスト記憶手段16に記憶されているデバイス鍵Kdのうちで、無効化されていないデバイス鍵を選択するものである。すなわち、デバイス鍵選択手段18は、図7に示したように、「有効」が設定されている有効なデバイス鍵Kdを選択して、対応する受信機識別子RIDとともに、EMM−RMP生成手段19に出力する。

これによって、EMM−RMPを生成する際に、無効化されたデバイス鍵Kdが使用されないことになる。

【0096】

なお、図2中、破線部分で示したA部分の構成は、CASプログラムごとに複数備えることとするため、例えば、配信するCASプログラムがデジタル放送受信装置3のメーカごとに異なる場合、デバイス鍵選択手段18は、予め定めたメーカ固有の受信機識別子RIDに対応するデバイス鍵Kdのみを選択することとする。

【0097】

EMM−RMP生成手段(個別情報生成手段)19は、プログラム暗号化鍵KpeおよびECM−RMP生成手段15で用いた伝送路保護鍵Kpを、デバイス鍵選択手段18で選択されたデバイス鍵Kdで暗号化し、対応する受信機識別子RID、暗号化されたプログラム暗号化鍵Kpeおよび伝送路保護鍵Kpを含む個別情報を生成するものである。この個別情報は、デジタル放送受信装置3で共通のセキュリティ情報である。

【0098】

このデバイス鍵Kdによる暗号化には、一般的な共通鍵暗号アルゴリズムを用いればよい。また、EMM−RMP生成手段19は、個別情報を、MPEG−2 Systemsで定義されるEMM構造を有するEMM−RMPとして生成する。なお、このEMM−RMPには、配信データ生成手段13で署名値を生成する際に用いた秘密鍵Kps(図3参照)に対応した公開鍵(検証鍵)に、予め認証局のデジタル署名を付加したルート公開鍵証明書RPKCを付加することとする。

【0099】

また、EMM−RMP生成手段19は、外部から、デバイス鍵更新制御情報KDcを入力された場合、デバイス鍵更新制御情報KDcを含んだ識別子(デバイス鍵更新識別子)をECM−RMPに付加することとする。

ここで、デバイス鍵更新制御情報KDcは、デジタル放送受信装置3で用いられるデバイス鍵Kdの更新を指示するための情報である。このデバイス鍵更新制御情報KDcには、デバイス鍵Kdを新たに生成するためのパラメータとなるシード(Seed)が含まれている。

これによって、デバイス鍵Kdが漏洩した場合に、放送事業者が、放送波Wを介して、デジタル放送受信装置3のデバイス鍵の更新を制御することができる。

このようにEMM−RMP生成手段19で生成された共通情報(ECM−RMP)は、多重化手段22に出力される。

【0100】

ECM−RMP生成手段15が生成する共通情報(ECM−RMP)や、EMM−RMP生成手段19が生成する個別情報(EMM−RMP)は、正規のデジタル放送受信装置3のすべてがスクランブルを解くことができるセキュリティ情報である。

この共通情報(ECM−RMP)や個別情報(EMM−RMP)は、CASプログラムPを暗号配送するために用いられる情報としての役割を有している。

【0101】

ダウンロードテーブル生成手段20は、デジタル放送受信装置3がCASプログラムPをダウンロードする際の各種情報を示す制御情報(ダウンロード制御情報Dc)を、図示を省略した入力手段を介して入力し、セクション形式のテーブル(ダウンロードテーブル)として生成するものである。

ここで、ダウンロード制御情報Dcとは、配信対象のCASプログラムPを特定するための識別情報である。例えば、CASプログラムPの識別子(CAS−ID)、バージョン(CAS−Ver)等である。

【0102】

ここでは、さらに、ダウンロード制御情報Dcとして、放送によってCASプログラムPを配信するか、通信によってCASプログラムPを配信するかのいずれかを識別するための情報を含ませることとする。例えば、放送(データカルーセル)によってCASプログラムPを配信する場合、DII/DDBのモジュール数、モジュール識別、モジュールサイズ等を含ませ、通信によってCASプログラムPを配信する場合、CASプログラムPを保持しているCASサーバ5のURL、IPアドレス等を含ませることとする。

【0103】

なお、放送によってCASプログラムPを配信するか、通信によってCASプログラムPを配信するかは、適宜、操作者(放送事業者)が設定することで切り替えるものとする。例えば、新たにCASプログラムを配信する場合、放送によって一斉にCASプログラムを配信し、一定期間(例えば、1週間)経過後、通信による配信に切り替える。これによって、CAPプログラムを放送によって長期間にわたって送り続ける必要がなく、放送帯域への圧迫を低減することができる。

【0104】

ここで、図8〜図10を参照(適宜図2参照)して、ダウンロードテーブル生成手段20が生成するダウンロードテーブルのデータ構造の例について説明する。なお、図8〜図10に示したダウンロードテーブル、ダウンロードコンテンツ記述子、ネットワークダウンロードコンテンツ記述子は、既存のデジタル放送において使用されているセクション形式に準拠してデータ配置したテーブル、記述子の例を示している。よって、ここでは、本発明に直接関係するデータについてのみ説明を行う。

【0105】

図8に示すように、ダウンロードテーブルに、「target_version(ターゲットバージョン)」領域を設け、ダウンロードテーブル生成手段20は、更新対象のCASプログラムのバージョンを設定する。これによって、デジタル放送受信装置3では、自身が保持するCASプログラムが更新対象となっているか否かを判定し、必要に応じてCASプログラムをダウンロードすることができる。

また、ダウンロードテーブルに、「new_version(新バージョン)」領域を設け、ダウンロードテーブル生成手段20は、今回更新するCASプログラムのバージョンを設定する。これによって、当該CASプログラムをダウンロードしたデジタル放送受信装置3は、自身が保持するCASプログラムのバージョンを管理することができる。なお、このCASプログラムのバージョンは、配信データ生成手段13で設定されるバージョン(CAS−Ver)と同一の値である。

【0106】

また、ダウンロードテーブルに、「download_level(ダウンロードレベル)」領域を設け、デジタル放送受信装置3において、更新を強制的に行うか、任意に行うかを制御することとしてもよい。例えば、「ダウンロードレベル」の値が“01”の場合、「更新対象バージョン」のCASプログラムを保持するデジタル放送受信装置3は、必ずCASプログラムの更新を行う。一方、「ダウンロードレベル」の値が“00”の場合には、「更新対象バージョン」のCASプログラムを保持するデジタル放送受信装置3は、任意にCASプログラムの更新を行う。

【0107】

また、ダウンロードテーブルに、「version_indication(バージョン表示)」領域を設け、更新対象となるCASプログラムをバージョンによって制御することとしてもよい。例えば、「バージョン表示」の値が“00”の場合、「ターゲットバージョン」の指定を無効とし、すべてのバージョンのCASプログラムを更新対象とする。また、「バージョン表示」の値が“01”の場合、「ターゲットバージョン」で指定されたバージョン以降のCASプログラムを更新対象とする。また、「バージョン表示」の値が“02”の場合、「ターゲットバージョン」で指定されたバージョン以前のCASプログラムを更新対象とする。また、「バージョン表示」の値が“03”の場合、「ターゲットバージョン」で指定されたバージョンのみのCASプログラムを更新対象とする。

【0108】

また、図8に示すように、ダウンロードテーブルに、「descriptor()(記述子)」領域を設け、ダウンロードテーブル生成手段20は、放送(データカルーセル)によってCASプログラムPを配信する場合、この記述子領域に「ダウンロードコンテンツ記述子」を配置する。また、通信によってCASプログラムPを配信する場合、この記述子領域に「ネットワークダウンロードコンテンツ記述子」を配置する。

【0109】

このように、記述子領域に「ダウンロードコンテンツ記述子」を配置することで、デジタル放送受信装置3は、放送(データカルーセル)によってCASプログラムPを取得し、「ネットワークダウンロードコンテンツ記述子」を配置することで、デジタル放送受信装置3は、通信によってCASサーバ5(図1参照)からCASプログラムPを取得する。

以下、「ダウンロードコンテンツ記述子」および「ネットワークダウンロードコンテンツ記述子」について説明を行う。

【0110】

まず、図9を参照して、ダウンロードコンテンツ記述子のデータ構造の例について説明する。図9に示すように、ダウンロードコンテンツ記述子は、CASプログラムを、データカルーセルによって受信する際に必要となる各種情報を設定した記述子である。例えば、CASプログラムを伝送するデータカルーセルのDII/DDBのモジュール数、モジュール識別、モジュールサイズ等である。また、ここでは、ダウンロードコンテンツ記述子にDIIメッセージ(図5参照)に配置したものと同じコンパチビリティ記述子を配置する。このコンパチビリティ記述子は、図5に示したように、CASプログラムの識別子(CAS−ID)、バージョン(CAS−Ver)を含んでいるため、デジタル放送受信装置3において、すでに対象となるCASプログラムが蓄積されていれば、ダウンロードを行わないように制御することができる。

【0111】

次に、図10を参照して、ネットワークダウンロード識別子のデータ構造の例について説明する。図10に示すように、ネットワークダウンロードコンテンツ記述子は、CASプログラムを、ネットワークを介して受信する際に必要となる各種情報を設定した記述子である。例えば、CASプログラムを提供する通信サーバ(CASサーバ)のURLまたはIPアドレス等である。また、ここでは、ネットワークダウンロードコンテンツ記述子は、ダウンロードコンテンツ記述子と同様、DIIメッセージ(図5参照)に配置したものと同じコンパチビリティ記述子を配置する。これによって、デジタル放送受信装置3は、すでに対象となるCASプログラムが蓄積されていれば、サーバからのCASプログラムの取得を行わないように制御することができる。

図2に戻って、デジタル放送送信装置1の構成について説明を続ける。

【0112】

起動プログラム指定手段21は、デジタル放送受信装置3において起動させたいCASプログラムを指定するものである。この起動プログラム指定手段21は、PSI/SI(番組配列情報)に、デジタル放送受信装置3において起動させたいCASプログラムを指定するための情報(プログラム指定情報)を付加する。このプログラム指定情報は、CASプログラムの識別子(CAS−ID)およびそのバージョン(CAS−Ver)とする。これによって、デジタル放送送信装置1は、デジタル放送受信装置3において、指定したCASプログラムを起動させることが可能になる。

【0113】

なお、起動プログラム指定手段21は、プログラム指定情報を、PSI/SIのCAT(Conditional Access Table)またはPMT(Program Map Table)に配置することとする。ここで、CATに配置するかPMTに配置するかは、予め定めておくこととする。

このCATまたはPMTには、それぞれのテーブルの記述子領域に、例えば、CASプログラムの識別子(CAS−ID)およびそのバージョン(CAS−Ver)を含んだコンパチビリティ記述子(図5参照)を配置する。

このように、プログラム指定情報が付加されたPSI/SIは、多重化手段22に出力される。

【0114】

多重化手段22は、コンテンツスクランブル手段10が生成した暗号化コンテンツSctと、ECM−CAS生成手段11が生成した共通情報(ECM−CAS)と、EMM−CAS生成手段12が生成した個別情報(EMM−CAS)と、配信データスクランブル手段14が生成した暗号化配信データ(DII,DDB)Scasと、ECM−RMP生成手段15が生成した共通情報(ECM−RMP)と、EMM−RMP生成手段19が生成した個別情報(EMM−RMP)と、ダウンロードテーブル生成手段20が生成したダウンロードテーブルTdと、起動プログラム指定手段21によってプログラム指定情報が付加されたPSI/SIとを多重化して、多重化信号を生成するものである。

【0115】

ここでは、多重化手段22は、入力された各情報を、MPEG−2 Systemsで定義されるTS(トランスポートストリーム)の形式(MPEG−2 TS)に多重化するものとする。この多重化された多重化信号(MPEG−2 TS)は、送出装置(図示せず)によって、放送波を介して、デジタル放送受信装置3に配信される。

【0116】

このようにデジタル放送送信装置1を構成することで、CASプログラムPを、データカルーセルでデジタル放送受信装置3に配信することができる。また、このとき、CASプログラムPを暗号復号するための情報や、検証するための情報を、ECM−RMPやEMM−RMPによってデジタル放送受信装置3に配信するため、CASプログラムPの安全性を高めて、配信することができる。

【0117】

また、デジタル放送送信装置1は、漏洩したデバイス鍵をリスト化(ブラックリスト化)して記憶し、漏洩したデバイス鍵Kdでは個別情報(EMM−RMP)を生成しないため、伝送路保護鍵Kpやプログラム暗号化鍵Kpeを、デバイス鍵Kdが漏洩していないデジタル放送受信装置3に配信することができる。

【0118】

これによって、たとえ、デバイス鍵Kdおよびプログラム暗号化鍵Kpeが漏洩した場合であっても、伝送路保護鍵Kpやプログラム暗号化鍵Kpeを更新し、新たなCASプログラムPを、放送または通信で配信することで、デバイス鍵Kdを漏洩したデジタル放送受信装置3を無効化(リボーク)するとともに、新しいCASプログラムPの漏洩を防ぐことができる。

【0119】

さらに、デジタル放送送信装置1は、CASプログラムPの配信を、放送によるデータカルーセル伝送から、CASサーバ5を用いた通信による配信に切り替えることができる。これによって、デジタル放送送信装置1は、長期間にわたる放送帯域の使用の無駄を防止することができる。

なお、デジタル放送送信装置1は、一般的なコンピュータを前記した各手段として機能させるプログラム(CASプログラム送信プログラム)により動作させることができる。

【0120】

[デジタル放送受信装置の構成]

次に、図4を参照(適宜図1参照)して、本発明の実施形態に係るデジタル放送受信装置の構成について説明する。ここでは、デジタル放送受信装置3は、分離手段30と、プログラム実行手段31と、ダウンロードテーブル解析手段32と、配信データ分離手段33と、プログラム復号手段34と、記憶手段35と、起動プログラム特定手段36と、プログラム起動手段37と、通信ダウンロード手段38と、を備えている。

【0121】

分離手段30は、デジタル放送送信装置1から送信されたデジタル放送(多重化信号;MPEG−2 TS)を分離するものである。この分離手段30は、MPEG−2 TSから、暗号化コンテンツSctと、限定受信用の情報を含んだ個別情報(EMM−CAS)および共通情報(ECM−CAS)と、CASプログラムの暗号伝送用の情報を含んだ個別情報(EMM−RMP)および共通情報(ECM−RMP)と、データカルーセルのデータ(暗号化配信データScas)と、ダウンロードテーブルTdと、PSI/SIのCATまたはPMTと、を分離する。

また、分離手段30は、ダウンロードテーブル解析手段32から、データカルーセルのデータを分離する旨の指示を通知された段階で、MPEG−2 TSから、データカルーセルのデータ(DII,DDB)を分離する。

【0122】

プログラム実行手段31は、分離手段30で分離された暗号化コンテンツSctや暗号化配信データScasを復号するものである。

このプログラム実行手段31は、デジタル放送送信装置1から配信されるCASプログラムの実体であって、後記するプログラム起動手段37によって実行される。なお、このプログラム実行手段31は、FPGA(Field Programmable Gate Array)等のプログラマブルデバイスで構成してもよいし、OS(Operating System)上のミドルウェアで動作する仮想マシン、例えば、Java(登録商標)仮想マシン(Java Virtual Machine,Java VM)等で構成してもよい。

【0123】

プログラマブルデバイスでプログラム実行手段31を構成する場合、CASプログラムは、回路情報で構成されることになる。また、OS上で動作するソフトウェアとしてプログラム実行手段31を構成する場合、CASプログラムは、バイナリプログラムで構成されることになる。

【0124】

ここでは、プログラム実行手段31は、EMM−CAS復号手段31aと、ECM−CAS復号手段31bと、コンテンツデスクランブル手段31cと、EMM−RMP復号手段31dと、ECM−RMP復号手段31eと、配信データデスクランブル手段31fと、デバイス鍵生成・更新手段31gと、を備えている。

【0125】

EMM−CAS復号手段31aは、分離手段30で分離された個別情報(EMM−CAS)をマスタ鍵Kmで復号するものである。このEMM−CAS復号手段31aは、EMM−CASの非暗号化領域に含まれているデジタル放送受信装置3を識別するための識別子が、予め記憶手段35に記憶されている識別子(不図示)と一致する場合にのみ、予め記憶手段35に記憶されているマスタ鍵Kmで、EMM−CASの暗号化領域を復号し、ワーク鍵Kwを抽出する。これによって、正規に契約した受信装置においてのみ、ワーク鍵Kwを復号することができる。

このEMM−CAS復号手段31aで復号されたワーク鍵Kwは、ECM−CAS復号手段31bに出力される。

【0126】

ECM−CAS復号手段31bは、分離手段30で分離された共通情報(ECM−CAS)を、EMM−CAS復号手段31aで復号されたワーク鍵Kwで復号するものである。このECM−CASには、暗号化コンテンツSctをスクランブルする際に用いたスクランブル鍵Ks1が含まれており、ECM−CAS復号手段31bは、ECM−CASを復号することで、スクランブル鍵Ks1を抽出する。

このECM−CAS復号手段31bで復号されたスクランブル鍵Ks1は、コンテンツデスクランブル手段31cに出力される。

【0127】

コンテンツデスクランブル手段31cは、分離手段30で分離された暗号化コンテンツSctを、ECM−CAS復号手段31bで復号されたスクランブル鍵Ks1でデスクランブル(復号)するものである。このコンテンツデスクランブル手段31cでデスクランブルされたコンテンツCtは、図示を省略した映像・音声デコード手段によってデコード(符号復号)されて、表示装置(不図示)に出力される。

【0128】

EMM−RMP復号手段(個別情報復号手段)31dは、分離手段30で分離された個別情報(EMM−RMP)をデバイス鍵Kdで復号するものである。このEMM−RMP復号手段31dは、EMM−RMPの非暗号化領域に含まれているデジタル放送受信装置3を識別するための受信機識別子RIDが、予め記憶手段35に記憶されている識別子(不図示)と一致する場合にのみ、予め記憶手段35に記憶されているデバイス鍵Kdで、EMM−RMPの暗号化領域を復号し、伝送路保護鍵Kpを抽出する。

このEMM−RMP復号手段31dで復号された伝送路保護鍵Kpは、ECM−RMP復号手段31eに出力される。

【0129】

なお、EMM−RMP復号手段31dは、EMM−RMPにルート公開鍵証明書RPKCが含まれている場合、ルート公開鍵証明書RPKCを抽出し、記憶手段35または図示を省略した耐タンパモジュールに記憶しておく。

また、EMM−RMP復号手段31dは、EMM−RMPにプログラム暗号化鍵Kpeが含まれている場合、プログラム暗号化鍵Kpeを抽出し、記憶手段35または図示を省略した耐タンパモジュールに記憶しておく。

また、EMM−RMPに、デバイス鍵更新識別子が含まれている場合、このデバイス鍵更新識別子に含まれているデバイス鍵Kdを生成するためのシード(Seed)を、デバイス鍵生成・更新手段31gに出力する。

【0130】

ECM−RMP復号手段(共通情報復号手段)31eは、分離手段30で分離された共通情報(ECM−RMP)を、EMM−RMP復号手段31dで復号された伝送路保護鍵Kpで復号するものである。このECM−RMPには、配信データ(DII、DDB)をスクランブルする際に用いたスクランブル鍵Ks2が含まれており、ECM−RMP復号手段31eは、ECM−RMPを復号することで、スクランブル鍵Ks2を抽出する。

【0131】

このECM−RMP復号手段31eで復号されたスクランブル鍵Ks2は、配信データデスクランブル手段31fに出力される。

なお、ECM−RMPに、PSI/SIで配送されるCASプログラムPの識別子(CAS−ID)やバージョン(CAS−Ver)、および、CASプログラムPのハッシュ値(CAS−H)が付加されている場合、ECM−RMP復号手段31eは、これらの識別情報(CAS−ID、CAS−Ver、CAS−H)を、プログラム起動手段37に出力する。

【0132】

配信データデスクランブル手段31fは、分離手段30で分離されたデータカルーセルのデータ(暗号化配信データScas)を、ECM−RMP復号手段31eで復号されたスクランブル鍵Ks2でデスクランブル(復号)するものである。この配信データデスクランブル手段31fでデスクランブルされた配信データ(DII,DDB)casは、配信データ分離手段33に出力される。

【0133】

デバイス鍵生成・更新手段31gは、個別情報(EMM−RMP)を復号するデバイス鍵Kdを新たに生成し、更新するものである。

このデバイス鍵生成・更新手段31gは、EMM−RMP復号手段31dから、シード(Seed)を通知された段階で、デバイス鍵Kdを新たに生成する。ここでは、デバイス鍵生成・更新手段31gは、例えば、デバイス鍵Kdとして、擬似乱数を生成するもので、シードを基に乱数を生成する。このように生成された乱数は、新たなデバイス鍵Kdとして、記憶手段35に記憶しておく。

また、デバイス鍵生成・更新手段31gが、デバイス鍵を生成するアルゴリズム(乱数発生アルゴリズム)は、予め放送事業者のデバイス鍵生成アルゴリズムと同一とする。

【0134】

なお、ここでは、デバイス鍵生成・更新手段31gを、プログラム実行手段31内部、すなわち、CASプログラムの内部の構成として実現したが、CASプログラムの外部、すなわち、デジタル放送受信装置3がもともの有する固有の手段として構成してもよい。その場合、デバイス鍵生成アルゴリズムの漏洩を防ぐため、デバイス鍵生成・更新手段31gは、図示を省略した耐タンパモジュール内に構成することが望ましい。

【0135】

ダウンロードテーブル解析手段32は、分離手段30で分離されたセクション形式のダウンロードテーブルTdを解析し、CASプログラムPを放送によってダウンロードするのか、通信によってダウンロードするのかを判定するものである。

具体的には、ダウンロードテーブル解析手段32は、図8で説明したダウンロードテーブルで、「descriptor()(記述子)」領域に、放送によってダウンロードを行うことを示すダウンロードコンテンツ記述子(図9参照)が記述されているのか、通信によってダウンロードを行うことを示すネットワークダウンロードコンテンツ記述子(図10参照)が記述されているのかを、記述子タグの値によって判定する。

【0136】

ここで、ダウンロードテーブルTdにダウンロードコンテンツ記述子が記述されている場合、ダウンロードテーブル解析手段32は、分離手段30に、PMTに配置されているデータカルーセルのパケット識別(PID)でフィルタリングすることで、データカルーセルのデータを配信データデスクランブル手段31fに出力する旨を指示する。これによって、分離手段30は、MPEG−2 TSから、データカルーセルのデータ(DII,DDB)を分離抽出して配信データデスクランブル手段31fに出力する。

【0137】

一方、ダウンロードテーブルTdにネットワークダウンロードコンテンツ記述子が記述されている場合、ダウンロードテーブル解析手段32は、ネットワークダウンロードコンテンツ記述子に記述されている通信サーバ(CASサーバ5)のURLまたはIPアドレス、並びに、コンパチビリティ記述子に記述されているCASプログラムの識別子(CAS−ID)およびバージョン(CAS−Ver)を通信ダウンロード手段38に出力する。これによって、通信ダウンロード手段38が、ネットワーク(通信回線N)を介して、CASプログラムPのダウンロードを開始する。

【0138】

なお、ダウンロードテーブル解析手段32は、ダウンロードテーブルTdに記述されている識別子(CAS−ID)やバージョン(CAS−Ver)に対応するCASプログラムPが、すでに記憶手段35に記憶されている場合は、ダウンロードの実行を行わないこととする。これによって、不要なダウンロード動作をなくすことができる。

さらに、ダウンロードテーブル解析手段32は、図8で説明したように、ダウンロードテーブルTdの「target_version(ターゲットバージョン)」、「new_version(新バージョン)」、「download_level(ダウンロードレベル)」、「version_indication(バージョン表示)」を参照し、ダウンロードの可否を判定することとしてもよい。

【0139】

配信データ分離手段33は、配信データデスクランブル手段31fでデスクランブルされたデータカルーセルのデータ(配信データcas)から、CASプログラムP(暗号化されたCASプログラムP)を分離して抽出するものである。

すなわち、配信データ分離手段33は、配信データcasのDIIメッセージから、次のDIIメッセージまでのDDBメッセージに含まれるデータ(図6中、「blockDataByte」領域のデータ)を連結することで、暗号化されたCASプログラムPを分離して抽出する。

【0140】

さらに、配信データ分離手段33は、DIIメッセージ内のコンパチビリティ記述子内(図5中、「CAS_version」領域)のCASプログラムPの識別子(CAS−ID)およびバージョン(CAS−Ver)を抽出するとともに、DIIメッセージ内(図5中、「CAS_digital_signature」領域)のCASプログラムPの署名値を抽出する。

この配信データ分離手段33は、分離抽出した暗号化されたCASプログラムP、識別子(CAS−ID)、バージョン(CAS−Ver)および署名値を、プログラム復号手段34に出力する。

【0141】