傍受システム

【課題】通信傍受法により、必要不可欠な組織犯罪に対しては通信傍受が許されている。しかし、エンドーエンドで暗号化された場合、通信傍受が不可能となる。

【解決手段】傍受すべき特定端末に該当するか判定する認証装置と、認証装置が特定端末の呼と判定したとき、その呼を暗号終端装置に接続する呼制御部と、暗号終端装置は、接続された呼の暗号を復号し、復号信号を送信する傍受システムにより、達成できる。

【解決手段】傍受すべき特定端末に該当するか判定する認証装置と、認証装置が特定端末の呼と判定したとき、その呼を暗号終端装置に接続する呼制御部と、暗号終端装置は、接続された呼の暗号を復号し、復号信号を送信する傍受システムにより、達成できる。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、傍受システムに係り、特に無線暗号通信端末間の通信傍受システムに関する。

【背景技術】

【0002】

固定通信網において、音声は、ISDNなどの回線を使用し、PCM変調して通信している。近年、音声を圧縮しパケットに変換した上でIP(Internet Protocol)ネットワークで伝送するVoIP(Voice over Internet Protocol)による通信が行われてきている。VoIPに関しては、呼処理技術としてRFC3261で公開されているSIP(Session Initiation Protocol)およびITU−T勧告H.323などの標準化が規定されている。すでにIPネットワークが構築されている環境では、音声回線なしに音声の通信が可能となるため、この場合音声回線投資を下げることが可能となる。

【0003】

また、近年、無線通信でも音声だけでなく、データ通信も盛んに行われるようになってきた。無線LAN(Local Area Network)などの環境も整備されてきており、このような環境においては、VoIPを利用することで無線の音声通信が行える環境が構築できるようになってきた。

【0004】

図1を参照して、SIPによる呼制御シーケンスを説明する。ここで、図1は端末とサーバと相手端末の間のシーケンス図である。図1において、端末1−1は、INVITEメッセージ101をサーバ9に送信する(S101)。サーバ9は、端末1−1、1−2が傍受指定端末かどうかを確認する(S102)。いずれも傍受指定端末ではないことを確認した後、サーバ9は端末1−2のIPアドレスを特定し、そのIPアドレスに向けてINVITEメッセージ102を送信する(S103)。これによって、INVITEメッセージが端末1−2に転送される。INVITEメッセージ102に対して、端末1−2は、Ringingメッセージをサーバ9に返答する(S104)。サーバ9は、これに対応して端末1−1へRingingメッセージを転送する(S105)。また、INVITEメッセージの要求が成功したことを示すために、端末1−2は、OKメッセージをサーバ9へ返答する(S106)。これに対応して、サーバ9は端末1−1へOKメッセージを転送する(S107)。RingingメッセージおよびOKメッセージには端末1−2のIPアドレスが示されており、端末1−1はこのIPアドレスに向けてACKメッセージを送信する(S108)。その後、端末1−1と端末1−2の間で通話が開始する。その後、これらの端末間で暗号通信開始のためのプロトコルがやりとりされ、暗号化された音声の通信が行われる。

【0005】

移動体の公衆通信網は、電気通信事業者によって管理されている。無線基地局と、複数の無線基地局を集約する基地局制御装置との間は、基本的には有線で通信している。この間の通信は、電気通信事業者の管理下にあり、盗聴の危険性は低かった。

【0006】

ところで、現在フェムトセルと呼ばれる小型低出力無線基地局を用いた無線通信が提案されている。この無線基地局は宅内に設置することも検討されている。今後、法規制が緩和され、この小型低出力無線基地局が家庭に設置される可能性がある。もし家庭に設置された場合、基地局からの有線部分は家庭内を通ることとなる。小型低出力無線基地局は、家庭内の限られた無線端末のみの接続を許容するのではなく、家庭外の無線端末であっても、無線接続可能な端末であれば、接続する可能性がある。この場合、基地局からの基地局制御装置側の有線部分から、その無線端末の通信を盗聴される可能性がある。

【0007】

したがって、そのような盗聴を防止する方法として、端末間での暗号化を行う方法がある。すなわち、フェムトセルによるVoIP通信では、上記の盗聴防止のために端末間で暗号化される可能性がある。

【0008】

一方、通信傍受法により、必要不可欠な組織犯罪に対して、通信傍受が許されている。特許文献1には、パケットネットワークにおける合法的傍受を遂行するためのシステムを示している。この方式では、傍受データ行先手段(IDD)にて、データを後処理し、暗号解読、フォーマット及び変換を行い、そしてそれを最終行先へ転送するとしている。

【0009】

【特許文献1】特表2002−539716号公報

【発明の開示】

【発明が解決しようとする課題】

【0010】

通信傍受法により、必要不可欠な組織犯罪に対しては通信傍受が許されている。しかし、フェムトセルなどを端末間で暗号化が行われた場合、通信傍受が不可能となる。特許文献1は、暗号解読を行うことを記載している。しかし、端末間で暗号の鍵をやりとりし、IDDにおいてその鍵が入手できない場合には、暗号解読が可能とは限らない。ネットワーク内では暗号化されない信号を通すようにする方法として、端末と基地局制御装置の間で暗号化を行う方法が考えられる。しかし、この方式では、基地局制御装置においてすべての端末に対して暗号処理を行う必要があり、暗号化処理設備が大きくなる。

【課題を解決するための手段】

【0011】

上述した課題は、傍受すべき特定端末に該当するか判定する認証装置と、認証装置が特定端末の呼と判定したとき、その呼を暗号終端装置に接続する呼制御部と、接続された呼の暗号を復号し、復号信号を送信する前記暗号終端装置とからなる傍受システムにより、達成できる。

【発明の効果】

【0012】

特定端末について通信傍受が可能となる。また、特定端末呼以外はエンド−エンドで暗号化を行うため、ネットワーク内での暗号終端装置が小型化できる。

【発明を実施するための最良の形態】

【0013】

以下本発明の実施の形態について、実施例を用い図面を参照しながら説明する。なお、実質同一部位には同じ参照番号を振り、説明は繰り返さない。

【0014】

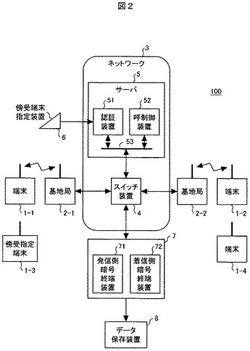

本実施例は、無線網、固定網、いずれでも利用可能であるが、実施例では無線網を用いて説明する。図2を参照して、無線ネットワークシステムを説明する。ここで、図2は、無線ネットワークシステムのブロック図である。図2において、無線ネットワークシステム100では、基地局2−1、2−2およびネットワーク3を介して、端末1−1と端末1−2が通信可能である。また、ネットワーク3は、認証制御と呼制御を行なうサーバ5と、基地局と接続され呼を転送するスイッチ装置4とから構成されている。さらに、サーバ5は、内部通信線53に接続された認証装置51と呼制御装置とから構成されている。サーバ5の認証装置51には、傍受端末指定装置6が接続されている。また、スイッチ装置4には、暗号終端装置7を介してデータ保存装置8が接続されている。暗号終端装置7は、発信側暗号終端装置71と着信側暗号終端装置72とから構成されている。

【0015】

端末1−1、1−2は、無線端末である。端末1−1は、無線によって基地局2−1と接続する。基地局2−1は、有線でネットワーク3に接続されている。端末1−1の信号は、ネットワーク3を通り、有線で基地局2−2に接続される。この信号が無線で端末1−2に伝達され、端末間での通信が可能となる。無線通信において、サーバ5は、端末が正当なものかどうかを認証し、さらに着呼側の端末を見つけ出し、発呼端末と着呼端末を接続するよう呼制御を行う。そのため、サーバ5内の認証装置51において、端末1−1、1−2の認証を行い、呼制御装置52において、呼処理制御して端末1−1と端末1−2を接続する。スイッチ装置4は、基地局2−1、2−2の制御およびIPに基づくルーティングを行う。

【0016】

傍受を行う場合、傍受対象とする端末を傍受端末指定装置6で指定し、その傍受指定端末の識別番号を認証装置51に登録する。認証装置51は、端末を認証する際、傍受指定端末かどうかを識別、およびドメイン名などからIPアドレスを検索する。もし、傍受指定端末に関係ない通信であれば、端末1−1と端末1−2はSIP、H.323などのVoIP呼制御にて接続、通信する。端末間が暗号化した信号で通信する場合、端末1−1と端末1−2のコネクション確立後に、これらの端末間では暗号化通信を行うための処理が行われる。

【0017】

一方、傍受指定端末が関係する通信であれば、認証装置51は呼制御装置52を制御して、暗号終端装置7を介してデータ保存装置8に通信内容をコピーし、転送させる。傍受指定端末1−3と端末1−4が接続される際、認証装置51で端末の認証がされ、そのいずれかが傍受指定端末であれば、傍受指定端末1−3と端末1−4を暗号終端装置7に接続する。

【0018】

傍受指定端末1−3と暗号終端装置7との間では暗号化通信を行う。同様に、端末1−4と暗号終端装置7との間でも暗号化通信を行う。したがって、傍受指定端末1−3から端末1−4への音声信号は、傍受指定端末1−3で暗号化され、暗号終端装置7で暗号解読を行い、音声信号を抽出する。その解読された音声信号を暗号終端装置7で暗号化し、端末1−4で暗号解読される。暗号終端装置7で抽出した音声は、データ保存装置8に転送される。

【0019】

一般に音声は双方向で通信されるため、端末1−4から傍受指定端末1−3への音声信号も同様に処理され、抽出された音声はデータ保存装置8に転送される。したがって、認証装置51で傍受指定端末が認証された場合、認証装置51は呼制御装置52に対して傍受処理を行うよう、傍受指定端末1−3と暗号終端装置7が接続するよう制御する。同様に端末1−4と暗号終端装置7が接続するよう制御する。

【0020】

これらの動作によって端末が暗号化を行っても、傍受指定端末の音声信号をデータ保存装置8で抽出することが可能となる。また、ネットワーク3に、暗号化/復号化暗号終端装置7とデータ保存装置8を接続するのみでよい。一般的に傍受指定対象端末の台数は、指定外端末に比べて非常に少ないので、小規模な暗号終端装置7で通信傍受が可能となる。

【0021】

端末間が通信する際、いずれの端末も傍受指定端末でない場合、端末、サーバ間のシーケンスは、図1と同じになるため、ここでは図示しない。サーバ5において、接続端末が傍受指定端末かどうかを認証し、傍受指定端末でないことが確認できた後は、従来のSIPなどと同じシーケンスで端末間の接続を行う。

【0022】

図3を参照して、傍受指定端末を含む端末間の呼処理のシーケンスを説明する。ここで、図3は少なくとも端末の一方が傍受指定端末であるときの端末、サーバ、暗号終端装置、相手端末間のシーケンス図である。図3において、端末と基地局との間で無線のリンクを確立するためのシーケンスは記載していない。無線リンクは確立した上でのシーケンスを示している。また、このシーケンスは、SIPに基づいて記載している。

【0023】

図3では、傍受指定端末1−3が端末1−4への接続を要求するシーケンスを説明する。なお、このシーケンスを開始する前に、傍受端末指定装置6から、端末1−3は傍受指定端末としてサーバ5に登録されているものとする。

【0024】

傍受指定端末1−3は、INVITEメッセージをサーバ5に送信する(S201)。サーバ5は、傍受指定端末1−3、端末1−4が傍受指定端末かどうかを確認する(S202)。このとき、端末1−3が傍受指定端末であるとサーバ5の認証装置51で認識する。このとき、傍受指定端末1−3は端末1−4への接続を要求しているが、サーバ5は暗号終端装置7へINVITEメッセージを送信する(S203)。サーバ5は、接続先である端末1−4のIPアドレスを検索しており、このIPアドレスをINVITEメッセージに入れて暗号終端装置7へ送信している。

【0025】

暗号終端装置7は、発信側暗号終端装置71と着信側暗号終端装置72がある。INVITEメッセージは発信側暗号終端装置71で受信される。発信側暗号終端装置71は、着信側暗号終端装置72と端末1−4の接続をする命令として、INVITEメッセージを着信側暗号終端装置72へ送信する(S204)。このメッセージには端末1−4のIPアドレスを含んでいる。

【0026】

着信側暗号終端装置72は、端末1−4のIPアドレスがわかっているため、INVITEメッセージを端末1−4へ直接送信する(S206)。これにより、着信側暗号終端装置72と端末1−4は、ピア・ツー・ピアモデルとして接続シーケンスが動作する。端末1−4はINVITEメッセージに対応して、着信側暗号終端装置72へRingingメッセージを送信する(S207)。着信側暗号終端装置72は、発信側暗号終端装置71へ、Ringingメッセージを送信する(S208)。

【0027】

発信側暗号終端装置71は、着信側暗号終端装置72からのRingingメッセージを契機に、Ringingメッセージをサーバ5に転送する(S209)。なお、発信側暗号終端装置71は、傍受指定端末1−3と接続するようにするため、Ringingメッセージには、発信側暗号終端装置71のIPアドレスを入れて送信する。サーバ5は、このRingingメッセージを傍受指定端末1−3へ転送する(S211)。この結果、発信側暗号終端装置71と傍受指定端末1−3の接続が可能となる。

【0028】

端末1−4は、OKメッセージを着信側暗号終端装置72に送信する(S212)。着信側暗号終端装置72は、発信側暗号終端装置71へOKメッセージを転送する(S213)。発信側暗号終端装置は、にOKメッセージをサーバ5へ転送し(S214)、サーバ5は、傍受指定端末1−3へ転送する(S216)。なお、OKメッセージはRingingメッセージ、と同様に発信側暗号終端装置71のIPアドレスを入れている。

【0029】

これにより、傍受指定端末1−3は発信側暗号終端装置71へACKメッセージを送信し(S217)、傍受指定端末1−3と発信側暗号終端装置71が接続され、通話が開始される。このACKメッセージを発信側暗号終端装置71から着信側暗号終端装置72へ転送し(S218)、着信側暗号終端装置72は、端末1−4へACKメッセージを送信する(S219)。着信側暗号終端装置72と端末1−4の間で通話が開始する。ところで、傍受指定端末1−3の本来の通話相手は端末1−4である。そのため、発信側暗号終端装置71と着信側暗号終端装置72の間で疎通するよう、通話も開始する。

【0030】

通話に対して暗号化を行うように傍受指定端末1−3から対向側へ働きかけたとき、発信側暗号終端装置71が対応を行う。これにより、傍受指定端末1−3と発信側暗号終端装置71の間で、暗号通信が確立する。同様に端末1−4と着信側暗号終端装置72の間、暗号通信が確立する。ところで、発信側暗号終端装置71は傍受指定端末1−3との間で暗号通信を確立しているので、発信側暗号終端装置71では暗号解読後の信号を抽出できる。この信号を着信側暗号終端装置72へ転送し、ここで暗号化することで、端末1−4へ転送される信号は、暗号化された信号となる。逆方向も同様に、端末1−4からの暗号化された信号は、着信側暗号終端装置72で暗号解読され、その信号が発信側暗号終端装置71で再び暗号化され、傍受指定端末1−3へ転送される。これにより、暗号終端装置7においては、暗号化されていない信号を抽出することができる。この信号をデータ保存装置8へ転送することにより、データ保存装置8で特定端末の通信傍受が可能となる。

【0031】

本実施例に拠れば、特定端末について通信傍受が可能となる。また、特定端末呼以外はエンド−エンドで暗号化を行うため、ネットワーク内での暗号終端機能が小型化できる。

【図面の簡単な説明】

【0032】

【図1】端末とサーバと相手端末の間のシーケンス図である。

【図2】無線ネットワークシステムのブロック図である。

【図3】少なくとも端末の一方が傍受指定端末であるときの端末、サーバ、暗号終端装置、相手端末間のシーケンス図である。

【符号の説明】

【0033】

1…端末、2…基地局、3…ネットワーク、4…スイッチ装置、5…サーバ、9…サーバ、6…傍受端末指定装置、7…暗号終端装置、8…データ保存装置、100…無線ネットワーク。

【技術分野】

【0001】

本発明は、傍受システムに係り、特に無線暗号通信端末間の通信傍受システムに関する。

【背景技術】

【0002】

固定通信網において、音声は、ISDNなどの回線を使用し、PCM変調して通信している。近年、音声を圧縮しパケットに変換した上でIP(Internet Protocol)ネットワークで伝送するVoIP(Voice over Internet Protocol)による通信が行われてきている。VoIPに関しては、呼処理技術としてRFC3261で公開されているSIP(Session Initiation Protocol)およびITU−T勧告H.323などの標準化が規定されている。すでにIPネットワークが構築されている環境では、音声回線なしに音声の通信が可能となるため、この場合音声回線投資を下げることが可能となる。

【0003】

また、近年、無線通信でも音声だけでなく、データ通信も盛んに行われるようになってきた。無線LAN(Local Area Network)などの環境も整備されてきており、このような環境においては、VoIPを利用することで無線の音声通信が行える環境が構築できるようになってきた。

【0004】

図1を参照して、SIPによる呼制御シーケンスを説明する。ここで、図1は端末とサーバと相手端末の間のシーケンス図である。図1において、端末1−1は、INVITEメッセージ101をサーバ9に送信する(S101)。サーバ9は、端末1−1、1−2が傍受指定端末かどうかを確認する(S102)。いずれも傍受指定端末ではないことを確認した後、サーバ9は端末1−2のIPアドレスを特定し、そのIPアドレスに向けてINVITEメッセージ102を送信する(S103)。これによって、INVITEメッセージが端末1−2に転送される。INVITEメッセージ102に対して、端末1−2は、Ringingメッセージをサーバ9に返答する(S104)。サーバ9は、これに対応して端末1−1へRingingメッセージを転送する(S105)。また、INVITEメッセージの要求が成功したことを示すために、端末1−2は、OKメッセージをサーバ9へ返答する(S106)。これに対応して、サーバ9は端末1−1へOKメッセージを転送する(S107)。RingingメッセージおよびOKメッセージには端末1−2のIPアドレスが示されており、端末1−1はこのIPアドレスに向けてACKメッセージを送信する(S108)。その後、端末1−1と端末1−2の間で通話が開始する。その後、これらの端末間で暗号通信開始のためのプロトコルがやりとりされ、暗号化された音声の通信が行われる。

【0005】

移動体の公衆通信網は、電気通信事業者によって管理されている。無線基地局と、複数の無線基地局を集約する基地局制御装置との間は、基本的には有線で通信している。この間の通信は、電気通信事業者の管理下にあり、盗聴の危険性は低かった。

【0006】

ところで、現在フェムトセルと呼ばれる小型低出力無線基地局を用いた無線通信が提案されている。この無線基地局は宅内に設置することも検討されている。今後、法規制が緩和され、この小型低出力無線基地局が家庭に設置される可能性がある。もし家庭に設置された場合、基地局からの有線部分は家庭内を通ることとなる。小型低出力無線基地局は、家庭内の限られた無線端末のみの接続を許容するのではなく、家庭外の無線端末であっても、無線接続可能な端末であれば、接続する可能性がある。この場合、基地局からの基地局制御装置側の有線部分から、その無線端末の通信を盗聴される可能性がある。

【0007】

したがって、そのような盗聴を防止する方法として、端末間での暗号化を行う方法がある。すなわち、フェムトセルによるVoIP通信では、上記の盗聴防止のために端末間で暗号化される可能性がある。

【0008】

一方、通信傍受法により、必要不可欠な組織犯罪に対して、通信傍受が許されている。特許文献1には、パケットネットワークにおける合法的傍受を遂行するためのシステムを示している。この方式では、傍受データ行先手段(IDD)にて、データを後処理し、暗号解読、フォーマット及び変換を行い、そしてそれを最終行先へ転送するとしている。

【0009】

【特許文献1】特表2002−539716号公報

【発明の開示】

【発明が解決しようとする課題】

【0010】

通信傍受法により、必要不可欠な組織犯罪に対しては通信傍受が許されている。しかし、フェムトセルなどを端末間で暗号化が行われた場合、通信傍受が不可能となる。特許文献1は、暗号解読を行うことを記載している。しかし、端末間で暗号の鍵をやりとりし、IDDにおいてその鍵が入手できない場合には、暗号解読が可能とは限らない。ネットワーク内では暗号化されない信号を通すようにする方法として、端末と基地局制御装置の間で暗号化を行う方法が考えられる。しかし、この方式では、基地局制御装置においてすべての端末に対して暗号処理を行う必要があり、暗号化処理設備が大きくなる。

【課題を解決するための手段】

【0011】

上述した課題は、傍受すべき特定端末に該当するか判定する認証装置と、認証装置が特定端末の呼と判定したとき、その呼を暗号終端装置に接続する呼制御部と、接続された呼の暗号を復号し、復号信号を送信する前記暗号終端装置とからなる傍受システムにより、達成できる。

【発明の効果】

【0012】

特定端末について通信傍受が可能となる。また、特定端末呼以外はエンド−エンドで暗号化を行うため、ネットワーク内での暗号終端装置が小型化できる。

【発明を実施するための最良の形態】

【0013】

以下本発明の実施の形態について、実施例を用い図面を参照しながら説明する。なお、実質同一部位には同じ参照番号を振り、説明は繰り返さない。

【0014】

本実施例は、無線網、固定網、いずれでも利用可能であるが、実施例では無線網を用いて説明する。図2を参照して、無線ネットワークシステムを説明する。ここで、図2は、無線ネットワークシステムのブロック図である。図2において、無線ネットワークシステム100では、基地局2−1、2−2およびネットワーク3を介して、端末1−1と端末1−2が通信可能である。また、ネットワーク3は、認証制御と呼制御を行なうサーバ5と、基地局と接続され呼を転送するスイッチ装置4とから構成されている。さらに、サーバ5は、内部通信線53に接続された認証装置51と呼制御装置とから構成されている。サーバ5の認証装置51には、傍受端末指定装置6が接続されている。また、スイッチ装置4には、暗号終端装置7を介してデータ保存装置8が接続されている。暗号終端装置7は、発信側暗号終端装置71と着信側暗号終端装置72とから構成されている。

【0015】

端末1−1、1−2は、無線端末である。端末1−1は、無線によって基地局2−1と接続する。基地局2−1は、有線でネットワーク3に接続されている。端末1−1の信号は、ネットワーク3を通り、有線で基地局2−2に接続される。この信号が無線で端末1−2に伝達され、端末間での通信が可能となる。無線通信において、サーバ5は、端末が正当なものかどうかを認証し、さらに着呼側の端末を見つけ出し、発呼端末と着呼端末を接続するよう呼制御を行う。そのため、サーバ5内の認証装置51において、端末1−1、1−2の認証を行い、呼制御装置52において、呼処理制御して端末1−1と端末1−2を接続する。スイッチ装置4は、基地局2−1、2−2の制御およびIPに基づくルーティングを行う。

【0016】

傍受を行う場合、傍受対象とする端末を傍受端末指定装置6で指定し、その傍受指定端末の識別番号を認証装置51に登録する。認証装置51は、端末を認証する際、傍受指定端末かどうかを識別、およびドメイン名などからIPアドレスを検索する。もし、傍受指定端末に関係ない通信であれば、端末1−1と端末1−2はSIP、H.323などのVoIP呼制御にて接続、通信する。端末間が暗号化した信号で通信する場合、端末1−1と端末1−2のコネクション確立後に、これらの端末間では暗号化通信を行うための処理が行われる。

【0017】

一方、傍受指定端末が関係する通信であれば、認証装置51は呼制御装置52を制御して、暗号終端装置7を介してデータ保存装置8に通信内容をコピーし、転送させる。傍受指定端末1−3と端末1−4が接続される際、認証装置51で端末の認証がされ、そのいずれかが傍受指定端末であれば、傍受指定端末1−3と端末1−4を暗号終端装置7に接続する。

【0018】

傍受指定端末1−3と暗号終端装置7との間では暗号化通信を行う。同様に、端末1−4と暗号終端装置7との間でも暗号化通信を行う。したがって、傍受指定端末1−3から端末1−4への音声信号は、傍受指定端末1−3で暗号化され、暗号終端装置7で暗号解読を行い、音声信号を抽出する。その解読された音声信号を暗号終端装置7で暗号化し、端末1−4で暗号解読される。暗号終端装置7で抽出した音声は、データ保存装置8に転送される。

【0019】

一般に音声は双方向で通信されるため、端末1−4から傍受指定端末1−3への音声信号も同様に処理され、抽出された音声はデータ保存装置8に転送される。したがって、認証装置51で傍受指定端末が認証された場合、認証装置51は呼制御装置52に対して傍受処理を行うよう、傍受指定端末1−3と暗号終端装置7が接続するよう制御する。同様に端末1−4と暗号終端装置7が接続するよう制御する。

【0020】

これらの動作によって端末が暗号化を行っても、傍受指定端末の音声信号をデータ保存装置8で抽出することが可能となる。また、ネットワーク3に、暗号化/復号化暗号終端装置7とデータ保存装置8を接続するのみでよい。一般的に傍受指定対象端末の台数は、指定外端末に比べて非常に少ないので、小規模な暗号終端装置7で通信傍受が可能となる。

【0021】

端末間が通信する際、いずれの端末も傍受指定端末でない場合、端末、サーバ間のシーケンスは、図1と同じになるため、ここでは図示しない。サーバ5において、接続端末が傍受指定端末かどうかを認証し、傍受指定端末でないことが確認できた後は、従来のSIPなどと同じシーケンスで端末間の接続を行う。

【0022】

図3を参照して、傍受指定端末を含む端末間の呼処理のシーケンスを説明する。ここで、図3は少なくとも端末の一方が傍受指定端末であるときの端末、サーバ、暗号終端装置、相手端末間のシーケンス図である。図3において、端末と基地局との間で無線のリンクを確立するためのシーケンスは記載していない。無線リンクは確立した上でのシーケンスを示している。また、このシーケンスは、SIPに基づいて記載している。

【0023】

図3では、傍受指定端末1−3が端末1−4への接続を要求するシーケンスを説明する。なお、このシーケンスを開始する前に、傍受端末指定装置6から、端末1−3は傍受指定端末としてサーバ5に登録されているものとする。

【0024】

傍受指定端末1−3は、INVITEメッセージをサーバ5に送信する(S201)。サーバ5は、傍受指定端末1−3、端末1−4が傍受指定端末かどうかを確認する(S202)。このとき、端末1−3が傍受指定端末であるとサーバ5の認証装置51で認識する。このとき、傍受指定端末1−3は端末1−4への接続を要求しているが、サーバ5は暗号終端装置7へINVITEメッセージを送信する(S203)。サーバ5は、接続先である端末1−4のIPアドレスを検索しており、このIPアドレスをINVITEメッセージに入れて暗号終端装置7へ送信している。

【0025】

暗号終端装置7は、発信側暗号終端装置71と着信側暗号終端装置72がある。INVITEメッセージは発信側暗号終端装置71で受信される。発信側暗号終端装置71は、着信側暗号終端装置72と端末1−4の接続をする命令として、INVITEメッセージを着信側暗号終端装置72へ送信する(S204)。このメッセージには端末1−4のIPアドレスを含んでいる。

【0026】

着信側暗号終端装置72は、端末1−4のIPアドレスがわかっているため、INVITEメッセージを端末1−4へ直接送信する(S206)。これにより、着信側暗号終端装置72と端末1−4は、ピア・ツー・ピアモデルとして接続シーケンスが動作する。端末1−4はINVITEメッセージに対応して、着信側暗号終端装置72へRingingメッセージを送信する(S207)。着信側暗号終端装置72は、発信側暗号終端装置71へ、Ringingメッセージを送信する(S208)。

【0027】

発信側暗号終端装置71は、着信側暗号終端装置72からのRingingメッセージを契機に、Ringingメッセージをサーバ5に転送する(S209)。なお、発信側暗号終端装置71は、傍受指定端末1−3と接続するようにするため、Ringingメッセージには、発信側暗号終端装置71のIPアドレスを入れて送信する。サーバ5は、このRingingメッセージを傍受指定端末1−3へ転送する(S211)。この結果、発信側暗号終端装置71と傍受指定端末1−3の接続が可能となる。

【0028】

端末1−4は、OKメッセージを着信側暗号終端装置72に送信する(S212)。着信側暗号終端装置72は、発信側暗号終端装置71へOKメッセージを転送する(S213)。発信側暗号終端装置は、にOKメッセージをサーバ5へ転送し(S214)、サーバ5は、傍受指定端末1−3へ転送する(S216)。なお、OKメッセージはRingingメッセージ、と同様に発信側暗号終端装置71のIPアドレスを入れている。

【0029】

これにより、傍受指定端末1−3は発信側暗号終端装置71へACKメッセージを送信し(S217)、傍受指定端末1−3と発信側暗号終端装置71が接続され、通話が開始される。このACKメッセージを発信側暗号終端装置71から着信側暗号終端装置72へ転送し(S218)、着信側暗号終端装置72は、端末1−4へACKメッセージを送信する(S219)。着信側暗号終端装置72と端末1−4の間で通話が開始する。ところで、傍受指定端末1−3の本来の通話相手は端末1−4である。そのため、発信側暗号終端装置71と着信側暗号終端装置72の間で疎通するよう、通話も開始する。

【0030】

通話に対して暗号化を行うように傍受指定端末1−3から対向側へ働きかけたとき、発信側暗号終端装置71が対応を行う。これにより、傍受指定端末1−3と発信側暗号終端装置71の間で、暗号通信が確立する。同様に端末1−4と着信側暗号終端装置72の間、暗号通信が確立する。ところで、発信側暗号終端装置71は傍受指定端末1−3との間で暗号通信を確立しているので、発信側暗号終端装置71では暗号解読後の信号を抽出できる。この信号を着信側暗号終端装置72へ転送し、ここで暗号化することで、端末1−4へ転送される信号は、暗号化された信号となる。逆方向も同様に、端末1−4からの暗号化された信号は、着信側暗号終端装置72で暗号解読され、その信号が発信側暗号終端装置71で再び暗号化され、傍受指定端末1−3へ転送される。これにより、暗号終端装置7においては、暗号化されていない信号を抽出することができる。この信号をデータ保存装置8へ転送することにより、データ保存装置8で特定端末の通信傍受が可能となる。

【0031】

本実施例に拠れば、特定端末について通信傍受が可能となる。また、特定端末呼以外はエンド−エンドで暗号化を行うため、ネットワーク内での暗号終端機能が小型化できる。

【図面の簡単な説明】

【0032】

【図1】端末とサーバと相手端末の間のシーケンス図である。

【図2】無線ネットワークシステムのブロック図である。

【図3】少なくとも端末の一方が傍受指定端末であるときの端末、サーバ、暗号終端装置、相手端末間のシーケンス図である。

【符号の説明】

【0033】

1…端末、2…基地局、3…ネットワーク、4…スイッチ装置、5…サーバ、9…サーバ、6…傍受端末指定装置、7…暗号終端装置、8…データ保存装置、100…無線ネットワーク。

【特許請求の範囲】

【請求項1】

特定端末の呼を傍受する傍受システムにおいて、

傍受すべき前記特定端末に該当するか判定する認証装置と、

前記認証装置が前記特定端末の呼と判定したとき、当該呼を暗号終端装置に接続する呼制御部と、

接続された呼の暗号を復号し、復号信号を送信する前記暗号終端装置とからなることを特徴とする傍受システム。

【請求項2】

請求項1に記載の傍受システムであって、

前記暗号終端装置は、第1の暗号終端部と第2の暗号終端部とから構成され、

前記第2の暗号終端部は、前記第1の暗号終端部が復号した復号信号を再び暗号化して送信することを特徴とする傍受システム。

【請求項3】

請求項2に記載の傍受システムであって、

前記第1の暗号終端部は、前記第2の暗号終端部が復号した復号信号を再び暗号化して送信することを特徴とする傍受システム。

【請求項1】

特定端末の呼を傍受する傍受システムにおいて、

傍受すべき前記特定端末に該当するか判定する認証装置と、

前記認証装置が前記特定端末の呼と判定したとき、当該呼を暗号終端装置に接続する呼制御部と、

接続された呼の暗号を復号し、復号信号を送信する前記暗号終端装置とからなることを特徴とする傍受システム。

【請求項2】

請求項1に記載の傍受システムであって、

前記暗号終端装置は、第1の暗号終端部と第2の暗号終端部とから構成され、

前記第2の暗号終端部は、前記第1の暗号終端部が復号した復号信号を再び暗号化して送信することを特徴とする傍受システム。

【請求項3】

請求項2に記載の傍受システムであって、

前記第1の暗号終端部は、前記第2の暗号終端部が復号した復号信号を再び暗号化して送信することを特徴とする傍受システム。

【図1】

【図2】

【図3】

【図2】

【図3】

【公開番号】特開2009−88959(P2009−88959A)

【公開日】平成21年4月23日(2009.4.23)

【国際特許分類】

【出願番号】特願2007−255557(P2007−255557)

【出願日】平成19年9月28日(2007.9.28)

【出願人】(000153465)株式会社日立コミュニケーションテクノロジー (770)

【Fターム(参考)】

【公開日】平成21年4月23日(2009.4.23)

【国際特許分類】

【出願日】平成19年9月28日(2007.9.28)

【出願人】(000153465)株式会社日立コミュニケーションテクノロジー (770)

【Fターム(参考)】

[ Back to top ]