情報の外部出力制御方法

【課題】臨時職員に端末を貸与し作業を委託する際に、委託作業以外の作業を抑止するために、正規職員と臨時職員の操作画面を別にする必要がある。また、外部データ出力装置を利用したデータの引き落とし作業を委託する場合、不正なデータ持ち出しを抑止する必要がある。

【解決手段】第2のコンピュータは、第1のコンピュータからネットワークを介して前記認証情報を受信すると、該認証情報と第1の記憶手段に記憶されている利用者区分情報に基づいて利用者の区分を判定し、第2の記憶手段を参照して前記判定した利用者区分情報に該当する画面制御情報を読み出し、該画面制御情報を前記ネットワークを介して前記第3のコンピュータに送信し、前記第1のコンピュータから前記ネットワークを介して前記情報の外部出力要求を受信すると、前記利用者区分情報と前記第2の記憶手段に記憶されているでデバイス制限情報に基づいて前記情報の外部への出力を制御する。

【解決手段】第2のコンピュータは、第1のコンピュータからネットワークを介して前記認証情報を受信すると、該認証情報と第1の記憶手段に記憶されている利用者区分情報に基づいて利用者の区分を判定し、第2の記憶手段を参照して前記判定した利用者区分情報に該当する画面制御情報を読み出し、該画面制御情報を前記ネットワークを介して前記第3のコンピュータに送信し、前記第1のコンピュータから前記ネットワークを介して前記情報の外部出力要求を受信すると、前記利用者区分情報と前記第2の記憶手段に記憶されているでデバイス制限情報に基づいて前記情報の外部への出力を制御する。

【発明の詳細な説明】

【技術分野】

【0001】

一般業務で使用するクライアント端末の接続先サーバ環境をユーザの属性により制御する方法。

【背景技術】

【0002】

一般業務で使用するクライアント端末の接続先サーバ制御は、通常ユーザ認証時にユーザ権限に応じて選択する制御がなされている。このユーザ権限チェックはクライアント端末のOSが実施しており、OSの機能に依存している。また、多数のユーザ個々にサーバの接続権限を設定することはデータ管理が煩雑になるため、ユーザ権限をクライアント端末の権限と置き換えて、クライアント端末毎に接続できるサーバを設定することでサーバ選択を制限している運用も多い。この場合、クライアント端末により接続サーバが決まるので、同じクライアント端末で別の業務サーバに接続できないという問題があった。

この問題を解決する方法として、特許文献1に示す方法が提案されている。この方法ではクライアント端末とサーバの間に中継サーバを設け、クライアント端末がユーザ設定に基づき、業務グループを特定する識別子を含むヘッダ情報を付加した送信フレームを作成、送信し、中継サーバが送信フレームのヘッダ情報を判別して該当する業務のサーバを接続先とすることにより、同一クライアント端末において業務により接続先サーバを変更することが可能である。

【0003】

【特許文献1】特開2002−269059号公報

【発明の開示】

【発明が解決しようとする課題】

【0004】

上記従来の方法により、まずクライアント端末でユーザ認証を行い、次いで業務により接続先サーバを決定する、という処理によりクライアント端末が業務に固定されない運用が可能となるが、事務処理の繁忙期のように臨時職員ユーザが多数業務に関わる場合、同じ業務内でも正規職員に許可できる作業と臨時職員に許可できる作業を分けることが望ましく、従来の方法ではサーバを選択することは可能であるが、作業内容まで選択することは不可能である。

【0005】

また、業務上でクライアント端末に外部データ出力装置を接続してデータの引き落とし作業を行う必要がある場合があるが、臨時職員にこの作業を委託する場合、情報漏洩を防止するために人的監視だけでなくシステム的に何らかの対策手段を備える必要がある。

【0006】

本発明の目的は、上記課題を解決し、一のクライアント端末においてユーザにより、業務により接続先サーバを変更することが可能で、かつユーザの属性により作業内容の制御が可能である情報の外部出力制御方法を提供することにある。また本発明の他の目的は、特定属性のユーザの作業履歴を自動的に監視することが可能な情報の外部出力制御方法を提供することにある。

【課題を解決するための手段】

【0007】

上記課題を解決するために、本発明の情報の外部出力制御方法は以下のように実現する。まず前提として、ユーザの属性は正規職員と臨時職員として分類し、正規職員はシステムに予め生体情報を登録してあることとする。また、本発明で想定するクライアント端末は、生体認証機能と可搬媒体による認証機能を備え、認証情報は業務用サーバと別に設ける認証用サーバに備え、クライアント端末はネットワークを通じて認証用サーバと少なくとも1つの業務用サーバに接続することとする。

【0008】

ユーザ認証方法は、正規職員は指紋や指静脈等の生体情報で認証し、臨時職員は予め貸与した認証媒体により認証する。臨時職員と認証媒体との対応付け情報は認証用サーバに格納し、採用時に臨時職員の個人情報や契約業務等の属性情報と対応付けて媒体中の認証情報を登録し、契約期間中保持することとする。なお、一の臨時職員の契約期間終了後、返還された認証媒体と新たに契約した臨時職員の情報を対応付けることは可能である。

【0009】

さらに上記認証用サーバにはユーザ個人情報と対応付けてユーザ属性情報、アクセス可能な業務サーバや利用可能な処理プログラム内容であるユーザ環境情報を格納する。認証用サーバは認証時にユーザ環境情報を識別し、それに対応する業務画面を設定し、クライアント端末と許可する業務に対応する業務サーバとの接続を設定する。業務サーバには、業務アプリケーションプログラム類と業務に用いるデータベース類、及びユーザ環境に対応する業務画面情報を格納する。これにより正規職員と臨時職員が使用するクライアント端末が同一であっても業務画面が異なるため、許可されない操作を行うことができなくなる。

また認証用サーバに、上記ユーザ属性が臨時職員で、許可される業務処理に外部出力装置へのデータ出力処理が含まれる場合、臨時職員が該出力処理を実施する際に、外部出力装置の接続状況、及び操作記録情報(ログ)を記録する機能を備えることで、データ持ち出しの可能性がある作業履歴を自動的に監視することが可能となる。さらにこの処理内容を記録している旨を画面上にメッセージで表示する機能を備えることで、データ持ち出しを心理的に防止する効果がある。

【発明の効果】

【0010】

以上、本発明の情報の外部出力制御方法によれば、ユーザの属性、業務により利用する業務画面を変えることで、許可されない操作を防止することが可能となり、同じクライアント端末において正規職員、臨時職員が適切な業務操作を行うことが可能となる。

【0011】

また、臨時職員の外部データ出力時に操作記録情報(ログ)を記録することで、事後に持ち出し者を特定することができ、さらに画面上にメッセージを表示させることで、未然に違法行為を抑止する効果がある。

【発明を実施するための最良の形態】

【0012】

以下、本発明の情報の外部出力制御方法における処理方法を図を用いて詳細に説明する。この実施例ではユーザは正規職員と臨時職員に分類する。クライアント端末にはシンクライアント端末を用い、正規職員は所員証等のICカードと生体情報で個人認証を行い、臨時職員は契約期間のみ貸与する認証媒体であるキーモバイルにより個人認証を行うこととする。

【0013】

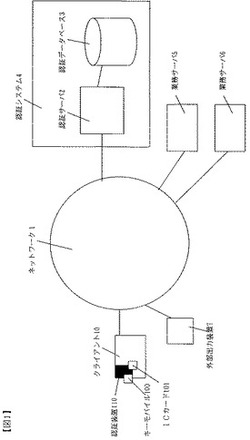

図1は、本実施形態の情報の外部出力制御方法を実施するシステム全体構成を示す図である。ユーザが使用するクライアント端末10及び認証装置110、ユーザの認証を行う認証サーバ2及び認証データベース3を備える認証システム4、業務アプリケーションを格納する業務サーバ5、6、プリンタ等の外部出力装置7をネットワーク1で接続する。ここでネットワークには複数のクライアント端末と業務サーバが接続しているが、一つのクライアント端末10に着目して説明することとする。

【0014】

図2は、クライアント端末10及び認証装置110の構成を示す図である。認証装置110はキーモバイルインタフェース111、ICカードインタフェース112、生体認証インタフェース113を備え、それぞれのインタフェースにより認証媒体の情報を取得して、クライアント端末10に送信する。クライアント端末10は、上記インタフェースから受信した情報、及びキーボード等の入力装置114から取得した情報を取得する入力部11と、ネットワーク1を通じてサーバと情報を送受する通信部14と、サーバから取得した情報をディスプレイ140等に出力する出力部13と、各部間の情報送受を制御する制御部12とを備える。ここで使用するクライアント端末10はハードディスクを持たないシンクライアント端末を想定しているのでクライアント端末10には記憶部が無く、必要に応じて出力部13に外部機器を接続して情報を出力することとする。

【0015】

図3は、認証システム4の構成を示す図である。認証サーバ2は入力部22と出力部23と、ハードディスクやメモリ等の記憶部24、ネットワーク1を通じてクライアント端末10、及び業務サーバ5、6と情報を送受する通信部25と、認証データベース3を制御するDB制御部26と、各部の情報送受制御及び認証処理を制御する制御部21とを備える。認証データベース3には、正規職員のICカード情報及び生体認証情報、及び臨時職員のキーモバイル情報を格納する認証情報データベース200と、ユーザ毎の属性を利用者区分として格納する利用者区分情報データベース300と、利用者区分とアクセスする業務サーバ及び画面制御プログラムを対応付けて格納するユーザ環境情報データベース400と、操作履歴ログをクライアント端末識別情報、ユーザ情報と対応付けて格納する操作履歴データベース500を備える。

【0016】

認証サーバ2の制御部21には、認証情報データベース200の情報によりユーザを認証するユーザ認証機能211と、ユーザの利用区分を識別しクライアント端末10を該当する業務サーバに接続するユーザ環境取得機能212と、業務サーバ5にユーザの利用区分と対応する画面制御プログラムを通知する業務制御情報送信機能213と、各データベースへの情報登録・更新を行うデータベース管理機能214と、特定区分ユーザの操作履歴ログを取得し、外部出力可否を制御する操作履歴監視機能215とを備える。

【0017】

図4は、業務サーバ5の構成を示す図である。業務サーバは、クライアント端末10がリモート接続する、ブレード型のコンピュータや、メタフレームなどサーバ型のコンピュータである。認証サーバ2と同様に、入力部52と出力部53と、ハードディスクやメモリ等の記憶部54、ネットワーク1を通じてクライアント端末10、及び認証サーバ2と情報を送受する通信部55と、業務データベース50を制御するDB制御部56と、各部の情報送受制御及び業務処理を制御する制御部51とを備える。業務データベース50には、業務処理に必要な情報である業務情報データベース501と、業務アプリケーションプログラム類502と、上記ユーザの利用区分に対応する画面制御プログラム群503とを備える。また、業務アプリケーションプログラム類502と画面制御プログラム群503を対応付けて格納するプログラム制御データベース600を備える。業務サーバ5の制御部51には、クライアント端末10との間で通信を確立して業務に必要な情報を送受するクライアント端末接続機能511と、認証サーバ2から上記ユーザの利用区分と対応する画面制御プログラムを取得する制御情報取得機能512と、取得した情報により画面制御プログラムを選定してクライアント端末に送信する制御画面選定機能513と、業務アプリケーションプログラムにより業務処理を実施する業務処理機能514と、業務データベース50を管理するデータベース管理機能515を備える。なお、業務サーバ6も同様の構成である。

【0018】

上記データベース群の内、本発明の処理に関わるデータベースのデータ例を図5から図7に示す。図5(a)、図5(b)は、認証情報データベース200の構成を示す図である。図5(a)は正規職員テーブル、図5(b)は臨時職員テーブルの例をそれぞれ示す。図5(a)は職員番号や氏名等の個人情報をキーとし、ICカードのユーザID、生体情報と対応付けて格納している。なおセキュリティ強度がやや低くとも差し支えない場合は、生体情報の代わりにパスワード等の情報を用いても良い。図5(b)は臨時職員が短期に多数入れ替わることを想定し、個人情報でなく貸与したキーモバイル識別情報をキーとしてモバイル内の暗号情報、パスワードと対応付けて格納し、この情報は固定しておく。臨時職員採用時に貸与したキーモバイルIDに対応するレコードの使用期限(契約期限)、氏名等の情報を更新する。キーモバイル返却時に、別に設置する臨時職員履歴テーブルにデータを移行(臨時職員の利用履歴を保存)した上で、期限、氏名情報を削除する。なお、上記データベースの更新処理は認証サーバ2に直接接続された操作端末にて管理者権限を持つ正規職員により臨時職員の採用の都度更新を行う形式を想定している。

【0019】

図6は、利用者区分情報データベース300の構成を示す図である。ユーザ名の項目には、正規職員の場合はユーザ名(ユーザ個人情報)が入り、臨時職員の場合はモバイルIDが入る。この情報は正規職員の異動については更新するが、臨時職員の場合は契約した業務に適応するキーモバイルを貸与するのでこの情報は固定的である。各ユーザに対応する利用者区分が紐付けられたデータベースとなっている。なお、認証情報データベース200のように、正規職員の利用区分情報と臨時職員の利用区分情報を別テーブルで保持しても良い。

【0020】

図7は、ユーザ環境情報データベース400の構成を示す図である。利用者区分情報データベース300の区分に対応付けて、クライアント端末10が接続する業務サーバと画面制御情報および他の制限項目を格納する。ここではこの情報を認証サーバ2で保持し、対応する画面制御プログラムの指定と他の制御情報を業務サーバ5に送信してクライアント端末10への処理制御を実施することとするが、この情報を各業務サーバ5、6で保持し、認証サーバ2から利用者区分コードのみを送信して制御する方式としても良い。

【0021】

図8は、プログラム制御データベース600の構成を示す図である。業務アプリケーションプログラム類502と画面制御プログラム群503を対応付けた情報を格納する。この情報は業務サーバ5上で保持されている。

【0022】

図9は、操作履歴データベース500の構成を示すである。

【0023】

次に図10により、本発明の情報の外部出力制御方法における処理の流れを説明する。

【0024】

ユーザが正規職員の場合、可搬媒体はICカードである。クライアント端末10の認証装置110のICカードインタフェース112が、ICカードからICカード情報(図5のユーザ個人情報、ユーザID)を取得し、次いで生体認証インタフェース113がICカードからユーザの生体情報を取得する。ユーザが臨時職員の場合、可搬媒体はキーモバイルであり、クライアント端末10の認証装置110のキーモバイルインタフェース111がキーモバイル中の暗号情報を取得し、次いでクライアント端末10の入力装置114からのユーザのパスワード入力操作によりパスワードを取得する。(ステップ1001)

クライアント端末10は入力部11が取得した認証装置110から取得した情報を通信部14によりネットワーク1を通して認証サーバ2に送信する(ステップ1002)。この時送信する情報は、インタフェース識別情報と取得した認証情報を対応付けた情報であり、認証サーバ2の制御部21のユーザ認証機能211は、クライアント端末のインタフェースがICカードインタフェース112である時はDB制御部26を通して認証情報DB200の図5(a)の正規職員テーブルにアクセスし、キーモバイルインタフェース111である時は図5(b)の臨時職員テーブルにアクセスして認証可否を判定する(ステップ1003)。なお、インターフェイス識別情報は、ICカードおよびキーモバイル内に情報を内蔵しているものとする。認証可否は、クライアント端末から送信された情報のうち、図5(a)の正規職員テーブルの場合、ユーザID、認証情報と一致するか否かを判定し、図5(b)の臨時職員テーブルの場合、媒体情報、認証情報と一致するか否かを判定する。テーブルの認証情報と送信された情報が不適合の場合、ユーザ認証機能211は、通信部25によりアクセス不可通知をクライアント端末10に送信する(ステップ1004)。

【0025】

ステップ1003においてユーザ認証が適合の場合、ユーザ環境取得機能212は、DB制御部26を通して利用者区分情報DB300にアクセスし認証したユーザに対応する利用者区分を取得し、ユーザ環境情報DB400にアクセスし、利用者区分に対応する

業務サーバ名、デバイス制限情報、画面制御情報を取得し、クライアント端末識別情報(ユーザ名)と対応付けて、業務制御情報送信機能213により対応する業務サーバ5へ送信する(ステップ1005)。

ここで、接続される業務サーバは各利用者区分により固定されるものとする。

【0026】

業務サーバ5は通信部55を通して制御部51の制御情報取得機能512により上記情報を取得して、DB制御画面選定機能513によりDB制御部56を通して対応する上記画面制御情報により画面制御プログラム503から画面制御プログラムを抽出し(ステップ1006)、クライアント端末接続機能511によりクライアント端末10との接続を確立し、画面制御プログラムを起動してクライアント端末10に画面情報を送信する(ステップ1007)。クライアント端末10の出力部13を通してディスプレイ140に表示された画面情報は、業務に必要なデータ入力BOX、処理ボタン等を有し、利用者区分に応じた処理しかできないよう画面制御プログラムにて制限されている。以降の業務処理は、業務サーバ5の業務処理機能514により、図8のプログラム制御DB600によって対応付けられた業務アプリケーションプログラムを起動して実行される(ステップ2001)。

【0027】

次に、ユーザの作業履歴を自動的に監視する処理を説明する。ここでは上記ステップ1005において、業務サーバ5のクライアント端末接続機能511は、認証サーバ2を経由してクライアント端末10と情報を送受する接続ルートを設定することとする。

クライアント端末10から業務サーバ5へ送信される情報を認証サーバ2の操作履歴監視機能215が取得し、ステップ1003で取得した正規職員におけるユーザ情報、あるいは臨時職員におけるモバイルID情報と対応付けて操作履歴データベース500に格納する(ステップ2002)。業務サーバ5からクライアント端末10への送信情報は、認証サーバ2を経由し送信される(ステップ2003)。この処理を接続が終了するまで繰り返し、一連の操作履歴ログを取得して認証サーバ2の操作履歴データベース500に格納する。

次に、特定属性のユーザの作業履歴を自動的に監視する処理において、外部媒体へのデータ出力を制限する方法について説明する。上記ステップ1005において、操作履歴監視機能215はステップ2002の操作履歴格納において、業務サーバ5への送信情報が外部出力要求であるか否かを監視し、クライアント端末10から外部出力要求があった場合(ステップ3001)、認証サーバ2が保持する利用者区分をキーにユーザ環境情報DB400にアクセスし、利用者区分に対応するデバイス制限情報を取得する(ステップ3002)。制限情報に外部出力禁止があるか否かを判別し(ステップ3003)、制限情報が外部出力禁止の場合、認証サーバ2は業務サーバ5に出力要求を送信せず、クライアント端末10に外部出力不許可の旨の情報を送信する(ステップ3004)。

外部出力制限がログ出力である場合、認証サーバ2は操作履歴格納後、外部出力要求を業務サーバ5に送信し(ステップ3005)、業務サーバ5は外部出力装置7宛の出力許可と出力情報を認証サーバ2を経由して送信する。操作履歴監視機能215は外部出力要求については業務サーバ5からの出力許可を操作履歴データベース500に格納し(ステップ3006)、クライアント端末10の画面に表示する注意喚起メッセージを送信する(ステップ3007)。認証サーバ2は上記外部出力装置7宛の出力許可と出力情報を外部出力装置7に送信し(ステップ3008)、外部出力装置7は外部データ出力を実施する(ステップ3009)。

【0028】

上記外部出力監視処理において、認証サーバ2はクライアント端末10と業務サーバ5のセッション継続中、上記ステップ1003、1005で取得したユーザ情報、制御情報を利用者区分、制限情報とを保持し、上記ステップ3002の処理を省略して保持情報によりステップ3003の判別処理を実施しても良い。

【0029】

図11は上記ステップ3004の処理でクライアント端末10の画面に表示する外部出力禁止メッセージの画面表示例である。ディスプレイ装置140の表示画面上部に「外部出力装置への情報出力は許可されていません。操作情報として記録しています。不正な情報出力は禁止されています。」等のメッセージを表示する。

【0030】

図12は上記ステップ3007の処理でクライアント端末10の画面に表示する注意喚起メッセージの画面表示例である。ディスプレイ装置140の表示画面上部に「外部出力装置への情報出力を操作情報として記録しています。不正な情報出力は禁止されています。」等のメッセージを表示し、制限ユーザのデータ持ち出しを心理的に防止する。

【図面の簡単な説明】

【0031】

【図1】情報の外部出力制御方法を実施するシステムの全体構成を示す図である。

【図2】クライアント端末10及び認証装置110の構成を示す図である。

【図3】認証システム4の構成を示す図である。

【図4】業務サーバ5の構成を示す図である。

【図5】認証情報データベース200の構成を示す図である。

【図6】利用者区分情報データベース300の構成を示す図である。

【図7】ユーザ環境情報データベース400の構成を示す図である。

【図8】プログラム制御データベース600の構成を示す図である。

【図9】操作履歴データベース500の構成を示す図。

【図10】情報の外部出力制御方法における処理の流れを示す図である。

【図11】メッセージの画面表示例(出力禁止)を示す図である。

【図12】メッセージの画面表示例(注意喚起)を示す図である。

【符号の説明】

【0032】

1…ネットワーク、2…認証サーバ,3…認証データベース、4…認証システム、5、6…業務サーバ、7…外部出力装置、10…クライアント端末、100…キーモバイル、101…ICカード、110…認証装置

【技術分野】

【0001】

一般業務で使用するクライアント端末の接続先サーバ環境をユーザの属性により制御する方法。

【背景技術】

【0002】

一般業務で使用するクライアント端末の接続先サーバ制御は、通常ユーザ認証時にユーザ権限に応じて選択する制御がなされている。このユーザ権限チェックはクライアント端末のOSが実施しており、OSの機能に依存している。また、多数のユーザ個々にサーバの接続権限を設定することはデータ管理が煩雑になるため、ユーザ権限をクライアント端末の権限と置き換えて、クライアント端末毎に接続できるサーバを設定することでサーバ選択を制限している運用も多い。この場合、クライアント端末により接続サーバが決まるので、同じクライアント端末で別の業務サーバに接続できないという問題があった。

この問題を解決する方法として、特許文献1に示す方法が提案されている。この方法ではクライアント端末とサーバの間に中継サーバを設け、クライアント端末がユーザ設定に基づき、業務グループを特定する識別子を含むヘッダ情報を付加した送信フレームを作成、送信し、中継サーバが送信フレームのヘッダ情報を判別して該当する業務のサーバを接続先とすることにより、同一クライアント端末において業務により接続先サーバを変更することが可能である。

【0003】

【特許文献1】特開2002−269059号公報

【発明の開示】

【発明が解決しようとする課題】

【0004】

上記従来の方法により、まずクライアント端末でユーザ認証を行い、次いで業務により接続先サーバを決定する、という処理によりクライアント端末が業務に固定されない運用が可能となるが、事務処理の繁忙期のように臨時職員ユーザが多数業務に関わる場合、同じ業務内でも正規職員に許可できる作業と臨時職員に許可できる作業を分けることが望ましく、従来の方法ではサーバを選択することは可能であるが、作業内容まで選択することは不可能である。

【0005】

また、業務上でクライアント端末に外部データ出力装置を接続してデータの引き落とし作業を行う必要がある場合があるが、臨時職員にこの作業を委託する場合、情報漏洩を防止するために人的監視だけでなくシステム的に何らかの対策手段を備える必要がある。

【0006】

本発明の目的は、上記課題を解決し、一のクライアント端末においてユーザにより、業務により接続先サーバを変更することが可能で、かつユーザの属性により作業内容の制御が可能である情報の外部出力制御方法を提供することにある。また本発明の他の目的は、特定属性のユーザの作業履歴を自動的に監視することが可能な情報の外部出力制御方法を提供することにある。

【課題を解決するための手段】

【0007】

上記課題を解決するために、本発明の情報の外部出力制御方法は以下のように実現する。まず前提として、ユーザの属性は正規職員と臨時職員として分類し、正規職員はシステムに予め生体情報を登録してあることとする。また、本発明で想定するクライアント端末は、生体認証機能と可搬媒体による認証機能を備え、認証情報は業務用サーバと別に設ける認証用サーバに備え、クライアント端末はネットワークを通じて認証用サーバと少なくとも1つの業務用サーバに接続することとする。

【0008】

ユーザ認証方法は、正規職員は指紋や指静脈等の生体情報で認証し、臨時職員は予め貸与した認証媒体により認証する。臨時職員と認証媒体との対応付け情報は認証用サーバに格納し、採用時に臨時職員の個人情報や契約業務等の属性情報と対応付けて媒体中の認証情報を登録し、契約期間中保持することとする。なお、一の臨時職員の契約期間終了後、返還された認証媒体と新たに契約した臨時職員の情報を対応付けることは可能である。

【0009】

さらに上記認証用サーバにはユーザ個人情報と対応付けてユーザ属性情報、アクセス可能な業務サーバや利用可能な処理プログラム内容であるユーザ環境情報を格納する。認証用サーバは認証時にユーザ環境情報を識別し、それに対応する業務画面を設定し、クライアント端末と許可する業務に対応する業務サーバとの接続を設定する。業務サーバには、業務アプリケーションプログラム類と業務に用いるデータベース類、及びユーザ環境に対応する業務画面情報を格納する。これにより正規職員と臨時職員が使用するクライアント端末が同一であっても業務画面が異なるため、許可されない操作を行うことができなくなる。

また認証用サーバに、上記ユーザ属性が臨時職員で、許可される業務処理に外部出力装置へのデータ出力処理が含まれる場合、臨時職員が該出力処理を実施する際に、外部出力装置の接続状況、及び操作記録情報(ログ)を記録する機能を備えることで、データ持ち出しの可能性がある作業履歴を自動的に監視することが可能となる。さらにこの処理内容を記録している旨を画面上にメッセージで表示する機能を備えることで、データ持ち出しを心理的に防止する効果がある。

【発明の効果】

【0010】

以上、本発明の情報の外部出力制御方法によれば、ユーザの属性、業務により利用する業務画面を変えることで、許可されない操作を防止することが可能となり、同じクライアント端末において正規職員、臨時職員が適切な業務操作を行うことが可能となる。

【0011】

また、臨時職員の外部データ出力時に操作記録情報(ログ)を記録することで、事後に持ち出し者を特定することができ、さらに画面上にメッセージを表示させることで、未然に違法行為を抑止する効果がある。

【発明を実施するための最良の形態】

【0012】

以下、本発明の情報の外部出力制御方法における処理方法を図を用いて詳細に説明する。この実施例ではユーザは正規職員と臨時職員に分類する。クライアント端末にはシンクライアント端末を用い、正規職員は所員証等のICカードと生体情報で個人認証を行い、臨時職員は契約期間のみ貸与する認証媒体であるキーモバイルにより個人認証を行うこととする。

【0013】

図1は、本実施形態の情報の外部出力制御方法を実施するシステム全体構成を示す図である。ユーザが使用するクライアント端末10及び認証装置110、ユーザの認証を行う認証サーバ2及び認証データベース3を備える認証システム4、業務アプリケーションを格納する業務サーバ5、6、プリンタ等の外部出力装置7をネットワーク1で接続する。ここでネットワークには複数のクライアント端末と業務サーバが接続しているが、一つのクライアント端末10に着目して説明することとする。

【0014】

図2は、クライアント端末10及び認証装置110の構成を示す図である。認証装置110はキーモバイルインタフェース111、ICカードインタフェース112、生体認証インタフェース113を備え、それぞれのインタフェースにより認証媒体の情報を取得して、クライアント端末10に送信する。クライアント端末10は、上記インタフェースから受信した情報、及びキーボード等の入力装置114から取得した情報を取得する入力部11と、ネットワーク1を通じてサーバと情報を送受する通信部14と、サーバから取得した情報をディスプレイ140等に出力する出力部13と、各部間の情報送受を制御する制御部12とを備える。ここで使用するクライアント端末10はハードディスクを持たないシンクライアント端末を想定しているのでクライアント端末10には記憶部が無く、必要に応じて出力部13に外部機器を接続して情報を出力することとする。

【0015】

図3は、認証システム4の構成を示す図である。認証サーバ2は入力部22と出力部23と、ハードディスクやメモリ等の記憶部24、ネットワーク1を通じてクライアント端末10、及び業務サーバ5、6と情報を送受する通信部25と、認証データベース3を制御するDB制御部26と、各部の情報送受制御及び認証処理を制御する制御部21とを備える。認証データベース3には、正規職員のICカード情報及び生体認証情報、及び臨時職員のキーモバイル情報を格納する認証情報データベース200と、ユーザ毎の属性を利用者区分として格納する利用者区分情報データベース300と、利用者区分とアクセスする業務サーバ及び画面制御プログラムを対応付けて格納するユーザ環境情報データベース400と、操作履歴ログをクライアント端末識別情報、ユーザ情報と対応付けて格納する操作履歴データベース500を備える。

【0016】

認証サーバ2の制御部21には、認証情報データベース200の情報によりユーザを認証するユーザ認証機能211と、ユーザの利用区分を識別しクライアント端末10を該当する業務サーバに接続するユーザ環境取得機能212と、業務サーバ5にユーザの利用区分と対応する画面制御プログラムを通知する業務制御情報送信機能213と、各データベースへの情報登録・更新を行うデータベース管理機能214と、特定区分ユーザの操作履歴ログを取得し、外部出力可否を制御する操作履歴監視機能215とを備える。

【0017】

図4は、業務サーバ5の構成を示す図である。業務サーバは、クライアント端末10がリモート接続する、ブレード型のコンピュータや、メタフレームなどサーバ型のコンピュータである。認証サーバ2と同様に、入力部52と出力部53と、ハードディスクやメモリ等の記憶部54、ネットワーク1を通じてクライアント端末10、及び認証サーバ2と情報を送受する通信部55と、業務データベース50を制御するDB制御部56と、各部の情報送受制御及び業務処理を制御する制御部51とを備える。業務データベース50には、業務処理に必要な情報である業務情報データベース501と、業務アプリケーションプログラム類502と、上記ユーザの利用区分に対応する画面制御プログラム群503とを備える。また、業務アプリケーションプログラム類502と画面制御プログラム群503を対応付けて格納するプログラム制御データベース600を備える。業務サーバ5の制御部51には、クライアント端末10との間で通信を確立して業務に必要な情報を送受するクライアント端末接続機能511と、認証サーバ2から上記ユーザの利用区分と対応する画面制御プログラムを取得する制御情報取得機能512と、取得した情報により画面制御プログラムを選定してクライアント端末に送信する制御画面選定機能513と、業務アプリケーションプログラムにより業務処理を実施する業務処理機能514と、業務データベース50を管理するデータベース管理機能515を備える。なお、業務サーバ6も同様の構成である。

【0018】

上記データベース群の内、本発明の処理に関わるデータベースのデータ例を図5から図7に示す。図5(a)、図5(b)は、認証情報データベース200の構成を示す図である。図5(a)は正規職員テーブル、図5(b)は臨時職員テーブルの例をそれぞれ示す。図5(a)は職員番号や氏名等の個人情報をキーとし、ICカードのユーザID、生体情報と対応付けて格納している。なおセキュリティ強度がやや低くとも差し支えない場合は、生体情報の代わりにパスワード等の情報を用いても良い。図5(b)は臨時職員が短期に多数入れ替わることを想定し、個人情報でなく貸与したキーモバイル識別情報をキーとしてモバイル内の暗号情報、パスワードと対応付けて格納し、この情報は固定しておく。臨時職員採用時に貸与したキーモバイルIDに対応するレコードの使用期限(契約期限)、氏名等の情報を更新する。キーモバイル返却時に、別に設置する臨時職員履歴テーブルにデータを移行(臨時職員の利用履歴を保存)した上で、期限、氏名情報を削除する。なお、上記データベースの更新処理は認証サーバ2に直接接続された操作端末にて管理者権限を持つ正規職員により臨時職員の採用の都度更新を行う形式を想定している。

【0019】

図6は、利用者区分情報データベース300の構成を示す図である。ユーザ名の項目には、正規職員の場合はユーザ名(ユーザ個人情報)が入り、臨時職員の場合はモバイルIDが入る。この情報は正規職員の異動については更新するが、臨時職員の場合は契約した業務に適応するキーモバイルを貸与するのでこの情報は固定的である。各ユーザに対応する利用者区分が紐付けられたデータベースとなっている。なお、認証情報データベース200のように、正規職員の利用区分情報と臨時職員の利用区分情報を別テーブルで保持しても良い。

【0020】

図7は、ユーザ環境情報データベース400の構成を示す図である。利用者区分情報データベース300の区分に対応付けて、クライアント端末10が接続する業務サーバと画面制御情報および他の制限項目を格納する。ここではこの情報を認証サーバ2で保持し、対応する画面制御プログラムの指定と他の制御情報を業務サーバ5に送信してクライアント端末10への処理制御を実施することとするが、この情報を各業務サーバ5、6で保持し、認証サーバ2から利用者区分コードのみを送信して制御する方式としても良い。

【0021】

図8は、プログラム制御データベース600の構成を示す図である。業務アプリケーションプログラム類502と画面制御プログラム群503を対応付けた情報を格納する。この情報は業務サーバ5上で保持されている。

【0022】

図9は、操作履歴データベース500の構成を示すである。

【0023】

次に図10により、本発明の情報の外部出力制御方法における処理の流れを説明する。

【0024】

ユーザが正規職員の場合、可搬媒体はICカードである。クライアント端末10の認証装置110のICカードインタフェース112が、ICカードからICカード情報(図5のユーザ個人情報、ユーザID)を取得し、次いで生体認証インタフェース113がICカードからユーザの生体情報を取得する。ユーザが臨時職員の場合、可搬媒体はキーモバイルであり、クライアント端末10の認証装置110のキーモバイルインタフェース111がキーモバイル中の暗号情報を取得し、次いでクライアント端末10の入力装置114からのユーザのパスワード入力操作によりパスワードを取得する。(ステップ1001)

クライアント端末10は入力部11が取得した認証装置110から取得した情報を通信部14によりネットワーク1を通して認証サーバ2に送信する(ステップ1002)。この時送信する情報は、インタフェース識別情報と取得した認証情報を対応付けた情報であり、認証サーバ2の制御部21のユーザ認証機能211は、クライアント端末のインタフェースがICカードインタフェース112である時はDB制御部26を通して認証情報DB200の図5(a)の正規職員テーブルにアクセスし、キーモバイルインタフェース111である時は図5(b)の臨時職員テーブルにアクセスして認証可否を判定する(ステップ1003)。なお、インターフェイス識別情報は、ICカードおよびキーモバイル内に情報を内蔵しているものとする。認証可否は、クライアント端末から送信された情報のうち、図5(a)の正規職員テーブルの場合、ユーザID、認証情報と一致するか否かを判定し、図5(b)の臨時職員テーブルの場合、媒体情報、認証情報と一致するか否かを判定する。テーブルの認証情報と送信された情報が不適合の場合、ユーザ認証機能211は、通信部25によりアクセス不可通知をクライアント端末10に送信する(ステップ1004)。

【0025】

ステップ1003においてユーザ認証が適合の場合、ユーザ環境取得機能212は、DB制御部26を通して利用者区分情報DB300にアクセスし認証したユーザに対応する利用者区分を取得し、ユーザ環境情報DB400にアクセスし、利用者区分に対応する

業務サーバ名、デバイス制限情報、画面制御情報を取得し、クライアント端末識別情報(ユーザ名)と対応付けて、業務制御情報送信機能213により対応する業務サーバ5へ送信する(ステップ1005)。

ここで、接続される業務サーバは各利用者区分により固定されるものとする。

【0026】

業務サーバ5は通信部55を通して制御部51の制御情報取得機能512により上記情報を取得して、DB制御画面選定機能513によりDB制御部56を通して対応する上記画面制御情報により画面制御プログラム503から画面制御プログラムを抽出し(ステップ1006)、クライアント端末接続機能511によりクライアント端末10との接続を確立し、画面制御プログラムを起動してクライアント端末10に画面情報を送信する(ステップ1007)。クライアント端末10の出力部13を通してディスプレイ140に表示された画面情報は、業務に必要なデータ入力BOX、処理ボタン等を有し、利用者区分に応じた処理しかできないよう画面制御プログラムにて制限されている。以降の業務処理は、業務サーバ5の業務処理機能514により、図8のプログラム制御DB600によって対応付けられた業務アプリケーションプログラムを起動して実行される(ステップ2001)。

【0027】

次に、ユーザの作業履歴を自動的に監視する処理を説明する。ここでは上記ステップ1005において、業務サーバ5のクライアント端末接続機能511は、認証サーバ2を経由してクライアント端末10と情報を送受する接続ルートを設定することとする。

クライアント端末10から業務サーバ5へ送信される情報を認証サーバ2の操作履歴監視機能215が取得し、ステップ1003で取得した正規職員におけるユーザ情報、あるいは臨時職員におけるモバイルID情報と対応付けて操作履歴データベース500に格納する(ステップ2002)。業務サーバ5からクライアント端末10への送信情報は、認証サーバ2を経由し送信される(ステップ2003)。この処理を接続が終了するまで繰り返し、一連の操作履歴ログを取得して認証サーバ2の操作履歴データベース500に格納する。

次に、特定属性のユーザの作業履歴を自動的に監視する処理において、外部媒体へのデータ出力を制限する方法について説明する。上記ステップ1005において、操作履歴監視機能215はステップ2002の操作履歴格納において、業務サーバ5への送信情報が外部出力要求であるか否かを監視し、クライアント端末10から外部出力要求があった場合(ステップ3001)、認証サーバ2が保持する利用者区分をキーにユーザ環境情報DB400にアクセスし、利用者区分に対応するデバイス制限情報を取得する(ステップ3002)。制限情報に外部出力禁止があるか否かを判別し(ステップ3003)、制限情報が外部出力禁止の場合、認証サーバ2は業務サーバ5に出力要求を送信せず、クライアント端末10に外部出力不許可の旨の情報を送信する(ステップ3004)。

外部出力制限がログ出力である場合、認証サーバ2は操作履歴格納後、外部出力要求を業務サーバ5に送信し(ステップ3005)、業務サーバ5は外部出力装置7宛の出力許可と出力情報を認証サーバ2を経由して送信する。操作履歴監視機能215は外部出力要求については業務サーバ5からの出力許可を操作履歴データベース500に格納し(ステップ3006)、クライアント端末10の画面に表示する注意喚起メッセージを送信する(ステップ3007)。認証サーバ2は上記外部出力装置7宛の出力許可と出力情報を外部出力装置7に送信し(ステップ3008)、外部出力装置7は外部データ出力を実施する(ステップ3009)。

【0028】

上記外部出力監視処理において、認証サーバ2はクライアント端末10と業務サーバ5のセッション継続中、上記ステップ1003、1005で取得したユーザ情報、制御情報を利用者区分、制限情報とを保持し、上記ステップ3002の処理を省略して保持情報によりステップ3003の判別処理を実施しても良い。

【0029】

図11は上記ステップ3004の処理でクライアント端末10の画面に表示する外部出力禁止メッセージの画面表示例である。ディスプレイ装置140の表示画面上部に「外部出力装置への情報出力は許可されていません。操作情報として記録しています。不正な情報出力は禁止されています。」等のメッセージを表示する。

【0030】

図12は上記ステップ3007の処理でクライアント端末10の画面に表示する注意喚起メッセージの画面表示例である。ディスプレイ装置140の表示画面上部に「外部出力装置への情報出力を操作情報として記録しています。不正な情報出力は禁止されています。」等のメッセージを表示し、制限ユーザのデータ持ち出しを心理的に防止する。

【図面の簡単な説明】

【0031】

【図1】情報の外部出力制御方法を実施するシステムの全体構成を示す図である。

【図2】クライアント端末10及び認証装置110の構成を示す図である。

【図3】認証システム4の構成を示す図である。

【図4】業務サーバ5の構成を示す図である。

【図5】認証情報データベース200の構成を示す図である。

【図6】利用者区分情報データベース300の構成を示す図である。

【図7】ユーザ環境情報データベース400の構成を示す図である。

【図8】プログラム制御データベース600の構成を示す図である。

【図9】操作履歴データベース500の構成を示す図。

【図10】情報の外部出力制御方法における処理の流れを示す図である。

【図11】メッセージの画面表示例(出力禁止)を示す図である。

【図12】メッセージの画面表示例(注意喚起)を示す図である。

【符号の説明】

【0032】

1…ネットワーク、2…認証サーバ,3…認証データベース、4…認証システム、5、6…業務サーバ、7…外部出力装置、10…クライアント端末、100…キーモバイル、101…ICカード、110…認証装置

【特許請求の範囲】

【請求項1】

複数のコンピュータがネットワークを介して接続されて構成されたシステムにおける、情報の外部出力制御方法であって、

第1のコンピュータは、認証情報を前記ネットワークを介して第2のコンピュータに送信し、第3のコンピュータから画面情報を受信して表示手段に表示し、情報の外部出力要求を前記ネットワークを介して前記第2のコンピュータに送信し、

第2のコンピュータは、前記第1のコンピュータから前記認証情報を受信すると、該認証情報と第1の記憶手段に記憶されている利用者区分情報に基づいて利用者の区分を判定し、第2の記憶手段を参照して前記判定した利用者区分情報に該当する画面制御情報を読み出し、該画面制御情報を前記ネットワークを介して前記第3のコンピュータに送信し、前記第1のコンピュータから前記ネットワークを介して前記情報の外部出力要求を受信すると、前記利用者区分情報と前記第2の記憶手段に記憶されているでデバイス制限情報に基づいて前記情報の外部への出力を制御し、

前記第3のコンピュータは、前記第2のコンピュータから前記画面制御情報を受信すると、該画面制御情報に基づいて画面情報を生成し、該画面情報を前記ネットワークを介して前記第1のコンピュータに送信する

ことを特徴とする情報の外部出力制御方法。

【請求項2】

前記第2のコンピュータは、前記デバイス制限情報が外部出力禁止を表す情報である場合、外部出力禁止を表す情報を前記ネットワークを介して前記第1のコンピュータに送信すること

を特徴とする請求項1に記載の情報の外部出力制御方法。

【請求項3】

前記第2のコンピュータは、前記デバイス制限情報がログ出力を表す情報である場合、前記第1のコンピュータからのユーザの操作履歴情報を第4の記憶手段に記憶し、前記第1のコンピュータからの前記外部出力要求を前記ネットワークを介して前記第3のコンピュータに送信し、前記第3のコンピュータからの出力許可を表す情報と出力情報を前記ネットワークを介して前記第1のコンピュータに送信し、

前記第3のコンピュータは、前記第2のコンピュータから前記ネットワークを介して前記外部出力要求を受信すると、前記出力許可を表す情報と前記出力情報を前記第2のコンピュータに送信する

ことを特徴とする請求項1に記載の情報の外部出力制御方法。

【請求項1】

複数のコンピュータがネットワークを介して接続されて構成されたシステムにおける、情報の外部出力制御方法であって、

第1のコンピュータは、認証情報を前記ネットワークを介して第2のコンピュータに送信し、第3のコンピュータから画面情報を受信して表示手段に表示し、情報の外部出力要求を前記ネットワークを介して前記第2のコンピュータに送信し、

第2のコンピュータは、前記第1のコンピュータから前記認証情報を受信すると、該認証情報と第1の記憶手段に記憶されている利用者区分情報に基づいて利用者の区分を判定し、第2の記憶手段を参照して前記判定した利用者区分情報に該当する画面制御情報を読み出し、該画面制御情報を前記ネットワークを介して前記第3のコンピュータに送信し、前記第1のコンピュータから前記ネットワークを介して前記情報の外部出力要求を受信すると、前記利用者区分情報と前記第2の記憶手段に記憶されているでデバイス制限情報に基づいて前記情報の外部への出力を制御し、

前記第3のコンピュータは、前記第2のコンピュータから前記画面制御情報を受信すると、該画面制御情報に基づいて画面情報を生成し、該画面情報を前記ネットワークを介して前記第1のコンピュータに送信する

ことを特徴とする情報の外部出力制御方法。

【請求項2】

前記第2のコンピュータは、前記デバイス制限情報が外部出力禁止を表す情報である場合、外部出力禁止を表す情報を前記ネットワークを介して前記第1のコンピュータに送信すること

を特徴とする請求項1に記載の情報の外部出力制御方法。

【請求項3】

前記第2のコンピュータは、前記デバイス制限情報がログ出力を表す情報である場合、前記第1のコンピュータからのユーザの操作履歴情報を第4の記憶手段に記憶し、前記第1のコンピュータからの前記外部出力要求を前記ネットワークを介して前記第3のコンピュータに送信し、前記第3のコンピュータからの出力許可を表す情報と出力情報を前記ネットワークを介して前記第1のコンピュータに送信し、

前記第3のコンピュータは、前記第2のコンピュータから前記ネットワークを介して前記外部出力要求を受信すると、前記出力許可を表す情報と前記出力情報を前記第2のコンピュータに送信する

ことを特徴とする請求項1に記載の情報の外部出力制御方法。

【図1】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図12】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図12】

【公開番号】特開2008−181437(P2008−181437A)

【公開日】平成20年8月7日(2008.8.7)

【国際特許分類】

【出願番号】特願2007−15751(P2007−15751)

【出願日】平成19年1月26日(2007.1.26)

【出願人】(000005108)株式会社日立製作所 (27,607)

【Fターム(参考)】

【公開日】平成20年8月7日(2008.8.7)

【国際特許分類】

【出願日】平成19年1月26日(2007.1.26)

【出願人】(000005108)株式会社日立製作所 (27,607)

【Fターム(参考)】

[ Back to top ]