情報処理システムおよび情報管理プログラム

【課題】 シンクライアントサーバシステムと同様の効果を安価に得ることのできる情報処理システムを提供すること。

【解決手段】 ネットワーク5に接続され、管理対象データを記憶し、管理対象データに対応付けて、管理対象データへのアクセスを許諾する外部出力部の出力可否状態を特定可能な出力環境制限データを記憶し、ノートパソコン1からのアクセスに応じて出力環境制限データを送信する出力環境制限データ送信処理を備える情報管理サーバ4と、ネットワーク5を介してデータ通信を行う通信部と、管理対象データ若しくは管理対象データを情報処理した後の処理後データを外部機器に出力可能な外部出力部と、出力環境制限データの受信に応じて出力可否状態を移行させる出力可否状態移行処理を備え、管理対象データに通信部を通じてアクセスして情報処理を実施するノートパソコン1と、から成る情報処理システム。

【解決手段】 ネットワーク5に接続され、管理対象データを記憶し、管理対象データに対応付けて、管理対象データへのアクセスを許諾する外部出力部の出力可否状態を特定可能な出力環境制限データを記憶し、ノートパソコン1からのアクセスに応じて出力環境制限データを送信する出力環境制限データ送信処理を備える情報管理サーバ4と、ネットワーク5を介してデータ通信を行う通信部と、管理対象データ若しくは管理対象データを情報処理した後の処理後データを外部機器に出力可能な外部出力部と、出力環境制限データの受信に応じて出力可否状態を移行させる出力可否状態移行処理を備え、管理対象データに通信部を通じてアクセスして情報処理を実施するノートパソコン1と、から成る情報処理システム。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、サーバコンピュータと情報処理端末とから成る情報処理システムおよび情報管理プログラムに関する。

【背景技術】

【0002】

近年、情報処理端末となるコンピュータ端末の小型化と高機能化により、ノートパソコン等を、サーバクライアントシステムにおける持ち運び可能なクライアント端末として利用することが多く実施されてきている。

【0003】

これらクライアント端末として利用するノートパソコン等は、一般的な個人等の利用を想定して開発されたものであるので、外部機器への情報の出力(送信や表示や印刷や記憶)に関する多くの機能やインターフェイスを有するリッチクライアント端末であることから、これらノートパソコン等において利用された情報(データ)が、故意或いは過失により、不正に第三者に入手されてしまう危険性が大きいという問題があり、このため、これらクライアント端末として、特定の機能のみを有するように機能制限された専用のコンピュータ端末、いわゆるシンクライアントを利用するシンクライアントサーバシステムが利用されてきている(例えば、特許文献1参照)。

【0004】

【特許文献1】特開2003−330728号公報

【発明の開示】

【発明が解決しようとする課題】

【0005】

これらシンクライアントサーバシステムを導入すれば、確かに情報漏洩等の危険性等を大幅に低減でき、システムのセキュリティ性を向上できるものの、現在使用しているリッチクライアント端末に代えて専用化されたシンクライアント端末を導入する必要があるばかりか、サーバにおいても、シンクライアント端末において制限されている機能等を補完するための高処理能力のサーバを設ける必要があり、その導入に多大な費用がかかるとともに、代替えされる多くのリッチクライアント端末が無駄となってしまうという問題もあった。

【0006】

本発明は、このような問題点に着目してなされたもので、シンクライアントサーバシステムと同様の効果を安価に得ることのできる情報処理システムおよび情報管理プログラムを提供することを目的とする。

【課題を解決するための手段】

【0007】

上記課題を解決するために、本発明の請求項1に記載の情報処理システムは、

データ通信網にデータ通信可能に接続され、管理対象とする管理対象情報を含む管理対象データを記憶するサーバコンピュータと、

前記データ通信網を介して前記サーバコンピュータとデータ通信を行うデータ通信手段と、前記管理対象データ若しくは前記管理対象データを情報処理した後の処理後データを外部機器に出力可能な外部出力手段とを少なくとも備え、前記サーバコンピュータに記憶されている管理対象データに前記データ通信手段を通じてアクセスして、該アクセスした管理対象データに関する情報処理を実施する情報処理端末と、

から成る情報処理システムであって、

前記サーバコンピュータは、

前記管理対象データに対応付けて、当該管理対象データへのアクセスを許諾する前記外部出力手段の出力可否状態であるアクセス許諾出力可否状態を特定可能な出力環境制限データを記憶するとともに、

前記情報処理端末からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データを該情報処理端末に送信する出力環境制限データ送信手段を備え、

前記情報処理端末は、前記出力環境制限データの受信に応じて、前記外部出力手段における出力可否状態を、該受信した出力環境制限データから特定されるアクセス許諾出力可否状態に移行させる出力可否状態移行手段を備えることを特徴としている。

この特徴によれば、アクセス対象に管理対象データに対応する出力環境制限データが、情報処理端末に送信されて、該出力環境制限データから特定されるアクセス許諾出力可否状態に、情報処理端末における外部出力手段の出力可否状態が自動的に移行されるようになるので、これら外部出力手段の機能が制限されたアクセス許諾出力可否状態においてのみ、管理対象データや処理後データに係わる情報処理が情報処理端末において実施可能とされことになるので、シンクライアントサーバシステムと同様の効果を安価に得ることができる。

【0008】

本発明の請求項2に記載の情報処理システムは、請求項1に記載の情報処理システムであって、

前記サーバコンピュータは、

前記管理対象データに対応付けて、前記出力環境制限データに加えて当該管理対象データへのアクセスを許諾されたアクセス利用者を認証するための照合用データを記憶するとともに、

前記情報処理端末からのアクセスに応じて、該情報処理端末から前記認証するための認証用データを取得する認証用データ取得手段と、

前記アクセス対象の管理対象データに対応する照合用データと前記認証用データ取得手段にて取得した認証用データとに基づいて、当該アクセスがアクセス権限を有するアクセス利用者によるアクセスであるか否かの認証を行う認証手段と、

前記認証手段による認証結果がアクセス権限を有するアクセス利用者によるアクセスでないとの認証結果であるときには、当該管理対象データへの当該情報処理端末によるアクセスを不可とする一方、前記認証手段による認証結果がアクセス権限を有するアクセス利用者によるアクセスであるとの認証結果であるときには、当該管理対象データへの当該情報処理端末によるアクセスを許諾するアクセス制御手段と、

を備えることを特徴としている。

この特徴によれば、アクセスを許諾されたアクセス利用者のみが当該管理対象データへアクセスできるようになるので、より一層、セキュリティ性を向上できる。

【0009】

本発明の請求項3に記載の情報処理システムは、請求項1または2に記載の情報処理システムであって、

前記情報処理端末は、前記管理対象データに関する情報処理を実施するための当該情報処理端末において実行可能な複数のアプリケーションプログラムを記憶する内部記憶装置を備え、

前記出力環境制限データは、さらに、対応する前記管理対象データへのアクセスを許諾するときに該アクセスしてきた情報処理端末において実行することを許諾するアプリケーションプログラムを特定可能な起動許諾アプリ情報を含み、

前記サーバコンピュータは、前記情報処理端末からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データに含まれる前記起動許諾アプリ情報を該情報処理端末に対して送信する起動許諾アプリ情報送信手段を備え、

前記情報処理端末は、前記起動許諾アプリ情報の受信に応じて、前記内部記憶装置に記憶されている複数のアプリケーションプログラムの内、該受信した起動許諾アプリ情報から特定されるアプリケーションプログラムのみを当該情報処理端末において実行可能なアクセス許諾アプリ状態に移行させるアプリ状態移行手段を備えることを特徴としている。

この特徴によれば、アクセス対象の管理対象データに対応する出力環境制限データに含まれる起動許諾アプリ情報が情報処理端末に送信されて、該起動許諾アプリ情報から特定されるアクセス許諾アプリ状態に自動的に移行されるようになるので、これら特定のアプリケーションプログラムのみが実行可能なアクセス許諾アプリ状態においてのみ、管理対象データや処理後データに係わる情報処理が実施可能とされることになるため、これら特定のアプリケーションプログラム以外のアプリケーションプログラムを利用することによる外部への情報の出力が容易となることを回避できることから、より一層、セキュリティ性を向上できる。

【0010】

本発明の請求項4に記載の情報処理システムは、請求項1〜3のいずれかに記載の情報処理システムであって、

前記出力環境制限データは、当該情報処理端末の所在場所に対応する個別のアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態を特定可能な出力環境制限データとされており、

前記情報処理端末は、当該情報処理端末の所在場所を特定可能な所在場所情報を取得する所在場所情報取得手段を備え、

前記出力可否状態移行手段および/またはアプリ状態移行手段は、受信した前記出力環境制限データおよび/または前記起動許諾アプリ情報、並びに前記所在場所情報取得手段にて取得した所在場所情報から特定される当該所在場所に対応するアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態への移行を行うことを特徴としている。

この特徴によれば、情報処理端末の所在場所、例えば、オフィス内とオフィス外のように、所在場所に応じて異なるアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態に移行でき、所在場所に応じた制限状態に情報処理端末を簡便に移行させることができる。

【0011】

本発明の請求項5に記載の情報処理システムは、請求項1〜4のいずれかに記載の情報処理システムであって、

前記出力環境制限データが、XML(eXtensible Markup Language)の記述形式により記述されたXMLデータであることを特徴としている。

この特徴によれば、情報処理端末のプラットホームの違い等によることなく出力環境制限データを利用できるばかりか、そのデータ容量も比較的少ないものに抑えることができる。

【0012】

本発明の請求項6に記載の情報処理システムは、請求項1〜5のいずれかに記載の情報処理システムであって、

前記情報処理端末は、前記管理対象データ若しくは前記処理後データを記憶可能な内部記憶装置を備え、

前記出力環境制限データから特定されるアクセス許諾出力可否状態が、前記管理対象データ若しくは前記処理後データの前記内部記憶装置への記憶不可状態を含むことを特徴としている。

この特徴によれば、管理対象データへのアクセスにより、内部記憶装置への記憶が不可とされるので、管理対象データや処理後データを該内部記憶装置に記憶されることがなく、これら情報処理端末の紛失等による情報漏洩の危険性を大幅に低減できる。

【0013】

本発明の請求項7に記載の情報管理プログラムは、

データ通信網にデータ通信可能に接続され、管理対象とする管理対象情報を含む管理対象データを記憶するサーバコンピュータが有する第1プログラム実行部において実行されるとともに、

前記データ通信網を介して前記サーバコンピュータとデータ通信を行うデータ通信手段と、前記管理対象データ若しくは前記管理対象データを情報処理した後の処理後データを外部機器に出力可能な外部出力手段とを少なくとも備え、前記サーバコンピュータに記憶されている管理対象データに前記データ通信手段を通じてアクセスして、該アクセスした管理対象データに関する情報処理を実施する情報処理端末が有する第2プログラム実行部において実行される情報管理プログラムであって、

前記サーバコンピュータは、前記管理対象データに対応付けて、当該管理対象データへのアクセスを許諾する前記外部出力手段の出力可否状態であるアクセス許諾出力可否状態を特定可能な出力環境制限データを記憶しており、

前記第1プログラム実行部を、前記情報処理端末からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データを該情報処理端末に送信する出力環境制限データ送信手段として機能させ、

前記第2プログラム実行部を、前記出力環境制限データの受信に応じて、前記外部出力手段における出力可否状態を、該受信した出力環境制限データから特定されるアクセス許諾出力可否状態に移行させる出力可否状態移行手段として機能させることを特徴としている。

この特徴によれば、アクセス対象に管理対象データに対応する出力環境制限データが、情報処理端末に送信されて、該出力環境制限データから特定されるアクセス許諾出力可否状態に、情報処理端末における外部出力手段の出力可否状態が自動的に移行されるようになるので、これら外部出力手段の機能が制限されたアクセス許諾出力可否状態においてのみ、管理対象データや処理後データに係わる情報処理が情報処理端末において実施可能とされことになるので、シンクライアントサーバシステムと同様の効果を安価に得ることができる。

【0014】

本発明の請求項8に記載の情報管理プログラムは、請求項7に記載の情報管理プログラムであって、

前記サーバコンピュータは、前記管理対象データに対応付けて、前記出力環境制限データに加えて当該管理対象データへのアクセスを許諾されたアクセス利用者を認証するための照合用データを記憶しており、

前記第1プログラム実行部を、

前記情報処理端末からのアクセスに応じて、該情報処理端末から前記認証するための認証用データを取得する認証用データ取得手段と、

前記アクセス対象の管理対象データに対応する照合用データと前記認証用データ取得手段にて取得した認証用データとに基づいて、当該アクセスがアクセス権限を有するアクセス利用者によるアクセスであるか否かの認証を行う認証手段と、

前記認証手段による認証結果がアクセス権限を有するアクセス利用者によるアクセスでないとの認証結果であるときには、当該管理対象データへの当該情報処理端末によるアクセスを不可とする一方、前記認証手段による認証結果がアクセス権限を有するアクセス利用者によるアクセスであるとの認証結果であるときには、当該管理対象データへの当該情報処理端末によるアクセスを許諾するアクセス制御手段と、

して機能させることを特徴としている。

この特徴によれば、アクセスを許諾されたアクセス利用者のみが当該管理対象データへアクセスできるようになるので、より一層、セキュリティ性を向上できる。

【0015】

本発明の請求項9に記載の情報管理プログラムは、請求項7または8に記載の情報管理プログラムであって、

前記情報処理端末は、前記管理対象データに関する情報処理を実施するための当該情報処理端末において実行可能な複数のアプリケーションプログラムを記憶する内部記憶装置を備えており、

前記出力環境制限データは、さらに、対応する前記管理対象データへのアクセスを許諾するときに該アクセスしてきた情報処理端末において実行することを許諾するアプリケーションプログラムを特定可能な起動許諾アプリ情報を含み、

前記第1プログラム実行部を、前記情報処理端末からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データに含まれる前記起動許諾アプリ情報を該情報処理端末に対して送信する起動許諾アプリ情報送信手段として機能させ、

前記第2プログラム実行部を、前記起動許諾アプリ情報の受信に応じて、前記内部記憶装置に記憶されている複数のアプリケーションプログラムの内、該受信した起動許諾アプリ情報から特定されるアプリケーションプログラムのみを当該情報処理端末において実行可能なアクセス許諾アプリ状態に移行させるアプリ状態移行手段として機能させることを特徴としている。

この特徴によれば、アクセス対象の管理対象データに対応する出力環境制限データに含まれる起動許諾アプリ情報が情報処理端末に送信されて、該起動許諾アプリ情報から特定されるアクセス許諾アプリ状態に自動的に移行されるようになるので、これら特定のアプリケーションプログラムのみが実行可能なアクセス許諾アプリ状態においてのみ、管理対象データや処理後データに係わる情報処理が実施可能とされることになるため、これら特定のアプリケーションプログラム以外のアプリケーションプログラムを利用することによる外部への情報の出力が容易となることを回避できることから、より一層、セキュリティ性を向上できる。

【0016】

本発明の請求項10に記載の情報管理プログラムは、請求項7〜9のいずれかに記載の情報管理プログラムであって、

前記出力環境制限データは、当該情報処理端末の所在場所に対応する個別のアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態を特定可能な出力環境制限データとされており、

前記第2プログラム実行部を、

当該情報処理端末の所在場所を特定可能な所在場所情報を取得する所在場所情報取得手段と、

受信した前記出力環境制限データおよび/または前記起動許諾アプリ情報、並びに前記所在場所情報取得手段にて取得した所在場所情報から特定される当該所在場所に対応するアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態への移行を行う前記出力可否状態移行手段および/またはアプリ状態移行手段と、

して機能させることを特徴としている。

この特徴によれば、情報処理端末の所在場所、例えば、オフィス内とオフィス外のように、所在場所に応じて異なるアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態に移行でき、所在場所に応じた制限状態に情報処理端末を簡便に移行させることができる。

【0017】

本発明の請求項11に記載の情報管理プログラムは、請求項7〜10のいずれかに記載の情報管理プログラムであって、

前記出力環境制限データが、XML(eXtensible Markup Language)の記述形式により記述されたXMLデータであることを特徴としている。

この特徴によれば、情報処理端末のプラットホームの違い等によることなく出力環境制限データを利用できるばかりか、そのデータ容量も比較的少ないものに抑えることができる。

【0018】

本発明の請求項12に記載の情報管理プログラムは、請求項7〜11のいずれかに記載の情報管理プログラムであって、

前記情報処理端末は、前記管理対象データ若しくは前記処理後データを記憶可能な内部記憶装置を備えており、

前記出力環境制限データから特定されるアクセス許諾出力可否状態が、前記管理対象データ若しくは前記処理後データの前記内部記憶装置への記憶不可状態を含むことを特徴としている。

この特徴によれば、管理対象データへのアクセスにより、内部記憶装置への記憶が不可とされるので、管理対象データや処理後データを該内部記憶装置に記憶されることがなく、これら情報処理端末の紛失等による情報漏洩の危険性を大幅に低減できる。

【発明を実施するための最良の形態】

【0019】

本発明の実施例を以下に説明する。

【実施例1】

【0020】

本発明の実施例を図面に基づいて説明すると、まず図1は、本発明を適用した本実施例の情報処理システムの全体像を示すシステム構成図である。

【0021】

本実施例の情報処理システムは、本発明のサーバコンピュータとしての情報管理サーバ4と、該情報管理サーバ4と本発明のデータ通信網となるネットワーク5を介してデータ通信可能に接続された、利用者が用いる本発明の情報処理端末としてのノートパソコン1と、から構成される。

【0022】

本実施例の情報管理サーバ4は、CPU(Central Processing Unit)やRAM(Random Access Memory)やROM(Read Only Memory)からなる本発明の第1のプログラム実行部となるサーバ制御部(図示略)と、各種データを記憶するためのサーバ記憶部(図示略)と、LAN(Local Area Network)やインターネットなどのネットワーク5を介したデータの送受信を行うサーバ通信部(図示略)と、から構成される。本実施例に用いた情報管理サーバ4としては一般的なサーバコンピュータを好適に使用することができる。

【0023】

本実施例のノートパソコン1は、CPU(Central Processing Unit)やRAM(Random Access Memory)やROM(Read Only Memory)からなる本発明の第2のプログラム実行部となる制御部(図示略)と、ハードディスクドライブ等の本発明の内部記憶装置(図示略)と、LAN(Local Area Network)やインターネットなどのネットワーク5を介したデータの送受信を行う本発明のデータ通信手段となる通信部(図示略)と、USBメモリ2が装着されるコネクタやUSBメモリ2とのデータの送受信を行うUSB通信部とからなるUSBインターフェイス部3と、から構成される。

【0024】

本実施例に用いたノートパソコン1としては、各種の情報を表示可能なディスプレイやキーボード等の入力装置を備える一般的なパーソナルコンピュータを好適に使用することができる。

【0025】

ノートパソコン1においては、表示ドライバ(図示略)を解してデータをディスプレイに出力(表示)したり、通信部(図示略)を介してデータをネットワークに出力(送信)したり、通信部(図示略)やUSBインターフェイス部3を介してデータをプリンタに出力(印刷)したり、することが可能とされている。更には、ワープロや表計算などの各種アプリケーションにデータを出力し、それを処理させて新たな処理後データを作成して、その処理後データをこれらディスプレイ、ネットワーク、プリンタ等の本発明の外部機器に出力することもできる。この外部出力機器に出力するための、ドライバや通信部やUSBインターフェイス部3が本発明の外部出力手段となる。

【0026】

このノートパソコン1のUSBインターフェイス部3に接続されるUSBメモリ2は、図1に示すように、断面視四角棒状の記憶媒体であり、その内部には、不揮発性メモリであるフラッシュメモリ(図示略)が搭載されている。

【0027】

ノートパソコン1の利用場所には、図1に示すように、利用者が雇用されている企業内(社内)と、図2に示すように、それ以外の場所(社外)の2種類がある。

【0028】

図1に示すように、社内で利用する場合には、ノートパソコン1は社内のネットワーク5に接続されており、利用者は、該ネットワーク5に接続された情報管理サーバ4に記憶されているデータを取得して、ノートパソコン1において、表示させたり、印刷させたり、アプリケーションを利用して処理を行わせたり、更には、USBメモリ2に保存させることができる。これら情報管理サーバ4から取得されたデータには、社外秘とされているものがあり、このようなデータは、第三者に漏洩しないようにデータの出力環境を管理する必要がある。

【0029】

一方、図2に示すように、自宅や社外において、ノートパソコン1が、情報管理サーバ4とのデータ通信が可能とされたネットワーク5´に接続している場合には、利用者は、該ネットワーク5´に接続された情報管理サーバ4に記憶されているデータを取得して、ノートパソコン1において、表示させたり、印刷させたり、アプリケーションを利用して処理を行わせたり、更には、USBメモリ2に保存させることができる。

【0030】

尚、自宅や社外から情報管理サーバ4に接続するためのネットワーク5´としては、情報管理サーバ4のサーバ通信部(図示略)が接続している回線に応じて、具体的には、インターネット、携帯電話網、公衆回線網のいずれに接続しているかに応じて、これらを好適に使用することができる。

【0031】

本実施例では、このように第三者に漏洩しないようにデータの出力環境を管理する必要があるデータを、管理対象データと総称する。

【0032】

本実施例の情報管理サーバ4には、図4に示すように、管理対象データと、管理対象データの出力環境を適切に制御するための利用者データ並びに出力環境制限データとが記憶されている。

【0033】

利用者データと出力環境制限データは、図3〜図5に示すように、XML(eXtensible Markup Language)の記述形式により記述されたXMLデータとされている。

【0034】

つまりは、本実施例の出力環境制限データは、XML(eXtensible Markup Language)の記述形式により記述されたXMLデータであり、本発明の請求項5、11における出力環境制限データに該当する。

【0035】

利用者データは、図3(a)、図3(b)に示すように、利用者の識別情報となるIDと、パスワードと、利用者の所属グループの識別情報としてのグループ名であるグループ(複数設定可能)と、から構成される。グループ名は予め定められている。

【0036】

例えば、図3(a)は、IDが「利用者_1」、パスワードが「PASSWORD_1」、グループが「一般利用者」となる利用者データを記述している。また、図3(b)は、IDが「利用者_2」、パスワードが「PASSWORD_2」、グループが「一般利用者」かつ「管理者」となる利用者データを記述している。

【0037】

出力環境制限データは、図4及び図5に示すように、出力環境制限の対象となる管理対象データの特定情報となる管理対象データ情報と、該管理対象データの出力環境制限の方法となる制限規則(複数設定可能)とから主に構成される。

【0038】

まず、管理対象データ情報について説明すると、図4に示すように、サーバ位置と、外付け位置と、見かけ位置と、から構成される。

【0039】

サーバ位置は、情報管理サーバ4における管理対象データの記憶位置となるデータが記憶される。外付け位置には、当該管理対象データが社内の情報管理サーバ4(図1参照)から取得してUSBメモリ2に保存した管理対象データの場合に記憶されるデータであり、USBメモリ2における管理対象データの記憶位置となるデータが記憶される。見かけ位置には、情報管理サーバ4に記憶されている管理対象データに対して、利用者がアクセスするための見かけ上の記憶位置となるデータが記憶される。

【0040】

例えば、見かけ位置には、ノートパソコン1のOS(Operating System)において、利用者が少ない操作で選択できるように予め定められた「個人フォルダ」が記憶される。この情報に基づいて利用者は、「個人フォルダ」を選択するという簡単な操作で、外付け位置に記憶されている管理対象データにアクセスできるようになる。

【0041】

次に、制限規則(複数設定可能)について説明すると、図4及び図5に示すように、適用条件と、制限内容とから構成される。本実施例では、適用条件が充足された場合に、当該管理対象データに対して制限内容が適用されるという意味で制限規則と呼んでいる。

【0042】

適用条件は、適用対象となる利用者(複数設定可能)と、適用対象となるグループ(複数設定可能)と、適用対象となる場所(複数設定可能)と、から構成される。この適用条件を構成する利用者、グループ、場所に関する条件を全て充足したときに、当該制限規則が適用対象として選択される。利用者、グループ、場所のいずれかに関わらず適用したい場合には、無関係としたい項目を記述しなければ良い。

【0043】

利用者には、適用対象となる利用者のIDが記述される。また、特別なIDとして全登録利用者が定められており、全ての利用者のIDに適合する。グループには、適用対象となるグループ名が記述される。場所には、適用対象となる所在場所の識別情報としての場所名が記述される。場所名は予め定められている。

【0044】

つまりは、本実施例の出力環境制限データを構成する場所の項目が、情報処理端末の所在場所に対応しており、本実施例の出力環境制限データは本発明の請求項4、10における出力環境制限データに該当する。

【0045】

制限内容は、ユーザインタフェースの制限内容と、機器の制限内容と、許可アプリケーションの制限内容と、から構成され、本発明のアクセス許諾出力可否状態に該当する。

【0046】

ユーザインタフェースには、デスクトップへの管理対象データの出力を許可するか否か、メニューに予め登録されている項目の各々について画面への出力を許可するか否か、が記述される。

【0047】

機器には、ネットワークを介したデータ通信のための通信部(図示略)への管理対象データの出力(送信)を許可するか否か、プリンタへの管理対象データの出力(印刷)を許可するか否か、内部記憶装置(図示略)への管理対象データの出力(保存)を許可するか否か、書込可能媒体が装填された媒体書込装置への管理対象データの出力(書込)を許可するか否か、が記述される。

【0048】

尚、出力環境制限データを構成するネットワークの項目は、ネットワークへの出力(送信)を許可するか否かのみを設定するようにしているが、特定のサーバ(サーバ名)に対してのデータの出力や、特定のデータ(管理対象データ以外)の出力や、特定のネットワーク(IPアドレスの所定の範囲)に対してのデータの出力を許可するか否かを設定できるようにしても良い。

【0049】

つまりは、本実施例の出力環境制限データを構成する内部記憶装置の項目の設定値が、管理対象データ若しくは処理後データの内部記憶装置への記憶不可状態(禁止)を含んでおり、本実施例の出力環境制限データは本発明の請求項6、12における出力環境制限データに該当する。

【0050】

許可アプリケーションには、管理対象データの出力が許可される全てのアプリケーションの識別情報が記述される。これらアプリケーションに出力されることは、管理対象データの表示と変更が許容されて、本発明の処理後データが作成されることを意味する。

【0051】

つまりは、本実施例の出力環境制限データを構成する許可アプリケーションの項目が、本発明の請求項3、9における起動許諾アプリ情報に該当する。

【0052】

上述のような項目により、図4に示すように、所在場所が社内である場合に緩い制限内容を適用する制限規則を記述することができる。具体的には、適用条件として、当該管理対象データへのアクセスを所望したときに、ノートパソコン1の利用者が予め利用者登録された登録利用者であって、一般利用者グループに属し、更にノートパソコン1の所在場所が社内であること、が記述されている。また、制限内容として、デスクトップへの管理対象データの出力、全てのメニューの出力、ネットワークへの管理対象データの出力、外部記憶装置(本実施例ではUSBメモリ2)への管理対象データの出力、指定されたアプリケーションへの管理対象データの出力、を許可する旨が記述されている。一方、管理者ではなく一般利用者グループであることを考慮して、プリンタへの管理対象データの出力、内部記憶装置への管理対象データの出力、媒体書込装置への管理対象データの出力、を禁止する旨が記述されている。

【0053】

図5は、所在場所が社外である場合に厳しい制限内容を適用する制限規則を例示している。具体的には、適用条件として、当該管理対象データへのアクセスを所望したときに、ノートパソコン1の利用者が予め利用者登録された登録利用者であって、いずれかのグループに属し、更にノートパソコン1の所在場所が社外であること、つまり、全ての登録利用者であること、が記述されている。また、制限内容として、電子メール等の一部のメニューの出力、外部記憶装置への管理対象データの出力、を許可する旨が記述されている。一方、デスクトップへの管理対象データの出力、ほとんどのメニューの出力、ネットワークへの管理対象データの出力、プリンタへの管理対象データの出力、内部記憶装置への管理対象データの出力、媒体書込装置への管理対象データの出力、アプリケーションへの管理対象データの出力、を禁止する旨が記述されている。

【0054】

図6は、所在場所に応じた制限内容の例を示す図である。この例では、社内と社外をまず規定し、更に、社内においても、機密情報を扱う区画(機密区画)と、機密情報を扱わない区画(一般区画)と、がある場合を規定している。機密区画とは、例えば新製品の開発区画であり、これら機密区画においては情報漏洩に対して高い意識を持つ従業員が多く、また、対策が講じられている場合も多く、制限内容を厳しくする必要はない。このように適用すべき制限内容が異なる区画が3箇所ある場合にも、本実施例の制限規則の記述方法を用いれば、機密区画には最も緩い制限内容(例えば、メール禁止のみ)を、一般区画には機密区画ほど緩くはないが業務を行うのに必要十分な制限内容(例えば、メール禁止、印刷禁止、インストール禁止)を、社外には情報漏洩対策としての厳しい制限内容(例えば、アプリケーション制限、コピー禁止、ネットワーク禁止)を、それぞれ適用する制限規則を記述することができる。

【0055】

尚、本実施例においては、所在場所を社内、社外として設定しているが、本発明はこれに限定されるものではなく、後述する所在場所情報取得(特定)処理により判定(特定)可能であれば、どのように設定しても良い。例えば、自宅、駅、取引先など、必要な数だけ適宜に設定すれば良い。

【0056】

本実施例で用いたノートパソコン1には、図4及び図5に示した上述の出力環境制限データに基づいて、管理対象データの出力環境を制限する機能を提供する専用のアプリケーションプログラム(以下、制限用アプリと称する)がインストールされ、常時実行されている。この制限用アプリは、管理対象データへのアクセスと、管理対象データのネットワークへの出力、プリンタへの出力、その他出力環境制限データにて記述された出力先への出力を常時監視しており、出力環境制限データに従って出力の制限を行う。

【0057】

尚、制限用アプリを常時実行する構成としているが、本発明はこれに限定されるものではなく、出力環境制限データに予め定められた管理対象データへのアクセスの都度、あるいは、出力先への出力の都度、必要なときにのみ実行されるようにOSに制限用アプリを組み込む構成としても良い。

【0058】

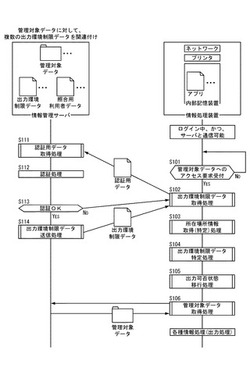

本実施例の制限用アプリの処理内容について、図9のシーケンス図と、図7の画面図に基づいて説明していく。

【0059】

情報処理端末であるノートパソコン1においては、ネットワーク5とプリンタへのデータ出力が可能とされており、内蔵する内部記憶装置には各種アプリケーションが記憶されており、更に外部記憶装置であるUSBメモリ2が接続されている。

【0060】

ネットワーク5を介してデータ通信可能に接続された情報管理サーバ4には、管理対象データが複数記憶されており、これら管理対象データに対応付けて複数の出力環境制限データが記憶されている。更に、当該情報管理サーバ4を利用可能な利用者の利用者データも複数記憶されている。

【0061】

例えば、4つのファイルを含むフォルダからなる管理対象データに対して1つの出力環境制限データ、5つのファイルを含むフォルダからなる管理対象データに対して1つの出力環境データ、1つのファイルからなる管理対象データに対して1つの出力環境制限データ、のように対応付けて記憶されている。

【0062】

本実施例では、出力環境制限データとして、図4に示すように、見かけ位置が「個人フォルダ」である管理対象データに対する出力環境制限データが記憶されている。また、それ以外の見かけ位置、例えば「契約書類フォルダ」をもつ管理対象データに対する出力環境制限データも記憶されているものとする。

【0063】

ここで、利用者がノートパソコン1においてIDとパスワードを入力してログイン操作を行うと、制限用アプリは情報管理サーバ4にIDとパスワードからなる認証用データを送信する。また、この認証用データを内部記憶装置(図示略)に記憶する。

【0064】

情報管理サーバ4は、認証用データ取得処理を行い、認証用データを取得する。そして、認証用データに含まれるIDとパスワードとを対応付けた利用者データを記憶しているかを判定する認証処理を行い、その判定結果をノートパソコン1に送信する。

【0065】

認証処理の判定結果を受信したノートパソコン1の制御アプリは、記憶している旨の判定結果である場合には、ログインを許可して所定のログイン処理を行い、記憶していない旨の判定結果である場合には、ログインを拒否する。

【0066】

このログインが許可された状態において、制限用アプリが、利用者から情報管理サーバ4に記憶された管理対象データへのアクセス操作を受け付ける(S101)。例えば、図7の画面において、管理対象データの見かけ位置に該当する「個人フォルダ」内に記憶されている「社外秘文書1」がマウスでダブルクリックされることで、ワープロのアプリケーションに対して当該データを出力させたい旨を受け付ける。

【0067】

制限用アプリは、出力環境制限データ取得処理を行い(S102)、情報管理サーバ4に内部記憶装置(図示略)に記憶している認証用データを、受付けた管理対象データを特定可能な情報(「社外秘文書1」というファイル名)とともに送信する。

【0068】

情報管理サーバ4は、認証用データ取得処理(S111)を行い、認証用データを取得する。

【0069】

つまりは、認証用データ取得処理(S111)は、情報処理端末(ノートパソコン1)からのアクセスに応じて、該情報処理端末から認証するための認証用データを取得しており、該認証用データ取得処理を実施するサーバ制御部(図示略)を備える情報管理サーバ4は、本発明の請求項2、8における認証用データ取得手段を形成する。

【0070】

認証用データを取得した情報管理サーバ4は、認証処理(S112)を行い、認証用データに含まれるIDとパスワードとを対応付けた利用者データを記憶している(OK)かを判定する。

【0071】

認証処理を行った情報管理サーバ4は、判定処理(S113)を行い、認証処理の結果がOKであるかNGであるかを判定し、NGである場合にはその旨をノートパソコン1の制限用アプリに送信する。

【0072】

また、情報管理サーバ4は、S113において認証処理の結果がOKであると判定した場合には、出力環境制限データ送信処理(S114)を行い、管理対象データの見かけ位置として「個人フォルダ」が登録されている出力環境制限データを特定し、該出力環境制限データをノートパソコン1の制限用アプリに送信する。

【0073】

すなわち、情報管理サーバ4は、認証処理の結果がNGである旨、もしくは、出力環境制限データをノートパソコン1の制限用アプリに送信することとなる。

【0074】

このように、本実施例の出力環境制限データにより、管理対象データと、該管理対象データへのアクセスが許諾される利用者のIDとが対応付けられており、更に、本実施例の利用者データにより、該管理対象データへのアクセスが許容される利用者のIDと、該利用者を認証するためのパスワードが対応付けられている。

【0075】

つまりは、実施例の出力環境制限データ及び利用者データは、管理対象データに対応付けて、出力環境制限データに加えて当該管理対象データへのアクセスを許諾されたアクセス利用者を認証するためのデータを記憶しており、本発明の請求項2、8における照合用データに該当する。

【0076】

また、情報管理サーバ4における認証処理(S112)は、アクセス対象の管理対象データに対応する照合用データ(出力環境制限データ及び利用者データ)と認証用データ取得手段(認証用データ取得処理)にて取得した認証用データとに基づいて、当該アクセスがアクセス権限を有するアクセス利用者によるアクセスであるか否かの認証を行っており、該認証処理を実施するサーバ制御部(図示略)を備える情報管理サーバ4は、本発明の請求項2、8における認証手段を形成する。

【0077】

出力環境制限データ取得処理(S102)を実施している制限用アプリは、情報管理サーバ4が認証処理の結果がNGである旨を送信してきた場合には、以降の処理を実施せずに、アクセスが禁止されている旨、或いは当該管理対象データが不在である旨のメッセージを出力(表示)する。

【0078】

また、情報管理サーバ4が出力環境制限データを送信してきた場合には、制限用アプリは、出力環境制限データ取得処理(S102)の実施に基づいて、該送信されてきた出力環境制限データを受信する。

【0079】

つまりは、出力環境制限データ送信処理(S114)は、情報処理端末(ノートパソコン1)からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データを該情報処理端末に送信しており、該出力環境制限データ送信処理を実施するサーバ制御部(図示略)を備える情報管理サーバ4は、本発明の請求項1、7における出力環境制限データ送信手段を形成する。

【0080】

また、出力環境制限データ送信処理(S114)は、情報処理端末(ノートパソコン1)からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データに含まれる起動許諾アプリ情報(許可アプリケーション)を該情報処理端末に対して送信しており、該出力環境制限データ送信処理を実施するサーバ制御部(図示略)を備える情報管理サーバ4は、本発明の請求項3、9における起動許諾アプリ情報送信手段を形成する。

【0081】

また、所在場所情報取得(特定)処理を行い(S103)、所在場所を特定する。本実施例においては、ネットワークへの出力が可能とされていれば、つまりネットワークに接続されていれば社内、ネットワークへの出力が不可能なら社外と特定する。

【0082】

つまりは、所在場所情報取得(特定)処理(S103)は、情報処理端末の所在場所を特定可能な所在場所情報を取得しており、該所在場所情報取得(特定)処理を実施する制御部(図示略)を備えるノートパソコン1は、本発明の請求項4、10における所在場所情報取得手段を形成する。

【0083】

尚、ノートパソコン1にGPS装置を接続することで、所在場所を取得(特定)するようにしても良く、この場合には所在場所情報取得(特定)処理にて、GPS装置からGPS情報を取得して所在場所を取得(特定)すれば良い。

【0084】

また、ノートパソコン1にRFID(Radio Frequency IDentification)リーダ/ライタを搭載し、所在場所に該所在場所を特定可能なRFIDタグを添付しておけば、ノートパソコン1からRFIDタグを読み取ることで所在場所を特定することができる。この場合には所在場所情報取得(特定)処理にて、RFIDタグの情報を取得して所在場所を取得(特定)すれば良い。

【0085】

そして、制限用アプリは、利用者データ及び所在場所に基づいて、適用すべき出力環境制限データを特定する(S104)。具体的には、管理対象データの見かけ位置として「個人フォルダ」が登録されている出力環境制限データに含まれる複数の制限規則のうち、現在ログイン中の利用者の利用者データ及び特定した所在場所に該当する適用条件をもつ制限規則を特定する。尚、該当する適用条件がない場合には、制限規則は特定されない。

【0086】

制限規則を特定した制限用アプリは、出力可否状態移行処理を行い(S105)、制限規則に含まれる制限内容に従って、各種出力環境の出力可否状態を設定する。この結果、例えば、図7に示すようにメニューが制限されるようになったり、あるいは、プリンタへの出力が禁止されるようになる。尚、S104において、制限規則が特定されなかった場合には、すべての出力が拒否される出力可否状態に設定される。

【0087】

つまりは、出力可否状態移行処理(S105)は、出力環境制限データの受信に応じて、外部出力手段における出力可否状態を、該受信した出力環境制限データから特定されるアクセス許諾出力可否状態(制限内容)に移行させており、該出力可否状態移行処理を実施する制御部(図示略)を備えるノートパソコン1は、本発明の請求項1、7における出力可否状態移行手段を形成する。

【0088】

また、出力可否状態移行処理(S105)においては、制限内容を構成する許可アプリケーションの設定値に基づいて、アプリケーションの実行が許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0089】

つまりは、出力可否状態移行処理(S105)は、起動許諾アプリ情報(許可アプリケーションを含む出力環境制限データ)の受信に応じて、内部記憶装置(図示略)に記憶されている複数のアプリケーションプログラムの内、該受信した起動許諾アプリ情報から特定されるアプリケーションプログラムのみを当該情報処理端末において実行可能なアクセス許諾アプリ状態(制限内容)に移行させており、該出力可否状態移行処理を実施する制御部(図示略)を備えるノートパソコン1は、本発明の請求項3、9におけるアプリ状態移行手段を形成する。

【0090】

また、出力可否状態移行処理(S105)においては、制限内容を構成するネットワークの設定値に基づいて、ネットワークへのデータの出力が許可もしくは拒否されるように制限用アプリの制御内容が設定される。結果的に、あらゆるアプリケーションからネットワークへのデータの出力が、許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0091】

尚、制御用アプリによりネットワークへのデータの出力が禁止される場合にも、制御用アプリからの、管理対象データへのアクセスを許容するか否かを判定するための出力環境制限データ取得処理(S102)における情報管理サーバ4を送受信の対象としたデータの出力は許容されるものとする。

【0092】

また、出力可否状態移行処理(S105)においては、制限内容を構成する内部記憶装置の設定値に基づいて、内部記憶装置へのデータの出力が許可もしくは拒否されるように制限用アプリの制御内容が設定される。結果的に、あらゆるアプリケーションから内部記憶装置へのデータの出力が、許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0093】

出力環境制限データの制限内容に従って各種出力環境の出力可否状態を設定した制限用アプリは、管理対象データ取得処理を行い(S106)、S101にて利用者がアクセスしようとした管理対象データの取得要求を情報管理サーバ4に送信して、情報管理サーバ4から当該管理対象データを取得して、利用者のアクセスに対応する出力処理を行う。尚、該出力可否状態において、利用者のアクセスに対応する出力が許可されていない場合には、管理対象データ取得処理(S106)は行わずに、アクセスが禁止されている旨、或いは当該管理対象データが不在である旨のメッセージを出力(表示)する。

【0094】

このように、出力環境制限データに基づいて、管理対象データの出力環境が利用者と所在場所に応じて制限される。

【0095】

つまりは、情報管理サーバ4における判定処理(S113)及び出力環境制限データ送信処理(S114)は、認証手段(認証処理)による認証結果がアクセス権限を有するアクセス利用者によるアクセスでないとの認証結果であるとき(S113において認証処理の結果がNGであると判定した場合)には、当該管理対象データへの当該情報処理端末によるアクセスを不可とする(出力環境制限データを送信しないことで、ノートパソコン1の制御用アプリにS103〜S106の処理を実施させることがなく、特に管理対象データの取得要求を送信する処理(S106)を実施させない)一方、認証手段による認証結果がアクセス権限を有するアクセス利用者によるアクセスであるとの認証結果であるときには、当該管理対象データへの当該情報処理端末によるアクセスを許諾し(出力環境制限データを送信することで、ノートパソコン1の制御用アプリに管理対象データの取得要求を送信する処理(S106)を実施させ)ており、該判定処理及び出力環境制限データ送信処理を実施するサーバ制御部(図示略)を備える情報管理サーバ4は、本発明の請求項2、8におけるアクセス制御手段を形成する。

【0096】

また、出力可否状態移行処理(S105)は、受信した出力環境制限データおよび/または起動許諾アプリ情報(許可アプリケーションを含む出力環境制限データ)、並びに所在場所情報取得手段(所在場所情報取得(特定)処理)にて取得した所在場所情報から特定される当該所在場所に対応するアクセス許諾出力可否状態(制限内容)および/またはアクセス許諾アプリ状態(制限内容)への移行を行っており、該出力可否状態移行処理を実施する制御部(図示略)を備えるノートパソコン1は、本発明の請求項4、10における出力可否状態移行手段および/またはアプリ状態移行手段を形成する。

【0097】

本実施例で用いたノートパソコン1もしくは情報管理サーバ4には、図4及び図5に示す上述の出力環境制限データを作成するための専用のアプリケーションプログラム(以下、作成用アプリと称する)がインストールされている。

【0098】

本実施例の作成用アプリの処理内容について、図8の画面図に基づいて簡単に説明する。出力環境制限データは、図4及び図5を参照して前述したように、管理対象データ情報と、該管理対象データの出力環境制限の方法となる制限規則(複数設定可能)とから主に構成される。そして、制限規則は、適用条件と制限内容とから構成される。

【0099】

図8上部は、管理対象データ情報の入力領域であり、図8下部は、制限規則を1つ入力するための領域である。図8下部は、更に、適用条件の入力領域と、制限内容の入力領域(3つ)とから構成されている。

【0100】

入力手順としては、利用者が管理対象データ情報を入力し、管理対象データ情報の入力領域の下部に配置された「制限規則の追加」ボタンを操作することで、作成用アプリは、当該管理対象データ情報に対応づける新しい制限規則の編集を開始させるために、適用条件と制限内容の入力内容を初期化(例えば、すべて制限しない状態に)する。

【0101】

そして、利用者が適用条件と制限内容を入力して、管理対象データ情報の入力領域の下部に配置された「編集中規則の登録」ボタンを操作することで、作成用アプリは、適用条件と制限内容の入力内容からなる制限規則を管理対象データ情報に新たに対応付けて、出力環境制限用データを生成して保存する。

【0102】

また、管理対象データ情報に対して、制限規則を複数対応付けることができるが、管理対象データ情報の入力領域の下部に配置された「規則一覧」ボタンを操作すると、当該管理対象データ情報に対応付けられた制限規則のリストを選択可能に表示した規則一覧画面(図示略)が出力される。この規則一覧画面において、利用者が制限規則を1つ選択すると、選択された制限規則の適用条件と制限内容が、図8下部の適用条件と制限内容の入力内容に反映される。

【0103】

この状況で、利用者が適用条件と制限内容を入力して、管理対象データ情報の入力領域の下部に配置された「編集中規則の登録」ボタンを操作することで、作成用アプリは、出力環境制限データに管理対象データ情報に対応付けて登録されている適用条件と制限内容からなる制限規則を、入力内容に基づいて更新する。

【0104】

一方、利用者が管理対象データ情報の入力領域の下部に配置された「編集中規則の削除」ボタンを操作することで、作成用アプリは、管理対象データ情報に対応付けて登録されていた適用条件と制限内容からなる制限規則を、出力環境制限データから削除する。

【実施例2】

【0105】

次に、実施例2に係る情報処理端末を適用した情報処理システムに関して、図10を参照して説明する。本実施例2の特徴としては、前記実施例1においては、情報管理サーバ4に複数の出力環境制限データが管理対象データに対応付けて記憶されていて、利用者が管理対象データにアクセスしようとしたときに、対応する出力環境制限データが特定されて、その都度出力環境制限データに従って出力可否状態移行処理を実施しているのに対し、情報管理サーバ4には出力環境制限データが管理対象データに対応付けて1つだけ記憶されていて、利用者がログインしたときに出力環境制限データが特定されて、ログイン時に1度だけ出力環境制限データに従って出力可否状態移行処理を実施している点であり、その他のシステム構成等は、前記実施例1の情報処理システムと同一であることから、同一である部分の説明は省略するものとし、前記実施例1からの変更点となる本実施例2の特徴部分について以下に説明する。

【0106】

以降では、本実施例2の制限用アプリの処理内容について、図10のシーケンス図と、図7の画面図に基づいて説明していく。

【0107】

本実施例2における情報処理端末であるノートパソコン1においては、ネットワークとプリンタへのデータ出力が可能とされており、内蔵する内部記憶装置には各種アプリケーションが記憶されており、更に外部記憶装置であるUSBメモリ2が接続されている。

【0108】

ネットワーク5を介してデータ通信可能に接続された情報管理サーバ4には、管理対象データが複数記憶されており、全管理対象データに対して出力環境制限データが1つだけ関連づけて記憶されている。更に、当該情報管理サーバ4を利用可能な利用者の利用者データも複数記憶されている。

【0109】

例えば、10つのファイルを含むフォルダからなる管理対象データに対して1つの出力環境制限データだけが記憶されている。

【0110】

尚、図4、図5を参照して説明したように、出力環境制限データは、内部に複数の制限規則を記述可能であり、制限規則は利用者と場所に応じた制限内容となっていることから、出力環境制限データが1つだけしか記憶されていない場合にも、利用者と場所に対応付けた複数の制限内容を記述できるようになっている。

【0111】

本実施例では、出力環境制限データとして、図4に示すように、見かけ位置が「個人フォルダ」である管理対象データに対する出力環境制限データのみが記憶されており、それ以外の見かけ位置である管理対象データは記憶されておらず、また、出力環境制限データも記憶されていないものとする。

【0112】

このような場合には、ログイン後に、アクセスしようとする管理対象データに応じて、出力環境を制限する必要はなく、この1つしか記憶されていない出力環境制限データに従って、ログイン時に一元的に出力環境を制限すれば良い。

【0113】

利用者がノートパソコン1においてIDとパスワードを入力してログイン操作を行う(S201)。

【0114】

制限用アプリは、出力環境制限データ取得処理を行い(S102)、情報管理サーバ4にIDとパスワードからなる認証用データを送信する。また、この認証用データを内部記憶装置(図示略)に記憶する。

【0115】

情報管理サーバ4は、認証用データ取得処理(S211)を行い、認証用データを取得する。

【0116】

認証用データを取得した情報管理サーバ4は、認証処理(S212)を行い、認証用データに含まれるIDとパスワードとを対応付けた利用者データを記憶している(OK)かを判定する。

【0117】

認証処理を行った情報管理サーバ4は、判定処理(S213)を行い、認証処理の結果がOKであるかNGであるかを判定し、NGである場合にはその旨をノートパソコン1の制限用アプリに送信する。

【0118】

また、情報管理サーバ4は、S213において認証処理の結果がOKであると判定した場合には、出力環境制限データ送信処理(S214)を行い、管理対象データの見かけ位置として「個人フォルダ」が登録されている出力環境制限データを特定し、該出力環境制限データをノートパソコン1の制限用アプリに送信する。

【0119】

すなわち、情報管理サーバ4は、認証処理の結果がNGである旨、もしくは、出力環境制限データをノートパソコン1の制限用アプリに送信することとなる。

【0120】

出力環境制限データ取得処理(S202)を実施している制限用アプリは、情報管理サーバ4が認証処理の結果がNGである旨を送信してきた場合には、以降の処理を実施せずに、ログインが禁止されている旨のメッセージを出力(表示)する。これはログインが拒否されたことに該当する。

【0121】

また、情報管理サーバ4が出力環境制限データを送信してきた場合には、制限用アプリは、出力環境制限データ取得処理(S202)の実施に基づいて、該送信されてきた出力環境制限データを受信する。これはログインが許可されたことに該当する。

【0122】

ログインを許可した制限用アプリは、所在場所情報取得(特定)処理を行い(S203)、所在場所を特定する。本実施例においては、ネットワークへの出力が可能とされていれば、つまりネットワークに接続されていれば社内、ネットワークへの出力が不可能なら社外と特定する。

【0123】

そして、制限用アプリは、利用者データ及び所在場所に基づいて、適用すべき出力環境制限データを特定する(S204)。具体的には、出力環境制限データに含まれる複数の制限規則のうち、現在ログイン中の利用者の利用者データ及び特定した所在場所に該当する適用条件をもつ制限規則を特定する。尚、該当する適用条件がない場合には、制限規則は特定されない。

【0124】

制限規則を特定した制限用アプリは、出力可否状態移行処理を行い(S205)、制限規則に含まれる制限内容に従って、各種出力環境の出力可否状態を設定する。この結果、例えば、図7に示すようにメニューが制限されるようになったり、あるいは、プリンタへの出力が禁止されるようになる。尚、S204において、制限規則が特定されなかった場合には、すべての出力が拒否される出力可否状態に設定される。

【0125】

また、出力可否状態移行処理(S205)においては、制限内容を構成する許可アプリケーションの設定値に基づいて、アプリケーションの実行が許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0126】

また、出力可否状態移行処理(S205)においては、制限内容を構成するネットワークの設定値に基づいて、ネットワークへのデータの出力が許可もしくは拒否されるように制限用アプリの制御内容が設定される。結果的に、あらゆるアプリケーションからネットワークへのデータの出力が、許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0127】

尚、制御用アプリによりネットワークへのデータの出力が禁止される場合にも、制御用アプリからの、管理対象データへのアクセスを許容するか否かを判定するための出力環境制限データ取得処理(S202)における情報管理サーバ4を送受信の対象としたデータの出力は許容されるものとする。

【0128】

また、出力可否状態移行処理(S205)においては、制限内容を構成する内部記憶装置の設定値に基づいて、内部記憶装置へのデータの出力が許可もしくは拒否されるように制限用アプリの制御内容が設定される。結果的に、あらゆるアプリケーションから内部記憶装置へのデータの出力が、許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0129】

この時点で、全管理対象データに対応して出力環境が制限されているので、以後、出力可否状態移行処理を実施しなくとも、利用者を安全に管理対象データにアクセスさせられるようになっており、これら出力可否状態移行処理後の管理対象データのアクセス(取得)は、実施例1と同様となるので、詳細な説明や図10への図示は省略する。

【0130】

出力環境制限データの制限内容に従って各種出力環境の出力可否状態を設定した制限用アプリは、利用者がアクセスしようとした管理対象データの取得要求を情報管理サーバ4に送信して、情報管理サーバ4から当該管理対象データを取得して、利用者のアクセスに対応する出力処理を行う。尚、当該出力可否状態において、利用者のアクセスに対応する出力が許可されていない場合には、アクセスが禁止されている旨、或いは当該管理対象データが不在である旨のメッセージを出力(表示)する。

【0131】

このように、出力環境制限データに基づいて、管理対象データの出力環境が利用者と所在場所に応じて制限される。

【0132】

本実施例のように、情報管理サーバ4において出力環境制限データが1つしか記憶されておらず、ログイン時に一度だけ出力可否状態移行処理を行えば良い場合には、OSがログイン時に一度だけ読み込む設定データを、OSが読み込む前に変更することで、出力環境の制限を行うことができる。例えば、ネットワークやプリンタへの出力の可否や、メニューの出力内容を設定することができる。

【0133】

但し、OSの仕様によっては、設定データによって制限できない出力先もあり、このような場合には、この出力先への出力を制限するための特別な制限用アプリをOSに組み込めば良い。

【実施例3】

【0134】

次に、実施例3に係る情報処理端末を適用した情報処理システムに関して、図11を参照して説明する。尚、本実施例3の特徴としては、前記実施例1、2においては、情報処理端末の制限用アプリが現在の機能制限状態に関わらず出力環境制限データに従って出力可否状態移行処理を実施しているのに対し、現在の機能制限状態が出力環境制限データの制限内容以下であるか否かを判定して、制限内容以下である場合に出力可否状態移行処理を実施している点であり、その他のシステム構成等は、前記実施例1の情報処理システムと同一であることから、同一である部分の説明は省略するものとし、前記実施例1からの変更点となる本実施例3の特徴部分について以下に説明する。

【0135】

以降では、本実施例3の制限用アプリの処理内容について、図11のシーケンス図と、図7の画面図に基づいて説明していく。

【0136】

情報処理端末であるノートパソコン1においては、ネットワークとプリンタへのデータ出力が可能とされており、内蔵する内部記憶装置には各種アプリケーションが記憶されており、更に外部記憶装置であるUSBメモリ2が接続されている。

【0137】

ネットワーク5を介してデータ通信可能に接続された情報管理サーバ4には、管理対象データが複数記憶されており、これら管理対象データに対応付けて複数の出力環境制限データが関連づけて記憶されている。更に、当該情報管理サーバ4を利用可能な利用者の利用者データも複数記憶されている。

【0138】

例えば、4つのファイルを含むフォルダからなる管理対象データに対して1つの出力環境制限データ、5つのファイルを含むフォルダからなる管理対象データに対して1つの出力環境データ、1つのファイルからなる管理対象データに対して1つの出力環境制限データ、のように対応付けて記憶されている。

【0139】

本実施例では、出力環境制限データとして、図4に示すように、見かけ位置が「個人フォルダ」である管理対象データに対する出力環境制限データが記憶されている。また、それ以外の見かけ位置、例えば「契約書類フォルダ」をもつ管理対象データに対する出力環境制限データも記憶されているものとする。

【0140】

ここで、利用者がノートパソコン1においてIDとパスワードを入力してログイン操作を行うと、制限用アプリは情報管理サーバ4にIDとパスワードからなる認証用データを送信する。また、この認証用データを内部記憶装置(図示略)に記憶する。

【0141】

情報管理サーバ4は、認証用データ取得処理を行い、認証用データを取得する。そして、認証用データに含まれるIDとパスワードとを対応付けた利用者データを記憶しているかを判定する認証処理を行い、その判定結果をノートパソコン1に送信する。

【0142】

認証処理の判定結果を受信したノートパソコン1の制御アプリは、記憶している旨の判定結果である場合には、ログインを許可して所定のログイン処理を行い、記憶していない旨の判定結果である場合には、ログインを拒否する。

【0143】

このログインが許可された状態において、制限用アプリが、利用者から情報管理サーバ4に記憶された管理対象データへのアクセス操作を受け付ける(S301)。例えば、図7の画面において、管理対象データの見かけ位置に該当する「個人フォルダ」内に記憶されている「社外秘文書1」がマウスでダブルクリックされることで、ワープロのアプリケーションに対して当該データを出力させたい旨を受け付ける。

【0144】

制限用アプリは、出力環境制限データ取得処理を行い(S302)、情報管理サーバ4に内部記憶装置(図示略)に記憶している認証用データを、受付けた管理対象データを特定可能な情報(「社外秘文書1」というファイル名)とともに送信する。

【0145】

情報管理サーバ4は、認証用データ取得処理(S311)を行い、認証用データを取得する。

【0146】

認証用データを取得した情報管理サーバ4は、認証処理(S312)を行い、認証用データに含まれるIDとパスワードとを対応付けた利用者データを記憶している(OK)かを判定する。

【0147】

認証処理を行った情報管理サーバ4は、判定処理(S313)を行い、認証処理の結果がOKであるかNGであるかを判定し、NGである場合にはその旨をノートパソコン1の制限用アプリに送信する。

【0148】

また、情報管理サーバ4は、S313において認証処理の結果がOKであると判定した場合には、出力環境制限データ送信処理(S314)を行い、管理対象データの見かけ位置として「個人フォルダ」が登録されている出力環境制限データを特定し、該出力環境制限データをノートパソコン1の制限用アプリに送信する。

【0149】

すなわち、情報管理サーバ4は、認証処理の結果がNGである旨、もしくは、出力環境制限データをノートパソコン1の制限用アプリに送信することとなる。

【0150】

出力環境制限データ取得処理(S302)を実施している制限用アプリは、情報管理サーバ4が認証処理の結果がNGである旨を送信してきた場合には、以降の処理を実施せずに、アクセスが禁止されている旨、或いは当該管理対象データが不在である旨のメッセージを出力(表示)する。

【0151】

また、情報管理サーバ4が出力環境制限データを送信してきた場合には、制限用アプリは、出力環境制限データ取得処理(S302)の実施に基づいて、該送信されてきた出力環境制限データを受信する。

【0152】

また、所在場所情報取得(特定)処理を行い(S303)、所在場所を特定する。本実施例においては、ネットワークへの出力が可能とされていれば、つまりネットワークに接続されていれば社内、ネットワークへの出力が不可能なら社外と特定する。

【0153】

尚、ノートパソコン1にGPS装置を接続することで、所在場所を取得(特定)するようにしても良く、この場合には所在場所情報取得(特定)処理にて、GPS装置からGPS情報を取得して所在場所を取得(特定)すれば良い。

【0154】

また、ノートパソコン1にRFIDリーダ/ライタを搭載し、所在場所に所在場所を特定可能なRFIDを添付しておけば、ノートパソコン1からRFIDを読み取ることで所在場所を特定することができ、この場合には所在場所情報取得(特定)処理にて、RFIDを取得して所在場所を取得(特定)すれば良い。

【0155】

そして、制限用アプリは、利用者データ及び所在場所に基づいて、適用すべき出力環境制限データを特定する(S304)。具体的には、管理対象データの見かけ位置として「個人フォルダ」が登録されている出力環境制限データに含まれる複数の制限規則のうち、現在ログイン中の利用者の利用者データ及び特定した所在場所に該当する適用条件をもつ制限規則を特定する。尚、該当する適用条件がない場合には、制限規則は特定されない。

【0156】

また、制限用アプリは、機能制限状態判定(特定)処理を行い(S305)、現時点での各種出力環境の出力可否状態を判定(特定)する。例えば、図7に示すようにメニューが制限されるようになったり、あるいは、プリンタへの出力が禁止されているかということを判定(特定)する。判定(特定)方法はどのような方法でも良いが、本実施例においては、前回の管理対象データへのアクセス要求受付時に移行させた出力可否状態を記憶しておくことで、特定するものとする。このようにした場合には、最初の管理対象データへのアクセス要求受付時には、出力可否状態が記憶されていないこととなるが、記憶されていない場合には、判定(特定)できない旨を特定すれば良い。

【0157】

更に、機能制限状態判定(特定)処理(S305)においては、S304にて特定した制限規則と、判定(特定)した機能制限状態に基づいて、機能制限状態が出力環境制限データ以下であるか否かを判定する。機能制限状態において、制限規則で禁止されている出力が全て禁止されていれば以下であると判定される。つまり以下というのは、制限規則で禁止されている出力に加えて、制限規則で許可されている出力が更に禁止されていても良いということである。尚、機能制限状態が記憶されておらず判定(特定)されなかった場合には、常に以下ではないと判定される。

【0158】

また、機能制限状態判定(特定)処理(S305)においては、現時点での各種出力環境の出力可否状態の記憶状況と、出力環境制限データの制限内容を構成する許可アプリケーションに基づいて、出力環境制限データにおいて禁止されているアプリケーションの実行が拒否されているか否かが判定される。

【0159】

また、機能制限状態判定(特定)処理(S305)においては、現時点での各種出力環境の出力可否状態の記憶状況と、出力環境制限データの制限内容を構成するネットワークに基づいて、出力環境制限データにおいて禁止されているときにはネットワークへのデータの出力が拒否されるかが判定される。

【0160】

機能制限状態が出力環境制限データ(制限規則)以下であるか否かを判定した制限用アプリは、判定内容に応じたアクセス制御処理を行う(S306)。以下である(YES)と判定したときにはS308に移行し、以下でない(NO)と判定したときにはS307移行する。

【0161】

機能制限状態が出力環境制限データ(制限規則)以下と判定しなかった(NOと判定した)制限用アプリは、出力可否状態移行処理を行い(S307)、制限規則に含まれる制限内容に従って、各種出力環境の出力可否状態を設定する。この結果、例えば、図7に示すようにメニューが制限されるようになったり、あるいは、プリンタへの出力が禁止されるようになる。設定された出力可否状態は内部記憶装置に記憶されて、次回の機能制限状態判定(特定)処理において利用される。尚、S304において、制限規則が特定されなかった場合には、すべての出力が拒否される出力可否状態に設定される。

【0162】

また、出力可否状態移行処理(S307)においては、制限内容を構成する許可アプリケーションの設定値に基づいて、アプリケーションの実行が許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0163】

また、出力可否状態移行処理(S307)においては、制限内容を構成するネットワークの設定値に基づいて、ネットワークへのデータの出力が許可もしくは拒否されるように制限用アプリの制御内容が設定される。結果的に、あらゆるアプリケーションからネットワークへのデータの出力が、許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0164】

尚、制御用アプリによりネットワークへのデータの出力が禁止される場合にも、制御用アプリからの、管理対象データへのアクセスを許容するか否かを判定するための出力環境制限データ取得処理(S302)における情報管理サーバ4を送受信の対象としたデータの出力は許容されるものとする。

【0165】

また、出力可否状態移行処理(S307)においては、制限内容を構成する内部記憶装置の設定値に基づいて、内部記憶装置へのデータの出力が許可もしくは拒否されるように制限用アプリの制御内容が設定される。結果的に、あらゆるアプリケーションから内部記憶装置へのデータの出力が、許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0166】

尚、前記実施例2のように、情報管理サーバ4に1つしか出力環境制限データが記憶されておらず、ログインしたときにのみ出力可否状態移行処理を実施する制限用アプリの場合には、まず、管理対象データへのアクセスに伴って実施されるアクセス制御処理において、一元的に利用者をログアウトさせてログイン画面を表示して、利用者が再度ログインするように促す。そして、利用者のログインに伴う出力可否状態移行処理において、出力可否状態を移行させれば良い。

【0167】

機能制限状態が出力環境制限データ以下と判定した(YESと判定した)、もしくは、出力環境制限データの制限内容に従って各種出力環境の出力可否状態を設定した制限用アプリは、管理対象データ取得処理を行い(S308)、S301にて利用者がアクセスしようとした管理対象データの取得要求を情報管理サーバ4に送信して、情報管理サーバ4から当該管理対象データを取得して、利用者のアクセスに対応する出力処理を行う。尚、該出力可否状態において、利用者のアクセスに対応する出力が許可されていない場合には、管理対象データ取得処理(S308)は行わずに、アクセスが禁止されている旨のメッセージを出力(表示)する。

【0168】

このように、出力環境制限データに基づいて、管理対象データの出力環境が利用者と所在場所に応じて制限される。

【0169】

以上、前記各実施例によれば、アクセス対象に管理対象データに対応する出力環境制限データが、ノートパソコン1に送信されて、該出力環境制限データから特定されるアクセス許諾出力可否状態(制限内容)に、ノートパソコン1における外部出力手段の出力可否状態が自動的に移行されるようになるので、これらネットワークやプリンタとの通信部やUSBインタフェース部3やディスプレイの表示ドライバなどの外部出力手段の機能が制限されたアクセス許諾出力可否状態においてのみ、管理対象データや処理後データに係わる情報処理が情報処理端末において実施可能とされことになるので、シンクライアントサーバシステムと同様の効果を安価に得ることができる。

【0170】

また、前記各実施例によれば、アクセスを許諾されたアクセス利用者のみが当該管理対象データへアクセスできるようになるので、より一層、セキュリティ性を向上できる。

【0171】

また、前記各実施例によれば、アクセス対象の管理対象データに対応する出力環境制限データに含まれる起動許諾アプリ情報(許可アプリケーション)がノートパソコン1に送信されて、該起動許諾アプリ情報から特定されるアクセス許諾アプリ状態(制限内容)に自動的に移行されるようになるので、これら特定のアプリケーションプログラムのみが実行可能なアクセス許諾アプリ状態においてのみ、管理対象データや処理後データに係わる情報処理が実施可能とされることになるため、これら特定のアプリケーションプログラム以外のアプリケーションプログラムを利用することによる外部への情報の出力が容易となることを回避できることから、より一層、セキュリティ性を向上できる。

【0172】

また、前記各実施例によれば、ノートパソコン1の所在場所、例えば、オフィス内とオフィス外のように、所在場所に応じて異なるアクセス許諾出力可否状態(制限内容)および/またはアクセス許諾アプリ状態に(制限内容)移行でき、所在場所に応じた制限状態にノートパソコン1を簡便に移行させることができる。

【0173】

また、前記各実施例によれば、ノートパソコン1のプラットホームの違い等によることなく出力環境制限データを利用できるばかりか、そのデータ容量も比較的少ないものに抑えることができる。

【0174】

また、前記各実施例によれば、管理対象データへのアクセス時においては、内部記憶装置への記憶が不可とされるので、管理対象データや処理後データを該内部記憶装置に記憶されることがなく、これらノートパソコン1の紛失等による情報漏洩の危険性を大幅に低減できる。

【0175】

また、前記各実施例によれば、管理対象データへのアクセス時においては、該管理対象データに設定されている出力制限状態に自動的に移行されるので、管理対象データの所有者または管理者は、これら出力制限状態への移行を強制することができ、これら管理対象データの不正利用や漏洩を、確実に防止することができる。

【0176】

以上、本発明の実施例を図面により説明してきたが、具体的な構成はこれら実施例に限られるものではなく、本発明の要旨を逸脱しない範囲における変更や追加があっても本発明に含まれる。

【0177】

例えば、前記実施例では、情報処理端末に接続可能な外部記憶装置として、USBインターフェイス部を備えたUSBメモリ2を使用しているが、本発明はこれに限定されるものではなく、これらUSBメモリ2等の外部記憶装置を有しないものであっても良いし、更には、これら外部記憶装置をUSBメモリ2以外の記憶機器、例えば、USBインターフェイス部を備えたハードディスクドライブであっても良い。また、ハードディスクドライブ8を内蔵し、無線通信部を備えたノートパソコン1´(図示略)との無線データ通信が可能とされた携帯電話機7であっても良い。このような無線通信の方式には、赤外線や無線LAN等を利用できる。

【0178】

これら携帯電話機7を外部記憶装置として用いる場合には、前述のように、情報処理端末となるノートパソコン1にGPS装置を接続したり、RFIDリーダ/ライタを搭載することで、所在場所を取得するようにしているのと同様に、該携帯電話機7がGPS機能を備えていたり、RFIDリーダ/ライタを搭載している場合には、これら携帯電話機7から所在場所を特定するためのGPS情報やタグデータを取得するようにしても良い。

【0179】

また、前記実施例では、情報管理サーバ4への接続の有無に応じて、社外か社内かを判定する構成としているが、本発明はこれに限定されるものではなく、その他の基準で判定しても良い。例えば、ネットワーク接続がある場合であっても、社内であることを特定可能な特別なデータを出力するサーバがネットワークを介して検出できたか否かに応じて社内か社外かを判定する構成としても良い。また、実施例中に説明したようにGPSやRFIDタグを用いて所在場所を判定しても良い。

【0180】

また、前記実施例では、ネットワークやプリンタとの通信部やUSBインタフェース部3やディスプレイの表示ドライバなどの外部機器への管理対象データの出力制限と、アプリケーションへの管理対象データへの出力制限を両方実施する構成としているが、本発明はこれに限定されるものではなく、外部機器への管理対象データの出力制限のみを行う構成としても良い。

【0181】

また、前記実施例では、サーバコンピュータである情報管理サーバ4に管理対象データと、出力環境制限データと、利用者データとが記憶される構成としており、常に、ノートパソコン1が情報管理サーバ4から出力環境制限データやその他のデータを読み出す構成としているが、本発明はこれに限定されるものではなく、情報管理サーバ4から読み出した出力環境制限データやその他のデータを、情報管理サーバ4からネットワーク5を介して取得するよりも比較的高速に読み出すことが可能なノートパソコン1の内部記憶装置やUSBメモリ2にキャッシュ(一時記憶)しておき、このキャッシュされた出力環境制限データを利用して前述した処理を行っても良い。この構成によれば、高速な処理が可能となる。

【0182】

尚、一度読み出した出力環境制限データやその他のデータをキャッシュするのではなく、情報管理サーバ4の接続検知を条件に一元的に全てのデータを読み出して、キャッシュするようにしても良い。

【0183】

また、このような構成とした場合にも、管理対象データをキャッシュするようにしても良いが、これらキャッシュを実施すると、キャッシュされているデータから管理対象データが漏洩する可能性が高まることから、これら管理対象データをキャッシュしない構成としても良い。

【0184】

また、前記実施例では、見かけ位置を「個人フォルダ」としているが、本発明はこれに限定されるものではなく、これらの見かけ位置は、任意のフォルダ等とすることができ、例えば、社外秘フォルダそのものとしても良い。

【0185】

また、前記実施例では、照合用データである利用者データと認証用データとに基づいて認証処理を実施するようにしているが、本発明はこれに限定されるものではなく、これら認証処理を実施しない構成としても良い。

【産業上の利用可能性】

【0186】

本発明の活用例として、管理対象データを、例えば音楽や映像のコンテンツデータとして情報管理サーバ4となるコンテンツサーバに記憶しておき、情報処理端末をインターネット網への接続機能や映像や音声の録画機能を備えるハードディスクレコーダ等とし、これらのコンテンツデータへアクセスさせる際に、ハードディスクレコーダの内部記憶装置であるハードディスクへの当該コンテンツデータの記憶や、外部記憶装置への出力を制限することで、これらコンテンツデータの不正な使用や不正な複製を防止することに、本発明を活用することも可能と考えられる。

【図面の簡単な説明】

【0187】

【図1】本発明の実施例における情報処理端末の社内での利用状況を示す図である。

【図2】本発明の実施例における情報処理端末の社外での利用状況を示す図である。

【図3】(a)、(b)は利用者データの構成を示す図である。

【図4】出力環境制限データの構成を示す図である。

【図5】出力環境制限データの構成を示す図である。

【図6】所在場所に応じた出力環境の制限状況を示す図である。

【図7】出力環境制限データが適用された情報処理端末の出力環境の制限状況を示す画面図である。

【図8】出力環境制限データの設定画面を示す画面図である。

【図9】出力環境制限用アプリケーションの処理を示す図である。

【図10】出力環境制限用アプリケーションの処理の変形例を示す図である。

【図11】出力環境制限用アプリケーションの処理の変形例を示す図である。

【符号の説明】

【0188】

1 ノートパソコン1(情報処理端末)

2 USBメモリ

3 USBインターフェイス部

4 情報管理サーバ(サーバコンピュータ)

5 ネットワーク(データ通信網)

【技術分野】

【0001】

本発明は、サーバコンピュータと情報処理端末とから成る情報処理システムおよび情報管理プログラムに関する。

【背景技術】

【0002】

近年、情報処理端末となるコンピュータ端末の小型化と高機能化により、ノートパソコン等を、サーバクライアントシステムにおける持ち運び可能なクライアント端末として利用することが多く実施されてきている。

【0003】

これらクライアント端末として利用するノートパソコン等は、一般的な個人等の利用を想定して開発されたものであるので、外部機器への情報の出力(送信や表示や印刷や記憶)に関する多くの機能やインターフェイスを有するリッチクライアント端末であることから、これらノートパソコン等において利用された情報(データ)が、故意或いは過失により、不正に第三者に入手されてしまう危険性が大きいという問題があり、このため、これらクライアント端末として、特定の機能のみを有するように機能制限された専用のコンピュータ端末、いわゆるシンクライアントを利用するシンクライアントサーバシステムが利用されてきている(例えば、特許文献1参照)。

【0004】

【特許文献1】特開2003−330728号公報

【発明の開示】

【発明が解決しようとする課題】

【0005】

これらシンクライアントサーバシステムを導入すれば、確かに情報漏洩等の危険性等を大幅に低減でき、システムのセキュリティ性を向上できるものの、現在使用しているリッチクライアント端末に代えて専用化されたシンクライアント端末を導入する必要があるばかりか、サーバにおいても、シンクライアント端末において制限されている機能等を補完するための高処理能力のサーバを設ける必要があり、その導入に多大な費用がかかるとともに、代替えされる多くのリッチクライアント端末が無駄となってしまうという問題もあった。

【0006】

本発明は、このような問題点に着目してなされたもので、シンクライアントサーバシステムと同様の効果を安価に得ることのできる情報処理システムおよび情報管理プログラムを提供することを目的とする。

【課題を解決するための手段】

【0007】

上記課題を解決するために、本発明の請求項1に記載の情報処理システムは、

データ通信網にデータ通信可能に接続され、管理対象とする管理対象情報を含む管理対象データを記憶するサーバコンピュータと、

前記データ通信網を介して前記サーバコンピュータとデータ通信を行うデータ通信手段と、前記管理対象データ若しくは前記管理対象データを情報処理した後の処理後データを外部機器に出力可能な外部出力手段とを少なくとも備え、前記サーバコンピュータに記憶されている管理対象データに前記データ通信手段を通じてアクセスして、該アクセスした管理対象データに関する情報処理を実施する情報処理端末と、

から成る情報処理システムであって、

前記サーバコンピュータは、

前記管理対象データに対応付けて、当該管理対象データへのアクセスを許諾する前記外部出力手段の出力可否状態であるアクセス許諾出力可否状態を特定可能な出力環境制限データを記憶するとともに、

前記情報処理端末からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データを該情報処理端末に送信する出力環境制限データ送信手段を備え、

前記情報処理端末は、前記出力環境制限データの受信に応じて、前記外部出力手段における出力可否状態を、該受信した出力環境制限データから特定されるアクセス許諾出力可否状態に移行させる出力可否状態移行手段を備えることを特徴としている。

この特徴によれば、アクセス対象に管理対象データに対応する出力環境制限データが、情報処理端末に送信されて、該出力環境制限データから特定されるアクセス許諾出力可否状態に、情報処理端末における外部出力手段の出力可否状態が自動的に移行されるようになるので、これら外部出力手段の機能が制限されたアクセス許諾出力可否状態においてのみ、管理対象データや処理後データに係わる情報処理が情報処理端末において実施可能とされことになるので、シンクライアントサーバシステムと同様の効果を安価に得ることができる。

【0008】

本発明の請求項2に記載の情報処理システムは、請求項1に記載の情報処理システムであって、

前記サーバコンピュータは、

前記管理対象データに対応付けて、前記出力環境制限データに加えて当該管理対象データへのアクセスを許諾されたアクセス利用者を認証するための照合用データを記憶するとともに、

前記情報処理端末からのアクセスに応じて、該情報処理端末から前記認証するための認証用データを取得する認証用データ取得手段と、

前記アクセス対象の管理対象データに対応する照合用データと前記認証用データ取得手段にて取得した認証用データとに基づいて、当該アクセスがアクセス権限を有するアクセス利用者によるアクセスであるか否かの認証を行う認証手段と、

前記認証手段による認証結果がアクセス権限を有するアクセス利用者によるアクセスでないとの認証結果であるときには、当該管理対象データへの当該情報処理端末によるアクセスを不可とする一方、前記認証手段による認証結果がアクセス権限を有するアクセス利用者によるアクセスであるとの認証結果であるときには、当該管理対象データへの当該情報処理端末によるアクセスを許諾するアクセス制御手段と、

を備えることを特徴としている。

この特徴によれば、アクセスを許諾されたアクセス利用者のみが当該管理対象データへアクセスできるようになるので、より一層、セキュリティ性を向上できる。

【0009】

本発明の請求項3に記載の情報処理システムは、請求項1または2に記載の情報処理システムであって、

前記情報処理端末は、前記管理対象データに関する情報処理を実施するための当該情報処理端末において実行可能な複数のアプリケーションプログラムを記憶する内部記憶装置を備え、

前記出力環境制限データは、さらに、対応する前記管理対象データへのアクセスを許諾するときに該アクセスしてきた情報処理端末において実行することを許諾するアプリケーションプログラムを特定可能な起動許諾アプリ情報を含み、

前記サーバコンピュータは、前記情報処理端末からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データに含まれる前記起動許諾アプリ情報を該情報処理端末に対して送信する起動許諾アプリ情報送信手段を備え、

前記情報処理端末は、前記起動許諾アプリ情報の受信に応じて、前記内部記憶装置に記憶されている複数のアプリケーションプログラムの内、該受信した起動許諾アプリ情報から特定されるアプリケーションプログラムのみを当該情報処理端末において実行可能なアクセス許諾アプリ状態に移行させるアプリ状態移行手段を備えることを特徴としている。

この特徴によれば、アクセス対象の管理対象データに対応する出力環境制限データに含まれる起動許諾アプリ情報が情報処理端末に送信されて、該起動許諾アプリ情報から特定されるアクセス許諾アプリ状態に自動的に移行されるようになるので、これら特定のアプリケーションプログラムのみが実行可能なアクセス許諾アプリ状態においてのみ、管理対象データや処理後データに係わる情報処理が実施可能とされることになるため、これら特定のアプリケーションプログラム以外のアプリケーションプログラムを利用することによる外部への情報の出力が容易となることを回避できることから、より一層、セキュリティ性を向上できる。

【0010】

本発明の請求項4に記載の情報処理システムは、請求項1〜3のいずれかに記載の情報処理システムであって、

前記出力環境制限データは、当該情報処理端末の所在場所に対応する個別のアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態を特定可能な出力環境制限データとされており、

前記情報処理端末は、当該情報処理端末の所在場所を特定可能な所在場所情報を取得する所在場所情報取得手段を備え、

前記出力可否状態移行手段および/またはアプリ状態移行手段は、受信した前記出力環境制限データおよび/または前記起動許諾アプリ情報、並びに前記所在場所情報取得手段にて取得した所在場所情報から特定される当該所在場所に対応するアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態への移行を行うことを特徴としている。

この特徴によれば、情報処理端末の所在場所、例えば、オフィス内とオフィス外のように、所在場所に応じて異なるアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態に移行でき、所在場所に応じた制限状態に情報処理端末を簡便に移行させることができる。

【0011】

本発明の請求項5に記載の情報処理システムは、請求項1〜4のいずれかに記載の情報処理システムであって、

前記出力環境制限データが、XML(eXtensible Markup Language)の記述形式により記述されたXMLデータであることを特徴としている。

この特徴によれば、情報処理端末のプラットホームの違い等によることなく出力環境制限データを利用できるばかりか、そのデータ容量も比較的少ないものに抑えることができる。

【0012】

本発明の請求項6に記載の情報処理システムは、請求項1〜5のいずれかに記載の情報処理システムであって、

前記情報処理端末は、前記管理対象データ若しくは前記処理後データを記憶可能な内部記憶装置を備え、

前記出力環境制限データから特定されるアクセス許諾出力可否状態が、前記管理対象データ若しくは前記処理後データの前記内部記憶装置への記憶不可状態を含むことを特徴としている。

この特徴によれば、管理対象データへのアクセスにより、内部記憶装置への記憶が不可とされるので、管理対象データや処理後データを該内部記憶装置に記憶されることがなく、これら情報処理端末の紛失等による情報漏洩の危険性を大幅に低減できる。

【0013】

本発明の請求項7に記載の情報管理プログラムは、

データ通信網にデータ通信可能に接続され、管理対象とする管理対象情報を含む管理対象データを記憶するサーバコンピュータが有する第1プログラム実行部において実行されるとともに、

前記データ通信網を介して前記サーバコンピュータとデータ通信を行うデータ通信手段と、前記管理対象データ若しくは前記管理対象データを情報処理した後の処理後データを外部機器に出力可能な外部出力手段とを少なくとも備え、前記サーバコンピュータに記憶されている管理対象データに前記データ通信手段を通じてアクセスして、該アクセスした管理対象データに関する情報処理を実施する情報処理端末が有する第2プログラム実行部において実行される情報管理プログラムであって、

前記サーバコンピュータは、前記管理対象データに対応付けて、当該管理対象データへのアクセスを許諾する前記外部出力手段の出力可否状態であるアクセス許諾出力可否状態を特定可能な出力環境制限データを記憶しており、

前記第1プログラム実行部を、前記情報処理端末からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データを該情報処理端末に送信する出力環境制限データ送信手段として機能させ、

前記第2プログラム実行部を、前記出力環境制限データの受信に応じて、前記外部出力手段における出力可否状態を、該受信した出力環境制限データから特定されるアクセス許諾出力可否状態に移行させる出力可否状態移行手段として機能させることを特徴としている。

この特徴によれば、アクセス対象に管理対象データに対応する出力環境制限データが、情報処理端末に送信されて、該出力環境制限データから特定されるアクセス許諾出力可否状態に、情報処理端末における外部出力手段の出力可否状態が自動的に移行されるようになるので、これら外部出力手段の機能が制限されたアクセス許諾出力可否状態においてのみ、管理対象データや処理後データに係わる情報処理が情報処理端末において実施可能とされことになるので、シンクライアントサーバシステムと同様の効果を安価に得ることができる。

【0014】

本発明の請求項8に記載の情報管理プログラムは、請求項7に記載の情報管理プログラムであって、

前記サーバコンピュータは、前記管理対象データに対応付けて、前記出力環境制限データに加えて当該管理対象データへのアクセスを許諾されたアクセス利用者を認証するための照合用データを記憶しており、

前記第1プログラム実行部を、

前記情報処理端末からのアクセスに応じて、該情報処理端末から前記認証するための認証用データを取得する認証用データ取得手段と、

前記アクセス対象の管理対象データに対応する照合用データと前記認証用データ取得手段にて取得した認証用データとに基づいて、当該アクセスがアクセス権限を有するアクセス利用者によるアクセスであるか否かの認証を行う認証手段と、

前記認証手段による認証結果がアクセス権限を有するアクセス利用者によるアクセスでないとの認証結果であるときには、当該管理対象データへの当該情報処理端末によるアクセスを不可とする一方、前記認証手段による認証結果がアクセス権限を有するアクセス利用者によるアクセスであるとの認証結果であるときには、当該管理対象データへの当該情報処理端末によるアクセスを許諾するアクセス制御手段と、

して機能させることを特徴としている。

この特徴によれば、アクセスを許諾されたアクセス利用者のみが当該管理対象データへアクセスできるようになるので、より一層、セキュリティ性を向上できる。

【0015】

本発明の請求項9に記載の情報管理プログラムは、請求項7または8に記載の情報管理プログラムであって、

前記情報処理端末は、前記管理対象データに関する情報処理を実施するための当該情報処理端末において実行可能な複数のアプリケーションプログラムを記憶する内部記憶装置を備えており、

前記出力環境制限データは、さらに、対応する前記管理対象データへのアクセスを許諾するときに該アクセスしてきた情報処理端末において実行することを許諾するアプリケーションプログラムを特定可能な起動許諾アプリ情報を含み、

前記第1プログラム実行部を、前記情報処理端末からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データに含まれる前記起動許諾アプリ情報を該情報処理端末に対して送信する起動許諾アプリ情報送信手段として機能させ、

前記第2プログラム実行部を、前記起動許諾アプリ情報の受信に応じて、前記内部記憶装置に記憶されている複数のアプリケーションプログラムの内、該受信した起動許諾アプリ情報から特定されるアプリケーションプログラムのみを当該情報処理端末において実行可能なアクセス許諾アプリ状態に移行させるアプリ状態移行手段として機能させることを特徴としている。

この特徴によれば、アクセス対象の管理対象データに対応する出力環境制限データに含まれる起動許諾アプリ情報が情報処理端末に送信されて、該起動許諾アプリ情報から特定されるアクセス許諾アプリ状態に自動的に移行されるようになるので、これら特定のアプリケーションプログラムのみが実行可能なアクセス許諾アプリ状態においてのみ、管理対象データや処理後データに係わる情報処理が実施可能とされることになるため、これら特定のアプリケーションプログラム以外のアプリケーションプログラムを利用することによる外部への情報の出力が容易となることを回避できることから、より一層、セキュリティ性を向上できる。

【0016】

本発明の請求項10に記載の情報管理プログラムは、請求項7〜9のいずれかに記載の情報管理プログラムであって、

前記出力環境制限データは、当該情報処理端末の所在場所に対応する個別のアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態を特定可能な出力環境制限データとされており、

前記第2プログラム実行部を、

当該情報処理端末の所在場所を特定可能な所在場所情報を取得する所在場所情報取得手段と、

受信した前記出力環境制限データおよび/または前記起動許諾アプリ情報、並びに前記所在場所情報取得手段にて取得した所在場所情報から特定される当該所在場所に対応するアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態への移行を行う前記出力可否状態移行手段および/またはアプリ状態移行手段と、

して機能させることを特徴としている。

この特徴によれば、情報処理端末の所在場所、例えば、オフィス内とオフィス外のように、所在場所に応じて異なるアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態に移行でき、所在場所に応じた制限状態に情報処理端末を簡便に移行させることができる。

【0017】

本発明の請求項11に記載の情報管理プログラムは、請求項7〜10のいずれかに記載の情報管理プログラムであって、

前記出力環境制限データが、XML(eXtensible Markup Language)の記述形式により記述されたXMLデータであることを特徴としている。

この特徴によれば、情報処理端末のプラットホームの違い等によることなく出力環境制限データを利用できるばかりか、そのデータ容量も比較的少ないものに抑えることができる。

【0018】

本発明の請求項12に記載の情報管理プログラムは、請求項7〜11のいずれかに記載の情報管理プログラムであって、

前記情報処理端末は、前記管理対象データ若しくは前記処理後データを記憶可能な内部記憶装置を備えており、

前記出力環境制限データから特定されるアクセス許諾出力可否状態が、前記管理対象データ若しくは前記処理後データの前記内部記憶装置への記憶不可状態を含むことを特徴としている。

この特徴によれば、管理対象データへのアクセスにより、内部記憶装置への記憶が不可とされるので、管理対象データや処理後データを該内部記憶装置に記憶されることがなく、これら情報処理端末の紛失等による情報漏洩の危険性を大幅に低減できる。

【発明を実施するための最良の形態】

【0019】

本発明の実施例を以下に説明する。

【実施例1】

【0020】

本発明の実施例を図面に基づいて説明すると、まず図1は、本発明を適用した本実施例の情報処理システムの全体像を示すシステム構成図である。

【0021】

本実施例の情報処理システムは、本発明のサーバコンピュータとしての情報管理サーバ4と、該情報管理サーバ4と本発明のデータ通信網となるネットワーク5を介してデータ通信可能に接続された、利用者が用いる本発明の情報処理端末としてのノートパソコン1と、から構成される。

【0022】

本実施例の情報管理サーバ4は、CPU(Central Processing Unit)やRAM(Random Access Memory)やROM(Read Only Memory)からなる本発明の第1のプログラム実行部となるサーバ制御部(図示略)と、各種データを記憶するためのサーバ記憶部(図示略)と、LAN(Local Area Network)やインターネットなどのネットワーク5を介したデータの送受信を行うサーバ通信部(図示略)と、から構成される。本実施例に用いた情報管理サーバ4としては一般的なサーバコンピュータを好適に使用することができる。

【0023】

本実施例のノートパソコン1は、CPU(Central Processing Unit)やRAM(Random Access Memory)やROM(Read Only Memory)からなる本発明の第2のプログラム実行部となる制御部(図示略)と、ハードディスクドライブ等の本発明の内部記憶装置(図示略)と、LAN(Local Area Network)やインターネットなどのネットワーク5を介したデータの送受信を行う本発明のデータ通信手段となる通信部(図示略)と、USBメモリ2が装着されるコネクタやUSBメモリ2とのデータの送受信を行うUSB通信部とからなるUSBインターフェイス部3と、から構成される。

【0024】

本実施例に用いたノートパソコン1としては、各種の情報を表示可能なディスプレイやキーボード等の入力装置を備える一般的なパーソナルコンピュータを好適に使用することができる。

【0025】

ノートパソコン1においては、表示ドライバ(図示略)を解してデータをディスプレイに出力(表示)したり、通信部(図示略)を介してデータをネットワークに出力(送信)したり、通信部(図示略)やUSBインターフェイス部3を介してデータをプリンタに出力(印刷)したり、することが可能とされている。更には、ワープロや表計算などの各種アプリケーションにデータを出力し、それを処理させて新たな処理後データを作成して、その処理後データをこれらディスプレイ、ネットワーク、プリンタ等の本発明の外部機器に出力することもできる。この外部出力機器に出力するための、ドライバや通信部やUSBインターフェイス部3が本発明の外部出力手段となる。

【0026】

このノートパソコン1のUSBインターフェイス部3に接続されるUSBメモリ2は、図1に示すように、断面視四角棒状の記憶媒体であり、その内部には、不揮発性メモリであるフラッシュメモリ(図示略)が搭載されている。

【0027】

ノートパソコン1の利用場所には、図1に示すように、利用者が雇用されている企業内(社内)と、図2に示すように、それ以外の場所(社外)の2種類がある。

【0028】

図1に示すように、社内で利用する場合には、ノートパソコン1は社内のネットワーク5に接続されており、利用者は、該ネットワーク5に接続された情報管理サーバ4に記憶されているデータを取得して、ノートパソコン1において、表示させたり、印刷させたり、アプリケーションを利用して処理を行わせたり、更には、USBメモリ2に保存させることができる。これら情報管理サーバ4から取得されたデータには、社外秘とされているものがあり、このようなデータは、第三者に漏洩しないようにデータの出力環境を管理する必要がある。

【0029】

一方、図2に示すように、自宅や社外において、ノートパソコン1が、情報管理サーバ4とのデータ通信が可能とされたネットワーク5´に接続している場合には、利用者は、該ネットワーク5´に接続された情報管理サーバ4に記憶されているデータを取得して、ノートパソコン1において、表示させたり、印刷させたり、アプリケーションを利用して処理を行わせたり、更には、USBメモリ2に保存させることができる。

【0030】

尚、自宅や社外から情報管理サーバ4に接続するためのネットワーク5´としては、情報管理サーバ4のサーバ通信部(図示略)が接続している回線に応じて、具体的には、インターネット、携帯電話網、公衆回線網のいずれに接続しているかに応じて、これらを好適に使用することができる。

【0031】

本実施例では、このように第三者に漏洩しないようにデータの出力環境を管理する必要があるデータを、管理対象データと総称する。

【0032】

本実施例の情報管理サーバ4には、図4に示すように、管理対象データと、管理対象データの出力環境を適切に制御するための利用者データ並びに出力環境制限データとが記憶されている。

【0033】

利用者データと出力環境制限データは、図3〜図5に示すように、XML(eXtensible Markup Language)の記述形式により記述されたXMLデータとされている。

【0034】

つまりは、本実施例の出力環境制限データは、XML(eXtensible Markup Language)の記述形式により記述されたXMLデータであり、本発明の請求項5、11における出力環境制限データに該当する。

【0035】

利用者データは、図3(a)、図3(b)に示すように、利用者の識別情報となるIDと、パスワードと、利用者の所属グループの識別情報としてのグループ名であるグループ(複数設定可能)と、から構成される。グループ名は予め定められている。

【0036】

例えば、図3(a)は、IDが「利用者_1」、パスワードが「PASSWORD_1」、グループが「一般利用者」となる利用者データを記述している。また、図3(b)は、IDが「利用者_2」、パスワードが「PASSWORD_2」、グループが「一般利用者」かつ「管理者」となる利用者データを記述している。

【0037】

出力環境制限データは、図4及び図5に示すように、出力環境制限の対象となる管理対象データの特定情報となる管理対象データ情報と、該管理対象データの出力環境制限の方法となる制限規則(複数設定可能)とから主に構成される。

【0038】

まず、管理対象データ情報について説明すると、図4に示すように、サーバ位置と、外付け位置と、見かけ位置と、から構成される。

【0039】

サーバ位置は、情報管理サーバ4における管理対象データの記憶位置となるデータが記憶される。外付け位置には、当該管理対象データが社内の情報管理サーバ4(図1参照)から取得してUSBメモリ2に保存した管理対象データの場合に記憶されるデータであり、USBメモリ2における管理対象データの記憶位置となるデータが記憶される。見かけ位置には、情報管理サーバ4に記憶されている管理対象データに対して、利用者がアクセスするための見かけ上の記憶位置となるデータが記憶される。

【0040】

例えば、見かけ位置には、ノートパソコン1のOS(Operating System)において、利用者が少ない操作で選択できるように予め定められた「個人フォルダ」が記憶される。この情報に基づいて利用者は、「個人フォルダ」を選択するという簡単な操作で、外付け位置に記憶されている管理対象データにアクセスできるようになる。

【0041】

次に、制限規則(複数設定可能)について説明すると、図4及び図5に示すように、適用条件と、制限内容とから構成される。本実施例では、適用条件が充足された場合に、当該管理対象データに対して制限内容が適用されるという意味で制限規則と呼んでいる。

【0042】

適用条件は、適用対象となる利用者(複数設定可能)と、適用対象となるグループ(複数設定可能)と、適用対象となる場所(複数設定可能)と、から構成される。この適用条件を構成する利用者、グループ、場所に関する条件を全て充足したときに、当該制限規則が適用対象として選択される。利用者、グループ、場所のいずれかに関わらず適用したい場合には、無関係としたい項目を記述しなければ良い。

【0043】

利用者には、適用対象となる利用者のIDが記述される。また、特別なIDとして全登録利用者が定められており、全ての利用者のIDに適合する。グループには、適用対象となるグループ名が記述される。場所には、適用対象となる所在場所の識別情報としての場所名が記述される。場所名は予め定められている。

【0044】

つまりは、本実施例の出力環境制限データを構成する場所の項目が、情報処理端末の所在場所に対応しており、本実施例の出力環境制限データは本発明の請求項4、10における出力環境制限データに該当する。

【0045】

制限内容は、ユーザインタフェースの制限内容と、機器の制限内容と、許可アプリケーションの制限内容と、から構成され、本発明のアクセス許諾出力可否状態に該当する。

【0046】

ユーザインタフェースには、デスクトップへの管理対象データの出力を許可するか否か、メニューに予め登録されている項目の各々について画面への出力を許可するか否か、が記述される。

【0047】

機器には、ネットワークを介したデータ通信のための通信部(図示略)への管理対象データの出力(送信)を許可するか否か、プリンタへの管理対象データの出力(印刷)を許可するか否か、内部記憶装置(図示略)への管理対象データの出力(保存)を許可するか否か、書込可能媒体が装填された媒体書込装置への管理対象データの出力(書込)を許可するか否か、が記述される。

【0048】

尚、出力環境制限データを構成するネットワークの項目は、ネットワークへの出力(送信)を許可するか否かのみを設定するようにしているが、特定のサーバ(サーバ名)に対してのデータの出力や、特定のデータ(管理対象データ以外)の出力や、特定のネットワーク(IPアドレスの所定の範囲)に対してのデータの出力を許可するか否かを設定できるようにしても良い。

【0049】

つまりは、本実施例の出力環境制限データを構成する内部記憶装置の項目の設定値が、管理対象データ若しくは処理後データの内部記憶装置への記憶不可状態(禁止)を含んでおり、本実施例の出力環境制限データは本発明の請求項6、12における出力環境制限データに該当する。

【0050】

許可アプリケーションには、管理対象データの出力が許可される全てのアプリケーションの識別情報が記述される。これらアプリケーションに出力されることは、管理対象データの表示と変更が許容されて、本発明の処理後データが作成されることを意味する。

【0051】

つまりは、本実施例の出力環境制限データを構成する許可アプリケーションの項目が、本発明の請求項3、9における起動許諾アプリ情報に該当する。

【0052】

上述のような項目により、図4に示すように、所在場所が社内である場合に緩い制限内容を適用する制限規則を記述することができる。具体的には、適用条件として、当該管理対象データへのアクセスを所望したときに、ノートパソコン1の利用者が予め利用者登録された登録利用者であって、一般利用者グループに属し、更にノートパソコン1の所在場所が社内であること、が記述されている。また、制限内容として、デスクトップへの管理対象データの出力、全てのメニューの出力、ネットワークへの管理対象データの出力、外部記憶装置(本実施例ではUSBメモリ2)への管理対象データの出力、指定されたアプリケーションへの管理対象データの出力、を許可する旨が記述されている。一方、管理者ではなく一般利用者グループであることを考慮して、プリンタへの管理対象データの出力、内部記憶装置への管理対象データの出力、媒体書込装置への管理対象データの出力、を禁止する旨が記述されている。

【0053】

図5は、所在場所が社外である場合に厳しい制限内容を適用する制限規則を例示している。具体的には、適用条件として、当該管理対象データへのアクセスを所望したときに、ノートパソコン1の利用者が予め利用者登録された登録利用者であって、いずれかのグループに属し、更にノートパソコン1の所在場所が社外であること、つまり、全ての登録利用者であること、が記述されている。また、制限内容として、電子メール等の一部のメニューの出力、外部記憶装置への管理対象データの出力、を許可する旨が記述されている。一方、デスクトップへの管理対象データの出力、ほとんどのメニューの出力、ネットワークへの管理対象データの出力、プリンタへの管理対象データの出力、内部記憶装置への管理対象データの出力、媒体書込装置への管理対象データの出力、アプリケーションへの管理対象データの出力、を禁止する旨が記述されている。

【0054】

図6は、所在場所に応じた制限内容の例を示す図である。この例では、社内と社外をまず規定し、更に、社内においても、機密情報を扱う区画(機密区画)と、機密情報を扱わない区画(一般区画)と、がある場合を規定している。機密区画とは、例えば新製品の開発区画であり、これら機密区画においては情報漏洩に対して高い意識を持つ従業員が多く、また、対策が講じられている場合も多く、制限内容を厳しくする必要はない。このように適用すべき制限内容が異なる区画が3箇所ある場合にも、本実施例の制限規則の記述方法を用いれば、機密区画には最も緩い制限内容(例えば、メール禁止のみ)を、一般区画には機密区画ほど緩くはないが業務を行うのに必要十分な制限内容(例えば、メール禁止、印刷禁止、インストール禁止)を、社外には情報漏洩対策としての厳しい制限内容(例えば、アプリケーション制限、コピー禁止、ネットワーク禁止)を、それぞれ適用する制限規則を記述することができる。

【0055】

尚、本実施例においては、所在場所を社内、社外として設定しているが、本発明はこれに限定されるものではなく、後述する所在場所情報取得(特定)処理により判定(特定)可能であれば、どのように設定しても良い。例えば、自宅、駅、取引先など、必要な数だけ適宜に設定すれば良い。

【0056】

本実施例で用いたノートパソコン1には、図4及び図5に示した上述の出力環境制限データに基づいて、管理対象データの出力環境を制限する機能を提供する専用のアプリケーションプログラム(以下、制限用アプリと称する)がインストールされ、常時実行されている。この制限用アプリは、管理対象データへのアクセスと、管理対象データのネットワークへの出力、プリンタへの出力、その他出力環境制限データにて記述された出力先への出力を常時監視しており、出力環境制限データに従って出力の制限を行う。

【0057】

尚、制限用アプリを常時実行する構成としているが、本発明はこれに限定されるものではなく、出力環境制限データに予め定められた管理対象データへのアクセスの都度、あるいは、出力先への出力の都度、必要なときにのみ実行されるようにOSに制限用アプリを組み込む構成としても良い。

【0058】

本実施例の制限用アプリの処理内容について、図9のシーケンス図と、図7の画面図に基づいて説明していく。

【0059】

情報処理端末であるノートパソコン1においては、ネットワーク5とプリンタへのデータ出力が可能とされており、内蔵する内部記憶装置には各種アプリケーションが記憶されており、更に外部記憶装置であるUSBメモリ2が接続されている。

【0060】

ネットワーク5を介してデータ通信可能に接続された情報管理サーバ4には、管理対象データが複数記憶されており、これら管理対象データに対応付けて複数の出力環境制限データが記憶されている。更に、当該情報管理サーバ4を利用可能な利用者の利用者データも複数記憶されている。

【0061】

例えば、4つのファイルを含むフォルダからなる管理対象データに対して1つの出力環境制限データ、5つのファイルを含むフォルダからなる管理対象データに対して1つの出力環境データ、1つのファイルからなる管理対象データに対して1つの出力環境制限データ、のように対応付けて記憶されている。

【0062】

本実施例では、出力環境制限データとして、図4に示すように、見かけ位置が「個人フォルダ」である管理対象データに対する出力環境制限データが記憶されている。また、それ以外の見かけ位置、例えば「契約書類フォルダ」をもつ管理対象データに対する出力環境制限データも記憶されているものとする。

【0063】

ここで、利用者がノートパソコン1においてIDとパスワードを入力してログイン操作を行うと、制限用アプリは情報管理サーバ4にIDとパスワードからなる認証用データを送信する。また、この認証用データを内部記憶装置(図示略)に記憶する。

【0064】

情報管理サーバ4は、認証用データ取得処理を行い、認証用データを取得する。そして、認証用データに含まれるIDとパスワードとを対応付けた利用者データを記憶しているかを判定する認証処理を行い、その判定結果をノートパソコン1に送信する。

【0065】

認証処理の判定結果を受信したノートパソコン1の制御アプリは、記憶している旨の判定結果である場合には、ログインを許可して所定のログイン処理を行い、記憶していない旨の判定結果である場合には、ログインを拒否する。

【0066】

このログインが許可された状態において、制限用アプリが、利用者から情報管理サーバ4に記憶された管理対象データへのアクセス操作を受け付ける(S101)。例えば、図7の画面において、管理対象データの見かけ位置に該当する「個人フォルダ」内に記憶されている「社外秘文書1」がマウスでダブルクリックされることで、ワープロのアプリケーションに対して当該データを出力させたい旨を受け付ける。

【0067】

制限用アプリは、出力環境制限データ取得処理を行い(S102)、情報管理サーバ4に内部記憶装置(図示略)に記憶している認証用データを、受付けた管理対象データを特定可能な情報(「社外秘文書1」というファイル名)とともに送信する。

【0068】

情報管理サーバ4は、認証用データ取得処理(S111)を行い、認証用データを取得する。

【0069】

つまりは、認証用データ取得処理(S111)は、情報処理端末(ノートパソコン1)からのアクセスに応じて、該情報処理端末から認証するための認証用データを取得しており、該認証用データ取得処理を実施するサーバ制御部(図示略)を備える情報管理サーバ4は、本発明の請求項2、8における認証用データ取得手段を形成する。

【0070】

認証用データを取得した情報管理サーバ4は、認証処理(S112)を行い、認証用データに含まれるIDとパスワードとを対応付けた利用者データを記憶している(OK)かを判定する。

【0071】

認証処理を行った情報管理サーバ4は、判定処理(S113)を行い、認証処理の結果がOKであるかNGであるかを判定し、NGである場合にはその旨をノートパソコン1の制限用アプリに送信する。

【0072】

また、情報管理サーバ4は、S113において認証処理の結果がOKであると判定した場合には、出力環境制限データ送信処理(S114)を行い、管理対象データの見かけ位置として「個人フォルダ」が登録されている出力環境制限データを特定し、該出力環境制限データをノートパソコン1の制限用アプリに送信する。

【0073】

すなわち、情報管理サーバ4は、認証処理の結果がNGである旨、もしくは、出力環境制限データをノートパソコン1の制限用アプリに送信することとなる。

【0074】

このように、本実施例の出力環境制限データにより、管理対象データと、該管理対象データへのアクセスが許諾される利用者のIDとが対応付けられており、更に、本実施例の利用者データにより、該管理対象データへのアクセスが許容される利用者のIDと、該利用者を認証するためのパスワードが対応付けられている。

【0075】

つまりは、実施例の出力環境制限データ及び利用者データは、管理対象データに対応付けて、出力環境制限データに加えて当該管理対象データへのアクセスを許諾されたアクセス利用者を認証するためのデータを記憶しており、本発明の請求項2、8における照合用データに該当する。

【0076】

また、情報管理サーバ4における認証処理(S112)は、アクセス対象の管理対象データに対応する照合用データ(出力環境制限データ及び利用者データ)と認証用データ取得手段(認証用データ取得処理)にて取得した認証用データとに基づいて、当該アクセスがアクセス権限を有するアクセス利用者によるアクセスであるか否かの認証を行っており、該認証処理を実施するサーバ制御部(図示略)を備える情報管理サーバ4は、本発明の請求項2、8における認証手段を形成する。

【0077】

出力環境制限データ取得処理(S102)を実施している制限用アプリは、情報管理サーバ4が認証処理の結果がNGである旨を送信してきた場合には、以降の処理を実施せずに、アクセスが禁止されている旨、或いは当該管理対象データが不在である旨のメッセージを出力(表示)する。

【0078】

また、情報管理サーバ4が出力環境制限データを送信してきた場合には、制限用アプリは、出力環境制限データ取得処理(S102)の実施に基づいて、該送信されてきた出力環境制限データを受信する。

【0079】

つまりは、出力環境制限データ送信処理(S114)は、情報処理端末(ノートパソコン1)からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データを該情報処理端末に送信しており、該出力環境制限データ送信処理を実施するサーバ制御部(図示略)を備える情報管理サーバ4は、本発明の請求項1、7における出力環境制限データ送信手段を形成する。

【0080】

また、出力環境制限データ送信処理(S114)は、情報処理端末(ノートパソコン1)からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データに含まれる起動許諾アプリ情報(許可アプリケーション)を該情報処理端末に対して送信しており、該出力環境制限データ送信処理を実施するサーバ制御部(図示略)を備える情報管理サーバ4は、本発明の請求項3、9における起動許諾アプリ情報送信手段を形成する。

【0081】

また、所在場所情報取得(特定)処理を行い(S103)、所在場所を特定する。本実施例においては、ネットワークへの出力が可能とされていれば、つまりネットワークに接続されていれば社内、ネットワークへの出力が不可能なら社外と特定する。

【0082】

つまりは、所在場所情報取得(特定)処理(S103)は、情報処理端末の所在場所を特定可能な所在場所情報を取得しており、該所在場所情報取得(特定)処理を実施する制御部(図示略)を備えるノートパソコン1は、本発明の請求項4、10における所在場所情報取得手段を形成する。

【0083】

尚、ノートパソコン1にGPS装置を接続することで、所在場所を取得(特定)するようにしても良く、この場合には所在場所情報取得(特定)処理にて、GPS装置からGPS情報を取得して所在場所を取得(特定)すれば良い。

【0084】

また、ノートパソコン1にRFID(Radio Frequency IDentification)リーダ/ライタを搭載し、所在場所に該所在場所を特定可能なRFIDタグを添付しておけば、ノートパソコン1からRFIDタグを読み取ることで所在場所を特定することができる。この場合には所在場所情報取得(特定)処理にて、RFIDタグの情報を取得して所在場所を取得(特定)すれば良い。

【0085】

そして、制限用アプリは、利用者データ及び所在場所に基づいて、適用すべき出力環境制限データを特定する(S104)。具体的には、管理対象データの見かけ位置として「個人フォルダ」が登録されている出力環境制限データに含まれる複数の制限規則のうち、現在ログイン中の利用者の利用者データ及び特定した所在場所に該当する適用条件をもつ制限規則を特定する。尚、該当する適用条件がない場合には、制限規則は特定されない。

【0086】

制限規則を特定した制限用アプリは、出力可否状態移行処理を行い(S105)、制限規則に含まれる制限内容に従って、各種出力環境の出力可否状態を設定する。この結果、例えば、図7に示すようにメニューが制限されるようになったり、あるいは、プリンタへの出力が禁止されるようになる。尚、S104において、制限規則が特定されなかった場合には、すべての出力が拒否される出力可否状態に設定される。

【0087】

つまりは、出力可否状態移行処理(S105)は、出力環境制限データの受信に応じて、外部出力手段における出力可否状態を、該受信した出力環境制限データから特定されるアクセス許諾出力可否状態(制限内容)に移行させており、該出力可否状態移行処理を実施する制御部(図示略)を備えるノートパソコン1は、本発明の請求項1、7における出力可否状態移行手段を形成する。

【0088】

また、出力可否状態移行処理(S105)においては、制限内容を構成する許可アプリケーションの設定値に基づいて、アプリケーションの実行が許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0089】

つまりは、出力可否状態移行処理(S105)は、起動許諾アプリ情報(許可アプリケーションを含む出力環境制限データ)の受信に応じて、内部記憶装置(図示略)に記憶されている複数のアプリケーションプログラムの内、該受信した起動許諾アプリ情報から特定されるアプリケーションプログラムのみを当該情報処理端末において実行可能なアクセス許諾アプリ状態(制限内容)に移行させており、該出力可否状態移行処理を実施する制御部(図示略)を備えるノートパソコン1は、本発明の請求項3、9におけるアプリ状態移行手段を形成する。

【0090】

また、出力可否状態移行処理(S105)においては、制限内容を構成するネットワークの設定値に基づいて、ネットワークへのデータの出力が許可もしくは拒否されるように制限用アプリの制御内容が設定される。結果的に、あらゆるアプリケーションからネットワークへのデータの出力が、許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0091】

尚、制御用アプリによりネットワークへのデータの出力が禁止される場合にも、制御用アプリからの、管理対象データへのアクセスを許容するか否かを判定するための出力環境制限データ取得処理(S102)における情報管理サーバ4を送受信の対象としたデータの出力は許容されるものとする。

【0092】

また、出力可否状態移行処理(S105)においては、制限内容を構成する内部記憶装置の設定値に基づいて、内部記憶装置へのデータの出力が許可もしくは拒否されるように制限用アプリの制御内容が設定される。結果的に、あらゆるアプリケーションから内部記憶装置へのデータの出力が、許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0093】

出力環境制限データの制限内容に従って各種出力環境の出力可否状態を設定した制限用アプリは、管理対象データ取得処理を行い(S106)、S101にて利用者がアクセスしようとした管理対象データの取得要求を情報管理サーバ4に送信して、情報管理サーバ4から当該管理対象データを取得して、利用者のアクセスに対応する出力処理を行う。尚、該出力可否状態において、利用者のアクセスに対応する出力が許可されていない場合には、管理対象データ取得処理(S106)は行わずに、アクセスが禁止されている旨、或いは当該管理対象データが不在である旨のメッセージを出力(表示)する。

【0094】

このように、出力環境制限データに基づいて、管理対象データの出力環境が利用者と所在場所に応じて制限される。

【0095】

つまりは、情報管理サーバ4における判定処理(S113)及び出力環境制限データ送信処理(S114)は、認証手段(認証処理)による認証結果がアクセス権限を有するアクセス利用者によるアクセスでないとの認証結果であるとき(S113において認証処理の結果がNGであると判定した場合)には、当該管理対象データへの当該情報処理端末によるアクセスを不可とする(出力環境制限データを送信しないことで、ノートパソコン1の制御用アプリにS103〜S106の処理を実施させることがなく、特に管理対象データの取得要求を送信する処理(S106)を実施させない)一方、認証手段による認証結果がアクセス権限を有するアクセス利用者によるアクセスであるとの認証結果であるときには、当該管理対象データへの当該情報処理端末によるアクセスを許諾し(出力環境制限データを送信することで、ノートパソコン1の制御用アプリに管理対象データの取得要求を送信する処理(S106)を実施させ)ており、該判定処理及び出力環境制限データ送信処理を実施するサーバ制御部(図示略)を備える情報管理サーバ4は、本発明の請求項2、8におけるアクセス制御手段を形成する。

【0096】

また、出力可否状態移行処理(S105)は、受信した出力環境制限データおよび/または起動許諾アプリ情報(許可アプリケーションを含む出力環境制限データ)、並びに所在場所情報取得手段(所在場所情報取得(特定)処理)にて取得した所在場所情報から特定される当該所在場所に対応するアクセス許諾出力可否状態(制限内容)および/またはアクセス許諾アプリ状態(制限内容)への移行を行っており、該出力可否状態移行処理を実施する制御部(図示略)を備えるノートパソコン1は、本発明の請求項4、10における出力可否状態移行手段および/またはアプリ状態移行手段を形成する。

【0097】

本実施例で用いたノートパソコン1もしくは情報管理サーバ4には、図4及び図5に示す上述の出力環境制限データを作成するための専用のアプリケーションプログラム(以下、作成用アプリと称する)がインストールされている。

【0098】

本実施例の作成用アプリの処理内容について、図8の画面図に基づいて簡単に説明する。出力環境制限データは、図4及び図5を参照して前述したように、管理対象データ情報と、該管理対象データの出力環境制限の方法となる制限規則(複数設定可能)とから主に構成される。そして、制限規則は、適用条件と制限内容とから構成される。

【0099】

図8上部は、管理対象データ情報の入力領域であり、図8下部は、制限規則を1つ入力するための領域である。図8下部は、更に、適用条件の入力領域と、制限内容の入力領域(3つ)とから構成されている。

【0100】

入力手順としては、利用者が管理対象データ情報を入力し、管理対象データ情報の入力領域の下部に配置された「制限規則の追加」ボタンを操作することで、作成用アプリは、当該管理対象データ情報に対応づける新しい制限規則の編集を開始させるために、適用条件と制限内容の入力内容を初期化(例えば、すべて制限しない状態に)する。

【0101】

そして、利用者が適用条件と制限内容を入力して、管理対象データ情報の入力領域の下部に配置された「編集中規則の登録」ボタンを操作することで、作成用アプリは、適用条件と制限内容の入力内容からなる制限規則を管理対象データ情報に新たに対応付けて、出力環境制限用データを生成して保存する。

【0102】

また、管理対象データ情報に対して、制限規則を複数対応付けることができるが、管理対象データ情報の入力領域の下部に配置された「規則一覧」ボタンを操作すると、当該管理対象データ情報に対応付けられた制限規則のリストを選択可能に表示した規則一覧画面(図示略)が出力される。この規則一覧画面において、利用者が制限規則を1つ選択すると、選択された制限規則の適用条件と制限内容が、図8下部の適用条件と制限内容の入力内容に反映される。

【0103】

この状況で、利用者が適用条件と制限内容を入力して、管理対象データ情報の入力領域の下部に配置された「編集中規則の登録」ボタンを操作することで、作成用アプリは、出力環境制限データに管理対象データ情報に対応付けて登録されている適用条件と制限内容からなる制限規則を、入力内容に基づいて更新する。

【0104】

一方、利用者が管理対象データ情報の入力領域の下部に配置された「編集中規則の削除」ボタンを操作することで、作成用アプリは、管理対象データ情報に対応付けて登録されていた適用条件と制限内容からなる制限規則を、出力環境制限データから削除する。

【実施例2】

【0105】

次に、実施例2に係る情報処理端末を適用した情報処理システムに関して、図10を参照して説明する。本実施例2の特徴としては、前記実施例1においては、情報管理サーバ4に複数の出力環境制限データが管理対象データに対応付けて記憶されていて、利用者が管理対象データにアクセスしようとしたときに、対応する出力環境制限データが特定されて、その都度出力環境制限データに従って出力可否状態移行処理を実施しているのに対し、情報管理サーバ4には出力環境制限データが管理対象データに対応付けて1つだけ記憶されていて、利用者がログインしたときに出力環境制限データが特定されて、ログイン時に1度だけ出力環境制限データに従って出力可否状態移行処理を実施している点であり、その他のシステム構成等は、前記実施例1の情報処理システムと同一であることから、同一である部分の説明は省略するものとし、前記実施例1からの変更点となる本実施例2の特徴部分について以下に説明する。

【0106】

以降では、本実施例2の制限用アプリの処理内容について、図10のシーケンス図と、図7の画面図に基づいて説明していく。

【0107】

本実施例2における情報処理端末であるノートパソコン1においては、ネットワークとプリンタへのデータ出力が可能とされており、内蔵する内部記憶装置には各種アプリケーションが記憶されており、更に外部記憶装置であるUSBメモリ2が接続されている。

【0108】

ネットワーク5を介してデータ通信可能に接続された情報管理サーバ4には、管理対象データが複数記憶されており、全管理対象データに対して出力環境制限データが1つだけ関連づけて記憶されている。更に、当該情報管理サーバ4を利用可能な利用者の利用者データも複数記憶されている。

【0109】

例えば、10つのファイルを含むフォルダからなる管理対象データに対して1つの出力環境制限データだけが記憶されている。

【0110】

尚、図4、図5を参照して説明したように、出力環境制限データは、内部に複数の制限規則を記述可能であり、制限規則は利用者と場所に応じた制限内容となっていることから、出力環境制限データが1つだけしか記憶されていない場合にも、利用者と場所に対応付けた複数の制限内容を記述できるようになっている。

【0111】

本実施例では、出力環境制限データとして、図4に示すように、見かけ位置が「個人フォルダ」である管理対象データに対する出力環境制限データのみが記憶されており、それ以外の見かけ位置である管理対象データは記憶されておらず、また、出力環境制限データも記憶されていないものとする。

【0112】

このような場合には、ログイン後に、アクセスしようとする管理対象データに応じて、出力環境を制限する必要はなく、この1つしか記憶されていない出力環境制限データに従って、ログイン時に一元的に出力環境を制限すれば良い。

【0113】

利用者がノートパソコン1においてIDとパスワードを入力してログイン操作を行う(S201)。

【0114】

制限用アプリは、出力環境制限データ取得処理を行い(S102)、情報管理サーバ4にIDとパスワードからなる認証用データを送信する。また、この認証用データを内部記憶装置(図示略)に記憶する。

【0115】

情報管理サーバ4は、認証用データ取得処理(S211)を行い、認証用データを取得する。

【0116】

認証用データを取得した情報管理サーバ4は、認証処理(S212)を行い、認証用データに含まれるIDとパスワードとを対応付けた利用者データを記憶している(OK)かを判定する。

【0117】

認証処理を行った情報管理サーバ4は、判定処理(S213)を行い、認証処理の結果がOKであるかNGであるかを判定し、NGである場合にはその旨をノートパソコン1の制限用アプリに送信する。

【0118】

また、情報管理サーバ4は、S213において認証処理の結果がOKであると判定した場合には、出力環境制限データ送信処理(S214)を行い、管理対象データの見かけ位置として「個人フォルダ」が登録されている出力環境制限データを特定し、該出力環境制限データをノートパソコン1の制限用アプリに送信する。

【0119】

すなわち、情報管理サーバ4は、認証処理の結果がNGである旨、もしくは、出力環境制限データをノートパソコン1の制限用アプリに送信することとなる。

【0120】

出力環境制限データ取得処理(S202)を実施している制限用アプリは、情報管理サーバ4が認証処理の結果がNGである旨を送信してきた場合には、以降の処理を実施せずに、ログインが禁止されている旨のメッセージを出力(表示)する。これはログインが拒否されたことに該当する。

【0121】

また、情報管理サーバ4が出力環境制限データを送信してきた場合には、制限用アプリは、出力環境制限データ取得処理(S202)の実施に基づいて、該送信されてきた出力環境制限データを受信する。これはログインが許可されたことに該当する。

【0122】

ログインを許可した制限用アプリは、所在場所情報取得(特定)処理を行い(S203)、所在場所を特定する。本実施例においては、ネットワークへの出力が可能とされていれば、つまりネットワークに接続されていれば社内、ネットワークへの出力が不可能なら社外と特定する。

【0123】

そして、制限用アプリは、利用者データ及び所在場所に基づいて、適用すべき出力環境制限データを特定する(S204)。具体的には、出力環境制限データに含まれる複数の制限規則のうち、現在ログイン中の利用者の利用者データ及び特定した所在場所に該当する適用条件をもつ制限規則を特定する。尚、該当する適用条件がない場合には、制限規則は特定されない。

【0124】

制限規則を特定した制限用アプリは、出力可否状態移行処理を行い(S205)、制限規則に含まれる制限内容に従って、各種出力環境の出力可否状態を設定する。この結果、例えば、図7に示すようにメニューが制限されるようになったり、あるいは、プリンタへの出力が禁止されるようになる。尚、S204において、制限規則が特定されなかった場合には、すべての出力が拒否される出力可否状態に設定される。

【0125】

また、出力可否状態移行処理(S205)においては、制限内容を構成する許可アプリケーションの設定値に基づいて、アプリケーションの実行が許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0126】

また、出力可否状態移行処理(S205)においては、制限内容を構成するネットワークの設定値に基づいて、ネットワークへのデータの出力が許可もしくは拒否されるように制限用アプリの制御内容が設定される。結果的に、あらゆるアプリケーションからネットワークへのデータの出力が、許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0127】

尚、制御用アプリによりネットワークへのデータの出力が禁止される場合にも、制御用アプリからの、管理対象データへのアクセスを許容するか否かを判定するための出力環境制限データ取得処理(S202)における情報管理サーバ4を送受信の対象としたデータの出力は許容されるものとする。

【0128】

また、出力可否状態移行処理(S205)においては、制限内容を構成する内部記憶装置の設定値に基づいて、内部記憶装置へのデータの出力が許可もしくは拒否されるように制限用アプリの制御内容が設定される。結果的に、あらゆるアプリケーションから内部記憶装置へのデータの出力が、許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0129】

この時点で、全管理対象データに対応して出力環境が制限されているので、以後、出力可否状態移行処理を実施しなくとも、利用者を安全に管理対象データにアクセスさせられるようになっており、これら出力可否状態移行処理後の管理対象データのアクセス(取得)は、実施例1と同様となるので、詳細な説明や図10への図示は省略する。

【0130】

出力環境制限データの制限内容に従って各種出力環境の出力可否状態を設定した制限用アプリは、利用者がアクセスしようとした管理対象データの取得要求を情報管理サーバ4に送信して、情報管理サーバ4から当該管理対象データを取得して、利用者のアクセスに対応する出力処理を行う。尚、当該出力可否状態において、利用者のアクセスに対応する出力が許可されていない場合には、アクセスが禁止されている旨、或いは当該管理対象データが不在である旨のメッセージを出力(表示)する。

【0131】

このように、出力環境制限データに基づいて、管理対象データの出力環境が利用者と所在場所に応じて制限される。

【0132】

本実施例のように、情報管理サーバ4において出力環境制限データが1つしか記憶されておらず、ログイン時に一度だけ出力可否状態移行処理を行えば良い場合には、OSがログイン時に一度だけ読み込む設定データを、OSが読み込む前に変更することで、出力環境の制限を行うことができる。例えば、ネットワークやプリンタへの出力の可否や、メニューの出力内容を設定することができる。

【0133】

但し、OSの仕様によっては、設定データによって制限できない出力先もあり、このような場合には、この出力先への出力を制限するための特別な制限用アプリをOSに組み込めば良い。

【実施例3】

【0134】

次に、実施例3に係る情報処理端末を適用した情報処理システムに関して、図11を参照して説明する。尚、本実施例3の特徴としては、前記実施例1、2においては、情報処理端末の制限用アプリが現在の機能制限状態に関わらず出力環境制限データに従って出力可否状態移行処理を実施しているのに対し、現在の機能制限状態が出力環境制限データの制限内容以下であるか否かを判定して、制限内容以下である場合に出力可否状態移行処理を実施している点であり、その他のシステム構成等は、前記実施例1の情報処理システムと同一であることから、同一である部分の説明は省略するものとし、前記実施例1からの変更点となる本実施例3の特徴部分について以下に説明する。

【0135】

以降では、本実施例3の制限用アプリの処理内容について、図11のシーケンス図と、図7の画面図に基づいて説明していく。

【0136】

情報処理端末であるノートパソコン1においては、ネットワークとプリンタへのデータ出力が可能とされており、内蔵する内部記憶装置には各種アプリケーションが記憶されており、更に外部記憶装置であるUSBメモリ2が接続されている。

【0137】

ネットワーク5を介してデータ通信可能に接続された情報管理サーバ4には、管理対象データが複数記憶されており、これら管理対象データに対応付けて複数の出力環境制限データが関連づけて記憶されている。更に、当該情報管理サーバ4を利用可能な利用者の利用者データも複数記憶されている。

【0138】

例えば、4つのファイルを含むフォルダからなる管理対象データに対して1つの出力環境制限データ、5つのファイルを含むフォルダからなる管理対象データに対して1つの出力環境データ、1つのファイルからなる管理対象データに対して1つの出力環境制限データ、のように対応付けて記憶されている。

【0139】

本実施例では、出力環境制限データとして、図4に示すように、見かけ位置が「個人フォルダ」である管理対象データに対する出力環境制限データが記憶されている。また、それ以外の見かけ位置、例えば「契約書類フォルダ」をもつ管理対象データに対する出力環境制限データも記憶されているものとする。

【0140】

ここで、利用者がノートパソコン1においてIDとパスワードを入力してログイン操作を行うと、制限用アプリは情報管理サーバ4にIDとパスワードからなる認証用データを送信する。また、この認証用データを内部記憶装置(図示略)に記憶する。

【0141】

情報管理サーバ4は、認証用データ取得処理を行い、認証用データを取得する。そして、認証用データに含まれるIDとパスワードとを対応付けた利用者データを記憶しているかを判定する認証処理を行い、その判定結果をノートパソコン1に送信する。

【0142】

認証処理の判定結果を受信したノートパソコン1の制御アプリは、記憶している旨の判定結果である場合には、ログインを許可して所定のログイン処理を行い、記憶していない旨の判定結果である場合には、ログインを拒否する。

【0143】

このログインが許可された状態において、制限用アプリが、利用者から情報管理サーバ4に記憶された管理対象データへのアクセス操作を受け付ける(S301)。例えば、図7の画面において、管理対象データの見かけ位置に該当する「個人フォルダ」内に記憶されている「社外秘文書1」がマウスでダブルクリックされることで、ワープロのアプリケーションに対して当該データを出力させたい旨を受け付ける。

【0144】

制限用アプリは、出力環境制限データ取得処理を行い(S302)、情報管理サーバ4に内部記憶装置(図示略)に記憶している認証用データを、受付けた管理対象データを特定可能な情報(「社外秘文書1」というファイル名)とともに送信する。

【0145】

情報管理サーバ4は、認証用データ取得処理(S311)を行い、認証用データを取得する。

【0146】

認証用データを取得した情報管理サーバ4は、認証処理(S312)を行い、認証用データに含まれるIDとパスワードとを対応付けた利用者データを記憶している(OK)かを判定する。

【0147】

認証処理を行った情報管理サーバ4は、判定処理(S313)を行い、認証処理の結果がOKであるかNGであるかを判定し、NGである場合にはその旨をノートパソコン1の制限用アプリに送信する。

【0148】

また、情報管理サーバ4は、S313において認証処理の結果がOKであると判定した場合には、出力環境制限データ送信処理(S314)を行い、管理対象データの見かけ位置として「個人フォルダ」が登録されている出力環境制限データを特定し、該出力環境制限データをノートパソコン1の制限用アプリに送信する。

【0149】

すなわち、情報管理サーバ4は、認証処理の結果がNGである旨、もしくは、出力環境制限データをノートパソコン1の制限用アプリに送信することとなる。

【0150】

出力環境制限データ取得処理(S302)を実施している制限用アプリは、情報管理サーバ4が認証処理の結果がNGである旨を送信してきた場合には、以降の処理を実施せずに、アクセスが禁止されている旨、或いは当該管理対象データが不在である旨のメッセージを出力(表示)する。

【0151】

また、情報管理サーバ4が出力環境制限データを送信してきた場合には、制限用アプリは、出力環境制限データ取得処理(S302)の実施に基づいて、該送信されてきた出力環境制限データを受信する。

【0152】

また、所在場所情報取得(特定)処理を行い(S303)、所在場所を特定する。本実施例においては、ネットワークへの出力が可能とされていれば、つまりネットワークに接続されていれば社内、ネットワークへの出力が不可能なら社外と特定する。

【0153】

尚、ノートパソコン1にGPS装置を接続することで、所在場所を取得(特定)するようにしても良く、この場合には所在場所情報取得(特定)処理にて、GPS装置からGPS情報を取得して所在場所を取得(特定)すれば良い。

【0154】

また、ノートパソコン1にRFIDリーダ/ライタを搭載し、所在場所に所在場所を特定可能なRFIDを添付しておけば、ノートパソコン1からRFIDを読み取ることで所在場所を特定することができ、この場合には所在場所情報取得(特定)処理にて、RFIDを取得して所在場所を取得(特定)すれば良い。

【0155】

そして、制限用アプリは、利用者データ及び所在場所に基づいて、適用すべき出力環境制限データを特定する(S304)。具体的には、管理対象データの見かけ位置として「個人フォルダ」が登録されている出力環境制限データに含まれる複数の制限規則のうち、現在ログイン中の利用者の利用者データ及び特定した所在場所に該当する適用条件をもつ制限規則を特定する。尚、該当する適用条件がない場合には、制限規則は特定されない。

【0156】

また、制限用アプリは、機能制限状態判定(特定)処理を行い(S305)、現時点での各種出力環境の出力可否状態を判定(特定)する。例えば、図7に示すようにメニューが制限されるようになったり、あるいは、プリンタへの出力が禁止されているかということを判定(特定)する。判定(特定)方法はどのような方法でも良いが、本実施例においては、前回の管理対象データへのアクセス要求受付時に移行させた出力可否状態を記憶しておくことで、特定するものとする。このようにした場合には、最初の管理対象データへのアクセス要求受付時には、出力可否状態が記憶されていないこととなるが、記憶されていない場合には、判定(特定)できない旨を特定すれば良い。

【0157】

更に、機能制限状態判定(特定)処理(S305)においては、S304にて特定した制限規則と、判定(特定)した機能制限状態に基づいて、機能制限状態が出力環境制限データ以下であるか否かを判定する。機能制限状態において、制限規則で禁止されている出力が全て禁止されていれば以下であると判定される。つまり以下というのは、制限規則で禁止されている出力に加えて、制限規則で許可されている出力が更に禁止されていても良いということである。尚、機能制限状態が記憶されておらず判定(特定)されなかった場合には、常に以下ではないと判定される。

【0158】

また、機能制限状態判定(特定)処理(S305)においては、現時点での各種出力環境の出力可否状態の記憶状況と、出力環境制限データの制限内容を構成する許可アプリケーションに基づいて、出力環境制限データにおいて禁止されているアプリケーションの実行が拒否されているか否かが判定される。

【0159】

また、機能制限状態判定(特定)処理(S305)においては、現時点での各種出力環境の出力可否状態の記憶状況と、出力環境制限データの制限内容を構成するネットワークに基づいて、出力環境制限データにおいて禁止されているときにはネットワークへのデータの出力が拒否されるかが判定される。

【0160】

機能制限状態が出力環境制限データ(制限規則)以下であるか否かを判定した制限用アプリは、判定内容に応じたアクセス制御処理を行う(S306)。以下である(YES)と判定したときにはS308に移行し、以下でない(NO)と判定したときにはS307移行する。

【0161】

機能制限状態が出力環境制限データ(制限規則)以下と判定しなかった(NOと判定した)制限用アプリは、出力可否状態移行処理を行い(S307)、制限規則に含まれる制限内容に従って、各種出力環境の出力可否状態を設定する。この結果、例えば、図7に示すようにメニューが制限されるようになったり、あるいは、プリンタへの出力が禁止されるようになる。設定された出力可否状態は内部記憶装置に記憶されて、次回の機能制限状態判定(特定)処理において利用される。尚、S304において、制限規則が特定されなかった場合には、すべての出力が拒否される出力可否状態に設定される。

【0162】

また、出力可否状態移行処理(S307)においては、制限内容を構成する許可アプリケーションの設定値に基づいて、アプリケーションの実行が許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0163】

また、出力可否状態移行処理(S307)においては、制限内容を構成するネットワークの設定値に基づいて、ネットワークへのデータの出力が許可もしくは拒否されるように制限用アプリの制御内容が設定される。結果的に、あらゆるアプリケーションからネットワークへのデータの出力が、許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0164】

尚、制御用アプリによりネットワークへのデータの出力が禁止される場合にも、制御用アプリからの、管理対象データへのアクセスを許容するか否かを判定するための出力環境制限データ取得処理(S302)における情報管理サーバ4を送受信の対象としたデータの出力は許容されるものとする。

【0165】

また、出力可否状態移行処理(S307)においては、制限内容を構成する内部記憶装置の設定値に基づいて、内部記憶装置へのデータの出力が許可もしくは拒否されるように制限用アプリの制御内容が設定される。結果的に、あらゆるアプリケーションから内部記憶装置へのデータの出力が、許可もしくは拒否されるように制限用アプリの制御内容が設定される。

【0166】

尚、前記実施例2のように、情報管理サーバ4に1つしか出力環境制限データが記憶されておらず、ログインしたときにのみ出力可否状態移行処理を実施する制限用アプリの場合には、まず、管理対象データへのアクセスに伴って実施されるアクセス制御処理において、一元的に利用者をログアウトさせてログイン画面を表示して、利用者が再度ログインするように促す。そして、利用者のログインに伴う出力可否状態移行処理において、出力可否状態を移行させれば良い。

【0167】

機能制限状態が出力環境制限データ以下と判定した(YESと判定した)、もしくは、出力環境制限データの制限内容に従って各種出力環境の出力可否状態を設定した制限用アプリは、管理対象データ取得処理を行い(S308)、S301にて利用者がアクセスしようとした管理対象データの取得要求を情報管理サーバ4に送信して、情報管理サーバ4から当該管理対象データを取得して、利用者のアクセスに対応する出力処理を行う。尚、該出力可否状態において、利用者のアクセスに対応する出力が許可されていない場合には、管理対象データ取得処理(S308)は行わずに、アクセスが禁止されている旨のメッセージを出力(表示)する。

【0168】

このように、出力環境制限データに基づいて、管理対象データの出力環境が利用者と所在場所に応じて制限される。

【0169】

以上、前記各実施例によれば、アクセス対象に管理対象データに対応する出力環境制限データが、ノートパソコン1に送信されて、該出力環境制限データから特定されるアクセス許諾出力可否状態(制限内容)に、ノートパソコン1における外部出力手段の出力可否状態が自動的に移行されるようになるので、これらネットワークやプリンタとの通信部やUSBインタフェース部3やディスプレイの表示ドライバなどの外部出力手段の機能が制限されたアクセス許諾出力可否状態においてのみ、管理対象データや処理後データに係わる情報処理が情報処理端末において実施可能とされことになるので、シンクライアントサーバシステムと同様の効果を安価に得ることができる。

【0170】

また、前記各実施例によれば、アクセスを許諾されたアクセス利用者のみが当該管理対象データへアクセスできるようになるので、より一層、セキュリティ性を向上できる。

【0171】

また、前記各実施例によれば、アクセス対象の管理対象データに対応する出力環境制限データに含まれる起動許諾アプリ情報(許可アプリケーション)がノートパソコン1に送信されて、該起動許諾アプリ情報から特定されるアクセス許諾アプリ状態(制限内容)に自動的に移行されるようになるので、これら特定のアプリケーションプログラムのみが実行可能なアクセス許諾アプリ状態においてのみ、管理対象データや処理後データに係わる情報処理が実施可能とされることになるため、これら特定のアプリケーションプログラム以外のアプリケーションプログラムを利用することによる外部への情報の出力が容易となることを回避できることから、より一層、セキュリティ性を向上できる。

【0172】

また、前記各実施例によれば、ノートパソコン1の所在場所、例えば、オフィス内とオフィス外のように、所在場所に応じて異なるアクセス許諾出力可否状態(制限内容)および/またはアクセス許諾アプリ状態に(制限内容)移行でき、所在場所に応じた制限状態にノートパソコン1を簡便に移行させることができる。

【0173】

また、前記各実施例によれば、ノートパソコン1のプラットホームの違い等によることなく出力環境制限データを利用できるばかりか、そのデータ容量も比較的少ないものに抑えることができる。

【0174】

また、前記各実施例によれば、管理対象データへのアクセス時においては、内部記憶装置への記憶が不可とされるので、管理対象データや処理後データを該内部記憶装置に記憶されることがなく、これらノートパソコン1の紛失等による情報漏洩の危険性を大幅に低減できる。

【0175】

また、前記各実施例によれば、管理対象データへのアクセス時においては、該管理対象データに設定されている出力制限状態に自動的に移行されるので、管理対象データの所有者または管理者は、これら出力制限状態への移行を強制することができ、これら管理対象データの不正利用や漏洩を、確実に防止することができる。

【0176】

以上、本発明の実施例を図面により説明してきたが、具体的な構成はこれら実施例に限られるものではなく、本発明の要旨を逸脱しない範囲における変更や追加があっても本発明に含まれる。

【0177】

例えば、前記実施例では、情報処理端末に接続可能な外部記憶装置として、USBインターフェイス部を備えたUSBメモリ2を使用しているが、本発明はこれに限定されるものではなく、これらUSBメモリ2等の外部記憶装置を有しないものであっても良いし、更には、これら外部記憶装置をUSBメモリ2以外の記憶機器、例えば、USBインターフェイス部を備えたハードディスクドライブであっても良い。また、ハードディスクドライブ8を内蔵し、無線通信部を備えたノートパソコン1´(図示略)との無線データ通信が可能とされた携帯電話機7であっても良い。このような無線通信の方式には、赤外線や無線LAN等を利用できる。

【0178】

これら携帯電話機7を外部記憶装置として用いる場合には、前述のように、情報処理端末となるノートパソコン1にGPS装置を接続したり、RFIDリーダ/ライタを搭載することで、所在場所を取得するようにしているのと同様に、該携帯電話機7がGPS機能を備えていたり、RFIDリーダ/ライタを搭載している場合には、これら携帯電話機7から所在場所を特定するためのGPS情報やタグデータを取得するようにしても良い。

【0179】

また、前記実施例では、情報管理サーバ4への接続の有無に応じて、社外か社内かを判定する構成としているが、本発明はこれに限定されるものではなく、その他の基準で判定しても良い。例えば、ネットワーク接続がある場合であっても、社内であることを特定可能な特別なデータを出力するサーバがネットワークを介して検出できたか否かに応じて社内か社外かを判定する構成としても良い。また、実施例中に説明したようにGPSやRFIDタグを用いて所在場所を判定しても良い。

【0180】

また、前記実施例では、ネットワークやプリンタとの通信部やUSBインタフェース部3やディスプレイの表示ドライバなどの外部機器への管理対象データの出力制限と、アプリケーションへの管理対象データへの出力制限を両方実施する構成としているが、本発明はこれに限定されるものではなく、外部機器への管理対象データの出力制限のみを行う構成としても良い。

【0181】

また、前記実施例では、サーバコンピュータである情報管理サーバ4に管理対象データと、出力環境制限データと、利用者データとが記憶される構成としており、常に、ノートパソコン1が情報管理サーバ4から出力環境制限データやその他のデータを読み出す構成としているが、本発明はこれに限定されるものではなく、情報管理サーバ4から読み出した出力環境制限データやその他のデータを、情報管理サーバ4からネットワーク5を介して取得するよりも比較的高速に読み出すことが可能なノートパソコン1の内部記憶装置やUSBメモリ2にキャッシュ(一時記憶)しておき、このキャッシュされた出力環境制限データを利用して前述した処理を行っても良い。この構成によれば、高速な処理が可能となる。

【0182】

尚、一度読み出した出力環境制限データやその他のデータをキャッシュするのではなく、情報管理サーバ4の接続検知を条件に一元的に全てのデータを読み出して、キャッシュするようにしても良い。

【0183】

また、このような構成とした場合にも、管理対象データをキャッシュするようにしても良いが、これらキャッシュを実施すると、キャッシュされているデータから管理対象データが漏洩する可能性が高まることから、これら管理対象データをキャッシュしない構成としても良い。

【0184】

また、前記実施例では、見かけ位置を「個人フォルダ」としているが、本発明はこれに限定されるものではなく、これらの見かけ位置は、任意のフォルダ等とすることができ、例えば、社外秘フォルダそのものとしても良い。

【0185】

また、前記実施例では、照合用データである利用者データと認証用データとに基づいて認証処理を実施するようにしているが、本発明はこれに限定されるものではなく、これら認証処理を実施しない構成としても良い。

【産業上の利用可能性】

【0186】

本発明の活用例として、管理対象データを、例えば音楽や映像のコンテンツデータとして情報管理サーバ4となるコンテンツサーバに記憶しておき、情報処理端末をインターネット網への接続機能や映像や音声の録画機能を備えるハードディスクレコーダ等とし、これらのコンテンツデータへアクセスさせる際に、ハードディスクレコーダの内部記憶装置であるハードディスクへの当該コンテンツデータの記憶や、外部記憶装置への出力を制限することで、これらコンテンツデータの不正な使用や不正な複製を防止することに、本発明を活用することも可能と考えられる。

【図面の簡単な説明】

【0187】

【図1】本発明の実施例における情報処理端末の社内での利用状況を示す図である。

【図2】本発明の実施例における情報処理端末の社外での利用状況を示す図である。

【図3】(a)、(b)は利用者データの構成を示す図である。

【図4】出力環境制限データの構成を示す図である。

【図5】出力環境制限データの構成を示す図である。

【図6】所在場所に応じた出力環境の制限状況を示す図である。

【図7】出力環境制限データが適用された情報処理端末の出力環境の制限状況を示す画面図である。

【図8】出力環境制限データの設定画面を示す画面図である。

【図9】出力環境制限用アプリケーションの処理を示す図である。

【図10】出力環境制限用アプリケーションの処理の変形例を示す図である。

【図11】出力環境制限用アプリケーションの処理の変形例を示す図である。

【符号の説明】

【0188】

1 ノートパソコン1(情報処理端末)

2 USBメモリ

3 USBインターフェイス部

4 情報管理サーバ(サーバコンピュータ)

5 ネットワーク(データ通信網)

【特許請求の範囲】

【請求項1】

データ通信網にデータ通信可能に接続され、管理対象とする管理対象情報を含む管理対象データを記憶するサーバコンピュータと、

前記データ通信網を介して前記サーバコンピュータとデータ通信を行うデータ通信手段と、前記管理対象データ若しくは前記管理対象データを情報処理した後の処理後データを外部機器に出力可能な外部出力手段とを少なくとも備え、前記サーバコンピュータに記憶されている管理対象データに前記データ通信手段を通じてアクセスして、該アクセスした管理対象データに関する情報処理を実施する情報処理端末と、

から成る情報処理システムであって、

前記サーバコンピュータは、

前記管理対象データに対応付けて、当該管理対象データへのアクセスを許諾する前記外部出力手段の出力可否状態であるアクセス許諾出力可否状態を特定可能な出力環境制限データを記憶するとともに、

前記情報処理端末からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データを該情報処理端末に送信する出力環境制限データ送信手段を備え、

前記情報処理端末は、前記出力環境制限データの受信に応じて、前記外部出力手段における出力可否状態を、該受信した出力環境制限データから特定されるアクセス許諾出力可否状態に移行させる出力可否状態移行手段を備えることを特徴とする情報処理システム。

【請求項2】

前記サーバコンピュータは、

前記管理対象データに対応付けて、前記出力環境制限データに加えて当該管理対象データへのアクセスを許諾されたアクセス利用者を認証するための照合用データを記憶するとともに、

前記情報処理端末からのアクセスに応じて、該情報処理端末から前記認証するための認証用データを取得する認証用データ取得手段と、

前記アクセス対象の管理対象データに対応する照合用データと前記認証用データ取得手段にて取得した認証用データとに基づいて、当該アクセスがアクセス権限を有するアクセス利用者によるアクセスであるか否かの認証を行う認証手段と、

前記認証手段による認証結果がアクセス権限を有するアクセス利用者によるアクセスでないとの認証結果であるときには、当該管理対象データへの当該情報処理端末によるアクセスを不可とする一方、前記認証手段による認証結果がアクセス権限を有するアクセス利用者によるアクセスであるとの認証結果であるときには、当該管理対象データへの当該情報処理端末によるアクセスを許諾するアクセス制御手段と、

を備えることを特徴とする請求項1に記載の情報処理システム。

【請求項3】

前記情報処理端末は、前記管理対象データに関する情報処理を実施するための当該情報処理端末において実行可能な複数のアプリケーションプログラムを記憶する内部記憶装置を備え、

前記出力環境制限データは、さらに、対応する前記管理対象データへのアクセスを許諾するときに該アクセスしたきた情報処理端末において実行することを許諾するアプリケーションプログラムを特定可能な起動許諾アプリ情報を含み、

前記サーバコンピュータは、前記情報処理端末からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データに含まれる前記起動許諾アプリ情報を該情報処理端末に対して送信する起動許諾アプリ情報送信手段を備え、

前記情報処理端末は、前記起動許諾アプリ情報の受信に応じて、前記内部記憶装置に記憶されている複数のアプリケーションプログラムの内、該受信した起動許諾アプリ情報から特定されるアプリケーションプログラムのみを当該情報処理端末において実行可能なアクセス許諾アプリ状態に移行させるアプリ状態移行手段を備えることを特徴とする請求項1または2に記載の情報処理システム。

【請求項4】

前記出力環境制限データは、当該情報処理端末の所在場所に対応する個別のアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態を特定可能な出力環境制限データとされており、

前記情報処理端末は、当該情報処理端末の所在場所を特定可能な所在場所情報を取得する所在場所情報取得手段を備え、

前記出力可否状態移行手段および/またはアプリ状態移行手段は、受信した前記出力環境制限データおよび/または前記起動許諾アプリ情報、並びに前記所在場所情報取得手段にて取得した所在場所情報から特定される当該所在場所に対応するアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態への移行を行うことを特徴とする請求項1〜3のいずれかに記載の情報処理システム。

【請求項5】

前記出力環境制限データが、XML(eXtensible Markup Language)の記述形式により記述されたXMLデータであることを特徴とする請求項1〜4のいずれかに記載の情報処理システム。

【請求項6】

前記情報処理端末は、前記管理対象データ若しくは前記処理後データを記憶可能な内部記憶装置を備え、

前記出力環境制限データから特定されるアクセス許諾出力可否状態が、前記管理対象データ若しくは前記処理後データの前記内部記憶装置への記憶不可状態を含むことを特徴とする請求項1〜5のいずれかに記載の情報処理システム。

【請求項7】

データ通信網にデータ通信可能に接続され、管理対象とする管理対象情報を含む管理対象データを記憶するサーバコンピュータが有する第1プログラム実行部において実行されるとともに、

前記データ通信網を介して前記サーバコンピュータとデータ通信を行うデータ通信手段と、前記管理対象データ若しくは前記管理対象データを情報処理した後の処理後データを外部機器に出力可能な外部出力手段とを少なくとも備え、前記サーバコンピュータに記憶されている管理対象データに前記データ通信手段を通じてアクセスして、該アクセスした管理対象データに関する情報処理を実施する情報処理端末が有する第2プログラム実行部において実行される情報管理プログラムであって、

前記サーバコンピュータは、前記管理対象データに対応付けて、当該管理対象データへのアクセスを許諾する前記外部出力手段の出力可否状態であるアクセス許諾出力可否状態を特定可能な出力環境制限データを記憶しており、

前記第1プログラム実行部を、前記情報処理端末からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データを該情報処理端末に送信する出力環境制限データ送信手段として機能させ、

前記第2プログラム実行部を、前記出力環境制限データの受信に応じて、前記外部出力手段における出力可否状態を、該受信した出力環境制限データから特定されるアクセス許諾出力可否状態に移行させる出力可否状態移行手段として機能させることを特徴とする情報管理プログラム。

【請求項8】

前記サーバコンピュータは、前記管理対象データに対応付けて、前記出力環境制限データに加えて当該管理対象データへのアクセスを許諾されたアクセス利用者を認証するための照合用データを記憶しており、

前記第1プログラム実行部を、

前記情報処理端末からのアクセスに応じて、該情報処理端末から前記認証するための認証用データを取得する認証用データ取得手段と、

前記アクセス対象の管理対象データに対応する照合用データと前記認証用データ取得手段にて取得した認証用データとに基づいて、当該アクセスがアクセス権限を有するアクセス利用者によるアクセスであるか否かの認証を行う認証手段と、

前記認証手段による認証結果がアクセス権限を有するアクセス利用者によるアクセスでないとの認証結果であるときには、当該管理対象データへの当該情報処理端末によるアクセスを不可とする一方、前記認証手段による認証結果がアクセス権限を有するアクセス利用者によるアクセスであるとの認証結果であるときには、当該管理対象データへの当該情報処理端末によるアクセスを許諾するアクセス制御手段と、

して機能させることを特徴とする請求項7に記載の情報管理プログラム。

【請求項9】

前記情報処理端末は、前記管理対象データに関する情報処理を実施するための当該情報処理端末において実行可能な複数のアプリケーションプログラムを記憶する内部記憶装置を備えており、

前記出力環境制限データは、さらに、対応する前記管理対象データへのアクセスを許諾するときに該アクセスしたきた情報処理端末において実行することを許諾するアプリケーションプログラムを特定可能な起動許諾アプリ情報を含み、

前記第1プログラム実行部を、前記情報処理端末からのアクセスに応じて、アクセス対象の管理対象データに対応する出力環境制限データに含まれる前記起動許諾アプリ情報を該情報処理端末に対して送信する起動許諾アプリ情報送信手段として機能させ、

前記第2プログラム実行部を、前記起動許諾アプリ情報の受信に応じて、前記内部記憶装置に記憶されている複数のアプリケーションプログラムの内、該受信した起動許諾アプリ情報から特定されるアプリケーションプログラムのみを当該情報処理端末において実行可能なアクセス許諾アプリ状態に移行させるアプリ状態移行手段として機能させることを特徴とする請求項7または8に記載の情報管理プログラム。

【請求項10】

前記出力環境制限データは、当該情報処理端末の所在場所に対応する個別のアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態を特定可能な出力環境制限データとされており、

前記第2プログラム実行部を、

当該情報処理端末の所在場所を特定可能な所在場所情報を取得する所在場所情報取得手段と、

受信した前記出力環境制限データおよび/または前記起動許諾アプリ情報、並びに前記所在場所情報取得手段にて取得した所在場所情報から特定される当該所在場所に対応するアクセス許諾出力可否状態および/またはアクセス許諾アプリ状態への移行を行う前記出力可否状態移行手段および/またはアプリ状態移行手段と、

して機能させることを特徴とする請求項7〜9のいずれかに記載の情報管理プログラム。

【請求項11】

前記出力環境制限データが、XML(eXtensible Markup Language)の記述形式により記述されたXMLデータであることを特徴とする請求項7〜10のいずれかに記載の情報管理プログラム。

【請求項12】

前記情報処理端末は、前記管理対象データ若しくは前記処理後データを記憶可能な内部記憶装置を備えており、

前記出力環境制限データから特定されるアクセス許諾出力可否状態が、前記管理対象データ若しくは前記処理後データの前記内部記憶装置への記憶不可状態を含むことを特徴とする請求項7〜11のいずれかに記載の情報管理プログラム。

【請求項1】