情報処理装置および情報処理システムおよび情報処理方法およびプログラム

【課題】ウェブサービスからの要求が正当なユーザの同意に基づくものであるかを検証し、正当なユーザの同意に基づくウェブサービスからの要求に対してのみ、個人情報管理サーバからの個人情報取得を可能とする情報処理装置を提供する。

【解決手段】ウェブサービス装置から送信された情報の正当性を検証するデジタル署名検証機能部120と、正当性が検証された情報からユーザ識別情報とウェブサービス識別情報を抽出し、抽出した識別情報に対応する個人情報管理サーバとウェブサービス装置とのアドレスをアドレス記憶部140から取得する識別情報利用機能部130とを備える情報処理装置100を用いることで、正当性が検証されたウェブサービス装置のみを個人情報管理サーバにアクセス可能とする。

【解決手段】ウェブサービス装置から送信された情報の正当性を検証するデジタル署名検証機能部120と、正当性が検証された情報からユーザ識別情報とウェブサービス識別情報を抽出し、抽出した識別情報に対応する個人情報管理サーバとウェブサービス装置とのアドレスをアドレス記憶部140から取得する識別情報利用機能部130とを備える情報処理装置100を用いることで、正当性が検証されたウェブサービス装置のみを個人情報管理サーバにアクセス可能とする。

【発明の詳細な説明】

【技術分野】

【0001】

この発明は、ウェブサービスに用いられる情報処理装置および情報処理システムおよび情報処理方法およびプログラムに関する。

【背景技術】

【0002】

インターネットを利用したオンラインバンキングやオンラインショッピング等のウェブサービスを利用するユーザは、異なるサイトのサービスを利用する度に、氏名、住所、年齢、電話番号等の個人情報を登録する必要がある。その煩雑な操作を簡略化する方法としては、個人情報管理サーバを利用する方法がある。(例えば、特許文献1および非特許文献1参照。)

個人情報管理サーバは、予めユーザの個人情報を記憶し、ユーザの同意に基づくウェブサービスからの要求に応じて、ユーザの個人情報をウェブサービスに提供する。

【先行技術文献】

【特許文献】

【0003】

【特許文献1】特開2004−102872号公報

【非特許文献】

【0004】

【非特許文献1】http://www.projectliberty.org/

【発明の概要】

【発明が解決しようとする課題】

【0005】

この発明の実施の形態は、例えば、ウェブサービスからの要求が正当なユーザの同意に基づくものであるかを検証し、正当なユーザの同意に基づくウェブサービスからの要求に対してのみ、個人情報管理サーバからの個人情報取得を可能とする情報処理装置を提供することを目的とする。

【課題を解決するための手段】

【0006】

この発明に係る情報処理装置は、

ユーザの個人情報を管理する個人情報管理サーバのアドレスを、前記ユーザを識別する個人識別情報に対応して記憶し、かつ、前記個人情報管理サーバのアドレスを要求するウェブサービス装置のアドレスを、前記ウェブサービス装置を識別するウェブサービス識別情報に対応して記憶するアドレス記憶部と、

前記個人識別情報を含んだ個人識別情報証明書と、前記個人識別情報証明書が正当なものであるか否かを示す証明書デジタル署名と、前記ウェブサービス識別情報を含んだ個人情報公開同意書と、前記個人情報公開同意書が正当なものであるか否かを示す同意書デジタル署名とを受信する受信部と、

前記受信部が受信した証明書デジタル署名が前記個人識別情報証明書は正当なものであると示しているか否かを検証し、かつ、前記受信部が受信した同意書デジタル署名が前記個人情報公開同意書は正当なものであると示しているか否かを検証するデジタル署名検証機能部と、

前記デジタル署名検証機能部が検証した証明書デジタル署名が前記個人識別情報証明書は正当なものであると示しており、かつ、前記デジタル署名検証機能部が検証した同意書デジタル署名が前記個人情報公開同意書は正当なものであると示している場合に、前記個人識別情報証明書に含まれる個人識別情報を抽出し、抽出した個人識別情報に対応した個人情報管理サーバのアドレスを前記アドレス記憶部から取得し、かつ、前記個人情報公開同意書に含まれるウェブサービス識別情報を抽出し、抽出したウェブサービス識別情報に対応したウェブサービス装置のアドレスを前記アドレス記憶部から取得する識別情報利用機能部と、

前記識別情報利用機能部が取得した個人情報管理サーバのアドレスを、前記識別情報利用機能部が取得したウェブサービス装置のアドレスが指定するウェブサービス装置に送信する送信部と

を備えたことを特徴とする。

【発明の効果】

【0007】

この発明に係る情報処理装置は、例えば、ウェブサービスからの要求が正当なユーザの同意に基づくものであるかを検証し、正当なユーザの同意に基づくウェブサービスからの要求に対してのみ、個人情報管理サーバからの個人情報取得を可能とする。

【図面の簡単な説明】

【0008】

【図1】実施の形態1を示す図で、情報処理装置の外観の一例を示す図。

【図2】実施の形態1を示す図で、情報処理装置100のハードウェア資源の一例を示す図。

【図3】実施の形態1を示す図で、ID−WSFを用いた情報システムの概要を示す図。

【図4】実施の形態1を示す図で、情報処理装置100を用いたID−WSFを基本とした情報処理システム500の概要を示す図。

【図5】実施の形態1を示す図で、情報処理装置100の構成を示す図。

【図6】実施の形態1を示す図で、情報処理装置100の識別情報利用機能部130における処理の流れを示すフローチャート。

【発明を実施するための形態】

【0009】

実施の形態1.

本実施の形態では、本実施の形態の情報処理装置が例えばリバティ・アイデンティティ・ウェブ・サービス・フレームワーク2.0(Liberty Identity Web Services Framework2.0、以下「ID−WSF」と称する)を基本とした情報処理システムに用いられる例を説明する。ID−WSFについては後述する。

【0010】

最初に、図1、図2を用いて情報処理装置の概要を説明する。

【0011】

図1は、実施の形態1における情報処理装置の外観の一例を示す図である。

図1において、情報処理装置100は、システムユニット910、CRT(Cathode・Ray・Tube)やLCD(液晶)の表示画面を有する表示装置901、キーボード902(Key・Board:K/B)、マウス903、FDD904(Flexible・Disk・ Drive)、コンパクトディスク装置905(CDD)、プリンタ装置906、スキャナ装置907などのハードウェア資源を備え、これらはケーブルや信号線で接続されている。

システムユニット910は、コンピュータであり、ファクシミリ機932、電話器931とケーブルで接続され、また、ローカルエリアネットワーク942(LAN)、ゲートウェイ941を介してインターネット940に接続されている。

【0012】

図2は、実施の形態1における情報処理装置100のハードウェア資源の一例を示す図である。

図2において、情報処理装置100は、プログラムを実行するCPU911(Central・Processing・Unit、中央処理装置、処理装置、演算装置、マイクロプロセッサ、マイクロコンピュータ、プロセッサともいう)を備えている。CPU911は、バス912を介してROM913、RAM914、通信ボード915、表示装置901、キーボード902、マウス903、FDD904、CDD905、プリンタ装置906、スキャナ装置907、磁気ディスク装置920と接続され、これらのハードウェアデバイスを制御する。磁気ディスク装置920の代わりに、光ディスク装置、メモリカード読み書き装置などの記憶装置でもよい。

RAM914は、揮発性メモリの一例である。ROM913、FDD904、CDD905、磁気ディスク装置920の記憶媒体は、不揮発性メモリの一例である。これらは、記憶装置あるいは記憶部の一例である。

通信ボード915、キーボード902、スキャナ装置907、FDD904などは、入力部、入力装置の一例である。

また、通信ボード915、表示装置901、プリンタ装置906などは、出力部、出力装置の一例である。

【0013】

通信ボード915は、ファクシミリ機932、電話器931、LAN942等に接続されている。通信ボード915は、LAN942に限らず、インターネット940、ISDN等のWAN(ワイドエリアネットワーク)などに接続されていても構わない。インターネット940或いはISDN等のWANに接続されている場合、ゲートウェイ941は不用となる。

磁気ディスク装置920には、オペレーティングシステム921(OS)、ウィンドウシステム922、プログラム群923、ファイル群924が記憶されている。プログラム群923のプログラムは、CPU911、オペレーティングシステム921、ウィンドウシステム922により実行される。

【0014】

上記プログラム群923には、以下に述べる実施の形態の説明において「〜部」として説明する機能を実行するプログラムが記憶されている。プログラムは、CPU911により読み出され実行される。

ファイル群924には、以下に述べる実施の形態の説明において、「〜の判定結果」、「〜の計算結果」、「〜の処理結果」として説明する情報やデータや信号値や変数値やパラメータが、「〜ファイル」や「〜データベース」の各項目として記憶されている。「〜ファイル」や「〜データベース」は、ディスクやメモリなどの記録媒体に記憶される。ディスクやメモリなどの記憶媒体に記憶された情報やデータや信号値や変数値やパラメータは、読み書き回路を介してCPU911によりメインメモリやキャッシュメモリに読み出され、抽出・検索・参照・比較・演算・計算・処理・出力・印刷・表示・検証などのCPUの動作に用いられる。抽出・検索・参照・比較・演算・計算・処理・出力・印刷・表示のCPUの動作の間、情報やデータや信号値や変数値やパラメータは、メインメモリやキャッシュメモリやバッファメモリに一時的に記憶される。

また、以下に述べる実施の形態の説明において説明するフローチャートの矢印の部分は主としてデータや信号の入出力を示し、データや信号値は、RAM914のメモリ、FDD904のフレキシブルディスク、CDD905のコンパクトディスク、磁気ディスク装置920の磁気ディスク、その他光ディスク、ミニディスク、DVD(Digital・Versatile・Disk)等の記録媒体に記録される。また、データや信号は、バス912や信号線やケーブルその他の伝送媒体によりオンライン伝送される。

【0015】

また、以下に述べる実施の形態の説明において「〜部」として説明するものは、「〜回路」、「〜装置」、「〜機器」、「手段」であってもよく、また、「〜ステップ」、「〜手順」、「〜処理」であってもよい。すなわち、「〜部」として説明するものは、ROM913に記憶されたファームウェアで実現されていても構わない。或いは、ソフトウェアのみ、或いは、素子・デバイス・基板・配線などのハードウェアのみ、或いは、ソフトウェアとハードウェアとの組み合わせ、さらには、ファームウェアとの組み合わせで実施されても構わない。ファームウェアとソフトウェアは、プログラムとして、磁気ディスク、フレキシブルディスク、光ディスク、コンパクトディスク、ミニディスク、DVD等の記録媒体に記憶される。プログラムはCPU911により読み出され、CPU911により実行される。すなわち、プログラムは、以下に述べる「〜部」としてコンピュータを機能させるものである。あるいは、以下に述べる「〜部」の手順や方法をコンピュータに実行させるものである。

【0016】

そして、本実施の形態の情報処理装置がID−WSFを基本とした情報処理システムに用いられる例を説明する前に、図3を用いてID−WSFについて説明する。

図3は、ID−WSFを用いた情報システムの概要を示す図である。

ID−WSFとは、ユーザ認証技術の標準化団体リバティ・アライアンス・プロジェクト(Liberty Alliance Project)が定めたウェブサービスの為の仕様である。(例えば、非特許文献1参照。)

ここで、まず、図3において、個人情報管理サーバ400とディレクトリ・サービス(Directory Service、以下「DS」と称する)装置600について説明する。(ユーザ端末300とウェブサービス装置200については後述する。)なお、ユーザ端末300、ウェブサービス装置200、DS装置600、個人情報管理サーバ400は例えばインターネット940によって接続され、情報システム501を形成している。

ユーザ端末300、ウェブサービス装置200、個人情報管理サーバ400、DS装置600は、図1及び図2で説明の情報処理装置100と同様に、CPUや記憶装置などを有する計算機(コンピュータ、データベース等)である。

個人情報管理サーバ400は、ユーザからの情報登録により、ユーザ個人の属性情報(例えば氏名、住所、電話番号、年齢等、以下「個人情報」と称する)を予め記憶している。(個人情報管理サーバ400は、ユーザから個人情報を委託管理しているウェブサービスの一種である。)そして、個人情報管理サーバ400は、各ユーザの個人情報毎に所定のユニフォームリソースロケータ(Uniform Resource Locator、以下「URL」と称する)もしくはインターネットプロトコルアドレス(Internet Protocol Address、以下「IPアドレス」と称する)などのアドレスを割り当てられている。(URLやIPアドレスを以下、「アドレス」と称する。)個人情報管理サーバ400は、エンド・ポイント(End Point、以下「EP」と称する)とも称される。また、図3においては、個人情報管理サーバ400は、個人情報管理サーバ400aと個人情報管理サーバ400bとの2つのみ図示しているが、数量が限定されるものでは無い。(後述の図4においても同様である。)

また、DS装置600は、ユーザからの情報登録により、ユーザの個人識別情報(アイディー、ID等)に対応した、該当ユーザの個人情報を記憶する個人情報管理サーバ400のアドレスを予め記憶している。

【0017】

次に、図3を用いて、ID−WSFを用いた情報システム501における処理を説明する。ID−WSFにおける処理は、以下(1)〜(5)の通りである。ここで、例えばオンラインショッピングにおける処理にID−WSFの技術を用いている場合を想定する。

(1)ユーザは、ユーザ端末300にオンラインショッピングへの注文要求と一緒にユーザの個人識別情報を入力する。そして、ユーザ端末300は、オンラインショッピングの注文要求と一緒に個人識別情報をウェブサービス装置200に送信する。(図3に図示の「(1)個人識別情報」。)ここで、ウェブサービス装置200が、オンラインショッピングにおけるショッピングサイトに相当する。ウェブサービス装置200は、ウェブ・サービス・クライアント(Web Service Client、以下「WSC」と称する)とも称される。

(2)ウェブサービス装置200は、DS装置600に個人識別情報を転送する。(図3に図示の「(2)個人識別情報」。)そして、ウェブサービス装置200は、DS装置600に個人識別情報に対応した個人情報管理サーバ400のアドレスを要求する。

(3)DS装置600は、個人識別情報に対応した個人情報管理サーバ400のアドレスをウェブサービス装置200に提供する。(図3に図示の「(3)個人情報管理サーバアドレス」。)DS装置600は、ウェブサービス装置200からの要求に応じて、複数のユーザの各ユーザに対する個人情報管理サーバ400のアドレスを提供することも可能なルーティング装置でもある。

(4)ウェブサービス装置200は、DS装置600から提供されたアドレスを用いて個人情報管理サーバ400にアクセスし、身元確認要求を行う。(図3に図示の「(4)身元確認要求」。)

(5)アクセスされた個人情報管理サーバ400は、記憶しているユーザの個人情報をウェブサービス装置200に提供する。(図3に図示の「(5)個人情報」。)

そして、ウェブサービス装置200は個人情報管理サーバ400から得たユーザの個人情報を基に、例えば商品の配送などを行う。

【0018】

ID−WSFの技術を使用しないウェブサービス(例えばオンラインショッピング)において、ユーザは、商品の受け取り等の為に、ユーザの個人情報を入力する必要が有った。しかし、ID−WSFの技術を使用したウェブサービスでは個人情報管理サーバ400を利用する為、ユーザは自身の個人識別情報を入力するだけで良い。

ただし、ウェブサービス装置200は、DS装置600に対してウェブサービス装置200の識別子などウェブサービス装置200を特定する情報を送付しない。よって、DS装置600は、ウェブサービス装置200を特定する手段が無い。その為、ID−WSFは、ウェブサービス装置200のなりすましが可能であり、悪意の有る者が、不正に個人情報を得る可能性が有る。

【0019】

次に、ID−WSFにおける改良を行なった本実施の形態を図4を用いて説明する

図4は、情報処理装置100を用いたID−WSFを基本とした情報処理システム500の概要を示す図である。

【0020】

本実施の形態の情報処理システム500(図4)とID−WSFを用いた情報システム501(図3)との構成の差異は、図3のDS装置600が、図4では情報処理装置100に置き換わっている点である。図3と同様にユーザ端末300、ウェブサービス装置200、情報処理装置100、個人情報管理サーバ400は例えばインターネット940によって接続され、情報処理システム500を形成している。(図3と同様にユーザ端末300、ウェブサービス装置200、個人情報管理サーバ400は、図1及び図2で説明の情報処理装置100と同様に、CPUや記憶装置などを有する計算機(コンピュータ、データベース等)である。)

本実施の形態の情報処理装置100も、DS装置600と同様の機能を有し、情報処理装置100は、ディレクトリ・サービス(DS)装置であるとも言える。(あるいは、情報処理装置100は、DS装置600の機能が拡張された、拡張ディレクトリ・サービス(DS)装置であるとも言える。)そして、本実施の形態の情報処理システム500も情報システム501と同様の機能を有する。ただし、情報処理装置100は、DS装置600と扱う情報の内容が異なり、情報処理システム500も、情報システム501とは扱う情報の内容が異なる。

【0021】

ここで、図4における情報の流れの説明を行う。本実施の形態の情報処理システム500における処理は、図4に図示の「(1)公開鍵証明書+証明書デジタル署名」〜「(7)個人情報」の通りである。ここでも、処理の例としてオンラインショッピングにおける処理を想定する。

【0022】

図4に図示の「(1)公開鍵証明書+証明書デジタル署名」の部分を説明する。

ユーザは、ユーザ端末300にオンラインショッピングへの注文要求を入力する。この際にユーザはユーザの個人識別情報も一緒に入力することが可能である。

そして、ユーザ端末300は、オンラインショッピングの注文要求と一緒にユーザの個人識別情報を含んだ個人識別情報証明書をウェブサービス装置200に送信する。ここで、個人識別情報証明書とは、ユーザの個人識別情報を含んだ任意のデータ形式の情報である。(例えばユーザの個人識別情報を含んだテキスト情報。)また、個人識別情報証明書は、例えば、ユーザの個人識別情報を含んだ公開鍵証明書(ユーザの公開鍵を証明する公開鍵証明書)であっても良い。以後本実施の形態の説明においては、個人識別情報証明書は、公開鍵証明書であるとして説明を進める。

ユーザ端末300のハードディスク装置は、公開鍵証明書を予め記憶している。また、ユーザ端末300のハードディスク装置は、公開鍵も一緒に予め記憶している。公開鍵証明書に含まれるユーザの個人識別情報は、公開鍵証明書生成時に予めユーザが設定したものである。(一方、公開鍵証明書以外を個人識別情報証明書とする場合は、ユーザ端末300のCPUは、ユーザが注文要求を入力した際に一緒に入力した個人識別情報を任意のデータ形式の個人識別情報証明書に設定することが出来る。)

そして、公開鍵証明書(個人識別情報証明書)には、ユーザが発行した正当な公開鍵証明書(個人識別情報証明書)であることを示すデジタル署名である証明書デジタル署名が付加される。そして、ユーザ端末300は、証明書デジタル署名を公開鍵証明書(個人識別情報証明書)と一緒にウェブサービス装置200へ送信する。

この際にユーザ端末300は、公開鍵も一緒にウェブサービス装置200へ送信することが可能である。(一般的には、公開鍵証明書は、公開鍵自体を含んでいる。その為、ユーザ端末300は、公開鍵証明書をウェブサービス装置200へ送信すれば、ユーザ端末300は、公開鍵も一緒にウェブサービス装置200へ送信したことになる。)

また、証明書デジタル署名と公開鍵証明書(個人識別情報証明書)とは互いに関連付けされた別々のファイルで有っても良いし、1つのファイル(証明書デジタル署名と公開鍵証明書(個人識別情報証明書)とを1つの情報のかたまりとしたもの)としてまとめられていても良い。

ここで、証明書デジタル署名は、例えば以下のように生成される。まず、ユーザ端末300のCPUが公開鍵証明書(個人識別情報証明書)のハッシュ値を演算する。(少なくとも、ユーザ端末300のCPUは、公開鍵証明書(個人識別情報証明書)に含まれる個人識別情報のハッシュ値を演算する。)そして、ユーザ端末300のCPUは、ユーザ端末300のハードディスク装置に記憶されているユーザ秘密鍵を用いて演算されたハッシュ値を暗号化する。(ここで、ユーザ端末300のハードディスク装置は、予めユーザ秘密鍵を記憶している。)この暗号化されたハッシュ値が証明書デジタル署名となる。

あるいは、ユーザは、ユーザ端末300を介して、ユーザが公開鍵証明書の提供を許可する他の機関から証明書デジタル署名が付加された公開鍵証明書をウェブサービス装置200に送信するように他の機関に要求することも可能である。また、ユーザは、ユーザ端末300を介して、ユーザが公開鍵の提供を許可する他の機関から公開鍵をウェブサービス装置200に送信するように他の機関に要求することも可能である。

【0023】

図4に図示の「(2)個人情報開示要求」の部分を説明する。

ウェブサービス装置200は、オンラインショッピングへの注文要求と共に、公開鍵証明書(個人識別情報証明書)と証明書デジタル署名とをユーザ端末300から受信すると、ユーザ端末300に対して、ユーザの個人情報の開示を要求する。この際に、ウェブサービス装置200は、個人情報開示要求にウェブサービス装置200の識別情報であるウェブサービス識別情報を含ませて送信することが可能である。(ユーザ端末300は、注文要求送付時に、ウェブサービス識別情報を予め認識することも可能である。)

【0024】

図4に図示の「(3)個人情報公開同意書+同意書デジタル署名」の部分を説明する。

ユーザ端末300は、ウェブサービス装置200から個人情報開示要求を受信すると、ユーザの個人情報開示の同意の意思による入力に基づき、個人情報公開同意書を生成する。この時、ユーザ端末300は、個人情報開示要求に含まれたウェブサービス識別情報を、個人情報公開同意書に含ませる。(あるいは、ユーザ端末300は、オンラインショッピングへの注文要求時にウェブサービス装置200のウェブサービス識別情報を予めメモリなどに一時記憶することも可能である。そして、ユーザ端末300は、一時記憶していたウェブサービス識別情報を個人情報公開同意書に含ませることも可能である。)

そして、個人情報公開同意書には、ユーザが発行した個人情報公開同意書であることを示すデジタル署名である同意書デジタル署名が付加される。そして、ユーザ端末300は、同意書デジタル署名を個人情報公開同意書と一緒にウェブサービス装置200へ送信する。(同意書デジタル署名と個人情報公開同意書とは互いに関連付けされた別々のファイルで有っても良いし、1つのファイルとしてまとめられていても良い。)

ここで、同意書デジタル署名は、例えば以下のように生成される。まず、ユーザ端末300のCPUが個人情報公開同意書のハッシュ値を演算する。(少なくともユーザ端末300のCPUは、個人情報公開同意書に含まれるウェブサービス識別情報のハッシュ値を演算する。)そして、ユーザ端末300のCPUは、ユーザ端末300のハードディスク装置に記憶されていたユーザ秘密鍵を用いて演算されたハッシュ値を暗号化する。この暗号化されたハッシュ値が同意書デジタル署名となる。

【0025】

図4に図示の「(4)公開鍵証明書+証明書デジタル署名及び個人情報公開同意書+同意書デジタル署名」の部分を説明する。

ウェブサービス装置200は、公開鍵証明書(個人識別情報証明書)と証明書デジタル署名と個人情報公開同意書と同意書デジタル署名とを用いて、情報処理装置100に公開鍵証明書(個人識別情報証明書)が含む個人識別情報に対応した個人情報管理サーバ400のアドレスを要求する。

ここで、情報処理装置100は、DS装置600と同様に、ユーザからの情報登録により、ユーザの個人識別情報(アイディー、ID等)に対応した、該当ユーザの個人情報を記憶する個人情報管理サーバ400のアドレスを予め記憶している。(情報処理装置100は、ウェブサービス装置200の識別情報に対応したウェブサービス装置200のアドレスも予め記憶している。)

【0026】

図4に図示の「(5)個人情報管理サーバアドレスもしくは提供拒否情報」の部分を説明する。

情報処理装置100は、証明書デジタル署名と同意書デジタル署名とを検証して、公開鍵証明書(個人識別情報証明書)と個人情報公開同意書とが正当で有れば、個人識別情報に対応した個人情報管理サーバ400のアドレスをウェブサービス装置200に提供する。(検証動作の詳細は、後述する。)そして、正当で無い場合は、個人情報管理サーバ400のアドレスの情報提供を拒否する旨の提供拒否情報をウェブサービス装置200に返信する。(情報処理装置100における処理の詳細については後述する。情報処理装置100もDS装置600と同様に、ウェブサービス装置200からの要求に応じて、複数のユーザの各ユーザに対する個人情報管理サーバ400のアドレスを提供することも可能なルーティング装置である。)

【0027】

図4に図示の「(6)身元確認要求」の部分を説明する。

ウェブサービス装置200は、情報処理装置100から提供されたアドレスを用いて個人情報管理サーバ400にアクセスし、身元確認要求を行う。

【0028】

図4に図示の「(7)個人情報」の部分を説明する。

アクセスされた個人情報管理サーバ400は、記憶しているユーザの個人情報をウェブサービス装置200に提供する。

【0029】

上記のように、情報処理装置100は、証明書デジタル署名と同意書デジタル署名との正当性が検証されたウェブサービス装置200からの要求に対してのみ、個人情報管理サーバ400のアドレスの情報提供を行う。

【0030】

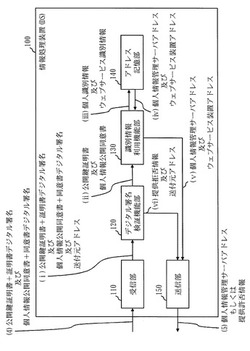

次に、図5、図6とを用いて、情報処理装置100の動作を説明する。

図5は、情報処理装置100の構成を示す図である。

図6は、情報処理装置100の識別情報利用機能部130における処理の流れを示すフローチャートである。

【0031】

ここで、図5を用いて、情報処理装置100の構成と、情報処理装置100における情報の流れの説明を行う。本実施の形態の情報処理装置100における処理は、図5に図示の「(i)公開鍵証明書+証明書デジタル署名及び個人情報公開同意書+同意書デジタル署名及び送付先アドレス」〜「(vi)提供拒否情報及び送付元アドレス」の通りである。情報処理装置100への入力データと情報処理装置100からの出力データは、図4で説明の(4)、(5)のデータと同じである。

【0032】

図5に図示の「(i)公開鍵証明書+証明書デジタル署名及び個人情報公開同意書+同意書デジタル署名及び送付先アドレス」の部分を説明する。

情報処理装置100の受信部110は、図4に示すウェブサービス装置200から、公開鍵証明書(個人識別情報証明書)と証明書デジタル署名と個人情報公開同意書と同意書デジタル署名とを受信する。ここで受信部110は、証明書デジタル署名と同意書デジタル署名と(公開鍵証明書(個人識別情報証明書)と個人情報公開同意書と)を送信(送付)した相手方のアドレス(相手方のアドレスを以下、「送付元アドレス」と称する)を取得することが可能である。ここで相手方は、通常、ウェブサービス装置200となるが、場合によっては、相手方が不正に情報処理装置100にアクセスを試みる装置で有る可能性もある。

そして、受信部110は、公開鍵証明書(個人識別情報証明書)と証明書デジタル署名と個人情報公開同意書と同意書デジタル署名と送付元アドレスとをデジタル署名検証機能部120に入力する。

【0033】

図5に図示の「(ii)公開鍵証明書及び個人情報公開同意書」の部分を説明する。

デジタル署名検証機能部120は、証明書デジタル署名と同意書デジタル署名を検証する。

具体的には、例えば、デジタル署名検証機能部120は、証明書デジタル署名を公開鍵で復号してハッシュ値を得る。ここで、図4、図5において公開鍵の図示を省略しているが、前述のように、ウェブサービス装置200は、ユーザ端末300またはユーザが許可した他の機関から公開鍵を受け取ることが可能である。そして、情報処理装置100は、ウェブサービス装置200から公開鍵を受け取ることが可能である。あるいは、公開鍵が公開鍵証明書に含まれている場合は、情報処理装置100は、公開鍵証明書から公開鍵を取り出すことが可能である。

そして、デジタル署名検証機能部120は、公開鍵証明書(個人識別情報証明書)のハッシュ値を演算し、演算したハッシュ値と証明書デジタル署名の復号化から得たハッシュ値とを比較する。そして、デジタル署名検証機能部120は、両者のハッシュ値が一致すれば、公開鍵証明書(個人識別情報証明書)は第3者に改ざんされることなく、ユーザが発行した正当な公開鍵証明書(個人識別情報証明書)であると判断する。

同意書デジタル署名の検証に関しても同様であり、デジタル署名検証機能部120は、同意書デジタル署名を公開鍵で復号してハッシュ値を得る。情報処理装置100は、公開鍵を、上記で説明の方法で入手することが可能である。そして、デジタル署名検証機能部120は、個人情報公開同意書のハッシュ値を演算し、演算したハッシュ値と同意書デジタル署名の復号化から得たハッシュ値とを比較する。そして、デジタル署名検証機能部120は、両者のハッシュ値が一致すれば、個人情報公開同意書は第3者に改ざんされることなく、ユーザが発行した正当な個人情報公開同意書であると判断する。

そして、デジタル署名検証機能部120は、正当と判断した公開鍵証明書(個人識別情報証明書)と個人情報公開同意書とを識別情報利用機能部130に入力する。(公開鍵証明書(個人識別情報証明書)と証明書デジタル署名とが、1つのファイルにまとめられている場合は、デジタル署名検証機能部120は、そのまま公開鍵証明書(個人識別情報証明書)と証明書デジタル署名とを識別情報利用機能部130に入力する。同様に、個人情報公開同意書と同意書デジタル署名とが1つのファイルにまとめられている場合は、デジタル署名検証機能部120は、そのまま個人情報公開同意書と同意書デジタル署名とを識別情報利用機能部130に入力する。)

【0034】

図5に図示の「(iii)個人識別情報及びウェブサービス識別情報」の部分を、図6に示すフローチャートを用いて説明する。

識別情報利用機能部130は、デジタル署名検証機能部120が正当と判断した公開鍵証明書(個人識別情報証明書)からユーザの個人識別情報を取り出す(ステップS1)。そして、識別情報利用機能部130は、取り出した個人識別情報を、後述のアドレス記憶部140へのアクセスに利用する為に、情報処理装置100のメモリ(図示は省略)に一時記憶(内部登録)する(ステップS2)。また、デジタル署名検証機能部120が正当と判断した個人情報公開同意書からウェブサービス識別情報を取り出す(ステップS3)。そして、識別情報利用機能部130は、取り出したウェブサービス識別情報を後述のアドレス記憶部140へのアクセスに利用する為に、情報処理装置100のメモリ(図示は省略)に一時記憶(内部登録)する(ステップS4)。

公開鍵証明書(個人識別情報証明書)と個人情報公開同意書は、予め情報処理システム500内で取り決められた書式に沿ってユーザ端末300において作成されている。従って、識別情報利用機能部130は、公開鍵証明書(個人識別情報証明書)と個人情報公開同意書とのどの部分に個人識別情報とウェブサービス識別情報とが含まれているかを認識することが可能である。

識別情報利用機能部130は、メモリ(図示は省略)に一時記憶(内部登録)した個人識別情報とウェブサービス識別情報とを用いて、アドレス記憶部140にアクセスする。

【0035】

図5に図示の「(iv)個人情報管理サーバアドレス及びウェブサービス装置アドレス」の部分を説明する。

アドレス記憶部140は、予めユーザ端末300から提供された情報により、個人識別情報に対応した該当ユーザの個人情報を記憶する個人情報管理サーバ400のアドレス(個人情報管理サーバアドレス)を予め記憶している。また、アドレス記憶部140は、予めユーザ端末300もしくはウェブサービス装置200から提供された情報により、ウェブサービス装置200の識別情報に対応したウェブサービス装置200のアドレス(ウェブサービス装置アドレス)も予め記憶している。

識別情報利用機能部130は、正当と判断した公開鍵証明書(個人識別情報証明書)から取り出した個人識別情報に対応する該当ユーザの個人情報を記憶する個人情報管理サーバアドレスをアドレス記憶部140から取り出す。また、識別情報利用機能部130は、正当と判断した個人情報公開同意書から取り出したウェブサービス識別情報に対応するウェブサービス装置アドレスをアドレス記憶部140から取り出す。

【0036】

図5に図示の「(v)個人情報管理サーバアドレス及びウェブサービス装置アドレス」の部分を説明する。

識別情報利用機能部130は、アドレス記憶部140から取り出した個人情報管理サーバアドレスとウェブサービス装置アドレスとを送信部150に転送する。

そして、送信部150は、ウェブサービス装置アドレスが示すウェブサービス装置200に個人情報管理サーバアドレスを送信する。(ここで、ウェブサービス装置アドレスが示すウェブサービス装置200は図4に示すウェブサービス装置200となる。)

【0037】

図5に図示の「(vi)提供拒否情報及び送付元アドレス」の部分を説明する。

デジタル署名検証機能部120は、証明書デジタル署名と同意書デジタル署名を検証した結果、公開鍵証明書(個人識別情報証明書)もしくは個人情報公開同意書が不正なものと判断した場合に、提供拒否情報を生成する。

具体的には、例えば、デジタル署名検証機能部120は、証明書デジタル署名を公開鍵で復号してハッシュ値を得る。(公開鍵の入手方法は前述の通りである。)そして、デジタル署名検証機能部120は、公開鍵証明書(個人識別情報証明書)のハッシュ値を演算し、演算したハッシュ値と証明書デジタル署名の復号化から得たハッシュ値とを比較する。そして、デジタル署名検証機能部120は、両者のハッシュ値が不一致の場合に、公開鍵証明書(個人識別情報証明書)は第3者に改ざんされたもの、もしくは、正当なユーザ以外が作成した不正な公開鍵証明書(個人識別情報証明書)であると判断する。

同意書デジタル署名の検証に関しても同様であり、デジタル署名検証機能部120は、同意書デジタル署名を公開鍵で復号してハッシュ値を得る。そして、デジタル署名検証機能部120は、個人情報公開同意書のハッシュ値を演算し、演算したハッシュ値と同意書デジタル署名の復号化から得たハッシュ値とを比較する。そして、デジタル署名検証機能部120は、両者のハッシュ値が不一致の場合に、個人情報公開同意書は第3者に改ざんされたもの、もしくは、正当なユーザ以外が作成した不正な個人情報公開同意書であると判断する。

そして、デジタル署名検証機能部120は、個人情報管理サーバ400のアドレスの情報提供を拒否する旨の提供拒否情報を生成する。ここで、デジタル署名検証機能部120は、予め情報処理装置100のハードディスク装置(図示は省略する)に記憶された決められた書面の提供拒否情報を取得することが可能である。

そして、デジタル署名検証機能部120は、提供拒否情報と受信部110が取得した送付元アドレスとを送信部150に入力する。

そして、送信部150は、送付元アドレスが示す装置に提供拒否情報を送信する。ここで、送付元アドレスが示す装置は、図4に示すウェブサービス装置200では無く、不正に情報処理装置100にアクセスを試みる装置で有る可能性が高い。すなわち、デジタル署名検証機能部120は、ウェブサービス装置200の正当性を検証しているとも言える。

【0038】

特許文献1が示す実施の形態も、それぞれデジタル署名された公開鍵証明書と個人情報公開同意書を利用するもので有る。しかし、本実施の形態は、識別情報利用機能部130が公開鍵証明書(個人識別情報証明書)と個人情報公開同意書とから識別情報(個人識別情報とウェブサービス識別情報)を抽出して、その識別情報を情報処理装置100内で利用する点が異なる。すなわち、本実施の形態は、特許文献1が示す実施の形態とID−WSFの技術とを組み合わせただけでは実現出来ない。

また、特許文献1が示す実施の形態は、個人情報管理サーバ400がそれぞれデジタル署名を検証する機能部を有する必要が有るが、本実施の形態では、情報処理装置100にデジタル署名検証機能部120が備わっていれば良い。

【0039】

以上のように、本実施の形態を用いると、情報処理装置100は、ウェブサービス装置200の正当性を検証することができる。また、情報処理装置100は、正当性の保障されたユーザ識別情報およびウェブサービス装置識別情報を得ることが出来る。そして、情報処理システム500は、情報処理装置100が正当性の保障されたユーザ識別情報およびウェブサービス装置識別情報を利用することにより、安全な(セキュアな)システムとなる。

なお、情報処理装置100は、ウェブサービス装置200の正当性をチェックすることで、個人情報管理サーバ400そのものへ不正なアクセスを防ぐことが出来る。(ウェブサービス装置のなりすましを防ぐことが出来る。)ID−WSFの技術は、ウェブサービス装置なりすましによる不正アクセスを防ぐためには個人情報管理サーバ400でアクセス制御機能を保有してアクセス制御するしか方法が無かった。しかし、本実施の形態は、情報処理装置100でアクセス制御が可能となり、情報処理システム500全体としてより強固なセキュリティが実現出来る。

【0040】

改めて、まとめると、ユーザの個人情報を管理する個人情報管理サーバ400のアドレスを、ユーザを識別する個人識別情報に対応して記憶し、かつ、個人情報管理サーバ400のアドレスを要求するウェブサービス装置200のアドレスを、ウェブサービス装置200を識別するウェブサービス識別情報に対応して記憶するアドレス記憶部140と、個人識別情報を含んだ個人識別情報証明書と、個人識別情報証明書が正当なものであるか否かを示す証明書デジタル署名と、ウェブサービス識別情報を含んだ個人情報公開同意書と、個人情報公開同意書が正当なものであるか否かを示す同意書デジタル署名とを受信する受信部110と、受信部110が受信した証明書デジタル署名が個人識別情報証明書は正当なものであると示しているか否かを検証し、かつ、受信部110が受信した同意書デジタル署名が個人情報公開同意書は正当なものであると示しているか否かを検証するデジタル署名検証機能部120と、デジタル署名検証機能部120が検証した証明書デジタル署名が個人識別情報証明書は正当なものであると示しており、かつ、デジタル署名検証機能部120が検証した同意書デジタル署名が個人情報公開同意書は正当なものであると示している場合に、個人識別情報証明書に含まれる個人識別情報を抽出し、抽出した個人識別情報に対応した個人情報管理サーバ400のアドレスをアドレス記憶部140から取得し、かつ、個人情報公開同意書に含まれるウェブサービス識別情報を抽出し、抽出したウェブサービス識別情報に対応したウェブサービス装置200のアドレスをアドレス記憶部140から取得する識別情報利用機能部130と、識別情報利用機能部130が取得した個人情報管理サーバ400のアドレスを、識別情報利用機能部130が取得したウェブサービス装置200のアドレスが指定するウェブサービス装置200に送信する送信部150とを備えることを特徴とした情報処理装置100について実施の形態1で説明した。

また、個人識別情報証明書は、ユーザの公開鍵を証明する公開鍵証明書であることを特徴とする情報処理装置100について実施の形態1で説明した。

また、受信部110は、受信した証明書デジタル署名または、受信した同意書デジタル署名の送付元のアドレスである送付元アドレスを取得し、デジタル署名検証機能部120は、受信部110が取得した送付元アドレスから送付された証明書デジタル署名を検証し、検証した証明書デジタル署名が個人識別情報証明書は正当なものであると示していない場合、または、受信部110が取得した送付元アドレスから送付された同意書デジタル署名を検証し、検証した同意書デジタル署名が個人情報公開同意書は正当なものであると示していない場合に、受信部110が受信した個人識別情報証明書に含まれる個人識別情報に対応した個人情報管理サーバ400のアドレスを提供しないことを示す提供拒否情報を生成し、送信部150は、デジタル署名検証機能部120が生成した提供拒否情報を受信部110が取得した送付元アドレスが指定する送付元に送信することを特徴とする情報処理装置100について実施の形態1で説明した。

また、ユーザの個人情報を管理する個人情報管理サーバ400と、個人情報管理サーバ400のアドレスを要求するウェブサービス装置200と、ユーザを識別する個人識別情報を含んだ個人識別情報証明書と、個人識別情報証明書が正当なものであるか否かを示す証明書デジタル署名と、ウェブサービス装置200を識別するウェブサービス識別情報を含んだ個人情報公開同意書と、個人情報公開同意書が正当なものであるか否かを示す同意書デジタル署名とを送信するユーザ端末300と、情報処理装置100とを備え、ウェブサービス装置200は、ユーザ端末300が送信した個人識別情報証明書と、証明書デジタル署名と、個人情報公開同意書と、同意書デジタル署名とを情報処理装置100に転送し、転送した個人識別情報証明書が含む個人識別情報に対応した個人情報管理サーバ400のアドレスを受信し、受信した個人情報管理サーバ400のアドレスにユーザの個人情報を要求する身元確認要求を送信し、送信した身元確認要求に対応するユーザの個人情報を受信することを特徴とした情報処理システム500について実施の形態1で説明した。

【0041】

なお、既に、説明したように、本実施の形態1に示す情報処理装置100は、処理装置たるCPU、記憶装置たるメモリ、磁気ディスク等、入力装置たるキーボード、マウス、通信ボード等、出力装置たる表示装置、通信ボード等を備えるコンピュータである。

そして、上記したように「〜部」として示された機能をこれら処理装置、記憶装置、入力装置、出力装置を用いて実現するものである。

【符号の説明】

【0042】

100 情報処理装置、110 受信部、120 デジタル署名検証機能部、130 識別情報利用機能部、140 アドレス記憶部、150 送信部、200 ウェブサービス装置、300 ユーザ端末、400 個人情報管理サーバ、500 情報処理システム、501 情報システム、600 DS装置、901 表示装置、902 キーボード、903 マウス、904 FDD、905 コンパクトディスク装置、906 プリンタ装置、907 スキャナ装置、910 システムユニット、911 CPU、912 バス、913 ROM、914 RAM、915 通信ボード、920 磁気ディスク装置、921 オペレーティングシステム、922 ウィンドウシステム、923 プログラム群、924 ファイル群、931 電話器、932 ファクシミリ機、940 インターネット、941 ゲートウェイ、942 ローカルエリアネットワーク。

【技術分野】

【0001】

この発明は、ウェブサービスに用いられる情報処理装置および情報処理システムおよび情報処理方法およびプログラムに関する。

【背景技術】

【0002】

インターネットを利用したオンラインバンキングやオンラインショッピング等のウェブサービスを利用するユーザは、異なるサイトのサービスを利用する度に、氏名、住所、年齢、電話番号等の個人情報を登録する必要がある。その煩雑な操作を簡略化する方法としては、個人情報管理サーバを利用する方法がある。(例えば、特許文献1および非特許文献1参照。)

個人情報管理サーバは、予めユーザの個人情報を記憶し、ユーザの同意に基づくウェブサービスからの要求に応じて、ユーザの個人情報をウェブサービスに提供する。

【先行技術文献】

【特許文献】

【0003】

【特許文献1】特開2004−102872号公報

【非特許文献】

【0004】

【非特許文献1】http://www.projectliberty.org/

【発明の概要】

【発明が解決しようとする課題】

【0005】

この発明の実施の形態は、例えば、ウェブサービスからの要求が正当なユーザの同意に基づくものであるかを検証し、正当なユーザの同意に基づくウェブサービスからの要求に対してのみ、個人情報管理サーバからの個人情報取得を可能とする情報処理装置を提供することを目的とする。

【課題を解決するための手段】

【0006】

この発明に係る情報処理装置は、

ユーザの個人情報を管理する個人情報管理サーバのアドレスを、前記ユーザを識別する個人識別情報に対応して記憶し、かつ、前記個人情報管理サーバのアドレスを要求するウェブサービス装置のアドレスを、前記ウェブサービス装置を識別するウェブサービス識別情報に対応して記憶するアドレス記憶部と、

前記個人識別情報を含んだ個人識別情報証明書と、前記個人識別情報証明書が正当なものであるか否かを示す証明書デジタル署名と、前記ウェブサービス識別情報を含んだ個人情報公開同意書と、前記個人情報公開同意書が正当なものであるか否かを示す同意書デジタル署名とを受信する受信部と、

前記受信部が受信した証明書デジタル署名が前記個人識別情報証明書は正当なものであると示しているか否かを検証し、かつ、前記受信部が受信した同意書デジタル署名が前記個人情報公開同意書は正当なものであると示しているか否かを検証するデジタル署名検証機能部と、

前記デジタル署名検証機能部が検証した証明書デジタル署名が前記個人識別情報証明書は正当なものであると示しており、かつ、前記デジタル署名検証機能部が検証した同意書デジタル署名が前記個人情報公開同意書は正当なものであると示している場合に、前記個人識別情報証明書に含まれる個人識別情報を抽出し、抽出した個人識別情報に対応した個人情報管理サーバのアドレスを前記アドレス記憶部から取得し、かつ、前記個人情報公開同意書に含まれるウェブサービス識別情報を抽出し、抽出したウェブサービス識別情報に対応したウェブサービス装置のアドレスを前記アドレス記憶部から取得する識別情報利用機能部と、

前記識別情報利用機能部が取得した個人情報管理サーバのアドレスを、前記識別情報利用機能部が取得したウェブサービス装置のアドレスが指定するウェブサービス装置に送信する送信部と

を備えたことを特徴とする。

【発明の効果】

【0007】

この発明に係る情報処理装置は、例えば、ウェブサービスからの要求が正当なユーザの同意に基づくものであるかを検証し、正当なユーザの同意に基づくウェブサービスからの要求に対してのみ、個人情報管理サーバからの個人情報取得を可能とする。

【図面の簡単な説明】

【0008】

【図1】実施の形態1を示す図で、情報処理装置の外観の一例を示す図。

【図2】実施の形態1を示す図で、情報処理装置100のハードウェア資源の一例を示す図。

【図3】実施の形態1を示す図で、ID−WSFを用いた情報システムの概要を示す図。

【図4】実施の形態1を示す図で、情報処理装置100を用いたID−WSFを基本とした情報処理システム500の概要を示す図。

【図5】実施の形態1を示す図で、情報処理装置100の構成を示す図。

【図6】実施の形態1を示す図で、情報処理装置100の識別情報利用機能部130における処理の流れを示すフローチャート。

【発明を実施するための形態】

【0009】

実施の形態1.

本実施の形態では、本実施の形態の情報処理装置が例えばリバティ・アイデンティティ・ウェブ・サービス・フレームワーク2.0(Liberty Identity Web Services Framework2.0、以下「ID−WSF」と称する)を基本とした情報処理システムに用いられる例を説明する。ID−WSFについては後述する。

【0010】

最初に、図1、図2を用いて情報処理装置の概要を説明する。

【0011】

図1は、実施の形態1における情報処理装置の外観の一例を示す図である。

図1において、情報処理装置100は、システムユニット910、CRT(Cathode・Ray・Tube)やLCD(液晶)の表示画面を有する表示装置901、キーボード902(Key・Board:K/B)、マウス903、FDD904(Flexible・Disk・ Drive)、コンパクトディスク装置905(CDD)、プリンタ装置906、スキャナ装置907などのハードウェア資源を備え、これらはケーブルや信号線で接続されている。

システムユニット910は、コンピュータであり、ファクシミリ機932、電話器931とケーブルで接続され、また、ローカルエリアネットワーク942(LAN)、ゲートウェイ941を介してインターネット940に接続されている。

【0012】

図2は、実施の形態1における情報処理装置100のハードウェア資源の一例を示す図である。

図2において、情報処理装置100は、プログラムを実行するCPU911(Central・Processing・Unit、中央処理装置、処理装置、演算装置、マイクロプロセッサ、マイクロコンピュータ、プロセッサともいう)を備えている。CPU911は、バス912を介してROM913、RAM914、通信ボード915、表示装置901、キーボード902、マウス903、FDD904、CDD905、プリンタ装置906、スキャナ装置907、磁気ディスク装置920と接続され、これらのハードウェアデバイスを制御する。磁気ディスク装置920の代わりに、光ディスク装置、メモリカード読み書き装置などの記憶装置でもよい。

RAM914は、揮発性メモリの一例である。ROM913、FDD904、CDD905、磁気ディスク装置920の記憶媒体は、不揮発性メモリの一例である。これらは、記憶装置あるいは記憶部の一例である。

通信ボード915、キーボード902、スキャナ装置907、FDD904などは、入力部、入力装置の一例である。

また、通信ボード915、表示装置901、プリンタ装置906などは、出力部、出力装置の一例である。

【0013】

通信ボード915は、ファクシミリ機932、電話器931、LAN942等に接続されている。通信ボード915は、LAN942に限らず、インターネット940、ISDN等のWAN(ワイドエリアネットワーク)などに接続されていても構わない。インターネット940或いはISDN等のWANに接続されている場合、ゲートウェイ941は不用となる。

磁気ディスク装置920には、オペレーティングシステム921(OS)、ウィンドウシステム922、プログラム群923、ファイル群924が記憶されている。プログラム群923のプログラムは、CPU911、オペレーティングシステム921、ウィンドウシステム922により実行される。

【0014】

上記プログラム群923には、以下に述べる実施の形態の説明において「〜部」として説明する機能を実行するプログラムが記憶されている。プログラムは、CPU911により読み出され実行される。

ファイル群924には、以下に述べる実施の形態の説明において、「〜の判定結果」、「〜の計算結果」、「〜の処理結果」として説明する情報やデータや信号値や変数値やパラメータが、「〜ファイル」や「〜データベース」の各項目として記憶されている。「〜ファイル」や「〜データベース」は、ディスクやメモリなどの記録媒体に記憶される。ディスクやメモリなどの記憶媒体に記憶された情報やデータや信号値や変数値やパラメータは、読み書き回路を介してCPU911によりメインメモリやキャッシュメモリに読み出され、抽出・検索・参照・比較・演算・計算・処理・出力・印刷・表示・検証などのCPUの動作に用いられる。抽出・検索・参照・比較・演算・計算・処理・出力・印刷・表示のCPUの動作の間、情報やデータや信号値や変数値やパラメータは、メインメモリやキャッシュメモリやバッファメモリに一時的に記憶される。

また、以下に述べる実施の形態の説明において説明するフローチャートの矢印の部分は主としてデータや信号の入出力を示し、データや信号値は、RAM914のメモリ、FDD904のフレキシブルディスク、CDD905のコンパクトディスク、磁気ディスク装置920の磁気ディスク、その他光ディスク、ミニディスク、DVD(Digital・Versatile・Disk)等の記録媒体に記録される。また、データや信号は、バス912や信号線やケーブルその他の伝送媒体によりオンライン伝送される。

【0015】

また、以下に述べる実施の形態の説明において「〜部」として説明するものは、「〜回路」、「〜装置」、「〜機器」、「手段」であってもよく、また、「〜ステップ」、「〜手順」、「〜処理」であってもよい。すなわち、「〜部」として説明するものは、ROM913に記憶されたファームウェアで実現されていても構わない。或いは、ソフトウェアのみ、或いは、素子・デバイス・基板・配線などのハードウェアのみ、或いは、ソフトウェアとハードウェアとの組み合わせ、さらには、ファームウェアとの組み合わせで実施されても構わない。ファームウェアとソフトウェアは、プログラムとして、磁気ディスク、フレキシブルディスク、光ディスク、コンパクトディスク、ミニディスク、DVD等の記録媒体に記憶される。プログラムはCPU911により読み出され、CPU911により実行される。すなわち、プログラムは、以下に述べる「〜部」としてコンピュータを機能させるものである。あるいは、以下に述べる「〜部」の手順や方法をコンピュータに実行させるものである。

【0016】

そして、本実施の形態の情報処理装置がID−WSFを基本とした情報処理システムに用いられる例を説明する前に、図3を用いてID−WSFについて説明する。

図3は、ID−WSFを用いた情報システムの概要を示す図である。

ID−WSFとは、ユーザ認証技術の標準化団体リバティ・アライアンス・プロジェクト(Liberty Alliance Project)が定めたウェブサービスの為の仕様である。(例えば、非特許文献1参照。)

ここで、まず、図3において、個人情報管理サーバ400とディレクトリ・サービス(Directory Service、以下「DS」と称する)装置600について説明する。(ユーザ端末300とウェブサービス装置200については後述する。)なお、ユーザ端末300、ウェブサービス装置200、DS装置600、個人情報管理サーバ400は例えばインターネット940によって接続され、情報システム501を形成している。

ユーザ端末300、ウェブサービス装置200、個人情報管理サーバ400、DS装置600は、図1及び図2で説明の情報処理装置100と同様に、CPUや記憶装置などを有する計算機(コンピュータ、データベース等)である。

個人情報管理サーバ400は、ユーザからの情報登録により、ユーザ個人の属性情報(例えば氏名、住所、電話番号、年齢等、以下「個人情報」と称する)を予め記憶している。(個人情報管理サーバ400は、ユーザから個人情報を委託管理しているウェブサービスの一種である。)そして、個人情報管理サーバ400は、各ユーザの個人情報毎に所定のユニフォームリソースロケータ(Uniform Resource Locator、以下「URL」と称する)もしくはインターネットプロトコルアドレス(Internet Protocol Address、以下「IPアドレス」と称する)などのアドレスを割り当てられている。(URLやIPアドレスを以下、「アドレス」と称する。)個人情報管理サーバ400は、エンド・ポイント(End Point、以下「EP」と称する)とも称される。また、図3においては、個人情報管理サーバ400は、個人情報管理サーバ400aと個人情報管理サーバ400bとの2つのみ図示しているが、数量が限定されるものでは無い。(後述の図4においても同様である。)

また、DS装置600は、ユーザからの情報登録により、ユーザの個人識別情報(アイディー、ID等)に対応した、該当ユーザの個人情報を記憶する個人情報管理サーバ400のアドレスを予め記憶している。

【0017】

次に、図3を用いて、ID−WSFを用いた情報システム501における処理を説明する。ID−WSFにおける処理は、以下(1)〜(5)の通りである。ここで、例えばオンラインショッピングにおける処理にID−WSFの技術を用いている場合を想定する。

(1)ユーザは、ユーザ端末300にオンラインショッピングへの注文要求と一緒にユーザの個人識別情報を入力する。そして、ユーザ端末300は、オンラインショッピングの注文要求と一緒に個人識別情報をウェブサービス装置200に送信する。(図3に図示の「(1)個人識別情報」。)ここで、ウェブサービス装置200が、オンラインショッピングにおけるショッピングサイトに相当する。ウェブサービス装置200は、ウェブ・サービス・クライアント(Web Service Client、以下「WSC」と称する)とも称される。

(2)ウェブサービス装置200は、DS装置600に個人識別情報を転送する。(図3に図示の「(2)個人識別情報」。)そして、ウェブサービス装置200は、DS装置600に個人識別情報に対応した個人情報管理サーバ400のアドレスを要求する。

(3)DS装置600は、個人識別情報に対応した個人情報管理サーバ400のアドレスをウェブサービス装置200に提供する。(図3に図示の「(3)個人情報管理サーバアドレス」。)DS装置600は、ウェブサービス装置200からの要求に応じて、複数のユーザの各ユーザに対する個人情報管理サーバ400のアドレスを提供することも可能なルーティング装置でもある。

(4)ウェブサービス装置200は、DS装置600から提供されたアドレスを用いて個人情報管理サーバ400にアクセスし、身元確認要求を行う。(図3に図示の「(4)身元確認要求」。)

(5)アクセスされた個人情報管理サーバ400は、記憶しているユーザの個人情報をウェブサービス装置200に提供する。(図3に図示の「(5)個人情報」。)

そして、ウェブサービス装置200は個人情報管理サーバ400から得たユーザの個人情報を基に、例えば商品の配送などを行う。

【0018】

ID−WSFの技術を使用しないウェブサービス(例えばオンラインショッピング)において、ユーザは、商品の受け取り等の為に、ユーザの個人情報を入力する必要が有った。しかし、ID−WSFの技術を使用したウェブサービスでは個人情報管理サーバ400を利用する為、ユーザは自身の個人識別情報を入力するだけで良い。

ただし、ウェブサービス装置200は、DS装置600に対してウェブサービス装置200の識別子などウェブサービス装置200を特定する情報を送付しない。よって、DS装置600は、ウェブサービス装置200を特定する手段が無い。その為、ID−WSFは、ウェブサービス装置200のなりすましが可能であり、悪意の有る者が、不正に個人情報を得る可能性が有る。

【0019】

次に、ID−WSFにおける改良を行なった本実施の形態を図4を用いて説明する

図4は、情報処理装置100を用いたID−WSFを基本とした情報処理システム500の概要を示す図である。

【0020】

本実施の形態の情報処理システム500(図4)とID−WSFを用いた情報システム501(図3)との構成の差異は、図3のDS装置600が、図4では情報処理装置100に置き換わっている点である。図3と同様にユーザ端末300、ウェブサービス装置200、情報処理装置100、個人情報管理サーバ400は例えばインターネット940によって接続され、情報処理システム500を形成している。(図3と同様にユーザ端末300、ウェブサービス装置200、個人情報管理サーバ400は、図1及び図2で説明の情報処理装置100と同様に、CPUや記憶装置などを有する計算機(コンピュータ、データベース等)である。)

本実施の形態の情報処理装置100も、DS装置600と同様の機能を有し、情報処理装置100は、ディレクトリ・サービス(DS)装置であるとも言える。(あるいは、情報処理装置100は、DS装置600の機能が拡張された、拡張ディレクトリ・サービス(DS)装置であるとも言える。)そして、本実施の形態の情報処理システム500も情報システム501と同様の機能を有する。ただし、情報処理装置100は、DS装置600と扱う情報の内容が異なり、情報処理システム500も、情報システム501とは扱う情報の内容が異なる。

【0021】

ここで、図4における情報の流れの説明を行う。本実施の形態の情報処理システム500における処理は、図4に図示の「(1)公開鍵証明書+証明書デジタル署名」〜「(7)個人情報」の通りである。ここでも、処理の例としてオンラインショッピングにおける処理を想定する。

【0022】

図4に図示の「(1)公開鍵証明書+証明書デジタル署名」の部分を説明する。

ユーザは、ユーザ端末300にオンラインショッピングへの注文要求を入力する。この際にユーザはユーザの個人識別情報も一緒に入力することが可能である。

そして、ユーザ端末300は、オンラインショッピングの注文要求と一緒にユーザの個人識別情報を含んだ個人識別情報証明書をウェブサービス装置200に送信する。ここで、個人識別情報証明書とは、ユーザの個人識別情報を含んだ任意のデータ形式の情報である。(例えばユーザの個人識別情報を含んだテキスト情報。)また、個人識別情報証明書は、例えば、ユーザの個人識別情報を含んだ公開鍵証明書(ユーザの公開鍵を証明する公開鍵証明書)であっても良い。以後本実施の形態の説明においては、個人識別情報証明書は、公開鍵証明書であるとして説明を進める。

ユーザ端末300のハードディスク装置は、公開鍵証明書を予め記憶している。また、ユーザ端末300のハードディスク装置は、公開鍵も一緒に予め記憶している。公開鍵証明書に含まれるユーザの個人識別情報は、公開鍵証明書生成時に予めユーザが設定したものである。(一方、公開鍵証明書以外を個人識別情報証明書とする場合は、ユーザ端末300のCPUは、ユーザが注文要求を入力した際に一緒に入力した個人識別情報を任意のデータ形式の個人識別情報証明書に設定することが出来る。)

そして、公開鍵証明書(個人識別情報証明書)には、ユーザが発行した正当な公開鍵証明書(個人識別情報証明書)であることを示すデジタル署名である証明書デジタル署名が付加される。そして、ユーザ端末300は、証明書デジタル署名を公開鍵証明書(個人識別情報証明書)と一緒にウェブサービス装置200へ送信する。

この際にユーザ端末300は、公開鍵も一緒にウェブサービス装置200へ送信することが可能である。(一般的には、公開鍵証明書は、公開鍵自体を含んでいる。その為、ユーザ端末300は、公開鍵証明書をウェブサービス装置200へ送信すれば、ユーザ端末300は、公開鍵も一緒にウェブサービス装置200へ送信したことになる。)

また、証明書デジタル署名と公開鍵証明書(個人識別情報証明書)とは互いに関連付けされた別々のファイルで有っても良いし、1つのファイル(証明書デジタル署名と公開鍵証明書(個人識別情報証明書)とを1つの情報のかたまりとしたもの)としてまとめられていても良い。

ここで、証明書デジタル署名は、例えば以下のように生成される。まず、ユーザ端末300のCPUが公開鍵証明書(個人識別情報証明書)のハッシュ値を演算する。(少なくとも、ユーザ端末300のCPUは、公開鍵証明書(個人識別情報証明書)に含まれる個人識別情報のハッシュ値を演算する。)そして、ユーザ端末300のCPUは、ユーザ端末300のハードディスク装置に記憶されているユーザ秘密鍵を用いて演算されたハッシュ値を暗号化する。(ここで、ユーザ端末300のハードディスク装置は、予めユーザ秘密鍵を記憶している。)この暗号化されたハッシュ値が証明書デジタル署名となる。

あるいは、ユーザは、ユーザ端末300を介して、ユーザが公開鍵証明書の提供を許可する他の機関から証明書デジタル署名が付加された公開鍵証明書をウェブサービス装置200に送信するように他の機関に要求することも可能である。また、ユーザは、ユーザ端末300を介して、ユーザが公開鍵の提供を許可する他の機関から公開鍵をウェブサービス装置200に送信するように他の機関に要求することも可能である。

【0023】

図4に図示の「(2)個人情報開示要求」の部分を説明する。

ウェブサービス装置200は、オンラインショッピングへの注文要求と共に、公開鍵証明書(個人識別情報証明書)と証明書デジタル署名とをユーザ端末300から受信すると、ユーザ端末300に対して、ユーザの個人情報の開示を要求する。この際に、ウェブサービス装置200は、個人情報開示要求にウェブサービス装置200の識別情報であるウェブサービス識別情報を含ませて送信することが可能である。(ユーザ端末300は、注文要求送付時に、ウェブサービス識別情報を予め認識することも可能である。)

【0024】

図4に図示の「(3)個人情報公開同意書+同意書デジタル署名」の部分を説明する。

ユーザ端末300は、ウェブサービス装置200から個人情報開示要求を受信すると、ユーザの個人情報開示の同意の意思による入力に基づき、個人情報公開同意書を生成する。この時、ユーザ端末300は、個人情報開示要求に含まれたウェブサービス識別情報を、個人情報公開同意書に含ませる。(あるいは、ユーザ端末300は、オンラインショッピングへの注文要求時にウェブサービス装置200のウェブサービス識別情報を予めメモリなどに一時記憶することも可能である。そして、ユーザ端末300は、一時記憶していたウェブサービス識別情報を個人情報公開同意書に含ませることも可能である。)

そして、個人情報公開同意書には、ユーザが発行した個人情報公開同意書であることを示すデジタル署名である同意書デジタル署名が付加される。そして、ユーザ端末300は、同意書デジタル署名を個人情報公開同意書と一緒にウェブサービス装置200へ送信する。(同意書デジタル署名と個人情報公開同意書とは互いに関連付けされた別々のファイルで有っても良いし、1つのファイルとしてまとめられていても良い。)

ここで、同意書デジタル署名は、例えば以下のように生成される。まず、ユーザ端末300のCPUが個人情報公開同意書のハッシュ値を演算する。(少なくともユーザ端末300のCPUは、個人情報公開同意書に含まれるウェブサービス識別情報のハッシュ値を演算する。)そして、ユーザ端末300のCPUは、ユーザ端末300のハードディスク装置に記憶されていたユーザ秘密鍵を用いて演算されたハッシュ値を暗号化する。この暗号化されたハッシュ値が同意書デジタル署名となる。

【0025】

図4に図示の「(4)公開鍵証明書+証明書デジタル署名及び個人情報公開同意書+同意書デジタル署名」の部分を説明する。

ウェブサービス装置200は、公開鍵証明書(個人識別情報証明書)と証明書デジタル署名と個人情報公開同意書と同意書デジタル署名とを用いて、情報処理装置100に公開鍵証明書(個人識別情報証明書)が含む個人識別情報に対応した個人情報管理サーバ400のアドレスを要求する。

ここで、情報処理装置100は、DS装置600と同様に、ユーザからの情報登録により、ユーザの個人識別情報(アイディー、ID等)に対応した、該当ユーザの個人情報を記憶する個人情報管理サーバ400のアドレスを予め記憶している。(情報処理装置100は、ウェブサービス装置200の識別情報に対応したウェブサービス装置200のアドレスも予め記憶している。)

【0026】

図4に図示の「(5)個人情報管理サーバアドレスもしくは提供拒否情報」の部分を説明する。

情報処理装置100は、証明書デジタル署名と同意書デジタル署名とを検証して、公開鍵証明書(個人識別情報証明書)と個人情報公開同意書とが正当で有れば、個人識別情報に対応した個人情報管理サーバ400のアドレスをウェブサービス装置200に提供する。(検証動作の詳細は、後述する。)そして、正当で無い場合は、個人情報管理サーバ400のアドレスの情報提供を拒否する旨の提供拒否情報をウェブサービス装置200に返信する。(情報処理装置100における処理の詳細については後述する。情報処理装置100もDS装置600と同様に、ウェブサービス装置200からの要求に応じて、複数のユーザの各ユーザに対する個人情報管理サーバ400のアドレスを提供することも可能なルーティング装置である。)

【0027】

図4に図示の「(6)身元確認要求」の部分を説明する。

ウェブサービス装置200は、情報処理装置100から提供されたアドレスを用いて個人情報管理サーバ400にアクセスし、身元確認要求を行う。

【0028】

図4に図示の「(7)個人情報」の部分を説明する。

アクセスされた個人情報管理サーバ400は、記憶しているユーザの個人情報をウェブサービス装置200に提供する。

【0029】

上記のように、情報処理装置100は、証明書デジタル署名と同意書デジタル署名との正当性が検証されたウェブサービス装置200からの要求に対してのみ、個人情報管理サーバ400のアドレスの情報提供を行う。

【0030】

次に、図5、図6とを用いて、情報処理装置100の動作を説明する。

図5は、情報処理装置100の構成を示す図である。

図6は、情報処理装置100の識別情報利用機能部130における処理の流れを示すフローチャートである。

【0031】

ここで、図5を用いて、情報処理装置100の構成と、情報処理装置100における情報の流れの説明を行う。本実施の形態の情報処理装置100における処理は、図5に図示の「(i)公開鍵証明書+証明書デジタル署名及び個人情報公開同意書+同意書デジタル署名及び送付先アドレス」〜「(vi)提供拒否情報及び送付元アドレス」の通りである。情報処理装置100への入力データと情報処理装置100からの出力データは、図4で説明の(4)、(5)のデータと同じである。

【0032】

図5に図示の「(i)公開鍵証明書+証明書デジタル署名及び個人情報公開同意書+同意書デジタル署名及び送付先アドレス」の部分を説明する。

情報処理装置100の受信部110は、図4に示すウェブサービス装置200から、公開鍵証明書(個人識別情報証明書)と証明書デジタル署名と個人情報公開同意書と同意書デジタル署名とを受信する。ここで受信部110は、証明書デジタル署名と同意書デジタル署名と(公開鍵証明書(個人識別情報証明書)と個人情報公開同意書と)を送信(送付)した相手方のアドレス(相手方のアドレスを以下、「送付元アドレス」と称する)を取得することが可能である。ここで相手方は、通常、ウェブサービス装置200となるが、場合によっては、相手方が不正に情報処理装置100にアクセスを試みる装置で有る可能性もある。

そして、受信部110は、公開鍵証明書(個人識別情報証明書)と証明書デジタル署名と個人情報公開同意書と同意書デジタル署名と送付元アドレスとをデジタル署名検証機能部120に入力する。

【0033】

図5に図示の「(ii)公開鍵証明書及び個人情報公開同意書」の部分を説明する。

デジタル署名検証機能部120は、証明書デジタル署名と同意書デジタル署名を検証する。

具体的には、例えば、デジタル署名検証機能部120は、証明書デジタル署名を公開鍵で復号してハッシュ値を得る。ここで、図4、図5において公開鍵の図示を省略しているが、前述のように、ウェブサービス装置200は、ユーザ端末300またはユーザが許可した他の機関から公開鍵を受け取ることが可能である。そして、情報処理装置100は、ウェブサービス装置200から公開鍵を受け取ることが可能である。あるいは、公開鍵が公開鍵証明書に含まれている場合は、情報処理装置100は、公開鍵証明書から公開鍵を取り出すことが可能である。

そして、デジタル署名検証機能部120は、公開鍵証明書(個人識別情報証明書)のハッシュ値を演算し、演算したハッシュ値と証明書デジタル署名の復号化から得たハッシュ値とを比較する。そして、デジタル署名検証機能部120は、両者のハッシュ値が一致すれば、公開鍵証明書(個人識別情報証明書)は第3者に改ざんされることなく、ユーザが発行した正当な公開鍵証明書(個人識別情報証明書)であると判断する。

同意書デジタル署名の検証に関しても同様であり、デジタル署名検証機能部120は、同意書デジタル署名を公開鍵で復号してハッシュ値を得る。情報処理装置100は、公開鍵を、上記で説明の方法で入手することが可能である。そして、デジタル署名検証機能部120は、個人情報公開同意書のハッシュ値を演算し、演算したハッシュ値と同意書デジタル署名の復号化から得たハッシュ値とを比較する。そして、デジタル署名検証機能部120は、両者のハッシュ値が一致すれば、個人情報公開同意書は第3者に改ざんされることなく、ユーザが発行した正当な個人情報公開同意書であると判断する。

そして、デジタル署名検証機能部120は、正当と判断した公開鍵証明書(個人識別情報証明書)と個人情報公開同意書とを識別情報利用機能部130に入力する。(公開鍵証明書(個人識別情報証明書)と証明書デジタル署名とが、1つのファイルにまとめられている場合は、デジタル署名検証機能部120は、そのまま公開鍵証明書(個人識別情報証明書)と証明書デジタル署名とを識別情報利用機能部130に入力する。同様に、個人情報公開同意書と同意書デジタル署名とが1つのファイルにまとめられている場合は、デジタル署名検証機能部120は、そのまま個人情報公開同意書と同意書デジタル署名とを識別情報利用機能部130に入力する。)

【0034】

図5に図示の「(iii)個人識別情報及びウェブサービス識別情報」の部分を、図6に示すフローチャートを用いて説明する。

識別情報利用機能部130は、デジタル署名検証機能部120が正当と判断した公開鍵証明書(個人識別情報証明書)からユーザの個人識別情報を取り出す(ステップS1)。そして、識別情報利用機能部130は、取り出した個人識別情報を、後述のアドレス記憶部140へのアクセスに利用する為に、情報処理装置100のメモリ(図示は省略)に一時記憶(内部登録)する(ステップS2)。また、デジタル署名検証機能部120が正当と判断した個人情報公開同意書からウェブサービス識別情報を取り出す(ステップS3)。そして、識別情報利用機能部130は、取り出したウェブサービス識別情報を後述のアドレス記憶部140へのアクセスに利用する為に、情報処理装置100のメモリ(図示は省略)に一時記憶(内部登録)する(ステップS4)。

公開鍵証明書(個人識別情報証明書)と個人情報公開同意書は、予め情報処理システム500内で取り決められた書式に沿ってユーザ端末300において作成されている。従って、識別情報利用機能部130は、公開鍵証明書(個人識別情報証明書)と個人情報公開同意書とのどの部分に個人識別情報とウェブサービス識別情報とが含まれているかを認識することが可能である。

識別情報利用機能部130は、メモリ(図示は省略)に一時記憶(内部登録)した個人識別情報とウェブサービス識別情報とを用いて、アドレス記憶部140にアクセスする。

【0035】

図5に図示の「(iv)個人情報管理サーバアドレス及びウェブサービス装置アドレス」の部分を説明する。

アドレス記憶部140は、予めユーザ端末300から提供された情報により、個人識別情報に対応した該当ユーザの個人情報を記憶する個人情報管理サーバ400のアドレス(個人情報管理サーバアドレス)を予め記憶している。また、アドレス記憶部140は、予めユーザ端末300もしくはウェブサービス装置200から提供された情報により、ウェブサービス装置200の識別情報に対応したウェブサービス装置200のアドレス(ウェブサービス装置アドレス)も予め記憶している。

識別情報利用機能部130は、正当と判断した公開鍵証明書(個人識別情報証明書)から取り出した個人識別情報に対応する該当ユーザの個人情報を記憶する個人情報管理サーバアドレスをアドレス記憶部140から取り出す。また、識別情報利用機能部130は、正当と判断した個人情報公開同意書から取り出したウェブサービス識別情報に対応するウェブサービス装置アドレスをアドレス記憶部140から取り出す。

【0036】

図5に図示の「(v)個人情報管理サーバアドレス及びウェブサービス装置アドレス」の部分を説明する。

識別情報利用機能部130は、アドレス記憶部140から取り出した個人情報管理サーバアドレスとウェブサービス装置アドレスとを送信部150に転送する。

そして、送信部150は、ウェブサービス装置アドレスが示すウェブサービス装置200に個人情報管理サーバアドレスを送信する。(ここで、ウェブサービス装置アドレスが示すウェブサービス装置200は図4に示すウェブサービス装置200となる。)

【0037】

図5に図示の「(vi)提供拒否情報及び送付元アドレス」の部分を説明する。

デジタル署名検証機能部120は、証明書デジタル署名と同意書デジタル署名を検証した結果、公開鍵証明書(個人識別情報証明書)もしくは個人情報公開同意書が不正なものと判断した場合に、提供拒否情報を生成する。

具体的には、例えば、デジタル署名検証機能部120は、証明書デジタル署名を公開鍵で復号してハッシュ値を得る。(公開鍵の入手方法は前述の通りである。)そして、デジタル署名検証機能部120は、公開鍵証明書(個人識別情報証明書)のハッシュ値を演算し、演算したハッシュ値と証明書デジタル署名の復号化から得たハッシュ値とを比較する。そして、デジタル署名検証機能部120は、両者のハッシュ値が不一致の場合に、公開鍵証明書(個人識別情報証明書)は第3者に改ざんされたもの、もしくは、正当なユーザ以外が作成した不正な公開鍵証明書(個人識別情報証明書)であると判断する。

同意書デジタル署名の検証に関しても同様であり、デジタル署名検証機能部120は、同意書デジタル署名を公開鍵で復号してハッシュ値を得る。そして、デジタル署名検証機能部120は、個人情報公開同意書のハッシュ値を演算し、演算したハッシュ値と同意書デジタル署名の復号化から得たハッシュ値とを比較する。そして、デジタル署名検証機能部120は、両者のハッシュ値が不一致の場合に、個人情報公開同意書は第3者に改ざんされたもの、もしくは、正当なユーザ以外が作成した不正な個人情報公開同意書であると判断する。

そして、デジタル署名検証機能部120は、個人情報管理サーバ400のアドレスの情報提供を拒否する旨の提供拒否情報を生成する。ここで、デジタル署名検証機能部120は、予め情報処理装置100のハードディスク装置(図示は省略する)に記憶された決められた書面の提供拒否情報を取得することが可能である。

そして、デジタル署名検証機能部120は、提供拒否情報と受信部110が取得した送付元アドレスとを送信部150に入力する。

そして、送信部150は、送付元アドレスが示す装置に提供拒否情報を送信する。ここで、送付元アドレスが示す装置は、図4に示すウェブサービス装置200では無く、不正に情報処理装置100にアクセスを試みる装置で有る可能性が高い。すなわち、デジタル署名検証機能部120は、ウェブサービス装置200の正当性を検証しているとも言える。

【0038】

特許文献1が示す実施の形態も、それぞれデジタル署名された公開鍵証明書と個人情報公開同意書を利用するもので有る。しかし、本実施の形態は、識別情報利用機能部130が公開鍵証明書(個人識別情報証明書)と個人情報公開同意書とから識別情報(個人識別情報とウェブサービス識別情報)を抽出して、その識別情報を情報処理装置100内で利用する点が異なる。すなわち、本実施の形態は、特許文献1が示す実施の形態とID−WSFの技術とを組み合わせただけでは実現出来ない。

また、特許文献1が示す実施の形態は、個人情報管理サーバ400がそれぞれデジタル署名を検証する機能部を有する必要が有るが、本実施の形態では、情報処理装置100にデジタル署名検証機能部120が備わっていれば良い。

【0039】

以上のように、本実施の形態を用いると、情報処理装置100は、ウェブサービス装置200の正当性を検証することができる。また、情報処理装置100は、正当性の保障されたユーザ識別情報およびウェブサービス装置識別情報を得ることが出来る。そして、情報処理システム500は、情報処理装置100が正当性の保障されたユーザ識別情報およびウェブサービス装置識別情報を利用することにより、安全な(セキュアな)システムとなる。

なお、情報処理装置100は、ウェブサービス装置200の正当性をチェックすることで、個人情報管理サーバ400そのものへ不正なアクセスを防ぐことが出来る。(ウェブサービス装置のなりすましを防ぐことが出来る。)ID−WSFの技術は、ウェブサービス装置なりすましによる不正アクセスを防ぐためには個人情報管理サーバ400でアクセス制御機能を保有してアクセス制御するしか方法が無かった。しかし、本実施の形態は、情報処理装置100でアクセス制御が可能となり、情報処理システム500全体としてより強固なセキュリティが実現出来る。

【0040】

改めて、まとめると、ユーザの個人情報を管理する個人情報管理サーバ400のアドレスを、ユーザを識別する個人識別情報に対応して記憶し、かつ、個人情報管理サーバ400のアドレスを要求するウェブサービス装置200のアドレスを、ウェブサービス装置200を識別するウェブサービス識別情報に対応して記憶するアドレス記憶部140と、個人識別情報を含んだ個人識別情報証明書と、個人識別情報証明書が正当なものであるか否かを示す証明書デジタル署名と、ウェブサービス識別情報を含んだ個人情報公開同意書と、個人情報公開同意書が正当なものであるか否かを示す同意書デジタル署名とを受信する受信部110と、受信部110が受信した証明書デジタル署名が個人識別情報証明書は正当なものであると示しているか否かを検証し、かつ、受信部110が受信した同意書デジタル署名が個人情報公開同意書は正当なものであると示しているか否かを検証するデジタル署名検証機能部120と、デジタル署名検証機能部120が検証した証明書デジタル署名が個人識別情報証明書は正当なものであると示しており、かつ、デジタル署名検証機能部120が検証した同意書デジタル署名が個人情報公開同意書は正当なものであると示している場合に、個人識別情報証明書に含まれる個人識別情報を抽出し、抽出した個人識別情報に対応した個人情報管理サーバ400のアドレスをアドレス記憶部140から取得し、かつ、個人情報公開同意書に含まれるウェブサービス識別情報を抽出し、抽出したウェブサービス識別情報に対応したウェブサービス装置200のアドレスをアドレス記憶部140から取得する識別情報利用機能部130と、識別情報利用機能部130が取得した個人情報管理サーバ400のアドレスを、識別情報利用機能部130が取得したウェブサービス装置200のアドレスが指定するウェブサービス装置200に送信する送信部150とを備えることを特徴とした情報処理装置100について実施の形態1で説明した。

また、個人識別情報証明書は、ユーザの公開鍵を証明する公開鍵証明書であることを特徴とする情報処理装置100について実施の形態1で説明した。

また、受信部110は、受信した証明書デジタル署名または、受信した同意書デジタル署名の送付元のアドレスである送付元アドレスを取得し、デジタル署名検証機能部120は、受信部110が取得した送付元アドレスから送付された証明書デジタル署名を検証し、検証した証明書デジタル署名が個人識別情報証明書は正当なものであると示していない場合、または、受信部110が取得した送付元アドレスから送付された同意書デジタル署名を検証し、検証した同意書デジタル署名が個人情報公開同意書は正当なものであると示していない場合に、受信部110が受信した個人識別情報証明書に含まれる個人識別情報に対応した個人情報管理サーバ400のアドレスを提供しないことを示す提供拒否情報を生成し、送信部150は、デジタル署名検証機能部120が生成した提供拒否情報を受信部110が取得した送付元アドレスが指定する送付元に送信することを特徴とする情報処理装置100について実施の形態1で説明した。

また、ユーザの個人情報を管理する個人情報管理サーバ400と、個人情報管理サーバ400のアドレスを要求するウェブサービス装置200と、ユーザを識別する個人識別情報を含んだ個人識別情報証明書と、個人識別情報証明書が正当なものであるか否かを示す証明書デジタル署名と、ウェブサービス装置200を識別するウェブサービス識別情報を含んだ個人情報公開同意書と、個人情報公開同意書が正当なものであるか否かを示す同意書デジタル署名とを送信するユーザ端末300と、情報処理装置100とを備え、ウェブサービス装置200は、ユーザ端末300が送信した個人識別情報証明書と、証明書デジタル署名と、個人情報公開同意書と、同意書デジタル署名とを情報処理装置100に転送し、転送した個人識別情報証明書が含む個人識別情報に対応した個人情報管理サーバ400のアドレスを受信し、受信した個人情報管理サーバ400のアドレスにユーザの個人情報を要求する身元確認要求を送信し、送信した身元確認要求に対応するユーザの個人情報を受信することを特徴とした情報処理システム500について実施の形態1で説明した。

【0041】

なお、既に、説明したように、本実施の形態1に示す情報処理装置100は、処理装置たるCPU、記憶装置たるメモリ、磁気ディスク等、入力装置たるキーボード、マウス、通信ボード等、出力装置たる表示装置、通信ボード等を備えるコンピュータである。

そして、上記したように「〜部」として示された機能をこれら処理装置、記憶装置、入力装置、出力装置を用いて実現するものである。

【符号の説明】

【0042】

100 情報処理装置、110 受信部、120 デジタル署名検証機能部、130 識別情報利用機能部、140 アドレス記憶部、150 送信部、200 ウェブサービス装置、300 ユーザ端末、400 個人情報管理サーバ、500 情報処理システム、501 情報システム、600 DS装置、901 表示装置、902 キーボード、903 マウス、904 FDD、905 コンパクトディスク装置、906 プリンタ装置、907 スキャナ装置、910 システムユニット、911 CPU、912 バス、913 ROM、914 RAM、915 通信ボード、920 磁気ディスク装置、921 オペレーティングシステム、922 ウィンドウシステム、923 プログラム群、924 ファイル群、931 電話器、932 ファクシミリ機、940 インターネット、941 ゲートウェイ、942 ローカルエリアネットワーク。

【特許請求の範囲】

【請求項1】

ユーザの個人情報を管理する個人情報管理サーバのアドレスを、前記ユーザを識別する個人識別情報に対応して記憶し、かつ、前記個人情報管理サーバのアドレスを要求するウェブサービス装置のアドレスを、前記ウェブサービス装置を識別するウェブサービス識別情報に対応して記憶するアドレス記憶部と、

前記個人識別情報を含んだ個人識別情報証明書と、前記個人識別情報証明書が正当なものであるか否かを示す証明書デジタル署名と、前記ウェブサービス識別情報を含んだ個人情報公開同意書と、前記個人情報公開同意書が正当なものであるか否かを示す同意書デジタル署名とを受信する受信部と、

前記受信部が受信した証明書デジタル署名が前記個人識別情報証明書は正当なものであると示しているか否かを検証し、かつ、前記受信部が受信した同意書デジタル署名が前記個人情報公開同意書は正当なものであると示しているか否かを検証するデジタル署名検証機能部と、

前記デジタル署名検証機能部が検証した証明書デジタル署名が前記個人識別情報証明書は正当なものであると示しており、かつ、前記デジタル署名検証機能部が検証した同意書デジタル署名が前記個人情報公開同意書は正当なものであると示している場合に、前記個人識別情報証明書に含まれる個人識別情報を抽出し、抽出した個人識別情報に対応した個人情報管理サーバのアドレスを前記アドレス記憶部から取得し、かつ、前記個人情報公開同意書に含まれるウェブサービス識別情報を抽出し、抽出したウェブサービス識別情報に対応したウェブサービス装置のアドレスを前記アドレス記憶部から取得する識別情報利用機能部と、

前記識別情報利用機能部が取得した個人情報管理サーバのアドレスを、前記識別情報利用機能部が取得したウェブサービス装置のアドレスが指定するウェブサービス装置に送信する送信部と

を備えることを特徴とした情報処理装置。

【請求項2】

前記個人識別情報証明書は、ユーザの公開鍵を証明する公開鍵証明書であることを特徴とする請求項1記載の情報処理装置。

【請求項3】

前記受信部は、受信した証明書デジタル署名または、受信した同意書デジタル署名の送付元のアドレスである送付元アドレスを取得し、

前記デジタル署名検証機能部は、前記受信部が取得した送付元アドレスから送付された証明書デジタル署名を検証し、検証した証明書デジタル署名が前記個人識別情報証明書は正当なものであると示していない場合、または、前記受信部が取得した送付元アドレスから送付された同意書デジタル署名を検証し、検証した同意書デジタル署名が前記個人情報公開同意書は正当なものであると示していない場合に、前記受信部が受信した個人識別情報証明書に含まれる個人識別情報に対応した個人情報管理サーバのアドレスを提供しないことを示す提供拒否情報を生成し、

前記送信部は、前記デジタル署名検証機能部が生成した提供拒否情報を前記受信部が取得した送付元アドレスが指定する送付元に送信することを特徴とする請求項1又は2記載の情報処理装置。

【請求項4】

ユーザの個人情報を管理する個人情報管理サーバと、

前記個人情報管理サーバのアドレスを要求するウェブサービス装置と、

ユーザを識別する個人識別情報を含んだ個人識別情報証明書と、前記個人識別情報証明書が正当なものであるか否かを示す証明書デジタル署名と、前記ウェブサービス装置を識別するウェブサービス識別情報を含んだ個人情報公開同意書と、前記個人情報公開同意書が正当なものであるか否かを示す同意書デジタル署名とを送信するユーザ端末と、

請求項1〜3いずれか記載の情報処理装置と

を備え、

前記ウェブサービス装置は、前記ユーザ端末が送信した個人識別情報証明書と、証明書デジタル署名と、個人情報公開同意書と、同意書デジタル署名とを前記情報処理装置に転送し、転送した個人識別情報証明書が含む個人識別情報に対応した個人情報管理サーバのアドレスを受信し、受信した個人情報管理サーバのアドレスに対して、ユーザの個人情報を要求する身元確認要求を送信し、送信した身元確認要求に対応するユーザの個人情報を受信することを特徴とした情報処理システム。

【請求項5】

ユーザの個人情報を管理する個人情報管理サーバのアドレスを、前記ユーザを識別する個人識別情報に対応して記憶し、かつ、前記個人情報管理サーバのアドレスを要求するウェブサービス装置のアドレスを、前記ウェブサービス装置を識別するウェブサービス識別情報に対応して記憶するアドレス記憶部を備えた情報処理装置の情報処理方法において、

受信部が、前記個人識別情報を含んだ個人識別情報証明書と、前記個人識別情報証明書が正当なものであるか否かを示す証明書デジタル署名と、前記ウェブサービス識別情報を含んだ個人情報公開同意書と、前記個人情報公開同意書が正当なものであるか否かを示す同意書デジタル署名とを受信する受信ステップと、

デジタル署名検証機能部が、前記受信部が受信した証明書デジタル署名が前記個人識別情報証明書は正当なものであると示しているか否かを検証し、かつ、前記受信部が受信した同意書デジタル署名が前記個人情報公開同意書は正当なものであると示しているか否かを検証するデジタル署名検証機能ステップと、

識別情報利用機能部が、前記デジタル署名検証機能部が検証した証明書デジタル署名が前記個人識別情報証明書は正当なものであると示しており、かつ、前記デジタル署名検証機能部が検証した同意書デジタル署名が前記個人情報公開同意書は正当なものであると示している場合に、前記個人識別情報証明書に含まれる個人識別情報を抽出し、抽出した個人識別情報に対応した個人情報管理サーバのアドレスを前記アドレス記憶部から取得し、かつ、前記個人情報公開同意書に含まれるウェブサービス識別情報を抽出し、抽出したウェブサービス識別情報に対応したウェブサービス装置のアドレスを前記アドレス記憶部から取得する識別情報利用機能ステップと、

送信部が、前記識別情報利用機能部が取得した個人情報管理サーバのアドレスを、前記識別情報利用機能部が取得したウェブサービス装置のアドレスが指定するウェブサービス装置に送信する送信ステップと

を備えることを特徴とした情報処理方法。

【請求項6】

コンピュータを、請求項1〜3いずれか記載の情報処理装置として機能させることを特徴とするプログラム。

【請求項1】

ユーザの個人情報を管理する個人情報管理サーバのアドレスを、前記ユーザを識別する個人識別情報に対応して記憶し、かつ、前記個人情報管理サーバのアドレスを要求するウェブサービス装置のアドレスを、前記ウェブサービス装置を識別するウェブサービス識別情報に対応して記憶するアドレス記憶部と、

前記個人識別情報を含んだ個人識別情報証明書と、前記個人識別情報証明書が正当なものであるか否かを示す証明書デジタル署名と、前記ウェブサービス識別情報を含んだ個人情報公開同意書と、前記個人情報公開同意書が正当なものであるか否かを示す同意書デジタル署名とを受信する受信部と、

前記受信部が受信した証明書デジタル署名が前記個人識別情報証明書は正当なものであると示しているか否かを検証し、かつ、前記受信部が受信した同意書デジタル署名が前記個人情報公開同意書は正当なものであると示しているか否かを検証するデジタル署名検証機能部と、

前記デジタル署名検証機能部が検証した証明書デジタル署名が前記個人識別情報証明書は正当なものであると示しており、かつ、前記デジタル署名検証機能部が検証した同意書デジタル署名が前記個人情報公開同意書は正当なものであると示している場合に、前記個人識別情報証明書に含まれる個人識別情報を抽出し、抽出した個人識別情報に対応した個人情報管理サーバのアドレスを前記アドレス記憶部から取得し、かつ、前記個人情報公開同意書に含まれるウェブサービス識別情報を抽出し、抽出したウェブサービス識別情報に対応したウェブサービス装置のアドレスを前記アドレス記憶部から取得する識別情報利用機能部と、

前記識別情報利用機能部が取得した個人情報管理サーバのアドレスを、前記識別情報利用機能部が取得したウェブサービス装置のアドレスが指定するウェブサービス装置に送信する送信部と

を備えることを特徴とした情報処理装置。

【請求項2】

前記個人識別情報証明書は、ユーザの公開鍵を証明する公開鍵証明書であることを特徴とする請求項1記載の情報処理装置。

【請求項3】

前記受信部は、受信した証明書デジタル署名または、受信した同意書デジタル署名の送付元のアドレスである送付元アドレスを取得し、

前記デジタル署名検証機能部は、前記受信部が取得した送付元アドレスから送付された証明書デジタル署名を検証し、検証した証明書デジタル署名が前記個人識別情報証明書は正当なものであると示していない場合、または、前記受信部が取得した送付元アドレスから送付された同意書デジタル署名を検証し、検証した同意書デジタル署名が前記個人情報公開同意書は正当なものであると示していない場合に、前記受信部が受信した個人識別情報証明書に含まれる個人識別情報に対応した個人情報管理サーバのアドレスを提供しないことを示す提供拒否情報を生成し、

前記送信部は、前記デジタル署名検証機能部が生成した提供拒否情報を前記受信部が取得した送付元アドレスが指定する送付元に送信することを特徴とする請求項1又は2記載の情報処理装置。

【請求項4】

ユーザの個人情報を管理する個人情報管理サーバと、

前記個人情報管理サーバのアドレスを要求するウェブサービス装置と、

ユーザを識別する個人識別情報を含んだ個人識別情報証明書と、前記個人識別情報証明書が正当なものであるか否かを示す証明書デジタル署名と、前記ウェブサービス装置を識別するウェブサービス識別情報を含んだ個人情報公開同意書と、前記個人情報公開同意書が正当なものであるか否かを示す同意書デジタル署名とを送信するユーザ端末と、

請求項1〜3いずれか記載の情報処理装置と

を備え、

前記ウェブサービス装置は、前記ユーザ端末が送信した個人識別情報証明書と、証明書デジタル署名と、個人情報公開同意書と、同意書デジタル署名とを前記情報処理装置に転送し、転送した個人識別情報証明書が含む個人識別情報に対応した個人情報管理サーバのアドレスを受信し、受信した個人情報管理サーバのアドレスに対して、ユーザの個人情報を要求する身元確認要求を送信し、送信した身元確認要求に対応するユーザの個人情報を受信することを特徴とした情報処理システム。

【請求項5】

ユーザの個人情報を管理する個人情報管理サーバのアドレスを、前記ユーザを識別する個人識別情報に対応して記憶し、かつ、前記個人情報管理サーバのアドレスを要求するウェブサービス装置のアドレスを、前記ウェブサービス装置を識別するウェブサービス識別情報に対応して記憶するアドレス記憶部を備えた情報処理装置の情報処理方法において、

受信部が、前記個人識別情報を含んだ個人識別情報証明書と、前記個人識別情報証明書が正当なものであるか否かを示す証明書デジタル署名と、前記ウェブサービス識別情報を含んだ個人情報公開同意書と、前記個人情報公開同意書が正当なものであるか否かを示す同意書デジタル署名とを受信する受信ステップと、

デジタル署名検証機能部が、前記受信部が受信した証明書デジタル署名が前記個人識別情報証明書は正当なものであると示しているか否かを検証し、かつ、前記受信部が受信した同意書デジタル署名が前記個人情報公開同意書は正当なものであると示しているか否かを検証するデジタル署名検証機能ステップと、

識別情報利用機能部が、前記デジタル署名検証機能部が検証した証明書デジタル署名が前記個人識別情報証明書は正当なものであると示しており、かつ、前記デジタル署名検証機能部が検証した同意書デジタル署名が前記個人情報公開同意書は正当なものであると示している場合に、前記個人識別情報証明書に含まれる個人識別情報を抽出し、抽出した個人識別情報に対応した個人情報管理サーバのアドレスを前記アドレス記憶部から取得し、かつ、前記個人情報公開同意書に含まれるウェブサービス識別情報を抽出し、抽出したウェブサービス識別情報に対応したウェブサービス装置のアドレスを前記アドレス記憶部から取得する識別情報利用機能ステップと、

送信部が、前記識別情報利用機能部が取得した個人情報管理サーバのアドレスを、前記識別情報利用機能部が取得したウェブサービス装置のアドレスが指定するウェブサービス装置に送信する送信ステップと

を備えることを特徴とした情報処理方法。

【請求項6】

コンピュータを、請求項1〜3いずれか記載の情報処理装置として機能させることを特徴とするプログラム。

【図1】

【図2】

【図3】

【図4】

【図5】

【図6】

【図2】

【図3】

【図4】

【図5】

【図6】

【公開番号】特開2012−173876(P2012−173876A)

【公開日】平成24年9月10日(2012.9.10)

【国際特許分類】

【出願番号】特願2011−33785(P2011−33785)

【出願日】平成23年2月18日(2011.2.18)

【出願人】(000006013)三菱電機株式会社 (33,312)

【Fターム(参考)】

【公開日】平成24年9月10日(2012.9.10)

【国際特許分類】

【出願日】平成23年2月18日(2011.2.18)

【出願人】(000006013)三菱電機株式会社 (33,312)

【Fターム(参考)】

[ Back to top ]