携帯可能電子装置

【課題】データ処理時間の短縮を図ることが可能なICカードを提供することにある。

【解決手段】携帯可能電子装置は、nビット列中の第m1番目のビットにより第1のアクセス条件を示す第1のアクセス情報、及びnビット列中の第m2番目のビットにより第2のアクセス条件を示す第2のアクセス情報を記憶する第1の記憶手段と、nビット列中の第m1番目のビットによりランクm1を有する第1のキー、及びnビット列中の第m1番目と第m2番目のビットによりランクm1とランクm2を有する第2のキーを記憶する第2の記憶手段と、照合又は認証に必要な情報を取得する取得手段と、前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第1及び第2のアクセス条件満足を判定し、判定結果に基づき動作を制御する制御手段とを備えている。

【解決手段】携帯可能電子装置は、nビット列中の第m1番目のビットにより第1のアクセス条件を示す第1のアクセス情報、及びnビット列中の第m2番目のビットにより第2のアクセス条件を示す第2のアクセス情報を記憶する第1の記憶手段と、nビット列中の第m1番目のビットによりランクm1を有する第1のキー、及びnビット列中の第m1番目と第m2番目のビットによりランクm1とランクm2を有する第2のキーを記憶する第2の記憶手段と、照合又は認証に必要な情報を取得する取得手段と、前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第1及び第2のアクセス条件満足を判定し、判定結果に基づき動作を制御する制御手段とを備えている。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、たとえば不揮発性のデータメモリおよびCPUなどの制御素子を有するIC(集積回路)チップを内蔵した、いわゆるICカードと称される携帯可能電子装置に関する。

【背景技術】

【0002】

最近、新たな携帯可能なデータ記憶媒体として、不揮発性のデータメモリおよびCPUなどの制御素子を有するICチップを内蔵したICカードが普及している。この種のICカードは、通常、外部から入力される命令データに応じて制御素子がデータメモリをアクセスし、必要なデータの入出力を選択的に行なう。この場合、データメモリは複数のデータエリアに分割されており、選択的に対象エリアとのアクセスを行なうようになっている(特許文献1参照)。

【0003】

このようなICカードでは、データメモリのデータ領域ごとにキーの照合あるいは認証の要/不要が設定されている。例えば、複数のデータ領域にアクセスするためには、複数のキーの照合あるいは認証が必要となる。

【特許文献1】特許第2856393号

【発明の開示】

【発明が解決しようとする課題】

【0004】

従来のICカードでは、キーの照合あるいは認証時の影響が全て同レベルで扱われている。つまり、各キーの重要性や、照合あるいは認証された後のアクセス条件に対する影響度が考慮されていない。しかも、複数のデータ領域にアクセスするためには、複数のキーの照合あるいは認証が必要となり、データ処理時間が長くなるという問題がある。

【0005】

本発明の目的は、上記課題を解決するためになされたものであり、データ処理時間の短縮を図ることが可能なICカードを提供することにある。

【課題を解決するための手段】

【0006】

この発明の携帯可能電子装置は、nビット列中の少なくとも第m1番目のビットにより第1のアクセス条件を示す第1のアクセス情報(例えば図7のアクセス条件(読み出し系))、及びnビット列中の少なくとも第m2番目のビットにより第2のアクセス条件を示す第2のアクセス情報(例えば図7のアクセス条件(書き込み系))を記憶する第1の記憶手段(データメモリ23)と、nビット列中の前記第1のアクセス情報に対応する少なくとも第m1番目のビットにより種別m1を有する第1のキー(キーA(或いはキーC))、及びnビット列中の前記第1及び第2のアクセス情報に対応する少なくとも第m1番目と第m2番目のビットにより種別m1と種別m2を有する第2のキー(キーB)を記憶する第2の記憶手段(データメモリ23又はプログラムメモリ24)と、nビット列により認証又は照合状態を示す情報(図10又は図11に示す情報)を記憶する第3の記憶手段(ワーキングメモリ25)と、照合又は認証に必要な情報(認証コマンドなど、暗号化された認証情報を含む)を取得する取得手段(コンタクト部)と、前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第1のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目に対応するビットにより前記第1のキーの照合又は認証状態を示し(図10に示す情報)、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも少なくとも第m1番目と第m2番目に対応するビットにより前記第2のキーの照合又は認証状態を示し(図11に示す情報)、前記第3の記憶手段に記憶されたnビット列(図10又は図11)と前記第1の記憶手段に記憶された前記第1及び第2のアクセス情報とを照合し、照合結果に基づき第1のアクセスの許可(読み出しのためのアクセスだけの許可)、又は第1及び第2のアクセスの許可(読み出しと書き込みの両アクセスの許可)を判定し、判定結果に基づき動作を制御する制御手段(制御部22、ワーキングメモリ25)と、これら各手段を有するモジュールを埋め込んだカード本体と、

を備えている。

【発明の効果】

【0007】

本発明によれば、データ処理時間の短縮を図ることが可能なICカードを提供できる。

【発明を実施するための最良の形態】

【0008】

以下、図面を参照し、本発明の実施形態について説明する。

【0009】

図1は、本発明の一例のICカード(携帯可能電子装置)を利用したシステムの全体構成を示す図である。図1に示すように、このシステムは、ICカード1をカードリーダ/ライタ2を介して端末3と接続可能にすると共に、端末3にキーボード4、CRT5、プリンタ6を接続して構成される。

【0010】

図2は、上記したICカード1の機能を説明するためのブロック図である。ICカードは、モジュールが埋め込まれたカード本体により構成されている。図2に示すように、このモジュールは、R/W(リードライト)部11、暗証設定/照合部12、暗号化/復号化部13等の基本機能を実行する部分と、これらの基本機能を管理するスーパーバイザ部14とで構成されている。スーパーバイザ部14は、カードリーダ/ライタ2から入力されたコマンド電文に含まれる、機能コードもしくはデータの付加された機能コードを解釈し、実行させるものである。

【0011】

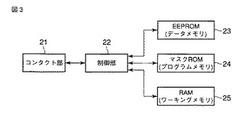

図3は、上記したICカード1のメモリ構成を説明するためのブロック図である。上記した諸機能を発揮させるためにICカード1は、コンタクト部21、制御部22、EEPROM(データメモリ)23、マスクROM(プログラムメモリ)24、RAM(ワーキングメモリ)25から構成されている。プログラムメモリ24はプログラムを記憶するものであり、データメモリ23は各種のデータの記憶に使用される。

【0012】

図4は、ICカード1に入力されるコマンド電文の構成の一例を示す図である。図4に示すように、例えば、コマンド電文は、命令データ(CLA/INS)とパラメータデータ(P1/P2/Lc/Data/Le)で構成されている。Le、Dataについては存在しないコマンド電文もある。

【0013】

図5は、ICカード1から出力されるレスポンス電文の構成の一例を示す図である。コマンド処理を行った結果は、図5に示すように、Data/Statusで構成されるレスポンス電文として、ICカード1から出力される。Dataについては存在しないレスポンス電文もある。

【0014】

図6は、ICカード1のデータメモリ23の構成の一例を示す図である。ICカード1は、ICカード製造者により書き込まれる製造者領域と、通常、MF(マスターファイル)および1つあるいは複数のDF(アプリケーションファイル)と、MFおよび各DFの下に存在する1つあるいは複数のデータEF(エレメンタリファイル)およびキーEFから構成される。DFと各EFは、EF種別、EFサイズ、DF名、アクセス条件等の情報が含まれるDF/EF定義情報領域と、データやキー自身が格納されるデータ領域に分かれる。

【0015】

これらのDF/EF定義情報領域は、ICカード発行者により、例えばDFやEFを創生するコマンドによりICカード1に入力され、データメモリ23に書き込まれる。

【0016】

図7は、データメモリ23内に書かれたアクセス条件を示すアクセス情報の第1例を示す図である。このアクセス情報は、例えばEF(エレメンタリファイル)を創生するコマンドによりICカード1に入力され、データメモリ23に書き込まれる。このコマンドにより、アクセス条件の他、EFの種別(キーEF、レコードデータEF、バイナリデータEF等)、EFサイズ等の情報が入力され、これらの情報がEF定義情報としてデータメモリ23に格納される。

【0017】

アクセス条件は、照合または認証されるキーの種別(ランクと呼ぶ)を、例えばランク1〜ランク7の7種に分け、どのランクのキーの照合または認証が必要かを設定する。例えば照合または認証が必要ならば1を不要ならば0を設定する。複数のランクに1を設定した場合は、例えばOR条件、すなわちいずれかのランクのキーの照合または認証が必要であると認識する。

【0018】

図7に示す例では、7ビット列中の1番目のビットによりデータ読み出しのための第1のデータ領域へのアクセス条件を示す第1のアクセス情報が生成されている。また、7ビット列中の第2番目のビットによりデータ書き込みのための第2のデータ領域へのアクセス条件を示す第2のアクセス情報が生成されている。

【0019】

一例として、読み出し系コマンドに関するアクセス条件(図7の左)、および書き込み系コマンドに関するアクセス条件(図7の右)等、2種以上のアクセス条件が設定される。本実施形態では、読み出し系および書き込み系の2パターンのアクセス条件を持つ場合について説明する。

【0020】

図8及び図9は、認証・照合キーがどのランクに対応しているかを示すキーランク情報の第1例である。キーランク情報は、プログラムメモリ24内あるいはデータメモリ23内に格納されている。通常、各キーがもつランクの数は0または1つであり、図8はランク1の1つを持つキー(キーAと呼ぶ)を示す図である(7ビットのキーの1番目のビットによりランク1が示されている)。また、キーが2つ以上のランクを持つ場合も考えられる。図9は、ランク1および2をもつキー(キーBと呼ぶ)を示す図である(7ビットのキーの1番目のビットと2番目のビットによりランク1、2が示されている)。これら以外にも、ランク2の1つを持つキー(キーCと呼ぶ)がある(7ビットのキーの2番目のビットによりランク2が示されている)。

【0021】

図10及び図11は、ワーキングメモリ25内に保存される、照合/認証状態を示す情報の第1例を示す図である。例えば、キーのランク1〜ランク7の7種に対応したビットから構成されている。

【0022】

初期状態では全てのランクに対応するビットが0に設定されており、キーの照合または認証が正常終了した場合は、当キーのランクに対応するビットを1に設定する。例えば、初期状態のICカード1を利用する際には(ICカード1とカードリーダ/ライタ2が通信開始する際には)、カードリーダ/ライタ2は、ICカード1に対して照合又は認証に必要な情報(暗証番号又は暗号化された認証情報を含む認証コマンドなど)を送信する。ICカード1は、コンタクト部21を介して照合又は認証に必要な情報を受信する。ICカード1の制御部22は、照合又は認証に必要な情報に基づき(暗号化された認証情報については復号化し)、照合又は認証を行なう。

【0023】

例えば上述のキーAの照合または認証が初期状態後に正常終了した場合は、ランク1に対応するビット(1番目のビット)が1に設定され、図10に示すようになる。なお、この後、さらに送信されるコマンドに基づき照合または認証が正常終了すれば、照合/認証状態は更新される。

【0024】

また上述のキーBの照合または認証が初期状態後に正常終了した場合は、ランク1および2に対応するビット(1番目と2番目のビット)が1に設定され、図11に示すようになる。なお、この後、さらに送信されるコマンドに基づき照合または認証が正常終了すれば、照合/認証状態は更新される。

【0025】

また上述のキーCの照合または認証が初期状態後に正常終了した場合は、ランク2に対応するビット(2番目のビット)が1に設定される。なお、この後、さらに送信されるコマンドに基づき照合または認証が正常終了すれば、照合/認証状態は更新される。

【0026】

尚、ICカード1がリセットされた場合は照合/認証状態の全ビットが0に設定される。あるいはあるキーの照合または認証が異常終了した場合は、当キーのランクに対応するビットが0に設定される。

【0027】

キーBは、キーAと比較し照合/認証状態への影響度が大きいことから、より重要度が高いキーであると言える。また、例えば読み出し系アクセス条件がランク1、書き込み系アクセス条件がランク2に設定されている場合、読み出しおよび書き込みの双方を実施するときは、従来は、キーA(ランク1)およびキーC(ランク2)の照合あるいは認証が必要であり2回にわたる照合あるいは認証が必要であった。しかし、本発明によれば、キーBを用いることにより、1回の照合あるいは認証で、読み出しおよび書き込みの双方を実施することができる。結果的に、コマンド数を減らすことにより処理時間を短縮することができる。

【0028】

次に、図12を参照して、コマンド処理の動作を説明する。ICカード1にコマンド電文が入力されると(ST1)、まずコマンド電文のCLA/INSが当フェーズにおいてICカード1がサポートしているコードであるかどうかを確認する(ST2)。サポートしている場合は(ST2、YES)、次に、アクセス条件参照必要(すなわち、読み出し系、書き込み系のいずれかに属する)、あるいはアクセス条件参照不要のいずれに属するかを判断する(ST3)。

【0029】

コマンド電文がアクセス条件参照必要な場合は(ST3、NO)、図7のアクセス条件と、図10の照合/認証状態の比較(照合)を行い、次の要領でアクセス条件を満足しているか否かを確認する(ST4)。

【0030】

例えば、コマンド電文が読み出し系に属する場合、当コマンドが指定するEFのEF定義情報において、読み出し系アクセス条件で1に設定されている少なくとも1つのランクにおいて、照合/認証状態においても1が設定されている(すなわちこのランクにおいて照合/認証が正常終了している)場合は、アクセス条件を満たしていると判断し(ST5、YES)、当読み出し系コマンドの処理に進み(ST6)(例えばデータ読み出しのための第1のデータ領域へのアクセスが許可される)、処理した結果をレスポンス電文として出力し(ST7)、次のコマンド電文の入力待ちに進む。或いは、書き込み系アクセス条件で1に設定されている少なくとも1つのランクにおいて、照合/認証状態においても1が設定されている(すなわちこのランクにおいて照合/認証が正常終了している)場合は、アクセス条件を満たしていると判断し(ST5、YES)、当書き込み系コマンドの処理に進み(ST6)(例えばデータ書き込みのための第2のデータ領域へのアクセスが許可される)、処理した結果をレスポンス電文として出力し(ST7)、次のコマンド電文の入力待ちに進む。これら以外の場合はアクセス条件を満足していないと判断し(ST5、NO)、エラーステータスをレスポンス電文に設定して出力し(ST8)、次のコマンド電文の入力待ちに進む。

【0031】

以上により、本発明のICカードにおいては、各キーの重要性や、照合あるいは認証された後のアクセス条件に対する影響度を柔軟に設定することにより、照合あるいは認証の回数を減らすことにより処理時間を短縮したり、セキュリティを高めたりすることができる。

【0032】

なお、上記説明では、ビット単位で情報を処理するケースについて説明したが、セキュリティを高めるために、複数のビット単位、例えばバイト単位(すなわち8ビット)で情報を処理するようにしてもよい。つまり、nバイト列中の第m1番目のバイトによりデータ読み出しのための第1のデータ領域へのアクセス条件を示す第1のアクセス情報を生成し、nバイト列中の第m2番目のバイトによりデータ書き込みのための第2のデータ領域へのアクセス条件を示す第2のアクセス情報を生成する。キーランク情報についても、nバイト列中の第m1番目のバイトによりランク1が示され(例えばキーA)、nバイト列中の第m1番目と第m2番目のバイトによりランク1とランク2がしめされる(例えばキーB)。照合/認証状態を示す情報についても、上述のキーAの照合または認証が初期状態後に正常終了した場合は、ランク1に対応するバイト(第m1番目のバイト)により正常終了が示され、上述のキーBの照合または認証が初期状態後に正常終了した場合は、ランク1および2に対応するバイト(第m1番目と第m2番目のバイト)により正常終了が示される。

【0033】

さらに、セキュリティを高めるために、ビット単位で情報を処理するケース、及びバイト単位で情報を処理するケースにおいて、チェックコード(例えばCRC(Cyclic Redundancy Check))を付加するようにしてもよい。

【0034】

次に、図13〜図17を参照して、アクセス条件、キーランク、照合/認証状態の第2例について説明する。図13は、データメモリ23内に書かれたアクセス条件を示すアクセス情報の第2例を示す図である。ここでは、OR条件、すなわちいずれかのランクのキーの照合または認証が必要であるとする。

【0035】

図13に示す例では、7ビット列中の1番目(a番目)と3番目(b番目)のビットによりデータ読み出しのための第1のデータ領域へのアクセス条件を示す第1のアクセス情報が生成されている。また、7ビット列中の第2番目(c番目)のビットによりデータ書き込みのための第2のデータ領域へのアクセス条件を示す第2のアクセス情報が生成されている。

【0036】

図14及び図15は、認証・照合キーがどのランクに対応しているかを示すキーランク情報の第2例である。キーランク情報は、プログラムメモリ24内あるいはデータメモリ23内に格納されている。通常、各キーがもつランクの数は0または1つであり、図14はランク1の1つを持つキー(キーAと呼ぶ)を示す図である(7ビットのキーの1番目のビットによりランク1が示されている)。また、キーが2つ以上のランクを持つ場合も考えられる。図15は、ランク2および3をもつキー(キーBと呼ぶ)を示す図である(7ビットのキーの2番目のビットと3番目のビットによりランク2、3が示されている)。

【0037】

図16及び図17は、ワーキングメモリ25内に保存される、照合/認証状態を示す情報の第2例を示す図である。例えば、キーのランク1〜ランク7の7種に対応したビットから構成されている。

【0038】

初期状態では全てのランクに対応するビットが0に設定されており、キーの照合または認証が正常終了した場合は、当キーのランクに対応するビットを1に設定する。例えば上述のキーAの照合または認証が初期状態後に正常終了した場合は、ランク1に対応するビット(1番目のビット)が1に設定され、図16に示すようになる。なお、この後、さらに送信されるコマンドに基づき照合または認証が正常終了すれば、照合/認証状態は更新される。

【0039】

また上述のキーBの照合または認証が初期状態後に正常終了した場合は、ランク2および3に対応するビット(2番目と3番目のビット)が1に設定され、図17に示すようになる。なお、この後、さらに送信されるコマンドに基づき照合または認証が正常終了すれば、照合/認証状態は更新される。

【0040】

図16に示す照合/認証状態(7ビット列中の1番目にビット1が設定)と、図13に示す第1のアクセス情報(7ビット列中の1番目と3番目にビット1が設定、データ読み出し系)とを比較すると、OR条件を満足していることが判る。一方、図16に示す照合/認証状態(7ビット列中の1番目にビット1が設定)と、図13に示す第2のアクセス情報(7ビット列中の2番目にビット1が設定、データ書き込み系)とを比較すると、OR条件を満足していないことが判る。つまり、図16に示す照合/認証状態が得られることにより、読み出し系コマンドの処理に進むことが許される。

【0041】

図17に示す照合/認証状態(7ビット列中の2番目と3番目にビット1が設定)と、図13に示す第1のアクセス情報(7ビット列中の1番目と3番目にビット1が設定、データ読み出し系)とを比較すると、OR条件を満足していることが判る。同様に、図17に示す照合/認証状態(7ビット列中の2番目と3番目にビット1が設定)と、図13に示す第2のアクセス情報(7ビット列中の2番目にビット1が設定、データ書き込み系)とを比較すると、OR条件を満足していることが判る。つまり、図17に示す照合/認証状態が得られることにより、読み出し系コマンド及び書き込み系コマンドの処理に進むことが許される。

【0042】

なお、本願発明は、上記実施形態に限定されるものではなく、実施段階ではその要旨を逸脱しない範囲で種々に変形することが可能である。また、各実施形態は可能な限り適宜組み合わせて実施してもよく、その場合組み合わせた効果が得られる。更に、上記実施形態には種々の段階の発明が含まれており、開示される複数の構成要件における適当な組み合わせにより種々の発明が抽出され得る。例えば、実施形態に示される全構成要件からいくつかの構成要件が削除されても、発明が解決しようとする課題の欄で述べた課題が解決でき、発明の効果の欄で述べられている効果が得られる場合には、この構成要件が削除された構成が発明として抽出され得る。

【図面の簡単な説明】

【0043】

【図1】本発明の一例のICカード(携帯可能電子装置)を利用したシステムの全体構成を示す図である。

【図2】上記したICカード1の機能を説明するためのブロック図である。

【図3】上記したICカード1のメモリ構成を説明するためのブロック図である。

【図4】ICカード1に入力されるコマンド電文の構成の一例を示す図である。

【図5】ICカード1から出力されるレスポンス電文の構成の一例を示す図である。

【図6】ICカード1のデータメモリ23の構成の一例を示す図である。

【図7】データメモリ23内に書かれたアクセス条件を示すアクセス情報の第1例を示す図である。

【図8】認証・照合キーがどのランクに対応しているかを示すキーランク情報(キーA)の第1例を示す図である。

【図9】認証・照合キーがどのランクに対応しているかを示すキーランク情報(キーB)の第1例を示す図である。

【図10】ワーキングメモリ25内に保存される、照合/認証状態(キーAの照合/認証状態)を示す情報の第1例を示す図である。

【図11】ワーキングメモリ25内に保存される、照合/認証状態(キーBの照合/認証状態)を示す情報の第1例を示す図である。

【図12】コマンド処理動作の一例を示すフローチャートである。

【図13】データメモリ23内に書かれたアクセス条件を示すアクセス情報の第1例を示す図である。

【図14】認証・照合キーがどのランクに対応しているかを示すキーランク情報(キーA)の第1例を示す図である。

【図15】認証・照合キーがどのランクに対応しているかを示すキーランク情報(キーB)の第1例を示す図である。

【図16】ワーキングメモリ25内に保存される、照合/認証状態(キーAの照合/認証状態)を示す情報の第1例を示す図である。

【図17】ワーキングメモリ25内に保存される、照合/認証状態(キーBの照合/認証状態)を示す情報の第1例を示す図である。

【符号の説明】

【0044】

1…ICカード、2…カードリーダ/ライタ、3…端末、4…キーボード、5…CRT、6…プリンタ、11…R/W(リードライト)部、12…暗証設定/照合部、13…暗号化/復号化部、14…スーパーバイザ部、21…コンタクト部、22…制御部、23…EEPROM(データメモリ)、24…マスクROM(プログラムメモリ)、25…RAM(ワーキングメモリ)

【技術分野】

【0001】

本発明は、たとえば不揮発性のデータメモリおよびCPUなどの制御素子を有するIC(集積回路)チップを内蔵した、いわゆるICカードと称される携帯可能電子装置に関する。

【背景技術】

【0002】

最近、新たな携帯可能なデータ記憶媒体として、不揮発性のデータメモリおよびCPUなどの制御素子を有するICチップを内蔵したICカードが普及している。この種のICカードは、通常、外部から入力される命令データに応じて制御素子がデータメモリをアクセスし、必要なデータの入出力を選択的に行なう。この場合、データメモリは複数のデータエリアに分割されており、選択的に対象エリアとのアクセスを行なうようになっている(特許文献1参照)。

【0003】

このようなICカードでは、データメモリのデータ領域ごとにキーの照合あるいは認証の要/不要が設定されている。例えば、複数のデータ領域にアクセスするためには、複数のキーの照合あるいは認証が必要となる。

【特許文献1】特許第2856393号

【発明の開示】

【発明が解決しようとする課題】

【0004】

従来のICカードでは、キーの照合あるいは認証時の影響が全て同レベルで扱われている。つまり、各キーの重要性や、照合あるいは認証された後のアクセス条件に対する影響度が考慮されていない。しかも、複数のデータ領域にアクセスするためには、複数のキーの照合あるいは認証が必要となり、データ処理時間が長くなるという問題がある。

【0005】

本発明の目的は、上記課題を解決するためになされたものであり、データ処理時間の短縮を図ることが可能なICカードを提供することにある。

【課題を解決するための手段】

【0006】

この発明の携帯可能電子装置は、nビット列中の少なくとも第m1番目のビットにより第1のアクセス条件を示す第1のアクセス情報(例えば図7のアクセス条件(読み出し系))、及びnビット列中の少なくとも第m2番目のビットにより第2のアクセス条件を示す第2のアクセス情報(例えば図7のアクセス条件(書き込み系))を記憶する第1の記憶手段(データメモリ23)と、nビット列中の前記第1のアクセス情報に対応する少なくとも第m1番目のビットにより種別m1を有する第1のキー(キーA(或いはキーC))、及びnビット列中の前記第1及び第2のアクセス情報に対応する少なくとも第m1番目と第m2番目のビットにより種別m1と種別m2を有する第2のキー(キーB)を記憶する第2の記憶手段(データメモリ23又はプログラムメモリ24)と、nビット列により認証又は照合状態を示す情報(図10又は図11に示す情報)を記憶する第3の記憶手段(ワーキングメモリ25)と、照合又は認証に必要な情報(認証コマンドなど、暗号化された認証情報を含む)を取得する取得手段(コンタクト部)と、前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第1のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目に対応するビットにより前記第1のキーの照合又は認証状態を示し(図10に示す情報)、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも少なくとも第m1番目と第m2番目に対応するビットにより前記第2のキーの照合又は認証状態を示し(図11に示す情報)、前記第3の記憶手段に記憶されたnビット列(図10又は図11)と前記第1の記憶手段に記憶された前記第1及び第2のアクセス情報とを照合し、照合結果に基づき第1のアクセスの許可(読み出しのためのアクセスだけの許可)、又は第1及び第2のアクセスの許可(読み出しと書き込みの両アクセスの許可)を判定し、判定結果に基づき動作を制御する制御手段(制御部22、ワーキングメモリ25)と、これら各手段を有するモジュールを埋め込んだカード本体と、

を備えている。

【発明の効果】

【0007】

本発明によれば、データ処理時間の短縮を図ることが可能なICカードを提供できる。

【発明を実施するための最良の形態】

【0008】

以下、図面を参照し、本発明の実施形態について説明する。

【0009】

図1は、本発明の一例のICカード(携帯可能電子装置)を利用したシステムの全体構成を示す図である。図1に示すように、このシステムは、ICカード1をカードリーダ/ライタ2を介して端末3と接続可能にすると共に、端末3にキーボード4、CRT5、プリンタ6を接続して構成される。

【0010】

図2は、上記したICカード1の機能を説明するためのブロック図である。ICカードは、モジュールが埋め込まれたカード本体により構成されている。図2に示すように、このモジュールは、R/W(リードライト)部11、暗証設定/照合部12、暗号化/復号化部13等の基本機能を実行する部分と、これらの基本機能を管理するスーパーバイザ部14とで構成されている。スーパーバイザ部14は、カードリーダ/ライタ2から入力されたコマンド電文に含まれる、機能コードもしくはデータの付加された機能コードを解釈し、実行させるものである。

【0011】

図3は、上記したICカード1のメモリ構成を説明するためのブロック図である。上記した諸機能を発揮させるためにICカード1は、コンタクト部21、制御部22、EEPROM(データメモリ)23、マスクROM(プログラムメモリ)24、RAM(ワーキングメモリ)25から構成されている。プログラムメモリ24はプログラムを記憶するものであり、データメモリ23は各種のデータの記憶に使用される。

【0012】

図4は、ICカード1に入力されるコマンド電文の構成の一例を示す図である。図4に示すように、例えば、コマンド電文は、命令データ(CLA/INS)とパラメータデータ(P1/P2/Lc/Data/Le)で構成されている。Le、Dataについては存在しないコマンド電文もある。

【0013】

図5は、ICカード1から出力されるレスポンス電文の構成の一例を示す図である。コマンド処理を行った結果は、図5に示すように、Data/Statusで構成されるレスポンス電文として、ICカード1から出力される。Dataについては存在しないレスポンス電文もある。

【0014】

図6は、ICカード1のデータメモリ23の構成の一例を示す図である。ICカード1は、ICカード製造者により書き込まれる製造者領域と、通常、MF(マスターファイル)および1つあるいは複数のDF(アプリケーションファイル)と、MFおよび各DFの下に存在する1つあるいは複数のデータEF(エレメンタリファイル)およびキーEFから構成される。DFと各EFは、EF種別、EFサイズ、DF名、アクセス条件等の情報が含まれるDF/EF定義情報領域と、データやキー自身が格納されるデータ領域に分かれる。

【0015】

これらのDF/EF定義情報領域は、ICカード発行者により、例えばDFやEFを創生するコマンドによりICカード1に入力され、データメモリ23に書き込まれる。

【0016】

図7は、データメモリ23内に書かれたアクセス条件を示すアクセス情報の第1例を示す図である。このアクセス情報は、例えばEF(エレメンタリファイル)を創生するコマンドによりICカード1に入力され、データメモリ23に書き込まれる。このコマンドにより、アクセス条件の他、EFの種別(キーEF、レコードデータEF、バイナリデータEF等)、EFサイズ等の情報が入力され、これらの情報がEF定義情報としてデータメモリ23に格納される。

【0017】

アクセス条件は、照合または認証されるキーの種別(ランクと呼ぶ)を、例えばランク1〜ランク7の7種に分け、どのランクのキーの照合または認証が必要かを設定する。例えば照合または認証が必要ならば1を不要ならば0を設定する。複数のランクに1を設定した場合は、例えばOR条件、すなわちいずれかのランクのキーの照合または認証が必要であると認識する。

【0018】

図7に示す例では、7ビット列中の1番目のビットによりデータ読み出しのための第1のデータ領域へのアクセス条件を示す第1のアクセス情報が生成されている。また、7ビット列中の第2番目のビットによりデータ書き込みのための第2のデータ領域へのアクセス条件を示す第2のアクセス情報が生成されている。

【0019】

一例として、読み出し系コマンドに関するアクセス条件(図7の左)、および書き込み系コマンドに関するアクセス条件(図7の右)等、2種以上のアクセス条件が設定される。本実施形態では、読み出し系および書き込み系の2パターンのアクセス条件を持つ場合について説明する。

【0020】

図8及び図9は、認証・照合キーがどのランクに対応しているかを示すキーランク情報の第1例である。キーランク情報は、プログラムメモリ24内あるいはデータメモリ23内に格納されている。通常、各キーがもつランクの数は0または1つであり、図8はランク1の1つを持つキー(キーAと呼ぶ)を示す図である(7ビットのキーの1番目のビットによりランク1が示されている)。また、キーが2つ以上のランクを持つ場合も考えられる。図9は、ランク1および2をもつキー(キーBと呼ぶ)を示す図である(7ビットのキーの1番目のビットと2番目のビットによりランク1、2が示されている)。これら以外にも、ランク2の1つを持つキー(キーCと呼ぶ)がある(7ビットのキーの2番目のビットによりランク2が示されている)。

【0021】

図10及び図11は、ワーキングメモリ25内に保存される、照合/認証状態を示す情報の第1例を示す図である。例えば、キーのランク1〜ランク7の7種に対応したビットから構成されている。

【0022】

初期状態では全てのランクに対応するビットが0に設定されており、キーの照合または認証が正常終了した場合は、当キーのランクに対応するビットを1に設定する。例えば、初期状態のICカード1を利用する際には(ICカード1とカードリーダ/ライタ2が通信開始する際には)、カードリーダ/ライタ2は、ICカード1に対して照合又は認証に必要な情報(暗証番号又は暗号化された認証情報を含む認証コマンドなど)を送信する。ICカード1は、コンタクト部21を介して照合又は認証に必要な情報を受信する。ICカード1の制御部22は、照合又は認証に必要な情報に基づき(暗号化された認証情報については復号化し)、照合又は認証を行なう。

【0023】

例えば上述のキーAの照合または認証が初期状態後に正常終了した場合は、ランク1に対応するビット(1番目のビット)が1に設定され、図10に示すようになる。なお、この後、さらに送信されるコマンドに基づき照合または認証が正常終了すれば、照合/認証状態は更新される。

【0024】

また上述のキーBの照合または認証が初期状態後に正常終了した場合は、ランク1および2に対応するビット(1番目と2番目のビット)が1に設定され、図11に示すようになる。なお、この後、さらに送信されるコマンドに基づき照合または認証が正常終了すれば、照合/認証状態は更新される。

【0025】

また上述のキーCの照合または認証が初期状態後に正常終了した場合は、ランク2に対応するビット(2番目のビット)が1に設定される。なお、この後、さらに送信されるコマンドに基づき照合または認証が正常終了すれば、照合/認証状態は更新される。

【0026】

尚、ICカード1がリセットされた場合は照合/認証状態の全ビットが0に設定される。あるいはあるキーの照合または認証が異常終了した場合は、当キーのランクに対応するビットが0に設定される。

【0027】

キーBは、キーAと比較し照合/認証状態への影響度が大きいことから、より重要度が高いキーであると言える。また、例えば読み出し系アクセス条件がランク1、書き込み系アクセス条件がランク2に設定されている場合、読み出しおよび書き込みの双方を実施するときは、従来は、キーA(ランク1)およびキーC(ランク2)の照合あるいは認証が必要であり2回にわたる照合あるいは認証が必要であった。しかし、本発明によれば、キーBを用いることにより、1回の照合あるいは認証で、読み出しおよび書き込みの双方を実施することができる。結果的に、コマンド数を減らすことにより処理時間を短縮することができる。

【0028】

次に、図12を参照して、コマンド処理の動作を説明する。ICカード1にコマンド電文が入力されると(ST1)、まずコマンド電文のCLA/INSが当フェーズにおいてICカード1がサポートしているコードであるかどうかを確認する(ST2)。サポートしている場合は(ST2、YES)、次に、アクセス条件参照必要(すなわち、読み出し系、書き込み系のいずれかに属する)、あるいはアクセス条件参照不要のいずれに属するかを判断する(ST3)。

【0029】

コマンド電文がアクセス条件参照必要な場合は(ST3、NO)、図7のアクセス条件と、図10の照合/認証状態の比較(照合)を行い、次の要領でアクセス条件を満足しているか否かを確認する(ST4)。

【0030】

例えば、コマンド電文が読み出し系に属する場合、当コマンドが指定するEFのEF定義情報において、読み出し系アクセス条件で1に設定されている少なくとも1つのランクにおいて、照合/認証状態においても1が設定されている(すなわちこのランクにおいて照合/認証が正常終了している)場合は、アクセス条件を満たしていると判断し(ST5、YES)、当読み出し系コマンドの処理に進み(ST6)(例えばデータ読み出しのための第1のデータ領域へのアクセスが許可される)、処理した結果をレスポンス電文として出力し(ST7)、次のコマンド電文の入力待ちに進む。或いは、書き込み系アクセス条件で1に設定されている少なくとも1つのランクにおいて、照合/認証状態においても1が設定されている(すなわちこのランクにおいて照合/認証が正常終了している)場合は、アクセス条件を満たしていると判断し(ST5、YES)、当書き込み系コマンドの処理に進み(ST6)(例えばデータ書き込みのための第2のデータ領域へのアクセスが許可される)、処理した結果をレスポンス電文として出力し(ST7)、次のコマンド電文の入力待ちに進む。これら以外の場合はアクセス条件を満足していないと判断し(ST5、NO)、エラーステータスをレスポンス電文に設定して出力し(ST8)、次のコマンド電文の入力待ちに進む。

【0031】

以上により、本発明のICカードにおいては、各キーの重要性や、照合あるいは認証された後のアクセス条件に対する影響度を柔軟に設定することにより、照合あるいは認証の回数を減らすことにより処理時間を短縮したり、セキュリティを高めたりすることができる。

【0032】

なお、上記説明では、ビット単位で情報を処理するケースについて説明したが、セキュリティを高めるために、複数のビット単位、例えばバイト単位(すなわち8ビット)で情報を処理するようにしてもよい。つまり、nバイト列中の第m1番目のバイトによりデータ読み出しのための第1のデータ領域へのアクセス条件を示す第1のアクセス情報を生成し、nバイト列中の第m2番目のバイトによりデータ書き込みのための第2のデータ領域へのアクセス条件を示す第2のアクセス情報を生成する。キーランク情報についても、nバイト列中の第m1番目のバイトによりランク1が示され(例えばキーA)、nバイト列中の第m1番目と第m2番目のバイトによりランク1とランク2がしめされる(例えばキーB)。照合/認証状態を示す情報についても、上述のキーAの照合または認証が初期状態後に正常終了した場合は、ランク1に対応するバイト(第m1番目のバイト)により正常終了が示され、上述のキーBの照合または認証が初期状態後に正常終了した場合は、ランク1および2に対応するバイト(第m1番目と第m2番目のバイト)により正常終了が示される。

【0033】

さらに、セキュリティを高めるために、ビット単位で情報を処理するケース、及びバイト単位で情報を処理するケースにおいて、チェックコード(例えばCRC(Cyclic Redundancy Check))を付加するようにしてもよい。

【0034】

次に、図13〜図17を参照して、アクセス条件、キーランク、照合/認証状態の第2例について説明する。図13は、データメモリ23内に書かれたアクセス条件を示すアクセス情報の第2例を示す図である。ここでは、OR条件、すなわちいずれかのランクのキーの照合または認証が必要であるとする。

【0035】

図13に示す例では、7ビット列中の1番目(a番目)と3番目(b番目)のビットによりデータ読み出しのための第1のデータ領域へのアクセス条件を示す第1のアクセス情報が生成されている。また、7ビット列中の第2番目(c番目)のビットによりデータ書き込みのための第2のデータ領域へのアクセス条件を示す第2のアクセス情報が生成されている。

【0036】

図14及び図15は、認証・照合キーがどのランクに対応しているかを示すキーランク情報の第2例である。キーランク情報は、プログラムメモリ24内あるいはデータメモリ23内に格納されている。通常、各キーがもつランクの数は0または1つであり、図14はランク1の1つを持つキー(キーAと呼ぶ)を示す図である(7ビットのキーの1番目のビットによりランク1が示されている)。また、キーが2つ以上のランクを持つ場合も考えられる。図15は、ランク2および3をもつキー(キーBと呼ぶ)を示す図である(7ビットのキーの2番目のビットと3番目のビットによりランク2、3が示されている)。

【0037】

図16及び図17は、ワーキングメモリ25内に保存される、照合/認証状態を示す情報の第2例を示す図である。例えば、キーのランク1〜ランク7の7種に対応したビットから構成されている。

【0038】

初期状態では全てのランクに対応するビットが0に設定されており、キーの照合または認証が正常終了した場合は、当キーのランクに対応するビットを1に設定する。例えば上述のキーAの照合または認証が初期状態後に正常終了した場合は、ランク1に対応するビット(1番目のビット)が1に設定され、図16に示すようになる。なお、この後、さらに送信されるコマンドに基づき照合または認証が正常終了すれば、照合/認証状態は更新される。

【0039】

また上述のキーBの照合または認証が初期状態後に正常終了した場合は、ランク2および3に対応するビット(2番目と3番目のビット)が1に設定され、図17に示すようになる。なお、この後、さらに送信されるコマンドに基づき照合または認証が正常終了すれば、照合/認証状態は更新される。

【0040】

図16に示す照合/認証状態(7ビット列中の1番目にビット1が設定)と、図13に示す第1のアクセス情報(7ビット列中の1番目と3番目にビット1が設定、データ読み出し系)とを比較すると、OR条件を満足していることが判る。一方、図16に示す照合/認証状態(7ビット列中の1番目にビット1が設定)と、図13に示す第2のアクセス情報(7ビット列中の2番目にビット1が設定、データ書き込み系)とを比較すると、OR条件を満足していないことが判る。つまり、図16に示す照合/認証状態が得られることにより、読み出し系コマンドの処理に進むことが許される。

【0041】

図17に示す照合/認証状態(7ビット列中の2番目と3番目にビット1が設定)と、図13に示す第1のアクセス情報(7ビット列中の1番目と3番目にビット1が設定、データ読み出し系)とを比較すると、OR条件を満足していることが判る。同様に、図17に示す照合/認証状態(7ビット列中の2番目と3番目にビット1が設定)と、図13に示す第2のアクセス情報(7ビット列中の2番目にビット1が設定、データ書き込み系)とを比較すると、OR条件を満足していることが判る。つまり、図17に示す照合/認証状態が得られることにより、読み出し系コマンド及び書き込み系コマンドの処理に進むことが許される。

【0042】

なお、本願発明は、上記実施形態に限定されるものではなく、実施段階ではその要旨を逸脱しない範囲で種々に変形することが可能である。また、各実施形態は可能な限り適宜組み合わせて実施してもよく、その場合組み合わせた効果が得られる。更に、上記実施形態には種々の段階の発明が含まれており、開示される複数の構成要件における適当な組み合わせにより種々の発明が抽出され得る。例えば、実施形態に示される全構成要件からいくつかの構成要件が削除されても、発明が解決しようとする課題の欄で述べた課題が解決でき、発明の効果の欄で述べられている効果が得られる場合には、この構成要件が削除された構成が発明として抽出され得る。

【図面の簡単な説明】

【0043】

【図1】本発明の一例のICカード(携帯可能電子装置)を利用したシステムの全体構成を示す図である。

【図2】上記したICカード1の機能を説明するためのブロック図である。

【図3】上記したICカード1のメモリ構成を説明するためのブロック図である。

【図4】ICカード1に入力されるコマンド電文の構成の一例を示す図である。

【図5】ICカード1から出力されるレスポンス電文の構成の一例を示す図である。

【図6】ICカード1のデータメモリ23の構成の一例を示す図である。

【図7】データメモリ23内に書かれたアクセス条件を示すアクセス情報の第1例を示す図である。

【図8】認証・照合キーがどのランクに対応しているかを示すキーランク情報(キーA)の第1例を示す図である。

【図9】認証・照合キーがどのランクに対応しているかを示すキーランク情報(キーB)の第1例を示す図である。

【図10】ワーキングメモリ25内に保存される、照合/認証状態(キーAの照合/認証状態)を示す情報の第1例を示す図である。

【図11】ワーキングメモリ25内に保存される、照合/認証状態(キーBの照合/認証状態)を示す情報の第1例を示す図である。

【図12】コマンド処理動作の一例を示すフローチャートである。

【図13】データメモリ23内に書かれたアクセス条件を示すアクセス情報の第1例を示す図である。

【図14】認証・照合キーがどのランクに対応しているかを示すキーランク情報(キーA)の第1例を示す図である。

【図15】認証・照合キーがどのランクに対応しているかを示すキーランク情報(キーB)の第1例を示す図である。

【図16】ワーキングメモリ25内に保存される、照合/認証状態(キーAの照合/認証状態)を示す情報の第1例を示す図である。

【図17】ワーキングメモリ25内に保存される、照合/認証状態(キーBの照合/認証状態)を示す情報の第1例を示す図である。

【符号の説明】

【0044】

1…ICカード、2…カードリーダ/ライタ、3…端末、4…キーボード、5…CRT、6…プリンタ、11…R/W(リードライト)部、12…暗証設定/照合部、13…暗号化/復号化部、14…スーパーバイザ部、21…コンタクト部、22…制御部、23…EEPROM(データメモリ)、24…マスクROM(プログラムメモリ)、25…RAM(ワーキングメモリ)

【特許請求の範囲】

【請求項1】

nビット列中の少なくともa番目及びb番目のビットにより第1のアクセス条件を示す第1のアクセス情報、及びnビット列中の少なくともc番目のビットにより第2のアクセス条件を示す第2のアクセス情報を記憶する第1の記憶手段と、

nビット列中の前記第1のアクセス情報に対応する少なくともa番目のビットにより種別m1を有する第1のキー、及びnビット列中の前記第1及び第2のアクセス情報に対応する少なくともb番目とc番目のビットにより種別m1と種別m2を有する第2のキーを記憶する第2の記憶手段と、

nビット列により認証又は照合状態を示す情報を記憶する第3の記憶手段と、

照合又は認証に必要な情報を取得する取得手段と、

前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第1のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくともa番目に対応するビットにより前記第1のキーの照合又は認証状態を示し、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも少なくともb番目とc番目に対応するビットにより前記第2のキーの照合又は認証状態を示し、前記第3の記憶手段に記憶されたnビット列と前記第1の記憶手段に記憶された前記第1及び第2のアクセス情報とを照合し、第1のアクセスの許可、又は第1及び第2のアクセスの許可を判定し、判定結果に基づき動作を制御する制御手段と、

これら各手段を有するモジュールを埋め込んだカード本体と、

を備えたことを特徴とする携帯可能電子装置。

【請求項2】

nビット列中の少なくとも第m1番目のビットにより第1のアクセス条件を示す第1のアクセス情報、及びnビット列中の少なくとも第m2番目のビットにより第2のアクセス条件を示す第2のアクセス情報を記憶する第1の記憶手段と、

nビット列中の前記第1のアクセス情報に対応する少なくとも第m1番目のビットにより種別m1を有する第1のキー、及びnビット列中の前記第1及び第2のアクセス情報に対応する少なくとも第m1番目と第m2番目のビットにより種別m1と種別m2を有する第2のキーを記憶する第2の記憶手段と、

nビット列により認証又は照合状態を示す情報を記憶する第3の記憶手段と、

照合又は認証に必要な情報を取得する取得手段と、

前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第1のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目に対応するビットにより前記第1のキーの照合又は認証状態を示し、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも少なくとも第m1番目と第m2番目に対応するビットにより前記第2のキーの照合又は認証状態を示し、前記第3の記憶手段に記憶されたnビット列と前記第1の記憶手段に記憶された前記第1及び第2のアクセス情報とを照合し、照合結果に基づき第1のアクセスの許可、又は第1及び第2のアクセスの許可を判定し、判定結果に基づき動作を制御する制御手段と、

これら各手段を有するモジュールを埋め込んだカード本体と、

を備えたことを特徴とする携帯可能電子装置。

【請求項3】

nビット列中の少なくとも第m1番目のビットにより第1のアクセス条件を示す第1のアクセス情報、及びnビット列中の少なくとも第m2番目のビットにより第2のアクセス条件を示す第2のアクセス情報を記憶する第1の記憶手段と、

nビット列中の前記第1のアクセス情報に対応する少なくとも第m1番目のビットにより種別m1を有する第1のキー、及びnビット列中の前記第1及び第2のアクセス情報に対応する少なくとも第m1番目と第m2番目のビットにより種別m1と種別m2を有する第2のキーを記憶する第2の記憶手段と、

nビット列により認証又は照合状態を示す情報を記憶する第3の記憶手段と、

照合又は認証に必要な情報を取得する取得手段と、

前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第1のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目に対応するビットにより前記第1のキーの照合又は認証状態を示し、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも第m1番目と第m2番目に対応するビットにより前記第2のキーの照合又は認証状態を示し、前記第3の記憶手段に記憶されたnビット列と前記第1の記憶手段に記憶された前記第1及び第2のアクセス情報とを照合し、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目のビットと前記第1のアクセス情報を示す少なくとも第m1番目のビットの一致に基づき前記第1のアクセスを許可し、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも第m1番目及び第m2番目のビットと前記第1のアクセス情報を示す少なくとも第m1番目のビット及び前記第2のアクセス情報を示す少なくとも第m2番目のビットの夫々の一致に基づき前記第1及び第2のアクセスを許可し、各アクセス許可に基づき動作を制御する制御手段と、

これら各手段を有するモジュールを埋め込んだカード本体と、

を備えたことを特徴とする携帯可能電子装置。

【請求項4】

nビット列中の少なくとも第m1番目のビットによりデータ読み出しのための第1のアクセス条件を示す第1のアクセス情報、及びnビット列中の少なくとも第m2番目のビットによりデータ書き込みのための第2のアクセス条件を示す第2のアクセス情報を記憶する第1の記憶手段と、

nビット列中の前記第1のアクセス情報に対応する少なくとも第m1番目のビットにより種別m1を有する第1のキー、及びnビット列中の前記第1及び第2のアクセス情報に対応する少なくとも第m1番目と第m2番目のビットにより種別m1と種別m2を有する第2のキーを記憶する第2の記憶手段と、

nビット列により認証又は照合状態を示す情報を記憶する第3の記憶手段と、

照合又は認証に必要な情報を取得する取得手段と、

前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第1のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目に対応するビットにより前記第1のキーの照合又は認証状態を示し、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも第m1番目と第m2番目に対応するビットにより前記第2のキーの照合又は認証状態を示し、前記第3の記憶手段に記憶されたnビット列と前記第1の記憶手段に記憶された前記第1及び第2のアクセス情報とを照合し、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目のビットと前記第1のアクセス情報を示す少なくとも第m1番目のビットの一致に基づきデータ読み出しのための前記第1のアクセスを許可し、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも第m1番目及び第m2番目のビットと前記第1のアクセス情報を示す少なくとも第m1番目のビット及び前記第2のアクセス情報を示す少なくとも第m2番目のビットの夫々の一致に基づきデータ読み出しのための前記第1のアクセス及びデータ書き込みのための前記第2のアクセスを許可し、各アクセス許可に基づきデータの読み出し及び書き込みを制御する制御手段と、

これら各手段を有するモジュールを埋め込んだカード本体と、

を備えたことを特徴とする携帯可能電子装置。

【請求項5】

nビット列中の少なくとも第m1番目のビットによりデータ読み出しのための第1のデータ領域へのアクセス条件を示す第1のアクセス情報、及びnビット列中の少なくとも第m2番目のビットによりデータ書き込みのための第2のデータ領域へのアクセス条件を示す第2のアクセス情報を記憶する第1の記憶手段と、

nビット列中の前記第1のアクセス情報に対応する少なくとも第m1番目のビットにより種別m1を有する第1のキー、及びnビット列中の前記第1及び第2のアクセス情報に対応する少なくとも第m1番目と第m2番目のビットにより種別m1と種別m2を有する第2のキーを記憶する第2の記憶手段と、

nビット列により認証又は照合状態を示す情報を記憶する第3の記憶手段と、

照合又は認証に必要な情報を取得する取得手段と、

前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第1のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目に対応するビットにより前記第1のキーの照合又は認証状態を示し、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも第m1番目と第m2番目に対応するビットにより前記第2のキーの照合又は認証状態を示し、前記第3の記憶手段に記憶されたnビット列と前記第1の記憶手段に記憶された前記第1及び第2のアクセス情報とを照合し、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目のビットと前記第1のアクセス情報を示す少なくとも第m1番目のビットの一致に基づきデータ読み出しのための前記第1のデータ領域へのアクセスを許可し、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも第m1番目及び第m2番目のビットと前記第1のアクセス情報を示す少なくとも第m1番目のビット及び前記第2のアクセス情報を示す少なくとも第m2番目のビットの夫々の一致に基づきデータ読み出しのための前記第1のデータ領域及びデータ書き込みのための前記第2のデータ領域へのアクセスを許可し、各アクセス許可に基づきデータの読み出し及び書き込みを制御する制御手段と、

これら各手段を有するモジュールを埋め込んだカード本体と、

を備えたことを特徴とする携帯可能電子装置。

【請求項6】

nバイト列中の第m1番目のバイトにより第1のアクセス条件を示す第1のアクセス情報、及びnバイト列中の第m2番目のバイトにより第2のアクセス条件を示す第2のアクセス情報を記憶する第1の記憶手段と、

nバイト列中の第m1番目のバイトにより種別m1を有する第1のキー、及びnバイト列中の第m1番目と第m2番目のバイトにより種別m1と種別m2を有する第2のキーを記憶する第2の記憶手段と、

nバイト列により認証又は照合状態を示す情報を記憶する第3の記憶手段と、

照合又は認証に必要な情報を取得する取得手段と、

前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第1のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnバイト列中の第m1番目に対応するバイトにより前記第1のキーの照合又は認証状態を示し、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnバイト列中の第m1番目と第m2番目に対応するバイトにより前記第2のキーの照合又は認証状態を示し、前記第3の記憶手段に記憶されたnバイト列と前記第1の記憶手段に記憶された前記第1及び第2のアクセス情報とを照合し、照合結果に基づき第1のアクセスの許可、又は第1及び第2のアクセスの許可を判定し、判定結果に基づき動作を制御する制御手段と、

これら各手段を有するモジュールを埋め込んだカード本体と、

を備えたことを特徴とする携帯可能電子装置。

【請求項1】

nビット列中の少なくともa番目及びb番目のビットにより第1のアクセス条件を示す第1のアクセス情報、及びnビット列中の少なくともc番目のビットにより第2のアクセス条件を示す第2のアクセス情報を記憶する第1の記憶手段と、

nビット列中の前記第1のアクセス情報に対応する少なくともa番目のビットにより種別m1を有する第1のキー、及びnビット列中の前記第1及び第2のアクセス情報に対応する少なくともb番目とc番目のビットにより種別m1と種別m2を有する第2のキーを記憶する第2の記憶手段と、

nビット列により認証又は照合状態を示す情報を記憶する第3の記憶手段と、

照合又は認証に必要な情報を取得する取得手段と、

前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第1のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくともa番目に対応するビットにより前記第1のキーの照合又は認証状態を示し、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも少なくともb番目とc番目に対応するビットにより前記第2のキーの照合又は認証状態を示し、前記第3の記憶手段に記憶されたnビット列と前記第1の記憶手段に記憶された前記第1及び第2のアクセス情報とを照合し、第1のアクセスの許可、又は第1及び第2のアクセスの許可を判定し、判定結果に基づき動作を制御する制御手段と、

これら各手段を有するモジュールを埋め込んだカード本体と、

を備えたことを特徴とする携帯可能電子装置。

【請求項2】

nビット列中の少なくとも第m1番目のビットにより第1のアクセス条件を示す第1のアクセス情報、及びnビット列中の少なくとも第m2番目のビットにより第2のアクセス条件を示す第2のアクセス情報を記憶する第1の記憶手段と、

nビット列中の前記第1のアクセス情報に対応する少なくとも第m1番目のビットにより種別m1を有する第1のキー、及びnビット列中の前記第1及び第2のアクセス情報に対応する少なくとも第m1番目と第m2番目のビットにより種別m1と種別m2を有する第2のキーを記憶する第2の記憶手段と、

nビット列により認証又は照合状態を示す情報を記憶する第3の記憶手段と、

照合又は認証に必要な情報を取得する取得手段と、

前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第1のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目に対応するビットにより前記第1のキーの照合又は認証状態を示し、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも少なくとも第m1番目と第m2番目に対応するビットにより前記第2のキーの照合又は認証状態を示し、前記第3の記憶手段に記憶されたnビット列と前記第1の記憶手段に記憶された前記第1及び第2のアクセス情報とを照合し、照合結果に基づき第1のアクセスの許可、又は第1及び第2のアクセスの許可を判定し、判定結果に基づき動作を制御する制御手段と、

これら各手段を有するモジュールを埋め込んだカード本体と、

を備えたことを特徴とする携帯可能電子装置。

【請求項3】

nビット列中の少なくとも第m1番目のビットにより第1のアクセス条件を示す第1のアクセス情報、及びnビット列中の少なくとも第m2番目のビットにより第2のアクセス条件を示す第2のアクセス情報を記憶する第1の記憶手段と、

nビット列中の前記第1のアクセス情報に対応する少なくとも第m1番目のビットにより種別m1を有する第1のキー、及びnビット列中の前記第1及び第2のアクセス情報に対応する少なくとも第m1番目と第m2番目のビットにより種別m1と種別m2を有する第2のキーを記憶する第2の記憶手段と、

nビット列により認証又は照合状態を示す情報を記憶する第3の記憶手段と、

照合又は認証に必要な情報を取得する取得手段と、

前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第1のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目に対応するビットにより前記第1のキーの照合又は認証状態を示し、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも第m1番目と第m2番目に対応するビットにより前記第2のキーの照合又は認証状態を示し、前記第3の記憶手段に記憶されたnビット列と前記第1の記憶手段に記憶された前記第1及び第2のアクセス情報とを照合し、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目のビットと前記第1のアクセス情報を示す少なくとも第m1番目のビットの一致に基づき前記第1のアクセスを許可し、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも第m1番目及び第m2番目のビットと前記第1のアクセス情報を示す少なくとも第m1番目のビット及び前記第2のアクセス情報を示す少なくとも第m2番目のビットの夫々の一致に基づき前記第1及び第2のアクセスを許可し、各アクセス許可に基づき動作を制御する制御手段と、

これら各手段を有するモジュールを埋め込んだカード本体と、

を備えたことを特徴とする携帯可能電子装置。

【請求項4】

nビット列中の少なくとも第m1番目のビットによりデータ読み出しのための第1のアクセス条件を示す第1のアクセス情報、及びnビット列中の少なくとも第m2番目のビットによりデータ書き込みのための第2のアクセス条件を示す第2のアクセス情報を記憶する第1の記憶手段と、

nビット列中の前記第1のアクセス情報に対応する少なくとも第m1番目のビットにより種別m1を有する第1のキー、及びnビット列中の前記第1及び第2のアクセス情報に対応する少なくとも第m1番目と第m2番目のビットにより種別m1と種別m2を有する第2のキーを記憶する第2の記憶手段と、

nビット列により認証又は照合状態を示す情報を記憶する第3の記憶手段と、

照合又は認証に必要な情報を取得する取得手段と、

前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第1のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目に対応するビットにより前記第1のキーの照合又は認証状態を示し、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも第m1番目と第m2番目に対応するビットにより前記第2のキーの照合又は認証状態を示し、前記第3の記憶手段に記憶されたnビット列と前記第1の記憶手段に記憶された前記第1及び第2のアクセス情報とを照合し、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目のビットと前記第1のアクセス情報を示す少なくとも第m1番目のビットの一致に基づきデータ読み出しのための前記第1のアクセスを許可し、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも第m1番目及び第m2番目のビットと前記第1のアクセス情報を示す少なくとも第m1番目のビット及び前記第2のアクセス情報を示す少なくとも第m2番目のビットの夫々の一致に基づきデータ読み出しのための前記第1のアクセス及びデータ書き込みのための前記第2のアクセスを許可し、各アクセス許可に基づきデータの読み出し及び書き込みを制御する制御手段と、

これら各手段を有するモジュールを埋め込んだカード本体と、

を備えたことを特徴とする携帯可能電子装置。

【請求項5】

nビット列中の少なくとも第m1番目のビットによりデータ読み出しのための第1のデータ領域へのアクセス条件を示す第1のアクセス情報、及びnビット列中の少なくとも第m2番目のビットによりデータ書き込みのための第2のデータ領域へのアクセス条件を示す第2のアクセス情報を記憶する第1の記憶手段と、

nビット列中の前記第1のアクセス情報に対応する少なくとも第m1番目のビットにより種別m1を有する第1のキー、及びnビット列中の前記第1及び第2のアクセス情報に対応する少なくとも第m1番目と第m2番目のビットにより種別m1と種別m2を有する第2のキーを記憶する第2の記憶手段と、

nビット列により認証又は照合状態を示す情報を記憶する第3の記憶手段と、

照合又は認証に必要な情報を取得する取得手段と、

前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第1のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目に対応するビットにより前記第1のキーの照合又は認証状態を示し、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも第m1番目と第m2番目に対応するビットにより前記第2のキーの照合又は認証状態を示し、前記第3の記憶手段に記憶されたnビット列と前記第1の記憶手段に記憶された前記第1及び第2のアクセス情報とを照合し、前記第3の記憶手段に記憶されたnビット列中の前記第1のキーを示す少なくとも第m1番目のビットと前記第1のアクセス情報を示す少なくとも第m1番目のビットの一致に基づきデータ読み出しのための前記第1のデータ領域へのアクセスを許可し、前記第3の記憶手段に記憶されたnビット列中の前記第2のキーを示す少なくとも第m1番目及び第m2番目のビットと前記第1のアクセス情報を示す少なくとも第m1番目のビット及び前記第2のアクセス情報を示す少なくとも第m2番目のビットの夫々の一致に基づきデータ読み出しのための前記第1のデータ領域及びデータ書き込みのための前記第2のデータ領域へのアクセスを許可し、各アクセス許可に基づきデータの読み出し及び書き込みを制御する制御手段と、

これら各手段を有するモジュールを埋め込んだカード本体と、

を備えたことを特徴とする携帯可能電子装置。

【請求項6】

nバイト列中の第m1番目のバイトにより第1のアクセス条件を示す第1のアクセス情報、及びnバイト列中の第m2番目のバイトにより第2のアクセス条件を示す第2のアクセス情報を記憶する第1の記憶手段と、

nバイト列中の第m1番目のバイトにより種別m1を有する第1のキー、及びnバイト列中の第m1番目と第m2番目のバイトにより種別m1と種別m2を有する第2のキーを記憶する第2の記憶手段と、

nバイト列により認証又は照合状態を示す情報を記憶する第3の記憶手段と、

照合又は認証に必要な情報を取得する取得手段と、

前記取得手段により取得された照合又は認証に必要な情報に基づき、前記第1のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnバイト列中の第m1番目に対応するバイトにより前記第1のキーの照合又は認証状態を示し、前記第2のキーの照合又は認証の正常終了が得られることにより、前記第3の記憶手段に記憶されたnバイト列中の第m1番目と第m2番目に対応するバイトにより前記第2のキーの照合又は認証状態を示し、前記第3の記憶手段に記憶されたnバイト列と前記第1の記憶手段に記憶された前記第1及び第2のアクセス情報とを照合し、照合結果に基づき第1のアクセスの許可、又は第1及び第2のアクセスの許可を判定し、判定結果に基づき動作を制御する制御手段と、

これら各手段を有するモジュールを埋め込んだカード本体と、

を備えたことを特徴とする携帯可能電子装置。

【図1】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図12】

【図13】

【図14】

【図15】

【図16】

【図17】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図12】

【図13】

【図14】

【図15】

【図16】

【図17】

【公開番号】特開2007−280196(P2007−280196A)

【公開日】平成19年10月25日(2007.10.25)

【国際特許分類】

【出願番号】特願2006−107708(P2006−107708)

【出願日】平成18年4月10日(2006.4.10)

【出願人】(000003078)株式会社東芝 (54,554)

【Fターム(参考)】

【公開日】平成19年10月25日(2007.10.25)

【国際特許分類】

【出願日】平成18年4月10日(2006.4.10)

【出願人】(000003078)株式会社東芝 (54,554)

【Fターム(参考)】

[ Back to top ]