機密管理装置、機密管理方法、及びプログラム

【課題】安全性を維持しながらも、問題のない送信は可能な機密管理装置を提供する。

【解決手段】機密事項を扱うアプリケーションを識別する機密識別子が記憶される機密識別子記憶部21と、機密識別子記憶部21で記憶されている機密識別子で識別されるアプリケーションを実行部14が実行中に、実行部14が送信を行う場合であって、送信先がローカル以外である場合に、送信を阻止するように制御する送信制御部22と、を備える。

【解決手段】機密事項を扱うアプリケーションを識別する機密識別子が記憶される機密識別子記憶部21と、機密識別子記憶部21で記憶されている機密識別子で識別されるアプリケーションを実行部14が実行中に、実行部14が送信を行う場合であって、送信先がローカル以外である場合に、送信を阻止するように制御する送信制御部22と、を備える。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、アプリケーションにおける送信の制御を行う機密管理装置等に関する。

【背景技術】

【0002】

従来、情報処理装置や情報処理システムにおいて、不正行為から装置やシステム、データを保護する技術が知られている(例えば、特許文献1参照)。

【先行技術文献】

【特許文献】

【0003】

【特許文献1】特開2009−294906号公報

【発明の概要】

【発明が解決しようとする課題】

【0004】

しかしながら、そのような不正行為からの保護を行う装置等において、すべてのアプリケーションに関して同じ保護を行うと、安全性は高くなるが、利便性が低下するという問題が生じる。例えば、情報の漏洩を防止するために、すべてのアプリケーションに関して送信を制限すると、情報の漏洩を防止できたとしても、ユーザの利便性は著しく低下することになる。

【0005】

本発明は、上記課題を解決するためになされたものであり、安全性を維持しながら、利便性も確保することができる機密管理装置等を提供することを目的とする。

【課題を解決するための手段】

【0006】

上記目的を達成するため、本発明による機密管理装置は、機密事項を扱うアプリケーションを識別する機密識別子が記憶される機密識別子記憶部と、機密識別子記憶部で記憶されている機密識別子で識別されるアプリケーションを実行部が実行中に、実行部が送信を行う場合であって、送信先がローカル以外である場合に、送信を阻止するように制御する送信制御部と、を備えたものである。

【0007】

このような構成により、機密識別子によって識別されるアプリケーションにおいて、送信先がローカル以外である場合の送信が阻止されることになり、機密事項を含むファイル等が送信によって漏洩することを防止することができ、安全性が維持されることになる。一方、機密識別子で識別されるアプリケーション以外のアプリケーションについては、自由に送信をすることができ、ユーザの利便性も確保することができる。

【0008】

また、本発明による機密管理装置では、送信制御部は、送信先のアドレスがローカルのアドレスでない場合に、送信先がローカル以外であると判断してもよい。

このような構成により、アドレスを用いてローカルかどうかの判断を行うことができるようになる。したがって、機密識別子によって識別されるアプリケーションにおいても、送信先がローカルである場合には送信をすることができ、ユーザの利便性を向上させることができる。

【0009】

また、本発明による機密管理装置では、送信制御部は、実行部が、機密識別子で識別されるアプリケーションを実行中に行う送信が、送信先にローカル以外を含む機能によって実行されている場合に、機能の実行を阻止してもよい。

このような構成により、少なくとも、ローカル以外の送信先への送信を阻止できることになる。

【発明の効果】

【0010】

本発明による機密管理装置等によれば、アプリケーションに応じて送信を制御することができ、安全性の維持と、利便性の確保とを実現することができる。

【図面の簡単な説明】

【0011】

【図1】本発明の実施の形態1による機密管理装置の構成を示すブロック図

【図2】同実施の形態による機密管理装置の動作を示すフローチャート

【図3】同実施の形態における機密識別子の一例を示す図

【図4】同実施の形態におけるコンピュータシステムの外観一例を示す模式図

【図5】同実施の形態におけるコンピュータシステムの構成の一例を示す図

【発明を実施するための形態】

【0012】

以下、本発明による機密管理装置について、実施の形態を用いて説明する。なお、以下の実施の形態において、同じ符号を付した構成要素及びステップは同一または相当するものであり、再度の説明を省略することがある。

【0013】

(実施の形態1)

本発明の実施の形態1による機密管理装置について、図面を参照しながら説明する。本実施の形態による機密管理装置は、アプリケーションに応じて送信を制御するものである。

【0014】

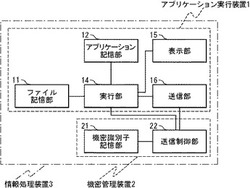

図1は、本実施の形態による情報処理装置3の構成を示すブロック図である。本実施の形態による情報処理装置3は、アプリケーション実行装置1と、機密管理装置2とを備える。

アプリケーション実行装置1は、ファイル記憶部11と、アプリケーション記憶部12と、実行部14と、表示部15と、送信部16とを備える。

【0015】

ファイル記憶部11では、ファイルが記憶される。ファイル記憶部11にファイルが記憶される過程は問わない。例えば、記録媒体を介してファイルがファイル記憶部11で記憶されるようになってもよく、通信回線等を介して送信されたファイルがファイル記憶部11で記憶されるようになってもよく、入力デバイスを介して入力されたファイルがファイル記憶部11で記憶されるようになってもよく、実行部14が保存したファイルがファイル記憶部11で記憶されるようになってもよい。

【0016】

アプリケーション記憶部12では、アプリケーションが記憶される。なお、アプリケーションは、厳密には、アプリケーション・プログラムと呼ぶべきであるが、本実施の形態では、「アプリケーション」、あるいは、その短縮形である「アプリ」と呼ぶことにする。アプリケーション記憶部12では、1種類のアプリケーションが記憶されていてもよく、あるいは、複数種類のアプリケーションが記憶されていてもよい。アプリケーション記憶部12にアプリケーションが記憶される過程は問わない。例えば、記録媒体を介してアプリケーションがアプリケーション記憶部12で記憶されるようになってもよく、あるいは、通信回線等を介して送信されたアプリケーションがアプリケーション記憶部12で記憶されるようになってもよい。

【0017】

実行部14は、アプリケーション記憶部12で記憶されているアプリケーションを実行する。また、実行部14は、アプリケーションの実行中に、ファイル記憶部11で記憶されているファイルをオープンしたり、オープンしたファイルを変更したり、変更したファイルを上書きで、もしくは、新規にファイル記憶部11に蓄積したり、新たにファイルを作成し、その作成したファイルをファイル記憶部11に蓄積したりする処理を行う。その処理は、図示しない受付部が受け付けるユーザからの指示に応じてなされてもよい。なお、アプリケーションの実行時に、一部の処理はOS(オペレーティングシステム)によってなされることもある。そのような場合には、実行部14は、アプリケーションの実行と共に、OSに関する処理を行うと考えてもよい。実行部14は、例えば、アプリケーション等のソフトウェアを実行するMPU(Micro−Processing Unit)によって実現されてもよい。

【0018】

表示部15は、実行部14によるアプリケーションの実行に応じて、適宜、表示を行う。表示部15は、例えば、アプリケーションのウィンドウや、ダイアログボックス、メッセージボックス等を表示してもよい。なお、表示部15は、それらの表示を行う表示デバイス(例えば、CRTや液晶ディスプレイなど)を含んでもよく、あるいは含まなくてもよい。また、表示対象の表示は、別の装置においてなされてもよい。その場合には、表示部15は、装置の外部に対して表示対象の情報を送信するものであってもよい。また、表示部15は、ハードウェアによって実現されてもよく、あるいは表示デバイスを駆動するドライバ等のソフトウェアによって実現されてもよい。

【0019】

送信部16は、実行部14によるアプリケーションの実行に応じて、適宜、送信を行う。送信部16は、例えば、アプリケーションで作成されたデータやファイル等を送信してもよい。なお、送信部16は、通常、社内や校内、家庭内などのローカルのネットワーク(LAN)を介して、インターネット等のグローバルなネットワーク(WAN)にアクセスするものとする。したがって、送信部16が直接またはネットワークカード等の通信デバイスを介して接続されるネットワークは、ローカルのネットワークとなる。また、送信部16は、送信を行うための送信デバイス(例えば、モデムやネットワークカードなど)を含んでもよく、あるいは含まなくてもよい。また、送信部16は、ハードウェアによって実現されてもよく、あるいは送信デバイスを駆動するドライバ等のソフトウェアによって実現されてもよい。

【0020】

機密管理装置2は、機密識別子記憶部21と、送信制御部22とを備える。

機密識別子記憶部21では、一または二以上の機密識別子が記憶される。機密識別子は、機密事項を扱うアプリケーションを識別する情報である。機密識別子は、アプリケーションを識別できる情報であれば、その内容を問わない。例えば、機密識別子は、アプリケーションの名称や、アプリケーションのID等であってもよい。また、この機密識別子記憶部21で記憶されている機密識別子で識別されるアプリケーションは、後述するように、そのアプリケーションにおける送信が制限されるアプリケーションとなる。したがって、機密事項を扱うと考えられるアプリケーションを識別する機密識別子を、機密識別子記憶部21に蓄積しておくことになる。

【0021】

機密識別子記憶部21に機密識別子が記憶される過程は問わない。例えば、記録媒体を介して機密識別子が機密識別子記憶部21で記憶されるようになってもよく、通信回線等を介して送信された機密識別子が機密識別子記憶部21で記憶されるようになってもよく、あるいは、入力デバイスを介して入力された機密識別子が機密識別子記憶部21で記憶されるようになってもよい。

【0022】

送信制御部22は、機密識別子記憶部21で記憶されている機密識別子で識別されるアプリケーション(以下、このアプリケーションを「機密アプリケーション」と呼ぶことがある)を実行部14が実行中に、実行部14が送信を行う場合であって、送信先がローカル以外である場合に、送信を阻止するように制御する。機密アプリケーションの実行中に実行部14が行う送信とは、その機密アプリケーションにおける送信である。例えば、機密アプリケーションにおけるデータやファイル等の送信であってもよい。ローカルの送信先とは、情報処理装置3と同じローカルのネットワークに属する送信先である。したがって、ローカルの送信先は、例えば、情報処理装置3と同じ社内に存在する送信先、情報処理装置3と同じ校内に存在する送信先、情報処理装置3と同じ家庭内に存在する送信先となる。ローカルでない送信先は、グローバルなネットワークに属する送信先であってもよく、情報処理装置3とは異なるローカルのネットワークに属する送信先であってもよい。なお、送信制御部22は、結果として、機密アプリケーションにおいて、ローカル以外の送信先への送信を阻止するように制御できるのであれば、その阻止の方法は問わない。例えば、送信制御部22は、機密アプリケーションにおいて実行部14が行う送信が、ローカルの送信先であるかどうか判断し、ローカルの送信先でないと判断した場合に、その送信を阻止してもよい。なお、送信制御部22は、ローカルの送信先であると判断した場合には、その送信を阻止しなくてもよい。また、例えば、送信制御部22は、実行部14が機密アプリケーションを実行中に行う送信が、送信先にローカル以外を含む機能によって実行されている場合に、その機能の実行を阻止してもよい。具体的には、グローバルなネットワーク上のアドレスを送信先に設定することができうる送信機能の場合には、送信先にローカル以外が含まれうることになる。したがって、その場合には、送信制御部22は、実際の送信先のアドレスがローカルかどうかにかかわらずに、その送信機能によって実行される送信を阻止するようにしてもよい。このようにすることで、ローカルへの送信も阻止してしまうことになるが、少なくとも、ローカル以外への送信を阻止することができ、安全性を確保できる。

【0023】

送信を阻止するように制御するとは、結果としてその送信が行われないようにすることであれば、その方法を問わない。例えば、送信制御部22は、機密アプリケーションからOSに渡されるシステムコールをフックし、送信阻止の対象でないシステムコールであれば、そのフックしたシステムコールを開放して送信が行われるようにし、一方、送信阻止の対象となるシステムコールであれば、そのフックしたシステムコールを破棄して送信を阻止してもよい。送信阻止の対象となるシステムコールは、例えば、送信処理に応じたシステムコールであり、かつ、送信先がローカルでないシステムコールであってもよく、あるいは、ローカル以外の送信先を含む送信機能に応じたシステムコールであってもよい。また、例えば、送信制御部22は、機密アプリケーションの処理に応じて送信部16が送信するパケットのヘッダに含まれる送信先アドレスがローカルのアドレスでない場合には、そのパケットの送信が行われないように送信部16を制御してもよく、あるいは、そのパケットそのものを破棄してもよい。一方、そのパケットの送信先アドレスがローカルのアドレスである場合には、送信制御部22は、そのパケットが送信されるようにしてもよい。また、例えば、送信制御部22は、機密アプリケーションの処理に応じて送信部16が送信するすべてのパケットの送信が行われないように送信部16を制御してもよく、あるいは、そのようなすべてのパケットを破棄してもよい。なお、送信制御部22が、その他の方法を用いて送信を阻止する制御を行ってもよいことは言うまでもない。

【0024】

ここで、送信先がローカルであるかどうかを判断する方法について説明する。その判断は、例えば、送信先のアドレスが、ローカルのアドレスであるかどうか判断することによってなされてもよい。アドレスは、例えば、IPアドレスであってもよく、ドメイン名や、FQDN(完全修飾ドメイン名)を含むもの等であってもよい。そのローカルのアドレスは、あらかじめ図示しない記録媒体で記憶されていてもよい。具体的には、図示しない記録媒体において、ローカルのFQDN「www.abc...com」があらかじめ記憶されており、送信先が「www.abc...com/xyz...」であって、その記憶されているFQDNを含むものである場合には、送信制御部22は、送信先がローカルであると判断してもよい。一方、送信先が「www.cba...com/xyz...」であって、その記憶されているFQDNを含まない場合には、送信制御部22は、送信先がローカルでないと判断してもよい。また、ローカルのドメイン名「abc...com」があらかじめ記憶されており、電子メールの送信先が「user001@abc...com」であって、その記憶されているドメイン名を含むものである場合には、送信制御部22は、送信先がローカルであると判断してもよい。一方、送信先が「user001@cba...com」であって、その記憶されているドメイン名を含まない場合には、送信制御部22は、送信先がローカルでないと判断してもよい。また、情報処理装置3のIPアドレス「192.168.0.11」が図示しない記録媒体で記憶されており、そのIPアドレスのうち、ネットワークアドレス部分が「192.168.0」であり、送信先のIPアドレスが「192.168.0.20」であって、情報処理装置3のネットワークアドレス部分が共通している場合には、送信制御部22は、送信先がローカルであると判断してもよい。一方、送信先のIPアドレスが「111.111.111.×××」であって、情報処理装置3のネットワークアドレス部分が共通しない場合には、送信制御部22は、送信先がローカルでないと判断してもよい。ここで、情報処理装置3のネットワークアドレス部分は、情報処理装置3のIPアドレス「192.168.0.11」のうち、サブネットマスクでマスクされる部分となる。例えば、サブネットマスクが「255.255.255.0」である場合には、前述のように、IPアドレス「192.168.0.11」のネットワークアドレス部分は、上位24ビットの「192.168.0」となる。なお、送信制御部22が、その他の方法を用いて送信先がローカルであるかどうかを判断してもよいことは言うまでもない。

【0025】

なお、例えば、機密アプリケーションにおいて、送信先にローカル以外を含む機能によって実行されている送信を阻止する場合には、送信制御部22は、その機密アプリケーションについて、送信に関する機能を実行できないようにする制御を行ってもよい。この場合には、例えば、機密識別子で識別されるアプリケーションについて、送信先にローカル以外を含む機能があらかじめ特定されており、送信制御部22が、その特定されている機能を無効化するように制御を行ってもよい。具体的には、電子メールソフトを識別する機密識別子が機密識別子記憶部21で記憶されている場合には、送信制御部22は、ローカル以外の送信先を含む機能である「送信」ボタンを選択できないように制御してもよい。

【0026】

また、ファイル記憶部11、アプリケーション記憶部12、機密識別子記憶部21の各記憶部での記憶は、RAM等における一時的な記憶でもよく、あるいは、長期的な記憶でもよい。また、それらの各記憶部は、所定の記録媒体(例えば、半導体メモリや磁気ディスク、光ディスクなど)によって実現されうる。

【0027】

また、ファイル記憶部11、アプリケーション記憶部12、機密識別子記憶部21の任意の2以上の記憶部は、同一の記録媒体によって実現されてもよく、あるいは、別々の記録媒体によって実現されてもよい。前者の場合には、例えば、ファイルを記憶している領域がファイル記憶部11となり、アプリケーションを記憶している領域がアプリケーション記憶部12となる。

【0028】

また、情報処理装置3は、前述のように、アプリケーション実行装置1と、機密管理装置2とを含むものであり、両装置1,2は、同一の装置において実現されるものである。したがって、その情報処理装置3で実行される処理のうち、機密管理に関する処理のみを機密管理装置2として切り分けたものであると考えてもよい。したがって、実行部14によって行われる処理と、機密ファイル判断部25等によって行われる処理とは、同じMPUを用いて実行されてもよい。

【0029】

次に、機密管理装置2の動作について図2のフローチャートを用いて説明する。

(ステップS101)送信制御部22は、実行部14がアプリケーションを実行中に、送信の処理を行ったかどうか判断する。そして、送信の処理を行った場合には、ステップS102に進み、そうでない場合には、送信の処理を行うまでステップS101の処理を繰り返す。

【0030】

(ステップS102)送信制御部22は、送信の処理を行ったアプリケーションが機密アプリケーションであるかどうかを、機密識別子を用いて判断する。そして、機密アプリケーションである場合、すなわち、機密識別子で識別されるアプリケーションが送信の処理を行った場合には、ステップS103に進み、そうでない場合には、ステップS101に戻る。

【0031】

(ステップS103)送信制御部22は、送信処理の送信先がローカル以外であるかどうか判断する。そして、送信先がローカル以外である場合には、ステップS104に進み、そうでない場合には、ステップS101に戻る。なお、送信先がローカル以外であるとは、前述のように、厳密にローカルでない場合であってもよく、あるいは、ローカルでない可能性を含んでいる場合であってもよい。

【0032】

(ステップS104)送信制御部22は、機密アプリケーションによる送信の処理を阻止する。その結果、その送信の処理は行われないことになる。そして、ステップS101に戻る。

なお、図2のフローチャートにおいて、電源オフや処理終了の割り込みにより処理は終了する。

【0033】

次に、本実施の形態による機密管理装置2の動作について、具体例を用いて説明する。この具体例において、情報処理装置3は、PC(Personal Computer)であるとする。

また、この具体例において、図3で示されるように、機密識別子が機密識別子記憶部21で記憶されているものとする。この機密識別子は、機密アプリケーションの名称である。例えば、アプリケーション「会計ソフトDDD」は、機密アプリケーションに設定されていることになる。また、この具体例では、図示しない記録媒体において、情報処理装置3の属するネットワークのドメイン名「abc...com」が記憶されているものとする。

【0034】

まず、ユーザが、アプリケーション「フォトビュアーAAA」を起動し、そのアプリケーションでファイル「photo2009」をオープンする指示を出したとする。すると、その指示は図示しない受付部によって受け付けられ、実行部14に渡される。実行部14は、その指示に応じて、アプリケーション「フォトビュアーAAA」を起動し、その実行中のアプリケーション「フォトビュアーAAA」において、ファイル記憶部11で記憶されているファイル「photo2009」をオープンする処理を行う。その後、ユーザが、そのファイル「photo2009」に含まれる写真を選択し、写真共有サイトのサーバに送信するためのボタンを選択する操作を行ったとする。すると、その操作に応じて実行部14は、選択された写真のデータをあらかじめ設定されているドメイン名のサイトに送信する処理を行う。そして、送信制御部22は、システムコールの監視において、その写真のデータの送信に対応するシステムコールをフックし、そのアプリケーションの名称「フォトビュアーAAA」と、送信先のドメイン名「photosharing...com」を取得する(ステップS101)。また、送信制御部22は、その取得したアプリケーションの名称が、図3で示される機密識別子に含まれるかどうか判断する。この場合には、含まれなかったとする。すると、送信制御部22は、送信を行ったアプリケーションが機密アプリケーションでないと判断し(ステップS102)、そのフックしたシステムコールを開放する。その結果、その写真のデータが送信部16によって写真共有サイトのサーバに送信されることになる。

【0035】

次に、ユーザが、アプリケーション「会計ソフトDDD」を起動する操作を行ったとする。すると、その操作に応じて実行部14は、アプリケーションを起動する。そして、ユーザが、アプリケーション「会計ソフトDDD」において、新規ファイルを作成する操作を行い、その後にそのファイル「data2010」を保存する操作を行ったとする。すると、その操作に応じて、実行部14は、ファイル「data2010」をファイル記憶部11に蓄積する処理を行う。また、ユーザは、そのファイル「data2010」をファイルサーバに送信するためのボタンを選択する操作を行ったとする。すると、その操作に応じて実行部14は、そのファイルをあらかじめ設定されているドメイン名のサイトに送信する処理を行う。そして、送信制御部22は、システムコールの監視において、そのファイルの送信に対応するシステムコールをフックし、そのアプリケーションの名称「会計ソフトDDD」と、送信先のドメイン名「accounting...com」を取得する(ステップS101)。また、送信制御部22は、その取得したアプリケーションの名称が、図3で示される機密識別子に含まれるかどうか判断する。この場合には含まれるため、送信制御部22は、ファイルを送信するアプリケーションが機密アプリケーションであると判断する(ステップS102)。また、送信制御部22は、その取得したドメイン名が、記憶されているドメイン名「abc...com」と異なるため、送信先がローカル以外であると判断する(ステップS103)。そのため、送信制御部22は、そのフックしたシステムコールを破棄することによって、その送信を阻止する(ステップS104)。その結果、ファイル「data2010」の送信は行われないことになる。

【0036】

なお、そのアプリケーション「会計ソフトDDD」における送信において、送信先のドメイン名が「abc...com」である場合には、送信制御部22は、そのドメイン名が記憶されているものと同じであるため、送信先がローカルであると判断する(ステップS103)。その結果、ローカルの送信先への送信が行われることになる。

【0037】

また、この具体例では、OSがWindows(登録商標)である場合について主に説明したが、それに限定されるものではない。他のOSを用いた情報処理装置3であっても、機密管理装置2は、同様の処理を行うことができる。また、この具体例において説明したシステムコールは、OSに対する呼び出しであればどのようなものであってもよく、例えば、OSが提供するAPI(アプリケーション・プログラミング・インタフェース)の呼び出しであってもよく、APIの中から呼び出されるシステムコールであってもよい。

【0038】

以上のように、本実施の形態による機密管理装置2によれば、機密アプリケーションにおいて、送信先がローカル以外である場合の送信が阻止されることになり、機密事項を含むファイルやデータが送信によって漏洩することを防止でき、安全性が維持されることになる。一方、機密識別子で識別されるアプリケーション以外のアプリケーションについては、自由に送信をすることができ、ユーザの利便性も確保することができる。また、送信先のアドレスがローカルのアドレスであるかどうか判断し、ローカルのアドレスでない場合には送信を阻止し、ローカルのアドレスである場合には送信を行うようにすることで、機密アプリケーションであっても、送信先がローカルであれば送信を行うことができるようになり、ユーザの利便性がさらに向上されることになる。

【0039】

なお、本実施の形態では、機密識別子で識別されるアプリケーションが機密アプリケーションであり、その機密アプリケーションについて、ローカル以外の送信先への送信が制限される場合について説明したが、機密ファイルを取り込んだり、オープンしたりしたアプリケーションも、一時的に機密アプリケーションに設定し、その機密アプリケーションについても、ローカル以外の送信先への送信を阻止するようにしてもよい。機密ファイルとは、機密の設定のなされたファイルであり、例えば、機密であることを示す機密ラベルの付加されたファイルであってもよく、あるいは、図示しない記録媒体において、そのファイルを識別する情報が記憶されているファイルであってもよい。後者の場合には、図示しない記録媒体において、機密ファイルを識別する情報が記憶されることになる。ファイルを識別する情報は、例えば、ファイルのパスやハッシュ値であってもよい。そして、機密識別子で識別されるアプリケーションでなくても、その機密ファイルをオープンしたり、取り込んだりしたアプリケーションは、そのアプリケーションが終了されるまで機密アプリケーションに設定されることになる。機密アプリケーションの設定は、図示しない機密アプリケーション設定部が、一時的な機密アプリケーションを識別する情報を機密識別子記憶部21に一時的に蓄積することによって行われてもよい。すなわち、あるアプリケーションを一時的な機密アプリケーションに設定する場合には、そのアプリケーションを識別する情報を機密識別子記憶部21に蓄積すればよい。なお、その一時的な機密アプリケーションを識別する機密識別子は、一時的なものであることが分かるようになっていることが好適である。例えば、一時的なものであることを示すフラグ等が設定されてもよく、あるいは、一時的なものが記憶される領域に蓄積されてもよい。そして、その一時的な機密アプリケーションについては、その機密アプリケーションの終了時に、図示しない機密アプリケーション設定部が、機密識別子記憶部21から、その機密アプリケーションを識別する機密識別子を削除するようにしてもよい。なお、機密識別子記憶部21で記憶されている機密識別子で識別される機密アプリケーションについて、ローカル以外の送信先への送信が阻止される制御が行われることは、前述の通りである。また、この場合には、図示しない機密ファイル設定部が、機密アプリケーションによってファイル記憶部11に保存されたファイルに対して、そのファイルを機密ファイルに設定する処理を行ってもよい。その機密ファイルの設定は、例えば、機密ファイルに対する機密ラベルの付加であってもよく、機密ファイルを識別する情報を図示しない記録媒体に蓄積することであってもよい。

【0040】

また、本実施の形態によるアプリケーション実行装置1において表示が行われなくてもよい場合には、アプリケーション実行装置1は、表示部15を備えていなくてもよい。

【0041】

また、上記実施の形態において、各処理または各機能は、単一の装置または単一のシステムによって集中処理されることによって実現されてもよく、あるいは、複数の装置または複数のシステムによって分散処理されることによって実現されてもよい。

【0042】

また、上記実施の形態において、各構成要素間で行われる情報の受け渡しは、例えば、その情報の受け渡しを行う2個の構成要素が物理的に異なるものである場合には、一方の構成要素による情報の出力と、他方の構成要素による情報の受け付けとによって行われてもよく、あるいは、その情報の受け渡しを行う2個の構成要素が物理的に同じものである場合には、一方の構成要素に対応する処理のフェーズから、他方の構成要素に対応する処理のフェーズに移ることによって行われてもよい。

【0043】

また、上記実施の形態において、各構成要素が実行する処理に関係する情報、例えば、各構成要素が受け付けたり、取得したり、選択したり、生成したり、送信したり、受信したりした情報や、各構成要素が処理で用いるしきい値や数式、アドレス等の情報等は、上記説明で明記していない場合であっても、図示しない記録媒体において、一時的に、あるいは長期にわたって保持されていてもよい。また、その図示しない記録媒体への情報の蓄積を、各構成要素、あるいは、図示しない蓄積部が行ってもよい。また、その図示しない記録媒体からの情報の読み出しを、各構成要素、あるいは、図示しない読み出し部が行ってもよい。

【0044】

また、上記実施の形態において、各構成要素等で用いられる情報、例えば、各構成要素が処理で用いるしきい値やアドレス、各種の設定値等の情報がユーザによって変更されてもよい場合には、上記説明で明記していない場合であっても、ユーザが適宜、それらの情報を変更できるようにしてもよく、あるいは、そうでなくてもよい。それらの情報をユーザが変更可能な場合には、その変更は、例えば、ユーザからの変更指示を受け付ける図示しない受付部と、その変更指示に応じて情報を変更する図示しない変更部とによって実現されてもよい。その図示しない受付部による変更指示の受け付けは、例えば、入力デバイスからの受け付けでもよく、通信回線を介して送信された情報の受信でもよく、所定の記録媒体から読み出された情報の受け付けでもよい。

【0045】

また、上記実施の形態において、情報処理装置3に含まれる2以上の構成要素が通信デバイスや入力デバイス等を有する場合に、2以上の構成要素が物理的に単一のデバイスを有してもよく、あるいは、別々のデバイスを有してもよい。

【0046】

また、上記実施の形態において、各構成要素は専用のハードウェアにより構成されてもよく、あるいは、ソフトウェアにより実現可能な構成要素については、プログラムを実行することによって実現されてもよい。例えば、ハードディスクや半導体メモリ等の記録媒体に記録されたソフトウェア・プログラムをCPU等のプログラム実行部が読み出して実行することによって、各構成要素が実現され得る。なお、上記実施の形態における機密管理装置2を実現するソフトウェアは、以下のようなプログラムである。つまり、このプログラムは、機密事項を扱うアプリケーションを識別する機密識別子が記憶される機密識別子記憶部にアクセス可能なコンピュータを、機密識別子記憶部で記憶されている機密識別子で識別されるアプリケーションを実行部が実行中に、実行部が送信を行う場合であって、送信先がローカル以外である場合に、送信を阻止するように制御する送信制御部として機能させるためのプログラムである。

なお、上記プログラムにおいて、上記プログラムが実現する機能には、ハードウェアでしか実現できない機能は含まれない。

【0047】

また、このプログラムは、サーバなどからダウンロードされることによって実行されてもよく、所定の記録媒体(例えば、CD−ROMなどの光ディスクや磁気ディスク、半導体メモリなど)に記録されたプログラムが読み出されることによって実行されてもよい。また、このプログラムは、プログラムプロダクトを構成するプログラムとして用いられてもよい。

【0048】

また、このプログラムを実行するコンピュータは、単数であってもよく、複数であってもよい。すなわち、集中処理を行ってもよく、あるいは分散処理を行ってもよい。

【0049】

図4は、上記プログラムを実行して、上記実施の形態による機密管理装置2を実現するコンピュータの外観の一例を示す模式図である。上記実施の形態は、コンピュータハードウェア及びその上で実行されるコンピュータプログラムによって実現されうる。

【0050】

図4において、コンピュータシステム900は、CD−ROM(Compact Disk Read Only Memory)ドライブ905、FD(Floppy(登録商標) Disk)ドライブ906を含むコンピュータ901と、キーボード902と、マウス903と、モニタ904とを備える。

【0051】

図5は、コンピュータシステム900の内部構成を示す図である。図5において、コンピュータ901は、CD−ROMドライブ905、FDドライブ906に加えて、MPU(Micro Processing Unit)911と、ブートアッププログラム等のプログラムを記憶するためのROM912と、MPU911に接続され、アプリケーションプログラムの命令を一時的に記憶すると共に、一時記憶空間を提供するRAM(Random Access Memory)913と、アプリケーションプログラム、システムプログラム、及びデータを記憶するハードディスク914と、MPU911、ROM912等を相互に接続するバス915とを備える。なお、コンピュータ901は、LANへの接続を提供する図示しないネットワークカードを含んでいてもよい。

【0052】

コンピュータシステム900に、上記実施の形態による機密管理装置2の機能を実行させるプログラムは、CD−ROM921、またはFD922に記憶されて、CD−ROMドライブ905、またはFDドライブ906に挿入され、ハードディスク914に転送されてもよい。これに代えて、そのプログラムは、図示しないネットワークを介してコンピュータ901に送信され、ハードディスク914に記憶されてもよい。プログラムは実行の際にRAM913にロードされる。なお、プログラムは、CD−ROM921やFD922、またはネットワークから直接、ロードされてもよい。

【0053】

プログラムは、コンピュータ901に、上記実施の形態による機密管理装置2の機能を実行させるオペレーティングシステム(OS)、またはサードパーティプログラム等を必ずしも含んでいなくてもよい。プログラムは、制御された態様で適切な機能(モジュール)を呼び出し、所望の結果が得られるようにする命令の部分のみを含んでいてもよい。コンピュータシステム900がどのように動作するのかについては周知であり、詳細な説明は省略する。

【0054】

また、本発明は、以上の実施の形態に限定されることなく、種々の変更が可能であり、それらも本発明の範囲内に包含されるものであることは言うまでもない。

【産業上の利用可能性】

【0055】

以上より、本発明による機密管理装置等によれば、機密識別子によって識別されるアプリケーションにおいて、送信先がローカル以外である場合の送信を阻止できるという効果が得られ、機密事項を扱うアプリケーションの管理装置等として有用である。

【符号の説明】

【0056】

1 アプリケーション実行装置

2 機密管理装置

3 情報処理装置

11 ファイル記憶部

12 アプリケーション記憶部

14 実行部

15 表示部

16 送信部

21 機密識別子記憶部

22 送信制御部

【技術分野】

【0001】

本発明は、アプリケーションにおける送信の制御を行う機密管理装置等に関する。

【背景技術】

【0002】

従来、情報処理装置や情報処理システムにおいて、不正行為から装置やシステム、データを保護する技術が知られている(例えば、特許文献1参照)。

【先行技術文献】

【特許文献】

【0003】

【特許文献1】特開2009−294906号公報

【発明の概要】

【発明が解決しようとする課題】

【0004】

しかしながら、そのような不正行為からの保護を行う装置等において、すべてのアプリケーションに関して同じ保護を行うと、安全性は高くなるが、利便性が低下するという問題が生じる。例えば、情報の漏洩を防止するために、すべてのアプリケーションに関して送信を制限すると、情報の漏洩を防止できたとしても、ユーザの利便性は著しく低下することになる。

【0005】

本発明は、上記課題を解決するためになされたものであり、安全性を維持しながら、利便性も確保することができる機密管理装置等を提供することを目的とする。

【課題を解決するための手段】

【0006】

上記目的を達成するため、本発明による機密管理装置は、機密事項を扱うアプリケーションを識別する機密識別子が記憶される機密識別子記憶部と、機密識別子記憶部で記憶されている機密識別子で識別されるアプリケーションを実行部が実行中に、実行部が送信を行う場合であって、送信先がローカル以外である場合に、送信を阻止するように制御する送信制御部と、を備えたものである。

【0007】

このような構成により、機密識別子によって識別されるアプリケーションにおいて、送信先がローカル以外である場合の送信が阻止されることになり、機密事項を含むファイル等が送信によって漏洩することを防止することができ、安全性が維持されることになる。一方、機密識別子で識別されるアプリケーション以外のアプリケーションについては、自由に送信をすることができ、ユーザの利便性も確保することができる。

【0008】

また、本発明による機密管理装置では、送信制御部は、送信先のアドレスがローカルのアドレスでない場合に、送信先がローカル以外であると判断してもよい。

このような構成により、アドレスを用いてローカルかどうかの判断を行うことができるようになる。したがって、機密識別子によって識別されるアプリケーションにおいても、送信先がローカルである場合には送信をすることができ、ユーザの利便性を向上させることができる。

【0009】

また、本発明による機密管理装置では、送信制御部は、実行部が、機密識別子で識別されるアプリケーションを実行中に行う送信が、送信先にローカル以外を含む機能によって実行されている場合に、機能の実行を阻止してもよい。

このような構成により、少なくとも、ローカル以外の送信先への送信を阻止できることになる。

【発明の効果】

【0010】

本発明による機密管理装置等によれば、アプリケーションに応じて送信を制御することができ、安全性の維持と、利便性の確保とを実現することができる。

【図面の簡単な説明】

【0011】

【図1】本発明の実施の形態1による機密管理装置の構成を示すブロック図

【図2】同実施の形態による機密管理装置の動作を示すフローチャート

【図3】同実施の形態における機密識別子の一例を示す図

【図4】同実施の形態におけるコンピュータシステムの外観一例を示す模式図

【図5】同実施の形態におけるコンピュータシステムの構成の一例を示す図

【発明を実施するための形態】

【0012】

以下、本発明による機密管理装置について、実施の形態を用いて説明する。なお、以下の実施の形態において、同じ符号を付した構成要素及びステップは同一または相当するものであり、再度の説明を省略することがある。

【0013】

(実施の形態1)

本発明の実施の形態1による機密管理装置について、図面を参照しながら説明する。本実施の形態による機密管理装置は、アプリケーションに応じて送信を制御するものである。

【0014】

図1は、本実施の形態による情報処理装置3の構成を示すブロック図である。本実施の形態による情報処理装置3は、アプリケーション実行装置1と、機密管理装置2とを備える。

アプリケーション実行装置1は、ファイル記憶部11と、アプリケーション記憶部12と、実行部14と、表示部15と、送信部16とを備える。

【0015】

ファイル記憶部11では、ファイルが記憶される。ファイル記憶部11にファイルが記憶される過程は問わない。例えば、記録媒体を介してファイルがファイル記憶部11で記憶されるようになってもよく、通信回線等を介して送信されたファイルがファイル記憶部11で記憶されるようになってもよく、入力デバイスを介して入力されたファイルがファイル記憶部11で記憶されるようになってもよく、実行部14が保存したファイルがファイル記憶部11で記憶されるようになってもよい。

【0016】

アプリケーション記憶部12では、アプリケーションが記憶される。なお、アプリケーションは、厳密には、アプリケーション・プログラムと呼ぶべきであるが、本実施の形態では、「アプリケーション」、あるいは、その短縮形である「アプリ」と呼ぶことにする。アプリケーション記憶部12では、1種類のアプリケーションが記憶されていてもよく、あるいは、複数種類のアプリケーションが記憶されていてもよい。アプリケーション記憶部12にアプリケーションが記憶される過程は問わない。例えば、記録媒体を介してアプリケーションがアプリケーション記憶部12で記憶されるようになってもよく、あるいは、通信回線等を介して送信されたアプリケーションがアプリケーション記憶部12で記憶されるようになってもよい。

【0017】

実行部14は、アプリケーション記憶部12で記憶されているアプリケーションを実行する。また、実行部14は、アプリケーションの実行中に、ファイル記憶部11で記憶されているファイルをオープンしたり、オープンしたファイルを変更したり、変更したファイルを上書きで、もしくは、新規にファイル記憶部11に蓄積したり、新たにファイルを作成し、その作成したファイルをファイル記憶部11に蓄積したりする処理を行う。その処理は、図示しない受付部が受け付けるユーザからの指示に応じてなされてもよい。なお、アプリケーションの実行時に、一部の処理はOS(オペレーティングシステム)によってなされることもある。そのような場合には、実行部14は、アプリケーションの実行と共に、OSに関する処理を行うと考えてもよい。実行部14は、例えば、アプリケーション等のソフトウェアを実行するMPU(Micro−Processing Unit)によって実現されてもよい。

【0018】

表示部15は、実行部14によるアプリケーションの実行に応じて、適宜、表示を行う。表示部15は、例えば、アプリケーションのウィンドウや、ダイアログボックス、メッセージボックス等を表示してもよい。なお、表示部15は、それらの表示を行う表示デバイス(例えば、CRTや液晶ディスプレイなど)を含んでもよく、あるいは含まなくてもよい。また、表示対象の表示は、別の装置においてなされてもよい。その場合には、表示部15は、装置の外部に対して表示対象の情報を送信するものであってもよい。また、表示部15は、ハードウェアによって実現されてもよく、あるいは表示デバイスを駆動するドライバ等のソフトウェアによって実現されてもよい。

【0019】

送信部16は、実行部14によるアプリケーションの実行に応じて、適宜、送信を行う。送信部16は、例えば、アプリケーションで作成されたデータやファイル等を送信してもよい。なお、送信部16は、通常、社内や校内、家庭内などのローカルのネットワーク(LAN)を介して、インターネット等のグローバルなネットワーク(WAN)にアクセスするものとする。したがって、送信部16が直接またはネットワークカード等の通信デバイスを介して接続されるネットワークは、ローカルのネットワークとなる。また、送信部16は、送信を行うための送信デバイス(例えば、モデムやネットワークカードなど)を含んでもよく、あるいは含まなくてもよい。また、送信部16は、ハードウェアによって実現されてもよく、あるいは送信デバイスを駆動するドライバ等のソフトウェアによって実現されてもよい。

【0020】

機密管理装置2は、機密識別子記憶部21と、送信制御部22とを備える。

機密識別子記憶部21では、一または二以上の機密識別子が記憶される。機密識別子は、機密事項を扱うアプリケーションを識別する情報である。機密識別子は、アプリケーションを識別できる情報であれば、その内容を問わない。例えば、機密識別子は、アプリケーションの名称や、アプリケーションのID等であってもよい。また、この機密識別子記憶部21で記憶されている機密識別子で識別されるアプリケーションは、後述するように、そのアプリケーションにおける送信が制限されるアプリケーションとなる。したがって、機密事項を扱うと考えられるアプリケーションを識別する機密識別子を、機密識別子記憶部21に蓄積しておくことになる。

【0021】

機密識別子記憶部21に機密識別子が記憶される過程は問わない。例えば、記録媒体を介して機密識別子が機密識別子記憶部21で記憶されるようになってもよく、通信回線等を介して送信された機密識別子が機密識別子記憶部21で記憶されるようになってもよく、あるいは、入力デバイスを介して入力された機密識別子が機密識別子記憶部21で記憶されるようになってもよい。

【0022】

送信制御部22は、機密識別子記憶部21で記憶されている機密識別子で識別されるアプリケーション(以下、このアプリケーションを「機密アプリケーション」と呼ぶことがある)を実行部14が実行中に、実行部14が送信を行う場合であって、送信先がローカル以外である場合に、送信を阻止するように制御する。機密アプリケーションの実行中に実行部14が行う送信とは、その機密アプリケーションにおける送信である。例えば、機密アプリケーションにおけるデータやファイル等の送信であってもよい。ローカルの送信先とは、情報処理装置3と同じローカルのネットワークに属する送信先である。したがって、ローカルの送信先は、例えば、情報処理装置3と同じ社内に存在する送信先、情報処理装置3と同じ校内に存在する送信先、情報処理装置3と同じ家庭内に存在する送信先となる。ローカルでない送信先は、グローバルなネットワークに属する送信先であってもよく、情報処理装置3とは異なるローカルのネットワークに属する送信先であってもよい。なお、送信制御部22は、結果として、機密アプリケーションにおいて、ローカル以外の送信先への送信を阻止するように制御できるのであれば、その阻止の方法は問わない。例えば、送信制御部22は、機密アプリケーションにおいて実行部14が行う送信が、ローカルの送信先であるかどうか判断し、ローカルの送信先でないと判断した場合に、その送信を阻止してもよい。なお、送信制御部22は、ローカルの送信先であると判断した場合には、その送信を阻止しなくてもよい。また、例えば、送信制御部22は、実行部14が機密アプリケーションを実行中に行う送信が、送信先にローカル以外を含む機能によって実行されている場合に、その機能の実行を阻止してもよい。具体的には、グローバルなネットワーク上のアドレスを送信先に設定することができうる送信機能の場合には、送信先にローカル以外が含まれうることになる。したがって、その場合には、送信制御部22は、実際の送信先のアドレスがローカルかどうかにかかわらずに、その送信機能によって実行される送信を阻止するようにしてもよい。このようにすることで、ローカルへの送信も阻止してしまうことになるが、少なくとも、ローカル以外への送信を阻止することができ、安全性を確保できる。

【0023】

送信を阻止するように制御するとは、結果としてその送信が行われないようにすることであれば、その方法を問わない。例えば、送信制御部22は、機密アプリケーションからOSに渡されるシステムコールをフックし、送信阻止の対象でないシステムコールであれば、そのフックしたシステムコールを開放して送信が行われるようにし、一方、送信阻止の対象となるシステムコールであれば、そのフックしたシステムコールを破棄して送信を阻止してもよい。送信阻止の対象となるシステムコールは、例えば、送信処理に応じたシステムコールであり、かつ、送信先がローカルでないシステムコールであってもよく、あるいは、ローカル以外の送信先を含む送信機能に応じたシステムコールであってもよい。また、例えば、送信制御部22は、機密アプリケーションの処理に応じて送信部16が送信するパケットのヘッダに含まれる送信先アドレスがローカルのアドレスでない場合には、そのパケットの送信が行われないように送信部16を制御してもよく、あるいは、そのパケットそのものを破棄してもよい。一方、そのパケットの送信先アドレスがローカルのアドレスである場合には、送信制御部22は、そのパケットが送信されるようにしてもよい。また、例えば、送信制御部22は、機密アプリケーションの処理に応じて送信部16が送信するすべてのパケットの送信が行われないように送信部16を制御してもよく、あるいは、そのようなすべてのパケットを破棄してもよい。なお、送信制御部22が、その他の方法を用いて送信を阻止する制御を行ってもよいことは言うまでもない。

【0024】

ここで、送信先がローカルであるかどうかを判断する方法について説明する。その判断は、例えば、送信先のアドレスが、ローカルのアドレスであるかどうか判断することによってなされてもよい。アドレスは、例えば、IPアドレスであってもよく、ドメイン名や、FQDN(完全修飾ドメイン名)を含むもの等であってもよい。そのローカルのアドレスは、あらかじめ図示しない記録媒体で記憶されていてもよい。具体的には、図示しない記録媒体において、ローカルのFQDN「www.abc...com」があらかじめ記憶されており、送信先が「www.abc...com/xyz...」であって、その記憶されているFQDNを含むものである場合には、送信制御部22は、送信先がローカルであると判断してもよい。一方、送信先が「www.cba...com/xyz...」であって、その記憶されているFQDNを含まない場合には、送信制御部22は、送信先がローカルでないと判断してもよい。また、ローカルのドメイン名「abc...com」があらかじめ記憶されており、電子メールの送信先が「user001@abc...com」であって、その記憶されているドメイン名を含むものである場合には、送信制御部22は、送信先がローカルであると判断してもよい。一方、送信先が「user001@cba...com」であって、その記憶されているドメイン名を含まない場合には、送信制御部22は、送信先がローカルでないと判断してもよい。また、情報処理装置3のIPアドレス「192.168.0.11」が図示しない記録媒体で記憶されており、そのIPアドレスのうち、ネットワークアドレス部分が「192.168.0」であり、送信先のIPアドレスが「192.168.0.20」であって、情報処理装置3のネットワークアドレス部分が共通している場合には、送信制御部22は、送信先がローカルであると判断してもよい。一方、送信先のIPアドレスが「111.111.111.×××」であって、情報処理装置3のネットワークアドレス部分が共通しない場合には、送信制御部22は、送信先がローカルでないと判断してもよい。ここで、情報処理装置3のネットワークアドレス部分は、情報処理装置3のIPアドレス「192.168.0.11」のうち、サブネットマスクでマスクされる部分となる。例えば、サブネットマスクが「255.255.255.0」である場合には、前述のように、IPアドレス「192.168.0.11」のネットワークアドレス部分は、上位24ビットの「192.168.0」となる。なお、送信制御部22が、その他の方法を用いて送信先がローカルであるかどうかを判断してもよいことは言うまでもない。

【0025】

なお、例えば、機密アプリケーションにおいて、送信先にローカル以外を含む機能によって実行されている送信を阻止する場合には、送信制御部22は、その機密アプリケーションについて、送信に関する機能を実行できないようにする制御を行ってもよい。この場合には、例えば、機密識別子で識別されるアプリケーションについて、送信先にローカル以外を含む機能があらかじめ特定されており、送信制御部22が、その特定されている機能を無効化するように制御を行ってもよい。具体的には、電子メールソフトを識別する機密識別子が機密識別子記憶部21で記憶されている場合には、送信制御部22は、ローカル以外の送信先を含む機能である「送信」ボタンを選択できないように制御してもよい。

【0026】

また、ファイル記憶部11、アプリケーション記憶部12、機密識別子記憶部21の各記憶部での記憶は、RAM等における一時的な記憶でもよく、あるいは、長期的な記憶でもよい。また、それらの各記憶部は、所定の記録媒体(例えば、半導体メモリや磁気ディスク、光ディスクなど)によって実現されうる。

【0027】

また、ファイル記憶部11、アプリケーション記憶部12、機密識別子記憶部21の任意の2以上の記憶部は、同一の記録媒体によって実現されてもよく、あるいは、別々の記録媒体によって実現されてもよい。前者の場合には、例えば、ファイルを記憶している領域がファイル記憶部11となり、アプリケーションを記憶している領域がアプリケーション記憶部12となる。

【0028】

また、情報処理装置3は、前述のように、アプリケーション実行装置1と、機密管理装置2とを含むものであり、両装置1,2は、同一の装置において実現されるものである。したがって、その情報処理装置3で実行される処理のうち、機密管理に関する処理のみを機密管理装置2として切り分けたものであると考えてもよい。したがって、実行部14によって行われる処理と、機密ファイル判断部25等によって行われる処理とは、同じMPUを用いて実行されてもよい。

【0029】

次に、機密管理装置2の動作について図2のフローチャートを用いて説明する。

(ステップS101)送信制御部22は、実行部14がアプリケーションを実行中に、送信の処理を行ったかどうか判断する。そして、送信の処理を行った場合には、ステップS102に進み、そうでない場合には、送信の処理を行うまでステップS101の処理を繰り返す。

【0030】

(ステップS102)送信制御部22は、送信の処理を行ったアプリケーションが機密アプリケーションであるかどうかを、機密識別子を用いて判断する。そして、機密アプリケーションである場合、すなわち、機密識別子で識別されるアプリケーションが送信の処理を行った場合には、ステップS103に進み、そうでない場合には、ステップS101に戻る。

【0031】

(ステップS103)送信制御部22は、送信処理の送信先がローカル以外であるかどうか判断する。そして、送信先がローカル以外である場合には、ステップS104に進み、そうでない場合には、ステップS101に戻る。なお、送信先がローカル以外であるとは、前述のように、厳密にローカルでない場合であってもよく、あるいは、ローカルでない可能性を含んでいる場合であってもよい。

【0032】

(ステップS104)送信制御部22は、機密アプリケーションによる送信の処理を阻止する。その結果、その送信の処理は行われないことになる。そして、ステップS101に戻る。

なお、図2のフローチャートにおいて、電源オフや処理終了の割り込みにより処理は終了する。

【0033】

次に、本実施の形態による機密管理装置2の動作について、具体例を用いて説明する。この具体例において、情報処理装置3は、PC(Personal Computer)であるとする。

また、この具体例において、図3で示されるように、機密識別子が機密識別子記憶部21で記憶されているものとする。この機密識別子は、機密アプリケーションの名称である。例えば、アプリケーション「会計ソフトDDD」は、機密アプリケーションに設定されていることになる。また、この具体例では、図示しない記録媒体において、情報処理装置3の属するネットワークのドメイン名「abc...com」が記憶されているものとする。

【0034】

まず、ユーザが、アプリケーション「フォトビュアーAAA」を起動し、そのアプリケーションでファイル「photo2009」をオープンする指示を出したとする。すると、その指示は図示しない受付部によって受け付けられ、実行部14に渡される。実行部14は、その指示に応じて、アプリケーション「フォトビュアーAAA」を起動し、その実行中のアプリケーション「フォトビュアーAAA」において、ファイル記憶部11で記憶されているファイル「photo2009」をオープンする処理を行う。その後、ユーザが、そのファイル「photo2009」に含まれる写真を選択し、写真共有サイトのサーバに送信するためのボタンを選択する操作を行ったとする。すると、その操作に応じて実行部14は、選択された写真のデータをあらかじめ設定されているドメイン名のサイトに送信する処理を行う。そして、送信制御部22は、システムコールの監視において、その写真のデータの送信に対応するシステムコールをフックし、そのアプリケーションの名称「フォトビュアーAAA」と、送信先のドメイン名「photosharing...com」を取得する(ステップS101)。また、送信制御部22は、その取得したアプリケーションの名称が、図3で示される機密識別子に含まれるかどうか判断する。この場合には、含まれなかったとする。すると、送信制御部22は、送信を行ったアプリケーションが機密アプリケーションでないと判断し(ステップS102)、そのフックしたシステムコールを開放する。その結果、その写真のデータが送信部16によって写真共有サイトのサーバに送信されることになる。

【0035】

次に、ユーザが、アプリケーション「会計ソフトDDD」を起動する操作を行ったとする。すると、その操作に応じて実行部14は、アプリケーションを起動する。そして、ユーザが、アプリケーション「会計ソフトDDD」において、新規ファイルを作成する操作を行い、その後にそのファイル「data2010」を保存する操作を行ったとする。すると、その操作に応じて、実行部14は、ファイル「data2010」をファイル記憶部11に蓄積する処理を行う。また、ユーザは、そのファイル「data2010」をファイルサーバに送信するためのボタンを選択する操作を行ったとする。すると、その操作に応じて実行部14は、そのファイルをあらかじめ設定されているドメイン名のサイトに送信する処理を行う。そして、送信制御部22は、システムコールの監視において、そのファイルの送信に対応するシステムコールをフックし、そのアプリケーションの名称「会計ソフトDDD」と、送信先のドメイン名「accounting...com」を取得する(ステップS101)。また、送信制御部22は、その取得したアプリケーションの名称が、図3で示される機密識別子に含まれるかどうか判断する。この場合には含まれるため、送信制御部22は、ファイルを送信するアプリケーションが機密アプリケーションであると判断する(ステップS102)。また、送信制御部22は、その取得したドメイン名が、記憶されているドメイン名「abc...com」と異なるため、送信先がローカル以外であると判断する(ステップS103)。そのため、送信制御部22は、そのフックしたシステムコールを破棄することによって、その送信を阻止する(ステップS104)。その結果、ファイル「data2010」の送信は行われないことになる。

【0036】

なお、そのアプリケーション「会計ソフトDDD」における送信において、送信先のドメイン名が「abc...com」である場合には、送信制御部22は、そのドメイン名が記憶されているものと同じであるため、送信先がローカルであると判断する(ステップS103)。その結果、ローカルの送信先への送信が行われることになる。

【0037】

また、この具体例では、OSがWindows(登録商標)である場合について主に説明したが、それに限定されるものではない。他のOSを用いた情報処理装置3であっても、機密管理装置2は、同様の処理を行うことができる。また、この具体例において説明したシステムコールは、OSに対する呼び出しであればどのようなものであってもよく、例えば、OSが提供するAPI(アプリケーション・プログラミング・インタフェース)の呼び出しであってもよく、APIの中から呼び出されるシステムコールであってもよい。

【0038】

以上のように、本実施の形態による機密管理装置2によれば、機密アプリケーションにおいて、送信先がローカル以外である場合の送信が阻止されることになり、機密事項を含むファイルやデータが送信によって漏洩することを防止でき、安全性が維持されることになる。一方、機密識別子で識別されるアプリケーション以外のアプリケーションについては、自由に送信をすることができ、ユーザの利便性も確保することができる。また、送信先のアドレスがローカルのアドレスであるかどうか判断し、ローカルのアドレスでない場合には送信を阻止し、ローカルのアドレスである場合には送信を行うようにすることで、機密アプリケーションであっても、送信先がローカルであれば送信を行うことができるようになり、ユーザの利便性がさらに向上されることになる。

【0039】

なお、本実施の形態では、機密識別子で識別されるアプリケーションが機密アプリケーションであり、その機密アプリケーションについて、ローカル以外の送信先への送信が制限される場合について説明したが、機密ファイルを取り込んだり、オープンしたりしたアプリケーションも、一時的に機密アプリケーションに設定し、その機密アプリケーションについても、ローカル以外の送信先への送信を阻止するようにしてもよい。機密ファイルとは、機密の設定のなされたファイルであり、例えば、機密であることを示す機密ラベルの付加されたファイルであってもよく、あるいは、図示しない記録媒体において、そのファイルを識別する情報が記憶されているファイルであってもよい。後者の場合には、図示しない記録媒体において、機密ファイルを識別する情報が記憶されることになる。ファイルを識別する情報は、例えば、ファイルのパスやハッシュ値であってもよい。そして、機密識別子で識別されるアプリケーションでなくても、その機密ファイルをオープンしたり、取り込んだりしたアプリケーションは、そのアプリケーションが終了されるまで機密アプリケーションに設定されることになる。機密アプリケーションの設定は、図示しない機密アプリケーション設定部が、一時的な機密アプリケーションを識別する情報を機密識別子記憶部21に一時的に蓄積することによって行われてもよい。すなわち、あるアプリケーションを一時的な機密アプリケーションに設定する場合には、そのアプリケーションを識別する情報を機密識別子記憶部21に蓄積すればよい。なお、その一時的な機密アプリケーションを識別する機密識別子は、一時的なものであることが分かるようになっていることが好適である。例えば、一時的なものであることを示すフラグ等が設定されてもよく、あるいは、一時的なものが記憶される領域に蓄積されてもよい。そして、その一時的な機密アプリケーションについては、その機密アプリケーションの終了時に、図示しない機密アプリケーション設定部が、機密識別子記憶部21から、その機密アプリケーションを識別する機密識別子を削除するようにしてもよい。なお、機密識別子記憶部21で記憶されている機密識別子で識別される機密アプリケーションについて、ローカル以外の送信先への送信が阻止される制御が行われることは、前述の通りである。また、この場合には、図示しない機密ファイル設定部が、機密アプリケーションによってファイル記憶部11に保存されたファイルに対して、そのファイルを機密ファイルに設定する処理を行ってもよい。その機密ファイルの設定は、例えば、機密ファイルに対する機密ラベルの付加であってもよく、機密ファイルを識別する情報を図示しない記録媒体に蓄積することであってもよい。

【0040】

また、本実施の形態によるアプリケーション実行装置1において表示が行われなくてもよい場合には、アプリケーション実行装置1は、表示部15を備えていなくてもよい。

【0041】

また、上記実施の形態において、各処理または各機能は、単一の装置または単一のシステムによって集中処理されることによって実現されてもよく、あるいは、複数の装置または複数のシステムによって分散処理されることによって実現されてもよい。

【0042】

また、上記実施の形態において、各構成要素間で行われる情報の受け渡しは、例えば、その情報の受け渡しを行う2個の構成要素が物理的に異なるものである場合には、一方の構成要素による情報の出力と、他方の構成要素による情報の受け付けとによって行われてもよく、あるいは、その情報の受け渡しを行う2個の構成要素が物理的に同じものである場合には、一方の構成要素に対応する処理のフェーズから、他方の構成要素に対応する処理のフェーズに移ることによって行われてもよい。

【0043】

また、上記実施の形態において、各構成要素が実行する処理に関係する情報、例えば、各構成要素が受け付けたり、取得したり、選択したり、生成したり、送信したり、受信したりした情報や、各構成要素が処理で用いるしきい値や数式、アドレス等の情報等は、上記説明で明記していない場合であっても、図示しない記録媒体において、一時的に、あるいは長期にわたって保持されていてもよい。また、その図示しない記録媒体への情報の蓄積を、各構成要素、あるいは、図示しない蓄積部が行ってもよい。また、その図示しない記録媒体からの情報の読み出しを、各構成要素、あるいは、図示しない読み出し部が行ってもよい。

【0044】

また、上記実施の形態において、各構成要素等で用いられる情報、例えば、各構成要素が処理で用いるしきい値やアドレス、各種の設定値等の情報がユーザによって変更されてもよい場合には、上記説明で明記していない場合であっても、ユーザが適宜、それらの情報を変更できるようにしてもよく、あるいは、そうでなくてもよい。それらの情報をユーザが変更可能な場合には、その変更は、例えば、ユーザからの変更指示を受け付ける図示しない受付部と、その変更指示に応じて情報を変更する図示しない変更部とによって実現されてもよい。その図示しない受付部による変更指示の受け付けは、例えば、入力デバイスからの受け付けでもよく、通信回線を介して送信された情報の受信でもよく、所定の記録媒体から読み出された情報の受け付けでもよい。

【0045】

また、上記実施の形態において、情報処理装置3に含まれる2以上の構成要素が通信デバイスや入力デバイス等を有する場合に、2以上の構成要素が物理的に単一のデバイスを有してもよく、あるいは、別々のデバイスを有してもよい。

【0046】

また、上記実施の形態において、各構成要素は専用のハードウェアにより構成されてもよく、あるいは、ソフトウェアにより実現可能な構成要素については、プログラムを実行することによって実現されてもよい。例えば、ハードディスクや半導体メモリ等の記録媒体に記録されたソフトウェア・プログラムをCPU等のプログラム実行部が読み出して実行することによって、各構成要素が実現され得る。なお、上記実施の形態における機密管理装置2を実現するソフトウェアは、以下のようなプログラムである。つまり、このプログラムは、機密事項を扱うアプリケーションを識別する機密識別子が記憶される機密識別子記憶部にアクセス可能なコンピュータを、機密識別子記憶部で記憶されている機密識別子で識別されるアプリケーションを実行部が実行中に、実行部が送信を行う場合であって、送信先がローカル以外である場合に、送信を阻止するように制御する送信制御部として機能させるためのプログラムである。

なお、上記プログラムにおいて、上記プログラムが実現する機能には、ハードウェアでしか実現できない機能は含まれない。

【0047】

また、このプログラムは、サーバなどからダウンロードされることによって実行されてもよく、所定の記録媒体(例えば、CD−ROMなどの光ディスクや磁気ディスク、半導体メモリなど)に記録されたプログラムが読み出されることによって実行されてもよい。また、このプログラムは、プログラムプロダクトを構成するプログラムとして用いられてもよい。

【0048】

また、このプログラムを実行するコンピュータは、単数であってもよく、複数であってもよい。すなわち、集中処理を行ってもよく、あるいは分散処理を行ってもよい。

【0049】

図4は、上記プログラムを実行して、上記実施の形態による機密管理装置2を実現するコンピュータの外観の一例を示す模式図である。上記実施の形態は、コンピュータハードウェア及びその上で実行されるコンピュータプログラムによって実現されうる。

【0050】

図4において、コンピュータシステム900は、CD−ROM(Compact Disk Read Only Memory)ドライブ905、FD(Floppy(登録商標) Disk)ドライブ906を含むコンピュータ901と、キーボード902と、マウス903と、モニタ904とを備える。

【0051】

図5は、コンピュータシステム900の内部構成を示す図である。図5において、コンピュータ901は、CD−ROMドライブ905、FDドライブ906に加えて、MPU(Micro Processing Unit)911と、ブートアッププログラム等のプログラムを記憶するためのROM912と、MPU911に接続され、アプリケーションプログラムの命令を一時的に記憶すると共に、一時記憶空間を提供するRAM(Random Access Memory)913と、アプリケーションプログラム、システムプログラム、及びデータを記憶するハードディスク914と、MPU911、ROM912等を相互に接続するバス915とを備える。なお、コンピュータ901は、LANへの接続を提供する図示しないネットワークカードを含んでいてもよい。

【0052】

コンピュータシステム900に、上記実施の形態による機密管理装置2の機能を実行させるプログラムは、CD−ROM921、またはFD922に記憶されて、CD−ROMドライブ905、またはFDドライブ906に挿入され、ハードディスク914に転送されてもよい。これに代えて、そのプログラムは、図示しないネットワークを介してコンピュータ901に送信され、ハードディスク914に記憶されてもよい。プログラムは実行の際にRAM913にロードされる。なお、プログラムは、CD−ROM921やFD922、またはネットワークから直接、ロードされてもよい。

【0053】

プログラムは、コンピュータ901に、上記実施の形態による機密管理装置2の機能を実行させるオペレーティングシステム(OS)、またはサードパーティプログラム等を必ずしも含んでいなくてもよい。プログラムは、制御された態様で適切な機能(モジュール)を呼び出し、所望の結果が得られるようにする命令の部分のみを含んでいてもよい。コンピュータシステム900がどのように動作するのかについては周知であり、詳細な説明は省略する。

【0054】

また、本発明は、以上の実施の形態に限定されることなく、種々の変更が可能であり、それらも本発明の範囲内に包含されるものであることは言うまでもない。

【産業上の利用可能性】

【0055】

以上より、本発明による機密管理装置等によれば、機密識別子によって識別されるアプリケーションにおいて、送信先がローカル以外である場合の送信を阻止できるという効果が得られ、機密事項を扱うアプリケーションの管理装置等として有用である。

【符号の説明】

【0056】

1 アプリケーション実行装置

2 機密管理装置

3 情報処理装置

11 ファイル記憶部

12 アプリケーション記憶部

14 実行部

15 表示部

16 送信部

21 機密識別子記憶部

22 送信制御部

【特許請求の範囲】

【請求項1】

機密事項を扱うアプリケーションを識別する機密識別子が記憶される機密識別子記憶部と、

前記機密識別子記憶部で記憶されている機密識別子で識別されるアプリケーションを実行部が実行中に、当該実行部が送信を行う場合であって、送信先がローカル以外である場合に、当該送信を阻止するように制御する送信制御部と、を備えた機密管理装置。

【請求項2】

前記送信制御部は、送信先のアドレスがローカルのアドレスでない場合に、送信先がローカル以外であると判断する、請求項1記載の機密管理装置。

【請求項3】

前記送信制御部は、前記実行部が、機密識別子で識別されるアプリケーションを実行中に行う送信が、送信先にローカル以外を含む機能によって実行されている場合に、当該機能の実行を阻止する、請求項1記載の機密管理装置。

【請求項4】

機密事項を扱うアプリケーションを識別する機密識別子が記憶される機密識別子記憶部と、送信制御部とを用いて処理される機密管理方法であって、

前記送信制御部が、前記機密識別子記憶部で記憶されている機密識別子で識別されるアプリケーションを実行部が実行中に、当該実行部が送信を行う場合であって、送信先がローカル以外である場合に、当該送信を阻止するように制御する送信制御ステップを備えた機密管理方法。

【請求項5】

機密事項を扱うアプリケーションを識別する機密識別子が記憶される機密識別子記憶部にアクセス可能なコンピュータを、

前記機密識別子記憶部で記憶されている機密識別子で識別されるアプリケーションを実行部が実行中に、当該実行部が送信を行う場合であって、送信先がローカル以外である場合に、当該送信を阻止するように制御する送信制御部として機能させるためのプログラム。

【請求項1】

機密事項を扱うアプリケーションを識別する機密識別子が記憶される機密識別子記憶部と、

前記機密識別子記憶部で記憶されている機密識別子で識別されるアプリケーションを実行部が実行中に、当該実行部が送信を行う場合であって、送信先がローカル以外である場合に、当該送信を阻止するように制御する送信制御部と、を備えた機密管理装置。

【請求項2】

前記送信制御部は、送信先のアドレスがローカルのアドレスでない場合に、送信先がローカル以外であると判断する、請求項1記載の機密管理装置。

【請求項3】

前記送信制御部は、前記実行部が、機密識別子で識別されるアプリケーションを実行中に行う送信が、送信先にローカル以外を含む機能によって実行されている場合に、当該機能の実行を阻止する、請求項1記載の機密管理装置。

【請求項4】

機密事項を扱うアプリケーションを識別する機密識別子が記憶される機密識別子記憶部と、送信制御部とを用いて処理される機密管理方法であって、

前記送信制御部が、前記機密識別子記憶部で記憶されている機密識別子で識別されるアプリケーションを実行部が実行中に、当該実行部が送信を行う場合であって、送信先がローカル以外である場合に、当該送信を阻止するように制御する送信制御ステップを備えた機密管理方法。

【請求項5】

機密事項を扱うアプリケーションを識別する機密識別子が記憶される機密識別子記憶部にアクセス可能なコンピュータを、

前記機密識別子記憶部で記憶されている機密識別子で識別されるアプリケーションを実行部が実行中に、当該実行部が送信を行う場合であって、送信先がローカル以外である場合に、当該送信を阻止するように制御する送信制御部として機能させるためのプログラム。

【図1】

【図2】

【図3】

【図4】

【図5】

【図2】

【図3】

【図4】

【図5】

【公開番号】特開2012−108704(P2012−108704A)

【公開日】平成24年6月7日(2012.6.7)

【国際特許分類】

【出願番号】特願2010−256734(P2010−256734)

【出願日】平成22年11月17日(2010.11.17)

【出願人】(504169647)エンカレッジ・テクノロジ株式会社 (13)

【Fターム(参考)】

【公開日】平成24年6月7日(2012.6.7)

【国際特許分類】

【出願日】平成22年11月17日(2010.11.17)

【出願人】(504169647)エンカレッジ・テクノロジ株式会社 (13)

【Fターム(参考)】

[ Back to top ]