画像処理システム

【課題】ドキュメントデータの漏洩を確実に防止できる画像処理システムを提供する。

【解決手段】端末装置2から送信された、閲覧許可設定情報とバーコード化データに含まれるドキュメント識別情報を受信したサーバ3は、保存手段に保存されたドキュメントデータの中から、携帯端末からの前記ドキュメント識別情報のドキュメントデータを検索し、携帯端末2から送信された閲覧許可設定情報が、検索されたドキュメントデータと関連付けられた閲覧許可設定情報と一致しているかどうかを判断し、一致していると判断された場合、暗号化指定領域を複合化するための鍵情報を端末装置2に送信する。携帯端末2は、サーバ3から送信された鍵情報を用いて、暗号化指定領域を復号化して、表示手段2bに表示する。

【解決手段】端末装置2から送信された、閲覧許可設定情報とバーコード化データに含まれるドキュメント識別情報を受信したサーバ3は、保存手段に保存されたドキュメントデータの中から、携帯端末からの前記ドキュメント識別情報のドキュメントデータを検索し、携帯端末2から送信された閲覧許可設定情報が、検索されたドキュメントデータと関連付けられた閲覧許可設定情報と一致しているかどうかを判断し、一致していると判断された場合、暗号化指定領域を複合化するための鍵情報を端末装置2に送信する。携帯端末2は、サーバ3から送信された鍵情報を用いて、暗号化指定領域を復号化して、表示手段2bに表示する。

【発明の詳細な説明】

【技術分野】

【0001】

この発明は、例えば多機能デジタル複合機であるMFP(Multi Function Peripherals) 等の画像形成装置で印刷可能なドキュメントデータのセキュリティを強化するための画像処理システムに関する。

【背景技術】

【0002】

近年、会社やオフィス等においては、ユーザがパーソナルコンピュータ(PC)等でドキュメント情報を作成しているような場合、その情報の機密が漏洩するのを回避するために、使用しているPCを自宅等の部外に持ち出すことを禁止することが多くなっている。

【0003】

また、従来、文章の重要領域を暗号化しておき、ユーザが該暗号化領域を復号化装置を使用して復号化する場合には、サーバで認証を受けるようにし、復号化装置から受け取った管理番号をサーバに送信すれば、サーバが復号鍵を探し出し、探し出した復号鍵と暗号化領域の情報を復号化装置に送信し、復号化装置が該復号鍵で暗号化領域を復号化するようにした技術が提案されている(例えば、特許文献1参照)。

【先行技術文献】

【特許文献】

【0004】

【特許文献1】特開2008−301471号公報

【発明の開示】

【発明が解決しようとする課題】

【0005】

しかしながら、従来のように、単にPCの持ち出しが禁止されている場合でも、作成したドキュメントデータをMFP等を使って印刷した場合、その印刷物を持ち運んだりすることが可能である。その場合、印刷物の持ち運びにより、当該印刷物を不用意に紛失したり、どこかに置き忘れたりすると、情報が漏洩してしまうおそれがある。

【0006】

また、前記した先行技術においては、復号化装置を使用する構成であるが、複合化後のデータを印刷したような場合は、やはり情報が漏洩してしまう。

【0007】

この発明は、上記実情に鑑みてなされたものであり、ドキュメントデータの漏洩を確実に防止できる画像処理システムを提供することを課題としている。

【課題を解決するための手段】

【0008】

上記課題は以下の手段によって解決される。

(1)サーバと該サーバに接続可能な携帯端末を備えた画像処理システムであって、前記サーバは、ユーザによって作成されたドキュメントデータに付与するドキュメント識別情報を生成する識別情報生成手段と、ユーザによって指定されたドキュメントテータ中の暗号化指定領域を暗号化するための鍵を生成する鍵生成手段と、前記識別情報生成手段により生成したドキュメント識別情報と、鍵生成手段により生成した鍵と、ユーザにより設定された閲覧許可設定情報とを関連付けて保存する保存手段と、前記鍵生成手段により生成された鍵により前記暗号化指定領域を暗号化するとともに、暗号化したデータと前記識別情報生成手段により生成したドキュメント識別情報を合わせてバーコード化し、かつバーコード化したデータを前記暗号化指定領域と置換して、ドキュメントデータを再構築する再構築手段と、を備え、前記携帯端末は、ドキュメントデータにおける前記バーコード化されたデータを取得するバーコード化データ取得手段と、前記取得したバーコード化データに含まれる前記ドキュメント識別情報と前記閲覧許可設定情報を前記サーバに送信する送信手段と、を備え、前記サーバはさらに、前記保存手段に保存されたドキュメントデータの中から、携帯端末から送信されたドキュメント識別情報のドキュメントデータを検索する検索手段と、携帯端末から送信された閲覧許可設定情報が、前記検索手段により検索されたドキュメントデータと関連付けられた閲覧許可設定情報と一致するかどうかを判断する判断手段と、一致していると判断された場合、前記暗号化指定領域を複合化するための鍵情報を携帯端末に送信する送信手段と、を備え、前記携帯端末はさらに、前記サーバから送信された鍵情報を用いて、前記暗号化指定領域を復号化する復号化手段と、復号化された暗号化指定領域のデータを表示する表示手段と、を備えていることを特徴とする画像処理システム。

(2)前記閲覧許可設定情報は、前記携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な位置を示す位置情報である前項1に記載の画像処理システム。

(3)前記閲覧許可設定情報情報は、前記携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な時間を示す時間情報である前項1に記載の画像処理システム。

(4)前記閲覧許可設定情報情報は、暗号化指定領域の閲覧可能なユーザを示すユーザ情報である前項1に記載の画像処理システム。

(5)前記サーバの判断手段は、携帯端末から送信された閲覧許可設定情報が、前記検索手段により検索されたドキュメントデータと関連付けられた閲覧許可設定情報と一致しないと判断された場合は、権限者から閲覧許可の承認情報を受信したかどうかを判断し、承認情報を受信している場合は、サーバは暗号化指定領域を複合化するための鍵情報を端末装置に送信する前項1〜4の何れかに記載の画像処理システム。

(6)前記サーバの鍵生成手段は、前記ドキュメントデータ中の暗号化領域が複数存在する場合、各暗号化領域毎にそれぞれ異なる鍵を生成し、再構築手段は生成されたそれぞれの鍵を用いて各暗号化領域を暗号化する前項1〜6の何れかに記載の画像処理システム。

(7)前記バーコード化された暗号化領域を有するドキュメントデータを前記サーバから受信し印刷する画像形成装置を備え、前記端末装置は撮影手段を備え、前記画像形成装置により印刷されたドキュメントデータの印刷物におけるバーコード化された暗号化領域を、前記携帯端末はユーザ操作に基づいて撮影手段で撮影するとともに、撮影された画像データに基づいて前記識別情報を前記サーバに送信する前項1〜6のいずれかに記載の画像処理システム。

【発明の効果】

【0009】

前項(1)に記載の発明によれば、形態端末から閲覧許可設定情報とバーコード化データに含まれるドキュメント識別情報を送信すると、これを受信したサーバは、保存手段に保存されたドキュメントデータの中から、携帯端末からの前記ドキュメント識別情報のドキュメントデータを検索し、携帯端末から送信された閲覧許可設定情報が、検索されたドキュメントデータと関連付けられた閲覧許可設定情報と一致しているかどうか判断し、一致していると判断された場合、暗号化指定領域を複合化するための鍵情報を端末装置に送信する。携帯端末は、サーバから送信された鍵情報を用いて、暗号化指定領域を復号化して、表示手段に表示する。

【0010】

このように、サーバで保持されている閲覧許可設定情報と、携帯端末から送信された閲覧許可設定情報が一致した場合にのみ、ドキュメントデータの暗号化指定領域の復号化が認められるから、セキュリティを強化でき、例えドキュメントデータの印刷物を持ち出して紛失したり、置き忘れたような事態が起きたとしても、暗号化領域が解読されて漏洩するおそれが確実に解消される。

【0011】

前項(2)に記載の発明によれば、閲覧許可設定情報が、携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な位置を示す位置情報であるから、ユーザは、該閲覧許可設定情報に適合する位置からその位置情報を送信することで、セキュリティを確保しつつ、容易にドキュメントデータの暗号化指定領域の閲覧が可能となる。

【0012】

前項(3)に記載の発明によれば、閲覧許可設定情報が、携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な時間を示す時間情報であるから、ユーザは、該閲覧許可設定情報に適合する時間に時間情報を送信することで、セキュリティを確保しつつ、容易にドキュメントデータの暗号化指定領域の閲覧が可能となる。

【0013】

前項(4)に記載の発明によれば、閲覧許可設定情報情報が、暗号化指定領域を閲覧可能なユーザを示すユーザ情報であるから、該閲覧許可設定情報に適合するユーザであれば、セキュリティを確保しつつ、容易にドキュメントデータの暗号化指定領域の閲覧が可能となる。

【0014】

前項(5)に記載の発明によれば、携帯端末から送信された閲覧許可設定情報が、ドキュメントデータと関連付けられた閲覧許可設定情報と一致しないと判断された場合であっても、例えば上司等の権限者から閲覧許可の承認によって、ドキュメントデータの暗号化指定領域の閲覧が可能となる。

【0015】

前項(6)に記載の発明によれば、ドキュメントデータ中の暗号化領域が複数存在する場合、暗号化領域毎の閲覧が可能になる。

【0016】

前項(7)に記載の発明によれば、暗号化領域を有するドキュメントデータをサーバから受信した画像形成装置が印刷した印刷物におけるバーコード化された暗号化領域を、携帯端末の撮影手段により撮影すると、撮影された画像データに基づいて識別情報がサーバに送信されるから、操作が楽になる。

【図面の簡単な説明】

【0017】

【図1】この発明の一実施形態に係る画像処理システムの構成図である。

【図2】図1に示した画像処理システムの動作を説明するための図である。

【図3】携帯端末のユーザが、ドキュメントデータにおける暗号化された暗号化指定領域を閲覧する場合の動作の説明図である。

【図4】この発明の他の実施形態に係る画像処理システムの動作を説明するための図である。

【図5】この発明のさらに他の実施形態に係る画像処理システムの動作を説明するための図である。

【図6】携帯端末のユーザが、ドキュメントデータにおける複数の暗号化された暗号化指定領域を閲覧する場合の動作の説明図である。

【図7】印刷物における複数の暗号化領域である各バーコードを撮影する状態を示す図である。

【図8】サーバが暗号化指定領域をバーコード化し、MFP1が印刷データを印刷するまでの処理の流れを示すシ−ケンス図である。

【図9】図3に対応し、閲覧可能な位置で暗号化指定領域を閲覧する処理の流れを示すシ−ケンス図である。

【図10】図4に対応し、権限者の承認を得て暗号化指定領域を閲覧する処理の流れを示すシ−ケンス図である。

【図11】図5に対応し、複数の暗号化指定領域毎に異なる鍵で暗号化した場合の印刷物を閲覧する処理の流れを示すシ−ケンス図である。

【発明を実施するための形態】

【0018】

以下、この発明の実施形態を図面に基づいて説明する。

【0019】

図1は、この発明の一実施形態に係る画像処理システムを示す構成図である。

【0020】

図1において、この画像処理システムは、画像処理装置としての多機能デジタル複合機であるMFP1と、このMFP1を使用可能なユーザが所有している携帯電話、タブレット端末等の携帯端末2と、管理サーバ(単にサーバともいう)3と、パーソナルコンピュータからなるユーザ端末(ユーザPCまたは単にPCという)4とを備えており、これらMFP1と、携帯端末2と、サーバ3と、ユーザPC4とは、ネットワーク5を介して接続されている。

【0021】

前記MFP1は、演算処理部11と、印刷部12と、画像読取部13と、操作パネル部14と、記憶部15と、位置情報取得部16と、ネットワーク通信部17とを備えている。

【0022】

前記演算処理部11は、CPU、ROM、RAM等を備え、MFP1の全体の動作を統括的に制御するものである。

【0023】

前記印刷部12は、原稿台上の原稿画像や受信画像等の画像データを所定のジョブ条件に従って用紙に印刷するプリントエンジン部である。

【0024】

前記画像読取部13は、原稿上の原稿画像を読み取って画像データに変換するスキャナ部である。

【0025】

前記操作パネル部14は、ユーザが操作入力を行うためのものであり、図示は省略したが、スタートキー、ストップキー、テンキー等のキー部や、液晶タッチパネル等からなりMFP1の状態、操作状況、メッセージ等を表示する表示部を有する。

【0026】

前記記憶部15は、画像データ等の各種データやプログラム等を記憶する記憶手段であり、例えばハードディスクドライブ(HDD)等からなる。

【0027】

前記ネットワーク通信部17は、ネートワーク5上の各機器(携帯端末2やサーバ3等)との間でのデータの授受を司るインターフェースである。

【0028】

また、前記携帯端末2は、カメラを備えた撮影部2aやタッチパネル式の表示部2bの他に、機能的に、閲覧許可設定情報に係わる現在の位置情報をGPS機能等を利用して取得する位置情報取得部21と、取得した位置情報とともに、ユーザ名、ドキュメントデータの識別情報であるドキュメントID等をサーバ3に送信する送信部22と、前記サーバ3から送信された鍵情報を受信する受信部23と、受信した鍵情報により前記暗号化されたデータを復号化する復号化部24と、撮影部2aで撮影された二次元コード等のバーコードを読み取って解析する解析部25等を備えている。なお、携帯端末2の各種機能も、内蔵されたCPU、ROM、RAMを備えた制御部による制御によって実現される。

【0029】

サーバ3は、パーソナルコンピュータからなり、CPU31、ROM32、RAM33、記憶部34、表示装置35、入力装置36、ネットワークインターフェース部(ネットワークI/F部)37等を備え、システムバス38を介して互いに接続されている。

【0030】

CPU31は、ROM32に保存されているプログラムを実行することにより、サーバ3の全体を統括的に制御する。特に、この実施形態では、MFP1からユーザ名、暗号化指定領域を示す情報とともに送信されてきたドキュメントデータに対して、前記暗号化指定領域を暗号化するための鍵やドキュメントIDを生成するとともに、これらを相互に関連付け、さらにユーザPC4から閲覧許可設定情報の一つとして送信されてきた、携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な位置を示す位置情報をも関連付けて記憶部4に保存させる。また、生成した鍵によりドキュメントデータの暗号化指定領域を暗号化するとともに、暗号化したデータと前記ドキュメントIDを合わせて二次元コード等にバーコード化し、かつバーコード化したデータを前記暗号化指定領域と置換して、ドキュメントデータを再構築する等の制御を行う。

【0031】

さらにCPU31は、携帯端末2から送信されるユーザ名、位置情報およびドキュメントIDを含む情報から、当該ユーザのドキュメントデータを検索したり、検索されたドキュメントデータに関連付けられた位置情報と、携帯端末2から送信されたユーザの位置情報とを比較し、相互に一致している否かを判別し、相互に一致していると判別された場合にはドキュメントデータの暗号化指定領域を暗号化している鍵情報を前記携帯端末2に送信する等の制御を行うが、詳細については後述する。

【0032】

ROM32は、CPU31が実行するためのプログラムやその他のデータを保存する記憶媒体である。

【0033】

RAM33は、CPU31が動作用プログラムに従って動作する際の作業領域を提供する記憶媒体である。

【0034】

記憶部34は、ハードディスク等の記憶媒体からなり、各種のデータやプログラムを記憶する。この実施形態では、前述したように、画像形成装置1からユーザ名、ドキュメントデータ、鍵情報、ドキュメントID、閲覧許可設定情報である位置情報等を関連付けて記憶する。

【0035】

表示装置35は、CRTや液晶表示装置等からなり、各種のメッセージ及びユーザに対する入力受付画面、選択画面等を表示する。

【0036】

入力装置36は、ユーザによる入力操作に用いられるもので、キーボードやマウス等からなる。

【0037】

ネットワークインターフェース部37は、画像形成装置1、携帯端末2、ユーザPC4との間で、ネットワーク5を介して、データの送受信を行う通信手段として機能する。

【0038】

図2は、図1に示した画像処理システムの動作を説明するための図である。

【0039】

図2おいて、まず、ユーザがPC4により作成したドキュメントデータをMFP1を使ってセキュア印刷する場合、PC4を操作してドキュメントデータの重要個所(暗号化したい領域)を指定しておき(図2の(1))、そのドキュメントデータの印刷データを、ユーザ名、暗号化指定領域を示す情報(領域情報ともいう)を添付してPC4からMFP1に送信する(図2の(2))。

【0040】

MFP1は印刷データを受信すると、その印刷データをユーザ名、領域情報と共に、サーバ3に送信する(図2の(3))。

【0041】

サーバ3では、ドキュメントIDと、暗号化指定領域を暗号化するための鍵を生成し、ユーザ名に紐付け(関連付け)しておく(図2の(4))。

【0042】

サーバ3は、生成した鍵により暗号化指定領域を暗合化し(図2の(5))、暗号化したデータと平文のドキュメントIDをあわせてバーコード化し(図2の(6))、バーコード化したデータを暗号化指定領域と入れ替えて印刷データを再構築する(図2の(7))。

【0043】

サーバ3は、再構築された印刷データをMFP1に送付するとともに(図2の(8))、ユーザPC4に対してドキュメントIDを送信する(図2の(9))。

【0044】

ユーザは、サーバ3から送信されてきたドキュメントIDを指定し、ユーザPC4からサーバ3へ閲覧許可設定情報を送信する(図2の(10))。この閲覧許可設定は、端末装置2のユーザに、サーバにより暗号化された暗号化指定領域の閲覧を許可するための条件を設定するものであり、この実施形態では、ユーザが暗号化指定領域を閲覧可能な位置を示す位置情報が設定されるものとなされている。サーバ3は設定情報を受信すると、対応するドキュメントIDのドキュメントデータと関連付けて、設定情報を保存する。なお、サーバ3に対する閲覧許可設定は、サーバ3からユーザPC4へドキュメントIDが送信された後はいつ行われても良い。

【0045】

MFP1はサーバ3からの印刷データを受信すると、それを紙媒体(用紙)に印刷する(図2の(11))。ドキュメントデータの暗号化指定領域は、バーコード化された状態で印刷される。なお、印刷する代わりに、携帯端末2の指定アドレスへ送信しても良い(図2の(12))。

【0046】

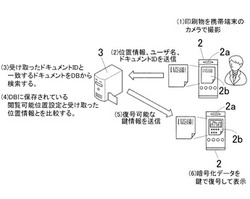

図3は、携帯端末2のユーザが、ドキュメントデータにおける暗号化された暗号化指定領域を閲覧する場合の動作の説明図である。

【0047】

図3において、閲覧可能な位置にいるユーザが携帯端末2の撮影部2aを利用して、印刷物における暗号化指定領域であるバーコードを撮影する(図3の(1))。携帯端末2は、撮影したバーコードを読み取って解析し、ドキュメントIDを抽出する。

【0048】

ユーザは、携帯端末2を操作して、前記ドキュメントID、ユーザ名、位置情報取得部21により取得した現在の位置情報をサーバ3に送信する(図3の(2))。なお、ドキュメントIDについては、バーコード化されている画像データのまま送信し、サーバ3側でドキュメントIDを抽出しても良い。

【0049】

サーバ3は、記憶部34のデータベース(DBという)に保存されているドキュメントデータの中から、受信したドキュメントIDに一致するドキュメントデータを検索し(図3の(3))、該当するものがあれば、閲覧許可設定情報としてドキュメントデータに関連付けて保存されている位置情報と、携帯端末2から受信したユーザの位置情報を比較し、一致しているか否かを判断する(図3の(4))。一致していれば、サーバ3から携帯端末2に対して、ドキュメントデータにおける暗号化指定領域の暗号化されているデータを復号化できる鍵情報を送信する(図3の(5))。

【0050】

携帯端末2は、撮影されたバーコード化領域の画像データの解析により得られている暗号化指定領域のデータを、前記受信した鍵により復号化し、表示部2bに表示する(図3の(6))。

【0051】

このように、携帯端末2から送信された位置情報が、サーバ3で保持されている閲覧許可設定情報としての位置情報と一致する場合に限って、ユーザは携帯端末2を使ってドキュメントデータを閲覧することができる。換言すれば、ユーザがドキュメントデータを印刷した印刷物を持ち出して不用意に置き忘れたような場合でも、暗号化指定領域はバーコード化された状態で印刷されているから、重要情報が漏洩するおそれを解消できる。

【0052】

図4は、この発明の第2の実施形態に係る画像処理システムの動作を説明するための図である。この実施形態では、携帯端末2から送信された位置情報が、サーバ3で保持されている閲覧許可設定情報としての位置情報と一致しないと判断された場合に、上司等の権限者から閲覧許可の承認によって、ドキュメントデータの暗号化指定領域の閲覧が可能となるものである。

【0053】

図4において、ユーザが携帯端末2の撮影部2aを利用して、印刷物における暗号化指定領域であるバーコードを撮影する(図4の(1))。携帯端末2は、撮影したバーコードを読み取って解析し、ドキュメントIDを抽出する。

【0054】

ユーザは、携帯端末を操作して、前記ドキュメントID、ユーザ名、現在の位置情報をサーバ3に送信する(図4の(2))。なお、ドキュメントIDについては、バーコード化されている画像データのまま送信し、サーバ3側でドキュメントデータを抽出しても良い。

【0055】

サーバ3は、内部に保存されているドキュメントのデータベースの中から、受信したドキュメントIDに一致するドキュメントデータを検索し(図4の(3))、該当するものがあれば、閲覧許可設定情報としてドキュメントデータに関連付けて保存されている位置情報と、携帯端末から受信したユーザの位置情報を比較し、一致しているか否かを判断する(図4の(4))。一致していなければ、サーバ3は「閲覧不許可」と判断し、ユーザの携帯端末2に「閲覧不許可」を通知し(図4の(5))、携帯端末2に「閲覧不許可」の旨が表示される(図4の(6))。

【0056】

「閲覧不許可」通知を受けた携帯端末2のユーザは、上司等の権限者の承認を要請するため(図4の(7))、上司に対して「承認要請」通知を、位置情報、ドキュメントデータと共に上司の指定アドレスに送信する(図4の(8))。なお、送信するドキュメントデータは、上司がドキュメントデータの内容を特定できるものであればよく、印刷物の一部を撮影したものでも良い。

【0057】

上司は、自身のユーザPC6により、位置情報及びドキュメントデータを確認して「承認要請」を承諾し(図4の(9))、「閲覧許可」をサーバ3に通知する(図4の(10))。この許可通知を得て、サーバ3はユーザの携帯端末2に対して、ドキュメントデータにおける暗号化指定領域の暗号化されているデータを復号化できる鍵情報を送信する(図4の(11))。

【0058】

携帯端末2は、撮影されたバーコード化領域の画像データの解析により得られている暗号化領域のデータを、前記受信した鍵情報により復号化し、表示部2bに表示する(図4の(12))。

【0059】

このようにこの実施形態では、携帯端末2から送信された位置情報が、ドキュメントデータと関連付けられてサーバ3に保存されている位置情報と一致しないと判断された場合であっても、例えば上司等の権限者から閲覧許可の承認によって、ドキュメントデータの暗号化指定領域の閲覧が可能となる。

【0060】

図5〜7は、この発明の第3の実施形態に係る画像処理システムの動作を説明するための図である。この実施形態では、ドキュメントデータに複数の暗号化領域を指定するものである。

【0061】

図5において、まず、ユーザがPC4により作成したドキュメントデータをMFP1を使ってセキュア印刷する場合、PC4を操作してドキュメントデータの重要個所(暗号化したい領域)を指定しておき(図5の(1))、そのドキュメントデータの印刷データを、ユーザ名、暗号化指定領域の情報を添付してPC4からMFP1に送信する(図5の(2))。この場合、暗号化領域は、複数指定可能である。また、すべての領域に暗号化用の同一の鍵を割り当てたり、あるいは領域毎に異なる鍵を割り当ててもよい。

【0062】

MFP1は印刷データを受信すると、その印刷データをユーザ名、暗号化指定領域の情報と共に、サーバ3に送信する(図5の(3))。

【0063】

サーバ3では、ドキュメントIDと、複数の暗号化指定領域をそれぞれ特定するための領域IDと、各暗号化指定領域を暗号化するための鍵を生成し、ユーザ名に紐付け(関連付け)しておく(図5の(4))。

【0064】

サーバ3は、生成した各鍵によりそれぞれ暗号化指定領域を暗合化し(図5の(5))、暗号化したデータと平文のドキュメントID及び領域IDをあわせてバーコード化し(図5の(6))、バーコード化したデータを暗号化指定領域と入れ替えて印刷データを再構築する(図5の(7))。

【0065】

サーバ3は、再構築された印刷データをMFP1に送付するとともに(図5の(8))、ユーザPC4に対してドキュメントID、領域IDを送信する(図5の(9))。

【0066】

ユーザは、サーバ3から送信されてきたドキュメントIDを指定し、ユーザPC4からサーバ3へ閲覧許可設定として位置情報を送信する(図5の(10))。サーバ3は設定情報を受信すると、対応するドキュメントIDのドキュメントデータと関連付けて、設定情報を保存する。この場合、各暗号化指定領域を示す領域ID毎に異なる設定情報を設定しても良い。なお、サーバ3に対する閲覧許可設定は、サーバ3からユーザPC4へドキュメントIDが送信された後はいつ行われても良い。

【0067】

MFP1はサーバ3からの印刷データを受信すると、それを紙媒体(用紙)に印刷する(図5の(11))。ドキュメントデータの暗号化指定領域は、バーコード化された状態で印刷される。なお、印刷する代わりに、携帯端末2の指定アドレスへ送信しても良い(図5の(12))。

【0068】

図6は、携帯端末2のユーザが、ドキュメントデータにおける複数の暗号化された暗号化指定領域を閲覧する場合の動作の説明図である。

【0069】

図6において、ユーザが携帯端末2の撮影部2aを利用して、印刷物における複数(ここでは、2つ)の暗号化領域である各バーコードSA,SBを図7に示すように撮影する(図6の(1))。携帯端末2は、撮影したバーコードを読み取って解析し、ドキュメントID、領域IDを抽出する。この例では、バーコードSAの暗号化指定領域については、閲覧許可設定情報としてA社の位置情報が、バーコードSBの暗号化指定領域については、閲覧許可設定情報としてB社の位置情報が、それぞれ設定されているものとする。

【0070】

ユーザは、携帯端末2を操作して、前記ドキュメントID、領域ID、ユーザ名、現在の位置情報をサーバ3に送信する(図6の(2))。なお、ドキュメントID、領域IDについては、バーコード化されている画像データのまま送信し、サーバ3側でドキュメントID、領域IDを抽出しても良い。

【0071】

サーバ3は、記憶部34のデータベースに保存されているドキュメントデータの中から、受信したドキュメントIDに一致するドキュメントデータを検索し(図6の(3))、該当するものがあれば、閲覧許可設定情報としてドキュメントデータに関連付けて保存されている各暗号化指定領域毎の位置情報と、携帯端末2から受信したユーザの位置情報を比較し、一致しているか否かを判断する(図6の(4))。

【0072】

現在、ユーザがA社にいるとすると、A社向けのバーコードSAの暗号化指定領域についての閲覧許可設定情報である位置情報と、携帯端末2から受信したユーザの位置情報のみが一致する。

【0073】

そこで、サーバ3から携帯端末2に対して、ドキュメントデータにおけるA社向けの暗号化指定領域の暗号化されているデータを復号化できる鍵情報を送信する(図6の(5))。

【0074】

携帯端末2は、撮影されたバーコード化領域の画像データの解析により得られている暗号化指定領域のデータを、前記受信した鍵により復号化し、表示部2bに表示する(図6の(6))。

【0075】

このように、ドキュメントデータ中の暗号化領域が複数存在する場合、暗号化領域毎の閲覧が可能になる。

【0076】

図8は、サーバが暗号化指定領域をバーコード化し、MFP1が印刷データを印刷するまでの処理の流れを示すシ−ケンス図である。

【0077】

図8において、ステップS101では、ユーザはPC4上のアプリケーションでドキュメントデータ(印刷データ)の暗号化したい領域を指定し、印刷を指示する。ステップS102では、PC4は、ユーザ名、暗号化指定領域(領域情報)、印刷データ(全文)をMFP1に送信し、ステップS103で、MFP1はサーバ3に接続し、ユーザ名、暗号化指定領域、印刷データを送信する。

【0078】

ステップS104で、サーバ3は、受信したドキュメントデータに対して、ドキュメントIDと暗号化用の鍵とを生成し、これらの生成情報をユーザ名と紐付けして保存する。さらに、ステップS105で、サーバ3は、生成した鍵により前記暗号化指定領域を暗号化する。

【0079】

ステップS106では、サーバ3は、暗号化したデータと平文のドキュメントIDとをあわせてバーコード化し、ステップS107で、サーバ3は、バーコード化したデータを暗号化指定領域と入れ替えて印刷データを再構築する。

【0080】

ステップS108で、サーバ3は、再構築した印刷データをMFP1に送信する。また、生成したドキュメントIDをユーザPC4に送信し、ユーザは、ユーザPC4から閲覧許可設定情報として閲覧許可を認める位置情報をドキュメントIDと共に送信し、サーバ3は、ドキュメントIDに関連付けて閲覧許可設定情報を保存する。

【0081】

ステップS109で、MFP1は、受信した印刷データを紙媒体に印刷する。

【0082】

なお、図5に示したように、暗号化指定領域が複数(例えば、2つの領域ステップSA,ステップSB)があり、各領域毎に異なる鍵で暗号化する場合には、ステップS104で、サーバ3は、生成したドキュメントID、暗号化指定領域に応じた領域ID、領域毎の鍵情報を生成し、ユーザ名と紐付けしてから保存する。

【0083】

そして、ステップS105では、サーバ3は、暗号化指定領域を、領域ID毎に生成した鍵情報で暗号化し、ステップS106では、サーバ3は、暗号化したデータと平文のドキュメントIDと、平文の領域IDをあわせてバーコード化することになる。

【0084】

図9は、図3に対応し、閲覧可能な位置で暗号化指定領域を閲覧する処理の流れを示すシ−ケンス図である。

【0085】

図9において、ステップS201では、ユーザは、携帯端末2の撮影部2aを使って印刷物のバーコード化された領域を撮影し、ステップS202で、ユーザの操作により、携帯端末2が現在の位置情報とユーザ名、さらには、バーコードから読み取ったドキュメントIDをサーバ3に送信する。

【0086】

ステップS203で、サーバ3は、受け取ったドキュメントIDと一致するドキュメントデータがDBに存在するか否かを検索したのち、ステップS204で、一致するドキュメントが存在すれば、その閲覧許可設定情報としての位置情報と、携帯端末2から受け取ったユーザの現在位置情報を比較する。この例では、その比較結果が一致したので、「閲覧許可」と判断し、ステップS205で、サーバ3は暗号化領域を複合化するための鍵情報を携帯端末2に送信する。

【0087】

ステップS206で、携帯端末2は、受け取った鍵情報により暗号化されたデータを復号化して表示部2bに表示する。

【0088】

図10は、図4に対応し、権限者の承認を得て暗号化指定領域を閲覧する処理の流れを示すシ−ケンス図である。

【0089】

図10において、ステップS301では、ユーザは、携帯端末2の撮影部2aを使って印刷物のバーコード化された領域を撮影し、ステップS302で、ユーザの操作により、携帯端末2が現在の位置情報とユーザ名、さらには、バーコードから読み取ったドキュメントIDをサーバ3に送信する。

【0090】

ステップS303で、サーバ3は、受け取ったドキュメントIDと一致するドキュメントデータがDBに存在するか否かを検索したのち、ステップS304で、一致するドキュメントが存在すれば、その閲覧許可設定情報としての位置情報と、携帯端末2から受け取った位置情報を比較する。この例では、その比較結果が一致しないので、「閲覧不許可」と判断し、ステップS305で、サーバ3は、携帯端末2に「閲覧不許可」の通知を送信する。

【0091】

ステップS306で、携帯端末2は、「閲覧不許可」の旨を表示部を介してユーザに表示する。ステップS307で、ユーザは、権限者である上司の許可を得るために、上司に承認を要請する。

【0092】

ステップS308で、携帯端末2は、現在の位置情報と、ドキュメントの各情報を含んだ承認要請通知を上司のPC上に送信する。

【0093】

ステップS309で、上司は、PCのアプリケーションで、ユーザの位置情報とドキュメントデータの各情報を確認し、承認の可否を判断する。上司が承認すると、ステップS310で、上司のPCのアプリケーションは、閲覧の承認要請が承認されたことをサーバ3に通知する。

【0094】

ステップS311で、サーバ3は、複合化するための鍵情報を携帯端末2に送信し、ステップS312で、携帯端末2は、受け取った鍵情報により、暗号化されたデータを復号化し、表示部2bに表示する。

【0095】

図11は、図5に対応し、複数の暗号化指定領域毎に異なる鍵で暗号化した場合の印刷物を閲覧する処理の流れを示すシ−ケンス図である。

【0096】

図11において、ユーザは、訪問中のA社の会議室にいるものとし、また、閲覧しようとしているドキュメントデータには、A社向けの領域設定とB社向けの領域設定とがされているものとする。

【0097】

ステップS401で、ユーザは、携帯端末2の撮影部2aを使って印刷物のバーコード化された領域を撮影し、ステップS402で、携帯端末2は、現在の位置情報とユーザ名、さらには、バーコードから読み取ったドキュメントID、暗号化指定領域を示す領域IDをサーバ3に送信する。

【0098】

ステップS403で、サーバ3は、受け取ったドキュメントIDと一致するドキュメントデータがDBに存在するか否かを検索したのち、ステップS404で、一致するドキュメントが存在すれば、その閲覧許可設定情報としての位置情報と、携帯端末2から受け取った位置情報を比較する。この例では、ユーザがA社にいるので、B社向けの領域IDの暗号化指定領域については、「閲覧不許可」と判断する。

【0099】

ステップS405では、サーバ3は、閲覧可能なA社向けの領域IDと鍵情報を携帯端末2に送信する。ステップS406では、携帯端末2は、受け取った鍵情報により、領域IDで示される領域の暗号化されたデータを復号化し、表示部2bに表示する。

【0100】

以上、本発明の一実施形態を説明したが、本発明は上記実施形態に限定されることはない。

【0101】

例えば、閲覧許可設定情報として閲覧を望むユーザの位置情報を設定したが、閲覧許可設定情報が、携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な時間を示す時間情報であっても良い。この場合、ユーザは、該閲覧許可設定情報に適合する時間に時間情報を送信することで、セキュリティを確保しつつ、容易にドキュメントデータの暗号化指定領域の閲覧が可能となる。

【0102】

また、閲覧許可設定情報情報が、暗号化指定領域を閲覧可能なユーザを示すユーザ情報であっても良い。この場合は、該閲覧許可設定情報に適合するユーザであれば、セキュリティを確保しつつ、容易にドキュメントデータの暗号化指定領域の閲覧が可能となる。

【0103】

また、ユーザがPC4から暗号化指定領域を含むドキュメントデータを印刷データとしてMFP1に送信し、MFP1からサーバ3に転送される構成としたが、MFP1を介在させることなく、ユーザがPC4から暗号化指定領域を含むドキュメントデータをサーバ3に直接送信し、暗号化指定領域を暗号化及びハーコード化されたドキュメントデータを、サーバ3から直接に携帯端末2に送信する構成としても良い。

【符号の説明】

【0104】

1 画像形成装置(MFP)

2 携帯端末

2a 撮影部

2b 表示部

3 サーバ

5 ネットワーク

21 携帯端末の送信部

22 携帯端末の受信部

23 携帯端末の復号化部

31 サーバのCPU

34 記憶部

【技術分野】

【0001】

この発明は、例えば多機能デジタル複合機であるMFP(Multi Function Peripherals) 等の画像形成装置で印刷可能なドキュメントデータのセキュリティを強化するための画像処理システムに関する。

【背景技術】

【0002】

近年、会社やオフィス等においては、ユーザがパーソナルコンピュータ(PC)等でドキュメント情報を作成しているような場合、その情報の機密が漏洩するのを回避するために、使用しているPCを自宅等の部外に持ち出すことを禁止することが多くなっている。

【0003】

また、従来、文章の重要領域を暗号化しておき、ユーザが該暗号化領域を復号化装置を使用して復号化する場合には、サーバで認証を受けるようにし、復号化装置から受け取った管理番号をサーバに送信すれば、サーバが復号鍵を探し出し、探し出した復号鍵と暗号化領域の情報を復号化装置に送信し、復号化装置が該復号鍵で暗号化領域を復号化するようにした技術が提案されている(例えば、特許文献1参照)。

【先行技術文献】

【特許文献】

【0004】

【特許文献1】特開2008−301471号公報

【発明の開示】

【発明が解決しようとする課題】

【0005】

しかしながら、従来のように、単にPCの持ち出しが禁止されている場合でも、作成したドキュメントデータをMFP等を使って印刷した場合、その印刷物を持ち運んだりすることが可能である。その場合、印刷物の持ち運びにより、当該印刷物を不用意に紛失したり、どこかに置き忘れたりすると、情報が漏洩してしまうおそれがある。

【0006】

また、前記した先行技術においては、復号化装置を使用する構成であるが、複合化後のデータを印刷したような場合は、やはり情報が漏洩してしまう。

【0007】

この発明は、上記実情に鑑みてなされたものであり、ドキュメントデータの漏洩を確実に防止できる画像処理システムを提供することを課題としている。

【課題を解決するための手段】

【0008】

上記課題は以下の手段によって解決される。

(1)サーバと該サーバに接続可能な携帯端末を備えた画像処理システムであって、前記サーバは、ユーザによって作成されたドキュメントデータに付与するドキュメント識別情報を生成する識別情報生成手段と、ユーザによって指定されたドキュメントテータ中の暗号化指定領域を暗号化するための鍵を生成する鍵生成手段と、前記識別情報生成手段により生成したドキュメント識別情報と、鍵生成手段により生成した鍵と、ユーザにより設定された閲覧許可設定情報とを関連付けて保存する保存手段と、前記鍵生成手段により生成された鍵により前記暗号化指定領域を暗号化するとともに、暗号化したデータと前記識別情報生成手段により生成したドキュメント識別情報を合わせてバーコード化し、かつバーコード化したデータを前記暗号化指定領域と置換して、ドキュメントデータを再構築する再構築手段と、を備え、前記携帯端末は、ドキュメントデータにおける前記バーコード化されたデータを取得するバーコード化データ取得手段と、前記取得したバーコード化データに含まれる前記ドキュメント識別情報と前記閲覧許可設定情報を前記サーバに送信する送信手段と、を備え、前記サーバはさらに、前記保存手段に保存されたドキュメントデータの中から、携帯端末から送信されたドキュメント識別情報のドキュメントデータを検索する検索手段と、携帯端末から送信された閲覧許可設定情報が、前記検索手段により検索されたドキュメントデータと関連付けられた閲覧許可設定情報と一致するかどうかを判断する判断手段と、一致していると判断された場合、前記暗号化指定領域を複合化するための鍵情報を携帯端末に送信する送信手段と、を備え、前記携帯端末はさらに、前記サーバから送信された鍵情報を用いて、前記暗号化指定領域を復号化する復号化手段と、復号化された暗号化指定領域のデータを表示する表示手段と、を備えていることを特徴とする画像処理システム。

(2)前記閲覧許可設定情報は、前記携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な位置を示す位置情報である前項1に記載の画像処理システム。

(3)前記閲覧許可設定情報情報は、前記携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な時間を示す時間情報である前項1に記載の画像処理システム。

(4)前記閲覧許可設定情報情報は、暗号化指定領域の閲覧可能なユーザを示すユーザ情報である前項1に記載の画像処理システム。

(5)前記サーバの判断手段は、携帯端末から送信された閲覧許可設定情報が、前記検索手段により検索されたドキュメントデータと関連付けられた閲覧許可設定情報と一致しないと判断された場合は、権限者から閲覧許可の承認情報を受信したかどうかを判断し、承認情報を受信している場合は、サーバは暗号化指定領域を複合化するための鍵情報を端末装置に送信する前項1〜4の何れかに記載の画像処理システム。

(6)前記サーバの鍵生成手段は、前記ドキュメントデータ中の暗号化領域が複数存在する場合、各暗号化領域毎にそれぞれ異なる鍵を生成し、再構築手段は生成されたそれぞれの鍵を用いて各暗号化領域を暗号化する前項1〜6の何れかに記載の画像処理システム。

(7)前記バーコード化された暗号化領域を有するドキュメントデータを前記サーバから受信し印刷する画像形成装置を備え、前記端末装置は撮影手段を備え、前記画像形成装置により印刷されたドキュメントデータの印刷物におけるバーコード化された暗号化領域を、前記携帯端末はユーザ操作に基づいて撮影手段で撮影するとともに、撮影された画像データに基づいて前記識別情報を前記サーバに送信する前項1〜6のいずれかに記載の画像処理システム。

【発明の効果】

【0009】

前項(1)に記載の発明によれば、形態端末から閲覧許可設定情報とバーコード化データに含まれるドキュメント識別情報を送信すると、これを受信したサーバは、保存手段に保存されたドキュメントデータの中から、携帯端末からの前記ドキュメント識別情報のドキュメントデータを検索し、携帯端末から送信された閲覧許可設定情報が、検索されたドキュメントデータと関連付けられた閲覧許可設定情報と一致しているかどうか判断し、一致していると判断された場合、暗号化指定領域を複合化するための鍵情報を端末装置に送信する。携帯端末は、サーバから送信された鍵情報を用いて、暗号化指定領域を復号化して、表示手段に表示する。

【0010】

このように、サーバで保持されている閲覧許可設定情報と、携帯端末から送信された閲覧許可設定情報が一致した場合にのみ、ドキュメントデータの暗号化指定領域の復号化が認められるから、セキュリティを強化でき、例えドキュメントデータの印刷物を持ち出して紛失したり、置き忘れたような事態が起きたとしても、暗号化領域が解読されて漏洩するおそれが確実に解消される。

【0011】

前項(2)に記載の発明によれば、閲覧許可設定情報が、携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な位置を示す位置情報であるから、ユーザは、該閲覧許可設定情報に適合する位置からその位置情報を送信することで、セキュリティを確保しつつ、容易にドキュメントデータの暗号化指定領域の閲覧が可能となる。

【0012】

前項(3)に記載の発明によれば、閲覧許可設定情報が、携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な時間を示す時間情報であるから、ユーザは、該閲覧許可設定情報に適合する時間に時間情報を送信することで、セキュリティを確保しつつ、容易にドキュメントデータの暗号化指定領域の閲覧が可能となる。

【0013】

前項(4)に記載の発明によれば、閲覧許可設定情報情報が、暗号化指定領域を閲覧可能なユーザを示すユーザ情報であるから、該閲覧許可設定情報に適合するユーザであれば、セキュリティを確保しつつ、容易にドキュメントデータの暗号化指定領域の閲覧が可能となる。

【0014】

前項(5)に記載の発明によれば、携帯端末から送信された閲覧許可設定情報が、ドキュメントデータと関連付けられた閲覧許可設定情報と一致しないと判断された場合であっても、例えば上司等の権限者から閲覧許可の承認によって、ドキュメントデータの暗号化指定領域の閲覧が可能となる。

【0015】

前項(6)に記載の発明によれば、ドキュメントデータ中の暗号化領域が複数存在する場合、暗号化領域毎の閲覧が可能になる。

【0016】

前項(7)に記載の発明によれば、暗号化領域を有するドキュメントデータをサーバから受信した画像形成装置が印刷した印刷物におけるバーコード化された暗号化領域を、携帯端末の撮影手段により撮影すると、撮影された画像データに基づいて識別情報がサーバに送信されるから、操作が楽になる。

【図面の簡単な説明】

【0017】

【図1】この発明の一実施形態に係る画像処理システムの構成図である。

【図2】図1に示した画像処理システムの動作を説明するための図である。

【図3】携帯端末のユーザが、ドキュメントデータにおける暗号化された暗号化指定領域を閲覧する場合の動作の説明図である。

【図4】この発明の他の実施形態に係る画像処理システムの動作を説明するための図である。

【図5】この発明のさらに他の実施形態に係る画像処理システムの動作を説明するための図である。

【図6】携帯端末のユーザが、ドキュメントデータにおける複数の暗号化された暗号化指定領域を閲覧する場合の動作の説明図である。

【図7】印刷物における複数の暗号化領域である各バーコードを撮影する状態を示す図である。

【図8】サーバが暗号化指定領域をバーコード化し、MFP1が印刷データを印刷するまでの処理の流れを示すシ−ケンス図である。

【図9】図3に対応し、閲覧可能な位置で暗号化指定領域を閲覧する処理の流れを示すシ−ケンス図である。

【図10】図4に対応し、権限者の承認を得て暗号化指定領域を閲覧する処理の流れを示すシ−ケンス図である。

【図11】図5に対応し、複数の暗号化指定領域毎に異なる鍵で暗号化した場合の印刷物を閲覧する処理の流れを示すシ−ケンス図である。

【発明を実施するための形態】

【0018】

以下、この発明の実施形態を図面に基づいて説明する。

【0019】

図1は、この発明の一実施形態に係る画像処理システムを示す構成図である。

【0020】

図1において、この画像処理システムは、画像処理装置としての多機能デジタル複合機であるMFP1と、このMFP1を使用可能なユーザが所有している携帯電話、タブレット端末等の携帯端末2と、管理サーバ(単にサーバともいう)3と、パーソナルコンピュータからなるユーザ端末(ユーザPCまたは単にPCという)4とを備えており、これらMFP1と、携帯端末2と、サーバ3と、ユーザPC4とは、ネットワーク5を介して接続されている。

【0021】

前記MFP1は、演算処理部11と、印刷部12と、画像読取部13と、操作パネル部14と、記憶部15と、位置情報取得部16と、ネットワーク通信部17とを備えている。

【0022】

前記演算処理部11は、CPU、ROM、RAM等を備え、MFP1の全体の動作を統括的に制御するものである。

【0023】

前記印刷部12は、原稿台上の原稿画像や受信画像等の画像データを所定のジョブ条件に従って用紙に印刷するプリントエンジン部である。

【0024】

前記画像読取部13は、原稿上の原稿画像を読み取って画像データに変換するスキャナ部である。

【0025】

前記操作パネル部14は、ユーザが操作入力を行うためのものであり、図示は省略したが、スタートキー、ストップキー、テンキー等のキー部や、液晶タッチパネル等からなりMFP1の状態、操作状況、メッセージ等を表示する表示部を有する。

【0026】

前記記憶部15は、画像データ等の各種データやプログラム等を記憶する記憶手段であり、例えばハードディスクドライブ(HDD)等からなる。

【0027】

前記ネットワーク通信部17は、ネートワーク5上の各機器(携帯端末2やサーバ3等)との間でのデータの授受を司るインターフェースである。

【0028】

また、前記携帯端末2は、カメラを備えた撮影部2aやタッチパネル式の表示部2bの他に、機能的に、閲覧許可設定情報に係わる現在の位置情報をGPS機能等を利用して取得する位置情報取得部21と、取得した位置情報とともに、ユーザ名、ドキュメントデータの識別情報であるドキュメントID等をサーバ3に送信する送信部22と、前記サーバ3から送信された鍵情報を受信する受信部23と、受信した鍵情報により前記暗号化されたデータを復号化する復号化部24と、撮影部2aで撮影された二次元コード等のバーコードを読み取って解析する解析部25等を備えている。なお、携帯端末2の各種機能も、内蔵されたCPU、ROM、RAMを備えた制御部による制御によって実現される。

【0029】

サーバ3は、パーソナルコンピュータからなり、CPU31、ROM32、RAM33、記憶部34、表示装置35、入力装置36、ネットワークインターフェース部(ネットワークI/F部)37等を備え、システムバス38を介して互いに接続されている。

【0030】

CPU31は、ROM32に保存されているプログラムを実行することにより、サーバ3の全体を統括的に制御する。特に、この実施形態では、MFP1からユーザ名、暗号化指定領域を示す情報とともに送信されてきたドキュメントデータに対して、前記暗号化指定領域を暗号化するための鍵やドキュメントIDを生成するとともに、これらを相互に関連付け、さらにユーザPC4から閲覧許可設定情報の一つとして送信されてきた、携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な位置を示す位置情報をも関連付けて記憶部4に保存させる。また、生成した鍵によりドキュメントデータの暗号化指定領域を暗号化するとともに、暗号化したデータと前記ドキュメントIDを合わせて二次元コード等にバーコード化し、かつバーコード化したデータを前記暗号化指定領域と置換して、ドキュメントデータを再構築する等の制御を行う。

【0031】

さらにCPU31は、携帯端末2から送信されるユーザ名、位置情報およびドキュメントIDを含む情報から、当該ユーザのドキュメントデータを検索したり、検索されたドキュメントデータに関連付けられた位置情報と、携帯端末2から送信されたユーザの位置情報とを比較し、相互に一致している否かを判別し、相互に一致していると判別された場合にはドキュメントデータの暗号化指定領域を暗号化している鍵情報を前記携帯端末2に送信する等の制御を行うが、詳細については後述する。

【0032】

ROM32は、CPU31が実行するためのプログラムやその他のデータを保存する記憶媒体である。

【0033】

RAM33は、CPU31が動作用プログラムに従って動作する際の作業領域を提供する記憶媒体である。

【0034】

記憶部34は、ハードディスク等の記憶媒体からなり、各種のデータやプログラムを記憶する。この実施形態では、前述したように、画像形成装置1からユーザ名、ドキュメントデータ、鍵情報、ドキュメントID、閲覧許可設定情報である位置情報等を関連付けて記憶する。

【0035】

表示装置35は、CRTや液晶表示装置等からなり、各種のメッセージ及びユーザに対する入力受付画面、選択画面等を表示する。

【0036】

入力装置36は、ユーザによる入力操作に用いられるもので、キーボードやマウス等からなる。

【0037】

ネットワークインターフェース部37は、画像形成装置1、携帯端末2、ユーザPC4との間で、ネットワーク5を介して、データの送受信を行う通信手段として機能する。

【0038】

図2は、図1に示した画像処理システムの動作を説明するための図である。

【0039】

図2おいて、まず、ユーザがPC4により作成したドキュメントデータをMFP1を使ってセキュア印刷する場合、PC4を操作してドキュメントデータの重要個所(暗号化したい領域)を指定しておき(図2の(1))、そのドキュメントデータの印刷データを、ユーザ名、暗号化指定領域を示す情報(領域情報ともいう)を添付してPC4からMFP1に送信する(図2の(2))。

【0040】

MFP1は印刷データを受信すると、その印刷データをユーザ名、領域情報と共に、サーバ3に送信する(図2の(3))。

【0041】

サーバ3では、ドキュメントIDと、暗号化指定領域を暗号化するための鍵を生成し、ユーザ名に紐付け(関連付け)しておく(図2の(4))。

【0042】

サーバ3は、生成した鍵により暗号化指定領域を暗合化し(図2の(5))、暗号化したデータと平文のドキュメントIDをあわせてバーコード化し(図2の(6))、バーコード化したデータを暗号化指定領域と入れ替えて印刷データを再構築する(図2の(7))。

【0043】

サーバ3は、再構築された印刷データをMFP1に送付するとともに(図2の(8))、ユーザPC4に対してドキュメントIDを送信する(図2の(9))。

【0044】

ユーザは、サーバ3から送信されてきたドキュメントIDを指定し、ユーザPC4からサーバ3へ閲覧許可設定情報を送信する(図2の(10))。この閲覧許可設定は、端末装置2のユーザに、サーバにより暗号化された暗号化指定領域の閲覧を許可するための条件を設定するものであり、この実施形態では、ユーザが暗号化指定領域を閲覧可能な位置を示す位置情報が設定されるものとなされている。サーバ3は設定情報を受信すると、対応するドキュメントIDのドキュメントデータと関連付けて、設定情報を保存する。なお、サーバ3に対する閲覧許可設定は、サーバ3からユーザPC4へドキュメントIDが送信された後はいつ行われても良い。

【0045】

MFP1はサーバ3からの印刷データを受信すると、それを紙媒体(用紙)に印刷する(図2の(11))。ドキュメントデータの暗号化指定領域は、バーコード化された状態で印刷される。なお、印刷する代わりに、携帯端末2の指定アドレスへ送信しても良い(図2の(12))。

【0046】

図3は、携帯端末2のユーザが、ドキュメントデータにおける暗号化された暗号化指定領域を閲覧する場合の動作の説明図である。

【0047】

図3において、閲覧可能な位置にいるユーザが携帯端末2の撮影部2aを利用して、印刷物における暗号化指定領域であるバーコードを撮影する(図3の(1))。携帯端末2は、撮影したバーコードを読み取って解析し、ドキュメントIDを抽出する。

【0048】

ユーザは、携帯端末2を操作して、前記ドキュメントID、ユーザ名、位置情報取得部21により取得した現在の位置情報をサーバ3に送信する(図3の(2))。なお、ドキュメントIDについては、バーコード化されている画像データのまま送信し、サーバ3側でドキュメントIDを抽出しても良い。

【0049】

サーバ3は、記憶部34のデータベース(DBという)に保存されているドキュメントデータの中から、受信したドキュメントIDに一致するドキュメントデータを検索し(図3の(3))、該当するものがあれば、閲覧許可設定情報としてドキュメントデータに関連付けて保存されている位置情報と、携帯端末2から受信したユーザの位置情報を比較し、一致しているか否かを判断する(図3の(4))。一致していれば、サーバ3から携帯端末2に対して、ドキュメントデータにおける暗号化指定領域の暗号化されているデータを復号化できる鍵情報を送信する(図3の(5))。

【0050】

携帯端末2は、撮影されたバーコード化領域の画像データの解析により得られている暗号化指定領域のデータを、前記受信した鍵により復号化し、表示部2bに表示する(図3の(6))。

【0051】

このように、携帯端末2から送信された位置情報が、サーバ3で保持されている閲覧許可設定情報としての位置情報と一致する場合に限って、ユーザは携帯端末2を使ってドキュメントデータを閲覧することができる。換言すれば、ユーザがドキュメントデータを印刷した印刷物を持ち出して不用意に置き忘れたような場合でも、暗号化指定領域はバーコード化された状態で印刷されているから、重要情報が漏洩するおそれを解消できる。

【0052】

図4は、この発明の第2の実施形態に係る画像処理システムの動作を説明するための図である。この実施形態では、携帯端末2から送信された位置情報が、サーバ3で保持されている閲覧許可設定情報としての位置情報と一致しないと判断された場合に、上司等の権限者から閲覧許可の承認によって、ドキュメントデータの暗号化指定領域の閲覧が可能となるものである。

【0053】

図4において、ユーザが携帯端末2の撮影部2aを利用して、印刷物における暗号化指定領域であるバーコードを撮影する(図4の(1))。携帯端末2は、撮影したバーコードを読み取って解析し、ドキュメントIDを抽出する。

【0054】

ユーザは、携帯端末を操作して、前記ドキュメントID、ユーザ名、現在の位置情報をサーバ3に送信する(図4の(2))。なお、ドキュメントIDについては、バーコード化されている画像データのまま送信し、サーバ3側でドキュメントデータを抽出しても良い。

【0055】

サーバ3は、内部に保存されているドキュメントのデータベースの中から、受信したドキュメントIDに一致するドキュメントデータを検索し(図4の(3))、該当するものがあれば、閲覧許可設定情報としてドキュメントデータに関連付けて保存されている位置情報と、携帯端末から受信したユーザの位置情報を比較し、一致しているか否かを判断する(図4の(4))。一致していなければ、サーバ3は「閲覧不許可」と判断し、ユーザの携帯端末2に「閲覧不許可」を通知し(図4の(5))、携帯端末2に「閲覧不許可」の旨が表示される(図4の(6))。

【0056】

「閲覧不許可」通知を受けた携帯端末2のユーザは、上司等の権限者の承認を要請するため(図4の(7))、上司に対して「承認要請」通知を、位置情報、ドキュメントデータと共に上司の指定アドレスに送信する(図4の(8))。なお、送信するドキュメントデータは、上司がドキュメントデータの内容を特定できるものであればよく、印刷物の一部を撮影したものでも良い。

【0057】

上司は、自身のユーザPC6により、位置情報及びドキュメントデータを確認して「承認要請」を承諾し(図4の(9))、「閲覧許可」をサーバ3に通知する(図4の(10))。この許可通知を得て、サーバ3はユーザの携帯端末2に対して、ドキュメントデータにおける暗号化指定領域の暗号化されているデータを復号化できる鍵情報を送信する(図4の(11))。

【0058】

携帯端末2は、撮影されたバーコード化領域の画像データの解析により得られている暗号化領域のデータを、前記受信した鍵情報により復号化し、表示部2bに表示する(図4の(12))。

【0059】

このようにこの実施形態では、携帯端末2から送信された位置情報が、ドキュメントデータと関連付けられてサーバ3に保存されている位置情報と一致しないと判断された場合であっても、例えば上司等の権限者から閲覧許可の承認によって、ドキュメントデータの暗号化指定領域の閲覧が可能となる。

【0060】

図5〜7は、この発明の第3の実施形態に係る画像処理システムの動作を説明するための図である。この実施形態では、ドキュメントデータに複数の暗号化領域を指定するものである。

【0061】

図5において、まず、ユーザがPC4により作成したドキュメントデータをMFP1を使ってセキュア印刷する場合、PC4を操作してドキュメントデータの重要個所(暗号化したい領域)を指定しておき(図5の(1))、そのドキュメントデータの印刷データを、ユーザ名、暗号化指定領域の情報を添付してPC4からMFP1に送信する(図5の(2))。この場合、暗号化領域は、複数指定可能である。また、すべての領域に暗号化用の同一の鍵を割り当てたり、あるいは領域毎に異なる鍵を割り当ててもよい。

【0062】

MFP1は印刷データを受信すると、その印刷データをユーザ名、暗号化指定領域の情報と共に、サーバ3に送信する(図5の(3))。

【0063】

サーバ3では、ドキュメントIDと、複数の暗号化指定領域をそれぞれ特定するための領域IDと、各暗号化指定領域を暗号化するための鍵を生成し、ユーザ名に紐付け(関連付け)しておく(図5の(4))。

【0064】

サーバ3は、生成した各鍵によりそれぞれ暗号化指定領域を暗合化し(図5の(5))、暗号化したデータと平文のドキュメントID及び領域IDをあわせてバーコード化し(図5の(6))、バーコード化したデータを暗号化指定領域と入れ替えて印刷データを再構築する(図5の(7))。

【0065】

サーバ3は、再構築された印刷データをMFP1に送付するとともに(図5の(8))、ユーザPC4に対してドキュメントID、領域IDを送信する(図5の(9))。

【0066】

ユーザは、サーバ3から送信されてきたドキュメントIDを指定し、ユーザPC4からサーバ3へ閲覧許可設定として位置情報を送信する(図5の(10))。サーバ3は設定情報を受信すると、対応するドキュメントIDのドキュメントデータと関連付けて、設定情報を保存する。この場合、各暗号化指定領域を示す領域ID毎に異なる設定情報を設定しても良い。なお、サーバ3に対する閲覧許可設定は、サーバ3からユーザPC4へドキュメントIDが送信された後はいつ行われても良い。

【0067】

MFP1はサーバ3からの印刷データを受信すると、それを紙媒体(用紙)に印刷する(図5の(11))。ドキュメントデータの暗号化指定領域は、バーコード化された状態で印刷される。なお、印刷する代わりに、携帯端末2の指定アドレスへ送信しても良い(図5の(12))。

【0068】

図6は、携帯端末2のユーザが、ドキュメントデータにおける複数の暗号化された暗号化指定領域を閲覧する場合の動作の説明図である。

【0069】

図6において、ユーザが携帯端末2の撮影部2aを利用して、印刷物における複数(ここでは、2つ)の暗号化領域である各バーコードSA,SBを図7に示すように撮影する(図6の(1))。携帯端末2は、撮影したバーコードを読み取って解析し、ドキュメントID、領域IDを抽出する。この例では、バーコードSAの暗号化指定領域については、閲覧許可設定情報としてA社の位置情報が、バーコードSBの暗号化指定領域については、閲覧許可設定情報としてB社の位置情報が、それぞれ設定されているものとする。

【0070】

ユーザは、携帯端末2を操作して、前記ドキュメントID、領域ID、ユーザ名、現在の位置情報をサーバ3に送信する(図6の(2))。なお、ドキュメントID、領域IDについては、バーコード化されている画像データのまま送信し、サーバ3側でドキュメントID、領域IDを抽出しても良い。

【0071】

サーバ3は、記憶部34のデータベースに保存されているドキュメントデータの中から、受信したドキュメントIDに一致するドキュメントデータを検索し(図6の(3))、該当するものがあれば、閲覧許可設定情報としてドキュメントデータに関連付けて保存されている各暗号化指定領域毎の位置情報と、携帯端末2から受信したユーザの位置情報を比較し、一致しているか否かを判断する(図6の(4))。

【0072】

現在、ユーザがA社にいるとすると、A社向けのバーコードSAの暗号化指定領域についての閲覧許可設定情報である位置情報と、携帯端末2から受信したユーザの位置情報のみが一致する。

【0073】

そこで、サーバ3から携帯端末2に対して、ドキュメントデータにおけるA社向けの暗号化指定領域の暗号化されているデータを復号化できる鍵情報を送信する(図6の(5))。

【0074】

携帯端末2は、撮影されたバーコード化領域の画像データの解析により得られている暗号化指定領域のデータを、前記受信した鍵により復号化し、表示部2bに表示する(図6の(6))。

【0075】

このように、ドキュメントデータ中の暗号化領域が複数存在する場合、暗号化領域毎の閲覧が可能になる。

【0076】

図8は、サーバが暗号化指定領域をバーコード化し、MFP1が印刷データを印刷するまでの処理の流れを示すシ−ケンス図である。

【0077】

図8において、ステップS101では、ユーザはPC4上のアプリケーションでドキュメントデータ(印刷データ)の暗号化したい領域を指定し、印刷を指示する。ステップS102では、PC4は、ユーザ名、暗号化指定領域(領域情報)、印刷データ(全文)をMFP1に送信し、ステップS103で、MFP1はサーバ3に接続し、ユーザ名、暗号化指定領域、印刷データを送信する。

【0078】

ステップS104で、サーバ3は、受信したドキュメントデータに対して、ドキュメントIDと暗号化用の鍵とを生成し、これらの生成情報をユーザ名と紐付けして保存する。さらに、ステップS105で、サーバ3は、生成した鍵により前記暗号化指定領域を暗号化する。

【0079】

ステップS106では、サーバ3は、暗号化したデータと平文のドキュメントIDとをあわせてバーコード化し、ステップS107で、サーバ3は、バーコード化したデータを暗号化指定領域と入れ替えて印刷データを再構築する。

【0080】

ステップS108で、サーバ3は、再構築した印刷データをMFP1に送信する。また、生成したドキュメントIDをユーザPC4に送信し、ユーザは、ユーザPC4から閲覧許可設定情報として閲覧許可を認める位置情報をドキュメントIDと共に送信し、サーバ3は、ドキュメントIDに関連付けて閲覧許可設定情報を保存する。

【0081】

ステップS109で、MFP1は、受信した印刷データを紙媒体に印刷する。

【0082】

なお、図5に示したように、暗号化指定領域が複数(例えば、2つの領域ステップSA,ステップSB)があり、各領域毎に異なる鍵で暗号化する場合には、ステップS104で、サーバ3は、生成したドキュメントID、暗号化指定領域に応じた領域ID、領域毎の鍵情報を生成し、ユーザ名と紐付けしてから保存する。

【0083】

そして、ステップS105では、サーバ3は、暗号化指定領域を、領域ID毎に生成した鍵情報で暗号化し、ステップS106では、サーバ3は、暗号化したデータと平文のドキュメントIDと、平文の領域IDをあわせてバーコード化することになる。

【0084】

図9は、図3に対応し、閲覧可能な位置で暗号化指定領域を閲覧する処理の流れを示すシ−ケンス図である。

【0085】

図9において、ステップS201では、ユーザは、携帯端末2の撮影部2aを使って印刷物のバーコード化された領域を撮影し、ステップS202で、ユーザの操作により、携帯端末2が現在の位置情報とユーザ名、さらには、バーコードから読み取ったドキュメントIDをサーバ3に送信する。

【0086】

ステップS203で、サーバ3は、受け取ったドキュメントIDと一致するドキュメントデータがDBに存在するか否かを検索したのち、ステップS204で、一致するドキュメントが存在すれば、その閲覧許可設定情報としての位置情報と、携帯端末2から受け取ったユーザの現在位置情報を比較する。この例では、その比較結果が一致したので、「閲覧許可」と判断し、ステップS205で、サーバ3は暗号化領域を複合化するための鍵情報を携帯端末2に送信する。

【0087】

ステップS206で、携帯端末2は、受け取った鍵情報により暗号化されたデータを復号化して表示部2bに表示する。

【0088】

図10は、図4に対応し、権限者の承認を得て暗号化指定領域を閲覧する処理の流れを示すシ−ケンス図である。

【0089】

図10において、ステップS301では、ユーザは、携帯端末2の撮影部2aを使って印刷物のバーコード化された領域を撮影し、ステップS302で、ユーザの操作により、携帯端末2が現在の位置情報とユーザ名、さらには、バーコードから読み取ったドキュメントIDをサーバ3に送信する。

【0090】

ステップS303で、サーバ3は、受け取ったドキュメントIDと一致するドキュメントデータがDBに存在するか否かを検索したのち、ステップS304で、一致するドキュメントが存在すれば、その閲覧許可設定情報としての位置情報と、携帯端末2から受け取った位置情報を比較する。この例では、その比較結果が一致しないので、「閲覧不許可」と判断し、ステップS305で、サーバ3は、携帯端末2に「閲覧不許可」の通知を送信する。

【0091】

ステップS306で、携帯端末2は、「閲覧不許可」の旨を表示部を介してユーザに表示する。ステップS307で、ユーザは、権限者である上司の許可を得るために、上司に承認を要請する。

【0092】

ステップS308で、携帯端末2は、現在の位置情報と、ドキュメントの各情報を含んだ承認要請通知を上司のPC上に送信する。

【0093】

ステップS309で、上司は、PCのアプリケーションで、ユーザの位置情報とドキュメントデータの各情報を確認し、承認の可否を判断する。上司が承認すると、ステップS310で、上司のPCのアプリケーションは、閲覧の承認要請が承認されたことをサーバ3に通知する。

【0094】

ステップS311で、サーバ3は、複合化するための鍵情報を携帯端末2に送信し、ステップS312で、携帯端末2は、受け取った鍵情報により、暗号化されたデータを復号化し、表示部2bに表示する。

【0095】

図11は、図5に対応し、複数の暗号化指定領域毎に異なる鍵で暗号化した場合の印刷物を閲覧する処理の流れを示すシ−ケンス図である。

【0096】

図11において、ユーザは、訪問中のA社の会議室にいるものとし、また、閲覧しようとしているドキュメントデータには、A社向けの領域設定とB社向けの領域設定とがされているものとする。

【0097】

ステップS401で、ユーザは、携帯端末2の撮影部2aを使って印刷物のバーコード化された領域を撮影し、ステップS402で、携帯端末2は、現在の位置情報とユーザ名、さらには、バーコードから読み取ったドキュメントID、暗号化指定領域を示す領域IDをサーバ3に送信する。

【0098】

ステップS403で、サーバ3は、受け取ったドキュメントIDと一致するドキュメントデータがDBに存在するか否かを検索したのち、ステップS404で、一致するドキュメントが存在すれば、その閲覧許可設定情報としての位置情報と、携帯端末2から受け取った位置情報を比較する。この例では、ユーザがA社にいるので、B社向けの領域IDの暗号化指定領域については、「閲覧不許可」と判断する。

【0099】

ステップS405では、サーバ3は、閲覧可能なA社向けの領域IDと鍵情報を携帯端末2に送信する。ステップS406では、携帯端末2は、受け取った鍵情報により、領域IDで示される領域の暗号化されたデータを復号化し、表示部2bに表示する。

【0100】

以上、本発明の一実施形態を説明したが、本発明は上記実施形態に限定されることはない。

【0101】

例えば、閲覧許可設定情報として閲覧を望むユーザの位置情報を設定したが、閲覧許可設定情報が、携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な時間を示す時間情報であっても良い。この場合、ユーザは、該閲覧許可設定情報に適合する時間に時間情報を送信することで、セキュリティを確保しつつ、容易にドキュメントデータの暗号化指定領域の閲覧が可能となる。

【0102】

また、閲覧許可設定情報情報が、暗号化指定領域を閲覧可能なユーザを示すユーザ情報であっても良い。この場合は、該閲覧許可設定情報に適合するユーザであれば、セキュリティを確保しつつ、容易にドキュメントデータの暗号化指定領域の閲覧が可能となる。

【0103】

また、ユーザがPC4から暗号化指定領域を含むドキュメントデータを印刷データとしてMFP1に送信し、MFP1からサーバ3に転送される構成としたが、MFP1を介在させることなく、ユーザがPC4から暗号化指定領域を含むドキュメントデータをサーバ3に直接送信し、暗号化指定領域を暗号化及びハーコード化されたドキュメントデータを、サーバ3から直接に携帯端末2に送信する構成としても良い。

【符号の説明】

【0104】

1 画像形成装置(MFP)

2 携帯端末

2a 撮影部

2b 表示部

3 サーバ

5 ネットワーク

21 携帯端末の送信部

22 携帯端末の受信部

23 携帯端末の復号化部

31 サーバのCPU

34 記憶部

【特許請求の範囲】

【請求項1】

サーバと該サーバに接続可能な携帯端末を備えた画像処理システムであって、

前記サーバは、

ユーザによって作成されたドキュメントデータに付与するドキュメント識別情報を生成する識別情報生成手段と、

ユーザによって指定されたドキュメントテータ中の暗号化指定領域を暗号化するための鍵を生成する鍵生成手段と、

前記識別情報生成手段により生成したドキュメント識別情報と、鍵生成手段により生成した鍵と、ユーザにより設定された閲覧許可設定情報とを関連付けて保存する保存手段と、

前記鍵生成手段により生成された鍵により前記暗号化指定領域を暗号化するとともに、暗号化したデータと前記識別情報生成手段により生成したドキュメント識別情報を合わせてバーコード化し、かつバーコード化したデータを前記暗号化指定領域と置換して、ドキュメントデータを再構築する再構築手段と、

を備え、

前記携帯端末は、ドキュメントデータにおける前記バーコード化されたデータを取得するバーコード化データ取得手段と、

前記取得したバーコード化データに含まれる前記ドキュメント識別情報と前記閲覧許可設定情報を前記サーバに送信する送信手段と、

を備え、

前記サーバはさらに、前記保存手段に保存されたドキュメントデータの中から、携帯端末から送信されたドキュメント識別情報のドキュメントデータを検索する検索手段と、

携帯端末から送信された閲覧許可設定情報が、前記検索手段により検索されたドキュメントデータと関連付けられた閲覧許可設定情報と一致するかどうかを判断する判断手段と、

一致していると判断された場合、前記暗号化指定領域を複合化するための鍵情報を携帯端末に送信する送信手段と、

を備え、

前記携帯端末はさらに、前記サーバから送信された鍵情報を用いて、前記暗号化指定領域を復号化する復号化手段と、

復号化された暗号化指定領域のデータを表示する表示手段と、

を備えていることを特徴とする画像処理システム。

【請求項2】

前記閲覧許可設定情報は、前記携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な位置を示す位置情報である請求項1に記載の画像処理システム。

【請求項3】

前記閲覧許可設定情報情報は、前記携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な時間を示す時間情報である請求項1に記載の画像処理システム。

【請求項4】

前記閲覧許可設定情報情報は、暗号化指定領域の閲覧可能なユーザを示すユーザ情報である請求項1に記載の画像処理システム。

【請求項5】

前記サーバの判断手段は、携帯端末から送信された閲覧許可設定情報が、前記検索手段により検索されたドキュメントデータと関連付けられた閲覧許可設定情報と一致しないと判断された場合は、権限者から閲覧許可の承認情報を受信したかどうかを判断し、承認情報を受信している場合は、サーバは暗号化指定領域を複合化するための鍵情報を端末装置に送信する請求項1〜4の何れかに記載の画像処理システム。

【請求項6】

前記サーバの鍵生成手段は、前記ドキュメントデータ中の暗号化領域が複数存在する場合、各暗号化領域毎にそれぞれ異なる鍵を生成し、再構築手段は生成されたそれぞれの鍵を用いて各暗号化領域を暗号化する請求項1〜6の何れかに記載の画像処理システム。

【請求項7】

前記バーコード化された暗号化領域を有するドキュメントデータを前記サーバから受信し印刷する画像形成装置を備え、

前記端末装置は撮影手段を備え、

前記画像形成装置により印刷されたドキュメントデータの印刷物におけるバーコード化された暗号化領域を、前記携帯端末はユーザ操作に基づいて撮影手段で撮影するとともに、撮影された画像データに基づいて前記識別情報を前記サーバに送信する請求項1〜6のいずれかに記載の画像処理システム。

【請求項1】

サーバと該サーバに接続可能な携帯端末を備えた画像処理システムであって、

前記サーバは、

ユーザによって作成されたドキュメントデータに付与するドキュメント識別情報を生成する識別情報生成手段と、

ユーザによって指定されたドキュメントテータ中の暗号化指定領域を暗号化するための鍵を生成する鍵生成手段と、

前記識別情報生成手段により生成したドキュメント識別情報と、鍵生成手段により生成した鍵と、ユーザにより設定された閲覧許可設定情報とを関連付けて保存する保存手段と、

前記鍵生成手段により生成された鍵により前記暗号化指定領域を暗号化するとともに、暗号化したデータと前記識別情報生成手段により生成したドキュメント識別情報を合わせてバーコード化し、かつバーコード化したデータを前記暗号化指定領域と置換して、ドキュメントデータを再構築する再構築手段と、

を備え、

前記携帯端末は、ドキュメントデータにおける前記バーコード化されたデータを取得するバーコード化データ取得手段と、

前記取得したバーコード化データに含まれる前記ドキュメント識別情報と前記閲覧許可設定情報を前記サーバに送信する送信手段と、

を備え、

前記サーバはさらに、前記保存手段に保存されたドキュメントデータの中から、携帯端末から送信されたドキュメント識別情報のドキュメントデータを検索する検索手段と、

携帯端末から送信された閲覧許可設定情報が、前記検索手段により検索されたドキュメントデータと関連付けられた閲覧許可設定情報と一致するかどうかを判断する判断手段と、

一致していると判断された場合、前記暗号化指定領域を複合化するための鍵情報を携帯端末に送信する送信手段と、

を備え、

前記携帯端末はさらに、前記サーバから送信された鍵情報を用いて、前記暗号化指定領域を復号化する復号化手段と、

復号化された暗号化指定領域のデータを表示する表示手段と、

を備えていることを特徴とする画像処理システム。

【請求項2】

前記閲覧許可設定情報は、前記携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な位置を示す位置情報である請求項1に記載の画像処理システム。

【請求項3】

前記閲覧許可設定情報情報は、前記携帯端末を所有しているユーザが暗号化指定領域を閲覧可能な時間を示す時間情報である請求項1に記載の画像処理システム。

【請求項4】

前記閲覧許可設定情報情報は、暗号化指定領域の閲覧可能なユーザを示すユーザ情報である請求項1に記載の画像処理システム。

【請求項5】

前記サーバの判断手段は、携帯端末から送信された閲覧許可設定情報が、前記検索手段により検索されたドキュメントデータと関連付けられた閲覧許可設定情報と一致しないと判断された場合は、権限者から閲覧許可の承認情報を受信したかどうかを判断し、承認情報を受信している場合は、サーバは暗号化指定領域を複合化するための鍵情報を端末装置に送信する請求項1〜4の何れかに記載の画像処理システム。

【請求項6】

前記サーバの鍵生成手段は、前記ドキュメントデータ中の暗号化領域が複数存在する場合、各暗号化領域毎にそれぞれ異なる鍵を生成し、再構築手段は生成されたそれぞれの鍵を用いて各暗号化領域を暗号化する請求項1〜6の何れかに記載の画像処理システム。

【請求項7】

前記バーコード化された暗号化領域を有するドキュメントデータを前記サーバから受信し印刷する画像形成装置を備え、

前記端末装置は撮影手段を備え、

前記画像形成装置により印刷されたドキュメントデータの印刷物におけるバーコード化された暗号化領域を、前記携帯端末はユーザ操作に基づいて撮影手段で撮影するとともに、撮影された画像データに基づいて前記識別情報を前記サーバに送信する請求項1〜6のいずれかに記載の画像処理システム。

【図1】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【公開番号】特開2013−98755(P2013−98755A)

【公開日】平成25年5月20日(2013.5.20)

【国際特許分類】

【出願番号】特願2011−239796(P2011−239796)

【出願日】平成23年10月31日(2011.10.31)

【出願人】(303000372)コニカミノルタビジネステクノロジーズ株式会社 (12,802)

【Fターム(参考)】

【公開日】平成25年5月20日(2013.5.20)

【国際特許分類】

【出願日】平成23年10月31日(2011.10.31)

【出願人】(303000372)コニカミノルタビジネステクノロジーズ株式会社 (12,802)

【Fターム(参考)】

[ Back to top ]