認証システム、認証計算機及びプログラム

【課題】本発明は、安全性及び利便性の高い個人認証システムを提供することを課題とする。

【解決手段】個人認証システムは、クライアント計算機と、認証計算機とを備え、認証計算機は、ユーザの固有な情報を受信すると、ユーザ管理情報に基づいて、当該受信したユーザの固有な情報に対応するユーザのメールアドレスを特定し、認証計算機が受信可能なメールアドレスを、確認用メールアドレスとして選択し、電子メールを受信すると、受信した電子メールから、送信元のメールアドレス及び送信先のメールアドレスを特定し、特定された送信元のメールアドレスと特定された送信先のメールアドレスとの対応と、特定されているユーザのメールアドレスと確認用メールアドレスとの対応と、が一致するか否かを判定し、二つの対応が一致したと判定すると、前記ユーザの固有な情報の送信元であるクライアント計算機が正当なユーザによって操作されていると判定する。

【解決手段】個人認証システムは、クライアント計算機と、認証計算機とを備え、認証計算機は、ユーザの固有な情報を受信すると、ユーザ管理情報に基づいて、当該受信したユーザの固有な情報に対応するユーザのメールアドレスを特定し、認証計算機が受信可能なメールアドレスを、確認用メールアドレスとして選択し、電子メールを受信すると、受信した電子メールから、送信元のメールアドレス及び送信先のメールアドレスを特定し、特定された送信元のメールアドレスと特定された送信先のメールアドレスとの対応と、特定されているユーザのメールアドレスと確認用メールアドレスとの対応と、が一致するか否かを判定し、二つの対応が一致したと判定すると、前記ユーザの固有な情報の送信元であるクライアント計算機が正当なユーザによって操作されていると判定する。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は認証システム、認証計算機及びプログラムに関するものである。

【背景技術】

【0002】

従来、ユーザを特定してサービスを提供する場合の個人認証として、ユーザID及びパスワードの組み合わせが知られている。例えば、インターネットを経由してWEBサイトにログインする者は、操作するパーソナルコンピュータに表示されたWEB画面に応じて、ユーザID及びパスワードを入力し、WEBサーバに認証要求を送信する。また、金融機関の利用者が金融機関のATMで預け金を引き出す場合は、ATMにキャッシュカードを挿入して、暗証番号を入力し、認証要求を認証サーバに送信する。この場合のユーザIDは、キャッシュカードである。

【0003】

しかし、WEBサイトのユーザは、WEBサイトの画面に応じてユーザID及びパスワードを入力する手間がいる。また、この認証方法は広く普及しており、インターネットバンキングや各種電子商取引のWEBサイトで採用されている。このため、一人が管理すべきユーザID及びパスワードが増えている。WEBサイトのユーザは、ユーザID又はパスワードを忘れた場合には、ユーザID又はパスワードをサイト運営者に問い合わせる必要があり、WEBサイトの利便性を享受できない。また、本来のユーザではない者が、ユーザID及びパスワードを掠め取り、取引を行うなりすましが社会問題化している。ユーザID及びパスワードを掠め取る手段として、フィッシングやスパイウェアが知られている。フィッシングとは、正規のWEBサイトにそっくりな擬似サイトを設けて、本来のユーザにユーザID及びパスワードを入力させ、ユーザID及びパスワードを掠め取る行為である。また、スパイウェアとは、パーソナルコンピュータのユーザが知らないうちにインストールされるソフトウェアで、ユーザが入力する各種ユーザID及びパスワードを読み取り、インターネット経由で盗聴者のサーバまで通知するソフトウェアのことである。インターネットバンキングや電子商取引でなりすましによる取引が成立した場合、本来のユーザはもとより、WEBサイトの運営者にもサイトの信頼性失墜や補償問題で甚大な被害が発生する。

【0004】

金融機関の利用者が金融機関のATMで預け金を引き出す場合は、ATMにキャッシュカードを挿入して、暗証番号を入力する手間がいる。また、盗撮機によって暗証番号が盗撮され、キャッシュカードが盗まれた場合、なりすましのユーザによって預金が引き出されてしまう。預金者はもとより、銀行は、信頼性の失墜や補償問題で大きな被害を受ける。

【0005】

特許文献1では、WEBサイトのユーザが認証を受ける際に、WEBサイトにユーザID及びパスワードを入力し、特定の電話番号にダイヤルすることで、ユーザを認証する個人認証方法が公開されている。

【0006】

特許文献2では、WEBサイトのユーザが認証を受ける際に、電話番号をユーザIDとして、WEBサイトに入力し、特定の電話番号にダイヤルすることで、ユーザを認証する個人認証方法が公開されている。

【特許文献1】特許公開2002−229951

【特許文献2】特許公開2004−213440

【発明の開示】

【発明が解決しようとする課題】

【0007】

特許文献1の技術によれば、発信者電話番号を利用するために、ユーザID及びパスワードを掠め取られた場合でも、なりすましを防止できる。また、特許文献2の技術によれば、発信者電話番号を利用するために、なりすましの電話番号をWEBサイトに入力された場合でも、なりすましを防止することができる。しかし、特許文献1及び特許文献2の技術では、発信者電話番号通知を伴うダイヤルをユーザが発信できない場合には、認証できない。例えば、携帯電話の電波が届かない場合等には、認証できない。

【0008】

また、特許文献1及び特許文献2の技術では、発信者電話番号通知を伴うダイヤルをしたユーザと当該ユーザが操作する計算機との対応を正確に把握できない。そのため、特許文献1及び特許文献2の技術では、安全性及び利便性の高い認証を提供することができない。例えば、特許文献1及び特許文献2の技術では、本来のユーザでない者が、正当なユーザのユーザID等を何度も入力することによって、当該正当なユーザになりすませてしまう可能性がある。具体的には、正当なユーザが、特定の電話番号にダイヤルすることによって認証を行った後に、当該特定の電話番号に誤ってリダイヤルしてしまうと、本来のユーザでない者が正当なユーザとして認証されてしまう。

【0009】

本発明は、前述した問題点に鑑みてなされたものであって、安全性及び利便性の高い個人認証システムを提供することを目的とする。

【課題を解決するための手段】

【0010】

プロセッサ、メモリ及びインタフェースを備える複数のクライアント計算機と、プロセッサ、メモリ及びインタフェースを備え、前記複数のクライアント計算機にネットワークを介して接続される認証計算機と、を備える認証システムであって、前記認証計算機は、ユーザの固有な情報と当該ユーザのメールアドレスとの対応を示すユーザ管理情報を記憶し、前記クライアント計算機からユーザの固有な情報を受信すると、前記ユーザ管理情報に基づいて、当該受信したユーザの固有な情報に対応するユーザのメールアドレスを特定し、当該認証計算機が受信可能なメールアドレスのうち、以前に特定されたユーザのメールアドレスのいずれにも対応付けられていないメールアドレスを、確認用メールアドレスとして選択し、前記特定されたユーザのメールアドレスと、前記選択された確認用メールアドレスと、を対応付けて記憶し、電子メールを受信すると、当該受信した電子メールから、送信元のメールアドレス及び送信先のメールアドレスを特定し、前記特定された送信元のメールアドレスと前記特定された送信先のメールアドレスとの対応と、前記記憶されているユーザのメールアドレスと確認用メールアドレスとの対応と、が一致するか否かを判定し、二つの対応が一致したと判定すると、前記ユーザの固有な情報の送信元であるクライアント計算機が正当なユーザによって操作されていると判定することを特徴とする。

【0011】

プロセッサ、メモリ及びインタフェースを備える複数のクライアント計算機と、プロセッサ、メモリ及びインタフェースを備え、前記複数のクライアント計算機にネットワークを介して接続される認証計算機と、を備える認証システムであって、前記認証計算機は、ユーザの固有な情報と当該ユーザのメールアドレスとの対応を示すユーザ管理情報を記憶し、前記クライアント計算機からユーザの固有な情報を受信すると、当該認証計算機が受信可能なメールアドレスのうち、以前に受信したユーザの固有な情報のいずれにも対応付けられていないメールアドレスを、確認用メールアドレスとして選択し、前記受信したユーザの固有な情報と前記選択された確認用メールアドレスと、を対応付けて記憶し、電子メールを受信すると、当該受信した電子メールから、送信元のメールアドレス及び送信先のメールアドレスを特定し、前記ユーザ管理情報に基づいて、当該特定された送信元のメールアドレスに対応するユーザの固有な情報を特定し、前記特定されたユーザの固有な情報と前記特定された送信先のメールアドレスとの対応と、前記記憶されているユーザの固有な情報と確認用メールアドレスとの対応と、が一致するか否かを判定し、二つの対応が一致したと判定すると、前記ユーザの固有な情報の送信元であるクライアント計算機が正当なユーザによって操作されていると判定することを特徴とする。

【0012】

プロセッサ、メモリ及びインタフェースを備える複数のクライアント計算機と、プロセッサ、メモリ及びインタフェースを備え、前記複数のクライアント計算機にネットワークを介して接続される認証計算機と、を備える認証システムであって、前記認証計算機は、ユーザの固有な情報と当該ユーザのメールアドレスとの対応を含むユーザ管理情報を記憶し、前記クライアント計算機からユーザの固有な情報を受信すると、当該認証計算機が受信可能なメールアドレスのうち、以前に受信したユーザの固有な情報のいずれにも対応付けられていないメールアドレスを、確認用メールアドレスとして選択し、前記受信したユーザの固有な情報と前記選択された確認用メールアドレスと、を対応付けて確認用メールアドレス対応情報に記憶し、電子メールを受信すると、当該受信した電子メールから、送信元のメールアドレス及び送信先のメールアドレスを特定し、前記確認用メールアドレス対応情報に基づいて、当該特定された送信先のメールアドレスに対応するユーザの固有な情報を特定し、前記特定されたユーザの固有な情報と前記特定された送信元のメールアドレスとの対応と、前記ユーザ管理情報に含まれるユーザの固有な情報とユーザのメールアドレスとの対応と、が一致するか否かを判定し、二つの対応が一致したと判定すると、前記ユーザの固有な情報の送信元であるクライアント計算機が正当なユーザによって操作されていると判定することを特徴とする。

【発明の効果】

【0013】

本発明の代表的な実施形態によれば、個人認証システムの安全性及び利便性を高めることができる。

【発明を実施するための最良の形態】

【0014】

本発明の実施形態を図面を参照して説明する。なお、第1の実施形態として、本発明の汎用的な実施形態を説明する。次に、第2の実施形態として、第1の実施形態を、WEBサイトに用いた具体的な実施形態を説明する。次に、第3の実施形態として、第2の実施形態を、既存のWEBサーバへ容易に導入するための具体的な実施形態を説明する。次に、第4の実施形態として、第3の実施形態を、インターネットのクレジットカード決済に用いる具体的な実施形態を説明する。次に、第5の実施形態として、第1の実施形態を、金融機関のATMに用いる具体的な実施形態について説明する。次に、第6の実施形態として、第1の実施形態を、店舗でのクレジットカード決済に用いる具体的な実施形態を説明する。次に、第7の実施形態として、第1の実施形態を、社内イントラネットの接続に用いる具体的な実施形態を説明する。次に、第8の実施形態として、第1の実施形態を、シンクライアントの集中サーバへの接続に用いる具体的な実施形態を説明する。次に、第9の実施形態として、第1の実施形態を、公衆無線LANの接続に用いる具体的な実施形態を説明する。

【0015】

(第1の実施形態)

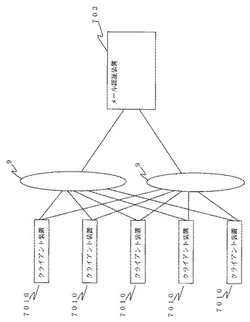

図1は、第1の実施形態の個人認証システムの概略の構成図である。図1に示す個人認証システムは、複数のクライアント装置7010及びメール認証装置703を備える。クライアント装置7010は、認証を受けようとするユーザによって操作される計算機である。また、クライアント装置7010は、ネットワーク9に接続されている。クライアント装置7010については、図2で詳細を説明する。なお、ネットワーク9は、専用線網、公衆交換電話回線網又はLAN等のようなデータ通信網である。また、ネットワーク9は、インターナルネットワークであってもよいし、インターネットであってもよい。メール認証装置703は、ネットワーク9を介してクライアント装置7010に接続されている。具体的には、メール認証装置703は、インターネット又はインターナルネットワークを介してクライアント装置7010に接続される。なお、メール認証装置703は、インターネット用のインタフェース及びインターナルネットワーク用のインタフェースを備えてもよい。この場合、メール認証装置703は、インターネットを介していくつかのクライアント装置7010と接続し、更にインターナルネットワークを介して他のいくつかのクライアント装置7010と接続する。メール認証装置703については、図3で詳細を説明する。なお、説明を明瞭にするために、第1の実施形態の個人認証システムでは、1台のクライアント装置7010に対する認証処理を説明する。実際には、メール認証装置703は、ネットワーク9を介して、複数のクライアント装置7010に対する認証を行う。つまり、メール認証装置703は、複数のクライアント装置7010から認証結果要求を受けることができる。なお、図1では、クライアント装置7010は5台を図示したが、個人認証システムに何台備わっていても良い。

【0016】

図2は、第1の実施形態の個人認証システムに備わるクライアント装置7010の構成のブロック図である。クライアント装置7010は、物理的には、送受信部7011、中央処理装置7012、主記憶装置7013、補助記憶装置7014、入力装置(図示省略)及び表示装置(図示省略)等を備えたコンピュータシステムである。送受信部7011は、ネットワーク9に接続され、外部の装置(メール認証装置703)とデータを送受信するインタフェースである。中央処理装置7012は、例えば、CPUである。中央処理装置7012は、主記憶装置7013に記憶されているプログラムを実行することによって、各種処理を行う。主記憶装置7013は、例えば、メモリである。主記憶装置7013は、中央処理装置7012によって実行されるプログラム及び中央処理装置7012によって必要とされる情報等が記憶される。補助記憶装置7014は、例えば、ハードディスクである。補助記憶装置7014は、各種情報を記憶する。入力装置は、例えば、マウス、キーボード又はタッチパネルである。入力装置には、ユーザから各種情報が入力される。表示装置は、ディスプレイである。表示装置には、中央処理装置7012から表示を指示された情報が表示される。なお、クライアント装置7010は、送受信部7011、中央処理装置7012及び主記憶装置7013を備えれば、いかなる形態であってもよい。例えば、クライアント装置7010は、パーソナルコンピュータ、サーバ、携帯電話又はATM等である。

【0017】

クライアント装置7010は、ユーザの操作を契機に、ユーザの固有な情報をメール認証装置703に送信する。クライアント装置7010は、メール認証装置703から、確認用メールアドレスを受信する。ユーザの固有な情報とは、ユーザを一意に識別する識別子である。例えば、ユーザの固有な情報は、ユーザID、パスワード、ユーザの生体情報、キャッシュカード番号及びクレジットカード番号のうち少なくとも一つを含む。本実施形態の説明では、ユーザの固有な情報がユーザIDの場合を説明する。確認用メールアドレスは、後ほど詳細を説明する。

【0018】

クライアント装置7010は、ユーザの操作を契機として、確認用メールアドレス宛てに電子メールを送信する。

【0019】

クライアント装置7010は、認証結果要求を、メール認証装置703に送信する。認証結果要求は、接続IDを含む。接続IDは、クライアント装置7010とメール認証装置703との接続を一意に識別する識別子である。メール認証装置703は、接続IDによって、クライアント装置7010から前もって受信したユーザIDと認証結果要求とを対応付けて、処理することができる。この接続管理方法は、一般的なWEBサーバに採用されている技術であるため、詳細の説明は省略する。また、メール認証装置703は、WEBサーバでない場合も、WEBサーバと同様な接続管理方法を用いればよい。なお、クライアント装置7010は、ユーザの操作を契機に認証結果要求を送信してもよいし、一定時間ごとに認証結果要求を送信してもよい。

【0020】

その後、クライアント装置7010は、認証結果をメール認証装置703から受信する。

【0021】

図3は、第1の実施形態の個人認証システムに備わるメール認証装置703の構成のブロック図である。メール認証装置703は、物理的には、送受信部7031、中央処理装置7032、主記憶装置7033、補助記憶装置7034、入力装置(図示省略)、表示装置(図示省略)などを備えたコンピュータシステムである。なお、メール認証装置703には、電子メールを受信するためのIPアドレス及びドメイン(DOMAIN)が割り当てられている。送受信部7031は、ネットワーク9に接続され、外部の装置(クライアント装置7010)とデータを送受信するインタフェースである。中央処理装置7032は、例えば、CPUである。中央処理装置7032は、主記憶装置7033に記憶されているプログラムを実行することによって、各種処理を行う。主記憶装置7033は、例えば、メモリである。主記憶装置7033は、中央処理装置7032によって実行されるプログラム及び中央処理装置7032によって必要とされる情報等が記憶される。補助記憶装置7034は、例えば、ハードディスクである。補助記憶装置7034は、各種情報を記憶する。入力装置は、例えば、マウス、キーボード又はタッチパネルである。入力装置には、管理者から各種情報が入力される。表示装置は、ディスプレイである。表示装置には、中央処理装置7032から表示を指示された情報が表示される。なお、メール認証装置703は、送受信部7031、中央処理装置7032及び主記憶装置7033を備えれば、いかなる形態であってもよい。例えば、メール認証装置703は、パーソナルコンピュータ又はサーバ等である。

【0022】

図4は、第1の実施形態のメール認証装置703の機能ブロック図である。メール認証装置703の補助記憶装置7034には、第1の実施形態の認証プログラム70300が記憶されている。第1の実施形態の認証プログラム70300が実行されると、メール認証装置703の主記憶装置7033には、メインモジュール70331、ユーザID受信モジュール703321、認証結果要求受信モジュール703322、ユーザ情報検索モジュール70333、確認用メールアドレス生成モジュール70334、確認用メールアドレス送信モジュール70335、メール受信モジュール70336、受信メール読取モジュール70337、認証モジュール70338及び認証結果送信モジュール70339が記憶される。

【0023】

メインモジュール70331は、ユーザID受信モジュール703321、認証結果要求受信モジュール703322、ユーザ情報検索モジュール70333、確認用メールアドレス生成モジュール70334、確認用メールアドレス送信モジュール70335、メール受信モジュール70336、受信メール読取モジュール70337、認証モジュール70338及び認証結果送信モジュール70339の処理を統括する。

【0024】

ユーザID受信モジュール703321は、クライアント装置7010からユーザIDを受信する。次に、ユーザID受信モジュール703321は、受信したユーザIDを、ユーザ情報検索モジュール70333に引き渡す。そして、ユーザID受信モジュール703321は、ユーザ情報検索モジュール70333にユーザメールアドレスの検索を依頼する。ユーザメールアドレスは、ユーザIDによって識別されるユーザの電子メールアドレスである。

【0025】

認証結果要求受信モジュール703322は、クライアント装置7010から認証結果要求を受信する。認証結果要求受信モジュール703322は、認証結果要求を受信すると、認証モジュール70338に認証を依頼する。

【0026】

ユーザ情報検索モジュール70333は、ユーザID受信モジュール703321からユーザIDを引き受ける。ユーザ情報検索モジュール70333は、引き受けたユーザIDとユーザ管理テーブル70342のユーザID703421とが一致するレコードを、ユーザ管理テーブル70342から選択する。ユーザ情報検索モジュール70333は、選択したレコードから、ユーザメールアドレス703422を抽出する。このようにして、ユーザ情報検索モジュール70333は、引き受けたユーザIDに対応するユーザメールアドレスを検索する。なお、ユーザ管理テーブル70342については、図6で詳細を説明する。そして、ユーザ情報検索モジュール70333は、抽出したユーザメールアドレス703422を、確認用メールアドレス生成モジュール70334に引き渡す。

【0027】

確認用メールアドレス生成モジュール70334は、ユーザ情報検索モジュール70333によって抽出されたユーザメールアドレスを引き受ける。すると、確認用メールアドレス生成モジュール70334は、メール認証装置703によって受信可能なメールアドレスを新たに生成する。そして、確認用メールアドレス生成モジュール70334は、生成したメールアドレスを確認用メールアドレスとして、引き受けたユーザメールアドレスに割り当てる。更に、確認用メールアドレス生成モジュール70334は、引き受けたユーザメールアドレスと生成した確認用メールアドレスとを対応を、メール認証装置703の補助記憶装置に格納される確認用メールアドレス対応テーブル70341に記憶する。確認用メールアドレス対応テーブル70341については、図5で詳細を説明する。なお、確認用メールアドレスには、失効時期が設定されていてもよい。確認用メールアドレスが失効すれば、その確認用メールアドレスに対する成りすましのアクセスがなくなる。確認用メールアドレスの失効時期は、例えば、確認用メールアドレスの生成から一定時間の経過後とする。具体的には、確認用メールアドレスは、当該確認用メールアドレスの生成から10分後に失効する。確認用メールアドレスの失効時期については、本発明の実施者に委ねられる。

【0028】

確認用メールアドレス生成モジュール70334の確認用メールアドレスの生成方法の一例を説明する。まず、確認用メールアドレス生成モジュール70334は、乱数、アプリケーションID及び確認用メールアドレスの生成時刻等に基づいて、一意な文字列を生成する。なお、アプリケーションIDは、当該メール認証装置703にインストールされている認証プログラム70300の一意な識別子である。アプリケーションIDは、一般的にライセンスキーとして知られているものであり、詳細な説明は省略する。なお、文字列の生成方法は、その目的を達成する限り他の方法を用いてもよい。確認用メールアドレス生成モジュール70334は、生成した文字列及びメール認証装置703に割り当てられているドメインに基づいて、確認用メールアドレスを生成する。文字列が「0029382」且つドメインが「authadd.com」の場合、確認用メールアドレス生成モジュール70334は、「0029382@authadd.com」を確認用メールアドレスとして生成する。生成した文字列が一意なため、確認用メールアドレスも一意となる。なお、確認用メールアドレスの生成方法は、その目的を達成する限り他の方法を用いてもよい。

【0029】

図5は、第1の実施形態のメール認証装置703の補助記憶装置7034に記憶されている確認用メールアドレス対応テーブル70341の構成図である。確認用メールアドレス対応テーブル70341は、確認用メールアドレス703412及びユーザメールアドレス703413を含む。確認用メールアドレス703412には、確認用メールアドレス生成モジュール70334によって生成された確認用メールアドレスが格納される。ユーザメールアドレス703413は、認証を要求するユーザのメールアドレスである。なお、ユーザメールアドレス703413には、ユーザ情報検索モジュール70333によって抽出されたユーザメールアドレス703422が格納される。つまり、確認用メールアドレス対応テーブル70341は、クライアント装置7010から受信したユーザIDによって識別されるユーザのメールアドレスと、メール認証装置703によって受信可能なメールアドレスのうち、当該ユーザのメールアドレスに割り当てられたメールアドレスとの対応を示す。

【0030】

なお、メール認証装置703の主記憶装置7033には、確認用メールアドレス生成モジュール70334の代わりに、確認用メールアドレス割当モジュールが記憶されてもよい。この場合、メール認証装置703には、当該メール認証装置703が受信可能なメールアドレスが予め複数設定されている。確認用メールアドレス割当モジュールは、ユーザメールアドレスを引き受けると、以前に引き受けたユーザメールアドレスのいずれにも割り当てられていないメールアドレスを、メール認証装置703が受信可能なメールアドレスの中から特定する。そして、確認用メールアドレス割当モジュールは、特定したメールアドレスを確認用メールアドレスとして、引き受けたユーザメールアドレスに割り当てる。すなわち、確認用メールアドレス割当モジュールは、ユーザメールアドレスに既に割り当てられている確認用メールアドレスを、他のユーザメールアドレスに割り当てない。この場合も、確認用メールアドレスとユーザメールアドレスとの対応は1対1となる。すなわち、確認用メールアドレスによって、ユーザメールアドレスが一意に特定される。ただし、確認用メールアドレス割当モジュールは、ユーザメールアドレスに対する確認用メールアドレスの割り当てを解除する必要がある。なぜなら、ユーザメールアドレスに割り当てられるメールアドレスが、不足してしまうからである。例えば、確認用メールアドレス割当モジュールは、確認用メールアドレスを割り当ててから所定の時間が経過すると、確認用メールアドレスの割り当てを解除する。また、確認用メールアドレス割当モジュールは、ユーザメールアドレスに対する認証を完了すると、当該ユーザメールアドレスに対する確認用メールアドレスの割り当てを解除する。そして、確認用メールアドレス割当モジュールは、割り当てが解除されたメールアドレスを確認用メールアドレスとして、異なるユーザメールアドレスに再度割り当てることができる。ただし、メール認証装置703は、予め設定されたメールアドレスの数より多数のユーザを、所定の時間内に認証できない。なぜならば、メール認証装置703が受信可能なメールアドレスのすべてがユーザIDに既に割り当てられていると、確認用メールアドレス割当モジュールは、新たに引き受けたユーザメールアドレスにメールアドレスを割り当てることができないからである。よって、メール認証装置703が受信可能なメールアドレスは、サービスの提供規模に応じた数だけ予め設定されるのが好ましい。

【0031】

図6は、第1の実施形態のメール認証装置703の補助記憶装置7034に記憶されているユーザ管理テーブル70342の構成図である。ユーザ管理テーブル70342は、ユーザID703421及びユーザメールアドレス703422を含む。ユーザID703421は、第1の実施形態のメール認証装置703で認証を受けるユーザの一意な識別子である。ユーザメールアドレス703422は、当該レコードのユーザID703421によって識別されるユーザの電子メールアドレスである。通常、ユーザメールアドレス703422は、当該レコードのユーザID703421によって識別されるユーザのみが使用可能な電子メールアドレスである。電子メールにはプライベートな内容が含まれるため、多くの個人が、自分専用の電子メールアドレスを保有している。なお、ユーザ管理テーブル70342は、ユーザ固有のその他の情報を保有してもよい。ユーザの固有な情報は、例えば、ユーザID、ユーザ名、パスワード、クレジットカード番号、キャッシュカード番号、ユーザの生体情報、スケジュール表、操作履歴及び預金残高のうち少なくとも一つを含む。つまり、ユーザ管理テーブル70342では、ユーザの固有な情報はユーザID703421に対応して管理されている。

【0032】

第1の実施形態のメール認証装置703のユーザは、予め所定の方法で、ユーザ管理テーブル70342にユーザID703421及びユーザメールアドレス703422を登録する。

【0033】

ここで、図4に戻る。確認用メールアドレス生成モジュール70334は、確認用メールアドレス生成モジュール70334が生成した確認用メールアドレスを、確認用メールアドレス送信モジュール70335に引き渡す。

【0034】

確認用メールアドレス送信モジュール70335は、確認用メールアドレス生成モジュール70334から引き受けた確認用メールアドレスを、クライアント装置7010に送信する。

【0035】

メール受信モジュール70336は、クライアント装置7010から電子メールを受信する。次に、メール受信モジュール70336は、受信した電子メールから、送信先のメールアドレスを取得する。次に、メール受信モジュール70336は、取得した送信先のメールアドレスと一致する確認用メールアドレスを無効にする。これによって、メール認証装置703は、無効にした電子メールアドレス宛ての電子メールを受信できなくなる。なお、メール受信モジュール70336は、当該受信した電子メールの送信元のメールアドレスが偽装されたか否かを判定してもよい。そして、送信元のメールアドレスが偽装されていないとメール受信モジュール70336が判定した場合のみ、受信メール読取モジュール70337が処理を行う。なお、送信元のメールアドレスの偽装は、いかなる方法で判定されてもよい。例えば、メール受信モジュール70336は、SPF(Sender Policy Framework)に沿ったメール受信機能を搭載する。SPFとは、電子メールサーバが偽装メールを検知するための技術である。メール受信モジュール70336は、受信した電子メールのドメインについて、DNS(Domain Name Server)に照会を要求する。そして、メール受信モジュール70336は、DNSによる照会結果と電子メールの送信元のIPアドレスとを照合することによって、電子メールの送信元のメールアドレスが偽装されているか否かを判定する。なお、メール受信モジュール70336が採用する偽装メール検知技術は、その目的を達成する限り、他の方法であってもよい。

【0036】

受信メール読取モジュール70337は、メール受信モジュール70336が受信した電子メールから、送信元のメールアドレス及び送信先のメールアドレスを取得する。続けて、受信メール読取モジュール70337は、取得した送信元のメールアドレスと取得した送信先のメールアドレスとを対応付けて記憶する。なお、送信元のメールアドレスと送信先のメールアドレスとの対応は、メール認証装置703の補助記憶装置に格納される受信メールアドレス対応テーブル70344によって管理される。受信メールアドレス対応テーブル70344については、図7で詳しく詳細を説明する。

【0037】

図7は、メール認証装置703の補助記憶装置7034に格納されている受信メールアドレス対応テーブル70344の構成図である。受信メールアドレス対応テーブル70344は、送信先メールアドレス703442及び送信元メールアドレス703443を含む。送信先メールアドレス703442には、受信メール読取モジュール70337によって取得された送信先のメールアドレスが格納される。送信元メールアドレス703443は、受信メール読取モジュール70337よって取得された送信元のメールアドレスが格納される。

【0038】

認証モジュール70338は、認証の依頼を、認証結果要求受信モジュール703322から受け付ける。続けて、認証モジュール70338は、認証結果要求に含まれる接続IDに基づいて、当該認証結果要求に関連するレコードを、確認用メールアドレス対応テーブル70341から選択する。認証モジュール70338は、確認用メールアドレス703412及びユーザメールアドレス703413を、選択したレコードから抽出する。次に、認証モジュール70338は、抽出した確認用メールアドレス703412と受信メールアドレス対応テーブル70344の送信先メールアドレス703442とが一致し、且つ抽出したユーザメールアドレス703413と受信メールアドレス対応テーブル70344の送信元メールアドレス703443とが一致するレコードが、受信メールアドレス対応テーブル70344に存在するか否かを判定する。当該レコードが受信メールアドレス対応テーブル70344に存在する場合、認証モジュール70338は、認証可能と判定する。一方、当該レコードが受信メールアドレス対応テーブル70344に存在しない場合、認証モジュール70338は、認証不可と判定する。そして、認証モジュール70338は、認証結果を、認証結果送信モジュール70339に引き渡す。

【0039】

また、次の通りであってもよい。認証モジュール70338は、認証結果要求に含まれる接続IDに基づいて、当該認証結果要求に関連するレコードを、確認用メールアドレス対応テーブル70341から選択する。認証モジュール70338は、確認用メールアドレス703412及びユーザメールアドレス703413を、選択したレコードから抽出する。次に、認証モジュール70338は、抽出した確認用メールアドレス703412と受信メールアドレス対応テーブル70344の送信先メールアドレス703442とが一致するレコードを、受信メールアドレス対応テーブル70344から選択する。認証モジュール70338は、送信元メールアドレス703443を、選択したレコードから抽出する。次に、認証モジュール70338は、確認用メールアドレス対応テーブル70341から抽出したユーザメールアドレス703413と、受信メールアドレス対応テーブル70344から抽出した送信元メールアドレス703443と、を比較する。ユーザメールアドレス703413と送信元メールアドレス703443とが一致する場合、認証モジュール70338は、認証可能と判定する。一方、ユーザメールアドレス703413と送信元メールアドレス703443とが不一致の場合、認証モジュール70338は、認証不可と判定する。

【0040】

また、次の通りであってもよい。認証モジュール70338は、認証結果要求に含まれる接続IDに基づいて、当該認証結果要求に関連するレコードを、確認用メールアドレス対応テーブル70341から選択する。認証モジュール70338は、確認用メールアドレス703412及びユーザメールアドレス703413を、選択したレコードから抽出する。次に、認証モジュール70338は、抽出したユーザメールアドレス703413と受信メールアドレス対応テーブル70344の送信元メールアドレス703443とが一致するレコードを、受信メールアドレス対応テーブル70344から選択する。次に、認証モジュール70338は、選択したレコードから、送信先メールアドレス703442を抽出する。次に、認証モジュール70338は、確認用メールアドレス対応テーブル70341から抽出した確認用メールアドレス703412と、受信メールアドレス対応テーブル70344から抽出した送信先メールアドレス703442と、を比較する。確認用メールアドレス703412と送信先メールアドレス703442とが一致する場合、認証モジュール70338は、認証可能と判定する。一方、確認用メールアドレス703412と送信先メールアドレス703442とが不一致の場合、認証モジュール70338は、認証不可と判定する。

【0041】

前述したいずれの場合であっても、認証モジュール70338は、送信元メールアドレス703443と送信先メールアドレス703442との対応と、ユーザメールアドレス703413と確認用メールアドレス703412との対応と、が一致するか否かを判定している。二つの対応が一致している場合、認証モジュール70338は、認証可能と判定する。つまり、認証モジュール70338は、ユーザの固有な情報の送信元であるクライアント装置7010が正当なユーザによって操作されていると判定する。一方、二つの対応が一致しない場合、認証モジュール70338は、認証不可と判定する。つまり、認証モジュール70338は、ユーザの固有な情報の送信元であるクライアント装置7010が不正なユーザによって操作されていると判定する。

【0042】

認証結果送信モジュール70339は、認証モジュール70338によって判定された認証結果を、クライアント装置7010に送信する。なお、認証モジュール70338が認証可能と判定した場合、認証結果送信モジュール70339は、ユーザ管理テーブル70342のユーザID703421に対応するユーザの固有な情報を付随した認証結果を送信してもよい。

【0043】

次に、第1の実施形態の個人認証方法の処理について図を用いて説明する。図8は、第1の実施形態の個人認証方法の処理のシーケンス図である。

【0044】

クライアント装置7010は、ユーザの操作を契機に、ユーザIDを、ネットワーク9を介してメール認証装置703に送信する(ST70111)。

【0045】

すると、ユーザID受信モジュール703321は、クライアント装置7010からユーザIDを受信する(ST70112)。次に、ユーザID受信モジュール703321は、受信したユーザIDを、ユーザ情報検索モジュール70333に引き渡す。

【0046】

ユーザ情報検索モジュール70333は、ユーザIDを引き受けると、引き受けたユーザIDとユーザ管理テーブル70342のユーザID703421とが一致するレコードを、ユーザ管理テーブル70342から選択する。次に、ユーザ情報検索モジュール70333は、選択したレコードから、ユーザメールアドレス703422を抽出する(ST70113)。そして、ユーザ情報検索モジュール70333は、抽出したユーザメールアドレス703422を、確認用メールアドレス生成モジュール70334に引き渡す

【0047】

確認用メールアドレス生成モジュール70334は、ユーザ情報検索モジュール70333からユーザメールアドレス703422を引き受ける。次に、確認用メールアドレス生成モジュール70334は、確認用メールアドレスを生成する(ST70114)。次に、確認用メールアドレス生成モジュール70334は、確認用メールアドレス対応テーブル70341に新たなレコードを生成する。次に、確認用メールアドレス生成モジュール70334は、作成した新たなレコードの確認用メールアドレス703412に、生成した確認用メールアドレスを格納する。次に、確認用メールアドレス生成モジュール70334は、作成した新たなレコードのユーザメールアドレス703413に、ユーザ情報検索モジュール70333から引き受けたユーザメールアドレス703422を格納する(ST70115)。次に、確認用メールアドレス生成モジュール70334は、生成した確認用メールアドレスを、確認用メールアドレス送信モジュール70335に引き渡す。

【0048】

確認用メールアドレス送信モジュール70335は、確認用メールアドレスを、確認用メールアドレス生成モジュール70334から引き受ける。次に、確認用メールアドレス送信モジュール70335は、引き受けた確認用メールアドレスを、ネットワーク9を介して、クライアント装置7010に送信する(ST70116)。

【0049】

クライアント装置7010は、メール認証装置703から確認用メールアドレスを受信する(ST70117)。次に、クライアント装置7010は、受信した確認用メールアドレスを、表示装置に表示する。

【0050】

クライアント装置7010は、ユーザの操作を契機に、ネットワーク9を介して、表示された確認用メールアドレス宛ての電子メールを送信する(ST70118)。

【0051】

すると、メール受信モジュール70336は、クライアント装置7010から電子メールを受信する(ST70119)。

【0052】

受信メール読取モジュール70337は、メール受信モジュール70336が受信した電子メールから、送信元のメールアドレス及び送信先のメールアドレスを取得する。次に、受信メール読取モジュール70337は、受信メールアドレス対応テーブル70344に新たなレコードを生成する。次に、受信メール読取モジュール70337は、作成した新たなレコードの送信先メールアドレス703442に、取得した送信先のメールアドレスを格納する。次に、受信メール読取モジュール70337は、作成した新たなレコードの送信元メールアドレス703443に、取得した送信元のメールアドレスを格納する。(ST70120)。

【0053】

一方で、クライアント装置7010は、認証結果要求を、ネットワーク9を介して、メール認証装置703に送信する(ST70121)。

【0054】

すると、認証結果要求受信モジュール703322は、クライアント装置7010から認証結果要求を受信する(ST70122)。すると、認証結果要求受信モジュール703322は、受信した認証結果要求を認証モジュール70338に引き渡す。そして、認証結果要求受信モジュール703322は、認証モジュール70338に認証を依頼する。

【0055】

認証モジュール70338は、認証の依頼を受ける。認証モジュール70338は、引き受けた認証結果要求に含まれる接続IDに基づいて、当該認証結果要求に関連するレコードを、確認用メールアドレス対応テーブル70341から選択する。認証モジュール70338は、確認用メールアドレス703412及びユーザメールアドレス703413を、選択したレコードから抽出する。次に、認証モジュール70338は、抽出した確認用メールアドレス703412と受信メールアドレス対応テーブル70344の送信先メールアドレス703442とが一致し、且つ抽出したユーザメールアドレス703413と受信メールアドレス対応テーブル70344の送信元メールアドレス703443とが一致するレコードが、受信メールアドレス対応テーブル70344に存在するか否かを判定する。当該レコードが受信メールアドレス対応テーブル70344に存在する場合、認証モジュール70338は、認証可能と判定する。一方、当該レコードが受信メールアドレス対応テーブル70344に存在しない場合、認証モジュール70338は、認証不可と判定する。そして、認証モジュール70338は、認証結果を、認証結果送信モジュール70339に引き渡す(ST70123)。

【0056】

認証結果送信モジュール70339は、認証モジュール70338から認証結果を引き受ける。次に、認証結果送信モジュール70339は、引き受けた認証結果を、ネットワーク9を介してクライアント装置7010に送信する(ST70124)。なお、認証結果送信モジュール70339は、ユーザIDに対応するユーザの固有な情報を認証結果に含めて送信してもよい。

【0057】

すると、クライアント装置7010は、メール認証装置703から認証結果を受信する(ST70125)。

【0058】

前述の通り、クライアント装置7010のユーザは、認証を受けるために、電子メールを用いた。クライアント装置7010のユーザは、ユーザIDと電子メールを送信するクライアント装置7010との両方がなければ、個人認証を受けることができない。これによって、ユーザIDだけを取得した他人は、当該クライアント装置7010のユーザに成りすまして、認証を受けることができない。つまり、ユーザIDが掠め取られたとしても、情報流出を防ぐことができる。また、電子メールが偽造されたとしても、情報流出を防ぐことができる。また、一つののメールアドレスに対して複数のユーザを設定することができる。このように、本実施の形態によれば、安全且つ利便性の高い個人認証システムを提供できる。更に、メール認証装置703が確認用メールアドレス割当モジュールを備える場合には以下の効果を生じる。メール認証装置703は、ユーザIDに対応付けられたユーザメールアドレスと送信元のメールアドレスとを比較する。そのため、一度認証されたユーザが、同一の確認用メールアドレスに誤って電子メールを送信しても、他のユーザが、電子メールを誤って送信したユーザになりすまして認証されることはない。

【0059】

本実施の形態では、メール認証装置703は、1台の装置で構成されるものとしたが、提供するサービスの規模などによっては、複数の装置で構成されてもよい。この場合、メール認証装置703を構成する装置は、適宜なデータ転送経路を介して互いに接続される。また、メール認証装置703は、機能別に複数の装置で構成されてもよい。例えば、メール認証装置703は、確認用メールアドレスを生成し、電子メールを受信する装置と、ユーザID及び認証結果要求を受信し、確認用メールアドレス及び認証結果を送信する装置と、で構成される。この場合も、メール認証装置703を構成する装置は、適宜なデータ転送経路を介して互いに接続される。そして、確認用メールアドレス及び電子メールのメールアドレス等を含む情報は、前記データ転送経路を介して装置間で引き渡される。

【0060】

ところで、前記実施例では、クライアント装置7010のユーザは、認証を受けるために、電子メールを用いた。クライアント装置7010のユーザは、認証を受けるために、SIP(Session Initiation Protocol)による通信を用いてもよい。この場合、クライアント装置7010は、SIPユーザ・エージェントの機能を備える。また、メール認証装置703は、SIPユーザ・エージェントの機能及びSIPサーバの機能を備える。そして、メール認証装置703は、確認用メールアドレスの代わりに、確認用ユーザエージェントアドレスを生成する。確認用ユーザエージェントアドレスは、メール認証装置703がSIPに基づく通信を受信するためのアドレスである。アドレス体系は、電子メールと同様のため、詳細の説明は省略する。確認用ユーザエージェントアドレスの生成方法は、確認用メールアドレスの生成方法と同様であればよい。メール認証装置703は、クライアント装置7010から受信したユーザIDに対応するユーザのユーザエージェントアドレスと生成した確認用ユーザエージェントアドレスとを対応付けて、確認用メールアドレス対応テーブルに記憶する。クライアント装置7010は、ユーザの操作を契機に、SIPによって、認証用ユーザエージェントアドレス宛てにシグナリングを送信する。メール認証装置703は、クライアント装置7010からシグナリングを受信する。メール認証装置703は、受信したシグナリングから、送信元のユーザエージェントアドレス及び送信先のユーザエージェントアドレスを抽出する。次に、メール認証装置703は、抽出した送信元のユーザエージェントアドレスと抽出した送信先のユーザエージェントアドレスとを対応付けて、受信メールアドレス対応テーブルに記憶する。メール認証装置703は、クライアント装置7010から認証結果要求を受信する。すると、メール認証装置703は、受信した認証結果要求に含まれる接続IDに基づいて、当該認証結果要求に関連するレコードを、確認用メールアドレス対応テーブルから選択する。メール認証装置703は、確認用ユーザエージェントアドレス及びユーザのユーザエージェントアドレスを、選択したレコードから抽出する。次に、メール認証装置703は、抽出した確認用ユーザエージェントアドレスと受信メールアドレス対応テーブルの送信先のユーザエージェントアドレスとが一致し、且つ抽出したユーザのユーザエージェントアドレスと受信メールアドレス対応テーブルの送信元のユーザエージェントアドレスとが一致するレコードが、受信メールアドレス対応テーブルに存在するか否かを判定する。当該レコードが受信メールアドレス対応テーブルに存在する場合、メール認証装置703は、認証可能と判定する。一方、当該レコードが受信メールアドレス対応テーブルに存在しない場合、メール認証装置703は、認証不可と判定する。

【0061】

ここで、本発明の第1の実施形態の第1変形例を説明する。第1の実施形態のメール認証装置703は、送信先のメールアドレスと送信元のメールアドレスとの対応と、確認用メールアドレスとユーザメールアドレスとの対応と、を比較する。しかし、第1変形例では、メール認証装置703は、ユーザの固有な情報と送信先のメールアドレスとの対応と、ユーザの固有な情報と確認用メールアドレスとの対応と、を比較する。この場合、確認用メールアドレス対応テーブル70341は、ユーザメールアドレス703413の代わりに、ユーザの固有な情報を含む。また、受信メールアドレス対応テーブル70344は、送信元メールアドレス703443の代わりに、ユーザの固有な情報を含む。そして、メール認証装置703は、クライアント装置7010から受信したユーザの固有な情報から、ユーザの電話番号を特定しない。そのため、メール認証装置703は、受信したユーザの固有な情報と作成された確認用メールアドレスとの対応を、確認用メールアドレス対応テーブル70341に格納する。また、メール認証装置703は、ユーザ管理テーブル70342を参照して、電子メールから取得した送信元のメールアドレスに対応するユーザの固有な情報を特定する。次に、メール認証装置703は、特定したユーザの固有な情報と電子メールから取得した送信先のメールアドレスとの対応を、受信メールアドレス対応テーブル70344に格納する。そして、メール認証装置703は、受信メールアドレス対応テーブル70344に格納されているユーザの固有な情報と送信先のメールアドレスとの対応と、確認用メールアドレス対応テーブル70341に格納されているユーザの固有な情報と確認用メールアドレスとの対応と、を比較する。比較された二つの対応が一致する場合、メール認証装置703は、認証可能と判定する。一方、比較された二つの対応が不一致の場合、メール認証装置703は、認証不可と判定する。なお、以下で説明する全ての実施形態において、同様の変形例が考えられる。

【0062】

ここで、本発明の第1の実施形態の第2変形例を説明する。第1の実施形態のメール認証装置703は、送信先のメールアドレスと送信元のメールアドレスとの対応と、確認用メールアドレスとユーザメールアドレスとの対応と、を比較する。しかし、第2変形例では、メール認証装置703は、受信したユーザの固有な情報と電子メールから取得した送信元のメールアドレスとの対応と、ユーザ管理テーブル70342に記憶されているユーザの固有な情報とユーザメールアドレスとの対応と、を比較する。この場合、確認用メールアドレス対応テーブル70341は、ユーザメールアドレス703413の代わりに、ユーザの固有な情報を含む。また、受信メールアドレス対応テーブル70344は、送信先メールアドレス703442の代わりに、ユーザの固有な情報を含む。そして、メール認証装置703は、クライアント装置7010から受信したユーザの固有な情報から、ユーザの電話番号を特定しない。そのため、メール認証装置703は、受信したユーザの固有な情報と作成された確認用メールアドレスとの対応を、確認用メールアドレス対応テーブル70341に格納する。また、メール認証装置703は、確認用メールアドレス対応テーブル70341を参照して、電子メールから取得した送信先のメールアドレスに対応するユーザの固有な情報を特定する。次に、メール認証装置703は、特定したユーザの固有な情報と電子メールから取得した送信元のメールアドレスとの対応を、受信メールアドレス対応テーブル70344に格納する。そして、メール認証装置703は、受信メールアドレス対応テーブル70344に格納されているユーザの固有な情報と送信元のメールアドレスとの対応と、ユーザ管理テーブル70342に格納されているユーザの固有な情報とユーザメールアドレスとの対応と、を比較する。比較された二つの対応が一致する場合、メール認証装置703は、認証可能と判定する。一方、比較された二つの対応が不一致の場合、メール認証装置703は、認証不可と判定する。なお、以下で説明する全ての実施形態において、同様の変形例が考えられる。

【0063】

前記実施例では、ユーザの固有な情報が、ユーザIDの場合を説明した。しかし、ユーザの固有な情報は、ユーザを識別できるものであれば、いかなるものであってもよい。具体的には、ユーザの固有な情報は、ユーザID、パスワード、ユーザの生体情報、キャッシュカード番号及びクレジットカード番号のうち少なくとも一つを含む。例えば、クライアント装置7010は、ユーザIDとパスワードとの組み合わせを、メール認証装置703に送信してもよい。このように、従来の認証処理と合わせることによって、本実施形態の個人認証システムの安全性を高めることができる。

【0064】

また、本実施の形態では、クライアント装置7010が、受信した確認用メールアドレス宛てに電子メールを送信した。しかし、次の通りであってもよい。クライアント装置7010は、メール認証装置703から受信した確認用メールアドレスを表示装置に表示する。すると、ユーザは、確認用メールアドレスを表示しているクライアント装置7010と異なる第2のクライアント装置7010から、確認用メールアドレス宛てに電子メールを送信してもよい。この場合、認証されるユーザは、第2のクライアント装置7010から送信した電子メールの送信元メールアドレスに対応するユーザである。そして、確認用メールアドレスを表示したクライアント装置7010が、メール認証装置703から認証結果を受信する。例えば、確認用メールアドレスを表示するクライアント装置7010は、パーソナルコンピュータであり、メールを送信する第2のクライアント装置7010は、インターネットに接続されメールの送信が可能な携帯電話である。

【0065】

本実施の形態の認証の具体例を説明する。例えば、クライアント装置7010は、ユーザIDの送信によって、WEBページへのログインを依頼する。この場合、メール認証装置703は、WEBサーバであってもよいし、WEBサーバから認証の依頼を受ける認証専用装置であってもよい。また、クライアント装置7010は、ユーザIDの送信によって、WEBページでのクレジットカード決済を依頼する。この場合、メール認証装置703は、クレジットカード決済を行うWEBサーバであってもよいし、当該WEBサーバから認証の依頼を受ける認証専用装置であってもよい。また、クライアント装置7010は、ユーザIDの送信によって、ATMにおける預金の引き出し、借入金返済又は借入金の借り入れを依頼する。この場合、クライアント装置7010は、ATMである。更に、メール認証装置703は、ATMにおける決済を管理する管理サーバである。また、クライアント装置7010は、ユーザIDの送信によって、店舗でのクレジットカード決済を依頼する。この場合、クライアント装置7010は、クレジットカードの情報を読み取るリーダ装置である。更に、メール認証装置703は、当該リーダ装置におけるクレジットカードの決済を管理する管理サーバである。また、クライアント装置7010は、ユーザIDの送信によって、デビットカード決済を依頼する。この場合、クライアント装置7010は、デビットカードの情報を読み取るリーダ装置である。更に、メール認証装置703は、当該リーダ装置におけるデビットカードの決済を管理する管理サーバである。また、クライアント装置7010は、ユーザIDの送信によって、公共料金との合算後払いによる借り入れを依頼する。この場合、クライアント装置7010は、ATMである。更に、メール認証装置703は、当該ATMにおける借り入れを管理する管理サーバである。また、クライアント装置7010は、ユーザIDの送信によって、公共料金の未払金の支払いを依頼する。この場合、クライアント装置7010は、コンビニ等に設置されている情報端末である。更に、メール認証装置703は、当該情報端末を管理する管理サーバである。また、クライアント装置7010は、ユーザIDの送信によって、社内イントラネットへの接続を依頼する。この場合、メール認証装置703は、社内のイントラネットを管理する管理サーバである。また、クライアント装置7010は、ユーザIDの送信によって、シンクライアント(THIN CLIENT)によるサーバへの接続を依頼する。この場合、メール認証装置703は、シンクライアント装置とサーバとの接続を管理する管理サーバである。また、クライアント装置7010は、ユーザIDの送信によって、無線LANのアクセスポイントへの接続を依頼する。この場合、メール認証装置703は、クライアント装置7010とアクセスポイントとの接続を管理する管理サーバである。なお、前述のユーザは、人でなく、コンピュータであってもよい。例えば、コンピュータがユーザとして、認証を受けてもよい。

【0066】

(第2の実施形態)

以下で第2の実施形態の個人認証システムについて説明するが、第1の実施形態の個人認証システムと重複する箇所は、同じ符号を用いることによって、説明を省略する。

【0067】

図9は、第2の実施形態の個人認証システムの概略の構成図である。図9に示す個人認証システムは、クライアント装置7110、携帯電話7060及びメール認証WEB装置713を備える。クライアント装置7110は、認証を受けようとするユーザによって操作される計算機である。また、クライアント装置7110は、ネットワーク9に接続されている。なお、第2の実施の形態では、ネットワーク9は、インターネットである。クライアント装置7110の構成は、第1の実施形態の個人認証システムに備わるクライアント装置7010(図2)と同一なので、説明を省略する。なお、クライアント装置7110は、送受信部、中央処理装置及び主記憶装置を備えれば、いかなる形態であってもよい。例えば、クライアント装置7110は、パーソナルコンピュータ、サーバ、携帯電話又はATM等である。但し、携帯電話は、クライアント装置7110である場合、WEBブラウザ機能を搭載している。メール認証WEB装置713は、ネットワーク9を介してクライアント装置7110に接続されている。メール認証WEB装置713は、WEBサーバ機能及びメール受信サーバ機能を備える。メール認証WEB装置713の構成は、第1の実施形態の個人認証システムに備わるメール認証装置3(図3)と同一なので、説明を省略する。なお、説明を明瞭にするために、第2の実施形態の個人認証システムでは、1台のクライアント装置7110に対する認証処理を説明する。実際には、メール認証WEB装置713は、ネットワーク9を介して、複数のクライアント装置7110に対する認証を行う。なお、図9では、クライアント装置7110は、5台(パーソナルコンピュータ3台及び携帯電話2台)を図示したが、個人認証システムに何台備わっていても良い。なお、本実施形態の説明では、ユーザの固有な情報がユーザIDの場合を説明する。

【0068】

クライアント装置7110の機能は、第1の実施形態の個人認証システムに備わるクライアント装置7010と同様なので、説明を省略する。具体的には、クライアント装置7110は、HTTPによって、ユーザID及び認証結果要求を、メール認証WEB装置713へ送信する。また、クライアント装置7110は、HTTPによって、確認用メールアドレス及び認証結果を、メール認証WEB装置713から受信する。

【0069】

クライアント装置7110は、第1の実施形態の個人認証システムに備わるクライアント装置7010の機能に加えて、次の機能を持つ。クライアント装置7110は、ユーザの操作を契機に、ログイン用のWEBページの要求を、メール認証WEB装置713に送信する。すると、クライアント装置7110は、メール認証WEB装置713から、ログイン用のWEBページを受信する。また、クライアント装置7110は、メール認証WEB装置713から受信したログイン用のWEBページを、表示装置に表示する。クライアント装置7110の表示装置に表示されるログイン用のWEBページ(図示省略)は、ユーザID入力欄及びユーザID送信ボタンを含む。ユーザID送信ボタンは、ユーザからユーザIDの送信の指示を受け付けるものである。つまり、ユーザIDボタンがユーザによって操作されると、クライアント装置7110は、ユーザID欄に入力されているユーザIDをメール認証WEB装置713に送信する。つまり、ログイン用のWEBページには、ユーザの固有な情報が入力される。そして、クライアント装置7110は、ログイン用のWEBページに入力されたユーザの固有な情報を、メール認証WEB装置713に入力する。

【0070】

図10は、第2の実施形態のメール認証WEB装置713の機能ブロック図である。メール認証WEB装置713の補助記憶装置には、第2の実施形態の認証プログラム71300が記憶されている。第2の実施形態の認証プログラム71300が実行されると、メール認証WEB装置713の主記憶装置には、メインモジュール70331、ユーザID受信モジュール703321、認証結果要求受信モジュール703322、ユーザ情報検索モジュール70333、確認用メールアドレス生成モジュール70334、確認用メールアドレス送信モジュール71335、メール受信モジュール70336、受信メール読取モジュール70337、認証モジュール70338及び認証結果送信モジュール71339が記憶される。

【0071】

確認用メールアドレス送信モジュール71335は、第1の実施形態のメール認証装置703に備わる確認用メールアドレス送信モジュール71335と同一の機能を備える。また、認証結果送信モジュール71339は、第1の実施形態のメール認証装置703に備わる認証結果送信モジュール71339と同一の機能を備える。その他のモジュールは、第1の実施形態のメール認証装置703に備わるものと同一なので、説明を省略する。

【0072】

確認用メールアドレス送信モジュール71335は、確認用メールアドレス送信モジュール71335と同一の機能に加え、確認用メールアドレスを含むWEBページを生成する。確認用メールアドレス送信モジュール71335は、生成したWEBページを、クライアント装置7110に送信する。

【0073】

確認用メールアドレス送信モジュール71335によって生成されるWEBページ(図示省略)は、確認用メールアドレス及び認証結果要求ボタンを含み、クライアント装置7110に表示される。認証結果要求ボタンは、ユーザから認証結果要求の送信の指示を受け付けるものである。つまり、認証結果要求ボタンがユーザによって操作されると、クライアント装置7110は、認証結果要求をメール認証WEB装置713に送信する。なお、確認用メールアドレス送信モジュール71335によって生成されるWEBページは、認証結果要求ボタンを含まなくてもよい。この場合、クライアント装置7110は、ユーザの操作を契機とせずに、認証結果要求をメール認証WEB装置713へ一定間隔で送信する。

【0074】

認証結果送信モジュール71339は、認証結果送信モジュール71339と同一の機能に加え、認証モジュール70338の認証結果を含むWEBページを生成する。認証結果送信モジュール71339は、生成したWEBページを認証結果として、クライアント装置7110に送信する。なお、認証結果が認証可能であった場合、認証結果送信モジュール71339によって生成されたWEBページには、ユーザIDに対応するユーザの固有な情報が含まれてもよい。例えば、ユーザの固有な情報は、ユーザ名、パスワード、クレジットカード番号、キャッシュカード番号、スケジュール表、操作履歴又は預金残高等のうち少なくとも一つを含む。

【0075】

次に、第2の実施形態の個人認証方法について図を用いて説明する。図11は、第2の実施形態の個人認証方法の処理のシーケンス図である。第2の実施形態の個人認証方法(図11)と第1の実施形態の個人認証方法(図8)とを比較する。第2の実施形態の個人認証方法は、ST71116を、ST70116の代わりに含む。また、第2の実施形態の個人認証方法は、ST71124を、ST70124の代わりに含む。なお、第2の実施形態の個人認証方法の処理は、ST71116及びST71124を除いて、第1の実施形態の個人認証方法(図8)と同様である。したがって、ST71116及びST71124以外のステップについては、説明を省略する。

【0076】

ST71116について述べる。確認用メールアドレス送信モジュール71335は、確認用メールアドレス生成モジュール70334によって生成された確認用メールアドレスを、確認用メールアドレス生成モジュール70334から引き受ける。次に、確認用メールアドレス送信モジュール71335は、引き受けた確認用メールアドレスを含むWEBページを生成する。次に、確認用メールアドレス送信モジュール71335は、生成したWEBページを、ネットワーク9を介して、クライアント装置7110に送信する(ST71116)。すると、クライアント装置7110は、確認用電話番号を含むWEBページを受信し、受信したWEBページを表示する。

【0077】

次に、ST71124について述べる。認証結果送信モジュール71339は、認証モジュール70338から認証結果を引き受ける。次に、認証結果送信モジュール71339は、引き受けた認証結果を含むWEBページを生成する。次に、認証結果送信モジュール71339は、生成したWEBページを、ネットワーク9を介してクライアント装置7110に送信する(ST71124)。なお、認証結果送信モジュール71339は、ユーザIDに対応するユーザの固有な情報を含むWEBページを生成し、生成したWEBページを送信してもよい。

【0078】

前述の通り、クライアント装置7110のユーザは、認証を受けるために、電子メールを用いた。クライアント装置7110のユーザは、ユーザIDと電子メールを送信できるクライアント装置7110との両方がなければ、個人認証を受けることができない。これによって、ユーザIDだけを取得した他人は、当該クライアント装置7110のユーザに成りすまして、認証を受けることができない。つまり、ユーザIDが掠め取られたとしても、情報流出を防ぐことができる。また、ユーザIDを入力させるので、電子メールが偽造されたとしても、情報流出を防ぐことができる。また、一つのメールアドレスに対して複数のユーザを設定することができる。このように、本実施の形態によれば、安全且つ利便性の高い個人認証システムを提供できる。

【0079】

(第3の実施形態)

以下で第3の実施形態の個人認証システムについて説明するが、第1の実施形態の個人認証システム又は第2の実施形態の個人認証システムと重複する箇所は、同じ符号を用いることによって、説明を省略する。

【0080】

第2の実施形態の個人認証システムに備わるメール認証WEB装置713は、認証機能及びユーザの固有な情報を含むWEBページの送信機能を備える。このとき、従来のWEBサーバをメール認証WEB装置713の機能を備えるように変更するためには、WEBサーバのプログラムの変更が不可欠である。これに対して、第3の実施形態では、従来のWEBサーバへ、本発明の個人認証方法を容易に導入可能な実施形態を説明する。第3の実施形態の個人認証システムに備わる従来のWEBサーバを、導入WEBサーバ5とする。

【0081】

図12は、第3の実施形態の個人認証システムの概略の構成図である。図12に示す個人認証システムは、複数のクライアント装置7110、複数の携帯電話7060、導入WEBサーバ5及びメール認証専用WEB装置743を備える。クライアント装置7110は、認証を受けようとするユーザによって操作される計算機である。クライアント装置7110はネットワーク9に接続されている。クライアント装置7110の構成は、第1の実施形態の個人認証システムに備わるクライアント装置7010(図2)と同一なので、説明を省略する。携帯電話7060は、認証を受けようとするユーザによって操作される。携帯電話7060は、WEBブラウザを搭載する。また、携帯電話7060は、電子メール送信機能を搭載する。また、携帯電話7060は、ネットワーク9に接続されている。つまり、携帯電話7060は、クライアント装置7110として機能する。導入WEBサーバ5は、ネットワーク9を介してクライアント装置7110及び携帯電話7060に接続されている。なお、本実施の形態では、ネットワーク9はインターネットである。導入WEBサーバ5は、従来のWEBサーバである。例えば、導入WEBサーバ5は、クライアント装置7110のユーザ及び携帯電話7060のユーザからログインを受け付ける。そして、導入WEBサーバ5は、ユーザの固有な情報を含むWEBページをクライアント装置7110に送信する。具体的には、導入WEBサーバ5は、ユーザIDに対応する会員用のWEBページを送信する。メール認証専用WEB装置743は、ネットワーク9を介してクライアント装置7110及び携帯電話7060に接続されている。メール認証専用WEB装置743は、WEBサーバ機能及びメール受信サーバ機能を備えている。メール認証専用WEB装置743の構成は、第1の実施形態の個人認証システムに備わるメール認証装置703(図3)と同一なので、説明を省略する。なお、図12では、クライアント装置7110は、3台を図示したが、個人認証システムに何台備わっていても良い。また、携帯電話7060は、2台を図示したが、個人認証システムに何台備わっていてもよい。

【0082】

なお、説明を明瞭にするために、第3の実施形態の個人認証システムの説明では、導入WEBサーバ5には、ドメイン「dounyu.jp」が割り当てられているとする。また、メール認証専用WEB装置743には、ドメイン「ninsho.jp」が割り当てられているとする。

【0083】

クライアント装置7110は、第1の実施形態の個人認証システムに備わるクライアント装置7010の機能に加えて、次の機能を持つ。クライアント装置7110は、ユーザの操作を契機に、ログイン用のWEBページの要求を、導入WEBサーバ5に送信する。また、クライアント装置7110は、導入WEBサーバ5から、ログイン用のWEBページを受信する。また、クライアント装置7110は、導入WEBサーバ5から受信したログイン用のWEBページを、表示装置に表示する。クライアント装置7110の表示装置に表示されるログイン用のWEBページ(図示省略)は、ユーザID入力欄及びユーザID送信ボタンを含む。ユーザID送信ボタンは、ユーザからユーザIDの送信の指示を受け付けるものである。ユーザID送信ボタンがユーザによって操作されると、クライアント装置7110は、ユーザID欄に入力されているユーザIDをメール認証専用WEB装置743に送信する。また、クライアント装置7110は、メール認証専用WEB装置743から受信する認証結果を示すWEBページに含まれる情報に基づいて、会員用のWEBページの要求を、導入WEBサーバ5に送信する。

【0084】

導入WEBサーバ5は、クライアント装置7110からログイン用のWEBページの要求を受信する。すると、導入WEBサーバ5は、ログイン用のWEBページをクライアント装置7110に送信する。ログイン用のWEBページは、前述の通り、ユーザID入力欄及びユーザID送信ボタンを含む。また、ログイン用のWEBページは、認証サイト情報を含む。認証サイト情報は、ユーザIDの送信先であるメール認証専用WEB装置743のURL及び戻先URLを含む。戻先URLは、メール認証専用WEB装置743による認証完了後に、クライアント装置7110が会員用のWEBページの要求を送信するためのURLである。ここで、認証サイト情報の例を示す。例えば、認証サイト情報は、<FORM METHOD=“POST” ACTION=“http://www.ninsho.jp/index.php?rurl=http://www.dounyu.jp/member.php”> ユーザID:<INPUT TYPE=“text” NAME=“USRID”><BR> <INPUT TYPE=“submit” VALUE=“送信”> </FORM>である。「rurl=」以降のURLが、戻先URLである。なお、認証サイト情報は、その目的を達成する限り、他のものであってもよい。

【0085】

クライアント装置7110は、メール認証専用WEB装置743によって認証が許可されると、会員用WEBページの要求を送信する。導入WEBサーバ5は、クライアント装置7110から、会員用のWEBページの要求を受信する。すると導入WEBサーバ5は、受信した会員用のWEBページの要求から、ユーザのメールアドレスを抽出する。導入WEBサーバ5は、抽出したユーザのメールアドレスに対応するユーザの固有な情報を含むWEBページを生成する。導入WEBサーバ5は、生成したWEBページを、会員用のWEBページとして、クライアント装置7110に送信する。

【0086】

メール認証専用WEB装置743の機能は、主に、第2の実施形態の個人認証システムに備わるメール認証WEB装置713と同様である。メール認証専用WEB装置743の機能は、第2の実施形態の個人認証システムに備わるメール認証WEB装置713の機能に加えて、次の機能を備える。メール認証専用WEB装置743は、ユーザIDと共に戻先URLをクライアント装置7110から受信する。また、メール認証専用WEB装置743は、受信した戻先URLと生成した確認用メールアドレスとを対応付けて、確認用メールアドレス対応テーブル70341に記憶する。そのため、確認用メールアドレス対応テーブル70341は、戻先URL(図示省略)を含む。また、メール認証専用WEB装置743は、認証結果、戻先URL及びユーザのメールアドレスを含むWEBページを生成する。生成されたWEBページに含まれるソースコードの例を示す。例えば、ソースコードは、「<meta http−equiv=“Refresh” content=“0;url=http://www.dounyu.jp/member.php?usrmail=taka@yahoo.co.jp&auth=1”>」である。「url=」以降のURLが、戻先URLである。「usrmail=」以降のメールアドレスが、ユーザのメールアドレスである。「auth=」以降の値が、認証結果である。例えば、「1」は、認証可能であり、「0」は認証不可である。ただし、「auth=」は必ずしも含まれている必要はない。また、例えば、ソースコードは、「<A HREF=“http://www.dounyu.jp/member.php?usrmail=taka@yahoo.co.jp&auth=1”>会員ページはこちら</A>」である。「url=」以降のURLが、戻先URLである。「usrmail=」以降のメールアドレスが、ユーザのメールアドレスである。「auth=」以降の値が、認証結果である。例えば、「1」は、認証可能であり、「0」は認証不可である。ただし、「auth=」は必ずしも含まれている必要はない。なお、前記WEBページが含むソースコードは、その目的を達成する限り、他のものであってもよい。

【0087】

次に、第3の実施形態の個人認証方法について図を用いて説明する。図13は、第3の実施形態の個人認証方法の処理のシーケンス図である。第3の実施形態の個人認証方法(図13)と第2の実施形態の個人認証方法(図11)とを比較する。第3の実施形態の個人認証方法は、ST74112を、ST70112の代わりに含む。また、第3の実施形態の個人認証方法は、ST74115を、ST70115の代わりに含む。また、第3の実施形態の個人認証方法は、ST74124を、ST71124の代わりに含む。また、第3の実施形態の個人認証方法は、ST74109、ST74110、ST74126、ST74127及びST74128を含む。なお、第3の実施形態の個人認証方法の処理は、ST74115、ST74112及びST74124を除いて、第2の実施形態の個人認証方法(図11)と同様である。したがって、ST74115、ST74112及びST74124以外のステップについては、説明を省略する。

【0088】

ST74109について説明する。クライアント装置7110は、ネットワーク9を介して導入WEBサーバ5へ、ログイン用のWEBページの要求を送信する(ST74109)。

【0089】

ST74110について説明する。導入WEBサーバ5は、クライアント装置7110から、ログイン用のWEBページの要求を受信する。すると、導入WEBサーバ5は、認証サイト情報を含むログイン用のWEBページを、ネットワーク9を介してクライアント装置7110に送信する(ST74110)。

【0090】

ST74112について説明する。メール認証専用WEB装置743に備わるユーザID受信モジュール703321は、ユーザID及び戻先URLをクライアント装置7110から受信する。次に、ユーザID受信モジュール703321は、ユーザ情報検索モジュール70333に、受信したユーザIDを引き渡す(ST74112)。

【0091】

ST74115について説明する。確認用メールアドレス生成モジュール70334は、確認用メールアドレス対応テーブル70341に新たなレコードを生成する。次に、確認用メールアドレス生成モジュール70334は、作成した新たなレコードのユーザメールアドレス703413に、ユーザ情報検索モジュール70333から引き受けたユーザメールアドレスを格納する。次に、確認用メールアドレス生成モジュール70334は、作成した新たなレコードの確認用メールアドレス703412に、生成した確認用メールアドレスを格納する。次に、確認用メールアドレス生成モジュール70334は、作成した新たなレコードの戻先URLに、ユーザID受信モジュール703321が受信した戻先URLを、格納する(ST74115)。

【0092】

ST74124について説明する。認証結果送信モジュール71339は、認証モジュール70338から認証結果を引き受ける。次に、認証結果送信モジュール71339は、認証に利用された確認用メールアドレスと確認用メールアドレス対応テーブル70341の確認用メールアドレス703412とが一致するレコードを、確認用メールアドレス対応テーブル70341から選択する。次に、認証結果送信モジュール71339は、選択したレコードから、戻先URL及びユーザメールアドレス703413を抽出する。認証結果送信モジュール71339は、引き受けた認証結果、抽出した戻先URL及び抽出したユーザメールアドレス703413を含むWEBページを生成する。次に、認証結果送信モジュール71339は、生成したWEBページを、認証結果として、ネットワーク9を介して、クライアント装置7110に送信する(ST74124)。

【0093】

ST74126について説明する。クライアント装置7110は、メール認証専用WEB装置743から、認証結果として送信されたWEBページを受信する。次に、クライアント装置7110は、受信したWEBページに基づいて、会員用のWEBページの要求を、ネットワーク9を介して導入WEBサーバ5へ送信する(ST74126)。会員用のWEBページの要求は、ユーザのメールアドレスを含む。例えば、会員用のWEBページの要求は、「http://www.dounyu.jp/member.php?usrmail=taka@yahoo.co.jp&auth=1」というURLである。「usrmail=」以降が、ユーザのメールアドレスである。

【0094】

ST74127について説明する。導入WEBサーバ5は、クライアント装置7110から会員用のWEBページの要求を受信する。次に、導入WEBサーバ5は、受信した会員用のWEBページの要求から、ユーザのメールアドレスを抽出する。次に、導入WEBサーバ5は、抽出したユーザのメールアドレスに基づいて、ユーザを特定する。次に、導入WEBサーバ5は、特定したユーザに対応する会員用のWEBページを生成する。次に、導入WEBサーバ5は、生成した会員用のWEBページを、ネットワーク9を介して、クライアント装置7110に送信する(ST74127)。

【0095】

ST74128について説明する。クライアント装置7110は、会員用のWEBページを、ネットワーク9を介して導入WEBサーバ5から受信する。次に、クライアント装置7110は、受信した会員用のWEBページを、表示装置に表示する(ST74128)。

【0096】

第3の実施形態の個人認証方法の処理の概要を説明する。クライアント装置7110は、ユーザの操作を契機に、ログイン用のWEBページを、導入WEBサーバ5に要求する(ST74109)。導入WEBサーバ5は、要求されたログイン用のWEBページを、クライアント装置7110に送信する(ST74110)。クライアント装置7110は、ログイン用のWEBページに含まれる認証サイト情報に基づいて、メール認証専用WEB装置743にユーザID及び戻先URLを送信する(ST70111)。メール認証専用WEB装置743は、ユーザID及び戻先URLを受信する(ST74112)。次に、メール認証専用WEB装置743は、受信したユーザIDに基づいて、ユーザメールアドレスを検索する(ST70113)。次に、メール認証専用WEB装置743、確認用メールアドレスを生成する(ST70114)。次に、メール認証専用WEB装置743は、検索したユーザメールアドレス、生成した確認用メールアドレス及び受信した戻先URLを対応付けて、確認用メールアドレス対応テーブル70341に記憶する(ST74115)。次に、メール認証専用WEB装置743は、生成した確認用メールアドレスを、クライアント装置7110に送信する(ST71116)。クライアント装置7110は、確認用メールアドレスを受信する(ST70117)。そして、クライアント装置7110は、受信した確認用メールアドレスを表示する。次に、クライアント装置7110は、確認用メールアドレス宛てに、電子メールを送信する(ST70118)。すると、メール認証専用WEB装置743は、クライアント装置7110から、電子メールを受信する(ST70119)。次に、メール認証専用WEB装置743は、受信した電子メールから、送信元のメールアドレス及び送信先のメールアドレスを特定する。次に、メール認証専用WEB装置743は、特定した送信先のメールアドレスと特定した送信元のメールアドレスとを対応付けて、受信メールアドレス対応テーブル70344に記憶する(ST70120)。一方で、クライアント装置7110は、認証結果要求を、メール認証専用WEB装置743に送信する(ST70121)。すると、メール認証専用WEB装置743は、クライアント装置7110から、認証結果要求を受信する(ST70122)。メール認証専用WEB装置743は、受信した認証結果要求に含まれる接続IDに基づいて、当該認証結果要求に関連するレコードを、確認用メールアドレス対応テーブル70341から選択する。メール認証専用WEB装置743は、確認用メールアドレス703412及びユーザメールアドレス703413を、選択したレコードから抽出する。次に、メール認証専用WEB装置743は、抽出した確認用メールアドレス703412と受信メールアドレス対応テーブル70344の送信先メールアドレス703442とが一致し、且つ抽出したユーザメールアドレス703413と受信メールアドレス対応テーブル70344の送信元メールアドレス703443とが一致するレコードが、受信メールアドレス対応テーブル70344に存在するか否かを判定する。当該レコードが受信メールアドレス対応テーブル70344に存在する場合、メール認証専用WEB装置743は、認証可能と判定する。一方、当該レコードが受信メールアドレス対応テーブル70344に存在しない場合、メール認証専用WEB装置743は、認証不可と判定する(ST70123)。次に、メール認証専用WEB装置743は、戻先URL、ユーザのメールアドレス及び認証結果を含むWEBページを、クライアント装置7110に送信する(ST74124)。クライアント装置7110は、WEBページを受信する(ST70125)。次に、クライアント装置7110は、受信したWEBページに含まれる戻先URLに基づいて、会員用のWEBページの要求を導入WEBサーバ5に送信する(ST74126)。導入WEBサーバ5は、クライアント装置7110から、会員用のWEBページの要求を受信する。次に、導入WEBサーバ5は、受信した会員用のWEBページの要求から、ユーザのメールアドレスを抽出する。次に、導入WEBサーバ5は、抽出したユーザのメールアドレスに対応する会員用のWEBページを、クライアント装置7110に送信する(ST74127)。なお、会員用WEBページは、抽出されたユーザのメールアドレスに対応するユーザの固有な情報を含む。次に、クライアント装置7110は、会員用のWEBページを、導入WEBサーバ5から受信する。次に、クライアント装置7110は、受信した会員用のWEBページを、表示装置に表示する(ST74128)。

【0097】

前述の通り、従来のWEBサーバである導入WEBサーバ5は、クライアント装置7110に送信するログイン用のWEBページに、認証サイト情報を含めるだけで、本発明の個人認証方法を導入できる。

【0098】

前述した実施形態では、メール認証専用WEB装置743は、ユーザ管理テーブル70342を記憶している。しかし、メール認証専用WEB装置743は、必ずしも、ユーザ管理テーブル70342を記憶している必要はない。代わりに、導入WEBサーバ5が、ユーザ管理テーブル70342を記憶する。この場合、ステップST70113において、メール認証専用WEB装置743は、受信したユーザIDに基づいて、ユーザのメールアドレスを検索しない。そして、メール認証専用WEB装置743は、受信したユーザIDと生成した確認用メールアドレスとの対応を、確認用メールアドレス対応テーブル70341に格納する。また、ステップST70123において、メール認証専用WEB装置743は、取得した送信先のメールアドレスと確認用メールアドレス対応テーブル70341の確認用メールアドレス703412とが一致するレコードを、確認用メールアドレス対応テーブル70341から選択する。次に、メール認証専用WEB装置743は、選択したレコードから、ユーザIDを抽出する。次に、メール認証専用WEB装置743は、抽出したユーザID及び取得した送信元のメールアドレスを、クライアント装置7110に送信する。次に、クライアント装置7110は、受信したユーザID及び送信元のメールアドレスを含む会員用のWEBページの要求を送信する。すると、導入WEBサーバ5は、クライアント装置7110から受信した会員用のWEBページの要求から、ユーザID及び送信元のメールアドレスを抽出する。次に、導入WEBサーバ5は、抽出したユーザIDとユーザ管理テーブル70342のユーザID703421とが一致し、且つ抽出した送信元のメールアドレスとユーザ管理テーブル70342のユーザメールアドレス703422とが一致するレコードが、ユーザ管理テーブル70342に存在するか否かを判定する。当該レコードがユーザ管理テーブル70342に存在する場合、導入WEBサーバ5は、認証可能と判定する。一方、当該レコードがユーザ管理テーブル70342に存在しない場合、導入WEBサーバ5は、認証不可と判定する。

【0099】

前述した実施形態では、導入WEBサーバ5は、クライアント装置7110から受信する会員用のWEBページの要求に含まれるメールアドレスを信頼して、会員用のWEBページを送信する。しかし、会員用のWEBページの要求に含まれるメールアドレスは、偽造されことがある。そこで、導入WEBサーバ5は、refererを参照することによって、リンク元がメール認証専用WEB装置743であることを確認してもよい。

【0100】

(第4の実施形態)

以下で第4の実施形態の個人認証システムについて説明するが、第3の実施形態の個人認証システムと重複する箇所は、同じ符号を用いることによって、説明を省略する。

【0101】

インターネット上の電子商取引では、決済手段として、クレジットカードが用いられることが多い。第4の実施形態では、第3の実施形態の個人認証システムを、インターネット上のクレジットカード決済に応用する例を説明する。第4の実施形態では、クレジットカード番号が、第3の実施形態におけるユーザIDと同様の役割を担う。つまり、第4の実施の形態では、ユーザの固有な情報がクレジットカード番号である。

【0102】

第4の実施形態の個人認証システムの概略の構成図は、第3の実施形態の個人認証システムの概略の構成図(図12)と同一なので、詳細の説明は省略する。クライアント装置7110は、クレジットカード決済を実行しようとするユーザによって操作される。携帯電話7060は、クレジットカード決済を実行しようとするユーザによって操作される。なお、携帯電話7060は、クライアント装置7110として機能する。導入WEBサーバ5は、物品販売又はサービス販売等の電子商取引を提供するWEBサーバである。メール認証専用WEB装置743は、クレジットカードの与信審査及び課金を処理するWEB装置である。メール認証専用WEB装置743のユーザ管理テーブル70342は、クレジットカード番号(図示省略)を含む。ユーザ管理テーブルに含まれるクレジットカード番号は、ユーザが所有するクレジットカードの番号である。ユーザ管理テーブル70342には、クレジットカード番号と当該クレジットカードを所有するユーザの電子メールアドレスとが対応付けて記憶されている。また、メール認証専用WEB装置743の確認用メールアドレス対応テーブル70341は、決済金額(図示省略)を含む。確認用メールアドレス対応テーブル70341に含まれる決済金額は、クレジットカードで決済しようとする金額である。

【0103】

第4の実施形態の個人認証方法の処理の概要を説明する。導入WEBサーバ5は、ユーザの操作を契機に、決済金額を確定する。決済金額の確定方法は、従来の電子商取引のサイトで採用されている方法でよい。次に、クライアント装置7110は、ユーザの操作を契機に、ログイン用のWEBページの要求に代えて、決済用のWEBページの要求を、導入WEBサーバ5に送信する。導入WEBサーバ5は、決済用のWEBページの要求を受信する。すると、導入WEBサーバ5は、要求された決済用のWEBページを生成する。次に、導入WEBサーバ5は、生成した決済用のWEBページを、クライアント装置7110に送信する。導入WEBサーバ5によって生成される決済用のWEBページは、認証サイト情報を含む。認証サイト情報は、戻先URL及び決済金額を含む。クライアント装置7110は、決済用のWEBページを受信する。決済用のWEBページは、クレジットカード番号入力欄、クレジットカード番号送信ボタン及び決済金額を含む。また、決済用のWEBページは、認証サイト情報を含む。クレジットカード番号送信ボタンは、ユーザからクレジットカード番号の送信の指示を受け付けるものである。クレジットカード番号送信ボタンがユーザによって操作されると、クライアント装置7110は、クレジットカード番号入力欄に入力されているクレジットカード番号をメール認証専用WEB装置743に送信する。このとき、クライアント装置7110は、受信した決済用のWEBページに含まれる認証サイト情報に基づいて、クレジットカード番号と共に、戻先URL及び決済金額を、メール認証専用WEB装置743に送信する。メール認証専用WEB装置743は、クレジットカード番号、戻先URL及び決済金額を受信する。次に、メール認証専用WEB装置743は、受信したクレジットカード番号に基づいて、ユーザ管理テーブル70342から、ユーザメールアドレス703422を抽出する。次に、メール認証専用WEB装置743は、確認用メールアドレスを生成する。次に、メール認証専用WEB装置743は、抽出したユーザメールアドレス703422、生成した確認用メールアドレス、受信した戻先URL及び受信した決済金額を対応付けて、確認用メールアドレス対応テーブル70341に記憶する。次に、メール認証専用WEB装置743は、生成した確認用メールアドレスを、クライアント装置7110に送信する。クライアント装置7110は、確認用メールアドレスを受信する。次に、クライアント装置7110は、確認用メールアドレス宛てに、電子メールを送信する。メール認証専用WEB装置743は、クライアント装置7110から電子メールを受信する。すると、メール認証専用WEB装置743は、受信した電子メールから、送信元のメールアドレス及び送信先のメールアドレスを取得する。次に、メール認証専用WEB装置743は、取得した送信元のメールアドレスと、取得した送信先のメールアドレスとを対応付けて、受信メールアドレス対応テーブル70344に記憶する。一方で、クライアント装置7110は、認証結果要求を、メール認証専用WEB装置743に送信する。メール認証専用WEB装置743は、クライアント装置7110から、認証結果要求を受信する。次に、メール認証専用WEB装置743は、受信した認証結果要求に含まれる接続IDに基づいて、当該認証結果要求に関連するレコードを、確認用メールアドレス対応テーブル70341から選択する。メール認証専用WEB装置743は、確認用メールアドレス703412及びユーザメールアドレス703413を、選択したレコードから抽出する。次に、メール認証専用WEB装置743は、抽出した確認用メールアドレス703412と受信メールアドレス対応テーブル70344の送信先メールアドレス703442とが一致し、且つ抽出したユーザメールアドレス703413と受信メールアドレス対応テーブル70344の送信元メールアドレス703443とが一致するレコードが、受信メールアドレス対応テーブル70344に存在するか否かを判定する。当該レコードが受信メールアドレス対応テーブル70344に存在しない場合、メール認証専用WEB装置743は、認証不可と判定する。一方、当該レコードが受信メールアドレス対応テーブル70344に存在する場合、メール認証専用WEB装置743は、抽出したユーザメールアドレス703422に対応するクレジットカードに対する与信審査を行う。与信審査では、メール認証専用WEB装置743は、確認用メールアドレス対応テーブル70341に記憶されている決済金額を、当該クレジットカードで決済可能か否かを判定する。なお、与信審査は、従来のクレジットカード利用時の与信審査と同様である。ところで、メール認証専用WEB装置743は、ユーザ管理テーブル70342にクレジットカード番号を含むため、ユーザメールアドレスに対応するクレジットカードを容易に特定できる。メール認証専用WEB装置743は、与信審査が良好であると、クレジットカードに決済金額を課金する。なお、メール認証専用WEB装置743は、与信審査処理及び課金処理を、与信審査処理及び課金処理を専用に行う装置に依頼してもよい。メール認証専用WEB装置743は、課金処理を完了すると、認証結果を認証可能と判定する。メール認証専用WEB装置743は、ユーザメールアドレス、認証結果及び戻先URLを含むWEBページを、クライアント装置7110に送信する。クライアント装置7110は、受信したWEBページに含まれる認証結果及び戻先URLに基づいて、ユーザメールアドレスを含む決済終了のWEBページの要求を、導入WEBサーバ5に送信する。導入WEBサーバ5は、クライアント装置7110から、決済終了のWEBページの要求を受信する。次に、導入WEBサーバ5は、受信した決済終了のWEBページの要求から、ユーザメールアドレスを抽出する。次に、導入WEBサーバ5は、抽出したユーザメールアドレスに対応する決済終了のWEBページを、クライアント装置7110に送信する。なお、決済終了のWEBページは、抽出されたユーザメールアドレスに対応するユーザの固有な情報を含む。

【0104】

前述の通り、第3の実施形態の個人認証システムは、クレジットカードの決済に、応用することができる。なお、第4の実施形態では、クレジットカード決済について説明したが、決済手段は、認証を経て決済する手段であればなんであってもよい。例えば、決済手段には、「Edy」(商標)、「ジェイデビット」(商標)又は「ケータイ払いサービス」(商標)等がある。「Edy」(商標)は、店舗又はインターネット上で利用可能な電子マネーである。「ジェイデビット」(商標)は、店舗又はインターネット上で利用可能な預金口座引き落としの決済サービスである。「ケータイ払いサービス」(商標)は、決済金額が携帯電話料金の請求に合算される、インターネット上で利用可能な後払いの決済サービスである。

【0105】

ところで、導入WEBサーバが生成する決済用のWEBページは、クレジットカード番号入力欄を含んだ。導入WEBサーバが生成する決済用のWEBページは、クレジットカード番号入力欄に加えて、クレジットカード有効期限の入力欄、契約者氏名の入力欄及び暗証番号の入力欄を含んでもよい。クライアント装置7110は、クレジットカード番号だけではなく、クレジットカード有効期限、契約者氏名及び暗証番号を、メール認証専用WEB装置743に送信する。メール認証専用WEB装置743は、クレジットカード番号、クレジットカード有効期限、契約者氏名及び暗証番号によって、従来の認証を重ねて実施する。従来の認証処理と合わせることで、本実施形態の個人システムの安全性が高まる。なお、本実施の形態におけるユーザの固有な情報は、クレジットカード有効期限、契約者氏名又は暗証番号等も含む。

【0106】

(第5の実施形態)

以下で第5の実施形態の個人認証システムについて説明するが、第1の実施形態の個人認証システムと重複する箇所は、同じ符号を用いることによって、説明を省略する。

【0107】

第5の実施形態の個人認証システムとして、第1の実施形態の個人認証システムを、ATMのユーザ認証に用いる具体的な実施形態について説明する。従来、ATMは、なりすましの利用を防止するために、暗証番号の照合を行う。しかし、暗証番号の盗撮などによる、なりすましの操作が社会問題化している。第5の実施形態の個人認証システムでは、暗証番号の照合の代わりに、電子メールを用いる実施例を説明する。なお、第5の実施形態では、金融機関の口座番号が、第1の実施形態におけるユーザIDと同様の役割を担う。つまり、第5の実施の形態では、ユーザの固有な情報が口座番号等を含むキャッシュカードの固有な情報である。

【0108】

図14は、第5の実施形態の個人認証システムの概略の構成図である。図14に示す個人認証システムは、複数のATM(AUTOMATIC TELLER MACHINE)7210、複数の携帯電話7060及びATMメール認証装置723を備える。ATM7210は、認証を受け、現金を出し入れしようとするユーザによって操作される。ATM7210はネットワーク9に接続されている。携帯電話7060は、認証を受け、現金を出し入れしようとするユーザによって操作される。携帯電話7060は、電子メール送信機能を備える。携帯電話7060は、インターネット1に接続されている。ATMメール認証装置723は、ネットワーク9を介してATM7210に接続されている。第5の実施の形態では、ネットワーク9はインターナルネットワークである。また、ネットワーク9は、複数の金融機関に設置されたATMメール認証装置を集約する中継装置を含んでもよい。また、ATMメール認証装置723は、インターネット1を介して携帯電話7060に接続されている。ATMメール認証装置723の構成は、第1の実施形態の個人認証システムに備わるメール認証装置703(図3)と同一なので、説明を省略する。なお、説明を明瞭にするために、第5の実施形態の個人認証システムでは、1台のATM7210に対する認証処理を説明する。実際には、ATMメール認証装置723は、ネットワーク9を介して、複数のATM7210に対する認証を行う。なお、図14では、ATM7210は、3台を図示したが、個人認証システムに何台備わっていても良い。また、携帯電話7060は、3台を図示したが、個人認証システムに何台備わっていてもよい。なお、個人認証システムは、携帯電話7060の代わりに、電子メール送信機能を備える端末を備えてもよい。

【0109】

図15は、第5の実施形態の個人認証システムに備わるATM7210の構成のブロック図である。ATM7210は、物理的には、送受信部7211、中央処理装置7212、主記憶装置7213、補助記憶装置7214、入力装置(図示省略)、表示装置(図示省略)、現金取扱部7215及びカード情報読取部7216等を備える。送受信部7211は、ネットワーク9に接続され、外部の装置(ATMメール認証装置723)とデータを送受信するインタフェースである。中央処理装置7212は、例えば、CPUである。中央処理装置7212は、主記憶装置7213に記憶されているプログラムを実行することによって、各種処理を行う。主記憶装置7213は、例えば、メモリである。主記憶装置7213は、中央処理装置7212によって実行されるプログラム及び中央処理装置7212によって必要とされる情報等が記憶される。補助記憶装置7214は、例えば、ハードディスクである。補助記憶装置7214は、各種情報を記憶する。入力装置は、例えば、キーボード又はタッチパネルである。入力装置には、ユーザから各種情報が入力される。表示装置は、ディスプレイである。表示装置には、中央処理装置7212から表示を指示された情報が表示される。現金取扱部7215は、紙幣及び貨幣を物理的に管理する。更に、現金取扱部7215は、紙幣及び貨幣を入出金する。現金取扱部7215は、一般的な金融機関のATMに備えられているものでよい。カード情報読取部7216は、キャッシュカードに記憶された情報を読み取る装置である。カード情報読取部7216は、一般的なATMに備えられているもので十分である。なお、ATM7210は、必ずしも、補助記憶装置7214を備えている必要はない。

【0110】

第5の実施形態の個人認証システムに備わるATM7210の機能は、主に、第1の実施形態の個人認証システムに備わるクライアント装置7010と同様である。第5の実施形態の個人認証システムに備わるATM7210は、第1の実施形態の個人認証システムに備わるクライアント装置7110の機能に加えて、次の機能を持つ。ATM7210は、ユーザの操作を契機に、キャッシュカードから、キャッシュカードの固有な情報を読み取る。ATM7210は、キャッシュカードの固有な情報を、ATMメール認証装置723に送信する。キャッシュカードの固有な情報は、例えば、銀行番号、支店番号、口座番号及び口座種別のうち少なくとも一つを含む。本実施形態の説明では、キャッシュカードの固有な情報は、口座番号とする。

【0111】

携帯電話7060は、インターネット接続機能を搭載する。よって、携帯電話7060は、インターネット1を介して、ATMメール認証装置723へ電子メールを送信する。

【0112】

第5の実施形態の個人認証システムに備わるATMメール認証装置723の機能は、主に、第1の実施形態の個人認証システムに備わるメール認証装置703と同様である。第5の実施形態の個人認証システムに備わるATMメール認証装置723は、第1の実施形態の個人認証システムに備わるメール認証装置703と同一の機能に加えて、次の機能を備える。第5の実施形態のATMメール認証装置723は、ユーザの口座を管理する。ATMメール認証装置723のユーザ管理テーブル70342は、口座番号(図示省略)を含む。ユーザ管理テーブル70342に含まれる口座番号は、ユーザが所有する金融機関の口座の番号である。ユーザ管理テーブル70342には、予め、口座番号とユーザメールアドレス703422とが対応付けて記憶されている。その他にも、ユーザ管理テーブル70342は、ユーザIDに対応して、金融機関の口座情報を記憶する。金融機関の口座情報は、預金残高、借入金残高及び借入可能残高等である。ただし、ユーザの固有な情報は、必ずしもユーザ管理テーブル70342によって管理されている必要はなく、ユーザIDに対応して複数のテーブルによって管理されていてもよい。ユーザの固有な情報の管理方法は、サービスの種類及び利用者の規模に応じて、本発明の実施者に委ねられる。ユーザIDに対応するユーザの固有な情報の一部は、ATMメール認証装置723からATM7210へ送信される認証結果に含まれる。

【0113】

次に、第5の実施形態の個人認証方法について説明する。第5の実施形態の個人認証方法のシーケンス図は、主に、第1の実施形態の個人認証方法のシーケンス図である図8と同様である。ただし、電子メールを送信する装置は、ATM7210ではなく、第二のクライアント装置である携帯電話7060である。

【0114】

ATM7210のカード情報読取部7216は、ユーザのカード操作によって、口座番号を読み取る。次に、ATM7210は、読み取った口座番号を、ATMメール認証装置723に送信する(ST70111)。ATMメール認証装置723は、口座番号を受信する(ST70112)。次に、ATMメール認証装置723は、受信した口座番号とユーザ管理テーブル70342の口座番号とが一致するレコードを、ユーザ管理テーブル70342から選択する。次にATMメール認証装置723は、選択したレコードから、ユーザメールアドレス703422を抽出する(ST70113)。次に、ATMメール認証装置723は、確認用メールアドレスを生成する(ST70114)。次に、ATMメール認証装置723は、抽出したユーザメールアドレス703422と、生成した確認用メールアドレスとを対応付けて、確認用メールアドレス対応テーブル70341に記憶する(ST70115)。次に、ATMメール認証装置723は、生成した確認用メールアドレスを、ATM7210に送信する(ST70116)。ATM7210は、確認用メールアドレスを受信する(ST70117)。次に、ATM7210は、受信した確認用メールアドレスを表示装置に表示する。携帯電話7060は、ユーザの操作を契機に、表示された確認用メールアドレス宛てに電子メールを送信する(ST70118)。ATMメール認証装置723は、携帯電話7060から電子メールを受信する(ST70119)。次に、ATMメール認証装置723は、受信した電子メールから、送信先のメールアドレス及び送信元のメールアドレスを取得する。次に、ATMメール認証装置723は、取得した送信先のメールアドレスと、取得した送信元のメールアドレスとを、対応付けて、受信メールアドレス対応テーブル70344に記憶する(ST70120)。一方で、ATM7210は、認証結果要求をATMメール認証装置723に送信する(ST70121)。ATMメール認証装置723は、ATM7210から、認証結果要求を受信する(ST70122)。次に、ATMメール認証装置723は、受信した認証結果要求に含まれる接続IDに基づいて、当該認証結果要求に関連するレコードを、確認用メールアドレス対応テーブル70341から選択する。ATMメール認証装置723は、確認用メールアドレス703412及びユーザメールアドレス703413を、選択したレコードから抽出する。次に、ATMメール認証装置723は、抽出した確認用メールアドレス703412と受信メールアドレス対応テーブル70344の送信先メールアドレス703442とが一致し、且つ抽出したユーザメールアドレス703413と受信メールアドレス対応テーブル70344の送信元メールアドレス703443とが一致するレコードが、受信メールアドレス対応テーブル70344に存在するか否かを判定する。当該レコードが受信メールアドレス対応テーブル70344に存在しない場合、ATMメール認証装置723は、認証不可と判定する。一方、当該レコードが受信メールアドレス対応テーブル70344に存在する場合、ATMメール認証装置723は、認証可能と判定する(ST70123)。ATMメール認証装置723は、認証結果を、ATM7210に送信する(ST70124)。ATM7210は、認証結果を受信する(ST70125)。次に、ATM7210は、認証結果を表示装置に表示する。ATM7210のユーザは、ATM7210の表示装置に表示された情報に基づいて、後続の操作を実行する。後続の操作とは、例えば、預金の引き出し、借入金の返済又は借入金の借り入れ等である。

【0115】

ATM7210は、ATMメール認証装置723から受信した確認用メールアドレスを表示した。ATM7210は、必ずしも、メールアドレスを文字列で表示する必要はない。QRコード(Quick Responseコード)読取機能を搭載した携帯電話が普及している。例えば、ATM7210は、確認用メールアドレスを含むQRコードを、表示装置に表示してもよい。

【0116】

ところで、一般的なATMは、預金の引き出し、借入金の返済及び借入金の借り入れ等の種々の操作を受け付けることができる。そこで、ST70111に先立って、ATM7210は、ユーザから操作の種類を受け付ける。ATM7210は、口座番号と合わせて、受け付けた操作の種類を、ATMメール認証装置723へ送信する。ATMメール認証装置723は、ATM7210から操作の種類を受信する。そして、ATMメール認証装置723は、受信した操作の種類に基づいて、認証結果に含めるユーザの固有な情報を決定する。

【0117】

また、次のような手順であってもよい。一般的なATMは、預金の引き出し、借入金の返済及び借入金の借り入れ等の種々の操作を受け付けることができる。ここでは、ATMメール認証装置723は、ATM7210のユーザから受け付け可能な操作をユーザIDに対応して予め記憶しておく。この場合、ATM7210は、ユーザIDの送信の前に、ユーザから操作の種類を受け付けない。ATMメール認証装置723は、認証したユーザIDに対応する受け付け可能な操作を、認証結果に含めて、ATM7210に送信する。ATM7210は、ATMメール認証装置723から受信した認証結果及び受け付け可能な操作を表示装置に表示する。ATM7210のユーザは、ATM7210の表示装置に表示された操作の種類の中から、操作を選択する。すると、ATM7210は、選択された種類の操作を実行する。。

【0118】

なお、第5の実施形態の個人認証方法は、従来のキャッシュカード及び暗証番号による個人認証方法と組み合わせてもよい。これによって、キャッシュカード及び暗証番号が盗まれても、ユーザのメールアドレスによって電子メールが送信されない限り、なりすましのユーザによって預金が引き出されることがない。

【0119】

ここで、本発明の第5の実施形態の応用例を説明する。第5の実施形態の個人認証システムに備わるATMメール認証装置723は、公共料金の料金を計算する装置を兼ねる。ATMメール認証装置723は、公共料金を計算し、請求書を発行し、支払状況を管理する。例えば、公共料金は、電話料金、携帯電話料金、電気料金、ガス料金及び水道料金である。ATMメール認証装置723は、携帯電話7060のメールアドレスと、公共料金のサービスを受けるユーザの識別子とを、対応付けて記憶する。ATMメール認証装置723は、ATM7210のユーザに貸付金を貸し付ける場合、貸付金を公共料金の請求に合算して請求する。また、ATMメール認証装置723は、ATM7210のユーザから、公共料金の支払いを受け付ける。ATMメール認証装置723は、ATM7210のユーザを認証すると、携帯電話7060のユーザの未払分の公共料金の支払いをATM7210から受け付ける。

【0120】

(第6の実施形態)

以下で第6の実施形態の個人認証システムについて説明するが、第1の実施形態の個人認証システム及び第5の実施形態の個人認証システムと重複する箇所は、同じ符号を用いることによって、説明を省略する。

【0121】

第6の実施形態の個人認証システムとして、第1の実施形態の個人認証システムを、店舗でのクレジットカード決済に用いる具体的な実施形態について説明する。従来、店舗のクレジットカード決済では、なりすましの利用を防止するために、店舗の販売員が、利用伝票の署名とクレジットカード裏面の署名とを目視で照合する。しかし、目視の照合は、なりすまし防止策としては、不十分である。第6の実施形態の個人認証システムでは、署名の照合の代わりに、電子メールアドレスを用いる実施例を説明する。なお、第6の実施形態では、クレジットカード番号が、第1の実施形態におけるユーザIDと同様の役割を担う。つまり、第6の実施の形態では、ユーザの固有な情報がクレジットカード番号である。

【0122】

図16は、第6の実施形態の個人認証システムの概略の構成図である。図16に示す個人認証システムは、複数のリーダ装置7310、複数の携帯電話7060及びメール認証装置703を備える。リーダ装置7310は、ネットワーク9に接続されている。リーダ装置7310は、クレジットカード情報を読み取るための装置である。リーダ装置7310については、図17で詳細を説明する。店舗では、通常は、店舗の販売員がリーダ装置7310を操作する。しかし、第6の実施形態の個人認証システムにおいて認証を受けるユーザは、クレジットカードの保有者である。そこで、説明を簡単にするために、本実施形態の説明においては、リーダ装置7310のユーザは、クレジットカードの保有者とする。携帯電話7060は、認証を受け、クレジットカードを利用しようとするクレジットカードの保有者によって操作される。携帯電話7060は、電子メール送信機能を備える。携帯電話7060は、インターネット1に接続されている。メール認証装置703は、ネットワーク9を介してリーダ装置7310に接続されている。また、メール認証装置703は、インターネット1を介して携帯電話7060に接続されている。メール認証装置703のブロック図は、第1の実施形態の個人認証システムに備わるメール認証装置703(図3)と同じであり、説明を省略する。なお、説明を明瞭にするために、第6の実施形態の個人認証システムでは、1台のリーダ装置7310の認証処理を説明する。実際には、メール認証装置703は、ネットワーク9を介して、複数のリーダ装置7310に対する認証を行う。つまり、メール認証装置703は、複数のリーダ装置7310からクレジットカード番号を受けることができる。また、実際には、メール認証装置703は、インターネット1を介して、複数の携帯電話7060に接続されている。なお、図16では、リーダ装置7310は、3台を図示したが、個人認証システムに何台備わっていても良い。また、図16では、携帯電話は、3台を図示したが、個人認証システムに何台備わっていても良い。

【0123】

図17は、第6の実施形態の個人認証システムに備わるリーダ装置7310の構成のブロック図である。リーダ装置7310は、物理的には、送受信部7311、中央処理装置7312、主記憶装置7313、補助記憶装置7314、入力装置(図示省略)、表示装置(図示省略)及びカード情報読取部7316等を備える。送受信部7311は、ネットワーク9に接続され、外部の装置(メール認証装置703)とデータを送受信するインタフェースである。中央処理装置7312は、例えば、CPUである。中央処理装置7312は、主記憶装置7313に記憶されているプログラムを実行することによって、各種処理を行う。主記憶装置7313は、例えば、メモリである。主記憶装置7313は、中央処理装置7312によって実行されるプログラム及び中央処理装置7312によって必要とされる情報等が記憶される。補助記憶装置7314は、例えば、ハードディスクである。補助記憶装置7314は、各種情報を記憶する。入力装置は、例えば、キーボード又はタッチパネルである。入力装置には、ユーザから各種情報が入力される。表示装置は、ディスプレイである。表示装置には、中央処理装置7312から表示を指示された情報が表示される。カード情報読取部7316とは、クレジットカードに記憶された情報を読み取る装置である。カード情報読取部7316は、一般的なクレジットカードのカードリーダに備えられているもので十分である。なお、リーダ装置7310は、必ずしも、補助記憶装置7314を備えている必要はない。

【0124】

第6の実施形態の個人認証システムが備えるリーダ装置7310の機能は、主に、第1の実施形態の個人認証システムが備えるクライアント装置7010と同様である。第6の実施形態の個人認証システムが備えるリーダ装置7310は、第1の実施形態の個人認証システムに備わるクライアント装置7010の機能に加えて、次の機能を持つ。リーダ装置7310は、ユーザの操作によって、クレジットカード番号及び決済金額を受け付ける。リーダ装置7310は、受け付けたクレジットカード番号及び決済金額を、メール認証装置703に送信する。

【0125】

携帯電話7060は、インターネット接続機能を搭載する。携帯電話7060は、インターネット1を介して、メール認証装置703へ電子メールを送信する。

【0126】

第6の実施形態のメール認証装置703の機能は、主に、第1の実施形態の個人認証システムと同様である。第6の実施形態のメール認証装置703は、第1の実施形態の個人認証システムに備わるメール認証装置703と同一の機能に加えて、次の機能を持つ。第6の実施形態のメール認証装置703は、クレジットカードの与信審査及び課金を処理する。メール認証装置703のユーザ管理テーブル70342は、クレジットカード番号(図示省略)を含む。ユーザ管理テーブル70342に含まれるクレジットカード番号は、ユーザが所有するクレジットカードの番号である。ユーザ管理テーブル70342には、予め、クレジットカード番号とユーザの電子メールアドレスとの対応が記憶されている。また、メール認証装置703の確認用メールアドレス対応テーブル70341は、決済金額(図示省略)を含む。確認用メールアドレス対応テーブル70341に含まれる決済金額は、クレジットカードで決済しようとする金額である。

【0127】

次に、第6の実施形態の個人認証方法の処理の概要を説明する。第6の実施形態の個人認証方法のシーケンス図は、主に、第1の実施形態の個人認証方法のシーケンス図である図8と同様である。ただし、電子メールを送信する装置は、リーダ装置7310ではなく、第二のクライアント装置である携帯電話7060である。

【0128】

リーダ装置7310は、ユーザの操作によって、決済金額を受け付ける。また、リーダ装置7310のカード情報読取部7316は、ユーザのカード操作によって、クレジットカード番号を読み取る。次に、リーダ装置7310は、読み取ったクレジットカード番号及び受け付けた決済金額を、メール認証装置703に送信する(ST70111)。メール認証装置703は、クレジットカード番号及び決済金額を受信する(ST70112)。次に、メール認証装置703は、受信したクレジットカード番号とユーザ管理テーブル70342のクレジットカード番号とが一致するレコードを、ユーザ管理テーブル70342から選択する。次に、メール認証装置703は、選択したレコードから、ユーザメールアドレス703422を抽出する(ST70113)。次に、メール認証装置703は、確認用メールアドレスを生成する(ST70114)。次に、メール認証装置703は、抽出したユーザメールアドレス703422、生成した確認用メールアドレス、受信した決済金額を対応付けて、確認用メールアドレス対応テーブル70341に記憶する(ST70115)。次に、メール認証装置703は、生成した確認用メールアドレスをリーダ装置7310に送信する(ST70116)。リーダ装置7310は、確認用メールアドレスを受信する(ST70117)。次に、リーダ装置7310は、受信した確認用メールアドレスを表示装置に表示する。なお、リーダ装置7310は、確認用メールアドレスを表示せずに、確認用メールアドレスが記載された紙を印刷してもよい。つまり、リーダ装置7310は、確認用メールアドレスをユーザに通知できれば、いかなる方法であってもよい。また、リーダ装置7310は、確認用メールアドレスに対応するQRコード等を表示又は印刷してもよい。携帯電話7060は、ユーザの操作を契機に、表示された確認用メールアドレス宛てに、電子メールを送信する(ST70118)。メール認証装置703は、携帯電話7060から電子メールを受信する(ST70119)。次に、メール認証装置703は、受信した電子メールから、送信先のメールアドレス及び送信元のメールアドレスを取得する。メール認証装置703は、取得した送信先のメールアドレスと取得した送信元のメールアドレスとを対応付けて、受信メールアドレス対応テーブル70344に記憶する(ST70120)。一方で、リーダ装置7310は、認証結果要求を、メール認証装置703に送信する(ST70121)。メール認証装置703は、リーダ装置7310から、認証結果要求を受信する(ST70122)。次に、メール認証装置703は、受信した認証結果要求に含まれる接続IDに基づいて、当該認証結果要求に関連するレコードを、確認用メールアドレス対応テーブル70341から選択する。メール認証装置703は、確認用メールアドレス703412及びユーザメールアドレス703413を、選択したレコードから抽出する。次に、メール認証装置703は、抽出した確認用メールアドレス703412と受信メールアドレス対応テーブル70344の送信先メールアドレス703442とが一致し、且つ抽出したユーザメールアドレス703413と受信メールアドレス対応テーブル70344の送信元メールアドレス703443とが一致するレコードが、受信メールアドレス対応テーブル70344に存在するか否かを判定する。当該レコードが受信メールアドレス対応テーブル70344に存在しない場合、メール認証装置703は、認証不可と判定する。一方、当該レコードが受信メールアドレス対応テーブル70344に存在する場合、メール認証装置703は、抽出したユーザメールアドレスに対応するクレジットカードに対する与信審査を行う。ところで、メール認証装置703は、ユーザ管理テーブル70342にクレジットカード番号を含むため、ユーザ電話番号に対応するクレジットカードを特定することは容易である。メール認証装置703は、与信審査が良好であると、クレジットカードに決済金額を課金する。なお、メール認証装置703は、与信審査処理及び課金処理を、与信審査処理及び課金処理を専用に行う装置に依頼してもよい。メール認証装置703は、課金処理を完了すると、認証結果を認証可能と判定する(ST70123)。メール認証装置703は、認証結果を、リーダ装置7310に送信する(ST70124)。リーダ装置7310は、認証結果を受信する(ST70125)。そして、リーダ装置7310は、認証結果を、表示装置に表示する。

【0129】

前述の通り、第6の実施形態の個人認証システムでは、店舗でのクレジットカード決済において、署名の照合代わりに、ユーザの電子メールアドレスを用いることができた。なお、第6の実施形態では、クレジットカード決済について、説明したが、決済手段は、認証を経て決済する手段であれば、なんでもよく、クレジットカードに限定されるものではない。例えば、決済手段は、「ジェイデビット」(商標)がある。

【0130】

ところで、リーダ装置7310は、メール認証装置703から受信した確認用メールアドレスを表示する。リーダ装置7310は、必ずしも、確認用メールアドレスを文字列で表示する必要はない。QRコード読取機能を搭載した携帯電話が普及している。例えば、リーダ装置7310は、確認用メールアドレスを含むQRコード(Quick Responseコード)を、表示装置に、表示してもよい。

【0131】

ここで、本発明の第6の実施形態の応用例を説明する。第6の実施形態の応用例の個人認証システムに備わるメール認証装置703は、公共料金の料金を計算する装置を兼ねる。メール認証装置703は、公共料金を計算し、請求書を発行し、支払状況を管理する。例えば、公共料金は、電話料金、携帯電話料金、電気料金、ガス料金及び水道料金である。第6の実施形態の個人認証システムに備わるメール認証装置703は、ユーザのメールアドレスとクレジットカード番号との対応を、ユーザ管理テーブル70342に記憶する。第6の実施形態の応用例では、メール認証装置703は、ユーザの電子メールアドレスと公共料金のサービスを受けるユーザの識別子との対応を、ユーザ管理テーブル70342に記憶する。メール認証装置703は、店舗での決済金額を、クレジットカードに課金する代わりに、公共料金に合算する。リーダ装置7310のユーザは、携帯電話7060等から電子メールを送信するだけで、店舗での支払いを済ませることができる。

【0132】

(第7の実施形態)

以下では、第7の実施形態の個人認証システムとして、第1の実施形態の個人認証システムで、パーソナルコンピュータ及びPDAを、社内イントラネットに接続する例を説明する。第1の実施形態の個人認証システムと重複する箇所は、同じ符号を用いる。

【0133】

多くの企業が、社内の情報の機密性を保ちながら、従業員間の情報連絡を促すために、社内イントラネットを設ける。従業員は、出先からの社内情報の閲覧又は更新や、電子メールの送受信を目的として、パーソナルコンピュータ又はPDAといったポータブル端末を、ダイヤルアップ又はVPN(VIRTUAL PRIVATE NETWORK)といった通信手段によって、社内イントラネットに接続する。従来、従業員は、ユーザID及びパスワードを入力して、社内イントラネットに接続する。しかし、パーソナルコンピュータ又はPDAのユーザは、第1の実施形態の個人認証システムによって、認証を受け、パーソナルコンピュータ又はPDAを、社内イントラネットに接続できる。この場合、クライアント装置7010は、社内のイントラネットに接続されようとするパーソナルコンピュータ及びPDAである。また、メール認証装置703は、社内のイントラネットを管理する管理サーバである。従業員は、ユーザの固有な情報の入力とユーザメールアドレスからのメール送信によって、クライアント装置7010を、社内イントラネットに接続できる。クライアント装置7010を社内イントラに接続しようとするユーザは、ユーザの固有な情報及びクライアント装置7010の両方がなければ、社内イントラネットに接続できない。これによって、クライアント装置7010だけを取得した他人は、当該クライアント装置7010のユーザに成り済まして、認証を受けることができない。つまり、クライアント装置7010を紛失したとしても、情報流出を防ぐことができる。更に、電子メールを送信するのが携帯電話7060(又は第2のクライアント装置)であれば、ユーザの固有な情報、携帯電話7060及びクライアント装置7010のすべてがなければ、社内イントラネットに接続できない。

【0134】

(第8の実施形態)

以下では、第8の実施形態の個人認証システムとして、第1の実施形態の個人認証システムで、シンクライアント(THIN CLIENT)装置を社内サーバに接続する例を説明する。第1の実施形態の個人認証システムと重複する箇所は、同じ符号を用いる。

【0135】

シンクライアント装置は、必要最低限の補助記憶装置を備えたパーソナルコンピュータである。企業は、パーソナルコンピュータの盗難又は紛失による、情報流出を防止するために、シンクライアントシステムを導入している。シンクライアント装置の補助記憶装置は、十分な社内データ及びアプリケーションを記憶しない。社内データ及びアプリケーションは、集中サーバによって記憶される。従業員は、シンクライアント装置を操作して集中サーバに接続し、データを閲覧及び更新する。従来であれば、従業員は、ユーザID及びパスワードのうち少なくとも一方を入力して、集中サーバに接続する。シンクライアント装置のユーザは、第2の実施形態の個人認証システムによって、認証を受ける。そして、シンクライアント装置を、社内イントラネットに接続する。この場合、クライアント装置7010は、集中サーバに接続されようとするシンクライアント装置である。また、メール認証装置703は、シンクライアント装置と集中サーバとの接続を管理する管理サーバである。管理サーバは、集中サーバ自身であってもよい。従業員は、ユーザの固有な情報の入力及び携帯電話7060(又は第2のクライアント装置)からのメール送信によって、シンクライアント装置を、集中サーバに接続できる。シンクライアント装置を集中サーバに接続しようとするユーザは、ユーザの固有な情報及び携帯電話7060がなければ、集中サーバに接続できない。これによって、シンクライアント装置だけを取得した他人は、当該シンクライアント装置のユーザに成り済まして、集中サーバに接続できない。つまり、シンクライアント装置を紛失したとしても、情報流出を防ぐことができる。

【0136】

(第9の実施形態)

以下では、第9の実施形態の個人認証システムとして、第1の実施形態の個人認証システムで、パーソナルコンピュータ及びPDAを公衆無線LANに接続する例を説明する。第1の実施形態の個人認証システムと重複する箇所は、同じ符号を用いる。

【0137】

出先で、インターネットに接続する公衆無線LANが、普及している。従来、公衆無線LANのユーザは、ユーザID及びパスワードを入力して、パーソナルコンピュータ及びPDA(PERSONAL DIGITAL ASSISTANCE)といったポータブル端末を、公衆無線LANのアクセスポイントに接続する。公衆無線LANのユーザは、第1の実施形態の個人認証システムによって、認証を受け、パーソナルコンピュータ及びPDAを、アクセスポイントに接続できる。この場合、クライアント装置7010は、アクセスポイントに接続されようとするパーソナルコンピュータ及びPDAである。また、メール認証装置703は、パーソナルコンピュータ及びPDAと、アクセスポイントとの接続を管理する管理サーバである。公衆無線LANのユーザは、ユーザの固有な情報の入力及び携帯電話7060(第2のクライアント装置)からのメール送信によって、クライアント装置7010をアクセスポイントに接続できる。クライアント装置7010を公衆無線LANに接続しようとするユーザは、ユーザの固有な情報及び携帯電話7060の両方がなければ、公衆無線LANに接続できない。これによって、クライアント装置7010だけを取得した他人は、当該クライアント装置7010のユーザに成り済まして、公衆無線LANに接続できない。

【図面の簡単な説明】

【0138】

【図1】第1の実施形態の個人認証システムの概略構成を示す図である。

【図2】クライアント装置7010の構成のブロック図である。

【図3】メール認証装置703の構成のブロック図である。

【図4】メール認証装置703の機能ブロック図である。

【図5】メール認証装置703の補助記憶装置7034に記憶されている確認用メールアドレス対応テーブル70341の構成図である。

【図6】メール認証装置703の補助記憶装置7034に記憶されているユーザ管理テーブル70342の構成図である。

【図7】メール認証装置703の補助記憶装置7034に記憶されている受信メールアドレス対応テーブル70344の構成図である。

【図8】第1の実施形態の個人認証方法の処理のシーケンス図である。

【図9】第2の実施形態の個人認証システムの概略の構成図である。

【図10】メール認証WEB装置713の機能ブロック図である。

【図11】第2の実施形態の個人認証方法の処理のシーケンス図である。

【図12】第3の実施形態の個人認証システムの概略の構成図である。

【図13】第3の実施形態の個人認証方法の処理のシーケンス図である。

【図14】第5の実施形態の個人認証システムの概略の構成図である。

【図15】ATM7210の構成のブロック図である。

【図16】第6の実施形態の個人認証システムの概略の構成図である。

【図17】リーダ装置7310の構成のブロック図である。

【符号の説明】

【0139】

1 インターネット

3 メール認証装置

5 導入WEBサーバ

7010 クライアント装置

7011 送受信部

7012 中央処理装置

7013 主記憶装置

7014 補助記憶装置

703 メール認証装置

70300 認証プログラム

7031 送受信部

7032 中央処理装置

7033 主記憶装置

70331 メインモジュール

703321 ユーザID受信モジュール

703322 認証結果要求受信モジュール

70333 ユーザ情報検索モジュール

70334 確認用メールアドレス生成モジュール

70335 確認用メールアドレス送信モジュール

70336 メール受信モジュール

70337 受信メール読取モジュール

70338 認証モジュール

70339 認証結果送信モジュール

7034 補助記憶装置

70341 確認用メールアドレス対応テーブル

703412 確認用メールアドレス

703413 ユーザメールアドレス

70342 ユーザ管理テーブル

703421 ユーザID

703422 ユーザメールアドレス

70344 受信メールアドレス対応テーブル

703442 送信先メールアドレス

703443 送信元メールアドレス

7060 携帯電話

7110 クライアント装置

713 メール認証WEB装置

71300 認証プログラム

71335 確認用メールアドレス送信モジュール

71339 認証結果送信モジュール

7210 ATM

7211 送受信部

7212 中央処理装置

7213 主記憶装置

7214 補助記憶装置

7215 現金取扱部

7216 カード情報読取部

723 ATMメール認証装置

7310 リーダ装置

7311 送受信部

7312 中央処理装置

7313 主記憶装置

7314 補助記憶装置

7316 カード情報読取部

743 メール認証専用WEB装置

9 ネットワーク

【技術分野】

【0001】

本発明は認証システム、認証計算機及びプログラムに関するものである。

【背景技術】

【0002】

従来、ユーザを特定してサービスを提供する場合の個人認証として、ユーザID及びパスワードの組み合わせが知られている。例えば、インターネットを経由してWEBサイトにログインする者は、操作するパーソナルコンピュータに表示されたWEB画面に応じて、ユーザID及びパスワードを入力し、WEBサーバに認証要求を送信する。また、金融機関の利用者が金融機関のATMで預け金を引き出す場合は、ATMにキャッシュカードを挿入して、暗証番号を入力し、認証要求を認証サーバに送信する。この場合のユーザIDは、キャッシュカードである。

【0003】

しかし、WEBサイトのユーザは、WEBサイトの画面に応じてユーザID及びパスワードを入力する手間がいる。また、この認証方法は広く普及しており、インターネットバンキングや各種電子商取引のWEBサイトで採用されている。このため、一人が管理すべきユーザID及びパスワードが増えている。WEBサイトのユーザは、ユーザID又はパスワードを忘れた場合には、ユーザID又はパスワードをサイト運営者に問い合わせる必要があり、WEBサイトの利便性を享受できない。また、本来のユーザではない者が、ユーザID及びパスワードを掠め取り、取引を行うなりすましが社会問題化している。ユーザID及びパスワードを掠め取る手段として、フィッシングやスパイウェアが知られている。フィッシングとは、正規のWEBサイトにそっくりな擬似サイトを設けて、本来のユーザにユーザID及びパスワードを入力させ、ユーザID及びパスワードを掠め取る行為である。また、スパイウェアとは、パーソナルコンピュータのユーザが知らないうちにインストールされるソフトウェアで、ユーザが入力する各種ユーザID及びパスワードを読み取り、インターネット経由で盗聴者のサーバまで通知するソフトウェアのことである。インターネットバンキングや電子商取引でなりすましによる取引が成立した場合、本来のユーザはもとより、WEBサイトの運営者にもサイトの信頼性失墜や補償問題で甚大な被害が発生する。

【0004】

金融機関の利用者が金融機関のATMで預け金を引き出す場合は、ATMにキャッシュカードを挿入して、暗証番号を入力する手間がいる。また、盗撮機によって暗証番号が盗撮され、キャッシュカードが盗まれた場合、なりすましのユーザによって預金が引き出されてしまう。預金者はもとより、銀行は、信頼性の失墜や補償問題で大きな被害を受ける。

【0005】

特許文献1では、WEBサイトのユーザが認証を受ける際に、WEBサイトにユーザID及びパスワードを入力し、特定の電話番号にダイヤルすることで、ユーザを認証する個人認証方法が公開されている。

【0006】

特許文献2では、WEBサイトのユーザが認証を受ける際に、電話番号をユーザIDとして、WEBサイトに入力し、特定の電話番号にダイヤルすることで、ユーザを認証する個人認証方法が公開されている。

【特許文献1】特許公開2002−229951

【特許文献2】特許公開2004−213440

【発明の開示】

【発明が解決しようとする課題】

【0007】

特許文献1の技術によれば、発信者電話番号を利用するために、ユーザID及びパスワードを掠め取られた場合でも、なりすましを防止できる。また、特許文献2の技術によれば、発信者電話番号を利用するために、なりすましの電話番号をWEBサイトに入力された場合でも、なりすましを防止することができる。しかし、特許文献1及び特許文献2の技術では、発信者電話番号通知を伴うダイヤルをユーザが発信できない場合には、認証できない。例えば、携帯電話の電波が届かない場合等には、認証できない。

【0008】

また、特許文献1及び特許文献2の技術では、発信者電話番号通知を伴うダイヤルをしたユーザと当該ユーザが操作する計算機との対応を正確に把握できない。そのため、特許文献1及び特許文献2の技術では、安全性及び利便性の高い認証を提供することができない。例えば、特許文献1及び特許文献2の技術では、本来のユーザでない者が、正当なユーザのユーザID等を何度も入力することによって、当該正当なユーザになりすませてしまう可能性がある。具体的には、正当なユーザが、特定の電話番号にダイヤルすることによって認証を行った後に、当該特定の電話番号に誤ってリダイヤルしてしまうと、本来のユーザでない者が正当なユーザとして認証されてしまう。

【0009】

本発明は、前述した問題点に鑑みてなされたものであって、安全性及び利便性の高い個人認証システムを提供することを目的とする。

【課題を解決するための手段】

【0010】

プロセッサ、メモリ及びインタフェースを備える複数のクライアント計算機と、プロセッサ、メモリ及びインタフェースを備え、前記複数のクライアント計算機にネットワークを介して接続される認証計算機と、を備える認証システムであって、前記認証計算機は、ユーザの固有な情報と当該ユーザのメールアドレスとの対応を示すユーザ管理情報を記憶し、前記クライアント計算機からユーザの固有な情報を受信すると、前記ユーザ管理情報に基づいて、当該受信したユーザの固有な情報に対応するユーザのメールアドレスを特定し、当該認証計算機が受信可能なメールアドレスのうち、以前に特定されたユーザのメールアドレスのいずれにも対応付けられていないメールアドレスを、確認用メールアドレスとして選択し、前記特定されたユーザのメールアドレスと、前記選択された確認用メールアドレスと、を対応付けて記憶し、電子メールを受信すると、当該受信した電子メールから、送信元のメールアドレス及び送信先のメールアドレスを特定し、前記特定された送信元のメールアドレスと前記特定された送信先のメールアドレスとの対応と、前記記憶されているユーザのメールアドレスと確認用メールアドレスとの対応と、が一致するか否かを判定し、二つの対応が一致したと判定すると、前記ユーザの固有な情報の送信元であるクライアント計算機が正当なユーザによって操作されていると判定することを特徴とする。

【0011】

プロセッサ、メモリ及びインタフェースを備える複数のクライアント計算機と、プロセッサ、メモリ及びインタフェースを備え、前記複数のクライアント計算機にネットワークを介して接続される認証計算機と、を備える認証システムであって、前記認証計算機は、ユーザの固有な情報と当該ユーザのメールアドレスとの対応を示すユーザ管理情報を記憶し、前記クライアント計算機からユーザの固有な情報を受信すると、当該認証計算機が受信可能なメールアドレスのうち、以前に受信したユーザの固有な情報のいずれにも対応付けられていないメールアドレスを、確認用メールアドレスとして選択し、前記受信したユーザの固有な情報と前記選択された確認用メールアドレスと、を対応付けて記憶し、電子メールを受信すると、当該受信した電子メールから、送信元のメールアドレス及び送信先のメールアドレスを特定し、前記ユーザ管理情報に基づいて、当該特定された送信元のメールアドレスに対応するユーザの固有な情報を特定し、前記特定されたユーザの固有な情報と前記特定された送信先のメールアドレスとの対応と、前記記憶されているユーザの固有な情報と確認用メールアドレスとの対応と、が一致するか否かを判定し、二つの対応が一致したと判定すると、前記ユーザの固有な情報の送信元であるクライアント計算機が正当なユーザによって操作されていると判定することを特徴とする。

【0012】

プロセッサ、メモリ及びインタフェースを備える複数のクライアント計算機と、プロセッサ、メモリ及びインタフェースを備え、前記複数のクライアント計算機にネットワークを介して接続される認証計算機と、を備える認証システムであって、前記認証計算機は、ユーザの固有な情報と当該ユーザのメールアドレスとの対応を含むユーザ管理情報を記憶し、前記クライアント計算機からユーザの固有な情報を受信すると、当該認証計算機が受信可能なメールアドレスのうち、以前に受信したユーザの固有な情報のいずれにも対応付けられていないメールアドレスを、確認用メールアドレスとして選択し、前記受信したユーザの固有な情報と前記選択された確認用メールアドレスと、を対応付けて確認用メールアドレス対応情報に記憶し、電子メールを受信すると、当該受信した電子メールから、送信元のメールアドレス及び送信先のメールアドレスを特定し、前記確認用メールアドレス対応情報に基づいて、当該特定された送信先のメールアドレスに対応するユーザの固有な情報を特定し、前記特定されたユーザの固有な情報と前記特定された送信元のメールアドレスとの対応と、前記ユーザ管理情報に含まれるユーザの固有な情報とユーザのメールアドレスとの対応と、が一致するか否かを判定し、二つの対応が一致したと判定すると、前記ユーザの固有な情報の送信元であるクライアント計算機が正当なユーザによって操作されていると判定することを特徴とする。

【発明の効果】

【0013】

本発明の代表的な実施形態によれば、個人認証システムの安全性及び利便性を高めることができる。

【発明を実施するための最良の形態】

【0014】

本発明の実施形態を図面を参照して説明する。なお、第1の実施形態として、本発明の汎用的な実施形態を説明する。次に、第2の実施形態として、第1の実施形態を、WEBサイトに用いた具体的な実施形態を説明する。次に、第3の実施形態として、第2の実施形態を、既存のWEBサーバへ容易に導入するための具体的な実施形態を説明する。次に、第4の実施形態として、第3の実施形態を、インターネットのクレジットカード決済に用いる具体的な実施形態を説明する。次に、第5の実施形態として、第1の実施形態を、金融機関のATMに用いる具体的な実施形態について説明する。次に、第6の実施形態として、第1の実施形態を、店舗でのクレジットカード決済に用いる具体的な実施形態を説明する。次に、第7の実施形態として、第1の実施形態を、社内イントラネットの接続に用いる具体的な実施形態を説明する。次に、第8の実施形態として、第1の実施形態を、シンクライアントの集中サーバへの接続に用いる具体的な実施形態を説明する。次に、第9の実施形態として、第1の実施形態を、公衆無線LANの接続に用いる具体的な実施形態を説明する。

【0015】

(第1の実施形態)

図1は、第1の実施形態の個人認証システムの概略の構成図である。図1に示す個人認証システムは、複数のクライアント装置7010及びメール認証装置703を備える。クライアント装置7010は、認証を受けようとするユーザによって操作される計算機である。また、クライアント装置7010は、ネットワーク9に接続されている。クライアント装置7010については、図2で詳細を説明する。なお、ネットワーク9は、専用線網、公衆交換電話回線網又はLAN等のようなデータ通信網である。また、ネットワーク9は、インターナルネットワークであってもよいし、インターネットであってもよい。メール認証装置703は、ネットワーク9を介してクライアント装置7010に接続されている。具体的には、メール認証装置703は、インターネット又はインターナルネットワークを介してクライアント装置7010に接続される。なお、メール認証装置703は、インターネット用のインタフェース及びインターナルネットワーク用のインタフェースを備えてもよい。この場合、メール認証装置703は、インターネットを介していくつかのクライアント装置7010と接続し、更にインターナルネットワークを介して他のいくつかのクライアント装置7010と接続する。メール認証装置703については、図3で詳細を説明する。なお、説明を明瞭にするために、第1の実施形態の個人認証システムでは、1台のクライアント装置7010に対する認証処理を説明する。実際には、メール認証装置703は、ネットワーク9を介して、複数のクライアント装置7010に対する認証を行う。つまり、メール認証装置703は、複数のクライアント装置7010から認証結果要求を受けることができる。なお、図1では、クライアント装置7010は5台を図示したが、個人認証システムに何台備わっていても良い。

【0016】

図2は、第1の実施形態の個人認証システムに備わるクライアント装置7010の構成のブロック図である。クライアント装置7010は、物理的には、送受信部7011、中央処理装置7012、主記憶装置7013、補助記憶装置7014、入力装置(図示省略)及び表示装置(図示省略)等を備えたコンピュータシステムである。送受信部7011は、ネットワーク9に接続され、外部の装置(メール認証装置703)とデータを送受信するインタフェースである。中央処理装置7012は、例えば、CPUである。中央処理装置7012は、主記憶装置7013に記憶されているプログラムを実行することによって、各種処理を行う。主記憶装置7013は、例えば、メモリである。主記憶装置7013は、中央処理装置7012によって実行されるプログラム及び中央処理装置7012によって必要とされる情報等が記憶される。補助記憶装置7014は、例えば、ハードディスクである。補助記憶装置7014は、各種情報を記憶する。入力装置は、例えば、マウス、キーボード又はタッチパネルである。入力装置には、ユーザから各種情報が入力される。表示装置は、ディスプレイである。表示装置には、中央処理装置7012から表示を指示された情報が表示される。なお、クライアント装置7010は、送受信部7011、中央処理装置7012及び主記憶装置7013を備えれば、いかなる形態であってもよい。例えば、クライアント装置7010は、パーソナルコンピュータ、サーバ、携帯電話又はATM等である。

【0017】

クライアント装置7010は、ユーザの操作を契機に、ユーザの固有な情報をメール認証装置703に送信する。クライアント装置7010は、メール認証装置703から、確認用メールアドレスを受信する。ユーザの固有な情報とは、ユーザを一意に識別する識別子である。例えば、ユーザの固有な情報は、ユーザID、パスワード、ユーザの生体情報、キャッシュカード番号及びクレジットカード番号のうち少なくとも一つを含む。本実施形態の説明では、ユーザの固有な情報がユーザIDの場合を説明する。確認用メールアドレスは、後ほど詳細を説明する。

【0018】

クライアント装置7010は、ユーザの操作を契機として、確認用メールアドレス宛てに電子メールを送信する。

【0019】

クライアント装置7010は、認証結果要求を、メール認証装置703に送信する。認証結果要求は、接続IDを含む。接続IDは、クライアント装置7010とメール認証装置703との接続を一意に識別する識別子である。メール認証装置703は、接続IDによって、クライアント装置7010から前もって受信したユーザIDと認証結果要求とを対応付けて、処理することができる。この接続管理方法は、一般的なWEBサーバに採用されている技術であるため、詳細の説明は省略する。また、メール認証装置703は、WEBサーバでない場合も、WEBサーバと同様な接続管理方法を用いればよい。なお、クライアント装置7010は、ユーザの操作を契機に認証結果要求を送信してもよいし、一定時間ごとに認証結果要求を送信してもよい。

【0020】

その後、クライアント装置7010は、認証結果をメール認証装置703から受信する。

【0021】

図3は、第1の実施形態の個人認証システムに備わるメール認証装置703の構成のブロック図である。メール認証装置703は、物理的には、送受信部7031、中央処理装置7032、主記憶装置7033、補助記憶装置7034、入力装置(図示省略)、表示装置(図示省略)などを備えたコンピュータシステムである。なお、メール認証装置703には、電子メールを受信するためのIPアドレス及びドメイン(DOMAIN)が割り当てられている。送受信部7031は、ネットワーク9に接続され、外部の装置(クライアント装置7010)とデータを送受信するインタフェースである。中央処理装置7032は、例えば、CPUである。中央処理装置7032は、主記憶装置7033に記憶されているプログラムを実行することによって、各種処理を行う。主記憶装置7033は、例えば、メモリである。主記憶装置7033は、中央処理装置7032によって実行されるプログラム及び中央処理装置7032によって必要とされる情報等が記憶される。補助記憶装置7034は、例えば、ハードディスクである。補助記憶装置7034は、各種情報を記憶する。入力装置は、例えば、マウス、キーボード又はタッチパネルである。入力装置には、管理者から各種情報が入力される。表示装置は、ディスプレイである。表示装置には、中央処理装置7032から表示を指示された情報が表示される。なお、メール認証装置703は、送受信部7031、中央処理装置7032及び主記憶装置7033を備えれば、いかなる形態であってもよい。例えば、メール認証装置703は、パーソナルコンピュータ又はサーバ等である。

【0022】

図4は、第1の実施形態のメール認証装置703の機能ブロック図である。メール認証装置703の補助記憶装置7034には、第1の実施形態の認証プログラム70300が記憶されている。第1の実施形態の認証プログラム70300が実行されると、メール認証装置703の主記憶装置7033には、メインモジュール70331、ユーザID受信モジュール703321、認証結果要求受信モジュール703322、ユーザ情報検索モジュール70333、確認用メールアドレス生成モジュール70334、確認用メールアドレス送信モジュール70335、メール受信モジュール70336、受信メール読取モジュール70337、認証モジュール70338及び認証結果送信モジュール70339が記憶される。

【0023】

メインモジュール70331は、ユーザID受信モジュール703321、認証結果要求受信モジュール703322、ユーザ情報検索モジュール70333、確認用メールアドレス生成モジュール70334、確認用メールアドレス送信モジュール70335、メール受信モジュール70336、受信メール読取モジュール70337、認証モジュール70338及び認証結果送信モジュール70339の処理を統括する。

【0024】

ユーザID受信モジュール703321は、クライアント装置7010からユーザIDを受信する。次に、ユーザID受信モジュール703321は、受信したユーザIDを、ユーザ情報検索モジュール70333に引き渡す。そして、ユーザID受信モジュール703321は、ユーザ情報検索モジュール70333にユーザメールアドレスの検索を依頼する。ユーザメールアドレスは、ユーザIDによって識別されるユーザの電子メールアドレスである。

【0025】

認証結果要求受信モジュール703322は、クライアント装置7010から認証結果要求を受信する。認証結果要求受信モジュール703322は、認証結果要求を受信すると、認証モジュール70338に認証を依頼する。

【0026】

ユーザ情報検索モジュール70333は、ユーザID受信モジュール703321からユーザIDを引き受ける。ユーザ情報検索モジュール70333は、引き受けたユーザIDとユーザ管理テーブル70342のユーザID703421とが一致するレコードを、ユーザ管理テーブル70342から選択する。ユーザ情報検索モジュール70333は、選択したレコードから、ユーザメールアドレス703422を抽出する。このようにして、ユーザ情報検索モジュール70333は、引き受けたユーザIDに対応するユーザメールアドレスを検索する。なお、ユーザ管理テーブル70342については、図6で詳細を説明する。そして、ユーザ情報検索モジュール70333は、抽出したユーザメールアドレス703422を、確認用メールアドレス生成モジュール70334に引き渡す。

【0027】

確認用メールアドレス生成モジュール70334は、ユーザ情報検索モジュール70333によって抽出されたユーザメールアドレスを引き受ける。すると、確認用メールアドレス生成モジュール70334は、メール認証装置703によって受信可能なメールアドレスを新たに生成する。そして、確認用メールアドレス生成モジュール70334は、生成したメールアドレスを確認用メールアドレスとして、引き受けたユーザメールアドレスに割り当てる。更に、確認用メールアドレス生成モジュール70334は、引き受けたユーザメールアドレスと生成した確認用メールアドレスとを対応を、メール認証装置703の補助記憶装置に格納される確認用メールアドレス対応テーブル70341に記憶する。確認用メールアドレス対応テーブル70341については、図5で詳細を説明する。なお、確認用メールアドレスには、失効時期が設定されていてもよい。確認用メールアドレスが失効すれば、その確認用メールアドレスに対する成りすましのアクセスがなくなる。確認用メールアドレスの失効時期は、例えば、確認用メールアドレスの生成から一定時間の経過後とする。具体的には、確認用メールアドレスは、当該確認用メールアドレスの生成から10分後に失効する。確認用メールアドレスの失効時期については、本発明の実施者に委ねられる。

【0028】

確認用メールアドレス生成モジュール70334の確認用メールアドレスの生成方法の一例を説明する。まず、確認用メールアドレス生成モジュール70334は、乱数、アプリケーションID及び確認用メールアドレスの生成時刻等に基づいて、一意な文字列を生成する。なお、アプリケーションIDは、当該メール認証装置703にインストールされている認証プログラム70300の一意な識別子である。アプリケーションIDは、一般的にライセンスキーとして知られているものであり、詳細な説明は省略する。なお、文字列の生成方法は、その目的を達成する限り他の方法を用いてもよい。確認用メールアドレス生成モジュール70334は、生成した文字列及びメール認証装置703に割り当てられているドメインに基づいて、確認用メールアドレスを生成する。文字列が「0029382」且つドメインが「authadd.com」の場合、確認用メールアドレス生成モジュール70334は、「0029382@authadd.com」を確認用メールアドレスとして生成する。生成した文字列が一意なため、確認用メールアドレスも一意となる。なお、確認用メールアドレスの生成方法は、その目的を達成する限り他の方法を用いてもよい。

【0029】

図5は、第1の実施形態のメール認証装置703の補助記憶装置7034に記憶されている確認用メールアドレス対応テーブル70341の構成図である。確認用メールアドレス対応テーブル70341は、確認用メールアドレス703412及びユーザメールアドレス703413を含む。確認用メールアドレス703412には、確認用メールアドレス生成モジュール70334によって生成された確認用メールアドレスが格納される。ユーザメールアドレス703413は、認証を要求するユーザのメールアドレスである。なお、ユーザメールアドレス703413には、ユーザ情報検索モジュール70333によって抽出されたユーザメールアドレス703422が格納される。つまり、確認用メールアドレス対応テーブル70341は、クライアント装置7010から受信したユーザIDによって識別されるユーザのメールアドレスと、メール認証装置703によって受信可能なメールアドレスのうち、当該ユーザのメールアドレスに割り当てられたメールアドレスとの対応を示す。

【0030】

なお、メール認証装置703の主記憶装置7033には、確認用メールアドレス生成モジュール70334の代わりに、確認用メールアドレス割当モジュールが記憶されてもよい。この場合、メール認証装置703には、当該メール認証装置703が受信可能なメールアドレスが予め複数設定されている。確認用メールアドレス割当モジュールは、ユーザメールアドレスを引き受けると、以前に引き受けたユーザメールアドレスのいずれにも割り当てられていないメールアドレスを、メール認証装置703が受信可能なメールアドレスの中から特定する。そして、確認用メールアドレス割当モジュールは、特定したメールアドレスを確認用メールアドレスとして、引き受けたユーザメールアドレスに割り当てる。すなわち、確認用メールアドレス割当モジュールは、ユーザメールアドレスに既に割り当てられている確認用メールアドレスを、他のユーザメールアドレスに割り当てない。この場合も、確認用メールアドレスとユーザメールアドレスとの対応は1対1となる。すなわち、確認用メールアドレスによって、ユーザメールアドレスが一意に特定される。ただし、確認用メールアドレス割当モジュールは、ユーザメールアドレスに対する確認用メールアドレスの割り当てを解除する必要がある。なぜなら、ユーザメールアドレスに割り当てられるメールアドレスが、不足してしまうからである。例えば、確認用メールアドレス割当モジュールは、確認用メールアドレスを割り当ててから所定の時間が経過すると、確認用メールアドレスの割り当てを解除する。また、確認用メールアドレス割当モジュールは、ユーザメールアドレスに対する認証を完了すると、当該ユーザメールアドレスに対する確認用メールアドレスの割り当てを解除する。そして、確認用メールアドレス割当モジュールは、割り当てが解除されたメールアドレスを確認用メールアドレスとして、異なるユーザメールアドレスに再度割り当てることができる。ただし、メール認証装置703は、予め設定されたメールアドレスの数より多数のユーザを、所定の時間内に認証できない。なぜならば、メール認証装置703が受信可能なメールアドレスのすべてがユーザIDに既に割り当てられていると、確認用メールアドレス割当モジュールは、新たに引き受けたユーザメールアドレスにメールアドレスを割り当てることができないからである。よって、メール認証装置703が受信可能なメールアドレスは、サービスの提供規模に応じた数だけ予め設定されるのが好ましい。

【0031】

図6は、第1の実施形態のメール認証装置703の補助記憶装置7034に記憶されているユーザ管理テーブル70342の構成図である。ユーザ管理テーブル70342は、ユーザID703421及びユーザメールアドレス703422を含む。ユーザID703421は、第1の実施形態のメール認証装置703で認証を受けるユーザの一意な識別子である。ユーザメールアドレス703422は、当該レコードのユーザID703421によって識別されるユーザの電子メールアドレスである。通常、ユーザメールアドレス703422は、当該レコードのユーザID703421によって識別されるユーザのみが使用可能な電子メールアドレスである。電子メールにはプライベートな内容が含まれるため、多くの個人が、自分専用の電子メールアドレスを保有している。なお、ユーザ管理テーブル70342は、ユーザ固有のその他の情報を保有してもよい。ユーザの固有な情報は、例えば、ユーザID、ユーザ名、パスワード、クレジットカード番号、キャッシュカード番号、ユーザの生体情報、スケジュール表、操作履歴及び預金残高のうち少なくとも一つを含む。つまり、ユーザ管理テーブル70342では、ユーザの固有な情報はユーザID703421に対応して管理されている。

【0032】

第1の実施形態のメール認証装置703のユーザは、予め所定の方法で、ユーザ管理テーブル70342にユーザID703421及びユーザメールアドレス703422を登録する。

【0033】

ここで、図4に戻る。確認用メールアドレス生成モジュール70334は、確認用メールアドレス生成モジュール70334が生成した確認用メールアドレスを、確認用メールアドレス送信モジュール70335に引き渡す。

【0034】

確認用メールアドレス送信モジュール70335は、確認用メールアドレス生成モジュール70334から引き受けた確認用メールアドレスを、クライアント装置7010に送信する。

【0035】

メール受信モジュール70336は、クライアント装置7010から電子メールを受信する。次に、メール受信モジュール70336は、受信した電子メールから、送信先のメールアドレスを取得する。次に、メール受信モジュール70336は、取得した送信先のメールアドレスと一致する確認用メールアドレスを無効にする。これによって、メール認証装置703は、無効にした電子メールアドレス宛ての電子メールを受信できなくなる。なお、メール受信モジュール70336は、当該受信した電子メールの送信元のメールアドレスが偽装されたか否かを判定してもよい。そして、送信元のメールアドレスが偽装されていないとメール受信モジュール70336が判定した場合のみ、受信メール読取モジュール70337が処理を行う。なお、送信元のメールアドレスの偽装は、いかなる方法で判定されてもよい。例えば、メール受信モジュール70336は、SPF(Sender Policy Framework)に沿ったメール受信機能を搭載する。SPFとは、電子メールサーバが偽装メールを検知するための技術である。メール受信モジュール70336は、受信した電子メールのドメインについて、DNS(Domain Name Server)に照会を要求する。そして、メール受信モジュール70336は、DNSによる照会結果と電子メールの送信元のIPアドレスとを照合することによって、電子メールの送信元のメールアドレスが偽装されているか否かを判定する。なお、メール受信モジュール70336が採用する偽装メール検知技術は、その目的を達成する限り、他の方法であってもよい。

【0036】

受信メール読取モジュール70337は、メール受信モジュール70336が受信した電子メールから、送信元のメールアドレス及び送信先のメールアドレスを取得する。続けて、受信メール読取モジュール70337は、取得した送信元のメールアドレスと取得した送信先のメールアドレスとを対応付けて記憶する。なお、送信元のメールアドレスと送信先のメールアドレスとの対応は、メール認証装置703の補助記憶装置に格納される受信メールアドレス対応テーブル70344によって管理される。受信メールアドレス対応テーブル70344については、図7で詳しく詳細を説明する。

【0037】

図7は、メール認証装置703の補助記憶装置7034に格納されている受信メールアドレス対応テーブル70344の構成図である。受信メールアドレス対応テーブル70344は、送信先メールアドレス703442及び送信元メールアドレス703443を含む。送信先メールアドレス703442には、受信メール読取モジュール70337によって取得された送信先のメールアドレスが格納される。送信元メールアドレス703443は、受信メール読取モジュール70337よって取得された送信元のメールアドレスが格納される。

【0038】

認証モジュール70338は、認証の依頼を、認証結果要求受信モジュール703322から受け付ける。続けて、認証モジュール70338は、認証結果要求に含まれる接続IDに基づいて、当該認証結果要求に関連するレコードを、確認用メールアドレス対応テーブル70341から選択する。認証モジュール70338は、確認用メールアドレス703412及びユーザメールアドレス703413を、選択したレコードから抽出する。次に、認証モジュール70338は、抽出した確認用メールアドレス703412と受信メールアドレス対応テーブル70344の送信先メールアドレス703442とが一致し、且つ抽出したユーザメールアドレス703413と受信メールアドレス対応テーブル70344の送信元メールアドレス703443とが一致するレコードが、受信メールアドレス対応テーブル70344に存在するか否かを判定する。当該レコードが受信メールアドレス対応テーブル70344に存在する場合、認証モジュール70338は、認証可能と判定する。一方、当該レコードが受信メールアドレス対応テーブル70344に存在しない場合、認証モジュール70338は、認証不可と判定する。そして、認証モジュール70338は、認証結果を、認証結果送信モジュール70339に引き渡す。

【0039】

また、次の通りであってもよい。認証モジュール70338は、認証結果要求に含まれる接続IDに基づいて、当該認証結果要求に関連するレコードを、確認用メールアドレス対応テーブル70341から選択する。認証モジュール70338は、確認用メールアドレス703412及びユーザメールアドレス703413を、選択したレコードから抽出する。次に、認証モジュール70338は、抽出した確認用メールアドレス703412と受信メールアドレス対応テーブル70344の送信先メールアドレス703442とが一致するレコードを、受信メールアドレス対応テーブル70344から選択する。認証モジュール70338は、送信元メールアドレス703443を、選択したレコードから抽出する。次に、認証モジュール70338は、確認用メールアドレス対応テーブル70341から抽出したユーザメールアドレス703413と、受信メールアドレス対応テーブル70344から抽出した送信元メールアドレス703443と、を比較する。ユーザメールアドレス703413と送信元メールアドレス703443とが一致する場合、認証モジュール70338は、認証可能と判定する。一方、ユーザメールアドレス703413と送信元メールアドレス703443とが不一致の場合、認証モジュール70338は、認証不可と判定する。

【0040】

また、次の通りであってもよい。認証モジュール70338は、認証結果要求に含まれる接続IDに基づいて、当該認証結果要求に関連するレコードを、確認用メールアドレス対応テーブル70341から選択する。認証モジュール70338は、確認用メールアドレス703412及びユーザメールアドレス703413を、選択したレコードから抽出する。次に、認証モジュール70338は、抽出したユーザメールアドレス703413と受信メールアドレス対応テーブル70344の送信元メールアドレス703443とが一致するレコードを、受信メールアドレス対応テーブル70344から選択する。次に、認証モジュール70338は、選択したレコードから、送信先メールアドレス703442を抽出する。次に、認証モジュール70338は、確認用メールアドレス対応テーブル70341から抽出した確認用メールアドレス703412と、受信メールアドレス対応テーブル70344から抽出した送信先メールアドレス703442と、を比較する。確認用メールアドレス703412と送信先メールアドレス703442とが一致する場合、認証モジュール70338は、認証可能と判定する。一方、確認用メールアドレス703412と送信先メールアドレス703442とが不一致の場合、認証モジュール70338は、認証不可と判定する。

【0041】

前述したいずれの場合であっても、認証モジュール70338は、送信元メールアドレス703443と送信先メールアドレス703442との対応と、ユーザメールアドレス703413と確認用メールアドレス703412との対応と、が一致するか否かを判定している。二つの対応が一致している場合、認証モジュール70338は、認証可能と判定する。つまり、認証モジュール70338は、ユーザの固有な情報の送信元であるクライアント装置7010が正当なユーザによって操作されていると判定する。一方、二つの対応が一致しない場合、認証モジュール70338は、認証不可と判定する。つまり、認証モジュール70338は、ユーザの固有な情報の送信元であるクライアント装置7010が不正なユーザによって操作されていると判定する。

【0042】

認証結果送信モジュール70339は、認証モジュール70338によって判定された認証結果を、クライアント装置7010に送信する。なお、認証モジュール70338が認証可能と判定した場合、認証結果送信モジュール70339は、ユーザ管理テーブル70342のユーザID703421に対応するユーザの固有な情報を付随した認証結果を送信してもよい。

【0043】

次に、第1の実施形態の個人認証方法の処理について図を用いて説明する。図8は、第1の実施形態の個人認証方法の処理のシーケンス図である。

【0044】

クライアント装置7010は、ユーザの操作を契機に、ユーザIDを、ネットワーク9を介してメール認証装置703に送信する(ST70111)。

【0045】

すると、ユーザID受信モジュール703321は、クライアント装置7010からユーザIDを受信する(ST70112)。次に、ユーザID受信モジュール703321は、受信したユーザIDを、ユーザ情報検索モジュール70333に引き渡す。

【0046】

ユーザ情報検索モジュール70333は、ユーザIDを引き受けると、引き受けたユーザIDとユーザ管理テーブル70342のユーザID703421とが一致するレコードを、ユーザ管理テーブル70342から選択する。次に、ユーザ情報検索モジュール70333は、選択したレコードから、ユーザメールアドレス703422を抽出する(ST70113)。そして、ユーザ情報検索モジュール70333は、抽出したユーザメールアドレス703422を、確認用メールアドレス生成モジュール70334に引き渡す

【0047】

確認用メールアドレス生成モジュール70334は、ユーザ情報検索モジュール70333からユーザメールアドレス703422を引き受ける。次に、確認用メールアドレス生成モジュール70334は、確認用メールアドレスを生成する(ST70114)。次に、確認用メールアドレス生成モジュール70334は、確認用メールアドレス対応テーブル70341に新たなレコードを生成する。次に、確認用メールアドレス生成モジュール70334は、作成した新たなレコードの確認用メールアドレス703412に、生成した確認用メールアドレスを格納する。次に、確認用メールアドレス生成モジュール70334は、作成した新たなレコードのユーザメールアドレス703413に、ユーザ情報検索モジュール70333から引き受けたユーザメールアドレス703422を格納する(ST70115)。次に、確認用メールアドレス生成モジュール70334は、生成した確認用メールアドレスを、確認用メールアドレス送信モジュール70335に引き渡す。

【0048】

確認用メールアドレス送信モジュール70335は、確認用メールアドレスを、確認用メールアドレス生成モジュール70334から引き受ける。次に、確認用メールアドレス送信モジュール70335は、引き受けた確認用メールアドレスを、ネットワーク9を介して、クライアント装置7010に送信する(ST70116)。

【0049】

クライアント装置7010は、メール認証装置703から確認用メールアドレスを受信する(ST70117)。次に、クライアント装置7010は、受信した確認用メールアドレスを、表示装置に表示する。

【0050】

クライアント装置7010は、ユーザの操作を契機に、ネットワーク9を介して、表示された確認用メールアドレス宛ての電子メールを送信する(ST70118)。

【0051】

すると、メール受信モジュール70336は、クライアント装置7010から電子メールを受信する(ST70119)。

【0052】

受信メール読取モジュール70337は、メール受信モジュール70336が受信した電子メールから、送信元のメールアドレス及び送信先のメールアドレスを取得する。次に、受信メール読取モジュール70337は、受信メールアドレス対応テーブル70344に新たなレコードを生成する。次に、受信メール読取モジュール70337は、作成した新たなレコードの送信先メールアドレス703442に、取得した送信先のメールアドレスを格納する。次に、受信メール読取モジュール70337は、作成した新たなレコードの送信元メールアドレス703443に、取得した送信元のメールアドレスを格納する。(ST70120)。

【0053】

一方で、クライアント装置7010は、認証結果要求を、ネットワーク9を介して、メール認証装置703に送信する(ST70121)。

【0054】

すると、認証結果要求受信モジュール703322は、クライアント装置7010から認証結果要求を受信する(ST70122)。すると、認証結果要求受信モジュール703322は、受信した認証結果要求を認証モジュール70338に引き渡す。そして、認証結果要求受信モジュール703322は、認証モジュール70338に認証を依頼する。

【0055】

認証モジュール70338は、認証の依頼を受ける。認証モジュール70338は、引き受けた認証結果要求に含まれる接続IDに基づいて、当該認証結果要求に関連するレコードを、確認用メールアドレス対応テーブル70341から選択する。認証モジュール70338は、確認用メールアドレス703412及びユーザメールアドレス703413を、選択したレコードから抽出する。次に、認証モジュール70338は、抽出した確認用メールアドレス703412と受信メールアドレス対応テーブル70344の送信先メールアドレス703442とが一致し、且つ抽出したユーザメールアドレス703413と受信メールアドレス対応テーブル70344の送信元メールアドレス703443とが一致するレコードが、受信メールアドレス対応テーブル70344に存在するか否かを判定する。当該レコードが受信メールアドレス対応テーブル70344に存在する場合、認証モジュール70338は、認証可能と判定する。一方、当該レコードが受信メールアドレス対応テーブル70344に存在しない場合、認証モジュール70338は、認証不可と判定する。そして、認証モジュール70338は、認証結果を、認証結果送信モジュール70339に引き渡す(ST70123)。

【0056】

認証結果送信モジュール70339は、認証モジュール70338から認証結果を引き受ける。次に、認証結果送信モジュール70339は、引き受けた認証結果を、ネットワーク9を介してクライアント装置7010に送信する(ST70124)。なお、認証結果送信モジュール70339は、ユーザIDに対応するユーザの固有な情報を認証結果に含めて送信してもよい。

【0057】

すると、クライアント装置7010は、メール認証装置703から認証結果を受信する(ST70125)。

【0058】

前述の通り、クライアント装置7010のユーザは、認証を受けるために、電子メールを用いた。クライアント装置7010のユーザは、ユーザIDと電子メールを送信するクライアント装置7010との両方がなければ、個人認証を受けることができない。これによって、ユーザIDだけを取得した他人は、当該クライアント装置7010のユーザに成りすまして、認証を受けることができない。つまり、ユーザIDが掠め取られたとしても、情報流出を防ぐことができる。また、電子メールが偽造されたとしても、情報流出を防ぐことができる。また、一つののメールアドレスに対して複数のユーザを設定することができる。このように、本実施の形態によれば、安全且つ利便性の高い個人認証システムを提供できる。更に、メール認証装置703が確認用メールアドレス割当モジュールを備える場合には以下の効果を生じる。メール認証装置703は、ユーザIDに対応付けられたユーザメールアドレスと送信元のメールアドレスとを比較する。そのため、一度認証されたユーザが、同一の確認用メールアドレスに誤って電子メールを送信しても、他のユーザが、電子メールを誤って送信したユーザになりすまして認証されることはない。

【0059】