認証システム

【課題】データが漏洩した場合においても個人が特定されないだけでなく、漏洩が発覚した場合に容易にユーザが変更できる認証システムを提供する。

【解決手段】生体情報認証端末などのセンシティブ情報入力端末において、センシティブ情報入力と同時に、ユーザが任意に変更できるパスワード、あるいは暗証番号などのユーザキーを入力させることによって、端末から処理装置への出力はそれらを合成した情報とする。合成した情報は、センシティブ情報の個人特定性とユーザキーの変更簡便性の両方を併せ持つ非センシティブ情報となり、ユーザの認証情報として用いられる。

【解決手段】生体情報認証端末などのセンシティブ情報入力端末において、センシティブ情報入力と同時に、ユーザが任意に変更できるパスワード、あるいは暗証番号などのユーザキーを入力させることによって、端末から処理装置への出力はそれらを合成した情報とする。合成した情報は、センシティブ情報の個人特定性とユーザキーの変更簡便性の両方を併せ持つ非センシティブ情報となり、ユーザの認証情報として用いられる。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、生体情報など個人が容易に変更できない情報であると共に個人が特定される情報(センシティブ情報)を安全に運用・ストアする認証システムに関する。

【背景技術】

【0002】

指紋,掌形,網膜,虹彩,顔,血管,声紋,耳形,DNAといった静的な身体的特徴である生体情報を利用する生体認証はその偽造の少なさから手軽な認証手段、あるいは本人以外の第三者が(本人と共謀した場合でも)認証されることを防止できる手段として、幅広く認証手段に採用されている(例えば、特許文献1参照)。しかしながら、生体情報は生涯不変であるがゆえに、一度複製によって破られてしまうと一生安全性を回復できないという問題をも持っている。

【0003】

それゆえにセンシティブ情報として安全にストアする必要があるのはもちろんのこと、近年では、センシティブ情報をむやみに取得することが制限されている。また、プライバシーマークを取得しようとする事業者は、いかなる理由においてもセンシティブ情報の収集が原則として禁止されているという事実があり、認証システムなどを開発,運用している事業者などセンシティブ情報を積極的に収集する必要のある事業者では、プライバシーマークは現実的には取得するのがむずかしいのが現状である。

【0004】

安全にセンシティブ情報をサーバに蓄積する方法は、情報を暗号化することである。しかしながら暗号キー及び暗号化された情報は安全に保持される必要があり、安全性をハードウェア及び警備システムで解決しようとするとコストの増加は回避できなくなる。

【0005】

生体認証はセキュリティの高い認証であると同時に、指静脈認証の場合は指をかざすだけでよいという簡便性が特徴である。その簡便性を低コストで実現するためには、上述のようなコスト増加を避けなければならない。望ましいことは、サーバから情報が漏洩した場合においてセンシティブ情報が個人の特定につながらない、さらには漏洩が発覚できた場合に情報を所有者が簡便に変更できるような情報としてストア・運用することである。

【0006】

簡便に変更できる本人認証の方法としては暗証番号やパスワードといった秘密情報が挙げられる。しかしながら単独に用いると、情報は他人にも簡単に伝達できるため、利用者本人でなくても認証が受けられる怖れがある。

【先行技術文献】

【特許文献】

【0007】

【特許文献1】特開2009−26235号公報

【発明の概要】

【発明が解決しようとする課題】

【0008】

本発明は、上記問題点を考慮してなされたものであり、データが漏洩した場合においても個人が特定されないだけでなく、漏洩が発覚した場合に容易にユーザが変更できる認証システムを提供する。

【課題を解決するための手段】

【0009】

生体情報認証端末などのセンシティブ情報入力端末において、センシティブ情報入力と同時に、ユーザが任意に変更できるパスワード、あるいは暗証番号などのユーザキーを入力させることによって、端末から処理装置への出力はそれらを合成した情報とする。合成した情報は、センシティブ情報の個人特定性とユーザキーの変更簡便性の両方を併せ持つ非センシティブ情報となり、ユーザの認証情報として用いられる。

【発明の効果】

【0010】

本発明によれば、ユーザが個人を特定される情報を提供する抵抗が軽減し、生体認証が運用し易くなると共に、認証システムの開発または運用を行う事業者もセンシティブ情報でない情報をストアすることができる。

【図面の簡単な説明】

【0011】

【図1】本発明の一実施形態である認証システムの構成を示すブロック図である。

【図2】認証情報登録時の処理を示した図である。

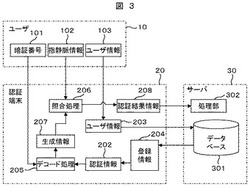

【図3】認証時の処理を示した図である。

【図4】パスワード変更時の処理を示した図である。

【図5】センシティブ情報とユーザキーの合成によって得られたデータ及び、正しいユーザキーでセンシティブ情報を抽出して得られたデータを示した図である。

【図6】センシティブ情報と誤ったユーザキーでセンシティブ情報の抽出を試みて得られたデータを示した図である。

【図7】SubBytes変換を行うためのテーブルである。

【図8】指静脈情報の認証時におけるグラフィカルインタフェースの例である。

【図9】指静脈情報の登録時におけるグラフィカルインタフェースの例である。

【図10】指静脈情報の暗証番号変更時におけるグラフィカルインタフェースの例である。

【発明を実施するための形態】

【0012】

図1は、本発明の一実施形態である認証システムのシステム構成を示すブロック図である。なおここでは本実施形態におけるセンシティブ情報は指静脈認証に適用される場合について説明するが、指静脈以外の生体認証システムであってももちろんよく、さらにはクレジットカードなどカードIDをはじめとするその他のセンシティブ情報であってももちろんよい。更にはデータ型に関してもここではヘッダ,データ,データに基づいて付加されるフッタの書式について説明するが、データ型の限定は特に無くどのようなデータ型においてもデータ空間が明確であれば適用可能である。またここでは本実施の形態におけるユーザキーに関しては4桁の暗証番号を想定するが、別途カードを準備してカードIDを用いる、バーコード,QRコードなど比較的容易に生成可能なデータを読み取るリーダを実装するなど、ユーザが比較的自由に変更でき、認証端末において入力できるデータであればいかなるものでもユーザキーとして利用することが可能である。

【0013】

(システムの構成)

認証システムは、認証端末20と認証サーバ30を含んで構成される。

【0014】

認証端末20は、指静脈などの生体認証情報を入力するためのインタフェース21と、暗証番号をはじめとするユーザキーを入力するためのインタフェース22を備え、それらの入力内容を処理し、認証サーバ30に送信処理を行うCPU23,認証サーバ30と相互に通信するためのI/Oポート24で構成される。

【0015】

認証サーバ30は、認証端末20と通信するためのI/Oポート32と、I/Oポートから入力された情報を処理し、認証情報をデータベースに保存する処理及び、認証結果の処理を行うCPU31,認証情報を保持するデータベース301を含んで構成される。

【0016】

次に図2を用いて、本実施形態における認証システムの動作のうち、センシティブ情報を登録する処理の概要を説明する。本認証システムの認証端末20はユーザが認証のための指静脈情報102を登録する場合に同時に4桁の暗証番号101を入力する。また、その情報に紐付けるユーザ情報103を追加する。このユーザ情報103に関しては画面による氏名入力である場合もあれば、別のICカードとの紐付けの場合もあるし、事前に氏名などと紐付けた登録専用のカード,コード列によるものなどが考えられる。

【0017】

ユーザからの入力を受けた認証端末20は、暗証番号101及び指静脈情報102を受けて合成処理201を行う。合成処理の具体的な方法の例については後記する。合成処理201によって得られた合成情報202とユーザ情報203、及び登録要求コードが合わさり登録情報204として1つのデータとして認証サーバ30へ送信される。このとき合成情報202を登録情報204の作成の以前に暗号化を施したり、通信においてSSLをはじめとする暗号化を施したりしても良い。

【0018】

認証サーバ30は登録情報204を読み取り、登録情報は適切な形でデータベース301へ格納される。格納時においても他の安全なデータ格納に関する技術を組み合わせても良い。

【0019】

次に図3を用いて、本実施形態における認証システムの動作のうち、実際に認証を行う処理の概要を説明する。本認証システムの認証端末20はユーザに認証のために暗証番号101と指静脈情報102,ユーザ情報103を要求する。認証端末に入力されたユーザ情報203はユーザ情報要求コードが付与され認証サーバ30に送信される。認証サーバ30はユーザ情報要求を受けて対応する登録情報204を認証端末に送信する。登録情報204から合成情報202が抽出されて、ユーザの入力した暗証番号101に基づき生成情報207を出力する。この生成情報207と指静脈情報102の比較によって照合処理206を行い認証結果情報208を認証サーバ30に送信する。認証サーバ30は処理部302によって受信した認証結果情報208を処理する。認証システムが入退管理システムである場合は、該当扉の電気錠の解錠などを行うことになる。

【0020】

このとき、登録情報204が保持されているサーバと認証処理を行う処理部302が含まれるサーバは本実施の形態においては同一のものとして説明しているが、必ずしも同一のものである必要は無い。

【0021】

また指静脈単体で認証を行いユーザ情報103を要求しない認証システムの場合においては、データベースに登録される全ての候補登録情報を順次呼び出して照合を試みていくことになる。

【0022】

次に図4を用いて、本実施形態における認証システムの動作のうち、ユーザ10が暗証番号を変更する処理の概要を説明する。本認証システムの認証端末20は暗証番号変更時にユーザから現在の暗証番号101と指静脈情報102,ユーザ情報103の入力を要求する。認証端末に入力されたユーザ情報203はユーザ情報要求コードが付与され認証サーバ30に送信される。認証サーバ30はユーザ情報要求を受けて対応する登録情報204を認証端末に送信する。登録情報204から合成情報202が抽出されて、デコード処理205を施してユーザの入力した暗証番号101に基づき生成情報207を出力する。この生成情報207と指静脈情報102の比較によって照合処理206を行い認証結果情報208を生成する。認証結果情報208の内容が認証成功であるならば、ユーザに新暗証番号104の入力を求める。新暗証番号104と指静脈情報102を結びつける合成処理209を行い、更新要求コードが合わさり新登録情報210として1つのデータとして認証サーバ30へ送信される。

【0023】

このとき、新暗証番号の入力時に2度入力を行い入力ミスを防いだりするGUIインタフェースを付加しても良い。また、新登録情報210を生成する場合に指静脈情報102を用いる代わりに生成情報207を用いたり、あるいは指静脈情報102及び生成情報207両方を踏まえて新登録情報210を生成したりしても良い。

【0024】

次に図5を用いて、暗証番号101と指静脈情報102を用いて合成情報202を生成する方法の具体例を説明する。

【0025】

暗証番号401は10進数の4桁とし、指静脈情報51は認証端末の処理によって、固定値のヘッダ部501,データ部502,データに基づいて計算されるフッタ部503で構成されているものとする。いずれもバイナリ情報であり、図では便宜上16進数で表記する。暗証番号401のデータ空間は指静脈情報51のデータ空間よりはるかに狭いため、できるだけ指静脈情報の空間と同じ程度に分散するように、拡張を行う。今回は暗証番号cを暗証番号変換E(c)=c*1000100010001とした。

【0026】

生体情報コードのうちヘッダ部501は固定値なので仮に漏洩しても個人の特定とならない。またフッタ部503はデータ部502と関係しているため伏せなければならないが、データ部と区別せずに合成を行うとデータ部502とフッタ部503の関係性から正しい情報が特定されてしまう。そのためフッタ部503はデータ部502を変換して得られた結果から再計算して付与する。

【0027】

データ部502の変換はシンプルにデータ部502に暗証番号変換列402E(c)と和をとることにより実現する。ただし4ビット単位で計算を行い繰り上がりは行わない。しかしながら、データ部502に処理を施すことなく暗証番号変換列402と足し合わせると暗証番号が近い場合データが似通ったものとなってしまう。すると、生体認証によっては、登録データと入力データの差が閾値以下であることを以って認証成功としているため、閾値によっては暗証番号がある程度近いと認証成功となってしまう可能性がある。従って、線形性を解消するためにAES暗号の処理の一部でも使われるSubBytes変換を施す。今回用いたSubBytes変換のための変換テーブルは図7に示した。本変換テーブルは1バイトデータを2桁の16進数で表示している。例えば2桁の16進数{53}が与えられたときに、x=5,y=3の成分は{ed}である。従って、本変換テーブルによってデータ部にSubBytes変換を施すと指静脈情報51は指静脈SubBytes変換情報52に変換される。この値に暗証番号変換列402を足し込むと合成情報53が生成される。この合成情報53が認証サーバ30へ登録されることになる。認証時に合成情報から指静脈情報51に戻す場合は逆の手順を行えばよい。すなわち、暗証番号変換列402を減じて、逆SubBytes変換を行い、その結果に応じてフッタを追加する。

【0028】

ここで図6を用いて、合成情報53から指静脈情報51を取得する過程において異なる暗証番号(この場合は1だけ値が異なる)を入力した場合の出力について説明する。暗証番号変換列402を減じた結果56は本来よりも数ビット値が異なる。このデータ列に逆SubBytes変換を施し、その結果に応じたフッタを追加することにより指静脈情報57が出力されるが、この情報は本来の指静脈情報51と比較すると大きく異なる情報となる。しかしながら、指静脈情報のデータ空間における情報であるため、指静脈情報57が正しい情報かどうかはこれだけでは判別できない。

【0029】

本説明におけるcからE(c)の拡張変換,SubBytes変換による線形性の回避などの考え方はセンシティブ情報が取り得るデータ空間,データ構造,ユーザキーが取り得るデータ空間,データ構造によってカスタマイズする。

【0030】

具体例を示す。例えば生体情報の入力をINFO 022039433213 55(INFOはヘッダ、次の12桁は生体情報のデータ列、下2桁55はデータ列のチェックサム)としてコード列に変換するシステムに対してユーザキー0003で非センシティブ情報を生成する場合、復号を試みた場合に

0001: 28FE 13029843DE13 2X

0002: XS3F 05S2FE239X&2 %2

0003: INFO 022039433213 XS

0004: PCNO 0I2I39863742 R2

0005: P49S 2389DN3ESKL3 2S

となれば、フォーマットを知る人だと0003の場合の情報列が目的情報であると容易に推測される。そのためユーザキーの空間が狭い場合に、総当り攻撃で容易に目的情報が特定される。この実状を回避するためには、復号を試みた場合に、

0001: INFO 013928302938 49

0002: INFO 132091029382 79

0003: INFO 022039433213 55

0004: INFO 029898346982 55

0005: INFO 138736700283 05

というように、どの復号結果ももっともらしいデータとすることが好ましい。そのため非センシティブ情報を作成する場合はフォーマットを意識した合成方法を実装する。これによって、何らかの暗号化によって保持された認証用データが仮に解読され漏洩した場合においてもセンシティブ情報の特定が困難となる。

【0031】

以下図8,図9,図10を用いて本実施形態におけるグラフィカルインタフェースの例を示す。今回は液晶画面付き認証端末を想定して液晶画面に表示すべき内容と画面遷移の例を示す。低コスト化をはかるために案内を刻印しておき現在のフェーズをLEDで表示するなどの方法をとっても良い。

【0032】

図8を用いて、指静脈情報の認証時におけるグラフィカルインタフェースの例について説明する。メニュー画面600において認証時はメニューの指示に従って指を所定の認証インタフェース601にかざす。指情報が取得できなければ取得失敗を示す画面610を表示する。指情報が取得できた場合は、テンキーで暗証番号を入力する画面620を表示する。取得した指情報と入力されたテンキーの情報によって前述した照合処理を行い成功したら認証成功の画面630を表示し、必要な処理を行う。認証失敗の場合は認証失敗の画面640を表示し、しばらく表示した後メニュー画面600に自動遷移する。

【0033】

本実施例では画面上にテンキーを表示する例を示しているが、覗き見防止の工夫を施したり、ハードウェアテンキーを使用する方法でももちろん良い。暗証番号を入力させる場合はテンキーではなくソフトウェアキーボードあるいはハードウェアのキーボードを設置しても良い。暗証番号の入力に代えて、IDカードの情報をユーザキーとして用いるためにカードリーダを接続することもできる。またIDカードをかざしてユーザを特定してからの認証の場合は、IDカードをかざす要求画面を追加しても良い。

【0034】

次に図9を用いて、指静脈情報の登録時におけるグラフィカルインタフェースの例について説明する。事前に管理窓口により申請手続きを行い、登録部分はユーザ本人に行ってもらうこととして登録コードを発行している例を示す。メニュー画面600において新規登録ボタンを押すと、新規登録のための登録コード入力画面710を表示する。登録コード12桁を入力し決定ボタンを押すと、登録コードが適切であれば、登録コード受理画面720を表示する。登録コードが未登録であれば、登録コード未登録画面730を表示する。

【0035】

登録コード受理画面720において登録内容の確認が行われるため、「はい」を押下した場合には指の登録画面750に遷移する。「いいえ」を押下した場合には登録失敗画面740を表示し、しばらくたってメニュー画面600に戻る。

【0036】

指の登録画面750にて指の情報が取得できた場合、暗証番号入力画面760に遷移する。入力後決定ボタンを押すと確認のための暗証番号再入力画面770に遷移する。暗証番号再入力画面770において、再度入力後決定ボタンを押すと、2回の入力が一致していれば暗証番号の登録が成功し、その暗証番号と指静脈情報から合成された登録情報が認証サーバに送信される。成功した場合に登録成功画面780が表示される。2回の入力が不一致である場合は暗証番号不整合画面790を表示する。

【0037】

登録作業を管理者が行う場合においても、暗証番号入力においては書面を通じて委託せず、本人が直接システムに入力できる形態が好ましい。

【0038】

次に図10を用いて、指静脈情報の暗証番号変更時におけるグラフィカルインタフェースの例について説明する。メニュー画面600においてキー変更ボタンを押すと、暗証番号変更のための指静脈認証画面810を表示する。指情報の取得成功後、現在の暗証番号入力画面820を表示する。これらの指情報及び現在の暗証番号によって本人確認を行い、認証成功時に新しい暗証番号入力画面830を表示する。認証に失敗した場合は認証失敗画面840を表示する。なお、本図では、簡単のため、画面820と画面830を同じ図で示した。

【0039】

新しい暗証番号入力画面830にて入力後決定ボタンを押すと確認のための暗証番号再入力画面850に遷移する。暗証番号再入力画面850において、再度入力後決定ボタンを押すと、2回の入力が一致していれば暗証番号の登録が成功し、その暗証番号と指静脈情報から合成された登録情報が無認証サーバに送信される。成功した場合に登録成功画面860が表示される。2回の入力が不一致である場合は暗証番号不整合画面870を表示する。

【0040】

上述した実施形態によれば、既存の認証システムに干渉しないように実際の処理を行うことができ、この場合にはユーザキーによって非センシティブ情報からオリジナルのセンシティブ情報を引き出すことができる。また、ユーザキーは漏洩を防ぐためにも本人自身の記憶においてのみ管理されるのが望ましいためユーザキーは短いことがユーザにとって使い易いが、上述した実施形態によれば、短いユーザキーであってもオリジナルのセンシティブ情報が特定されないために、いかなるユーザキーであってもセンシティブ情報として適切なフォーマットでデータを出力し、既知平文攻撃に対して対策することができる。

【0041】

以上詳述した実施形態に限らず、本発明の技術的思想の範囲内で、種々の実施形態が可能であることは言うまでも無い。

【符号の説明】

【0042】

10 ユーザ

20 認証端末

21,22 インタフェース

23,31 CPU

24,32 I/Oポート

30 認証サーバ

101 暗証番号

102 指静脈情報

103,203 ユーザ情報

104 新暗証番号

201,209 合成処理

202 合成情報

204 登録情報

205 デコード処理

206 照合処理

207 生成情報

208 認証結果情報

210 新登録情報

301 データベース

302 処理部

【技術分野】

【0001】

本発明は、生体情報など個人が容易に変更できない情報であると共に個人が特定される情報(センシティブ情報)を安全に運用・ストアする認証システムに関する。

【背景技術】

【0002】

指紋,掌形,網膜,虹彩,顔,血管,声紋,耳形,DNAといった静的な身体的特徴である生体情報を利用する生体認証はその偽造の少なさから手軽な認証手段、あるいは本人以外の第三者が(本人と共謀した場合でも)認証されることを防止できる手段として、幅広く認証手段に採用されている(例えば、特許文献1参照)。しかしながら、生体情報は生涯不変であるがゆえに、一度複製によって破られてしまうと一生安全性を回復できないという問題をも持っている。

【0003】

それゆえにセンシティブ情報として安全にストアする必要があるのはもちろんのこと、近年では、センシティブ情報をむやみに取得することが制限されている。また、プライバシーマークを取得しようとする事業者は、いかなる理由においてもセンシティブ情報の収集が原則として禁止されているという事実があり、認証システムなどを開発,運用している事業者などセンシティブ情報を積極的に収集する必要のある事業者では、プライバシーマークは現実的には取得するのがむずかしいのが現状である。

【0004】

安全にセンシティブ情報をサーバに蓄積する方法は、情報を暗号化することである。しかしながら暗号キー及び暗号化された情報は安全に保持される必要があり、安全性をハードウェア及び警備システムで解決しようとするとコストの増加は回避できなくなる。

【0005】

生体認証はセキュリティの高い認証であると同時に、指静脈認証の場合は指をかざすだけでよいという簡便性が特徴である。その簡便性を低コストで実現するためには、上述のようなコスト増加を避けなければならない。望ましいことは、サーバから情報が漏洩した場合においてセンシティブ情報が個人の特定につながらない、さらには漏洩が発覚できた場合に情報を所有者が簡便に変更できるような情報としてストア・運用することである。

【0006】

簡便に変更できる本人認証の方法としては暗証番号やパスワードといった秘密情報が挙げられる。しかしながら単独に用いると、情報は他人にも簡単に伝達できるため、利用者本人でなくても認証が受けられる怖れがある。

【先行技術文献】

【特許文献】

【0007】

【特許文献1】特開2009−26235号公報

【発明の概要】

【発明が解決しようとする課題】

【0008】

本発明は、上記問題点を考慮してなされたものであり、データが漏洩した場合においても個人が特定されないだけでなく、漏洩が発覚した場合に容易にユーザが変更できる認証システムを提供する。

【課題を解決するための手段】

【0009】

生体情報認証端末などのセンシティブ情報入力端末において、センシティブ情報入力と同時に、ユーザが任意に変更できるパスワード、あるいは暗証番号などのユーザキーを入力させることによって、端末から処理装置への出力はそれらを合成した情報とする。合成した情報は、センシティブ情報の個人特定性とユーザキーの変更簡便性の両方を併せ持つ非センシティブ情報となり、ユーザの認証情報として用いられる。

【発明の効果】

【0010】

本発明によれば、ユーザが個人を特定される情報を提供する抵抗が軽減し、生体認証が運用し易くなると共に、認証システムの開発または運用を行う事業者もセンシティブ情報でない情報をストアすることができる。

【図面の簡単な説明】

【0011】

【図1】本発明の一実施形態である認証システムの構成を示すブロック図である。

【図2】認証情報登録時の処理を示した図である。

【図3】認証時の処理を示した図である。

【図4】パスワード変更時の処理を示した図である。

【図5】センシティブ情報とユーザキーの合成によって得られたデータ及び、正しいユーザキーでセンシティブ情報を抽出して得られたデータを示した図である。

【図6】センシティブ情報と誤ったユーザキーでセンシティブ情報の抽出を試みて得られたデータを示した図である。

【図7】SubBytes変換を行うためのテーブルである。

【図8】指静脈情報の認証時におけるグラフィカルインタフェースの例である。

【図9】指静脈情報の登録時におけるグラフィカルインタフェースの例である。

【図10】指静脈情報の暗証番号変更時におけるグラフィカルインタフェースの例である。

【発明を実施するための形態】

【0012】

図1は、本発明の一実施形態である認証システムのシステム構成を示すブロック図である。なおここでは本実施形態におけるセンシティブ情報は指静脈認証に適用される場合について説明するが、指静脈以外の生体認証システムであってももちろんよく、さらにはクレジットカードなどカードIDをはじめとするその他のセンシティブ情報であってももちろんよい。更にはデータ型に関してもここではヘッダ,データ,データに基づいて付加されるフッタの書式について説明するが、データ型の限定は特に無くどのようなデータ型においてもデータ空間が明確であれば適用可能である。またここでは本実施の形態におけるユーザキーに関しては4桁の暗証番号を想定するが、別途カードを準備してカードIDを用いる、バーコード,QRコードなど比較的容易に生成可能なデータを読み取るリーダを実装するなど、ユーザが比較的自由に変更でき、認証端末において入力できるデータであればいかなるものでもユーザキーとして利用することが可能である。

【0013】

(システムの構成)

認証システムは、認証端末20と認証サーバ30を含んで構成される。

【0014】

認証端末20は、指静脈などの生体認証情報を入力するためのインタフェース21と、暗証番号をはじめとするユーザキーを入力するためのインタフェース22を備え、それらの入力内容を処理し、認証サーバ30に送信処理を行うCPU23,認証サーバ30と相互に通信するためのI/Oポート24で構成される。

【0015】

認証サーバ30は、認証端末20と通信するためのI/Oポート32と、I/Oポートから入力された情報を処理し、認証情報をデータベースに保存する処理及び、認証結果の処理を行うCPU31,認証情報を保持するデータベース301を含んで構成される。

【0016】

次に図2を用いて、本実施形態における認証システムの動作のうち、センシティブ情報を登録する処理の概要を説明する。本認証システムの認証端末20はユーザが認証のための指静脈情報102を登録する場合に同時に4桁の暗証番号101を入力する。また、その情報に紐付けるユーザ情報103を追加する。このユーザ情報103に関しては画面による氏名入力である場合もあれば、別のICカードとの紐付けの場合もあるし、事前に氏名などと紐付けた登録専用のカード,コード列によるものなどが考えられる。

【0017】

ユーザからの入力を受けた認証端末20は、暗証番号101及び指静脈情報102を受けて合成処理201を行う。合成処理の具体的な方法の例については後記する。合成処理201によって得られた合成情報202とユーザ情報203、及び登録要求コードが合わさり登録情報204として1つのデータとして認証サーバ30へ送信される。このとき合成情報202を登録情報204の作成の以前に暗号化を施したり、通信においてSSLをはじめとする暗号化を施したりしても良い。

【0018】

認証サーバ30は登録情報204を読み取り、登録情報は適切な形でデータベース301へ格納される。格納時においても他の安全なデータ格納に関する技術を組み合わせても良い。

【0019】

次に図3を用いて、本実施形態における認証システムの動作のうち、実際に認証を行う処理の概要を説明する。本認証システムの認証端末20はユーザに認証のために暗証番号101と指静脈情報102,ユーザ情報103を要求する。認証端末に入力されたユーザ情報203はユーザ情報要求コードが付与され認証サーバ30に送信される。認証サーバ30はユーザ情報要求を受けて対応する登録情報204を認証端末に送信する。登録情報204から合成情報202が抽出されて、ユーザの入力した暗証番号101に基づき生成情報207を出力する。この生成情報207と指静脈情報102の比較によって照合処理206を行い認証結果情報208を認証サーバ30に送信する。認証サーバ30は処理部302によって受信した認証結果情報208を処理する。認証システムが入退管理システムである場合は、該当扉の電気錠の解錠などを行うことになる。

【0020】

このとき、登録情報204が保持されているサーバと認証処理を行う処理部302が含まれるサーバは本実施の形態においては同一のものとして説明しているが、必ずしも同一のものである必要は無い。

【0021】

また指静脈単体で認証を行いユーザ情報103を要求しない認証システムの場合においては、データベースに登録される全ての候補登録情報を順次呼び出して照合を試みていくことになる。

【0022】

次に図4を用いて、本実施形態における認証システムの動作のうち、ユーザ10が暗証番号を変更する処理の概要を説明する。本認証システムの認証端末20は暗証番号変更時にユーザから現在の暗証番号101と指静脈情報102,ユーザ情報103の入力を要求する。認証端末に入力されたユーザ情報203はユーザ情報要求コードが付与され認証サーバ30に送信される。認証サーバ30はユーザ情報要求を受けて対応する登録情報204を認証端末に送信する。登録情報204から合成情報202が抽出されて、デコード処理205を施してユーザの入力した暗証番号101に基づき生成情報207を出力する。この生成情報207と指静脈情報102の比較によって照合処理206を行い認証結果情報208を生成する。認証結果情報208の内容が認証成功であるならば、ユーザに新暗証番号104の入力を求める。新暗証番号104と指静脈情報102を結びつける合成処理209を行い、更新要求コードが合わさり新登録情報210として1つのデータとして認証サーバ30へ送信される。

【0023】

このとき、新暗証番号の入力時に2度入力を行い入力ミスを防いだりするGUIインタフェースを付加しても良い。また、新登録情報210を生成する場合に指静脈情報102を用いる代わりに生成情報207を用いたり、あるいは指静脈情報102及び生成情報207両方を踏まえて新登録情報210を生成したりしても良い。

【0024】

次に図5を用いて、暗証番号101と指静脈情報102を用いて合成情報202を生成する方法の具体例を説明する。

【0025】

暗証番号401は10進数の4桁とし、指静脈情報51は認証端末の処理によって、固定値のヘッダ部501,データ部502,データに基づいて計算されるフッタ部503で構成されているものとする。いずれもバイナリ情報であり、図では便宜上16進数で表記する。暗証番号401のデータ空間は指静脈情報51のデータ空間よりはるかに狭いため、できるだけ指静脈情報の空間と同じ程度に分散するように、拡張を行う。今回は暗証番号cを暗証番号変換E(c)=c*1000100010001とした。

【0026】

生体情報コードのうちヘッダ部501は固定値なので仮に漏洩しても個人の特定とならない。またフッタ部503はデータ部502と関係しているため伏せなければならないが、データ部と区別せずに合成を行うとデータ部502とフッタ部503の関係性から正しい情報が特定されてしまう。そのためフッタ部503はデータ部502を変換して得られた結果から再計算して付与する。

【0027】

データ部502の変換はシンプルにデータ部502に暗証番号変換列402E(c)と和をとることにより実現する。ただし4ビット単位で計算を行い繰り上がりは行わない。しかしながら、データ部502に処理を施すことなく暗証番号変換列402と足し合わせると暗証番号が近い場合データが似通ったものとなってしまう。すると、生体認証によっては、登録データと入力データの差が閾値以下であることを以って認証成功としているため、閾値によっては暗証番号がある程度近いと認証成功となってしまう可能性がある。従って、線形性を解消するためにAES暗号の処理の一部でも使われるSubBytes変換を施す。今回用いたSubBytes変換のための変換テーブルは図7に示した。本変換テーブルは1バイトデータを2桁の16進数で表示している。例えば2桁の16進数{53}が与えられたときに、x=5,y=3の成分は{ed}である。従って、本変換テーブルによってデータ部にSubBytes変換を施すと指静脈情報51は指静脈SubBytes変換情報52に変換される。この値に暗証番号変換列402を足し込むと合成情報53が生成される。この合成情報53が認証サーバ30へ登録されることになる。認証時に合成情報から指静脈情報51に戻す場合は逆の手順を行えばよい。すなわち、暗証番号変換列402を減じて、逆SubBytes変換を行い、その結果に応じてフッタを追加する。

【0028】

ここで図6を用いて、合成情報53から指静脈情報51を取得する過程において異なる暗証番号(この場合は1だけ値が異なる)を入力した場合の出力について説明する。暗証番号変換列402を減じた結果56は本来よりも数ビット値が異なる。このデータ列に逆SubBytes変換を施し、その結果に応じたフッタを追加することにより指静脈情報57が出力されるが、この情報は本来の指静脈情報51と比較すると大きく異なる情報となる。しかしながら、指静脈情報のデータ空間における情報であるため、指静脈情報57が正しい情報かどうかはこれだけでは判別できない。

【0029】

本説明におけるcからE(c)の拡張変換,SubBytes変換による線形性の回避などの考え方はセンシティブ情報が取り得るデータ空間,データ構造,ユーザキーが取り得るデータ空間,データ構造によってカスタマイズする。

【0030】

具体例を示す。例えば生体情報の入力をINFO 022039433213 55(INFOはヘッダ、次の12桁は生体情報のデータ列、下2桁55はデータ列のチェックサム)としてコード列に変換するシステムに対してユーザキー0003で非センシティブ情報を生成する場合、復号を試みた場合に

0001: 28FE 13029843DE13 2X

0002: XS3F 05S2FE239X&2 %2

0003: INFO 022039433213 XS

0004: PCNO 0I2I39863742 R2

0005: P49S 2389DN3ESKL3 2S

となれば、フォーマットを知る人だと0003の場合の情報列が目的情報であると容易に推測される。そのためユーザキーの空間が狭い場合に、総当り攻撃で容易に目的情報が特定される。この実状を回避するためには、復号を試みた場合に、

0001: INFO 013928302938 49

0002: INFO 132091029382 79

0003: INFO 022039433213 55

0004: INFO 029898346982 55

0005: INFO 138736700283 05

というように、どの復号結果ももっともらしいデータとすることが好ましい。そのため非センシティブ情報を作成する場合はフォーマットを意識した合成方法を実装する。これによって、何らかの暗号化によって保持された認証用データが仮に解読され漏洩した場合においてもセンシティブ情報の特定が困難となる。

【0031】

以下図8,図9,図10を用いて本実施形態におけるグラフィカルインタフェースの例を示す。今回は液晶画面付き認証端末を想定して液晶画面に表示すべき内容と画面遷移の例を示す。低コスト化をはかるために案内を刻印しておき現在のフェーズをLEDで表示するなどの方法をとっても良い。

【0032】

図8を用いて、指静脈情報の認証時におけるグラフィカルインタフェースの例について説明する。メニュー画面600において認証時はメニューの指示に従って指を所定の認証インタフェース601にかざす。指情報が取得できなければ取得失敗を示す画面610を表示する。指情報が取得できた場合は、テンキーで暗証番号を入力する画面620を表示する。取得した指情報と入力されたテンキーの情報によって前述した照合処理を行い成功したら認証成功の画面630を表示し、必要な処理を行う。認証失敗の場合は認証失敗の画面640を表示し、しばらく表示した後メニュー画面600に自動遷移する。

【0033】

本実施例では画面上にテンキーを表示する例を示しているが、覗き見防止の工夫を施したり、ハードウェアテンキーを使用する方法でももちろん良い。暗証番号を入力させる場合はテンキーではなくソフトウェアキーボードあるいはハードウェアのキーボードを設置しても良い。暗証番号の入力に代えて、IDカードの情報をユーザキーとして用いるためにカードリーダを接続することもできる。またIDカードをかざしてユーザを特定してからの認証の場合は、IDカードをかざす要求画面を追加しても良い。

【0034】

次に図9を用いて、指静脈情報の登録時におけるグラフィカルインタフェースの例について説明する。事前に管理窓口により申請手続きを行い、登録部分はユーザ本人に行ってもらうこととして登録コードを発行している例を示す。メニュー画面600において新規登録ボタンを押すと、新規登録のための登録コード入力画面710を表示する。登録コード12桁を入力し決定ボタンを押すと、登録コードが適切であれば、登録コード受理画面720を表示する。登録コードが未登録であれば、登録コード未登録画面730を表示する。

【0035】

登録コード受理画面720において登録内容の確認が行われるため、「はい」を押下した場合には指の登録画面750に遷移する。「いいえ」を押下した場合には登録失敗画面740を表示し、しばらくたってメニュー画面600に戻る。

【0036】

指の登録画面750にて指の情報が取得できた場合、暗証番号入力画面760に遷移する。入力後決定ボタンを押すと確認のための暗証番号再入力画面770に遷移する。暗証番号再入力画面770において、再度入力後決定ボタンを押すと、2回の入力が一致していれば暗証番号の登録が成功し、その暗証番号と指静脈情報から合成された登録情報が認証サーバに送信される。成功した場合に登録成功画面780が表示される。2回の入力が不一致である場合は暗証番号不整合画面790を表示する。

【0037】

登録作業を管理者が行う場合においても、暗証番号入力においては書面を通じて委託せず、本人が直接システムに入力できる形態が好ましい。

【0038】

次に図10を用いて、指静脈情報の暗証番号変更時におけるグラフィカルインタフェースの例について説明する。メニュー画面600においてキー変更ボタンを押すと、暗証番号変更のための指静脈認証画面810を表示する。指情報の取得成功後、現在の暗証番号入力画面820を表示する。これらの指情報及び現在の暗証番号によって本人確認を行い、認証成功時に新しい暗証番号入力画面830を表示する。認証に失敗した場合は認証失敗画面840を表示する。なお、本図では、簡単のため、画面820と画面830を同じ図で示した。

【0039】

新しい暗証番号入力画面830にて入力後決定ボタンを押すと確認のための暗証番号再入力画面850に遷移する。暗証番号再入力画面850において、再度入力後決定ボタンを押すと、2回の入力が一致していれば暗証番号の登録が成功し、その暗証番号と指静脈情報から合成された登録情報が無認証サーバに送信される。成功した場合に登録成功画面860が表示される。2回の入力が不一致である場合は暗証番号不整合画面870を表示する。

【0040】

上述した実施形態によれば、既存の認証システムに干渉しないように実際の処理を行うことができ、この場合にはユーザキーによって非センシティブ情報からオリジナルのセンシティブ情報を引き出すことができる。また、ユーザキーは漏洩を防ぐためにも本人自身の記憶においてのみ管理されるのが望ましいためユーザキーは短いことがユーザにとって使い易いが、上述した実施形態によれば、短いユーザキーであってもオリジナルのセンシティブ情報が特定されないために、いかなるユーザキーであってもセンシティブ情報として適切なフォーマットでデータを出力し、既知平文攻撃に対して対策することができる。

【0041】

以上詳述した実施形態に限らず、本発明の技術的思想の範囲内で、種々の実施形態が可能であることは言うまでも無い。

【符号の説明】

【0042】

10 ユーザ

20 認証端末

21,22 インタフェース

23,31 CPU

24,32 I/Oポート

30 認証サーバ

101 暗証番号

102 指静脈情報

103,203 ユーザ情報

104 新暗証番号

201,209 合成処理

202 合成情報

204 登録情報

205 デコード処理

206 照合処理

207 生成情報

208 認証結果情報

210 新登録情報

301 データベース

302 処理部

【特許請求の範囲】

【請求項1】

認証情報をサーバに蓄積し、ユーザの入力情報と照合することで認証を行う認証システムにおいて、前記認証情報はセンシティブ情報とユーザが容易に変更可能な情報を合成した情報であることを特徴とする認証システム。

【請求項2】

請求項1に記載される認証システムにおいて、記憶媒体にユーザのセンシティブ情報及びユーザキーが保持されていないことを特徴とする認証システム。

【請求項3】

請求項1に記載される認証システムにおいて、記憶媒体の認証情報及びユーザが認証時に入力するユーザキーから抽出されたユーザのセンシティブ情報とユーザが認証時に入力する生体情報を比較して認証結果を出力することを特徴とする認証システム。

【請求項4】

請求項1に記載される認証システムにおいて、ユーザが任意のタイミングでユーザキーを変更し、サーバに蓄積する認証情報を変更するための認証情報変更手段を有し、前記認証情報変更手段において、ユーザは現ユーザキーとセンシティブ情報を入力し、照合が成立した場合に新ユーザキーを入力し、該センシティブ情報と新ユーザキーを合成した情報を記憶媒体に更新保持することを特徴とする認証システム。

【請求項5】

請求項1に記載される認証システムにおいて、合成した情報は同一のユーザキーを用いることでセンシティブ情報が抽出できる合成情報であることを特徴とする認証システム。

【請求項6】

請求項1に記載される認証システムにおいて、合成した情報は異なるユーザキーを用いてセンシティブ情報の抽出を試みた場合、異なる情報が出力されるが、その情報はセンシティブ情報としてのフォーマットを満たすことを特徴とする認証システム。

【請求項1】

認証情報をサーバに蓄積し、ユーザの入力情報と照合することで認証を行う認証システムにおいて、前記認証情報はセンシティブ情報とユーザが容易に変更可能な情報を合成した情報であることを特徴とする認証システム。

【請求項2】

請求項1に記載される認証システムにおいて、記憶媒体にユーザのセンシティブ情報及びユーザキーが保持されていないことを特徴とする認証システム。

【請求項3】

請求項1に記載される認証システムにおいて、記憶媒体の認証情報及びユーザが認証時に入力するユーザキーから抽出されたユーザのセンシティブ情報とユーザが認証時に入力する生体情報を比較して認証結果を出力することを特徴とする認証システム。

【請求項4】

請求項1に記載される認証システムにおいて、ユーザが任意のタイミングでユーザキーを変更し、サーバに蓄積する認証情報を変更するための認証情報変更手段を有し、前記認証情報変更手段において、ユーザは現ユーザキーとセンシティブ情報を入力し、照合が成立した場合に新ユーザキーを入力し、該センシティブ情報と新ユーザキーを合成した情報を記憶媒体に更新保持することを特徴とする認証システム。

【請求項5】

請求項1に記載される認証システムにおいて、合成した情報は同一のユーザキーを用いることでセンシティブ情報が抽出できる合成情報であることを特徴とする認証システム。

【請求項6】

請求項1に記載される認証システムにおいて、合成した情報は異なるユーザキーを用いてセンシティブ情報の抽出を試みた場合、異なる情報が出力されるが、その情報はセンシティブ情報としてのフォーマットを満たすことを特徴とする認証システム。

【図1】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【公開番号】特開2010−211433(P2010−211433A)

【公開日】平成22年9月24日(2010.9.24)

【国際特許分類】

【出願番号】特願2009−55870(P2009−55870)

【出願日】平成21年3月10日(2009.3.10)

【公序良俗違反の表示】

(特許庁注:以下のものは登録商標)

1.QRコード

【出願人】(000005108)株式会社日立製作所 (27,607)

【Fターム(参考)】

【公開日】平成22年9月24日(2010.9.24)

【国際特許分類】

【出願日】平成21年3月10日(2009.3.10)

【公序良俗違反の表示】

(特許庁注:以下のものは登録商標)

1.QRコード

【出願人】(000005108)株式会社日立製作所 (27,607)

【Fターム(参考)】

[ Back to top ]