認証処理システム、認証処理方法、および認証デバイス、並びにコンピュータ・プログラム

【課題】安全で確実な個人認証を可能とする認証処理システムを提供する。

【解決手段】ユーザの装着した認証デバイスが、バイオメトリクス情報の読み取り、照合による個人認証を実行し、個人認証が成立したことを、外部機器(例えばサーバ)との認証の開始条件とし、バイオメトリクス情報に基づく個人認証、および外部機器(例えばサーバ)と認証デバイス間の相互認証の両認証が成立したことを条件としてその後の決済処理等のデータ処理を実行する。本構成により、不正な第三者が盗難した認証デバイスを利用しても外部サーバあるいはPCとの認証の開始条件をクリアできないので、不正な取引等の発生が効果的に防止可能となる。

【解決手段】ユーザの装着した認証デバイスが、バイオメトリクス情報の読み取り、照合による個人認証を実行し、個人認証が成立したことを、外部機器(例えばサーバ)との認証の開始条件とし、バイオメトリクス情報に基づく個人認証、および外部機器(例えばサーバ)と認証デバイス間の相互認証の両認証が成立したことを条件としてその後の決済処理等のデータ処理を実行する。本構成により、不正な第三者が盗難した認証デバイスを利用しても外部サーバあるいはPCとの認証の開始条件をクリアできないので、不正な取引等の発生が効果的に防止可能となる。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、認証処理システム、認証処理方法、および認証デバイス、並びにコンピュータ・プログラムに関する。詳細には、人体に装着した認証機能実行素子を用い、バイオメトリクス情報(生体情報)による個人認証を実行するとともに人体を介した通信による認証を行なう認証処理システム、認証処理方法、および認証デバイス、並びにコンピュータ・プログラムに関する。

【背景技術】

【0002】

昨今、音楽データ、画像データ、ゲームプログラム等、様々なソフトウエアデータ(以下、これらをコンテンツ(Content)と呼ぶ)を、インターネット、衛星を介した通信他、有線、無線の各種通信網を介して配信するサービスが盛んになってきており、また、ネットワーク上での電子決済や電子マネーの使用が急激に増大している。さらに多くの企業、あるいは個人において機密文書をハードディスク、光ディスク等、様々な記憶媒体を利用して保存することも頻繁に行われている。このようなネットワークを介する転送データ、あるいは様々な記憶媒体に格納されるデータのセキュリティをいかに確保するかが重要な課題となっている。

【0003】

セキュリティ確保の方法には様々な手法があるが、その一つがコンピュータの利用を正規の利用者に限定する方法である。利用者が誰であるかを判別する処理はいわゆる個人認証処理である。この方法の代表的なものは、予め正規利用者に対してユーザID、パスワードを与え、正しいパスワードの入力を行なった者のみがデータへのアクセスを可能とする構成である。

【0004】

しかしながら、ユーザID等のパスワードを個人で管理することには様々な問題があるのが現状である。セキュリティを高めるためには複雑なパスワードを持つことが有利と考えられるが、複雑なパスワードを人間が記憶することは困難である。人間の記憶を補うために例えばハードディスク等何らかの記憶装置にパスワードを記憶させて保存することも可能であるが、このような記憶装置にパスワードを格納した場合、第三者が記憶装置からパスワードを盗むという可能性もあり、安全性に関して問題がある。

【0005】

パスワード管理の問題点を解決するための一つの手法として、個人のバイオメトリクス情報(生体情報)、例えば眼底像、指紋等を用いて、正規ユーザであるか否かの照合を行なう方法がある。例えば、正規ユーザ個人の生体情報、例えば眼底像から得られるコード情報を予めシステムに登録し、決済処理等、個人を認証する必要のある処理を実行する際に、ユーザが、まず自分の眼底情報等、生体情報の読み取りをシステムに実行させる。次に、システムは、ユーザが正規の登録済みユーザであるか否かについて、ユーザから読み取った生体情報と登録した生体情報とを比較照合して確認する。この照合処理によってユーザの正当性の確認を実行する。

【0006】

しかしながら、このようなバイオメトリクス情報(生体情報)を用いた個人の正当性確認処理において、他人によるなりすまし、すなわちバイオメトリクス情報の偽造、複製による不正処理の問題がある。例えば指紋情報を人工皮革、ラバーのようなものに複製し、この複製情報を用いて指紋読み取り装置にデータ読み取りを実行させることにより、他人になりすますことが可能となる。

【発明の開示】

【発明が解決しようとする課題】

【0007】

本発明はこのような状況に鑑みてなされたものであり、バイオメトリクス情報(生体情報)を用いた個人の正当性確認処理を行なうとともに、機器間の相互認証を併せて実行する構成により、確実な認証処理を実行することを可能とした認証処理システム、認証処理方法、および認証デバイス、並びにコンピュータ・プログラムを提供することを目的とする。

【課題を解決するための手段】

【0008】

本発明の第1の側面は、

認証デバイスであり、

生体情報を記憶した生体情報記憶部と、

外部機器からの認証処理要求の入力に基づいて、前記生体情報記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定し、一致の判定が得られた場合に個人認証が成立したと判定する個人認証処理部と、

を有することを特徴とする認証デバイスにある。

【0009】

さらに、本発明の認証デバイスの一実施態様において、前記認証デバイスは、さらに、前記個人認証の成立を条件として、前記認証デバイスと、前記外部機器との間での認証処理を実行する相互認証処理部を有することを特徴とする。

【0010】

さらに、本発明の認証デバイスの一実施態様において、前記認証デバイスは、人体を介したデータ通信用の接点を有し、該接点を介したデータ通信により外部機器との間の認証処理を実行する構成であることを特徴とする。

【0011】

さらに、本発明の認証デバイスの一実施態様において、前記認証デバイスは、非接触によるデータ通信用の電磁波送受信部を有し、該電磁波送受信部を介したデータ通信により外部機器との間の認証処理を実行する構成であることを特徴とする。

【0012】

さらに、本発明の認証デバイスの一実施態様において、前記認証デバイスにおける個人認証に適用する生体情報は血管パターン情報であり、前記認証デバイスは、該認証デバイスの装着された認証対象者の身体部の血管パターン読み取り手段を有する構成であることを特徴とする。

【0013】

さらに、本発明の認証デバイスの一実施態様において、前記認証デバイスと、外部機器との間の認証処理は公開鍵方式または共通鍵方式のいずれかによって実行され、前記認証デバイスは、実行する認証方式に適用する鍵データを格納した記憶手段を有することを特徴とする。

【0014】

さらに、本発明の認証デバイスの一実施態様において、前記認証デバイスは、電磁波受信による電源供給構成を有することを特徴とする。

【0015】

さらに、本発明の第2の側面は、

認証デバイスと認証デバイストの通信を実行する外部機器からなる認証システムであり、

前記外部機器は、

前記認証デバイスに対して認証処理要求を出力する構成を有し、

前記認証デバイスは、

生体情報を記憶した生体情報記憶部と、

外部機器からの認証処理要求の入力に基づいて、前記生体情報記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定し、一致の判定が得られた場合に個人認証が成立したと判定する個人認証処理部と、

前記個人認証の成立を条件として、前記認証デバイスと、前記外部機器との間での認証処理を実行する相互認証処理部と、

を有することを特徴とする認証システムにある。

【0016】

さらに、本発明の第3の側面は、

予め生体情報を記憶した記憶部を有する認証デバイスにおいて実行する認証処理方法であり、

個人認証処理部が、外部機器からの認証処理要求の入力に基づいて前記記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定するステップと、

前記個人認証処理部が、前記登録生体情報と前記入力生体情報との一致の判定が得られた場合に、個人認証の成立と判定するステップと、

を有することを特徴とする認証処理方法にある。

【0017】

さらに、本発明の認証処理方法の一実施態様において、前記認証処理方法は、さらに、認証処理部が、前記前記個人認証の成立を条件として、前記認証デバイスと、前記外部機器との間の認証処理を実行する認証処理ステップを有することを特徴とする。

【0018】

さらに、本発明の第4の側面は、

予め生体情報を記憶した記憶部を有する認証デバイスにおいて認証処理を実行させるコンピュータ・プログラムであり、

個人認証処理部に、外部機器からの認証処理要求の入力に基づいて、前記記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定させるステップと、

前記個人認証処理部が、前記登録生体情報と前記入力生体情報との一致の判定が得られた場合に、個人認証の成立と判定させるステップと、

を有することを特徴とするコンピュータ・プログラムにある。

【0019】

なお、本発明のコンピュータ・プログラムは、例えば、様々なプログラム・コードを実行可能な汎用コンピュータ・システムに対して、コンピュータ可読な形式で提供する記憶媒体、通信媒体、例えば、CDやFD、MOなどの記憶媒体、あるいは、ネットワークなどの通信媒体によって提供可能なコンピュータ・プログラムである。このようなプログラムをコンピュータ可読な形式で提供することにより、コンピュータ・システム上でプログラムに応じた処理が実現される。

【0020】

本発明のさらに他の目的、特徴や利点は、後述する本発明の実施例や添付する図面に基づくより詳細な説明によって明らかになるであろう。なお、本明細書においてシステムとは、複数の装置の論理的集合構成であり、各構成の装置が同一筐体内にあるものには限らない。

【発明を実施するための最良の形態】

【0021】

図1は、本発明の認証処理システムの概要を説明する図である。ユーザは指輪形認証デバイス31、腕時計形認証デバイス32を身に付けている。この認証デバイスは、タンパーレジストなICチップを内蔵したデバイスであり、共通鍵、あるいは公開鍵方式を適用した相互認証処理を実行する機能を持ち、人体に接触する接点を介して人体を介して通信を実行し、相互に認証処理を実行する例えばパーソナルコンピュータ10との認証処理を実行する。あるいはパーソナルコンピュータ10からネットワークを介して認証サーバ20と通信を実行し認証処理を実行する。

【0022】

さらに、この認証デバイスは、バイオメトリクス情報(生体情報)読み取り手段を有し、ユーザの生体情報を読み取り、認証を実行する。認証デバイスには、所有者のバイオメトリクス情報(生体情報)が予め登録されメモリに格納されており、登録バイオメトリクス情報と読み取り情報との相関検出、すなわちデータの一致度合いを検証して本人か否かの判定を行なう。バイオメトリクス情報は、例えば指輪形認証デバイス31を装着した指の血管パターン、腕時計形認証デバイス32を装着した手首の血管パターンを用いる。

【0023】

本発明の個人認証デバイスは、予め、登録ユーザの血管読み取り部分、例えば指輪形認証デバイス31を利用する場合は、指輪形認証デバイス31を装着した指の血管パターン、腕時計形認証デバイス32を利用する場合は、腕時計形認証デバイス32を装着した手首の血管パターン情報をデバイス内のメモリに格納し、認証処理時に新たに読み取られた血管パターン情報との照合を行ない一致するか否かの判定に基づく個人認証を行なう。

【0024】

血管の中の特に人間の皮膚の表面に近い静脈部分の血管パターンは外部から観察が容易であり、個人個人によって異なることが知られている。例えば人の手には、図2に示すように指、手首、手の表、裏など、各位置に個人に特有の血管、特に静脈パターンを観察することができる。血管パターンは個人によって異なり、個人識別のための有効な情報である。なお、血管パターンの取得処理構成は、例えば英国特許2156127号、特表平8−508419等に開示されている。

【0025】

血管パターンは、例えば光を当てて反射光を読み取る装置、あるいは、指または手首の内部に赤外光を透過させ、透過光を読み取るイメージ読み取り装置によって読み取ることが可能である。

【0026】

図3(a)に示す構成は、例えば赤外光を発光する投光素子と受光素子とを相対する位置に設け、指または手首の内部に赤外光を透過させ、透過光を読み取るイメージ読み取り装置によって読み取る構成を持つ指輪形認証デバイス、または腕時計形認証デバイスの構成例であり、図3(b)に示す構成は、光を当てて反射光を読み取る構成であり、投光素子と受光素子とが、図3(b)の下部に示すように互い違いに配置された構成である。

【0027】

ユーザの身につけている認証デバイスは、装着部の血管パターンの照合処理による個人認証を実行するとともに、通信手段を介して外部の機器との通信を実行し、外部機器と認証デバイス間の相互認証処理を実行する。相互認証処理は、例えば共通鍵認証処理方式、あるいは公開鍵認証処理方式に従った認証を実行する。これらの具体的処理については、後段で説明する。

【0028】

ユーザの身につけている認証デバイスと相互認証を行なう外部機器間の通信は、非接触データ送受信、または、人体を介したデータ通信によって実行する。非接触データ送受信を行なう場合は、認証デバイスおよび、外部機器の双方に電磁波を送信、受信する電磁波送受信部を設け、認証デバイス、外部機器内の制御手段(CPU等)によって生成されたデータを電磁波に変換して認証デバイスと外部機器間で非接触で伝送する。

【0029】

また、人体を介した伝送は、認証デバイスの表面の人体に密着する接点を設け、接点を介して人体をデータ伝送経路として、外部機器に設けられた接点を介して外部機器と認証デバイス間のデータ転送を行なう。

【0030】

例えばPCに接続したマウス表面に人体に密着する接点を設けることで、マウスとPCとの接続ラインを介して外部機器として設定したPCとの相互認証が可能となり、PCのアクセス権限を判定する場合に認証デバイスによるバイオメトリクス情報を適用した個人認証および認証デバイスとPC間の相互認証が可能となる。さらに、PCに接続された認証サーバと認証デバイス間の認証処理も可能となる。

【0031】

認証デバイス31,32は例えば指輪、腕時計等の装身具として構成可能であり、各デバイスに形成された接点は、基本的に常時人体に接触、あるいは導通可能に極めて近接した状態となっている。人体は、そのほとんどを塩分を含んだ水からなる導電性の容器と考えられるので、数MHz帯では概ね導体となる。なお、テスター等で両手間の直流抵抗を計測すると、手の状態に応じて500kΩから2,3MΩの値を示す。

【0032】

人体の交流における伝達特性を図4に示す。図4(a)は1MHz〜20MHz、図4(b)は1MHz〜30MHzの範囲で、スペクトラムアナライザを用いて測定した人体の伝送特性(両手間)を示す特性図である。いずれも、トラッキングジェネレータと入力端子に同軸ケーブルを接続した場合の例である。なお、同軸ケーブルのグランドGNDは相互に接続し、アンテナとならないようにした。図4(a)および(b)に示すように、1MHzから20MHz程度の範囲における伝達特性は、概ね平坦で30dBないし40dBの減衰特性となる。

【0033】

図4(a)および(b)に示す測定では、トラッキングジェネレータの出力インピーダンス、スペクトルアナライザの入力インピーダンスとも75Ωである。したがって、もし、交流的にも両手間のインピーダンスが、例えば1メガオームであったとすると、減衰量は−80dBにも達する筈である。ところが、実際には、減衰量は遥かに少なく、人体を介しての信号伝送の可能性を裏付けることが分る。

【0034】

データ送信側は、微小ダイポールアンテナと考えられ、これが発生する電磁界の様子は十分解析されている。それによれば、人体が発生する電磁界は、微小ダイポールアンテナが発生する電磁界となる。電磁界の強さはアンテナからの距離R、距離Rの2乗、距離Rの3乗に反比例する成分のベクトル和で表され、それぞれ、輻射電磁界、誘導電磁界、静電磁界と呼ばれる。なお、これらの関係式については、特開平7−170215号に詳しく記載されている。

【0035】

図5は電界強度についての図であり、図5(a)は、上述した各項の電界強度とアンテナからの距離との関係を示す特性図である。また、図5(b)は、周波数f=200MHz、送信端子電圧=100dBμV(75Ω)の場合において、λ/2.2のダイポールアンテナと3.4cmφのループアンテナ、および8cmφ,3.4cmφのループアンテナの電界強度と距離とを示す図である。図5(a)および(b)に示すように、上記輻射電磁界(1/R項)、誘導電磁界(1/(Rの2乗)項)、静電磁界(1/(Rの3乗)項)の強度は、λ/2πの距離において等しくなり、距離がこれ以下の場合には急激に増加する。f=11MHzならば、この距離は約4.3mとなる。本発明のシステムでは静電磁界を主として使用した伝送方式を適用することが好ましい。

【0036】

また、電解強度は、また電波法のEMI(Electromagnetic interference)規制による制限なく使用可能な範囲を選択することが好ましく、例えば、周波数332MHz以下、電解強度500μV/M以下とする。

【0037】

上述のように静電磁界は距離Rの3乗で減衰する。例えば、距離が1mから3mになると、電界強度は1/27(1/(3×3×3))になる。従って、データ送信手段からの距離が増加すると、信号強度が極端に減衰するので、複数のユーザが同様の装置を使用している場合であっても他のユーザの信号をノイズとしてとらえる可能性は低くなり、例えば同様の装置を持ったユーザが多数近接して存在する環境下においても、静電磁界を主として使用した通信は良好な通信が可能になる。

【0038】

なお、各認証デバイスに構成される接点は、広い面積を有することが望ましく、例えば腕時計、指輪、ブレスレット等、人体の指、腕等に巻き付け可能な構成として、人体の皮膚とより多くの面積で接触する構成とすることが好ましい。なお、図1においては認証デバイスを構成する装身具として腕時計、指輪のみを示しているがその他、人体に日常的に接触した状態で身につけるものであれば認証デバイスとして適用可能である。

【0039】

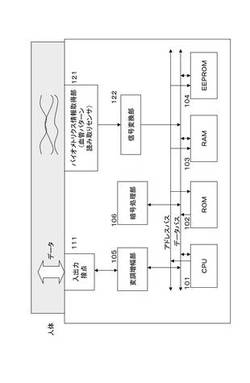

認証デバイスの構成例を図6に示す。CPU(Central processing Unit)101は、認証デバイスの実行する認証処理プログラムを実行し、各処理部におけるデータ転送制御を実行するプロセッサである。ROM(Read-Only-Memory)102は、CPU101が実行するプログラム、あるいは演算パラメータとしての固定データを格納する。RAM(Random Access Memory)103は、CPU101の処理において実行されるプログラム、およびプログラム処理において適宜変化するパラメータの格納エリア、ワーク領域として使用される。

【0040】

EEPROMは、個人認証処理の際に照合用データとする登録データを格納し、さらに外部機器との相互認証処理の際に適用する各種鍵、例えば公開鍵方式認証を実行するデバイスであれはデバイスの公開鍵、秘密鍵のペアおよび認証局の公開鍵証明書等を格納し、共通鍵方式の認証を実行するデバイスであれば共通鍵を格納する。これらの情報を用いた認証処理の詳細については、後段で詳細に説明する。

【0041】

暗号処理部106は、相互認証処理として実行する方式に従った暗号処理を実行する。例えば共通鍵暗号化方式の暗号処理としてのDES(データ暗号標準:Deta encryption standard)アルゴリズム、または、公開鍵暗号処理方式としての楕円曲線暗号方式(ECC)アルゴリズム、RSA暗号アルゴリズム等を実行する。

【0042】

共通鍵暗号化方式はデータの暗号化処理に用いる暗号化鍵とデータの復号化に用いる復号化鍵を共通のものとして、正規のユーザにこれら暗号化処理、復号化に用いる共通鍵を付与して、鍵を持たない不正ユーザによるデータアクセスを排除するものである。共通鍵暗号方式の代表的な暗号化方式がDESである。公開鍵暗号化方式は、暗号化するときに使用する暗号化鍵による処理と、復号するときに使用する復号化鍵の処理とを異なるアルゴリズムとした方式である。公開鍵暗号化方式は、不特定のユーザが使用可能な公開鍵を使用する方法であり、特定個人に対する暗号化文書を、その特定個人が発行した公開鍵を用いて暗号化処理を行なう。公開鍵によって暗号化された文書は、その暗号化処理に使用された公開鍵に対応する秘密鍵によってのみ復号処理が可能となる。秘密鍵は、公開鍵を発行した個人のみが所有するので、その公開鍵によって暗号化された文書は秘密鍵を持つ個人のみが復号することができる。公開鍵暗号化方式の代表的なものには楕円曲線暗号方式、RSA(Rivest-Shamir-Adleman)暗号等がある。

【0043】

なお、認証デバイスは、共通鍵暗号方式、公開鍵暗号方式のいずれも実行可能であっても、いずれか一方のみを実行可能なデバイスとして構成してもよい。

【0044】

人体の伝送信号は入出力接点111によって入出力され、変調増幅部105によって変調増幅処理が実行される。人体の伝送は概ね10〜30MHzの帯域によって実行され、変調部105においてキャリアを変調することでデータ送受信が実行される。変調方式としてはFSK変調等のFM変調、ASK変調等のAM変調、符号変調等の変調等、種々の変調が利用可能である。

【0045】

なお、相互認証を実行する外部機器にも人体との接点が形成され、上述と同様の変調増幅処理部が構成される。また、人体とPC間に設定される通信仲介手段、例えば図1におけるマウス40を介して通信を行なう場合には、マウスにも人体との接点と、上述と同様の変調増幅処理部が構成されPCと通信仲介手段(マウス)間の通信、および通信仲介手段(マウス)の接点と人体との通信を仲介する。

【0046】

バイオメトリクス情報取得部121は、接触または近接した人体部分のバイオメトリクス情報としての血管パターンを読み取る構成を持ち、先に説明した図3の投光素子、受光素子を持つ。信号変換部122は、バイオメトリクス情報取得部121の取得したバイオメトリクス情報から登録データとの照合処理可能なデジタルデータヘの変換処理を行なう。例えば複数の血管の配置情報、各血管の太さの比率等をデジタルデータに変換する処理等を実行する。信号変換部122においては、照合用データを記憶したEEPROM104に格納された照合用データに対応したデータへの変換を行なう。認証プログラムは例えばROM102に格納され、CPU101の制御の下にバイオメトリクス情報取得部121から取得し、信号変換部122において変換されたデータと、EEPROM104に格納された照合用データとの比較が実行される。

【0047】

照合は、ユーザ入力データと登録データとの一致度に基づいて実行され、一定の誤差を考慮した上で、両データの相関度を求め予め定めた閾値によって登録ユーザであるか否かの判定を行なう。

【0048】

認証デバイスにおける電源としては、図示していないが長寿命かつ小型の電源を使用することが望ましく、例えばリチウム電池バッテリを使用することができる。CPU11は、リチウム電池バッテリからの電源供給を受けてデータの読み出し、データ送信、データ受信、データ蓄積等の各種処理制御を実行する。

【0049】

非接触データ送受信を行なう認証デバイスの構成例を図7に示す。非接触データ送受信を行なうのは、電磁波送受信部131であり、外部機器とのデータ転送は電磁波送受信部131を介して実行する。認証デバイス、外部機器内の制御手段(CPU等)によって生成されたデータは変調増幅部105において変換される。また、電磁波送受信部131は、外部機器からの電磁波を受信し、電源制御部132において整流して認証デバイス内で必要な電力を供給する。この構成により、認証デバイス内に電源を構成する必要がなくなる。

【0050】

本発明の認証デバイスは、上述したように装着部の血管パターンを取得し、予めメモリに格納した照合用データとの比較処理を実行して個人認証を行なうとともに、人体を介したデータ転送または非接触の電磁界伝送により、外部機器とのデータ転送を行ない、外部機器と認証デバイス間の相互認証処理を実行する。外部機器と認証デバイス間で実行する相互認証方式としては、公開鍵暗号方式あるいは共通鍵暗号方式に従った認証処理が可能である。以下、公開鍵方式の認証処理の詳細について説明する。

【0051】

図8以下を参照して、認証デバイスを身に付けたユーザがPCを用いてインターネットを介してサービスプロバイダのサーバに接続し、認証デバイスにおけるバイオメトリクス情報に基づく個人認証を実行し、さらに認証デバイスとサーバ間における公開鍵方式による相互認証を実行する例を説明する。認証デバイスは、公開鍵暗号処理方式としての楕円曲線暗号方式(ECC)アルゴリズムを実行する構成を持つ。なおここでは楕円曲線暗号方式(ECC)のアルゴリズムによる認証処理について説明するが、その他のアルゴリズムを適用した公開鍵方式による処理も同様に実行可能である。

【0052】

図8に示すように、認証デバイスは認証デバイスを有するユーザのID(ユーザID)をメモリ(例えば図6、図7に示すEEPROM104)に格納している。さらに認証デバイスに対応する公開鍵を格納した公開鍵証明書および秘密鍵のペアを格納し、さらに公開鍵証明書の認証局であるCA(Certificate Authority)の公開鍵証明書を格納している。

【0053】

また、認証相手となる外部機器(例えばサーバ)には、サーバの公開鍵を格納した公開鍵証明書および秘密鍵のペアを格納し、さらに公開鍵証明書の認証局であるCA(Certificate Authority)の公開鍵証明書を格納している。また、サーバには登録ユーザのユーザ情報を格納したデータベースを有する。データベースには、例えば図に示すようにユーザIDに対応付けて氏名、住所、電話番号、口座番号、信用情報などが登録される。

【0054】

図9および図10を用いて、認証デバイスにおけるバイオメトリクス情報に基づく個人認証を実行し、さらに認証デバイスとサーバ間における公開鍵方式による相互認証を実行する処理シーケンスについて説明する。

【0055】

図9および図10において、左端からそれぞれ、

(1)認証処理を行なう通信相手としてのサーバ、

(2)上記サーバと接続され、個人認証対象となるユーザの使用するPC

(3)認証デバイスとの直接の通信を実行するリーダライタ、これは、例えば非接触で電磁界データ通信を実行する電磁波送受信部を有する装置、あるいは人体を介した人体との接触による通信を行なう装置(例えば人体に対する接点を構成したマウス)に相当する。PCとは例えばケーブル接続される。

(4)認証デバイス

の各処理を示している。

【0056】

なお、(4)認証デバイスは、バイオメトリクス情報に基づく個人特定(認証)を実行する個人認証部と、外部機器(本例ではサーバ)との相互認証を実行する相互認証部に分離して処理を示している。なお、これら2つの処理部の処理は、図6または図7に示す認証デバイスの制御手段としてのCPU101の制御のもとに実行される処理であり、デバイス内で明確に分離された構成である必要はない。

【0057】

まず、ユーザはPCを操作し、ネットサーフィンにより目的とするサーバに接続し、PC上のブラウザーを使ってショッピングを行なう商品を提示したWebページをディスプレイに表示し、ユーザは表示された商品から購入希望の商品をマウスによりクリックするなどして選択し、購入希望であることを示すデータをサーバ側に送信する。サーバ側は指定商品に関する価格、仕様等の詳細情報を含む画面を購入意思確認画面としてユーザPCに提示する。ユーザが購入を決め、ディスプレイに表示された購入ボタンをクリックし購入を決定したことを示す購入リクエストをサーバ側に送信する。サーバ側は、購入リクエストを受信すると、ユーザにユーザを特定するための個人情報、例えば配送先住所、氏名、電話番号などの入力指示図面を提示し、ユーザは指示に従って入力し、データ送信を行なう。

【0058】

次に、PC上のブラウザには、各種の決済方法を選択する画面が表示され、ユーザはそのうちから例えば「銀行引き落とし」を選択する。サーバ側では入力された個人情報からあらかじめ知らされている銀行口座を参照し、存在と決済の可能性を判定する。

【0059】

次に、サーバ側は、PC上のブラウザに認証実施画面を提示し、ユーザに認証中はリーダライタに認証デバイスである例えば指輪を近づけて電磁界によるデータ送受信が可能となるように指示する。なお、本実施例では、電磁界による非接触データ転送を行なう例(図7に示す認証デバイス)について説明するが、人体を介したデータ通信処理を行なう認証デバイス(図6の構成)の場合は、前述したように例えばマウスの接点を介するデータ転送を可能となるようにユーザに指示を行ない、データ転送可能状態の設定を実行することになる。

【0060】

非接触データ転送または人体を介するデータ転送の可能状態となった以後、ユーザがスタートボタンをクリックし、その時点から個人認証処理が開始される。

【0061】

認証処理の開始に伴い、サーバはPC、リーダライタを介して認証デバイスに認証処理要求コマンドを送信する。コマンドを受信した認証デバイスが応答(ACK)メッセージを送信する。ACKメッセージはPCに転送され、さらにサーバに送信される。

【0062】

ACKをサーバに対して送信した認証デバイスは、バイオメトリクス個人認証部においてバイオメトリクス個人認証を開始する。バイオメトリクス個人認証部は、例えば赤外線を発光し、ユーザの静脈パターンを読み取り、デジタルデータとして数値化し、その認証デバイス内のメモリに格納された照合用データである個人のテンプレートと比較して、その個人本人かどうかを判定する。照合は、ユーザ入力データと登録データとの一致度に基づいて実行され、一定の誤差を考慮した上で、両データの相関度を求め予め定めた閾値によって登録ユーザであるか否かの判定を行なう。

【0063】

照合処理の結果、登録ユーザであると確認され、個人認証成立の場合は、認証デバイスは、サーバに対して、サーバと認証デバイス間の相互認証の処理に移行する要求メッセージを送信する。照合処理の結果、登録ユーザでないと判定され、個人認証不成立の場合は、認証デバイスは、サーバに対して、個人認証不成立を示すメッセージを送信し、サーバと認証デバイス間の相互認証の処理に移行することなく処理を終了する。

【0064】

図10は、サーバと認証デバイス間における公開鍵方式の相互認証シーケンス(160ビット長の楕円曲線暗号を用いた相互認証)を中心に説明したシーケンス図である。以下、図10に示す処理の詳細について説明する。

【0065】

まず、(1)認証デバイスが、64ビットの乱数Raを生成し、サーバに送信する。(2)これを受信したサーバは、新たに64ビットの乱数Rsおよび素数pより小さい乱数Skを生成する。そして、ベースポイントGをSk倍した点Sv=Sk×Gを求め、Ra、Rs、Sv(X座標とY座標)に対する電子署名S.Sigを生成し、サーバの公開鍵証明書とともに認証デバイスに返送する。

【0066】

(3)サーバの公開鍵証明書、Ra、Rs、Sv、電子署名S.Sigを受信した認証デバイスは、サーバが送信してきたRaが、認証デバイスが生成したものと一致するか検証する。その結果、一致していた場合には、サーバの公開鍵証明書内の電子署名を認証局の公開鍵で検証し、サーバの公開鍵を取り出す。そして、取り出したサーバの公開鍵を用い電子署名S.Sigを検証する。

【0067】

次に、認証デバイスは、素数pより小さい乱数Akを生成する。そして、ベースポイントGをAk倍した点Av=Ak×Gを求め、Ra、Rs、Av(X座標とY座標)に対する電子署名A.Sigを生成し、認証デバイスの公開鍵証明書とともにサーバに返送する。

【0068】

(4)認証デバイスの公開鍵証明書、Ra、Rs、Av、電子署名A.Sigを受信したサーバは、認証デバイスが送信してきたRsが、サーバが生成したものと一致するか検証する。その結果、一致していた場合には、認証デバイスの公開鍵証明書内の電子署名を認証局の公開鍵で検証し、認証デバイスの公開鍵を取り出す。そして、取り出した認証デバイスの公開鍵を用い電子署名A.Sigを検証する。電子署名の検証に成功した後、サーバは認証デバイスを正当なものとして認証する。

【0069】

両者が認証に成功した場合には、認証デバイスはAk×Sv(Akは乱数だが、Svは楕円曲線上の点であるため、楕円曲線上の点のスカラー倍計算が必要)を計算し、サーバはSk×Avを計算し、これら点のX座標の下位64ビットをセッションキーとして以降の通信に使用する(共通鍵暗号を64ビット鍵長の共通鍵暗号とした場合)。もちろん、Y座標からセッション鍵を生成してもよいし、下位64ビットでなくてもよい。なお、相互認証後の秘密通信においては、送信データはセッションキーで暗号化されるだけでなく、電子署名も付されることがある。

【0070】

電子署名の検証や受信データの検証の際に、不正、不一致が見つかった場合には、相互認証が失敗したものとして処理を中断する。

【0071】

(5)さらに、サーバは認証デバイスに対してユーザIDをセッションキーで暗号化して送信するように要求する。(6)認証デバイスは、ユーザIDをセッションキーで暗号化して送信する。

【0072】

(7)これを受信したサーバは、セッションキーで復号してユーザIDを取り出し、自身のデータベース(図9参照)に格納されたユーザIDに対応する情報の確認を行ない、(8)PCに対して、住所、取引口座等の確認画面を提示し、商品発送、決済処理の実行が許可されたことをユーザに対して提示する。

【0073】

このように、本実施例の構成では、ユーザの装着した認証デバイスが、まず、バイオメトリクス情報の読み取り、照合による個人認証を実行し、バイオメトリクス情報に基づく個人認証が成立したことを、外部機器(例えばサーバ)との認証の開始条件とし、バイオメトリクス情報に基づく個人認証、および外部機器(例えばサーバ)と認証デバイス間の相互認証の両認証が成立したことを条件としてその後の決済処理等のデータ処理を実行する構成としたので、不正な第三者が盗難した認証デバイスを利用しても外部サーバあるいはPCとの認証の開始条件をクリアできないので、不正な取引等の発生が効果的に防止可能となる。

【0074】

なお、上述の実施例では、サーバとデバイス間認証を公開鍵方式とした例を説明したが、共通鍵認証方式を適用することも可能である。なお、共通鍵方式を適用する場合は、共通鍵方式の認証を実行するための共通鍵を認証デバイスに格納することが必要である。

【0075】

また、上述した認証処理例では外部機器としてサーバを設定し、サーバとの相互認証を実行する処理例について説明したが、相互認証処理の対象となる外部機器をサーバではなくユーザの操作するPCとし、PCと認証デバイス間の相互認証処理を上述の処理シーケンスと同様、認証デバイスにおけるバイオメトリクスに基づく個人認証の成立を条件として実行する構成としてもよく、この場合は、図8〜図10を用いた説明中のサーバの格納データ、およびサーバの処理をPCの格納データ、処理として置き換えた処理となる。

【0076】

次に、本発明の認証処理シーケンスを利用し、クレジットカード番号などの個人情報をメモリに格納したICカードを第1の外部機器とし、ICカードと認証デバイス間で認証を実行し、さらに第2の外部機器とICカード間で認証を実行するデータ処理構成について説明する。

【0077】

図11にバイオメトリクス情報に基づく個人認証機能と機器間の相互認証機能の双方を持つ本発明の認証デバイスと、例えばクレジットカード番号等の個人情報を格納したICカードとを用いたデータ通信構成例を示す。

【0078】

図11において、認証デバイス305は、上述した説明と同様のバイオメトリクス情報に基づく個人認証機能を実行する個人認証処理部307と機器間の相互認証機能を実行する相互認証処理部306を有する。また、電磁界伝送によりICカード304との通信を実行する。ICカード304にも先に図7を用いて説明した電磁波送受信部を持ち、ICカードと認証デバイス間において非接触のデータ転送が実行される。なお、ICカードはCPU,ROM,RAM,EEPROM、データ通信部(I/F)を有し、CPUの制御の下に相互認証処理、データ通信、データ格納処理等を実行する機能を持つ。

【0079】

ICカード304はリーダライタ303にセットすることにより、ICカードに対するデータの読み書きが実行される。リーダライタ303とPC302はケーブル接続され、また認証サーバ301とPC302はネットワーク接続された構成である。

【0080】

図11の構成において、認証デバイスを身に付け、ICカードを持つユーザが、まず、認証デバイスにおけるバイオメトリクス情報に基づく個人認証を実行し、さらに認証デバイスとICカード間における公開鍵方式による相互認証を実行し、その後、ICカードとサーバ間における公開鍵方式による相互認証を実行して、これらの認証が成立したことを条件として、ICカードに記録されたクレジットカード番号を用いて決済処理を行なう処理について説明する。認証デバイスおよびICカードは、公開鍵暗号処理方式としての楕円曲線暗号方式(ECC)アルゴリズムを実行する構成を持つ。なおここでは楕円曲線暗号方式(ECC)のアルゴリズムによる認証処理について説明するが、その他のアルゴリズムを適用した公開鍵方式による処理も同様に実行可能である。

【0081】

図12に示すように、認証デバイスは認証デバイスを有するユーザのID(ユーザID)をメモリ(例えば図7に示すEEPROM104)に格納している。さらに認証デバイスに対応する公開鍵を格納した公開鍵証明書および秘密鍵のペアを格納し、さらに公開鍵証明書の認証局であるCA(Certificate Authority)の公開鍵証明書を格納している。

【0082】

また、ICカードにも、ICカードに対応する公開鍵を格納した公開鍵証明書および秘密鍵のペアを格納し、さらに公開鍵証明書の認証局であるCA(Certificate Authority)の公開鍵証明書を格納している。さらに、ICカードにはユーザに対応する住所、氏名、電話番号、クレジットカード番号などの個人情報が格納されている。

【0083】

また、認証相手となる外部機器(例えばサーバ)には、サーバの公開鍵を格納した公開鍵証明書および秘密鍵のペアを格納し、さらに公開鍵証明書の認証局であるCA(Certificate Authority)の公開鍵証明書を格納している。

【0084】

図13,図14,図15を用いて、認証デバイスにおけるバイオメトリクス情報に基づく個人認証を実行し、さらに認証デバイスとICカード間における公開鍵方式による相互認証を実行し、その後、ICカードとサーバ間における公開鍵方式による相互認証を実行して、これらの認証が成立したことを条件として、ICカードに記録されたクレジットカード番号を用いて決済処理を行なう処理シーケンスについて説明する。

【0085】

図13〜図15において、左端からそれぞれ、

(1)認証処理を行なう通信相手としてのサーバ、

(2)上記サーバと接続され、個人認証対象となるユーザの使用するPC

(3)認証デバイスとの直接の通信を実行するリーダライタ、これは、例えばICカードをセットしICカードとのデータ転送を行なう

(4) ICカード:リーダライタにセットされリーダライタとのデータ転送を実行するとともに、認証デバイスとの非接触データ転送を行なう。

(5)認証デバイス

の各処理を示している。

【0086】

なお、(5)認証デバイスは、前述の実施例と同様、バイオメトリクス情報に基づく個人特定(認証)を実行する個人認証部と、外部機器(本例ではサーバ)との相互認証を実行する相互認証部に分離して処理を示している。なお、これら2つの処理部の処理は、図6または図7に示す認証デバイスの制御手段としてのCPU101の制御のもとに実行される処理であり、デバイス内で明確に分離された構成である必要はない。

【0087】

処理シーケンスについて、図13から説明する。まず、ユーザはPCを操作し、ネットサーフィンにより目的とするサーバに接続し、PC上のブラウザーを使ってショッピングを行なう商品を提示したWebページをディスプレイに表示し、ユーザは表示された商品から購入希望の商品をマウスによりクリックするなどして選択し、購入希望であることを示すデータをサーバ側に送信する。サーバ側は指定商品に関する価格、仕様等の詳細情報を含む画面を購入意思確認画面としてユーザPCに提示する。ユーザが購入を決め、ディスプレイに表示された購入ボタンをクリックし購入を決定したことを示す購入リクエストをサーバ側に送信する。サーバ側は、購入リクエストを受信すると、ユーザにユーザを特定するための個人情報、例えば配送先住所、氏名、電話番号などの入力指示図面を提示し、ユーザは指示に従って入力し、データ送信を行なう。

【0088】

次に、PC上のブラウザには、各種の決済方法を選択する画面が表示され、ユーザはそのうちから例えば「銀行引き落とし」を選択する。サーバ側では入力された個人情報からあらかじめ知らされている銀行口座を参照し、存在と決済の可能性を判定する。

【0089】

次に、サーバ側は、PC上のブラウザに認証実施画面を提示し、ユーザにICカードをリーダライタに挿入し、ICカードに認証デバイスである例えば指輪を近づけて電磁界によるデータ送受信が可能となるように指示する。

【0090】

認証処理の開始に伴い、サーバはPC、リーダライタを介してICカードに認証処理要求コマンドを送信する。コマンドを受信したICカードが応答(ACK)メッセージを送信する。ACKメッセージはPCに転送され、さらにサーバに送信される。

【0091】

ACKをサーバに対して送信したICカードは、認証デバイスに対して認証処理要求コマンドを送信する。コマンドを受信した認証デバイスは、ICカードに応答(ACK)メッセージを送信する。

【0092】

以下、図14に移行し、(a)バイオメトリクス情報に基づく個人認証処理を行なう。認証デバイスは、バイオメトリクス個人認証部においてバイオメトリクス個人認証を開始する。バイオメトリクス個人認証部は、例えば赤外線を発光し、ユーザの静脈パターンを読み取り、デジタルデータとして数値化し、その認証デバイス内のメモリに格納された照合用データである個人のテンプレートと比較して、その個人本人かどうかを判定する。照合は、ユーザ入力データと登録データとの一致度に基づいて実行され、一定の誤差を考慮した上で、両データの相関度を求め予め定めた閾値によって登録ユーザであるか否かの判定を行なう。

【0093】

照合処理の結果、登録ユーザであると確認され、個人認証成立の場合は、認証デバイスは、ICカードに対して、ICカードと認証デバイス間の相互認証の処理に移行する要求メッセージを送信する。照合処理の結果、登録ユーザでないと判定され、個人認証不成立の場合は、認証デバイスは、ICカードに対して、個人認証不成立を示すメッセージを送信し、ICカードと認証デバイス間の相互認証の処理に移行することなく処理を終了する。

【0094】

上述の(a)バイオメトリクス情報に基づく個人認証処理において、個人認証が成立し、認証デバイスを装着したユーザが認証デバイスの保有者であることが確認されると、(b)認証デバイスとICカード間の相互認証処理を実行する。

【0095】

まず、(1)認証デバイスが、64ビットの乱数Raを生成し、ICカードに送信する。(2)これを受信したICカードは、新たに64ビットの乱数Rcおよび素数pより小さい乱数Ckを生成する。そして、ベースポイントGをCk倍した点Cv=Ck×Gを求め、Rc、Ra、Cv(X座標とY座標)に対する電子署名C.Sigを生成し、ICカードの公開鍵証明書とともに認証デバイスに返送する。

【0096】

(3)ICカードの公開鍵証明書、Rc、Ra、Cv、電子署名C.Sigを受信した認証デバイスは、ICカードが送信してきたRaが、認証デバイスが生成したものと一致するか検証する。その結果、一致していた場合には、ICカードの公開鍵証明書内の電子署名を認証局の公開鍵で検証し、ICカードの公開鍵を取り出す。そして、取り出したICカードの公開鍵を用い電子署名C.Sigを検証する。

【0097】

次に、認証デバイスは、素数pより小さい乱数Akを生成する。そして、ベースポイントGをAk倍した点Av=Ak×Gを求め、Ra、Rc、Av(X座標とY座標)に対する電子署名A.Sigを生成し、認証デバイスの公開鍵証明書とともにICカードに返送する。

【0098】

(4)認証デバイスの公開鍵証明書、Ra、Rc、Av、電子署名A.Sigを受信したICカードは、認証デバイスが送信してきたRcが、ICカードが生成したものと一致するか検証する。その結果、一致していた場合には、認証デバイスの公開鍵証明書内の電子署名を認証局の公開鍵で検証し、認証デバイスの公開鍵を取り出す。そして、取り出した認証デバイスの公開鍵を用い電子署名A.Sigを検証する。電子署名の検証に成功した後、ICカードは認証デバイスを正当なものとして認証する。

【0099】

両者が認証に成功した場合には、認証デバイスはAk×Cv(Akは乱数だが、Cvは楕円曲線上の点であるため、楕円曲線上の点のスカラー倍計算が必要)を計算し、ICカードはCk×Avを計算し、これら点のX座標の下位64ビットをセッションキーとして以降の通信に使用する(共通鍵暗号を64ビット鍵長の共通鍵暗号とした場合)。もちろん、Y座標からセッション鍵を生成してもよいし、下位64ビットでなくてもよい。なお、相互認証後の秘密通信においては、送信データはセッションキーで暗号化されるだけでなく、電子署名も付されることがある。

【0100】

電子署名の検証や受信データの検証の際に、不正、不一致が見つかった場合には、相互認証が失敗したものとして処理を中断する。

【0101】

(5)さらに、ICカードは認証デバイスに対してユーザIDをセッションキーで暗号化して送信するように要求する。(6)認証デバイスは、ユーザIDをセッションキーで暗号化してICカードに送信する。

【0102】

(7)これを受信したICカードは、セッションキーで復号してユーザIDを取り出し、自身のメモリに格納されたユーザIDと照合し、ユーザIDが一致したことが確認されたら、サーバに対してICカードとサーバ間の相互認証処理の実行を要求する。

【0103】

上述の(b)認証デバイスとICカード間の相互認証処理の成立を条件として、(c)ICカードとサーバ間の相互認証処理が開始される。

【0104】

まず、(8)ICカードは、64ビットの乱数Rc2を生成し、サーバに送信する。(9)これを受信したサーバは、新たに64ビットの乱数Rsおよび素数pより小さい乱数Skを生成する。そして、ベースポイントGをSk倍した点Sv=Sk×Gを求め、Rc2、Rs、Sv(X座標とY座標)に対する電子署名S.Sigを生成し、サーバの公開鍵証明書とともにICカードに返送する。

【0105】

(10)サーバの公開鍵証明書、Rc2、Rs、Sv、電子署名S.Sigを受信したICカードは、サーバが送信してきたRc2が、ICカードが生成したものと一致するか検証する。その結果、一致していた場合には、サーバの公開鍵証明書内の電子署名を認証局の公開鍵で検証し、サーバの公開鍵を取り出す。そして、取り出したサーバの公開鍵を用い電子署名S.Sigを検証する。

【0106】

次に、ICカードは、素数pより小さい乱数Ck2を生成する。そして、ベースポイントGをCk2倍した点Cv2=Ck2×Gを求め、Rc2、Rs、Cv2(X座標とY座標)に対する電子署名C.Sigを生成し、ICカードの公開鍵証明書とともにサーバに返送する。

【0107】

(11)ICカードの公開鍵証明書、Rc2、Rs、Cv2、電子署名C.Sigを受信したサーバは、ICカードが送信してきたRsが、サーバが生成したものと一致するか検証する。その結果、一致していた場合には、ICカードの公開鍵証明書内の電子署名を認証局の公開鍵で検証し、ICカードの公開鍵を取り出す。そして、取り出したICカードの公開鍵を用い電子署名C.Sigを検証する。電子署名の検証に成功した後、サーバはICカードを正当なものとして認証する。

【0108】

両者が認証に成功した場合には、ICカードはCk2×Sv(Ck2は乱数だが、Svは楕円曲線上の点であるため、楕円曲線上の点のスカラー倍計算が必要)を計算し、サーバはSk×Cv2を計算し、これら点のX座標の下位64ビットをセッションキーとして以降の通信に使用する(共通鍵暗号を64ビット鍵長の共通鍵暗号とした場合)。もちろん、Y座標からセッション鍵を生成してもよいし、下位64ビットでなくてもよい。なお、相互認証後の秘密通信においては、送信データはセッションキーで暗号化されるだけでなく、電子署名も付されることがある。

【0109】

電子署名の検証や受信データの検証の際に、不正、不一致が見つかった場合には、相互認証が失敗したものとして処理を中断する。

【0110】

(12)さらに、サーバはICカードに対してクレジットカード番号等の決済に必要な個人情報をセッションキーで暗号化して送信するように要求する。(13)ICカードは、クレジットカード番号等の決済に必要な個人情報をセッションキーで暗号化して送信する。

【0111】

(14)これを受信したサーバは、セッションキーで復号してクレジットカード番号等の決済に必要な個人情報を取り出し、決済処理を実行する。さらに、PCに対して、住所、取引口座等の確認画面を提示し、商品発送、決済処理の実行が許可されたことをユーザに対して提示する。

【0112】

このように、本実施例の構成では、ユーザの装着した認証デバイスが、まず、バイオメトリクス情報の読み取り、照合による個人認証を実行し、バイオメトリクス情報に基づく個人認証が成立したことを、決済に必要にクレジッシカード番号等の個人情報を格納したICカードとの認証の開始条件とし、さらに、認証デバイスとICカードとの相互認証の成立をICカードと外部機器(例えばサーバ)との認証の開始条件としている。

【0113】

すなわち、バイオメトリクス情報に基づく個人認証、個人情報を格納したICカードと認証デバイスとの相互認証、ICカードと外部機器(例えばサーバ)との相互認証の全認証が成立したことを条件としてその後の決済処理等のデータ処理を実行する構成としたので、不正な第三者が盗難した認証デバイスを利用した場合、あるいは個人情報を格納したICカードを不正に取得した場合であっても外部サーバあるいはPCとの認証の開始条件をクリアできないので、不正な取引等の発生が効果的に防止可能となる。

【0114】

また、様々な個人情報を格納したICカードを紛失した場合であっても、認証デバイスによる個人認証、およびICカードと認証デバイス間の相互認証が、その後の処理の開始条件としてあるので、ICカードの紛失によって不正な処理が実行されることなく、セキュリティの高いICカード管理が実現される。

【0115】

なお、上述の実施例では、ICカードと認証デバイス間認証、およびICカードとサーバ間認証を公開鍵方式とした例を説明したが、共通鍵認証方式を適用することも可能である。なお、共通鍵方式を適用する場合は、共通鍵方式の認証を実行するための共通鍵を認証デバイス、ICカードに格納することが必要である。

【0116】

また、上述した認証処理例では外部機器としてサーバを設定し、サーバとの相互認証を実行する処理例について説明したが、相互認証処理の対象となる外部機器をサーバではなくユーザの操作するPCとし、PCと認証デバイス間の相互認証処理を上述の処理シーケンスと同様、認証デバイスにおけるバイオメトリクスに基づく個人認証の成立を条件として実行する構成としてもよく、この場合は、図12〜図15を用いた説明中のサーバの格納データ、およびサーバの処理をPCの格納データ、処理として置き換えた処理となる。

【0117】

以上、特定の実施例を参照しながら、本発明について詳解してきた。しかしながら、本発明の要旨を逸脱しない範囲で当業者が該実施例の修正や代用を成し得ることは自明である。すなわち、例示という形態で本発明を開示してきたのであり、限定的に解釈されるべきではない。本発明の要旨を判断するためには、冒頭に記載した特許請求の範囲の欄を参酌すべきである。

【0118】

なお、明細書中において説明した一連の処理はハードウェア、またはソフトウェア、あるいは両者の複合構成によって実行することが可能である。ソフトウェアによる処理を実行する場合は、処理シーケンスを記録したプログラムを、専用のハードウェアに組み込まれたコンピュータ内のメモリにインストールして実行させるか、あるいは、各種処理が実行可能な汎用コンピュータにプログラムをインストールして実行させることが可能である。

【0119】

例えば、プログラムは記録媒体としてのハードディスクやROM(Read Only Memory)に予め記録しておくことができる。あるいは、プログラムはフレキシブルディスク、CD−ROM(Compact Disc Read Only Memory),MO(Magneto optical)ディスク,DVD(Digital Versatile Disc)、磁気ディスク、半導体メモリなどのリムーバブル記録媒体に、一時的あるいは永続的に格納(記録)しておくことができる。このようなリムーバブル記録媒体は、いわゆるパッケージソフトウエアとして提供することができる。

【0120】

なお、プログラムは、上述したようなリムーバブル記録媒体からコンピュータにインストールする他、ダウンロードサイトから、コンピュータに無線転送したり、LAN(Local Area Network)、インターネットといったネットワークを介して、コンピュータに有線で転送し、コンピュータでは、そのようにして転送されてくるプログラムを受信し、内蔵するハードディスク等の記録媒体にインストールすることができる。

【0121】

なお、明細書に記載された各種の処理は、記載に従って時系列に実行されるのみならず、処理を実行する装置の処理能力あるいは必要に応じて並列的にあるいは個別に実行されてもよい。また、本明細書においてシステムとは、複数の装置の論理的集合構成であり、各構成の装置が同一筐体内にあるものには限らない。

【産業上の利用可能性】

【0122】

以上、説明したように、本発明の構成によれば、ユーザの装着した認証デバイスが、まず、バイオメトリクス情報の読み取り、照合による個人認証を実行し、バイオメトリクス情報に基づく個人認証が成立したことを、外部機器(例えばサーバ)との認証の開始条件とし、バイオメトリクス情報に基づく個人認証、および外部機器(例えばサーバ)と認証デバイス間の相互認証の両認証が成立したことを条件としてその後の決済処理等のデータ処理を実行する構成としたので、不正な第三者が盗難した認証デバイスを利用しても外部サーバあるいはPCとの認証の開始条件をクリアできないので、不正な取引等の発生が効果的に防止可能となる。

【0123】

また、個人情報を格納したICカードを利用した本発明の構成によれば、バイオメトリクス情報に基づく個人認証、個人情報を格納したICカードと認証デバイスとの相互認証、ICカードと外部機器(例えばサーバ)との相互認証の全認証が成立したことを条件としてその後の決済処理等のデータ処理を実行する構成としたので、不正な第三者が盗難した認証デバイスを利用した場合、あるいは個人情報を格納したICカードを不正に取得した場合であっても外部サーバあるいはPCとの認証の開始条件をクリアできないので、不正な取引等の発生が効果的に防止可能となる。また、様々な個人情報を格納したICカードを紛失した場合であっても、認証デバイスによる個人認証、およびICカードと認証デバイス間の相互認証が、その後の処理の開始条件としてあるので、ICカードの紛失によって不正な処理が実行されることなく、セキュリティの高いICカード管理が実現される。

【図面の簡単な説明】

【0124】

【図1】本発明の認証処理システムの処理構成を説明する図である。

【図2】本発明の認証処理システムにおいて個人認証に用いられる血管パターンについて説明する図である。

【図3】本発明の認証処理システムにおける個人認証デバイスのバイオメトリクス情報読み取り構成例について説明する図である。

【図4】1MHz〜20MHz、1MHz〜30MHzの範囲で、スペクトラムアナライザを用いて測定した人体の伝送特性(両手間)を示す特性図である。

【図5】電界強度について説明する図である。

【図6】本発明の認証処理システムにおいて適用される認証デバイスの構成例(例1)を示す図である。

【図7】本発明の認証処理システムにおいて適用される認証デバイスの構成例(例2)を示す図である。

【図8】本発明の認証処理システムにおける公開鍵方式認証処理を実行する場合の各機器の格納情報を説明する図である。

【図9】本発明の認証処理システムにおける公開鍵方式の認証処理を説明するシーケンス図である。

【図10】本発明の認証処理システムにおける公開鍵方式の認証処理を説明するシーケンス図である。

【図11】本発明の認証処理システムにおいてICカードを介在させた処理を説明する図である。

【図12】本発明のICカードを介在させた認証処理システムにおいて、公開鍵方式認証処理を実行する場合の各機器の格納情報を説明する図である。

【図13】本発明のICカードを介在させた認証処理システムにおける公開鍵方式認証処理を実行する場合の各機器の格納情報を説明する図である。

【図14】本発明のICカードを介在させた認証処理システムにおける公開鍵方式認証処理を実行する場合の各機器の格納情報を説明する図である。

【図15】本発明のICカードを介在させた認証処理システムにおける公開鍵方式認証処理を実行する場合の各機器の格納情報を説明する図である。

【符号の説明】

【0125】

10 PC

20 認証サーバ

31,32 認証デバイス

40 マウス

101 CPU(Central processing Unit)

102 ROM(Read-Only-Memory)

103 RAM(Random Access Memory)

104 EEPROM

105 変調増幅部

106 暗号処理部

111 入出力接点

121 バイオメトリクス情報取得部

122 信号変換部

131 電磁波送受信部

132 電源制御部

【技術分野】

【0001】

本発明は、認証処理システム、認証処理方法、および認証デバイス、並びにコンピュータ・プログラムに関する。詳細には、人体に装着した認証機能実行素子を用い、バイオメトリクス情報(生体情報)による個人認証を実行するとともに人体を介した通信による認証を行なう認証処理システム、認証処理方法、および認証デバイス、並びにコンピュータ・プログラムに関する。

【背景技術】

【0002】

昨今、音楽データ、画像データ、ゲームプログラム等、様々なソフトウエアデータ(以下、これらをコンテンツ(Content)と呼ぶ)を、インターネット、衛星を介した通信他、有線、無線の各種通信網を介して配信するサービスが盛んになってきており、また、ネットワーク上での電子決済や電子マネーの使用が急激に増大している。さらに多くの企業、あるいは個人において機密文書をハードディスク、光ディスク等、様々な記憶媒体を利用して保存することも頻繁に行われている。このようなネットワークを介する転送データ、あるいは様々な記憶媒体に格納されるデータのセキュリティをいかに確保するかが重要な課題となっている。

【0003】

セキュリティ確保の方法には様々な手法があるが、その一つがコンピュータの利用を正規の利用者に限定する方法である。利用者が誰であるかを判別する処理はいわゆる個人認証処理である。この方法の代表的なものは、予め正規利用者に対してユーザID、パスワードを与え、正しいパスワードの入力を行なった者のみがデータへのアクセスを可能とする構成である。

【0004】

しかしながら、ユーザID等のパスワードを個人で管理することには様々な問題があるのが現状である。セキュリティを高めるためには複雑なパスワードを持つことが有利と考えられるが、複雑なパスワードを人間が記憶することは困難である。人間の記憶を補うために例えばハードディスク等何らかの記憶装置にパスワードを記憶させて保存することも可能であるが、このような記憶装置にパスワードを格納した場合、第三者が記憶装置からパスワードを盗むという可能性もあり、安全性に関して問題がある。

【0005】

パスワード管理の問題点を解決するための一つの手法として、個人のバイオメトリクス情報(生体情報)、例えば眼底像、指紋等を用いて、正規ユーザであるか否かの照合を行なう方法がある。例えば、正規ユーザ個人の生体情報、例えば眼底像から得られるコード情報を予めシステムに登録し、決済処理等、個人を認証する必要のある処理を実行する際に、ユーザが、まず自分の眼底情報等、生体情報の読み取りをシステムに実行させる。次に、システムは、ユーザが正規の登録済みユーザであるか否かについて、ユーザから読み取った生体情報と登録した生体情報とを比較照合して確認する。この照合処理によってユーザの正当性の確認を実行する。

【0006】

しかしながら、このようなバイオメトリクス情報(生体情報)を用いた個人の正当性確認処理において、他人によるなりすまし、すなわちバイオメトリクス情報の偽造、複製による不正処理の問題がある。例えば指紋情報を人工皮革、ラバーのようなものに複製し、この複製情報を用いて指紋読み取り装置にデータ読み取りを実行させることにより、他人になりすますことが可能となる。

【発明の開示】

【発明が解決しようとする課題】

【0007】

本発明はこのような状況に鑑みてなされたものであり、バイオメトリクス情報(生体情報)を用いた個人の正当性確認処理を行なうとともに、機器間の相互認証を併せて実行する構成により、確実な認証処理を実行することを可能とした認証処理システム、認証処理方法、および認証デバイス、並びにコンピュータ・プログラムを提供することを目的とする。

【課題を解決するための手段】

【0008】

本発明の第1の側面は、

認証デバイスであり、

生体情報を記憶した生体情報記憶部と、

外部機器からの認証処理要求の入力に基づいて、前記生体情報記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定し、一致の判定が得られた場合に個人認証が成立したと判定する個人認証処理部と、

を有することを特徴とする認証デバイスにある。

【0009】

さらに、本発明の認証デバイスの一実施態様において、前記認証デバイスは、さらに、前記個人認証の成立を条件として、前記認証デバイスと、前記外部機器との間での認証処理を実行する相互認証処理部を有することを特徴とする。

【0010】

さらに、本発明の認証デバイスの一実施態様において、前記認証デバイスは、人体を介したデータ通信用の接点を有し、該接点を介したデータ通信により外部機器との間の認証処理を実行する構成であることを特徴とする。

【0011】

さらに、本発明の認証デバイスの一実施態様において、前記認証デバイスは、非接触によるデータ通信用の電磁波送受信部を有し、該電磁波送受信部を介したデータ通信により外部機器との間の認証処理を実行する構成であることを特徴とする。

【0012】

さらに、本発明の認証デバイスの一実施態様において、前記認証デバイスにおける個人認証に適用する生体情報は血管パターン情報であり、前記認証デバイスは、該認証デバイスの装着された認証対象者の身体部の血管パターン読み取り手段を有する構成であることを特徴とする。

【0013】

さらに、本発明の認証デバイスの一実施態様において、前記認証デバイスと、外部機器との間の認証処理は公開鍵方式または共通鍵方式のいずれかによって実行され、前記認証デバイスは、実行する認証方式に適用する鍵データを格納した記憶手段を有することを特徴とする。

【0014】

さらに、本発明の認証デバイスの一実施態様において、前記認証デバイスは、電磁波受信による電源供給構成を有することを特徴とする。

【0015】

さらに、本発明の第2の側面は、

認証デバイスと認証デバイストの通信を実行する外部機器からなる認証システムであり、

前記外部機器は、

前記認証デバイスに対して認証処理要求を出力する構成を有し、

前記認証デバイスは、

生体情報を記憶した生体情報記憶部と、

外部機器からの認証処理要求の入力に基づいて、前記生体情報記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定し、一致の判定が得られた場合に個人認証が成立したと判定する個人認証処理部と、

前記個人認証の成立を条件として、前記認証デバイスと、前記外部機器との間での認証処理を実行する相互認証処理部と、

を有することを特徴とする認証システムにある。

【0016】

さらに、本発明の第3の側面は、

予め生体情報を記憶した記憶部を有する認証デバイスにおいて実行する認証処理方法であり、

個人認証処理部が、外部機器からの認証処理要求の入力に基づいて前記記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定するステップと、

前記個人認証処理部が、前記登録生体情報と前記入力生体情報との一致の判定が得られた場合に、個人認証の成立と判定するステップと、

を有することを特徴とする認証処理方法にある。

【0017】

さらに、本発明の認証処理方法の一実施態様において、前記認証処理方法は、さらに、認証処理部が、前記前記個人認証の成立を条件として、前記認証デバイスと、前記外部機器との間の認証処理を実行する認証処理ステップを有することを特徴とする。

【0018】

さらに、本発明の第4の側面は、

予め生体情報を記憶した記憶部を有する認証デバイスにおいて認証処理を実行させるコンピュータ・プログラムであり、

個人認証処理部に、外部機器からの認証処理要求の入力に基づいて、前記記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定させるステップと、

前記個人認証処理部が、前記登録生体情報と前記入力生体情報との一致の判定が得られた場合に、個人認証の成立と判定させるステップと、

を有することを特徴とするコンピュータ・プログラムにある。

【0019】

なお、本発明のコンピュータ・プログラムは、例えば、様々なプログラム・コードを実行可能な汎用コンピュータ・システムに対して、コンピュータ可読な形式で提供する記憶媒体、通信媒体、例えば、CDやFD、MOなどの記憶媒体、あるいは、ネットワークなどの通信媒体によって提供可能なコンピュータ・プログラムである。このようなプログラムをコンピュータ可読な形式で提供することにより、コンピュータ・システム上でプログラムに応じた処理が実現される。

【0020】

本発明のさらに他の目的、特徴や利点は、後述する本発明の実施例や添付する図面に基づくより詳細な説明によって明らかになるであろう。なお、本明細書においてシステムとは、複数の装置の論理的集合構成であり、各構成の装置が同一筐体内にあるものには限らない。

【発明を実施するための最良の形態】

【0021】

図1は、本発明の認証処理システムの概要を説明する図である。ユーザは指輪形認証デバイス31、腕時計形認証デバイス32を身に付けている。この認証デバイスは、タンパーレジストなICチップを内蔵したデバイスであり、共通鍵、あるいは公開鍵方式を適用した相互認証処理を実行する機能を持ち、人体に接触する接点を介して人体を介して通信を実行し、相互に認証処理を実行する例えばパーソナルコンピュータ10との認証処理を実行する。あるいはパーソナルコンピュータ10からネットワークを介して認証サーバ20と通信を実行し認証処理を実行する。

【0022】

さらに、この認証デバイスは、バイオメトリクス情報(生体情報)読み取り手段を有し、ユーザの生体情報を読み取り、認証を実行する。認証デバイスには、所有者のバイオメトリクス情報(生体情報)が予め登録されメモリに格納されており、登録バイオメトリクス情報と読み取り情報との相関検出、すなわちデータの一致度合いを検証して本人か否かの判定を行なう。バイオメトリクス情報は、例えば指輪形認証デバイス31を装着した指の血管パターン、腕時計形認証デバイス32を装着した手首の血管パターンを用いる。

【0023】

本発明の個人認証デバイスは、予め、登録ユーザの血管読み取り部分、例えば指輪形認証デバイス31を利用する場合は、指輪形認証デバイス31を装着した指の血管パターン、腕時計形認証デバイス32を利用する場合は、腕時計形認証デバイス32を装着した手首の血管パターン情報をデバイス内のメモリに格納し、認証処理時に新たに読み取られた血管パターン情報との照合を行ない一致するか否かの判定に基づく個人認証を行なう。

【0024】

血管の中の特に人間の皮膚の表面に近い静脈部分の血管パターンは外部から観察が容易であり、個人個人によって異なることが知られている。例えば人の手には、図2に示すように指、手首、手の表、裏など、各位置に個人に特有の血管、特に静脈パターンを観察することができる。血管パターンは個人によって異なり、個人識別のための有効な情報である。なお、血管パターンの取得処理構成は、例えば英国特許2156127号、特表平8−508419等に開示されている。

【0025】

血管パターンは、例えば光を当てて反射光を読み取る装置、あるいは、指または手首の内部に赤外光を透過させ、透過光を読み取るイメージ読み取り装置によって読み取ることが可能である。

【0026】

図3(a)に示す構成は、例えば赤外光を発光する投光素子と受光素子とを相対する位置に設け、指または手首の内部に赤外光を透過させ、透過光を読み取るイメージ読み取り装置によって読み取る構成を持つ指輪形認証デバイス、または腕時計形認証デバイスの構成例であり、図3(b)に示す構成は、光を当てて反射光を読み取る構成であり、投光素子と受光素子とが、図3(b)の下部に示すように互い違いに配置された構成である。

【0027】

ユーザの身につけている認証デバイスは、装着部の血管パターンの照合処理による個人認証を実行するとともに、通信手段を介して外部の機器との通信を実行し、外部機器と認証デバイス間の相互認証処理を実行する。相互認証処理は、例えば共通鍵認証処理方式、あるいは公開鍵認証処理方式に従った認証を実行する。これらの具体的処理については、後段で説明する。

【0028】

ユーザの身につけている認証デバイスと相互認証を行なう外部機器間の通信は、非接触データ送受信、または、人体を介したデータ通信によって実行する。非接触データ送受信を行なう場合は、認証デバイスおよび、外部機器の双方に電磁波を送信、受信する電磁波送受信部を設け、認証デバイス、外部機器内の制御手段(CPU等)によって生成されたデータを電磁波に変換して認証デバイスと外部機器間で非接触で伝送する。

【0029】

また、人体を介した伝送は、認証デバイスの表面の人体に密着する接点を設け、接点を介して人体をデータ伝送経路として、外部機器に設けられた接点を介して外部機器と認証デバイス間のデータ転送を行なう。

【0030】

例えばPCに接続したマウス表面に人体に密着する接点を設けることで、マウスとPCとの接続ラインを介して外部機器として設定したPCとの相互認証が可能となり、PCのアクセス権限を判定する場合に認証デバイスによるバイオメトリクス情報を適用した個人認証および認証デバイスとPC間の相互認証が可能となる。さらに、PCに接続された認証サーバと認証デバイス間の認証処理も可能となる。

【0031】

認証デバイス31,32は例えば指輪、腕時計等の装身具として構成可能であり、各デバイスに形成された接点は、基本的に常時人体に接触、あるいは導通可能に極めて近接した状態となっている。人体は、そのほとんどを塩分を含んだ水からなる導電性の容器と考えられるので、数MHz帯では概ね導体となる。なお、テスター等で両手間の直流抵抗を計測すると、手の状態に応じて500kΩから2,3MΩの値を示す。

【0032】

人体の交流における伝達特性を図4に示す。図4(a)は1MHz〜20MHz、図4(b)は1MHz〜30MHzの範囲で、スペクトラムアナライザを用いて測定した人体の伝送特性(両手間)を示す特性図である。いずれも、トラッキングジェネレータと入力端子に同軸ケーブルを接続した場合の例である。なお、同軸ケーブルのグランドGNDは相互に接続し、アンテナとならないようにした。図4(a)および(b)に示すように、1MHzから20MHz程度の範囲における伝達特性は、概ね平坦で30dBないし40dBの減衰特性となる。

【0033】

図4(a)および(b)に示す測定では、トラッキングジェネレータの出力インピーダンス、スペクトルアナライザの入力インピーダンスとも75Ωである。したがって、もし、交流的にも両手間のインピーダンスが、例えば1メガオームであったとすると、減衰量は−80dBにも達する筈である。ところが、実際には、減衰量は遥かに少なく、人体を介しての信号伝送の可能性を裏付けることが分る。

【0034】

データ送信側は、微小ダイポールアンテナと考えられ、これが発生する電磁界の様子は十分解析されている。それによれば、人体が発生する電磁界は、微小ダイポールアンテナが発生する電磁界となる。電磁界の強さはアンテナからの距離R、距離Rの2乗、距離Rの3乗に反比例する成分のベクトル和で表され、それぞれ、輻射電磁界、誘導電磁界、静電磁界と呼ばれる。なお、これらの関係式については、特開平7−170215号に詳しく記載されている。

【0035】

図5は電界強度についての図であり、図5(a)は、上述した各項の電界強度とアンテナからの距離との関係を示す特性図である。また、図5(b)は、周波数f=200MHz、送信端子電圧=100dBμV(75Ω)の場合において、λ/2.2のダイポールアンテナと3.4cmφのループアンテナ、および8cmφ,3.4cmφのループアンテナの電界強度と距離とを示す図である。図5(a)および(b)に示すように、上記輻射電磁界(1/R項)、誘導電磁界(1/(Rの2乗)項)、静電磁界(1/(Rの3乗)項)の強度は、λ/2πの距離において等しくなり、距離がこれ以下の場合には急激に増加する。f=11MHzならば、この距離は約4.3mとなる。本発明のシステムでは静電磁界を主として使用した伝送方式を適用することが好ましい。

【0036】

また、電解強度は、また電波法のEMI(Electromagnetic interference)規制による制限なく使用可能な範囲を選択することが好ましく、例えば、周波数332MHz以下、電解強度500μV/M以下とする。

【0037】

上述のように静電磁界は距離Rの3乗で減衰する。例えば、距離が1mから3mになると、電界強度は1/27(1/(3×3×3))になる。従って、データ送信手段からの距離が増加すると、信号強度が極端に減衰するので、複数のユーザが同様の装置を使用している場合であっても他のユーザの信号をノイズとしてとらえる可能性は低くなり、例えば同様の装置を持ったユーザが多数近接して存在する環境下においても、静電磁界を主として使用した通信は良好な通信が可能になる。

【0038】

なお、各認証デバイスに構成される接点は、広い面積を有することが望ましく、例えば腕時計、指輪、ブレスレット等、人体の指、腕等に巻き付け可能な構成として、人体の皮膚とより多くの面積で接触する構成とすることが好ましい。なお、図1においては認証デバイスを構成する装身具として腕時計、指輪のみを示しているがその他、人体に日常的に接触した状態で身につけるものであれば認証デバイスとして適用可能である。

【0039】

認証デバイスの構成例を図6に示す。CPU(Central processing Unit)101は、認証デバイスの実行する認証処理プログラムを実行し、各処理部におけるデータ転送制御を実行するプロセッサである。ROM(Read-Only-Memory)102は、CPU101が実行するプログラム、あるいは演算パラメータとしての固定データを格納する。RAM(Random Access Memory)103は、CPU101の処理において実行されるプログラム、およびプログラム処理において適宜変化するパラメータの格納エリア、ワーク領域として使用される。

【0040】

EEPROMは、個人認証処理の際に照合用データとする登録データを格納し、さらに外部機器との相互認証処理の際に適用する各種鍵、例えば公開鍵方式認証を実行するデバイスであれはデバイスの公開鍵、秘密鍵のペアおよび認証局の公開鍵証明書等を格納し、共通鍵方式の認証を実行するデバイスであれば共通鍵を格納する。これらの情報を用いた認証処理の詳細については、後段で詳細に説明する。

【0041】

暗号処理部106は、相互認証処理として実行する方式に従った暗号処理を実行する。例えば共通鍵暗号化方式の暗号処理としてのDES(データ暗号標準:Deta encryption standard)アルゴリズム、または、公開鍵暗号処理方式としての楕円曲線暗号方式(ECC)アルゴリズム、RSA暗号アルゴリズム等を実行する。

【0042】

共通鍵暗号化方式はデータの暗号化処理に用いる暗号化鍵とデータの復号化に用いる復号化鍵を共通のものとして、正規のユーザにこれら暗号化処理、復号化に用いる共通鍵を付与して、鍵を持たない不正ユーザによるデータアクセスを排除するものである。共通鍵暗号方式の代表的な暗号化方式がDESである。公開鍵暗号化方式は、暗号化するときに使用する暗号化鍵による処理と、復号するときに使用する復号化鍵の処理とを異なるアルゴリズムとした方式である。公開鍵暗号化方式は、不特定のユーザが使用可能な公開鍵を使用する方法であり、特定個人に対する暗号化文書を、その特定個人が発行した公開鍵を用いて暗号化処理を行なう。公開鍵によって暗号化された文書は、その暗号化処理に使用された公開鍵に対応する秘密鍵によってのみ復号処理が可能となる。秘密鍵は、公開鍵を発行した個人のみが所有するので、その公開鍵によって暗号化された文書は秘密鍵を持つ個人のみが復号することができる。公開鍵暗号化方式の代表的なものには楕円曲線暗号方式、RSA(Rivest-Shamir-Adleman)暗号等がある。

【0043】

なお、認証デバイスは、共通鍵暗号方式、公開鍵暗号方式のいずれも実行可能であっても、いずれか一方のみを実行可能なデバイスとして構成してもよい。

【0044】

人体の伝送信号は入出力接点111によって入出力され、変調増幅部105によって変調増幅処理が実行される。人体の伝送は概ね10〜30MHzの帯域によって実行され、変調部105においてキャリアを変調することでデータ送受信が実行される。変調方式としてはFSK変調等のFM変調、ASK変調等のAM変調、符号変調等の変調等、種々の変調が利用可能である。

【0045】

なお、相互認証を実行する外部機器にも人体との接点が形成され、上述と同様の変調増幅処理部が構成される。また、人体とPC間に設定される通信仲介手段、例えば図1におけるマウス40を介して通信を行なう場合には、マウスにも人体との接点と、上述と同様の変調増幅処理部が構成されPCと通信仲介手段(マウス)間の通信、および通信仲介手段(マウス)の接点と人体との通信を仲介する。

【0046】

バイオメトリクス情報取得部121は、接触または近接した人体部分のバイオメトリクス情報としての血管パターンを読み取る構成を持ち、先に説明した図3の投光素子、受光素子を持つ。信号変換部122は、バイオメトリクス情報取得部121の取得したバイオメトリクス情報から登録データとの照合処理可能なデジタルデータヘの変換処理を行なう。例えば複数の血管の配置情報、各血管の太さの比率等をデジタルデータに変換する処理等を実行する。信号変換部122においては、照合用データを記憶したEEPROM104に格納された照合用データに対応したデータへの変換を行なう。認証プログラムは例えばROM102に格納され、CPU101の制御の下にバイオメトリクス情報取得部121から取得し、信号変換部122において変換されたデータと、EEPROM104に格納された照合用データとの比較が実行される。

【0047】

照合は、ユーザ入力データと登録データとの一致度に基づいて実行され、一定の誤差を考慮した上で、両データの相関度を求め予め定めた閾値によって登録ユーザであるか否かの判定を行なう。

【0048】

認証デバイスにおける電源としては、図示していないが長寿命かつ小型の電源を使用することが望ましく、例えばリチウム電池バッテリを使用することができる。CPU11は、リチウム電池バッテリからの電源供給を受けてデータの読み出し、データ送信、データ受信、データ蓄積等の各種処理制御を実行する。

【0049】

非接触データ送受信を行なう認証デバイスの構成例を図7に示す。非接触データ送受信を行なうのは、電磁波送受信部131であり、外部機器とのデータ転送は電磁波送受信部131を介して実行する。認証デバイス、外部機器内の制御手段(CPU等)によって生成されたデータは変調増幅部105において変換される。また、電磁波送受信部131は、外部機器からの電磁波を受信し、電源制御部132において整流して認証デバイス内で必要な電力を供給する。この構成により、認証デバイス内に電源を構成する必要がなくなる。

【0050】

本発明の認証デバイスは、上述したように装着部の血管パターンを取得し、予めメモリに格納した照合用データとの比較処理を実行して個人認証を行なうとともに、人体を介したデータ転送または非接触の電磁界伝送により、外部機器とのデータ転送を行ない、外部機器と認証デバイス間の相互認証処理を実行する。外部機器と認証デバイス間で実行する相互認証方式としては、公開鍵暗号方式あるいは共通鍵暗号方式に従った認証処理が可能である。以下、公開鍵方式の認証処理の詳細について説明する。

【0051】

図8以下を参照して、認証デバイスを身に付けたユーザがPCを用いてインターネットを介してサービスプロバイダのサーバに接続し、認証デバイスにおけるバイオメトリクス情報に基づく個人認証を実行し、さらに認証デバイスとサーバ間における公開鍵方式による相互認証を実行する例を説明する。認証デバイスは、公開鍵暗号処理方式としての楕円曲線暗号方式(ECC)アルゴリズムを実行する構成を持つ。なおここでは楕円曲線暗号方式(ECC)のアルゴリズムによる認証処理について説明するが、その他のアルゴリズムを適用した公開鍵方式による処理も同様に実行可能である。

【0052】

図8に示すように、認証デバイスは認証デバイスを有するユーザのID(ユーザID)をメモリ(例えば図6、図7に示すEEPROM104)に格納している。さらに認証デバイスに対応する公開鍵を格納した公開鍵証明書および秘密鍵のペアを格納し、さらに公開鍵証明書の認証局であるCA(Certificate Authority)の公開鍵証明書を格納している。

【0053】

また、認証相手となる外部機器(例えばサーバ)には、サーバの公開鍵を格納した公開鍵証明書および秘密鍵のペアを格納し、さらに公開鍵証明書の認証局であるCA(Certificate Authority)の公開鍵証明書を格納している。また、サーバには登録ユーザのユーザ情報を格納したデータベースを有する。データベースには、例えば図に示すようにユーザIDに対応付けて氏名、住所、電話番号、口座番号、信用情報などが登録される。

【0054】

図9および図10を用いて、認証デバイスにおけるバイオメトリクス情報に基づく個人認証を実行し、さらに認証デバイスとサーバ間における公開鍵方式による相互認証を実行する処理シーケンスについて説明する。

【0055】

図9および図10において、左端からそれぞれ、

(1)認証処理を行なう通信相手としてのサーバ、

(2)上記サーバと接続され、個人認証対象となるユーザの使用するPC

(3)認証デバイスとの直接の通信を実行するリーダライタ、これは、例えば非接触で電磁界データ通信を実行する電磁波送受信部を有する装置、あるいは人体を介した人体との接触による通信を行なう装置(例えば人体に対する接点を構成したマウス)に相当する。PCとは例えばケーブル接続される。

(4)認証デバイス

の各処理を示している。

【0056】

なお、(4)認証デバイスは、バイオメトリクス情報に基づく個人特定(認証)を実行する個人認証部と、外部機器(本例ではサーバ)との相互認証を実行する相互認証部に分離して処理を示している。なお、これら2つの処理部の処理は、図6または図7に示す認証デバイスの制御手段としてのCPU101の制御のもとに実行される処理であり、デバイス内で明確に分離された構成である必要はない。

【0057】

まず、ユーザはPCを操作し、ネットサーフィンにより目的とするサーバに接続し、PC上のブラウザーを使ってショッピングを行なう商品を提示したWebページをディスプレイに表示し、ユーザは表示された商品から購入希望の商品をマウスによりクリックするなどして選択し、購入希望であることを示すデータをサーバ側に送信する。サーバ側は指定商品に関する価格、仕様等の詳細情報を含む画面を購入意思確認画面としてユーザPCに提示する。ユーザが購入を決め、ディスプレイに表示された購入ボタンをクリックし購入を決定したことを示す購入リクエストをサーバ側に送信する。サーバ側は、購入リクエストを受信すると、ユーザにユーザを特定するための個人情報、例えば配送先住所、氏名、電話番号などの入力指示図面を提示し、ユーザは指示に従って入力し、データ送信を行なう。

【0058】

次に、PC上のブラウザには、各種の決済方法を選択する画面が表示され、ユーザはそのうちから例えば「銀行引き落とし」を選択する。サーバ側では入力された個人情報からあらかじめ知らされている銀行口座を参照し、存在と決済の可能性を判定する。

【0059】

次に、サーバ側は、PC上のブラウザに認証実施画面を提示し、ユーザに認証中はリーダライタに認証デバイスである例えば指輪を近づけて電磁界によるデータ送受信が可能となるように指示する。なお、本実施例では、電磁界による非接触データ転送を行なう例(図7に示す認証デバイス)について説明するが、人体を介したデータ通信処理を行なう認証デバイス(図6の構成)の場合は、前述したように例えばマウスの接点を介するデータ転送を可能となるようにユーザに指示を行ない、データ転送可能状態の設定を実行することになる。

【0060】

非接触データ転送または人体を介するデータ転送の可能状態となった以後、ユーザがスタートボタンをクリックし、その時点から個人認証処理が開始される。

【0061】

認証処理の開始に伴い、サーバはPC、リーダライタを介して認証デバイスに認証処理要求コマンドを送信する。コマンドを受信した認証デバイスが応答(ACK)メッセージを送信する。ACKメッセージはPCに転送され、さらにサーバに送信される。

【0062】

ACKをサーバに対して送信した認証デバイスは、バイオメトリクス個人認証部においてバイオメトリクス個人認証を開始する。バイオメトリクス個人認証部は、例えば赤外線を発光し、ユーザの静脈パターンを読み取り、デジタルデータとして数値化し、その認証デバイス内のメモリに格納された照合用データである個人のテンプレートと比較して、その個人本人かどうかを判定する。照合は、ユーザ入力データと登録データとの一致度に基づいて実行され、一定の誤差を考慮した上で、両データの相関度を求め予め定めた閾値によって登録ユーザであるか否かの判定を行なう。

【0063】

照合処理の結果、登録ユーザであると確認され、個人認証成立の場合は、認証デバイスは、サーバに対して、サーバと認証デバイス間の相互認証の処理に移行する要求メッセージを送信する。照合処理の結果、登録ユーザでないと判定され、個人認証不成立の場合は、認証デバイスは、サーバに対して、個人認証不成立を示すメッセージを送信し、サーバと認証デバイス間の相互認証の処理に移行することなく処理を終了する。

【0064】

図10は、サーバと認証デバイス間における公開鍵方式の相互認証シーケンス(160ビット長の楕円曲線暗号を用いた相互認証)を中心に説明したシーケンス図である。以下、図10に示す処理の詳細について説明する。

【0065】

まず、(1)認証デバイスが、64ビットの乱数Raを生成し、サーバに送信する。(2)これを受信したサーバは、新たに64ビットの乱数Rsおよび素数pより小さい乱数Skを生成する。そして、ベースポイントGをSk倍した点Sv=Sk×Gを求め、Ra、Rs、Sv(X座標とY座標)に対する電子署名S.Sigを生成し、サーバの公開鍵証明書とともに認証デバイスに返送する。

【0066】

(3)サーバの公開鍵証明書、Ra、Rs、Sv、電子署名S.Sigを受信した認証デバイスは、サーバが送信してきたRaが、認証デバイスが生成したものと一致するか検証する。その結果、一致していた場合には、サーバの公開鍵証明書内の電子署名を認証局の公開鍵で検証し、サーバの公開鍵を取り出す。そして、取り出したサーバの公開鍵を用い電子署名S.Sigを検証する。

【0067】

次に、認証デバイスは、素数pより小さい乱数Akを生成する。そして、ベースポイントGをAk倍した点Av=Ak×Gを求め、Ra、Rs、Av(X座標とY座標)に対する電子署名A.Sigを生成し、認証デバイスの公開鍵証明書とともにサーバに返送する。

【0068】

(4)認証デバイスの公開鍵証明書、Ra、Rs、Av、電子署名A.Sigを受信したサーバは、認証デバイスが送信してきたRsが、サーバが生成したものと一致するか検証する。その結果、一致していた場合には、認証デバイスの公開鍵証明書内の電子署名を認証局の公開鍵で検証し、認証デバイスの公開鍵を取り出す。そして、取り出した認証デバイスの公開鍵を用い電子署名A.Sigを検証する。電子署名の検証に成功した後、サーバは認証デバイスを正当なものとして認証する。

【0069】

両者が認証に成功した場合には、認証デバイスはAk×Sv(Akは乱数だが、Svは楕円曲線上の点であるため、楕円曲線上の点のスカラー倍計算が必要)を計算し、サーバはSk×Avを計算し、これら点のX座標の下位64ビットをセッションキーとして以降の通信に使用する(共通鍵暗号を64ビット鍵長の共通鍵暗号とした場合)。もちろん、Y座標からセッション鍵を生成してもよいし、下位64ビットでなくてもよい。なお、相互認証後の秘密通信においては、送信データはセッションキーで暗号化されるだけでなく、電子署名も付されることがある。

【0070】

電子署名の検証や受信データの検証の際に、不正、不一致が見つかった場合には、相互認証が失敗したものとして処理を中断する。

【0071】

(5)さらに、サーバは認証デバイスに対してユーザIDをセッションキーで暗号化して送信するように要求する。(6)認証デバイスは、ユーザIDをセッションキーで暗号化して送信する。

【0072】

(7)これを受信したサーバは、セッションキーで復号してユーザIDを取り出し、自身のデータベース(図9参照)に格納されたユーザIDに対応する情報の確認を行ない、(8)PCに対して、住所、取引口座等の確認画面を提示し、商品発送、決済処理の実行が許可されたことをユーザに対して提示する。

【0073】

このように、本実施例の構成では、ユーザの装着した認証デバイスが、まず、バイオメトリクス情報の読み取り、照合による個人認証を実行し、バイオメトリクス情報に基づく個人認証が成立したことを、外部機器(例えばサーバ)との認証の開始条件とし、バイオメトリクス情報に基づく個人認証、および外部機器(例えばサーバ)と認証デバイス間の相互認証の両認証が成立したことを条件としてその後の決済処理等のデータ処理を実行する構成としたので、不正な第三者が盗難した認証デバイスを利用しても外部サーバあるいはPCとの認証の開始条件をクリアできないので、不正な取引等の発生が効果的に防止可能となる。

【0074】

なお、上述の実施例では、サーバとデバイス間認証を公開鍵方式とした例を説明したが、共通鍵認証方式を適用することも可能である。なお、共通鍵方式を適用する場合は、共通鍵方式の認証を実行するための共通鍵を認証デバイスに格納することが必要である。

【0075】

また、上述した認証処理例では外部機器としてサーバを設定し、サーバとの相互認証を実行する処理例について説明したが、相互認証処理の対象となる外部機器をサーバではなくユーザの操作するPCとし、PCと認証デバイス間の相互認証処理を上述の処理シーケンスと同様、認証デバイスにおけるバイオメトリクスに基づく個人認証の成立を条件として実行する構成としてもよく、この場合は、図8〜図10を用いた説明中のサーバの格納データ、およびサーバの処理をPCの格納データ、処理として置き換えた処理となる。

【0076】

次に、本発明の認証処理シーケンスを利用し、クレジットカード番号などの個人情報をメモリに格納したICカードを第1の外部機器とし、ICカードと認証デバイス間で認証を実行し、さらに第2の外部機器とICカード間で認証を実行するデータ処理構成について説明する。

【0077】

図11にバイオメトリクス情報に基づく個人認証機能と機器間の相互認証機能の双方を持つ本発明の認証デバイスと、例えばクレジットカード番号等の個人情報を格納したICカードとを用いたデータ通信構成例を示す。

【0078】

図11において、認証デバイス305は、上述した説明と同様のバイオメトリクス情報に基づく個人認証機能を実行する個人認証処理部307と機器間の相互認証機能を実行する相互認証処理部306を有する。また、電磁界伝送によりICカード304との通信を実行する。ICカード304にも先に図7を用いて説明した電磁波送受信部を持ち、ICカードと認証デバイス間において非接触のデータ転送が実行される。なお、ICカードはCPU,ROM,RAM,EEPROM、データ通信部(I/F)を有し、CPUの制御の下に相互認証処理、データ通信、データ格納処理等を実行する機能を持つ。

【0079】

ICカード304はリーダライタ303にセットすることにより、ICカードに対するデータの読み書きが実行される。リーダライタ303とPC302はケーブル接続され、また認証サーバ301とPC302はネットワーク接続された構成である。

【0080】

図11の構成において、認証デバイスを身に付け、ICカードを持つユーザが、まず、認証デバイスにおけるバイオメトリクス情報に基づく個人認証を実行し、さらに認証デバイスとICカード間における公開鍵方式による相互認証を実行し、その後、ICカードとサーバ間における公開鍵方式による相互認証を実行して、これらの認証が成立したことを条件として、ICカードに記録されたクレジットカード番号を用いて決済処理を行なう処理について説明する。認証デバイスおよびICカードは、公開鍵暗号処理方式としての楕円曲線暗号方式(ECC)アルゴリズムを実行する構成を持つ。なおここでは楕円曲線暗号方式(ECC)のアルゴリズムによる認証処理について説明するが、その他のアルゴリズムを適用した公開鍵方式による処理も同様に実行可能である。

【0081】

図12に示すように、認証デバイスは認証デバイスを有するユーザのID(ユーザID)をメモリ(例えば図7に示すEEPROM104)に格納している。さらに認証デバイスに対応する公開鍵を格納した公開鍵証明書および秘密鍵のペアを格納し、さらに公開鍵証明書の認証局であるCA(Certificate Authority)の公開鍵証明書を格納している。

【0082】

また、ICカードにも、ICカードに対応する公開鍵を格納した公開鍵証明書および秘密鍵のペアを格納し、さらに公開鍵証明書の認証局であるCA(Certificate Authority)の公開鍵証明書を格納している。さらに、ICカードにはユーザに対応する住所、氏名、電話番号、クレジットカード番号などの個人情報が格納されている。

【0083】

また、認証相手となる外部機器(例えばサーバ)には、サーバの公開鍵を格納した公開鍵証明書および秘密鍵のペアを格納し、さらに公開鍵証明書の認証局であるCA(Certificate Authority)の公開鍵証明書を格納している。

【0084】

図13,図14,図15を用いて、認証デバイスにおけるバイオメトリクス情報に基づく個人認証を実行し、さらに認証デバイスとICカード間における公開鍵方式による相互認証を実行し、その後、ICカードとサーバ間における公開鍵方式による相互認証を実行して、これらの認証が成立したことを条件として、ICカードに記録されたクレジットカード番号を用いて決済処理を行なう処理シーケンスについて説明する。

【0085】

図13〜図15において、左端からそれぞれ、

(1)認証処理を行なう通信相手としてのサーバ、

(2)上記サーバと接続され、個人認証対象となるユーザの使用するPC

(3)認証デバイスとの直接の通信を実行するリーダライタ、これは、例えばICカードをセットしICカードとのデータ転送を行なう

(4) ICカード:リーダライタにセットされリーダライタとのデータ転送を実行するとともに、認証デバイスとの非接触データ転送を行なう。

(5)認証デバイス

の各処理を示している。

【0086】

なお、(5)認証デバイスは、前述の実施例と同様、バイオメトリクス情報に基づく個人特定(認証)を実行する個人認証部と、外部機器(本例ではサーバ)との相互認証を実行する相互認証部に分離して処理を示している。なお、これら2つの処理部の処理は、図6または図7に示す認証デバイスの制御手段としてのCPU101の制御のもとに実行される処理であり、デバイス内で明確に分離された構成である必要はない。

【0087】

処理シーケンスについて、図13から説明する。まず、ユーザはPCを操作し、ネットサーフィンにより目的とするサーバに接続し、PC上のブラウザーを使ってショッピングを行なう商品を提示したWebページをディスプレイに表示し、ユーザは表示された商品から購入希望の商品をマウスによりクリックするなどして選択し、購入希望であることを示すデータをサーバ側に送信する。サーバ側は指定商品に関する価格、仕様等の詳細情報を含む画面を購入意思確認画面としてユーザPCに提示する。ユーザが購入を決め、ディスプレイに表示された購入ボタンをクリックし購入を決定したことを示す購入リクエストをサーバ側に送信する。サーバ側は、購入リクエストを受信すると、ユーザにユーザを特定するための個人情報、例えば配送先住所、氏名、電話番号などの入力指示図面を提示し、ユーザは指示に従って入力し、データ送信を行なう。

【0088】

次に、PC上のブラウザには、各種の決済方法を選択する画面が表示され、ユーザはそのうちから例えば「銀行引き落とし」を選択する。サーバ側では入力された個人情報からあらかじめ知らされている銀行口座を参照し、存在と決済の可能性を判定する。

【0089】

次に、サーバ側は、PC上のブラウザに認証実施画面を提示し、ユーザにICカードをリーダライタに挿入し、ICカードに認証デバイスである例えば指輪を近づけて電磁界によるデータ送受信が可能となるように指示する。

【0090】

認証処理の開始に伴い、サーバはPC、リーダライタを介してICカードに認証処理要求コマンドを送信する。コマンドを受信したICカードが応答(ACK)メッセージを送信する。ACKメッセージはPCに転送され、さらにサーバに送信される。

【0091】

ACKをサーバに対して送信したICカードは、認証デバイスに対して認証処理要求コマンドを送信する。コマンドを受信した認証デバイスは、ICカードに応答(ACK)メッセージを送信する。

【0092】

以下、図14に移行し、(a)バイオメトリクス情報に基づく個人認証処理を行なう。認証デバイスは、バイオメトリクス個人認証部においてバイオメトリクス個人認証を開始する。バイオメトリクス個人認証部は、例えば赤外線を発光し、ユーザの静脈パターンを読み取り、デジタルデータとして数値化し、その認証デバイス内のメモリに格納された照合用データである個人のテンプレートと比較して、その個人本人かどうかを判定する。照合は、ユーザ入力データと登録データとの一致度に基づいて実行され、一定の誤差を考慮した上で、両データの相関度を求め予め定めた閾値によって登録ユーザであるか否かの判定を行なう。

【0093】

照合処理の結果、登録ユーザであると確認され、個人認証成立の場合は、認証デバイスは、ICカードに対して、ICカードと認証デバイス間の相互認証の処理に移行する要求メッセージを送信する。照合処理の結果、登録ユーザでないと判定され、個人認証不成立の場合は、認証デバイスは、ICカードに対して、個人認証不成立を示すメッセージを送信し、ICカードと認証デバイス間の相互認証の処理に移行することなく処理を終了する。

【0094】

上述の(a)バイオメトリクス情報に基づく個人認証処理において、個人認証が成立し、認証デバイスを装着したユーザが認証デバイスの保有者であることが確認されると、(b)認証デバイスとICカード間の相互認証処理を実行する。

【0095】

まず、(1)認証デバイスが、64ビットの乱数Raを生成し、ICカードに送信する。(2)これを受信したICカードは、新たに64ビットの乱数Rcおよび素数pより小さい乱数Ckを生成する。そして、ベースポイントGをCk倍した点Cv=Ck×Gを求め、Rc、Ra、Cv(X座標とY座標)に対する電子署名C.Sigを生成し、ICカードの公開鍵証明書とともに認証デバイスに返送する。

【0096】

(3)ICカードの公開鍵証明書、Rc、Ra、Cv、電子署名C.Sigを受信した認証デバイスは、ICカードが送信してきたRaが、認証デバイスが生成したものと一致するか検証する。その結果、一致していた場合には、ICカードの公開鍵証明書内の電子署名を認証局の公開鍵で検証し、ICカードの公開鍵を取り出す。そして、取り出したICカードの公開鍵を用い電子署名C.Sigを検証する。

【0097】

次に、認証デバイスは、素数pより小さい乱数Akを生成する。そして、ベースポイントGをAk倍した点Av=Ak×Gを求め、Ra、Rc、Av(X座標とY座標)に対する電子署名A.Sigを生成し、認証デバイスの公開鍵証明書とともにICカードに返送する。

【0098】

(4)認証デバイスの公開鍵証明書、Ra、Rc、Av、電子署名A.Sigを受信したICカードは、認証デバイスが送信してきたRcが、ICカードが生成したものと一致するか検証する。その結果、一致していた場合には、認証デバイスの公開鍵証明書内の電子署名を認証局の公開鍵で検証し、認証デバイスの公開鍵を取り出す。そして、取り出した認証デバイスの公開鍵を用い電子署名A.Sigを検証する。電子署名の検証に成功した後、ICカードは認証デバイスを正当なものとして認証する。

【0099】

両者が認証に成功した場合には、認証デバイスはAk×Cv(Akは乱数だが、Cvは楕円曲線上の点であるため、楕円曲線上の点のスカラー倍計算が必要)を計算し、ICカードはCk×Avを計算し、これら点のX座標の下位64ビットをセッションキーとして以降の通信に使用する(共通鍵暗号を64ビット鍵長の共通鍵暗号とした場合)。もちろん、Y座標からセッション鍵を生成してもよいし、下位64ビットでなくてもよい。なお、相互認証後の秘密通信においては、送信データはセッションキーで暗号化されるだけでなく、電子署名も付されることがある。

【0100】

電子署名の検証や受信データの検証の際に、不正、不一致が見つかった場合には、相互認証が失敗したものとして処理を中断する。

【0101】

(5)さらに、ICカードは認証デバイスに対してユーザIDをセッションキーで暗号化して送信するように要求する。(6)認証デバイスは、ユーザIDをセッションキーで暗号化してICカードに送信する。

【0102】

(7)これを受信したICカードは、セッションキーで復号してユーザIDを取り出し、自身のメモリに格納されたユーザIDと照合し、ユーザIDが一致したことが確認されたら、サーバに対してICカードとサーバ間の相互認証処理の実行を要求する。

【0103】

上述の(b)認証デバイスとICカード間の相互認証処理の成立を条件として、(c)ICカードとサーバ間の相互認証処理が開始される。

【0104】

まず、(8)ICカードは、64ビットの乱数Rc2を生成し、サーバに送信する。(9)これを受信したサーバは、新たに64ビットの乱数Rsおよび素数pより小さい乱数Skを生成する。そして、ベースポイントGをSk倍した点Sv=Sk×Gを求め、Rc2、Rs、Sv(X座標とY座標)に対する電子署名S.Sigを生成し、サーバの公開鍵証明書とともにICカードに返送する。

【0105】

(10)サーバの公開鍵証明書、Rc2、Rs、Sv、電子署名S.Sigを受信したICカードは、サーバが送信してきたRc2が、ICカードが生成したものと一致するか検証する。その結果、一致していた場合には、サーバの公開鍵証明書内の電子署名を認証局の公開鍵で検証し、サーバの公開鍵を取り出す。そして、取り出したサーバの公開鍵を用い電子署名S.Sigを検証する。

【0106】

次に、ICカードは、素数pより小さい乱数Ck2を生成する。そして、ベースポイントGをCk2倍した点Cv2=Ck2×Gを求め、Rc2、Rs、Cv2(X座標とY座標)に対する電子署名C.Sigを生成し、ICカードの公開鍵証明書とともにサーバに返送する。

【0107】

(11)ICカードの公開鍵証明書、Rc2、Rs、Cv2、電子署名C.Sigを受信したサーバは、ICカードが送信してきたRsが、サーバが生成したものと一致するか検証する。その結果、一致していた場合には、ICカードの公開鍵証明書内の電子署名を認証局の公開鍵で検証し、ICカードの公開鍵を取り出す。そして、取り出したICカードの公開鍵を用い電子署名C.Sigを検証する。電子署名の検証に成功した後、サーバはICカードを正当なものとして認証する。

【0108】

両者が認証に成功した場合には、ICカードはCk2×Sv(Ck2は乱数だが、Svは楕円曲線上の点であるため、楕円曲線上の点のスカラー倍計算が必要)を計算し、サーバはSk×Cv2を計算し、これら点のX座標の下位64ビットをセッションキーとして以降の通信に使用する(共通鍵暗号を64ビット鍵長の共通鍵暗号とした場合)。もちろん、Y座標からセッション鍵を生成してもよいし、下位64ビットでなくてもよい。なお、相互認証後の秘密通信においては、送信データはセッションキーで暗号化されるだけでなく、電子署名も付されることがある。

【0109】

電子署名の検証や受信データの検証の際に、不正、不一致が見つかった場合には、相互認証が失敗したものとして処理を中断する。

【0110】

(12)さらに、サーバはICカードに対してクレジットカード番号等の決済に必要な個人情報をセッションキーで暗号化して送信するように要求する。(13)ICカードは、クレジットカード番号等の決済に必要な個人情報をセッションキーで暗号化して送信する。

【0111】

(14)これを受信したサーバは、セッションキーで復号してクレジットカード番号等の決済に必要な個人情報を取り出し、決済処理を実行する。さらに、PCに対して、住所、取引口座等の確認画面を提示し、商品発送、決済処理の実行が許可されたことをユーザに対して提示する。

【0112】

このように、本実施例の構成では、ユーザの装着した認証デバイスが、まず、バイオメトリクス情報の読み取り、照合による個人認証を実行し、バイオメトリクス情報に基づく個人認証が成立したことを、決済に必要にクレジッシカード番号等の個人情報を格納したICカードとの認証の開始条件とし、さらに、認証デバイスとICカードとの相互認証の成立をICカードと外部機器(例えばサーバ)との認証の開始条件としている。

【0113】

すなわち、バイオメトリクス情報に基づく個人認証、個人情報を格納したICカードと認証デバイスとの相互認証、ICカードと外部機器(例えばサーバ)との相互認証の全認証が成立したことを条件としてその後の決済処理等のデータ処理を実行する構成としたので、不正な第三者が盗難した認証デバイスを利用した場合、あるいは個人情報を格納したICカードを不正に取得した場合であっても外部サーバあるいはPCとの認証の開始条件をクリアできないので、不正な取引等の発生が効果的に防止可能となる。

【0114】

また、様々な個人情報を格納したICカードを紛失した場合であっても、認証デバイスによる個人認証、およびICカードと認証デバイス間の相互認証が、その後の処理の開始条件としてあるので、ICカードの紛失によって不正な処理が実行されることなく、セキュリティの高いICカード管理が実現される。

【0115】

なお、上述の実施例では、ICカードと認証デバイス間認証、およびICカードとサーバ間認証を公開鍵方式とした例を説明したが、共通鍵認証方式を適用することも可能である。なお、共通鍵方式を適用する場合は、共通鍵方式の認証を実行するための共通鍵を認証デバイス、ICカードに格納することが必要である。

【0116】

また、上述した認証処理例では外部機器としてサーバを設定し、サーバとの相互認証を実行する処理例について説明したが、相互認証処理の対象となる外部機器をサーバではなくユーザの操作するPCとし、PCと認証デバイス間の相互認証処理を上述の処理シーケンスと同様、認証デバイスにおけるバイオメトリクスに基づく個人認証の成立を条件として実行する構成としてもよく、この場合は、図12〜図15を用いた説明中のサーバの格納データ、およびサーバの処理をPCの格納データ、処理として置き換えた処理となる。

【0117】

以上、特定の実施例を参照しながら、本発明について詳解してきた。しかしながら、本発明の要旨を逸脱しない範囲で当業者が該実施例の修正や代用を成し得ることは自明である。すなわち、例示という形態で本発明を開示してきたのであり、限定的に解釈されるべきではない。本発明の要旨を判断するためには、冒頭に記載した特許請求の範囲の欄を参酌すべきである。

【0118】

なお、明細書中において説明した一連の処理はハードウェア、またはソフトウェア、あるいは両者の複合構成によって実行することが可能である。ソフトウェアによる処理を実行する場合は、処理シーケンスを記録したプログラムを、専用のハードウェアに組み込まれたコンピュータ内のメモリにインストールして実行させるか、あるいは、各種処理が実行可能な汎用コンピュータにプログラムをインストールして実行させることが可能である。

【0119】

例えば、プログラムは記録媒体としてのハードディスクやROM(Read Only Memory)に予め記録しておくことができる。あるいは、プログラムはフレキシブルディスク、CD−ROM(Compact Disc Read Only Memory),MO(Magneto optical)ディスク,DVD(Digital Versatile Disc)、磁気ディスク、半導体メモリなどのリムーバブル記録媒体に、一時的あるいは永続的に格納(記録)しておくことができる。このようなリムーバブル記録媒体は、いわゆるパッケージソフトウエアとして提供することができる。

【0120】

なお、プログラムは、上述したようなリムーバブル記録媒体からコンピュータにインストールする他、ダウンロードサイトから、コンピュータに無線転送したり、LAN(Local Area Network)、インターネットといったネットワークを介して、コンピュータに有線で転送し、コンピュータでは、そのようにして転送されてくるプログラムを受信し、内蔵するハードディスク等の記録媒体にインストールすることができる。

【0121】

なお、明細書に記載された各種の処理は、記載に従って時系列に実行されるのみならず、処理を実行する装置の処理能力あるいは必要に応じて並列的にあるいは個別に実行されてもよい。また、本明細書においてシステムとは、複数の装置の論理的集合構成であり、各構成の装置が同一筐体内にあるものには限らない。

【産業上の利用可能性】

【0122】

以上、説明したように、本発明の構成によれば、ユーザの装着した認証デバイスが、まず、バイオメトリクス情報の読み取り、照合による個人認証を実行し、バイオメトリクス情報に基づく個人認証が成立したことを、外部機器(例えばサーバ)との認証の開始条件とし、バイオメトリクス情報に基づく個人認証、および外部機器(例えばサーバ)と認証デバイス間の相互認証の両認証が成立したことを条件としてその後の決済処理等のデータ処理を実行する構成としたので、不正な第三者が盗難した認証デバイスを利用しても外部サーバあるいはPCとの認証の開始条件をクリアできないので、不正な取引等の発生が効果的に防止可能となる。

【0123】

また、個人情報を格納したICカードを利用した本発明の構成によれば、バイオメトリクス情報に基づく個人認証、個人情報を格納したICカードと認証デバイスとの相互認証、ICカードと外部機器(例えばサーバ)との相互認証の全認証が成立したことを条件としてその後の決済処理等のデータ処理を実行する構成としたので、不正な第三者が盗難した認証デバイスを利用した場合、あるいは個人情報を格納したICカードを不正に取得した場合であっても外部サーバあるいはPCとの認証の開始条件をクリアできないので、不正な取引等の発生が効果的に防止可能となる。また、様々な個人情報を格納したICカードを紛失した場合であっても、認証デバイスによる個人認証、およびICカードと認証デバイス間の相互認証が、その後の処理の開始条件としてあるので、ICカードの紛失によって不正な処理が実行されることなく、セキュリティの高いICカード管理が実現される。

【図面の簡単な説明】

【0124】

【図1】本発明の認証処理システムの処理構成を説明する図である。

【図2】本発明の認証処理システムにおいて個人認証に用いられる血管パターンについて説明する図である。

【図3】本発明の認証処理システムにおける個人認証デバイスのバイオメトリクス情報読み取り構成例について説明する図である。

【図4】1MHz〜20MHz、1MHz〜30MHzの範囲で、スペクトラムアナライザを用いて測定した人体の伝送特性(両手間)を示す特性図である。

【図5】電界強度について説明する図である。

【図6】本発明の認証処理システムにおいて適用される認証デバイスの構成例(例1)を示す図である。

【図7】本発明の認証処理システムにおいて適用される認証デバイスの構成例(例2)を示す図である。

【図8】本発明の認証処理システムにおける公開鍵方式認証処理を実行する場合の各機器の格納情報を説明する図である。

【図9】本発明の認証処理システムにおける公開鍵方式の認証処理を説明するシーケンス図である。

【図10】本発明の認証処理システムにおける公開鍵方式の認証処理を説明するシーケンス図である。

【図11】本発明の認証処理システムにおいてICカードを介在させた処理を説明する図である。

【図12】本発明のICカードを介在させた認証処理システムにおいて、公開鍵方式認証処理を実行する場合の各機器の格納情報を説明する図である。

【図13】本発明のICカードを介在させた認証処理システムにおける公開鍵方式認証処理を実行する場合の各機器の格納情報を説明する図である。

【図14】本発明のICカードを介在させた認証処理システムにおける公開鍵方式認証処理を実行する場合の各機器の格納情報を説明する図である。

【図15】本発明のICカードを介在させた認証処理システムにおける公開鍵方式認証処理を実行する場合の各機器の格納情報を説明する図である。

【符号の説明】

【0125】

10 PC

20 認証サーバ

31,32 認証デバイス

40 マウス

101 CPU(Central processing Unit)

102 ROM(Read-Only-Memory)

103 RAM(Random Access Memory)

104 EEPROM

105 変調増幅部

106 暗号処理部

111 入出力接点

121 バイオメトリクス情報取得部

122 信号変換部

131 電磁波送受信部

132 電源制御部

【特許請求の範囲】

【請求項1】

認証デバイスであり、

生体情報を記憶した生体情報記憶部と、

外部機器からの認証処理要求の入力に基づいて、前記生体情報記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定し、一致の判定が得られた場合に個人認証が成立したと判定する個人認証処理部と、

を有することを特徴とする認証デバイス。

【請求項2】

前記認証デバイスは、さらに、

前記個人認証の成立を条件として、前記認証デバイスと、前記外部機器との間での認証処理を実行する相互認証処理部を有することを特徴とする請求項1に記載の認証デバイス。

【請求項3】

前記認証デバイスは、

人体を介したデータ通信用の接点を有し、該接点を介したデータ通信により外部機器との間の認証処理を実行する構成であることを特徴とする請求項2に記載の認証デバイス。

【請求項4】

前記認証デバイスは、

非接触によるデータ通信用の電磁波送受信部を有し、該電磁波送受信部を介したデータ通信により外部機器との間の認証処理を実行する構成であることを特徴とする請求項2に記載の認証デバイス。

【請求項5】

前記認証デバイスにおける個人認証に適用する生体情報は血管パターン情報であり、

前記認証デバイスは、

該認証デバイスの装着された認証対象者の身体部の血管パターン読み取り手段を有する構成であることを特徴とする請求項1または2に記載の認証デバイス。

【請求項6】

前記認証デバイスと、外部機器との間の認証処理は公開鍵方式または共通鍵方式のいずれかによって実行され、前記認証デバイスは、実行する認証方式に適用する鍵データを格納した記憶手段を有することを特徴とする請求項2に記載の認証デバイス。

【請求項7】

前記認証デバイスは、

電磁波受信による電源供給構成を有することを特徴とする請求項1または2に記載の認証デバイス。

【請求項8】

認証デバイスと認証デバイストの通信を実行する外部機器からなる認証システムであり、

前記外部機器は、

前記認証デバイスに対して認証処理要求を出力する構成を有し、

前記認証デバイスは、

生体情報を記憶した生体情報記憶部と、

外部機器からの認証処理要求の入力に基づいて、前記生体情報記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定し、一致の判定が得られた場合に個人認証が成立したと判定する個人認証処理部と、

前記個人認証の成立を条件として、前記認証デバイスと、前記外部機器との間での認証処理を実行する相互認証処理部と、

を有することを特徴とする認証システム。

【請求項9】

予め生体情報を記憶した記憶部を有する認証デバイスにおいて実行する認証処理方法であり、

個人認証処理部が、外部機器からの認証処理要求の入力に基づいて前記記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定するステップと、

前記個人認証処理部が、前記登録生体情報と前記入力生体情報との一致の判定が得られた場合に、個人認証の成立と判定するステップと、

を有することを特徴とする認証処理方法。

【請求項10】

前記認証処理方法は、さらに、

認証処理部が、前記前記個人認証の成立を条件として、前記認証デバイスと、前記外部機器との間の認証処理を実行する認証処理ステップを有することを特徴とする請求項9に記載の認証処理方法。

【請求項11】

予め生体情報を記憶した記憶部を有する認証デバイスにおいて認証処理を実行させるコンピュータ・プログラムであり、

個人認証処理部に、外部機器からの認証処理要求の入力に基づいて、前記記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定させるステップと、

前記個人認証処理部が、前記登録生体情報と前記入力生体情報との一致の判定が得られた場合に、個人認証の成立と判定させるステップと、

を有することを特徴とするコンピュータ・プログラム。

【請求項1】

認証デバイスであり、

生体情報を記憶した生体情報記憶部と、

外部機器からの認証処理要求の入力に基づいて、前記生体情報記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定し、一致の判定が得られた場合に個人認証が成立したと判定する個人認証処理部と、

を有することを特徴とする認証デバイス。

【請求項2】

前記認証デバイスは、さらに、

前記個人認証の成立を条件として、前記認証デバイスと、前記外部機器との間での認証処理を実行する相互認証処理部を有することを特徴とする請求項1に記載の認証デバイス。

【請求項3】

前記認証デバイスは、

人体を介したデータ通信用の接点を有し、該接点を介したデータ通信により外部機器との間の認証処理を実行する構成であることを特徴とする請求項2に記載の認証デバイス。

【請求項4】

前記認証デバイスは、

非接触によるデータ通信用の電磁波送受信部を有し、該電磁波送受信部を介したデータ通信により外部機器との間の認証処理を実行する構成であることを特徴とする請求項2に記載の認証デバイス。

【請求項5】

前記認証デバイスにおける個人認証に適用する生体情報は血管パターン情報であり、

前記認証デバイスは、

該認証デバイスの装着された認証対象者の身体部の血管パターン読み取り手段を有する構成であることを特徴とする請求項1または2に記載の認証デバイス。

【請求項6】

前記認証デバイスと、外部機器との間の認証処理は公開鍵方式または共通鍵方式のいずれかによって実行され、前記認証デバイスは、実行する認証方式に適用する鍵データを格納した記憶手段を有することを特徴とする請求項2に記載の認証デバイス。

【請求項7】

前記認証デバイスは、

電磁波受信による電源供給構成を有することを特徴とする請求項1または2に記載の認証デバイス。

【請求項8】

認証デバイスと認証デバイストの通信を実行する外部機器からなる認証システムであり、

前記外部機器は、

前記認証デバイスに対して認証処理要求を出力する構成を有し、

前記認証デバイスは、

生体情報を記憶した生体情報記憶部と、

外部機器からの認証処理要求の入力に基づいて、前記生体情報記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定し、一致の判定が得られた場合に個人認証が成立したと判定する個人認証処理部と、

前記個人認証の成立を条件として、前記認証デバイスと、前記外部機器との間での認証処理を実行する相互認証処理部と、

を有することを特徴とする認証システム。

【請求項9】

予め生体情報を記憶した記憶部を有する認証デバイスにおいて実行する認証処理方法であり、

個人認証処理部が、外部機器からの認証処理要求の入力に基づいて前記記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定するステップと、

前記個人認証処理部が、前記登録生体情報と前記入力生体情報との一致の判定が得られた場合に、個人認証の成立と判定するステップと、

を有することを特徴とする認証処理方法。

【請求項10】

前記認証処理方法は、さらに、

認証処理部が、前記前記個人認証の成立を条件として、前記認証デバイスと、前記外部機器との間の認証処理を実行する認証処理ステップを有することを特徴とする請求項9に記載の認証処理方法。

【請求項11】

予め生体情報を記憶した記憶部を有する認証デバイスにおいて認証処理を実行させるコンピュータ・プログラムであり、

個人認証処理部に、外部機器からの認証処理要求の入力に基づいて、前記記憶部に記憶された登録生体情報と、認証対象者から入力する入力生体情報とが一致するか否かを判定させるステップと、

前記個人認証処理部が、前記登録生体情報と前記入力生体情報との一致の判定が得られた場合に、個人認証の成立と判定させるステップと、

を有することを特徴とするコンピュータ・プログラム。

【図4】

【図5】

【図9】

【図10】

【図13】

【図14】

【図15】

【図1】

【図2】

【図3】

【図6】

【図7】

【図8】

【図11】

【図12】

【図5】

【図9】

【図10】

【図13】

【図14】

【図15】

【図1】

【図2】

【図3】

【図6】

【図7】

【図8】

【図11】

【図12】

【公開番号】特開2008−65850(P2008−65850A)

【公開日】平成20年3月21日(2008.3.21)

【国際特許分類】

【出願番号】特願2007−286976(P2007−286976)

【出願日】平成19年11月5日(2007.11.5)

【分割の表示】特願2001−246453(P2001−246453)の分割

【原出願日】平成13年8月15日(2001.8.15)

【出願人】(000002185)ソニー株式会社 (34,172)

【Fターム(参考)】

【公開日】平成20年3月21日(2008.3.21)

【国際特許分類】

【出願日】平成19年11月5日(2007.11.5)

【分割の表示】特願2001−246453(P2001−246453)の分割

【原出願日】平成13年8月15日(2001.8.15)

【出願人】(000002185)ソニー株式会社 (34,172)

【Fターム(参考)】

[ Back to top ]