認証装置、認証方法、及びコンピュータプログラム

【課題】 認証処理が行えないユーザの装置の使用を許可する際に、認証処理が正常に行えるユーザとして装置の使用を許可することを防止する。

【解決手段】 複合機を使用するユーザのユーザ情報を取得し当該ユーザ情報が、認証装置のキャッシュデータテーブルに含まれるか否かを判定し、含まれていないと判定された場合に、当該ユーザに対して装置の使用の許可を行う承認ユーザの認証処理を行う。承認ユーザの認証処理が正常に終了した後に、装置を使用するユーザのユーザ名の入力を受け付け、そのユーザ名がキャッシュデータテーブルに含まれないと判定した場合、入力を受け付けたユーザ名を有するユーザとして装置の使用を許可する。

【解決手段】 複合機を使用するユーザのユーザ情報を取得し当該ユーザ情報が、認証装置のキャッシュデータテーブルに含まれるか否かを判定し、含まれていないと判定された場合に、当該ユーザに対して装置の使用の許可を行う承認ユーザの認証処理を行う。承認ユーザの認証処理が正常に終了した後に、装置を使用するユーザのユーザ名の入力を受け付け、そのユーザ名がキャッシュデータテーブルに含まれないと判定した場合、入力を受け付けたユーザ名を有するユーザとして装置の使用を許可する。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、ユーザが機器を使用する際のユーザ認証技術に関する。

【0002】

近年、オフィスのセキュリティ意識の高まりとともに、情報のインプット/アウトプットを行う装置である複合機に対するセキュリティも要求されるようになってきた。

【0003】

そこで、ユーザが所有するICカードのカード情報とユーザ特定情報とが対応付けられた認証情報を認証サーバに記憶させておき、複合機を利用する際にユーザが所有するICカードのカード情報を読み取り、そのカード情報を用いた認証処理が正常終了して初めて複合機を利用させることなどが行われるようになってきている。

【0004】

しかし、通信エラーなど認証サーバとの通信が行えない等の理由により認証処理が出来ない場合には、複合機を使用することができず、作業が停止してしまうことになる。そこで、特許文献1ではキャッシュデータとして複合機にユーザ名、パスワードを保持し、認証サーバとの通信が行えない場合にも複合機に保持されたキャッシュデータを用いて、複合機にログインが可能なシステムが記載されている。

【先行技術文献】

【特許文献】

【0005】

【特許文献1】特開2009−65288号公報

【発明の概要】

【発明が解決しようとする課題】

【0006】

しかしながら、特許文献1に記載されたシステムは、キャッシュデータの有効期限が切れているユーザやキャッシュ数の上限値が超えたことによりキャッシュデータが削除されたユーザについては、認証をおこない複合機にログインすることができない。

【0007】

このような問題に対処するために、例えば、複合機を使用するユーザのユーザ情報を取得し当該ユーザ情報が、複合機のキャッシュデータテーブルに含まれるか否かを判定し、含まれていないと判定された場合に、前記キャッシュデータテーブルに含まれるユーザから、前記複合機を使用するユーザによる複合機の使用を承認するユーザの選択を受け付け、選択された承認ユーザのユーザ情報が複合機のキャッシュデータテーブルに存在すれば、前記ユーザによる複合機の使用を許可することなども考えられる。

【0008】

しかし、上記のような方法で複合機を使用できるようにする場合に、キャッシュデータテーブルにキャッシュデータが登録されていて、認証ができなかったICカードを所有するユーザを、正常に認証可能なICカードを所有するユーザ、つまりはキャッシュデータテーブルにキャッシュデータが保存されているユーザとしてログインすることを許可してしまうと、正常に認証可能なユーザに成りすまし、当該ユーザに関連付けられた印刷データの出力が不正に行われたりする危険性があり、セキュリティ上好ましくない。

【0009】

そこで、本発明は、認証処理ができなかったICカードを所有するユーザに複合機等の機器を利用可能にする際に、認証が可能なユーザとして機器を利用させることを防止することを目的とする。

【課題を解決するための手段】

【0010】

上記した目的を達成するために、本発明の認証装置は、ユーザを識別するユーザ情報を含むキャッシュデータテーブルを記憶する認証装置であって、ユーザ情報を取得するユーザ情報取得手段と、前記ユーザ情報取得手段で取得したユーザ情報が、前記キャッシュデータテーブルに含まれているか否かを判定する第1の判定手段と、前記第1の判定手段により、前記ユーザ情報取得手段で取得したユーザ情報が前記キャッシュデータテーブルに含まれていないと判定された場合に、装置の使用を承認する承認ユーザとなり得る前記キャッシュデータテーブルに含まれるユーザ情報を表示部に表示する表示手段と、前記表示手段によりユーザ情報が表示された後で前記ユーザ情報取得手段によりさらに取得されたユーザ情報が、前記キャッシュデータテーブルに含まれている承認ユーザのユーザ情報と一致するか判定する第2の判定手段と、前記第2の判定手段により一致すると判定された後に、装置の使用を行うユーザ名の入力を受け付ける受付手段と、前記受付手段で受け付けたユーザ名が、前記キャッシュデータテーブルに含まれるかを判定する第3の判定手段と、前記第3の判定手段でユーザ名がキャッシュ情報に含まれないと判定した後に、受付手段で受け付けたユーザ名を有するユーザとして、装置の使用を許可する使用許可手段とを備えることを特徴とする。

【0011】

また、上記した目的を達成するために、本発明の認証方法は、ユーザを識別するユーザ情報を含むキャッシュデータテーブルを記憶する認証装置によって行われる認証方法であって、ユーザ情報を取得するユーザ情報取得工程と、前記ユーザ情報取得工程で取得したユーザ情報が、前記キャッシュデータテーブルに含まれているか否かを判定する第1の判定工程と、前記第1の判定工程により、前記ユーザ情報取得工程で取得したユーザ情報が前記キャッシュデータテーブルに含まれていないと判定された場合に、装置の使用を承認する承認ユーザとなり得る前記キャッシュデータテーブルに含まれるユーザ情報を表示部に表示する表示工程と、前記表示工程によりユーザ情報が表示された後で前記ユーザ情報取得工程でさらに取得したユーザ情報が、前記キャッシュデータテーブルに含まれている承認ユーザのユーザ情報と一致するか判定する第2の判定工程と、前記第2の判定工程で一致すると判定された後に、装置の使用を行うユーザ名の入力を受け付ける受付工程と、

前記受付工程で受け付けたユーザ名が、前記キャッシュデータテーブルに含まれるかを判定する第3の判定工程と、前記第3の判定工程でユーザ名がキャッシュ情報に含まれないと判定した後に、受付工程で受け付けたユーザ名を有するユーザとして、装置の使用を許可する使用許可工程とを備えることを特徴とする。

【0012】

また、上記した目的を達成するために、本発明のコンピュータプログラムは、ユーザを識別するユーザ情報を含むキャッシュデータテーブルを記憶する認証装置を、ユーザ情報を取得するユーザ情報取得手段と、前記ユーザ情報取得手段で取得したユーザ情報が、前記キャッシュデータテーブルに含まれているか否かを判定する第1の判定手段と、前記第1の判定手段により、前記ユーザ情報取得手段で取得したユーザ情報が前記キャッシュデータテーブルに含まれていないと判定された場合に、装置の使用を承認する承認ユーザとなり得る前記キャッシュデータテーブルに含まれるユーザ情報を表示部に表示する表示手段と、前記表示手段によりユーザ情報が表示された後で前記ユーザ情報取得手段によりさらに取得されたユーザ情報が、前記キャッシュデータテーブルに含まれている承認ユーザのユーザ情報と一致するか判定する第2の判定手段と、前記第2の判定手段により一致すると判定された後に、装置の使用を行うユーザ名の入力を受け付ける受付手段と、前記受付手段で受け付けたユーザ名が、前記キャッシュデータテーブルに含まれるかを判定する第3の判定手段と、前記第3の判定手段でユーザ名がキャッシュ情報に含まれないと判定した後に、受付手段で受け付けたユーザ名を有するユーザとして、装置の使用を許可する使用許可手段として機能させることを特徴とする。

【発明の効果】

【0013】

本発明によれば、認証処理ができなかったICカードを所有するユーザに複合機等の機器を利用可能にする際に、認証が可能なユーザとして機器を利用させることを防止することが可能となる。

【図面の簡単な説明】

【0014】

【図1】本発明の実施形態におけるシステムの構成を示す図である。

【図2】本発明の実施形態のクライアントPC100、認証サーバ200のハードウェア構成を示す図である。

【図3】本発明の実施形態の複合機300のハードウェア構成を示す図である。

【図4】本発明の実施形態を構成するクライアントPC100、認証サーバ200、複合機300の機能ブロック図である。

【図5】本発明の実施形態におけるユーザ認証処理のフローを示す図である。

【図6】本発明の実施形態におけるキャッシュデータテーブル(図11)の更新処理のフローを示す図である。

【図7】本発明の実施形態において、認証サーバ200と複合機300との通信がエラーとなった場合の処理のフローを示す図である。

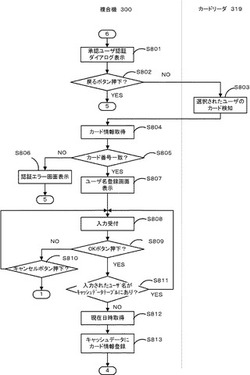

【図8】本発明の実施形態における、キャッシュデータに登録されていないユーザのログインを承認する処理のフローを示す図である。

【図9】本発明の実施形態におけるバックアップファイルを作成する処理のフローを示す図である。

【図10】本発明の実施形態における認証テーブルを示す図である。

【図11】本発明の実施形態におけるキャッシュデータテーブルを示す図である。

【図12】本発明の実施形態におけるバックアップファイルを示す図である。

【図13】本発明の実施形態におけるキャッシュデータ管理設定ファイルを示す図である。

【図14】本発明の実施形態においてユーザに対してICカード認証を促す画面を示す図である。

【図15】本発明の実施形態における承認ユーザ一覧画面を示す図である。

【図16】本発明の実施形態において承認ユーザに対してICカード認証を促す画面を示す図である。

【図17】本発明の実施形態において承認ユーザによりログインが承認されたユーザのユーザ名の入力を受け付ける画面を示す図である。

【発明を実施するための形態】

【0015】

以下、図面を参照して、本発明の実施形態を詳細に説明する。

【0016】

図1は本発明の複合機300、および認証サーバ200を用いたシステムの構成の一例を示すシステム構成図である。

【0017】

図1に示すように、本実施形態のシステムは、1又は複数のクライアントPC100、複数の複合機(画像形成装置)300、認証サーバ200がローカルエリアネットワーク(LAN)400を介して接続され、それぞれ情報の送受信を行う構成となっている。

【0018】

認証サーバ200は、認証テーブル(図10)を記憶しており、ユーザにより複合機300のカードリーダ319へICカードがかざされることによってなされる認証依頼に応じて、該認証テーブルを用いた認証処理を行う。

【0019】

以下、図2を用いて、図1に示したクライアントPC100、認証サーバ200に適用可能な情報処理装置のハードウェア構成について説明する。

【0020】

図2は、図1に示したクライアントPC100、認証サーバ200に適用可能な情報処理装置のハードウェア構成を示すブロック図である。

【0021】

図2において、201はCPUで、システムバス204に接続される各デバイスやコントローラを統括的に制御する。また、ROM202あるいは外部メモリ211には、CPU201の制御プログラムであるBIOS(Basic Input / Output System)やオペレーティングシステムプログラム(以下、OS)や、各サーバ或いは各PCの実行する機能を実現するために必要な後述する各種プログラム等が記憶されている。

【0022】

203はRAMで、CPU201の主メモリ、ワークエリア等として機能する。CPU201は、処理の実行に際して必要なプログラム等をROM202あるいは外部メモリ211からRAM203にロードして、該ロードしたプログラムを実行することで各種動作を実現するものである。

【0023】

また、205は入力コントローラで、キーボード(KB)209や不図示のマウス等のポインティングデバイス等からの入力を制御する。206はビデオコントローラで、CRTディスプレイ(CRT)210等の表示器への表示を制御する。なお、図2では、CRT210と記載しているが、表示器はCRTだけでなく、液晶ディスプレイ等の他の表示器であってもよい。これらは必要に応じて管理者が使用するものである。

【0024】

207はメモリコントローラで、ブートプログラム,各種のアプリケーション,フォントデータ,ユーザファイル,編集ファイル,各種データ等を記憶するハードディスク(HD)や、フレキシブルディスク(FD)、或いはPCMCIAカードスロットにアダプタを介して接続されるコンパクトフラッシュ(登録商標)メモリ等の外部メモリ211へのアクセスを制御する。

【0025】

208は通信I/Fコントローラで、ネットワーク(例えば、図1に示したLAN400)を介して外部機器と接続・通信するものであり、ネットワークでの通信制御処理を実行する。例えば、TCP/IPを用いた通信等が可能である。

【0026】

なお、CPU201は、例えばRAM203内の表示情報用領域へアウトラインフォントの展開(ラスタライズ)処理を実行することにより、CRT210上での表示を可能としている。また、CPU201は、CRT210上の不図示のマウスカーソル等でのユーザ指示を可能とする。

【0027】

本発明を実現するための後述する各種プログラムは、外部メモリ211に記録されており、必要に応じてRAM203にロードされることによりCPU201によって実行されるものである。さらに、上記プログラムの実行時に用いられる定義ファイル及び各種情報テーブル等も、外部メモリ211に格納されており、これらについての詳細な説明も後述する。

【0028】

次に、図3を用いて、図1に示した複合機300のハードウェア構成について説明する。

【0029】

図3は、図1に示した複合機300のハードウェア構成の一例を示すブロック図である。

【0030】

図3に示すように、コントローラユニット300は、CPU301、RAM306、ROM302、外部記憶装置(ハードディスクドライブ(HDD))307、ネットワークインタフェース(Network I/F)303、モデム(Modem)304、操作部インタフェース(操作部I/F)305、外部インタフェース(外部I/F)309、イメージバスインタフェース(IMAGE BUS I/F)308、ラスタイメージプロセッサ(RIP)310、プリンタインタフェース(プリンタI/F)311、スキャナインタフェース(スキャナI/F)312、画像処理部313等で構成される。

【0031】

CPU301は、システム全体を制御するプロセッサである。RAM306は、CPU301が動作するためのシステムワークメモリであり、プログラムを記録するためのプログラムメモリや、画像データを一時記憶するための画像メモリである。ROM302は、システムのブートプログラムや各種制御プログラムが格納されている。

【0032】

外部記憶装置(ハードディスクドライブHDD)307は、システムを制御するための各種プログラム、画像データ等を格納する。

【0033】

操作部インタフェース(操作部I/F)305は、操作部(UI)318とのインタフェース部であり、操作部318に表示する画像データを操作部318に対して出力する。

【0034】

また、操作部I/F305は、操作部318から本システム使用者が入力した情報(例えば、ユーザ情報等)をCPU301に伝える役割をする。なお、操作部318はタッチパネルを有する表示部を備え、該表示部に表示されたボタンを、ユーザが押下(指等でタッチ)することにより、各種指示を行うことができる。

【0035】

ネットワークインタフェース(Network I/F)303は、ネットワーク(LAN)に接続し、データの入出力を行なう。

【0036】

モデム(MODEM)304は公衆回線に接続し、FAXの送受信等のデータの入出力を行う。

【0037】

外部インタフェース(外部I/F)309は、USB、IEEE1394、プリンタポート、RS−232C等の外部入力を受け付けるインタフェース部であり、本実施形態においては、認証で必要となるICカード読み取り用のカードリーダ319が接続されている。

【0038】

そして、CPU301は、この外部I/F309を介してカードリーダ319によるICカードからの情報読み取りを制御し、該ICカードから読み取られた情報を取得可能である。尚、ICカードに限らず、ユーザを特定することが可能な記憶媒体であればよい。この場合、記憶媒体には、ユーザを識別するための識別情報が記憶される。この識別情報は、記憶媒体の製造番号でも、ユーザが企業内で与えられるユーザコードであってもよい。以上のデバイスがシステムバス上に配置される。

【0039】

一方、イメージバスインタフェース(IMAGE BUS I/F)308は、システムバス316と画像データを高速で転送する画像バス317とを接続し、データ構造を変換するバスブリッジである。

【0040】

画像バス317は、PCIバスまたはIEEE1394で構成される。画像バス317上には以下のデバイスが配置される。

【0041】

ラスタイメージプロセッサ(RIP)310は、例えば、PDLコード等のベクトルデータをビットマップイメージに展開する。

【0042】

プリンタインタフェース(プリンタI/F)311は、プリンタ314とコントローラユニット300を接続し、画像データの同期系/非同期系の変換を行う。

【0043】

また、スキャナインタフェース(スキャナI/F)312は、スキャナ315とコントローラユニット300を接続し、画像データの同期系/非同期系の変換を行う。

【0044】

画像処理部313は、入力画像データに対し、補正、加工、編集をおこなったり、プリント出力画像データに対して、プリンタの補正、解像度変換等を行う。また、これに加えて、画像処理部313は、画像データの回転や、多値画像データに対してはJPEG、2値画像データはJBIG、MMR、MH等の圧縮伸張処理を行う。

【0045】

スキャナI/F312に接続されるスキャナ315は、原稿となる紙上の画像を照明し、CCDラインセンサで走査することで、ラスタイメージデータとして電気信号に変換する。原稿用紙は原稿フィーダのトレイにセットし、装置使用者が操作部318から読み取り起動指示することにより、CPU301がスキャナに指示を与え、フィーダは原稿用紙を1枚ずつフィードし、原稿画像の読み取り動作を行う。

【0046】

プリンタI/F311に接続されるプリンタ314は、ラスタイメージデータを用紙上の画像に変換する部分であり、その方式は感光体ドラムや感光体ベルトを用いた電子写真方式、微小ノズルアレイからインクを吐出して用紙上に直接画像を印字するインクジェット方式等があるが、どの方式でも構わない。プリント動作の起動は、CPU301からの指示によって開始する。尚、プリンタ部314には、異なる用紙サイズまたは異なる用紙向きを選択できるように複数の給紙段を持ち、それに対応した用紙カセットがある。

【0047】

操作部I/F305に接続される操作部318は、液晶ディスプレイ(LCD)表示部を有する。LCD上にはタッチパネルシートが貼られており、システムの操作画面を表示するとともに、表示してあるキーが押されると、その位置情報を操作部I/F305を介してCPU301に伝える。また、操操作部318は、各種操作キーとして、例えば、スタートキー、ストップキー、IDキー、リセットキー等を備える。

【0048】

ここで、操操作部318のスタートキーは、原稿画像の読み取り動作を開始する時などに用いる。スタートキーの中央部には、緑と赤の2色のLEDがあり、その色によってスタートキーが使える状態であるか否かを示す。また、操操作部318のストップキーは、稼動中の動作を止める働きをする。また、操操作部318のIDキーは、使用者のユーザIDを入力する時に用いる。リセットキーは、操操作部318からの設定を初期化する時に用いる。

【0049】

外部I/F309に接続されるカードリーダ319は、CPU301からの制御により、ICカード(例えば、ソニー社のFeliCa(登録商標))内に記憶されている情報を読み取り、読み取った情報を外部I/F309を介してCPU301へ通知する。

【0050】

以上のような構成によって、複合機300は、スキャナ315から読み込んだ画像データをLAN400上に送信したり、LAN400から受信した印刷データをプリンタ部314により印刷出力することができる。

【0051】

また、スキャナ315から読み込んだ画像データをモデム304により、公衆回線上にFAX送信したり、公衆回線からFAX受信した画像データをプリンタ部314により出力することできる。

【0052】

次に、図4を用いて本発明のクライアントPC100、認証サーバ200、複合機300の機能について説明する。図4は、クライアントPC100、認証サーバ200、複合機300の機能の一例を示す機能ブロック図である。

【0053】

<クライアントPC100>

クライアントPC100上のWebブラウザ150は、複合機300内のWebサービス部355にアクセスし、キャッシュデータ管理設定ファイル(図13)を書き換えることにより、キャッシュデータの有効期限やバックアップ処理時間などの設定を変更する機能を有する。

【0054】

<認証サーバ200>

認証サーバ200は図4に示すとおり、データ通信部250、認証部251が機能構成として含まれている。

【0055】

データ通信部250は、複合機300の認証サーバ通信部351からの認証要求を受信し、認証サーバ通信部351へ認証結果を送信する。

【0056】

認証サーバ200上の認証部251は、複合機300の認証サーバ通信部351からの認証要求を受けると、認証サーバ200上で管理される認証テーブル(図10)にアクセスし、認証要求されたカード番号に紐付いたユーザ名を検索し、認証要求を発信した複合機300上の認証サーバ通信部351へ認証結果を返信する。

【0057】

<複合機300>

複合機300は図4で示すように、カードリーダ制御部350、認証サーバ通信部351、認証処理部352、キャッシュ処理部353、バックアップ部354、Webサービス部355が機能構成として含まれている。

【0058】

複合機300上のカードリーダ制御部350は、カードリーダ319にかざされたカードのカード情報(製造番号等)を取得する。

【0059】

認証サーバ通信部351は、カードリーダ制御部350が取得したカード番号を用いて認証要求を認証サーバ200の認証部251へ送信し、認証サーバ200より返される認証結果、または認証サーバ200より発行されたアクセスキーを受信する機能を有する。

【0060】

キャッシュ処理部353は、キャッシュデータテーブル(図11)を保持しており、認証サーバ200と通信可能な場合は、キャッシュデータテーブルに認証サーバ200から返されたユーザ情報をキャッシュする。そして、認証サーバ200と通信できない場合にはキャッシュデータを使用し、カードリーダ319にかざされたカード番号に紐付いたユーザ名を検索し認証を行う。また、キャッシュデータにないユーザ(以下、未登録ユーザ)のカードがかざされた場合、認証サーバ200と通信しキャッシュされたユーザ(以下、承認ユーザ)の一覧(図15)を表示する。そして、選択された承認ユーザのカードがカードリーダにかざされることにより、未登録ユーザの情報をキャッシュする。

【0061】

なお、複合機300の起動時には、キャッシュデータテーブルは消去されていることから、キャッシュ処理部353は、複合機300の起動時に図12に示すバックアップファイルを記憶領域から取得し、取得したバックアップファイルのユーザ情報をキャッシュデータテーブルに登録する。このとき登録フラグには“1”を設定する。バックアップファイルの作成処理については、図9に示すフローチャートを用いて後述する。

【0062】

ちなみに、キャッシュデータテーブルには図11で示すようにカード情報1101、ユーザ名1102、認証日時1103、登録フラグ1104、承認カード情報1105を保持している。カード情報1101には、カードリーダ319にかざされたカードのカード情報が登録される。また、ユーザ名1102には認証サーバ200と通信可能な場合に、認証サーバ200から取得したユーザ名が登録され、通信できない場合に未登録ユーザがキャッシュされた場合は、ユーザ名登録画面(図17)から入力されたユーザ名がキャッシュされる。認証日時1103には、ユーザがログインをした際に、その都度、新しい認証日時が上書きされる。登録フラグ1104には、認証サーバ200から返された認証結果が成功だった場合には“1”がキャッシュされ、認証サーバ200と通信できず、未登録ユーザが、承認ユーザのカードをかざしてもらうことでキャッシュされた場合には“0”がキャッシュされる。認証カード情報1105には、未登録ユーザを登録する際(未登録ユーザをログインさせる際)に承認ユーザがかざしたカード情報がキャッシュされる。

【0063】

バックアップ処理部354は、既定の時間ごとに、キャッシュデータテーブルの登録フラグ1104が“1”で、有効期限を経過していないユーザ情報をバックアップファイル(図12)に登録する。

【0064】

Webサービス部355はクライアントPC100のWEBブラウザ150からの要求に応じて、該当するWebページを返す仕組みを提供する。

【0065】

次に図5のフローチャートを用いて、ユーザ認証処理について説明する。

【0066】

なお、本フローチャートのステップS501、ステップS503〜ステップS505、ステップS511については、複合機300のCPU301が所定の制御プログラムを読み出して実行することでなされる処理である。

【0067】

また、ステップS502については、カードリーダ319が実行する処理である。

【0068】

また、ステップS506〜ステップS510の処理については、認証サーバ200のCPU201が所定の制御プログラムを読み出して実行することでなされる処理である。

【0069】

ステップS501では、複合機300の認証処理部352は、操作部318に認証画面(図14)を表示し、ユーザに対してカードリーダ319へICカードをかざすよう促す。

【0070】

ステップS502では、カードリーダ319がユーザによりかざされたICカードからカード製造番号などのカード情報を取得し、複合機300の認証処理部352へ当該取得したカード情報を送信する。

【0071】

ステップS503では、複合機300の認証処理部352は、ステップS502でカードリーダ319が取得したカード情報をカードリーダ319から受信する。

【0072】

ステップS504では、複合機300の認証サーバ通信部351は、ステップS503で認証処理部352が取得したカード情報を認証要求として認証サーバ200のデータ通信部250へ送信する。

【0073】

ステップS505では、複合機300の認証サーバ通信部351は、認証サーバ200との通信が成功したか否かを判断する。

【0074】

認証サーバ200への通信に失敗した場合(ステップS505:YES)は、処理を図7のフローチャートで示す処理へ移行する。

【0075】

認証サーバ200への通信が成功した場合(ステップS505:NO)は、処理をステップS506へ移行する。

【0076】

ステップS506では、認証サーバ200のデータ通信部250は、ステップS505で複合機300の認証サーバ通信部351から送信されたカード情報を含む認証要求を受信する。

【0077】

ステップS507では、認証サーバ200の認証部251は、ステップS505で受け取ったカード情報の認証結果を判定する。具体的には、受信したカード情報が図10に示す認証テーブルに存在するか否かを判定し、存在すれば認証成功として処理をステップS508に移行する(ステップS507:YES)。

【0078】

他方、受信したカード情報が認証テーブル(図10)に存在しない場合は(ステップS507:NO)、認証失敗として処理をステップS510に移行する。

【0079】

ステップS510では、認証サーバ200のデータ通信部250は、複合機300の認証処理部352に認証が失敗した旨の結果を送信する。

【0080】

ステップS508では、認証サーバ200の認証部251は、認証に成功したユーザのユーザ情報(カード情報1001、ユーザ名1002、パスワード1003、日時1004)を認証テーブル(図10)から取得する。

【0081】

ステップS509では、認証サーバ200のデータ通信部250は、複合機300の認証処理部352に認証が成功した旨の結果と、認証テーブル(図10)から取得したユーザ情報とを送信する。

【0082】

ステップS511では、複合機300の認証処理部352は、ステップS509またはステップS510で認証サーバ200のデータ通信部250から送信された認証結果を受信する。

【0083】

認証結果を受信すると、処理を図6のフローチャートで示す処理へ移行する。

【0084】

次に図6を用いて、複合機300に記憶されたキャッシュデータテーブル(図11)の更新処理について説明する。

【0085】

なお、図6のフローチャートで示す処理は、複合機300のCPU301が所定の制御プログラムを読み出して実行することでなされる処理である。

【0086】

ステップS601では、複合機300の認証処理部352は、認証サーバ200のデータ通信部250から送信された認証結果が、認証に成功した旨の結果なのか、認証に失敗した旨の結果なのかを判断する。

【0087】

認証に失敗した旨の結果である場合(ステップS601:NO)、処理をステップS602に移行する。

【0088】

認証に成功した旨の結果である場合(ステップS601:YES)、処理をステップS605に移行する。

【0089】

ステップS602では、複合機300のキャッシュ処理部353は、図5のステップS503で取得したカード情報がキャッシュデータテーブル(図11)に存在するか否かを判断する。

【0090】

存在すると判断された場合は(ステップS602:YES)処理をステップS603に移行し、存在しないと判断された場合は(ステップS602:NO)処理をステップS604に移行する。

【0091】

ステップS603では、複合機300のキャッシュ処理部353は、キャッシュデータテーブル(図11)に残っている当該ユーザの情報を削除する。

【0092】

このステップS603の削除処理により、認証サーバ200にユーザ情報が存在しないユーザの情報がキャッシュデータテーブル(図11)に存在しているという状態を回避することが可能となる。

【0093】

ステップS604では、認証に失敗した旨を通知するエラー画面(不図示)を、操作部318に表示する。

【0094】

ステップS605では、複合機300のキャッシュ処理部353は、認証を行った日時を取得する。

【0095】

ステップS606では、複合機300のキャッシュ処理部353は、キャッシュデータテーブル(図11)にステップS503で取得したカード情報が登録されているか否かを確認する。

【0096】

登録されていると判断された場合は(ステップS606:YES)、処理をステップS607に移行する。登録されていないと判断された場合は(ステップS606:NO)、処理をステップS608に移行する。

【0097】

ステップS607では、複合機300のキャッシュ処理部353は、キャッシュデータテーブル(図11)の当該ユーザ(ステップS503で取得したカード情報に対応するユーザ)のユーザ情報を、ステップS511で認証サーバ200から受信したユーザ情報により上書きする。なお、上書きする具体的なデータは、ステップS511で受信したユーザ名1102、ステップS605で取得した認証日時1103であり、また登録フラグ1104には“1”を設定し、承認カード情報1105には“NULL”を設定する。

【0098】

ステップS607でキャッシュデータテーブル(図11)の更新処理が行われると、処理をステップS611に移行する。

【0099】

ステップS608では、複合機300のキャッシュ処理部353は、キャッシュデータテーブル(図11)のデータ数が上限値に達しているか否かを判断する。上限値に達している場合(ステップS608:YES)は処理をステップS609に移行し、上限値に達していない場合(ステップS608:NO)は処理をステップS610に移行する。

【0100】

なお、キャッシュのデータ数が上限値に達しているか否かについては、キャッシュデータ管理設定ファイル(図13)のキャッシュ上限数1304に従い判断する。

【0101】

ステップS609では、複合機300のキャッシュ処理部353は、キャッシュデータテーブルに登録されているユーザ情報のうち、認証日時1103が最も古いユーザ情報を削除する。

【0102】

ステップS610では、複合機300のキャッシュ処理部353は、キャッシュデータテーブル(図11)にステップS503で取得したカード情報1101、ステップS511で受信したユーザ名1102、ステップS605で取得した認証日時1103を設定し、登録フラグには“1”を設定する。承認カード情報1105には“NULL”を設定する。

【0103】

ステップS610でキャッシュデータテーブル(図11)の更新処理が行われると、処理をステップS611に移行する。

【0104】

ステップS611では、複合機300の認証処理部352は、ステップS511で受信したユーザ情報にてログインを受け付ける。

【0105】

次に、図7を用いて、ステップS505で通信がエラーであると判断された場合の処理について説明する

【0106】

なお、図7のフローチャートで示す処理は、複合機300のCPU301が所定の制御プログラムを読み出して実行することでなされる処理である。

【0107】

ステップS701では、複合機300のキャッシュ処理部353は、HDD307などの記憶領域に記憶されたキャッシュデータテーブル(図11)を取得する。

【0108】

ステップS702では、複合機300のキャッシュ処理部353は、ステップS701で取得したキャッシュデータテーブルに、ステップS503で取得したカード情報が登録されているか否かを判断する。

【0109】

登録されていると判断された場合は(ステップS702:YES)、処理をステップS703に移行し、登録されていないと判断された場合は(ステップS702:NO)。処理をステップS708に移行する。

【0110】

ステップS703では、複合機300のキャッシュ処理部353は、ステップS503で取得したカード情報と一致するカード情報を有するユーザ情報が有効期限内か否かを確認する。具体的には、図13に示すキャッシュデータ管理設定ファイルのフラグ”0”ユーザ有効期限1301またはフラグ“1”ユーザ有効期限1302に設定された値と、キャッシュデータテーブルの認証日時1103の値とを用いて判断する。

【0111】

ユーザ情報の登録フラグが“0”のユーザについては、フラグ0ユーザ有効期限1301に設定された日数をユーザ情報の認証日時1103に加算することで算出された日時が有効期限となる。

【0112】

ユーザ情報の登録フラグが“1”のユーザについては、フラグ1ユーザ有効期限1302に設定された日数をユーザ情報の認証日時1103に加算することで算出された日時が有効期限となる。

【0113】

このようにして求められた有効期限を過ぎていないと判断された場合(ステップS703:YES)は、処理をステップS706に移行し、有効期限が過ぎていると判断された場合(ステップS703:NO)は、処理をステップS704に移行する。

【0114】

ステップS704では、複合機300のキャッシュ処理部353は、ステップS703で有効期限が過ぎていると判断されたユーザ情報をキャッシュデータテーブルから削除する。

【0115】

ステップS705では、複合機300は、認証に失敗した旨を示すエラー画面(不図示)を表示し、処理を図8のフローチャートで示す処理へ移行する。

【0116】

ステップS706では、複合機300のキャッシュ処理部353は、現在日時を取得する。そして、ステップS707で、複合機300のキャッシュ処理部353は、ステップS706で取得した現在日時を、ステップS503で取得したカード情報に対応するユーザのユーザ情報に上書きする。

【0117】

そして、処理を図6のステップS611に移行し、ステップS707で上書きしたユーザ情報を用いてログインする。

【0118】

ステップS708では、複合機300のキャッシュ処理部353は、キャッシュデータテーブル(図11)のデータのうち、登録フラグが“1”であり、有効期限内のユーザ情報を取得する。有効期限内か否かの判断については、ステップS703での判断と同様である。

【0119】

すなわち、承認ユーザとなり得るユーザのユーザ情報をキャッシュデータテーブルから取得する。なお、登録フラグが“1”であるユーザは、認証サーバ200の認証テーブルを用いた認証処理に成功したユーザである。

【0120】

ステップS709では、複合機300のキャッシュ処理部353は、ステップS708で取得したユーザ情報の一覧を操作部318に表示する(一覧表示画面の一例として図15)。

【0121】

ステップS710では、複合機300のキャッシュ処理部353は、ステップS709で表示した承認ユーザ情報一覧から、承認ユーザの選択を受け付ける。

【0122】

ステップS711では、複合機300のキャッシュ承認部353は、ユーザから承認ユーザが選択され、一覧画面上の認証ボタン1502が押下されたか否かを判断する。

【0123】

認証ボタン1502が押下されたと判断した場合(ステップS711:YES)は、処理を図8のフローチャートのステップS801へ移行する。

【0124】

認証ボタンが押下されていない場合(ステップS711:NO)は、処理をステップS711へ移行し、戻るボタン1501が押下されたか否かを判断する。戻るボタン1501が押下された場合(ステップS712:YES)は、処理を図5のステップS501へ移行し、再度ユーザ認証画面(図14)を表示する。認証ボタン1502、戻るボタン1501のどちらも押下されていない場合(ステップS712:NO)は、引き続き待機状態を維持する。なお、一定時間、ユーザからの操作が行われない場合は、処理を図5のステップS501に移行するよう構成しても良い。

【0125】

次に、図8に示すフローチャートを用いて、承認ユーザのカードがカードリーダ319にかざされることでキャッシュデータテーブルにユーザ情報が登録されていないユーザ(未登録ユーザ)のログインを承認する処理について説明する

【0126】

なお、図8のフローチャートのステップS801、ステップS802、ステップS804〜ステップS812に示す処理は、複合機300のCPU301が所定の制御プログラムを読み出して実行することでなされる処理である。

【0127】

また、ステップS803は、カードリーダ319が実行する処理である。

【0128】

ステップS801では、複合機300のキャッシュ処理部353は、ステップS710でユーザにより選択された承認ユーザの認証を促すための承認ユーザ認証ダイアログ(図16)を操作部318に表示する。

【0129】

ステップS802では、複合機300のキャッシュ処理部353は、ユーザにより、承認ユーザ認証ダイアログの戻るボタン1601が押下されたか否かを判断する。戻るボタン1601がユーザにより押下された場合は、処理を図7のステップS709に移行し、再度承認ユーザ一覧画面(図15)を表示し、承認ユーザの選択を受け付ける。

【0130】

戻るボタン1601が押下されない場合は(ステップS802:NO)、処理をステップS803に移行する。

【0131】

ステップS803では、カードリーダ319は、ステップS710で選択された承認ユーザのICカードを検知し、検知したICカードのカード情報を取得する。

【0132】

ステップS804では、複合機300のキャッシュ処理部353は、ステップS803でカードリーダ319が取得したカード情報を受け取る。

【0133】

ステップS805では、複合機300のキャッシュ処理部353は、キャッシュデータテーブルに保存されている、ステップS710で選択された承認ユーザのカード情報と、ステップS804でカードリーダ319から受け取ったカード情報とが一致するかを確認する。

【0134】

一致する場合(ステップS804:YES)は、処理をステップS807に移行し、一致しない場合(ステップS805:NO)は、処理をステップS806に移行する。

【0135】

ステップS806では、複合機300のキャッシュ処理部353は、認証に失敗した旨を示す認証エラー画面(不図示)を表示する。そして、処理をステップS709に移行し、再度承認ユーザ一覧画面を表示し、承認ユーザの選択を受け付ける。

【0136】

ステップS807では、複合機300のキャッシュ処理部353は、ユーザ名の登録を受け付けるユーザ名登録画面(図17)を表示する。

【0137】

ステップS808では、複合機300のキャッシュ処理部353は、ユーザからのユーザ名の入力を受け付ける。なお、ステップS808の処理は、ログインを承認されるユーザのユーザ情報(ユーザ名)をキャッシュデータテーブルに設定するための処理である。

【0138】

ステップS809では、複合機300のキャッシュ処理部353は、ユーザ名登録画面上のOKボタンがユーザにより押下されたか否かを判断する。

【0139】

押下されたと判断した場合(ステップS809:YES)は、処理をステップS811に移行し、押下されていない場合(ステップS809:NO)は処理をステップS810へ移行する。

【0140】

ステップS810では、ユーザによりキャンセルボタンが押下されたか否かを判断する。キャンセルボタンが押下された場合は、処理をステップS501に移行する。

【0141】

ステップS811では、ステップS808で入力を受け付けたユーザ名がキャッシュデータテーブルに登録されているいずれかのキャッシュデータに設定されているかを判定する。CPU201がこの判定処理でYESと判定した場合には、処理をステップS812に進め、複合機300のキャッシュ処理部353は、現在日時(認証日時)を取得する。

【0142】

ステップS813では、複合機300のキャッシュ処理部353は、キャッシュデータテーブル(図11)にステップS503で取得したカード情報、ステップS808で受け付けたユーザ名、ステップS811で取得した現在日時を設定し、登録フラグに“0”を設定する。そして、ステップS803で取得した承認ユーザのカード情報を承認カード情報1105に設定する。

【0143】

そして、複合機300のキャッシュ処理部353は、処理をステップS611に移行し、ステップS813で設定した情報を用いて、ログインを行う。

【0144】

本発明では、ユーザから入力を受け付けたユーザ名が既にキャッシュデータテーブルに含まれるいずれかのキャッシュデータのユーザ名に設定されていないと判定した場合に、認証処理が出来なかったICカードの情報と入力されたユーザ名とを対応付けられたキャッシュデータを新たにキャッシュデータテーブルに登録する。これにより、キャッシュデータを用いた認証が可能なICカード情報と対応付けられているユーザ名を、認証処理が出来なかったICカードの情報と対応付けて登録することを防ぐことが可能となり、不正な成りすましを好適に防止することが可能となる。

【0145】

なお、本実施形態においては、承認ユーザのカードを検知し、その後ログインの承認を受けるユーザのユーザ情報の入力を受け付けているが、処理の順序としては、ログインの承認を受けるユーザのユーザ情報の入力を受け付けた後に承認ユーザのカードを検知するという構成であっても良い。

【0146】

次に、図9を用いて、バックアップファイル(図12)の作成処理について説明する。なお、図9のフローチャートに示す処理は、複合機300内のバックアップ部354の機能により、CPU301が所定の制御プログラムを読み出して実行することでなされる処理である。

【0147】

ステップS901は、複合機300のバックアップ部354は、バックアップ処理時刻が到来したか否かを判断する。バックアップ処理時刻が到来していると判断された場合(ステップS901:YES)は、処理をステップS902へ移行する。バックアップ処理時刻が到来していないと判断された場合(ステップS901:NO)は、本フローチャートの処理を終了する。

【0148】

バックアップ処理時刻については、あらかじめ記憶されたキャッシュデータ管理設定ファイルのバックアップ処理時刻1303に従う。

【0149】

ステップS902では、複合機300のバックアップ部354は、キャッシュデータテーブル(図11)を取得する。

【0150】

ステップS903では、複合機300のバックアップ部354は、キャッシュデータテーブルに設定されているユーザ情報を1件読み取る。

【0151】

ステップS904では、複合機300のバックアップ部354は、ステップS903でユーザ情報を読み取れたか否かを判断する。

【0152】

読み取れた場合(ステップS904:YES)は、処理をステップS905に移行し、読み取れなかった場合(ステップS904:NO)は、本フローチャートの処理を終了する。

【0153】

ステップS905では、複合機300のバックアップ部354は、ステップS903で読み取ったユーザ情報の登録フラグ1104が“1”であるか否かを判断する。登録フラグ1104が“1”であった場合(ステップS905:YES)は、処理をステップS906に移行し、登録フラグ1104が“1”ではない場合(ステップS905:NO)は、本フローチャートの処理を終了する。

【0154】

なお、登録フラグが“1”であるユーザとは、認証サーバ200と通信を行い、認証テーブル(図10)を用いた認証処理に成功したユーザである。

【0155】

ステップS906では、複合機300のバックアップ部354は、ユーザ情報の有効期限が期限内か否かを判断する。なお、具体的な判断方法については、ステップS703の処理と同様である。

【0156】

有効期限内であると判断された場合(ステップS906:YES)は、処理をステップS907に移行し、有効期限を過ぎていると判断された場合(ステップS906:NO)は、本フローチャートの処理を終了する。

【0157】

ステップS907では、複合機300のバックアップ部354は、登録フラグ1104が“1”であり、有効期限内のユーザ情報(カード情報、ユーザ名、認証日時)をバックアップファイル(図12)に保存する。

【0158】

なお、本フローチャートのステップS903〜ステップS907の処理については、キャッシュデータテーブルに保存されているユーザ情報の全てについて読み込み処理が実行されるまで繰り返される。

【0159】

本フローチャートの処理により登録フラグが“1”であるユーザ(承認ユーザとなり得るユーザ)のユーザ情報がバックアップされることで、複合機300の起動時に当該バックアップファイルがキャッシュデータテーブルのデータとして用いることが可能となり、キャッシュデータテーブルが消去されている複合機300の起動時等であっても承認ユーザによるログインの承認が可能となる。

【0160】

すなわち、複合機300の起動時などキャッシュデータテーブルが消去されている状態であっても、バックアップファイルを用いることで、キャッシュデータが複合機に保持されていないユーザでも、承認ユーザによるログインの承認を得ることができるようになる。

【0161】

以上の処理により、キャッシュデータが複合機に保持されていないユーザでも、キャッシュデータが複合機に保持されているユーザから承認を得ることにより、複合機にログインすることが可能となる

【0162】

なお、上述した各種データの構成及びその内容はこれに限定されるものではなく、用途や目的に応じて、様々な構成や内容で構成されることは言うまでもない。

【0163】

本発明は、例えば、システム、装置、方法、プログラムもしくは記録媒体等としての実施態様を採ることが可能であり、具体的には、複数の機器から構成されるシステムに適用しても良いし、また、ひとつの機器からなる装置に適用しても良い。

【0164】

また、本発明におけるプログラムは、図5〜図9の処理方法をコンピュータが実行可能なプログラムであり、本発明の記憶媒体には、図5〜図9の処理方法をコンピュータで実行可能なプログラムが記憶されている。なお、本発明におけるプログラムは図5〜図9の各装置の処理方法ごとのプログラムであってもよい。

【0165】

以上のように、前述した実施形態の機能を実現するプログラムを記録した記録媒体を、システムあるいは装置に供給し、そのシステムあるいは装置のコンピュータ(またはCPUやMPU)が記録媒体に格納されたプログラムを読み出し、実行することによっても本発明の目的が達成されることは言うまでもない。

【0166】

この場合、記録媒体から読み出されたプログラム自体が本発明の新規な機能を実現することになり、そのプログラムを記録した記録媒体は本発明を構成することになる。

【0167】

プログラムを供給するための記録媒体としては、例えば、フレキシブルディスク、ハードディスク、光ディスク、光磁気ディスク、CD−ROM、CD−R、DVD−ROM、磁気テープ、不揮発性のメモリカード、ROM、EEPROM、シリコンディスク等を用いることが出来る。

【0168】

また、コンピュータが読み出したプログラムを実行することにより、前述した実施形態の機能が実現されるだけでなく、そのプログラムの指示に基づき、コンピュータ上で稼働しているOS(オペレーティングシステム)等が実際の処理の一部または全部を行い、その処理によって前述した実施形態の機能が実現される場合も含まれることは言うまでもない。

【0169】

さらに、記録媒体から読み出されたプログラムが、コンピュータに挿入された機能拡張ボードやコンピュータに接続された機能拡張ユニットに備わるメモリに書き込まれた後、そのプログラムコードの指示に基づき、その機能拡張ボードや機能拡張ユニットに備わるCPU等が実際の処理の一部または全部を行い、その処理によって前述した実施形態の機能が実現される場合も含まれることは言うまでもない。

【0170】

また、本発明は、複数の機器から構成されるシステムに適用しても、ひとつの機器から成る装置に適用しても良い。また、本発明は、システムあるいは装置にプログラムを供給することによって達成される場合にも適応できることは言うまでもない。この場合、本発明を達成するためのプログラムを格納した記録媒体を該システムあるいは装置に読み出すことによって、そのシステムあるいは装置が、本発明の効果を享受することが可能となる。

【0171】

さらに、本発明を達成するためのプログラムをネットワーク上のサーバ、データベース等から通信プログラムによりダウンロードして読み出すことによって、そのシステムあるいは装置が、本発明の効果を享受することが可能となる。なお、上述した各実施形態およびその変形例を組み合わせた構成も全て本発明に含まれるものである。

【符号の説明】

【0172】

100 クライアントPC

200 認証サーバ

300 複合機

319 カードリーダ

400 LAN

【技術分野】

【0001】

本発明は、ユーザが機器を使用する際のユーザ認証技術に関する。

【0002】

近年、オフィスのセキュリティ意識の高まりとともに、情報のインプット/アウトプットを行う装置である複合機に対するセキュリティも要求されるようになってきた。

【0003】

そこで、ユーザが所有するICカードのカード情報とユーザ特定情報とが対応付けられた認証情報を認証サーバに記憶させておき、複合機を利用する際にユーザが所有するICカードのカード情報を読み取り、そのカード情報を用いた認証処理が正常終了して初めて複合機を利用させることなどが行われるようになってきている。

【0004】

しかし、通信エラーなど認証サーバとの通信が行えない等の理由により認証処理が出来ない場合には、複合機を使用することができず、作業が停止してしまうことになる。そこで、特許文献1ではキャッシュデータとして複合機にユーザ名、パスワードを保持し、認証サーバとの通信が行えない場合にも複合機に保持されたキャッシュデータを用いて、複合機にログインが可能なシステムが記載されている。

【先行技術文献】

【特許文献】

【0005】

【特許文献1】特開2009−65288号公報

【発明の概要】

【発明が解決しようとする課題】

【0006】

しかしながら、特許文献1に記載されたシステムは、キャッシュデータの有効期限が切れているユーザやキャッシュ数の上限値が超えたことによりキャッシュデータが削除されたユーザについては、認証をおこない複合機にログインすることができない。

【0007】

このような問題に対処するために、例えば、複合機を使用するユーザのユーザ情報を取得し当該ユーザ情報が、複合機のキャッシュデータテーブルに含まれるか否かを判定し、含まれていないと判定された場合に、前記キャッシュデータテーブルに含まれるユーザから、前記複合機を使用するユーザによる複合機の使用を承認するユーザの選択を受け付け、選択された承認ユーザのユーザ情報が複合機のキャッシュデータテーブルに存在すれば、前記ユーザによる複合機の使用を許可することなども考えられる。

【0008】

しかし、上記のような方法で複合機を使用できるようにする場合に、キャッシュデータテーブルにキャッシュデータが登録されていて、認証ができなかったICカードを所有するユーザを、正常に認証可能なICカードを所有するユーザ、つまりはキャッシュデータテーブルにキャッシュデータが保存されているユーザとしてログインすることを許可してしまうと、正常に認証可能なユーザに成りすまし、当該ユーザに関連付けられた印刷データの出力が不正に行われたりする危険性があり、セキュリティ上好ましくない。

【0009】

そこで、本発明は、認証処理ができなかったICカードを所有するユーザに複合機等の機器を利用可能にする際に、認証が可能なユーザとして機器を利用させることを防止することを目的とする。

【課題を解決するための手段】

【0010】

上記した目的を達成するために、本発明の認証装置は、ユーザを識別するユーザ情報を含むキャッシュデータテーブルを記憶する認証装置であって、ユーザ情報を取得するユーザ情報取得手段と、前記ユーザ情報取得手段で取得したユーザ情報が、前記キャッシュデータテーブルに含まれているか否かを判定する第1の判定手段と、前記第1の判定手段により、前記ユーザ情報取得手段で取得したユーザ情報が前記キャッシュデータテーブルに含まれていないと判定された場合に、装置の使用を承認する承認ユーザとなり得る前記キャッシュデータテーブルに含まれるユーザ情報を表示部に表示する表示手段と、前記表示手段によりユーザ情報が表示された後で前記ユーザ情報取得手段によりさらに取得されたユーザ情報が、前記キャッシュデータテーブルに含まれている承認ユーザのユーザ情報と一致するか判定する第2の判定手段と、前記第2の判定手段により一致すると判定された後に、装置の使用を行うユーザ名の入力を受け付ける受付手段と、前記受付手段で受け付けたユーザ名が、前記キャッシュデータテーブルに含まれるかを判定する第3の判定手段と、前記第3の判定手段でユーザ名がキャッシュ情報に含まれないと判定した後に、受付手段で受け付けたユーザ名を有するユーザとして、装置の使用を許可する使用許可手段とを備えることを特徴とする。

【0011】

また、上記した目的を達成するために、本発明の認証方法は、ユーザを識別するユーザ情報を含むキャッシュデータテーブルを記憶する認証装置によって行われる認証方法であって、ユーザ情報を取得するユーザ情報取得工程と、前記ユーザ情報取得工程で取得したユーザ情報が、前記キャッシュデータテーブルに含まれているか否かを判定する第1の判定工程と、前記第1の判定工程により、前記ユーザ情報取得工程で取得したユーザ情報が前記キャッシュデータテーブルに含まれていないと判定された場合に、装置の使用を承認する承認ユーザとなり得る前記キャッシュデータテーブルに含まれるユーザ情報を表示部に表示する表示工程と、前記表示工程によりユーザ情報が表示された後で前記ユーザ情報取得工程でさらに取得したユーザ情報が、前記キャッシュデータテーブルに含まれている承認ユーザのユーザ情報と一致するか判定する第2の判定工程と、前記第2の判定工程で一致すると判定された後に、装置の使用を行うユーザ名の入力を受け付ける受付工程と、

前記受付工程で受け付けたユーザ名が、前記キャッシュデータテーブルに含まれるかを判定する第3の判定工程と、前記第3の判定工程でユーザ名がキャッシュ情報に含まれないと判定した後に、受付工程で受け付けたユーザ名を有するユーザとして、装置の使用を許可する使用許可工程とを備えることを特徴とする。

【0012】

また、上記した目的を達成するために、本発明のコンピュータプログラムは、ユーザを識別するユーザ情報を含むキャッシュデータテーブルを記憶する認証装置を、ユーザ情報を取得するユーザ情報取得手段と、前記ユーザ情報取得手段で取得したユーザ情報が、前記キャッシュデータテーブルに含まれているか否かを判定する第1の判定手段と、前記第1の判定手段により、前記ユーザ情報取得手段で取得したユーザ情報が前記キャッシュデータテーブルに含まれていないと判定された場合に、装置の使用を承認する承認ユーザとなり得る前記キャッシュデータテーブルに含まれるユーザ情報を表示部に表示する表示手段と、前記表示手段によりユーザ情報が表示された後で前記ユーザ情報取得手段によりさらに取得されたユーザ情報が、前記キャッシュデータテーブルに含まれている承認ユーザのユーザ情報と一致するか判定する第2の判定手段と、前記第2の判定手段により一致すると判定された後に、装置の使用を行うユーザ名の入力を受け付ける受付手段と、前記受付手段で受け付けたユーザ名が、前記キャッシュデータテーブルに含まれるかを判定する第3の判定手段と、前記第3の判定手段でユーザ名がキャッシュ情報に含まれないと判定した後に、受付手段で受け付けたユーザ名を有するユーザとして、装置の使用を許可する使用許可手段として機能させることを特徴とする。

【発明の効果】

【0013】

本発明によれば、認証処理ができなかったICカードを所有するユーザに複合機等の機器を利用可能にする際に、認証が可能なユーザとして機器を利用させることを防止することが可能となる。

【図面の簡単な説明】

【0014】

【図1】本発明の実施形態におけるシステムの構成を示す図である。

【図2】本発明の実施形態のクライアントPC100、認証サーバ200のハードウェア構成を示す図である。

【図3】本発明の実施形態の複合機300のハードウェア構成を示す図である。

【図4】本発明の実施形態を構成するクライアントPC100、認証サーバ200、複合機300の機能ブロック図である。

【図5】本発明の実施形態におけるユーザ認証処理のフローを示す図である。

【図6】本発明の実施形態におけるキャッシュデータテーブル(図11)の更新処理のフローを示す図である。

【図7】本発明の実施形態において、認証サーバ200と複合機300との通信がエラーとなった場合の処理のフローを示す図である。

【図8】本発明の実施形態における、キャッシュデータに登録されていないユーザのログインを承認する処理のフローを示す図である。

【図9】本発明の実施形態におけるバックアップファイルを作成する処理のフローを示す図である。

【図10】本発明の実施形態における認証テーブルを示す図である。

【図11】本発明の実施形態におけるキャッシュデータテーブルを示す図である。

【図12】本発明の実施形態におけるバックアップファイルを示す図である。

【図13】本発明の実施形態におけるキャッシュデータ管理設定ファイルを示す図である。

【図14】本発明の実施形態においてユーザに対してICカード認証を促す画面を示す図である。

【図15】本発明の実施形態における承認ユーザ一覧画面を示す図である。

【図16】本発明の実施形態において承認ユーザに対してICカード認証を促す画面を示す図である。

【図17】本発明の実施形態において承認ユーザによりログインが承認されたユーザのユーザ名の入力を受け付ける画面を示す図である。

【発明を実施するための形態】

【0015】

以下、図面を参照して、本発明の実施形態を詳細に説明する。

【0016】

図1は本発明の複合機300、および認証サーバ200を用いたシステムの構成の一例を示すシステム構成図である。

【0017】

図1に示すように、本実施形態のシステムは、1又は複数のクライアントPC100、複数の複合機(画像形成装置)300、認証サーバ200がローカルエリアネットワーク(LAN)400を介して接続され、それぞれ情報の送受信を行う構成となっている。

【0018】

認証サーバ200は、認証テーブル(図10)を記憶しており、ユーザにより複合機300のカードリーダ319へICカードがかざされることによってなされる認証依頼に応じて、該認証テーブルを用いた認証処理を行う。

【0019】

以下、図2を用いて、図1に示したクライアントPC100、認証サーバ200に適用可能な情報処理装置のハードウェア構成について説明する。

【0020】

図2は、図1に示したクライアントPC100、認証サーバ200に適用可能な情報処理装置のハードウェア構成を示すブロック図である。

【0021】

図2において、201はCPUで、システムバス204に接続される各デバイスやコントローラを統括的に制御する。また、ROM202あるいは外部メモリ211には、CPU201の制御プログラムであるBIOS(Basic Input / Output System)やオペレーティングシステムプログラム(以下、OS)や、各サーバ或いは各PCの実行する機能を実現するために必要な後述する各種プログラム等が記憶されている。

【0022】

203はRAMで、CPU201の主メモリ、ワークエリア等として機能する。CPU201は、処理の実行に際して必要なプログラム等をROM202あるいは外部メモリ211からRAM203にロードして、該ロードしたプログラムを実行することで各種動作を実現するものである。

【0023】

また、205は入力コントローラで、キーボード(KB)209や不図示のマウス等のポインティングデバイス等からの入力を制御する。206はビデオコントローラで、CRTディスプレイ(CRT)210等の表示器への表示を制御する。なお、図2では、CRT210と記載しているが、表示器はCRTだけでなく、液晶ディスプレイ等の他の表示器であってもよい。これらは必要に応じて管理者が使用するものである。

【0024】

207はメモリコントローラで、ブートプログラム,各種のアプリケーション,フォントデータ,ユーザファイル,編集ファイル,各種データ等を記憶するハードディスク(HD)や、フレキシブルディスク(FD)、或いはPCMCIAカードスロットにアダプタを介して接続されるコンパクトフラッシュ(登録商標)メモリ等の外部メモリ211へのアクセスを制御する。

【0025】

208は通信I/Fコントローラで、ネットワーク(例えば、図1に示したLAN400)を介して外部機器と接続・通信するものであり、ネットワークでの通信制御処理を実行する。例えば、TCP/IPを用いた通信等が可能である。

【0026】

なお、CPU201は、例えばRAM203内の表示情報用領域へアウトラインフォントの展開(ラスタライズ)処理を実行することにより、CRT210上での表示を可能としている。また、CPU201は、CRT210上の不図示のマウスカーソル等でのユーザ指示を可能とする。

【0027】

本発明を実現するための後述する各種プログラムは、外部メモリ211に記録されており、必要に応じてRAM203にロードされることによりCPU201によって実行されるものである。さらに、上記プログラムの実行時に用いられる定義ファイル及び各種情報テーブル等も、外部メモリ211に格納されており、これらについての詳細な説明も後述する。

【0028】

次に、図3を用いて、図1に示した複合機300のハードウェア構成について説明する。

【0029】

図3は、図1に示した複合機300のハードウェア構成の一例を示すブロック図である。

【0030】

図3に示すように、コントローラユニット300は、CPU301、RAM306、ROM302、外部記憶装置(ハードディスクドライブ(HDD))307、ネットワークインタフェース(Network I/F)303、モデム(Modem)304、操作部インタフェース(操作部I/F)305、外部インタフェース(外部I/F)309、イメージバスインタフェース(IMAGE BUS I/F)308、ラスタイメージプロセッサ(RIP)310、プリンタインタフェース(プリンタI/F)311、スキャナインタフェース(スキャナI/F)312、画像処理部313等で構成される。

【0031】

CPU301は、システム全体を制御するプロセッサである。RAM306は、CPU301が動作するためのシステムワークメモリであり、プログラムを記録するためのプログラムメモリや、画像データを一時記憶するための画像メモリである。ROM302は、システムのブートプログラムや各種制御プログラムが格納されている。

【0032】

外部記憶装置(ハードディスクドライブHDD)307は、システムを制御するための各種プログラム、画像データ等を格納する。

【0033】

操作部インタフェース(操作部I/F)305は、操作部(UI)318とのインタフェース部であり、操作部318に表示する画像データを操作部318に対して出力する。

【0034】

また、操作部I/F305は、操作部318から本システム使用者が入力した情報(例えば、ユーザ情報等)をCPU301に伝える役割をする。なお、操作部318はタッチパネルを有する表示部を備え、該表示部に表示されたボタンを、ユーザが押下(指等でタッチ)することにより、各種指示を行うことができる。

【0035】

ネットワークインタフェース(Network I/F)303は、ネットワーク(LAN)に接続し、データの入出力を行なう。

【0036】

モデム(MODEM)304は公衆回線に接続し、FAXの送受信等のデータの入出力を行う。

【0037】

外部インタフェース(外部I/F)309は、USB、IEEE1394、プリンタポート、RS−232C等の外部入力を受け付けるインタフェース部であり、本実施形態においては、認証で必要となるICカード読み取り用のカードリーダ319が接続されている。

【0038】

そして、CPU301は、この外部I/F309を介してカードリーダ319によるICカードからの情報読み取りを制御し、該ICカードから読み取られた情報を取得可能である。尚、ICカードに限らず、ユーザを特定することが可能な記憶媒体であればよい。この場合、記憶媒体には、ユーザを識別するための識別情報が記憶される。この識別情報は、記憶媒体の製造番号でも、ユーザが企業内で与えられるユーザコードであってもよい。以上のデバイスがシステムバス上に配置される。

【0039】

一方、イメージバスインタフェース(IMAGE BUS I/F)308は、システムバス316と画像データを高速で転送する画像バス317とを接続し、データ構造を変換するバスブリッジである。

【0040】

画像バス317は、PCIバスまたはIEEE1394で構成される。画像バス317上には以下のデバイスが配置される。

【0041】

ラスタイメージプロセッサ(RIP)310は、例えば、PDLコード等のベクトルデータをビットマップイメージに展開する。

【0042】

プリンタインタフェース(プリンタI/F)311は、プリンタ314とコントローラユニット300を接続し、画像データの同期系/非同期系の変換を行う。

【0043】

また、スキャナインタフェース(スキャナI/F)312は、スキャナ315とコントローラユニット300を接続し、画像データの同期系/非同期系の変換を行う。

【0044】

画像処理部313は、入力画像データに対し、補正、加工、編集をおこなったり、プリント出力画像データに対して、プリンタの補正、解像度変換等を行う。また、これに加えて、画像処理部313は、画像データの回転や、多値画像データに対してはJPEG、2値画像データはJBIG、MMR、MH等の圧縮伸張処理を行う。

【0045】

スキャナI/F312に接続されるスキャナ315は、原稿となる紙上の画像を照明し、CCDラインセンサで走査することで、ラスタイメージデータとして電気信号に変換する。原稿用紙は原稿フィーダのトレイにセットし、装置使用者が操作部318から読み取り起動指示することにより、CPU301がスキャナに指示を与え、フィーダは原稿用紙を1枚ずつフィードし、原稿画像の読み取り動作を行う。

【0046】

プリンタI/F311に接続されるプリンタ314は、ラスタイメージデータを用紙上の画像に変換する部分であり、その方式は感光体ドラムや感光体ベルトを用いた電子写真方式、微小ノズルアレイからインクを吐出して用紙上に直接画像を印字するインクジェット方式等があるが、どの方式でも構わない。プリント動作の起動は、CPU301からの指示によって開始する。尚、プリンタ部314には、異なる用紙サイズまたは異なる用紙向きを選択できるように複数の給紙段を持ち、それに対応した用紙カセットがある。

【0047】

操作部I/F305に接続される操作部318は、液晶ディスプレイ(LCD)表示部を有する。LCD上にはタッチパネルシートが貼られており、システムの操作画面を表示するとともに、表示してあるキーが押されると、その位置情報を操作部I/F305を介してCPU301に伝える。また、操操作部318は、各種操作キーとして、例えば、スタートキー、ストップキー、IDキー、リセットキー等を備える。

【0048】

ここで、操操作部318のスタートキーは、原稿画像の読み取り動作を開始する時などに用いる。スタートキーの中央部には、緑と赤の2色のLEDがあり、その色によってスタートキーが使える状態であるか否かを示す。また、操操作部318のストップキーは、稼動中の動作を止める働きをする。また、操操作部318のIDキーは、使用者のユーザIDを入力する時に用いる。リセットキーは、操操作部318からの設定を初期化する時に用いる。

【0049】

外部I/F309に接続されるカードリーダ319は、CPU301からの制御により、ICカード(例えば、ソニー社のFeliCa(登録商標))内に記憶されている情報を読み取り、読み取った情報を外部I/F309を介してCPU301へ通知する。

【0050】

以上のような構成によって、複合機300は、スキャナ315から読み込んだ画像データをLAN400上に送信したり、LAN400から受信した印刷データをプリンタ部314により印刷出力することができる。

【0051】

また、スキャナ315から読み込んだ画像データをモデム304により、公衆回線上にFAX送信したり、公衆回線からFAX受信した画像データをプリンタ部314により出力することできる。

【0052】

次に、図4を用いて本発明のクライアントPC100、認証サーバ200、複合機300の機能について説明する。図4は、クライアントPC100、認証サーバ200、複合機300の機能の一例を示す機能ブロック図である。

【0053】

<クライアントPC100>

クライアントPC100上のWebブラウザ150は、複合機300内のWebサービス部355にアクセスし、キャッシュデータ管理設定ファイル(図13)を書き換えることにより、キャッシュデータの有効期限やバックアップ処理時間などの設定を変更する機能を有する。

【0054】

<認証サーバ200>

認証サーバ200は図4に示すとおり、データ通信部250、認証部251が機能構成として含まれている。

【0055】

データ通信部250は、複合機300の認証サーバ通信部351からの認証要求を受信し、認証サーバ通信部351へ認証結果を送信する。

【0056】

認証サーバ200上の認証部251は、複合機300の認証サーバ通信部351からの認証要求を受けると、認証サーバ200上で管理される認証テーブル(図10)にアクセスし、認証要求されたカード番号に紐付いたユーザ名を検索し、認証要求を発信した複合機300上の認証サーバ通信部351へ認証結果を返信する。

【0057】

<複合機300>

複合機300は図4で示すように、カードリーダ制御部350、認証サーバ通信部351、認証処理部352、キャッシュ処理部353、バックアップ部354、Webサービス部355が機能構成として含まれている。

【0058】

複合機300上のカードリーダ制御部350は、カードリーダ319にかざされたカードのカード情報(製造番号等)を取得する。

【0059】

認証サーバ通信部351は、カードリーダ制御部350が取得したカード番号を用いて認証要求を認証サーバ200の認証部251へ送信し、認証サーバ200より返される認証結果、または認証サーバ200より発行されたアクセスキーを受信する機能を有する。

【0060】

キャッシュ処理部353は、キャッシュデータテーブル(図11)を保持しており、認証サーバ200と通信可能な場合は、キャッシュデータテーブルに認証サーバ200から返されたユーザ情報をキャッシュする。そして、認証サーバ200と通信できない場合にはキャッシュデータを使用し、カードリーダ319にかざされたカード番号に紐付いたユーザ名を検索し認証を行う。また、キャッシュデータにないユーザ(以下、未登録ユーザ)のカードがかざされた場合、認証サーバ200と通信しキャッシュされたユーザ(以下、承認ユーザ)の一覧(図15)を表示する。そして、選択された承認ユーザのカードがカードリーダにかざされることにより、未登録ユーザの情報をキャッシュする。

【0061】

なお、複合機300の起動時には、キャッシュデータテーブルは消去されていることから、キャッシュ処理部353は、複合機300の起動時に図12に示すバックアップファイルを記憶領域から取得し、取得したバックアップファイルのユーザ情報をキャッシュデータテーブルに登録する。このとき登録フラグには“1”を設定する。バックアップファイルの作成処理については、図9に示すフローチャートを用いて後述する。

【0062】

ちなみに、キャッシュデータテーブルには図11で示すようにカード情報1101、ユーザ名1102、認証日時1103、登録フラグ1104、承認カード情報1105を保持している。カード情報1101には、カードリーダ319にかざされたカードのカード情報が登録される。また、ユーザ名1102には認証サーバ200と通信可能な場合に、認証サーバ200から取得したユーザ名が登録され、通信できない場合に未登録ユーザがキャッシュされた場合は、ユーザ名登録画面(図17)から入力されたユーザ名がキャッシュされる。認証日時1103には、ユーザがログインをした際に、その都度、新しい認証日時が上書きされる。登録フラグ1104には、認証サーバ200から返された認証結果が成功だった場合には“1”がキャッシュされ、認証サーバ200と通信できず、未登録ユーザが、承認ユーザのカードをかざしてもらうことでキャッシュされた場合には“0”がキャッシュされる。認証カード情報1105には、未登録ユーザを登録する際(未登録ユーザをログインさせる際)に承認ユーザがかざしたカード情報がキャッシュされる。

【0063】

バックアップ処理部354は、既定の時間ごとに、キャッシュデータテーブルの登録フラグ1104が“1”で、有効期限を経過していないユーザ情報をバックアップファイル(図12)に登録する。

【0064】

Webサービス部355はクライアントPC100のWEBブラウザ150からの要求に応じて、該当するWebページを返す仕組みを提供する。

【0065】

次に図5のフローチャートを用いて、ユーザ認証処理について説明する。

【0066】

なお、本フローチャートのステップS501、ステップS503〜ステップS505、ステップS511については、複合機300のCPU301が所定の制御プログラムを読み出して実行することでなされる処理である。

【0067】

また、ステップS502については、カードリーダ319が実行する処理である。

【0068】

また、ステップS506〜ステップS510の処理については、認証サーバ200のCPU201が所定の制御プログラムを読み出して実行することでなされる処理である。

【0069】

ステップS501では、複合機300の認証処理部352は、操作部318に認証画面(図14)を表示し、ユーザに対してカードリーダ319へICカードをかざすよう促す。

【0070】

ステップS502では、カードリーダ319がユーザによりかざされたICカードからカード製造番号などのカード情報を取得し、複合機300の認証処理部352へ当該取得したカード情報を送信する。

【0071】

ステップS503では、複合機300の認証処理部352は、ステップS502でカードリーダ319が取得したカード情報をカードリーダ319から受信する。

【0072】

ステップS504では、複合機300の認証サーバ通信部351は、ステップS503で認証処理部352が取得したカード情報を認証要求として認証サーバ200のデータ通信部250へ送信する。

【0073】

ステップS505では、複合機300の認証サーバ通信部351は、認証サーバ200との通信が成功したか否かを判断する。

【0074】

認証サーバ200への通信に失敗した場合(ステップS505:YES)は、処理を図7のフローチャートで示す処理へ移行する。

【0075】

認証サーバ200への通信が成功した場合(ステップS505:NO)は、処理をステップS506へ移行する。

【0076】

ステップS506では、認証サーバ200のデータ通信部250は、ステップS505で複合機300の認証サーバ通信部351から送信されたカード情報を含む認証要求を受信する。

【0077】

ステップS507では、認証サーバ200の認証部251は、ステップS505で受け取ったカード情報の認証結果を判定する。具体的には、受信したカード情報が図10に示す認証テーブルに存在するか否かを判定し、存在すれば認証成功として処理をステップS508に移行する(ステップS507:YES)。

【0078】

他方、受信したカード情報が認証テーブル(図10)に存在しない場合は(ステップS507:NO)、認証失敗として処理をステップS510に移行する。

【0079】

ステップS510では、認証サーバ200のデータ通信部250は、複合機300の認証処理部352に認証が失敗した旨の結果を送信する。

【0080】

ステップS508では、認証サーバ200の認証部251は、認証に成功したユーザのユーザ情報(カード情報1001、ユーザ名1002、パスワード1003、日時1004)を認証テーブル(図10)から取得する。

【0081】

ステップS509では、認証サーバ200のデータ通信部250は、複合機300の認証処理部352に認証が成功した旨の結果と、認証テーブル(図10)から取得したユーザ情報とを送信する。

【0082】

ステップS511では、複合機300の認証処理部352は、ステップS509またはステップS510で認証サーバ200のデータ通信部250から送信された認証結果を受信する。

【0083】

認証結果を受信すると、処理を図6のフローチャートで示す処理へ移行する。

【0084】

次に図6を用いて、複合機300に記憶されたキャッシュデータテーブル(図11)の更新処理について説明する。

【0085】

なお、図6のフローチャートで示す処理は、複合機300のCPU301が所定の制御プログラムを読み出して実行することでなされる処理である。

【0086】

ステップS601では、複合機300の認証処理部352は、認証サーバ200のデータ通信部250から送信された認証結果が、認証に成功した旨の結果なのか、認証に失敗した旨の結果なのかを判断する。

【0087】

認証に失敗した旨の結果である場合(ステップS601:NO)、処理をステップS602に移行する。

【0088】

認証に成功した旨の結果である場合(ステップS601:YES)、処理をステップS605に移行する。

【0089】

ステップS602では、複合機300のキャッシュ処理部353は、図5のステップS503で取得したカード情報がキャッシュデータテーブル(図11)に存在するか否かを判断する。

【0090】

存在すると判断された場合は(ステップS602:YES)処理をステップS603に移行し、存在しないと判断された場合は(ステップS602:NO)処理をステップS604に移行する。

【0091】

ステップS603では、複合機300のキャッシュ処理部353は、キャッシュデータテーブル(図11)に残っている当該ユーザの情報を削除する。

【0092】

このステップS603の削除処理により、認証サーバ200にユーザ情報が存在しないユーザの情報がキャッシュデータテーブル(図11)に存在しているという状態を回避することが可能となる。

【0093】

ステップS604では、認証に失敗した旨を通知するエラー画面(不図示)を、操作部318に表示する。

【0094】

ステップS605では、複合機300のキャッシュ処理部353は、認証を行った日時を取得する。

【0095】

ステップS606では、複合機300のキャッシュ処理部353は、キャッシュデータテーブル(図11)にステップS503で取得したカード情報が登録されているか否かを確認する。

【0096】

登録されていると判断された場合は(ステップS606:YES)、処理をステップS607に移行する。登録されていないと判断された場合は(ステップS606:NO)、処理をステップS608に移行する。

【0097】

ステップS607では、複合機300のキャッシュ処理部353は、キャッシュデータテーブル(図11)の当該ユーザ(ステップS503で取得したカード情報に対応するユーザ)のユーザ情報を、ステップS511で認証サーバ200から受信したユーザ情報により上書きする。なお、上書きする具体的なデータは、ステップS511で受信したユーザ名1102、ステップS605で取得した認証日時1103であり、また登録フラグ1104には“1”を設定し、承認カード情報1105には“NULL”を設定する。

【0098】

ステップS607でキャッシュデータテーブル(図11)の更新処理が行われると、処理をステップS611に移行する。

【0099】

ステップS608では、複合機300のキャッシュ処理部353は、キャッシュデータテーブル(図11)のデータ数が上限値に達しているか否かを判断する。上限値に達している場合(ステップS608:YES)は処理をステップS609に移行し、上限値に達していない場合(ステップS608:NO)は処理をステップS610に移行する。

【0100】

なお、キャッシュのデータ数が上限値に達しているか否かについては、キャッシュデータ管理設定ファイル(図13)のキャッシュ上限数1304に従い判断する。

【0101】

ステップS609では、複合機300のキャッシュ処理部353は、キャッシュデータテーブルに登録されているユーザ情報のうち、認証日時1103が最も古いユーザ情報を削除する。

【0102】

ステップS610では、複合機300のキャッシュ処理部353は、キャッシュデータテーブル(図11)にステップS503で取得したカード情報1101、ステップS511で受信したユーザ名1102、ステップS605で取得した認証日時1103を設定し、登録フラグには“1”を設定する。承認カード情報1105には“NULL”を設定する。

【0103】

ステップS610でキャッシュデータテーブル(図11)の更新処理が行われると、処理をステップS611に移行する。

【0104】

ステップS611では、複合機300の認証処理部352は、ステップS511で受信したユーザ情報にてログインを受け付ける。

【0105】

次に、図7を用いて、ステップS505で通信がエラーであると判断された場合の処理について説明する

【0106】

なお、図7のフローチャートで示す処理は、複合機300のCPU301が所定の制御プログラムを読み出して実行することでなされる処理である。

【0107】

ステップS701では、複合機300のキャッシュ処理部353は、HDD307などの記憶領域に記憶されたキャッシュデータテーブル(図11)を取得する。

【0108】

ステップS702では、複合機300のキャッシュ処理部353は、ステップS701で取得したキャッシュデータテーブルに、ステップS503で取得したカード情報が登録されているか否かを判断する。

【0109】

登録されていると判断された場合は(ステップS702:YES)、処理をステップS703に移行し、登録されていないと判断された場合は(ステップS702:NO)。処理をステップS708に移行する。

【0110】

ステップS703では、複合機300のキャッシュ処理部353は、ステップS503で取得したカード情報と一致するカード情報を有するユーザ情報が有効期限内か否かを確認する。具体的には、図13に示すキャッシュデータ管理設定ファイルのフラグ”0”ユーザ有効期限1301またはフラグ“1”ユーザ有効期限1302に設定された値と、キャッシュデータテーブルの認証日時1103の値とを用いて判断する。

【0111】

ユーザ情報の登録フラグが“0”のユーザについては、フラグ0ユーザ有効期限1301に設定された日数をユーザ情報の認証日時1103に加算することで算出された日時が有効期限となる。

【0112】

ユーザ情報の登録フラグが“1”のユーザについては、フラグ1ユーザ有効期限1302に設定された日数をユーザ情報の認証日時1103に加算することで算出された日時が有効期限となる。

【0113】

このようにして求められた有効期限を過ぎていないと判断された場合(ステップS703:YES)は、処理をステップS706に移行し、有効期限が過ぎていると判断された場合(ステップS703:NO)は、処理をステップS704に移行する。

【0114】

ステップS704では、複合機300のキャッシュ処理部353は、ステップS703で有効期限が過ぎていると判断されたユーザ情報をキャッシュデータテーブルから削除する。

【0115】

ステップS705では、複合機300は、認証に失敗した旨を示すエラー画面(不図示)を表示し、処理を図8のフローチャートで示す処理へ移行する。

【0116】

ステップS706では、複合機300のキャッシュ処理部353は、現在日時を取得する。そして、ステップS707で、複合機300のキャッシュ処理部353は、ステップS706で取得した現在日時を、ステップS503で取得したカード情報に対応するユーザのユーザ情報に上書きする。

【0117】

そして、処理を図6のステップS611に移行し、ステップS707で上書きしたユーザ情報を用いてログインする。

【0118】

ステップS708では、複合機300のキャッシュ処理部353は、キャッシュデータテーブル(図11)のデータのうち、登録フラグが“1”であり、有効期限内のユーザ情報を取得する。有効期限内か否かの判断については、ステップS703での判断と同様である。

【0119】

すなわち、承認ユーザとなり得るユーザのユーザ情報をキャッシュデータテーブルから取得する。なお、登録フラグが“1”であるユーザは、認証サーバ200の認証テーブルを用いた認証処理に成功したユーザである。

【0120】

ステップS709では、複合機300のキャッシュ処理部353は、ステップS708で取得したユーザ情報の一覧を操作部318に表示する(一覧表示画面の一例として図15)。

【0121】

ステップS710では、複合機300のキャッシュ処理部353は、ステップS709で表示した承認ユーザ情報一覧から、承認ユーザの選択を受け付ける。

【0122】

ステップS711では、複合機300のキャッシュ承認部353は、ユーザから承認ユーザが選択され、一覧画面上の認証ボタン1502が押下されたか否かを判断する。

【0123】

認証ボタン1502が押下されたと判断した場合(ステップS711:YES)は、処理を図8のフローチャートのステップS801へ移行する。

【0124】

認証ボタンが押下されていない場合(ステップS711:NO)は、処理をステップS711へ移行し、戻るボタン1501が押下されたか否かを判断する。戻るボタン1501が押下された場合(ステップS712:YES)は、処理を図5のステップS501へ移行し、再度ユーザ認証画面(図14)を表示する。認証ボタン1502、戻るボタン1501のどちらも押下されていない場合(ステップS712:NO)は、引き続き待機状態を維持する。なお、一定時間、ユーザからの操作が行われない場合は、処理を図5のステップS501に移行するよう構成しても良い。

【0125】

次に、図8に示すフローチャートを用いて、承認ユーザのカードがカードリーダ319にかざされることでキャッシュデータテーブルにユーザ情報が登録されていないユーザ(未登録ユーザ)のログインを承認する処理について説明する

【0126】

なお、図8のフローチャートのステップS801、ステップS802、ステップS804〜ステップS812に示す処理は、複合機300のCPU301が所定の制御プログラムを読み出して実行することでなされる処理である。

【0127】

また、ステップS803は、カードリーダ319が実行する処理である。

【0128】

ステップS801では、複合機300のキャッシュ処理部353は、ステップS710でユーザにより選択された承認ユーザの認証を促すための承認ユーザ認証ダイアログ(図16)を操作部318に表示する。

【0129】

ステップS802では、複合機300のキャッシュ処理部353は、ユーザにより、承認ユーザ認証ダイアログの戻るボタン1601が押下されたか否かを判断する。戻るボタン1601がユーザにより押下された場合は、処理を図7のステップS709に移行し、再度承認ユーザ一覧画面(図15)を表示し、承認ユーザの選択を受け付ける。

【0130】

戻るボタン1601が押下されない場合は(ステップS802:NO)、処理をステップS803に移行する。

【0131】

ステップS803では、カードリーダ319は、ステップS710で選択された承認ユーザのICカードを検知し、検知したICカードのカード情報を取得する。

【0132】

ステップS804では、複合機300のキャッシュ処理部353は、ステップS803でカードリーダ319が取得したカード情報を受け取る。

【0133】

ステップS805では、複合機300のキャッシュ処理部353は、キャッシュデータテーブルに保存されている、ステップS710で選択された承認ユーザのカード情報と、ステップS804でカードリーダ319から受け取ったカード情報とが一致するかを確認する。

【0134】

一致する場合(ステップS804:YES)は、処理をステップS807に移行し、一致しない場合(ステップS805:NO)は、処理をステップS806に移行する。

【0135】

ステップS806では、複合機300のキャッシュ処理部353は、認証に失敗した旨を示す認証エラー画面(不図示)を表示する。そして、処理をステップS709に移行し、再度承認ユーザ一覧画面を表示し、承認ユーザの選択を受け付ける。

【0136】

ステップS807では、複合機300のキャッシュ処理部353は、ユーザ名の登録を受け付けるユーザ名登録画面(図17)を表示する。

【0137】

ステップS808では、複合機300のキャッシュ処理部353は、ユーザからのユーザ名の入力を受け付ける。なお、ステップS808の処理は、ログインを承認されるユーザのユーザ情報(ユーザ名)をキャッシュデータテーブルに設定するための処理である。

【0138】

ステップS809では、複合機300のキャッシュ処理部353は、ユーザ名登録画面上のOKボタンがユーザにより押下されたか否かを判断する。

【0139】

押下されたと判断した場合(ステップS809:YES)は、処理をステップS811に移行し、押下されていない場合(ステップS809:NO)は処理をステップS810へ移行する。

【0140】

ステップS810では、ユーザによりキャンセルボタンが押下されたか否かを判断する。キャンセルボタンが押下された場合は、処理をステップS501に移行する。

【0141】

ステップS811では、ステップS808で入力を受け付けたユーザ名がキャッシュデータテーブルに登録されているいずれかのキャッシュデータに設定されているかを判定する。CPU201がこの判定処理でYESと判定した場合には、処理をステップS812に進め、複合機300のキャッシュ処理部353は、現在日時(認証日時)を取得する。

【0142】

ステップS813では、複合機300のキャッシュ処理部353は、キャッシュデータテーブル(図11)にステップS503で取得したカード情報、ステップS808で受け付けたユーザ名、ステップS811で取得した現在日時を設定し、登録フラグに“0”を設定する。そして、ステップS803で取得した承認ユーザのカード情報を承認カード情報1105に設定する。

【0143】

そして、複合機300のキャッシュ処理部353は、処理をステップS611に移行し、ステップS813で設定した情報を用いて、ログインを行う。

【0144】

本発明では、ユーザから入力を受け付けたユーザ名が既にキャッシュデータテーブルに含まれるいずれかのキャッシュデータのユーザ名に設定されていないと判定した場合に、認証処理が出来なかったICカードの情報と入力されたユーザ名とを対応付けられたキャッシュデータを新たにキャッシュデータテーブルに登録する。これにより、キャッシュデータを用いた認証が可能なICカード情報と対応付けられているユーザ名を、認証処理が出来なかったICカードの情報と対応付けて登録することを防ぐことが可能となり、不正な成りすましを好適に防止することが可能となる。

【0145】

なお、本実施形態においては、承認ユーザのカードを検知し、その後ログインの承認を受けるユーザのユーザ情報の入力を受け付けているが、処理の順序としては、ログインの承認を受けるユーザのユーザ情報の入力を受け付けた後に承認ユーザのカードを検知するという構成であっても良い。

【0146】

次に、図9を用いて、バックアップファイル(図12)の作成処理について説明する。なお、図9のフローチャートに示す処理は、複合機300内のバックアップ部354の機能により、CPU301が所定の制御プログラムを読み出して実行することでなされる処理である。

【0147】

ステップS901は、複合機300のバックアップ部354は、バックアップ処理時刻が到来したか否かを判断する。バックアップ処理時刻が到来していると判断された場合(ステップS901:YES)は、処理をステップS902へ移行する。バックアップ処理時刻が到来していないと判断された場合(ステップS901:NO)は、本フローチャートの処理を終了する。

【0148】

バックアップ処理時刻については、あらかじめ記憶されたキャッシュデータ管理設定ファイルのバックアップ処理時刻1303に従う。

【0149】

ステップS902では、複合機300のバックアップ部354は、キャッシュデータテーブル(図11)を取得する。

【0150】

ステップS903では、複合機300のバックアップ部354は、キャッシュデータテーブルに設定されているユーザ情報を1件読み取る。

【0151】

ステップS904では、複合機300のバックアップ部354は、ステップS903でユーザ情報を読み取れたか否かを判断する。

【0152】

読み取れた場合(ステップS904:YES)は、処理をステップS905に移行し、読み取れなかった場合(ステップS904:NO)は、本フローチャートの処理を終了する。

【0153】

ステップS905では、複合機300のバックアップ部354は、ステップS903で読み取ったユーザ情報の登録フラグ1104が“1”であるか否かを判断する。登録フラグ1104が“1”であった場合(ステップS905:YES)は、処理をステップS906に移行し、登録フラグ1104が“1”ではない場合(ステップS905:NO)は、本フローチャートの処理を終了する。

【0154】

なお、登録フラグが“1”であるユーザとは、認証サーバ200と通信を行い、認証テーブル(図10)を用いた認証処理に成功したユーザである。

【0155】

ステップS906では、複合機300のバックアップ部354は、ユーザ情報の有効期限が期限内か否かを判断する。なお、具体的な判断方法については、ステップS703の処理と同様である。

【0156】

有効期限内であると判断された場合(ステップS906:YES)は、処理をステップS907に移行し、有効期限を過ぎていると判断された場合(ステップS906:NO)は、本フローチャートの処理を終了する。

【0157】

ステップS907では、複合機300のバックアップ部354は、登録フラグ1104が“1”であり、有効期限内のユーザ情報(カード情報、ユーザ名、認証日時)をバックアップファイル(図12)に保存する。

【0158】

なお、本フローチャートのステップS903〜ステップS907の処理については、キャッシュデータテーブルに保存されているユーザ情報の全てについて読み込み処理が実行されるまで繰り返される。

【0159】

本フローチャートの処理により登録フラグが“1”であるユーザ(承認ユーザとなり得るユーザ)のユーザ情報がバックアップされることで、複合機300の起動時に当該バックアップファイルがキャッシュデータテーブルのデータとして用いることが可能となり、キャッシュデータテーブルが消去されている複合機300の起動時等であっても承認ユーザによるログインの承認が可能となる。

【0160】

すなわち、複合機300の起動時などキャッシュデータテーブルが消去されている状態であっても、バックアップファイルを用いることで、キャッシュデータが複合機に保持されていないユーザでも、承認ユーザによるログインの承認を得ることができるようになる。

【0161】

以上の処理により、キャッシュデータが複合機に保持されていないユーザでも、キャッシュデータが複合機に保持されているユーザから承認を得ることにより、複合機にログインすることが可能となる

【0162】

なお、上述した各種データの構成及びその内容はこれに限定されるものではなく、用途や目的に応じて、様々な構成や内容で構成されることは言うまでもない。

【0163】

本発明は、例えば、システム、装置、方法、プログラムもしくは記録媒体等としての実施態様を採ることが可能であり、具体的には、複数の機器から構成されるシステムに適用しても良いし、また、ひとつの機器からなる装置に適用しても良い。

【0164】

また、本発明におけるプログラムは、図5〜図9の処理方法をコンピュータが実行可能なプログラムであり、本発明の記憶媒体には、図5〜図9の処理方法をコンピュータで実行可能なプログラムが記憶されている。なお、本発明におけるプログラムは図5〜図9の各装置の処理方法ごとのプログラムであってもよい。

【0165】

以上のように、前述した実施形態の機能を実現するプログラムを記録した記録媒体を、システムあるいは装置に供給し、そのシステムあるいは装置のコンピュータ(またはCPUやMPU)が記録媒体に格納されたプログラムを読み出し、実行することによっても本発明の目的が達成されることは言うまでもない。

【0166】

この場合、記録媒体から読み出されたプログラム自体が本発明の新規な機能を実現することになり、そのプログラムを記録した記録媒体は本発明を構成することになる。

【0167】

プログラムを供給するための記録媒体としては、例えば、フレキシブルディスク、ハードディスク、光ディスク、光磁気ディスク、CD−ROM、CD−R、DVD−ROM、磁気テープ、不揮発性のメモリカード、ROM、EEPROM、シリコンディスク等を用いることが出来る。

【0168】

また、コンピュータが読み出したプログラムを実行することにより、前述した実施形態の機能が実現されるだけでなく、そのプログラムの指示に基づき、コンピュータ上で稼働しているOS(オペレーティングシステム)等が実際の処理の一部または全部を行い、その処理によって前述した実施形態の機能が実現される場合も含まれることは言うまでもない。

【0169】

さらに、記録媒体から読み出されたプログラムが、コンピュータに挿入された機能拡張ボードやコンピュータに接続された機能拡張ユニットに備わるメモリに書き込まれた後、そのプログラムコードの指示に基づき、その機能拡張ボードや機能拡張ユニットに備わるCPU等が実際の処理の一部または全部を行い、その処理によって前述した実施形態の機能が実現される場合も含まれることは言うまでもない。

【0170】

また、本発明は、複数の機器から構成されるシステムに適用しても、ひとつの機器から成る装置に適用しても良い。また、本発明は、システムあるいは装置にプログラムを供給することによって達成される場合にも適応できることは言うまでもない。この場合、本発明を達成するためのプログラムを格納した記録媒体を該システムあるいは装置に読み出すことによって、そのシステムあるいは装置が、本発明の効果を享受することが可能となる。

【0171】

さらに、本発明を達成するためのプログラムをネットワーク上のサーバ、データベース等から通信プログラムによりダウンロードして読み出すことによって、そのシステムあるいは装置が、本発明の効果を享受することが可能となる。なお、上述した各実施形態およびその変形例を組み合わせた構成も全て本発明に含まれるものである。

【符号の説明】

【0172】

100 クライアントPC

200 認証サーバ

300 複合機

319 カードリーダ

400 LAN

【特許請求の範囲】

【請求項1】

ユーザを識別するユーザ情報を含むキャッシュデータテーブルを記憶する認証装置であって、

ユーザ情報を取得するユーザ情報取得手段と、

前記ユーザ情報取得手段で取得したユーザ情報が、前記キャッシュデータテーブルに含まれているか否かを判定する第1の判定手段と、

前記第1の判定手段により、前記ユーザ情報取得手段で取得したユーザ情報が前記キャッシュデータテーブルに含まれていないと判定された場合に、装置の使用を承認する承認ユーザとなり得る前記キャッシュデータテーブルに含まれるユーザ情報を表示部に表示する表示手段と、

前記表示手段によりユーザ情報が表示された後で前記ユーザ情報取得手段によりさらに取得されたユーザ情報が、前記キャッシュデータテーブルに含まれている承認ユーザのユーザ情報と一致するか判定する第2の判定手段と、

前記第2の判定手段により一致すると判定された後に、装置の使用を行うユーザ名の入力を受け付ける受付手段と、

前記受付手段で受け付けたユーザ名が、前記キャッシュデータテーブルに含まれるかを判定する第3の判定手段と、

前記第3の判定手段でユーザ名がキャッシュ情報に含まれないと判定した後に、受付手段で受け付けたユーザ名を有するユーザとして、装置の使用を許可する使用許可手段と

を備えることを特徴とする認証装置。

【請求項2】

前記使用許可手段により装置の使用が許可された場合、当該使用が許可されたユーザのユーザ情報を、前記キャッシュデータテーブルに追加登録するキャッシュデータ追加手段をさらに備えることを特徴とする請求項1に記載の認証装置。

【請求項3】

前記キャッシュデータ追加手段は、さらに、前記使用許可手段により装置の使用が許可されたユーザのユーザ情報に、当該ユーザによる前記画像形成装置の使用を承認した承認ユーザのユーザ情報を対応付けて登録することを特徴とする請求項2に記載の認証装置。

【請求項4】

前記表示手段により表示されたユーザ情報のうち、承認ユーザとなるユーザ情報の選択を受け付ける選択受付手段と、

前記選択受付手段により選択を受け付けたユーザ情報を承認ユーザとして決定する承認ユーザ決定手段と、

をさらに備える特徴とする請求項1乃至3のいずれか1項に記載の認証装置。

【請求項5】

ユーザを識別するユーザ情報を含む認証テーブルを記憶し、前記認証装置から受信したユーザ情報が前記認証テーブルに含まれるか否かを判定し、当該判定結果を前記認証装置に送信する認証サーバと接続され、

前記認証サーバとの通信の可否を判断する通信可否判断手段をさらに備え、

前記第1の判定手段は、前記通信可否判断手段により前記認証サーバとの通信が不可能であると判断された場合に、前記ユーザ情報取得手段で取得したユーザ情報が前記キャッシュデータテーブルに含まれるか否かを判定することを特徴とする請求項1乃至4のいずれか1項に記載の認証装置。

【請求項6】

前記ユーザ情報取得手段で取得したユーザ情報を前記認証サーバに送信するユーザ情報送信手段と、

前記ユーザ情報送信手段で送信したユーザ情報が前記認証テーブルに含まれているか否かの判定結果を前記認証サーバから受信する判定結果受信手段と、

前記判定結果受信手段により受信した判定結果が、前記ユーザ情報送信手段で送信したユーザ情報が前記認証テーブルに含まれている旨の結果である場合に、その旨を当該ユーザ情報と対応付けてキャッシュデータテーブルに登録する判定結果登録手段と、

をさらに備えることを特徴とする請求項5に記載の認証装置。

【請求項7】

前記選択受付手段は、前記キャッシュデータテーブルに含まれるユーザ情報のうち、前記判定結果登録手段により前記認証テーブルにユーザ情報が含まれている旨の結果が登録されたユーザ情報から、前記承認ユーザとなるユーザ情報の選択を受け付けることを特徴とする請求項6に記載の認証装置。

【請求項8】

ユーザを識別するユーザ情報を含むキャッシュデータテーブルを記憶する認証装置によって行われる認証方法であって、

ユーザ情報を取得するユーザ情報取得工程と、

前記ユーザ情報取得工程で取得したユーザ情報が、前記キャッシュデータテーブルに含まれているか否かを判定する第1の判定工程と、

前記第1の判定工程により、前記ユーザ情報取得工程で取得したユーザ情報が前記キャッシュデータテーブルに含まれていないと判定された場合に、装置の使用を承認する承認ユーザとなり得る前記キャッシュデータテーブルに含まれるユーザ情報を表示部に表示する表示工程と、

前記表示工程によりユーザ情報が表示された後で前記ユーザ情報取得工程でさらに取得したユーザ情報が、前記キャッシュデータテーブルに含まれている承認ユーザのユーザ情報と一致するか判定する第2の判定工程と、

前記第2の判定工程で一致すると判定された後に、装置の使用を行うユーザ名の入力を受け付ける受付工程と、

前記受付工程で受け付けたユーザ名が、前記キャッシュデータテーブルに含まれるかを判定する第3の判定工程と、

前記第3の判定工程でユーザ名がキャッシュ情報に含まれないと判定した後に、受付工程で受け付けたユーザ名を有するユーザとして、装置の使用を許可する使用許可工程と

を備えることを特徴とする認証方法。

【請求項9】

ユーザを識別するユーザ情報を含むキャッシュデータテーブルを記憶する認証装置を、

ユーザ情報を取得するユーザ情報取得手段と、

前記ユーザ情報取得手段で取得したユーザ情報が、前記キャッシュデータテーブルに含まれているか否かを判定する第1の判定手段と、

前記第1の判定手段により、前記ユーザ情報取得手段で取得したユーザ情報が前記キャッシュデータテーブルに含まれていないと判定された場合に、装置の使用を承認する承認ユーザとなり得る前記キャッシュデータテーブルに含まれるユーザ情報を表示部に表示する表示手段と、

前記表示手段によりユーザ情報が表示された後で前記ユーザ情報取得手段によりさらに取得されたユーザ情報が、前記キャッシュデータテーブルに含まれている承認ユーザのユーザ情報と一致するか判定する第2の判定手段と、

前記第2の判定手段により一致すると判定された後に、装置の使用を行うユーザ名の入力を受け付ける受付手段と、

前記受付手段で受け付けたユーザ名が、前記キャッシュデータテーブルに含まれるかを判定する第3の判定手段と、

前記第3の判定手段でユーザ名がキャッシュ情報に含まれないと判定した後に、受付手段で受け付けたユーザ名を有するユーザとして、装置の使用を許可する使用許可手段

として機能させることを特徴とするコンピュータプログラム。

【請求項1】

ユーザを識別するユーザ情報を含むキャッシュデータテーブルを記憶する認証装置であって、

ユーザ情報を取得するユーザ情報取得手段と、

前記ユーザ情報取得手段で取得したユーザ情報が、前記キャッシュデータテーブルに含まれているか否かを判定する第1の判定手段と、

前記第1の判定手段により、前記ユーザ情報取得手段で取得したユーザ情報が前記キャッシュデータテーブルに含まれていないと判定された場合に、装置の使用を承認する承認ユーザとなり得る前記キャッシュデータテーブルに含まれるユーザ情報を表示部に表示する表示手段と、

前記表示手段によりユーザ情報が表示された後で前記ユーザ情報取得手段によりさらに取得されたユーザ情報が、前記キャッシュデータテーブルに含まれている承認ユーザのユーザ情報と一致するか判定する第2の判定手段と、

前記第2の判定手段により一致すると判定された後に、装置の使用を行うユーザ名の入力を受け付ける受付手段と、

前記受付手段で受け付けたユーザ名が、前記キャッシュデータテーブルに含まれるかを判定する第3の判定手段と、

前記第3の判定手段でユーザ名がキャッシュ情報に含まれないと判定した後に、受付手段で受け付けたユーザ名を有するユーザとして、装置の使用を許可する使用許可手段と

を備えることを特徴とする認証装置。

【請求項2】

前記使用許可手段により装置の使用が許可された場合、当該使用が許可されたユーザのユーザ情報を、前記キャッシュデータテーブルに追加登録するキャッシュデータ追加手段をさらに備えることを特徴とする請求項1に記載の認証装置。

【請求項3】

前記キャッシュデータ追加手段は、さらに、前記使用許可手段により装置の使用が許可されたユーザのユーザ情報に、当該ユーザによる前記画像形成装置の使用を承認した承認ユーザのユーザ情報を対応付けて登録することを特徴とする請求項2に記載の認証装置。

【請求項4】

前記表示手段により表示されたユーザ情報のうち、承認ユーザとなるユーザ情報の選択を受け付ける選択受付手段と、

前記選択受付手段により選択を受け付けたユーザ情報を承認ユーザとして決定する承認ユーザ決定手段と、

をさらに備える特徴とする請求項1乃至3のいずれか1項に記載の認証装置。

【請求項5】

ユーザを識別するユーザ情報を含む認証テーブルを記憶し、前記認証装置から受信したユーザ情報が前記認証テーブルに含まれるか否かを判定し、当該判定結果を前記認証装置に送信する認証サーバと接続され、

前記認証サーバとの通信の可否を判断する通信可否判断手段をさらに備え、

前記第1の判定手段は、前記通信可否判断手段により前記認証サーバとの通信が不可能であると判断された場合に、前記ユーザ情報取得手段で取得したユーザ情報が前記キャッシュデータテーブルに含まれるか否かを判定することを特徴とする請求項1乃至4のいずれか1項に記載の認証装置。

【請求項6】

前記ユーザ情報取得手段で取得したユーザ情報を前記認証サーバに送信するユーザ情報送信手段と、

前記ユーザ情報送信手段で送信したユーザ情報が前記認証テーブルに含まれているか否かの判定結果を前記認証サーバから受信する判定結果受信手段と、

前記判定結果受信手段により受信した判定結果が、前記ユーザ情報送信手段で送信したユーザ情報が前記認証テーブルに含まれている旨の結果である場合に、その旨を当該ユーザ情報と対応付けてキャッシュデータテーブルに登録する判定結果登録手段と、

をさらに備えることを特徴とする請求項5に記載の認証装置。

【請求項7】

前記選択受付手段は、前記キャッシュデータテーブルに含まれるユーザ情報のうち、前記判定結果登録手段により前記認証テーブルにユーザ情報が含まれている旨の結果が登録されたユーザ情報から、前記承認ユーザとなるユーザ情報の選択を受け付けることを特徴とする請求項6に記載の認証装置。

【請求項8】

ユーザを識別するユーザ情報を含むキャッシュデータテーブルを記憶する認証装置によって行われる認証方法であって、

ユーザ情報を取得するユーザ情報取得工程と、

前記ユーザ情報取得工程で取得したユーザ情報が、前記キャッシュデータテーブルに含まれているか否かを判定する第1の判定工程と、

前記第1の判定工程により、前記ユーザ情報取得工程で取得したユーザ情報が前記キャッシュデータテーブルに含まれていないと判定された場合に、装置の使用を承認する承認ユーザとなり得る前記キャッシュデータテーブルに含まれるユーザ情報を表示部に表示する表示工程と、

前記表示工程によりユーザ情報が表示された後で前記ユーザ情報取得工程でさらに取得したユーザ情報が、前記キャッシュデータテーブルに含まれている承認ユーザのユーザ情報と一致するか判定する第2の判定工程と、

前記第2の判定工程で一致すると判定された後に、装置の使用を行うユーザ名の入力を受け付ける受付工程と、

前記受付工程で受け付けたユーザ名が、前記キャッシュデータテーブルに含まれるかを判定する第3の判定工程と、

前記第3の判定工程でユーザ名がキャッシュ情報に含まれないと判定した後に、受付工程で受け付けたユーザ名を有するユーザとして、装置の使用を許可する使用許可工程と

を備えることを特徴とする認証方法。

【請求項9】

ユーザを識別するユーザ情報を含むキャッシュデータテーブルを記憶する認証装置を、

ユーザ情報を取得するユーザ情報取得手段と、

前記ユーザ情報取得手段で取得したユーザ情報が、前記キャッシュデータテーブルに含まれているか否かを判定する第1の判定手段と、

前記第1の判定手段により、前記ユーザ情報取得手段で取得したユーザ情報が前記キャッシュデータテーブルに含まれていないと判定された場合に、装置の使用を承認する承認ユーザとなり得る前記キャッシュデータテーブルに含まれるユーザ情報を表示部に表示する表示手段と、

前記表示手段によりユーザ情報が表示された後で前記ユーザ情報取得手段によりさらに取得されたユーザ情報が、前記キャッシュデータテーブルに含まれている承認ユーザのユーザ情報と一致するか判定する第2の判定手段と、

前記第2の判定手段により一致すると判定された後に、装置の使用を行うユーザ名の入力を受け付ける受付手段と、

前記受付手段で受け付けたユーザ名が、前記キャッシュデータテーブルに含まれるかを判定する第3の判定手段と、

前記第3の判定手段でユーザ名がキャッシュ情報に含まれないと判定した後に、受付手段で受け付けたユーザ名を有するユーザとして、装置の使用を許可する使用許可手段

として機能させることを特徴とするコンピュータプログラム。

【図1】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図12】

【図13】

【図14】

【図15】

【図16】

【図17】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図12】

【図13】

【図14】

【図15】

【図16】

【図17】

【公開番号】特開2013−15887(P2013−15887A)

【公開日】平成25年1月24日(2013.1.24)

【国際特許分類】

【出願番号】特願2011−146318(P2011−146318)

【出願日】平成23年6月30日(2011.6.30)

【出願人】(390002761)キヤノンマーケティングジャパン株式会社 (656)

【出願人】(312000206)キヤノンMJアイティグループホールディングス株式会社 (259)

【出願人】(301015956)キヤノンソフトウェア株式会社 (364)

【Fターム(参考)】

【公開日】平成25年1月24日(2013.1.24)

【国際特許分類】

【出願日】平成23年6月30日(2011.6.30)

【出願人】(390002761)キヤノンマーケティングジャパン株式会社 (656)

【出願人】(312000206)キヤノンMJアイティグループホールディングス株式会社 (259)

【出願人】(301015956)キヤノンソフトウェア株式会社 (364)

【Fターム(参考)】

[ Back to top ]