路車間通信システム、車載端末、及び路車間通信方法

【課題】 路車間通信システムにおいて、高セキュリティで高速な認証技術を提供する。

【解決手段】 基地局(路側機)から車載端末に対して情報を配信する際に、公開鍵暗号方式による認証を用いる路車間通信システムであって、地域認証局、基地局、及び車載端末から構成される。地域認証局は、自局の管理地域に属する基地局に対して電子証明書を発行する。基地局は、自局に電子証明書を発行した地域認証局の電子証明書である地域証明書を車載端末に所定の頻度で配信する一方、配信情報、この情報に対する署名、自局の電子証明書を車載端末に配信する。車載端末は、直前に信頼した地域証明書と同じ地域証明書を受信している間は、地域証明書を信頼できるものとみなし、この地域証明書を用いて基地局から配信された情報の認証を行う。

【解決手段】 基地局(路側機)から車載端末に対して情報を配信する際に、公開鍵暗号方式による認証を用いる路車間通信システムであって、地域認証局、基地局、及び車載端末から構成される。地域認証局は、自局の管理地域に属する基地局に対して電子証明書を発行する。基地局は、自局に電子証明書を発行した地域認証局の電子証明書である地域証明書を車載端末に所定の頻度で配信する一方、配信情報、この情報に対する署名、自局の電子証明書を車載端末に配信する。車載端末は、直前に信頼した地域証明書と同じ地域証明書を受信している間は、地域証明書を信頼できるものとみなし、この地域証明書を用いて基地局から配信された情報の認証を行う。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、公開鍵暗号方式による認証技術を用いた路車間通信システムに関する。

【背景技術】

【0002】

近年、路車間通信によって路側機(基地局)から車両に対して、渋滞情報・信号情報などの種々の情報を配信することが検討されている。このような放送型の路車間通信が普及するにつれて、配信された情報が実際に路側機から配信された情報であるか確認する必要性が高まる。すなわち、悪意者が路側機からの情報であると偽って情報を配信した場合に、受信した車両側でこれを検知できる仕組みが必要である。

【0003】

このような仕組みとして、IDとパスワードを使用して路側機から車両に対してログインを行う認証方式も考えられるが、各路側機が各車両に対してIDとパスワードのセットを持つことが必要となり、この方式は現実的に不可能である。したがって、公開鍵暗号方式による認証方式を用いることが必然となる。

【0004】

公開鍵暗号方式を用いてなりすましや改ざんを防止する技術は非特許文献1に記載されている。公開鍵暗号方式は、秘密に管理する秘密鍵と一般に公開する公開鍵とを用い、一方の鍵により暗号化された暗号文は他方の鍵を用いなければ復号化できないという特徴を利用している。すなわち、なりすましや改ざん防止のために、送信者は、送信するデータを自己の秘密鍵を用いて暗号化してから送信する。受信者は、データを受信した後、送信者の公開鍵を用いて復号化する。送信者の公開鍵で正しく復号化できれば、データの送信者はその秘密鍵を保有している者であることが保証され、なりすましや改ざんを防止することが可能である。

【0005】

より具体的には、送信者は、送信するデータからハッシュ値(メッセージダイジェスト)を求め、このハッシュ値を秘密鍵を用いて暗号化し、元のデータ(平文)に付け加えて送信する。このように暗号化したハッシュ値のことを電子署名(以下単に署名という)という。受信者は、送信者の公開鍵を用いてハッシュ値を復号化し、また平文のデータからハッシュ値を求める。そして、これらが一致した場合には、なりすましや改ざんが発生していないと判断できる。

【0006】

ここで問題となるのは、送信者の公開鍵をどのように入手するかということである。つまり、送信者の公開鍵であるとして公開されている公開鍵が、実際にその送信者の公開鍵であることをどのように保証するかが問題となる。一般的には、認証局が送信者の公開鍵に署名を付して配布することで、その公開鍵の正当性を保証する。この場合、認証局の公開鍵をどのように信頼するかが問題となるが、さらに上位の認証局が公開鍵に署名して配布する。このように認証局が階層構造をなし、最終的にはルート認証局によって自己署名されたルート証明書を信用することによって、公開鍵の正当性が保証されることとなる。

【非特許文献1】熊谷誠治著、"続・誰も教えてくれなかったインターネット・セキュリティのしくみ"、日経BP社、pp93-134

【発明の開示】

【発明が解決しようとする課題】

【0007】

しかしながら、上記のような公開鍵暗号方式を路車間通信に単に適用した場合、下記のような問題が生じる。すなわち、例えば信号情報提供システムなどを考えると、路側機は非常に多数のデータを繰り返し送信するため、これらのデータを受信することによって暗号が解読されてしまう危険性が高まる。

【0008】

これを防止するために、鍵長の長い電子証明書を使用することが考えられるが、鍵長を長くすると復号化処理に時間がかかり、高速で移動する車両が復号化を終えた時点では受信したデータが意味を成さなくなってしまう。

【0009】

個々の電子証明書の鍵長を長くしないために、複数の階層の認証局を設け、下位の認証局ほど有効期間の短い電子証明書を発行して頻繁に電子証明書を更新する方法がある。この場合も、認証の際に電子証明書の有効性を検証するために複数の電子証明書を検証しなければならず、認証処理に時間がかかってしまうという問題が生じる。

【0010】

本発明は上記問題点を鑑みてなされたものであって、その目的とするところは、路車間通信システムにおいて、高セキュリティで高速な認証技術を提供することにある。

【課題を解決するための手段】

【0011】

上記目的を達成するために本発明では、以下の手段または処理によって路車間通信システムにおいて認証を行う。

【0012】

本発明に係る路車間通信システムは、基地局から車載端末に対して情報を配信する際に、車載端末において公開鍵暗号方式を用いて配信情報の正当性を検証する路車間通信システムである。すなわち、基地局から車載端末に配信される情報が、なりすましや改ざんなどが行われていないことを保証するものである。本発明に係る路車間通信システムは、地域認証局、基地局、及び車載端末から構成される。

【0013】

地域認証局は、認証局(CA:Certificate Authority)であり、自局の管理地域に属

する基地局に電子証明書を発行する。

【0014】

基地局は、道路や路側に設けられる通信端末であって、車載端末に対して、例えば、信号機の状態に関する情報、渋滞に関する情報、POI(Point of Interest)情報などを

配信する。基地局は、自局に電子証明書を発行した地域認証局の電子証明書である地域証明書を車載端末に配信する。そして、その一方で基地局は、上述の情報、この情報に対する署名、及び自局の電子証明書を車載端末に配信する。

【0015】

これらの電子証明書(地域証明書)や配信情報を受信した車載端末では、地域証明書の有効性を検証する。そして、この地域証明書を用いて基地局の電子証明書の有効性を検証することで、基地局の公開鍵であるとして配布された公開鍵(電子証明書)が、実際にこの基地局の公開鍵であることが分かる。さらにそして、この基地局の公開鍵を用いて配信情報の署名を検証することで、配信された情報がこの基地局から正しく配信されたものであり、なりすましや改ざんなどが行われていないことを検証できる。

【0016】

車載端末は、直前に信頼した地域証明書と同じ地域証明書を受信している間は、この地域証明書を信頼できるものとみなし、この地域証明書を用いて基地局から配信された情報の正当性を検証する。

【0017】

このように車載端末は、地域証明書として配信される電子証明書が変わらない間は、この地域証明書を信頼することで、受信した地域証明書の有効性の確認処理を省くことができ、高速な認証が行える。

【0018】

本発明は、車載端末は道路に沿って移動するため、同一の地域認証局の管理地域に属する基地局から情報の配信を受けることが多い、という車載端末特有の特徴を利用するものである。すなわち、車載端末は、基地局の電子証明書の有効性を検証する際に、ほぼ毎回

同一の地域認証局の電子証明書を利用することになる。

【0019】

したがって、上記のように基地局から配信される地域証明書が同じものである間はこの地域証明書を信頼することで、地域証明書の有効性を検証する処理を省くことでき、高速な処理が可能となる。また、車載端末側では、全国の地域認証局の電子証明書を記憶する必要はなく、直前に受信した地域証明書のみを記憶していれば良いため、使用メモリ量を削減できる。

【0020】

また、悪意者が偽の電子証明書を地域証明書であるとして配信した場合には、直前に受信した地域証明書と異なる電子証明書を受信することになり、車載端末側で即座に検知することが可能である。また、電子証明書が更新された場合にも、車載端末側で容易に検知することが可能となる。さらに、所定の発行期間で配布される失効リストを確認する方法に比べ最新の状況を把握でき、認証のたびに毎回失効情報をサーバに問い合わせをする方法に比べて確認処理に時間がかからないという利点も有する。

【0021】

本発明において、車載端末は、直前に信頼した地域証明書と異なる地域証明書を受信した場合に、この受信した地域証明書の有効性を検証することが好適である。受信した地域証明書が、直前に受信した地域証明書と異なるのは、偽の地域証明書が送られた場合以外にも、地域証明書が更新された場合や、異なる地域認証局の管理地域に車載端末が移動した場合が考えられる。このような場合に、受信した電子証明書の有効性を検証することで、正しく認証を行うことが可能となる。

【0022】

もっとも、直前に信頼した地域証明書と異なる地域証明書を受信したときに、毎回有効性の検証を行う必要はない。例えば、本発明における車載端末は、直前に信頼した地域証明書と異なる地域証明書を所定回数続けて受信した場合に、この地域証明書の有効性を検証するようにしても良い。なお、「所定回数続けて受信」には、上述のように1回のみ受信する場合も含まれる。

【0023】

また本発明における車載端末は、直前に地域証明書の有効性を確認した時から経過した時間を考慮して、所定の時間以上経過している場合に、受信した地域証明書を検証するようにしてもよい。このように、車載端末は、直前に信頼した地域証明書と異なる地域証明書を取得したときに、受信した地域証明書の信頼度を求め、算出した信頼度に基づいて地域証明書の検証を行うか否か決定することも好ましい。電子証明書の有効性の検証は処理に時間がかかるため、このように、地域証明書の更新や、異なる地域認証局の管理地域に車載端末が移動した蓋然性が高いときに、検証処理を行うことで効率的な処理が可能となる。

【0024】

また、本発明における車載端末は、過去に有効性が確認された地域証明書を記憶し、記憶した証明書と同じ地域証明書を受信した場合には、この地域証明書を信頼できるものとみなし、この地域証明書を用いて基地局から配信された情報の正当性を検証することも好適である。

【0025】

上記のように、直前に信頼した地域証明書に加えて、過去に有効性が確認された地域証明書も記憶することで、地域認証局の管理地域の境界付近においても効率的な処理を行うことが可能となる。すなわち、地域認証局の管理地域付近では、複数の地域認証局の地域証明書を発信する電波を受信できる場所が存在する可能性がある。また、異なる地域認証局の管理地域に属する基地局からの電波を受信できる場所が存在する可能性もある。このような場合には、異なる地域証明書を受信することになり、また、異なる地域証明書を用いて署名された配信情報を基地局から受信することになる。したがって、信頼できる地域証明書をあらかじめ車載端末に複数記憶しておくことで、地域証明書の検証の処理を省い

た効率的な処理が可能となる。

【0026】

車載端末が記憶する、過去に有効性が確認された地域証明書の数に、所定の最大数が設けられていることが好ましい。そして、すでに最大数の地域証明書を記憶している際に、有効性の確認された地域証明書を新たに記憶するときには、記憶した地域証明書を少なくとも1つ削除することが好ましい。このようにして、使用メモリ容量を減らすことが可能となる。

【0027】

上記削除される地域証明書は、地域証明書を最後に受信したとき又は記憶したときからの経過時間又は走行距離に基づいて決定されることが好ましい。地域証明書を最後に受信したときから、長い時間が経過したり、長い距離を走行したりした後では、車載端末はその地域認証局の管理地域外にいる可能性が高く、その地域証明書を用いて署名の検証を行う機会が少なくなるからである。また、地域証明書を記憶したときからの経過時間・走行距離に基づく場合も同様である。このようにして、削除する地域証明書を決定することで、署名の検証に用いる可能性の高い地域証明書を記憶することができる。

【0028】

また、本発明における車載端末は、記憶した地域証明書と異なる地域証明書を、所定の頻度以上の頻度で受信した場合に、受信した地域証明書の有効性を検証することが好ましい。前述したように地域認証局の管理地域の境界付近では、2つ以上の地域証明書を取得することが考えられる。この場合、どの地域認証局の地域証明書を、どのような順序で取得するかは分からないが、取得する地域証明書の取得頻度が車載端末の移動に伴って変化する。車載端末がある地域認証局の管理地域から、別の地域認証局の管理地域に移動する場合には、移動後の地域認証局の地域証明書を取得する頻度が徐々に高くなっていく。

【0029】

したがって、記憶した地域証明書と異なる地域証明書を受信する頻度が低い場合にはその地域証明書は偽りである可能性もあるが、受信頻度が高くなる場合には、正しい地域証明書である可能性が高くなる。このように、受信頻度が高くなってから、すなわち、正しい地域証明書である可能性が高くなってから、受信した地域証明書の有効性を検証することで、処理の効率化を図ることができる。

【0030】

また、本発明における車載端末は、位置情報取得手段を有し、受信した地域証明書を発行した地域認証局の管理地域と、位置情報取得手段が取得した車載端末の位置情報とが所定の距離以上離れている場合には、この受信した地域証明書を無視することが好ましい。このように、地域認証局と車載端末との位置に基づいて正しくないと判断できる地域証明書については、その受信頻度を算出したり、有効性を確認したりすることなく無視することで、不要な処理を省くことが可能となる。

【0031】

また、本発明に係る路車間通信システムは、地域認証局の上位に1又は複数の階層からなる認証局を有することも好適である。この場合、各認証局は自局の管理地域に属する直近下位の認証局に対して、自局の電子証明書の有効期間よりも短い有効期間の電子証明書を発行することが好ましい。したがって、下位の認証局ほど頻繁に電子証明書が更新され、基地局の電子証明書が最も高頻度で更新される。

【0032】

電子証明書や署名の発行回数が多いほど秘密鍵が解読される危険性が高まるため、このように認証局に階層構造を持たせることで、有効期間の長い電子証明書を有する認証局ほど電子証明書や署名を発行する頻度を少なくし、多くの電子証明書や署名を発行する下位の認証局や基地局では電子証明書の更新頻度を高くすることで、強固なセキュリティを持った路車間通信システムとなる。

【0033】

また、このような、地域認証局の上位に1又は複数の認証局を有する路車間通信システ

ムにおいては、電子証明書の有効性を検証するために、本来は最上位の認証局の電子証明書から辿って全ての認証局の電子証明書の有効性を検証する必要があり、この検証処理に時間がかかってしまう。このようなシステムに対して本発明を適用して地域認証局の電子証明書の信頼性を検証することで、電子証明書の検証が高速に行われるようになる。すなわち、このようなシステムでは本発明を適用するメリットが大きい。

【0034】

本発明に係る路車間通信システムにおいて、基地局は、地域証明書を、配信情報の配信頻度よりも低い頻度で配信することが好ましい。また、地域認証局の上位にさらに1又は複数の認証局を有する場合には、上位の認証局の電子証明書ほど低頻度で配信することが好ましい。

【0035】

上位の認証局の電子証明書ほど有効期間が長く、かつ、その電子証明書が利用できる地域が広いため、配信の頻度が低くても車載端末への通知は十分に行われる。このように上位の認証局の電子証明書ほど配信頻度を下げることで、通信量を減らすことが可能となる。

【0036】

また本発明における基地局は、配信情報に現在時刻を含めて配信することが好ましい。基地局から配信される情報に現在時刻が含まれていない場合には、悪意者が受信したパケットを後から再送すること(リプレイ攻撃)が可能になってしまう。すなわち、配信情報を受信した車載端末側では、基地局から配信された情報であることは分かるが、いつの時点での情報であるかは分からないため、悪意者の攻撃に対して脆弱性を持つことになる。上記のように配信情報に現在時刻を含めることで、このような攻撃を防ぐことが可能となる。

【0037】

なお、本発明は、上記手段の少なくとも一部を有する車載端末や基地局として捉えることができる。

【0038】

たとえば、本発明の一態様としての車載端末は、基地局から配信される情報の正当性を、公開鍵暗号方式を用いて検証する車載端末であって、基地局に電子証明書を発行する地域認証局の電子証明書である地域証明書を取得する地域証明書取得手段と、取得した地域証明書の有効性を検証する地域証明書検証手段と、地域証明書検証手段によって直前に有効性が確認された地域証明書を記憶する地域証明書記憶手段を有し、地域証明書取得手段が地域証明書記憶手段に記憶された地域証明書と同じ地域証明書を受信している間は、受信した地域証明書を地域証明書検証手段による検証を行うことなく信頼できるものとみなし、この地域証明書を用いて基地局から配信された情報の正当性を検証する。

【0039】

そして、地域証明書記憶手段に記憶された地域証明書と異なる地域証明書を、地域証明書取得手段が所定回数続けて取得したときは、取得した地域証明書の有効性を地域証明書検証手段によって検証することが好ましい。なお、「所定回数続けて取得」には、1回のみ取得した場合も含まれる。

【0040】

また、地域証明書記憶手段は、過去に有効性が確認された地域証明書をさらに記憶し、地域証明書取得手段が地域証明書記憶手段に記憶された地域証明書と同じ地域証明書を取得した場合には、この地域証明書を地域証明書検証手段による検証を行うことなく信頼できるものとみなし、この地域証明書を用いて基地局から配信された情報の正当性を検証することも好適である。

【0041】

また、地域証明書記憶手段は、記憶する地域証明書の数に所定の最大数が設けられており、すでに最大数の地域証明書を記録している際に有効性の確認された地域証明書を新たに記憶するときには、記憶した地域証明書を少なくとも1つ削除することが好適である。

【0042】

また、地域証明書記憶手段は、過去に有効性が確認された地域証明書を最後に受信したとき又は記憶したときからの経過時間又は走行距離に基づいて、削除する地域証明書を決定することが好適である。

【0043】

また、地域証明書記憶手段に記憶した地域証明書と異なる地域証明書を所定の頻度以上の頻度で受信した場合に、受信した地域証明書の有効性を地域証明書検証手段によって検証することが好適である。

【0044】

また、本発明における車載端末は位置情報取得手段を有し、地域証明書取得手段が取得した地域証明書に格納された地域認証局の管理地域と、位置情報取得手段が取得した自車の位置情報とが所定の距離以上離れている場合には、この地域証明書を無視することが好適である。

【0045】

また、本発明の一態様としての基地局は、地域認証局から発行された電子証明書を用いて車載端末に情報を配信する基地局であって、地域認証局の電子証明書を配信する地域証明書配信手段と、車載端末に情報を配信する際に、配信情報に署名を付すとともに、地域認証局から発行された自局の電子証明書を合わせて配信する情報配信手段とを有する。

【0046】

そして、地域証明書配信手段の配信頻度は、情報配信手段の配信頻度よりも低いことが好ましい。また、情報配信手段が配信する情報には現在時刻を含めることが好ましい。

【0047】

さらにまた、本発明の一態様としての路車間通信方法は、地域認証局、基地局、及び車載端末から構成される路車間通信システムにおける、基地局から車載端末に対して情報を配信する際に、車載端末において公開鍵暗号方式を用いて配信情報の正当性を検証する路車間通信方法である。本発明の一態様としての路車間通信方法は、地域認証局が、自局の管理地域に属する基地局に対して電子証明書を発行し、基地局が、自局に電子証明書を発行した地域認証局の電子証明書である地域証明書を車載端末に所定の頻度で配信し、車載端末が、直前に信頼した地域証明書と同じ地域証明書を受信している間は、この地域証明書を信頼できるものとみなし、基地局が、配信情報、この情報に対する署名、及び自局の電子証明書を車載端末に配信し、車載端末が、基地局から情報を配信されたときに、信頼できるとみなした地域証明書を用いて配信情報の正当性を検証することを特徴とする。

【発明の効果】

【0048】

本発明によれば、路車間通信システムにおいて、高セキュリティで高速な認証が可能となる。

【発明を実施するための最良の形態】

【0049】

以下に図面を参照して、この発明の好適な実施の形態を例示的に詳しく説明する。

【0050】

(第1の実施形態)

<システム構成>

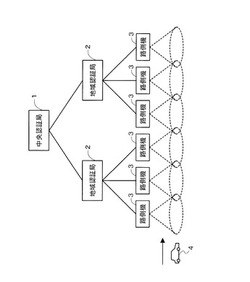

図1は、本発明の第1の実施形態における路車間通信システムの概要を示す図である。図1に示すように、本実施形態においては、中央認証局1、地域認証局2、路側機(基地

局)3が階層構造をなしている。中央認証局1は地域認証局2に電子証明書を発行し、地

域認証局2は路側機3に電子証明書を発行する。そして、路側機3が車両4(に搭載された車載端末)に対して情報を配信する際に、車両4はこれらの電子証明書を利用して認証を行い、なりすましや改ざんが発生していないことを確認することができる。なお、以下では、中央認証局、地域認証局、路側機の電子証明書のことを、それぞれ、中央証明書、地域証明書、路側機証明書という。また、電子証明書は、ITU(国際電気通信連合)X

.509勧告に準拠したものを用いる。

【0051】

中央認証局1は、ルート認証局であり、自己署名をした中央証明書(ルート証明書)を自ら発行する。また、中央認証局1が地域認証局2に発行する地域証明書は、中央証明書の有効期間より短い有効期間である。

【0052】

地域認証局2は、自局の管理地域にある路側機3に対して路側機証明書を発行する。このように地域認証局2は所定の地域に属する路側機3に対して路側機証明書を発行するため、道路に沿って移動する車両4は、基本的に同一の地域認証局2から電子証明書の発行を受けた路側機3から情報の配信を受けることになる。なお、路側機証明書の有効期間は、地域証明書の有効期間よりも短い期間である。

【0053】

路側機3は、本実施形態においては信号機の状態に関する情報を配信する。路側機3が配信する情報は、これ以外にも、渋滞情報や路面情報やPOI情報などどのような情報であっても構わない。路側機3は、情報を配信する際に自己の署名を付すことで、なりすましや改ざんが発生していないことを保証する。また、路側機3は、中央認証局1から中央証明書を、自局に路側機証明書を発行した地域認証局2から地域証明書をそれぞれ取得し、これらの電子証明書を車両4に対して配信する。

【0054】

なお、図1では、路側機3の通信エリアは互いに重なり合い、車両4は常に路側機3から情報を受信できるようになっているが、車両4が路側機3と通信できないエリアがあっても構わない。

【0055】

車両4は、移動に伴い路側機3からの情報を受信する。情報を受信した際に、路側機3の署名を認証することで、なりすましや改ざんなどが行われていないことを確認する。この際、路側機3から配信される地域証明書を利用して認証を行う。なお、認証処理の詳細については後述する。

【0056】

上述したように、電子証明書の有効期間は上位の認証局のものほど長い。例えば、中央証明書の有効期間は数年〜10年とし、地域証明書は1月、路側機証明書は1日とする。つまり、中央認証局1は毎月地域認証局2に新たな地域証明書を発行し、地域認証局2は毎日路側機3に対して路側機証明書を発行する。路側機3は非常に多数のデータを広報するため、証明書を解読される危険性が高くなるが、このように短期間で路側機証明書を更新するため、高いセキュリティを実現できる。

【0057】

[路側機]

図2を用いて、路側機3の構成を説明する。図2は、路側機3の機能構成を示すブロック図である。路側機3は、通信部31、証明書記憶部32、証明書配信部33、及び情報配信部34を有する。

【0058】

路側機3は、通信部31を介して車両4と無線通信を行う。無線通信方式として、例えば、IEEE802.11xなどの無線LANやDSRC(Dedicated Short Range Communication)などを利用することができる。また、路側機3は通信部31を介して中央認

証局1や地域認証局2とも通信を行うが、この通信は無線通信であっても有線通信であっても構わない。

【0059】

証明書記憶部32は、読み書き可能なメモリから構成され、中央認証局1の中央証明書、地域認証局2の地域証明書、及び地域認証局2から発行された自局の電子証明書(路側機証明書)を記憶する。

【0060】

証明書配信部33は、証明書記憶部32に記憶されている中央証明書、地域証明書及び路側機証明書を、通信部31を介して配信する。この際、証明書配信部33は、中央証明書を配信する際に、地域証明書を併せて配信しても良い。中央証明書は、地域証明書の有効性を検証するために使用するものなので、これらをまとめて配信することで、車両4は受信を2回行う必要がなくなり処理が効率的になる。同様に、証明書配信部33は、地域証明書を配信する際に、併せて路側機証明書を配信しても良い。

【0061】

情報配信部34は、信号機の情報を配信する。情報配信部34が配信するパケットの構造を図3に示す。パケットには、信号機に関する情報、及び配信時の時刻が含まれる。そして、これらの情報に対して路側機3は署名を施す。署名とは、信号機情報および時刻情報からハッシュ値を求め、このハッシュ値を路側機3の秘密鍵で暗号化したものである。さらに、情報配信部34は、署名を付した情報と、自局の路側機証明書を一綴りのパケットとして配信する。このパケットを受信した車両4では、この路側機証明書を利用して、配信情報に対する署名の正当性を検証できる。また、配信情報には時刻情報が格納されているので、悪意者がパケットを再送した場合など以前の情報が遅れて配信された場合にも、これを検知することができる。

【0062】

情報配信部34が配信する信号機情報、及び証明書配信部33が配信する地域証明書、中央証明書の配信頻度は、信号機情報を最も高頻度で配信し、地域証明書、中央証明書の順で頻度を下げて配信する。例えば、信号機情報を毎秒900回、地域証明書を毎秒30回、中央証明書を毎秒1回にすることが考えられる。上位の認証局の管理地域は広いため、配信の頻度を下げても車両4に対して十分にいきわたらせることが可能である。したがって、上位の認証局の電子証明書ほど配信頻度を少なくすることで、通信量を削減することが可能となる。

【0063】

証明書配信部33及び情報配信部34は、メモリに格納されたプログラムがCPUによって実行されることによって、その機能が実現される。

【0064】

[車載端末]

図4を用いて、車両4に搭載される車載端末41の構成を説明する。図4は、車載端末41の機能構成を示すブロック図である。車載端末41は、受信部42、地域証明書取得部43、地域証明書検証部46,地域証明書記憶部44、及び認証部45を有する。

【0065】

受信部42は、路側機3から配信されるパケットを受信するものであり、無線受信機である。なお、無線通信方式については路側機3の場合と同様である。

【0066】

地域証明書取得部43は、路側機3から配信される路側機3を管理する地域認証局2の地域証明書を取得する。

【0067】

地域証明書検証部46は、地域証明書取得部43が取得した地域証明書の有効性を検証し、有効性が確認された場合は地域証明書記憶部44に格納する。

【0068】

認証部45は、路側機3から配信情報を受信したときに、その情報の正当性を検証する。その際、地域証明書取得部43が取得した地域証明書と、地域証明書記憶部44に記憶されている地域証明書とが同じものであるときには、この地域証明書を地域証明書検証部46による検証を行うことなく信頼する。すなわち、地域証明書に含まれる公開鍵を、地域認証局2の公開鍵であると信頼する。そして、認証部45は、この地域認証局2の地域証明書を用いて、路側機3から配信される路側機証明書の有効性を検証する。認証が成功すれば、路側機証明書に含まれる公開鍵が、路側機3の公開鍵であるということが分かる。さらに、この路側機3の路側機証明書を用いて、配信情報の署名の有効性を検証する。

この認証に成功すれば、路側機3から配信された情報が、実際に路側機3から配信されたものであり、なりすましや改ざんが発生していないということが分かる。

【0069】

また、地域証明書取得部43が取得した地域証明書と、地域証明書記憶部44に記憶されている地域証明書が異なる場合は、地域証明書検証部46は、取得した地域証明書の有効性を検証する。この際、地域証明書検証部46は、例えば、路側機3から配信される中央証明書を用いて検証を行う。

【0070】

なお、地域証明書取得部43、地域証明書検証部46及び認証部45は、メモリに格納されたプログラムがCPUによって実行されることによって、その機能が実現される。

【0071】

<処理フロー>

図5、6を用いて、車載端末41が行う認証処理の詳細について説明する。図5は、車載端末41が路側機3から地域証明書を受信したときの処理の流れを示すフローチャートである。

【0072】

車載端末41は、ステップS101で路側機3から配信される地域証明書を取得する。そしてステップS102で、認証部45は、受信した地域証明書と、地域証明書記憶部44に記憶されている直前に有効性が確認された地域証明書とが同一のものであるか判断する。これらの地域証明書が同一のものであれば、ステップS103に進み、取得した地域証明書をその有効性を検証することなく信頼できるものとみなす。これらの地域証明書が異なるものであれば、ステップS104に進み、取得した地域証明書を信頼しない。

【0073】

図6は、取得した地域証明書を信頼できるものとみなした場合に、路側機3から配信情報を受信したときに行う認証処理の流れを示すフローチャートである。上述したように路側機3からは、配信情報、配信情報に対する署名、及び路側機証明書が一綴りのパケットとして配信される。

【0074】

認証部45はステップS201で、信頼できるとみなした地域証明書を用いて、路側機証明書の有効性を検証する。この検証は、路側機証明書に施された地域認証局2の署名を地域証明書(地域認証局2の公開鍵)で復号化し、これが路側機証明書の平文から求めたハッシュ値(メッセージダイジェスト)と同じであるか判断することによって検証する。ステップS202で、路側機証明書が有効であると判断された場合は、ステップS203に進む。

【0075】

ステップS203では、配信情報に対する路側機3の署名を、有効性を確認した路側機証明書を用いて検証する。ステップS204で、配信情報の署名が有効であると判断された場合は、ステップS205に進み、認証部45は路側機3から配信された情報を信頼する。すなわち、路側機3から配信された情報が、なりすましがなく正しく路側機3から配信されたものであり、かつ、改ざんもされていないということが分かる。

【0076】

ステップS202又はステップS204で、路側機証明書もしくは配信情報の署名が無効であると判断された場合には、ステップS206に進み、認証部45は路側機3から配信された情報を信頼しない。すなわち、なりすましや改ざんを受けている可能性があるため、配信された情報を利用しない。

【0077】

次に、取得した地域証明書が記憶している地域証明書と異なるものである場合(ステップS104)の処理について説明する。この場合、地域証明書検証部46は路側機3から配信される中央証明書を用いて取得した地域証明書の有効性を検証しても良い。この地域証明書の有効性が確認された場合には、この地域証明書を信頼し、地域証明書記憶部44

に記録する。

【0078】

また、図7のフローチャートに示すように同じ地域証明書を続けて取得したときに、その地域証明書の有効性を検証してもよい。すなわち、ステップS301で、取得した地域証明書を真偽不明の地域証明書として一時的に記憶する。ステップS302で、次の地域証明書を取得する。ステップS303で、取得した地域証明書と一時的に記憶した地域証明書が同一のものであるか判断する。これらが同一である場合には、ステップS304に進み、中央証明書を用いて地域証明書の有効性を検証する。これらが同一でない場合には、ステップS101へ進み、信頼する地域証明書として地域証明書記憶部44に記憶されているものと同一であるか判断する。このように2回続けて、地域証明書記憶部44に記憶されているものとは異なる地域証明書を受信したときに初めて、中央証明書を用いた検証を行うことで、異なる地域認証局2の管理地域に車載端末41が移動した蓋然性が高いときに検証処理を行うことができる。すなわち、処理の効率化が図られる。もっとも、記憶した地域証明書と異なる地域証明書を3回以上続けて受信したときに、中央証明書を用いた検証を行うようにしても良い。

【0079】

<実施形態の効果>

以上のような構成の路車間通信システムを用いて、路側機からの情報の認証を行うことで、次のような効果が得られる。まず、認証局に階層構造(中央認証局1および地域認証局2)を持たせることで、解読される危険性を高めることなく、電子証明書の更新頻度を上げることが可能となる。すなわち、電子証明書を発行するたびに解読される危険性が高まるが、自局の電子証明書の有効期間に応じた電子証明書の発行頻度(有効期間が長い電子証明書を持つ認証局ほど、電子証明書の発行頻度を低くする)とすることが可能となる。

【0080】

また、車載端末41がいったん有効性を確認した地域証明書と同一の地域証明書を受信している間は、その地域証明書を信頼することで認証処理を高速化することが可能となる。路側機3からの配信情報を認証するには、図10(a)に点線で示すように、中央証明書を用いて地域証明書を検証し、この地域証明書を用いて路側機証明書を検証し、この路側機証明書を用いて配信情報に付された路側機の署名を検証する必要がある。しかし,上

記のような構成をとることで、地域証明書の信頼性を確保できるため、図10(a)に実線で示すように中央証明書を用いて地域証明書を検証する処理を省略することが可能となる。

【0081】

また、上位の認証局ほど広い範囲で配布されるため、路側機3は地域証明書や中央証明書の配信頻度を下げても車載端末41に十分告知することが可能である。したがって、路側機3は地域証明書や中央証明書の配信頻度を減らすことができる。すなわち、車載端末41に本来配信したい情報(例えば信号情報)を高頻度かつ高速に配信することが可能となる。

【0082】

さらに、路側機3から地域証明書や中央証明書が定期的に配信されるため、車載端末41は、地域証明書等が更新され新しい地域証明書が発行された場合に、即座に新しい地域証明書に対応でき、古い地域証明書が無効であることが分かる。これは、所定の頻度で発行されるCRL(Certificate Revocation List)リストなどの失効リストを確認する方

法に比べ、新しい証明書に即座に対応できる利点を有する。また、OCSP(Online Certificate Status Protocol)等を用いて、その都度証明書が失効していないかサーバに問い合わせる方法に比べ、処理に時間がかからないという利点を有する。

【0083】

さらに、車載端末41は、多数の地域証明書を記憶する必要がなく、直前に受信し信頼した地域証明書だけを記憶すればよいため、使用メモリ容量を削減することも可能となる

。

【0084】

(第2の実施形態)

本発明の第2の実施形態は、地域認証局の管理地域の境界付近において、より適切な処理が行える実施形態である。管理地域の境界付近においては、複数の地域認証局の地域証明書を発信する電波を受信できる場所が存在する可能性がある。また、異なる地域認証局の管理地域に属する基地局からの電波を受信できる場所が存在する可能性もある。本実施形態は、このような場合にも適切な処理を行えるようにしたものである。なお、本実施形態は、基本的に第1の実施形態と同様であるため、異なる部分についてのみ説明する。

【0085】

本実施形態においては、地域証明書記憶部44は、直前に信頼した地域証明書に加えて、過去に有効性が確認された地域証明書を2つ記憶する。ここでは、記憶する地域証明書の最大数を2つとしたが、この最大数はいくつであってもかまわない。

【0086】

なお、地域証明書記憶部44は、「直前に信頼した地域証明書」と「過去に有効性が確認された地域証明書」の2種類の地域証明書を記憶するが、これらを区別して考える必要はないので、以下では地域証明書記憶部44は合計で3つの地域証明書を記憶するものとして説明を行う。

【0087】

図8は、地域証明書記憶部44のデータ構造を示す図である。地域証明書記憶部44は、地域証明書を最後にその地域証明書を取得した日時とともに記憶する。このように、地域証明書記憶部44は、地域証明書と最終取得日時とを合わせて記憶することで、地域証明書の最大記憶数を記憶している状態で新たに地域証明書を記憶する際に、削除すべき地域証明書を決定することが容易となる。すなわち、地域証明書記憶部44は、新たな地域証明書を記憶する場合など記憶した地域証明書を削除する場合には、最終取得日時が最も古いものを削除する。最近に取得した地域証明書ほど、署名を検証する際に利用する可能性が高い。したがって、最も古い地域証明書を削除することで、利用する可能性が高い地域証明書を残すことが可能となる。

【0088】

なお、ここでは地域証明書記憶部44は地域証明書を最後に取得した日時を記憶したが、地域証明書記憶部44に記憶した日時を記憶するようにしてもよい。これによっても、同様の効果を得ることができる。

【0089】

また、地域証明書記憶部44は、地域証明書を最後に取得したとき又は記憶したときの、累積走行距離を記憶してもよい。累積走行距離は、車両4がそれまでに走行した距離であり、走行メータなどから取得することが可能である。このように累積走行距離を記憶することで、地域証明書を記憶した時点での累積走行距離と、現時点での累積走行距離を比較して、地域証明書を取得又は記憶してからの走行距離を算出することが可能となる。そして、地域証明書を削除する場合には、地域証明書を取得又は記憶してからの走行距離が最も長いものを削除するようにする。地域証明書を取得してから長い距離を走るほどその地域証明書を利用する可能性が低くなると考えられる。したがって、上記のようにすることで、利用する可能性が高い地域証明書を残すことができるようになる。

【0090】

本実施形態における車載端末41が行う認証処理も第1の実施形態と同様であり、図5,6のフローチャートに示したとおりである。なお、本実施形態では、図5のフローチャートのステップS102で、受信した地域証明書と、地域証明書記憶部44に記憶されている複数の地域証明書とを比較する。そして、受信した地域証明書が、地域証明書記憶部44に記憶されている地域証明書と一致する場合にはステップS103に進み、その地域証明書の有効性を検証することなく信頼する。

【0091】

本実施形態においては、取得した地域証明書と記憶している地域証明書が異なるものである場合(ステップS104)の処理についても、第1の実施形態と異なる。本実施形態においては、この処理の内容について図9のフローチャートを用いて説明する。

【0092】

ステップS401で、地域証明書記憶部44は、この地域証明書を、真偽不明な地域証明書としていったん記憶しておく。この際、取得した日時も合わせて記憶する。次にステップS402で、取得した地域証明書が所定の頻度以上の頻度で取得しているか否か判断する。所定の頻度以上で取得している場合には、ステップS403に進み、取得した地域証明書の有効性を中央証明書を用いて検証する。所定の頻度より低い頻度の場合には処理を終了する。

【0093】

このように、所定の頻度以上で地域証明書を取得している場合に、有効性の検証を行うことで、地域認証局の管理地域の境界付近など、異なる地域証明書がランダムに配信されるような状況にも効率的に対応することが可能となる。なぜならば、所定の頻度以上で地域証明書を取得するということは、車載端末41がその地域認証局の管理地域に近づいたということが分かるからである。また、地域証明書の取得頻度が低い場合には、悪意者からの送信された偽の地域証明書であるという可能性がある。したがって、上記のような方法をとることによって、地域証明書が正しいものである蓋然性が高い状態のときに、有効性の検証処理を行うようになり、処理が効率的になる。

【0094】

本実施形態では、上記のように過去に有効性が確認された地域証明書を複数記憶しておくことで、地域認証局の管理地域の境界付近など、複数の正当な地域証明書を受信する場所においても効率的に処理を行うことが可能となる。地域証明書を記憶する際に、その地域証明書を用いて署名の検証を今後行う可能性に基づいて、どの地域証明書を記憶しておくか判断するため、効率的な処理が可能となる。

【0095】

また、新しく受信した地域証明書の有効性を検証するタイミングを、所定の頻度以上で地域証明書を取得した後とすることによって、新しい地域証明書を連続して受信できないような場所においても有効性を検証するタイミングを得ることが可能となる。

【0096】

なお、上記のように地域証明書記憶部44に一時的に記憶した地域証明書は、所定の期間受信しなかった場合などに削除することが好ましい。このようにすることで、使用メモリを削減することが可能となる。

【0097】

<変形例>

・認証局の階層

上記の実施形態では、認証局は中央認証局1と地域認証局2しか存在しなかったが、図11に示すように、中央認証局1と地域認証局2の間に広域認証局5、中域認証局6などの中間認証局を持たせることも好ましい。この場合、広域認証局5、中域認証局6はそれぞれ、自局の管理地域内の中域認証局6、地域認証局2に対して電子証明書を発行する。もっとも、中央認証局1と地域認証局2の間の中間認証局の階層はいくつであっても構わない。

【0098】

このように認証局の階層を深めることで、個々の認証局が管理する認証局の数を減らすことができ、認証局における処理が分散される。また、路側機証明書の更新頻度を高くしても、上位に認証局における電子証明書の発行回数は、その電子証明書の有効期間に比べて多くなりすぎることがないので、セキュリティが高まる。

【0099】

また、認証局の階層を深くすると、従来は各階層において電子証明書の検証を行う必要があったが、本実施形態においては、直前に有効性を確認した地域証明書と同一の地域証

明書を受信している間はこの地域証明書を信頼できるものとみなすため、認証処理を高速に行うことができる。すなわち、図10(b)に点線で示すように、従来は、広域証明書・中域証明書・地域証明書・路側機証明書・路側機の署名と5回の検証が必要であるが、本実施形態で地域証明書を信頼した場合には、路側機証明書及び路側機の署名の検証をするだけでよくなる。

【0100】

・GPS(Global Positioning System)の併用

GPSを利用して地域証明書の有効性検証処理を効率化することもできる。地域証明書には、地域認証局の識別子が格納されている。したがって、あらかじめ作成された地域認証局の位置情報データベースを元に、その地域認証局が存在する位置を車載端末は把握することが可能となる。また、車載端末はGPSを用いて、現在の位置を取得することが可能である。

【0101】

このように、車載端末と地域認証局の位置情報を元に、取得した地域証明書の処理方法を変えることが好ましい。例えば、地域認証局の位置が車載端末の現在位置から所定の距離以上離れている場合には、取得した地域証明書を無視することが好ましい。この場合は、地域証明書記憶部44に記憶された地域証明書と一致するかという判断を省略するとよい。また、第1の実施形態では、直前に信頼した地域証明書と異なる地域証明書を所定回数続けて取得した場合にはその地域証明書の有効性を確認するが、上記のように無視した地域証明書は取得しなかったものとみなすことが好ましい。明らかに正しくない地域証明書を取得したことにより、他の処理に悪影響を与えることを防ぐことが可能となる。また、第2の実施形態においても同様に受信しなかったものものとみなすことにより、同様の効果を得ることができる。

【0102】

また、GPSを用いて地域証明書の有効性(正当性)を判断することも好ましい。同じ地域認証局の地域証明書であるとされる2種類以上の地域証明書(1つは正規のものであり、他は虚偽のもの)を受信した場合には、GPSによって地域証明書を受信した位置情報に基づいて、最も広範囲にわたって配布されている地域証明書を正当なものであると判断するとよい。これは、悪意者が偽の電子証明書を広範囲にわたって配布することは困難であるという特徴を利用するものである。また、GPSによる位置情報以外にも、地域証明書を取得した日時や、取得後の走行距離を用いて、最も広範囲にわたって配布されている地域証明書を判断することも好ましい。

【0103】

・地域証明書の検証タイミング

上記の実施形態では、車載端末41が、地域証明書記憶部44に格納されている過去に有効性を確認した地域証明書と異なる地域証明書を、所定の回数続けて取得したとき又は所定の頻度以上で取得したときに、その取得した地域証明書の有効性を検証していた。

【0104】

しかしながら、取得した地域証明書の有効性を検証するタイミングは、これに限られるものではない。車載端末41の地域証明書検証部46は、地域証明書記憶部44に格納されている地域証明書の信頼度を算出し、この算出した信頼度に基づいて取得した地域証明書の有効性を検証するか否か決定しても良い。そして、算出した信頼度によっては、地域証明書記憶部44に格納された地域証明書と同一の地域証明書を取得した場合であっても、この取得した地域証明書の有効性を検証するようにしても良い。

【0105】

「信頼度に基づいて有効性を検証するか否か決定する」とは、例えば、信頼度が所定の値Rhより大きい場合及び所定の値Rl(Rl<Rh)より小さい場合には有効性の検証を行わず、信頼度がRl以上Rh以下の場合に検証を行うことが考えられる。信頼度が所定値Rhよりも大きい場合には検証せずに有効であるとみなすことができ、信頼度が所定値Rlよりも小さい場合には検証せずに無効であるとみなすことができるからである。

【0106】

信頼度の算出方法は、以下のような方法がある。

【0107】

直前に地域証明書の有効性を確認したときからの経過時間に基づいて、経過時間が長いほど信頼度が低いと算出すると良い。また、この経過時間は実際に有効性を確認したときからの経過時間ではなく、上述したように信頼できると直前にみなしたときからの経過時間であっても良い。いずれの場合であっても、有効性が確認された地域証明書、あるいは有効であるとみなした地域証明書を受信してから長い時間が経過するほど、地域証明書の更新や、異なる地域認証局の管理地域に車載端末41が移動した可能性が高くなるため、地域証明書記憶部44に格納された地域証明書の信頼度は低くなる。

【0108】

また、車載端末41はGPS(Global Positioning System)及び、各地域認証局3の

管理地域を示す地図情報を備え、車載端末41が直前に地域証明書の有効性を確認した場所と異なる管理地域に移動したときには、地域証明書記憶部44に格納された地域証明書の信頼度を低く算出する。異なる管理地域に移動した場合には、地域証明書は異なったものになるからである。

【0109】

また、車載端末41が、地域証明書記憶部44に格納されている地域証明書と異なった地域証明書を取得した場合は、最初は地域証明書記憶部44に格納されている地域証明書の信頼度は高いものとして算出する。しかし、車載端末41が、続けて同一の地域証明書を受信するにつれて、地域証明書記憶部44に格納された地域証明書の信頼度を低く算出するようにする。同一の地域証明書を続けて受信するということは、地域証明書が更新されるか、車載端末41が異なる地域認証局の管理地域に移動した蓋然性が高いからである。

【0110】

地域証明書の信頼度の算出方法は、上述したそれぞれの方法を可能な限り組み合わせても良い。

【0111】

このように、地域証明書記憶部44に格納された地域証明書の信頼度を算出し、算出した信頼度に基づいて、地域証明書取得部43が取得した地域証明書の有効性を検証するか否か決定することで、地域証明書記憶部44に格納された地域証明書が無効になった蓋然性が高いときに検証処理を行うことになり、効率的な処理が可能となる。

【図面の簡単な説明】

【0112】

【図1】第1の実施形態における路車間通信システムの概要を示す図である。

【図2】第1の実施形態における基地局の機能ブロックを示す図である。

【図3】第1の実施形態における基地局が配信するデータの構造を示す図である。

【図4】第1の実施形態における車載端末の機能ブロックを示す図である。

【図5】第1の実施形態における車載端末が行う認証処理の流れを示すフローチャートである。

【図6】第1の実施形態における車載端末が行う認証処理の流れを示すフローチャートである。

【図7】第1の実施形態における車載端末が行う認証処理の流れを示すフローチャートである。

【図8】第2の実施形態における地域証明書記憶部のデータ構造を示す図である。

【図9】第2の実施形態における車載端末が行う認証処理の流れを示すフローチャートである。

【図10】本実施形態における認証処理を説明する概略図である。

【図11】本実施形態における路車間通信システムの変形例を示す図である。

【符号の説明】

【0113】

1 中央認証局

2 地域認証局

3 路側機

4 車両

5 広域認証局

6 中域認証局

31 通信部

32 証明書記憶部

33 証明書配信部

34 情報配信部

41 車載端末

42 受信部

43 地域証明書取得部

44 地域証明書記憶部

45 認証部

46 地域証明書検証部

【技術分野】

【0001】

本発明は、公開鍵暗号方式による認証技術を用いた路車間通信システムに関する。

【背景技術】

【0002】

近年、路車間通信によって路側機(基地局)から車両に対して、渋滞情報・信号情報などの種々の情報を配信することが検討されている。このような放送型の路車間通信が普及するにつれて、配信された情報が実際に路側機から配信された情報であるか確認する必要性が高まる。すなわち、悪意者が路側機からの情報であると偽って情報を配信した場合に、受信した車両側でこれを検知できる仕組みが必要である。

【0003】

このような仕組みとして、IDとパスワードを使用して路側機から車両に対してログインを行う認証方式も考えられるが、各路側機が各車両に対してIDとパスワードのセットを持つことが必要となり、この方式は現実的に不可能である。したがって、公開鍵暗号方式による認証方式を用いることが必然となる。

【0004】

公開鍵暗号方式を用いてなりすましや改ざんを防止する技術は非特許文献1に記載されている。公開鍵暗号方式は、秘密に管理する秘密鍵と一般に公開する公開鍵とを用い、一方の鍵により暗号化された暗号文は他方の鍵を用いなければ復号化できないという特徴を利用している。すなわち、なりすましや改ざん防止のために、送信者は、送信するデータを自己の秘密鍵を用いて暗号化してから送信する。受信者は、データを受信した後、送信者の公開鍵を用いて復号化する。送信者の公開鍵で正しく復号化できれば、データの送信者はその秘密鍵を保有している者であることが保証され、なりすましや改ざんを防止することが可能である。

【0005】

より具体的には、送信者は、送信するデータからハッシュ値(メッセージダイジェスト)を求め、このハッシュ値を秘密鍵を用いて暗号化し、元のデータ(平文)に付け加えて送信する。このように暗号化したハッシュ値のことを電子署名(以下単に署名という)という。受信者は、送信者の公開鍵を用いてハッシュ値を復号化し、また平文のデータからハッシュ値を求める。そして、これらが一致した場合には、なりすましや改ざんが発生していないと判断できる。

【0006】

ここで問題となるのは、送信者の公開鍵をどのように入手するかということである。つまり、送信者の公開鍵であるとして公開されている公開鍵が、実際にその送信者の公開鍵であることをどのように保証するかが問題となる。一般的には、認証局が送信者の公開鍵に署名を付して配布することで、その公開鍵の正当性を保証する。この場合、認証局の公開鍵をどのように信頼するかが問題となるが、さらに上位の認証局が公開鍵に署名して配布する。このように認証局が階層構造をなし、最終的にはルート認証局によって自己署名されたルート証明書を信用することによって、公開鍵の正当性が保証されることとなる。

【非特許文献1】熊谷誠治著、"続・誰も教えてくれなかったインターネット・セキュリティのしくみ"、日経BP社、pp93-134

【発明の開示】

【発明が解決しようとする課題】

【0007】

しかしながら、上記のような公開鍵暗号方式を路車間通信に単に適用した場合、下記のような問題が生じる。すなわち、例えば信号情報提供システムなどを考えると、路側機は非常に多数のデータを繰り返し送信するため、これらのデータを受信することによって暗号が解読されてしまう危険性が高まる。

【0008】

これを防止するために、鍵長の長い電子証明書を使用することが考えられるが、鍵長を長くすると復号化処理に時間がかかり、高速で移動する車両が復号化を終えた時点では受信したデータが意味を成さなくなってしまう。

【0009】

個々の電子証明書の鍵長を長くしないために、複数の階層の認証局を設け、下位の認証局ほど有効期間の短い電子証明書を発行して頻繁に電子証明書を更新する方法がある。この場合も、認証の際に電子証明書の有効性を検証するために複数の電子証明書を検証しなければならず、認証処理に時間がかかってしまうという問題が生じる。

【0010】

本発明は上記問題点を鑑みてなされたものであって、その目的とするところは、路車間通信システムにおいて、高セキュリティで高速な認証技術を提供することにある。

【課題を解決するための手段】

【0011】

上記目的を達成するために本発明では、以下の手段または処理によって路車間通信システムにおいて認証を行う。

【0012】

本発明に係る路車間通信システムは、基地局から車載端末に対して情報を配信する際に、車載端末において公開鍵暗号方式を用いて配信情報の正当性を検証する路車間通信システムである。すなわち、基地局から車載端末に配信される情報が、なりすましや改ざんなどが行われていないことを保証するものである。本発明に係る路車間通信システムは、地域認証局、基地局、及び車載端末から構成される。

【0013】

地域認証局は、認証局(CA:Certificate Authority)であり、自局の管理地域に属

する基地局に電子証明書を発行する。

【0014】

基地局は、道路や路側に設けられる通信端末であって、車載端末に対して、例えば、信号機の状態に関する情報、渋滞に関する情報、POI(Point of Interest)情報などを

配信する。基地局は、自局に電子証明書を発行した地域認証局の電子証明書である地域証明書を車載端末に配信する。そして、その一方で基地局は、上述の情報、この情報に対する署名、及び自局の電子証明書を車載端末に配信する。

【0015】

これらの電子証明書(地域証明書)や配信情報を受信した車載端末では、地域証明書の有効性を検証する。そして、この地域証明書を用いて基地局の電子証明書の有効性を検証することで、基地局の公開鍵であるとして配布された公開鍵(電子証明書)が、実際にこの基地局の公開鍵であることが分かる。さらにそして、この基地局の公開鍵を用いて配信情報の署名を検証することで、配信された情報がこの基地局から正しく配信されたものであり、なりすましや改ざんなどが行われていないことを検証できる。

【0016】

車載端末は、直前に信頼した地域証明書と同じ地域証明書を受信している間は、この地域証明書を信頼できるものとみなし、この地域証明書を用いて基地局から配信された情報の正当性を検証する。

【0017】

このように車載端末は、地域証明書として配信される電子証明書が変わらない間は、この地域証明書を信頼することで、受信した地域証明書の有効性の確認処理を省くことができ、高速な認証が行える。

【0018】

本発明は、車載端末は道路に沿って移動するため、同一の地域認証局の管理地域に属する基地局から情報の配信を受けることが多い、という車載端末特有の特徴を利用するものである。すなわち、車載端末は、基地局の電子証明書の有効性を検証する際に、ほぼ毎回

同一の地域認証局の電子証明書を利用することになる。

【0019】

したがって、上記のように基地局から配信される地域証明書が同じものである間はこの地域証明書を信頼することで、地域証明書の有効性を検証する処理を省くことでき、高速な処理が可能となる。また、車載端末側では、全国の地域認証局の電子証明書を記憶する必要はなく、直前に受信した地域証明書のみを記憶していれば良いため、使用メモリ量を削減できる。

【0020】

また、悪意者が偽の電子証明書を地域証明書であるとして配信した場合には、直前に受信した地域証明書と異なる電子証明書を受信することになり、車載端末側で即座に検知することが可能である。また、電子証明書が更新された場合にも、車載端末側で容易に検知することが可能となる。さらに、所定の発行期間で配布される失効リストを確認する方法に比べ最新の状況を把握でき、認証のたびに毎回失効情報をサーバに問い合わせをする方法に比べて確認処理に時間がかからないという利点も有する。

【0021】

本発明において、車載端末は、直前に信頼した地域証明書と異なる地域証明書を受信した場合に、この受信した地域証明書の有効性を検証することが好適である。受信した地域証明書が、直前に受信した地域証明書と異なるのは、偽の地域証明書が送られた場合以外にも、地域証明書が更新された場合や、異なる地域認証局の管理地域に車載端末が移動した場合が考えられる。このような場合に、受信した電子証明書の有効性を検証することで、正しく認証を行うことが可能となる。

【0022】

もっとも、直前に信頼した地域証明書と異なる地域証明書を受信したときに、毎回有効性の検証を行う必要はない。例えば、本発明における車載端末は、直前に信頼した地域証明書と異なる地域証明書を所定回数続けて受信した場合に、この地域証明書の有効性を検証するようにしても良い。なお、「所定回数続けて受信」には、上述のように1回のみ受信する場合も含まれる。

【0023】

また本発明における車載端末は、直前に地域証明書の有効性を確認した時から経過した時間を考慮して、所定の時間以上経過している場合に、受信した地域証明書を検証するようにしてもよい。このように、車載端末は、直前に信頼した地域証明書と異なる地域証明書を取得したときに、受信した地域証明書の信頼度を求め、算出した信頼度に基づいて地域証明書の検証を行うか否か決定することも好ましい。電子証明書の有効性の検証は処理に時間がかかるため、このように、地域証明書の更新や、異なる地域認証局の管理地域に車載端末が移動した蓋然性が高いときに、検証処理を行うことで効率的な処理が可能となる。

【0024】

また、本発明における車載端末は、過去に有効性が確認された地域証明書を記憶し、記憶した証明書と同じ地域証明書を受信した場合には、この地域証明書を信頼できるものとみなし、この地域証明書を用いて基地局から配信された情報の正当性を検証することも好適である。

【0025】

上記のように、直前に信頼した地域証明書に加えて、過去に有効性が確認された地域証明書も記憶することで、地域認証局の管理地域の境界付近においても効率的な処理を行うことが可能となる。すなわち、地域認証局の管理地域付近では、複数の地域認証局の地域証明書を発信する電波を受信できる場所が存在する可能性がある。また、異なる地域認証局の管理地域に属する基地局からの電波を受信できる場所が存在する可能性もある。このような場合には、異なる地域証明書を受信することになり、また、異なる地域証明書を用いて署名された配信情報を基地局から受信することになる。したがって、信頼できる地域証明書をあらかじめ車載端末に複数記憶しておくことで、地域証明書の検証の処理を省い

た効率的な処理が可能となる。

【0026】

車載端末が記憶する、過去に有効性が確認された地域証明書の数に、所定の最大数が設けられていることが好ましい。そして、すでに最大数の地域証明書を記憶している際に、有効性の確認された地域証明書を新たに記憶するときには、記憶した地域証明書を少なくとも1つ削除することが好ましい。このようにして、使用メモリ容量を減らすことが可能となる。

【0027】

上記削除される地域証明書は、地域証明書を最後に受信したとき又は記憶したときからの経過時間又は走行距離に基づいて決定されることが好ましい。地域証明書を最後に受信したときから、長い時間が経過したり、長い距離を走行したりした後では、車載端末はその地域認証局の管理地域外にいる可能性が高く、その地域証明書を用いて署名の検証を行う機会が少なくなるからである。また、地域証明書を記憶したときからの経過時間・走行距離に基づく場合も同様である。このようにして、削除する地域証明書を決定することで、署名の検証に用いる可能性の高い地域証明書を記憶することができる。

【0028】

また、本発明における車載端末は、記憶した地域証明書と異なる地域証明書を、所定の頻度以上の頻度で受信した場合に、受信した地域証明書の有効性を検証することが好ましい。前述したように地域認証局の管理地域の境界付近では、2つ以上の地域証明書を取得することが考えられる。この場合、どの地域認証局の地域証明書を、どのような順序で取得するかは分からないが、取得する地域証明書の取得頻度が車載端末の移動に伴って変化する。車載端末がある地域認証局の管理地域から、別の地域認証局の管理地域に移動する場合には、移動後の地域認証局の地域証明書を取得する頻度が徐々に高くなっていく。

【0029】

したがって、記憶した地域証明書と異なる地域証明書を受信する頻度が低い場合にはその地域証明書は偽りである可能性もあるが、受信頻度が高くなる場合には、正しい地域証明書である可能性が高くなる。このように、受信頻度が高くなってから、すなわち、正しい地域証明書である可能性が高くなってから、受信した地域証明書の有効性を検証することで、処理の効率化を図ることができる。

【0030】

また、本発明における車載端末は、位置情報取得手段を有し、受信した地域証明書を発行した地域認証局の管理地域と、位置情報取得手段が取得した車載端末の位置情報とが所定の距離以上離れている場合には、この受信した地域証明書を無視することが好ましい。このように、地域認証局と車載端末との位置に基づいて正しくないと判断できる地域証明書については、その受信頻度を算出したり、有効性を確認したりすることなく無視することで、不要な処理を省くことが可能となる。

【0031】

また、本発明に係る路車間通信システムは、地域認証局の上位に1又は複数の階層からなる認証局を有することも好適である。この場合、各認証局は自局の管理地域に属する直近下位の認証局に対して、自局の電子証明書の有効期間よりも短い有効期間の電子証明書を発行することが好ましい。したがって、下位の認証局ほど頻繁に電子証明書が更新され、基地局の電子証明書が最も高頻度で更新される。

【0032】

電子証明書や署名の発行回数が多いほど秘密鍵が解読される危険性が高まるため、このように認証局に階層構造を持たせることで、有効期間の長い電子証明書を有する認証局ほど電子証明書や署名を発行する頻度を少なくし、多くの電子証明書や署名を発行する下位の認証局や基地局では電子証明書の更新頻度を高くすることで、強固なセキュリティを持った路車間通信システムとなる。

【0033】

また、このような、地域認証局の上位に1又は複数の認証局を有する路車間通信システ

ムにおいては、電子証明書の有効性を検証するために、本来は最上位の認証局の電子証明書から辿って全ての認証局の電子証明書の有効性を検証する必要があり、この検証処理に時間がかかってしまう。このようなシステムに対して本発明を適用して地域認証局の電子証明書の信頼性を検証することで、電子証明書の検証が高速に行われるようになる。すなわち、このようなシステムでは本発明を適用するメリットが大きい。

【0034】

本発明に係る路車間通信システムにおいて、基地局は、地域証明書を、配信情報の配信頻度よりも低い頻度で配信することが好ましい。また、地域認証局の上位にさらに1又は複数の認証局を有する場合には、上位の認証局の電子証明書ほど低頻度で配信することが好ましい。

【0035】

上位の認証局の電子証明書ほど有効期間が長く、かつ、その電子証明書が利用できる地域が広いため、配信の頻度が低くても車載端末への通知は十分に行われる。このように上位の認証局の電子証明書ほど配信頻度を下げることで、通信量を減らすことが可能となる。

【0036】

また本発明における基地局は、配信情報に現在時刻を含めて配信することが好ましい。基地局から配信される情報に現在時刻が含まれていない場合には、悪意者が受信したパケットを後から再送すること(リプレイ攻撃)が可能になってしまう。すなわち、配信情報を受信した車載端末側では、基地局から配信された情報であることは分かるが、いつの時点での情報であるかは分からないため、悪意者の攻撃に対して脆弱性を持つことになる。上記のように配信情報に現在時刻を含めることで、このような攻撃を防ぐことが可能となる。

【0037】

なお、本発明は、上記手段の少なくとも一部を有する車載端末や基地局として捉えることができる。

【0038】

たとえば、本発明の一態様としての車載端末は、基地局から配信される情報の正当性を、公開鍵暗号方式を用いて検証する車載端末であって、基地局に電子証明書を発行する地域認証局の電子証明書である地域証明書を取得する地域証明書取得手段と、取得した地域証明書の有効性を検証する地域証明書検証手段と、地域証明書検証手段によって直前に有効性が確認された地域証明書を記憶する地域証明書記憶手段を有し、地域証明書取得手段が地域証明書記憶手段に記憶された地域証明書と同じ地域証明書を受信している間は、受信した地域証明書を地域証明書検証手段による検証を行うことなく信頼できるものとみなし、この地域証明書を用いて基地局から配信された情報の正当性を検証する。

【0039】

そして、地域証明書記憶手段に記憶された地域証明書と異なる地域証明書を、地域証明書取得手段が所定回数続けて取得したときは、取得した地域証明書の有効性を地域証明書検証手段によって検証することが好ましい。なお、「所定回数続けて取得」には、1回のみ取得した場合も含まれる。

【0040】

また、地域証明書記憶手段は、過去に有効性が確認された地域証明書をさらに記憶し、地域証明書取得手段が地域証明書記憶手段に記憶された地域証明書と同じ地域証明書を取得した場合には、この地域証明書を地域証明書検証手段による検証を行うことなく信頼できるものとみなし、この地域証明書を用いて基地局から配信された情報の正当性を検証することも好適である。

【0041】

また、地域証明書記憶手段は、記憶する地域証明書の数に所定の最大数が設けられており、すでに最大数の地域証明書を記録している際に有効性の確認された地域証明書を新たに記憶するときには、記憶した地域証明書を少なくとも1つ削除することが好適である。

【0042】

また、地域証明書記憶手段は、過去に有効性が確認された地域証明書を最後に受信したとき又は記憶したときからの経過時間又は走行距離に基づいて、削除する地域証明書を決定することが好適である。

【0043】

また、地域証明書記憶手段に記憶した地域証明書と異なる地域証明書を所定の頻度以上の頻度で受信した場合に、受信した地域証明書の有効性を地域証明書検証手段によって検証することが好適である。

【0044】

また、本発明における車載端末は位置情報取得手段を有し、地域証明書取得手段が取得した地域証明書に格納された地域認証局の管理地域と、位置情報取得手段が取得した自車の位置情報とが所定の距離以上離れている場合には、この地域証明書を無視することが好適である。

【0045】

また、本発明の一態様としての基地局は、地域認証局から発行された電子証明書を用いて車載端末に情報を配信する基地局であって、地域認証局の電子証明書を配信する地域証明書配信手段と、車載端末に情報を配信する際に、配信情報に署名を付すとともに、地域認証局から発行された自局の電子証明書を合わせて配信する情報配信手段とを有する。

【0046】

そして、地域証明書配信手段の配信頻度は、情報配信手段の配信頻度よりも低いことが好ましい。また、情報配信手段が配信する情報には現在時刻を含めることが好ましい。

【0047】

さらにまた、本発明の一態様としての路車間通信方法は、地域認証局、基地局、及び車載端末から構成される路車間通信システムにおける、基地局から車載端末に対して情報を配信する際に、車載端末において公開鍵暗号方式を用いて配信情報の正当性を検証する路車間通信方法である。本発明の一態様としての路車間通信方法は、地域認証局が、自局の管理地域に属する基地局に対して電子証明書を発行し、基地局が、自局に電子証明書を発行した地域認証局の電子証明書である地域証明書を車載端末に所定の頻度で配信し、車載端末が、直前に信頼した地域証明書と同じ地域証明書を受信している間は、この地域証明書を信頼できるものとみなし、基地局が、配信情報、この情報に対する署名、及び自局の電子証明書を車載端末に配信し、車載端末が、基地局から情報を配信されたときに、信頼できるとみなした地域証明書を用いて配信情報の正当性を検証することを特徴とする。

【発明の効果】

【0048】

本発明によれば、路車間通信システムにおいて、高セキュリティで高速な認証が可能となる。

【発明を実施するための最良の形態】

【0049】

以下に図面を参照して、この発明の好適な実施の形態を例示的に詳しく説明する。

【0050】

(第1の実施形態)

<システム構成>

図1は、本発明の第1の実施形態における路車間通信システムの概要を示す図である。図1に示すように、本実施形態においては、中央認証局1、地域認証局2、路側機(基地

局)3が階層構造をなしている。中央認証局1は地域認証局2に電子証明書を発行し、地

域認証局2は路側機3に電子証明書を発行する。そして、路側機3が車両4(に搭載された車載端末)に対して情報を配信する際に、車両4はこれらの電子証明書を利用して認証を行い、なりすましや改ざんが発生していないことを確認することができる。なお、以下では、中央認証局、地域認証局、路側機の電子証明書のことを、それぞれ、中央証明書、地域証明書、路側機証明書という。また、電子証明書は、ITU(国際電気通信連合)X

.509勧告に準拠したものを用いる。

【0051】

中央認証局1は、ルート認証局であり、自己署名をした中央証明書(ルート証明書)を自ら発行する。また、中央認証局1が地域認証局2に発行する地域証明書は、中央証明書の有効期間より短い有効期間である。

【0052】

地域認証局2は、自局の管理地域にある路側機3に対して路側機証明書を発行する。このように地域認証局2は所定の地域に属する路側機3に対して路側機証明書を発行するため、道路に沿って移動する車両4は、基本的に同一の地域認証局2から電子証明書の発行を受けた路側機3から情報の配信を受けることになる。なお、路側機証明書の有効期間は、地域証明書の有効期間よりも短い期間である。

【0053】

路側機3は、本実施形態においては信号機の状態に関する情報を配信する。路側機3が配信する情報は、これ以外にも、渋滞情報や路面情報やPOI情報などどのような情報であっても構わない。路側機3は、情報を配信する際に自己の署名を付すことで、なりすましや改ざんが発生していないことを保証する。また、路側機3は、中央認証局1から中央証明書を、自局に路側機証明書を発行した地域認証局2から地域証明書をそれぞれ取得し、これらの電子証明書を車両4に対して配信する。

【0054】

なお、図1では、路側機3の通信エリアは互いに重なり合い、車両4は常に路側機3から情報を受信できるようになっているが、車両4が路側機3と通信できないエリアがあっても構わない。

【0055】

車両4は、移動に伴い路側機3からの情報を受信する。情報を受信した際に、路側機3の署名を認証することで、なりすましや改ざんなどが行われていないことを確認する。この際、路側機3から配信される地域証明書を利用して認証を行う。なお、認証処理の詳細については後述する。

【0056】

上述したように、電子証明書の有効期間は上位の認証局のものほど長い。例えば、中央証明書の有効期間は数年〜10年とし、地域証明書は1月、路側機証明書は1日とする。つまり、中央認証局1は毎月地域認証局2に新たな地域証明書を発行し、地域認証局2は毎日路側機3に対して路側機証明書を発行する。路側機3は非常に多数のデータを広報するため、証明書を解読される危険性が高くなるが、このように短期間で路側機証明書を更新するため、高いセキュリティを実現できる。

【0057】

[路側機]

図2を用いて、路側機3の構成を説明する。図2は、路側機3の機能構成を示すブロック図である。路側機3は、通信部31、証明書記憶部32、証明書配信部33、及び情報配信部34を有する。

【0058】

路側機3は、通信部31を介して車両4と無線通信を行う。無線通信方式として、例えば、IEEE802.11xなどの無線LANやDSRC(Dedicated Short Range Communication)などを利用することができる。また、路側機3は通信部31を介して中央認

証局1や地域認証局2とも通信を行うが、この通信は無線通信であっても有線通信であっても構わない。

【0059】

証明書記憶部32は、読み書き可能なメモリから構成され、中央認証局1の中央証明書、地域認証局2の地域証明書、及び地域認証局2から発行された自局の電子証明書(路側機証明書)を記憶する。

【0060】

証明書配信部33は、証明書記憶部32に記憶されている中央証明書、地域証明書及び路側機証明書を、通信部31を介して配信する。この際、証明書配信部33は、中央証明書を配信する際に、地域証明書を併せて配信しても良い。中央証明書は、地域証明書の有効性を検証するために使用するものなので、これらをまとめて配信することで、車両4は受信を2回行う必要がなくなり処理が効率的になる。同様に、証明書配信部33は、地域証明書を配信する際に、併せて路側機証明書を配信しても良い。

【0061】

情報配信部34は、信号機の情報を配信する。情報配信部34が配信するパケットの構造を図3に示す。パケットには、信号機に関する情報、及び配信時の時刻が含まれる。そして、これらの情報に対して路側機3は署名を施す。署名とは、信号機情報および時刻情報からハッシュ値を求め、このハッシュ値を路側機3の秘密鍵で暗号化したものである。さらに、情報配信部34は、署名を付した情報と、自局の路側機証明書を一綴りのパケットとして配信する。このパケットを受信した車両4では、この路側機証明書を利用して、配信情報に対する署名の正当性を検証できる。また、配信情報には時刻情報が格納されているので、悪意者がパケットを再送した場合など以前の情報が遅れて配信された場合にも、これを検知することができる。

【0062】

情報配信部34が配信する信号機情報、及び証明書配信部33が配信する地域証明書、中央証明書の配信頻度は、信号機情報を最も高頻度で配信し、地域証明書、中央証明書の順で頻度を下げて配信する。例えば、信号機情報を毎秒900回、地域証明書を毎秒30回、中央証明書を毎秒1回にすることが考えられる。上位の認証局の管理地域は広いため、配信の頻度を下げても車両4に対して十分にいきわたらせることが可能である。したがって、上位の認証局の電子証明書ほど配信頻度を少なくすることで、通信量を削減することが可能となる。

【0063】

証明書配信部33及び情報配信部34は、メモリに格納されたプログラムがCPUによって実行されることによって、その機能が実現される。

【0064】

[車載端末]

図4を用いて、車両4に搭載される車載端末41の構成を説明する。図4は、車載端末41の機能構成を示すブロック図である。車載端末41は、受信部42、地域証明書取得部43、地域証明書検証部46,地域証明書記憶部44、及び認証部45を有する。

【0065】

受信部42は、路側機3から配信されるパケットを受信するものであり、無線受信機である。なお、無線通信方式については路側機3の場合と同様である。

【0066】

地域証明書取得部43は、路側機3から配信される路側機3を管理する地域認証局2の地域証明書を取得する。

【0067】

地域証明書検証部46は、地域証明書取得部43が取得した地域証明書の有効性を検証し、有効性が確認された場合は地域証明書記憶部44に格納する。

【0068】

認証部45は、路側機3から配信情報を受信したときに、その情報の正当性を検証する。その際、地域証明書取得部43が取得した地域証明書と、地域証明書記憶部44に記憶されている地域証明書とが同じものであるときには、この地域証明書を地域証明書検証部46による検証を行うことなく信頼する。すなわち、地域証明書に含まれる公開鍵を、地域認証局2の公開鍵であると信頼する。そして、認証部45は、この地域認証局2の地域証明書を用いて、路側機3から配信される路側機証明書の有効性を検証する。認証が成功すれば、路側機証明書に含まれる公開鍵が、路側機3の公開鍵であるということが分かる。さらに、この路側機3の路側機証明書を用いて、配信情報の署名の有効性を検証する。

この認証に成功すれば、路側機3から配信された情報が、実際に路側機3から配信されたものであり、なりすましや改ざんが発生していないということが分かる。

【0069】

また、地域証明書取得部43が取得した地域証明書と、地域証明書記憶部44に記憶されている地域証明書が異なる場合は、地域証明書検証部46は、取得した地域証明書の有効性を検証する。この際、地域証明書検証部46は、例えば、路側機3から配信される中央証明書を用いて検証を行う。

【0070】

なお、地域証明書取得部43、地域証明書検証部46及び認証部45は、メモリに格納されたプログラムがCPUによって実行されることによって、その機能が実現される。

【0071】

<処理フロー>

図5、6を用いて、車載端末41が行う認証処理の詳細について説明する。図5は、車載端末41が路側機3から地域証明書を受信したときの処理の流れを示すフローチャートである。

【0072】

車載端末41は、ステップS101で路側機3から配信される地域証明書を取得する。そしてステップS102で、認証部45は、受信した地域証明書と、地域証明書記憶部44に記憶されている直前に有効性が確認された地域証明書とが同一のものであるか判断する。これらの地域証明書が同一のものであれば、ステップS103に進み、取得した地域証明書をその有効性を検証することなく信頼できるものとみなす。これらの地域証明書が異なるものであれば、ステップS104に進み、取得した地域証明書を信頼しない。

【0073】

図6は、取得した地域証明書を信頼できるものとみなした場合に、路側機3から配信情報を受信したときに行う認証処理の流れを示すフローチャートである。上述したように路側機3からは、配信情報、配信情報に対する署名、及び路側機証明書が一綴りのパケットとして配信される。

【0074】

認証部45はステップS201で、信頼できるとみなした地域証明書を用いて、路側機証明書の有効性を検証する。この検証は、路側機証明書に施された地域認証局2の署名を地域証明書(地域認証局2の公開鍵)で復号化し、これが路側機証明書の平文から求めたハッシュ値(メッセージダイジェスト)と同じであるか判断することによって検証する。ステップS202で、路側機証明書が有効であると判断された場合は、ステップS203に進む。

【0075】

ステップS203では、配信情報に対する路側機3の署名を、有効性を確認した路側機証明書を用いて検証する。ステップS204で、配信情報の署名が有効であると判断された場合は、ステップS205に進み、認証部45は路側機3から配信された情報を信頼する。すなわち、路側機3から配信された情報が、なりすましがなく正しく路側機3から配信されたものであり、かつ、改ざんもされていないということが分かる。

【0076】

ステップS202又はステップS204で、路側機証明書もしくは配信情報の署名が無効であると判断された場合には、ステップS206に進み、認証部45は路側機3から配信された情報を信頼しない。すなわち、なりすましや改ざんを受けている可能性があるため、配信された情報を利用しない。

【0077】

次に、取得した地域証明書が記憶している地域証明書と異なるものである場合(ステップS104)の処理について説明する。この場合、地域証明書検証部46は路側機3から配信される中央証明書を用いて取得した地域証明書の有効性を検証しても良い。この地域証明書の有効性が確認された場合には、この地域証明書を信頼し、地域証明書記憶部44

に記録する。

【0078】

また、図7のフローチャートに示すように同じ地域証明書を続けて取得したときに、その地域証明書の有効性を検証してもよい。すなわち、ステップS301で、取得した地域証明書を真偽不明の地域証明書として一時的に記憶する。ステップS302で、次の地域証明書を取得する。ステップS303で、取得した地域証明書と一時的に記憶した地域証明書が同一のものであるか判断する。これらが同一である場合には、ステップS304に進み、中央証明書を用いて地域証明書の有効性を検証する。これらが同一でない場合には、ステップS101へ進み、信頼する地域証明書として地域証明書記憶部44に記憶されているものと同一であるか判断する。このように2回続けて、地域証明書記憶部44に記憶されているものとは異なる地域証明書を受信したときに初めて、中央証明書を用いた検証を行うことで、異なる地域認証局2の管理地域に車載端末41が移動した蓋然性が高いときに検証処理を行うことができる。すなわち、処理の効率化が図られる。もっとも、記憶した地域証明書と異なる地域証明書を3回以上続けて受信したときに、中央証明書を用いた検証を行うようにしても良い。

【0079】

<実施形態の効果>

以上のような構成の路車間通信システムを用いて、路側機からの情報の認証を行うことで、次のような効果が得られる。まず、認証局に階層構造(中央認証局1および地域認証局2)を持たせることで、解読される危険性を高めることなく、電子証明書の更新頻度を上げることが可能となる。すなわち、電子証明書を発行するたびに解読される危険性が高まるが、自局の電子証明書の有効期間に応じた電子証明書の発行頻度(有効期間が長い電子証明書を持つ認証局ほど、電子証明書の発行頻度を低くする)とすることが可能となる。

【0080】

また、車載端末41がいったん有効性を確認した地域証明書と同一の地域証明書を受信している間は、その地域証明書を信頼することで認証処理を高速化することが可能となる。路側機3からの配信情報を認証するには、図10(a)に点線で示すように、中央証明書を用いて地域証明書を検証し、この地域証明書を用いて路側機証明書を検証し、この路側機証明書を用いて配信情報に付された路側機の署名を検証する必要がある。しかし,上

記のような構成をとることで、地域証明書の信頼性を確保できるため、図10(a)に実線で示すように中央証明書を用いて地域証明書を検証する処理を省略することが可能となる。

【0081】

また、上位の認証局ほど広い範囲で配布されるため、路側機3は地域証明書や中央証明書の配信頻度を下げても車載端末41に十分告知することが可能である。したがって、路側機3は地域証明書や中央証明書の配信頻度を減らすことができる。すなわち、車載端末41に本来配信したい情報(例えば信号情報)を高頻度かつ高速に配信することが可能となる。

【0082】

さらに、路側機3から地域証明書や中央証明書が定期的に配信されるため、車載端末41は、地域証明書等が更新され新しい地域証明書が発行された場合に、即座に新しい地域証明書に対応でき、古い地域証明書が無効であることが分かる。これは、所定の頻度で発行されるCRL(Certificate Revocation List)リストなどの失効リストを確認する方

法に比べ、新しい証明書に即座に対応できる利点を有する。また、OCSP(Online Certificate Status Protocol)等を用いて、その都度証明書が失効していないかサーバに問い合わせる方法に比べ、処理に時間がかからないという利点を有する。

【0083】

さらに、車載端末41は、多数の地域証明書を記憶する必要がなく、直前に受信し信頼した地域証明書だけを記憶すればよいため、使用メモリ容量を削減することも可能となる

。

【0084】

(第2の実施形態)

本発明の第2の実施形態は、地域認証局の管理地域の境界付近において、より適切な処理が行える実施形態である。管理地域の境界付近においては、複数の地域認証局の地域証明書を発信する電波を受信できる場所が存在する可能性がある。また、異なる地域認証局の管理地域に属する基地局からの電波を受信できる場所が存在する可能性もある。本実施形態は、このような場合にも適切な処理を行えるようにしたものである。なお、本実施形態は、基本的に第1の実施形態と同様であるため、異なる部分についてのみ説明する。

【0085】

本実施形態においては、地域証明書記憶部44は、直前に信頼した地域証明書に加えて、過去に有効性が確認された地域証明書を2つ記憶する。ここでは、記憶する地域証明書の最大数を2つとしたが、この最大数はいくつであってもかまわない。

【0086】

なお、地域証明書記憶部44は、「直前に信頼した地域証明書」と「過去に有効性が確認された地域証明書」の2種類の地域証明書を記憶するが、これらを区別して考える必要はないので、以下では地域証明書記憶部44は合計で3つの地域証明書を記憶するものとして説明を行う。

【0087】

図8は、地域証明書記憶部44のデータ構造を示す図である。地域証明書記憶部44は、地域証明書を最後にその地域証明書を取得した日時とともに記憶する。このように、地域証明書記憶部44は、地域証明書と最終取得日時とを合わせて記憶することで、地域証明書の最大記憶数を記憶している状態で新たに地域証明書を記憶する際に、削除すべき地域証明書を決定することが容易となる。すなわち、地域証明書記憶部44は、新たな地域証明書を記憶する場合など記憶した地域証明書を削除する場合には、最終取得日時が最も古いものを削除する。最近に取得した地域証明書ほど、署名を検証する際に利用する可能性が高い。したがって、最も古い地域証明書を削除することで、利用する可能性が高い地域証明書を残すことが可能となる。

【0088】

なお、ここでは地域証明書記憶部44は地域証明書を最後に取得した日時を記憶したが、地域証明書記憶部44に記憶した日時を記憶するようにしてもよい。これによっても、同様の効果を得ることができる。

【0089】

また、地域証明書記憶部44は、地域証明書を最後に取得したとき又は記憶したときの、累積走行距離を記憶してもよい。累積走行距離は、車両4がそれまでに走行した距離であり、走行メータなどから取得することが可能である。このように累積走行距離を記憶することで、地域証明書を記憶した時点での累積走行距離と、現時点での累積走行距離を比較して、地域証明書を取得又は記憶してからの走行距離を算出することが可能となる。そして、地域証明書を削除する場合には、地域証明書を取得又は記憶してからの走行距離が最も長いものを削除するようにする。地域証明書を取得してから長い距離を走るほどその地域証明書を利用する可能性が低くなると考えられる。したがって、上記のようにすることで、利用する可能性が高い地域証明書を残すことができるようになる。

【0090】

本実施形態における車載端末41が行う認証処理も第1の実施形態と同様であり、図5,6のフローチャートに示したとおりである。なお、本実施形態では、図5のフローチャートのステップS102で、受信した地域証明書と、地域証明書記憶部44に記憶されている複数の地域証明書とを比較する。そして、受信した地域証明書が、地域証明書記憶部44に記憶されている地域証明書と一致する場合にはステップS103に進み、その地域証明書の有効性を検証することなく信頼する。

【0091】

本実施形態においては、取得した地域証明書と記憶している地域証明書が異なるものである場合(ステップS104)の処理についても、第1の実施形態と異なる。本実施形態においては、この処理の内容について図9のフローチャートを用いて説明する。

【0092】

ステップS401で、地域証明書記憶部44は、この地域証明書を、真偽不明な地域証明書としていったん記憶しておく。この際、取得した日時も合わせて記憶する。次にステップS402で、取得した地域証明書が所定の頻度以上の頻度で取得しているか否か判断する。所定の頻度以上で取得している場合には、ステップS403に進み、取得した地域証明書の有効性を中央証明書を用いて検証する。所定の頻度より低い頻度の場合には処理を終了する。

【0093】

このように、所定の頻度以上で地域証明書を取得している場合に、有効性の検証を行うことで、地域認証局の管理地域の境界付近など、異なる地域証明書がランダムに配信されるような状況にも効率的に対応することが可能となる。なぜならば、所定の頻度以上で地域証明書を取得するということは、車載端末41がその地域認証局の管理地域に近づいたということが分かるからである。また、地域証明書の取得頻度が低い場合には、悪意者からの送信された偽の地域証明書であるという可能性がある。したがって、上記のような方法をとることによって、地域証明書が正しいものである蓋然性が高い状態のときに、有効性の検証処理を行うようになり、処理が効率的になる。

【0094】

本実施形態では、上記のように過去に有効性が確認された地域証明書を複数記憶しておくことで、地域認証局の管理地域の境界付近など、複数の正当な地域証明書を受信する場所においても効率的に処理を行うことが可能となる。地域証明書を記憶する際に、その地域証明書を用いて署名の検証を今後行う可能性に基づいて、どの地域証明書を記憶しておくか判断するため、効率的な処理が可能となる。

【0095】

また、新しく受信した地域証明書の有効性を検証するタイミングを、所定の頻度以上で地域証明書を取得した後とすることによって、新しい地域証明書を連続して受信できないような場所においても有効性を検証するタイミングを得ることが可能となる。

【0096】

なお、上記のように地域証明書記憶部44に一時的に記憶した地域証明書は、所定の期間受信しなかった場合などに削除することが好ましい。このようにすることで、使用メモリを削減することが可能となる。

【0097】

<変形例>

・認証局の階層

上記の実施形態では、認証局は中央認証局1と地域認証局2しか存在しなかったが、図11に示すように、中央認証局1と地域認証局2の間に広域認証局5、中域認証局6などの中間認証局を持たせることも好ましい。この場合、広域認証局5、中域認証局6はそれぞれ、自局の管理地域内の中域認証局6、地域認証局2に対して電子証明書を発行する。もっとも、中央認証局1と地域認証局2の間の中間認証局の階層はいくつであっても構わない。

【0098】

このように認証局の階層を深めることで、個々の認証局が管理する認証局の数を減らすことができ、認証局における処理が分散される。また、路側機証明書の更新頻度を高くしても、上位に認証局における電子証明書の発行回数は、その電子証明書の有効期間に比べて多くなりすぎることがないので、セキュリティが高まる。

【0099】

また、認証局の階層を深くすると、従来は各階層において電子証明書の検証を行う必要があったが、本実施形態においては、直前に有効性を確認した地域証明書と同一の地域証

明書を受信している間はこの地域証明書を信頼できるものとみなすため、認証処理を高速に行うことができる。すなわち、図10(b)に点線で示すように、従来は、広域証明書・中域証明書・地域証明書・路側機証明書・路側機の署名と5回の検証が必要であるが、本実施形態で地域証明書を信頼した場合には、路側機証明書及び路側機の署名の検証をするだけでよくなる。

【0100】

・GPS(Global Positioning System)の併用

GPSを利用して地域証明書の有効性検証処理を効率化することもできる。地域証明書には、地域認証局の識別子が格納されている。したがって、あらかじめ作成された地域認証局の位置情報データベースを元に、その地域認証局が存在する位置を車載端末は把握することが可能となる。また、車載端末はGPSを用いて、現在の位置を取得することが可能である。

【0101】

このように、車載端末と地域認証局の位置情報を元に、取得した地域証明書の処理方法を変えることが好ましい。例えば、地域認証局の位置が車載端末の現在位置から所定の距離以上離れている場合には、取得した地域証明書を無視することが好ましい。この場合は、地域証明書記憶部44に記憶された地域証明書と一致するかという判断を省略するとよい。また、第1の実施形態では、直前に信頼した地域証明書と異なる地域証明書を所定回数続けて取得した場合にはその地域証明書の有効性を確認するが、上記のように無視した地域証明書は取得しなかったものとみなすことが好ましい。明らかに正しくない地域証明書を取得したことにより、他の処理に悪影響を与えることを防ぐことが可能となる。また、第2の実施形態においても同様に受信しなかったものものとみなすことにより、同様の効果を得ることができる。

【0102】

また、GPSを用いて地域証明書の有効性(正当性)を判断することも好ましい。同じ地域認証局の地域証明書であるとされる2種類以上の地域証明書(1つは正規のものであり、他は虚偽のもの)を受信した場合には、GPSによって地域証明書を受信した位置情報に基づいて、最も広範囲にわたって配布されている地域証明書を正当なものであると判断するとよい。これは、悪意者が偽の電子証明書を広範囲にわたって配布することは困難であるという特徴を利用するものである。また、GPSによる位置情報以外にも、地域証明書を取得した日時や、取得後の走行距離を用いて、最も広範囲にわたって配布されている地域証明書を判断することも好ましい。

【0103】

・地域証明書の検証タイミング

上記の実施形態では、車載端末41が、地域証明書記憶部44に格納されている過去に有効性を確認した地域証明書と異なる地域証明書を、所定の回数続けて取得したとき又は所定の頻度以上で取得したときに、その取得した地域証明書の有効性を検証していた。

【0104】

しかしながら、取得した地域証明書の有効性を検証するタイミングは、これに限られるものではない。車載端末41の地域証明書検証部46は、地域証明書記憶部44に格納されている地域証明書の信頼度を算出し、この算出した信頼度に基づいて取得した地域証明書の有効性を検証するか否か決定しても良い。そして、算出した信頼度によっては、地域証明書記憶部44に格納された地域証明書と同一の地域証明書を取得した場合であっても、この取得した地域証明書の有効性を検証するようにしても良い。

【0105】

「信頼度に基づいて有効性を検証するか否か決定する」とは、例えば、信頼度が所定の値Rhより大きい場合及び所定の値Rl(Rl<Rh)より小さい場合には有効性の検証を行わず、信頼度がRl以上Rh以下の場合に検証を行うことが考えられる。信頼度が所定値Rhよりも大きい場合には検証せずに有効であるとみなすことができ、信頼度が所定値Rlよりも小さい場合には検証せずに無効であるとみなすことができるからである。

【0106】

信頼度の算出方法は、以下のような方法がある。

【0107】

直前に地域証明書の有効性を確認したときからの経過時間に基づいて、経過時間が長いほど信頼度が低いと算出すると良い。また、この経過時間は実際に有効性を確認したときからの経過時間ではなく、上述したように信頼できると直前にみなしたときからの経過時間であっても良い。いずれの場合であっても、有効性が確認された地域証明書、あるいは有効であるとみなした地域証明書を受信してから長い時間が経過するほど、地域証明書の更新や、異なる地域認証局の管理地域に車載端末41が移動した可能性が高くなるため、地域証明書記憶部44に格納された地域証明書の信頼度は低くなる。

【0108】

また、車載端末41はGPS(Global Positioning System)及び、各地域認証局3の

管理地域を示す地図情報を備え、車載端末41が直前に地域証明書の有効性を確認した場所と異なる管理地域に移動したときには、地域証明書記憶部44に格納された地域証明書の信頼度を低く算出する。異なる管理地域に移動した場合には、地域証明書は異なったものになるからである。

【0109】

また、車載端末41が、地域証明書記憶部44に格納されている地域証明書と異なった地域証明書を取得した場合は、最初は地域証明書記憶部44に格納されている地域証明書の信頼度は高いものとして算出する。しかし、車載端末41が、続けて同一の地域証明書を受信するにつれて、地域証明書記憶部44に格納された地域証明書の信頼度を低く算出するようにする。同一の地域証明書を続けて受信するということは、地域証明書が更新されるか、車載端末41が異なる地域認証局の管理地域に移動した蓋然性が高いからである。

【0110】

地域証明書の信頼度の算出方法は、上述したそれぞれの方法を可能な限り組み合わせても良い。

【0111】

このように、地域証明書記憶部44に格納された地域証明書の信頼度を算出し、算出した信頼度に基づいて、地域証明書取得部43が取得した地域証明書の有効性を検証するか否か決定することで、地域証明書記憶部44に格納された地域証明書が無効になった蓋然性が高いときに検証処理を行うことになり、効率的な処理が可能となる。

【図面の簡単な説明】

【0112】

【図1】第1の実施形態における路車間通信システムの概要を示す図である。

【図2】第1の実施形態における基地局の機能ブロックを示す図である。

【図3】第1の実施形態における基地局が配信するデータの構造を示す図である。

【図4】第1の実施形態における車載端末の機能ブロックを示す図である。

【図5】第1の実施形態における車載端末が行う認証処理の流れを示すフローチャートである。

【図6】第1の実施形態における車載端末が行う認証処理の流れを示すフローチャートである。

【図7】第1の実施形態における車載端末が行う認証処理の流れを示すフローチャートである。

【図8】第2の実施形態における地域証明書記憶部のデータ構造を示す図である。

【図9】第2の実施形態における車載端末が行う認証処理の流れを示すフローチャートである。

【図10】本実施形態における認証処理を説明する概略図である。

【図11】本実施形態における路車間通信システムの変形例を示す図である。

【符号の説明】

【0113】

1 中央認証局

2 地域認証局

3 路側機

4 車両

5 広域認証局

6 中域認証局

31 通信部

32 証明書記憶部

33 証明書配信部

34 情報配信部

41 車載端末

42 受信部

43 地域証明書取得部

44 地域証明書記憶部

45 認証部

46 地域証明書検証部

【特許請求の範囲】

【請求項1】

基地局から車載端末に対して情報を配信する際に、車載端末において公開鍵暗号方式を用いて前記情報の正当性を検証する路車間通信システムであって、

地域認証局、基地局、及び車載端末から構成され、

前記地域認証局は、

自局の管理地域に属する前記基地局に対して電子証明書を発行し、

前記基地局は、

自局に電子証明書を発行した地域認証局の電子証明書である地域証明書を前記車載端末に所定の頻度で配信する一方で、

前記情報、該情報に対する署名、及び自局の電子証明書を前記車載端末に配信し、

前記車載端末は、

直前に信頼した前記地域証明書と同じ地域証明書を受信している間は、該地域証明書を信頼できるものとみなし、該地域証明書を用いて前記基地局から配信された情報の正当性を検証する

ことを特徴とする路車間通信システム。

【請求項2】

前記車載端末は、直前に信頼した前記地域証明書と異なる地域証明書を、所定回数続けて受信した場合に、該受信した地域証明書の有効性を検証する

ことを特徴とする請求項1に記載の路車間通信システム。

【請求項3】

前記車載端末は、過去に有効性が確認された地域証明書を記憶し、前記記憶した地域証明書と同じ地域証明書を受信した場合には、該地域証明書を信頼できるものとみなし、該地域証明書を用いて前記基地局から配信された情報の正当性を検証する

ことを特徴とする請求項1に記載の路車間通信システム。

【請求項4】

前記車載端末は、記憶する過去に有効性が確認された地域証明書の数に所定の最大数が設けられており、すでに前記最大数の地域証明書を記憶している際に有効性の確認された地域証明書を新たに記憶するときには、前記記憶した地域証明書を少なくとも1つ削除する

ことを特徴とする請求項3に記載の路車間通信システム。

【請求項5】

前記車載端末は、前記過去に有効性が確認された地域証明書を最後に受信したとき又は記憶したときからの経過時間又は走行距離に基づいて、前記削除する地域証明書を決定する

ことを特徴とする請求項4に記載の路車間通信システム。

【請求項6】

前記車載端末は、前記過去に有効性が確認された地域証明書と異なる地域証明書を、所定の頻度以上の頻度で受信した場合に、該受信した地域証明書の有効性を確認する

ことを特徴とする請求項3〜5のいずれか1項に記載の路車間通信システム。

【請求項7】

前記車載端末は、位置情報取得手段を有し、

受信した地域証明書を発行した地域認証局の管理地域と、前記位置情報取得手段が取得した前記車載端末の位置情報とが所定の距離以上離れている場合には、該地域証明書を無視する

ことを特徴とする請求項1〜6のいずれか1項に記載の路車間通信システム。

【請求項8】

前記基地局は、前記地域証明書を、前記情報の配信頻度よりも低い頻度で配信する

ことを特徴とする請求項1〜7のいずれか1項に記載の路車間通信システム。

【請求項9】

基地局から配信される情報の正当性を、公開鍵暗号方式を用いて検証する車載端末であって、

前記基地局に電子証明書を発行する地域認証局の電子証明書である地域証明書を取得する地域証明書取得手段と、

前記取得した地域証明書の有効性を検証する地域証明書検証手段と、

前記地域証明書検証手段によって直前に有効性が確認された地域証明書を記憶する地域証明書記憶手段を有し、

前記地域証明書取得手段が前記地域証明書記憶手段に記憶された地域証明書と同じ地域証明書を受信している間は、該地域証明書を前記地域証明書検証手段による検証を行うことなく信頼できるものとみなし、該地域証明書を用いて前記基地局から配信された情報の正当性を検証する

ことを特徴とする車載端末。

【請求項10】

前記地域証明書記憶手段に記憶された地域証明書と異なる地域証明書を、前記地域証明書取得手段が所定回数続けて取得したときは、前記取得した地域証明書の有効性を前記地域証明書検証手段によって検証する

ことを特徴とする請求項9に記載の車載端末。

【請求項11】

前記地域証明書記憶手段は、過去に有効性が確認された地域証明書をさらに記憶し、

前記地域証明書取得手段が前記地域証明書記憶手段に記憶された地域証明書と同じ地域証明書を取得した場合には、該地域証明書を前記地域証明書検証手段による検証を行うことなく信頼できるものとみなし、該地域証明書を用いて前記基地局から配信された情報の正当性を検証する

ことを特徴とする請求項9に記載の車載端末。

【請求項12】

前記地域証明書記憶手段は、記憶する地域証明書の数に所定の最大数が設けられており、すでに前記最大数の地域証明書を記録している際に有効性の確認された地域証明書を新たに記憶するときには、前記記憶した地域証明書を少なくとも1つ削除する

ことを特徴とする請求項11に記載の車載端末。

【請求項13】

前記地域証明書記憶手段は、前記過去に有効性が確認された地域証明書を最後に受信したとき又は記憶したときからの経過時間又は走行距離に基づいて、前記削除する地域証明書を決定する

ことを特徴とする請求項12に記載の車載端末。

【請求項14】

前記地域証明書記憶手段に記憶した地域証明書と異なる地域証明書を所定の頻度以上の頻度で受信した場合に、該受信した地域証明書の有効性を前記地域証明書検証手段によって検証する

ことを特徴とする請求項11〜13のいずれか1項に記載の車載端末。

【請求項15】

位置情報取得手段を有し、

前記地域証明書取得手段が取得した地域証明書に格納された地域認証局の管理地域と、前記位置情報取得手段が取得した自車の位置情報とが所定の距離以上離れている場合には、該地域証明書を無視する

ことを特徴とする請求項9〜14のいずれか1項に記載の車載端末。

【請求項16】

地域認証局、基地局、及び車載端末から構成される路車間通信システムにおける、前記基地局から前記車載端末に対して情報を配信する際に、車載端末において公開鍵暗号方式を用いて前記情報の正当性を検証する路車間通信方法であって、

前記地域認証局が、自局の管理地域に属する前記基地局に対して電子証明書を発行し、

前記基地局が、自局に電子証明書を発行した地域認証局の電子証明書である地域証明書を前記車載端末に所定の頻度で配信し、

前記車載端末が、直前に信頼した前記地域証明書と同じ地域証明書を受信している間は、該地域証明書を信頼できるものとみなし、

前記基地局が、前記情報、該情報に対する署名、及び自局の電子証明書を前記車載端末に配信し、

前記車載端末が、前記基地局から前記情報を配信されたときに、前記信頼できるとみなした地域証明書を用いて該情報の正当性を検証する

ことを特徴とする路車間通信方法。

【請求項1】

基地局から車載端末に対して情報を配信する際に、車載端末において公開鍵暗号方式を用いて前記情報の正当性を検証する路車間通信システムであって、

地域認証局、基地局、及び車載端末から構成され、

前記地域認証局は、

自局の管理地域に属する前記基地局に対して電子証明書を発行し、

前記基地局は、

自局に電子証明書を発行した地域認証局の電子証明書である地域証明書を前記車載端末に所定の頻度で配信する一方で、

前記情報、該情報に対する署名、及び自局の電子証明書を前記車載端末に配信し、

前記車載端末は、

直前に信頼した前記地域証明書と同じ地域証明書を受信している間は、該地域証明書を信頼できるものとみなし、該地域証明書を用いて前記基地局から配信された情報の正当性を検証する

ことを特徴とする路車間通信システム。

【請求項2】

前記車載端末は、直前に信頼した前記地域証明書と異なる地域証明書を、所定回数続けて受信した場合に、該受信した地域証明書の有効性を検証する

ことを特徴とする請求項1に記載の路車間通信システム。

【請求項3】

前記車載端末は、過去に有効性が確認された地域証明書を記憶し、前記記憶した地域証明書と同じ地域証明書を受信した場合には、該地域証明書を信頼できるものとみなし、該地域証明書を用いて前記基地局から配信された情報の正当性を検証する

ことを特徴とする請求項1に記載の路車間通信システム。

【請求項4】

前記車載端末は、記憶する過去に有効性が確認された地域証明書の数に所定の最大数が設けられており、すでに前記最大数の地域証明書を記憶している際に有効性の確認された地域証明書を新たに記憶するときには、前記記憶した地域証明書を少なくとも1つ削除する

ことを特徴とする請求項3に記載の路車間通信システム。

【請求項5】

前記車載端末は、前記過去に有効性が確認された地域証明書を最後に受信したとき又は記憶したときからの経過時間又は走行距離に基づいて、前記削除する地域証明書を決定する

ことを特徴とする請求項4に記載の路車間通信システム。

【請求項6】

前記車載端末は、前記過去に有効性が確認された地域証明書と異なる地域証明書を、所定の頻度以上の頻度で受信した場合に、該受信した地域証明書の有効性を確認する

ことを特徴とする請求項3〜5のいずれか1項に記載の路車間通信システム。

【請求項7】

前記車載端末は、位置情報取得手段を有し、

受信した地域証明書を発行した地域認証局の管理地域と、前記位置情報取得手段が取得した前記車載端末の位置情報とが所定の距離以上離れている場合には、該地域証明書を無視する

ことを特徴とする請求項1〜6のいずれか1項に記載の路車間通信システム。

【請求項8】

前記基地局は、前記地域証明書を、前記情報の配信頻度よりも低い頻度で配信する

ことを特徴とする請求項1〜7のいずれか1項に記載の路車間通信システム。

【請求項9】

基地局から配信される情報の正当性を、公開鍵暗号方式を用いて検証する車載端末であって、

前記基地局に電子証明書を発行する地域認証局の電子証明書である地域証明書を取得する地域証明書取得手段と、

前記取得した地域証明書の有効性を検証する地域証明書検証手段と、

前記地域証明書検証手段によって直前に有効性が確認された地域証明書を記憶する地域証明書記憶手段を有し、

前記地域証明書取得手段が前記地域証明書記憶手段に記憶された地域証明書と同じ地域証明書を受信している間は、該地域証明書を前記地域証明書検証手段による検証を行うことなく信頼できるものとみなし、該地域証明書を用いて前記基地局から配信された情報の正当性を検証する

ことを特徴とする車載端末。

【請求項10】

前記地域証明書記憶手段に記憶された地域証明書と異なる地域証明書を、前記地域証明書取得手段が所定回数続けて取得したときは、前記取得した地域証明書の有効性を前記地域証明書検証手段によって検証する

ことを特徴とする請求項9に記載の車載端末。

【請求項11】

前記地域証明書記憶手段は、過去に有効性が確認された地域証明書をさらに記憶し、

前記地域証明書取得手段が前記地域証明書記憶手段に記憶された地域証明書と同じ地域証明書を取得した場合には、該地域証明書を前記地域証明書検証手段による検証を行うことなく信頼できるものとみなし、該地域証明書を用いて前記基地局から配信された情報の正当性を検証する

ことを特徴とする請求項9に記載の車載端末。

【請求項12】

前記地域証明書記憶手段は、記憶する地域証明書の数に所定の最大数が設けられており、すでに前記最大数の地域証明書を記録している際に有効性の確認された地域証明書を新たに記憶するときには、前記記憶した地域証明書を少なくとも1つ削除する

ことを特徴とする請求項11に記載の車載端末。

【請求項13】

前記地域証明書記憶手段は、前記過去に有効性が確認された地域証明書を最後に受信したとき又は記憶したときからの経過時間又は走行距離に基づいて、前記削除する地域証明書を決定する

ことを特徴とする請求項12に記載の車載端末。

【請求項14】

前記地域証明書記憶手段に記憶した地域証明書と異なる地域証明書を所定の頻度以上の頻度で受信した場合に、該受信した地域証明書の有効性を前記地域証明書検証手段によって検証する

ことを特徴とする請求項11〜13のいずれか1項に記載の車載端末。

【請求項15】

位置情報取得手段を有し、

前記地域証明書取得手段が取得した地域証明書に格納された地域認証局の管理地域と、前記位置情報取得手段が取得した自車の位置情報とが所定の距離以上離れている場合には、該地域証明書を無視する

ことを特徴とする請求項9〜14のいずれか1項に記載の車載端末。

【請求項16】

地域認証局、基地局、及び車載端末から構成される路車間通信システムにおける、前記基地局から前記車載端末に対して情報を配信する際に、車載端末において公開鍵暗号方式を用いて前記情報の正当性を検証する路車間通信方法であって、

前記地域認証局が、自局の管理地域に属する前記基地局に対して電子証明書を発行し、

前記基地局が、自局に電子証明書を発行した地域認証局の電子証明書である地域証明書を前記車載端末に所定の頻度で配信し、

前記車載端末が、直前に信頼した前記地域証明書と同じ地域証明書を受信している間は、該地域証明書を信頼できるものとみなし、

前記基地局が、前記情報、該情報に対する署名、及び自局の電子証明書を前記車載端末に配信し、

前記車載端末が、前記基地局から前記情報を配信されたときに、前記信頼できるとみなした地域証明書を用いて該情報の正当性を検証する

ことを特徴とする路車間通信方法。

【図1】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【公開番号】特開2007−88737(P2007−88737A)

【公開日】平成19年4月5日(2007.4.5)

【国際特許分類】

【出願番号】特願2005−274013(P2005−274013)

【出願日】平成17年9月21日(2005.9.21)

【出願人】(502087460)株式会社トヨタIT開発センター (232)

【出願人】(000003207)トヨタ自動車株式会社 (59,920)

【Fターム(参考)】

【公開日】平成19年4月5日(2007.4.5)

【国際特許分類】

【出願日】平成17年9月21日(2005.9.21)

【出願人】(502087460)株式会社トヨタIT開発センター (232)

【出願人】(000003207)トヨタ自動車株式会社 (59,920)

【Fターム(参考)】

[ Back to top ]