通信装置及び通信方法

【課題】 ネットワークに接続する通信装置が送信すべきデータの暗号化を実行するか否かを判定可能とする。

【解決手段】 通信装置が他の通信装置へデータを送信する際に、その通信装置が接続するネットワークと他の通信装置が接続しているネットワークとを検索する。そして、検索の結果に基づいて、決定された通信路に応じて、送信すべきデータの暗号化を実行するか否かを判定し、実行すると判定された場合に、データの少なくとも一部を暗号化して送信する。

【解決手段】 通信装置が他の通信装置へデータを送信する際に、その通信装置が接続するネットワークと他の通信装置が接続しているネットワークとを検索する。そして、検索の結果に基づいて、決定された通信路に応じて、送信すべきデータの暗号化を実行するか否かを判定し、実行すると判定された場合に、データの少なくとも一部を暗号化して送信する。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、通信装置及び通信方法に関する。

【背景技術】

【0002】

データを安全にアップロードしたい場合など、データを暗号化する技術がある。また、データに関係なく、常にSSL、IPSecなどで通信路を暗号化する技術もある。

【0003】

既に、安全な通信路を構築している場合、データそのものの暗号化及び通信路の暗号化といった二重の暗号化が行われている。従来、機器が接続するネットワークとは関係なしに同様の動作を行っている。

【0004】

オフィス環境と移動環境の両方に接続可能な無線移動端末がオフィス環境と移動環境の判別を行い、移動環境に接続した場合、暗号化してオフィス内に設置された情報処理装置にデータを送信する技術が提案されている(例えば、特許文献1参照)。

【0005】

オープンなネットワークに送信されるデータの場合は暗号化を行い、ユーザアクセスが制限されるネットワークに送信されるデータの場合は暗号化を行わない技術が提案されている(例えば、特許文献2参照)。

【特許文献1】特開平10−150453号公報

【特許文献2】特開2000−138703号公報

【発明の開示】

【発明が解決しようとする課題】

【0006】

しかしながら、上記従来例では、現在の接続ネットワーク及び接続先に応じて暗号化を行うか否かを決定していなかった。安全なネットワーク内でも、相手先によっては無駄な暗号化処理が行われるという問題があった。

【0007】

本発明は、ネットワークに接続する通信装置が送信すべきデータの暗号化を実行するか否かを判定可能とすることを目的とする。

【課題を解決するための手段】

【0008】

本発明は、通信装置であって、

他の通信装置へデータを送信する際に、前記通信装置から当該他の通信装置への通信路に応じて、前記データの暗号化を実行するか否かを判定する判定手段と、

前記判定手段によって前記暗号化を実行すると判定された場合に、前記データの少なくとも一部を暗号化する暗号化手段と、

を有することを特徴とする。

【0009】

また、本発明は、通信装置にて実行される通信方法であって、

他の通信装置へデータを送信する際に、前記通信装置から当該他の通信装置への通信路に応じて、前記データの暗号化を実行するか否かを判定する判定工程と、

前記判定工程において前記暗号化を実行すると判定された場合に、前記データの少なくとも一部を暗号化する暗号化工程と、

を有することを特徴とする。

【発明の効果】

【0010】

本発明によれば、ネットワークに接続する通信装置が送信すべきデータの暗号化を実行するか否かを判定可能とすることで、処理を軽減することができる。

【発明を実施するための最良の形態】

【0011】

以下、図面を参照しながら発明を実施するための最良の形態について詳細に説明する。

【0012】

[第1の実施形態]

図1は、第1の実施形態におけるネットワーク構成の一例を示す図である。図1に示すLAN101には、DMS(デジタルメディアサーバ)103、アクセスポイント104、ルータ105が接続されている。また、LAN101は、イーサネット(登録商標)、bluetooth(登録商標)、Zigbee、UWBの複合などでも良い。

【0013】

そして、インターネット100には、ルータ105、ホットスポット106、プロキシサーバ107が接続され、インターネット100はWAN(ワイドエリアネットワーク)、LAN(ローカルエリアネットワーク)、或いはそれらの複合でも良い。

【0014】

通信装置であるネットワーク接続装置102は、アクセスポイント104を介してLAN101に接続可能である。また、ネットワーク接続装置102は、DMS103の検索やM−DMU(モバイルデジタルメディアアップローダ)機能を利用してDMS103に画像をアップロードすることができる。更に、ネットワーク接続装置102は、プロキシサーバ107の検索、TCPを利用してプロキシサーバ107にアップロードすることができる。

【0015】

尚、DMSへのアップロード方法は、M−DMUに限らず、+UP+でも良く、TCPやUDPを利用した他のアップロード方法などでも良い。また、プロキシサーバ107へのアップロード方法は、TCPに限らず、UDP、UDP/IPSec、TCP/IPSec、SSL、TLS、DTLSを利用した他のアップロード方法などでも良い。

【0016】

DMS103は、DLNA(デジタルリビングネットワークアライアンス)に対応し、DMS+Uploadを利用してアップロードされたデータを受信する機能や、データを復号化する機能を備えている。尚、第1の実施形態のDMS103は、DMSに限らず、M−DMS(モバイルデジタルメディアサーバ)を利用しても良い。

【0017】

また、アップロードされたデータを受信する機能は、DMS+Uploadに限らず、M−DMS+Uploadでも良いし、TCPやUDPを利用した他のアップロード方法などでも良い。

【0018】

アクセスポイント104は、LAN101における有線LANと無線LANに接続している。ルータ105は、インターネット100とLAN101の両方に接続し、パケット転送などを制御する。ホットスポット106は、インターネット100と接続された公衆ホットスポットである。また、ホットスポット106は、公衆ホットスポットに限らず、ホテル等の公衆ではない無線LAN、携帯電話を利用した無線LANなどでも良い。

【0019】

プロキシサーバ107は、インターネット100と接続され、ネットワーク接続装置102からデータの転送依頼を受けると、DMS103にデータの転送を行う。

【0020】

ここで、図1に示すネットワーク接続装置102の構成と機能モジュールを、図2及び図3を用いて説明する。

【0021】

図2は、第1の実施形態におけるネットワーク接続装置102の構成の一例を示す図である。ここで第1の実施形態では、ネットワーク接続装置102としてデジタルカメラとして説明するが、これに限定されるものではない。また、図3は、ネットワーク接続装置102における機能モジュールの構成の一例を示す図である。

【0022】

図2に示すネットワーク接続装置102において、200は被写体の光学像を撮像する撮像部、201は撮像部200から出力された撮像画像を所定フォーマットの画像データに変換し、画像データに透かしデータを付与する画像処理部である。202は画像処理部201から出力された画像データに対して所定の高能率符号化(DCT変換、量子化後に可変長符号化)を行う符号化/復号化部である。また、符号化/復号化部202は、記録再生部203から再生された圧縮画像データを伸長復号化し、その画像データを画像処理部201に供給する。

【0023】

203は圧縮符号化された画像データを不図示の記録媒体に記録し、また、記録された画像データを再生する記録再生部である。204はネットワーク接続装置102における処理動作を指示する操作部である。205は制御部であり、マイクロコンピュータと所定のプログラムコードを記憶可能なメモリとを備え、ネットワーク接続装置102を構成する各処理部の動作を制御し、UPnPデバイスに関する処理なども行う。

【0024】

206は撮像部200にて撮像された画像をEVF(電子ビューファインダ)や、液晶パネル等を用いて表示する表示部、207は撮像部200にて撮像された画像データなどを通信するインタフェースである。

【0025】

208はネットワーク接続装置102の機能に関する情報や制御プログラムなどが格納されているROMである。尚、ネットワーク接続装置102は、画像データを符号化する技術として、例えば、JPEG(Joint Photographic Experts Group)方式を用いて圧縮符号化している。209はネットワークインターフェース(NETIF)であり、ネットワークを介して通信装置間のデータ転送を行うための制御や接続状況の診断を行う。

【0026】

ここで、図3に示すネットワーク接続装置102の機能モジュールは、ROM208に格納され、制御部205によって実行される。また、機能モジュールに含まれる一部或いは全部がハードウェア化されていても良い。

【0027】

300はLAN101に接続し、TCP/IPの処理を行うTCP/IP制御部である。301は暗号化判断部である。この暗号化判断部301は、通信パラメータ設定実行部305から通信パラメータ設定で取得した情報に基づき、MACレイヤ検索実行部302に接続可能な無線LANの検索を依頼する。そして、MACレイヤ検索実行部302から検索した結果を受信すると、暗号化判断部301はその結果から、接続するネットワークを決定し、ネットワークに接続する。

【0028】

また、暗号化判断部301は、MACレイヤ検索実行部302の検索結果に応じて、ネットワークレイヤ検索実行部303に検索を依頼する。登録されたSSIDのネットワークに接続している場合、ネットワークレイヤ検索実行部303にSSDPによる検索を依頼し、DMS103を検索する。SSIDはService Set Identifierの略であり、SSDPはSimple Service Discovery Protocolの略である。ここで、暗号化判断部301は、DMS103を発見すると、データをDMS103に直接送信する。

【0029】

また、暗号化判断部301は,登録されたSSIDでないネットワークに接続している場合、ネットワークレイヤ検索実行部303にDNS(Domain Name System)による検索を依頼し、プロキシサーバ107を検索する。ここで、暗号化判断部301は、プロキシサーバ107を発見すると、暗号化実行部304に送信するデータの暗号化を依頼する。暗号化判断部301は、暗号化されたデータをプロキシサーバ107に送信し、DMS103に転送するように、依頼する。

【0030】

302はMACレイヤ実行部であり、SSIDといったネットワーク識別子を利用したMACレイヤにおける検索を実行する。第1の実施形態では、無線LANを利用しているが、これに限らず、bluetooth(登録商標)、Zigbee、UWBなどを利用しても良い。

【0031】

303はネットワーク検索実行部であり、DNS、DDNS(Dynamic DNS)、mDNS、SSDP、WS−Discovery、SIPといったネットワークレイヤにおける検索を実行する。第1の実施形態では、SSDP及びDNSを利用しているが、これに限らず、DDNS、mDNS、WS−Discovery、SIPなどを利用しても良い。WS−DiscoveryはWeb Services Dynamic Discoveryの略で、SIPはSession Initiation Protocolの略である。

【0032】

304は暗号化実行部であり、暗号化判断部301の指示を受け、暗号化を実行する。第1の実施形態では、暗号化実行部304は、暗号化判断部301の依頼を受け、AES(Advanced Encryption Standard)を利用して画像データを暗号化している。しかし、暗号化方式はAESに限らず、DES(Data Encryption Standard)、Triple−DESなどを適用しても良い。

【0033】

305は通信パラメータ設定実行部であり、暗号化判断部301の指示を受けて、通信パラメータ設定を実行する。この通信パラメータ設定実行部305は、DMS103からアクセスポイント104へ接続するためのパラメータやDMS103へアクセスするためのパラメータを受信し、通信パラメータとして設定する。

【0034】

図4は、第1の実施形態におけるネットワーク接続装置102の設定処理を示すフローチャートである。まず、ユーザがアプリケーションを起動し、暗号化判断部301に通信パラメータ設定の開始を要求することで、処理が開始される。

【0035】

ステップS401で、暗号化判断部301がアクセスポイント104とDMS103へアクセスするための通信パラメータ(図5参照)を取得するために、DMS103と通信パラメータ設定を開始する。そして、暗号化判断部301が通信パラメータ設定実行部305に通信パラメータ設定の実行を指示する。

【0036】

次に、ステップS402では、通信パラメータ設定実行部305がDMS103に通信パラメータ設定要求を送信する。一方、DMS103が通信パラメータ設定実行部305からの通信パラメータ設定要求を受信すると、通信パラメータを作成し、通信パラメータ設定実行部305に送信する。

【0037】

そして、ステップS403で、通信パラメータ設定実行部305がDMS103から、通信パラメータを受信し、通信パラメータの保存を行い、この処理を終了する。

【0038】

図5は、第1の実施形態における通信パラメータの一例を示す図である。ネットワークの種類は、無線LANやbluetooth(登録商標)などの無線ネットワークの種類を示し、この例では無線LANを利用している。ネットワーク識別子は、ネットワークを判別するための識別子である。この例では、無線LANを利用しているので、SSIDにより識別される。ここでは、SSID1が設定されている。

【0039】

暗号鍵は、無線ネットワークを暗号化するため、或いは画像を暗号化するために用いる鍵である。この例では、PSK1が設定されている。ホームサーバの発見プロトコルは、ネットワーク識別子で識別されるネットワーク内でホームサーバを発見するために利用するプロトコルである。この例では、ssdpが設定されている。ホームサーバ識別子は、ホームサーバの発見プロトコルによってホームサーバを識別するための識別子である。この例では、ssdpで利用するuuidが設定されている。

【0040】

外部サーバの発見プロトコルは、ネットワーク識別子に対応したネットワークの外から画像をアップロードする際に利用する外部サーバを発見するために利用するプロトコルである。この例では、DNSが設定されている。そして、外部サーバ識別子は、外部サーバの発見プロトコルで利用する外部サーバの識別子である。この例では、URLが設定されている。

【0041】

図5に示す例では、通信パラメータはそれぞれ一つであるが、一つに限らず、複数個のパラメータを持っても良い。例えば、パラメータが複数個の外部サーバの発見プロトコルを持ち、それぞれプロトコルに対応する複数の外部サーバの識別子を持っても良い。

【0042】

図6は、ネットワーク接続装置102及びDMS103の設定処理の通信シーケンスを示す図である。まず、ネットワーク接続装置102が通信パラメータ取得要求メッセージM601をDMS103に送信する。これにより、DMS103は、通信パラメータ取得要求メッセージM601に応じて、通信パラメータ設定プロトコルを実行する。そして、DMS103は、アクセスポイント104の暗号鍵をネットワーク接続装置102に送信する。一方、ネットワーク接続装置102は、DMS103から受信した通信パラメータを設定する。

【0043】

尚、第1の実施形態では、アクセスポイント104の暗号鍵を利用しているが、これに限らず、有線ネットワークに利用する暗号鍵など別の暗号鍵を用いても実現できる。

【0044】

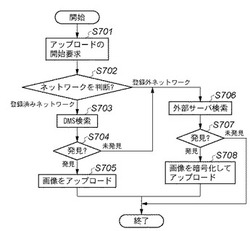

図7は、ネットワーク接続装置102におけるアップロード処理を示すフローチャートである。まず、ステップS701において、ユーザがアプリケーションから暗号化判断部301にアップロードの開始を要求し、暗号化判断部301がアップロードの開始要求を受理すると、ステップS702へ処理を進める。

【0045】

ステップS702では、暗号化判断部301がMACレイヤ検索実行部302にネットワークへの接続を要求する。そして、MACレイヤ検索実行部302が通信パラメータのネットワークの種類から検索するネットワークを無線LANとする。また、MACレイヤ検索実行部302は通信パラメータのネットワーク識別子からSSID1を取得し、そのSSID1に該当するネットワークがあるか否かを判別する。

【0046】

ここでMACレイヤ検索実行部302がSSID1に該当するネットワークを発見すると、登録済みネットワークを発見したとして、ステップS703へ処理を進める。また、MACレイヤ検索実行部302がSSID1に該当するネットワークを発見できないと、登録外ネットワークを発見したとして、ステップS706へ処理を進める。

【0047】

このステップS703では、暗号化判断部301がMACレイヤ検索実行部302から登録済みネットワークに接続したことを知らされ、暗号化判断部301はホームサーバにアップロードすると決定する。そして、暗号化判断部301は、ネットワークレイヤ検索実行部303に対して、ホームサーバの発見プロトコルのssdpと、ホームサーバ識別子を利用したDMSの検索を依頼する。ここで、ホームサーバ識別子は、図5に示すuuid:816c5df0-c2ed-11da-9216-0008741e9394である。

【0048】

ネットワークレイヤ検索実行部303は、DMSの検索要求に応じてDMS検索を実行し、ステップS704へ処理を進める。このステップS704では、ネットワークレイヤ検索実行部303が対応するDMSを発見した場合、発見したDMS情報を暗号化判断部301に伝え、ステップS705へ処理を進める。また、ネットワークレイヤ検索実行部303が対応するDMSを発見できなかった場合、未発見であることを暗号化判断部301に伝え、ステップS706へ処理を進める。

【0049】

ステップS705では、暗号化判断部301はDMS情報に基づき画像をアップロードし、処理を終了する。また、ステップS706では、暗号化判断部301は外部サーバにアップロードすると決定する。そして、暗号化判断部301は、ネットワークレイヤ検索実行部303に対して、外部サーバのプロトコルのDNSと、外部サーバ識別子を利用した外部サーバの検索を依頼する。外部サーバ識別子は、http://server.canon.com/である。ネットワークレイヤ検索実行部303は、外部サーバの検索要求に応じてDNSの検索を実行し、ステップS707へ処理を進める。

【0050】

ステップS707では、ネットワークレイヤ検索実行部303が対応する外部サーバを発見した場合、発見した外部サーバ情報を暗号化判断部301に送り、ステップS708へ処理を進める。また、ネットワークレイヤ検索実行部303が、対応する外部サーバを発見できなかった場合、未発見であることを暗号化判断部301に送り、この処理を終了する。

【0051】

ステップS708で、暗号化判断部301は、暗号化実行部304に画像データの暗号化を依頼する。暗号化実行部304は、暗号鍵であるPSK1を利用して、画像データの暗号化を行う。そして、暗号化実行部304は、暗号化された画像データを暗号化判断部301に送る。これにより、暗号化判断部301は暗号化された画像データを外部サーバにアップロードし、この処理を終了する。

【0052】

次に、ネットワーク接続装置102における動作概要を説明する。画像をアップロードする先の設定指示が行われると、ネットワーク接続装置102は、図4及び図6に従ってDMS103から通信パラメータを受信する。そして、ネットワーク接続装置102は、通信パラメータに含まれる暗号鍵を利用して、アクセスポイント104に接続することができる。

【0053】

ネットワーク接続装置102が画像のアップロードを開始する際に、アクセスポイント104の電波を受信可能な状況な場合、ネットワーク接続装置102は、DMS103に画像をアップロードする。

【0054】

図8は、ネットワーク接続装置102がアクセスポイント104に接続し、DMS103に画像をアップロードするシーケンスを示す図である。ここで、ネットワーク接続装置102は、暗号化判定を行い、画像アップロードメッセージM801をアクセスポイント104を介してDMS103へ送り、画像を平文のままDMS103にアップロードする。尚、ネットワーク接続装置102は、アクセスポイント104に無線接続されている。また、ネットワーク接続装置102とアクセスポイント104の間の無線区間は、暗号鍵によって暗号化されている。

【0055】

図9は、ネットワーク接続装置102が、ホットスポット106の近くに移動した場合を示す構成図である。図9において、ネットワーク接続装置102が画像のアップロード指示を受け付けると、図6に示すフローチャートに従って、登録外のネットワークであるホットスポット106を発見する。ネットワーク接続装置102は、そのホットスポット106に接続し、暗号化した画像をプロキシサーバ107にアップロードする。

【0056】

プロキシサーバ107は、暗号化された画像データを受信し、DMS103に転送する。DMS103は、暗号化された画像データを取得する。DMS103は、必要に応じて暗号化された画像データを共通鍵PSK1により復号化を行う。

【0057】

図10は、ネットワーク接続装置102がホットスポット106に接続し、プロキシサーバ107に画像をアップロードするシーケンスを示す図である。ネットワーク接続装置102は、検索の結果、プロキシサーバ107に画像をアップロードすると判断すると、画像の暗号化処理を行う。そして、ネットワーク接続装置1002は、画像アップロードメッセージM1000をプロキシサーバ107に送信する。画像アップロードメッセージM1000には、暗号化処理が行われたアップロード対象の画像が含まれている。

【0058】

一方、プロキシサーバ107では、画像アップロードメッセージM1000に含まれる暗号化処理が行われたアップロード対象の画像をDMS103に転送する。これにより、DMS103は、暗号化処理が行われた画像データを取得することができる。

【0059】

プロキシサーバ107上では、暗号化された画像データしかないので、画像そのものを覗き見ることができない。このように、本発明では、プロキシサーバ107が悪意のあるサーバであった場合も、画像そのものは暗号化されているため、覗き見られることがなくなるという効果がある。

【0060】

以上のように、ネットワーク接続装置102は、安全にプロキシサーバ107を介したアップロードを行うことができる。

【0061】

[第2の実施形態]

次に、図面を参照しながら本発明に係る第2の実施形態を詳細に説明する。第2の実施形態のネットワーク接続装置102は、無線ネットワークインターフェースと有線ネットワークインターフェースを保持している。尚、第2の実施形態におけるネットワーク構成は、図1に示す第1の実施形態と同じであり、説明は省略する。

【0062】

図11は、第2の実施形態におけるネットワーク接続装置102の機能モジュール構成の一例を示す図である。図11に示す1101は有線ネットワークと無線ネットワークを判別するネットワークインターフェース判断部である。LANにおける有線ネットワークと無線ネットワークの判別を行っているが、これに限るものではない。

【0063】

図12は、第2の実施形態におけるネットワーク接続装置102のアップロード処理を示すフローチャートである。ステップS1201で、ユーザがアプリケーションから暗号化判断部301にアップロードの開始を要求する。暗号化判断部301は、アップロードの開始要求を受理すると、ステップS1202で、ネットワークインターフェース判別部1101に現在利用するネットワークインターフェースの判断を依頼する。ネットワークインターフェース判断部1101は、有線LANを利用すると判断すると、暗号化判断部301に判断結果を伝え、ステップS1204へ処理を進める。また、ネットワークインターフェース判断部1101が無線LANを利用すると判断すると、暗号化判断部301に判断結果を伝え、ステップS1203へ処理を進める。

【0064】

このステップS1203では、暗号化判断部301は、MACレイヤ検索実行部302にネットワークへの接続を要求する。MACレイヤ検索実行部302が通信パラメータのネットワークの種類から検索するネットワークを無線LANとする。また、MACレイヤ検索実行部302は、通信パラメータのネットワーク識別子からSSID1を取得して、SSID1に該当するネットワークがあるか否かを判別する。ここで、MACレイヤ検索実行部302がSSID1に該当するネットワークを発見すると、登録済みネットワークを発見したとしてステップS1204へ処理を進める。MACレイヤ検索実行部302が、SSID1に該当するネットワークを発見できないと、登録外ネットワークを発見したとしてステップS1207へ処理を進める。

【0065】

ステップS1204で、暗号化判断部301がMACレイヤ検索実行部302から登録済みネットワークに接続したことを知らされ、ホームサーバにアップロードすると決定する。暗号化判断部301は、ネットワークレイヤ検索実行部303に対してホームサーバの発見プロトコルのssdpと、ホームサーバ識別子を利用したDMSの検索を依頼する。ここで、ホームサーバ識別子はuuid:816c5df0-c2ed-11da-9216-0008741e9394である。ネットワークレイヤ検索実行部303は、DMSの検索要求に応じて、DMS検索を実行し、ステップS1205へ処理を進める。

【0066】

ステップS1205では、ネットワークレイヤ検索実行部303が、対応するDMSを発見した場合、発見したDMS情報を暗号化判断部301に伝え、ステップS1206へ処理を進める。また、ネットワークレイヤ検索実行部303が、対応するDMSを発見できなかった場合、未発見であることを暗号化判断部301に伝え、ステップS1207へ処理を進める。

【0067】

ステップS1206で、暗号化判断部301は、DMS情報を元に画像をアップロードし、処理を終了する。

【0068】

ステップS1207で、暗号化判断部301は、外部サーバにアップロードすると決定する。暗号化判断部301は、ネットワークレイヤ検索実行部303に対して、外部サーバのプロトコルのDNSと、外部サーバ識別子のhttp://server.canon.com/を利用した外部サーバの検索を依頼する。ネットワークレイヤ検索実行部303は、外部サーバの検索要求に応じて、DNSの検索を実行し、ステップS1208へ処理を進める。

【0069】

ステップS1208で、ネットワークレイヤ検索実行部303が対応する外部サーバを発見した場合、発見した外部サーバ情報を暗号化判断部301に送り、ステップS1209へ処理を進める。ネットワークレイヤ検索実行部303が、対応する外部サーバを発見できなかった場合、未発見であることを暗号化判断部301に送り、処理を終了する。

【0070】

ステップS1209で、暗号化判断部301がアップロードの方法を判断する。DMS103がウェブサーバの機能を持ち、ルータによってNAT設定などが行われている場合、外部に公開することができる。このように、DMS103が公開されている場合、外部にいるネットワーク接続装置102は直接DMS103にアップロードすることが可能になる。また、暗号化判断部301は、DMS103に直接アップロードと判断した場合、ステップS1210へ処理を進める。

【0071】

暗号化判断部301は、プロキシサーバ107を経由してアップロードすると判断した場合、ステップS1211へ処理を進める。尚、プロキシは一例であり、間接的にデータを送信する方法であれば、これに限るものではない。例えば、一時的にサーバに保存した後、DMS103に転送する等を適用することもできる。

【0072】

ステップS1210で、暗号化判断部301は、DMS103とのアップロードに利用する通信路が暗号化されているか否かを判断する。ここで、ネットワーク接続装置102とDMS103の間で既にIPSecが利用されている場合、通信路が暗号化されていると判断する。尚、IPSecは一実施例であり、IPSecに限らず、SSLなどの他の通信路を暗号化する方式を適用することもできる。

【0073】

暗号化判断部301が、アップロードに利用する通信路が暗号化されていると判断すると、ステップS1206へ処理を進める。暗号化判断部301が、アップロードに利用する通信路が暗号化されていないと判断するとステップS1211へ処理を進める。

【0074】

ステップS1211で、暗号化判断部301は、暗号化実行部304に画像データの暗号化を依頼する。暗号化実行部304は、暗号鍵であるPSK1を利用して、画像データの暗号化を行う。暗号化実行部304は、暗号化された画像データを暗号化判断部301に送る。暗号化判断部301は、暗号化された画像データを外部サーバにアップロードし、処理を終了する。

【0075】

図13は、ネットワーク接続装置102がホットスポット106に接続し、IPSecを利用して画像をアップロードするシーケンスを示す図である。この場合、ネットワーク接続装置102はDMS103とIPSecによる安全な通信路を確保している。即ち、ネットワーク接続装置102は安全な通信路を確保していると判断し、アップロードする画像の暗号化を行わない。

【0076】

ネットワーク接続装置102は、安全な通信路を利用して、暗号化されていない画像をコンテンツ取得要求メッセージM1300によりDMS103にアップロードする。DMS103は、画像データを取得することができる。

【0077】

第2の実施形態によれば、二重暗号化などの無駄な処理を抑制し、暗号化処理のオーバヘッドを小さくするといった効果がある。更に、有線ネットワーク、無線ネットワークに対応しており、有線ネットワーク、無線ネットワークを意識する事無く利用でき、操作が簡単になるといった効果がある。

【0078】

[第3の実施形態]

次に、図面を参照しながら本発明に係る第3の実施形態を詳細に説明する。尚、第3の実施形態におけるネットワーク接続装置102の構成は、第2の実施形態と同様であり、その説明は省略する。

【0079】

第3の実施形態の通信パラメータは、複数のホームサーバの発見プロトコルと対応するホームサーバ識別子及び複数の外部サーバの発見プロトコルと対応する外部サーバ識別子を含む。

【0080】

図14は、第3の実施形態における通信パラメータの一例を示す図である。第3の実施形態でも、ネットワーク接続装置102が取得するものとする。

【0081】

ネットワークの種類は、無線LANやbluetooth(登録商標)など無線ネットワークの種類を示す。この例では、無線LANを利用している。説明の便宜上、一つのネットワークの種類しか含まないが、ネットワークの種類を複数個有し、最適なものを選択しても良い。ネットワーク識別子は、ネットワークを判別するための識別子である。この例では、無線LANを利用しているので、SSIDにより識別される。SSID1が設定されている。説明の便宜上、一つネットワーク識別子しか含まないが、ネットワーク識別子を複数個有し、最適なものを選択しても良い。

【0082】

暗号鍵は、無線ネットワークを暗号化するためや画像を暗号化するために利用する鍵である。この例では、PSK1が設定されている。第一のホームサーバの発見プロトコルは、ネットワーク識別子に示したネットワーク内でホームサーバを発見するために利用するプロトコルである。この例では、ssdpが設定されている。第一のホームサーバ識別子は、ホームサーバの発見プロトコルによってホームサーバを識別するための識別子である。この例では、ssdpで利用するuuidが設定されている。

【0083】

第二のホームサーバの発見プロトコルは、ネットワーク識別子に示すネットワーク内でホームサーバを発見するために利用するプロトコルである。この例では、mDNSが設定されている。第二のホームサーバ識別子は、ホームサーバの発見プロトコルによってホームサーバを識別するための識別子である。この例では、mDNSで利用するURLが設定されている。

【0084】

第一の外部サーバの発見プロトコルは、ネットワーク識別子に対応したネットワーク外から画像をアップロードする際に利用する外部サーバを発見するために利用するプロトコルである。この例では、DNSが設定されている。第一の外部サーバ識別子は、外部サーバの発見プロトコルで利用する外部サーバの識別子である。この例では、URLが設定されている。

【0085】

第二の外部サーバの発見プロトコルは、ネットワーク識別子に対応したネットワーク外から画像をアップロードする際に利用する外部サーバを発見するために利用するプロトコルである。この例では、SIPが設定されている。第二の外部サーバ識別子は、外部サーバの発見プロトコルで利用する外部サーバの識別子である。この例では、SIPのURIが設定されている。

【0086】

図15は、第3の実施形態におけるネットワーク接続装置102のアップロード処理を示すフローチャートである。ステップS1501で、ユーザがアプリケーションから暗号化判断部301にアップロードの開始を要求する。暗号化判断部301が、アップロードの開始要求を受理すると、ステップS1502へ処理を進める。

【0087】

ステップS1502で、暗号化判断部301は、ネットワークインターフェース判別部1101に現在利用するネットワークインターフェースの判断を依頼する。ネットワークインターフェース判別部1101が、有線LANを利用すると判断すると、暗号化判断部301に判断結果を伝え、ステップS1504へ処理を進める。ネットワークインターフェース判別部1101が無線LANを利用すると判断すると、暗号化判断部301に判断結果を伝え、ステップS1503へ処理を進める。

【0088】

説明の便宜上、ネットワークの種類とネットワーク識別子を一つしか持っていないが、一つに限らず、複数のネットワークの種類とネットワーク識別子を保持しても良い。その場合、ステップS1502で、複数のネットワークの種類とネットワーク識別子から最適なネットワークを選択し、複数のネットワークの内、一つ以上のネットワークを検索する。

【0089】

ステップS1503で、暗号化判断部301は、MACレイヤ検索実行部302にネットワークへの接続を要求する。MACレイヤ検索実行部302は、通信パラメータのネットワークの種類から検索するネットワークを無線LANとする。また、MACレイヤ検索実行部302は、通信パラメータのネットワーク識別子からSSID1を取得し、SSID1に該当するネットワークがあるか否かを判別する。MACレイヤ検索実行部302が、SSID1に該当するネットワークを発見すると、登録済みネットワークを発見したとしてステップS1504へ処理を進める。MACレイヤ検索実行部302が、SSID1に該当するネットワークを発見できないと、登録外ネットワークを発見したとしてステップS1509へ処理を進める。

【0090】

ステップS1504で、暗号化判断部301は、MACレイヤ検索実行部302から登録済みネットワークに接続したことを知らされる。暗号化判断部301は、DMS103にアップロードすると決定する。次に、暗号化判断部301は、通信パラメータからDMS103を発見するパラメータを決定する。ここでは、第一のホームサーバの発見プロトコルと第一のホームサーバ識別子を利用する。これらの第一の発見プロトコルを実行済みの場合、暗号化判断部301は、第二のホームサーバの発見プロトコルと第二のホームサーバ識別子を利用する。

【0091】

説明の便宜上、順番に実行しているが、これに限らず、同時に検索を行っても良いし、第二のホームサーバの発見プロトコルと第二のホームサーバ識別子から利用しても良い。また、パラメータの選択方法による制限はない。例えば、どのネットワークに接続しているかにより、検索方法を変更しても良い。また、前回検索で発見できたパラメータを記憶しておき、そのパラメータで実行しても良い。

【0092】

ステップS1205で、暗号化判断部301は、MACレイヤ検索実行部302から登録済みネットワークに接続したことを知らされる。暗号化判断部301は、ホームサーバにアップロードすると決定する。暗号化判断部301は、ネットワークレイヤ検索実行部303に対して、ステップS1504で決定されたホームサーバの発見プロトコルと、ステップS1504で決定されたホームサーバ識別子を利用したDMSの検索を依頼する。ネットワークレイヤ検索実行部303は、DMSの検索要求に応じて、DMS検索を実行し、ステップS1506へ処理を進める。

【0093】

ステップS1506で、ネットワークレイヤ検索実行部303が、対応するDMSを発見した場合、発見したDMS情報を暗号化判断部301に伝え、ステップS1507に進む。ネットワークレイヤ検索実行部303が、対応するDMSを発見できなかった場合、未発見であることを暗号化判断部301に伝え、ステップS1508へ処理を進める。

【0094】

ステップS1507で、暗号化判断部301は、発見されたDMS情報を元に画像をアップロードし、処理を終了する。

【0095】

ステップS1508で、暗号化判断部301は、検索を実行していないホームサーバのパラメータが存在するか否かを判断する。暗号化判断部301が検索を実行していない自宅パラメータが存在すると判断すると、ステップS1504へ処理を進める。暗号化判断部301が検索を実行していないホームサーバのパラメータが存在すると判断すると、ステップS1509へ処理を進める。

【0096】

ステップS1509で、暗号化判断部301は、登録外ネットワークに接続したと判断する。暗号化判断部301は、プロキシサーバ107にアップロードすると決定する。次に、暗号化判断部301は、通信パラメータからプロキシサーバ107を発見するパラメータを決定する。ここでは、第一の外部サーバの発見プロトコルと第一の外部サーバ識別子を利用する。第一の外部サーバの発見プロトコルを実行済みの場合、暗号化判断部301は、第二の外部サーバの発見プロトコルと第二の外部サーバ識別子を利用する。

【0097】

説明の便宜上、順番に実行しているが、これに限らず、同時に検索を行っても良いし、第二の外部サーバの発見プロトコルと第二の外部サーバ識別子から利用しても良い。この例では、パラメータの選択方法による制限はない。例えば、どのネットワークに接続しているかにより、検索方法を変更しても良い。また、前回検索で発見できたパラメータを記憶しておき、そのパラメータで実行しても良い。

【0098】

ステップS1510で、暗号化判断部301は、ネットワークレイヤ検索実行部303に対して、ステップS1509で決定した外部サーバの発見プロトコルと、外部サーバ識別子を利用した外部サーバの検索を依頼する。ネットワークレイヤ検索実行部303は、外部サーバの検索要求に応じて、プロキシサーバ107の検索を実行し、ステップS1511へ処理を進める。

【0099】

ステップS1511で、ネットワークレイヤ検索実行部303が、対応する外部サーバを発見した場合、発見した外部サーバ情報を暗号化判断部301に送り、ステップS1513へ処理を進める。ネットワークレイヤ検索実行部303が、対応する外部サーバを発見できなかった場合、未発見であることを暗号化判断部301に送り、ステップS1512へ処理を進める。

【0100】

ステップS1512で、暗号化判断部301は、検索を実行していない外部サーバのパラメータが存在するか否かを判断する。暗号化判断部301が検索を実行していない自宅パラメータが存在すると判断すると、ステップS1504へ処理を進める。暗号化判断部301が検索を実行していない外部サーバのパラメータが存在すると判断すると、ステップS1509へ処理を進める。

【0101】

ステップS1513で、暗号化判断部301が、アップロードの方法を判断する。DMS103がウェブサーバの機能を持ち、ルータによってNAT設定などが行われている場合、外部に公開することができる。このようにDMS103が公開されている場合、外部にいるネットワーク接続装置102は直接DMS103にアップロードすることが可能になる。

【0102】

暗号化判断部301は、DMS103に直接アップロードと判断した場合、ステップS1514へ処理を進める。暗号化判断部301は、プロキシサーバ107を経由してアップロードすると判断した場合、ステップS1515へ処理を進める。プロキシは一例であり、間接的にデータを送信する方法であれば、これに限るものではない。例えば、一時的にサーバに保存した後、DMS103に転送する等を適用することもできる。

【0103】

ステップS1514で、暗号化判断部301は、DMS103とのアップロードに利用する通信路が暗号化されているか否かを判断する。ネットワーク接続装置102とDMS103の間で既にIPSecが利用されている場合、通信路が暗号化されていると判断する。本実施形態において、IPSecは一例であり、IPSecに限らず、SSLなどの他の通信路を暗号化する方式を適用することもできる。暗号化判断部301が、アップロードに利用する通信路が暗号化されていると判断すると、ステップS1507へ処理を進める。暗号化判断部301が、アップロードに利用する通信路が暗号化されていないと判断するとステップS1515へ処理を進める。

【0104】

ステップS1515で、暗号化判断部301は、暗号化実行部304に画像データの暗号化を依頼する。暗号化実行部304は、暗号鍵であるPSK1を利用して、画像データの暗号化を行う。暗号化実行部304は、暗号化された画像データを暗号化判断部301に送る。暗号化判断部301は、暗号化された画像データを外部サーバにアップロードし、処理を終了する。

【0105】

第3の実施形態によれば、複数の検索を実行することによる無駄な処理を抑制するといった効果がある。結果として、暗号化判断までの時間が短くなり、データ送信までの時間を短縮できるという効果がある。

【0106】

[第4の実施形態]

次に、図面を参照しながら本発明に係る第4の実施形態を詳細に説明する。

【0107】

図16は、第4の実施形態におけるネットワークの構成の一例を示す図である。ネットワーク接続装置1600及びViewer1601以外は第1の実施形態と同様の構成になっている。

【0108】

ネットワーク接続装置1600は、LAN101を介してアクセスポイント104と接続している。また、LAN101を介してルータ105に接続しており、インターネット100を介した通信が可能である。

【0109】

更に、ネットワーク接続装置1600は無線LANの通信パラメータ提供機能も所持しており、無線LANの通信パラメータ設定プロトコルを用いて、通信パラメータの提供を行う。この例では、無線LANの通信パラメータ設定プロトコルを用いてアクセスポイント104の無線LAN通信パラメータが提供可能である。

【0110】

更に、ネットワーク接続装置1600はDMSの機能を有しており、画像等のコンテンツをDMP(デジタルメディアプレーヤ)等に提供可能である。

【0111】

Viewer1601は無線LAN通信機能を有しており、アクセスポイント104を介してLAN101に接続することができる。また、Viewer1601は、DMPの機能を有しており、DMS(ネットワーク接続装置)1600を検索し、DMSのコンテンツを再生することができる。

【0112】

また、Viewer1601は無線LANの通信パラメータ設定プロトコルを有しており、ネットワーク接続装置1600との間で通信パラメータ設定プロトコルの実行が可能である。

【0113】

尚、ネットワーク接続装置1600及びViewer1601以外は第1の実施形態と同様であり、説明は省略する。

【0114】

図17は、第4の実施形態におけるネットワーク接続装置1600の構成の一例を示す図である。1700は通信等によってネットワーク装置1600に転送された画像を所定フォーマットの画像データに変換し、画像データに透かしデータを付与する画像処理部である。1701は画像処理部1700から出力された画像データに対して所定の高能率符号化(例えば、DCT変換、量子化後に可変長符号化)を行う符号化/復号化部である。符号化/復号化部1701は圧縮画像データを画像記憶部1702へ転送或いは画像記憶部1702から取得した画像データの符号化/復号化も行う。画像記憶部1702は画像を記憶し、要求に応じて画像の供給を行う。

【0115】

また、1703はネットワーク接続装置1600における処理動作を指示する操作部である。1704はマイクロコンピュータと所定のプログラムコードを記憶可能なメモリとを具備し、ネットワーク接続装置1600を構成する各処理部の動作を制御し、UPnPデバイスに関する処理なども行う。

【0116】

1705は画像処理部1700にて画像記憶部1702から取得され、画像処理された画像データなどを通信するインタフェースである。1706はネットワーク接続装置1600の機能に関する情報が格納されているROMである。1707はネットワークインタフェースであり、ネットワークを介して情報処理装置間のデータ転送を行うための制御や接続状況の診断を行う。尚、ネットワーク接続装置1600は、画像データを符号化する技術として、例えばJPEG方式を用いて圧縮符号化している。

【0117】

図18は、第4の実施形態におけるネットワーク接続装置1600のモジュール構成を示す図である。ネットワーク接続装置1600のモジュールは、ROM1706に記憶され、制御部1704によって実行される。ネットワーク接続装置1600のモジュールに含まれる一部或いは全部がハードウェア化されていても良い。

【0118】

通信制御部1800は、LAN101に接続し、他の通信装置と通信処理を行う。要求元判断部1801は他の通信装置からの画像データの要求メッセージを受信し、その要求メッセージの要求元が同一のサブネットワーク内にあるか否かを判断する。また、要求元とセキュアな通信が確立されているか否かの判断や要求元に画像データを送信するか否かの判定も可能である。

【0119】

暗号化判断部1802は、要求元判断部1801及び管理部1805の情報に基づいて要求された画像データの暗号化を行うか否かの判断を行う。暗号化実行部1803は暗号化判断部1802により暗号化を行うことが決定された場合に、管理部1805の情報を用いて画像データの暗号化を行う。

【0120】

通信パラメータ設定プロトコル実行部1804は、通信パラメータ設定プロトコルの開始メッセージを受信し、通信パラメータ設定プロトコル処理を行う。通信パラメータ設定プロトコル処理が正常に終了した端末装置にアクセスポイントの通信パラメータの提供を行う。

【0121】

管理部1805は、通信パラメータ設定プロトコル実行部1804にて通信パラメータ設定を行った端末情報の登録及び管理を行う。ここで、端末の管理情報として、端末識別子と提供した通信パラメータ内に含まれる共通鍵の情報が登録端末リストとして登録及び管理される。また、管理情報は暗号化判断部1802及び暗号化実行部1803にて利用される。

【0122】

ここで、第4の実施形態では、Viewer1601がアクセスポイント104に無線LANで接続し、ネットワーク接続装置1600から画像コンテンツをダウンロードし、Viewer1601にて画像の再生を行うものとする。

【0123】

この際、Viewer1601は、アクセスポイント104との無線LANの通信パラメータをアクセスポイント104及びネットワーク接続装置1600との間で通信パラメータ設定プロトコルによって取得する。

【0124】

以下、第4の実施形態における動作例を、図19、図20、図21、図22及び図23を用いて説明する。

【0125】

図19は、第4の実施形態におけるネットワーク接続装置1600の通信パラメータ設定処理を示すフローチャートである。ネットワーク接続装置1600が無線ALN端末から通信パラメータ取得要求を受信すると(S1901)、通信パラメータ設定プロトコル処理を開始する(S1902)。通信パラメータ設定プロトコル処理が正常に処理されると、ネットワーク接続装置1600に登録されているアクセスポイントの通信パラメータを通信パラメータ取得要求元へ転送する。

【0126】

次に、通信パラメータ設定プロトコル処理の後、登録端末リストに登録されている端末か否かの判定を行う(S1903)。判定の結果、登録端末リストに未登録の端末である場合は、端末情報(端末識別子)及び送信した通信パラメータ内に含まれる共通鍵を登録端末リストに新規登録端末として登録する(S1905)。一方、登録端末リストに登録済みの端末の場合には、端末情報に応じた共通鍵の更新を行う(S1904)。そして、端末リストへの登録が終了後、通信パラメータ設定処理を終了する。

【0127】

図20は、第4の実施形態におけるネットワーク接続装置1600のダウンロード処理を示すフローチャートである。ステップS2001で、ダウンロード要求を受信すると、ステップS2002へ処理を進める。ステップS2002では、受信したダウンロード要求の要求元端末が登録端末リストに登録済みの端末か否かの判定を行う。この登録済みの端末か否かはMACアドレスを登録端末識別子として判定処理に用いる。ここでは、ダウンロード要求のメッセージに要求元端末のMACアドレスを含め、そのMACアドレスと登録端末リストのMACアドレスとの比較により、登録端末か否かの判定を行う。

【0128】

判定の結果、登録端末と判定された場合には、ステップS2003へ処理を進めるが、登録端末ではないと判定された場合には、ステップS2007へ処理を進める。ステップS2007では、ダウンロード拒否の旨を含めたダウンロード応答を送信し、この処理を終了する。

【0129】

一方、ステップS2003では、ダウンロード要求送信元端末が同一のサブネット内にあるか否かのネットワーク判定処理を行う。このネットワーク判定処理において、同一のサブネット内であると判定された場合には、ステップS2005へ処理を進めるが、同一のサブネット内でないと判定された場合には、ステップS2004へ処理を進める。

【0130】

ステップS2004では、要求元との通信がセキュアか否かの判定を行う。セキュアか否かとは、例えばSSLを用いた通信か否かを判定する。判定の結果、通信がセキュアであると判定された場合は、ステップS2005へ処理を進める。一方、通信がセキュアでないと判定された場合は、ステップS2006へ処理を進める。

【0131】

ステップS2005では、要求された画像を暗号化せずに送信する旨を含めたダウンロード応答を送信し、ステップS2009へ処理を進める。一方、ステップS2006では、要求された画像を暗号化して送信する旨を含めたダウンロード応答を送信し、ステップS2008へ処理を進める。そして、ステップS2008で、要求された画像を登録端末リストに登録されている端末識別子に対応した共通鍵を用いて画像を暗号化し、ステップS2009へ処理を進める。最後に、ステップS2009では、要求された画像の送信を行い、この処理を終了する。

【0132】

図21は、Viewer1601、アクセスポイント104、ネットワーク接続装置1600間の通信パラメータ設定及びコンテンツ転送のシーケンスを示す図である。まず、Viewer1601がアクセスポイント104との通信パラメータを取得するために、通信パラメータ取得要求メッセージM2101を送信する。そして、アクセスポイント104が通信パラメータ取得要求メッセージM2101をネットワーク接続装置1600へ転送する。

【0133】

次に、ネットワーク接続装置1600が通信パラメータ取得要求メッセージM2101を受信すると、Viewer1601とアクセスポイント104を介して通信パラメータ設定プロトコルM2102を開始する。そして、通信パラメータ設定プロトコル処理によりViewer1601はアクセスポイント104の通信パラメータを取得する。第4の実施形態におけるアクセスポイント104の通信パラメータを図22に示す。

【0134】

図22は、第4の実施形態におけるネットワーク接続装置1600が所持するアクセスポイント104の通信パラメータを示す図である。

【0135】

ネットワーク識別子は、ネットワークを判別するための識別子である。ここでは、無線LANを利用しているため、SSIDにより識別される。SSID2が設定される。

【0136】

暗号鍵は無線LANネットワークを暗号化するための共通鍵である。この共通鍵を用いてコンテンツの暗号化も行われる。

【0137】

認証方式は無線LANネットワーク暗号化に用いられる認証方式が記載される。ここでは、WPA−PSKが設定されている。

【0138】

暗号方式は無線LANネットワークの暗号化に用いられる暗号方式である。ここでは、TKIPが設定されている。

【0139】

更には、拡張としてデバイス情報等も含むことが可能である。ここでは、ネットワーク接続装置1600のデバイス情報としてDMSである旨が設定されている。

【0140】

次に、Viewer1601はアクセスポイント104の通信パラメータを取得した後、自機器にこの通信パラメータを設定することによりアクセスポイント104を介したデータ通信が可能になる。その際、Viewer1601とアクセスポイント104との間は、通信パラメータに設定されている暗号方式・暗号鍵等によってセキュアな通信路が確立される。

【0141】

その後、ネットワーク接続装置1600は通信パラメータ設定プロトコル処理が正常に終了した端末を登録端末リスト(図23)に登録する。第4の実施形態では、登録端末として端末のMACアドレスを登録する。

【0142】

図23に示す例では、Viewer1601のMACアドレス00:FE:98:DC:76:BAが登録端末リストに登録される。また、登録には提供した通信パラメータの共通鍵(PSK2)も共に登録される。

【0143】

Viewer1601は通信パラメータ設定処理が終了した後、ネットワーク接続装置1600が所持するコンテンツの取得要求として、コンテンツ取得要求メッセージM2103を送信する。ここで、Viewer1601は自MACアドレス(00:FE:98:DC:76:BA)をコンテンツ取得要求メッセージM2101のペイロード内に含めて送信するものとする。

【0144】

そして、ネットワーク接続装置1600がコンテンツ取得要求メッセージM2103を受信すると、コンテンツの暗号化を行うか否かの暗号化判定処理を行う。

【0145】

まず、登録端末か否かの登録端末判定処理(図20のS2002)を行う。コンテンツ取得要求メッセージM2101のペイロード内に含まれるMACアドレスが登録端末リストに登録されているか否かの判定を行う。ここでViewer1601のMACアドレスは登録端末リストに登録されているので、登録端末リストに登録済みの端末であると判定される。

【0146】

次に、ネットワーク接続装置1600は登録端末判定処理の後、ネットワーク判定処理を行う。ここでは、登録端末リストに登録された端末かをコンテンツ取得要求メッセージM2101のEtherヘッダに含まれる送信元MACアドレスと登録端末リストの登録端末のMACアドレスとの比較を行う。

【0147】

ここで、コンテンツ取得要求メッセージのEtherヘッダの送信元MACアドレスはViewer1601のMACアドレス(00:FE:98:DC:76:BA)であり、登録端末のMACアドレスであると判定される。従って、Viewer1601は同一のサブネット内の端末と判断され、コンテンツの暗号化は行わないと判定される。

【0148】

ネットワーク接続装置1600はコンテンツ取得要求メッセージM2103の応答として、コンテンツ取得応答メッセージM2104をViewer1601へ送信する。第4の実施形態では、コンテンツ取得応答メッセージM2104にはコンテンツを非暗号化で送信する旨のメッセージが含まれる。

【0149】

次に、コンテンツ取得応答メッセージM2104を送信した後、ネットワーク接続装置1600は要求されたコンテンツを暗号化せずに、Viewer1601へ送信する(M2104)。

【0150】

次に、第4の実施形態における他の動作例を説明する。この例では、ネットワーク接続装置1600の登録端末リストに登録済みのViewer1601がホットスポット106のエリアに移動し、ホットスポット106からインターネットを経由してコンテンツをダウンロードする。

【0151】

また、Viewer1601がホットスポット106に無線LANにて接続しており、ネットワーク接続装置1600と接続するための情報が予め設定されているものとする。ここで、接続するための情報は、例えばルータ105を介してネットワーク接続装置1600と通信可能なポート情報やネットワーク接続装置1600のdDNS(dynamic DNS)情報・URL情報などである。この情報を用いてViewer1601はネットワーク接続装置1600と接続し、通信路が確立されているものとする。

【0152】

図24は、Viewer1601、ホットスポット106、ルータ105、ネットワーク接続装置1600間の通信パラメータ設定及びダウンロードのシーケンスを示す図である。まず、Viewer1601からホットスポット106、インターネット100、ルータ105を介してネットワーク接続装置1600にコンテンツ取得要求メッセージM2201を送信する。ここでは、Viewer1601は自MACアドレス(00:FE:98:DC:76:BA)をコンテンツ取得要求メッセージM2201のペイロード内に含めて送信するものとする。

【0153】

ネットワーク接続装置1600はコンテンツ取得要求メッセージM2201を受信すると、暗号化判定処理を行う。まず、登録端末か否かの登録端末判定処理を行う。具体的には、コンテンツ取得要求メッセージM2201のペイロード内に含まれるMACアドレスが登録端末リストに登録されているか否かの判定を行う。ここで、Viewer1601のMACアドレスは登録端末リストに登録されているので、登録端末リストに登録済みの端末であると判定される。

【0154】

次に、ネットワーク接続装置1600は登録端末判定処理の後、ネットワーク判定処理を行う。ここでは、登録端末リストに登録された端末かをコンテンツ取得要求メッセージM2201のEtherヘッダに含まれる送信元MACアドレスと登録端末リストの登録端末のMACアドレスとの比較を行う。

【0155】

コンテンツ取得要求メッセージのEtherヘッダの送信元MACアドレスはViewer1601から送信された直後は、Viewer1601のMACアドレス(00:FE:98:DC:76:BA)である。しかし、コンテンツ取得要求メッセージのEtherヘッダの送信元MACアドレスは、ルータ105を介した際にルータ105のMACアドレスに書き換えられる。

【0156】

そのため、ネットワーク接続装置1600に到着したコンテンツ取得要求メッセージM2201のEtherヘッダの送信元MACアドレスはViewer1600のMACアドレスと異なるため、同一のサブネット外からの要求であると判定する。

【0157】

第4の実施形態では、登録端末判定処理の後にネットワーク判定処理を行っているが、先にネットワーク判定処理を行っても良く、これに限るものではない。

【0158】

ここで、同一のサブネット外からのコンテンツ取得要求であると判定されると、ネットワーク接続装置1600とViewer1601間の通信がセキュアか否かが判定される。これは、例えばSSLやIPsec等による通信が行われている否かである。セキュアか否かはポリシー等によって判断しても良い。

【0159】

第4の実施形態では、セキュアな通信は行われていないものとする。セキュアな通信が行われていないと判定されたため、ネットワーク接続装置1600は登録端末リストに登録されている端末に対応した共通鍵(PSK2)にて要求されたコンテンツを暗号化して送信を行うと判定する。

【0160】

次に、ネットワーク接続装置1600はコンテンツを暗号化して送信する旨を含めたコンテンツ取得応答メッセージM2202をViewer1601に送信する。そして、ネットワーク接続装置1600は要求されたコンテンツを共通鍵(PSK2)で暗号化し、Viewer1601に送信する。

【0161】

尚、実施形態では、登録端末でない端末にはデータ提供を拒否するようにしているが、登録端末でない場合には、画像データを暗号化せずに送信するようにしても良い。

【0162】

また、登録端末判定処理を行っているが、登録端末判定を行わずに処理を継続しても良い。

【0163】

更に、通信がセキュアか否かの判定によって、暗号化を行うか否かを判定しているが、通信がセキュアか否かの判定を行わずに処理を継続しても良い。

【0164】

また、コンテンツ取得応答メッセージにコンテンツ暗号化有無のメッセージを含んでいるが、暗号化の有無を含まなくても良く、コンテンツ取得応答メッセージを送信しなくても良い。

【0165】

更に、登録端末判定処理にコンテンツ取得要求メッセージ内のペイロードにMACアドレスを含めることで登録端末か否かの判定を行ったが、登録端末を識別できるものであれば良く、これに限るものではない。

【0166】

また、ネットワーク判定処理にEtherフレームの送信元MACアドレスと登録端末リストに登録されているMACアドレスの比較を行ったが、同一のサブネットか否か判別できれば良く、これに限るものではない。例えば、IPアドレスを用いて判別しても良く、サブネットマスクやIPv6のRA(Router Advertise)等で同一のサブネットか否かを判別しても良い。

【0167】

更に、同一のサブネットワーク内にある端末か否かを判定できるプロトコルを用いて判別してもよい。例えば、LLDP(Link Layer Discovery Protocol :IEEE802.1AB)等のプロトコルを用いて、同一のサブネットワークか否かを判定しても良い。更に、特定プロトコルを受信した場合に同一のサブネットワークかを判定しても良い。例えば、ssdpを受信した場合は同一のサブネットワークと判定しても良い。

【0168】

また、通信パラメータとして無線LANの場合を示したが、これに限るものではなく、例えばBluetooth(登録商標)でも良い。

【0169】

更に、通信パラメータの提供方法に無線LANを用いた提供方法を説明したが、これに限るものではなく、端末装置に通信パラメータを提供可能であれば良い。例えば、USBメモリやNFC(Near Field Communication)等でパラメータの提供を行っても良い。

【0170】

上述したように、通信パラメータ設定時に通信パラメータ内の共通鍵を登録端末リストに端末毎に記録する。そして、コンテンツ要求があった場合に、同一のサブネット内からの要求かを判断し、同一のサブネット外からの要求である場合に端末毎の共通鍵でコンテンツを暗号化して送信を行うため、セキュリティ性及び利便性が向上する。

【0171】

[他の実施形態]

前述した実施形態の機能を実現するソフトウェアのプログラムコードを記録した記録媒体を、システム或いは装置に供給し、そのシステム或いは装置のコンピュータ(CPU若しくはMPU)が記録媒体に格納されたプログラムコードを読出し実行する。これによっても、本発明の目的が達成されることは言うまでもない。

【0172】

この場合、コンピュータ読み取り可能な記録媒体から読出されたプログラムコード自体が前述した実施形態の機能を実現することになり、そのプログラムコードを記憶した記録媒体は本発明を構成することになる。

【0173】

このプログラムコードを供給するための記録媒体として、例えばフレキシブルディスク、ハードディスク、光ディスク、光磁気ディスク、CD−ROM、CD−R、磁気テープ、不揮発性のメモリカード、ROMなどを用いることができる。

【0174】

また、コンピュータが読出したプログラムコードを実行することにより、前述した実施形態の機能が実現されるだけでなく、次の場合も含まれることは言うまでもない。即ち、プログラムコードの指示に基づき、コンピュータ上で稼働しているOS(オペレーティングシステム)などが実際の処理の一部又は全部を行い、その処理により前述した実施形態の機能が実現される場合である。

【0175】

更に、記録媒体から読出されたプログラムコードがコンピュータに挿入された機能拡張ボードやコンピュータに接続された機能拡張ユニットに備わるメモリに書込む。その後、そのプログラムコードの指示に基づき、その機能拡張ボードや機能拡張ユニットに備わるCPUなどが実際の処理の一部又は全部を行い、その処理により前述した実施形態の機能が実現される場合も含まれることは言うまでもない。

【図面の簡単な説明】

【0176】

【図1】第1の実施形態におけるネットワーク構成の一例を示す図である。

【図2】第1の実施形態におけるネットワーク接続装置102の構成の一例を示す図である。

【図3】第1の実施形態におけるネットワーク接続装置102の機能モジュールを示す図である。

【図4】第1の実施形態におけるネットワーク接続装置102の設定処理を示すフローチャートである。

【図5】第1の実施形態における通信パラメータの一例を示す図である。

【図6】ネットワーク接続装置102及びDMS103の設定処理の通信シーケンスを示す図である。

【図7】ネットワーク接続装置102におけるアップロード処理を示すフローチャートである。

【図8】ネットワーク接続装置102がアクセスポイント104に接続し、DMS103に画像をアップロードするシーケンスを示す図である。

【図9】ネットワーク接続装置102が、ホットスポット106の近くに移動した場合を示す構成図である。

【図10】ネットワーク接続装置102がホットスポット106に接続し、プロキシサーバ107に画像をアップロードするシーケンスを示す図である。

【図11】第2の実施形態におけるネットワーク接続装置102の機能モジュール構成の一例を示す図である。

【図12】第2の実施形態におけるネットワーク接続装置102のアップロード処理を示すフローチャートである。

【図13】ネットワーク接続装置102がホットスポット106に接続し、IPSecを利用して画像をアップロードするシーケンスを示す図である。

【図14】第3の実施形態における通信パラメータの一例を示す図である。

【図15】第3の実施形態におけるネットワーク接続装置102のアップロード処理を示すフローチャートである。

【図16】第4の実施形態におけるネットワークの構成の一例を示す図である。

【図17】第4の実施形態におけるネットワーク接続装置1600の構成の一例を示す図である。

【図18】第4の実施形態におけるネットワーク接続装置1600のモジュール構成を示す図である。

【図19】第4の実施形態におけるネットワーク接続装置1600の通信パラメータ設定処理を示すフローチャートである。

【図20】第4の実施形態におけるネットワーク接続装置1600のダウンロード処理を示すフローチャートである。

【図21】Viewer1601、アクセスポイント104、ネットワーク接続装置1600間の通信パラメータ設定及びコンテンツ転送のシーケンスを示す図である。

【図22】第4の実施形態におけるネットワーク接続装置1600が所持するアクセスポイント104の通信パラメータを示す図である。

【図23】第4の実施形態における登録端末リストを示す図である。

【図24】Viewer1601、ホットスポット106、ルータ105、ネットワーク接続装置1600間の通信パラメータ設定及びダウンロードのシーケンスを示す図である。

【符号の説明】

【0177】

100 インターネット

101 LAN

102 ネットワーク接続装置

103 DMS(デジタルメディアサーバ)

104 アクセスポイント

105 ルータ

106 ホットスポット

107 プロキシサーバ

【技術分野】

【0001】

本発明は、通信装置及び通信方法に関する。

【背景技術】

【0002】

データを安全にアップロードしたい場合など、データを暗号化する技術がある。また、データに関係なく、常にSSL、IPSecなどで通信路を暗号化する技術もある。

【0003】

既に、安全な通信路を構築している場合、データそのものの暗号化及び通信路の暗号化といった二重の暗号化が行われている。従来、機器が接続するネットワークとは関係なしに同様の動作を行っている。

【0004】

オフィス環境と移動環境の両方に接続可能な無線移動端末がオフィス環境と移動環境の判別を行い、移動環境に接続した場合、暗号化してオフィス内に設置された情報処理装置にデータを送信する技術が提案されている(例えば、特許文献1参照)。

【0005】

オープンなネットワークに送信されるデータの場合は暗号化を行い、ユーザアクセスが制限されるネットワークに送信されるデータの場合は暗号化を行わない技術が提案されている(例えば、特許文献2参照)。

【特許文献1】特開平10−150453号公報

【特許文献2】特開2000−138703号公報

【発明の開示】

【発明が解決しようとする課題】

【0006】

しかしながら、上記従来例では、現在の接続ネットワーク及び接続先に応じて暗号化を行うか否かを決定していなかった。安全なネットワーク内でも、相手先によっては無駄な暗号化処理が行われるという問題があった。

【0007】

本発明は、ネットワークに接続する通信装置が送信すべきデータの暗号化を実行するか否かを判定可能とすることを目的とする。

【課題を解決するための手段】

【0008】

本発明は、通信装置であって、

他の通信装置へデータを送信する際に、前記通信装置から当該他の通信装置への通信路に応じて、前記データの暗号化を実行するか否かを判定する判定手段と、

前記判定手段によって前記暗号化を実行すると判定された場合に、前記データの少なくとも一部を暗号化する暗号化手段と、

を有することを特徴とする。

【0009】

また、本発明は、通信装置にて実行される通信方法であって、

他の通信装置へデータを送信する際に、前記通信装置から当該他の通信装置への通信路に応じて、前記データの暗号化を実行するか否かを判定する判定工程と、

前記判定工程において前記暗号化を実行すると判定された場合に、前記データの少なくとも一部を暗号化する暗号化工程と、

を有することを特徴とする。

【発明の効果】

【0010】

本発明によれば、ネットワークに接続する通信装置が送信すべきデータの暗号化を実行するか否かを判定可能とすることで、処理を軽減することができる。

【発明を実施するための最良の形態】

【0011】

以下、図面を参照しながら発明を実施するための最良の形態について詳細に説明する。

【0012】

[第1の実施形態]

図1は、第1の実施形態におけるネットワーク構成の一例を示す図である。図1に示すLAN101には、DMS(デジタルメディアサーバ)103、アクセスポイント104、ルータ105が接続されている。また、LAN101は、イーサネット(登録商標)、bluetooth(登録商標)、Zigbee、UWBの複合などでも良い。

【0013】

そして、インターネット100には、ルータ105、ホットスポット106、プロキシサーバ107が接続され、インターネット100はWAN(ワイドエリアネットワーク)、LAN(ローカルエリアネットワーク)、或いはそれらの複合でも良い。

【0014】

通信装置であるネットワーク接続装置102は、アクセスポイント104を介してLAN101に接続可能である。また、ネットワーク接続装置102は、DMS103の検索やM−DMU(モバイルデジタルメディアアップローダ)機能を利用してDMS103に画像をアップロードすることができる。更に、ネットワーク接続装置102は、プロキシサーバ107の検索、TCPを利用してプロキシサーバ107にアップロードすることができる。

【0015】

尚、DMSへのアップロード方法は、M−DMUに限らず、+UP+でも良く、TCPやUDPを利用した他のアップロード方法などでも良い。また、プロキシサーバ107へのアップロード方法は、TCPに限らず、UDP、UDP/IPSec、TCP/IPSec、SSL、TLS、DTLSを利用した他のアップロード方法などでも良い。

【0016】

DMS103は、DLNA(デジタルリビングネットワークアライアンス)に対応し、DMS+Uploadを利用してアップロードされたデータを受信する機能や、データを復号化する機能を備えている。尚、第1の実施形態のDMS103は、DMSに限らず、M−DMS(モバイルデジタルメディアサーバ)を利用しても良い。

【0017】

また、アップロードされたデータを受信する機能は、DMS+Uploadに限らず、M−DMS+Uploadでも良いし、TCPやUDPを利用した他のアップロード方法などでも良い。

【0018】

アクセスポイント104は、LAN101における有線LANと無線LANに接続している。ルータ105は、インターネット100とLAN101の両方に接続し、パケット転送などを制御する。ホットスポット106は、インターネット100と接続された公衆ホットスポットである。また、ホットスポット106は、公衆ホットスポットに限らず、ホテル等の公衆ではない無線LAN、携帯電話を利用した無線LANなどでも良い。

【0019】

プロキシサーバ107は、インターネット100と接続され、ネットワーク接続装置102からデータの転送依頼を受けると、DMS103にデータの転送を行う。

【0020】

ここで、図1に示すネットワーク接続装置102の構成と機能モジュールを、図2及び図3を用いて説明する。

【0021】

図2は、第1の実施形態におけるネットワーク接続装置102の構成の一例を示す図である。ここで第1の実施形態では、ネットワーク接続装置102としてデジタルカメラとして説明するが、これに限定されるものではない。また、図3は、ネットワーク接続装置102における機能モジュールの構成の一例を示す図である。

【0022】

図2に示すネットワーク接続装置102において、200は被写体の光学像を撮像する撮像部、201は撮像部200から出力された撮像画像を所定フォーマットの画像データに変換し、画像データに透かしデータを付与する画像処理部である。202は画像処理部201から出力された画像データに対して所定の高能率符号化(DCT変換、量子化後に可変長符号化)を行う符号化/復号化部である。また、符号化/復号化部202は、記録再生部203から再生された圧縮画像データを伸長復号化し、その画像データを画像処理部201に供給する。

【0023】

203は圧縮符号化された画像データを不図示の記録媒体に記録し、また、記録された画像データを再生する記録再生部である。204はネットワーク接続装置102における処理動作を指示する操作部である。205は制御部であり、マイクロコンピュータと所定のプログラムコードを記憶可能なメモリとを備え、ネットワーク接続装置102を構成する各処理部の動作を制御し、UPnPデバイスに関する処理なども行う。

【0024】

206は撮像部200にて撮像された画像をEVF(電子ビューファインダ)や、液晶パネル等を用いて表示する表示部、207は撮像部200にて撮像された画像データなどを通信するインタフェースである。

【0025】

208はネットワーク接続装置102の機能に関する情報や制御プログラムなどが格納されているROMである。尚、ネットワーク接続装置102は、画像データを符号化する技術として、例えば、JPEG(Joint Photographic Experts Group)方式を用いて圧縮符号化している。209はネットワークインターフェース(NETIF)であり、ネットワークを介して通信装置間のデータ転送を行うための制御や接続状況の診断を行う。

【0026】

ここで、図3に示すネットワーク接続装置102の機能モジュールは、ROM208に格納され、制御部205によって実行される。また、機能モジュールに含まれる一部或いは全部がハードウェア化されていても良い。

【0027】

300はLAN101に接続し、TCP/IPの処理を行うTCP/IP制御部である。301は暗号化判断部である。この暗号化判断部301は、通信パラメータ設定実行部305から通信パラメータ設定で取得した情報に基づき、MACレイヤ検索実行部302に接続可能な無線LANの検索を依頼する。そして、MACレイヤ検索実行部302から検索した結果を受信すると、暗号化判断部301はその結果から、接続するネットワークを決定し、ネットワークに接続する。

【0028】

また、暗号化判断部301は、MACレイヤ検索実行部302の検索結果に応じて、ネットワークレイヤ検索実行部303に検索を依頼する。登録されたSSIDのネットワークに接続している場合、ネットワークレイヤ検索実行部303にSSDPによる検索を依頼し、DMS103を検索する。SSIDはService Set Identifierの略であり、SSDPはSimple Service Discovery Protocolの略である。ここで、暗号化判断部301は、DMS103を発見すると、データをDMS103に直接送信する。

【0029】

また、暗号化判断部301は,登録されたSSIDでないネットワークに接続している場合、ネットワークレイヤ検索実行部303にDNS(Domain Name System)による検索を依頼し、プロキシサーバ107を検索する。ここで、暗号化判断部301は、プロキシサーバ107を発見すると、暗号化実行部304に送信するデータの暗号化を依頼する。暗号化判断部301は、暗号化されたデータをプロキシサーバ107に送信し、DMS103に転送するように、依頼する。

【0030】

302はMACレイヤ実行部であり、SSIDといったネットワーク識別子を利用したMACレイヤにおける検索を実行する。第1の実施形態では、無線LANを利用しているが、これに限らず、bluetooth(登録商標)、Zigbee、UWBなどを利用しても良い。

【0031】

303はネットワーク検索実行部であり、DNS、DDNS(Dynamic DNS)、mDNS、SSDP、WS−Discovery、SIPといったネットワークレイヤにおける検索を実行する。第1の実施形態では、SSDP及びDNSを利用しているが、これに限らず、DDNS、mDNS、WS−Discovery、SIPなどを利用しても良い。WS−DiscoveryはWeb Services Dynamic Discoveryの略で、SIPはSession Initiation Protocolの略である。

【0032】

304は暗号化実行部であり、暗号化判断部301の指示を受け、暗号化を実行する。第1の実施形態では、暗号化実行部304は、暗号化判断部301の依頼を受け、AES(Advanced Encryption Standard)を利用して画像データを暗号化している。しかし、暗号化方式はAESに限らず、DES(Data Encryption Standard)、Triple−DESなどを適用しても良い。

【0033】

305は通信パラメータ設定実行部であり、暗号化判断部301の指示を受けて、通信パラメータ設定を実行する。この通信パラメータ設定実行部305は、DMS103からアクセスポイント104へ接続するためのパラメータやDMS103へアクセスするためのパラメータを受信し、通信パラメータとして設定する。

【0034】

図4は、第1の実施形態におけるネットワーク接続装置102の設定処理を示すフローチャートである。まず、ユーザがアプリケーションを起動し、暗号化判断部301に通信パラメータ設定の開始を要求することで、処理が開始される。

【0035】

ステップS401で、暗号化判断部301がアクセスポイント104とDMS103へアクセスするための通信パラメータ(図5参照)を取得するために、DMS103と通信パラメータ設定を開始する。そして、暗号化判断部301が通信パラメータ設定実行部305に通信パラメータ設定の実行を指示する。

【0036】

次に、ステップS402では、通信パラメータ設定実行部305がDMS103に通信パラメータ設定要求を送信する。一方、DMS103が通信パラメータ設定実行部305からの通信パラメータ設定要求を受信すると、通信パラメータを作成し、通信パラメータ設定実行部305に送信する。

【0037】

そして、ステップS403で、通信パラメータ設定実行部305がDMS103から、通信パラメータを受信し、通信パラメータの保存を行い、この処理を終了する。

【0038】

図5は、第1の実施形態における通信パラメータの一例を示す図である。ネットワークの種類は、無線LANやbluetooth(登録商標)などの無線ネットワークの種類を示し、この例では無線LANを利用している。ネットワーク識別子は、ネットワークを判別するための識別子である。この例では、無線LANを利用しているので、SSIDにより識別される。ここでは、SSID1が設定されている。

【0039】

暗号鍵は、無線ネットワークを暗号化するため、或いは画像を暗号化するために用いる鍵である。この例では、PSK1が設定されている。ホームサーバの発見プロトコルは、ネットワーク識別子で識別されるネットワーク内でホームサーバを発見するために利用するプロトコルである。この例では、ssdpが設定されている。ホームサーバ識別子は、ホームサーバの発見プロトコルによってホームサーバを識別するための識別子である。この例では、ssdpで利用するuuidが設定されている。

【0040】

外部サーバの発見プロトコルは、ネットワーク識別子に対応したネットワークの外から画像をアップロードする際に利用する外部サーバを発見するために利用するプロトコルである。この例では、DNSが設定されている。そして、外部サーバ識別子は、外部サーバの発見プロトコルで利用する外部サーバの識別子である。この例では、URLが設定されている。

【0041】

図5に示す例では、通信パラメータはそれぞれ一つであるが、一つに限らず、複数個のパラメータを持っても良い。例えば、パラメータが複数個の外部サーバの発見プロトコルを持ち、それぞれプロトコルに対応する複数の外部サーバの識別子を持っても良い。

【0042】

図6は、ネットワーク接続装置102及びDMS103の設定処理の通信シーケンスを示す図である。まず、ネットワーク接続装置102が通信パラメータ取得要求メッセージM601をDMS103に送信する。これにより、DMS103は、通信パラメータ取得要求メッセージM601に応じて、通信パラメータ設定プロトコルを実行する。そして、DMS103は、アクセスポイント104の暗号鍵をネットワーク接続装置102に送信する。一方、ネットワーク接続装置102は、DMS103から受信した通信パラメータを設定する。

【0043】

尚、第1の実施形態では、アクセスポイント104の暗号鍵を利用しているが、これに限らず、有線ネットワークに利用する暗号鍵など別の暗号鍵を用いても実現できる。

【0044】

図7は、ネットワーク接続装置102におけるアップロード処理を示すフローチャートである。まず、ステップS701において、ユーザがアプリケーションから暗号化判断部301にアップロードの開始を要求し、暗号化判断部301がアップロードの開始要求を受理すると、ステップS702へ処理を進める。

【0045】

ステップS702では、暗号化判断部301がMACレイヤ検索実行部302にネットワークへの接続を要求する。そして、MACレイヤ検索実行部302が通信パラメータのネットワークの種類から検索するネットワークを無線LANとする。また、MACレイヤ検索実行部302は通信パラメータのネットワーク識別子からSSID1を取得し、そのSSID1に該当するネットワークがあるか否かを判別する。

【0046】

ここでMACレイヤ検索実行部302がSSID1に該当するネットワークを発見すると、登録済みネットワークを発見したとして、ステップS703へ処理を進める。また、MACレイヤ検索実行部302がSSID1に該当するネットワークを発見できないと、登録外ネットワークを発見したとして、ステップS706へ処理を進める。

【0047】

このステップS703では、暗号化判断部301がMACレイヤ検索実行部302から登録済みネットワークに接続したことを知らされ、暗号化判断部301はホームサーバにアップロードすると決定する。そして、暗号化判断部301は、ネットワークレイヤ検索実行部303に対して、ホームサーバの発見プロトコルのssdpと、ホームサーバ識別子を利用したDMSの検索を依頼する。ここで、ホームサーバ識別子は、図5に示すuuid:816c5df0-c2ed-11da-9216-0008741e9394である。

【0048】

ネットワークレイヤ検索実行部303は、DMSの検索要求に応じてDMS検索を実行し、ステップS704へ処理を進める。このステップS704では、ネットワークレイヤ検索実行部303が対応するDMSを発見した場合、発見したDMS情報を暗号化判断部301に伝え、ステップS705へ処理を進める。また、ネットワークレイヤ検索実行部303が対応するDMSを発見できなかった場合、未発見であることを暗号化判断部301に伝え、ステップS706へ処理を進める。

【0049】

ステップS705では、暗号化判断部301はDMS情報に基づき画像をアップロードし、処理を終了する。また、ステップS706では、暗号化判断部301は外部サーバにアップロードすると決定する。そして、暗号化判断部301は、ネットワークレイヤ検索実行部303に対して、外部サーバのプロトコルのDNSと、外部サーバ識別子を利用した外部サーバの検索を依頼する。外部サーバ識別子は、http://server.canon.com/である。ネットワークレイヤ検索実行部303は、外部サーバの検索要求に応じてDNSの検索を実行し、ステップS707へ処理を進める。

【0050】

ステップS707では、ネットワークレイヤ検索実行部303が対応する外部サーバを発見した場合、発見した外部サーバ情報を暗号化判断部301に送り、ステップS708へ処理を進める。また、ネットワークレイヤ検索実行部303が、対応する外部サーバを発見できなかった場合、未発見であることを暗号化判断部301に送り、この処理を終了する。

【0051】

ステップS708で、暗号化判断部301は、暗号化実行部304に画像データの暗号化を依頼する。暗号化実行部304は、暗号鍵であるPSK1を利用して、画像データの暗号化を行う。そして、暗号化実行部304は、暗号化された画像データを暗号化判断部301に送る。これにより、暗号化判断部301は暗号化された画像データを外部サーバにアップロードし、この処理を終了する。

【0052】

次に、ネットワーク接続装置102における動作概要を説明する。画像をアップロードする先の設定指示が行われると、ネットワーク接続装置102は、図4及び図6に従ってDMS103から通信パラメータを受信する。そして、ネットワーク接続装置102は、通信パラメータに含まれる暗号鍵を利用して、アクセスポイント104に接続することができる。

【0053】

ネットワーク接続装置102が画像のアップロードを開始する際に、アクセスポイント104の電波を受信可能な状況な場合、ネットワーク接続装置102は、DMS103に画像をアップロードする。

【0054】

図8は、ネットワーク接続装置102がアクセスポイント104に接続し、DMS103に画像をアップロードするシーケンスを示す図である。ここで、ネットワーク接続装置102は、暗号化判定を行い、画像アップロードメッセージM801をアクセスポイント104を介してDMS103へ送り、画像を平文のままDMS103にアップロードする。尚、ネットワーク接続装置102は、アクセスポイント104に無線接続されている。また、ネットワーク接続装置102とアクセスポイント104の間の無線区間は、暗号鍵によって暗号化されている。

【0055】

図9は、ネットワーク接続装置102が、ホットスポット106の近くに移動した場合を示す構成図である。図9において、ネットワーク接続装置102が画像のアップロード指示を受け付けると、図6に示すフローチャートに従って、登録外のネットワークであるホットスポット106を発見する。ネットワーク接続装置102は、そのホットスポット106に接続し、暗号化した画像をプロキシサーバ107にアップロードする。

【0056】

プロキシサーバ107は、暗号化された画像データを受信し、DMS103に転送する。DMS103は、暗号化された画像データを取得する。DMS103は、必要に応じて暗号化された画像データを共通鍵PSK1により復号化を行う。

【0057】

図10は、ネットワーク接続装置102がホットスポット106に接続し、プロキシサーバ107に画像をアップロードするシーケンスを示す図である。ネットワーク接続装置102は、検索の結果、プロキシサーバ107に画像をアップロードすると判断すると、画像の暗号化処理を行う。そして、ネットワーク接続装置1002は、画像アップロードメッセージM1000をプロキシサーバ107に送信する。画像アップロードメッセージM1000には、暗号化処理が行われたアップロード対象の画像が含まれている。

【0058】

一方、プロキシサーバ107では、画像アップロードメッセージM1000に含まれる暗号化処理が行われたアップロード対象の画像をDMS103に転送する。これにより、DMS103は、暗号化処理が行われた画像データを取得することができる。

【0059】

プロキシサーバ107上では、暗号化された画像データしかないので、画像そのものを覗き見ることができない。このように、本発明では、プロキシサーバ107が悪意のあるサーバであった場合も、画像そのものは暗号化されているため、覗き見られることがなくなるという効果がある。

【0060】

以上のように、ネットワーク接続装置102は、安全にプロキシサーバ107を介したアップロードを行うことができる。

【0061】

[第2の実施形態]

次に、図面を参照しながら本発明に係る第2の実施形態を詳細に説明する。第2の実施形態のネットワーク接続装置102は、無線ネットワークインターフェースと有線ネットワークインターフェースを保持している。尚、第2の実施形態におけるネットワーク構成は、図1に示す第1の実施形態と同じであり、説明は省略する。

【0062】

図11は、第2の実施形態におけるネットワーク接続装置102の機能モジュール構成の一例を示す図である。図11に示す1101は有線ネットワークと無線ネットワークを判別するネットワークインターフェース判断部である。LANにおける有線ネットワークと無線ネットワークの判別を行っているが、これに限るものではない。

【0063】

図12は、第2の実施形態におけるネットワーク接続装置102のアップロード処理を示すフローチャートである。ステップS1201で、ユーザがアプリケーションから暗号化判断部301にアップロードの開始を要求する。暗号化判断部301は、アップロードの開始要求を受理すると、ステップS1202で、ネットワークインターフェース判別部1101に現在利用するネットワークインターフェースの判断を依頼する。ネットワークインターフェース判断部1101は、有線LANを利用すると判断すると、暗号化判断部301に判断結果を伝え、ステップS1204へ処理を進める。また、ネットワークインターフェース判断部1101が無線LANを利用すると判断すると、暗号化判断部301に判断結果を伝え、ステップS1203へ処理を進める。

【0064】

このステップS1203では、暗号化判断部301は、MACレイヤ検索実行部302にネットワークへの接続を要求する。MACレイヤ検索実行部302が通信パラメータのネットワークの種類から検索するネットワークを無線LANとする。また、MACレイヤ検索実行部302は、通信パラメータのネットワーク識別子からSSID1を取得して、SSID1に該当するネットワークがあるか否かを判別する。ここで、MACレイヤ検索実行部302がSSID1に該当するネットワークを発見すると、登録済みネットワークを発見したとしてステップS1204へ処理を進める。MACレイヤ検索実行部302が、SSID1に該当するネットワークを発見できないと、登録外ネットワークを発見したとしてステップS1207へ処理を進める。

【0065】

ステップS1204で、暗号化判断部301がMACレイヤ検索実行部302から登録済みネットワークに接続したことを知らされ、ホームサーバにアップロードすると決定する。暗号化判断部301は、ネットワークレイヤ検索実行部303に対してホームサーバの発見プロトコルのssdpと、ホームサーバ識別子を利用したDMSの検索を依頼する。ここで、ホームサーバ識別子はuuid:816c5df0-c2ed-11da-9216-0008741e9394である。ネットワークレイヤ検索実行部303は、DMSの検索要求に応じて、DMS検索を実行し、ステップS1205へ処理を進める。

【0066】

ステップS1205では、ネットワークレイヤ検索実行部303が、対応するDMSを発見した場合、発見したDMS情報を暗号化判断部301に伝え、ステップS1206へ処理を進める。また、ネットワークレイヤ検索実行部303が、対応するDMSを発見できなかった場合、未発見であることを暗号化判断部301に伝え、ステップS1207へ処理を進める。

【0067】

ステップS1206で、暗号化判断部301は、DMS情報を元に画像をアップロードし、処理を終了する。

【0068】

ステップS1207で、暗号化判断部301は、外部サーバにアップロードすると決定する。暗号化判断部301は、ネットワークレイヤ検索実行部303に対して、外部サーバのプロトコルのDNSと、外部サーバ識別子のhttp://server.canon.com/を利用した外部サーバの検索を依頼する。ネットワークレイヤ検索実行部303は、外部サーバの検索要求に応じて、DNSの検索を実行し、ステップS1208へ処理を進める。

【0069】

ステップS1208で、ネットワークレイヤ検索実行部303が対応する外部サーバを発見した場合、発見した外部サーバ情報を暗号化判断部301に送り、ステップS1209へ処理を進める。ネットワークレイヤ検索実行部303が、対応する外部サーバを発見できなかった場合、未発見であることを暗号化判断部301に送り、処理を終了する。

【0070】

ステップS1209で、暗号化判断部301がアップロードの方法を判断する。DMS103がウェブサーバの機能を持ち、ルータによってNAT設定などが行われている場合、外部に公開することができる。このように、DMS103が公開されている場合、外部にいるネットワーク接続装置102は直接DMS103にアップロードすることが可能になる。また、暗号化判断部301は、DMS103に直接アップロードと判断した場合、ステップS1210へ処理を進める。

【0071】

暗号化判断部301は、プロキシサーバ107を経由してアップロードすると判断した場合、ステップS1211へ処理を進める。尚、プロキシは一例であり、間接的にデータを送信する方法であれば、これに限るものではない。例えば、一時的にサーバに保存した後、DMS103に転送する等を適用することもできる。

【0072】

ステップS1210で、暗号化判断部301は、DMS103とのアップロードに利用する通信路が暗号化されているか否かを判断する。ここで、ネットワーク接続装置102とDMS103の間で既にIPSecが利用されている場合、通信路が暗号化されていると判断する。尚、IPSecは一実施例であり、IPSecに限らず、SSLなどの他の通信路を暗号化する方式を適用することもできる。

【0073】

暗号化判断部301が、アップロードに利用する通信路が暗号化されていると判断すると、ステップS1206へ処理を進める。暗号化判断部301が、アップロードに利用する通信路が暗号化されていないと判断するとステップS1211へ処理を進める。

【0074】

ステップS1211で、暗号化判断部301は、暗号化実行部304に画像データの暗号化を依頼する。暗号化実行部304は、暗号鍵であるPSK1を利用して、画像データの暗号化を行う。暗号化実行部304は、暗号化された画像データを暗号化判断部301に送る。暗号化判断部301は、暗号化された画像データを外部サーバにアップロードし、処理を終了する。

【0075】

図13は、ネットワーク接続装置102がホットスポット106に接続し、IPSecを利用して画像をアップロードするシーケンスを示す図である。この場合、ネットワーク接続装置102はDMS103とIPSecによる安全な通信路を確保している。即ち、ネットワーク接続装置102は安全な通信路を確保していると判断し、アップロードする画像の暗号化を行わない。

【0076】

ネットワーク接続装置102は、安全な通信路を利用して、暗号化されていない画像をコンテンツ取得要求メッセージM1300によりDMS103にアップロードする。DMS103は、画像データを取得することができる。

【0077】

第2の実施形態によれば、二重暗号化などの無駄な処理を抑制し、暗号化処理のオーバヘッドを小さくするといった効果がある。更に、有線ネットワーク、無線ネットワークに対応しており、有線ネットワーク、無線ネットワークを意識する事無く利用でき、操作が簡単になるといった効果がある。

【0078】

[第3の実施形態]

次に、図面を参照しながら本発明に係る第3の実施形態を詳細に説明する。尚、第3の実施形態におけるネットワーク接続装置102の構成は、第2の実施形態と同様であり、その説明は省略する。

【0079】

第3の実施形態の通信パラメータは、複数のホームサーバの発見プロトコルと対応するホームサーバ識別子及び複数の外部サーバの発見プロトコルと対応する外部サーバ識別子を含む。

【0080】

図14は、第3の実施形態における通信パラメータの一例を示す図である。第3の実施形態でも、ネットワーク接続装置102が取得するものとする。

【0081】

ネットワークの種類は、無線LANやbluetooth(登録商標)など無線ネットワークの種類を示す。この例では、無線LANを利用している。説明の便宜上、一つのネットワークの種類しか含まないが、ネットワークの種類を複数個有し、最適なものを選択しても良い。ネットワーク識別子は、ネットワークを判別するための識別子である。この例では、無線LANを利用しているので、SSIDにより識別される。SSID1が設定されている。説明の便宜上、一つネットワーク識別子しか含まないが、ネットワーク識別子を複数個有し、最適なものを選択しても良い。

【0082】

暗号鍵は、無線ネットワークを暗号化するためや画像を暗号化するために利用する鍵である。この例では、PSK1が設定されている。第一のホームサーバの発見プロトコルは、ネットワーク識別子に示したネットワーク内でホームサーバを発見するために利用するプロトコルである。この例では、ssdpが設定されている。第一のホームサーバ識別子は、ホームサーバの発見プロトコルによってホームサーバを識別するための識別子である。この例では、ssdpで利用するuuidが設定されている。

【0083】

第二のホームサーバの発見プロトコルは、ネットワーク識別子に示すネットワーク内でホームサーバを発見するために利用するプロトコルである。この例では、mDNSが設定されている。第二のホームサーバ識別子は、ホームサーバの発見プロトコルによってホームサーバを識別するための識別子である。この例では、mDNSで利用するURLが設定されている。

【0084】

第一の外部サーバの発見プロトコルは、ネットワーク識別子に対応したネットワーク外から画像をアップロードする際に利用する外部サーバを発見するために利用するプロトコルである。この例では、DNSが設定されている。第一の外部サーバ識別子は、外部サーバの発見プロトコルで利用する外部サーバの識別子である。この例では、URLが設定されている。

【0085】

第二の外部サーバの発見プロトコルは、ネットワーク識別子に対応したネットワーク外から画像をアップロードする際に利用する外部サーバを発見するために利用するプロトコルである。この例では、SIPが設定されている。第二の外部サーバ識別子は、外部サーバの発見プロトコルで利用する外部サーバの識別子である。この例では、SIPのURIが設定されている。

【0086】

図15は、第3の実施形態におけるネットワーク接続装置102のアップロード処理を示すフローチャートである。ステップS1501で、ユーザがアプリケーションから暗号化判断部301にアップロードの開始を要求する。暗号化判断部301が、アップロードの開始要求を受理すると、ステップS1502へ処理を進める。

【0087】

ステップS1502で、暗号化判断部301は、ネットワークインターフェース判別部1101に現在利用するネットワークインターフェースの判断を依頼する。ネットワークインターフェース判別部1101が、有線LANを利用すると判断すると、暗号化判断部301に判断結果を伝え、ステップS1504へ処理を進める。ネットワークインターフェース判別部1101が無線LANを利用すると判断すると、暗号化判断部301に判断結果を伝え、ステップS1503へ処理を進める。

【0088】

説明の便宜上、ネットワークの種類とネットワーク識別子を一つしか持っていないが、一つに限らず、複数のネットワークの種類とネットワーク識別子を保持しても良い。その場合、ステップS1502で、複数のネットワークの種類とネットワーク識別子から最適なネットワークを選択し、複数のネットワークの内、一つ以上のネットワークを検索する。

【0089】

ステップS1503で、暗号化判断部301は、MACレイヤ検索実行部302にネットワークへの接続を要求する。MACレイヤ検索実行部302は、通信パラメータのネットワークの種類から検索するネットワークを無線LANとする。また、MACレイヤ検索実行部302は、通信パラメータのネットワーク識別子からSSID1を取得し、SSID1に該当するネットワークがあるか否かを判別する。MACレイヤ検索実行部302が、SSID1に該当するネットワークを発見すると、登録済みネットワークを発見したとしてステップS1504へ処理を進める。MACレイヤ検索実行部302が、SSID1に該当するネットワークを発見できないと、登録外ネットワークを発見したとしてステップS1509へ処理を進める。

【0090】

ステップS1504で、暗号化判断部301は、MACレイヤ検索実行部302から登録済みネットワークに接続したことを知らされる。暗号化判断部301は、DMS103にアップロードすると決定する。次に、暗号化判断部301は、通信パラメータからDMS103を発見するパラメータを決定する。ここでは、第一のホームサーバの発見プロトコルと第一のホームサーバ識別子を利用する。これらの第一の発見プロトコルを実行済みの場合、暗号化判断部301は、第二のホームサーバの発見プロトコルと第二のホームサーバ識別子を利用する。

【0091】

説明の便宜上、順番に実行しているが、これに限らず、同時に検索を行っても良いし、第二のホームサーバの発見プロトコルと第二のホームサーバ識別子から利用しても良い。また、パラメータの選択方法による制限はない。例えば、どのネットワークに接続しているかにより、検索方法を変更しても良い。また、前回検索で発見できたパラメータを記憶しておき、そのパラメータで実行しても良い。

【0092】

ステップS1205で、暗号化判断部301は、MACレイヤ検索実行部302から登録済みネットワークに接続したことを知らされる。暗号化判断部301は、ホームサーバにアップロードすると決定する。暗号化判断部301は、ネットワークレイヤ検索実行部303に対して、ステップS1504で決定されたホームサーバの発見プロトコルと、ステップS1504で決定されたホームサーバ識別子を利用したDMSの検索を依頼する。ネットワークレイヤ検索実行部303は、DMSの検索要求に応じて、DMS検索を実行し、ステップS1506へ処理を進める。

【0093】

ステップS1506で、ネットワークレイヤ検索実行部303が、対応するDMSを発見した場合、発見したDMS情報を暗号化判断部301に伝え、ステップS1507に進む。ネットワークレイヤ検索実行部303が、対応するDMSを発見できなかった場合、未発見であることを暗号化判断部301に伝え、ステップS1508へ処理を進める。

【0094】

ステップS1507で、暗号化判断部301は、発見されたDMS情報を元に画像をアップロードし、処理を終了する。

【0095】

ステップS1508で、暗号化判断部301は、検索を実行していないホームサーバのパラメータが存在するか否かを判断する。暗号化判断部301が検索を実行していない自宅パラメータが存在すると判断すると、ステップS1504へ処理を進める。暗号化判断部301が検索を実行していないホームサーバのパラメータが存在すると判断すると、ステップS1509へ処理を進める。

【0096】

ステップS1509で、暗号化判断部301は、登録外ネットワークに接続したと判断する。暗号化判断部301は、プロキシサーバ107にアップロードすると決定する。次に、暗号化判断部301は、通信パラメータからプロキシサーバ107を発見するパラメータを決定する。ここでは、第一の外部サーバの発見プロトコルと第一の外部サーバ識別子を利用する。第一の外部サーバの発見プロトコルを実行済みの場合、暗号化判断部301は、第二の外部サーバの発見プロトコルと第二の外部サーバ識別子を利用する。

【0097】

説明の便宜上、順番に実行しているが、これに限らず、同時に検索を行っても良いし、第二の外部サーバの発見プロトコルと第二の外部サーバ識別子から利用しても良い。この例では、パラメータの選択方法による制限はない。例えば、どのネットワークに接続しているかにより、検索方法を変更しても良い。また、前回検索で発見できたパラメータを記憶しておき、そのパラメータで実行しても良い。

【0098】

ステップS1510で、暗号化判断部301は、ネットワークレイヤ検索実行部303に対して、ステップS1509で決定した外部サーバの発見プロトコルと、外部サーバ識別子を利用した外部サーバの検索を依頼する。ネットワークレイヤ検索実行部303は、外部サーバの検索要求に応じて、プロキシサーバ107の検索を実行し、ステップS1511へ処理を進める。

【0099】

ステップS1511で、ネットワークレイヤ検索実行部303が、対応する外部サーバを発見した場合、発見した外部サーバ情報を暗号化判断部301に送り、ステップS1513へ処理を進める。ネットワークレイヤ検索実行部303が、対応する外部サーバを発見できなかった場合、未発見であることを暗号化判断部301に送り、ステップS1512へ処理を進める。

【0100】

ステップS1512で、暗号化判断部301は、検索を実行していない外部サーバのパラメータが存在するか否かを判断する。暗号化判断部301が検索を実行していない自宅パラメータが存在すると判断すると、ステップS1504へ処理を進める。暗号化判断部301が検索を実行していない外部サーバのパラメータが存在すると判断すると、ステップS1509へ処理を進める。

【0101】

ステップS1513で、暗号化判断部301が、アップロードの方法を判断する。DMS103がウェブサーバの機能を持ち、ルータによってNAT設定などが行われている場合、外部に公開することができる。このようにDMS103が公開されている場合、外部にいるネットワーク接続装置102は直接DMS103にアップロードすることが可能になる。

【0102】

暗号化判断部301は、DMS103に直接アップロードと判断した場合、ステップS1514へ処理を進める。暗号化判断部301は、プロキシサーバ107を経由してアップロードすると判断した場合、ステップS1515へ処理を進める。プロキシは一例であり、間接的にデータを送信する方法であれば、これに限るものではない。例えば、一時的にサーバに保存した後、DMS103に転送する等を適用することもできる。

【0103】

ステップS1514で、暗号化判断部301は、DMS103とのアップロードに利用する通信路が暗号化されているか否かを判断する。ネットワーク接続装置102とDMS103の間で既にIPSecが利用されている場合、通信路が暗号化されていると判断する。本実施形態において、IPSecは一例であり、IPSecに限らず、SSLなどの他の通信路を暗号化する方式を適用することもできる。暗号化判断部301が、アップロードに利用する通信路が暗号化されていると判断すると、ステップS1507へ処理を進める。暗号化判断部301が、アップロードに利用する通信路が暗号化されていないと判断するとステップS1515へ処理を進める。

【0104】

ステップS1515で、暗号化判断部301は、暗号化実行部304に画像データの暗号化を依頼する。暗号化実行部304は、暗号鍵であるPSK1を利用して、画像データの暗号化を行う。暗号化実行部304は、暗号化された画像データを暗号化判断部301に送る。暗号化判断部301は、暗号化された画像データを外部サーバにアップロードし、処理を終了する。

【0105】

第3の実施形態によれば、複数の検索を実行することによる無駄な処理を抑制するといった効果がある。結果として、暗号化判断までの時間が短くなり、データ送信までの時間を短縮できるという効果がある。

【0106】

[第4の実施形態]

次に、図面を参照しながら本発明に係る第4の実施形態を詳細に説明する。

【0107】

図16は、第4の実施形態におけるネットワークの構成の一例を示す図である。ネットワーク接続装置1600及びViewer1601以外は第1の実施形態と同様の構成になっている。

【0108】

ネットワーク接続装置1600は、LAN101を介してアクセスポイント104と接続している。また、LAN101を介してルータ105に接続しており、インターネット100を介した通信が可能である。

【0109】

更に、ネットワーク接続装置1600は無線LANの通信パラメータ提供機能も所持しており、無線LANの通信パラメータ設定プロトコルを用いて、通信パラメータの提供を行う。この例では、無線LANの通信パラメータ設定プロトコルを用いてアクセスポイント104の無線LAN通信パラメータが提供可能である。

【0110】

更に、ネットワーク接続装置1600はDMSの機能を有しており、画像等のコンテンツをDMP(デジタルメディアプレーヤ)等に提供可能である。

【0111】

Viewer1601は無線LAN通信機能を有しており、アクセスポイント104を介してLAN101に接続することができる。また、Viewer1601は、DMPの機能を有しており、DMS(ネットワーク接続装置)1600を検索し、DMSのコンテンツを再生することができる。

【0112】

また、Viewer1601は無線LANの通信パラメータ設定プロトコルを有しており、ネットワーク接続装置1600との間で通信パラメータ設定プロトコルの実行が可能である。

【0113】

尚、ネットワーク接続装置1600及びViewer1601以外は第1の実施形態と同様であり、説明は省略する。

【0114】

図17は、第4の実施形態におけるネットワーク接続装置1600の構成の一例を示す図である。1700は通信等によってネットワーク装置1600に転送された画像を所定フォーマットの画像データに変換し、画像データに透かしデータを付与する画像処理部である。1701は画像処理部1700から出力された画像データに対して所定の高能率符号化(例えば、DCT変換、量子化後に可変長符号化)を行う符号化/復号化部である。符号化/復号化部1701は圧縮画像データを画像記憶部1702へ転送或いは画像記憶部1702から取得した画像データの符号化/復号化も行う。画像記憶部1702は画像を記憶し、要求に応じて画像の供給を行う。

【0115】

また、1703はネットワーク接続装置1600における処理動作を指示する操作部である。1704はマイクロコンピュータと所定のプログラムコードを記憶可能なメモリとを具備し、ネットワーク接続装置1600を構成する各処理部の動作を制御し、UPnPデバイスに関する処理なども行う。

【0116】

1705は画像処理部1700にて画像記憶部1702から取得され、画像処理された画像データなどを通信するインタフェースである。1706はネットワーク接続装置1600の機能に関する情報が格納されているROMである。1707はネットワークインタフェースであり、ネットワークを介して情報処理装置間のデータ転送を行うための制御や接続状況の診断を行う。尚、ネットワーク接続装置1600は、画像データを符号化する技術として、例えばJPEG方式を用いて圧縮符号化している。

【0117】

図18は、第4の実施形態におけるネットワーク接続装置1600のモジュール構成を示す図である。ネットワーク接続装置1600のモジュールは、ROM1706に記憶され、制御部1704によって実行される。ネットワーク接続装置1600のモジュールに含まれる一部或いは全部がハードウェア化されていても良い。

【0118】

通信制御部1800は、LAN101に接続し、他の通信装置と通信処理を行う。要求元判断部1801は他の通信装置からの画像データの要求メッセージを受信し、その要求メッセージの要求元が同一のサブネットワーク内にあるか否かを判断する。また、要求元とセキュアな通信が確立されているか否かの判断や要求元に画像データを送信するか否かの判定も可能である。

【0119】

暗号化判断部1802は、要求元判断部1801及び管理部1805の情報に基づいて要求された画像データの暗号化を行うか否かの判断を行う。暗号化実行部1803は暗号化判断部1802により暗号化を行うことが決定された場合に、管理部1805の情報を用いて画像データの暗号化を行う。

【0120】

通信パラメータ設定プロトコル実行部1804は、通信パラメータ設定プロトコルの開始メッセージを受信し、通信パラメータ設定プロトコル処理を行う。通信パラメータ設定プロトコル処理が正常に終了した端末装置にアクセスポイントの通信パラメータの提供を行う。

【0121】

管理部1805は、通信パラメータ設定プロトコル実行部1804にて通信パラメータ設定を行った端末情報の登録及び管理を行う。ここで、端末の管理情報として、端末識別子と提供した通信パラメータ内に含まれる共通鍵の情報が登録端末リストとして登録及び管理される。また、管理情報は暗号化判断部1802及び暗号化実行部1803にて利用される。

【0122】

ここで、第4の実施形態では、Viewer1601がアクセスポイント104に無線LANで接続し、ネットワーク接続装置1600から画像コンテンツをダウンロードし、Viewer1601にて画像の再生を行うものとする。

【0123】

この際、Viewer1601は、アクセスポイント104との無線LANの通信パラメータをアクセスポイント104及びネットワーク接続装置1600との間で通信パラメータ設定プロトコルによって取得する。

【0124】

以下、第4の実施形態における動作例を、図19、図20、図21、図22及び図23を用いて説明する。

【0125】

図19は、第4の実施形態におけるネットワーク接続装置1600の通信パラメータ設定処理を示すフローチャートである。ネットワーク接続装置1600が無線ALN端末から通信パラメータ取得要求を受信すると(S1901)、通信パラメータ設定プロトコル処理を開始する(S1902)。通信パラメータ設定プロトコル処理が正常に処理されると、ネットワーク接続装置1600に登録されているアクセスポイントの通信パラメータを通信パラメータ取得要求元へ転送する。

【0126】

次に、通信パラメータ設定プロトコル処理の後、登録端末リストに登録されている端末か否かの判定を行う(S1903)。判定の結果、登録端末リストに未登録の端末である場合は、端末情報(端末識別子)及び送信した通信パラメータ内に含まれる共通鍵を登録端末リストに新規登録端末として登録する(S1905)。一方、登録端末リストに登録済みの端末の場合には、端末情報に応じた共通鍵の更新を行う(S1904)。そして、端末リストへの登録が終了後、通信パラメータ設定処理を終了する。

【0127】

図20は、第4の実施形態におけるネットワーク接続装置1600のダウンロード処理を示すフローチャートである。ステップS2001で、ダウンロード要求を受信すると、ステップS2002へ処理を進める。ステップS2002では、受信したダウンロード要求の要求元端末が登録端末リストに登録済みの端末か否かの判定を行う。この登録済みの端末か否かはMACアドレスを登録端末識別子として判定処理に用いる。ここでは、ダウンロード要求のメッセージに要求元端末のMACアドレスを含め、そのMACアドレスと登録端末リストのMACアドレスとの比較により、登録端末か否かの判定を行う。

【0128】

判定の結果、登録端末と判定された場合には、ステップS2003へ処理を進めるが、登録端末ではないと判定された場合には、ステップS2007へ処理を進める。ステップS2007では、ダウンロード拒否の旨を含めたダウンロード応答を送信し、この処理を終了する。

【0129】

一方、ステップS2003では、ダウンロード要求送信元端末が同一のサブネット内にあるか否かのネットワーク判定処理を行う。このネットワーク判定処理において、同一のサブネット内であると判定された場合には、ステップS2005へ処理を進めるが、同一のサブネット内でないと判定された場合には、ステップS2004へ処理を進める。

【0130】

ステップS2004では、要求元との通信がセキュアか否かの判定を行う。セキュアか否かとは、例えばSSLを用いた通信か否かを判定する。判定の結果、通信がセキュアであると判定された場合は、ステップS2005へ処理を進める。一方、通信がセキュアでないと判定された場合は、ステップS2006へ処理を進める。

【0131】

ステップS2005では、要求された画像を暗号化せずに送信する旨を含めたダウンロード応答を送信し、ステップS2009へ処理を進める。一方、ステップS2006では、要求された画像を暗号化して送信する旨を含めたダウンロード応答を送信し、ステップS2008へ処理を進める。そして、ステップS2008で、要求された画像を登録端末リストに登録されている端末識別子に対応した共通鍵を用いて画像を暗号化し、ステップS2009へ処理を進める。最後に、ステップS2009では、要求された画像の送信を行い、この処理を終了する。

【0132】

図21は、Viewer1601、アクセスポイント104、ネットワーク接続装置1600間の通信パラメータ設定及びコンテンツ転送のシーケンスを示す図である。まず、Viewer1601がアクセスポイント104との通信パラメータを取得するために、通信パラメータ取得要求メッセージM2101を送信する。そして、アクセスポイント104が通信パラメータ取得要求メッセージM2101をネットワーク接続装置1600へ転送する。

【0133】

次に、ネットワーク接続装置1600が通信パラメータ取得要求メッセージM2101を受信すると、Viewer1601とアクセスポイント104を介して通信パラメータ設定プロトコルM2102を開始する。そして、通信パラメータ設定プロトコル処理によりViewer1601はアクセスポイント104の通信パラメータを取得する。第4の実施形態におけるアクセスポイント104の通信パラメータを図22に示す。

【0134】

図22は、第4の実施形態におけるネットワーク接続装置1600が所持するアクセスポイント104の通信パラメータを示す図である。

【0135】

ネットワーク識別子は、ネットワークを判別するための識別子である。ここでは、無線LANを利用しているため、SSIDにより識別される。SSID2が設定される。

【0136】

暗号鍵は無線LANネットワークを暗号化するための共通鍵である。この共通鍵を用いてコンテンツの暗号化も行われる。

【0137】

認証方式は無線LANネットワーク暗号化に用いられる認証方式が記載される。ここでは、WPA−PSKが設定されている。

【0138】

暗号方式は無線LANネットワークの暗号化に用いられる暗号方式である。ここでは、TKIPが設定されている。

【0139】

更には、拡張としてデバイス情報等も含むことが可能である。ここでは、ネットワーク接続装置1600のデバイス情報としてDMSである旨が設定されている。

【0140】

次に、Viewer1601はアクセスポイント104の通信パラメータを取得した後、自機器にこの通信パラメータを設定することによりアクセスポイント104を介したデータ通信が可能になる。その際、Viewer1601とアクセスポイント104との間は、通信パラメータに設定されている暗号方式・暗号鍵等によってセキュアな通信路が確立される。

【0141】

その後、ネットワーク接続装置1600は通信パラメータ設定プロトコル処理が正常に終了した端末を登録端末リスト(図23)に登録する。第4の実施形態では、登録端末として端末のMACアドレスを登録する。

【0142】

図23に示す例では、Viewer1601のMACアドレス00:FE:98:DC:76:BAが登録端末リストに登録される。また、登録には提供した通信パラメータの共通鍵(PSK2)も共に登録される。

【0143】

Viewer1601は通信パラメータ設定処理が終了した後、ネットワーク接続装置1600が所持するコンテンツの取得要求として、コンテンツ取得要求メッセージM2103を送信する。ここで、Viewer1601は自MACアドレス(00:FE:98:DC:76:BA)をコンテンツ取得要求メッセージM2101のペイロード内に含めて送信するものとする。

【0144】

そして、ネットワーク接続装置1600がコンテンツ取得要求メッセージM2103を受信すると、コンテンツの暗号化を行うか否かの暗号化判定処理を行う。

【0145】

まず、登録端末か否かの登録端末判定処理(図20のS2002)を行う。コンテンツ取得要求メッセージM2101のペイロード内に含まれるMACアドレスが登録端末リストに登録されているか否かの判定を行う。ここでViewer1601のMACアドレスは登録端末リストに登録されているので、登録端末リストに登録済みの端末であると判定される。

【0146】

次に、ネットワーク接続装置1600は登録端末判定処理の後、ネットワーク判定処理を行う。ここでは、登録端末リストに登録された端末かをコンテンツ取得要求メッセージM2101のEtherヘッダに含まれる送信元MACアドレスと登録端末リストの登録端末のMACアドレスとの比較を行う。

【0147】

ここで、コンテンツ取得要求メッセージのEtherヘッダの送信元MACアドレスはViewer1601のMACアドレス(00:FE:98:DC:76:BA)であり、登録端末のMACアドレスであると判定される。従って、Viewer1601は同一のサブネット内の端末と判断され、コンテンツの暗号化は行わないと判定される。

【0148】

ネットワーク接続装置1600はコンテンツ取得要求メッセージM2103の応答として、コンテンツ取得応答メッセージM2104をViewer1601へ送信する。第4の実施形態では、コンテンツ取得応答メッセージM2104にはコンテンツを非暗号化で送信する旨のメッセージが含まれる。

【0149】

次に、コンテンツ取得応答メッセージM2104を送信した後、ネットワーク接続装置1600は要求されたコンテンツを暗号化せずに、Viewer1601へ送信する(M2104)。

【0150】

次に、第4の実施形態における他の動作例を説明する。この例では、ネットワーク接続装置1600の登録端末リストに登録済みのViewer1601がホットスポット106のエリアに移動し、ホットスポット106からインターネットを経由してコンテンツをダウンロードする。

【0151】

また、Viewer1601がホットスポット106に無線LANにて接続しており、ネットワーク接続装置1600と接続するための情報が予め設定されているものとする。ここで、接続するための情報は、例えばルータ105を介してネットワーク接続装置1600と通信可能なポート情報やネットワーク接続装置1600のdDNS(dynamic DNS)情報・URL情報などである。この情報を用いてViewer1601はネットワーク接続装置1600と接続し、通信路が確立されているものとする。

【0152】

図24は、Viewer1601、ホットスポット106、ルータ105、ネットワーク接続装置1600間の通信パラメータ設定及びダウンロードのシーケンスを示す図である。まず、Viewer1601からホットスポット106、インターネット100、ルータ105を介してネットワーク接続装置1600にコンテンツ取得要求メッセージM2201を送信する。ここでは、Viewer1601は自MACアドレス(00:FE:98:DC:76:BA)をコンテンツ取得要求メッセージM2201のペイロード内に含めて送信するものとする。

【0153】

ネットワーク接続装置1600はコンテンツ取得要求メッセージM2201を受信すると、暗号化判定処理を行う。まず、登録端末か否かの登録端末判定処理を行う。具体的には、コンテンツ取得要求メッセージM2201のペイロード内に含まれるMACアドレスが登録端末リストに登録されているか否かの判定を行う。ここで、Viewer1601のMACアドレスは登録端末リストに登録されているので、登録端末リストに登録済みの端末であると判定される。

【0154】

次に、ネットワーク接続装置1600は登録端末判定処理の後、ネットワーク判定処理を行う。ここでは、登録端末リストに登録された端末かをコンテンツ取得要求メッセージM2201のEtherヘッダに含まれる送信元MACアドレスと登録端末リストの登録端末のMACアドレスとの比較を行う。

【0155】

コンテンツ取得要求メッセージのEtherヘッダの送信元MACアドレスはViewer1601から送信された直後は、Viewer1601のMACアドレス(00:FE:98:DC:76:BA)である。しかし、コンテンツ取得要求メッセージのEtherヘッダの送信元MACアドレスは、ルータ105を介した際にルータ105のMACアドレスに書き換えられる。

【0156】

そのため、ネットワーク接続装置1600に到着したコンテンツ取得要求メッセージM2201のEtherヘッダの送信元MACアドレスはViewer1600のMACアドレスと異なるため、同一のサブネット外からの要求であると判定する。

【0157】

第4の実施形態では、登録端末判定処理の後にネットワーク判定処理を行っているが、先にネットワーク判定処理を行っても良く、これに限るものではない。

【0158】

ここで、同一のサブネット外からのコンテンツ取得要求であると判定されると、ネットワーク接続装置1600とViewer1601間の通信がセキュアか否かが判定される。これは、例えばSSLやIPsec等による通信が行われている否かである。セキュアか否かはポリシー等によって判断しても良い。

【0159】

第4の実施形態では、セキュアな通信は行われていないものとする。セキュアな通信が行われていないと判定されたため、ネットワーク接続装置1600は登録端末リストに登録されている端末に対応した共通鍵(PSK2)にて要求されたコンテンツを暗号化して送信を行うと判定する。

【0160】

次に、ネットワーク接続装置1600はコンテンツを暗号化して送信する旨を含めたコンテンツ取得応答メッセージM2202をViewer1601に送信する。そして、ネットワーク接続装置1600は要求されたコンテンツを共通鍵(PSK2)で暗号化し、Viewer1601に送信する。

【0161】

尚、実施形態では、登録端末でない端末にはデータ提供を拒否するようにしているが、登録端末でない場合には、画像データを暗号化せずに送信するようにしても良い。

【0162】

また、登録端末判定処理を行っているが、登録端末判定を行わずに処理を継続しても良い。

【0163】

更に、通信がセキュアか否かの判定によって、暗号化を行うか否かを判定しているが、通信がセキュアか否かの判定を行わずに処理を継続しても良い。

【0164】

また、コンテンツ取得応答メッセージにコンテンツ暗号化有無のメッセージを含んでいるが、暗号化の有無を含まなくても良く、コンテンツ取得応答メッセージを送信しなくても良い。

【0165】

更に、登録端末判定処理にコンテンツ取得要求メッセージ内のペイロードにMACアドレスを含めることで登録端末か否かの判定を行ったが、登録端末を識別できるものであれば良く、これに限るものではない。

【0166】

また、ネットワーク判定処理にEtherフレームの送信元MACアドレスと登録端末リストに登録されているMACアドレスの比較を行ったが、同一のサブネットか否か判別できれば良く、これに限るものではない。例えば、IPアドレスを用いて判別しても良く、サブネットマスクやIPv6のRA(Router Advertise)等で同一のサブネットか否かを判別しても良い。

【0167】

更に、同一のサブネットワーク内にある端末か否かを判定できるプロトコルを用いて判別してもよい。例えば、LLDP(Link Layer Discovery Protocol :IEEE802.1AB)等のプロトコルを用いて、同一のサブネットワークか否かを判定しても良い。更に、特定プロトコルを受信した場合に同一のサブネットワークかを判定しても良い。例えば、ssdpを受信した場合は同一のサブネットワークと判定しても良い。

【0168】

また、通信パラメータとして無線LANの場合を示したが、これに限るものではなく、例えばBluetooth(登録商標)でも良い。

【0169】

更に、通信パラメータの提供方法に無線LANを用いた提供方法を説明したが、これに限るものではなく、端末装置に通信パラメータを提供可能であれば良い。例えば、USBメモリやNFC(Near Field Communication)等でパラメータの提供を行っても良い。

【0170】

上述したように、通信パラメータ設定時に通信パラメータ内の共通鍵を登録端末リストに端末毎に記録する。そして、コンテンツ要求があった場合に、同一のサブネット内からの要求かを判断し、同一のサブネット外からの要求である場合に端末毎の共通鍵でコンテンツを暗号化して送信を行うため、セキュリティ性及び利便性が向上する。

【0171】

[他の実施形態]

前述した実施形態の機能を実現するソフトウェアのプログラムコードを記録した記録媒体を、システム或いは装置に供給し、そのシステム或いは装置のコンピュータ(CPU若しくはMPU)が記録媒体に格納されたプログラムコードを読出し実行する。これによっても、本発明の目的が達成されることは言うまでもない。

【0172】

この場合、コンピュータ読み取り可能な記録媒体から読出されたプログラムコード自体が前述した実施形態の機能を実現することになり、そのプログラムコードを記憶した記録媒体は本発明を構成することになる。

【0173】

このプログラムコードを供給するための記録媒体として、例えばフレキシブルディスク、ハードディスク、光ディスク、光磁気ディスク、CD−ROM、CD−R、磁気テープ、不揮発性のメモリカード、ROMなどを用いることができる。

【0174】

また、コンピュータが読出したプログラムコードを実行することにより、前述した実施形態の機能が実現されるだけでなく、次の場合も含まれることは言うまでもない。即ち、プログラムコードの指示に基づき、コンピュータ上で稼働しているOS(オペレーティングシステム)などが実際の処理の一部又は全部を行い、その処理により前述した実施形態の機能が実現される場合である。

【0175】

更に、記録媒体から読出されたプログラムコードがコンピュータに挿入された機能拡張ボードやコンピュータに接続された機能拡張ユニットに備わるメモリに書込む。その後、そのプログラムコードの指示に基づき、その機能拡張ボードや機能拡張ユニットに備わるCPUなどが実際の処理の一部又は全部を行い、その処理により前述した実施形態の機能が実現される場合も含まれることは言うまでもない。

【図面の簡単な説明】

【0176】

【図1】第1の実施形態におけるネットワーク構成の一例を示す図である。

【図2】第1の実施形態におけるネットワーク接続装置102の構成の一例を示す図である。

【図3】第1の実施形態におけるネットワーク接続装置102の機能モジュールを示す図である。

【図4】第1の実施形態におけるネットワーク接続装置102の設定処理を示すフローチャートである。

【図5】第1の実施形態における通信パラメータの一例を示す図である。

【図6】ネットワーク接続装置102及びDMS103の設定処理の通信シーケンスを示す図である。

【図7】ネットワーク接続装置102におけるアップロード処理を示すフローチャートである。

【図8】ネットワーク接続装置102がアクセスポイント104に接続し、DMS103に画像をアップロードするシーケンスを示す図である。

【図9】ネットワーク接続装置102が、ホットスポット106の近くに移動した場合を示す構成図である。

【図10】ネットワーク接続装置102がホットスポット106に接続し、プロキシサーバ107に画像をアップロードするシーケンスを示す図である。

【図11】第2の実施形態におけるネットワーク接続装置102の機能モジュール構成の一例を示す図である。

【図12】第2の実施形態におけるネットワーク接続装置102のアップロード処理を示すフローチャートである。

【図13】ネットワーク接続装置102がホットスポット106に接続し、IPSecを利用して画像をアップロードするシーケンスを示す図である。

【図14】第3の実施形態における通信パラメータの一例を示す図である。

【図15】第3の実施形態におけるネットワーク接続装置102のアップロード処理を示すフローチャートである。

【図16】第4の実施形態におけるネットワークの構成の一例を示す図である。

【図17】第4の実施形態におけるネットワーク接続装置1600の構成の一例を示す図である。

【図18】第4の実施形態におけるネットワーク接続装置1600のモジュール構成を示す図である。

【図19】第4の実施形態におけるネットワーク接続装置1600の通信パラメータ設定処理を示すフローチャートである。

【図20】第4の実施形態におけるネットワーク接続装置1600のダウンロード処理を示すフローチャートである。

【図21】Viewer1601、アクセスポイント104、ネットワーク接続装置1600間の通信パラメータ設定及びコンテンツ転送のシーケンスを示す図である。

【図22】第4の実施形態におけるネットワーク接続装置1600が所持するアクセスポイント104の通信パラメータを示す図である。

【図23】第4の実施形態における登録端末リストを示す図である。

【図24】Viewer1601、ホットスポット106、ルータ105、ネットワーク接続装置1600間の通信パラメータ設定及びダウンロードのシーケンスを示す図である。

【符号の説明】

【0177】

100 インターネット

101 LAN

102 ネットワーク接続装置

103 DMS(デジタルメディアサーバ)

104 アクセスポイント

105 ルータ

106 ホットスポット

107 プロキシサーバ

【特許請求の範囲】

【請求項1】

通信装置であって、

他の通信装置へデータを送信する際に、前記通信装置から当該他の通信装置への通信路に応じて、前記データの暗号化を実行するか否かを判定する判定手段と、

前記判定手段によって前記暗号化を実行すると判定された場合に、前記データの少なくとも一部を暗号化する暗号化手段と、

を有することを特徴とする通信装置。

【請求項2】

前記判定手段は、前記通信装置が接続するネットワークと他の通信装置が接続しているネットワークとを検索し、検索の結果に基づいて、前記他の通信装置に直接送信するか、前記他の通信装置に間接的に送信するかを決定する手段を含むことを特徴とする請求項1に記載の通信装置。

【請求項3】

前記判定手段は、前記他の通信装置に直接送信する場合には前記暗号化を実行しないと判定し、前記他の通信装置に間接的に送信する場合には前記暗号化を実行すると判定することを特徴とする請求項2に記載の通信装置。

【請求項4】

前記判定手段は、前記他の通信装置に直接送信する際に、該他の通信装置が、前記通信装置が接続するネットワークと異なるネットワークに接続している場合には前記暗号化を実行すると判定することを特徴とする請求項2に記載の通信装置。

【請求項5】

前記間接的に送信する場合とは、データを転送或いは保持するプロキシサーバを経由して送信する場合であることを特徴とする請求項3に記載の通信装置。

【請求項6】

前記判定手段は、前記他の通信装置への通信路が暗号化されている場合には前記暗号化を実行しないと判定することを特徴とする請求項1乃至5の何れか1項に記載の通信装置。

【請求項7】

前記暗号化手段は、通信パラメータを設定する際に利用した暗号鍵を用いて前記データを暗号化することを特徴とする請求項1乃至6の何れか1項に記載の通信装置。

【請求項8】

通信装置にて実行される通信方法であって、

他の通信装置へデータを送信する際に、前記通信装置から当該他の通信装置への通信路に応じて、前記データの暗号化を実行するか否かを判定する判定工程と、

前記判定工程において前記暗号化を実行すると判定された場合に、前記データの少なくとも一部を暗号化する暗号化工程と、

を有することを特徴とする通信方法。

【請求項9】

コンピュータを請求項1乃至7の何れか1項に記載の通信装置の各手段として機能させるためのプログラム。

【請求項1】

通信装置であって、

他の通信装置へデータを送信する際に、前記通信装置から当該他の通信装置への通信路に応じて、前記データの暗号化を実行するか否かを判定する判定手段と、

前記判定手段によって前記暗号化を実行すると判定された場合に、前記データの少なくとも一部を暗号化する暗号化手段と、

を有することを特徴とする通信装置。

【請求項2】

前記判定手段は、前記通信装置が接続するネットワークと他の通信装置が接続しているネットワークとを検索し、検索の結果に基づいて、前記他の通信装置に直接送信するか、前記他の通信装置に間接的に送信するかを決定する手段を含むことを特徴とする請求項1に記載の通信装置。

【請求項3】

前記判定手段は、前記他の通信装置に直接送信する場合には前記暗号化を実行しないと判定し、前記他の通信装置に間接的に送信する場合には前記暗号化を実行すると判定することを特徴とする請求項2に記載の通信装置。

【請求項4】

前記判定手段は、前記他の通信装置に直接送信する際に、該他の通信装置が、前記通信装置が接続するネットワークと異なるネットワークに接続している場合には前記暗号化を実行すると判定することを特徴とする請求項2に記載の通信装置。

【請求項5】

前記間接的に送信する場合とは、データを転送或いは保持するプロキシサーバを経由して送信する場合であることを特徴とする請求項3に記載の通信装置。

【請求項6】

前記判定手段は、前記他の通信装置への通信路が暗号化されている場合には前記暗号化を実行しないと判定することを特徴とする請求項1乃至5の何れか1項に記載の通信装置。

【請求項7】

前記暗号化手段は、通信パラメータを設定する際に利用した暗号鍵を用いて前記データを暗号化することを特徴とする請求項1乃至6の何れか1項に記載の通信装置。

【請求項8】

通信装置にて実行される通信方法であって、

他の通信装置へデータを送信する際に、前記通信装置から当該他の通信装置への通信路に応じて、前記データの暗号化を実行するか否かを判定する判定工程と、

前記判定工程において前記暗号化を実行すると判定された場合に、前記データの少なくとも一部を暗号化する暗号化工程と、

を有することを特徴とする通信方法。

【請求項9】

コンピュータを請求項1乃至7の何れか1項に記載の通信装置の各手段として機能させるためのプログラム。

【図1】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図12】

【図13】

【図14】

【図15】

【図16】

【図17】

【図18】

【図19】

【図20】

【図21】

【図22】

【図23】

【図24】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図12】

【図13】

【図14】

【図15】

【図16】

【図17】

【図18】

【図19】

【図20】

【図21】

【図22】

【図23】

【図24】

【公開番号】特開2010−166169(P2010−166169A)

【公開日】平成22年7月29日(2010.7.29)

【国際特許分類】

【出願番号】特願2009−5132(P2009−5132)

【出願日】平成21年1月13日(2009.1.13)

【公序良俗違反の表示】

(特許庁注:以下のものは登録商標)

1.ZIGBEE

【出願人】(000001007)キヤノン株式会社 (59,756)

【Fターム(参考)】

【公開日】平成22年7月29日(2010.7.29)

【国際特許分類】

【出願日】平成21年1月13日(2009.1.13)

【公序良俗違反の表示】

(特許庁注:以下のものは登録商標)

1.ZIGBEE

【出願人】(000001007)キヤノン株式会社 (59,756)

【Fターム(参考)】

[ Back to top ]