鍵管理システム、鍵管理方法及びコンピュータプログラム

【課題】あるデバイスの鍵を無効化する時点での処理量を削減すること、及び、管理サーバが管理する情報量を抑制することを図る。

【解決手段】管理装置2は、一定の分割情報削除周期で、第1の分割情報の更新前後で各デバイスの第2の分割情報とから生成した鍵が一致しないように第1の分割情報を生成して履歴時刻と共に記録し、さらに該履歴時刻よりも分割情報削除周期だけ前の時刻以前の第1の分割情報および履歴時刻を記録から削除する分割情報履歴情報管理部14を備え、デバイスは、認可要求が発生した時に加えて分割情報削除周期と同じ周期で、自デバイスの認証要求の第1段階として自デバイスの第2の分割情報および自デバイスの鍵の補正時刻を管理装置へ送信し、管理装置から受信した鍵の差分情報を用いて自デバイスの鍵を補正し、補正後の鍵および補正時刻を記録する。

【解決手段】管理装置2は、一定の分割情報削除周期で、第1の分割情報の更新前後で各デバイスの第2の分割情報とから生成した鍵が一致しないように第1の分割情報を生成して履歴時刻と共に記録し、さらに該履歴時刻よりも分割情報削除周期だけ前の時刻以前の第1の分割情報および履歴時刻を記録から削除する分割情報履歴情報管理部14を備え、デバイスは、認可要求が発生した時に加えて分割情報削除周期と同じ周期で、自デバイスの認証要求の第1段階として自デバイスの第2の分割情報および自デバイスの鍵の補正時刻を管理装置へ送信し、管理装置から受信した鍵の差分情報を用いて自デバイスの鍵を補正し、補正後の鍵および補正時刻を記録する。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、鍵管理システム、鍵管理方法及びコンピュータプログラムに関する。

【背景技術】

【0002】

従来、デバイス(例えば、携帯通信端末、パーソナルコンピュータなど)が通信ネットワークを介してサービスを利用する際には、デバイスは自分の認証鍵を用いて管理サーバとの間で認証を行う。管理サーバはデバイス毎に認証鍵を管理する(例えば、特許文献1参照)。

【0003】

図16は、従来の認証鍵管理方法を説明するためのグラフ図である。図16では、実数軸上の2次元のグラフを用いて、認証鍵とその分割情報との関係を示している。ここでは、管理サーバは2つのデバイスA,Bの各認証鍵を共通的に管理するとする。まず、管理サーバは、各デバイスA,Bに共通の初期の分割情報WS,0を保持している。デバイスAは、初期の分割情報VA,0及び初期の認証鍵KA,0を保持している。デバイスBは、初期の分割情報VB,0及び初期の認証鍵KB,0を保持している。

【0004】

図16において、分割情報VA,0は、認証鍵KA,0と分割情報WS,0とを結ぶ直線上に存在する。同様に、分割情報VB,0は、認証鍵KB,0と分割情報WS,0とを結ぶ直線上に存在する。これにより、管理サーバは、デバイスAから分割情報VA,0を受け取ることで、分割情報WS,0と分割情報VA,0とから認証鍵KA,0を復元することができる。そして、管理サーバは、復元した認証鍵KA,0とデバイスAが保持する認証鍵KA,0とを照合することにより、デバイスAの認証を行う。同様に、管理サーバは、デバイスBから分割情報VB,0を受け取ることで、分割情報WS,0と分割情報VB,0とから認証鍵KB,0を復元することができる。そして、管理サーバは、復元した認証鍵KB,0とデバイスBが保持する認証鍵KB,0とを照合することにより、デバイスBの認証を行う。

【0005】

ここで、デバイスAのサービス利用登録が解除されたとする。すると、管理サーバは、デバイスAの認証鍵KA,0を無効化する処理を行う。以下、デバイスの認証鍵を無効化する処理を行うことを「デバイスの無効化」と称することがある。管理サーバは、デバイスAの無効化のために、自分が保持する分割情報WS,0を分割情報WS,1に更新する。分割情報WS,1は、認証鍵KA,0と分割情報WS,0とを結ぶ直線上に存在しない、且つ、認証鍵KB,0と分割情報WS,0とを結ぶ直線上に存在しない。次いで、管理サーバは、デバイスの無効化を行わないデバイスBのために、分割情報の更新情報ΔVB,0を生成し、更新情報ΔVB,0をデバイスBへ送る。分割情報の更新情報ΔVB,0は、分割情報VB,0と分割情報VB,1との差分情報である。デバイスBは、更新情報ΔVB,0と分割情報VB,0とから分割情報VB,1を得る。分割情報VB,1は、認証鍵KB,0と分割情報WS,1とを結ぶ直線上に存在する。これにより、管理サーバは、デバイスBから分割情報VB,1を受け取ることで、分割情報WS,1と分割情報VB,1とから認証鍵KB,0を復元することができる。そして、管理サーバは、復元した認証鍵KB,0とデバイスBが保持する認証鍵KB,0とを照合することにより、デバイスBの認証を行う。この結果、デバイスBの認証は成功する。

【0006】

一方、デバイスの無効化が行われたデバイスAについては、デバイスAが保持する分割情報VA,0のままである。このため、管理サーバがデバイスAから分割情報VA,0を受け取って分割情報WS,0とから復元した認証鍵は、認証鍵KA,1となり、デバイスAが保持する認証鍵KA,0とは異なる。この結果、デバイスAの認証は失敗する。

【先行技術文献】

【特許文献】

【0007】

【特許文献1】特開2008−219177号公報

【発明の概要】

【発明が解決しようとする課題】

【0008】

しかし、上述した従来の認証鍵管理方法では、あるデバイスの無効化を行った時点で、デバイスの無効化が行われない全デバイスに対して、迅速に、それぞれの分割情報の更新情報を生成して送らなければならない。このため、管理サーバにかかる負担が大きい。又、管理サーバが管理する情報量は少ないほうが好ましい。

【0009】

本発明は、このような事情を考慮してなされたもので、あるデバイスの鍵を無効化する時点での処理量を削減すること、及び、管理サーバが管理する情報量を抑制することができる鍵管理システム、鍵管理方法及びコンピュータプログラムを提供することを課題とする。

【課題を解決するための手段】

【0010】

上記の課題を解決するために、本発明に係る鍵管理システムは、あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムにおいて、あるデバイスの鍵を無効化するときに、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵と、更新前の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵とが一致するように、第1の分割情報の最新値を更新する分割情報管理部と、第1の分割情報および該第1の分割情報を更新した時刻(履歴時刻)を記憶する分割情報履歴情報記憶部と、あるデバイスを認証するときの第1段階として、該デバイスの鍵が補正された時刻(補正時刻)以前の最新の第1の分割情報および該補正時刻以降の第1の分割情報を対象にして時間的に連続する2つの第1の分割情報を組とし、組ごとに、一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第1の鍵と、もう一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第2の鍵とを比較し、少なくとも一組が一致した場合に当該デバイスを不合格とし、全組が不一致となった場合に当該デバイスを合格とする検証部と、前記合格したデバイスに対して、前記補正時刻以前の最新の第1の分割情報と当該デバイスの第2の分割情報とから生成した鍵と、前記補正時刻以降の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵との差分情報を生成して送信する差分情報生成部と、あるデバイスを認証するときの第2段階として、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵と、当該デバイスの鍵との一致を検査する認証処理部と、一定の分割情報削除周期で、第1の分割情報の更新前後で各デバイスの第2の分割情報とから生成した鍵が一致しないように第1の分割情報を生成して履歴時刻と共に前記分割情報履歴情報記憶部へ格納し、さらに該履歴時刻よりも前記分割情報削除周期だけ前の時刻以前の第1の分割情報および履歴時刻を前記分割情報履歴情報記憶部から削除する分割情報履歴情報管理部と、を有する管理装置と、自デバイスの第2の分割情報を記憶する分割情報記憶部と、自デバイスの鍵に係る補正時刻を記憶する補正時刻記憶部と、自デバイスの鍵を記憶する鍵記憶部と、認可要求が発生した時に加えて前記分割情報削除周期と同じ周期で、自デバイスの認証要求の第1段階として自デバイスの第2の分割情報および自デバイスの鍵の補正時刻を前記管理装置へ送信する認可要求部と、前記管理装置から受信した鍵の差分情報を用いて自デバイスの鍵を補正し、補正後の鍵を前記鍵記憶部へ格納し、さらに該補正時刻を前記補正時刻記憶部へ格納する鍵補正部と、自デバイスの認証要求の第2段階として前記補正後の鍵を用いて前記管理装置と認証処理を行う認証処理部と、を有するデバイスと、を備えたことを特徴とする。

【0011】

本発明に係る鍵管理方法は、あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムにおける鍵管理方法であって、管理装置が、あるデバイスの鍵を無効化するときに、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵と、更新前の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵とが一致するように、第1の分割情報の最新値を更新するステップと、第1の分割情報および該第1の分割情報を更新した時刻(履歴時刻)を分割情報履歴情報記憶部に格納するステップと、あるデバイスを認証するときの第1段階として、該デバイスの鍵が補正された時刻(補正時刻)以前の最新の第1の分割情報および該補正時刻以降の第1の分割情報を対象にして時間的に連続する2つの第1の分割情報を組とし、組ごとに、一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第1の鍵と、もう一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第2の鍵とを比較し、少なくとも一組が一致した場合に当該デバイスを不合格とし、全組が不一致となった場合に当該デバイスを合格とするステップと、前記合格したデバイスに対して、前記補正時刻以前の最新の第1の分割情報と当該デバイスの第2の分割情報とから生成した鍵と、前記補正時刻以降の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵との差分情報を生成して送信するステップと、あるデバイスを認証するときの第2段階として、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵と、当該デバイスの鍵との一致を検査するステップと、一定の分割情報削除周期で、第1の分割情報の更新前後で各デバイスの第2の分割情報とから生成した鍵が一致しないように第1の分割情報を生成して履歴時刻と共に前記分割情報履歴情報記憶部へ格納し、さらに該履歴時刻よりも前記分割情報削除周期だけ前の時刻以前の第1の分割情報および履歴時刻を前記分割情報履歴情報記憶部から削除するステップと、を含み、デバイスが、認可要求が発生した時に加えて前記分割情報削除周期と同じ周期で、自デバイスの認証要求の第1段階として、分割情報記憶部内の自デバイスの第2の分割情報および補正時刻記憶部内の補正時刻を前記管理装置へ送信するステップと、前記管理装置から受信した鍵の差分情報を用いて自デバイスの鍵を補正し、補正後の鍵を鍵記憶部へ格納し、さらに該補正時刻を前記補正時刻記憶部へ格納するステップと、自デバイスの認証要求の第2段階として前記補正後の鍵を用いて前記管理装置と認証処理を行うステップと、を含む、ことを特徴とする。

【0012】

本発明に係るコンピュータプログラムは、あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムの管理装置における鍵管理処理を行うためのコンピュータプログラムであって、あるデバイスの鍵を無効化するときに、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵と、更新前の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵とが一致するように、第1の分割情報の最新値を更新するステップと、第1の分割情報および該第1の分割情報を更新した時刻(履歴時刻)を分割情報履歴情報記憶部に格納するステップと、あるデバイスを認証するときの第1段階として、該デバイスの鍵が補正された時刻(補正時刻)以前の最新の第1の分割情報および該補正時刻以降の第1の分割情報を対象にして時間的に連続する2つの第1の分割情報を組とし、組ごとに、一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第1の鍵と、もう一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第2の鍵とを比較し、少なくとも一組が一致した場合に当該デバイスを不合格とし、全組が不一致となった場合に当該デバイスを合格とするステップと、前記合格したデバイスに対して、前記補正時刻以前の最新の第1の分割情報と当該デバイスの第2の分割情報とから生成した鍵と、前記補正時刻以降の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵との差分情報を生成して送信するステップと、あるデバイスを認証するときの第2段階として、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵と、当該デバイスの鍵との一致を検査するステップと、一定の分割情報削除周期で、第1の分割情報の更新前後で各デバイスの第2の分割情報とから生成した鍵が一致しないように第1の分割情報を生成して履歴時刻と共に前記分割情報履歴情報記憶部へ格納し、さらに該履歴時刻よりも前記分割情報削除周期だけ前の時刻以前の第1の分割情報および履歴時刻を前記分割情報履歴情報記憶部から削除するステップと、をコンピュータに実行させるためのコンピュータプログラムであることを特徴とする。

これにより、前述の管理装置がコンピュータを利用して実現できるようになる。

【0013】

本発明に係るコンピュータプログラムは、あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムのデバイスにおける鍵管理処理を行うためのコンピュータプログラムであって、認可要求が発生した時に加えて管理装置の分割情報削除周期と同じ周期で、自デバイスの認証要求の第1段階として、分割情報記憶部内の自デバイスの第2の分割情報および補正時刻記憶部内の補正時刻を前記管理装置へ送信するステップと、前記管理装置から受信した鍵の差分情報を用いて自デバイスの鍵を補正し、補正後の鍵を鍵記憶部へ格納し、さらに該補正時刻を前記補正時刻記憶部へ格納するステップと、自デバイスの認証要求の第2段階として前記補正後の鍵を用いて前記管理装置と認証処理を行うステップと、をコンピュータに実行させるためのコンピュータプログラムであることを特徴とする。

これにより、前述のデバイスがコンピュータを利用して実現できるようになる。

【発明の効果】

【0014】

本発明によれば、あるデバイスの鍵を無効化するときの処理量を削減することができると共に、管理サーバが管理する情報量を抑制することができるという効果が得られる。

【図面の簡単な説明】

【0015】

【図1】本発明の一実施形態に係る認証鍵管理方法の基本的な手順を説明するためのグラフ図である。

【図2】本発明の一実施形態に係る認証鍵管理方法の基本的な手順を説明するためのグラフ図である。

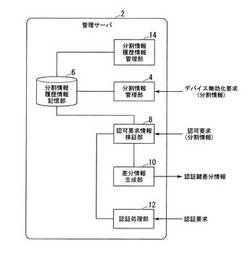

【図3】本発明の一実施形態に係る管理サーバ2の構成を示すブロック図である。

【図4】本発明の一実施形態に係るデバイス20の構成を示すブロック図である。

【図5】本発明の一実施形態に係る初期状態を示す概念図である。

【図6】本発明の一実施形態に係るデバイスの無効化の手順を示す概念図である。

【図7】本発明の一実施形態に係るデバイスの無効化の手順を示す概念図である。

【図8】本発明の一実施形態に係るデバイスの認可処理を説明するための概念図である。

【図9】本発明の一実施形態に係るデバイスの認可処理の手順を示す概念図である。

【図10】本発明の一実施形態に係るデバイスの認可処理及び認証処理の手順を示す概念図である。

【図11】本発明の一実施形態に係る認証鍵管理方法において分割情報を削除するときの課題を説明するためのグラフ図である。

【図12】図4に示すデバイス20に係る認証鍵更新処理の手順を示すフローチャートである。

【図13】図3に示す管理サーバ2の分割情報履歴情報管理部14に係る分割情報削除処理の手順を示すフローチャートである。

【図14】本発明の一実施形態に係る分割情報削除方法を説明するためのグラフ図である。

【図15】本発明の一実施形態に係る分割情報削除方法を説明するための説明図である。

【図16】従来の認証鍵管理方法を説明するためのグラフ図である。

【発明を実施するための形態】

【0016】

以下、図面を参照し、本発明の実施形態について説明する。

図1及び図2は、本発明の一実施形態に係る認証鍵管理方法の基本的な手順を説明するためのグラフ図である。図1及び図2では、実数軸上の2次元のグラフを用いて、認証鍵とその分割情報との関係を示している。

【0017】

まず図1を参照して認証鍵管理方法の基本手順その1(無効化するデバイスが1つである場合)を説明する。図1では、管理サーバは2つのデバイスA,Bの各認証鍵を共通的に管理するとする。まず、管理サーバは、各デバイスA,Bに共通の初期の分割情報WS,0を保持している。デバイスAは、分割情報VA及び初期の認証鍵KA,0を保持している。デバイスBは、分割情報VB及び初期の認証鍵KB,0を保持している。

【0018】

図1において、分割情報VAは、認証鍵KA,0と分割情報WS,0とを結ぶ直線上に存在する。同様に、分割情報VBは、認証鍵KB,0と分割情報WS,0とを結ぶ直線上に存在する。これにより、管理サーバは、デバイスAから分割情報VAを受け取ることで、分割情報WS,0と分割情報VAとから認証鍵KA,0を復元することができる。そして、管理サーバは、復元した認証鍵KA,0とデバイスAが保持する認証鍵KA,0とを照合することにより、デバイスAの認証を行う。同様に、管理サーバは、デバイスBから分割情報VBを受け取ることで、分割情報WS,0と分割情報VBとから認証鍵KB,0を復元することができる。そして、管理サーバは、復元した認証鍵KB,0とデバイスBが保持する認証鍵KB,0とを照合することにより、デバイスBの認証を行う。

【0019】

ここで、デバイスAのサービス利用登録が解除されたとする。すると、管理サーバは、デバイスAの認証鍵KA,0を無効化する処理(デバイスAの無効化)を行う。管理サーバは、デバイスAの無効化のために、自分が保持する分割情報WS,0を分割情報WS,1に更新する。分割情報WS,1は、認証鍵KA,0と分割情報WS,0と分割情報VAとを結ぶ直線上に存在し、且つ、認証鍵KA,0と分割情報WS,0と分割情報VAとを除いた任意の点である。このため、管理サーバが更新後の分割情報WS,1とデバイスAの分割情報VAとから復元した第1の認証鍵KA,1と、管理サーバが初期の分割情報WS,0とデバイスAの分割情報VAとから復元した第2の認証鍵KA,0とは一致する。本実施形態では、それら第1の認証鍵と第2の認証鍵とが一致した場合に、当該デバイスAを認証失敗とする。

【0020】

一方、デバイスの無効化が行われないデバイスBについては、管理サーバが更新後の分割情報WS,1とデバイスBの分割情報VBとから復元した第1の認証鍵KB,1と、管理サーバが初期の分割情報WS,0とデバイスBの分割情報VBとから復元した第2の認証鍵KB,0とは不一致になる。本実施形態では、それら第1の認証鍵と第2の認証鍵とが不一致になった場合に、当該デバイスBを認証処理の第1段階において合格とし認証処理を継続する。

【0021】

次いで、管理サーバは、認証処理の第1段階において合格したデバイスBのために、認証鍵差分情報ΔKB,1を生成し、認証鍵差分情報ΔKB,1をデバイスBへ送る。認証鍵差分情報ΔKB,1は、デバイスBの初期の認証鍵KB,0と、認証鍵KB,1との差分情報である。これにより、デバイスBは、認証鍵差分情報ΔKB,1と初期の認証鍵KB,0とを用いて、認証鍵KB,1を生成することができる。認証鍵KB,1は、更新後の分割情報WS,1とデバイスBの分割情報VBとを結ぶ直線上に存在する。これにより、管理サーバは、認証処理の第2段階において、デバイスBから分割情報VBを受け取ることで、更新後の分割情報WS,1と分割情報VBとから認証鍵KB,1を復元することができる。そして、管理サーバは、復元した認証鍵KB,1とデバイスBが生成した認証鍵KB,1とを照合することにより、デバイスBの認証を行う。この結果、デバイスBの認証は成功する。

【0022】

上述の認証鍵管理方法において、デバイスの無効化を行わないデバイスBに対して認証鍵差分情報ΔKB,1を送るタイミングは、デバイスAの無効化を行った即時である必要はなく、認証処理の第2段階までに又は認証処理の第2段階においてであればよい。これにより、あるデバイスの鍵を無効化する時点での管理サーバの処理量を削減することができる。

【0023】

次に図2を参照して認証鍵管理方法の基本手順その2(無効化するデバイスが複数である場合)を説明する。図2では、管理サーバは3つのデバイスA,B,Cの各認証鍵を共通的に管理するとする。そして、管理サーバは、2つのデバイスA,Bに対して、順次、デバイスの無効化を行う。

【0024】

初めに、管理サーバは、各デバイスA,B,Cに共通の初期の分割情報WS,0を保持している。デバイスAは、分割情報VA及び初期の認証鍵KA,0を保持している。デバイスBは、分割情報VB及び初期の認証鍵KB,0を保持している。デバイスCは、分割情報VC及び初期の認証鍵KC,0を保持している。分割情報VA、認証鍵KA,0及び分割情報WS,0の関係は図1と同様であり同一直線上に存在している。又、分割情報VB、認証鍵KB,0及び分割情報WS,0の関係は図1と同様であり同一直線上に存在している。分割情報VC、認証鍵KC,0及び分割情報WS,0の関係についても同様であり同一直線上に存在している。

【0025】

図2において、管理サーバは、まずデバイスAの無効化のために、自分が保持する分割情報WS,0を分割情報WS,1に更新する(更新1)。分割情報WS,1は、認証鍵KA,0と分割情報WS,0と分割情報VAとを結ぶ直線上に存在し、且つ、認証鍵KA,0と分割情報WS,0と分割情報VAとを除いた任意の点である。又、分割情報VB、認証鍵KB,1及び分割情報WS,1の関係は図1と同様であり同一直線上に存在している。同様に、分割情報VC、認証鍵KC,1及び分割情報WS,1も同一直線上に存在している。

【0026】

次いで、管理サーバは、デバイスBの無効化のために、分割情報WS,1を分割情報WS,2に更新する(更新2)。分割情報WS,2は、認証鍵KB,1と分割情報WS,1と分割情報VBとを結ぶ直線上に存在し、且つ、認証鍵KB,1と分割情報WS,1と分割情報VBとを除いた任意の点である。このため、図2に示されるように、管理サーバが更新後の分割情報WS,2とデバイスBの分割情報VBとから復元した第1の認証鍵KB,2と、管理サーバが時間的に一つ前の更新値の分割情報WS,1とデバイスBの分割情報VBとから復元した第2の認証鍵KB,1とは一致する。これにより、当該デバイスBを認証失敗とする。

【0027】

一方、先にデバイスの無効化が行われたデバイスAについては、図2に示されるように、管理サーバが更新後の分割情報WS,2とデバイスAの分割情報VAとから復元した第1の認証鍵KA,2と、管理サーバが時間的に一つ前の更新値の分割情報WS,1とデバイスAの分割情報VAとから復元した第2の認証鍵KA,1とは不一致になる。但し、管理サーバが分割情報WS,1とデバイスAの分割情報VAとから復元した第1の認証鍵KA,1と、管理サーバが初期の分割情報WS,0とデバイスAの分割情報VAとから復元した第2の認証鍵KA,0とは一致する。そこで、それら第1の認証鍵と第2の認証鍵との組において、少なくとも一組が一致した場合に当該デバイスを認証失敗とし、全組が不一致になった場合に当該デバイスを認証処理の第1段階において合格とし認証処理を継続する。

【0028】

上述したように本実施形態では、各デバイスに共通の分割情報(第1の分割情報)の初期値および更新値を対象にして時間的に連続する2つの第1の分割情報を組とし、組ごとに、一方の第1の分割情報と当該デバイスの分割情報(第2の分割情報)とから生成した第1の認証鍵と、もう一方の第1の分割情報と当該デバイスの分割情報(第2の分割情報)とから生成した第2の鍵とを比較し、少なくとも一組が一致した場合に当該デバイスを認証失敗とし、全組が不一致になった場合に当該デバイスを認証処理の第1段階において合格とし認証処理を継続する。

【0029】

以上が本実施形態に係る認証鍵管理方法の基本手順の説明である。

【0030】

図3は、本実施形態に係る管理サーバ2の構成を示すブロック図である。図3において、管理サーバ2は、分割情報管理部4と分割情報履歴情報記憶部6と認可要求情報検証部8と差分情報生成部10と認証処理部12と分割情報履歴情報管理部14を有する。

分割情報管理部4は、あるデバイスの無効化の要求を受けると、各デバイスに共通の分割情報を更新する。分割情報履歴情報記憶部6は、各デバイスに共通の分割情報の初期値および更新値、並びに各分割情報の履歴時刻を記憶する。各デバイスに共通の分割情報の初期値は、各デバイスの鍵の初期値に対応するものである。履歴時刻は、分割情報履歴情報記憶部6内の分割情報を更新した時刻であって、分割情報毎にある。履歴時刻には、該当の分割情報を生成した時刻を用いる。

【0031】

認可要求情報検証部8は、デバイスに対する認証処理の第1段階を行う。差分情報生成部10は、認証処理の第1段階において合格したデバイスに対して、認証鍵差分情報を生成して送信する。認証処理部12は、デバイスに対する認証処理の第1段階を行う。分割情報履歴情報管理部14は、定期的に、分割情報履歴情報記憶部6内の分割情報履歴情報を削除する。

【0032】

図4は、本実施形態に係るデバイス20の構成を示すブロック図である。図4において、デバイス20は、認可要求部22と分割情報記憶部24と認証鍵補正部26と認証鍵記憶部28と認証処理部30と補正時刻記憶部32を有する。

認可要求部22は、管理サーバ2に対して、自デバイスの分割情報を送信して認可要求(認証処理の第1段階に対応する要求)を行う。この認可要求は、アプリケーション等からの要求によって発生する場合と、定期的に発生する場合とがある。

【0033】

分割情報記憶部24は、自デバイスの分割情報を記憶する。認証鍵補正部26は、管理サーバ2から受信した認証鍵差分情報を用いて、自デバイスの認証鍵を補正する。認証鍵補正部26は、自デバイスの認証鍵を補正した時刻(補正時刻)を補正時刻記憶部32に記録する。認証鍵記憶部28は、自デバイスの認証鍵を記憶する。認証処理部30は、管理サーバ2に対して認証要求(認証処理の第2段階に対応する要求)を行い、管理サーバ2との間で補正後の認証鍵を用いた認証を行う。補正時刻記憶部32は、最新の補正時刻を記憶する。

【0034】

次に、図5から図10を参照して、本実施形態に係る管理サーバ2およびデバイス20の基本動作を順次説明する。この基本動作は、上述した本実施形態に係る認証鍵管理方法の基本手順に対応する。なお、管理サーバ2と各デバイス20とは通信によりデータを送受するものとする。例えばインターネット等の通信ネットワークを介して、データが送受される。

【0035】

[初期状態]

図5は、本実施形態に係る初期状態を示す概念図である。図5において、管理サーバ2は、各デバイス20A,20B,20Cに共通の初期の分割情報WS,0を保持している。又、管理サーバ2において分割情報履歴情報記憶部6は、分割情報履歴情報WS,Rとして、初期の分割情報WS,0及び分割情報WS,0の履歴時刻t0を格納している。デバイス20Aは、分割情報VA及び初期の認証鍵KA,0を保持している。デバイス20Bは、分割情報VB及び初期の認証鍵KB,0を保持している。デバイス20Cは、分割情報VC及び初期の認証鍵KC,0を保持している。

【0036】

[デバイスの無効化]

図6は、本実施形態に係るデバイスの無効化の手順を示す概念図である。ここでは、まず、図5に示す初期状態において、デバイス20Aの無効化を行うこととする。

ステップS11:デバイス20Aは、管理サーバ2に対して、自分の分割情報VAを送信し、自デバイスの無効化を要求する。

【0037】

ステップS12:管理サーバ2において分割情報管理部4は、分割情報履歴情報WS,R内の初期値(分割情報WS,0)とデバイス20Aの分割情報VAとを用いて、分割情報の更新値(分割情報WS,1)を生成する。この分割情報WS,1は、図1及び図2に示されるように、分割情報WS,0と分割情報VAとを結ぶ直線上に存在し、且つ、認証鍵KA,0と分割情報WS,0と分割情報VAとを除いた任意の点である。

【0038】

ステップS13:管理サーバ2において分割情報履歴情報記憶部6は、分割情報履歴情報WS,Rとして、初期の分割情報WS,0及び分割情報WS,0の履歴時刻t0と、更新値の分割情報WS,1及び分割情報WS,1の履歴時刻tAとを格納する。これにより、分割情報履歴情報WS,Rにおいて、分割情報WS,0は初期値であり、分割情報WS,1は更新値である。

【0039】

次いで、図6に示すデバイス20Aの無効化が行われた状態で、さらにデバイス20Bの無効化を行うこととする。図7は、そのデバイス20Bの無効化の手順を示す概念図である。

ステップS41:デバイス20Bは、管理サーバ2に対して、自分の分割情報VBを送信し、自デバイスの無効化を要求する。

【0040】

ステップS42:管理サーバ2において分割情報管理部4は、分割情報履歴情報WS,R内の最新値(ここでは、唯一つの更新値である分割情報WS,1である)とデバイス20Bの分割情報VBとを用いて、分割情報の最新値(分割情報WS,2)を生成する。この分割情報WS,2は、図2に示されるように、分割情報WS,1と分割情報VBとを結ぶ直線上に存在し、且つ、認証鍵KB,1と分割情報WS,1と分割情報VBとを除いた任意の点である。

【0041】

ステップS43:管理サーバ2において分割情報履歴情報記憶部6は、分割情報履歴情報WS,Rとして、初期の分割情報WS,0及び分割情報WS,0の履歴時刻t0と、更新値の分割情報WS,1及び分割情報WS,1の履歴時刻tAと、更新値の分割情報WS,2及び分割情報WS,2の履歴時刻tBとを格納する。これにより、分割情報履歴情報WS,Rにおいて、分割情報WS,0は初期値であり、分割情報WS,1,WS,2は更新値であって分割情報WS,2は最新値となる。又、分割情報履歴情報WS,Rにおいて、どの分割情報とどの分割情報とが時間的に連続するのかが分かる。

【0042】

[デバイスの認可処理(認証処理の第1段階)]

図8は、本実施形態に係るデバイスの認可処理を説明するための概念図である。図8において、管理サーバ2の分割情報履歴情報記憶部6は、分割情報履歴情報WS,Rとして、初期の分割情報WS,0と、M個の更新値の分割情報WS,1,・・・,WS,Mと、各分割情報の履歴時刻とを格納する。Mは、デバイスの無効化が行われたデバイスの個数である。

【0043】

図8に示されるように、あるデバイスZの無効化を行う場合、分割情報履歴情報WS,R内の時間的に連続する2つの分割情報を組とし、組ごとに、一方の分割情報とデバイスZの分割情報VZとから生成した第1の認証鍵と、もう一方の分割情報とデバイスZの分割情報VZとから生成した第2の鍵とを比較し、少なくとも一組が一致した場合にデバイスZを認証失敗とし、全組が不一致になった場合にデバイスZを認証処理の第1段階において合格とし認証処理を継続する。

【0044】

図9は、本実施形態に係るデバイスの認可処理の手順を示す概念図である。ここでは、図7に示すデバイス20Aおよび20Bの無効化が行われた状態で、デバイス20Aの認可処理を行うこととする。

ステップS51:デバイス20Aは、管理サーバ2に対して、自分の分割情報VAを送信し、自デバイスの認可を要求する。

【0045】

ステップS52:管理サーバ2において認可要求情報検証部8は、分割情報履歴情報WS,R内の全ての分割情報WS,0,WS,1,WS,2とデバイス20Aの分割情報VAとを用いて、3つの認証鍵KA,0,KA,1,KA,2を生成する。次いで、認可要求情報検証部8は、分割情報WS,0,WS,1,WS,2の時間的に連続する2つの分割情報を組とし、組ごとに認証鍵を比較する。これにより、分割情報WS,2と分割情報VAとから生成された認証鍵#1(KA,2)と、分割情報WS,1と分割情報VAとから生成された認証鍵(KA,1)とが比較された結果、不一致となる。さらに、分割情報WS,1と分割情報VAとから生成された認証鍵(KA,1)と、分割情報WS,0と分割情報VAとから生成された認証鍵#2(KA,0)とが比較された結果、一致となる。

【0046】

ステップS53:認可要求情報検証部8は、認証鍵(KA,1)と認証鍵#2(KA,0)とが一致するので、デバイス20Aに対して、認証処理の継続を拒否する通知を送信する。これにより、デバイス20Aの認証が失敗する。

【0047】

[デバイスの認可処理(認証処理の第1段階)及び認証処理(認証処理の第2段階)]

図10は、本実施形態に係るデバイスの認可処理及び認証処理の手順を示す概念図である。ここでは、図7に示すデバイス20Aおよび20Bの無効化が行われた状態で、デバイスの無効化が行われていないデバイス20Cの認可処理及び認証処理を行うこととする。

ステップS61:デバイス20Cは、管理サーバ2に対して、自分の分割情報VCを送信し、自デバイスの認可を要求する。

【0048】

ステップS62:管理サーバ2において認可要求情報検証部8は、分割情報履歴情報WS,R内の全ての分割情報WS,0,WS,1,WS,2とデバイス20Cの分割情報VCとを用いて、3つの認証鍵KC,0,KC,1,KC,2を生成する。次いで、認可要求情報検証部8は、分割情報WS,0,WS,1,WS,2の時間的に連続する2つの分割情報を組とし、組ごとに認証鍵を比較する。これにより、分割情報WS,2と分割情報VCとから生成された認証鍵#1(KC,2)と、分割情報WS,1と分割情報VCとから生成された認証鍵(KC,1)とが比較された結果、不一致となる。さらに、分割情報WS,1と分割情報VCとから生成された認証鍵(KC,1)と、分割情報WS,0と分割情報VCとから生成された認証鍵#2(KC,0)とが比較された結果、不一致となる。

【0049】

ステップS63:認可要求情報検証部8は、全ての組において認証鍵の比較結果が不一致であるので、最新の更新値の分割情報WS,2に対応する認証鍵#1(KC,2)と、初期の分割情報WS,0に対応する認証鍵#2(KC,0)との差分を算出して認証鍵差分情報ΔKC,2を生成する。

ステップS64:認可要求情報検証部8は、デバイス20Cに対して、認証鍵差分情報ΔKC,2を送信する。

【0050】

ステップS65:デバイス20Cは、認証鍵差分情報ΔKC,2を用いて自分の初期の認証鍵KC,0を補正し、補正後の認証鍵KC,2を得る。

ステップS66:デバイス20Cは、管理サーバ2との間で、補正後の認証鍵KC,2を用いて認証を行う。このとき、管理サーバ2は、認証鍵#1(KC,2)と、デバイス20Cの認証鍵KC,2との一致を検査する。これにより、デバイス20Cの認証が成功する。

【0051】

以上が本実施形態に係る管理サーバ2およびデバイス20の基本動作の説明である。

【0052】

次に、本実施形態に係る認証鍵管理方法における分割情報削除手順を説明する。

【0053】

上述した図8では、管理サーバ2は、分割情報(初期値)と、デバイスの無効化が行われたデバイスの個数分の分割情報(更新値)とを保持している。しかしながら、管理サーバが管理する情報量は少ないほうが好ましいことから、本実施形態では、管理サーバ2が保持する分割情報を削減することを図る。

【0054】

まず、管理サーバ2が保持する分割情報を削減するだけでは、不都合が生じることを説明する。図11は、本実施形態に係る認証鍵管理方法において分割情報を削除するときの課題を説明するためのグラフ図である。図11では、実数軸上の2次元のグラフを用いて、認証鍵とその分割情報との関係を示している。図11には、図2の状態で、管理サーバが保持する初期の分割情報WS,0を削除したときの状態を示している。従って、図11では、デバイス20Aおよび20Bの無効化が行われた状態であり、デバイス20Cの無効化は行われていない。又、管理サーバは、初期の分割情報WS,0を削除したので、残りの分割情報WS,1,WS,2を保持する。

【0055】

(課題1)

無効化が行われていないデバイス20Cについては、分割情報WS,0を削除したのみでは、以下に説明するように、不都合が生じる。デバイス20Cについての認可処理(認証処理の第1段階)では、時間的に連続する分割情報WS,2と分割情報WS,1との組において認証鍵KC,2と認証鍵KC,1とは不一致となる。そして、初期の分割情報WS,0が削除されたので、分割情報WS,1と分割情報WS,0との組は存在しないことから、認証鍵の比較処理は終了し、デバイス20Cは認証処理の第1段階において合格となる。次いで、認証鍵KC,2と認証鍵KC,1との認証鍵差分情報ΔKC,2を生成してデバイス20Cに送り、デバイス20Cの認証鍵KC,0の補正が行われる。すると、認証鍵KC,1と認証鍵KC,0とは異なるので、デバイス20Cの認証鍵KC,0の補正後は認証鍵KC,2とはならず、この結果、無効化が行われていないデバイス20Cは認証失敗となってしまう。

【0056】

(課題2)

無効化が行われたデバイス20Bについては、時間的に連続する分割情報WS,2と分割情報WS,1との組において認証鍵KB,2と認証鍵KB,1とが一致するので、正しく認証失敗となる。ところが、無効化が行われたデバイス20Aについては、分割情報WS,0を削除したのみでは、以下に説明するように、不都合が生じる。デバイス20Aについての認可処理(認証処理の第1段階)では、時間的に連続する分割情報WS,2と分割情報WS,1との組において認証鍵KA,2と認証鍵KA,1とは不一致となる。しかし、初期の分割情報WS,0が削除されたので、分割情報WS,1と分割情報WS,0との組は存在しないことから、認証鍵の比較処理は終了し、デバイス20Aは認証処理の第1段階において合格となる。次いで、認証鍵KA,2と認証鍵KA,1との認証鍵差分情報ΔKA,2を生成してデバイス20Aに送り、デバイス20Aの認証鍵KA,0の補正が行われる。すると、認証鍵KA,1と認証鍵KA,0とは同じであるので、デバイス20Aの認証鍵KA,0の補正後は認証鍵KA,2となり、この結果、無効化が行われたデバイス20Aは認証成功となってしまう。

【0057】

本実施形態では、上記課題1,2を解決するために、デバイス20と管理サーバ2とがそれぞれに処理を行う。

【0058】

図12は、図4に示すデバイス20に係る認証鍵更新処理の手順を示すフローチャートである。図12を参照してデバイス20動作を説明する。

ステップS101:認可要求部22は、アプリケーション等からの要求によって認可要求が発生したか否かを判断する。この結果、認可要求が発生した場合にはステップS103へ進み、認可要求が発生していない場合にはステップS102へ進む。

【0059】

ステップS102:認可要求部22は、鍵更新タイミングであるか否かを判断する。鍵更新タイミングは一定の周期TDである。この結果、鍵更新タイミングである場合にはステップS103へ進み、鍵更新タイミングではない場合にはステップS101へ戻る。

【0060】

ステップS103:認可要求部22は、分割情報記憶部24から自デバイスの分割情報を読み出す。さらに、認可要求部22は、補正時刻記憶部32から最新の補正時刻を読み出す。

【0061】

ステップS104:認可要求部22は、ステップS103で取得した自デバイスの分割情報及び補正時刻を管理サーバ2へ送信して、自デバイスの認可を要求する。これにより、管理サーバ2において認可要求情報検証部8は、デバイス20から受信した補正時刻と分割情報履歴情報記憶部6内の履歴時刻とを比較し、分割情報履歴情報記憶部6内の分割情報から、補正時刻以前の最新の分割情報および補正時刻以降の分割情報を抽出する。そして、認可要求情報検証部8は、その抽出した分割情報を用いて、当該デバイス20に対する認可処理(認証処理の第1段階)を行う。認可要求情報検証部8は、認可処理(認証処理の第1段階)において当該デバイス20が合格した場合には、認証鍵差分情報を生成して当該デバイス20へ送信する。

【0062】

ステップS105:デバイス20において認可要求部22は、ステップS104の認可要求後、一定期間内に、管理サーバ2から認証鍵差分情報を受信したか否かを判断する。この結果、認証鍵差分情報を受信した場合にはステップS106へ進み、認証鍵差分情報を受信しなかった場合にはステップS101へ戻る。

【0063】

ステップS106:デバイス20において認証鍵補正部26は、管理サーバ2から受信した認証鍵差分情報を用いて、認証鍵記憶部28内の最新の認証鍵を補正する。認証鍵記憶部28は、その補正後の認証鍵を最新の認証鍵として記憶する。この最新の認証鍵は、認証処理部30が管理サーバ2との間で認証処理(認証処理の第2段階)を行うときに、使用される。

【0064】

ステップS107:認証鍵補正部26は、ステップS105で認証鍵を補正した時刻を最新の補正時刻として補正時刻記憶部32に記録する。この後、ステップS101へ戻る。

【0065】

図13は、図3に示す管理サーバ2の分割情報履歴情報管理部14に係る分割情報削除処理の手順を示すフローチャートである。図13を参照して管理サーバ2の分割情報履歴情報管理部14の動作を説明する。

ステップS201:分割情報履歴情報管理部14は、削除タイミングであるか否かを判断する。削除タイミングは、デバイス20の鍵更新タイミングと同一の周期TDである。この結果、削除タイミングである場合にはステップS202へ進み、削除タイミングではない場合にはステップS201へ戻る。

【0066】

ステップS202:分割情報履歴情報管理部14は、分割情報(新値)を生成する。分割情報(新値)は、分割情報履歴情報記憶部6内の最新の分割情報と各デバイスの分割情報とを通る全ての直線上にない値として生成される。この分割情報(新値)を生成した時刻はt1である。これにより、分割情報の更新前後では認証鍵が一致しなくなる。

【0067】

ステップS203:分割情報履歴情報管理部14は、分割情報履歴情報記憶部6内の分割情報履歴情報の中から、分割情報(新値)を生成した時刻(t1−TD)以前の分割情報履歴情報(分割情報および履歴時刻)を削除する。

【0068】

ステップS204:分割情報履歴情報管理部14は、ステップS202で生成した分割情報(新値)及び履歴時刻t1を分割情報履歴情報記憶部6に格納する。この後、ステップS201に戻る。

【0069】

ここで、図14及び図15を参照して、本実施形態に係る分割情報削除方法を説明する。図14は、本実施形態に係る分割情報削除方法を説明するためのグラフ図である。図14では、実数軸上の2次元のグラフを用いて、認証鍵とその分割情報との関係を示している。図15は、本実施形態に係る分割情報削除方法を説明するための説明図である。図15では、管理サーバ2の分割情報履歴情報記憶部6内の分割情報履歴情報WS,Rの時間的な変化を示している。図14と図15は対応している。

【0070】

図15において、まず時刻t0では、分割情報履歴情報WS,Rはデバイス20A,20B,20Cに共通の初期の分割情報WS,0を有する。デバイス20Aは、分割情報VA及び初期の認証鍵KA,0を保持している。デバイス20Bは、分割情報VB及び初期の認証鍵KB,0を保持している。デバイス20Cは、分割情報VC及び初期の認証鍵KC,0を保持している。

【0071】

次いで時刻tAでは、デバイス20Aの無効化を行う。これにより、分割情報履歴情報WS,Rは、初期の分割情報WS,0及びその履歴時刻t0と、更新値の分割情報WS,1及びその履歴時刻tAとを格納する。更新値の分割情報WS,1は、図14に示されるように、分割情報WS,0と分割情報VAとを結ぶ直線上に存在し、且つ、認証鍵KA,0と分割情報WS,0と分割情報VAとを除いた任意の点である。

【0072】

次いで時刻t1では、周期TDの削除タイミングとなり、上記図13の分割情報削除処理を行う。これにより、分割情報(新値)WS,1newが生成される。そして、分割情報履歴情報WS,Rから、時刻(t1−TD=t0)以前の分割情報及び履歴時刻が削除される。なお、ここでは、該当する分割情報及び履歴時刻が存在しない。そして、分割情報履歴情報WS,Rには、分割情報(新値)WS,1new及びその履歴時刻t1が追加される。この結果、分割情報履歴情報WS,Rは、初期の分割情報WS,0及びその履歴時刻t0と、更新値の分割情報WS,1及びその履歴時刻tAと、分割情報(新値)WS,1new及びその履歴時刻t1とを格納する。

【0073】

分割情報(新値)WS,1newは、分割情報履歴情報記憶部6内の最新の分割情報と各デバイスの分割情報とを通る全ての直線上にない値として生成される。これにより、分割情報の更新前後では認証鍵が一致しなくなる。分割情報(新値)WS,1newの生成方法の一例を、図14を参照して説明する。まず、分割情報履歴情報記憶部6内の最新の分割情報WS,1を通り、且つ縦軸に平行である直線L1を求める。次いで、直線L1上であって、分割情報WS,1を除いた任意の点から無作為に選択した点を分割情報(新値)WS,1newとする。これにより、分割情報(新値)WS,1newは、高い確率で、分割情報WS,1と各デバイス20A,20B,20Cの分割情報VA,VB,VCとを通る全ての直線上にない値として生成される。この結果、分割情報(新値)WS,1newを用いた各認証鍵KA,1new ,KB,1new ,KC,1new は、更新前の分割情報WS,1を用いた各認証鍵KA,1 ,KB,1 ,KC,1 とは、一致しない。

【0074】

次いで時刻tBでは、デバイス20Bの無効化を行う。これにより、分割情報履歴情報WS,Rは、初期の分割情報WS,0及びその履歴時刻t0と、分割情報WS,1及びその履歴時刻tAと、分割情報(新値)WS,1new及びその履歴時刻t1と、更新値の分割情報WS,2及びその履歴時刻tBとを格納する。更新値の分割情報WS,2は、図14に示されるように、分割情報WS,1newと分割情報VBとを結ぶ直線上に存在し、且つ、認証鍵KB,1newと分割情報WS,1newと分割情報VBとを除いた任意の点である。認証鍵KB,1newは、分割情報WS,1newと分割情報VBとから定義される。

【0075】

次いで時刻t2では、周期TDの削除タイミングとなり、上記図13の分割情報削除処理を行う。これにより、分割情報(新値)WS,2newが生成される。そして、分割情報履歴情報WS,Rから、時刻(t2−TD=t1)以前の分割情報WS,0 ,WS,1 及びその履歴時刻t0 ,tAが削除される。そして、分割情報履歴情報WS,Rには、分割情報(新値)WS,2new及びその履歴時刻t2が追加される。この結果、分割情報履歴情報WS,Rは、分割情報(新値)WS,1new及びその履歴時刻t1と、分割情報(新値)WS,2new及びその履歴時刻t2とを格納する。

【0076】

これにより、無効化が行われていないデバイス20Cについては、上記図12の認証鍵更新処理が削除タイミングと同一の周期TDで行われることによって、デバイス20Cの認証鍵が最新化されるので、認証成功となる。例えば時刻t2以降におけるデバイス20Cについての認可処理(認証処理の第1段階)を考える。このとき、デバイス20Cの認証鍵は、認証鍵更新処理によって、分割情報WS,1newによる認証鍵KC,1new、又は、分割情報WS,2による認証鍵KC,2に補正されている。ここでは、時刻tBから時刻t2までの期間においてデバイス20Cの認証鍵更新処理が行われて、デバイス20Cの認証鍵が認証鍵KC,2に補正されたとする。

【0077】

そして、時刻t2以降におけるデバイス20Cについての認可処理(認証処理の第1段階)では、分割情報履歴情報WS,Rのうち、デバイス20Cの補正時刻(時刻tBから時刻t2までの間の時刻)以前の最新の分割情報WS,2および補正時刻以降の分割情報WS,2newのみを用いる。これにより、時間的に連続する分割情報WS,2newと分割情報WS,2との組において、認証鍵KC,2newと認証鍵KC,2との比較結果は不一致となる。これにより、デバイス20Cは認証処理の第1段階において合格となる。次いで、認証鍵KC,2newと認証鍵KC,2との認証鍵差分情報ΔKC,2newを生成してデバイス20Cに送り、デバイス20Cの認証鍵の補正が行われる。ここで、デバイス20Cの認証鍵は、証鍵更新処理によって認証鍵KC,2に補正されているので、認証鍵差分情報ΔKC,2newによって認証鍵KC,2newに補正される。これにより、デバイス20Cは、正しく認証成功となる。

【0078】

無効化が行われたデバイス20Aについては、周期TDで図12の認証鍵更新処理が行われても、図14の時刻t0から時刻tBまでの期間では認証鍵KA,0と認証鍵KA,1とが一致するのでステップS104の認可処理(認証処理の第1段階)が不合格となって認証鍵差分情報を得ることができない。従って、デバイス20Aの認証鍵は最新化されない。そして、時刻t2以降におけるデバイス20Aについての認可処理(認証処理の第1段階)では、時間的に連続する分割情報WS,2newと分割情報WS,2との組、及び分割情報WS,2と分割情報WS,1newとの組の両方において、認証鍵の比較結果は不一致となり、デバイス20Aは認証処理の第1段階において合格となる。しかし、認証鍵差分情報ΔKA,2new(認証鍵KA,2newと認証鍵KA,1newとの差分情報)が生成されてデバイス20Aに送られ、該認証鍵差分情報ΔKA,2newによってデバイス20Aの認証鍵の補正が行われても、デバイス20Aの認証鍵は認証鍵KA,0のままであるので、認証鍵KA,2newとはならない。これにより、デバイス20Aは、正しく認証失敗となる。

【0079】

無効化が行われたデバイス20Bについては、時間的に連続する分割情報WS,2と分割情報WS,1newとの組において認証鍵KB,2と認証鍵KB,1newとが一致するので、正しく認証失敗となる。

【0080】

上述したように本実施形態によれば、管理サーバ2が保持する分割情報を削減することができる。

【0081】

また、上述した実施形態に係る管理サーバ2が行う各ステップ、又は、デバイス20が行う各ステップ、を実現するためのプログラムをコンピュータ読み取り可能な記録媒体に記録して、この記録媒体に記録されたプログラムをコンピュータシステムに読み込ませ、実行することにより、鍵管理処理を行ってもよい。なお、ここでいう「コンピュータシステム」とは、OSや周辺機器等のハードウェアを含むものであってもよい。

また、「コンピュータ読み取り可能な記録媒体」とは、フレキシブルディスク、光磁気ディスク、ROM、フラッシュメモリ等の書き込み可能な不揮発性メモリ、DVD(Digital Versatile Disk)等の可搬媒体、コンピュータシステムに内蔵されるハードディスク等の記憶装置のことをいう。

【0082】

さらに「コンピュータ読み取り可能な記録媒体」とは、インターネット等のネットワークや電話回線等の通信回線を介してプログラムが送信された場合のサーバやクライアントとなるコンピュータシステム内部の揮発性メモリ(例えばDRAM(Dynamic Random Access Memory))のように、一定時間プログラムを保持しているものも含むものとする。

また、上記プログラムは、このプログラムを記憶装置等に格納したコンピュータシステムから、伝送媒体を介して、あるいは、伝送媒体中の伝送波により他のコンピュータシステムに伝送されてもよい。ここで、プログラムを伝送する「伝送媒体」は、インターネット等のネットワーク(通信網)や電話回線等の通信回線(通信線)のように情報を伝送する機能を有する媒体のことをいう。

また、上記プログラムは、前述した機能の一部を実現するためのものであっても良い。さらに、前述した機能をコンピュータシステムにすでに記録されているプログラムとの組み合わせで実現できるもの、いわゆる差分ファイル(差分プログラム)であっても良い。

【0083】

以上、本発明の実施形態について図面を参照して詳述してきたが、具体的な構成はこの実施形態に限られるものではなく、本発明の要旨を逸脱しない範囲の設計変更等も含まれる。

【符号の説明】

【0084】

2…管理サーバ、4…分割情報管理部、6…分割情報履歴情報記憶部、8…認可要求情報検証部、10…差分情報生成部、12…認証処理部、14…分割情報履歴情報管理部、20…デバイス、22…認可要求部、24…分割情報記憶部、26…認証鍵補正部、28…認証鍵記憶部、30…認証処理部、32…補正時刻記憶部

【技術分野】

【0001】

本発明は、鍵管理システム、鍵管理方法及びコンピュータプログラムに関する。

【背景技術】

【0002】

従来、デバイス(例えば、携帯通信端末、パーソナルコンピュータなど)が通信ネットワークを介してサービスを利用する際には、デバイスは自分の認証鍵を用いて管理サーバとの間で認証を行う。管理サーバはデバイス毎に認証鍵を管理する(例えば、特許文献1参照)。

【0003】

図16は、従来の認証鍵管理方法を説明するためのグラフ図である。図16では、実数軸上の2次元のグラフを用いて、認証鍵とその分割情報との関係を示している。ここでは、管理サーバは2つのデバイスA,Bの各認証鍵を共通的に管理するとする。まず、管理サーバは、各デバイスA,Bに共通の初期の分割情報WS,0を保持している。デバイスAは、初期の分割情報VA,0及び初期の認証鍵KA,0を保持している。デバイスBは、初期の分割情報VB,0及び初期の認証鍵KB,0を保持している。

【0004】

図16において、分割情報VA,0は、認証鍵KA,0と分割情報WS,0とを結ぶ直線上に存在する。同様に、分割情報VB,0は、認証鍵KB,0と分割情報WS,0とを結ぶ直線上に存在する。これにより、管理サーバは、デバイスAから分割情報VA,0を受け取ることで、分割情報WS,0と分割情報VA,0とから認証鍵KA,0を復元することができる。そして、管理サーバは、復元した認証鍵KA,0とデバイスAが保持する認証鍵KA,0とを照合することにより、デバイスAの認証を行う。同様に、管理サーバは、デバイスBから分割情報VB,0を受け取ることで、分割情報WS,0と分割情報VB,0とから認証鍵KB,0を復元することができる。そして、管理サーバは、復元した認証鍵KB,0とデバイスBが保持する認証鍵KB,0とを照合することにより、デバイスBの認証を行う。

【0005】

ここで、デバイスAのサービス利用登録が解除されたとする。すると、管理サーバは、デバイスAの認証鍵KA,0を無効化する処理を行う。以下、デバイスの認証鍵を無効化する処理を行うことを「デバイスの無効化」と称することがある。管理サーバは、デバイスAの無効化のために、自分が保持する分割情報WS,0を分割情報WS,1に更新する。分割情報WS,1は、認証鍵KA,0と分割情報WS,0とを結ぶ直線上に存在しない、且つ、認証鍵KB,0と分割情報WS,0とを結ぶ直線上に存在しない。次いで、管理サーバは、デバイスの無効化を行わないデバイスBのために、分割情報の更新情報ΔVB,0を生成し、更新情報ΔVB,0をデバイスBへ送る。分割情報の更新情報ΔVB,0は、分割情報VB,0と分割情報VB,1との差分情報である。デバイスBは、更新情報ΔVB,0と分割情報VB,0とから分割情報VB,1を得る。分割情報VB,1は、認証鍵KB,0と分割情報WS,1とを結ぶ直線上に存在する。これにより、管理サーバは、デバイスBから分割情報VB,1を受け取ることで、分割情報WS,1と分割情報VB,1とから認証鍵KB,0を復元することができる。そして、管理サーバは、復元した認証鍵KB,0とデバイスBが保持する認証鍵KB,0とを照合することにより、デバイスBの認証を行う。この結果、デバイスBの認証は成功する。

【0006】

一方、デバイスの無効化が行われたデバイスAについては、デバイスAが保持する分割情報VA,0のままである。このため、管理サーバがデバイスAから分割情報VA,0を受け取って分割情報WS,0とから復元した認証鍵は、認証鍵KA,1となり、デバイスAが保持する認証鍵KA,0とは異なる。この結果、デバイスAの認証は失敗する。

【先行技術文献】

【特許文献】

【0007】

【特許文献1】特開2008−219177号公報

【発明の概要】

【発明が解決しようとする課題】

【0008】

しかし、上述した従来の認証鍵管理方法では、あるデバイスの無効化を行った時点で、デバイスの無効化が行われない全デバイスに対して、迅速に、それぞれの分割情報の更新情報を生成して送らなければならない。このため、管理サーバにかかる負担が大きい。又、管理サーバが管理する情報量は少ないほうが好ましい。

【0009】

本発明は、このような事情を考慮してなされたもので、あるデバイスの鍵を無効化する時点での処理量を削減すること、及び、管理サーバが管理する情報量を抑制することができる鍵管理システム、鍵管理方法及びコンピュータプログラムを提供することを課題とする。

【課題を解決するための手段】

【0010】

上記の課題を解決するために、本発明に係る鍵管理システムは、あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムにおいて、あるデバイスの鍵を無効化するときに、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵と、更新前の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵とが一致するように、第1の分割情報の最新値を更新する分割情報管理部と、第1の分割情報および該第1の分割情報を更新した時刻(履歴時刻)を記憶する分割情報履歴情報記憶部と、あるデバイスを認証するときの第1段階として、該デバイスの鍵が補正された時刻(補正時刻)以前の最新の第1の分割情報および該補正時刻以降の第1の分割情報を対象にして時間的に連続する2つの第1の分割情報を組とし、組ごとに、一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第1の鍵と、もう一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第2の鍵とを比較し、少なくとも一組が一致した場合に当該デバイスを不合格とし、全組が不一致となった場合に当該デバイスを合格とする検証部と、前記合格したデバイスに対して、前記補正時刻以前の最新の第1の分割情報と当該デバイスの第2の分割情報とから生成した鍵と、前記補正時刻以降の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵との差分情報を生成して送信する差分情報生成部と、あるデバイスを認証するときの第2段階として、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵と、当該デバイスの鍵との一致を検査する認証処理部と、一定の分割情報削除周期で、第1の分割情報の更新前後で各デバイスの第2の分割情報とから生成した鍵が一致しないように第1の分割情報を生成して履歴時刻と共に前記分割情報履歴情報記憶部へ格納し、さらに該履歴時刻よりも前記分割情報削除周期だけ前の時刻以前の第1の分割情報および履歴時刻を前記分割情報履歴情報記憶部から削除する分割情報履歴情報管理部と、を有する管理装置と、自デバイスの第2の分割情報を記憶する分割情報記憶部と、自デバイスの鍵に係る補正時刻を記憶する補正時刻記憶部と、自デバイスの鍵を記憶する鍵記憶部と、認可要求が発生した時に加えて前記分割情報削除周期と同じ周期で、自デバイスの認証要求の第1段階として自デバイスの第2の分割情報および自デバイスの鍵の補正時刻を前記管理装置へ送信する認可要求部と、前記管理装置から受信した鍵の差分情報を用いて自デバイスの鍵を補正し、補正後の鍵を前記鍵記憶部へ格納し、さらに該補正時刻を前記補正時刻記憶部へ格納する鍵補正部と、自デバイスの認証要求の第2段階として前記補正後の鍵を用いて前記管理装置と認証処理を行う認証処理部と、を有するデバイスと、を備えたことを特徴とする。

【0011】

本発明に係る鍵管理方法は、あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムにおける鍵管理方法であって、管理装置が、あるデバイスの鍵を無効化するときに、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵と、更新前の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵とが一致するように、第1の分割情報の最新値を更新するステップと、第1の分割情報および該第1の分割情報を更新した時刻(履歴時刻)を分割情報履歴情報記憶部に格納するステップと、あるデバイスを認証するときの第1段階として、該デバイスの鍵が補正された時刻(補正時刻)以前の最新の第1の分割情報および該補正時刻以降の第1の分割情報を対象にして時間的に連続する2つの第1の分割情報を組とし、組ごとに、一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第1の鍵と、もう一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第2の鍵とを比較し、少なくとも一組が一致した場合に当該デバイスを不合格とし、全組が不一致となった場合に当該デバイスを合格とするステップと、前記合格したデバイスに対して、前記補正時刻以前の最新の第1の分割情報と当該デバイスの第2の分割情報とから生成した鍵と、前記補正時刻以降の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵との差分情報を生成して送信するステップと、あるデバイスを認証するときの第2段階として、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵と、当該デバイスの鍵との一致を検査するステップと、一定の分割情報削除周期で、第1の分割情報の更新前後で各デバイスの第2の分割情報とから生成した鍵が一致しないように第1の分割情報を生成して履歴時刻と共に前記分割情報履歴情報記憶部へ格納し、さらに該履歴時刻よりも前記分割情報削除周期だけ前の時刻以前の第1の分割情報および履歴時刻を前記分割情報履歴情報記憶部から削除するステップと、を含み、デバイスが、認可要求が発生した時に加えて前記分割情報削除周期と同じ周期で、自デバイスの認証要求の第1段階として、分割情報記憶部内の自デバイスの第2の分割情報および補正時刻記憶部内の補正時刻を前記管理装置へ送信するステップと、前記管理装置から受信した鍵の差分情報を用いて自デバイスの鍵を補正し、補正後の鍵を鍵記憶部へ格納し、さらに該補正時刻を前記補正時刻記憶部へ格納するステップと、自デバイスの認証要求の第2段階として前記補正後の鍵を用いて前記管理装置と認証処理を行うステップと、を含む、ことを特徴とする。

【0012】

本発明に係るコンピュータプログラムは、あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムの管理装置における鍵管理処理を行うためのコンピュータプログラムであって、あるデバイスの鍵を無効化するときに、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵と、更新前の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵とが一致するように、第1の分割情報の最新値を更新するステップと、第1の分割情報および該第1の分割情報を更新した時刻(履歴時刻)を分割情報履歴情報記憶部に格納するステップと、あるデバイスを認証するときの第1段階として、該デバイスの鍵が補正された時刻(補正時刻)以前の最新の第1の分割情報および該補正時刻以降の第1の分割情報を対象にして時間的に連続する2つの第1の分割情報を組とし、組ごとに、一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第1の鍵と、もう一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第2の鍵とを比較し、少なくとも一組が一致した場合に当該デバイスを不合格とし、全組が不一致となった場合に当該デバイスを合格とするステップと、前記合格したデバイスに対して、前記補正時刻以前の最新の第1の分割情報と当該デバイスの第2の分割情報とから生成した鍵と、前記補正時刻以降の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵との差分情報を生成して送信するステップと、あるデバイスを認証するときの第2段階として、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵と、当該デバイスの鍵との一致を検査するステップと、一定の分割情報削除周期で、第1の分割情報の更新前後で各デバイスの第2の分割情報とから生成した鍵が一致しないように第1の分割情報を生成して履歴時刻と共に前記分割情報履歴情報記憶部へ格納し、さらに該履歴時刻よりも前記分割情報削除周期だけ前の時刻以前の第1の分割情報および履歴時刻を前記分割情報履歴情報記憶部から削除するステップと、をコンピュータに実行させるためのコンピュータプログラムであることを特徴とする。

これにより、前述の管理装置がコンピュータを利用して実現できるようになる。

【0013】

本発明に係るコンピュータプログラムは、あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムのデバイスにおける鍵管理処理を行うためのコンピュータプログラムであって、認可要求が発生した時に加えて管理装置の分割情報削除周期と同じ周期で、自デバイスの認証要求の第1段階として、分割情報記憶部内の自デバイスの第2の分割情報および補正時刻記憶部内の補正時刻を前記管理装置へ送信するステップと、前記管理装置から受信した鍵の差分情報を用いて自デバイスの鍵を補正し、補正後の鍵を鍵記憶部へ格納し、さらに該補正時刻を前記補正時刻記憶部へ格納するステップと、自デバイスの認証要求の第2段階として前記補正後の鍵を用いて前記管理装置と認証処理を行うステップと、をコンピュータに実行させるためのコンピュータプログラムであることを特徴とする。

これにより、前述のデバイスがコンピュータを利用して実現できるようになる。

【発明の効果】

【0014】

本発明によれば、あるデバイスの鍵を無効化するときの処理量を削減することができると共に、管理サーバが管理する情報量を抑制することができるという効果が得られる。

【図面の簡単な説明】

【0015】

【図1】本発明の一実施形態に係る認証鍵管理方法の基本的な手順を説明するためのグラフ図である。

【図2】本発明の一実施形態に係る認証鍵管理方法の基本的な手順を説明するためのグラフ図である。

【図3】本発明の一実施形態に係る管理サーバ2の構成を示すブロック図である。

【図4】本発明の一実施形態に係るデバイス20の構成を示すブロック図である。

【図5】本発明の一実施形態に係る初期状態を示す概念図である。

【図6】本発明の一実施形態に係るデバイスの無効化の手順を示す概念図である。

【図7】本発明の一実施形態に係るデバイスの無効化の手順を示す概念図である。

【図8】本発明の一実施形態に係るデバイスの認可処理を説明するための概念図である。

【図9】本発明の一実施形態に係るデバイスの認可処理の手順を示す概念図である。

【図10】本発明の一実施形態に係るデバイスの認可処理及び認証処理の手順を示す概念図である。

【図11】本発明の一実施形態に係る認証鍵管理方法において分割情報を削除するときの課題を説明するためのグラフ図である。

【図12】図4に示すデバイス20に係る認証鍵更新処理の手順を示すフローチャートである。

【図13】図3に示す管理サーバ2の分割情報履歴情報管理部14に係る分割情報削除処理の手順を示すフローチャートである。

【図14】本発明の一実施形態に係る分割情報削除方法を説明するためのグラフ図である。

【図15】本発明の一実施形態に係る分割情報削除方法を説明するための説明図である。

【図16】従来の認証鍵管理方法を説明するためのグラフ図である。

【発明を実施するための形態】

【0016】

以下、図面を参照し、本発明の実施形態について説明する。

図1及び図2は、本発明の一実施形態に係る認証鍵管理方法の基本的な手順を説明するためのグラフ図である。図1及び図2では、実数軸上の2次元のグラフを用いて、認証鍵とその分割情報との関係を示している。

【0017】

まず図1を参照して認証鍵管理方法の基本手順その1(無効化するデバイスが1つである場合)を説明する。図1では、管理サーバは2つのデバイスA,Bの各認証鍵を共通的に管理するとする。まず、管理サーバは、各デバイスA,Bに共通の初期の分割情報WS,0を保持している。デバイスAは、分割情報VA及び初期の認証鍵KA,0を保持している。デバイスBは、分割情報VB及び初期の認証鍵KB,0を保持している。

【0018】

図1において、分割情報VAは、認証鍵KA,0と分割情報WS,0とを結ぶ直線上に存在する。同様に、分割情報VBは、認証鍵KB,0と分割情報WS,0とを結ぶ直線上に存在する。これにより、管理サーバは、デバイスAから分割情報VAを受け取ることで、分割情報WS,0と分割情報VAとから認証鍵KA,0を復元することができる。そして、管理サーバは、復元した認証鍵KA,0とデバイスAが保持する認証鍵KA,0とを照合することにより、デバイスAの認証を行う。同様に、管理サーバは、デバイスBから分割情報VBを受け取ることで、分割情報WS,0と分割情報VBとから認証鍵KB,0を復元することができる。そして、管理サーバは、復元した認証鍵KB,0とデバイスBが保持する認証鍵KB,0とを照合することにより、デバイスBの認証を行う。

【0019】

ここで、デバイスAのサービス利用登録が解除されたとする。すると、管理サーバは、デバイスAの認証鍵KA,0を無効化する処理(デバイスAの無効化)を行う。管理サーバは、デバイスAの無効化のために、自分が保持する分割情報WS,0を分割情報WS,1に更新する。分割情報WS,1は、認証鍵KA,0と分割情報WS,0と分割情報VAとを結ぶ直線上に存在し、且つ、認証鍵KA,0と分割情報WS,0と分割情報VAとを除いた任意の点である。このため、管理サーバが更新後の分割情報WS,1とデバイスAの分割情報VAとから復元した第1の認証鍵KA,1と、管理サーバが初期の分割情報WS,0とデバイスAの分割情報VAとから復元した第2の認証鍵KA,0とは一致する。本実施形態では、それら第1の認証鍵と第2の認証鍵とが一致した場合に、当該デバイスAを認証失敗とする。

【0020】

一方、デバイスの無効化が行われないデバイスBについては、管理サーバが更新後の分割情報WS,1とデバイスBの分割情報VBとから復元した第1の認証鍵KB,1と、管理サーバが初期の分割情報WS,0とデバイスBの分割情報VBとから復元した第2の認証鍵KB,0とは不一致になる。本実施形態では、それら第1の認証鍵と第2の認証鍵とが不一致になった場合に、当該デバイスBを認証処理の第1段階において合格とし認証処理を継続する。

【0021】

次いで、管理サーバは、認証処理の第1段階において合格したデバイスBのために、認証鍵差分情報ΔKB,1を生成し、認証鍵差分情報ΔKB,1をデバイスBへ送る。認証鍵差分情報ΔKB,1は、デバイスBの初期の認証鍵KB,0と、認証鍵KB,1との差分情報である。これにより、デバイスBは、認証鍵差分情報ΔKB,1と初期の認証鍵KB,0とを用いて、認証鍵KB,1を生成することができる。認証鍵KB,1は、更新後の分割情報WS,1とデバイスBの分割情報VBとを結ぶ直線上に存在する。これにより、管理サーバは、認証処理の第2段階において、デバイスBから分割情報VBを受け取ることで、更新後の分割情報WS,1と分割情報VBとから認証鍵KB,1を復元することができる。そして、管理サーバは、復元した認証鍵KB,1とデバイスBが生成した認証鍵KB,1とを照合することにより、デバイスBの認証を行う。この結果、デバイスBの認証は成功する。

【0022】

上述の認証鍵管理方法において、デバイスの無効化を行わないデバイスBに対して認証鍵差分情報ΔKB,1を送るタイミングは、デバイスAの無効化を行った即時である必要はなく、認証処理の第2段階までに又は認証処理の第2段階においてであればよい。これにより、あるデバイスの鍵を無効化する時点での管理サーバの処理量を削減することができる。

【0023】

次に図2を参照して認証鍵管理方法の基本手順その2(無効化するデバイスが複数である場合)を説明する。図2では、管理サーバは3つのデバイスA,B,Cの各認証鍵を共通的に管理するとする。そして、管理サーバは、2つのデバイスA,Bに対して、順次、デバイスの無効化を行う。

【0024】

初めに、管理サーバは、各デバイスA,B,Cに共通の初期の分割情報WS,0を保持している。デバイスAは、分割情報VA及び初期の認証鍵KA,0を保持している。デバイスBは、分割情報VB及び初期の認証鍵KB,0を保持している。デバイスCは、分割情報VC及び初期の認証鍵KC,0を保持している。分割情報VA、認証鍵KA,0及び分割情報WS,0の関係は図1と同様であり同一直線上に存在している。又、分割情報VB、認証鍵KB,0及び分割情報WS,0の関係は図1と同様であり同一直線上に存在している。分割情報VC、認証鍵KC,0及び分割情報WS,0の関係についても同様であり同一直線上に存在している。

【0025】

図2において、管理サーバは、まずデバイスAの無効化のために、自分が保持する分割情報WS,0を分割情報WS,1に更新する(更新1)。分割情報WS,1は、認証鍵KA,0と分割情報WS,0と分割情報VAとを結ぶ直線上に存在し、且つ、認証鍵KA,0と分割情報WS,0と分割情報VAとを除いた任意の点である。又、分割情報VB、認証鍵KB,1及び分割情報WS,1の関係は図1と同様であり同一直線上に存在している。同様に、分割情報VC、認証鍵KC,1及び分割情報WS,1も同一直線上に存在している。

【0026】

次いで、管理サーバは、デバイスBの無効化のために、分割情報WS,1を分割情報WS,2に更新する(更新2)。分割情報WS,2は、認証鍵KB,1と分割情報WS,1と分割情報VBとを結ぶ直線上に存在し、且つ、認証鍵KB,1と分割情報WS,1と分割情報VBとを除いた任意の点である。このため、図2に示されるように、管理サーバが更新後の分割情報WS,2とデバイスBの分割情報VBとから復元した第1の認証鍵KB,2と、管理サーバが時間的に一つ前の更新値の分割情報WS,1とデバイスBの分割情報VBとから復元した第2の認証鍵KB,1とは一致する。これにより、当該デバイスBを認証失敗とする。

【0027】

一方、先にデバイスの無効化が行われたデバイスAについては、図2に示されるように、管理サーバが更新後の分割情報WS,2とデバイスAの分割情報VAとから復元した第1の認証鍵KA,2と、管理サーバが時間的に一つ前の更新値の分割情報WS,1とデバイスAの分割情報VAとから復元した第2の認証鍵KA,1とは不一致になる。但し、管理サーバが分割情報WS,1とデバイスAの分割情報VAとから復元した第1の認証鍵KA,1と、管理サーバが初期の分割情報WS,0とデバイスAの分割情報VAとから復元した第2の認証鍵KA,0とは一致する。そこで、それら第1の認証鍵と第2の認証鍵との組において、少なくとも一組が一致した場合に当該デバイスを認証失敗とし、全組が不一致になった場合に当該デバイスを認証処理の第1段階において合格とし認証処理を継続する。

【0028】

上述したように本実施形態では、各デバイスに共通の分割情報(第1の分割情報)の初期値および更新値を対象にして時間的に連続する2つの第1の分割情報を組とし、組ごとに、一方の第1の分割情報と当該デバイスの分割情報(第2の分割情報)とから生成した第1の認証鍵と、もう一方の第1の分割情報と当該デバイスの分割情報(第2の分割情報)とから生成した第2の鍵とを比較し、少なくとも一組が一致した場合に当該デバイスを認証失敗とし、全組が不一致になった場合に当該デバイスを認証処理の第1段階において合格とし認証処理を継続する。

【0029】

以上が本実施形態に係る認証鍵管理方法の基本手順の説明である。

【0030】

図3は、本実施形態に係る管理サーバ2の構成を示すブロック図である。図3において、管理サーバ2は、分割情報管理部4と分割情報履歴情報記憶部6と認可要求情報検証部8と差分情報生成部10と認証処理部12と分割情報履歴情報管理部14を有する。

分割情報管理部4は、あるデバイスの無効化の要求を受けると、各デバイスに共通の分割情報を更新する。分割情報履歴情報記憶部6は、各デバイスに共通の分割情報の初期値および更新値、並びに各分割情報の履歴時刻を記憶する。各デバイスに共通の分割情報の初期値は、各デバイスの鍵の初期値に対応するものである。履歴時刻は、分割情報履歴情報記憶部6内の分割情報を更新した時刻であって、分割情報毎にある。履歴時刻には、該当の分割情報を生成した時刻を用いる。

【0031】

認可要求情報検証部8は、デバイスに対する認証処理の第1段階を行う。差分情報生成部10は、認証処理の第1段階において合格したデバイスに対して、認証鍵差分情報を生成して送信する。認証処理部12は、デバイスに対する認証処理の第1段階を行う。分割情報履歴情報管理部14は、定期的に、分割情報履歴情報記憶部6内の分割情報履歴情報を削除する。

【0032】

図4は、本実施形態に係るデバイス20の構成を示すブロック図である。図4において、デバイス20は、認可要求部22と分割情報記憶部24と認証鍵補正部26と認証鍵記憶部28と認証処理部30と補正時刻記憶部32を有する。

認可要求部22は、管理サーバ2に対して、自デバイスの分割情報を送信して認可要求(認証処理の第1段階に対応する要求)を行う。この認可要求は、アプリケーション等からの要求によって発生する場合と、定期的に発生する場合とがある。

【0033】

分割情報記憶部24は、自デバイスの分割情報を記憶する。認証鍵補正部26は、管理サーバ2から受信した認証鍵差分情報を用いて、自デバイスの認証鍵を補正する。認証鍵補正部26は、自デバイスの認証鍵を補正した時刻(補正時刻)を補正時刻記憶部32に記録する。認証鍵記憶部28は、自デバイスの認証鍵を記憶する。認証処理部30は、管理サーバ2に対して認証要求(認証処理の第2段階に対応する要求)を行い、管理サーバ2との間で補正後の認証鍵を用いた認証を行う。補正時刻記憶部32は、最新の補正時刻を記憶する。

【0034】

次に、図5から図10を参照して、本実施形態に係る管理サーバ2およびデバイス20の基本動作を順次説明する。この基本動作は、上述した本実施形態に係る認証鍵管理方法の基本手順に対応する。なお、管理サーバ2と各デバイス20とは通信によりデータを送受するものとする。例えばインターネット等の通信ネットワークを介して、データが送受される。

【0035】

[初期状態]

図5は、本実施形態に係る初期状態を示す概念図である。図5において、管理サーバ2は、各デバイス20A,20B,20Cに共通の初期の分割情報WS,0を保持している。又、管理サーバ2において分割情報履歴情報記憶部6は、分割情報履歴情報WS,Rとして、初期の分割情報WS,0及び分割情報WS,0の履歴時刻t0を格納している。デバイス20Aは、分割情報VA及び初期の認証鍵KA,0を保持している。デバイス20Bは、分割情報VB及び初期の認証鍵KB,0を保持している。デバイス20Cは、分割情報VC及び初期の認証鍵KC,0を保持している。

【0036】

[デバイスの無効化]

図6は、本実施形態に係るデバイスの無効化の手順を示す概念図である。ここでは、まず、図5に示す初期状態において、デバイス20Aの無効化を行うこととする。

ステップS11:デバイス20Aは、管理サーバ2に対して、自分の分割情報VAを送信し、自デバイスの無効化を要求する。

【0037】

ステップS12:管理サーバ2において分割情報管理部4は、分割情報履歴情報WS,R内の初期値(分割情報WS,0)とデバイス20Aの分割情報VAとを用いて、分割情報の更新値(分割情報WS,1)を生成する。この分割情報WS,1は、図1及び図2に示されるように、分割情報WS,0と分割情報VAとを結ぶ直線上に存在し、且つ、認証鍵KA,0と分割情報WS,0と分割情報VAとを除いた任意の点である。

【0038】

ステップS13:管理サーバ2において分割情報履歴情報記憶部6は、分割情報履歴情報WS,Rとして、初期の分割情報WS,0及び分割情報WS,0の履歴時刻t0と、更新値の分割情報WS,1及び分割情報WS,1の履歴時刻tAとを格納する。これにより、分割情報履歴情報WS,Rにおいて、分割情報WS,0は初期値であり、分割情報WS,1は更新値である。

【0039】

次いで、図6に示すデバイス20Aの無効化が行われた状態で、さらにデバイス20Bの無効化を行うこととする。図7は、そのデバイス20Bの無効化の手順を示す概念図である。

ステップS41:デバイス20Bは、管理サーバ2に対して、自分の分割情報VBを送信し、自デバイスの無効化を要求する。

【0040】

ステップS42:管理サーバ2において分割情報管理部4は、分割情報履歴情報WS,R内の最新値(ここでは、唯一つの更新値である分割情報WS,1である)とデバイス20Bの分割情報VBとを用いて、分割情報の最新値(分割情報WS,2)を生成する。この分割情報WS,2は、図2に示されるように、分割情報WS,1と分割情報VBとを結ぶ直線上に存在し、且つ、認証鍵KB,1と分割情報WS,1と分割情報VBとを除いた任意の点である。

【0041】

ステップS43:管理サーバ2において分割情報履歴情報記憶部6は、分割情報履歴情報WS,Rとして、初期の分割情報WS,0及び分割情報WS,0の履歴時刻t0と、更新値の分割情報WS,1及び分割情報WS,1の履歴時刻tAと、更新値の分割情報WS,2及び分割情報WS,2の履歴時刻tBとを格納する。これにより、分割情報履歴情報WS,Rにおいて、分割情報WS,0は初期値であり、分割情報WS,1,WS,2は更新値であって分割情報WS,2は最新値となる。又、分割情報履歴情報WS,Rにおいて、どの分割情報とどの分割情報とが時間的に連続するのかが分かる。

【0042】

[デバイスの認可処理(認証処理の第1段階)]

図8は、本実施形態に係るデバイスの認可処理を説明するための概念図である。図8において、管理サーバ2の分割情報履歴情報記憶部6は、分割情報履歴情報WS,Rとして、初期の分割情報WS,0と、M個の更新値の分割情報WS,1,・・・,WS,Mと、各分割情報の履歴時刻とを格納する。Mは、デバイスの無効化が行われたデバイスの個数である。

【0043】

図8に示されるように、あるデバイスZの無効化を行う場合、分割情報履歴情報WS,R内の時間的に連続する2つの分割情報を組とし、組ごとに、一方の分割情報とデバイスZの分割情報VZとから生成した第1の認証鍵と、もう一方の分割情報とデバイスZの分割情報VZとから生成した第2の鍵とを比較し、少なくとも一組が一致した場合にデバイスZを認証失敗とし、全組が不一致になった場合にデバイスZを認証処理の第1段階において合格とし認証処理を継続する。

【0044】

図9は、本実施形態に係るデバイスの認可処理の手順を示す概念図である。ここでは、図7に示すデバイス20Aおよび20Bの無効化が行われた状態で、デバイス20Aの認可処理を行うこととする。

ステップS51:デバイス20Aは、管理サーバ2に対して、自分の分割情報VAを送信し、自デバイスの認可を要求する。

【0045】

ステップS52:管理サーバ2において認可要求情報検証部8は、分割情報履歴情報WS,R内の全ての分割情報WS,0,WS,1,WS,2とデバイス20Aの分割情報VAとを用いて、3つの認証鍵KA,0,KA,1,KA,2を生成する。次いで、認可要求情報検証部8は、分割情報WS,0,WS,1,WS,2の時間的に連続する2つの分割情報を組とし、組ごとに認証鍵を比較する。これにより、分割情報WS,2と分割情報VAとから生成された認証鍵#1(KA,2)と、分割情報WS,1と分割情報VAとから生成された認証鍵(KA,1)とが比較された結果、不一致となる。さらに、分割情報WS,1と分割情報VAとから生成された認証鍵(KA,1)と、分割情報WS,0と分割情報VAとから生成された認証鍵#2(KA,0)とが比較された結果、一致となる。

【0046】

ステップS53:認可要求情報検証部8は、認証鍵(KA,1)と認証鍵#2(KA,0)とが一致するので、デバイス20Aに対して、認証処理の継続を拒否する通知を送信する。これにより、デバイス20Aの認証が失敗する。

【0047】

[デバイスの認可処理(認証処理の第1段階)及び認証処理(認証処理の第2段階)]

図10は、本実施形態に係るデバイスの認可処理及び認証処理の手順を示す概念図である。ここでは、図7に示すデバイス20Aおよび20Bの無効化が行われた状態で、デバイスの無効化が行われていないデバイス20Cの認可処理及び認証処理を行うこととする。

ステップS61:デバイス20Cは、管理サーバ2に対して、自分の分割情報VCを送信し、自デバイスの認可を要求する。

【0048】

ステップS62:管理サーバ2において認可要求情報検証部8は、分割情報履歴情報WS,R内の全ての分割情報WS,0,WS,1,WS,2とデバイス20Cの分割情報VCとを用いて、3つの認証鍵KC,0,KC,1,KC,2を生成する。次いで、認可要求情報検証部8は、分割情報WS,0,WS,1,WS,2の時間的に連続する2つの分割情報を組とし、組ごとに認証鍵を比較する。これにより、分割情報WS,2と分割情報VCとから生成された認証鍵#1(KC,2)と、分割情報WS,1と分割情報VCとから生成された認証鍵(KC,1)とが比較された結果、不一致となる。さらに、分割情報WS,1と分割情報VCとから生成された認証鍵(KC,1)と、分割情報WS,0と分割情報VCとから生成された認証鍵#2(KC,0)とが比較された結果、不一致となる。

【0049】

ステップS63:認可要求情報検証部8は、全ての組において認証鍵の比較結果が不一致であるので、最新の更新値の分割情報WS,2に対応する認証鍵#1(KC,2)と、初期の分割情報WS,0に対応する認証鍵#2(KC,0)との差分を算出して認証鍵差分情報ΔKC,2を生成する。

ステップS64:認可要求情報検証部8は、デバイス20Cに対して、認証鍵差分情報ΔKC,2を送信する。

【0050】

ステップS65:デバイス20Cは、認証鍵差分情報ΔKC,2を用いて自分の初期の認証鍵KC,0を補正し、補正後の認証鍵KC,2を得る。

ステップS66:デバイス20Cは、管理サーバ2との間で、補正後の認証鍵KC,2を用いて認証を行う。このとき、管理サーバ2は、認証鍵#1(KC,2)と、デバイス20Cの認証鍵KC,2との一致を検査する。これにより、デバイス20Cの認証が成功する。

【0051】

以上が本実施形態に係る管理サーバ2およびデバイス20の基本動作の説明である。

【0052】

次に、本実施形態に係る認証鍵管理方法における分割情報削除手順を説明する。

【0053】

上述した図8では、管理サーバ2は、分割情報(初期値)と、デバイスの無効化が行われたデバイスの個数分の分割情報(更新値)とを保持している。しかしながら、管理サーバが管理する情報量は少ないほうが好ましいことから、本実施形態では、管理サーバ2が保持する分割情報を削減することを図る。

【0054】

まず、管理サーバ2が保持する分割情報を削減するだけでは、不都合が生じることを説明する。図11は、本実施形態に係る認証鍵管理方法において分割情報を削除するときの課題を説明するためのグラフ図である。図11では、実数軸上の2次元のグラフを用いて、認証鍵とその分割情報との関係を示している。図11には、図2の状態で、管理サーバが保持する初期の分割情報WS,0を削除したときの状態を示している。従って、図11では、デバイス20Aおよび20Bの無効化が行われた状態であり、デバイス20Cの無効化は行われていない。又、管理サーバは、初期の分割情報WS,0を削除したので、残りの分割情報WS,1,WS,2を保持する。

【0055】

(課題1)

無効化が行われていないデバイス20Cについては、分割情報WS,0を削除したのみでは、以下に説明するように、不都合が生じる。デバイス20Cについての認可処理(認証処理の第1段階)では、時間的に連続する分割情報WS,2と分割情報WS,1との組において認証鍵KC,2と認証鍵KC,1とは不一致となる。そして、初期の分割情報WS,0が削除されたので、分割情報WS,1と分割情報WS,0との組は存在しないことから、認証鍵の比較処理は終了し、デバイス20Cは認証処理の第1段階において合格となる。次いで、認証鍵KC,2と認証鍵KC,1との認証鍵差分情報ΔKC,2を生成してデバイス20Cに送り、デバイス20Cの認証鍵KC,0の補正が行われる。すると、認証鍵KC,1と認証鍵KC,0とは異なるので、デバイス20Cの認証鍵KC,0の補正後は認証鍵KC,2とはならず、この結果、無効化が行われていないデバイス20Cは認証失敗となってしまう。

【0056】

(課題2)

無効化が行われたデバイス20Bについては、時間的に連続する分割情報WS,2と分割情報WS,1との組において認証鍵KB,2と認証鍵KB,1とが一致するので、正しく認証失敗となる。ところが、無効化が行われたデバイス20Aについては、分割情報WS,0を削除したのみでは、以下に説明するように、不都合が生じる。デバイス20Aについての認可処理(認証処理の第1段階)では、時間的に連続する分割情報WS,2と分割情報WS,1との組において認証鍵KA,2と認証鍵KA,1とは不一致となる。しかし、初期の分割情報WS,0が削除されたので、分割情報WS,1と分割情報WS,0との組は存在しないことから、認証鍵の比較処理は終了し、デバイス20Aは認証処理の第1段階において合格となる。次いで、認証鍵KA,2と認証鍵KA,1との認証鍵差分情報ΔKA,2を生成してデバイス20Aに送り、デバイス20Aの認証鍵KA,0の補正が行われる。すると、認証鍵KA,1と認証鍵KA,0とは同じであるので、デバイス20Aの認証鍵KA,0の補正後は認証鍵KA,2となり、この結果、無効化が行われたデバイス20Aは認証成功となってしまう。

【0057】

本実施形態では、上記課題1,2を解決するために、デバイス20と管理サーバ2とがそれぞれに処理を行う。

【0058】

図12は、図4に示すデバイス20に係る認証鍵更新処理の手順を示すフローチャートである。図12を参照してデバイス20動作を説明する。

ステップS101:認可要求部22は、アプリケーション等からの要求によって認可要求が発生したか否かを判断する。この結果、認可要求が発生した場合にはステップS103へ進み、認可要求が発生していない場合にはステップS102へ進む。

【0059】

ステップS102:認可要求部22は、鍵更新タイミングであるか否かを判断する。鍵更新タイミングは一定の周期TDである。この結果、鍵更新タイミングである場合にはステップS103へ進み、鍵更新タイミングではない場合にはステップS101へ戻る。

【0060】

ステップS103:認可要求部22は、分割情報記憶部24から自デバイスの分割情報を読み出す。さらに、認可要求部22は、補正時刻記憶部32から最新の補正時刻を読み出す。

【0061】

ステップS104:認可要求部22は、ステップS103で取得した自デバイスの分割情報及び補正時刻を管理サーバ2へ送信して、自デバイスの認可を要求する。これにより、管理サーバ2において認可要求情報検証部8は、デバイス20から受信した補正時刻と分割情報履歴情報記憶部6内の履歴時刻とを比較し、分割情報履歴情報記憶部6内の分割情報から、補正時刻以前の最新の分割情報および補正時刻以降の分割情報を抽出する。そして、認可要求情報検証部8は、その抽出した分割情報を用いて、当該デバイス20に対する認可処理(認証処理の第1段階)を行う。認可要求情報検証部8は、認可処理(認証処理の第1段階)において当該デバイス20が合格した場合には、認証鍵差分情報を生成して当該デバイス20へ送信する。

【0062】

ステップS105:デバイス20において認可要求部22は、ステップS104の認可要求後、一定期間内に、管理サーバ2から認証鍵差分情報を受信したか否かを判断する。この結果、認証鍵差分情報を受信した場合にはステップS106へ進み、認証鍵差分情報を受信しなかった場合にはステップS101へ戻る。

【0063】

ステップS106:デバイス20において認証鍵補正部26は、管理サーバ2から受信した認証鍵差分情報を用いて、認証鍵記憶部28内の最新の認証鍵を補正する。認証鍵記憶部28は、その補正後の認証鍵を最新の認証鍵として記憶する。この最新の認証鍵は、認証処理部30が管理サーバ2との間で認証処理(認証処理の第2段階)を行うときに、使用される。

【0064】

ステップS107:認証鍵補正部26は、ステップS105で認証鍵を補正した時刻を最新の補正時刻として補正時刻記憶部32に記録する。この後、ステップS101へ戻る。

【0065】

図13は、図3に示す管理サーバ2の分割情報履歴情報管理部14に係る分割情報削除処理の手順を示すフローチャートである。図13を参照して管理サーバ2の分割情報履歴情報管理部14の動作を説明する。

ステップS201:分割情報履歴情報管理部14は、削除タイミングであるか否かを判断する。削除タイミングは、デバイス20の鍵更新タイミングと同一の周期TDである。この結果、削除タイミングである場合にはステップS202へ進み、削除タイミングではない場合にはステップS201へ戻る。

【0066】

ステップS202:分割情報履歴情報管理部14は、分割情報(新値)を生成する。分割情報(新値)は、分割情報履歴情報記憶部6内の最新の分割情報と各デバイスの分割情報とを通る全ての直線上にない値として生成される。この分割情報(新値)を生成した時刻はt1である。これにより、分割情報の更新前後では認証鍵が一致しなくなる。

【0067】

ステップS203:分割情報履歴情報管理部14は、分割情報履歴情報記憶部6内の分割情報履歴情報の中から、分割情報(新値)を生成した時刻(t1−TD)以前の分割情報履歴情報(分割情報および履歴時刻)を削除する。

【0068】

ステップS204:分割情報履歴情報管理部14は、ステップS202で生成した分割情報(新値)及び履歴時刻t1を分割情報履歴情報記憶部6に格納する。この後、ステップS201に戻る。

【0069】

ここで、図14及び図15を参照して、本実施形態に係る分割情報削除方法を説明する。図14は、本実施形態に係る分割情報削除方法を説明するためのグラフ図である。図14では、実数軸上の2次元のグラフを用いて、認証鍵とその分割情報との関係を示している。図15は、本実施形態に係る分割情報削除方法を説明するための説明図である。図15では、管理サーバ2の分割情報履歴情報記憶部6内の分割情報履歴情報WS,Rの時間的な変化を示している。図14と図15は対応している。

【0070】

図15において、まず時刻t0では、分割情報履歴情報WS,Rはデバイス20A,20B,20Cに共通の初期の分割情報WS,0を有する。デバイス20Aは、分割情報VA及び初期の認証鍵KA,0を保持している。デバイス20Bは、分割情報VB及び初期の認証鍵KB,0を保持している。デバイス20Cは、分割情報VC及び初期の認証鍵KC,0を保持している。

【0071】

次いで時刻tAでは、デバイス20Aの無効化を行う。これにより、分割情報履歴情報WS,Rは、初期の分割情報WS,0及びその履歴時刻t0と、更新値の分割情報WS,1及びその履歴時刻tAとを格納する。更新値の分割情報WS,1は、図14に示されるように、分割情報WS,0と分割情報VAとを結ぶ直線上に存在し、且つ、認証鍵KA,0と分割情報WS,0と分割情報VAとを除いた任意の点である。

【0072】

次いで時刻t1では、周期TDの削除タイミングとなり、上記図13の分割情報削除処理を行う。これにより、分割情報(新値)WS,1newが生成される。そして、分割情報履歴情報WS,Rから、時刻(t1−TD=t0)以前の分割情報及び履歴時刻が削除される。なお、ここでは、該当する分割情報及び履歴時刻が存在しない。そして、分割情報履歴情報WS,Rには、分割情報(新値)WS,1new及びその履歴時刻t1が追加される。この結果、分割情報履歴情報WS,Rは、初期の分割情報WS,0及びその履歴時刻t0と、更新値の分割情報WS,1及びその履歴時刻tAと、分割情報(新値)WS,1new及びその履歴時刻t1とを格納する。

【0073】

分割情報(新値)WS,1newは、分割情報履歴情報記憶部6内の最新の分割情報と各デバイスの分割情報とを通る全ての直線上にない値として生成される。これにより、分割情報の更新前後では認証鍵が一致しなくなる。分割情報(新値)WS,1newの生成方法の一例を、図14を参照して説明する。まず、分割情報履歴情報記憶部6内の最新の分割情報WS,1を通り、且つ縦軸に平行である直線L1を求める。次いで、直線L1上であって、分割情報WS,1を除いた任意の点から無作為に選択した点を分割情報(新値)WS,1newとする。これにより、分割情報(新値)WS,1newは、高い確率で、分割情報WS,1と各デバイス20A,20B,20Cの分割情報VA,VB,VCとを通る全ての直線上にない値として生成される。この結果、分割情報(新値)WS,1newを用いた各認証鍵KA,1new ,KB,1new ,KC,1new は、更新前の分割情報WS,1を用いた各認証鍵KA,1 ,KB,1 ,KC,1 とは、一致しない。

【0074】

次いで時刻tBでは、デバイス20Bの無効化を行う。これにより、分割情報履歴情報WS,Rは、初期の分割情報WS,0及びその履歴時刻t0と、分割情報WS,1及びその履歴時刻tAと、分割情報(新値)WS,1new及びその履歴時刻t1と、更新値の分割情報WS,2及びその履歴時刻tBとを格納する。更新値の分割情報WS,2は、図14に示されるように、分割情報WS,1newと分割情報VBとを結ぶ直線上に存在し、且つ、認証鍵KB,1newと分割情報WS,1newと分割情報VBとを除いた任意の点である。認証鍵KB,1newは、分割情報WS,1newと分割情報VBとから定義される。

【0075】

次いで時刻t2では、周期TDの削除タイミングとなり、上記図13の分割情報削除処理を行う。これにより、分割情報(新値)WS,2newが生成される。そして、分割情報履歴情報WS,Rから、時刻(t2−TD=t1)以前の分割情報WS,0 ,WS,1 及びその履歴時刻t0 ,tAが削除される。そして、分割情報履歴情報WS,Rには、分割情報(新値)WS,2new及びその履歴時刻t2が追加される。この結果、分割情報履歴情報WS,Rは、分割情報(新値)WS,1new及びその履歴時刻t1と、分割情報(新値)WS,2new及びその履歴時刻t2とを格納する。

【0076】

これにより、無効化が行われていないデバイス20Cについては、上記図12の認証鍵更新処理が削除タイミングと同一の周期TDで行われることによって、デバイス20Cの認証鍵が最新化されるので、認証成功となる。例えば時刻t2以降におけるデバイス20Cについての認可処理(認証処理の第1段階)を考える。このとき、デバイス20Cの認証鍵は、認証鍵更新処理によって、分割情報WS,1newによる認証鍵KC,1new、又は、分割情報WS,2による認証鍵KC,2に補正されている。ここでは、時刻tBから時刻t2までの期間においてデバイス20Cの認証鍵更新処理が行われて、デバイス20Cの認証鍵が認証鍵KC,2に補正されたとする。

【0077】

そして、時刻t2以降におけるデバイス20Cについての認可処理(認証処理の第1段階)では、分割情報履歴情報WS,Rのうち、デバイス20Cの補正時刻(時刻tBから時刻t2までの間の時刻)以前の最新の分割情報WS,2および補正時刻以降の分割情報WS,2newのみを用いる。これにより、時間的に連続する分割情報WS,2newと分割情報WS,2との組において、認証鍵KC,2newと認証鍵KC,2との比較結果は不一致となる。これにより、デバイス20Cは認証処理の第1段階において合格となる。次いで、認証鍵KC,2newと認証鍵KC,2との認証鍵差分情報ΔKC,2newを生成してデバイス20Cに送り、デバイス20Cの認証鍵の補正が行われる。ここで、デバイス20Cの認証鍵は、証鍵更新処理によって認証鍵KC,2に補正されているので、認証鍵差分情報ΔKC,2newによって認証鍵KC,2newに補正される。これにより、デバイス20Cは、正しく認証成功となる。

【0078】

無効化が行われたデバイス20Aについては、周期TDで図12の認証鍵更新処理が行われても、図14の時刻t0から時刻tBまでの期間では認証鍵KA,0と認証鍵KA,1とが一致するのでステップS104の認可処理(認証処理の第1段階)が不合格となって認証鍵差分情報を得ることができない。従って、デバイス20Aの認証鍵は最新化されない。そして、時刻t2以降におけるデバイス20Aについての認可処理(認証処理の第1段階)では、時間的に連続する分割情報WS,2newと分割情報WS,2との組、及び分割情報WS,2と分割情報WS,1newとの組の両方において、認証鍵の比較結果は不一致となり、デバイス20Aは認証処理の第1段階において合格となる。しかし、認証鍵差分情報ΔKA,2new(認証鍵KA,2newと認証鍵KA,1newとの差分情報)が生成されてデバイス20Aに送られ、該認証鍵差分情報ΔKA,2newによってデバイス20Aの認証鍵の補正が行われても、デバイス20Aの認証鍵は認証鍵KA,0のままであるので、認証鍵KA,2newとはならない。これにより、デバイス20Aは、正しく認証失敗となる。

【0079】

無効化が行われたデバイス20Bについては、時間的に連続する分割情報WS,2と分割情報WS,1newとの組において認証鍵KB,2と認証鍵KB,1newとが一致するので、正しく認証失敗となる。

【0080】

上述したように本実施形態によれば、管理サーバ2が保持する分割情報を削減することができる。

【0081】

また、上述した実施形態に係る管理サーバ2が行う各ステップ、又は、デバイス20が行う各ステップ、を実現するためのプログラムをコンピュータ読み取り可能な記録媒体に記録して、この記録媒体に記録されたプログラムをコンピュータシステムに読み込ませ、実行することにより、鍵管理処理を行ってもよい。なお、ここでいう「コンピュータシステム」とは、OSや周辺機器等のハードウェアを含むものであってもよい。

また、「コンピュータ読み取り可能な記録媒体」とは、フレキシブルディスク、光磁気ディスク、ROM、フラッシュメモリ等の書き込み可能な不揮発性メモリ、DVD(Digital Versatile Disk)等の可搬媒体、コンピュータシステムに内蔵されるハードディスク等の記憶装置のことをいう。

【0082】

さらに「コンピュータ読み取り可能な記録媒体」とは、インターネット等のネットワークや電話回線等の通信回線を介してプログラムが送信された場合のサーバやクライアントとなるコンピュータシステム内部の揮発性メモリ(例えばDRAM(Dynamic Random Access Memory))のように、一定時間プログラムを保持しているものも含むものとする。

また、上記プログラムは、このプログラムを記憶装置等に格納したコンピュータシステムから、伝送媒体を介して、あるいは、伝送媒体中の伝送波により他のコンピュータシステムに伝送されてもよい。ここで、プログラムを伝送する「伝送媒体」は、インターネット等のネットワーク(通信網)や電話回線等の通信回線(通信線)のように情報を伝送する機能を有する媒体のことをいう。

また、上記プログラムは、前述した機能の一部を実現するためのものであっても良い。さらに、前述した機能をコンピュータシステムにすでに記録されているプログラムとの組み合わせで実現できるもの、いわゆる差分ファイル(差分プログラム)であっても良い。

【0083】

以上、本発明の実施形態について図面を参照して詳述してきたが、具体的な構成はこの実施形態に限られるものではなく、本発明の要旨を逸脱しない範囲の設計変更等も含まれる。

【符号の説明】

【0084】

2…管理サーバ、4…分割情報管理部、6…分割情報履歴情報記憶部、8…認可要求情報検証部、10…差分情報生成部、12…認証処理部、14…分割情報履歴情報管理部、20…デバイス、22…認可要求部、24…分割情報記憶部、26…認証鍵補正部、28…認証鍵記憶部、30…認証処理部、32…補正時刻記憶部

【特許請求の範囲】

【請求項1】

あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムにおいて、

あるデバイスの鍵を無効化するときに、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵と、更新前の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵とが一致するように、第1の分割情報の最新値を更新する分割情報管理部と、

第1の分割情報および該第1の分割情報を更新した時刻(履歴時刻)を記憶する分割情報履歴情報記憶部と、

あるデバイスを認証するときの第1段階として、該デバイスの鍵が補正された時刻(補正時刻)以前の最新の第1の分割情報および該補正時刻以降の第1の分割情報を対象にして時間的に連続する2つの第1の分割情報を組とし、組ごとに、一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第1の鍵と、もう一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第2の鍵とを比較し、少なくとも一組が一致した場合に当該デバイスを不合格とし、全組が不一致となった場合に当該デバイスを合格とする検証部と、

前記合格したデバイスに対して、前記補正時刻以前の最新の第1の分割情報と当該デバイスの第2の分割情報とから生成した鍵と、前記補正時刻以降の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵との差分情報を生成して送信する差分情報生成部と、

あるデバイスを認証するときの第2段階として、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵と、当該デバイスの鍵との一致を検査する認証処理部と、

一定の分割情報削除周期で、第1の分割情報の更新前後で各デバイスの第2の分割情報とから生成した鍵が一致しないように第1の分割情報を生成して履歴時刻と共に前記分割情報履歴情報記憶部へ格納し、さらに該履歴時刻よりも前記分割情報削除周期だけ前の時刻以前の第1の分割情報および履歴時刻を前記分割情報履歴情報記憶部から削除する分割情報履歴情報管理部と、を有する管理装置と、

自デバイスの第2の分割情報を記憶する分割情報記憶部と、

自デバイスの鍵に係る補正時刻を記憶する補正時刻記憶部と、

自デバイスの鍵を記憶する鍵記憶部と、

認可要求が発生した時に加えて前記分割情報削除周期と同じ周期で、自デバイスの認証要求の第1段階として自デバイスの第2の分割情報および自デバイスの鍵の補正時刻を前記管理装置へ送信する認可要求部と、

前記管理装置から受信した鍵の差分情報を用いて自デバイスの鍵を補正し、補正後の鍵を前記鍵記憶部へ格納し、さらに該補正時刻を前記補正時刻記憶部へ格納する鍵補正部と、

自デバイスの認証要求の第2段階として前記補正後の鍵を用いて前記管理装置と認証処理を行う認証処理部と、を有するデバイスと、

を備えたことを特徴とする鍵管理システム。

【請求項2】

あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムにおける鍵管理方法であって、

管理装置が、

あるデバイスの鍵を無効化するときに、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵と、更新前の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵とが一致するように、第1の分割情報の最新値を更新するステップと、

第1の分割情報および該第1の分割情報を更新した時刻(履歴時刻)を分割情報履歴情報記憶部に格納するステップと、

あるデバイスを認証するときの第1段階として、該デバイスの鍵が補正された時刻(補正時刻)以前の最新の第1の分割情報および該補正時刻以降の第1の分割情報を対象にして時間的に連続する2つの第1の分割情報を組とし、組ごとに、一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第1の鍵と、もう一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第2の鍵とを比較し、少なくとも一組が一致した場合に当該デバイスを不合格とし、全組が不一致となった場合に当該デバイスを合格とするステップと、

前記合格したデバイスに対して、前記補正時刻以前の最新の第1の分割情報と当該デバイスの第2の分割情報とから生成した鍵と、前記補正時刻以降の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵との差分情報を生成して送信するステップと、

あるデバイスを認証するときの第2段階として、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵と、当該デバイスの鍵との一致を検査するステップと、

一定の分割情報削除周期で、第1の分割情報の更新前後で各デバイスの第2の分割情報とから生成した鍵が一致しないように第1の分割情報を生成して履歴時刻と共に前記分割情報履歴情報記憶部へ格納し、さらに該履歴時刻よりも前記分割情報削除周期だけ前の時刻以前の第1の分割情報および履歴時刻を前記分割情報履歴情報記憶部から削除するステップと、を含み、

デバイスが、

認可要求が発生した時に加えて前記分割情報削除周期と同じ周期で、自デバイスの認証要求の第1段階として、分割情報記憶部内の自デバイスの第2の分割情報および補正時刻記憶部内の補正時刻を前記管理装置へ送信するステップと、

前記管理装置から受信した鍵の差分情報を用いて自デバイスの鍵を補正し、補正後の鍵を鍵記憶部へ格納し、さらに該補正時刻を前記補正時刻記憶部へ格納するステップと、

自デバイスの認証要求の第2段階として前記補正後の鍵を用いて前記管理装置と認証処理を行うステップと、を含む、

ことを特徴とする鍵管理方法。

【請求項3】

あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムの管理装置における鍵管理処理を行うためのコンピュータプログラムであって、

あるデバイスの鍵を無効化するときに、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵と、更新前の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵とが一致するように、第1の分割情報の最新値を更新するステップと、

第1の分割情報および該第1の分割情報を更新した時刻(履歴時刻)を分割情報履歴情報記憶部に格納するステップと、

あるデバイスを認証するときの第1段階として、該デバイスの鍵が補正された時刻(補正時刻)以前の最新の第1の分割情報および該補正時刻以降の第1の分割情報を対象にして時間的に連続する2つの第1の分割情報を組とし、組ごとに、一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第1の鍵と、もう一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第2の鍵とを比較し、少なくとも一組が一致した場合に当該デバイスを不合格とし、全組が不一致となった場合に当該デバイスを合格とするステップと、

前記合格したデバイスに対して、前記補正時刻以前の最新の第1の分割情報と当該デバイスの第2の分割情報とから生成した鍵と、前記補正時刻以降の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵との差分情報を生成して送信するステップと、

あるデバイスを認証するときの第2段階として、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵と、当該デバイスの鍵との一致を検査するステップと、

一定の分割情報削除周期で、第1の分割情報の更新前後で各デバイスの第2の分割情報とから生成した鍵が一致しないように第1の分割情報を生成して履歴時刻と共に前記分割情報履歴情報記憶部へ格納し、さらに該履歴時刻よりも前記分割情報削除周期だけ前の時刻以前の第1の分割情報および履歴時刻を前記分割情報履歴情報記憶部から削除するステップと、

をコンピュータに実行させるためのコンピュータプログラム。

【請求項4】

あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムのデバイスにおける鍵管理処理を行うためのコンピュータプログラムであって、

認可要求が発生した時に加えて管理装置の分割情報削除周期と同じ周期で、自デバイスの認証要求の第1段階として、分割情報記憶部内の自デバイスの第2の分割情報および補正時刻記憶部内の補正時刻を前記管理装置へ送信するステップと、

前記管理装置から受信した鍵の差分情報を用いて自デバイスの鍵を補正し、補正後の鍵を鍵記憶部へ格納し、さらに該補正時刻を前記補正時刻記憶部へ格納するステップと、

自デバイスの認証要求の第2段階として前記補正後の鍵を用いて前記管理装置と認証処理を行うステップと、

をコンピュータに実行させるためのコンピュータプログラム。

【請求項1】

あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムにおいて、

あるデバイスの鍵を無効化するときに、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵と、更新前の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵とが一致するように、第1の分割情報の最新値を更新する分割情報管理部と、

第1の分割情報および該第1の分割情報を更新した時刻(履歴時刻)を記憶する分割情報履歴情報記憶部と、

あるデバイスを認証するときの第1段階として、該デバイスの鍵が補正された時刻(補正時刻)以前の最新の第1の分割情報および該補正時刻以降の第1の分割情報を対象にして時間的に連続する2つの第1の分割情報を組とし、組ごとに、一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第1の鍵と、もう一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第2の鍵とを比較し、少なくとも一組が一致した場合に当該デバイスを不合格とし、全組が不一致となった場合に当該デバイスを合格とする検証部と、

前記合格したデバイスに対して、前記補正時刻以前の最新の第1の分割情報と当該デバイスの第2の分割情報とから生成した鍵と、前記補正時刻以降の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵との差分情報を生成して送信する差分情報生成部と、

あるデバイスを認証するときの第2段階として、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵と、当該デバイスの鍵との一致を検査する認証処理部と、

一定の分割情報削除周期で、第1の分割情報の更新前後で各デバイスの第2の分割情報とから生成した鍵が一致しないように第1の分割情報を生成して履歴時刻と共に前記分割情報履歴情報記憶部へ格納し、さらに該履歴時刻よりも前記分割情報削除周期だけ前の時刻以前の第1の分割情報および履歴時刻を前記分割情報履歴情報記憶部から削除する分割情報履歴情報管理部と、を有する管理装置と、

自デバイスの第2の分割情報を記憶する分割情報記憶部と、

自デバイスの鍵に係る補正時刻を記憶する補正時刻記憶部と、

自デバイスの鍵を記憶する鍵記憶部と、

認可要求が発生した時に加えて前記分割情報削除周期と同じ周期で、自デバイスの認証要求の第1段階として自デバイスの第2の分割情報および自デバイスの鍵の補正時刻を前記管理装置へ送信する認可要求部と、

前記管理装置から受信した鍵の差分情報を用いて自デバイスの鍵を補正し、補正後の鍵を前記鍵記憶部へ格納し、さらに該補正時刻を前記補正時刻記憶部へ格納する鍵補正部と、

自デバイスの認証要求の第2段階として前記補正後の鍵を用いて前記管理装置と認証処理を行う認証処理部と、を有するデバイスと、

を備えたことを特徴とする鍵管理システム。

【請求項2】

あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムにおける鍵管理方法であって、

管理装置が、

あるデバイスの鍵を無効化するときに、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵と、更新前の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵とが一致するように、第1の分割情報の最新値を更新するステップと、

第1の分割情報および該第1の分割情報を更新した時刻(履歴時刻)を分割情報履歴情報記憶部に格納するステップと、

あるデバイスを認証するときの第1段階として、該デバイスの鍵が補正された時刻(補正時刻)以前の最新の第1の分割情報および該補正時刻以降の第1の分割情報を対象にして時間的に連続する2つの第1の分割情報を組とし、組ごとに、一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第1の鍵と、もう一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第2の鍵とを比較し、少なくとも一組が一致した場合に当該デバイスを不合格とし、全組が不一致となった場合に当該デバイスを合格とするステップと、

前記合格したデバイスに対して、前記補正時刻以前の最新の第1の分割情報と当該デバイスの第2の分割情報とから生成した鍵と、前記補正時刻以降の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵との差分情報を生成して送信するステップと、

あるデバイスを認証するときの第2段階として、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵と、当該デバイスの鍵との一致を検査するステップと、

一定の分割情報削除周期で、第1の分割情報の更新前後で各デバイスの第2の分割情報とから生成した鍵が一致しないように第1の分割情報を生成して履歴時刻と共に前記分割情報履歴情報記憶部へ格納し、さらに該履歴時刻よりも前記分割情報削除周期だけ前の時刻以前の第1の分割情報および履歴時刻を前記分割情報履歴情報記憶部から削除するステップと、を含み、

デバイスが、

認可要求が発生した時に加えて前記分割情報削除周期と同じ周期で、自デバイスの認証要求の第1段階として、分割情報記憶部内の自デバイスの第2の分割情報および補正時刻記憶部内の補正時刻を前記管理装置へ送信するステップと、

前記管理装置から受信した鍵の差分情報を用いて自デバイスの鍵を補正し、補正後の鍵を鍵記憶部へ格納し、さらに該補正時刻を前記補正時刻記憶部へ格納するステップと、

自デバイスの認証要求の第2段階として前記補正後の鍵を用いて前記管理装置と認証処理を行うステップと、を含む、

ことを特徴とする鍵管理方法。

【請求項3】

あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムの管理装置における鍵管理処理を行うためのコンピュータプログラムであって、

あるデバイスの鍵を無効化するときに、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵と、更新前の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成される鍵とが一致するように、第1の分割情報の最新値を更新するステップと、

第1の分割情報および該第1の分割情報を更新した時刻(履歴時刻)を分割情報履歴情報記憶部に格納するステップと、

あるデバイスを認証するときの第1段階として、該デバイスの鍵が補正された時刻(補正時刻)以前の最新の第1の分割情報および該補正時刻以降の第1の分割情報を対象にして時間的に連続する2つの第1の分割情報を組とし、組ごとに、一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第1の鍵と、もう一方の第1の分割情報と当該デバイスの第2の分割情報とから生成した第2の鍵とを比較し、少なくとも一組が一致した場合に当該デバイスを不合格とし、全組が不一致となった場合に当該デバイスを合格とするステップと、

前記合格したデバイスに対して、前記補正時刻以前の最新の第1の分割情報と当該デバイスの第2の分割情報とから生成した鍵と、前記補正時刻以降の第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵との差分情報を生成して送信するステップと、

あるデバイスを認証するときの第2段階として、第1の分割情報の最新値と当該デバイスの第2の分割情報とから生成した鍵と、当該デバイスの鍵との一致を検査するステップと、

一定の分割情報削除周期で、第1の分割情報の更新前後で各デバイスの第2の分割情報とから生成した鍵が一致しないように第1の分割情報を生成して履歴時刻と共に前記分割情報履歴情報記憶部へ格納し、さらに該履歴時刻よりも前記分割情報削除周期だけ前の時刻以前の第1の分割情報および履歴時刻を前記分割情報履歴情報記憶部から削除するステップと、

をコンピュータに実行させるためのコンピュータプログラム。

【請求項4】

あるデバイスの鍵が各デバイスに共通の第1の分割情報と当該デバイスに個別の第2の分割情報とに分割されて管理される鍵管理システムのデバイスにおける鍵管理処理を行うためのコンピュータプログラムであって、

認可要求が発生した時に加えて管理装置の分割情報削除周期と同じ周期で、自デバイスの認証要求の第1段階として、分割情報記憶部内の自デバイスの第2の分割情報および補正時刻記憶部内の補正時刻を前記管理装置へ送信するステップと、

前記管理装置から受信した鍵の差分情報を用いて自デバイスの鍵を補正し、補正後の鍵を鍵記憶部へ格納し、さらに該補正時刻を前記補正時刻記憶部へ格納するステップと、

自デバイスの認証要求の第2段階として前記補正後の鍵を用いて前記管理装置と認証処理を行うステップと、

をコンピュータに実行させるためのコンピュータプログラム。

【図1】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図12】

【図13】

【図14】

【図15】

【図16】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図12】

【図13】

【図14】

【図15】

【図16】

【公開番号】特開2012−90162(P2012−90162A)

【公開日】平成24年5月10日(2012.5.10)

【国際特許分類】

【出願番号】特願2010−236499(P2010−236499)

【出願日】平成22年10月21日(2010.10.21)

【出願人】(000208891)KDDI株式会社 (2,700)

【Fターム(参考)】

【公開日】平成24年5月10日(2012.5.10)

【国際特許分類】

【出願日】平成22年10月21日(2010.10.21)

【出願人】(000208891)KDDI株式会社 (2,700)

【Fターム(参考)】

[ Back to top ]