鍵管理方法および鍵管理装置

【課題】記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを安全・確実に更新する。

【解決手段】有効情報処理部(11)は、記録媒体(20)における有効情報(221)を参照して有効なMKB(211)および中間鍵(222)を判定するとともに、有効でないMKB(211)および中間鍵(222)が書き換えられたとき有効情報(221)を書き換える。MKB処理部(12)は、有効なMKB(211)を読み出してMKB(101)の更新処理を行うとともに、有効でないMKB(211)を書き換える。中間鍵処理部(13)は、有効な中間鍵(222)を読み出して認証鍵(103)で復号および再暗号化するとともに、有効でない中間鍵(222)を再暗号化した中間鍵に書き換える。

【解決手段】有効情報処理部(11)は、記録媒体(20)における有効情報(221)を参照して有効なMKB(211)および中間鍵(222)を判定するとともに、有効でないMKB(211)および中間鍵(222)が書き換えられたとき有効情報(221)を書き換える。MKB処理部(12)は、有効なMKB(211)を読み出してMKB(101)の更新処理を行うとともに、有効でないMKB(211)を書き換える。中間鍵処理部(13)は、有効な中間鍵(222)を読み出して認証鍵(103)で復号および再暗号化するとともに、有効でない中間鍵(222)を再暗号化した中間鍵に書き換える。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、記録媒体における鍵情報の管理、特に、鍵情報の更新に関する。

【背景技術】

【0002】

近年、コンテンツの著作権保護の必要性が高まり、地上波デジタル放送やインターネットなどでは鍵や権利情報を含んだコンテンツの放送や配信が行われるようになってきた。そのようなコンテンツを記録媒体に記録するには、コンテンツを暗号化するとともに鍵や権利情報を安全に記録する必要がある。コンテンツの高画質化に伴い、コンテンツの暗号方式、鍵長、機器認証の方式などはより複雑化しつつある。また、コンテンツの不正コピーや不正利用を困難にするための仕組みが次々と導入されている。

【0003】

そのような仕組みとして、CPRM(Content Protection for Recordable Media)やAACS(Advanced Access Content System)などの、MKB(Media Key Block)を用いた機器無効化がある。MKBを用いることで、鍵の暴露などにより不正使用される機器においてコンテンツの不正利用をできなくすることができる。機器無効化を有意なものにするためにはネットワークや認証機器を通じてMKBを常に最新バージョンに保つ必要がある。そのため、機器と記録媒体間で常にMKBのバージョンを確認しあい、MKBの共有や更新を行うことが必要である。すなわち、ユーザが意識することなく、MKBの更新に伴う認証鍵やコンテンツ鍵などの鍵情報の更新を安全・確実に行う仕組みが必要である。

【0004】

従来、MKBの更新に伴う鍵情報の更新処理(鍵の再設定と再暗号化)およびこの更新処理によって得られる更新情報をBD(Blu-ray Disc)やDVD(Digital Versatile Disc)など光ディスクやハードディスクなどに書き込む処理を所定のタイミングで一括して行うことで、AACSの鍵更新処理に伴うユーザ待ちを極力避けている(例えば、特許文献1参照)。

【特許文献1】特開2008−22366号公報

【発明の開示】

【発明が解決しようとする課題】

【0005】

コンテンツ記録媒体として光ディスク、ハードディスク以外にSDカードなどのメモリカードがある。これまではメモリカードの記憶容量は比較的小さかったため、メモリカードに保存されるコンテンツは1セグ放送などの比較的容量の小さなものであった。しかし、メモリカードの記録容量は飛躍的に増大し、いまや光ディスクに匹敵する数十GBの記録容量を持つものも登場している。したがって、今後はメモリカードにもハイビジョン画質のコンテンツが保存されるようになると考えられる。現在、メモリカードにおける著作権保護としてCPRMが採用されているが、今後は光ディスクにおける著作権保護に採用されているような、より高度なMKB更新処理をメモリカードにも採用する必要がある。

【0006】

メモリカードにおいてMKB更新処理を行うに当たって、光ディスクなどとは異なるメモリカードの使用態様の特殊性を考慮する必要がある。すなわち、光ディスクはユーザが機器のイジェクトボタンを押すなどしないと排出されないのに対して、メモリカードはたとえアクセス中であってもユーザの意思でいつでも自由に機器から抜き取ることができる。また、メモリカードは可搬性のよさや扱いの手軽さなどから携帯電話機、デジタルスチルカメラ、デジタルビデオカメラ、カーナビゲーションなどのモバイル用途で用いられることが多いが、これらモバイル機器は意図せず電源断となることがある。データ書き込み中にメモリカードが強制的に抜き取られたり機器電源断などがあるとデータが破損してリカバリも困難となるおそれがある。特に、MKBやコンテンツ鍵などの鍵情報の更新処理中にそのような事態が生じると、そのメモリカードに保存されている暗号化コンテンツがすべて利用できなくなるおそれがある。光ディスク、ハードディスクなどについても、鍵情報の書き込み中に機器電源断などがあると同様の結果となる。

【0007】

例えば、AACSでは、MKBやコンテンツ鍵などの鍵情報の更新に関して、更新処理が失敗してもリカバリ可能なように鍵情報を一時的に二重化することが規格化されている。しかし、鍵情報を二重化する際に鍵情報ファイルのリネーム処理が発生し、リネーム処理中に上記事態が生じると記録媒体のFAT(File Allocation Tables)情報が破壊されて記録媒体に保存されているファイルがすべて利用できなくなるおそれがある。

【0008】

さらに、管理すべきコンテンツ数の増大に伴い、MKB更新処理におけるコンテンツ鍵の再暗号化の長時間化が問題となりつつある。このため、認証鍵でコンテンツ鍵を暗復号するのではなく、間にアプリケーション鍵を挟んで、認証鍵でアプリケーション鍵を暗復号し、アプリケーション鍵でコンテンツ鍵を暗復号することも検討されている。アプリケーション鍵が導入されると、MKB更新処理でコンテンツ鍵のすべてを再暗号化しなくてよくなり、アプリケーション鍵を再暗号化すればよい。

【0009】

上記問題に鑑み、本発明は、記録媒体における鍵情報、特に、MKB、および認証鍵で暗号化されたアプリケーション鍵やコンテンツ鍵などの中間鍵を安全・確実に更新することを課題とする。

【課題を解決するための手段】

【0010】

上記課題を解決するために本発明によって次の手段を講じた。すなわち、記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理方法であって、前記記録媒体に、MKBおよび中間鍵がそれぞれ二つずつ保存されており、かつ、そのいずれが有効であるかを示す有効情報が保存されているとき、前記有効情報を参照して前記保存されているMKBおよび中間鍵のそれぞれについて有効なものを判定するステップと、有効であると判定されなかったMKBおよび中間鍵を新たなMKBおよび中間鍵に書き換えるステップと、MKBおよび中間鍵の書き換え後に、前記有効情報を、当該書き換えられたMKBおよび中間鍵が有効であることを示す内容に書き換えるステップとを備えているものとする。

【0011】

同様に、記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理装置であって、前記記録媒体に、MKBおよび中間鍵がそれぞれ二つずつ保存されており、かつ、そのいずれが有効であるかを示す有効情報が保存されているとき、前記有効情報を参照して前記保存されているMKBおよび中間鍵のそれぞれについて有効なものを判定するとともに、有効であると判定しなかったMKBおよび中間鍵が書き換えられたとき、前記有効情報を、当該書き換えられたMKBおよび中間鍵が有効であることを示す内容に書き換える有効情報処理部と、有効であると判定されたMKBを読み出して当該鍵管理装置に保存されているMKBの更新処理を行い、前記認証鍵を生成するとともに、有効であると判定されなかったMKBを前記更新したMKBに書き換えるMKB処理部と、有効であると判定された中間鍵を読み出して前記認証鍵で復号および再暗号化するとともに、有効であると判定されなかった中間鍵を前記再暗号化した中間鍵に書き換える中間鍵処理部とを備えているものとする。

【0012】

この鍵管理方法および鍵管理装置によると、有効情報によって有効ではないと示されているMKBおよび中間鍵を新しいMKBおよび中間鍵に書き換えてから、有効情報を書き換えることでMKBおよび中間鍵の更新が完了する。したがって、MKBおよび中間鍵の更新処理においてファイルのリネーム処理が不要となる。さらに、MKBおよび中間鍵の更新処理に要する時間を短縮することができる。

【0013】

好ましくは、上記鍵管理方法は、さらに、前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むステップと、有効情報の書き込み後に、前記記録媒体に保存されているMKBおよび中間鍵をそのまま残して新たなMKBおよび中間鍵を前記記録媒体に書き込むステップと、MKBおよび中間鍵の書き込み後に、前記有効情報を、当該書き込まれたMKBおよび中間鍵が有効であることを示す内容に書き換えるステップとを備えている。

【0014】

同様に、好ましくは、上記鍵管理装置において、前記有効情報処理部は、前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むとともに、前記記録媒体に別のMKBおよび中間鍵が書き込まれたとき、前記有効情報を、当該書き込まれたMKBおよび中間鍵が有効であることを示す内容に書き換えるものであり、前記MKB処理部は、前記記録媒体に保存されているMKBをそのまま残して前記更新したMKBを前記記録媒体に書き込むものであり、前記中間鍵処理部は、前記記録媒体に保存されている中間鍵をそのまま残して前記再暗号化した中間鍵を前記記録媒体に書き込むものである。

【0015】

この鍵管理方法および鍵管理装置によると、記録媒体に有効情報が保存されていなくても有効情報を新規に作成して安全・確実な鍵情報の更新処理を実現することができる。

【0016】

あるいは、好ましくは、上記鍵管理方法は、さらに、前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むステップと、有効情報の書き込み後に、前記記録媒体に保存されているMKBおよび中間鍵をそのまま残して新たなMKBおよび中間鍵を前記記録媒体に書き込むステップと、MKBおよび中間鍵の書き込み後に、前記有効情報を、当該書き込まれたMKBおよび中間鍵が有効であることを示す内容に書き換えるステップとを備えている。

【0017】

同様に、好ましくは、上記鍵管理装置において、前記有効情報処理部は、前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵が有効であると判定するとともに、前記記録媒体に別のMKBおよび中間鍵が書き込まれたとき、当該書き込まれたMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むものであり、前記MKB処理部は、前記記録媒体に保存されているMKBをそのまま残して前記更新したMKBを前記記録媒体に書き込むものであり、前記中間鍵処理部は、前記記録媒体に保存されている中間鍵をそのまま残して前記再暗号化した中間鍵を前記記録媒体に書き込むものである。

【0018】

この鍵管理方法および鍵管理装置によると、記録媒体に有効情報が保存されていなくても有効情報を新規に作成して安全・確実な鍵情報更新処理を実現することができる。さらに、新規に作成される有効情報が早い段階で記録媒体に書き込まれるため、新たなMKBおよび中間鍵の書き込み後に、有効情報の新規書き込みに伴うFAT情報更新処理が発生しない。このため、より安全・確実な鍵情報の更新処理を実現することができる。

【0019】

また、好ましくは、MKB、中間鍵、および有効情報の書き換えまたは書き込みが前記記録媒体への一連のアクセスとして一気に行われる。これによると、MKB、中間鍵、および有効情報の書き換えまたは書き込みに要する時間を極力短くすることができる。

【0020】

また、好ましくは、上記鍵管理方法は、さらに、MKBの書き換えまたは書き込み後に、当該書き換えられたまたは書き込まれたMKBを検証するステップを備えている。これによると、MKBが改竄されている場合などには不正なMKBの更新を制限することができる。

【0021】

また、好ましくは、上記鍵管理方法は、さらに、有効情報の書き換えまたは書き込み後に、当該書き換えられたまたは書き込まれた有効情報によって有効でないと示されているMKBおよび中間鍵を前記記録媒体から削除するステップを備えている。これによると、記録媒体の限られた記憶容量を有効に活用することができる。

【0022】

また、記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理方法であって、前記記録媒体に保存されているMKBを前記記録媒体に複製するステップと、MKBの複製後に、複製元のMKBを新たなMKBに書き換えるステップと、前記記録媒体に保存されている中間鍵を前記記録媒体に複製するステップと、中間鍵の複製後に、複製元の中間鍵を新たな中間鍵に書き換えるステップとを備えている。

【0023】

同様に、記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理装置であって、前記記録媒体に保存されているMKBを読み出して当該鍵管理装置に保存されているMKBの更新処理を行い、前記認証鍵を生成するとともに、前記記録媒体に保存されているMKBを前記記録媒体に複製し、複製元のMKBを前記更新したMKBに書き換えるMKB処理部と、前記記録媒体に保存されている中間鍵を読み出して前記認証鍵で復号および再暗号化するとともに、前記記録媒体に保存されているコンテンツ鍵を前記記録媒体に複製し、複製元の中間鍵を前記再暗号化した中間鍵に書き換える中間鍵処理部とを備えている。

【0024】

この鍵管理方法および鍵管理装置によると、記録媒体においてMKBおよび中間鍵を複製してから複製元のMKBおよび中間鍵を新たなものに書き換えることでMKBおよび中間鍵の更新が完了する。したがって、MKBおよび中間鍵の更新処理においてファイルのリネーム処理が不要となる。

【0025】

好ましくは、MKBおよび中間鍵の書き換えが前記記録媒体への一連のアクセスとして一気に行われる。これによると、MKBおよび中間鍵の書き換えに要する時間を極力短くすることができる。

【0026】

また、好ましくは、上記鍵管理方法は、MKBの書き込み後に、当該書き込まれたMKBを検証するステップを備えている。これによると、MKBが改竄されている場合などには不正なMKBの更新を制限することができる。

【0027】

また、好ましくは、上記鍵管理方法は、MKBの書き換え後に、複製されたMKBを前記記録媒体から削除するステップと、中間鍵の書き換え後に、複製された中間鍵を前記記録媒体から削除するステップとを備えている。これによると、記録媒体の限られた記憶容量を有効に活用することができる。

【発明の効果】

【0028】

本発明によると、記録媒体における鍵情報、特に、MKB、および認証鍵で暗号化されたアプリケーション鍵やコンテンツ鍵などの中間鍵を安全・確実に更新することができる。

【発明を実施するための最良の形態】

【0029】

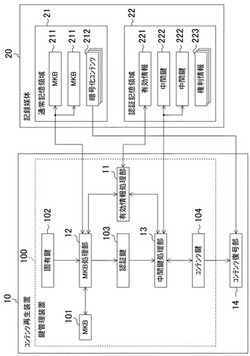

以下、本発明を実施するための最良の形態について、図面を参照しながら説明する。図1は、一実施形態に係るコンテンツ再生システムの構成を示す。本システムは、記録媒体20に記録されている暗号化コンテンツをコンテンツ再生装置10で再生するものである。なお、以下では記録媒体20に記録されたコンテンツを再生する場合について説明するが、コンテンツを記録媒体20に記録する場合についても同様のことが言える。

【0030】

記録媒体20は、例えば、BD、DVD、メモリカードなどである。コンテンツ再生装置10は、例えば、デジタル放送テレビ受像機、デジタル放送レコーダ、パソコン、携帯電話機、デジタルスチルカメラ、デジタルビデオカメラ、携帯型コンテンツビューアなどである。具体的には、レコーダなどの民生機器によってデジタル放送やインターネット配信の高画質コンテンツをメモリカードなどの記憶媒体に記録し、そのメモリカードを持ち出して別のさまざまな機器に挿入するまたは機器間をネットワーク接続することで、記録した高画質コンテンツをさまざまな機器で再生する、といったことが想定される。

【0031】

記録媒体20には、コンテンツ再生装置10との間の相互認証を経ずにアクセス可能な通常記憶領域21と、相互認証を経てアクセス可能となる認証記憶領域22とがある。通常記憶領域21には、二つのMKB211と、1または複数の暗号化コンテンツ212とが保存されている。認証記憶領域22には、有効情報221と、二つの中間鍵222と、1または複数の権利情報223とが保存されている。中間鍵222は、具体的にはコンテンツ鍵またはアプリケーション鍵である。暗号化コンテンツ212はコンテンツ鍵としての中間鍵222で暗号化されたもの、あるいはアプリケーション鍵としての中間鍵222で暗号化されたコンテンツ鍵で暗号化されたものである。権利情報223は、暗号化コンテンツ212ごとにコンテンツプロバイダによって設定されたコピー可能回数などの権利情報を含む。有効情報221は、二つのMKB211および二つの中間鍵222のそれぞれについていずれが有効であるかを示す情報である。

【0032】

コンテンツ再生装置10には、記録媒体20におけるMKB211および中間鍵222を管理する鍵管理装置100と、コンテンツ復号部14とが含まれている。コンテンツ復号部14は、記録媒体20から読み出した暗号化コンテンツ212を、鍵管理装置100によって生成されたコンテンツ鍵104で復号する。

【0033】

鍵管理装置100において、有効情報処理部11は、有効情報221を参照して、記録媒体20に保存されている二つのMKB211および二つの中間鍵222のそれぞれについて有効なものを判定する。また、有効情報処理部11は、有効であると判定しなかったMKB211および中間鍵222が書き換えられたとき、有効情報221を、当該書き換えられたMKBおよび中間鍵が有効であることを示す内容に書き換える。

【0034】

MKB処理部12は、有効であると判定されたMKB211を読み出して鍵管理装置100に保存されているMKB101の更新処理を行い、鍵管理装置100の固有鍵102から認証記憶領域22にアクセスするための認証鍵103を生成する。また、MKB処理部12は、有効であると判定されなかったMKB211を、更新したMKB101に書き換える。

【0035】

中間鍵222がコンテンツ鍵の場合には、中間鍵処理部13は、認証鍵103を用いて記録媒体20との間で相互認証を行い、認証記憶領域22に保存されている中間鍵222であって有効であると判定された中間鍵222を読み出して認証鍵103で復号してコンテンツ鍵104を生成する。また、中間鍵処理部13は、認証鍵103でコンテンツ鍵104を再暗号化して、有効であると判定されなかった中間鍵222を当該再暗号化したコンテンツ鍵に書き換える。

【0036】

中間鍵222がアプリケーション鍵の場合には、中間鍵処理部13は、読み出した中間鍵222を認証鍵で復号し、さらに認証記憶領域22に保存されている図示しない暗号化されたコンテンツ鍵を読み出して当該復号したアプリケーション鍵で復号してコンテンツ鍵104を生成する。また、中間鍵処理部13は、認証鍵103でアプリケーション鍵を再暗号化して、有効であると判定されなかった中間鍵222を当該再暗号化したアプリケーション鍵に書き換える。

【0037】

MKBを更新するか否かの判断は下記の手順に従う。なお、下記の手順はAACSを想定したものであるが、それ以外の規格に準拠してもよい。

【0038】

まず、鍵管理装置100に保存されているMKB101の署名またはハッシュ値などの検証情報を算出し、当該算出した検証情報が、あらかじめMKB101内に記録されている署名またはハッシュ値などの検証情報と等しいか否かを確認する。両者が一致すればMKB101は不正に改竄されていないということであるため、MKB101のバージョンを確認する。また、記録媒体20に保存されている二つのMKB211のうち有効なものについても同様の検証作業を実施する。そして、有効なMKB211のバージョンを確認する。

【0039】

次に、MKB101と有効なMKB211とでバージョン比較をして、後者の方が新しい場合にはMKB101を有効なMKB211で上書きする。この場合、MKB211の更新は不要であるため、記録媒体20に保存されている中間鍵222の更新も不要である。すなわち、MKB101を単に上書きするだけでよい。一方、前者の方が新しい場合には記録媒体20に保存されているMKB211を更新する必要がある。さらに、MKB211が更新されるため、記録媒体20に保存されている中間鍵222も更新する必要がある。すなわち、記録媒体20におけるMKB211および中間鍵222の更新処理が発生する。この更新処理に失敗すると暗号化コンテンツ212がすべて再生できなくなるおそれがあるため、本実施形態に係る鍵管理装置100は下記の手順に従って安全・確実にMKB211および中間鍵222の更新処理を行う。

【0040】

なお、MKB211および中間鍵222の更新処理を行うタイミングとして、記録媒体20をコンテンツ再生装置10に挿入した直後または記録媒体20を排出する直前、対応アプリケーションの起動直後または終了直前、暗号化コンテンツ212を再生する直前または再生完了直後、記録媒体20に暗号化コンテンツ212を記録する直前または記録完了直後、記録媒体20が挿入されたコンテンツ再生装置10の起動直後または終了直前などさまざまなものが考えられる。ただし、これら具体的なタイミングはコンテンツ再生装置10に依存するものであり、その他のタイミングであってもよい。

【0041】

以下、図2のフローチャートを参照しながら鍵管理装置100による鍵情報更新処理について説明する。まず、記録媒体20に有効情報221が存在するか否かを確認する(ステップS1)。有効情報221が存在する場合(ステップS1のYES)、有効情報221を参照して二つのMKB211および中間鍵222のうちそれぞれ有効なものを判定する(ステップS2)。一方、有効情報221が存在しない場合(ステップS1のNO)、記録媒体20に保存されているMKB211および中間鍵222が有効であることを示す有効情報を作成する(ステップS3)。作成した有効情報は鍵管理装置100に一時保存しておいて後ほど(具体的には、後述するMKBおよび中間鍵の更新後に)書き込んでもよい。好ましくはこの時点で記録媒体20に書き込む。記録媒体20に有効情報221を新規に書き込む場合、記録媒体20におけるFATを更新するため比較的長い時間がかかるが、この時点でこの時間のかかる処理を済ませておくことで、後述するMKBおよび中間鍵の書き換えまたは新規書き込み後の有効情報221の更新処理を素早く完了させることができる。

【0042】

記録媒体20における有効なMKB211および中間鍵222が判定された後、有効であると判定されなかったMKB211を新バージョンのMKBに書き換える、または、記録媒体20に保存されているMKB211をそのまま残して新バージョンのMKBを別のMKB211として新規書き込みする(ステップS4)。新バージョンのMKBは鍵管理装置100に保存されているMKB101である。その後、書き換えたまたは書き込んだMKB211を記録媒体20から読み出し、その読み出したMKB211の検証情報とMKB101の検証情報とが等しいか否かを確認する(ステップS5)。すなわち、書き換えまたは書き込んだMKB211が不正に改竄されていないことを確認する。なお、ステップS5は省略してもかまわない。

【0043】

ステップS4と同様に、有効であると判定されなかった中間鍵222を最新の中間鍵で書き換える、または、記録媒体20に保存されている中間鍵222をそのまま残して最新の中間鍵を別の中間鍵222として新規書き込みする(ステップS6)。最新の中間鍵は鍵管理装置100における中間鍵処理部13によって再暗号化されたものである。

【0044】

MKB211および中間鍵222の書き換えまたは新規書き込みが完了したら、有効情報221を、書き換えられたまたは新規に書き込まれたMKB211および中間鍵222が有効であることを示す内容に書き換える、またはステップS3で記録媒体20に有効情報221を新規書き込みしていない場合には同内容を示す有効情報221を新規に書き込む(ステップS7)。すなわち、有効なMKB211および中間鍵222を切り替える。これにより、書き換えられたまたは新規書き込みされたMKB211および中間鍵222が、以後の記録媒体20へのアクセスにおいて判定される。

【0045】

記録媒体20に鍵情報の記憶容量などに制約がある場合には、有効情報221の書き換えまたは新規書き込みの完了後に、有効情報221によって有効でないと示されているMKB211および中間鍵222を記録媒体20から削除してもよい(ステップS8)。ステップS8は省略可能である。

【0046】

上記の鍵情報更新処理において、ステップS4以前に鍵管理装置100において新バージョンのMKBおよび最新の中間鍵を作成しておき、ステップS4、S6、S7は記録媒体20への一連のアクセスとして一気に行うことが好ましい。すなわち、記録媒体20におけるMKB211、中間鍵222および有効情報221の更新処理は中断されてはならない処理であるところ、そのような処理を一括して一気に行うことでクリティカルな処理に要する時間を極力短くすることができる。

【0047】

なお、有効情報221は通常記憶領域21に保存されていてもよいし、省略することも可能である。有効情報221を省略する場合、有効情報処理部11も省略することができる(図3参照)。以下、有効情報221を用いない変形例について説明する。

【0048】

有効情報221および有効情報処理部11を省略した場合、記録媒体20において有効なMKB211および中間鍵222はただ一つに決まる。MKB処理部12は、記録媒体20からMKB211を読み出して鍵管理装置100に保存されているMKB101の更新処理を行い、鍵管理装置100の固有鍵102から認証記憶領域22にアクセスするための認証鍵103を生成する。MKB処理部12は、記録媒体20に保存されているMKB211の複製であるMKB213を記録媒体20に作成し、複製元のMKB211を、更新したMKB101に書き換える。その後、必要に応じて、MKB処理部12はMKB213を記録媒体20から削除する。このように、MKB211の書き換え前にMKB211をバックアップしておく、すなわち、MKB213を作成しておくことで、MKB211の書き換えが失敗してもMKB213からMKB211をリカバリすることができる。

【0049】

中間鍵222がコンテンツ鍵の場合には、中間鍵処理部13は、認証鍵103を用いて記録媒体20との間で相互認証を行い、認証記憶領域22に保存されている中間鍵222を読み出して認証鍵103で復号してコンテンツ鍵104を生成する。また、中間鍵処理部13は、認証鍵103でコンテンツ鍵104を再暗号化するとともに、記録媒体20に保存されている中間鍵222の複製である中間鍵224を記録媒体20に作成し、複製元の中間鍵222を当該再暗号化したコンテンツ鍵に書き換える。

【0050】

中間鍵222がアプリケーション鍵の場合には、中間鍵処理部13は、読み出した中間鍵222を認証鍵で復号し、さらに認証記憶領域22に保存されている図示しない暗号化されたコンテンツ鍵を読み出して当該復号したアプリケーション鍵で復号してコンテンツ鍵104を生成する。また、中間鍵処理部13は、認証鍵103でアプリケーション鍵を再暗号化するとともに、記録媒体20に保存されている中間鍵222の複製である中間鍵224を記録媒体20に作成し、複製元の中間鍵222を当該再暗号化したアプリケーション鍵に書き換える。

【0051】

その後、必要に応じて、中間鍵処理部13は中間鍵224を記録媒体20から削除する。このように、中間鍵222の書き換え前に中間鍵222をバックアップしておく、すなわち、中間鍵224を作成しておくことで、中間鍵222の書き換えが失敗しても中間鍵224から中間鍵222をリカバリすることができる。

【0052】

以下、図4のフローチャートを参照しながら、有効情報221を用いない鍵情報更新処理について説明する。まず、記録媒体20に保存されているMKB211を記録媒体20に複製し(ステップS11)、複製後に複製元のMKB211を新バージョンのMKBに書き換える(ステップS12)。そして、書き換えたMKB211の検証を行う(ステップS13)。ステップS13は省略してもよい。同様に、記録媒体20に保存されている中間鍵222を記録媒体20に複製し(ステップS14)、複製後に、複製元の中間鍵222を最新の中間鍵に書き換える(ステップS15)。MKB211および中間鍵222のいずれも書き換えが完了すると、複製されたMKB213および中間鍵224を削除する(ステップS16)。ステップS16は省略してもよい。

【0053】

以上、本実施形態によると、記録媒体20においてファイルのリネーム処理を行うことなくMKB211および中間鍵222の更新処理を行うことができる。これにより、MKB211および中間鍵222の更新処理に要する時間を短縮することができる。したがって、記録媒体20における鍵情報の更新処理中に記録媒体20の強制排出やコンテンツ再生装置100の電源断などの不測の事態が生じる可能性が減り、安全・確実な鍵情報の更新処理を実現することができる。

【産業上の利用可能性】

【0054】

本発明に係る鍵管理方法および鍵管理装置は、記録媒体におけるMKB、コンテンツ鍵、アプリケーション鍵を安全・確実に更新することができるため、メモリカードなどにおける鍵情報の管理に有用である。

【図面の簡単な説明】

【0055】

【図1】一実施形態に係るコンテンツ再生システムの構成図である。

【図2】鍵情報更新処理のフローチャートである。

【図3】変形例に係るコンテンツ再生システムの構成図である。

【図4】変形例に係る鍵情報更新処理のフローチャートである。

【符号の説明】

【0056】

10 コンテンツ再生装置

11 有効情報処理部

12 MKB処理部

13 中間鍵処理部

14 コンテンツ復号部

20 記録媒体

22 認証記憶領域

100 鍵管理装置

101 MKB

102 固有鍵

103 認証鍵

104 コンテンツ鍵

211 MKB

212 暗号化コンテンツ

213 MKB

221 有効情報

222 中間鍵

224 中間鍵

【技術分野】

【0001】

本発明は、記録媒体における鍵情報の管理、特に、鍵情報の更新に関する。

【背景技術】

【0002】

近年、コンテンツの著作権保護の必要性が高まり、地上波デジタル放送やインターネットなどでは鍵や権利情報を含んだコンテンツの放送や配信が行われるようになってきた。そのようなコンテンツを記録媒体に記録するには、コンテンツを暗号化するとともに鍵や権利情報を安全に記録する必要がある。コンテンツの高画質化に伴い、コンテンツの暗号方式、鍵長、機器認証の方式などはより複雑化しつつある。また、コンテンツの不正コピーや不正利用を困難にするための仕組みが次々と導入されている。

【0003】

そのような仕組みとして、CPRM(Content Protection for Recordable Media)やAACS(Advanced Access Content System)などの、MKB(Media Key Block)を用いた機器無効化がある。MKBを用いることで、鍵の暴露などにより不正使用される機器においてコンテンツの不正利用をできなくすることができる。機器無効化を有意なものにするためにはネットワークや認証機器を通じてMKBを常に最新バージョンに保つ必要がある。そのため、機器と記録媒体間で常にMKBのバージョンを確認しあい、MKBの共有や更新を行うことが必要である。すなわち、ユーザが意識することなく、MKBの更新に伴う認証鍵やコンテンツ鍵などの鍵情報の更新を安全・確実に行う仕組みが必要である。

【0004】

従来、MKBの更新に伴う鍵情報の更新処理(鍵の再設定と再暗号化)およびこの更新処理によって得られる更新情報をBD(Blu-ray Disc)やDVD(Digital Versatile Disc)など光ディスクやハードディスクなどに書き込む処理を所定のタイミングで一括して行うことで、AACSの鍵更新処理に伴うユーザ待ちを極力避けている(例えば、特許文献1参照)。

【特許文献1】特開2008−22366号公報

【発明の開示】

【発明が解決しようとする課題】

【0005】

コンテンツ記録媒体として光ディスク、ハードディスク以外にSDカードなどのメモリカードがある。これまではメモリカードの記憶容量は比較的小さかったため、メモリカードに保存されるコンテンツは1セグ放送などの比較的容量の小さなものであった。しかし、メモリカードの記録容量は飛躍的に増大し、いまや光ディスクに匹敵する数十GBの記録容量を持つものも登場している。したがって、今後はメモリカードにもハイビジョン画質のコンテンツが保存されるようになると考えられる。現在、メモリカードにおける著作権保護としてCPRMが採用されているが、今後は光ディスクにおける著作権保護に採用されているような、より高度なMKB更新処理をメモリカードにも採用する必要がある。

【0006】

メモリカードにおいてMKB更新処理を行うに当たって、光ディスクなどとは異なるメモリカードの使用態様の特殊性を考慮する必要がある。すなわち、光ディスクはユーザが機器のイジェクトボタンを押すなどしないと排出されないのに対して、メモリカードはたとえアクセス中であってもユーザの意思でいつでも自由に機器から抜き取ることができる。また、メモリカードは可搬性のよさや扱いの手軽さなどから携帯電話機、デジタルスチルカメラ、デジタルビデオカメラ、カーナビゲーションなどのモバイル用途で用いられることが多いが、これらモバイル機器は意図せず電源断となることがある。データ書き込み中にメモリカードが強制的に抜き取られたり機器電源断などがあるとデータが破損してリカバリも困難となるおそれがある。特に、MKBやコンテンツ鍵などの鍵情報の更新処理中にそのような事態が生じると、そのメモリカードに保存されている暗号化コンテンツがすべて利用できなくなるおそれがある。光ディスク、ハードディスクなどについても、鍵情報の書き込み中に機器電源断などがあると同様の結果となる。

【0007】

例えば、AACSでは、MKBやコンテンツ鍵などの鍵情報の更新に関して、更新処理が失敗してもリカバリ可能なように鍵情報を一時的に二重化することが規格化されている。しかし、鍵情報を二重化する際に鍵情報ファイルのリネーム処理が発生し、リネーム処理中に上記事態が生じると記録媒体のFAT(File Allocation Tables)情報が破壊されて記録媒体に保存されているファイルがすべて利用できなくなるおそれがある。

【0008】

さらに、管理すべきコンテンツ数の増大に伴い、MKB更新処理におけるコンテンツ鍵の再暗号化の長時間化が問題となりつつある。このため、認証鍵でコンテンツ鍵を暗復号するのではなく、間にアプリケーション鍵を挟んで、認証鍵でアプリケーション鍵を暗復号し、アプリケーション鍵でコンテンツ鍵を暗復号することも検討されている。アプリケーション鍵が導入されると、MKB更新処理でコンテンツ鍵のすべてを再暗号化しなくてよくなり、アプリケーション鍵を再暗号化すればよい。

【0009】

上記問題に鑑み、本発明は、記録媒体における鍵情報、特に、MKB、および認証鍵で暗号化されたアプリケーション鍵やコンテンツ鍵などの中間鍵を安全・確実に更新することを課題とする。

【課題を解決するための手段】

【0010】

上記課題を解決するために本発明によって次の手段を講じた。すなわち、記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理方法であって、前記記録媒体に、MKBおよび中間鍵がそれぞれ二つずつ保存されており、かつ、そのいずれが有効であるかを示す有効情報が保存されているとき、前記有効情報を参照して前記保存されているMKBおよび中間鍵のそれぞれについて有効なものを判定するステップと、有効であると判定されなかったMKBおよび中間鍵を新たなMKBおよび中間鍵に書き換えるステップと、MKBおよび中間鍵の書き換え後に、前記有効情報を、当該書き換えられたMKBおよび中間鍵が有効であることを示す内容に書き換えるステップとを備えているものとする。

【0011】

同様に、記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理装置であって、前記記録媒体に、MKBおよび中間鍵がそれぞれ二つずつ保存されており、かつ、そのいずれが有効であるかを示す有効情報が保存されているとき、前記有効情報を参照して前記保存されているMKBおよび中間鍵のそれぞれについて有効なものを判定するとともに、有効であると判定しなかったMKBおよび中間鍵が書き換えられたとき、前記有効情報を、当該書き換えられたMKBおよび中間鍵が有効であることを示す内容に書き換える有効情報処理部と、有効であると判定されたMKBを読み出して当該鍵管理装置に保存されているMKBの更新処理を行い、前記認証鍵を生成するとともに、有効であると判定されなかったMKBを前記更新したMKBに書き換えるMKB処理部と、有効であると判定された中間鍵を読み出して前記認証鍵で復号および再暗号化するとともに、有効であると判定されなかった中間鍵を前記再暗号化した中間鍵に書き換える中間鍵処理部とを備えているものとする。

【0012】

この鍵管理方法および鍵管理装置によると、有効情報によって有効ではないと示されているMKBおよび中間鍵を新しいMKBおよび中間鍵に書き換えてから、有効情報を書き換えることでMKBおよび中間鍵の更新が完了する。したがって、MKBおよび中間鍵の更新処理においてファイルのリネーム処理が不要となる。さらに、MKBおよび中間鍵の更新処理に要する時間を短縮することができる。

【0013】

好ましくは、上記鍵管理方法は、さらに、前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むステップと、有効情報の書き込み後に、前記記録媒体に保存されているMKBおよび中間鍵をそのまま残して新たなMKBおよび中間鍵を前記記録媒体に書き込むステップと、MKBおよび中間鍵の書き込み後に、前記有効情報を、当該書き込まれたMKBおよび中間鍵が有効であることを示す内容に書き換えるステップとを備えている。

【0014】

同様に、好ましくは、上記鍵管理装置において、前記有効情報処理部は、前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むとともに、前記記録媒体に別のMKBおよび中間鍵が書き込まれたとき、前記有効情報を、当該書き込まれたMKBおよび中間鍵が有効であることを示す内容に書き換えるものであり、前記MKB処理部は、前記記録媒体に保存されているMKBをそのまま残して前記更新したMKBを前記記録媒体に書き込むものであり、前記中間鍵処理部は、前記記録媒体に保存されている中間鍵をそのまま残して前記再暗号化した中間鍵を前記記録媒体に書き込むものである。

【0015】

この鍵管理方法および鍵管理装置によると、記録媒体に有効情報が保存されていなくても有効情報を新規に作成して安全・確実な鍵情報の更新処理を実現することができる。

【0016】

あるいは、好ましくは、上記鍵管理方法は、さらに、前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むステップと、有効情報の書き込み後に、前記記録媒体に保存されているMKBおよび中間鍵をそのまま残して新たなMKBおよび中間鍵を前記記録媒体に書き込むステップと、MKBおよび中間鍵の書き込み後に、前記有効情報を、当該書き込まれたMKBおよび中間鍵が有効であることを示す内容に書き換えるステップとを備えている。

【0017】

同様に、好ましくは、上記鍵管理装置において、前記有効情報処理部は、前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵が有効であると判定するとともに、前記記録媒体に別のMKBおよび中間鍵が書き込まれたとき、当該書き込まれたMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むものであり、前記MKB処理部は、前記記録媒体に保存されているMKBをそのまま残して前記更新したMKBを前記記録媒体に書き込むものであり、前記中間鍵処理部は、前記記録媒体に保存されている中間鍵をそのまま残して前記再暗号化した中間鍵を前記記録媒体に書き込むものである。

【0018】

この鍵管理方法および鍵管理装置によると、記録媒体に有効情報が保存されていなくても有効情報を新規に作成して安全・確実な鍵情報更新処理を実現することができる。さらに、新規に作成される有効情報が早い段階で記録媒体に書き込まれるため、新たなMKBおよび中間鍵の書き込み後に、有効情報の新規書き込みに伴うFAT情報更新処理が発生しない。このため、より安全・確実な鍵情報の更新処理を実現することができる。

【0019】

また、好ましくは、MKB、中間鍵、および有効情報の書き換えまたは書き込みが前記記録媒体への一連のアクセスとして一気に行われる。これによると、MKB、中間鍵、および有効情報の書き換えまたは書き込みに要する時間を極力短くすることができる。

【0020】

また、好ましくは、上記鍵管理方法は、さらに、MKBの書き換えまたは書き込み後に、当該書き換えられたまたは書き込まれたMKBを検証するステップを備えている。これによると、MKBが改竄されている場合などには不正なMKBの更新を制限することができる。

【0021】

また、好ましくは、上記鍵管理方法は、さらに、有効情報の書き換えまたは書き込み後に、当該書き換えられたまたは書き込まれた有効情報によって有効でないと示されているMKBおよび中間鍵を前記記録媒体から削除するステップを備えている。これによると、記録媒体の限られた記憶容量を有効に活用することができる。

【0022】

また、記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理方法であって、前記記録媒体に保存されているMKBを前記記録媒体に複製するステップと、MKBの複製後に、複製元のMKBを新たなMKBに書き換えるステップと、前記記録媒体に保存されている中間鍵を前記記録媒体に複製するステップと、中間鍵の複製後に、複製元の中間鍵を新たな中間鍵に書き換えるステップとを備えている。

【0023】

同様に、記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理装置であって、前記記録媒体に保存されているMKBを読み出して当該鍵管理装置に保存されているMKBの更新処理を行い、前記認証鍵を生成するとともに、前記記録媒体に保存されているMKBを前記記録媒体に複製し、複製元のMKBを前記更新したMKBに書き換えるMKB処理部と、前記記録媒体に保存されている中間鍵を読み出して前記認証鍵で復号および再暗号化するとともに、前記記録媒体に保存されているコンテンツ鍵を前記記録媒体に複製し、複製元の中間鍵を前記再暗号化した中間鍵に書き換える中間鍵処理部とを備えている。

【0024】

この鍵管理方法および鍵管理装置によると、記録媒体においてMKBおよび中間鍵を複製してから複製元のMKBおよび中間鍵を新たなものに書き換えることでMKBおよび中間鍵の更新が完了する。したがって、MKBおよび中間鍵の更新処理においてファイルのリネーム処理が不要となる。

【0025】

好ましくは、MKBおよび中間鍵の書き換えが前記記録媒体への一連のアクセスとして一気に行われる。これによると、MKBおよび中間鍵の書き換えに要する時間を極力短くすることができる。

【0026】

また、好ましくは、上記鍵管理方法は、MKBの書き込み後に、当該書き込まれたMKBを検証するステップを備えている。これによると、MKBが改竄されている場合などには不正なMKBの更新を制限することができる。

【0027】

また、好ましくは、上記鍵管理方法は、MKBの書き換え後に、複製されたMKBを前記記録媒体から削除するステップと、中間鍵の書き換え後に、複製された中間鍵を前記記録媒体から削除するステップとを備えている。これによると、記録媒体の限られた記憶容量を有効に活用することができる。

【発明の効果】

【0028】

本発明によると、記録媒体における鍵情報、特に、MKB、および認証鍵で暗号化されたアプリケーション鍵やコンテンツ鍵などの中間鍵を安全・確実に更新することができる。

【発明を実施するための最良の形態】

【0029】

以下、本発明を実施するための最良の形態について、図面を参照しながら説明する。図1は、一実施形態に係るコンテンツ再生システムの構成を示す。本システムは、記録媒体20に記録されている暗号化コンテンツをコンテンツ再生装置10で再生するものである。なお、以下では記録媒体20に記録されたコンテンツを再生する場合について説明するが、コンテンツを記録媒体20に記録する場合についても同様のことが言える。

【0030】

記録媒体20は、例えば、BD、DVD、メモリカードなどである。コンテンツ再生装置10は、例えば、デジタル放送テレビ受像機、デジタル放送レコーダ、パソコン、携帯電話機、デジタルスチルカメラ、デジタルビデオカメラ、携帯型コンテンツビューアなどである。具体的には、レコーダなどの民生機器によってデジタル放送やインターネット配信の高画質コンテンツをメモリカードなどの記憶媒体に記録し、そのメモリカードを持ち出して別のさまざまな機器に挿入するまたは機器間をネットワーク接続することで、記録した高画質コンテンツをさまざまな機器で再生する、といったことが想定される。

【0031】

記録媒体20には、コンテンツ再生装置10との間の相互認証を経ずにアクセス可能な通常記憶領域21と、相互認証を経てアクセス可能となる認証記憶領域22とがある。通常記憶領域21には、二つのMKB211と、1または複数の暗号化コンテンツ212とが保存されている。認証記憶領域22には、有効情報221と、二つの中間鍵222と、1または複数の権利情報223とが保存されている。中間鍵222は、具体的にはコンテンツ鍵またはアプリケーション鍵である。暗号化コンテンツ212はコンテンツ鍵としての中間鍵222で暗号化されたもの、あるいはアプリケーション鍵としての中間鍵222で暗号化されたコンテンツ鍵で暗号化されたものである。権利情報223は、暗号化コンテンツ212ごとにコンテンツプロバイダによって設定されたコピー可能回数などの権利情報を含む。有効情報221は、二つのMKB211および二つの中間鍵222のそれぞれについていずれが有効であるかを示す情報である。

【0032】

コンテンツ再生装置10には、記録媒体20におけるMKB211および中間鍵222を管理する鍵管理装置100と、コンテンツ復号部14とが含まれている。コンテンツ復号部14は、記録媒体20から読み出した暗号化コンテンツ212を、鍵管理装置100によって生成されたコンテンツ鍵104で復号する。

【0033】

鍵管理装置100において、有効情報処理部11は、有効情報221を参照して、記録媒体20に保存されている二つのMKB211および二つの中間鍵222のそれぞれについて有効なものを判定する。また、有効情報処理部11は、有効であると判定しなかったMKB211および中間鍵222が書き換えられたとき、有効情報221を、当該書き換えられたMKBおよび中間鍵が有効であることを示す内容に書き換える。

【0034】

MKB処理部12は、有効であると判定されたMKB211を読み出して鍵管理装置100に保存されているMKB101の更新処理を行い、鍵管理装置100の固有鍵102から認証記憶領域22にアクセスするための認証鍵103を生成する。また、MKB処理部12は、有効であると判定されなかったMKB211を、更新したMKB101に書き換える。

【0035】

中間鍵222がコンテンツ鍵の場合には、中間鍵処理部13は、認証鍵103を用いて記録媒体20との間で相互認証を行い、認証記憶領域22に保存されている中間鍵222であって有効であると判定された中間鍵222を読み出して認証鍵103で復号してコンテンツ鍵104を生成する。また、中間鍵処理部13は、認証鍵103でコンテンツ鍵104を再暗号化して、有効であると判定されなかった中間鍵222を当該再暗号化したコンテンツ鍵に書き換える。

【0036】

中間鍵222がアプリケーション鍵の場合には、中間鍵処理部13は、読み出した中間鍵222を認証鍵で復号し、さらに認証記憶領域22に保存されている図示しない暗号化されたコンテンツ鍵を読み出して当該復号したアプリケーション鍵で復号してコンテンツ鍵104を生成する。また、中間鍵処理部13は、認証鍵103でアプリケーション鍵を再暗号化して、有効であると判定されなかった中間鍵222を当該再暗号化したアプリケーション鍵に書き換える。

【0037】

MKBを更新するか否かの判断は下記の手順に従う。なお、下記の手順はAACSを想定したものであるが、それ以外の規格に準拠してもよい。

【0038】

まず、鍵管理装置100に保存されているMKB101の署名またはハッシュ値などの検証情報を算出し、当該算出した検証情報が、あらかじめMKB101内に記録されている署名またはハッシュ値などの検証情報と等しいか否かを確認する。両者が一致すればMKB101は不正に改竄されていないということであるため、MKB101のバージョンを確認する。また、記録媒体20に保存されている二つのMKB211のうち有効なものについても同様の検証作業を実施する。そして、有効なMKB211のバージョンを確認する。

【0039】

次に、MKB101と有効なMKB211とでバージョン比較をして、後者の方が新しい場合にはMKB101を有効なMKB211で上書きする。この場合、MKB211の更新は不要であるため、記録媒体20に保存されている中間鍵222の更新も不要である。すなわち、MKB101を単に上書きするだけでよい。一方、前者の方が新しい場合には記録媒体20に保存されているMKB211を更新する必要がある。さらに、MKB211が更新されるため、記録媒体20に保存されている中間鍵222も更新する必要がある。すなわち、記録媒体20におけるMKB211および中間鍵222の更新処理が発生する。この更新処理に失敗すると暗号化コンテンツ212がすべて再生できなくなるおそれがあるため、本実施形態に係る鍵管理装置100は下記の手順に従って安全・確実にMKB211および中間鍵222の更新処理を行う。

【0040】

なお、MKB211および中間鍵222の更新処理を行うタイミングとして、記録媒体20をコンテンツ再生装置10に挿入した直後または記録媒体20を排出する直前、対応アプリケーションの起動直後または終了直前、暗号化コンテンツ212を再生する直前または再生完了直後、記録媒体20に暗号化コンテンツ212を記録する直前または記録完了直後、記録媒体20が挿入されたコンテンツ再生装置10の起動直後または終了直前などさまざまなものが考えられる。ただし、これら具体的なタイミングはコンテンツ再生装置10に依存するものであり、その他のタイミングであってもよい。

【0041】

以下、図2のフローチャートを参照しながら鍵管理装置100による鍵情報更新処理について説明する。まず、記録媒体20に有効情報221が存在するか否かを確認する(ステップS1)。有効情報221が存在する場合(ステップS1のYES)、有効情報221を参照して二つのMKB211および中間鍵222のうちそれぞれ有効なものを判定する(ステップS2)。一方、有効情報221が存在しない場合(ステップS1のNO)、記録媒体20に保存されているMKB211および中間鍵222が有効であることを示す有効情報を作成する(ステップS3)。作成した有効情報は鍵管理装置100に一時保存しておいて後ほど(具体的には、後述するMKBおよび中間鍵の更新後に)書き込んでもよい。好ましくはこの時点で記録媒体20に書き込む。記録媒体20に有効情報221を新規に書き込む場合、記録媒体20におけるFATを更新するため比較的長い時間がかかるが、この時点でこの時間のかかる処理を済ませておくことで、後述するMKBおよび中間鍵の書き換えまたは新規書き込み後の有効情報221の更新処理を素早く完了させることができる。

【0042】

記録媒体20における有効なMKB211および中間鍵222が判定された後、有効であると判定されなかったMKB211を新バージョンのMKBに書き換える、または、記録媒体20に保存されているMKB211をそのまま残して新バージョンのMKBを別のMKB211として新規書き込みする(ステップS4)。新バージョンのMKBは鍵管理装置100に保存されているMKB101である。その後、書き換えたまたは書き込んだMKB211を記録媒体20から読み出し、その読み出したMKB211の検証情報とMKB101の検証情報とが等しいか否かを確認する(ステップS5)。すなわち、書き換えまたは書き込んだMKB211が不正に改竄されていないことを確認する。なお、ステップS5は省略してもかまわない。

【0043】

ステップS4と同様に、有効であると判定されなかった中間鍵222を最新の中間鍵で書き換える、または、記録媒体20に保存されている中間鍵222をそのまま残して最新の中間鍵を別の中間鍵222として新規書き込みする(ステップS6)。最新の中間鍵は鍵管理装置100における中間鍵処理部13によって再暗号化されたものである。

【0044】

MKB211および中間鍵222の書き換えまたは新規書き込みが完了したら、有効情報221を、書き換えられたまたは新規に書き込まれたMKB211および中間鍵222が有効であることを示す内容に書き換える、またはステップS3で記録媒体20に有効情報221を新規書き込みしていない場合には同内容を示す有効情報221を新規に書き込む(ステップS7)。すなわち、有効なMKB211および中間鍵222を切り替える。これにより、書き換えられたまたは新規書き込みされたMKB211および中間鍵222が、以後の記録媒体20へのアクセスにおいて判定される。

【0045】

記録媒体20に鍵情報の記憶容量などに制約がある場合には、有効情報221の書き換えまたは新規書き込みの完了後に、有効情報221によって有効でないと示されているMKB211および中間鍵222を記録媒体20から削除してもよい(ステップS8)。ステップS8は省略可能である。

【0046】

上記の鍵情報更新処理において、ステップS4以前に鍵管理装置100において新バージョンのMKBおよび最新の中間鍵を作成しておき、ステップS4、S6、S7は記録媒体20への一連のアクセスとして一気に行うことが好ましい。すなわち、記録媒体20におけるMKB211、中間鍵222および有効情報221の更新処理は中断されてはならない処理であるところ、そのような処理を一括して一気に行うことでクリティカルな処理に要する時間を極力短くすることができる。

【0047】

なお、有効情報221は通常記憶領域21に保存されていてもよいし、省略することも可能である。有効情報221を省略する場合、有効情報処理部11も省略することができる(図3参照)。以下、有効情報221を用いない変形例について説明する。

【0048】

有効情報221および有効情報処理部11を省略した場合、記録媒体20において有効なMKB211および中間鍵222はただ一つに決まる。MKB処理部12は、記録媒体20からMKB211を読み出して鍵管理装置100に保存されているMKB101の更新処理を行い、鍵管理装置100の固有鍵102から認証記憶領域22にアクセスするための認証鍵103を生成する。MKB処理部12は、記録媒体20に保存されているMKB211の複製であるMKB213を記録媒体20に作成し、複製元のMKB211を、更新したMKB101に書き換える。その後、必要に応じて、MKB処理部12はMKB213を記録媒体20から削除する。このように、MKB211の書き換え前にMKB211をバックアップしておく、すなわち、MKB213を作成しておくことで、MKB211の書き換えが失敗してもMKB213からMKB211をリカバリすることができる。

【0049】

中間鍵222がコンテンツ鍵の場合には、中間鍵処理部13は、認証鍵103を用いて記録媒体20との間で相互認証を行い、認証記憶領域22に保存されている中間鍵222を読み出して認証鍵103で復号してコンテンツ鍵104を生成する。また、中間鍵処理部13は、認証鍵103でコンテンツ鍵104を再暗号化するとともに、記録媒体20に保存されている中間鍵222の複製である中間鍵224を記録媒体20に作成し、複製元の中間鍵222を当該再暗号化したコンテンツ鍵に書き換える。

【0050】

中間鍵222がアプリケーション鍵の場合には、中間鍵処理部13は、読み出した中間鍵222を認証鍵で復号し、さらに認証記憶領域22に保存されている図示しない暗号化されたコンテンツ鍵を読み出して当該復号したアプリケーション鍵で復号してコンテンツ鍵104を生成する。また、中間鍵処理部13は、認証鍵103でアプリケーション鍵を再暗号化するとともに、記録媒体20に保存されている中間鍵222の複製である中間鍵224を記録媒体20に作成し、複製元の中間鍵222を当該再暗号化したアプリケーション鍵に書き換える。

【0051】

その後、必要に応じて、中間鍵処理部13は中間鍵224を記録媒体20から削除する。このように、中間鍵222の書き換え前に中間鍵222をバックアップしておく、すなわち、中間鍵224を作成しておくことで、中間鍵222の書き換えが失敗しても中間鍵224から中間鍵222をリカバリすることができる。

【0052】

以下、図4のフローチャートを参照しながら、有効情報221を用いない鍵情報更新処理について説明する。まず、記録媒体20に保存されているMKB211を記録媒体20に複製し(ステップS11)、複製後に複製元のMKB211を新バージョンのMKBに書き換える(ステップS12)。そして、書き換えたMKB211の検証を行う(ステップS13)。ステップS13は省略してもよい。同様に、記録媒体20に保存されている中間鍵222を記録媒体20に複製し(ステップS14)、複製後に、複製元の中間鍵222を最新の中間鍵に書き換える(ステップS15)。MKB211および中間鍵222のいずれも書き換えが完了すると、複製されたMKB213および中間鍵224を削除する(ステップS16)。ステップS16は省略してもよい。

【0053】

以上、本実施形態によると、記録媒体20においてファイルのリネーム処理を行うことなくMKB211および中間鍵222の更新処理を行うことができる。これにより、MKB211および中間鍵222の更新処理に要する時間を短縮することができる。したがって、記録媒体20における鍵情報の更新処理中に記録媒体20の強制排出やコンテンツ再生装置100の電源断などの不測の事態が生じる可能性が減り、安全・確実な鍵情報の更新処理を実現することができる。

【産業上の利用可能性】

【0054】

本発明に係る鍵管理方法および鍵管理装置は、記録媒体におけるMKB、コンテンツ鍵、アプリケーション鍵を安全・確実に更新することができるため、メモリカードなどにおける鍵情報の管理に有用である。

【図面の簡単な説明】

【0055】

【図1】一実施形態に係るコンテンツ再生システムの構成図である。

【図2】鍵情報更新処理のフローチャートである。

【図3】変形例に係るコンテンツ再生システムの構成図である。

【図4】変形例に係る鍵情報更新処理のフローチャートである。

【符号の説明】

【0056】

10 コンテンツ再生装置

11 有効情報処理部

12 MKB処理部

13 中間鍵処理部

14 コンテンツ復号部

20 記録媒体

22 認証記憶領域

100 鍵管理装置

101 MKB

102 固有鍵

103 認証鍵

104 コンテンツ鍵

211 MKB

212 暗号化コンテンツ

213 MKB

221 有効情報

222 中間鍵

224 中間鍵

【特許請求の範囲】

【請求項1】

記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理装置であって、

前記記録媒体に、MKBおよび中間鍵がそれぞれ二つずつ保存されており、かつ、そのいずれが有効であるかを示す有効情報が保存されているとき、前記有効情報を参照して前記保存されているMKBおよび中間鍵のそれぞれについて有効なものを判定するステップと、

有効であると判定されなかったMKBおよび中間鍵を新たなMKBおよび中間鍵に書き換えるステップと、

MKBおよび中間鍵の書き換え後に、前記有効情報を、当該書き換えられたMKBおよび中間鍵が有効であることを示す内容に書き換えるステップとを備えている

ことを特徴とする鍵管理方法。

【請求項2】

前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むステップと、

有効情報の書き込み後に、前記記録媒体に保存されているMKBおよび中間鍵をそのまま残して新たなMKBおよび中間鍵を前記記録媒体に書き込むステップと、

MKBおよび中間鍵の書き込み後に、前記有効情報を、当該書き込まれたMKBおよび中間鍵が有効であることを示す内容に書き換えるステップとを備えている

ことを特徴とする請求項1の鍵管理方法。

【請求項3】

前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵をそのまま残して新たなMKBおよび中間鍵を前記記録媒体に書き込むステップと、

MKBおよび中間鍵の書き込み後に、当該書き込まれたMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むステップとを備えている

ことを特徴とする請求項1の鍵管理方法。

【請求項4】

MKB、中間鍵、および有効情報の書き換えが前記記録媒体への一連のアクセスとして一気に行われる

ことを特徴とする請求項1の鍵管理方法。

【請求項5】

MKBおよび中間鍵の書き込みおよび有効情報の書き換えが前記記録媒体への一連のアクセスとして一気に行われる

ことを特徴とする請求項2の鍵管理方法。

【請求項6】

MKB、中間鍵、および有効情報の書き込みが前記記録媒体への一連のアクセスとして一気に行われる

ことを特徴とする請求項3の鍵管理方法。

【請求項7】

MKBの書き換え後に、当該書き換えられたMKBを検証するステップを備えている

ことを特徴とする請求項1の鍵管理方法。

【請求項8】

MKBの書き込み後に、当該書き込まれたMKBを検証するステップを備えている

ことを特徴とする請求項2および3のいずれか一つの鍵管理方法。

【請求項9】

有効情報の書き換え後に、当該書き換えられた有効情報によって有効でないと示されているMKBおよび中間鍵を前記記録媒体から削除するステップを備えている

ことを特徴とする請求項1および2のいずれか一つの鍵管理方法。

【請求項10】

有効情報の書き込み後に、当該書き込まれた有効情報によって有効でないと示されているMKBおよび中間鍵を前記記録媒体から削除するステップを備えている

ことを特徴とする請求項3の鍵管理方法。

【請求項11】

記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理方法であって、

前記記録媒体に保存されているMKBを前記記録媒体に複製するステップと、

MKBの複製後に、複製元のMKBを新たなMKBに書き換えるステップと、

前記記録媒体に保存されている中間鍵を前記記録媒体に複製するステップと、

中間鍵の複製後に、複製元の中間鍵を新たな中間鍵に書き換えるステップとを備えている

ことを特徴とする鍵管理方法。

【請求項12】

MKBおよび中間鍵の書き換えが前記記録媒体への一連のアクセスとして一気に行われる

ことを特徴とする請求項11の鍵管理方法。

【請求項13】

MKBの書き込み後に、当該書き込まれたMKBを検証するステップを備えている

ことを特徴とする請求項11の鍵管理方法。

【請求項14】

MKBの書き換え後に、複製されたMKBを前記記録媒体から削除するステップと、

中間鍵の書き換え後に、複製された中間鍵を前記記録媒体から削除するステップとを備えている

ことを特徴とする請求項11の鍵管理方法。

【請求項15】

記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理装置であって、

前記記録媒体に、MKBおよび中間鍵がそれぞれ二つずつ保存されており、かつ、そのいずれが有効であるかを示す有効情報が保存されているとき、前記有効情報を参照して前記保存されているMKBおよび中間鍵のそれぞれについて有効なものを判定するとともに、有効であると判定しなかったMKBおよび中間鍵が書き換えられたとき、前記有効情報を、当該書き換えられたMKBおよび中間鍵が有効であることを示す内容に書き換える有効情報処理部と、

有効であると判定されたMKBを読み出して当該鍵管理装置に保存されているMKBの更新処理を行い、前記認証鍵を生成するとともに、有効であると判定されなかったMKBを前記更新したMKBに書き換えるMKB処理部と、

有効であると判定された中間鍵を読み出して前記認証鍵で復号および再暗号化するとともに、有効であると判定されなかった中間鍵を前記再暗号化した中間鍵に書き換える中間鍵処理部とを備えている

ことを特徴とする鍵管理装置。

【請求項16】

請求項15の鍵管理装置において、

前記有効情報処理部は、前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むとともに、前記記録媒体に別のMKBおよび中間鍵が書き込まれたとき、前記有効情報を、当該書き込まれたMKBおよび中間鍵が有効であることを示す内容に書き換えるものであり、

前記MKB処理部は、前記記録媒体に保存されているMKBをそのまま残して前記更新したMKBを前記記録媒体に書き込むものであり、

前記中間鍵処理部は、前記記録媒体に保存されている中間鍵をそのまま残して前記再暗号化した中間鍵を前記記録媒体に書き込むものである

ことを特徴とする鍵管理装置。

【請求項17】

請求項15の鍵管理装置において、

前記有効情報処理部は、前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵が有効であると判定するとともに、前記記録媒体に別のMKBおよび中間鍵が書き込まれたとき、当該書き込まれたMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むものであり、

前記MKB処理部は、前記記録媒体に保存されているMKBをそのまま残して前記更新したMKBを前記記録媒体に書き込むものであり、

前記中間鍵処理部は、前記記録媒体に保存されている中間鍵をそのまま残して前記再暗号化した中間鍵を前記記録媒体に書き込むものである

ことを特徴とする鍵管理装置。

【請求項18】

記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理装置であって、

前記記録媒体に保存されているMKBを読み出して当該鍵管理装置に保存されているMKBの更新処理を行い、前記認証鍵を生成するとともに、前記記録媒体に保存されているMKBを前記記録媒体に複製し、複製元のMKBを前記更新したMKBに書き換えるMKB処理部と、

前記記録媒体に保存されている中間鍵を読み出して前記認証鍵で復号および再暗号化するとともに、前記記録媒体に保存されている中間鍵を前記記録媒体に複製し、複製元の中間鍵を前記再暗号化した中間鍵に書き換える中間鍵処理部とを備えている

ことを特徴とする鍵管理装置。

【請求項19】

記録媒体に保存されている暗号化コンテンツを再生するコンテンツ再生装置であって、

請求項15および18のいずれか一つの鍵管理装置と、

前記記録媒体から前記暗号化コンテンツを読み出し、前記鍵管理装置における前記中間鍵処理部によって復号された中間鍵またはさらに当該中間鍵で復号したコンテンツ鍵で前記読み出した暗号化コンテンツを復号するコンテンツ復号部とを備えている

ことを特徴とするコンテンツ再生装置。

【請求項1】

記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理装置であって、

前記記録媒体に、MKBおよび中間鍵がそれぞれ二つずつ保存されており、かつ、そのいずれが有効であるかを示す有効情報が保存されているとき、前記有効情報を参照して前記保存されているMKBおよび中間鍵のそれぞれについて有効なものを判定するステップと、

有効であると判定されなかったMKBおよび中間鍵を新たなMKBおよび中間鍵に書き換えるステップと、

MKBおよび中間鍵の書き換え後に、前記有効情報を、当該書き換えられたMKBおよび中間鍵が有効であることを示す内容に書き換えるステップとを備えている

ことを特徴とする鍵管理方法。

【請求項2】

前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むステップと、

有効情報の書き込み後に、前記記録媒体に保存されているMKBおよび中間鍵をそのまま残して新たなMKBおよび中間鍵を前記記録媒体に書き込むステップと、

MKBおよび中間鍵の書き込み後に、前記有効情報を、当該書き込まれたMKBおよび中間鍵が有効であることを示す内容に書き換えるステップとを備えている

ことを特徴とする請求項1の鍵管理方法。

【請求項3】

前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵をそのまま残して新たなMKBおよび中間鍵を前記記録媒体に書き込むステップと、

MKBおよび中間鍵の書き込み後に、当該書き込まれたMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むステップとを備えている

ことを特徴とする請求項1の鍵管理方法。

【請求項4】

MKB、中間鍵、および有効情報の書き換えが前記記録媒体への一連のアクセスとして一気に行われる

ことを特徴とする請求項1の鍵管理方法。

【請求項5】

MKBおよび中間鍵の書き込みおよび有効情報の書き換えが前記記録媒体への一連のアクセスとして一気に行われる

ことを特徴とする請求項2の鍵管理方法。

【請求項6】

MKB、中間鍵、および有効情報の書き込みが前記記録媒体への一連のアクセスとして一気に行われる

ことを特徴とする請求項3の鍵管理方法。

【請求項7】

MKBの書き換え後に、当該書き換えられたMKBを検証するステップを備えている

ことを特徴とする請求項1の鍵管理方法。

【請求項8】

MKBの書き込み後に、当該書き込まれたMKBを検証するステップを備えている

ことを特徴とする請求項2および3のいずれか一つの鍵管理方法。

【請求項9】

有効情報の書き換え後に、当該書き換えられた有効情報によって有効でないと示されているMKBおよび中間鍵を前記記録媒体から削除するステップを備えている

ことを特徴とする請求項1および2のいずれか一つの鍵管理方法。

【請求項10】

有効情報の書き込み後に、当該書き込まれた有効情報によって有効でないと示されているMKBおよび中間鍵を前記記録媒体から削除するステップを備えている

ことを特徴とする請求項3の鍵管理方法。

【請求項11】

記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理方法であって、

前記記録媒体に保存されているMKBを前記記録媒体に複製するステップと、

MKBの複製後に、複製元のMKBを新たなMKBに書き換えるステップと、

前記記録媒体に保存されている中間鍵を前記記録媒体に複製するステップと、

中間鍵の複製後に、複製元の中間鍵を新たな中間鍵に書き換えるステップとを備えている

ことを特徴とする鍵管理方法。

【請求項12】

MKBおよび中間鍵の書き換えが前記記録媒体への一連のアクセスとして一気に行われる

ことを特徴とする請求項11の鍵管理方法。

【請求項13】

MKBの書き込み後に、当該書き込まれたMKBを検証するステップを備えている

ことを特徴とする請求項11の鍵管理方法。

【請求項14】

MKBの書き換え後に、複製されたMKBを前記記録媒体から削除するステップと、

中間鍵の書き換え後に、複製された中間鍵を前記記録媒体から削除するステップとを備えている

ことを特徴とする請求項11の鍵管理方法。

【請求項15】

記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理装置であって、

前記記録媒体に、MKBおよび中間鍵がそれぞれ二つずつ保存されており、かつ、そのいずれが有効であるかを示す有効情報が保存されているとき、前記有効情報を参照して前記保存されているMKBおよび中間鍵のそれぞれについて有効なものを判定するとともに、有効であると判定しなかったMKBおよび中間鍵が書き換えられたとき、前記有効情報を、当該書き換えられたMKBおよび中間鍵が有効であることを示す内容に書き換える有効情報処理部と、

有効であると判定されたMKBを読み出して当該鍵管理装置に保存されているMKBの更新処理を行い、前記認証鍵を生成するとともに、有効であると判定されなかったMKBを前記更新したMKBに書き換えるMKB処理部と、

有効であると判定された中間鍵を読み出して前記認証鍵で復号および再暗号化するとともに、有効であると判定されなかった中間鍵を前記再暗号化した中間鍵に書き換える中間鍵処理部とを備えている

ことを特徴とする鍵管理装置。

【請求項16】

請求項15の鍵管理装置において、

前記有効情報処理部は、前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むとともに、前記記録媒体に別のMKBおよび中間鍵が書き込まれたとき、前記有効情報を、当該書き込まれたMKBおよび中間鍵が有効であることを示す内容に書き換えるものであり、

前記MKB処理部は、前記記録媒体に保存されているMKBをそのまま残して前記更新したMKBを前記記録媒体に書き込むものであり、

前記中間鍵処理部は、前記記録媒体に保存されている中間鍵をそのまま残して前記再暗号化した中間鍵を前記記録媒体に書き込むものである

ことを特徴とする鍵管理装置。

【請求項17】

請求項15の鍵管理装置において、

前記有効情報処理部は、前記記録媒体に前記有効情報が保存されていないとき、前記記録媒体に保存されているMKBおよび中間鍵が有効であると判定するとともに、前記記録媒体に別のMKBおよび中間鍵が書き込まれたとき、当該書き込まれたMKBおよび中間鍵が有効であることを示す有効情報を前記記録媒体に書き込むものであり、

前記MKB処理部は、前記記録媒体に保存されているMKBをそのまま残して前記更新したMKBを前記記録媒体に書き込むものであり、

前記中間鍵処理部は、前記記録媒体に保存されている中間鍵をそのまま残して前記再暗号化した中間鍵を前記記録媒体に書き込むものである

ことを特徴とする鍵管理装置。

【請求項18】

記録媒体におけるMKBと認証鍵で暗号化された中間鍵とを管理する鍵管理装置であって、

前記記録媒体に保存されているMKBを読み出して当該鍵管理装置に保存されているMKBの更新処理を行い、前記認証鍵を生成するとともに、前記記録媒体に保存されているMKBを前記記録媒体に複製し、複製元のMKBを前記更新したMKBに書き換えるMKB処理部と、

前記記録媒体に保存されている中間鍵を読み出して前記認証鍵で復号および再暗号化するとともに、前記記録媒体に保存されている中間鍵を前記記録媒体に複製し、複製元の中間鍵を前記再暗号化した中間鍵に書き換える中間鍵処理部とを備えている

ことを特徴とする鍵管理装置。

【請求項19】

記録媒体に保存されている暗号化コンテンツを再生するコンテンツ再生装置であって、

請求項15および18のいずれか一つの鍵管理装置と、

前記記録媒体から前記暗号化コンテンツを読み出し、前記鍵管理装置における前記中間鍵処理部によって復号された中間鍵またはさらに当該中間鍵で復号したコンテンツ鍵で前記読み出した暗号化コンテンツを復号するコンテンツ復号部とを備えている

ことを特徴とするコンテンツ再生装置。

【図1】

【図2】

【図3】

【図4】

【図2】

【図3】

【図4】

【公開番号】特開2010−220019(P2010−220019A)

【公開日】平成22年9月30日(2010.9.30)

【国際特許分類】

【出願番号】特願2009−66113(P2009−66113)

【出願日】平成21年3月18日(2009.3.18)

【出願人】(000005821)パナソニック株式会社 (73,050)

【Fターム(参考)】

【公開日】平成22年9月30日(2010.9.30)

【国際特許分類】

【出願日】平成21年3月18日(2009.3.18)

【出願人】(000005821)パナソニック株式会社 (73,050)

【Fターム(参考)】

[ Back to top ]