電子商取引の確保

承認サービス(106)における方法と、電子商取引の確保のためのユーザIDユニット(102,118)における対応する方法とが開示されている。本方法は、少なくとも1つのユーザID(102,103、118、119)と1つのビジネス・サービスとに関連された商取引を承認する要求の受け取りで始まる多数の段階を含み、その後に前記ビジネス・サービスを使用すべくユーザIDの権限付与の検査が実行される。次いでユーザIDとの交換が、前記ビジネス・サービスについての少なくとも情報を含む暗号化されると共に署名済み検証書類で実行される。次に商取引はその検証書類の内容に依存して承認される。

【発明の詳細な説明】

【技術分野】

【0001】

本発明はディジタル通信システムにおける商取引、特に、認証、権限付与、並びに、アカウンティングの確保のための方法に関する。

【背景技術】

【0002】

ディジタル通信システムにおける電子商取引の概念は、標準的には、複数の普通の機能と、ユーザとサービスの供給者における1つ或は幾つかの相互接続されたコンピュータとで協同して実行されるか、若しくは、相互接続されたコンピュータ間だけで実行されるそれら機能の結果とを言及するものである。典型的な例は、銀行サービス、予約サービス、電子商業センタ、いわゆる共同体、並びに、電子メール及びファイル共有等々のサービスに関連したコンピュータへの記録を含む。

【0003】

たとえユーザ概念が標準的に「人間」連結を有しても、その概念は「非人間」エンティティ、即ち、コンピュータ形態の機械をも含むことが強調される。従って、ユーザIDの概念は以下のように使用されて、ユーザの概念と交換可能であると解釈される。

【0004】

これらサービスの大多数に対する特徴付けは、それらがユーザにとって価値ある情報の処理を含むことである。この種の情報の例としては、銀行口座資産或は他の機密情報を含む。更に、この種の情報は、その情報にアクセスすべく権限が付与されていない人にとって、それを不可能と為すか或は少なくとも非常に困難と為すように管理することが、通常、最も重要である。

【0005】

多数の相互に異なる安全システム及び方法が、ユーザ情報にアクセスする権限が付与されていない人にとって出来る限り難しくする要件に従うべく、先行技術において作り出されている。認証、権限付与、並びに、アカウンティング等の概念は周知であると共に先行技術において充分に立証されている。

【0006】

要約すれば、認証が意味することは、商取引システムのユーザのIDがそのシステムの他のユーザに対して或はそのシステム自体に対して確保されていることである。権限付与が意味することは、そのシステム内での商取引或はそのシステムによって該システムの他のユーザとの商取引を実行すべく、好適的に権限付与されたユーザの権限付与が確保されていることである。会計が意味することは、そのシステム内でのユーザの措置及び商取引に関する情報が登録されて、権限付与されたユーザIDが任意の時点でその情報を読み取って解釈できるように記憶されることである。

【0007】

今日有効である認証に対する解決策はいわゆる「帯域内」認証であり、それは、認証データが商取引プロセス中に追って送信され、受信されるデータと同一のルートを介して送信されることを意味する。この手続きが暗示することは、ユーザの識別が、例えば、ユーザネーム及びパスワード、使い捨てパスワード、或は、その類によって実行されることである。もしユーザのデータ及び検証の暗号化が証明書を介して実行されるかにかかわらず、システムはそれが使用されているターミナルの背後に着座している本当に正しい人であるかが、そのユーザが一見識別されているようであっても、決して知ることができない。更に殆どの場合、本物のユーザは、彼以外の誰かがそれらの識別情報、いわゆるアカウンティングによって記録又はログオンしたことを見出すことが決してできない。更にこれが意味することは、ユーザの記録情報が普及したか、或は、使い捨てパスワードがそのユーザ自身以外の誰かによって使用されているか(例えば、誰かが使い捨てパスワードのユーザ・リストを複写したか)を、ユーザが知ることは実際上不可能である。加えて、パスワードに関する基本的な問題が存在しており、それらパスワードは、しばしば、いわゆる「ブルート・フォース」/「ディクショナリ」の着手を介して推測或は解決することが容易である。

【0008】

基本的には、今日の識別及び認可のシステムは不確かであり、その理由は、誤った記録のロギングがシステム所有者によって実行されて、サービス・アカウント持ち主によっては実行されないからである。たとえ既知システムが使い捨てパスワードを使用したとしても、権限付与されたユーザは権限付与されていないユーザが自信が取得したパスワードを誤用することを防止する可能性は全くない。

【0009】

認証の「帯域内」処理の使用の例は下記の特許文献1、マイクロソフト社の製品「.NET Passport」、並びに、ユーザネーム及びパスワードが使用されているネットワークの大多数に見出すことができる。

【特許文献1】米国特許第6,285,991号

【発明の開示】

【0010】

発明の概要

結果として本発明の目的は、先行技術における電子商取引と関連して、認証、権限付与、並びに、アカウンティングに関係する問題を解決することである。

【0011】

この目的は、電子商取引の確保に対する承認サービスにおける一方法による第1局面に従って達成される。そのプロセスは、少なくともユーザIDと1つのビジネス・サービスとに関連された商取引を承認する要求を受信することによって始動される多数の段階又はステップを含み、その後に、そのビジネス・サービスを使用するユーザIDの権限付与が制御される。ユーザIDとの交換は暗号化されると共に署名された検証書面によって予め形成され、それはその商取引についての情報を少なくも含む。次にその商取引は検証書面の内容に依存して認可される。

【0012】

好適実施例において、ユーザの権限付与の制御は、ユーザIDに関する識別情報の受信を含み、検証文書の交換はユーザIDと関連された公開証明書のフェッチングを含む。この検証文書は作成され、ユーザIDの公開証明書によって暗号化され、そして、承認サービスの秘密キーによって署名される。次いで検証文書はユーザIDに送信される。

【0013】

検証文書はユーザIDに送信されと、その検証文書の処理は、本発明の第2局面と関連して以下に議論されるように、ユーザIDで実行される。

【0014】

次いで検証文書はユーザIDから受信されて、ユーザIDの公開証明書がフェッチされる。ユーザIDの署名の検証は実行され、その後、その検証文書は承認サービスの秘密キーによって解読される。次いで、その検証文書における内容の解釈は実行されて、その内容に応じて、商取引を承認する。

【0015】

ユーザに関する識別情報は、識別情報から成るリストにおいて好適に利用可能であり、ユーザIDの権限付与の制御は好適に実行されて、それが承認サービスと識別情報から成るリストを含む第1カタログ・サービスとの間の通信を含むように為す。証明書のフェッチは、好ましくは、承認サービスと、証明書から成るリストを含む第2カタログとの間の通信を含む。

【0016】

一実施例において、承認サービスはビジネス・サービスの一部である。

【0017】

第2局面からの本発明の目的は、電子商取引の確保のためのユーザIDユニットにおける方法によって達成される。この方法は、暗号化されると共に署名された検証文書の承認サービスとの交換を含み、それは、その商取引についての情報を少なくとも含む。権限付与データはその検証文書の内容に応じて与えられ、その意図は承認サービスにその商取引を承認させようとするものである。

【0018】

言い換えれば、識別子(例えばユーザ名)だけがビジネス・システムの媒体を介して通過させられるユーザIDの「帯域外」認証を用いることによって、高い安全の長所が達成され得る。この種の安全が暗示することは、ユーザIDが、例えば承認サービスを介して等の、平行或は補助チャネルを介して、認証及び権限付与の双方を実行することによって商取引を承認することである。この結果は、相当により高い安全が商取引承認と規定されたビジネス・サービスへのアクセスの承認との双方のために提供され得る。非対称暗号化を用いることによって、情報の暗号化及び署名が達成され得る公開証明書及び秘密キーで、安全性と平行或は補助チャネルが外側からは読み取ることができずに獲得される。これによって、ビジネス・サービスの持ち主は、そのサービスのユーザが、商取引承認質問が権限付与されたユーザに送信されるので、そのアカウント/権限付与の権利を所持するものであることを確信できる。権限が付与されたユーザIDはシステム内にも構成されて、ユーザIDのログオンを承認して、そのシステムが該システムを使用すべく権限付与されたものを知る。しかしながら、ユーザID自体はそのシステムへのアクセスが付与されるかを承認する。

【0019】

本発明は複数の相互に異なる適用エリア内で有益に使用され、それらには、電子バイリンガル、システムへのログオン、音声認識、ミクロ支払いシステム、現金引き出し、店舗におけるクレジットカード支払いの承認等の他の支払い承認を含む。本発明は、例えば、ログオン、ハードウェアの検索等の更にしっかりした商取引、ドアの通過等々の、複数の商取引を承認すべく異なるユーザの間での協力を要求する異なる種類のシステムにも適用可能である。

【0020】

(図面の簡単な説明)

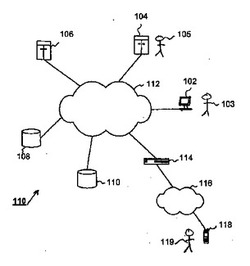

図1は、本発明が具現化されているディジタル通信システムを概略的に示している。

図2a及び図2bは、本発明に従った承認サービスにおける方法を図示するフローチャートである。

図3は、本発明に従ったクライアントにおける方法を図示するフローチャートである。

【発明を実施するための最良の形態】

【0021】

先ず、非対称暗号化の簡単な説明が付与されて、本発明が有益に具現化されるシステムの記載が追従される。次いで詳細な説明は本発明に従った方法を続ける。留意されることは、ユーザ概念がユーザIDの概念と交換可能であると見なされ、即ち、ユーザは本発明に従って機能するIDの人の形状における単なる一例である。

【0022】

非対称暗号化は公開証明書及び秘密キーに基づくものであり、それらは対の関係で相互に関連されている。公開証明書は誰にでも利用可能であり、そして、公開カタログ・サービスを介して公共に対して利用可能である。公開証明書について重要なことは、その証明書における情報が安全ソースから来ることである。秘密キーにおける情報は常に秘密保持されて、送信或は受信される情報を署名或は解読するものだけが使用されなければならない。

【0023】

公開証明書によって暗号化されたデータは公開証明書と関連する秘密キーを所持するものだけによって解読され得る。

【0024】

秘密キーによって署名されたデータはその秘密キーと関連された公開証明書によって検査され得る。この署名が意味することは、元々署名された情報がその署名が公開証明書に対して検査される時点まで同一情報でなければならず、且つ、その情報に署名した人がその署名及び公開証明書が相互に符合する時を知らせられることである。

【0025】

たとえもし、ディジタル証明書による非対称暗号化が本発明が具現化された際に使用されることが好ましいとしても、本発明が他の種類の暗号解決策によって具現化され得ることを当業者は理解する。

【0026】

図1は、通信ネットワーク112と接続された多数の通信関係者を含むシステム100を示す。例えばパーソナル・コンピュータ等の第1ユーザ・ユニット102はユーザ103に、銀行、小売店、或は、その類であり得るビジネス・サービス104へのアクセスを提供するように構成されている。第2ユーザ105は、より直接的な個人的接触によって、例えば、ビジネス・サービス104を制御できる人員を有する銀行オフィス或は小売店等のある箇所に存在することによって、そのビジネス・サービス104へのアクセスを有する。第3ユーザ119は、移動電話等の移動局118を介して、ネットワーク・ブリッジ114を通じて携帯電話ネットワーク116によってそのビジネス・サービス104が接続されている通信ネットワーク112と通信するように構成されている。

【0027】

移動端末を用いる代替方法は、例えば第1ユーザ103等のユーザがビジネス・サービスへのログオンの承認のために携帯電話を用いることであり得る。換言すれば、ユーザはパーソナル・コンピュータの形態のユーザ端末を利用して、ビジネス・サービスへのアクセスを要求して、該ビジネス・サービスと通信し、その後に、ユーザは携帯電話を用いて商取引を承認する。

【0028】

ビジネス・サービス104は、コンピュータ内において、複数のソフトウェア・コンポーネントの形態で好ましくは具現化され、そしてそれは商取引を実行すべくユーザから要求を受信するタスクを有し、その商取引を実行するか或はその実行の少なくとも制御のための機能が具備されている。図2におけるフローチャートを参照してより密接に記載されるように、ビジネス・サービス104には承認サービス106と情報の交換を為す機能が更に具備されている。

【0029】

承認サービス106は通信ネットワーク112と接続されている。コンピュータ内におけるソフトウェアによって好ましくは具現化されもするこの承認サービス106は、図2におけるフローチャートを参照してより密接に記載されるように、情報やユーザ及びビジネス・サービスの間の情報伝達を処理するタスクを有する。

【0030】

承認サービスの代替実施例が暗示することは、それがビジネス・サービスの一部を実行することである。

【0031】

1つ或は幾つかのコンピュータ内おけるソフトウェア・コンポーネントの形態で具現化される、第1カタログ・サービス108及び第2カタログ・サービス110もまた通信ネットワーク112と接続されている。これらカタログ・サービス108,110はユーザ及び承認サービス106にデータを提供する主機能を有する。その最も簡潔な実施例において、第1カタログ・サービス108は、ビジネス・サービスを使用すべく権限が付与されているユーザに関する識別情報から成るリスト或はデータベースを備える。その最も簡潔な実施例における第2カタログ・サービス110は、ユーザ及びサービス・プロバイダに属する公開証明書から成るリストの形態での情報を備える。これらカタログ・サービスの使用は図2におけるフローチャートを参照してより密接に記載される。

【0032】

以下、本発明に従った方法が、図1、図2a、並びに、図2bにおけるフローチャートを参照して記載される。その状況として、即ち第1ユーザ103、第2ユーザ105、或は、第3ユーザ119の内の誰であろうがユーザは、ビジネス・サービス104と協力して商取引を実行するつもりである。ユーザが第1ユーザ102である場合、ビジネス・サービス104との通信は、ビジネス・サービス104と関連されたワールド・ワイド・ウェブ上のホームページ等のインターフェースを介して、好ましくはパーソナル・コンピュータ或はその類であるユーザ・ユニット102によって生ずる。ユーザが第2ユーザ105である場合、ビジネス・サービス104との通信は、例えば銀行オフィス或は小売店であるビジネス・サービスの施設との直接的な接触を介して生ずる。ユーザが第3ユーザ119である場合、ビジネス・サービス104との通信は、電話118、携帯電話システム116、並びに、ネットワーク・ブリッジ114を介して生ずる。

【0033】

不必要な詳細によって本発明を不明瞭することを回避すべく、より密接な記載、即ち通信が通信システム112内において相互に異なるユニットの間でどのようにして生ずるかの詳細が何等提供されない。当業者は、本発明を具現化する点に関して、メッセンジャ・サービス、通信プロトコル等々を選択する形態での行動の適合する進路を選択することになる。

【0034】

初期ステップ202でビジネス・サービス104は、ビジネス・サービス104と接触状態であり且つ商取引を実行したいユーザに対して彼自身を識別させることを要求する。ユーザはこの要求に遭遇して、識別情報の形態であるデータがユーザによってビジネス・サービス104に提供され、次いでそのビジネス・サービス104から承認サービス106まで送信される。適切には、識別情報は、ネーム、番号組み合わせ、並びに、署名から成るシーケンス等の少なくともユーザIDを含む。適切には、識別情報も、懸案である商取引を記述するキャラクタ・ストリングを含む。

【0035】

検査ステップ204で承認サービス106は、識別グループが第1カタログ・サービス108で利用可能である権限付与されたユーザに対する識別情報のカタログと符合させることによって、送信された識別情報がビジネス・サービス104を使用すべく権限付与されたユーザと対応するかを検査する。

【0036】

もし識別情報が承認されないか或はカタログ内に存しない場合、商取引は判定ステップ206で妨害され、承認サービス106が送信された識別情報がそのサービスを使用できない旨を返答する。発生した事象に関するメッセージがロギング・ステップ208でユーザ・アカウントの持ち主、或は、例えばビジネス・サービス若しくは承認サービスの持ち主に送信され得る。

【0037】

フェッチング・ステップ210で承認サービス106は、第2カタログ・サービス110から公開証明書をフェッチする。

【0038】

もし識別情報の公開証明書が存在せず、満了していれば、或は、もしキャンセル(撤回)されるか若しくは無効であれば、商取引は判定ステップ212で妨害される。ロギングは、ステップ206及びステップ208に関連して先に記載されたように、ここで実行され得る。

【0039】

検証文書は文書作成ステップ214で作成され、その文書はタイムスタンプ、一意のキャラクタ・ストリング、並びに、識別情報を含む。確かに、商取引に関する情報識別詳細もその検証文書内に含まれ得る。検証文書はユーザの公開証明書によって暗号化されて、そのユーザのみがそれを解読でき、次いでそれが承認サービス106の秘密キーで署名される。

【0040】

検証文書は、次いで、送信ステップ216でユーザに送信される。この送信は、Eメール、インスタント・メッセンジャ・サービス、或は、メッセージを送信可能である他の何等かのメッセンジャ・サービス等の適切に選択されたメッセンジャ・サービスによって実行される。

【0041】

フェッチング・ステップ218でユーザは、第2カタログ・サービス110から承認サービス106の公開証明書をフェッチする。

【0042】

もし識別サービス106の公開証明書が存せず、満了していれば、或は、もしキャンセル(撤回)されるか若しくは無効であれば、その商取引は判定ステップ220で妨害される。

【0043】

解読ステップ222でユーザは、署名と承認サービス106の公開証明書とによって当該ユーザが制御した際に彼の秘密キーによって検証文書を解読し、そのサービスはユーザによって知られており且つ信頼されている。

【0044】

判定ステップ224でユーザは、承認サービス106へのアクセスを承認或は否定すべく選択するか、或は、該ユーザがそのサービスへのアクセスを否定するのと同一の方式で解釈されることになる返事を送信しないように選択する。ここでユーザ自身はその商取引を妨害すべく選択することができる。

【0045】

処理ステップ226でユーザは、承認或は否定についての情報を検証文書内に追加し、それを承認サービス106の公開証明書で暗号化して、その文書に彼の秘密キーで署名する。

【0046】

次いで検証された文書は、判定ステップ224に依存しての、認証及び権限付与、或は、否定のように、送信ステップ228において承認サービス106に戻るように送信される。

【0047】

フェッチング・ステップ230で承認サービス106は、第2カタログ・サービス110から識別情報の公開証明書をフェッチする。

【0048】

もしその公開証明書が存せず、満了していれば、或は、もしキャンセル(撤回)されるか若しくは無効であれば、商取引は判定ステップ232で妨害される。

【0049】

処理ステップ234において、署名は識別情報と関連されたディジタル証明書に関して認証され、その後、その内容が承認サービス106の秘密キーによって解読されて、権限付与データがユーザによって認証された文書から読み取られる。

【0050】

もし承認サービス106に戻されるように送信された検証された文書が否定を含めば、判定ステップ236においての商取引は妨害されることになる。

【0051】

もし承認サービス106に戻されるように送信された検証された文書が承認を含むと共に、結果としてユーザが認証され且つ商取引が承認されれば、そのサービスへのアクセスが許諾ステップ238で承諾され、それは単純な実施例において、ビジネス・サービス104への署名或はメッセージの送信を含む。

【0052】

ユーザは自信のパーソナル・キーを暗号化し、それは秘密保持されるべきであり、例えば、パスワードによって、ユーザの携帯電話、コンピュータ、或は、その類に格納されて、秘密キーが使用され得るべく認証を要求し、それはそのキーも保護されることを意味する。

【0053】

ユーザ及び承認サービス106の間での情報の送信の際にメッセンジャ・サービスを用いる場合、認証は証明書によって好ましくは実行されるが、これは本発明の範囲外である。

【0054】

以下に、図1及び図3を参照して、例えば、ユーザが図2a及び図2bに記載された方法に従って承認サービスと通信する際に彼自身のコンピュータ或はモバイル通信ユニット内で実行される方法の説明が続けられる。以下に説明される方法は、それ故に、システムの他の部分と協力して動作するクライアント方法として名付けられ、それは権限付与及び認証の疑問をユーザに提示してその疑問への答えを戻すように送信するタスクを有する。

【0055】

「ユーザ」によって意味されることは、例えば、物理的な人間、法人、別のシステム或はサービス、若しくは、受信された情報に基づき判定を下す能力を具備する別のエンティティである。

【0056】

反復ステップ302においてメッセージは、通信インターフェースによって受信され、該通信インターフェースとクライアントが電子的或はその他の方式で接続されている。

【0057】

解釈ステップ304でメッセージ内の情報は、ユーザの通信ユニット或はコンピュータに対して通用するフォーマットに解釈される。

【0058】

制御ステップ306で、メッセージが署名され且つその署名がそのメッセージを送信したと予想されるものによって発せられるように制御される。この制御は公開証明書に対する署名を検査することによって或はその署名の認識によって実行される。

【0059】

解読ステップ308でメッセージの内容は、ユーザの秘密ディジタル・キーを用いることによって解読される。そのメッセージの内容は、商取引/ロギング/投票/認証の疑問に関するメッセージ、その疑問への許諾され/可能性ある返答、商取引ID等々の内の1つ或は幾つかであり、そしてまた任意選択的な余剰情報である。

【0060】

提示ステップ310で、ユーザの権限付与の方法が提示され、例えば、メッセージに適合するように提示され、その方法はユーザがその提示された権限付与方法に返答することを要求することを含む。

【0061】

返答ステップ312でユーザは、可能であれば商取引ID及び/或は他の情報と一緒に、新メッセージ内に返答を付加することによって返答代替案の内の1つを提供する。

【0062】

暗号化ステップ314で、メッセージは、(オリジナルの受信者の)受信者のID関連証明書によって、或は、別の暗号によって暗号化される。

【0063】

署名ステップ316で暗号化されたメッセージは、ユーザの秘密キーによって、或は、別の暗号によって署名される。

【0064】

送信ステップ318で署名され暗号化されたメッセージは、ユーザが接続する選択的な通信インターフェースを介して為された権限付与或は認証疑問への返答としてオリジナルの送信者に送信される。

【0065】

留意されることは、ユーザは自信のパーソナル・キーを暗号化し、それは秘密保持されるべきであり、例えば、パスワードによって、ユーザの携帯電話、コンピュータ、或は、その類に格納されて、秘密キーが使用され得るべく認証を要求するように為し、それはそのキーが保護されることを意味する。メッセージ・サービスを用いる認証は、例えば、証明書によって実行され得る。しかしながらこれは本発明の範囲外である。

【図面の簡単な説明】

【0066】

【図1】本発明が具現化されているディジタル通信システムを概略的に示している。

【図2a】本発明に従った承認サービスにおける方法を図示するフローチャートである。

【図2b】本発明に従った承認サービスにおける方法を図示するフローチャートである。

【図3】本発明に従ったクライアントにおける方法を図示するフローチャートである。

【符号の説明】

【0067】

102 第1ユーザ・ユニット 103 第1ユーザ

104 ビジネス・サービス 105 第2ユーザ

106 承認サービス 108 第1カタログ・サービス

110 第2カタログ・サービス 112 通信ネットワーク

114 ネットワーク・ブリッジ 116 携帯電話ネットワーク

119 第3ユーザ 118 携帯電話システム

【技術分野】

【0001】

本発明はディジタル通信システムにおける商取引、特に、認証、権限付与、並びに、アカウンティングの確保のための方法に関する。

【背景技術】

【0002】

ディジタル通信システムにおける電子商取引の概念は、標準的には、複数の普通の機能と、ユーザとサービスの供給者における1つ或は幾つかの相互接続されたコンピュータとで協同して実行されるか、若しくは、相互接続されたコンピュータ間だけで実行されるそれら機能の結果とを言及するものである。典型的な例は、銀行サービス、予約サービス、電子商業センタ、いわゆる共同体、並びに、電子メール及びファイル共有等々のサービスに関連したコンピュータへの記録を含む。

【0003】

たとえユーザ概念が標準的に「人間」連結を有しても、その概念は「非人間」エンティティ、即ち、コンピュータ形態の機械をも含むことが強調される。従って、ユーザIDの概念は以下のように使用されて、ユーザの概念と交換可能であると解釈される。

【0004】

これらサービスの大多数に対する特徴付けは、それらがユーザにとって価値ある情報の処理を含むことである。この種の情報の例としては、銀行口座資産或は他の機密情報を含む。更に、この種の情報は、その情報にアクセスすべく権限が付与されていない人にとって、それを不可能と為すか或は少なくとも非常に困難と為すように管理することが、通常、最も重要である。

【0005】

多数の相互に異なる安全システム及び方法が、ユーザ情報にアクセスする権限が付与されていない人にとって出来る限り難しくする要件に従うべく、先行技術において作り出されている。認証、権限付与、並びに、アカウンティング等の概念は周知であると共に先行技術において充分に立証されている。

【0006】

要約すれば、認証が意味することは、商取引システムのユーザのIDがそのシステムの他のユーザに対して或はそのシステム自体に対して確保されていることである。権限付与が意味することは、そのシステム内での商取引或はそのシステムによって該システムの他のユーザとの商取引を実行すべく、好適的に権限付与されたユーザの権限付与が確保されていることである。会計が意味することは、そのシステム内でのユーザの措置及び商取引に関する情報が登録されて、権限付与されたユーザIDが任意の時点でその情報を読み取って解釈できるように記憶されることである。

【0007】

今日有効である認証に対する解決策はいわゆる「帯域内」認証であり、それは、認証データが商取引プロセス中に追って送信され、受信されるデータと同一のルートを介して送信されることを意味する。この手続きが暗示することは、ユーザの識別が、例えば、ユーザネーム及びパスワード、使い捨てパスワード、或は、その類によって実行されることである。もしユーザのデータ及び検証の暗号化が証明書を介して実行されるかにかかわらず、システムはそれが使用されているターミナルの背後に着座している本当に正しい人であるかが、そのユーザが一見識別されているようであっても、決して知ることができない。更に殆どの場合、本物のユーザは、彼以外の誰かがそれらの識別情報、いわゆるアカウンティングによって記録又はログオンしたことを見出すことが決してできない。更にこれが意味することは、ユーザの記録情報が普及したか、或は、使い捨てパスワードがそのユーザ自身以外の誰かによって使用されているか(例えば、誰かが使い捨てパスワードのユーザ・リストを複写したか)を、ユーザが知ることは実際上不可能である。加えて、パスワードに関する基本的な問題が存在しており、それらパスワードは、しばしば、いわゆる「ブルート・フォース」/「ディクショナリ」の着手を介して推測或は解決することが容易である。

【0008】

基本的には、今日の識別及び認可のシステムは不確かであり、その理由は、誤った記録のロギングがシステム所有者によって実行されて、サービス・アカウント持ち主によっては実行されないからである。たとえ既知システムが使い捨てパスワードを使用したとしても、権限付与されたユーザは権限付与されていないユーザが自信が取得したパスワードを誤用することを防止する可能性は全くない。

【0009】

認証の「帯域内」処理の使用の例は下記の特許文献1、マイクロソフト社の製品「.NET Passport」、並びに、ユーザネーム及びパスワードが使用されているネットワークの大多数に見出すことができる。

【特許文献1】米国特許第6,285,991号

【発明の開示】

【0010】

発明の概要

結果として本発明の目的は、先行技術における電子商取引と関連して、認証、権限付与、並びに、アカウンティングに関係する問題を解決することである。

【0011】

この目的は、電子商取引の確保に対する承認サービスにおける一方法による第1局面に従って達成される。そのプロセスは、少なくともユーザIDと1つのビジネス・サービスとに関連された商取引を承認する要求を受信することによって始動される多数の段階又はステップを含み、その後に、そのビジネス・サービスを使用するユーザIDの権限付与が制御される。ユーザIDとの交換は暗号化されると共に署名された検証書面によって予め形成され、それはその商取引についての情報を少なくも含む。次にその商取引は検証書面の内容に依存して認可される。

【0012】

好適実施例において、ユーザの権限付与の制御は、ユーザIDに関する識別情報の受信を含み、検証文書の交換はユーザIDと関連された公開証明書のフェッチングを含む。この検証文書は作成され、ユーザIDの公開証明書によって暗号化され、そして、承認サービスの秘密キーによって署名される。次いで検証文書はユーザIDに送信される。

【0013】

検証文書はユーザIDに送信されと、その検証文書の処理は、本発明の第2局面と関連して以下に議論されるように、ユーザIDで実行される。

【0014】

次いで検証文書はユーザIDから受信されて、ユーザIDの公開証明書がフェッチされる。ユーザIDの署名の検証は実行され、その後、その検証文書は承認サービスの秘密キーによって解読される。次いで、その検証文書における内容の解釈は実行されて、その内容に応じて、商取引を承認する。

【0015】

ユーザに関する識別情報は、識別情報から成るリストにおいて好適に利用可能であり、ユーザIDの権限付与の制御は好適に実行されて、それが承認サービスと識別情報から成るリストを含む第1カタログ・サービスとの間の通信を含むように為す。証明書のフェッチは、好ましくは、承認サービスと、証明書から成るリストを含む第2カタログとの間の通信を含む。

【0016】

一実施例において、承認サービスはビジネス・サービスの一部である。

【0017】

第2局面からの本発明の目的は、電子商取引の確保のためのユーザIDユニットにおける方法によって達成される。この方法は、暗号化されると共に署名された検証文書の承認サービスとの交換を含み、それは、その商取引についての情報を少なくとも含む。権限付与データはその検証文書の内容に応じて与えられ、その意図は承認サービスにその商取引を承認させようとするものである。

【0018】

言い換えれば、識別子(例えばユーザ名)だけがビジネス・システムの媒体を介して通過させられるユーザIDの「帯域外」認証を用いることによって、高い安全の長所が達成され得る。この種の安全が暗示することは、ユーザIDが、例えば承認サービスを介して等の、平行或は補助チャネルを介して、認証及び権限付与の双方を実行することによって商取引を承認することである。この結果は、相当により高い安全が商取引承認と規定されたビジネス・サービスへのアクセスの承認との双方のために提供され得る。非対称暗号化を用いることによって、情報の暗号化及び署名が達成され得る公開証明書及び秘密キーで、安全性と平行或は補助チャネルが外側からは読み取ることができずに獲得される。これによって、ビジネス・サービスの持ち主は、そのサービスのユーザが、商取引承認質問が権限付与されたユーザに送信されるので、そのアカウント/権限付与の権利を所持するものであることを確信できる。権限が付与されたユーザIDはシステム内にも構成されて、ユーザIDのログオンを承認して、そのシステムが該システムを使用すべく権限付与されたものを知る。しかしながら、ユーザID自体はそのシステムへのアクセスが付与されるかを承認する。

【0019】

本発明は複数の相互に異なる適用エリア内で有益に使用され、それらには、電子バイリンガル、システムへのログオン、音声認識、ミクロ支払いシステム、現金引き出し、店舗におけるクレジットカード支払いの承認等の他の支払い承認を含む。本発明は、例えば、ログオン、ハードウェアの検索等の更にしっかりした商取引、ドアの通過等々の、複数の商取引を承認すべく異なるユーザの間での協力を要求する異なる種類のシステムにも適用可能である。

【0020】

(図面の簡単な説明)

図1は、本発明が具現化されているディジタル通信システムを概略的に示している。

図2a及び図2bは、本発明に従った承認サービスにおける方法を図示するフローチャートである。

図3は、本発明に従ったクライアントにおける方法を図示するフローチャートである。

【発明を実施するための最良の形態】

【0021】

先ず、非対称暗号化の簡単な説明が付与されて、本発明が有益に具現化されるシステムの記載が追従される。次いで詳細な説明は本発明に従った方法を続ける。留意されることは、ユーザ概念がユーザIDの概念と交換可能であると見なされ、即ち、ユーザは本発明に従って機能するIDの人の形状における単なる一例である。

【0022】

非対称暗号化は公開証明書及び秘密キーに基づくものであり、それらは対の関係で相互に関連されている。公開証明書は誰にでも利用可能であり、そして、公開カタログ・サービスを介して公共に対して利用可能である。公開証明書について重要なことは、その証明書における情報が安全ソースから来ることである。秘密キーにおける情報は常に秘密保持されて、送信或は受信される情報を署名或は解読するものだけが使用されなければならない。

【0023】

公開証明書によって暗号化されたデータは公開証明書と関連する秘密キーを所持するものだけによって解読され得る。

【0024】

秘密キーによって署名されたデータはその秘密キーと関連された公開証明書によって検査され得る。この署名が意味することは、元々署名された情報がその署名が公開証明書に対して検査される時点まで同一情報でなければならず、且つ、その情報に署名した人がその署名及び公開証明書が相互に符合する時を知らせられることである。

【0025】

たとえもし、ディジタル証明書による非対称暗号化が本発明が具現化された際に使用されることが好ましいとしても、本発明が他の種類の暗号解決策によって具現化され得ることを当業者は理解する。

【0026】

図1は、通信ネットワーク112と接続された多数の通信関係者を含むシステム100を示す。例えばパーソナル・コンピュータ等の第1ユーザ・ユニット102はユーザ103に、銀行、小売店、或は、その類であり得るビジネス・サービス104へのアクセスを提供するように構成されている。第2ユーザ105は、より直接的な個人的接触によって、例えば、ビジネス・サービス104を制御できる人員を有する銀行オフィス或は小売店等のある箇所に存在することによって、そのビジネス・サービス104へのアクセスを有する。第3ユーザ119は、移動電話等の移動局118を介して、ネットワーク・ブリッジ114を通じて携帯電話ネットワーク116によってそのビジネス・サービス104が接続されている通信ネットワーク112と通信するように構成されている。

【0027】

移動端末を用いる代替方法は、例えば第1ユーザ103等のユーザがビジネス・サービスへのログオンの承認のために携帯電話を用いることであり得る。換言すれば、ユーザはパーソナル・コンピュータの形態のユーザ端末を利用して、ビジネス・サービスへのアクセスを要求して、該ビジネス・サービスと通信し、その後に、ユーザは携帯電話を用いて商取引を承認する。

【0028】

ビジネス・サービス104は、コンピュータ内において、複数のソフトウェア・コンポーネントの形態で好ましくは具現化され、そしてそれは商取引を実行すべくユーザから要求を受信するタスクを有し、その商取引を実行するか或はその実行の少なくとも制御のための機能が具備されている。図2におけるフローチャートを参照してより密接に記載されるように、ビジネス・サービス104には承認サービス106と情報の交換を為す機能が更に具備されている。

【0029】

承認サービス106は通信ネットワーク112と接続されている。コンピュータ内におけるソフトウェアによって好ましくは具現化されもするこの承認サービス106は、図2におけるフローチャートを参照してより密接に記載されるように、情報やユーザ及びビジネス・サービスの間の情報伝達を処理するタスクを有する。

【0030】

承認サービスの代替実施例が暗示することは、それがビジネス・サービスの一部を実行することである。

【0031】

1つ或は幾つかのコンピュータ内おけるソフトウェア・コンポーネントの形態で具現化される、第1カタログ・サービス108及び第2カタログ・サービス110もまた通信ネットワーク112と接続されている。これらカタログ・サービス108,110はユーザ及び承認サービス106にデータを提供する主機能を有する。その最も簡潔な実施例において、第1カタログ・サービス108は、ビジネス・サービスを使用すべく権限が付与されているユーザに関する識別情報から成るリスト或はデータベースを備える。その最も簡潔な実施例における第2カタログ・サービス110は、ユーザ及びサービス・プロバイダに属する公開証明書から成るリストの形態での情報を備える。これらカタログ・サービスの使用は図2におけるフローチャートを参照してより密接に記載される。

【0032】

以下、本発明に従った方法が、図1、図2a、並びに、図2bにおけるフローチャートを参照して記載される。その状況として、即ち第1ユーザ103、第2ユーザ105、或は、第3ユーザ119の内の誰であろうがユーザは、ビジネス・サービス104と協力して商取引を実行するつもりである。ユーザが第1ユーザ102である場合、ビジネス・サービス104との通信は、ビジネス・サービス104と関連されたワールド・ワイド・ウェブ上のホームページ等のインターフェースを介して、好ましくはパーソナル・コンピュータ或はその類であるユーザ・ユニット102によって生ずる。ユーザが第2ユーザ105である場合、ビジネス・サービス104との通信は、例えば銀行オフィス或は小売店であるビジネス・サービスの施設との直接的な接触を介して生ずる。ユーザが第3ユーザ119である場合、ビジネス・サービス104との通信は、電話118、携帯電話システム116、並びに、ネットワーク・ブリッジ114を介して生ずる。

【0033】

不必要な詳細によって本発明を不明瞭することを回避すべく、より密接な記載、即ち通信が通信システム112内において相互に異なるユニットの間でどのようにして生ずるかの詳細が何等提供されない。当業者は、本発明を具現化する点に関して、メッセンジャ・サービス、通信プロトコル等々を選択する形態での行動の適合する進路を選択することになる。

【0034】

初期ステップ202でビジネス・サービス104は、ビジネス・サービス104と接触状態であり且つ商取引を実行したいユーザに対して彼自身を識別させることを要求する。ユーザはこの要求に遭遇して、識別情報の形態であるデータがユーザによってビジネス・サービス104に提供され、次いでそのビジネス・サービス104から承認サービス106まで送信される。適切には、識別情報は、ネーム、番号組み合わせ、並びに、署名から成るシーケンス等の少なくともユーザIDを含む。適切には、識別情報も、懸案である商取引を記述するキャラクタ・ストリングを含む。

【0035】

検査ステップ204で承認サービス106は、識別グループが第1カタログ・サービス108で利用可能である権限付与されたユーザに対する識別情報のカタログと符合させることによって、送信された識別情報がビジネス・サービス104を使用すべく権限付与されたユーザと対応するかを検査する。

【0036】

もし識別情報が承認されないか或はカタログ内に存しない場合、商取引は判定ステップ206で妨害され、承認サービス106が送信された識別情報がそのサービスを使用できない旨を返答する。発生した事象に関するメッセージがロギング・ステップ208でユーザ・アカウントの持ち主、或は、例えばビジネス・サービス若しくは承認サービスの持ち主に送信され得る。

【0037】

フェッチング・ステップ210で承認サービス106は、第2カタログ・サービス110から公開証明書をフェッチする。

【0038】

もし識別情報の公開証明書が存在せず、満了していれば、或は、もしキャンセル(撤回)されるか若しくは無効であれば、商取引は判定ステップ212で妨害される。ロギングは、ステップ206及びステップ208に関連して先に記載されたように、ここで実行され得る。

【0039】

検証文書は文書作成ステップ214で作成され、その文書はタイムスタンプ、一意のキャラクタ・ストリング、並びに、識別情報を含む。確かに、商取引に関する情報識別詳細もその検証文書内に含まれ得る。検証文書はユーザの公開証明書によって暗号化されて、そのユーザのみがそれを解読でき、次いでそれが承認サービス106の秘密キーで署名される。

【0040】

検証文書は、次いで、送信ステップ216でユーザに送信される。この送信は、Eメール、インスタント・メッセンジャ・サービス、或は、メッセージを送信可能である他の何等かのメッセンジャ・サービス等の適切に選択されたメッセンジャ・サービスによって実行される。

【0041】

フェッチング・ステップ218でユーザは、第2カタログ・サービス110から承認サービス106の公開証明書をフェッチする。

【0042】

もし識別サービス106の公開証明書が存せず、満了していれば、或は、もしキャンセル(撤回)されるか若しくは無効であれば、その商取引は判定ステップ220で妨害される。

【0043】

解読ステップ222でユーザは、署名と承認サービス106の公開証明書とによって当該ユーザが制御した際に彼の秘密キーによって検証文書を解読し、そのサービスはユーザによって知られており且つ信頼されている。

【0044】

判定ステップ224でユーザは、承認サービス106へのアクセスを承認或は否定すべく選択するか、或は、該ユーザがそのサービスへのアクセスを否定するのと同一の方式で解釈されることになる返事を送信しないように選択する。ここでユーザ自身はその商取引を妨害すべく選択することができる。

【0045】

処理ステップ226でユーザは、承認或は否定についての情報を検証文書内に追加し、それを承認サービス106の公開証明書で暗号化して、その文書に彼の秘密キーで署名する。

【0046】

次いで検証された文書は、判定ステップ224に依存しての、認証及び権限付与、或は、否定のように、送信ステップ228において承認サービス106に戻るように送信される。

【0047】

フェッチング・ステップ230で承認サービス106は、第2カタログ・サービス110から識別情報の公開証明書をフェッチする。

【0048】

もしその公開証明書が存せず、満了していれば、或は、もしキャンセル(撤回)されるか若しくは無効であれば、商取引は判定ステップ232で妨害される。

【0049】

処理ステップ234において、署名は識別情報と関連されたディジタル証明書に関して認証され、その後、その内容が承認サービス106の秘密キーによって解読されて、権限付与データがユーザによって認証された文書から読み取られる。

【0050】

もし承認サービス106に戻されるように送信された検証された文書が否定を含めば、判定ステップ236においての商取引は妨害されることになる。

【0051】

もし承認サービス106に戻されるように送信された検証された文書が承認を含むと共に、結果としてユーザが認証され且つ商取引が承認されれば、そのサービスへのアクセスが許諾ステップ238で承諾され、それは単純な実施例において、ビジネス・サービス104への署名或はメッセージの送信を含む。

【0052】

ユーザは自信のパーソナル・キーを暗号化し、それは秘密保持されるべきであり、例えば、パスワードによって、ユーザの携帯電話、コンピュータ、或は、その類に格納されて、秘密キーが使用され得るべく認証を要求し、それはそのキーも保護されることを意味する。

【0053】

ユーザ及び承認サービス106の間での情報の送信の際にメッセンジャ・サービスを用いる場合、認証は証明書によって好ましくは実行されるが、これは本発明の範囲外である。

【0054】

以下に、図1及び図3を参照して、例えば、ユーザが図2a及び図2bに記載された方法に従って承認サービスと通信する際に彼自身のコンピュータ或はモバイル通信ユニット内で実行される方法の説明が続けられる。以下に説明される方法は、それ故に、システムの他の部分と協力して動作するクライアント方法として名付けられ、それは権限付与及び認証の疑問をユーザに提示してその疑問への答えを戻すように送信するタスクを有する。

【0055】

「ユーザ」によって意味されることは、例えば、物理的な人間、法人、別のシステム或はサービス、若しくは、受信された情報に基づき判定を下す能力を具備する別のエンティティである。

【0056】

反復ステップ302においてメッセージは、通信インターフェースによって受信され、該通信インターフェースとクライアントが電子的或はその他の方式で接続されている。

【0057】

解釈ステップ304でメッセージ内の情報は、ユーザの通信ユニット或はコンピュータに対して通用するフォーマットに解釈される。

【0058】

制御ステップ306で、メッセージが署名され且つその署名がそのメッセージを送信したと予想されるものによって発せられるように制御される。この制御は公開証明書に対する署名を検査することによって或はその署名の認識によって実行される。

【0059】

解読ステップ308でメッセージの内容は、ユーザの秘密ディジタル・キーを用いることによって解読される。そのメッセージの内容は、商取引/ロギング/投票/認証の疑問に関するメッセージ、その疑問への許諾され/可能性ある返答、商取引ID等々の内の1つ或は幾つかであり、そしてまた任意選択的な余剰情報である。

【0060】

提示ステップ310で、ユーザの権限付与の方法が提示され、例えば、メッセージに適合するように提示され、その方法はユーザがその提示された権限付与方法に返答することを要求することを含む。

【0061】

返答ステップ312でユーザは、可能であれば商取引ID及び/或は他の情報と一緒に、新メッセージ内に返答を付加することによって返答代替案の内の1つを提供する。

【0062】

暗号化ステップ314で、メッセージは、(オリジナルの受信者の)受信者のID関連証明書によって、或は、別の暗号によって暗号化される。

【0063】

署名ステップ316で暗号化されたメッセージは、ユーザの秘密キーによって、或は、別の暗号によって署名される。

【0064】

送信ステップ318で署名され暗号化されたメッセージは、ユーザが接続する選択的な通信インターフェースを介して為された権限付与或は認証疑問への返答としてオリジナルの送信者に送信される。

【0065】

留意されることは、ユーザは自信のパーソナル・キーを暗号化し、それは秘密保持されるべきであり、例えば、パスワードによって、ユーザの携帯電話、コンピュータ、或は、その類に格納されて、秘密キーが使用され得るべく認証を要求するように為し、それはそのキーが保護されることを意味する。メッセージ・サービスを用いる認証は、例えば、証明書によって実行され得る。しかしながらこれは本発明の範囲外である。

【図面の簡単な説明】

【0066】

【図1】本発明が具現化されているディジタル通信システムを概略的に示している。

【図2a】本発明に従った承認サービスにおける方法を図示するフローチャートである。

【図2b】本発明に従った承認サービスにおける方法を図示するフローチャートである。

【図3】本発明に従ったクライアントにおける方法を図示するフローチャートである。

【符号の説明】

【0067】

102 第1ユーザ・ユニット 103 第1ユーザ

104 ビジネス・サービス 105 第2ユーザ

106 承認サービス 108 第1カタログ・サービス

110 第2カタログ・サービス 112 通信ネットワーク

114 ネットワーク・ブリッジ 116 携帯電話ネットワーク

119 第3ユーザ 118 携帯電話システム

【特許請求の範囲】

【請求項1】

電子商取引の確保のための承認サービスにおける方法であって、

少なくとも1つのユーザ・エンティティと1つのビジネス・サービスとに関連された商取引を承認する要求の受信と、

前記ビジネス・サービスを使用すべくユーザIDの権限付与の検査と、

前記ビジネス・サービスについての少なくとも1つの情報を含む暗号化されて署名された検証文書の前記ユーザIDとの交換と、

前記検証文書の内容に依存しての前記ビジネス・サービスの承認と、を含む方法。

【請求項2】

前記ユーザIDの権限付与の検査が該ユーザIDに関する識別情報の受信を含み、

前記検証文書の交換が、前記ユーザIDと関連された公開証明書のフェッチング、前記認証文書の作成、前記ユーザIDの前記公開証明書による前記検証文書の暗号化、前記承認サービスの秘密キーによる前記検証文書の署名、前記検証文書の前記ユーザIDへの送信、並びに、前記ユーザIDからの前記検証文書の受信を含んでおり、

前記ユーザIDからの前記検証文書の受信後に、前記ユーザIDの前記公開証明書のフェッチングを為し、前記ユーザIDの前記署名の検証を為し、前記検証文書の内容の解釈が追従される、前記ユーザ・サービスの前記秘密キーによる前記検証文書の解読することから成る請求項1に記載の方法。

【請求項3】

前記ユーザに関する前記検証情報が識別情報から成るリスト内で利用可能である請求項1或は2に記載の方法。

【請求項4】

前記証明書がリスト内で利用可能である請求項1乃至3の内の何れか一項に記載の方法。

【請求項5】

前記ユーザIDの前記権限付与の制御が、前記承認サービスと、識別情報から成る前記リストを含む第1カタログ・サービスとの間の通信を含み、

前記証明書の前記フェッチングが、前記承認サービスと、証明書から成る前記リストを含む第2カタログ・サービスとの間の通信を含む請求項3或は4に記載の方法。

【請求項6】

前記承認サービスが前記ビジネス・サービスの一部である請求項1乃至5の内の何れか一項に記載の方法。

【請求項7】

請求項1乃至6の内の何れか一項に記載の方法をコンピュータに実行させる命令を含むコンピュータ・プログラム。

【請求項8】

電子商取引の確保のためのユーザIDユニットにおける方法であって、

商取引についての少なくとも情報を含む暗号化されて署名された検証文書の承認サービスと交換することと、

前記検証文書の内容に応じて、権限付与データを提供し、その意味が、前記承認サービスに前記承認前記商取引を承認させることが意図されていることである、

を含む電子商取引の確保のためのユーザIDユニットにおける方法。

【請求項9】

請求項8に記載の方法をコンピュータに実行させる命令を含むコンピュータ・プログラム。

【請求項1】

電子商取引の確保のための承認サービスにおける方法であって、

少なくとも1つのユーザ・エンティティと1つのビジネス・サービスとに関連された商取引を承認する要求の受信と、

前記ビジネス・サービスを使用すべくユーザIDの権限付与の検査と、

前記ビジネス・サービスについての少なくとも1つの情報を含む暗号化されて署名された検証文書の前記ユーザIDとの交換と、

前記検証文書の内容に依存しての前記ビジネス・サービスの承認と、を含む方法。

【請求項2】

前記ユーザIDの権限付与の検査が該ユーザIDに関する識別情報の受信を含み、

前記検証文書の交換が、前記ユーザIDと関連された公開証明書のフェッチング、前記認証文書の作成、前記ユーザIDの前記公開証明書による前記検証文書の暗号化、前記承認サービスの秘密キーによる前記検証文書の署名、前記検証文書の前記ユーザIDへの送信、並びに、前記ユーザIDからの前記検証文書の受信を含んでおり、

前記ユーザIDからの前記検証文書の受信後に、前記ユーザIDの前記公開証明書のフェッチングを為し、前記ユーザIDの前記署名の検証を為し、前記検証文書の内容の解釈が追従される、前記ユーザ・サービスの前記秘密キーによる前記検証文書の解読することから成る請求項1に記載の方法。

【請求項3】

前記ユーザに関する前記検証情報が識別情報から成るリスト内で利用可能である請求項1或は2に記載の方法。

【請求項4】

前記証明書がリスト内で利用可能である請求項1乃至3の内の何れか一項に記載の方法。

【請求項5】

前記ユーザIDの前記権限付与の制御が、前記承認サービスと、識別情報から成る前記リストを含む第1カタログ・サービスとの間の通信を含み、

前記証明書の前記フェッチングが、前記承認サービスと、証明書から成る前記リストを含む第2カタログ・サービスとの間の通信を含む請求項3或は4に記載の方法。

【請求項6】

前記承認サービスが前記ビジネス・サービスの一部である請求項1乃至5の内の何れか一項に記載の方法。

【請求項7】

請求項1乃至6の内の何れか一項に記載の方法をコンピュータに実行させる命令を含むコンピュータ・プログラム。

【請求項8】

電子商取引の確保のためのユーザIDユニットにおける方法であって、

商取引についての少なくとも情報を含む暗号化されて署名された検証文書の承認サービスと交換することと、

前記検証文書の内容に応じて、権限付与データを提供し、その意味が、前記承認サービスに前記承認前記商取引を承認させることが意図されていることである、

を含む電子商取引の確保のためのユーザIDユニットにおける方法。

【請求項9】

請求項8に記載の方法をコンピュータに実行させる命令を含むコンピュータ・プログラム。

【図1】

【図2a】

【図2b】

【図3】

【図2a】

【図2b】

【図3】

【公表番号】特表2008−502045(P2008−502045A)

【公表日】平成20年1月24日(2008.1.24)

【国際特許分類】

【出願番号】特願2007−514994(P2007−514994)

【出願日】平成17年6月2日(2005.6.2)

【国際出願番号】PCT/SE2005/000851

【国際公開番号】WO2005/119399

【国際公開日】平成17年12月15日(2005.12.15)

【出願人】(507344830)ユビクォ−セキュリティ アクチェボラーグ (1)

【Fターム(参考)】

【公表日】平成20年1月24日(2008.1.24)

【国際特許分類】

【出願日】平成17年6月2日(2005.6.2)

【国際出願番号】PCT/SE2005/000851

【国際公開番号】WO2005/119399

【国際公開日】平成17年12月15日(2005.12.15)

【出願人】(507344830)ユビクォ−セキュリティ アクチェボラーグ (1)

【Fターム(参考)】

[ Back to top ]