電子署名システム、認証補助サーバおよびICカード、並びに電子署名方法

【課題】 利用者の意図しない文書に電子署名が行われることを防止するのに好適な電子署名システムを提供する。

【解決手段】 認証補助サーバ100は、利用者端末200から受信した文書に基づいてハッシュを生成し、生成したハッシュおよび認証補助サーバ100の秘密鍵に基づいて電子署名を生成し、生成した電子署名およびハッシュを利用者端末200に送信する。利用者端末200は、認証補助サーバ100に文書を送信し、認証補助サーバ100から受信した電子署名およびハッシュをICカード250に送信する。ICカード250は、利用者端末200から受信した電子署名およびハッシュ、並びに認証補助サーバ100の公開鍵に基づいてハッシュの真正性を検証し、検証が成功したときにのみ、ハッシュおよびICカード250の秘密鍵に基づいて電子署名を生成する。

【解決手段】 認証補助サーバ100は、利用者端末200から受信した文書に基づいてハッシュを生成し、生成したハッシュおよび認証補助サーバ100の秘密鍵に基づいて電子署名を生成し、生成した電子署名およびハッシュを利用者端末200に送信する。利用者端末200は、認証補助サーバ100に文書を送信し、認証補助サーバ100から受信した電子署名およびハッシュをICカード250に送信する。ICカード250は、利用者端末200から受信した電子署名およびハッシュ、並びに認証補助サーバ100の公開鍵に基づいてハッシュの真正性を検証し、検証が成功したときにのみ、ハッシュおよびICカード250の秘密鍵に基づいて電子署名を生成する。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、電子署名を行うシステムおよび方法、並びにそれらに適用されるサーバおよびICカードに係り、特に、利用者の意図しない文書に電子署名が行われることを防止するのに好適な電子署名システム、認証補助サーバおよびICカード、並びに電子署名方法に関する。

【背景技術】

【0002】

図7は、ICカードを利用した電子署名について従来の実施手順を示すフローチャートである。

【0003】

従来、ICカードを利用して文書に電子署名を付加する技術としては、図7に示すように、利用者端末またはサーバのソフトウェアが署名対象文書のハッシュ情報(以下、単にハッシュと略記する。)を生成し、そのハッシュをICカードに送信し、ICカードが自身の保持する秘密鍵を利用してそのハッシュに対する署名演算を行うことにより電子署名を行う技術が知られている。

【0004】

また、ICカードを利用した電子署名のその他の技術としては、例えば、非特許文献1記載の技術が知られている。特許文献1記載の技術は、利用者端末が保持する署名対象文書をICカードに送信し、ICカードが署名対象文書に対して署名演算を行うことにより電子署名を行うものである。

【非特許文献1】“電子署名の概要”、[online]、愛知県、[平成20年12月1日検索]、インターネット<URL:http://www.pref.aichi.jp/joho/jpki/pki.html>

【発明の開示】

【発明が解決しようとする課題】

【0005】

ICカードを利用した電子署名においては、PC等の利用者端末が利用されるケースが多いが、PC等は、ウィルスや悪意を持った者の攻撃を受けやすいため、利用者端末のソフトウェアやデバイスドライバを不正に改ざんされる可能性がある。具体的には、利用者端末において、ハッシュを送信するソフトウェアや、ハッシュを送信するソフトウェアとICカードとの間に介在するデバイスドライバが不正に改ざんされる場合である。このような場合、署名対象文書のハッシュに代えて利用者の意図しない文書のハッシュがICカードに送信されることにより、利用者の意図しない文書に電子署名が付加されることが想定される。

【0006】

したがって、上記従来の技術および非特許文献1の技術にあってはいずれも、悪意を持った者がPC等の脆弱性を利用し、利用者の電子署名が付加された「利用者の意図しない文書」を入手できる可能性があった。

【0007】

そこで、本発明は、このような従来の技術の有する未解決の課題に着目してなされたものであって、利用者の意図しない文書に電子署名が行われることを防止するのに好適な電子署名システム、認証補助サーバおよびICカード、並びに電子署名方法を提供することを目的としている。

【課題を解決するための手段】

【0008】

〔発明1〕 上記目的を達成するために、発明1の電子署名システムは、文書の電子署名を行うICカードと、前記ICカードが接続された利用者端末と、前記ICカードによる認証を補助する認証補助サーバとを備える電子署名システムであって、前記認証補助サーバは、前記利用者端末から文書を受信する文書受信手段と、前記文書受信手段で受信した文書に基づいて、当該文書の内容に基づくハッシュ情報を生成するハッシュ情報生成手段と、前記ハッシュ情報生成手段で生成したハッシュ情報および当該認証補助サーバの秘密鍵に基づいて電子署名を生成する第1電子署名生成手段と、前記第1電子署名生成手段で生成した電子署名および前記ハッシュ情報生成手段で生成したハッシュ情報を前記利用者端末に送信する第1電子署名送信手段とを有し、前記利用者端末は、前記認証補助サーバに文書を送信する文書送信手段と、前記電子署名および前記ハッシュ情報を前記認証補助サーバから受信する第1電子署名受信手段と、前記第1電子署名受信手段で受信した電子署名およびハッシュ情報を前記ICカードに送信する第2電子署名送信手段とを有し、前記ICカードは、前記電子署名および前記ハッシュ情報を前記利用者端末から受信する第2電子署名受信手段と、前記第2電子署名受信手段で受信した電子署名およびハッシュ情報、並びに前記秘密鍵に対応する前記認証補助サーバの公開鍵に基づいて、当該ハッシュ情報が前記認証補助サーバで生成されたものであるか否かを検証する電子署名検証手段と、前記電子署名検証手段で検証が成功したことを含む所定の認証条件が成立したときにのみ、前記ハッシュ情報および当該ICカードの秘密鍵に基づいて電子署名を生成する第2電子署名生成手段とを有する。

【0009】

〔発明2〕 さらに、発明2の電子署名システムは、発明1の電子署名システムにおいて、前記認証補助サーバは、さらに、前記文書受信手段で受信した文書を、前記利用者端末の利用者が利用する他の利用者端末に送信し、当該文書の内容の確認を要求する内容確認要求手段と、電子署名の生成要求を受信する生成要求受信手段とを有し、前記第1電子署名生成手段は、前記生成要求受信手段で前記生成要求を受信したときに前記電子署名の生成を行う。

【0010】

〔発明3〕 一方、上記目的を達成するために、発明3の認証補助サーバは、発明1の電子署名システムに適用される認証補助サーバであって、前記文書受信手段、前記ハッシュ情報生成手段、前記第1電子署名生成手段および前記第1電子署名送信手段を備える。

【0011】

〔発明4〕 一方、上記目的を達成するために、発明4のICカードは、発明1の電子署名システムに適用されるICカードであって、前記第2電子署名受信手段、前記電子署名検証手段および前記第2電子署名生成手段を備える。

【0012】

〔発明5〕 一方、上記目的を達成するために、発明5の電子署名方法は、文書の電子署名を行うICカードと、前記ICカードが接続された利用者端末と、前記ICカードによる認証を補助する認証補助サーバとを利用して電子署名を行う電子署名方法であって、前記利用者端末に対しては、前記認証補助サーバに文書を送信する文書送信ステップを含み、前記認証補助サーバに対しては、前記利用者端末から文書を受信する文書受信ステップと、前記文書受信ステップで受信した文書に基づいて、当該文書の内容に基づくハッシュ情報を生成するハッシュ情報生成ステップと、前記ハッシュ情報生成ステップで生成したハッシュ情報および当該認証補助サーバの秘密鍵に基づいて電子署名を生成する第1電子署名生成ステップと、前記第1電子署名生成ステップで生成した電子署名および前記ハッシュ情報生成ステップで生成したハッシュ情報を前記利用者端末に送信する第1電子署名送信ステップとを含み、前記利用者端末に対しては、さらに、前記電子署名および前記ハッシュ情報を前記認証補助サーバから受信する第1電子署名受信ステップと、前記第1電子署名受信ステップで受信した電子署名およびハッシュ情報を前記ICカードに送信する第2電子署名送信ステップとを含み、前記ICカードに対しては、前記電子署名および前記ハッシュ情報を前記利用者端末から受信する第2電子署名受信ステップと、前記第2電子署名受信ステップで受信した電子署名およびハッシュ情報、並びに前記秘密鍵に対応する前記認証補助サーバの公開鍵に基づいて、当該ハッシュ情報が前記認証補助サーバで生成されたものであるか否かを検証する電子署名検証ステップと、前記電子署名検証ステップで検証が成功したことを含む所定の認証条件が成立したときにのみ、前記ハッシュ情報および当該ICカードの秘密鍵に基づいて電子署名を生成する第2電子署名生成ステップとを含む。

【発明の効果】

【0013】

以上説明したように、発明1の電子署名システムによれば、ハッシュ情報に対する認証補助サーバの電子署名をICカードで検証し、所定の認証条件が成立したときにのみ電子署名が生成されるので、ハッシュ情報がICカードに送信される途中で不正に改ざんされた場合に、ICカードで電子署名が生成されることを防止できる。したがって、従来に比して、利用者の意図しない文書に電子署名が行われる可能性を低減することができるという効果が得られる。

【0014】

さらに、発明2の電子署名システムによれば、認証補助サーバで受信した文書の内容を、利用者端末ではなく、利用者の他の利用者端末で確認させることにより、例えば、不正に改ざんされた利用者端末のソフトウェアが、認証補助サーバに送信した文書とは異なる内容を提示し利用者を欺くことを防止できる。したがって、利用者の意図しない文書に電子署名が行われる可能性をさらに低減することができるという効果が得られる。

【0015】

一方、発明3の認証補助サーバ、発明4のICカード、または発明5の電子署名方法によれば、発明1の電子署名システムと同等の効果が得られる。

【発明を実施するための最良の形態】

【0016】

以下、本発明の実施の形態を図面を参照しながら説明する。図1ないし図6は、本発明に係る電子署名システム、認証補助サーバおよびICカード、並びに電子署名方法の実施の形態を示す図である。

【0017】

まず、本発明を適用する電子署名システムの機能概要を説明する。

【0018】

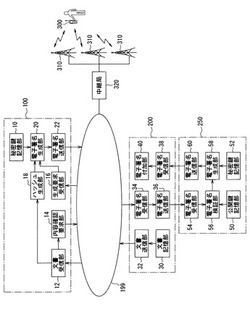

図1は、電子署名システムの機能概要を示す機能ブロック図である。

【0019】

電子署名システムは、図1に示すように、利用者の利用に供する利用者端末200と、文書の電子署名を行うICカード250と、ICカード250による認証を補助する認証補助サーバ100とを有して構成されている。

【0020】

認証補助サーバ100および利用者端末200は、インターネット等のネットワーク199を介して接続されている。また、ICカード250は、カードリーダ等を介して利用者端末200に接続されている。

【0021】

ネットワーク199には、さらに、ネットワーク199との通信を中継する中継局320が接続されている。中継局320には、利用者端末200の利用者が利用する携帯端末300と無線通信を行う複数の基地局310が接続されている。

【0022】

認証補助サーバ100は、認証補助サーバ100の秘密鍵を記憶する秘密鍵記憶部10と、利用者端末200から文書を受信する文書受信部12と、文書受信部12で受信した文書の内容確認を携帯端末300に対して要求する内容確認要求部14と、携帯端末300から電子署名の生成要求を受信する生成要求受信部16とを有して構成されている。

【0023】

認証補助サーバ100は、さらに、文書受信部12で受信した文書のハッシュを生成するハッシュ生成部18と、生成要求受信部16で生成要求を受信したときに、ハッシュ生成部18で生成したハッシュおよび秘密鍵記憶部10の秘密鍵に基づいて電子署名を生成する電子署名生成部20と、電子署名生成部20で生成した電子署名およびハッシュ生成部18で生成したハッシュを利用者端末200に送信する電子署名送信部22とを有して構成されている。

【0024】

なお、認証補助サーバ100は、セキュリティの高い環境で管理され、その動作は十分信頼できるものである。

【0025】

利用者端末200は、署名対象となる文書を記憶する文書記憶部30と、文書記憶部30の文書を認証補助サーバ100に送信する文書送信部32とを有して構成されている。ここで、文書としては、例えば、テキストデータ、画像データ、動画データ、音声データ、プログラム、その他電子化されたデータを含むものとする。

【0026】

利用者端末200は、さらに、認証補助サーバ100から電子署名およびハッシュを受信する電子署名受信部34と、電子署名受信部34で受信した電子署名およびハッシュをICカード250に送信する電子署名送信部36と、ICカード250から電子署名を受信する電子署名受信部38と、電子署名受信部38で受信した電子署名を文書に付加する電子署名付加部40とを有して構成されている。

【0027】

ICカード250は、認証補助サーバ100の公開鍵を記憶する公開鍵記憶部50と、ICカード250の秘密鍵(利用者の秘密鍵)を記憶する秘密鍵記憶部52と、利用者端末200から電子署名およびハッシュを受信する電子署名受信部54と、電子署名受信部54で受信した電子署名および公開鍵記憶部50の公開鍵に基づいてハッシュの真正性を検証する電子署名検証部56とを有して構成されている。

【0028】

ICカード250は、さらに、電子署名検証部56で検証が成功したときにのみ、電子署名受信部54で受信したハッシュおよび秘密鍵記憶部52の秘密鍵に基づいて電子署名を生成する電子署名生成部58と、電子署名生成部58で生成した電子署名を利用者端末200に送信する電子署名送信部60とを有して構成されている。

【0029】

次に、認証補助サーバ100の構成を説明する。

【0030】

図2は、認証補助サーバ100のハードウェア構成を示すブロック図である。

【0031】

認証補助サーバ100は、図2に示すように、制御プログラムに基づいて演算およびシステム全体を制御するCPU70と、所定領域にあらかじめCPU70の制御プログラム等を格納しているROM72と、ROM72等から読み出したデータやCPU70の演算過程で必要な演算結果を格納するためのRAM74と、外部装置に対してデータの入出力を媒介するI/F78とで構成されており、これらは、データを転送するための信号線であるバス79で相互にかつデータ授受可能に接続されている。

【0032】

I/F78には、外部装置として、ヒューマンインターフェースとしてデータの入力が可能なキーボードやマウス等からなる入力装置80と、データやテーブル等をファイルとして格納する記憶装置82と、画像信号に基づいて画面を表示する表示装置84と、ネットワーク199に接続するための信号線とが接続されている。ここで、記憶装置82は、秘密鍵記憶部10として構成される。

【0033】

CPU70は、マイクロプロセッシングユニット等からなり、ROM72の所定領域に格納されている所定のプログラムを起動させ、そのプログラムに従って、図3のフローチャートに示す認証補助処理を実行する。

【0034】

図3は、認証補助処理を示すフローチャートである。

【0035】

認証補助処理は、CPU70において実行されると、図3に示すように、まず、ステップS100に移行する。

【0036】

ステップS100では、利用者端末200から文書を受信したか否かを判定し、文書を受信したと判定したとき(Yes)は、ステップS102に移行するが、そうでないと判定したとき(No)は、文書を受信するまでステップS100で待機する。

【0037】

ステップS102では、受信した文書を携帯端末300に送信し、その文書の内容の確認を要求し、ステップS104に移行して、携帯端末300から生成要求を受信したか否かを判定し、生成要求を受信したと判定したとき(Yes)は、ステップS106に移行する。

【0038】

ステップS106では、受信した文書に基づいて、公知のハッシュ関数によりその文書のハッシュを生成し、ステップS108に移行して、認証補助サーバ100の秘密鍵を記憶装置82から読み出し、生成したハッシュおよび読み出した秘密鍵に基づいて電子署名を生成する。具体的に、この電子署名は、公知の公開鍵暗号方式により、ハッシュに対して秘密鍵で署名演算を行うことにより生成することができる。

【0039】

次いで、ステップS110に移行して、生成した電子署名およびハッシュを利用者端末200に送信し、一連の処理を終了して元の処理に復帰させる。

【0040】

一方、ステップS104で、生成要求を受信しないと判定したとき(No)は、ステップS112に移行して、携帯端末300に対して内容確認を要求してから所定時間が経過(タイムアウト)したか否かを判定し、タイムアウトしたと判定したとき(Yes)は、一連の処理を終了して元の処理に復帰させる。

【0041】

一方、ステップS112で、タイムアウトしていないと判定したとき(No)は、ステップS104に移行する。

【0042】

次に、利用者端末200の構成を説明する。

【0043】

利用者端末200は、認証補助サーバ100と同様に、CPU、ROM、RAMおよびI/Fをバス接続して構成されており、I/Fには、入力装置、記憶装置、表示装置およびネットワーク199に接続するための信号線が接続されている。ここで、記憶装置は、文書記憶部30として構成される。

【0044】

CPUは、ROMの所定領域に格納されている所定のプログラムを起動させ、そのプログラムに従って、図4のフローチャートに示す電子署名要求処理を実行する。

【0045】

図4は、電子署名要求処理を示すフローチャートである。

【0046】

電子署名要求処理は、ICカード250に対して電子署名の生成を要求する処理であって、CPUにおいて実行されると、図4に示すように、まず、ステップS200に移行する。

【0047】

ステップS200では、署名対象となる文書を記憶装置から読み出し、ステップS202に移行して、読み出した文書を認証補助サーバ100に送信し、ステップS204に移行する。

【0048】

ステップS204では、電子署名およびハッシュを認証補助サーバ100から受信したか否かを判定し、電子署名およびハッシュを受信したと判定したとき(Yes)は、ステップS206に移行するが、そうでないと判定したとき(No)は、電子署名およびハッシュを受信するまでステップS204で待機する。

【0049】

ステップS206では、受信した電子署名およびハッシュをICカード250に送信し、ステップS208に移行する。

【0050】

ステップS208では、ICカード250から電子署名を受信したか否かを判定し、電子署名を受信したと判定したとき(Yes)は、ステップS210に移行するが、そうでないと判定したとき(No)は、電子署名を受信するまでステップS208で待機する。

【0051】

ステップS210では、受信した電子署名を、署名対象となる文書に付加し、一連の処理を終了して元の処理に復帰させる。

【0052】

次に、ICカード250の構成を説明する。

【0053】

ICカード250は、演算回路、メモリおよび通信回路からなるICチップを組み込んで構成されている。ここで、メモリは、公開鍵記憶部50および秘密鍵記憶部52として構成される。

【0054】

演算回路は、メモリの所定領域に格納されている所定のプログラムを起動させ、そのプログラムに従って、図5のフローチャートに示す電子署名生成処理を実行する。

【0055】

図5は、電子署名生成処理を示すフローチャートである。

【0056】

電子署名生成処理は、利用者端末200からの要求に応じて電子署名を生成する処理であって、演算回路において実行されると、図5に示すように、まず、ステップS300に移行する。

【0057】

ステップS300では、利用者端末200から電子署名およびハッシュを受信したか否かを判定し、電子署名およびハッシュを受信したと判定したとき(Yes)は、ステップS302に移行するが、そうでないと判定したとき(No)は、電子署名およびハッシュを受信するまでステップS300で待機する。

【0058】

ステップS302では、認証補助サーバ100の公開鍵をメモリから読み出し、受信した電子署名および読み出した公開鍵に基づいてハッシュを取得する。具体的に、このハッシュは、公知の公開鍵暗号方式により、電子署名に対して公開鍵で署名演算を行うことにより取得することができる。

【0059】

次いで、ステップS304に移行して、ステップS300で受信したハッシュと、ステップS302で取得したハッシュとが一致するか否かを判定し、それらが一致すると判定したとき(Yes)は、ステップS306に移行する。

【0060】

ステップS306では、ICカード250の秘密鍵をメモリから読み出し、受信したハッシュおよび読み出した秘密鍵に基づいて電子署名を生成する。具体的に、この電子署名は、ステップS108と同様に、公知の公開鍵暗号方式により、ハッシュに対して秘密鍵で署名演算を行うことにより生成することができる。

【0061】

次いで、ステップS308に移行して、生成した電子署名を利用者端末200に送信し、一連の処理を終了して元の処理に復帰させる。

【0062】

一方、ステップS304で、ハッシュが一致しないと判定したとき(No)は、一連の処理を終了して元の処理に復帰させる。

【0063】

次に、本実施の形態の動作を説明する。

【0064】

図6は、ICカード250を利用した電子署名について本実施の形態に係る実施手順を示すフローチャートである。

【0065】

まず、利用者は、利用者端末200において、図6に示すように、署名対象となる文書を作成し記憶装置82に保存する。利用者端末200では、文書が作成されると、ステップS200、S202を経て、記憶装置82の文書が読み出されて認証補助サーバ100に送信される。

【0066】

認証補助サーバ100では、文書を受信すると、ステップS102を経て、受信した文書が内容確認のため携帯端末300に送信される。

【0067】

携帯端末300では、文書を受信すると、受信した文書が表示され、その内容確認が利用者に対して要求される。これに対し、利用者は、表示された文書の内容が、自己の作成した文書の内容と合致することを確認した場合、携帯端末300において、電子署名を生成すべき要求を入力する。

【0068】

携帯端末300では、電子署名を生成すべき要求が入力されると、電子署名の生成要求が認証補助サーバ100に送信される。

【0069】

認証補助サーバ100では、生成要求を受信すると、ステップS106、S108を経て、受信した文書のハッシュが生成され、生成されたハッシュおよび認証補助サーバ100の秘密鍵に基づいて電子署名が生成される。そして、ステップS110を経て、生成された電子署名およびハッシュが利用者端末200に送信される。

【0070】

次に、利用者は、利用者端末200において、ICカード250をカードリーダ等に挿入し、PINコードを用いたPIN認証によりICカード250と接続を確立する。利用者端末200では、接続が確立された状態で電子署名およびハッシュを受信すると、ステップS206を経て、受信した電子署名およびハッシュがICカード250に送信される。

【0071】

ICカード250では、電子署名およびハッシュを受信すると、ステップS302を経て、受信した電子署名および認証補助サーバ100の公開鍵に基づいてハッシュが取得される。このとき、受信したハッシュと、取得されたハッシュとが一致すると、ステップS306を経て、受信したハッシュおよびICカード250の秘密鍵に基づいて電子署名が生成される。そして、ステップS308を経て、生成された電子署名が利用者端末200に送信される。

【0072】

利用者端末200では、電子署名を受信すると、ステップS210を経て、受信した電子署名が文書に付加される。電子署名を付加した文書は、記憶装置に格納されるか、必要に応じて他の端末に送信される。

【0073】

一方、ハッシュがICカード250に送信される途中で不正に改ざんされた場合、ICカード250では、受信したハッシュと、取得されたハッシュとが一致しないと判定されるので、電子署名は生成されない。

【0074】

このようにして、本実施の形態では、認証補助サーバ100は、利用者端末200から受信した文書に基づいてハッシュを生成し、生成したハッシュおよび認証補助サーバ100の秘密鍵に基づいて電子署名を生成し、生成した電子署名およびハッシュを利用者端末200に送信し、利用者端末200は、認証補助サーバ100に文書を送信し、認証補助サーバ100から受信した電子署名およびハッシュをICカード250に送信し、ICカード250は、利用者端末200から受信した電子署名およびハッシュ、並びに認証補助サーバ100の公開鍵に基づいてハッシュの真正性を検証し、検証が成功したときにのみ、ハッシュおよびICカード250の秘密鍵に基づいて電子署名を生成する。

【0075】

これにより、ハッシュに対する認証補助サーバ100の電子署名をICカード250で検証し、検証が成功したときにのみ電子署名が生成されるので、ハッシュがICカード250に送信される途中で不正に改ざんされた場合に、ICカード250で電子署名が生成されることを防止できる。したがって、従来に比して、利用者の意図しない文書に電子署名が行われる可能性を低減することができる。

【0076】

さらに、本実施の形態では、認証補助サーバ100は、受信した文書の内容確認を携帯端末300に対して要求し、携帯端末300から生成要求を受信したときに電子署名の生成を行う。

【0077】

これにより、認証補助サーバ100で受信した文書の内容を、利用者端末200ではなく、利用者の携帯端末300で確認させることにより、例えば、不正に改ざんされた利用者端末200のソフトウェアが、認証補助サーバ100に送信した文書とは異なる内容を提示し利用者を欺くことを防止できる。したがって、利用者の意図しない文書に電子署名が行われる可能性をさらに低減することができる。

【0078】

上記実施の形態において、携帯端末300は、発明2の他の利用者端末に対応し、文書受信部12は、発明1ないし3の文書受信手段に対応し、内容確認要求部14は、発明2の内容確認要求手段に対応し、生成要求受信部16は、発明2の生成要求受信手段に対応している。また、ハッシュ生成部18は、発明1または3のハッシュ情報生成手段に対応し、電子署名生成部20は、発明1ないし3の第1電子署名生成手段に対応し、電子署名送信部22は、発明1または3の第1電子署名送信手段に対応し、文書送信部32は、発明1の文書送信手段に対応している。

【0079】

また、上記実施の形態において、電子署名受信部34は、発明1の第1電子署名受信手段に対応し、電子署名送信部36は、発明1の第2電子署名送信手段に対応し、電子署名受信部54は、発明1または4の第2電子署名受信手段に対応し、電子署名検証部56は、発明1または4の電子署名検証手段に対応している。また、電子署名生成部58は、発明1または4の第2電子署名生成手段に対応し、ステップS100は、発明5の文書受信ステップに対応し、ステップS106は、発明5のハッシュ情報生成ステップに対応し、ステップS108は、発明5の第1電子署名生成ステップに対応している。

【0080】

また、上記実施の形態において、ステップS110は、発明5の第1電子署名送信ステップに対応し、ステップS202は、発明5の文書送信ステップに対応し、ステップS204は、発明5の第1電子署名受信ステップに対応し、ステップS206は、発明5の第2電子署名送信ステップに対応している。また、ステップS300は、発明5の第2電子署名受信ステップに対応し、ステップS302、S304は、発明5の電子署名検証ステップに対応し、ステップS306は、発明5の第2電子署名生成ステップに対応している。

【0081】

なお、上記実施の形態においては、電子署名の生成要求を携帯端末300から送信するように構成したが、これに限らず、利用者端末200から送信するように構成することもできる。

【0082】

また、上記実施の形態においては、文書の内容確認を行うために携帯端末300を用いたが、これに限らず、利用者端末200以外の端末であれば、利用者のFAX機、PCその他の端末を用いることもできる。

【0083】

また、上記実施の形態においては、文書の内容を証明する情報としてハッシュを用いたが、これに限らず、チェックサム、CRC(Cyclic Redundancy Check)の符号値、ハミング符号その他の誤り検出符号、または文書の内容を証明することができる情報であれば、これら以外の情報を用いることができる。

【0084】

また、上記実施の形態において、ICカード250は、検証が成功したときにのみ電子署名を生成するように構成したが、これに限らず、検証が成功したことに加え他の認証条件が成立したときに電子署名を生成するように構成することもできる。すなわち、電子署名を生成するための認証条件は、少なくとも検証が成功したことを含んでいればよい。

【0085】

また、上記実施の形態において、認証補助サーバ100は、利用者端末200にハッシュを送信するように構成したが、これに限らず、ハッシュに代えて、文書その他ハッシュの生成に必要な情報を送信し、利用者端末200またはICカード250は、その情報に基づいてハッシュを生成し、ICカード250は、生成したハッシュおよび電子署名に基づいて検証を行うように構成することもできる。

【図面の簡単な説明】

【0086】

【図1】電子署名システムの機能概要を示す機能ブロック図である。

【図2】認証補助サーバ100のハードウェア構成を示すブロック図である。

【図3】認証補助処理を示すフローチャートである。

【図4】電子署名要求処理を示すフローチャートである。

【図5】電子署名生成処理を示すフローチャートである。

【図6】ICカード250を利用した電子署名について本実施の形態に係る実施手順を示すフローチャートである。

【図7】ICカードを利用した電子署名について従来の実施手順を示すフローチャートである。

【符号の説明】

【0087】

100…認証補助サーバ、 200…利用者端末、 300…携帯端末、 310…基地局、 320…中継局、 10、52…秘密鍵記憶部、 12…文書受信部、 14…内容確認要求部、 16…生成要求受信部、 18…ハッシュ生成部、 20、58…電子署名生成部、 22、36、60…電子署名送信部、 30…文書記憶部、 32…文書送信部、 34、38、54…電子署名受信部、 40…電子署名付加部、 50…公開鍵記憶部、 56…電子署名検証部、 70…CPU、 72…ROM、 74…RAM、 78…I/F、 80…入力装置、 82…記憶装置、 84…表示装置、 199…ネットワーク

【技術分野】

【0001】

本発明は、電子署名を行うシステムおよび方法、並びにそれらに適用されるサーバおよびICカードに係り、特に、利用者の意図しない文書に電子署名が行われることを防止するのに好適な電子署名システム、認証補助サーバおよびICカード、並びに電子署名方法に関する。

【背景技術】

【0002】

図7は、ICカードを利用した電子署名について従来の実施手順を示すフローチャートである。

【0003】

従来、ICカードを利用して文書に電子署名を付加する技術としては、図7に示すように、利用者端末またはサーバのソフトウェアが署名対象文書のハッシュ情報(以下、単にハッシュと略記する。)を生成し、そのハッシュをICカードに送信し、ICカードが自身の保持する秘密鍵を利用してそのハッシュに対する署名演算を行うことにより電子署名を行う技術が知られている。

【0004】

また、ICカードを利用した電子署名のその他の技術としては、例えば、非特許文献1記載の技術が知られている。特許文献1記載の技術は、利用者端末が保持する署名対象文書をICカードに送信し、ICカードが署名対象文書に対して署名演算を行うことにより電子署名を行うものである。

【非特許文献1】“電子署名の概要”、[online]、愛知県、[平成20年12月1日検索]、インターネット<URL:http://www.pref.aichi.jp/joho/jpki/pki.html>

【発明の開示】

【発明が解決しようとする課題】

【0005】

ICカードを利用した電子署名においては、PC等の利用者端末が利用されるケースが多いが、PC等は、ウィルスや悪意を持った者の攻撃を受けやすいため、利用者端末のソフトウェアやデバイスドライバを不正に改ざんされる可能性がある。具体的には、利用者端末において、ハッシュを送信するソフトウェアや、ハッシュを送信するソフトウェアとICカードとの間に介在するデバイスドライバが不正に改ざんされる場合である。このような場合、署名対象文書のハッシュに代えて利用者の意図しない文書のハッシュがICカードに送信されることにより、利用者の意図しない文書に電子署名が付加されることが想定される。

【0006】

したがって、上記従来の技術および非特許文献1の技術にあってはいずれも、悪意を持った者がPC等の脆弱性を利用し、利用者の電子署名が付加された「利用者の意図しない文書」を入手できる可能性があった。

【0007】

そこで、本発明は、このような従来の技術の有する未解決の課題に着目してなされたものであって、利用者の意図しない文書に電子署名が行われることを防止するのに好適な電子署名システム、認証補助サーバおよびICカード、並びに電子署名方法を提供することを目的としている。

【課題を解決するための手段】

【0008】

〔発明1〕 上記目的を達成するために、発明1の電子署名システムは、文書の電子署名を行うICカードと、前記ICカードが接続された利用者端末と、前記ICカードによる認証を補助する認証補助サーバとを備える電子署名システムであって、前記認証補助サーバは、前記利用者端末から文書を受信する文書受信手段と、前記文書受信手段で受信した文書に基づいて、当該文書の内容に基づくハッシュ情報を生成するハッシュ情報生成手段と、前記ハッシュ情報生成手段で生成したハッシュ情報および当該認証補助サーバの秘密鍵に基づいて電子署名を生成する第1電子署名生成手段と、前記第1電子署名生成手段で生成した電子署名および前記ハッシュ情報生成手段で生成したハッシュ情報を前記利用者端末に送信する第1電子署名送信手段とを有し、前記利用者端末は、前記認証補助サーバに文書を送信する文書送信手段と、前記電子署名および前記ハッシュ情報を前記認証補助サーバから受信する第1電子署名受信手段と、前記第1電子署名受信手段で受信した電子署名およびハッシュ情報を前記ICカードに送信する第2電子署名送信手段とを有し、前記ICカードは、前記電子署名および前記ハッシュ情報を前記利用者端末から受信する第2電子署名受信手段と、前記第2電子署名受信手段で受信した電子署名およびハッシュ情報、並びに前記秘密鍵に対応する前記認証補助サーバの公開鍵に基づいて、当該ハッシュ情報が前記認証補助サーバで生成されたものであるか否かを検証する電子署名検証手段と、前記電子署名検証手段で検証が成功したことを含む所定の認証条件が成立したときにのみ、前記ハッシュ情報および当該ICカードの秘密鍵に基づいて電子署名を生成する第2電子署名生成手段とを有する。

【0009】

〔発明2〕 さらに、発明2の電子署名システムは、発明1の電子署名システムにおいて、前記認証補助サーバは、さらに、前記文書受信手段で受信した文書を、前記利用者端末の利用者が利用する他の利用者端末に送信し、当該文書の内容の確認を要求する内容確認要求手段と、電子署名の生成要求を受信する生成要求受信手段とを有し、前記第1電子署名生成手段は、前記生成要求受信手段で前記生成要求を受信したときに前記電子署名の生成を行う。

【0010】

〔発明3〕 一方、上記目的を達成するために、発明3の認証補助サーバは、発明1の電子署名システムに適用される認証補助サーバであって、前記文書受信手段、前記ハッシュ情報生成手段、前記第1電子署名生成手段および前記第1電子署名送信手段を備える。

【0011】

〔発明4〕 一方、上記目的を達成するために、発明4のICカードは、発明1の電子署名システムに適用されるICカードであって、前記第2電子署名受信手段、前記電子署名検証手段および前記第2電子署名生成手段を備える。

【0012】

〔発明5〕 一方、上記目的を達成するために、発明5の電子署名方法は、文書の電子署名を行うICカードと、前記ICカードが接続された利用者端末と、前記ICカードによる認証を補助する認証補助サーバとを利用して電子署名を行う電子署名方法であって、前記利用者端末に対しては、前記認証補助サーバに文書を送信する文書送信ステップを含み、前記認証補助サーバに対しては、前記利用者端末から文書を受信する文書受信ステップと、前記文書受信ステップで受信した文書に基づいて、当該文書の内容に基づくハッシュ情報を生成するハッシュ情報生成ステップと、前記ハッシュ情報生成ステップで生成したハッシュ情報および当該認証補助サーバの秘密鍵に基づいて電子署名を生成する第1電子署名生成ステップと、前記第1電子署名生成ステップで生成した電子署名および前記ハッシュ情報生成ステップで生成したハッシュ情報を前記利用者端末に送信する第1電子署名送信ステップとを含み、前記利用者端末に対しては、さらに、前記電子署名および前記ハッシュ情報を前記認証補助サーバから受信する第1電子署名受信ステップと、前記第1電子署名受信ステップで受信した電子署名およびハッシュ情報を前記ICカードに送信する第2電子署名送信ステップとを含み、前記ICカードに対しては、前記電子署名および前記ハッシュ情報を前記利用者端末から受信する第2電子署名受信ステップと、前記第2電子署名受信ステップで受信した電子署名およびハッシュ情報、並びに前記秘密鍵に対応する前記認証補助サーバの公開鍵に基づいて、当該ハッシュ情報が前記認証補助サーバで生成されたものであるか否かを検証する電子署名検証ステップと、前記電子署名検証ステップで検証が成功したことを含む所定の認証条件が成立したときにのみ、前記ハッシュ情報および当該ICカードの秘密鍵に基づいて電子署名を生成する第2電子署名生成ステップとを含む。

【発明の効果】

【0013】

以上説明したように、発明1の電子署名システムによれば、ハッシュ情報に対する認証補助サーバの電子署名をICカードで検証し、所定の認証条件が成立したときにのみ電子署名が生成されるので、ハッシュ情報がICカードに送信される途中で不正に改ざんされた場合に、ICカードで電子署名が生成されることを防止できる。したがって、従来に比して、利用者の意図しない文書に電子署名が行われる可能性を低減することができるという効果が得られる。

【0014】

さらに、発明2の電子署名システムによれば、認証補助サーバで受信した文書の内容を、利用者端末ではなく、利用者の他の利用者端末で確認させることにより、例えば、不正に改ざんされた利用者端末のソフトウェアが、認証補助サーバに送信した文書とは異なる内容を提示し利用者を欺くことを防止できる。したがって、利用者の意図しない文書に電子署名が行われる可能性をさらに低減することができるという効果が得られる。

【0015】

一方、発明3の認証補助サーバ、発明4のICカード、または発明5の電子署名方法によれば、発明1の電子署名システムと同等の効果が得られる。

【発明を実施するための最良の形態】

【0016】

以下、本発明の実施の形態を図面を参照しながら説明する。図1ないし図6は、本発明に係る電子署名システム、認証補助サーバおよびICカード、並びに電子署名方法の実施の形態を示す図である。

【0017】

まず、本発明を適用する電子署名システムの機能概要を説明する。

【0018】

図1は、電子署名システムの機能概要を示す機能ブロック図である。

【0019】

電子署名システムは、図1に示すように、利用者の利用に供する利用者端末200と、文書の電子署名を行うICカード250と、ICカード250による認証を補助する認証補助サーバ100とを有して構成されている。

【0020】

認証補助サーバ100および利用者端末200は、インターネット等のネットワーク199を介して接続されている。また、ICカード250は、カードリーダ等を介して利用者端末200に接続されている。

【0021】

ネットワーク199には、さらに、ネットワーク199との通信を中継する中継局320が接続されている。中継局320には、利用者端末200の利用者が利用する携帯端末300と無線通信を行う複数の基地局310が接続されている。

【0022】

認証補助サーバ100は、認証補助サーバ100の秘密鍵を記憶する秘密鍵記憶部10と、利用者端末200から文書を受信する文書受信部12と、文書受信部12で受信した文書の内容確認を携帯端末300に対して要求する内容確認要求部14と、携帯端末300から電子署名の生成要求を受信する生成要求受信部16とを有して構成されている。

【0023】

認証補助サーバ100は、さらに、文書受信部12で受信した文書のハッシュを生成するハッシュ生成部18と、生成要求受信部16で生成要求を受信したときに、ハッシュ生成部18で生成したハッシュおよび秘密鍵記憶部10の秘密鍵に基づいて電子署名を生成する電子署名生成部20と、電子署名生成部20で生成した電子署名およびハッシュ生成部18で生成したハッシュを利用者端末200に送信する電子署名送信部22とを有して構成されている。

【0024】

なお、認証補助サーバ100は、セキュリティの高い環境で管理され、その動作は十分信頼できるものである。

【0025】

利用者端末200は、署名対象となる文書を記憶する文書記憶部30と、文書記憶部30の文書を認証補助サーバ100に送信する文書送信部32とを有して構成されている。ここで、文書としては、例えば、テキストデータ、画像データ、動画データ、音声データ、プログラム、その他電子化されたデータを含むものとする。

【0026】

利用者端末200は、さらに、認証補助サーバ100から電子署名およびハッシュを受信する電子署名受信部34と、電子署名受信部34で受信した電子署名およびハッシュをICカード250に送信する電子署名送信部36と、ICカード250から電子署名を受信する電子署名受信部38と、電子署名受信部38で受信した電子署名を文書に付加する電子署名付加部40とを有して構成されている。

【0027】

ICカード250は、認証補助サーバ100の公開鍵を記憶する公開鍵記憶部50と、ICカード250の秘密鍵(利用者の秘密鍵)を記憶する秘密鍵記憶部52と、利用者端末200から電子署名およびハッシュを受信する電子署名受信部54と、電子署名受信部54で受信した電子署名および公開鍵記憶部50の公開鍵に基づいてハッシュの真正性を検証する電子署名検証部56とを有して構成されている。

【0028】

ICカード250は、さらに、電子署名検証部56で検証が成功したときにのみ、電子署名受信部54で受信したハッシュおよび秘密鍵記憶部52の秘密鍵に基づいて電子署名を生成する電子署名生成部58と、電子署名生成部58で生成した電子署名を利用者端末200に送信する電子署名送信部60とを有して構成されている。

【0029】

次に、認証補助サーバ100の構成を説明する。

【0030】

図2は、認証補助サーバ100のハードウェア構成を示すブロック図である。

【0031】

認証補助サーバ100は、図2に示すように、制御プログラムに基づいて演算およびシステム全体を制御するCPU70と、所定領域にあらかじめCPU70の制御プログラム等を格納しているROM72と、ROM72等から読み出したデータやCPU70の演算過程で必要な演算結果を格納するためのRAM74と、外部装置に対してデータの入出力を媒介するI/F78とで構成されており、これらは、データを転送するための信号線であるバス79で相互にかつデータ授受可能に接続されている。

【0032】

I/F78には、外部装置として、ヒューマンインターフェースとしてデータの入力が可能なキーボードやマウス等からなる入力装置80と、データやテーブル等をファイルとして格納する記憶装置82と、画像信号に基づいて画面を表示する表示装置84と、ネットワーク199に接続するための信号線とが接続されている。ここで、記憶装置82は、秘密鍵記憶部10として構成される。

【0033】

CPU70は、マイクロプロセッシングユニット等からなり、ROM72の所定領域に格納されている所定のプログラムを起動させ、そのプログラムに従って、図3のフローチャートに示す認証補助処理を実行する。

【0034】

図3は、認証補助処理を示すフローチャートである。

【0035】

認証補助処理は、CPU70において実行されると、図3に示すように、まず、ステップS100に移行する。

【0036】

ステップS100では、利用者端末200から文書を受信したか否かを判定し、文書を受信したと判定したとき(Yes)は、ステップS102に移行するが、そうでないと判定したとき(No)は、文書を受信するまでステップS100で待機する。

【0037】

ステップS102では、受信した文書を携帯端末300に送信し、その文書の内容の確認を要求し、ステップS104に移行して、携帯端末300から生成要求を受信したか否かを判定し、生成要求を受信したと判定したとき(Yes)は、ステップS106に移行する。

【0038】

ステップS106では、受信した文書に基づいて、公知のハッシュ関数によりその文書のハッシュを生成し、ステップS108に移行して、認証補助サーバ100の秘密鍵を記憶装置82から読み出し、生成したハッシュおよび読み出した秘密鍵に基づいて電子署名を生成する。具体的に、この電子署名は、公知の公開鍵暗号方式により、ハッシュに対して秘密鍵で署名演算を行うことにより生成することができる。

【0039】

次いで、ステップS110に移行して、生成した電子署名およびハッシュを利用者端末200に送信し、一連の処理を終了して元の処理に復帰させる。

【0040】

一方、ステップS104で、生成要求を受信しないと判定したとき(No)は、ステップS112に移行して、携帯端末300に対して内容確認を要求してから所定時間が経過(タイムアウト)したか否かを判定し、タイムアウトしたと判定したとき(Yes)は、一連の処理を終了して元の処理に復帰させる。

【0041】

一方、ステップS112で、タイムアウトしていないと判定したとき(No)は、ステップS104に移行する。

【0042】

次に、利用者端末200の構成を説明する。

【0043】

利用者端末200は、認証補助サーバ100と同様に、CPU、ROM、RAMおよびI/Fをバス接続して構成されており、I/Fには、入力装置、記憶装置、表示装置およびネットワーク199に接続するための信号線が接続されている。ここで、記憶装置は、文書記憶部30として構成される。

【0044】

CPUは、ROMの所定領域に格納されている所定のプログラムを起動させ、そのプログラムに従って、図4のフローチャートに示す電子署名要求処理を実行する。

【0045】

図4は、電子署名要求処理を示すフローチャートである。

【0046】

電子署名要求処理は、ICカード250に対して電子署名の生成を要求する処理であって、CPUにおいて実行されると、図4に示すように、まず、ステップS200に移行する。

【0047】

ステップS200では、署名対象となる文書を記憶装置から読み出し、ステップS202に移行して、読み出した文書を認証補助サーバ100に送信し、ステップS204に移行する。

【0048】

ステップS204では、電子署名およびハッシュを認証補助サーバ100から受信したか否かを判定し、電子署名およびハッシュを受信したと判定したとき(Yes)は、ステップS206に移行するが、そうでないと判定したとき(No)は、電子署名およびハッシュを受信するまでステップS204で待機する。

【0049】

ステップS206では、受信した電子署名およびハッシュをICカード250に送信し、ステップS208に移行する。

【0050】

ステップS208では、ICカード250から電子署名を受信したか否かを判定し、電子署名を受信したと判定したとき(Yes)は、ステップS210に移行するが、そうでないと判定したとき(No)は、電子署名を受信するまでステップS208で待機する。

【0051】

ステップS210では、受信した電子署名を、署名対象となる文書に付加し、一連の処理を終了して元の処理に復帰させる。

【0052】

次に、ICカード250の構成を説明する。

【0053】

ICカード250は、演算回路、メモリおよび通信回路からなるICチップを組み込んで構成されている。ここで、メモリは、公開鍵記憶部50および秘密鍵記憶部52として構成される。

【0054】

演算回路は、メモリの所定領域に格納されている所定のプログラムを起動させ、そのプログラムに従って、図5のフローチャートに示す電子署名生成処理を実行する。

【0055】

図5は、電子署名生成処理を示すフローチャートである。

【0056】

電子署名生成処理は、利用者端末200からの要求に応じて電子署名を生成する処理であって、演算回路において実行されると、図5に示すように、まず、ステップS300に移行する。

【0057】

ステップS300では、利用者端末200から電子署名およびハッシュを受信したか否かを判定し、電子署名およびハッシュを受信したと判定したとき(Yes)は、ステップS302に移行するが、そうでないと判定したとき(No)は、電子署名およびハッシュを受信するまでステップS300で待機する。

【0058】

ステップS302では、認証補助サーバ100の公開鍵をメモリから読み出し、受信した電子署名および読み出した公開鍵に基づいてハッシュを取得する。具体的に、このハッシュは、公知の公開鍵暗号方式により、電子署名に対して公開鍵で署名演算を行うことにより取得することができる。

【0059】

次いで、ステップS304に移行して、ステップS300で受信したハッシュと、ステップS302で取得したハッシュとが一致するか否かを判定し、それらが一致すると判定したとき(Yes)は、ステップS306に移行する。

【0060】

ステップS306では、ICカード250の秘密鍵をメモリから読み出し、受信したハッシュおよび読み出した秘密鍵に基づいて電子署名を生成する。具体的に、この電子署名は、ステップS108と同様に、公知の公開鍵暗号方式により、ハッシュに対して秘密鍵で署名演算を行うことにより生成することができる。

【0061】

次いで、ステップS308に移行して、生成した電子署名を利用者端末200に送信し、一連の処理を終了して元の処理に復帰させる。

【0062】

一方、ステップS304で、ハッシュが一致しないと判定したとき(No)は、一連の処理を終了して元の処理に復帰させる。

【0063】

次に、本実施の形態の動作を説明する。

【0064】

図6は、ICカード250を利用した電子署名について本実施の形態に係る実施手順を示すフローチャートである。

【0065】

まず、利用者は、利用者端末200において、図6に示すように、署名対象となる文書を作成し記憶装置82に保存する。利用者端末200では、文書が作成されると、ステップS200、S202を経て、記憶装置82の文書が読み出されて認証補助サーバ100に送信される。

【0066】

認証補助サーバ100では、文書を受信すると、ステップS102を経て、受信した文書が内容確認のため携帯端末300に送信される。

【0067】

携帯端末300では、文書を受信すると、受信した文書が表示され、その内容確認が利用者に対して要求される。これに対し、利用者は、表示された文書の内容が、自己の作成した文書の内容と合致することを確認した場合、携帯端末300において、電子署名を生成すべき要求を入力する。

【0068】

携帯端末300では、電子署名を生成すべき要求が入力されると、電子署名の生成要求が認証補助サーバ100に送信される。

【0069】

認証補助サーバ100では、生成要求を受信すると、ステップS106、S108を経て、受信した文書のハッシュが生成され、生成されたハッシュおよび認証補助サーバ100の秘密鍵に基づいて電子署名が生成される。そして、ステップS110を経て、生成された電子署名およびハッシュが利用者端末200に送信される。

【0070】

次に、利用者は、利用者端末200において、ICカード250をカードリーダ等に挿入し、PINコードを用いたPIN認証によりICカード250と接続を確立する。利用者端末200では、接続が確立された状態で電子署名およびハッシュを受信すると、ステップS206を経て、受信した電子署名およびハッシュがICカード250に送信される。

【0071】

ICカード250では、電子署名およびハッシュを受信すると、ステップS302を経て、受信した電子署名および認証補助サーバ100の公開鍵に基づいてハッシュが取得される。このとき、受信したハッシュと、取得されたハッシュとが一致すると、ステップS306を経て、受信したハッシュおよびICカード250の秘密鍵に基づいて電子署名が生成される。そして、ステップS308を経て、生成された電子署名が利用者端末200に送信される。

【0072】

利用者端末200では、電子署名を受信すると、ステップS210を経て、受信した電子署名が文書に付加される。電子署名を付加した文書は、記憶装置に格納されるか、必要に応じて他の端末に送信される。

【0073】

一方、ハッシュがICカード250に送信される途中で不正に改ざんされた場合、ICカード250では、受信したハッシュと、取得されたハッシュとが一致しないと判定されるので、電子署名は生成されない。

【0074】

このようにして、本実施の形態では、認証補助サーバ100は、利用者端末200から受信した文書に基づいてハッシュを生成し、生成したハッシュおよび認証補助サーバ100の秘密鍵に基づいて電子署名を生成し、生成した電子署名およびハッシュを利用者端末200に送信し、利用者端末200は、認証補助サーバ100に文書を送信し、認証補助サーバ100から受信した電子署名およびハッシュをICカード250に送信し、ICカード250は、利用者端末200から受信した電子署名およびハッシュ、並びに認証補助サーバ100の公開鍵に基づいてハッシュの真正性を検証し、検証が成功したときにのみ、ハッシュおよびICカード250の秘密鍵に基づいて電子署名を生成する。

【0075】

これにより、ハッシュに対する認証補助サーバ100の電子署名をICカード250で検証し、検証が成功したときにのみ電子署名が生成されるので、ハッシュがICカード250に送信される途中で不正に改ざんされた場合に、ICカード250で電子署名が生成されることを防止できる。したがって、従来に比して、利用者の意図しない文書に電子署名が行われる可能性を低減することができる。

【0076】

さらに、本実施の形態では、認証補助サーバ100は、受信した文書の内容確認を携帯端末300に対して要求し、携帯端末300から生成要求を受信したときに電子署名の生成を行う。

【0077】

これにより、認証補助サーバ100で受信した文書の内容を、利用者端末200ではなく、利用者の携帯端末300で確認させることにより、例えば、不正に改ざんされた利用者端末200のソフトウェアが、認証補助サーバ100に送信した文書とは異なる内容を提示し利用者を欺くことを防止できる。したがって、利用者の意図しない文書に電子署名が行われる可能性をさらに低減することができる。

【0078】

上記実施の形態において、携帯端末300は、発明2の他の利用者端末に対応し、文書受信部12は、発明1ないし3の文書受信手段に対応し、内容確認要求部14は、発明2の内容確認要求手段に対応し、生成要求受信部16は、発明2の生成要求受信手段に対応している。また、ハッシュ生成部18は、発明1または3のハッシュ情報生成手段に対応し、電子署名生成部20は、発明1ないし3の第1電子署名生成手段に対応し、電子署名送信部22は、発明1または3の第1電子署名送信手段に対応し、文書送信部32は、発明1の文書送信手段に対応している。

【0079】

また、上記実施の形態において、電子署名受信部34は、発明1の第1電子署名受信手段に対応し、電子署名送信部36は、発明1の第2電子署名送信手段に対応し、電子署名受信部54は、発明1または4の第2電子署名受信手段に対応し、電子署名検証部56は、発明1または4の電子署名検証手段に対応している。また、電子署名生成部58は、発明1または4の第2電子署名生成手段に対応し、ステップS100は、発明5の文書受信ステップに対応し、ステップS106は、発明5のハッシュ情報生成ステップに対応し、ステップS108は、発明5の第1電子署名生成ステップに対応している。

【0080】

また、上記実施の形態において、ステップS110は、発明5の第1電子署名送信ステップに対応し、ステップS202は、発明5の文書送信ステップに対応し、ステップS204は、発明5の第1電子署名受信ステップに対応し、ステップS206は、発明5の第2電子署名送信ステップに対応している。また、ステップS300は、発明5の第2電子署名受信ステップに対応し、ステップS302、S304は、発明5の電子署名検証ステップに対応し、ステップS306は、発明5の第2電子署名生成ステップに対応している。

【0081】

なお、上記実施の形態においては、電子署名の生成要求を携帯端末300から送信するように構成したが、これに限らず、利用者端末200から送信するように構成することもできる。

【0082】

また、上記実施の形態においては、文書の内容確認を行うために携帯端末300を用いたが、これに限らず、利用者端末200以外の端末であれば、利用者のFAX機、PCその他の端末を用いることもできる。

【0083】

また、上記実施の形態においては、文書の内容を証明する情報としてハッシュを用いたが、これに限らず、チェックサム、CRC(Cyclic Redundancy Check)の符号値、ハミング符号その他の誤り検出符号、または文書の内容を証明することができる情報であれば、これら以外の情報を用いることができる。

【0084】

また、上記実施の形態において、ICカード250は、検証が成功したときにのみ電子署名を生成するように構成したが、これに限らず、検証が成功したことに加え他の認証条件が成立したときに電子署名を生成するように構成することもできる。すなわち、電子署名を生成するための認証条件は、少なくとも検証が成功したことを含んでいればよい。

【0085】

また、上記実施の形態において、認証補助サーバ100は、利用者端末200にハッシュを送信するように構成したが、これに限らず、ハッシュに代えて、文書その他ハッシュの生成に必要な情報を送信し、利用者端末200またはICカード250は、その情報に基づいてハッシュを生成し、ICカード250は、生成したハッシュおよび電子署名に基づいて検証を行うように構成することもできる。

【図面の簡単な説明】

【0086】

【図1】電子署名システムの機能概要を示す機能ブロック図である。

【図2】認証補助サーバ100のハードウェア構成を示すブロック図である。

【図3】認証補助処理を示すフローチャートである。

【図4】電子署名要求処理を示すフローチャートである。

【図5】電子署名生成処理を示すフローチャートである。

【図6】ICカード250を利用した電子署名について本実施の形態に係る実施手順を示すフローチャートである。

【図7】ICカードを利用した電子署名について従来の実施手順を示すフローチャートである。

【符号の説明】

【0087】

100…認証補助サーバ、 200…利用者端末、 300…携帯端末、 310…基地局、 320…中継局、 10、52…秘密鍵記憶部、 12…文書受信部、 14…内容確認要求部、 16…生成要求受信部、 18…ハッシュ生成部、 20、58…電子署名生成部、 22、36、60…電子署名送信部、 30…文書記憶部、 32…文書送信部、 34、38、54…電子署名受信部、 40…電子署名付加部、 50…公開鍵記憶部、 56…電子署名検証部、 70…CPU、 72…ROM、 74…RAM、 78…I/F、 80…入力装置、 82…記憶装置、 84…表示装置、 199…ネットワーク

【特許請求の範囲】

【請求項1】

文書の電子署名を行うICカードと、前記ICカードが接続された利用者端末と、前記ICカードによる認証を補助する認証補助サーバとを備える電子署名システムであって、

前記認証補助サーバは、

前記利用者端末から文書を受信する文書受信手段と、

前記文書受信手段で受信した文書に基づいて、当該文書の内容に基づくハッシュ情報を生成するハッシュ情報生成手段と、

前記ハッシュ情報生成手段で生成したハッシュ情報および当該認証補助サーバの秘密鍵に基づいて電子署名を生成する第1電子署名生成手段と、

前記第1電子署名生成手段で生成した電子署名および前記ハッシュ情報生成手段で生成したハッシュ情報を前記利用者端末に送信する第1電子署名送信手段とを有し、

前記利用者端末は、

前記認証補助サーバに文書を送信する文書送信手段と、

前記電子署名および前記ハッシュ情報を前記認証補助サーバから受信する第1電子署名受信手段と、

前記第1電子署名受信手段で受信した電子署名およびハッシュ情報を前記ICカードに送信する第2電子署名送信手段とを有し、

前記ICカードは、

前記電子署名および前記ハッシュ情報を前記利用者端末から受信する第2電子署名受信手段と、

前記第2電子署名受信手段で受信した電子署名およびハッシュ情報、並びに前記秘密鍵に対応する前記認証補助サーバの公開鍵に基づいて、当該ハッシュ情報が前記認証補助サーバで生成されたものであるか否かを検証する電子署名検証手段と、

前記電子署名検証手段で検証が成功したことを含む所定の認証条件が成立したときにのみ、前記ハッシュ情報および当該ICカードの秘密鍵に基づいて電子署名を生成する第2電子署名生成手段とを有することを特徴とする電子署名システム。

【請求項2】

請求項1において、

前記認証補助サーバは、さらに、

前記文書受信手段で受信した文書を、前記利用者端末の利用者が利用する他の利用者端末に送信し、当該文書の内容の確認を要求する内容確認要求手段と、

電子署名の生成要求を受信する生成要求受信手段とを有し、

前記第1電子署名生成手段は、前記生成要求受信手段で前記生成要求を受信したときに前記電子署名の生成を行うことを特徴とする電子署名システム。

【請求項3】

請求項1記載の電子署名システムに適用される認証補助サーバであって、

前記文書受信手段、前記ハッシュ情報生成手段、前記第1電子署名生成手段および前記第1電子署名送信手段を備えることを特徴とする認証補助サーバ。

【請求項4】

請求項1記載の電子署名システムに適用されるICカードであって、

前記第2電子署名受信手段、前記電子署名検証手段および前記第2電子署名生成手段を備えることを特徴とするICカード。

【請求項5】

文書の電子署名を行うICカードと、前記ICカードが接続された利用者端末と、前記ICカードによる認証を補助する認証補助サーバとを利用して電子署名を行う電子署名方法であって、

前記利用者端末に対しては、

前記認証補助サーバに文書を送信する文書送信ステップを含み、

前記認証補助サーバに対しては、

前記利用者端末から文書を受信する文書受信ステップと、

前記文書受信ステップで受信した文書に基づいて、当該文書の内容に基づくハッシュ情報を生成するハッシュ情報生成ステップと、

前記ハッシュ情報生成ステップで生成したハッシュ情報および当該認証補助サーバの秘密鍵に基づいて電子署名を生成する第1電子署名生成ステップと、

前記第1電子署名生成ステップで生成した電子署名および前記ハッシュ情報生成ステップで生成したハッシュ情報を前記利用者端末に送信する第1電子署名送信ステップとを含み、

前記利用者端末に対しては、さらに、

前記電子署名および前記ハッシュ情報を前記認証補助サーバから受信する第1電子署名受信ステップと、

前記第1電子署名受信ステップで受信した電子署名およびハッシュ情報を前記ICカードに送信する第2電子署名送信ステップとを含み、

前記ICカードに対しては、

前記電子署名および前記ハッシュ情報を前記利用者端末から受信する第2電子署名受信ステップと、

前記第2電子署名受信ステップで受信した電子署名およびハッシュ情報、並びに前記秘密鍵に対応する前記認証補助サーバの公開鍵に基づいて、当該ハッシュ情報が前記認証補助サーバで生成されたものであるか否かを検証する電子署名検証ステップと、

前記電子署名検証ステップで検証が成功したことを含む所定の認証条件が成立したときにのみ、前記ハッシュ情報および当該ICカードの秘密鍵に基づいて電子署名を生成する第2電子署名生成ステップとを含むことを特徴とする電子署名方法。

【請求項1】

文書の電子署名を行うICカードと、前記ICカードが接続された利用者端末と、前記ICカードによる認証を補助する認証補助サーバとを備える電子署名システムであって、

前記認証補助サーバは、

前記利用者端末から文書を受信する文書受信手段と、

前記文書受信手段で受信した文書に基づいて、当該文書の内容に基づくハッシュ情報を生成するハッシュ情報生成手段と、

前記ハッシュ情報生成手段で生成したハッシュ情報および当該認証補助サーバの秘密鍵に基づいて電子署名を生成する第1電子署名生成手段と、

前記第1電子署名生成手段で生成した電子署名および前記ハッシュ情報生成手段で生成したハッシュ情報を前記利用者端末に送信する第1電子署名送信手段とを有し、

前記利用者端末は、

前記認証補助サーバに文書を送信する文書送信手段と、

前記電子署名および前記ハッシュ情報を前記認証補助サーバから受信する第1電子署名受信手段と、

前記第1電子署名受信手段で受信した電子署名およびハッシュ情報を前記ICカードに送信する第2電子署名送信手段とを有し、

前記ICカードは、

前記電子署名および前記ハッシュ情報を前記利用者端末から受信する第2電子署名受信手段と、

前記第2電子署名受信手段で受信した電子署名およびハッシュ情報、並びに前記秘密鍵に対応する前記認証補助サーバの公開鍵に基づいて、当該ハッシュ情報が前記認証補助サーバで生成されたものであるか否かを検証する電子署名検証手段と、

前記電子署名検証手段で検証が成功したことを含む所定の認証条件が成立したときにのみ、前記ハッシュ情報および当該ICカードの秘密鍵に基づいて電子署名を生成する第2電子署名生成手段とを有することを特徴とする電子署名システム。

【請求項2】

請求項1において、

前記認証補助サーバは、さらに、

前記文書受信手段で受信した文書を、前記利用者端末の利用者が利用する他の利用者端末に送信し、当該文書の内容の確認を要求する内容確認要求手段と、

電子署名の生成要求を受信する生成要求受信手段とを有し、

前記第1電子署名生成手段は、前記生成要求受信手段で前記生成要求を受信したときに前記電子署名の生成を行うことを特徴とする電子署名システム。

【請求項3】

請求項1記載の電子署名システムに適用される認証補助サーバであって、

前記文書受信手段、前記ハッシュ情報生成手段、前記第1電子署名生成手段および前記第1電子署名送信手段を備えることを特徴とする認証補助サーバ。

【請求項4】

請求項1記載の電子署名システムに適用されるICカードであって、

前記第2電子署名受信手段、前記電子署名検証手段および前記第2電子署名生成手段を備えることを特徴とするICカード。

【請求項5】

文書の電子署名を行うICカードと、前記ICカードが接続された利用者端末と、前記ICカードによる認証を補助する認証補助サーバとを利用して電子署名を行う電子署名方法であって、

前記利用者端末に対しては、

前記認証補助サーバに文書を送信する文書送信ステップを含み、

前記認証補助サーバに対しては、

前記利用者端末から文書を受信する文書受信ステップと、

前記文書受信ステップで受信した文書に基づいて、当該文書の内容に基づくハッシュ情報を生成するハッシュ情報生成ステップと、

前記ハッシュ情報生成ステップで生成したハッシュ情報および当該認証補助サーバの秘密鍵に基づいて電子署名を生成する第1電子署名生成ステップと、

前記第1電子署名生成ステップで生成した電子署名および前記ハッシュ情報生成ステップで生成したハッシュ情報を前記利用者端末に送信する第1電子署名送信ステップとを含み、

前記利用者端末に対しては、さらに、

前記電子署名および前記ハッシュ情報を前記認証補助サーバから受信する第1電子署名受信ステップと、

前記第1電子署名受信ステップで受信した電子署名およびハッシュ情報を前記ICカードに送信する第2電子署名送信ステップとを含み、

前記ICカードに対しては、

前記電子署名および前記ハッシュ情報を前記利用者端末から受信する第2電子署名受信ステップと、

前記第2電子署名受信ステップで受信した電子署名およびハッシュ情報、並びに前記秘密鍵に対応する前記認証補助サーバの公開鍵に基づいて、当該ハッシュ情報が前記認証補助サーバで生成されたものであるか否かを検証する電子署名検証ステップと、

前記電子署名検証ステップで検証が成功したことを含む所定の認証条件が成立したときにのみ、前記ハッシュ情報および当該ICカードの秘密鍵に基づいて電子署名を生成する第2電子署名生成ステップとを含むことを特徴とする電子署名方法。

【図1】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【公開番号】特開2010−136176(P2010−136176A)

【公開日】平成22年6月17日(2010.6.17)

【国際特許分類】

【出願番号】特願2008−310938(P2008−310938)

【出願日】平成20年12月5日(2008.12.5)

【出願人】(000004226)日本電信電話株式会社 (13,992)

【Fターム(参考)】

【公開日】平成22年6月17日(2010.6.17)

【国際特許分類】

【出願日】平成20年12月5日(2008.12.5)

【出願人】(000004226)日本電信電話株式会社 (13,992)

【Fターム(参考)】

[ Back to top ]