IDカードの真贋判定システム、端末装置、IDカード。

【課題】近年、物理的特徴のコピー技術が発達しているので、それに対抗する認証システム及び端末装置が求められていた。

【解決手段】

IDカードの真贋判定システムにおいて、IDカードは、固有の物理的特徴を有した認証物を有し、端末装置には、ID入力部と、外光を遮蔽する暗空部と、カメラと、それぞれが異なる波長の光を発光する複数の光源を選択して発光させる複数の発光パターンを有し、この発光パターンによるチップ解析データ(画像データ)をチップデータとして予め記憶し、このチップデータと、新たに撮影されたチップ解析データによって認証物の真贋を判定する。

この判定時に、前記チップ解析データと前記チップデータとによる認証物の真贋の判定を前記発光パターンを変えて複数回行い、何れの判定においても前記認証物が適合した際に前記認証物が真と判定されるとした。

【解決手段】

IDカードの真贋判定システムにおいて、IDカードは、固有の物理的特徴を有した認証物を有し、端末装置には、ID入力部と、外光を遮蔽する暗空部と、カメラと、それぞれが異なる波長の光を発光する複数の光源を選択して発光させる複数の発光パターンを有し、この発光パターンによるチップ解析データ(画像データ)をチップデータとして予め記憶し、このチップデータと、新たに撮影されたチップ解析データによって認証物の真贋を判定する。

この判定時に、前記チップ解析データと前記チップデータとによる認証物の真贋の判定を前記発光パターンを変えて複数回行い、何れの判定においても前記認証物が適合した際に前記認証物が真と判定されるとした。

【発明の詳細な説明】

【技術分野】

【0001】

本発明は、端末装置に於いて認証物の物理的特徴を検出し、IDが付与された認証物の真贋を判定する真贋判定システムに関する。

【背景技術】

【0002】

ネットワークシステムにおいて、プライバシー、防犯等への対応策としてセキュアな処理が求められ、独立した認証体系を備えた小規模ネットワークから、情報家電やゲーム機など、多種多様な認証機能を必要とする機器が多数存在している。

このような状況下において、高いレベルのセキュリティが必要な認証体系と、低いレベルの認証体系等の多様な認証体系が混在しつつ、それぞれ独立性を維持しながら急速に拡大している。

【0003】

このような認証システムに対する主な攻撃は、認証物自体をコピーして偽造カードを作成する攻撃と、端末と認証サーバ間での、認証プロトコルを実行中に送受信されるデータを利用して「なりすまし」を行う攻撃(リプレイ攻撃・インターリービング攻撃等)があり、このような攻撃に対する対応策を備えた認証システムの構築が急務とされている。

【0004】

特に、端末と認証サーバ間で送受信されるIDに対して、その真贋を照明するための認証プロトコルの情報が単一の場合には、送受信されるデータが暗号化されていても単一であるためリプレイ攻撃を受けやすくなる。

【0005】

また、カード自体に偽造の可能性がある場合には、大量に偽造カードが作成される可能性があり、この様な脆弱性はシステムの存続に関わるものであった。

【0006】

そこで、カードに固有の物理特徴を設けることで、大量偽造を防止する手段としたIDカードが、発明者本人が出願した特許第4395660号・特許第4284551号で提案されている。

【0007】

特に、物理的特徴を真贋判定に用いる場合には、複製の可能性を排除することが非常に重要となっている。

しかし、物理的特徴を備えた認証物の複製技術に関しては、様々な手法でコピー技術が存在している。

一方、複製を防止する技術も数多く開示されている。

その多くは、複製が困難で且つその確認が可能な、認証物自体に関している。

【0008】

例えば、可視光線では白色であるが、紫外線が照射されると赤色、及び、青色等に発色する蛍光剤が

【特許文献1】に開示されている。 この蛍光剤を混在させて、可視光線では全体が「白」だが、紫外線を照射すると赤と青の文様が出るように構成した認証物に対する攻撃について考察する。 この認証物のコピーを作成して、セキュリティをくぐり抜けようとする攻撃する場合。 この攻撃に対応する、安全性の高さは、認証物を構成する素材のみならず、端末の性能にも大きく左右される。

【0009】

もし、この端末が、認証物を「紫外線のみ」で観測していて、このことを攻撃者が知れば、紫外線を照射された際に「赤」と「青」の文様が出る物質でコピーを構成すれば、可視光線では「赤」「青」のまだら模様が有っても端末を欺むくことが可能となってしまう。

この時、本物の認証物にあった、可視光線では白色である物質という条件の効果が無くなり、攻撃者は、紫外線によって発生する文様のみを再現すれば良いので、より広範な材料で複製を作ることが可能であった。

【先行技術文献】

【特許文献】

【0010】

【特許文献1】特開2008−248403号公報

【特許文献3】特許第4395660号公報

【特許文献4】特許第4284551号公報

【発明の概要】

【発明が解決しようとする課題】

【0011】

本件発明では、認証物の複製を防止する手段として、認証物自体の製造方法や、特殊性のみに頼るのではなく。

認証システムの端末及び、認証システムを工夫することで、認証物の複製(コピー)をより困難にすることを課題としている。

【課題を解決するための手段】

【0012】

本件第1の発明の、IDカードの真贋判定システムは、IDカードと、前記IDカードの真贋を判定する端末装置を有する真贋判定システムにおいて、前記IDカードは、固有の物理的特徴を有した認証物と、この認証物を特定するIDとを有し、前記端末装置は、前記IDを取得するID入力部と、外光を遮蔽する暗空部と、前記暗空部に配設されたカメラと、前記暗空部に配設されたそれぞれが異なる波長の光を発光する複数の光源と、前記光源の1つ、若しくは、前記波長の異なる複数の光源を選択して発光させる複数の発光パターンと、前記発光パターンを特定する観測手段データと、前記観測手段データに基づいた光源によって前記カメラで前記認証物を撮影したチップ解析データと、前記チップ解析データをチップデータとして前記IDと前記観測手段データとに関連付けて予め記憶する記憶手段と、前記チップ解析データと、予め記憶された前記チップデータとによって認証物の真贋を判定するデータ処理部を有し、前記データ処理部が、前記チップ解析データと前記チップデータとによる認証物の真贋の判定を前記発光パターンを変えて複数回行い、何れの判定においても前記認証物が適合した際に前記認証物が真と判定されるとした。

【0013】

本件第2の発明の、IDカードの真贋判定システムは、IDカードと、前記IDカードの真贋を判定する真贋判定システムにおいて、前記IDカードは、固有の物理的特徴を有した認証物と、この認証物を特定するIDとを有し、前記真贋判定システムは、端末装置と、前記端末装置にネットワークを介して接続される認証サーバとを有し、前記端末装置は、前記IDを取得するID入力部と、外光を遮蔽する暗空部と、前記暗空部に配設されたそれぞれが異なる波長の光を発光する複数の光源と、前記光源の1つ、若しくは、前記波長の異なる複数の光源を選択して発光させる複数の発光パターンと、前記発光パターンを特定する観測手段データと、この観測手段データに基づいた光源によって前記カメラで前記認証物を撮影したチップ解析データとを有し、前記認証サーバは、前記チップ解析データをチップデータとして前記IDと前記観測手段データとに関連付けて予め記憶する記憶手段と、前記チップ解析データと、前記チップデータとによって認証物の真贋を判定するサーバデータ処理部を有し、前記真贋判定システムが、前記チップ解析データと前記チップデータとによる認証物の真贋の判定を前記発光パターンを変えて複数回行い、何れの判定においても前記認証物が適合した際に前記認証物が真と判定されることを特徴とするIDカードの真贋判定システム。

【0014】

本件第3の発明の、IDカードの真贋判定システムは、IDカードと、前記IDカードの真贋を判定する真贋判定システムにおいて、前記IDカードは、固有の物理的特徴を有する認証物と、この認証物を特定するIDとを有し、前記真贋判定システムは、端末装置と、この端末装置にネットワークを介して接続される認証サーバとを有し、前記端末装置は、前記IDを取得するID入力部と、前記認証物を観測する複数の観測手段と、この観測手段を特定する観測手段データと、この観測手段データに基づいて得られるチップ解析データと、前記チップ解析データからチップ符号データを生成する複数の生成手段と、前記生成手段を特定する符号化方法データを記憶する記憶手段とを有し、前記認証サーバは、前記チップ解析データをチップデータとして前記IDと前記観測手段データとに関連付けて予め記憶する記憶手段と、前記チップデータを前記符号化方法データに基づいて符号化してダミーデータを生成する生成手段と、前記チップ符号データと、前記ダミーデータとによって認証物の真贋を判定するサーバデータ処理部を有し、前記真贋判定システムが、前記チップ符号データと前記ダミーデータとによる認証物の真贋の判定を前記観測手段を変えて複数回行い、何れの判定においても前記認証物が適合した際に前記認証物が真と判定されるとした。

【0015】

本件第4の発明の、IDカードの真贋判定システムは、前記端末装置と前記認証サーバとが、前記観測手段データを同期させる時間同期手段を備えた。

本件第5の発明の、IDカードの真贋判定システムは、前記端末装置が、前記認証サーバに前記観測手段データを問い合わせるステップを有するとした。

【0016】

本件第6の発明の、IDカードの真贋判定システムでは、前記認証物は、色彩要素と、赤外線吸収要素と、赤外線反射要素と、を備えているとした。

本件第7の発明の、IDカードの真贋判定システムでは、前記認証物は、色彩要素と、赤外線吸収要素と、赤外線反射要素と、蛍光要素と、を備えているとした。

本件第8の発明の、IDカードの真贋判定システムでは、前記光源は、可視光線の帯域の光線を発光する光源と、赤外線の帯域の光線を発光する光源と、紫外線の帯域の光線を発光する光源と、を有しているとした。

【0017】

本件第9の発明の、IDカードの真贋判定システムにおける端末装置は、前記データ処理部を備えたとした。

本件第10の発明の、IDカードの真贋判定システムにおけるIDカードは、前記認証物を備えるとした。

【発明の効果】

【0018】

本件第1乃至第3の発明の真贋判定システムでは、認証物の複製を困難にするため、チップ解析データとチップデータとによる認証物の真贋の判定を観測手段を変えて複数回行い、何れの判定においても認証物が適合した際に認証物が真と判定されるとした。

このようにしたことで、認証物の物性から、異なった観測手段による複数のチップ解析データを得ることが可能となった。

複数の解析により、認証物の物性を詳細に特定することが可能となり、ひいては、認証物の複製をより困難にする効果がある。

つまり、認証物の複製を行う場合には、認証物で使用されている要素の物性も再現する必要が生じ、認証物を複製する際の材料の選定などに大きな制約を課すことになる。

このことは、成形或いは印刷する際の材料が限定されている、写真や、プリンター等では、複製が非常に困難になるという効果が得られる。

【0019】

本件第4の発明では、端末装置と認証サーバとが、時間同期によって前記観測手段データを特定する特定手段を備えたので、端末装置から認証サーバに送信されるデータが盗聴されても、送受信されるデータは、時間が経過すると変化するので、悪意のあるものが盗聴で得たデータを、時間の経過に伴い無効化することができる効果がある。

本件第5の発明では、前記端末装置が、前記認証サーバに前記観測手段データ及び符号化方法データを問い合わせるステップを有するので、以前の認証プロセスで盗聴されたデータを無効化できるという効果がある。

【0020】

本件第6の発明の真贋判定システムでは、前記認証物は、色彩要素と、赤外線吸収要素と、赤外線反射要素と、を備えているので、可視光線で観測された可視光線で観測された色彩を画像処理によるモノクローム化で得られるデータと、赤外線で観測した際に得られるデータが異相するので、可視光線で観測したチップ解析データをモノクローム化しても、赤外線で得られるチップ解析データが得られない効果がある。

本件第7の認証物の真贋判定システムでは、前記認証物に、蛍光要素を備えているので、紫外線等を照射すると、蛍光によるチップ解析データが得られる効果がある。

本件第8の発明の真贋判定システムでは、前記光源は、可視光線の帯域の光線を発光する光源と、赤外線の帯域の光線を発光する光源と、紫外線の帯域の光線を発光する光源と、を有しているとしたので、これらの光源から複数の組み合わせでチップ解析データが得られる効果がある。

【0021】

本件第9の発明では、本件第2から第8の発明のいずれかに記載の真贋判定システムにおける端末装置が得られる効果がある。

本件第10の発明では、本件第1から第8の発明のいずれかに記載の真贋判定システムにおけるIDカードが得られる効果がある。

【図面の簡単な説明】

【0022】

【図1】図1は、アナログチップの一例を便宜的に説明するための斜視図である。

【図2】図2は、異なる観測方法における、チップ解析データの例を説明するための模式図である。

【図3】図3は、本発明の実施例におけるIDカードの一例を説明する模式図である。

【図4】図4は、本発明の第1実施例の端末装置の構成の一例を説明するための図である。

【図5】図5は、観測部7の構成の一例を示す図である。

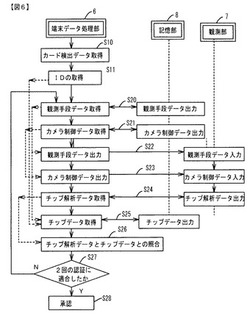

【図6】図6は、実施例1の端末装置2でIDカードから情報を得る一連のステップの一例を説明するためのフローチャートである。

【図7】図7は、情報網55を介して接続される、端末装置と認証サーバによる認証システムの関係の一例を説明するための図である。

【図8】図8は、チップ解析データ19を符号化して得られるチップ符号データ25を便宜的に説明するための模式図である。

【図9】図9は、端末装置2a〜2gの構成の一例を説明するための図である。

【図10】図10は、本発明の実施例における認証サーバ3の構成の一例を示す図である。

【図11】図11は、端末装置2から認証サーバ3に送信されるデータ群34に含まれるデータの一例を説明するための図である。

【図12】図12は、端末装置2a〜2gでIDカードから情報を得る一連のステップの一例を説明するためのフローチャートの前半を説明するための図である。

【図13】図13は、図12に記載されたフローチャートの後半を説明するための図である。

【図14】図14は、認証サーバで、認証を行う際の一連のステップの一例を説明するためのフローチャートである。

【図15】図15は、図12に示すフローチャートの、サブルーチンの一例を説明するための図である。

【図16】図16は、図14に示すフローチャートの、サブルーチンの一例を説明するための図である。

【図17】図17は、本件発明で扱うデータの関係を説明するための図である。

【発明を実施するための形態】

【0023】

観測方法を切り替えることで、認証物から複数の解析データを得る。

この解析データを利用して、認証物の物理的特性を多角的に検出し認証物の複製を困難にしてセキュアな認証システムを構築する。

【0024】

用語の説明。

「ID」とは、認証物を識別するために用いられる符号である。

「チップ解析データ19」とは、予め決められた観測手段データに基づいて得られた解析データであって、カメラで得られる画像データを含む。

「チップ符号データ25」とは、予め決められた符号化方法データに基づいてチップ解析データを、符号化したデータである。

「チップデータ26」とは、観測手段データに基づいて得られたデータであって、このチップデータは、IDと前記観測手段データに関連付けされて、認証サーバのチップデータDBに記憶されている。

「ダミーデータ27」とは、チップデータから、符号化方法データによって、生成されたデータである。

「符号化手順データ20」とは、符号化方法データ22と観測手段データ21等を包括して表す呼称である。

「発光パターン」とは、異なる波長の光源を、単独若しくは複数を同時に発光させるパターンである。

【0025】

「可視光線」とは、本実施例では、おおよそ短波長側が450μm、長波長側が830μmの波長の帯域で発光する光源「LED(Light Emitting Diode)」から照射される光線のことである。

「紫外線」とは、本実施例では、おおよそピーク波長が400μmの帯域の光源(LED)から照射される光線のことである。

「赤外線」とは、本実施例では、おおよそピーク波長が950μmの帯域の光源(LED)から照射される光線のことである。

【0026】

「要素」とは、物理的な特徴な特徴を有するアナログチップ(認証物)を構成する「物」である。

「認証物」とは、ランダムに複数の要素が配設されることで固有の物理的特徴を有する対象物を言い本実施例ではアナログチップであって、偶然性若しくは乱数等を利用して製作される。

「全光線透過要素」とは、紫外線・赤外線を含むおおよそ100nmから1mmの波長域の光線を透過させる要素である。

「色彩要素」とは、主として可視光線で観測される色彩を有する要素であり、同時に後述の蛍光要素、赤外線吸収要素、赤外線反射要素、赤外線透過要素を兼ねる事もある。

「蛍光要素」とは、電子の励起によって、可視光線を発光する要素である。

「赤外線吸収要素」とは、赤外線を吸収する割合の高い物体で、可視光線では色彩を持ち、赤外線を照射して撮影をすると、赤外線を吸収して黒っぽく写る要素であり、本実施例では、赤外線の反射率がおおよそ20%より下の要素を言う。

【0027】

「赤外線反射要素」とは、赤外線を反射する割合の高い物体で、赤外線を照射して撮影すると赤外線を反射することによって白っぽく写る物体であって、可視光線では色彩を持ち、赤外線を照射して撮影すると、赤外線を反射して白っぽく写る物体であり、本実施例では赤外線の反射率がおおよそ20%以上のものを言うが、グレーも含んでいる。

【0028】

「赤外線透過要素」とは、可視光線以下の光をできるだけ吸収遮断し、可視光線よりも長波長の光である赤外線をなるべく透過させる物体であって、代表的なものには、富士フイルム株式会社のシャープカットフィルタ「SC74」等がある、このような特性を持っているので、可視光線を照射すると、可視光線は吸収遮断するので黒っぽく見えるが、他方、赤外線を照射すると、赤外線は透過させるので透明になり、下に赤外線反射要素や、赤外線吸収要素があるとそれらを観測することが可能になる。

【0029】

「基材」とは、要素を固定するための材料である。

「ワンタイム機能」とは、認証サーバ3と端末装置2が、観測手段データ21・符号化方法データ22、若しくは、これらデータを包括する符号化手順データ20を、時間を基準にして同期させる機能である。

【0030】

本実施例の「赤外線反射要素」又は「赤外線吸収要素」等においては、赤外線は短波長のため、可視光線では色彩のある「色彩要素」を観測しても、モノクロームの画像となる。

一方、可視光線で得られた画像をモノクローム化すると、明度が低いものが黒っぽく写ることになる。

しかし、赤外線で観測すると、可視光線において明度が低いものが、必ずしも黒っぽく写るとは限らない。

更に、一部の物質では、彩度と明度が近似しているが、赤外線で観測した際には、異相するデータが得られる場合がある。

例えば、可視光線において明度が低い物質で、モノクロームに変換すると「黒」に近くなるが、赤外線で観測すると「白」に近く観測される物質として、油絵の具のWinsor & Newton(WN)社製「Crimson Lake」、(株)世界堂社製「カドミュウムグリーンディープ」「セルリアンブルー」等がある。

【0031】

又、明度と彩度が近似しているが、赤外線では全く異なって観測される物質(要素)もある。

例えば、グリーン系では、赤外線で黒く観測される「赤外線吸収要素」には、(株)世界堂社製「クロームグリーン」等が有り、赤外線で白く観測される「赤外線反射要素」には、(株)世界堂社製「カドミュウムグリーンディープ」等がある。

また、ブルー系では、「赤外線吸収要素」には、WN社製「Ultra Marin」「Prussian Blue」等が有り、「赤外線反射要素」には、(株)世界堂社製「セルリアンブルー」等がある。

【0032】

このような、可視光線で観測された色彩を画像処理によるモノクローム化で得られるデータと、赤外線で観測した際に得られるデータが異相する物質を「赤外線反射要素」若しくは「赤外線吸収要素」に採用すると、認証物の複製をより困難化することになる。

【実施例1】

【0033】

図1は、アナログチップ4の一例を便宜的に説明するための斜視図である。

本実施例では、アナログチップ4に含まれる物理的特徴の要素の特徴を理解しやすいように、最下層の第1層40から、第2層41、最上層の第3層42に分けて各要素が三次元に配置されている。

第1層40には、蛍光要素61・62と色彩要素60が配されている。

第2層41には、赤外線吸収要素63・65と、赤外線反射要素67が配されている。

第3層42には、赤外線吸収要素64と、赤外線反射要素66と、赤外線透過要素70が配されているとした。

前記各要素は、基材68(全光線透過要素)で固定されている。

なお、このような層に分かれた配置は、アナログチップの作用を効果的にすると同時に、説明を容易にするためであり、アナログチップの構成は、このような上下関係や、層に限定されるものではない。

【0034】

図2は、図1のアナログチップ4から得られるチップ解析データ19、若しくは、チップデータ26であって、(a)可視光線43、(b)赤外線44、(c)紫外線45、(d)可視光線+赤外線46、(e)紫外線+赤外線47を示している。

このチップ解析データ19と、チップデータ26との相違については、

認証プロセスの際に、端末装置で取得されたデータをチップ解析データ19とし。

これに対し、チップデータ26は、予め決められた観測手段データに基づいて観測されたデータを、後述のチップデータベース35に、ID24と観測手段データ21に関連付けされて予め記憶されたデータであって、詳細な説明の際に混同しないように、呼び名を区別するものである。

次に、これらチップ解析データ19・チップデータ26について説明する。

【0035】

(a)可視光線43は、可視光線の発光するLEDを光源とする発光パターンで、アナログチップ4をカメラで撮影して得られたデータである。

このチップ解析データでは、色彩要素と、蛍光要素が、色彩を伴って観測でき、更に、赤外線透過要素70と、赤外線反射要素67と、赤外線吸収要素63とが、本実施例では黒く表示されている。

本実施例では、赤外線反射要素に、前述の「Crimson Lake」と「セルリアンブルー」を混色して、可視光線下で黒色に近くしたものを採用した。

又、赤外線吸収要素には、WN社製「Ivory black」等を採用した。

【0036】

(b)赤外線44は、赤外線を発光するLEDを光源とする発光パターンで、アナログチップ4をカメラで撮影して得られたデータである。

この赤外線44では、赤外線透過要素70の下部に位置する星形の赤外線吸収要素65と、赤外線反射要素67の上部に位置する赤外線吸収要素64と、赤外線反射要素66が三角形に白く抜けた状態の赤外線吸収要素63が黒く撮影されている。

【0037】

(c)紫外線45は、紫外線を発光するLEDを光源とする発光パターンで、アナログチップ4をカメラで撮影して得られたチップ解析データであって、蛍光要素61・62が発光して、カメラに撮影されている。

【0038】

(d)可視光線+赤外線46は、可視光線を発光するLEDと、赤外線を発光するLEDを作動させる発光パターンで撮影されたデータである。

(e)紫外線+赤外線47は、紫外線を発光するLEDと、紫外線を発光するLEDを作動させて撮影されたデータである。

上記のように、アナログチップ4から、異なるパターンのチップ解析データ19若しくはチップデータ26を、LEDの発光パターン(観測方法)を変更することで得ることが出来る。

なお、本実施例におけるカメラは、おおよそ短波長側が450μm、長波長側が950μmを撮影できる感度を備えている。

しかし、認証物に含まれる要素及び光源の波長によっては、更に広い波長の感度を備えたカメラを採用しても良いことは言うまでもない。

【0039】

図3は、本発明のIDカード1の一例を説明する模式図であって。

IDカード1は、アナログチップ4と、ID提供部5とを有している。

上記アナログチップ4は、固有の物理的特徴を備えた認証物であって、本実施例では、アナログチップ4をカードの一部に作成しているが、カード全体に固有の物理的特徴を備えさせて、その一部若しくは全体をアナログチップとしてもよい。

【0040】

なお、本実施例のID提供部5は、本実施例ではアナログチップを特定するIDを、2次元バーコードによって提供している。

また、IDカードの発行会社と、アナログチップ4の真贋を判定する認証サーバが独立している際には、アナログチップを特定するID提供部とは別に、発行会社によるカード番号の提供部を別途設けて、IDカード発行会社が独自にIDカードの管理システムを構築することが出来るようにしても良い。

【0041】

また、ID提供部の実施形態として、バーコード等、或いは、アナログチップ4に小型のRFID(Radio Frequency Identification)を埋め込む、または、磁気ストライプやICによってIDを提供しても良いことは言うまでもなく、様々な実施形態を必要に応じて採用することが出来る。

【0042】

図4は、スタンドアローンの端末装置2の構成の一例を示す図である。

端末装置2は、データ処理部6と、観測部7と、記憶部8と、ID入力部10と、入力部11とを有している。

データ処理部6は、一時的にデータを記憶するバッファを備えた、各装置の制御やデータの計算・加工を行なうMPU(Micro-Processing Unit)である。

【0043】

観測部7は、複数の光源「LED(L1〜L3)」と、これらを制御する照明制御手段を有する照明制御部15と、カメラ14とを有し、前記カメラ14は、撮像素子で撮影した画像をデジタルデータとして記録するものであって、本実施例では、CCDからの信号をAD変換し、MPUで処理可能な画像データとして出力する。

なお、本実施例の複数のLEDは、L1が紫外線を発光し、L2が可視光線を発光し、L3が赤外線を発光するとしたが、これに限られるものではない。

又、観測部に、磁気情報を走査して取得する磁気センサー等、様々な手段で認証物を観測する観測手段を別に採用しても良いことは言うまでもない。

【0044】

記憶部8のチップデータDB35は、ID24に関連付けされて、観測手段データ21と、この観測手段21に対応するチップデータ26が予め記憶されている。

このチップデータ26を更に説明すると、例えば、観測手段データ21の「A1]が、赤外線を発光するLEDによるものとすると、「A1」に対応するチップデータ26の「Ta1」は、図2に示す(b)赤外線44の画像データになる。

【0045】

次に、観測手段21の「A2」が、紫外線LEDの発光であれば、「A2」に対応するチップデータ26の「Tb1」は、図2に示す(c)紫外線45の画像データとなる。

このように観測手段21に対応するチップデータ26が記憶されるものである。

また、ID24に関連付けされるチップデータ26は、ID24が付与されたIDカードのアナログチップ4が固有の物理的特徴を有するので、ID24に応じてそれぞれチップデータ26は異なることとなる。

なお、観測手段データ21の数は必要に応じて増減出来ることは言うまでもない。

また、記憶部8のカメラ制御データDB95には、観測手段データ21に関連付けされて、観測手段に対応するカメラ制御データ23が記憶されている。

【0046】

ID入力部10は、IDカード1のID提供部5から提供されるIDカード1に固有の番号を読み取ることを目的としている。

本実施例では、カメラ14を利用してバーコードや、QRコード(登録商標)を読み取るとした。

【0047】

入力部11は、IDカード1の所有者を識別する、個人識別番号(personal identification number, PIN)、指紋、虹彩、静脈などのデータを入力するための入力装置である。

【0048】

図5は、観測部7の構成の一例を示す図である。

観測部7では、外光を遮断する隔壁53によって、暗空部52が構成されている。

この隔壁53は、紫外線、可視光線、赤外線などが含まれている自然光等を遮断し、LEDが発光する波長の光線に、不必要な波長の光線が混入することを防止することを目的としている。

また、アナログチップ4の下には、チップ解析データを安定させるために、全光線の反射率が規格で定められた反射板54が設けられていることが好ましい。

【0049】

図6は、端末装置2でIDカードから情報を得る一連のステップの一例を説明するためのフローチャートである。

【0050】

まず、カード検出データ取得S10は、端末装置2の位置決め部18にIDカード1が装着されると、位置決め部18に設けたカード検出スイッチ等の手段によってカードの装着が検出され、その情報がデータ処理部6に送られ、カードが装着されたことが検知され、次のステップに移行する。

次の、IDの取得ステップS11は、端末装置2aのID入力部10によって、IDカード1のID24が読み取られ、MPUの一時的な記憶用のバッファに記憶され次のステップに移行する。

【0051】

次の、観測手段データ取得ステップS20では、記憶部8に記憶された第1の認証プロセスにおける観測手段データ21を取得し、MPUの一時的な記憶用のバッファに記憶し、次のステップに移行させる。

カメラ制御データ取得ステップS21では、図4に示すカメラ制御データDB95から、一時的バッファに記憶された観測手段データ21に関連付けされたカメラ制御データ23を読み出し、MPUの一時的な記憶用バッファに記憶し、次のステップに移行させる。

【0052】

次の、観測手段データ出力ステップS22では、データ処理部6から、観測手段データ21が観測部7に出力されて、観測部7の照明制御部15が前記観測手段データ21に基づいて、LEDの、L1(紫外線)・L2(可視光線)・L3(赤外線)を制御して、「紫外線L1」「可視光線L2」「赤外線L3」「可視光線L2+赤外線L3」「紫外線L1+可視光線L2」等のいずれかを点灯させる。

次の、ステップS23では、データ処理部6から観測部7にカメラ制御データ23が出力されて、カメラ14を観測方法に適した状態に制御する。

ステップS24では、カメラ14からチップ解析データ19が出力され、データ処理部6のMPUの一時的な記憶用バッファに、チップ解析データ19が記憶され、次のステップに移行される。

【0053】

次のステップS25では、前述のS11で記憶されたID24と、S20で記憶された観測手段データ21とに関連付けされて記憶されている、チップデータ26がデータ処理部6によって読み出される。

次のステップS26では、前述のチップ解析データ19とチップデータ26とが照合が適合であれば、第1の認証プロセスが終了し次のステップに移行させる。

なお、不適合の場合には、ステップS20に移行させる、若しくは、キャンセルさせるなどのアクションを必要に応じて行わせることが可能なことは言うまでもない。

【0054】

次のステップS27では、認証プロセスが1回目であれば、フラグを立てる等の手段で第1の認証プロセスが適合で有ったことを記憶部に記憶させて、第2の認証プロセスに於けるステップS20に移行させる。

第2の認証プロセスに於いては、先に行った第1の認証プロセスの観測手段データ21(例、可視光線)とは異なる観測手段データ21(赤外線)が適用され、ステップS20からステップS26が実行されて、第2の認証プロセスにおいても、チップ解析データ19とチップデータ26との照合が適性であれば次のステップに移行させる。

第2の認証プロセスに於けるステップS27では、2回の認証に成功したことがデータ処理部6によって処理され、ステップS28に移行される。

ステップS28では、データ処理部6によって、異なる観測手段データ21による複数回の認証における終了データ処理が行われ、図示しない表示部等に、必要に応じてその結果が出力され、一連の複数の認証プロセスが完了する。

【実施例2】

【0055】

実施例2においては、実施例1と重複し記載の無い構成等については、実施例1の記載を慣用する。

【0056】

図7は、情報網55を介して接続される、端末装置と認証サーバによる認証システムの関係の一例を説明するための図であって、この図では複数の認証サーバと、この認証サーバに接続された端末装置がそれぞれ認証システム(認証体系)を構築し、このような複数の認証体系においてIDカードが共有できることを示している。

認証サーバ3aには、情報網55を介して複数の端末装置2a〜2cが複数接続され、1つの認証システムを構成している。

また、認証サーバ3bには、端末装置2e〜2gが接続され、別の認証システムが構成されている。

また、認証サーバ3と端末装置2は相互認証していることが好ましい。

なお、本実施例では、説明のため端末装置2a〜2gが記載されているが、これに限定されるものではない。

【0057】

このような複数の認証体系において、符号化手順データ20の規定を独自に設定することが可能である。

また更に、それぞれの認証体系が独自に特定の波長のLEDを採用して、その認証体系専用のチップ解析データ19と、チップデータ26を得て、高い独自性を有する認証システムを構築することも可能である。

【0058】

まず、本実施例のネットワーク(情報網)を介して認証する認証システムにおける、各データの関係を図17に基づいて説明する。

端末装置2では、アナログチップ4のID24に関連付けして得られるデータは、チップ解析データ19と、チップ符号データ25である。

これに対し、認証サーバ3では、アナログチップ4のID24に関連付けされてチップデータ26が記憶され、このチップデータ26から符号化方法データによって、ダミーデータ27が得られる。

上記チップ解析データ19と、チップデータ26とは、同じ観測手段データ21でアナログチップ4から得られるので、ほとんど同じとなる。

また、上記チップ解析データ19と、チップデータ26から、同じ符号化方法データ22で符号化すると、ほとんど同じチップ符号データ25とダミーデータ27が得られる。

この、チップ符号データ25と認証サーバ3で生成されたダミーデータ27とを比較して差分を抽出し、その差分がノイズ等による誤差の範囲内であれば同一であると判定する。

また、観測手段データ21と符号化方法データ22をセットとして、このセットを特定する情報を符号化手順データ20としている。

【0059】

なお、チップ解析データ19を更に符号化してチップ符号データ25を得る目的は、情報網でデータの送受信を行う際に、認証物の認証に関するデータを多様化することで、通信上のデータのコピー、或いは、盗聴したデータの解析等による攻撃を、無効化することにある。

【0060】

図8は、チップ解析データ19を符号化して得られるチップ符号データ25を便宜的に説明するための模式図である。

更に言えば、色彩要素である元色48(チップ解析データ)を、CMYK分割 (シアン、マゼンタ、イエロー、ブラック)に分割し、その際に得られる、シアン49(チップ符号データ)と、イエロー50(チップ符号データ)の、二つを比較する模式図であって、元色48を分割して、異なったパターンのチップ符号データ25が得られることが解る。

【0061】

なお、本実施例ではCMYK分割して、チップ符号データ25を得たが、このほかにRGB分割、エッジ処理、2値化、線形処理を行うなど様々な方法で、様々なチップ符号データ25を得ることが出来ることは言うまでもない。

【0062】

図9は、本発明の端末装置2a〜2gの構成の一例を説明するための図である。

端末装置2a〜2gは、端末データ処理部6aと、観測部7と、記憶部8と、符号化手順データ指示部9と、ID入力部10と、入力部11と、送信部12と、受信部13と、時計28とを有している。

【0063】

前記端末データ処理部6aは、一時的にデータを記憶するバッファを備えた、各装置の制御やデータの計算・加工を行なうMPU(Micro-Processing Unit)である。

【0064】

観測部7は、複数の光源「LED(L1〜L3)」を制御する照明制御部15と、カメラ14とを有し、前記カメラ14は、撮像素子で撮影した画像をデジタルデータとして記録するものであって、本実施例では、CCDからの信号をAD変換し、端末データ処理部6aで処理可能な画像データとして出力する。

【0065】

記憶部8には、符号化手順DB16(データベース)と、端末番号17が記憶されている。

符号化手順DB16には、符号化手順データ指示部9から出力される符号化手順データ20に関連付けされて、照明制御部15によって、LEDL1〜L3を制御及び特定するための観測手段データ21と、チップ解析データ21を符号化する符号化方法データ22と、カメラ制御データ23とが記憶されている。

上記カメラ制御データ23では、「ピント」「明るさ」「コントラスト」「ガンマ」「色合い」「鮮やかさ」「露出」「ホワイトバランス」等の、均質なチップ解析データ19が得られるようにカメラを制御するためのデータが記憶されている。

なお、このカメラ制御データ23は、撮影に必要な条件を、照度計などを利用して自動で設定する場合には、省略することが可能である。

【0066】

端末番号17は、端末に固有の番号を記憶するものである。

なお、本実施例では、端末番号17は、記憶部8に記憶されているとしたが、端末番号17は、端末を特定することを目的としているので、これに囚われることなく、MPUのプロセッサ・シリアル・ナンバ (PSN〜Processor Serial Number)等を利用してもよいことは言うまでもない。

【0067】

符号化手順データ指示部9は、チップ符号データを得るためにLEDを制御してチップ解析データ19を得るための観測手段データ21と、前記チップ解析データ19を符号化する符号化方法データ22と、カメラを制御するカメラ制御データ23とを関連付けする符号化手順データ20を出力する。

しかし、符号化手順データに変えて、観測手段データ21と、符号化方法データ22を直接出力しても良いことは言うまでもない。

【0068】

送信部12は、情報網55に情報を送信するための装置であり、受信部13は、情報網55から情報を受信するための装置である。

【0069】

ワンタイム機能について。

また、端末装置2の符号化手順データ指示部9と認証サーバ3の符号化手順データ出力部38とが時刻データによって同期し、同じ符号化方法手順データ20を出力する「ワンタイム機能」を構築することも可能である。

更に、端末装置2が、認証サーバ3に問い合わせて、認証サーバ3の符号化手順データ出力部38が生成する符号化手順データ20を入手することによって、符号化手順データ20を時間の経過に伴って変化させてもよい。

【0070】

このように、符号化手順データ20を時間の経過に伴って変化させると、チップ符号データ25も時間の経過と共に変化することで、以前のチップ符号データ25は無効になる。

従って、認証サーバ3と端末装置2間でのデータの送受信の際に盗聴が行われ、チップ符号データ25等が盗聴されても、一定の時間が経過すると、攻撃者に盗聴されたデータは無力化され、更に、攻撃者から有効性を失ったチップ符号データ20が送信されてきたときには、不正アクセスを把握することが可能となり、更には、不正アクセスに対する追跡がリアルタイムに可能となる。

【0071】

なお、本実施例では、3種類のLEDを用いたが、これらの波長や個数に限られるものではなく、例えば、可視光線の一部の波長を発光する等、様々な波長の光源を採用することが可能であることは言うまでもない。

【0072】

図10は、本発明の実施例における認証サーバ3の構成の一例を示す図であって、時計28と、サーバ受信部30と、サーバデータ処理部31と、サーバ記憶部32と、サーバ送信部37と、符号化手順データ出力部38と、出力部39とを有している。

サーバ受信部30は、情報網55からの情報を受信するための装置である。

サーバデータ処理部31は、一時的にデータを記憶するバッファを備えた、各装置の制御やデータの計算・加工を行なうMPU(Micro-Processing Unit)である。

【0073】

サーバ記憶部32には、チップデータDB35(データベース)と、符号化手順DB36とが記憶されている。

チップデータDB35は、ID24に関連付けされて、観測手段データ21と、この観測手段21に対応するチップデータ26が予め記憶されている。

更に説明すると、例えば、観測手段データ21の「A1]が、赤外線を発光するLEDによるものとすると、「A1」に対応するチップデータ26の「Ta1」は、図2に示す赤外線44の画像データになる。

【0074】

次に、観測手段21の「A2」が、紫外線LEDの発光であれば、「A2」に対応するチップデータ26の「Tb1」は、図2に示す紫外線45の画像データとなる。

このように観測手段21に対応するチップデータ26が記憶されるものである。

また、ID24に関連付けされるチップデータ26は、アナログチップ4が固有の物理的特徴を有するので、ID24に対応してそれぞれチップデータ26は異なることとなる。 なお、観測手段データ21の数は必要に応じて増減出来ることは言うまでもない。

【0075】

符号化手順DB36は、認証を行う端末装置2aの記憶部8に記憶された符号化手順DB16と同様に、符号化手順データ20に関連付けされて、観測手段データ21と、符号化方法データ22が記憶されている。

【0076】

サーバ送信部37は、サーバデータ処理部31で処理されたデータを、情報網55を介して送信するための装置である。

【0077】

符号化手順データ出力部38は、後述する認証プロセスにおいて使用される符号化手順データ20を出力する出力部である。

又、必要に応じて、端末装置2との時刻同期、若しくは、端末装置2からの問い合わせによって、符号化手順データ20を出力する。

【0078】

出力部39は、認証プロセスの結果を表示装置に出力したり、印刷するためのデータをプリンターに出力したりするための装置である。

【0079】

図11は、端末装置2から認証サーバ3に送信されるデータ群34に含まれるデータの一例を説明するための図であって、端末番号17と、ID24と、認証プロセス毎にプロセス96と、このプロセス96毎に、符号化手順データ20と、符号化方法データ22と、観測手段データ21と、チップ符号データ25と、時刻データ29とを必要に応じて有している。

【0080】

端末番号17は、端末を特定するための固有の番号若しくは記号である。

なお、符号化手順データ20は、符号化方法データ22と観測手段データ21等を包括して表すデータである。

また、プロセス96は、複数の認証プロセスのデータ区別するための符号である。

【0081】

ID24は、アナログチップ4を特定するための番号若しくは記号である。

時刻データ29は、端末装置2で符号化方法手順データ20が取得された時刻である。

また、この時刻データ29は、端末装置2と、認証サーバ3とが、時刻同期して一時的に有効な符号化手順データ20を出力するワンタイム機能を設けた際には、端末装置2が端末番号17と時刻データ29とを認証サーバ3に送信し、認証サーバ3側では、端末番号17と時刻データ29から符号化方法データ22と観測手段データ21とを、図13のS150で特定する際等に利用される。

【0082】

なお、このデータ群34のデータは、必要に応じて内容を変化させてもよい。

例えば、認証サーバ3と端末装置2で時間同期する「ワンタイム機能」を採用した際には、符号化方法データ22及び観測手段データ21を送信せず。代わりに、時刻データ29と端末番号17を送信してもよく、その他システムの構成やセキュリティに応じて、データ群の内容を変化させることが好ましい。

【0083】

図12は、端末装置2でIDカードから情報を得る一連のステップの一例を説明するためのフローチャートの前半を説明するための図である。

まず、最初のステップである、カード検出S101は、端末装置2の位置決め部18にIDカード1が装着されると、位置決め部18に設けたカード検出スイッチ等の検出手段によってカードの装着が検出され、その情報がサーバデータ処理部6aに送られ、カード検出データ取得S102のステップになる。

カード検出データ取得S102で、IDカード1の装着が検出され、ID取得ステップS103において、ID入力部10によってID24が取得される。

【0084】

次のステップS104では、この認証プロセスにおいて認証サーバ3に符号化手順データ20を問い合わせる場合には、図15のステップS160に移行させる。

ここでは、問い合わせを行わず、符号化手順データ取得ステップS105に移行させる場合を説明する。

【0085】

時刻データ取得ステップS105では、時計28から時刻データ29を取得する。

符号化手順データ取得ステップS106では、サーバデータ処理部6aが、端末装置2の符号化手順データ指示部9から符号化手順データ20を取得する。

なお、符号化手順データ指示部9から出力される符号化手順データ20は、必要に応じて、予め認証サーバ3と時間同期によって出力するように構成してもよいし、端末独自のアルゴリズムでランダムに出力されるように構成してもよい。

【0086】

次に、符号Dを介し、図13の観測手段データ取得ステップS107、カメラ制御データ取得ステップS108、符号化方法データ取得ステップS109に移行する。

まず、観測手段取得ステップS107では、S105で得た符号化手順データ20によって、記憶部8に記憶された符号化手順DB16から、前記符号化手順データ20に関連付けされた観測手段データ21を取得し、MPUの一時的な記憶用のバッファに記憶する。

同様に、カメラ制御データ取得ステップS108では、符号化手順DB16から、上記符号化手順データ20に関連付けされたカメラ制御データ23を取得し、MPUのバッファに記憶し、更に、符号化方法データ取得ステップS109では、符号化手順DB16から、上記符号化手順データ20に関連付けされた符号化方法データ22を取得し、MPUのバッファに記憶する。

【0087】

次の、ステップS110では、サーバデータ処理部6aから、観測手段データ21が観測部7に出力されて、観測部7の照明制御部15が前記観測手段データ21に基づいて、LEDの、L1(紫外線)・L2(可視光線)・L3(赤外線)を制御して、「紫外線L1」「可視光線L2」「赤外線L3」「可視光線L2+赤外線L3」「紫外線L1+可視光線L2」等のいずれかを点灯させる。

次の、ステップS111では、サーバデータ処理部6aから観測部7にカメラ制御データ23が出力されて、カメラ14を観測方法に応じた状態に制御する。

ステップS112では、カメラ14からチップ解析データが出力され、サーバデータ処理部6aにチップ解析データ19が取得される。

【0088】

ステップS113では、チップ解析データ19をステップS109で得た符号化方法データ22でチップ解析データ19からチップ符号データ25を生成し、記憶部に記憶させて、データ収集プロセスが完了する。

ステップS114では、端末を特定する端末番号17がサーバデータ処理部6aのバッファに記憶される。

【0089】

ステップS115では、最初のデータ収集プロセスが終了した際には、次のデータ収集プロセスのステップS107に移行させる。

そして、第1のデータ収集プロセス及び、第2のデータ収集プロセスにおいて、異なる観測方法で認証に必要な認証データの収集が行われた際には、次のステップS116に移行させる。

【0090】

ステップS116では、サーバデータ処理部6aのバッファに記憶されたデータである図11に示すデータ群34を、予め定められたプロトコルに応じて処理する。

なお、このデータ群34のデータは常に全てが送信されるのではなく、認証サーバ3と端末装置2で時間同期する際には、符号化方法データ22及び観測手段データが、データ群34から除外されることが望ましく、その他システムの構成やセキュリティに応じて、データ群の内容を変化させることが好ましい。

ステップ117では、データ群34が、情報網55を介して認証サーバ3に送信される。

【0091】

図14は、認証サーバで、認証を行う際の一連のステップの一例を説明するためのフローチャートである。

ステップS130では、端末装置2からのデータ群34をサーバ受信部30で受信する。

ステップS131では、通信プロトコルによって、送信されてきたデータの解析が開始さる。

ステップS132では、データ群34から、ID24が取得される。

ステップS133では、データ群34から、チップ符号データ25が取得される。

ステップS134では、データ群34に、観測手段データ21・符号化方法データ、若しくは、これらのデータを特定する符号化手順データ20が存在しない場合には、図16の符号化手順データ所得ステップS150に移行させ、これらのデータが存在する場合には、次のステップS135に移行させる。

【0092】

ステップS135は、サーバデータ処理部31が、サーバ記憶部32のチップデータDB35からチップデータ26を取得するステップで、前記データ群34のID24と観測手段データ21に関連付けされた、チップデータ26をチップデータDB35から読み出す。

ステップS136では、S135で読み出されたチップデータ26から、一連のステップで得た上記符号化方法データ22によって、ダミーデータ27を生成する。

【0093】

ステップS137では、チップ符号データ25と、ダミーデータ27との差分を比較抽出して各認証プロセスに各々照合し、誤差の範囲内であったら適合と判断する。

ステップS138では、データ処理がなされ、各認証プロセスの認証に成功したか否かのデータが集計され、ステップS139において、サーバ送信部37によってその結果が、端末装置2へデータ送信され、一連の認証ステップが終了する。

【0094】

図15は、図12のS104で、端末装置2が認証サーバ3に符号化手順データ20を問い合わせる場合のサブルーチンである。

【0095】

ステップS160は、端末装置2が送信部12を介して認証サーバ3に、端末番号17と符号化手順データ20の問い合わせを行うデータを送信する。

ステップS161では、認証サーバ3のサーバデータ処理部31が、端末装置2からの受信データの処理を行い、符号化手順データ出力部38に、符号化手順データ20を要求する。

【0096】

ステップS162は、符号化手順データ出力部38から、符号化手順データ20がランダムに出力される。

ステップS163は、出力された符号化手順データ20等を処理し、端末装置2のサーバデータ処理部6aに符号化手順データ20を出力し、更に、この認証プロセスのS162で出力された符号化手順データ20を、サーバ記憶部32に出力する。

ステップS164は、認証サーバ3から送信されてきた、符号化手順データ20を受信し、次のステップである図13のステップS107に移行させる。

また、ステップS165は、サーバ記憶部32に本実施例の認証プロセスで出力された符号化手順データ20をサーバ記憶部32に記憶するステップである。

【0097】

図16は、図14に示すフローチャートの、サブルーチンの一例を説明するための図であって、図14のステップS134で、端末装置2からのデータ群34に、観測手段データ21・符号化方法データ22、若しくは、符号化手順データ20が無く、この認証プロセスにおいて「ワンタイム機能」が採用されている際に行われるサブルーチンである。

【0098】

このサブルーチンのステップS150は、サーバデータ処理部31が、符号化手順データ20を符号化手順データ出力部38に問い合わせるステップである。

認証プロセスにおいてワンタイム機能が採用されている場合には、図9に示すステップS106で得られた時刻データ29と端末番号17とが、端末装置2から送信されてくるデータ群34に含まれ、この時刻データ29と端末番号17とによって、端末装置2と認証サーバ3とが時間同期した符号化手順データ20が、符号化手順データ出力部38から導き出される。

【0099】

また、この時間同期においては、前記のデータ群34に時刻データを含ませず、認証サーバのサーバ受信部30がデータ群34を受信した際の時刻を採用し、この時刻を端末装置2で取得された時刻データの代用としても良い。

ただし、この際には、端末装置3で時刻データ29を取得した時刻と、認証サーバ3がデータ群34を受信した際の時刻ではタイムラグが発生するので、そのタイムラグによって認証エラーが生じた際には、その前後の時刻に対応する符号化手順データ20によって、再認証を行うことが好ましい。

【0100】

次のステップS151では、サーバデータ処理部31が、符号化手順データ20に関連付けされた、観測手段データ21をサーバ記憶部32から引き出して、観測手段データ21を取得する。

ステップS152では、サーバデータ処理部31が符号化手順データ20に関連付けされた、符号化方法データ22をサーバ記憶部32から引き出して、符号化方法データ22を取得する。

そして、図14に示すステップS135に移行させる。

なお、各実施例のステップは、説明のためであり、本件発明の要旨の範囲内であれば、各ステップの順序が前後する、或いは、ステップが省略されても良いことは言うまでない。

【0101】

また、本実施例では、チップ解析データを符号化したチップ符号データと、チップデータを符号化したダミーデータを照合する認証プロセスを記載したが、符号化の部分を省略してチップ解析データをそのまま利用できる事は言うまでもない。

この場合には、チップ解析データと、チップデータに依って認証物の真贋を判定する事になる。

【0102】

また、アナログチップ4の偽造防止効果を更に高めるための方法として、インキ自体への工夫として、発光インキ、サーモクロミック・インキ、フォトクロミック・インキ等があり、更に、条件等色インキ(メタメリック・インキ)、磁気インキ、パールインキ、合成された特殊な結晶顔料を含むインキ等があり、このようなインキによって構成された、要素を採用する等の方法がある。

【0103】

各実施例では、発光パターンに「可視光線」「赤外線」「可視光線+赤外線」「紫外線+赤外線」を採用したが、この発光パターンに囚われず、可視光線の中の特定の波長を発光するLEDや、レーザー光を採用してこれらとは異なる発光パターンを採用することが可能であることは言うまでもない。

又、本システムにおいては、チップ解析データと、認証サーバ3に記憶されているチップデータ26とを解析(撮影)したさいの、アナログチップとカメラの相対的な位置関係、カメラのホワイトバランス・絞り、LED照明の位置関係及び照度、波長等の設定は、必要に応じて同条件となる様に予め取り決められていることが好ましい。

【0104】

各実施例では、認証物をIDカード1に備えるとしたが、IDカード1の形状はJIS等の規格に囚われることなく、様々な形状が採用可能なことは言うまでもない。

特に、カードの長辺若しくは短辺に、ID提供部5とアナログチップ4の機能を集中して配設し、他の部分を省略することで形状を小さくしても良い。

各実施例では、認証プロセスにおいて、生体認証及び暗証番号の入力等、カード使用者の本人認証を記載しなかったが、認証物の真贋判定にこのような本人認証を加えることを否定するものではない。

【0105】

各実施例に於ける、反射率及び可視光線、紫外線及び赤外線を定義する数値は参考であって、これに規定されるものではなく、その帯域における短波長の光源を利用する事も可能である事は言うまでもない。

また、本件発明の認証プロセスに、認証物に磁性体を含有させ、その磁性体の位置情報を利用しても良く。様々な認証方法が採用可能なことは、言うまでもない。

【0106】

また、認証物を解析方法及び符号化方法を複数採用することが出来るので、解析方法及び符号化方法を、端末毎に有効時間を設定し更新する「ワンタイム機能」、及び、端末で符号化方法を更新した回数で同期をとる「カウンタ同期方式」などの方式により、認証サーバと端末間で同期を取る認証プロトコルを、必要に応じて構築することが可能で有ることは言うまでもない。

【0107】

また、本実施例では、チップ解析データ19を符号化する際の符号化方法データ25を用いたが、この符号化方法データ25においては、チップ解析データ19に変更を加えない指示を排除するものではない。

【符号の説明】

【0108】

1 IDカード

2 端末装置

3 認証サーバ

4 アナログチップ(認証物)

52 暗空部

【技術分野】

【0001】

本発明は、端末装置に於いて認証物の物理的特徴を検出し、IDが付与された認証物の真贋を判定する真贋判定システムに関する。

【背景技術】

【0002】

ネットワークシステムにおいて、プライバシー、防犯等への対応策としてセキュアな処理が求められ、独立した認証体系を備えた小規模ネットワークから、情報家電やゲーム機など、多種多様な認証機能を必要とする機器が多数存在している。

このような状況下において、高いレベルのセキュリティが必要な認証体系と、低いレベルの認証体系等の多様な認証体系が混在しつつ、それぞれ独立性を維持しながら急速に拡大している。

【0003】

このような認証システムに対する主な攻撃は、認証物自体をコピーして偽造カードを作成する攻撃と、端末と認証サーバ間での、認証プロトコルを実行中に送受信されるデータを利用して「なりすまし」を行う攻撃(リプレイ攻撃・インターリービング攻撃等)があり、このような攻撃に対する対応策を備えた認証システムの構築が急務とされている。

【0004】

特に、端末と認証サーバ間で送受信されるIDに対して、その真贋を照明するための認証プロトコルの情報が単一の場合には、送受信されるデータが暗号化されていても単一であるためリプレイ攻撃を受けやすくなる。

【0005】

また、カード自体に偽造の可能性がある場合には、大量に偽造カードが作成される可能性があり、この様な脆弱性はシステムの存続に関わるものであった。

【0006】

そこで、カードに固有の物理特徴を設けることで、大量偽造を防止する手段としたIDカードが、発明者本人が出願した特許第4395660号・特許第4284551号で提案されている。

【0007】

特に、物理的特徴を真贋判定に用いる場合には、複製の可能性を排除することが非常に重要となっている。

しかし、物理的特徴を備えた認証物の複製技術に関しては、様々な手法でコピー技術が存在している。

一方、複製を防止する技術も数多く開示されている。

その多くは、複製が困難で且つその確認が可能な、認証物自体に関している。

【0008】

例えば、可視光線では白色であるが、紫外線が照射されると赤色、及び、青色等に発色する蛍光剤が

【特許文献1】に開示されている。 この蛍光剤を混在させて、可視光線では全体が「白」だが、紫外線を照射すると赤と青の文様が出るように構成した認証物に対する攻撃について考察する。 この認証物のコピーを作成して、セキュリティをくぐり抜けようとする攻撃する場合。 この攻撃に対応する、安全性の高さは、認証物を構成する素材のみならず、端末の性能にも大きく左右される。

【0009】

もし、この端末が、認証物を「紫外線のみ」で観測していて、このことを攻撃者が知れば、紫外線を照射された際に「赤」と「青」の文様が出る物質でコピーを構成すれば、可視光線では「赤」「青」のまだら模様が有っても端末を欺むくことが可能となってしまう。

この時、本物の認証物にあった、可視光線では白色である物質という条件の効果が無くなり、攻撃者は、紫外線によって発生する文様のみを再現すれば良いので、より広範な材料で複製を作ることが可能であった。

【先行技術文献】

【特許文献】

【0010】

【特許文献1】特開2008−248403号公報

【特許文献3】特許第4395660号公報

【特許文献4】特許第4284551号公報

【発明の概要】

【発明が解決しようとする課題】

【0011】

本件発明では、認証物の複製を防止する手段として、認証物自体の製造方法や、特殊性のみに頼るのではなく。

認証システムの端末及び、認証システムを工夫することで、認証物の複製(コピー)をより困難にすることを課題としている。

【課題を解決するための手段】

【0012】

本件第1の発明の、IDカードの真贋判定システムは、IDカードと、前記IDカードの真贋を判定する端末装置を有する真贋判定システムにおいて、前記IDカードは、固有の物理的特徴を有した認証物と、この認証物を特定するIDとを有し、前記端末装置は、前記IDを取得するID入力部と、外光を遮蔽する暗空部と、前記暗空部に配設されたカメラと、前記暗空部に配設されたそれぞれが異なる波長の光を発光する複数の光源と、前記光源の1つ、若しくは、前記波長の異なる複数の光源を選択して発光させる複数の発光パターンと、前記発光パターンを特定する観測手段データと、前記観測手段データに基づいた光源によって前記カメラで前記認証物を撮影したチップ解析データと、前記チップ解析データをチップデータとして前記IDと前記観測手段データとに関連付けて予め記憶する記憶手段と、前記チップ解析データと、予め記憶された前記チップデータとによって認証物の真贋を判定するデータ処理部を有し、前記データ処理部が、前記チップ解析データと前記チップデータとによる認証物の真贋の判定を前記発光パターンを変えて複数回行い、何れの判定においても前記認証物が適合した際に前記認証物が真と判定されるとした。

【0013】

本件第2の発明の、IDカードの真贋判定システムは、IDカードと、前記IDカードの真贋を判定する真贋判定システムにおいて、前記IDカードは、固有の物理的特徴を有した認証物と、この認証物を特定するIDとを有し、前記真贋判定システムは、端末装置と、前記端末装置にネットワークを介して接続される認証サーバとを有し、前記端末装置は、前記IDを取得するID入力部と、外光を遮蔽する暗空部と、前記暗空部に配設されたそれぞれが異なる波長の光を発光する複数の光源と、前記光源の1つ、若しくは、前記波長の異なる複数の光源を選択して発光させる複数の発光パターンと、前記発光パターンを特定する観測手段データと、この観測手段データに基づいた光源によって前記カメラで前記認証物を撮影したチップ解析データとを有し、前記認証サーバは、前記チップ解析データをチップデータとして前記IDと前記観測手段データとに関連付けて予め記憶する記憶手段と、前記チップ解析データと、前記チップデータとによって認証物の真贋を判定するサーバデータ処理部を有し、前記真贋判定システムが、前記チップ解析データと前記チップデータとによる認証物の真贋の判定を前記発光パターンを変えて複数回行い、何れの判定においても前記認証物が適合した際に前記認証物が真と判定されることを特徴とするIDカードの真贋判定システム。

【0014】

本件第3の発明の、IDカードの真贋判定システムは、IDカードと、前記IDカードの真贋を判定する真贋判定システムにおいて、前記IDカードは、固有の物理的特徴を有する認証物と、この認証物を特定するIDとを有し、前記真贋判定システムは、端末装置と、この端末装置にネットワークを介して接続される認証サーバとを有し、前記端末装置は、前記IDを取得するID入力部と、前記認証物を観測する複数の観測手段と、この観測手段を特定する観測手段データと、この観測手段データに基づいて得られるチップ解析データと、前記チップ解析データからチップ符号データを生成する複数の生成手段と、前記生成手段を特定する符号化方法データを記憶する記憶手段とを有し、前記認証サーバは、前記チップ解析データをチップデータとして前記IDと前記観測手段データとに関連付けて予め記憶する記憶手段と、前記チップデータを前記符号化方法データに基づいて符号化してダミーデータを生成する生成手段と、前記チップ符号データと、前記ダミーデータとによって認証物の真贋を判定するサーバデータ処理部を有し、前記真贋判定システムが、前記チップ符号データと前記ダミーデータとによる認証物の真贋の判定を前記観測手段を変えて複数回行い、何れの判定においても前記認証物が適合した際に前記認証物が真と判定されるとした。

【0015】

本件第4の発明の、IDカードの真贋判定システムは、前記端末装置と前記認証サーバとが、前記観測手段データを同期させる時間同期手段を備えた。

本件第5の発明の、IDカードの真贋判定システムは、前記端末装置が、前記認証サーバに前記観測手段データを問い合わせるステップを有するとした。

【0016】

本件第6の発明の、IDカードの真贋判定システムでは、前記認証物は、色彩要素と、赤外線吸収要素と、赤外線反射要素と、を備えているとした。

本件第7の発明の、IDカードの真贋判定システムでは、前記認証物は、色彩要素と、赤外線吸収要素と、赤外線反射要素と、蛍光要素と、を備えているとした。

本件第8の発明の、IDカードの真贋判定システムでは、前記光源は、可視光線の帯域の光線を発光する光源と、赤外線の帯域の光線を発光する光源と、紫外線の帯域の光線を発光する光源と、を有しているとした。

【0017】

本件第9の発明の、IDカードの真贋判定システムにおける端末装置は、前記データ処理部を備えたとした。

本件第10の発明の、IDカードの真贋判定システムにおけるIDカードは、前記認証物を備えるとした。

【発明の効果】

【0018】

本件第1乃至第3の発明の真贋判定システムでは、認証物の複製を困難にするため、チップ解析データとチップデータとによる認証物の真贋の判定を観測手段を変えて複数回行い、何れの判定においても認証物が適合した際に認証物が真と判定されるとした。

このようにしたことで、認証物の物性から、異なった観測手段による複数のチップ解析データを得ることが可能となった。

複数の解析により、認証物の物性を詳細に特定することが可能となり、ひいては、認証物の複製をより困難にする効果がある。

つまり、認証物の複製を行う場合には、認証物で使用されている要素の物性も再現する必要が生じ、認証物を複製する際の材料の選定などに大きな制約を課すことになる。

このことは、成形或いは印刷する際の材料が限定されている、写真や、プリンター等では、複製が非常に困難になるという効果が得られる。

【0019】

本件第4の発明では、端末装置と認証サーバとが、時間同期によって前記観測手段データを特定する特定手段を備えたので、端末装置から認証サーバに送信されるデータが盗聴されても、送受信されるデータは、時間が経過すると変化するので、悪意のあるものが盗聴で得たデータを、時間の経過に伴い無効化することができる効果がある。

本件第5の発明では、前記端末装置が、前記認証サーバに前記観測手段データ及び符号化方法データを問い合わせるステップを有するので、以前の認証プロセスで盗聴されたデータを無効化できるという効果がある。

【0020】

本件第6の発明の真贋判定システムでは、前記認証物は、色彩要素と、赤外線吸収要素と、赤外線反射要素と、を備えているので、可視光線で観測された可視光線で観測された色彩を画像処理によるモノクローム化で得られるデータと、赤外線で観測した際に得られるデータが異相するので、可視光線で観測したチップ解析データをモノクローム化しても、赤外線で得られるチップ解析データが得られない効果がある。

本件第7の認証物の真贋判定システムでは、前記認証物に、蛍光要素を備えているので、紫外線等を照射すると、蛍光によるチップ解析データが得られる効果がある。

本件第8の発明の真贋判定システムでは、前記光源は、可視光線の帯域の光線を発光する光源と、赤外線の帯域の光線を発光する光源と、紫外線の帯域の光線を発光する光源と、を有しているとしたので、これらの光源から複数の組み合わせでチップ解析データが得られる効果がある。

【0021】

本件第9の発明では、本件第2から第8の発明のいずれかに記載の真贋判定システムにおける端末装置が得られる効果がある。

本件第10の発明では、本件第1から第8の発明のいずれかに記載の真贋判定システムにおけるIDカードが得られる効果がある。

【図面の簡単な説明】

【0022】

【図1】図1は、アナログチップの一例を便宜的に説明するための斜視図である。

【図2】図2は、異なる観測方法における、チップ解析データの例を説明するための模式図である。

【図3】図3は、本発明の実施例におけるIDカードの一例を説明する模式図である。

【図4】図4は、本発明の第1実施例の端末装置の構成の一例を説明するための図である。

【図5】図5は、観測部7の構成の一例を示す図である。

【図6】図6は、実施例1の端末装置2でIDカードから情報を得る一連のステップの一例を説明するためのフローチャートである。

【図7】図7は、情報網55を介して接続される、端末装置と認証サーバによる認証システムの関係の一例を説明するための図である。

【図8】図8は、チップ解析データ19を符号化して得られるチップ符号データ25を便宜的に説明するための模式図である。

【図9】図9は、端末装置2a〜2gの構成の一例を説明するための図である。

【図10】図10は、本発明の実施例における認証サーバ3の構成の一例を示す図である。

【図11】図11は、端末装置2から認証サーバ3に送信されるデータ群34に含まれるデータの一例を説明するための図である。

【図12】図12は、端末装置2a〜2gでIDカードから情報を得る一連のステップの一例を説明するためのフローチャートの前半を説明するための図である。

【図13】図13は、図12に記載されたフローチャートの後半を説明するための図である。

【図14】図14は、認証サーバで、認証を行う際の一連のステップの一例を説明するためのフローチャートである。

【図15】図15は、図12に示すフローチャートの、サブルーチンの一例を説明するための図である。

【図16】図16は、図14に示すフローチャートの、サブルーチンの一例を説明するための図である。

【図17】図17は、本件発明で扱うデータの関係を説明するための図である。

【発明を実施するための形態】

【0023】

観測方法を切り替えることで、認証物から複数の解析データを得る。

この解析データを利用して、認証物の物理的特性を多角的に検出し認証物の複製を困難にしてセキュアな認証システムを構築する。

【0024】

用語の説明。

「ID」とは、認証物を識別するために用いられる符号である。

「チップ解析データ19」とは、予め決められた観測手段データに基づいて得られた解析データであって、カメラで得られる画像データを含む。

「チップ符号データ25」とは、予め決められた符号化方法データに基づいてチップ解析データを、符号化したデータである。

「チップデータ26」とは、観測手段データに基づいて得られたデータであって、このチップデータは、IDと前記観測手段データに関連付けされて、認証サーバのチップデータDBに記憶されている。

「ダミーデータ27」とは、チップデータから、符号化方法データによって、生成されたデータである。

「符号化手順データ20」とは、符号化方法データ22と観測手段データ21等を包括して表す呼称である。

「発光パターン」とは、異なる波長の光源を、単独若しくは複数を同時に発光させるパターンである。

【0025】

「可視光線」とは、本実施例では、おおよそ短波長側が450μm、長波長側が830μmの波長の帯域で発光する光源「LED(Light Emitting Diode)」から照射される光線のことである。

「紫外線」とは、本実施例では、おおよそピーク波長が400μmの帯域の光源(LED)から照射される光線のことである。

「赤外線」とは、本実施例では、おおよそピーク波長が950μmの帯域の光源(LED)から照射される光線のことである。

【0026】

「要素」とは、物理的な特徴な特徴を有するアナログチップ(認証物)を構成する「物」である。

「認証物」とは、ランダムに複数の要素が配設されることで固有の物理的特徴を有する対象物を言い本実施例ではアナログチップであって、偶然性若しくは乱数等を利用して製作される。

「全光線透過要素」とは、紫外線・赤外線を含むおおよそ100nmから1mmの波長域の光線を透過させる要素である。

「色彩要素」とは、主として可視光線で観測される色彩を有する要素であり、同時に後述の蛍光要素、赤外線吸収要素、赤外線反射要素、赤外線透過要素を兼ねる事もある。

「蛍光要素」とは、電子の励起によって、可視光線を発光する要素である。

「赤外線吸収要素」とは、赤外線を吸収する割合の高い物体で、可視光線では色彩を持ち、赤外線を照射して撮影をすると、赤外線を吸収して黒っぽく写る要素であり、本実施例では、赤外線の反射率がおおよそ20%より下の要素を言う。

【0027】

「赤外線反射要素」とは、赤外線を反射する割合の高い物体で、赤外線を照射して撮影すると赤外線を反射することによって白っぽく写る物体であって、可視光線では色彩を持ち、赤外線を照射して撮影すると、赤外線を反射して白っぽく写る物体であり、本実施例では赤外線の反射率がおおよそ20%以上のものを言うが、グレーも含んでいる。

【0028】

「赤外線透過要素」とは、可視光線以下の光をできるだけ吸収遮断し、可視光線よりも長波長の光である赤外線をなるべく透過させる物体であって、代表的なものには、富士フイルム株式会社のシャープカットフィルタ「SC74」等がある、このような特性を持っているので、可視光線を照射すると、可視光線は吸収遮断するので黒っぽく見えるが、他方、赤外線を照射すると、赤外線は透過させるので透明になり、下に赤外線反射要素や、赤外線吸収要素があるとそれらを観測することが可能になる。

【0029】

「基材」とは、要素を固定するための材料である。

「ワンタイム機能」とは、認証サーバ3と端末装置2が、観測手段データ21・符号化方法データ22、若しくは、これらデータを包括する符号化手順データ20を、時間を基準にして同期させる機能である。

【0030】

本実施例の「赤外線反射要素」又は「赤外線吸収要素」等においては、赤外線は短波長のため、可視光線では色彩のある「色彩要素」を観測しても、モノクロームの画像となる。

一方、可視光線で得られた画像をモノクローム化すると、明度が低いものが黒っぽく写ることになる。

しかし、赤外線で観測すると、可視光線において明度が低いものが、必ずしも黒っぽく写るとは限らない。

更に、一部の物質では、彩度と明度が近似しているが、赤外線で観測した際には、異相するデータが得られる場合がある。

例えば、可視光線において明度が低い物質で、モノクロームに変換すると「黒」に近くなるが、赤外線で観測すると「白」に近く観測される物質として、油絵の具のWinsor & Newton(WN)社製「Crimson Lake」、(株)世界堂社製「カドミュウムグリーンディープ」「セルリアンブルー」等がある。

【0031】

又、明度と彩度が近似しているが、赤外線では全く異なって観測される物質(要素)もある。

例えば、グリーン系では、赤外線で黒く観測される「赤外線吸収要素」には、(株)世界堂社製「クロームグリーン」等が有り、赤外線で白く観測される「赤外線反射要素」には、(株)世界堂社製「カドミュウムグリーンディープ」等がある。

また、ブルー系では、「赤外線吸収要素」には、WN社製「Ultra Marin」「Prussian Blue」等が有り、「赤外線反射要素」には、(株)世界堂社製「セルリアンブルー」等がある。

【0032】

このような、可視光線で観測された色彩を画像処理によるモノクローム化で得られるデータと、赤外線で観測した際に得られるデータが異相する物質を「赤外線反射要素」若しくは「赤外線吸収要素」に採用すると、認証物の複製をより困難化することになる。

【実施例1】

【0033】

図1は、アナログチップ4の一例を便宜的に説明するための斜視図である。

本実施例では、アナログチップ4に含まれる物理的特徴の要素の特徴を理解しやすいように、最下層の第1層40から、第2層41、最上層の第3層42に分けて各要素が三次元に配置されている。

第1層40には、蛍光要素61・62と色彩要素60が配されている。

第2層41には、赤外線吸収要素63・65と、赤外線反射要素67が配されている。

第3層42には、赤外線吸収要素64と、赤外線反射要素66と、赤外線透過要素70が配されているとした。

前記各要素は、基材68(全光線透過要素)で固定されている。

なお、このような層に分かれた配置は、アナログチップの作用を効果的にすると同時に、説明を容易にするためであり、アナログチップの構成は、このような上下関係や、層に限定されるものではない。

【0034】

図2は、図1のアナログチップ4から得られるチップ解析データ19、若しくは、チップデータ26であって、(a)可視光線43、(b)赤外線44、(c)紫外線45、(d)可視光線+赤外線46、(e)紫外線+赤外線47を示している。

このチップ解析データ19と、チップデータ26との相違については、

認証プロセスの際に、端末装置で取得されたデータをチップ解析データ19とし。

これに対し、チップデータ26は、予め決められた観測手段データに基づいて観測されたデータを、後述のチップデータベース35に、ID24と観測手段データ21に関連付けされて予め記憶されたデータであって、詳細な説明の際に混同しないように、呼び名を区別するものである。

次に、これらチップ解析データ19・チップデータ26について説明する。

【0035】

(a)可視光線43は、可視光線の発光するLEDを光源とする発光パターンで、アナログチップ4をカメラで撮影して得られたデータである。

このチップ解析データでは、色彩要素と、蛍光要素が、色彩を伴って観測でき、更に、赤外線透過要素70と、赤外線反射要素67と、赤外線吸収要素63とが、本実施例では黒く表示されている。

本実施例では、赤外線反射要素に、前述の「Crimson Lake」と「セルリアンブルー」を混色して、可視光線下で黒色に近くしたものを採用した。

又、赤外線吸収要素には、WN社製「Ivory black」等を採用した。

【0036】

(b)赤外線44は、赤外線を発光するLEDを光源とする発光パターンで、アナログチップ4をカメラで撮影して得られたデータである。

この赤外線44では、赤外線透過要素70の下部に位置する星形の赤外線吸収要素65と、赤外線反射要素67の上部に位置する赤外線吸収要素64と、赤外線反射要素66が三角形に白く抜けた状態の赤外線吸収要素63が黒く撮影されている。

【0037】

(c)紫外線45は、紫外線を発光するLEDを光源とする発光パターンで、アナログチップ4をカメラで撮影して得られたチップ解析データであって、蛍光要素61・62が発光して、カメラに撮影されている。

【0038】

(d)可視光線+赤外線46は、可視光線を発光するLEDと、赤外線を発光するLEDを作動させる発光パターンで撮影されたデータである。

(e)紫外線+赤外線47は、紫外線を発光するLEDと、紫外線を発光するLEDを作動させて撮影されたデータである。

上記のように、アナログチップ4から、異なるパターンのチップ解析データ19若しくはチップデータ26を、LEDの発光パターン(観測方法)を変更することで得ることが出来る。

なお、本実施例におけるカメラは、おおよそ短波長側が450μm、長波長側が950μmを撮影できる感度を備えている。

しかし、認証物に含まれる要素及び光源の波長によっては、更に広い波長の感度を備えたカメラを採用しても良いことは言うまでもない。

【0039】

図3は、本発明のIDカード1の一例を説明する模式図であって。

IDカード1は、アナログチップ4と、ID提供部5とを有している。

上記アナログチップ4は、固有の物理的特徴を備えた認証物であって、本実施例では、アナログチップ4をカードの一部に作成しているが、カード全体に固有の物理的特徴を備えさせて、その一部若しくは全体をアナログチップとしてもよい。

【0040】

なお、本実施例のID提供部5は、本実施例ではアナログチップを特定するIDを、2次元バーコードによって提供している。

また、IDカードの発行会社と、アナログチップ4の真贋を判定する認証サーバが独立している際には、アナログチップを特定するID提供部とは別に、発行会社によるカード番号の提供部を別途設けて、IDカード発行会社が独自にIDカードの管理システムを構築することが出来るようにしても良い。

【0041】

また、ID提供部の実施形態として、バーコード等、或いは、アナログチップ4に小型のRFID(Radio Frequency Identification)を埋め込む、または、磁気ストライプやICによってIDを提供しても良いことは言うまでもなく、様々な実施形態を必要に応じて採用することが出来る。

【0042】

図4は、スタンドアローンの端末装置2の構成の一例を示す図である。

端末装置2は、データ処理部6と、観測部7と、記憶部8と、ID入力部10と、入力部11とを有している。

データ処理部6は、一時的にデータを記憶するバッファを備えた、各装置の制御やデータの計算・加工を行なうMPU(Micro-Processing Unit)である。

【0043】

観測部7は、複数の光源「LED(L1〜L3)」と、これらを制御する照明制御手段を有する照明制御部15と、カメラ14とを有し、前記カメラ14は、撮像素子で撮影した画像をデジタルデータとして記録するものであって、本実施例では、CCDからの信号をAD変換し、MPUで処理可能な画像データとして出力する。

なお、本実施例の複数のLEDは、L1が紫外線を発光し、L2が可視光線を発光し、L3が赤外線を発光するとしたが、これに限られるものではない。

又、観測部に、磁気情報を走査して取得する磁気センサー等、様々な手段で認証物を観測する観測手段を別に採用しても良いことは言うまでもない。

【0044】

記憶部8のチップデータDB35は、ID24に関連付けされて、観測手段データ21と、この観測手段21に対応するチップデータ26が予め記憶されている。

このチップデータ26を更に説明すると、例えば、観測手段データ21の「A1]が、赤外線を発光するLEDによるものとすると、「A1」に対応するチップデータ26の「Ta1」は、図2に示す(b)赤外線44の画像データになる。

【0045】

次に、観測手段21の「A2」が、紫外線LEDの発光であれば、「A2」に対応するチップデータ26の「Tb1」は、図2に示す(c)紫外線45の画像データとなる。

このように観測手段21に対応するチップデータ26が記憶されるものである。

また、ID24に関連付けされるチップデータ26は、ID24が付与されたIDカードのアナログチップ4が固有の物理的特徴を有するので、ID24に応じてそれぞれチップデータ26は異なることとなる。

なお、観測手段データ21の数は必要に応じて増減出来ることは言うまでもない。

また、記憶部8のカメラ制御データDB95には、観測手段データ21に関連付けされて、観測手段に対応するカメラ制御データ23が記憶されている。

【0046】

ID入力部10は、IDカード1のID提供部5から提供されるIDカード1に固有の番号を読み取ることを目的としている。

本実施例では、カメラ14を利用してバーコードや、QRコード(登録商標)を読み取るとした。

【0047】

入力部11は、IDカード1の所有者を識別する、個人識別番号(personal identification number, PIN)、指紋、虹彩、静脈などのデータを入力するための入力装置である。

【0048】

図5は、観測部7の構成の一例を示す図である。

観測部7では、外光を遮断する隔壁53によって、暗空部52が構成されている。

この隔壁53は、紫外線、可視光線、赤外線などが含まれている自然光等を遮断し、LEDが発光する波長の光線に、不必要な波長の光線が混入することを防止することを目的としている。

また、アナログチップ4の下には、チップ解析データを安定させるために、全光線の反射率が規格で定められた反射板54が設けられていることが好ましい。

【0049】

図6は、端末装置2でIDカードから情報を得る一連のステップの一例を説明するためのフローチャートである。

【0050】

まず、カード検出データ取得S10は、端末装置2の位置決め部18にIDカード1が装着されると、位置決め部18に設けたカード検出スイッチ等の手段によってカードの装着が検出され、その情報がデータ処理部6に送られ、カードが装着されたことが検知され、次のステップに移行する。

次の、IDの取得ステップS11は、端末装置2aのID入力部10によって、IDカード1のID24が読み取られ、MPUの一時的な記憶用のバッファに記憶され次のステップに移行する。

【0051】

次の、観測手段データ取得ステップS20では、記憶部8に記憶された第1の認証プロセスにおける観測手段データ21を取得し、MPUの一時的な記憶用のバッファに記憶し、次のステップに移行させる。

カメラ制御データ取得ステップS21では、図4に示すカメラ制御データDB95から、一時的バッファに記憶された観測手段データ21に関連付けされたカメラ制御データ23を読み出し、MPUの一時的な記憶用バッファに記憶し、次のステップに移行させる。

【0052】

次の、観測手段データ出力ステップS22では、データ処理部6から、観測手段データ21が観測部7に出力されて、観測部7の照明制御部15が前記観測手段データ21に基づいて、LEDの、L1(紫外線)・L2(可視光線)・L3(赤外線)を制御して、「紫外線L1」「可視光線L2」「赤外線L3」「可視光線L2+赤外線L3」「紫外線L1+可視光線L2」等のいずれかを点灯させる。

次の、ステップS23では、データ処理部6から観測部7にカメラ制御データ23が出力されて、カメラ14を観測方法に適した状態に制御する。

ステップS24では、カメラ14からチップ解析データ19が出力され、データ処理部6のMPUの一時的な記憶用バッファに、チップ解析データ19が記憶され、次のステップに移行される。

【0053】

次のステップS25では、前述のS11で記憶されたID24と、S20で記憶された観測手段データ21とに関連付けされて記憶されている、チップデータ26がデータ処理部6によって読み出される。

次のステップS26では、前述のチップ解析データ19とチップデータ26とが照合が適合であれば、第1の認証プロセスが終了し次のステップに移行させる。

なお、不適合の場合には、ステップS20に移行させる、若しくは、キャンセルさせるなどのアクションを必要に応じて行わせることが可能なことは言うまでもない。

【0054】

次のステップS27では、認証プロセスが1回目であれば、フラグを立てる等の手段で第1の認証プロセスが適合で有ったことを記憶部に記憶させて、第2の認証プロセスに於けるステップS20に移行させる。

第2の認証プロセスに於いては、先に行った第1の認証プロセスの観測手段データ21(例、可視光線)とは異なる観測手段データ21(赤外線)が適用され、ステップS20からステップS26が実行されて、第2の認証プロセスにおいても、チップ解析データ19とチップデータ26との照合が適性であれば次のステップに移行させる。

第2の認証プロセスに於けるステップS27では、2回の認証に成功したことがデータ処理部6によって処理され、ステップS28に移行される。

ステップS28では、データ処理部6によって、異なる観測手段データ21による複数回の認証における終了データ処理が行われ、図示しない表示部等に、必要に応じてその結果が出力され、一連の複数の認証プロセスが完了する。

【実施例2】

【0055】

実施例2においては、実施例1と重複し記載の無い構成等については、実施例1の記載を慣用する。

【0056】

図7は、情報網55を介して接続される、端末装置と認証サーバによる認証システムの関係の一例を説明するための図であって、この図では複数の認証サーバと、この認証サーバに接続された端末装置がそれぞれ認証システム(認証体系)を構築し、このような複数の認証体系においてIDカードが共有できることを示している。

認証サーバ3aには、情報網55を介して複数の端末装置2a〜2cが複数接続され、1つの認証システムを構成している。

また、認証サーバ3bには、端末装置2e〜2gが接続され、別の認証システムが構成されている。

また、認証サーバ3と端末装置2は相互認証していることが好ましい。

なお、本実施例では、説明のため端末装置2a〜2gが記載されているが、これに限定されるものではない。

【0057】

このような複数の認証体系において、符号化手順データ20の規定を独自に設定することが可能である。

また更に、それぞれの認証体系が独自に特定の波長のLEDを採用して、その認証体系専用のチップ解析データ19と、チップデータ26を得て、高い独自性を有する認証システムを構築することも可能である。

【0058】

まず、本実施例のネットワーク(情報網)を介して認証する認証システムにおける、各データの関係を図17に基づいて説明する。

端末装置2では、アナログチップ4のID24に関連付けして得られるデータは、チップ解析データ19と、チップ符号データ25である。

これに対し、認証サーバ3では、アナログチップ4のID24に関連付けされてチップデータ26が記憶され、このチップデータ26から符号化方法データによって、ダミーデータ27が得られる。

上記チップ解析データ19と、チップデータ26とは、同じ観測手段データ21でアナログチップ4から得られるので、ほとんど同じとなる。

また、上記チップ解析データ19と、チップデータ26から、同じ符号化方法データ22で符号化すると、ほとんど同じチップ符号データ25とダミーデータ27が得られる。

この、チップ符号データ25と認証サーバ3で生成されたダミーデータ27とを比較して差分を抽出し、その差分がノイズ等による誤差の範囲内であれば同一であると判定する。

また、観測手段データ21と符号化方法データ22をセットとして、このセットを特定する情報を符号化手順データ20としている。

【0059】

なお、チップ解析データ19を更に符号化してチップ符号データ25を得る目的は、情報網でデータの送受信を行う際に、認証物の認証に関するデータを多様化することで、通信上のデータのコピー、或いは、盗聴したデータの解析等による攻撃を、無効化することにある。

【0060】

図8は、チップ解析データ19を符号化して得られるチップ符号データ25を便宜的に説明するための模式図である。

更に言えば、色彩要素である元色48(チップ解析データ)を、CMYK分割 (シアン、マゼンタ、イエロー、ブラック)に分割し、その際に得られる、シアン49(チップ符号データ)と、イエロー50(チップ符号データ)の、二つを比較する模式図であって、元色48を分割して、異なったパターンのチップ符号データ25が得られることが解る。

【0061】

なお、本実施例ではCMYK分割して、チップ符号データ25を得たが、このほかにRGB分割、エッジ処理、2値化、線形処理を行うなど様々な方法で、様々なチップ符号データ25を得ることが出来ることは言うまでもない。

【0062】

図9は、本発明の端末装置2a〜2gの構成の一例を説明するための図である。

端末装置2a〜2gは、端末データ処理部6aと、観測部7と、記憶部8と、符号化手順データ指示部9と、ID入力部10と、入力部11と、送信部12と、受信部13と、時計28とを有している。

【0063】

前記端末データ処理部6aは、一時的にデータを記憶するバッファを備えた、各装置の制御やデータの計算・加工を行なうMPU(Micro-Processing Unit)である。

【0064】

観測部7は、複数の光源「LED(L1〜L3)」を制御する照明制御部15と、カメラ14とを有し、前記カメラ14は、撮像素子で撮影した画像をデジタルデータとして記録するものであって、本実施例では、CCDからの信号をAD変換し、端末データ処理部6aで処理可能な画像データとして出力する。

【0065】

記憶部8には、符号化手順DB16(データベース)と、端末番号17が記憶されている。

符号化手順DB16には、符号化手順データ指示部9から出力される符号化手順データ20に関連付けされて、照明制御部15によって、LEDL1〜L3を制御及び特定するための観測手段データ21と、チップ解析データ21を符号化する符号化方法データ22と、カメラ制御データ23とが記憶されている。

上記カメラ制御データ23では、「ピント」「明るさ」「コントラスト」「ガンマ」「色合い」「鮮やかさ」「露出」「ホワイトバランス」等の、均質なチップ解析データ19が得られるようにカメラを制御するためのデータが記憶されている。

なお、このカメラ制御データ23は、撮影に必要な条件を、照度計などを利用して自動で設定する場合には、省略することが可能である。

【0066】

端末番号17は、端末に固有の番号を記憶するものである。

なお、本実施例では、端末番号17は、記憶部8に記憶されているとしたが、端末番号17は、端末を特定することを目的としているので、これに囚われることなく、MPUのプロセッサ・シリアル・ナンバ (PSN〜Processor Serial Number)等を利用してもよいことは言うまでもない。

【0067】

符号化手順データ指示部9は、チップ符号データを得るためにLEDを制御してチップ解析データ19を得るための観測手段データ21と、前記チップ解析データ19を符号化する符号化方法データ22と、カメラを制御するカメラ制御データ23とを関連付けする符号化手順データ20を出力する。

しかし、符号化手順データに変えて、観測手段データ21と、符号化方法データ22を直接出力しても良いことは言うまでもない。

【0068】

送信部12は、情報網55に情報を送信するための装置であり、受信部13は、情報網55から情報を受信するための装置である。

【0069】

ワンタイム機能について。

また、端末装置2の符号化手順データ指示部9と認証サーバ3の符号化手順データ出力部38とが時刻データによって同期し、同じ符号化方法手順データ20を出力する「ワンタイム機能」を構築することも可能である。

更に、端末装置2が、認証サーバ3に問い合わせて、認証サーバ3の符号化手順データ出力部38が生成する符号化手順データ20を入手することによって、符号化手順データ20を時間の経過に伴って変化させてもよい。

【0070】

このように、符号化手順データ20を時間の経過に伴って変化させると、チップ符号データ25も時間の経過と共に変化することで、以前のチップ符号データ25は無効になる。

従って、認証サーバ3と端末装置2間でのデータの送受信の際に盗聴が行われ、チップ符号データ25等が盗聴されても、一定の時間が経過すると、攻撃者に盗聴されたデータは無力化され、更に、攻撃者から有効性を失ったチップ符号データ20が送信されてきたときには、不正アクセスを把握することが可能となり、更には、不正アクセスに対する追跡がリアルタイムに可能となる。

【0071】

なお、本実施例では、3種類のLEDを用いたが、これらの波長や個数に限られるものではなく、例えば、可視光線の一部の波長を発光する等、様々な波長の光源を採用することが可能であることは言うまでもない。

【0072】

図10は、本発明の実施例における認証サーバ3の構成の一例を示す図であって、時計28と、サーバ受信部30と、サーバデータ処理部31と、サーバ記憶部32と、サーバ送信部37と、符号化手順データ出力部38と、出力部39とを有している。

サーバ受信部30は、情報網55からの情報を受信するための装置である。

サーバデータ処理部31は、一時的にデータを記憶するバッファを備えた、各装置の制御やデータの計算・加工を行なうMPU(Micro-Processing Unit)である。

【0073】

サーバ記憶部32には、チップデータDB35(データベース)と、符号化手順DB36とが記憶されている。

チップデータDB35は、ID24に関連付けされて、観測手段データ21と、この観測手段21に対応するチップデータ26が予め記憶されている。

更に説明すると、例えば、観測手段データ21の「A1]が、赤外線を発光するLEDによるものとすると、「A1」に対応するチップデータ26の「Ta1」は、図2に示す赤外線44の画像データになる。

【0074】

次に、観測手段21の「A2」が、紫外線LEDの発光であれば、「A2」に対応するチップデータ26の「Tb1」は、図2に示す紫外線45の画像データとなる。

このように観測手段21に対応するチップデータ26が記憶されるものである。

また、ID24に関連付けされるチップデータ26は、アナログチップ4が固有の物理的特徴を有するので、ID24に対応してそれぞれチップデータ26は異なることとなる。 なお、観測手段データ21の数は必要に応じて増減出来ることは言うまでもない。

【0075】

符号化手順DB36は、認証を行う端末装置2aの記憶部8に記憶された符号化手順DB16と同様に、符号化手順データ20に関連付けされて、観測手段データ21と、符号化方法データ22が記憶されている。

【0076】

サーバ送信部37は、サーバデータ処理部31で処理されたデータを、情報網55を介して送信するための装置である。

【0077】

符号化手順データ出力部38は、後述する認証プロセスにおいて使用される符号化手順データ20を出力する出力部である。

又、必要に応じて、端末装置2との時刻同期、若しくは、端末装置2からの問い合わせによって、符号化手順データ20を出力する。

【0078】

出力部39は、認証プロセスの結果を表示装置に出力したり、印刷するためのデータをプリンターに出力したりするための装置である。

【0079】

図11は、端末装置2から認証サーバ3に送信されるデータ群34に含まれるデータの一例を説明するための図であって、端末番号17と、ID24と、認証プロセス毎にプロセス96と、このプロセス96毎に、符号化手順データ20と、符号化方法データ22と、観測手段データ21と、チップ符号データ25と、時刻データ29とを必要に応じて有している。

【0080】

端末番号17は、端末を特定するための固有の番号若しくは記号である。

なお、符号化手順データ20は、符号化方法データ22と観測手段データ21等を包括して表すデータである。

また、プロセス96は、複数の認証プロセスのデータ区別するための符号である。

【0081】

ID24は、アナログチップ4を特定するための番号若しくは記号である。

時刻データ29は、端末装置2で符号化方法手順データ20が取得された時刻である。

また、この時刻データ29は、端末装置2と、認証サーバ3とが、時刻同期して一時的に有効な符号化手順データ20を出力するワンタイム機能を設けた際には、端末装置2が端末番号17と時刻データ29とを認証サーバ3に送信し、認証サーバ3側では、端末番号17と時刻データ29から符号化方法データ22と観測手段データ21とを、図13のS150で特定する際等に利用される。

【0082】

なお、このデータ群34のデータは、必要に応じて内容を変化させてもよい。

例えば、認証サーバ3と端末装置2で時間同期する「ワンタイム機能」を採用した際には、符号化方法データ22及び観測手段データ21を送信せず。代わりに、時刻データ29と端末番号17を送信してもよく、その他システムの構成やセキュリティに応じて、データ群の内容を変化させることが好ましい。

【0083】

図12は、端末装置2でIDカードから情報を得る一連のステップの一例を説明するためのフローチャートの前半を説明するための図である。

まず、最初のステップである、カード検出S101は、端末装置2の位置決め部18にIDカード1が装着されると、位置決め部18に設けたカード検出スイッチ等の検出手段によってカードの装着が検出され、その情報がサーバデータ処理部6aに送られ、カード検出データ取得S102のステップになる。

カード検出データ取得S102で、IDカード1の装着が検出され、ID取得ステップS103において、ID入力部10によってID24が取得される。

【0084】

次のステップS104では、この認証プロセスにおいて認証サーバ3に符号化手順データ20を問い合わせる場合には、図15のステップS160に移行させる。

ここでは、問い合わせを行わず、符号化手順データ取得ステップS105に移行させる場合を説明する。

【0085】

時刻データ取得ステップS105では、時計28から時刻データ29を取得する。

符号化手順データ取得ステップS106では、サーバデータ処理部6aが、端末装置2の符号化手順データ指示部9から符号化手順データ20を取得する。

なお、符号化手順データ指示部9から出力される符号化手順データ20は、必要に応じて、予め認証サーバ3と時間同期によって出力するように構成してもよいし、端末独自のアルゴリズムでランダムに出力されるように構成してもよい。

【0086】

次に、符号Dを介し、図13の観測手段データ取得ステップS107、カメラ制御データ取得ステップS108、符号化方法データ取得ステップS109に移行する。

まず、観測手段取得ステップS107では、S105で得た符号化手順データ20によって、記憶部8に記憶された符号化手順DB16から、前記符号化手順データ20に関連付けされた観測手段データ21を取得し、MPUの一時的な記憶用のバッファに記憶する。

同様に、カメラ制御データ取得ステップS108では、符号化手順DB16から、上記符号化手順データ20に関連付けされたカメラ制御データ23を取得し、MPUのバッファに記憶し、更に、符号化方法データ取得ステップS109では、符号化手順DB16から、上記符号化手順データ20に関連付けされた符号化方法データ22を取得し、MPUのバッファに記憶する。

【0087】

次の、ステップS110では、サーバデータ処理部6aから、観測手段データ21が観測部7に出力されて、観測部7の照明制御部15が前記観測手段データ21に基づいて、LEDの、L1(紫外線)・L2(可視光線)・L3(赤外線)を制御して、「紫外線L1」「可視光線L2」「赤外線L3」「可視光線L2+赤外線L3」「紫外線L1+可視光線L2」等のいずれかを点灯させる。

次の、ステップS111では、サーバデータ処理部6aから観測部7にカメラ制御データ23が出力されて、カメラ14を観測方法に応じた状態に制御する。

ステップS112では、カメラ14からチップ解析データが出力され、サーバデータ処理部6aにチップ解析データ19が取得される。

【0088】

ステップS113では、チップ解析データ19をステップS109で得た符号化方法データ22でチップ解析データ19からチップ符号データ25を生成し、記憶部に記憶させて、データ収集プロセスが完了する。

ステップS114では、端末を特定する端末番号17がサーバデータ処理部6aのバッファに記憶される。

【0089】

ステップS115では、最初のデータ収集プロセスが終了した際には、次のデータ収集プロセスのステップS107に移行させる。

そして、第1のデータ収集プロセス及び、第2のデータ収集プロセスにおいて、異なる観測方法で認証に必要な認証データの収集が行われた際には、次のステップS116に移行させる。

【0090】

ステップS116では、サーバデータ処理部6aのバッファに記憶されたデータである図11に示すデータ群34を、予め定められたプロトコルに応じて処理する。

なお、このデータ群34のデータは常に全てが送信されるのではなく、認証サーバ3と端末装置2で時間同期する際には、符号化方法データ22及び観測手段データが、データ群34から除外されることが望ましく、その他システムの構成やセキュリティに応じて、データ群の内容を変化させることが好ましい。

ステップ117では、データ群34が、情報網55を介して認証サーバ3に送信される。

【0091】

図14は、認証サーバで、認証を行う際の一連のステップの一例を説明するためのフローチャートである。

ステップS130では、端末装置2からのデータ群34をサーバ受信部30で受信する。

ステップS131では、通信プロトコルによって、送信されてきたデータの解析が開始さる。

ステップS132では、データ群34から、ID24が取得される。

ステップS133では、データ群34から、チップ符号データ25が取得される。

ステップS134では、データ群34に、観測手段データ21・符号化方法データ、若しくは、これらのデータを特定する符号化手順データ20が存在しない場合には、図16の符号化手順データ所得ステップS150に移行させ、これらのデータが存在する場合には、次のステップS135に移行させる。

【0092】

ステップS135は、サーバデータ処理部31が、サーバ記憶部32のチップデータDB35からチップデータ26を取得するステップで、前記データ群34のID24と観測手段データ21に関連付けされた、チップデータ26をチップデータDB35から読み出す。

ステップS136では、S135で読み出されたチップデータ26から、一連のステップで得た上記符号化方法データ22によって、ダミーデータ27を生成する。

【0093】

ステップS137では、チップ符号データ25と、ダミーデータ27との差分を比較抽出して各認証プロセスに各々照合し、誤差の範囲内であったら適合と判断する。

ステップS138では、データ処理がなされ、各認証プロセスの認証に成功したか否かのデータが集計され、ステップS139において、サーバ送信部37によってその結果が、端末装置2へデータ送信され、一連の認証ステップが終了する。

【0094】

図15は、図12のS104で、端末装置2が認証サーバ3に符号化手順データ20を問い合わせる場合のサブルーチンである。

【0095】

ステップS160は、端末装置2が送信部12を介して認証サーバ3に、端末番号17と符号化手順データ20の問い合わせを行うデータを送信する。

ステップS161では、認証サーバ3のサーバデータ処理部31が、端末装置2からの受信データの処理を行い、符号化手順データ出力部38に、符号化手順データ20を要求する。

【0096】

ステップS162は、符号化手順データ出力部38から、符号化手順データ20がランダムに出力される。

ステップS163は、出力された符号化手順データ20等を処理し、端末装置2のサーバデータ処理部6aに符号化手順データ20を出力し、更に、この認証プロセスのS162で出力された符号化手順データ20を、サーバ記憶部32に出力する。

ステップS164は、認証サーバ3から送信されてきた、符号化手順データ20を受信し、次のステップである図13のステップS107に移行させる。

また、ステップS165は、サーバ記憶部32に本実施例の認証プロセスで出力された符号化手順データ20をサーバ記憶部32に記憶するステップである。

【0097】

図16は、図14に示すフローチャートの、サブルーチンの一例を説明するための図であって、図14のステップS134で、端末装置2からのデータ群34に、観測手段データ21・符号化方法データ22、若しくは、符号化手順データ20が無く、この認証プロセスにおいて「ワンタイム機能」が採用されている際に行われるサブルーチンである。

【0098】

このサブルーチンのステップS150は、サーバデータ処理部31が、符号化手順データ20を符号化手順データ出力部38に問い合わせるステップである。

認証プロセスにおいてワンタイム機能が採用されている場合には、図9に示すステップS106で得られた時刻データ29と端末番号17とが、端末装置2から送信されてくるデータ群34に含まれ、この時刻データ29と端末番号17とによって、端末装置2と認証サーバ3とが時間同期した符号化手順データ20が、符号化手順データ出力部38から導き出される。

【0099】

また、この時間同期においては、前記のデータ群34に時刻データを含ませず、認証サーバのサーバ受信部30がデータ群34を受信した際の時刻を採用し、この時刻を端末装置2で取得された時刻データの代用としても良い。

ただし、この際には、端末装置3で時刻データ29を取得した時刻と、認証サーバ3がデータ群34を受信した際の時刻ではタイムラグが発生するので、そのタイムラグによって認証エラーが生じた際には、その前後の時刻に対応する符号化手順データ20によって、再認証を行うことが好ましい。

【0100】

次のステップS151では、サーバデータ処理部31が、符号化手順データ20に関連付けされた、観測手段データ21をサーバ記憶部32から引き出して、観測手段データ21を取得する。

ステップS152では、サーバデータ処理部31が符号化手順データ20に関連付けされた、符号化方法データ22をサーバ記憶部32から引き出して、符号化方法データ22を取得する。

そして、図14に示すステップS135に移行させる。

なお、各実施例のステップは、説明のためであり、本件発明の要旨の範囲内であれば、各ステップの順序が前後する、或いは、ステップが省略されても良いことは言うまでない。

【0101】

また、本実施例では、チップ解析データを符号化したチップ符号データと、チップデータを符号化したダミーデータを照合する認証プロセスを記載したが、符号化の部分を省略してチップ解析データをそのまま利用できる事は言うまでもない。

この場合には、チップ解析データと、チップデータに依って認証物の真贋を判定する事になる。

【0102】

また、アナログチップ4の偽造防止効果を更に高めるための方法として、インキ自体への工夫として、発光インキ、サーモクロミック・インキ、フォトクロミック・インキ等があり、更に、条件等色インキ(メタメリック・インキ)、磁気インキ、パールインキ、合成された特殊な結晶顔料を含むインキ等があり、このようなインキによって構成された、要素を採用する等の方法がある。

【0103】

各実施例では、発光パターンに「可視光線」「赤外線」「可視光線+赤外線」「紫外線+赤外線」を採用したが、この発光パターンに囚われず、可視光線の中の特定の波長を発光するLEDや、レーザー光を採用してこれらとは異なる発光パターンを採用することが可能であることは言うまでもない。

又、本システムにおいては、チップ解析データと、認証サーバ3に記憶されているチップデータ26とを解析(撮影)したさいの、アナログチップとカメラの相対的な位置関係、カメラのホワイトバランス・絞り、LED照明の位置関係及び照度、波長等の設定は、必要に応じて同条件となる様に予め取り決められていることが好ましい。

【0104】

各実施例では、認証物をIDカード1に備えるとしたが、IDカード1の形状はJIS等の規格に囚われることなく、様々な形状が採用可能なことは言うまでもない。

特に、カードの長辺若しくは短辺に、ID提供部5とアナログチップ4の機能を集中して配設し、他の部分を省略することで形状を小さくしても良い。

各実施例では、認証プロセスにおいて、生体認証及び暗証番号の入力等、カード使用者の本人認証を記載しなかったが、認証物の真贋判定にこのような本人認証を加えることを否定するものではない。

【0105】

各実施例に於ける、反射率及び可視光線、紫外線及び赤外線を定義する数値は参考であって、これに規定されるものではなく、その帯域における短波長の光源を利用する事も可能である事は言うまでもない。

また、本件発明の認証プロセスに、認証物に磁性体を含有させ、その磁性体の位置情報を利用しても良く。様々な認証方法が採用可能なことは、言うまでもない。

【0106】

また、認証物を解析方法及び符号化方法を複数採用することが出来るので、解析方法及び符号化方法を、端末毎に有効時間を設定し更新する「ワンタイム機能」、及び、端末で符号化方法を更新した回数で同期をとる「カウンタ同期方式」などの方式により、認証サーバと端末間で同期を取る認証プロトコルを、必要に応じて構築することが可能で有ることは言うまでもない。

【0107】

また、本実施例では、チップ解析データ19を符号化する際の符号化方法データ25を用いたが、この符号化方法データ25においては、チップ解析データ19に変更を加えない指示を排除するものではない。

【符号の説明】

【0108】

1 IDカード

2 端末装置

3 認証サーバ

4 アナログチップ(認証物)

52 暗空部

【特許請求の範囲】

【請求項1】

IDカードと、

前記IDカードの真贋を判定する端末装置を有する真贋判定システムにおいて、

前記IDカードは、

固有の物理的特徴を有した認証物と、

この認証物を特定するIDとを有し、

前記端末装置は、

前記IDを取得するID入力部と、

外光を遮蔽する暗空部と、

前記暗空部に配設されたカメラと、

前記暗空部に配設されたそれぞれが異なる波長の光を発光する複数の光源と、

前記光源の1つ、若しくは、前記波長の異なる複数の光源を選択して発光させる複数の発光パターンと、

前記発光パターンを特定する観測手段データと、

前記観測手段データに基づいた光源によって前記カメラで前記認証物を撮影したチップ解析データと、

前記チップ解析データをチップデータとして前記IDと前記観測手段データとに関連付けて予め記憶する記憶手段と、

前記チップ解析データと、予め記憶された前記チップデータとによって認証物の真贋を判定するデータ処理部を有し、

前記データ処理部が、

前記チップ解析データと前記チップデータとによる認証物の真贋の判定を前記発光パターンを変えて複数回行い、何れの判定においても前記認証物が適合した際に前記認証物が真と判定されることを特徴とするIDカードの真贋判定システム。

【請求項2】

IDカードと、

前記IDカードの真贋を判定する真贋判定システムにおいて、

前記IDカードは、

固有の物理的特徴を有した認証物と、

この認証物を特定するIDとを有し、

前記真贋判定システムは、

端末装置と、

前記端末装置にネットワークを介して接続される認証サーバとを有し、

前記端末装置は、

前記IDを取得するID入力部と、

外光を遮蔽する暗空部と、

前記暗空部に配設されたそれぞれが異なる波長の光を発光する複数の光源と、

前記光源の1つ、若しくは、前記波長の異なる複数の光源を選択して発光させる複数の発光パターンと、

前記発光パターンを特定する観測手段データと、

この観測手段データに基づいた光源によって前記カメラで前記認証物を撮影したチップ解析データとを有し、

前記認証サーバは、

前記チップ解析データをチップデータとして前記IDと前記観測手段データとに関連付けて予め記憶する記憶手段と、

前記チップ解析データと、前記チップデータとによって認証物の真贋を判定するサーバデータ処理部を有し、

前記真贋判定システムが、

前記チップ解析データと前記チップデータとによる認証物の真贋の判定を前記発光パターンを変えて複数回行い、何れの判定においても前記認証物が適合した際に前記認証物が真と判定されることを特徴とするIDカードの真贋判定システム。

【請求項3】

IDカードと、

前記IDカードの真贋を判定する真贋判定システムにおいて、

前記IDカードは、

固有の物理的特徴を有する認証物と、

この認証物を特定するIDとを有し、

前記真贋判定システムは、

端末装置と、

この端末装置にネットワークを介して接続される認証サーバとを有し、

前記端末装置は、

前記IDを取得するID入力部と、

前記認証物を観測する複数の観測手段と、

この観測手段を特定する観測手段データと、

この観測手段データに基づいて得られるチップ解析データと、

前記チップ解析データからチップ符号データを生成する複数の生成手段と、

前記生成手段を特定する符号化方法データを記憶する記憶手段とを有し、

前記認証サーバは、

前記チップ解析データをチップデータとして前記IDと前記観測手段データとに関連付けて予め記憶する記憶手段と、

前記チップデータを前記符号化方法データに基づいて符号化してダミーデータを生成する生成手段と、

前記チップ符号データと、前記ダミーデータとによって認証物の真贋を判定するサーバデータ処理部を有し、

前記真贋判定システムが、

前記チップ符号データと前記ダミーデータとによる認証物の真贋の判定を前記観測手段を変えて複数回行い、何れの判定においても前記認証物が適合した際に前記認証物が真と判定されることを特徴とするIDカードの真贋判定システム。

【請求項4】

前記端末装置と前記認証サーバとが、

前記観測手段データを同期させる時間同期手段を備えたことを特徴とする請求項2若しくは請求項3のいずれかに記載のIDカードの真贋判定システム。

【請求項5】

前記端末装置が、前記認証サーバに前記観測手段データを問い合わせるステップを有することを特徴とする請求項2若しくは請求項3のいずれかに記載のIDカードの真贋判定システム。

【請求項6】

前記認証物は、

色彩要素と、

赤外線吸収要素と、

赤外線反射要素と、

を備えていることを特徴とする請求項1乃至請求項5のいずれかに記載のIDカードの真贋判定システム。

【請求項7】

前記認証物は、

色彩要素と、

赤外線吸収要素と、

赤外線反射要素と、

蛍光要素と、

を備えていることを特徴とする請求項1乃至請求項5のいずれかに記載のIDカードの真贋判定システム。

【請求項8】

前記光源は、

可視光線の帯域の光線を発光する光源と、

赤外線の帯域の光線を発光する光源と、

紫外線の帯域の光線を発光する光源と、

を有している事を特徴とする請求項1乃至請求項7のいずれかに記載のIDカードの真贋判定システム。

【請求項9】

前記データ処理部を備えたことを特徴とする請求項2乃至請求項8のいずれかに記載のIDカードの真贋判定システムにおける端末装置。

【請求項10】

前記認証物を備えた請求項1乃至請求項8のいずれかに記載のIDカードの真贋判定システムにおけるIDカード。

【請求項1】

IDカードと、

前記IDカードの真贋を判定する端末装置を有する真贋判定システムにおいて、

前記IDカードは、

固有の物理的特徴を有した認証物と、

この認証物を特定するIDとを有し、

前記端末装置は、

前記IDを取得するID入力部と、

外光を遮蔽する暗空部と、

前記暗空部に配設されたカメラと、

前記暗空部に配設されたそれぞれが異なる波長の光を発光する複数の光源と、

前記光源の1つ、若しくは、前記波長の異なる複数の光源を選択して発光させる複数の発光パターンと、

前記発光パターンを特定する観測手段データと、

前記観測手段データに基づいた光源によって前記カメラで前記認証物を撮影したチップ解析データと、

前記チップ解析データをチップデータとして前記IDと前記観測手段データとに関連付けて予め記憶する記憶手段と、

前記チップ解析データと、予め記憶された前記チップデータとによって認証物の真贋を判定するデータ処理部を有し、

前記データ処理部が、

前記チップ解析データと前記チップデータとによる認証物の真贋の判定を前記発光パターンを変えて複数回行い、何れの判定においても前記認証物が適合した際に前記認証物が真と判定されることを特徴とするIDカードの真贋判定システム。

【請求項2】

IDカードと、

前記IDカードの真贋を判定する真贋判定システムにおいて、

前記IDカードは、

固有の物理的特徴を有した認証物と、

この認証物を特定するIDとを有し、

前記真贋判定システムは、

端末装置と、

前記端末装置にネットワークを介して接続される認証サーバとを有し、

前記端末装置は、

前記IDを取得するID入力部と、

外光を遮蔽する暗空部と、

前記暗空部に配設されたそれぞれが異なる波長の光を発光する複数の光源と、

前記光源の1つ、若しくは、前記波長の異なる複数の光源を選択して発光させる複数の発光パターンと、

前記発光パターンを特定する観測手段データと、

この観測手段データに基づいた光源によって前記カメラで前記認証物を撮影したチップ解析データとを有し、

前記認証サーバは、

前記チップ解析データをチップデータとして前記IDと前記観測手段データとに関連付けて予め記憶する記憶手段と、

前記チップ解析データと、前記チップデータとによって認証物の真贋を判定するサーバデータ処理部を有し、

前記真贋判定システムが、

前記チップ解析データと前記チップデータとによる認証物の真贋の判定を前記発光パターンを変えて複数回行い、何れの判定においても前記認証物が適合した際に前記認証物が真と判定されることを特徴とするIDカードの真贋判定システム。

【請求項3】

IDカードと、

前記IDカードの真贋を判定する真贋判定システムにおいて、

前記IDカードは、

固有の物理的特徴を有する認証物と、

この認証物を特定するIDとを有し、

前記真贋判定システムは、

端末装置と、

この端末装置にネットワークを介して接続される認証サーバとを有し、

前記端末装置は、

前記IDを取得するID入力部と、

前記認証物を観測する複数の観測手段と、

この観測手段を特定する観測手段データと、

この観測手段データに基づいて得られるチップ解析データと、

前記チップ解析データからチップ符号データを生成する複数の生成手段と、

前記生成手段を特定する符号化方法データを記憶する記憶手段とを有し、

前記認証サーバは、

前記チップ解析データをチップデータとして前記IDと前記観測手段データとに関連付けて予め記憶する記憶手段と、

前記チップデータを前記符号化方法データに基づいて符号化してダミーデータを生成する生成手段と、

前記チップ符号データと、前記ダミーデータとによって認証物の真贋を判定するサーバデータ処理部を有し、

前記真贋判定システムが、

前記チップ符号データと前記ダミーデータとによる認証物の真贋の判定を前記観測手段を変えて複数回行い、何れの判定においても前記認証物が適合した際に前記認証物が真と判定されることを特徴とするIDカードの真贋判定システム。

【請求項4】

前記端末装置と前記認証サーバとが、

前記観測手段データを同期させる時間同期手段を備えたことを特徴とする請求項2若しくは請求項3のいずれかに記載のIDカードの真贋判定システム。

【請求項5】

前記端末装置が、前記認証サーバに前記観測手段データを問い合わせるステップを有することを特徴とする請求項2若しくは請求項3のいずれかに記載のIDカードの真贋判定システム。

【請求項6】

前記認証物は、

色彩要素と、

赤外線吸収要素と、

赤外線反射要素と、

を備えていることを特徴とする請求項1乃至請求項5のいずれかに記載のIDカードの真贋判定システム。

【請求項7】

前記認証物は、

色彩要素と、

赤外線吸収要素と、

赤外線反射要素と、

蛍光要素と、

を備えていることを特徴とする請求項1乃至請求項5のいずれかに記載のIDカードの真贋判定システム。

【請求項8】

前記光源は、

可視光線の帯域の光線を発光する光源と、

赤外線の帯域の光線を発光する光源と、

紫外線の帯域の光線を発光する光源と、

を有している事を特徴とする請求項1乃至請求項7のいずれかに記載のIDカードの真贋判定システム。

【請求項9】

前記データ処理部を備えたことを特徴とする請求項2乃至請求項8のいずれかに記載のIDカードの真贋判定システムにおける端末装置。

【請求項10】

前記認証物を備えた請求項1乃至請求項8のいずれかに記載のIDカードの真贋判定システムにおけるIDカード。

【図1】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図12】

【図13】

【図14】

【図15】

【図16】

【図17】

【図2】

【図3】

【図4】

【図5】

【図6】

【図7】

【図8】

【図9】

【図10】

【図11】

【図12】

【図13】

【図14】

【図15】

【図16】

【図17】

【公開番号】特開2013−91248(P2013−91248A)

【公開日】平成25年5月16日(2013.5.16)

【国際特許分類】

【出願番号】特願2011−234787(P2011−234787)

【出願日】平成23年10月26日(2011.10.26)

【出願人】(592057592)

【Fターム(参考)】

【公開日】平成25年5月16日(2013.5.16)

【国際特許分類】

【出願日】平成23年10月26日(2011.10.26)

【出願人】(592057592)

【Fターム(参考)】

[ Back to top ]