Fターム[5B017BA07]の内容

Fターム[5B017BA07]に分類される特許

1 - 20 / 2,760

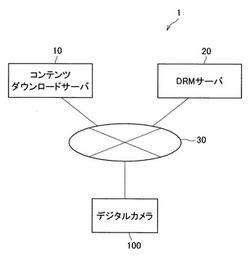

情報処理装置、情報処理方法およびコンピュータプログラム

【課題】デバイスバインド方式を用いた際に、デバイスバインド方式による指定機器および同一ユーザが保有する他の機器に著作権管理されたコンテンツの配布し、該コンテンツを実行するよう制御することが可能な情報処理装置を提供する。

【解決手段】機器単位でコンテンツを管理するためのライセンス情報を保持するライセンス情報保持部と、前記ライセンス情報保持部に保持されている前記ライセンス情報に含まれるユーザ情報と、自装置に格納される該自装置のユーザ情報とを比較するライセンス管理部と、前記ライセンス管理部によって、前記ライセンス情報に含まれるユーザ情報と、自装置のユーザ情報とが一致されたと判断された場合に限り、前記ライセンス情報に含まれるデバイス鍵で該ライセンス情報に対応するコンテンツを復号して実行する実行制御部と、を備える、情報処理装置が提供される。

(もっと読む)

公開情報のプライバシー保護装置、公開情報のプライバシー保護方法およびプログラム

【課題】重要属性に対する匿名化を行う。

【解決手段】データの各属性を重要情報(Sensitive Information)、準識別子(Quasi−Identifier)に区分して表に分類し、重要情報の属性値を匿名化する。

(もっと読む)

シンクライアントシステム、サーバ、シンクライアント端末、及びシンクライアントシステムの通信方法

【課題】エンドユーザは、ユーザ管理情報の情報漏洩に対して防止策を施したくても施せず、サーバから情報漏洩する不安を完全に払拭できないという課題があった。

【解決手段】クライアント端末70とサーバ60とが通信網30を介して通信を行うシンクライアントシステムである。クライアント端末70は記憶装置701を備え、サーバ60は情報処理装置601を備える。記憶装置701は、ユーザ管理情報を記憶する。情報処理装置601は、サーバ上で動作するアプリケーションがユーザ管理情報を使用すると判断した場合に、ユーザ管理情報を記憶装置701から通信網を介して読み込む。

(もっと読む)

携帯端末用情報漏洩防止システム

【課題】携帯端末において、アプリケーションが管理するパーミッションが、誤って他のアプリケーションに対してアクセス許可に設定されているとしても不正アプリケーションによる情報漏洩を防止する。

【解決手段】暗号処理部121は、アプリケーション110に固有の固有情報111と、全てのアプリケーションについて共通の鍵情報126とを組み合わせてアプリケーション110の暗号鍵を生成する。そして、暗号処理部121は、生成されたアプリケーション110の暗号鍵を用いて、OSを構成するレイヤ間、例えば、OSファイルAPI112とファイルシステム113との間で受け渡されるアプリケーション110のデータに対して暗号化処理または復号処理を行う。

(もっと読む)

暗号処理装置

【課題】 第三者にSAを盗聴される可能性を軽減し、暗号通信の高速化と最大接続数の増加を可能にする暗号処理実装技術を提供する。

【解決手段】 暗号処理装置は、暗号通信の確立に必要な情報群を受信、又は更新する管理手段と、前記情報群を暗号化及び復号化する暗号処理手段と、前記暗号処理装置からのみアクセス可能で、かつ、前記情報群を保持する第一の記憶手段と、前記情報群を保持する第二の記憶手段を有し、前記管理手段は、前記情報群を、前記第二の記憶手段に格納する場合には格納前に前記暗号処理手段を用いて暗号化させて、前記第二の記憶手段に格納する。

(もっと読む)

記憶装置、データ記憶方法、及びデータコントローラ

【課題】利用者の管理負担を軽減しつつセキュリティレベルを向上させることができる記憶装置を提供すること。

【解決手段】実施形態の記憶装置は、ホスト装置から送られてくるデータを記憶する不揮発性の記憶部を備えている。ホスト側暗号処理部は、第1の暗号鍵を用いて前記データを暗号化し第1のデータとして出力する。メディア側暗号処理部は、前記データが書き込まれる前記記憶部内の位置情報を用いて生成した第2の暗号鍵を用いて前記第1のデータをさらに暗号化し第2のデータとして前記記憶部に記憶させる。そして、前記第2のデータを読み出して前記記憶部内に書き戻す場合には、書き戻す位置の情報を用いて第3の暗号鍵を生成する。そして、前記第2の暗号鍵を用いて前記第2のデータを前記第1のデータに復号化し、当該第1のデータを前記第3の暗号鍵を用いて再暗号化し前記記憶部に記憶させる。

(もっと読む)

情報処理装置及び情報処理プログラム

【課題】処理対象データと処理プログラムを取得し、処理対象データに対して処理プログラムを実行する場合において、仮想計算機を利用し、当該処理の実行単位で処理対象データの暗号化処理と復号処理を制御できる情報処理装置を提供する。

【解決手段】情報処理装置の仮想計算機の鍵対生成手段は、秘密鍵Aと公開鍵Aを生成し、公開鍵出力手段は、公開鍵Aを出力し、処理対象データ取得手段は、公開鍵Aで暗号化された処理対象データを外部から取得し、復号手段は、処理対象データを秘密鍵Aで復号し、処理プログラム取得手段は、処理プログラムを外部から取得し、実行手段は、復号された処理対象データを対象に処理プログラムを実行し、公開鍵取得手段は、公開鍵Bを外部から取得し、暗号化手段は、処理プログラムの処理結果として生成された処理結果データを、公開鍵Bで暗号化し、出力手段は、暗号化された処理結果データを外部へ出力する。

(もっと読む)

コンテンツ再生システム

【課題】システム全体として権利認証のための負担を軽減することのできるコンテンツ再生システムを提供する。

【解決手段】携帯装置14の第1の認証要求手段42は、第1の認証要求を、サーバ装置12に送信する。サーバ装置12は、これを受けて、当該ユーザが当該コンテンツの権利を有していれば、テンポラリコードを生成し、このテンポラリコードを携帯装置14に送信する。携帯装置14の赤外線送信手段46は、再生装置16に対してテンポラリコードを送信する。再生装置16の第2の認証要求手段62は、このテンポラリコードをサーバ装置12に送信し、第2の認証要求を行う。サーバ装置12の再生キー送信手段24は、送信されてきたテンポラリコードが、自らが生成したテンポラリコードと一致するかどうかを判断し、一致する場合には、再生装置16に対して、当該コンテンツを再生するためのキーを送信する。

(もっと読む)

暗号化情報利用システム

【課題】 利用者端末においてデータを利用させる際に、正規ユーザーであって、かつ限定された区域内のみで暗号化されたデータを復号して、当該データを利用可能な暗号化情報利用システムを提供する。

【解決手段】 発信器識別情報を発信する信号発信手段(20)と、当該信号を受信する信号受信手段(31)と、発信器識別情報、端末識別情報、個人識別情報からなる認証情報を送信する認証情報送信手段(32)と、当該認証情報を認証情報管理テーブル(44)にて管理する認証情報管理手段(41)と、認証情報を受信する認証情報受信手段(42)と、受信した認証情報の組み合わせが認証情報管理テーブルに存在する場合に、当該認証情報を送信した利用者端末(30)に対して暗号解除情報を送信する暗号解除情報送信手段(43)と、暗号解除情報を受信した場合に、暗号化された情報を復号する復号手段(34)とを備える。

(もっと読む)

情報処理装置、情報処理方法及びプログラム

【課題】改変されたデータにおいても、改変が適正か否かを厳密に管理する。

【解決手段】改変・編集・引用適正判定部107は、データに対する改変が適正であるか否かを判定する。暗号化処理部108は、改変が適正であると判定された場合、各著作権者によって生成及び改変されたデータを、該当する著作権者の暗号鍵を用いて暗号化する。コンテンツ復号処理・再構成処理部103は、暗号化されたデータを、該当する著作権者の暗号鍵を用いて復号し、復号したデータを用いてデータの再構成を行う。

(もっと読む)

メモリシステム、情報処理装置、メモリ装置、およびメモリシステムの動作方法

【課題】メモリ装置の複製を困難にすることが可能な技術を提供する。

【解決手段】メモリ情報保護システム1Aは、複数の記憶部を有するメモリ装置20Aと、情報処理を実行する情報処理装置10とを備えている。メモリ装置20Aは、複数の記憶部として、第1情報に関連した第2情報を記憶する第1記憶部201と、第1情報を記憶する第2記憶部202とを有している。情報処理装置10は、第1情報および第2情報を取得する取得手段と、第1情報および第2情報を用いて、第1記憶部201と第2記憶部202との組み合わせの正当性を判断する比較器115とを有している。そして、情報処理装置10は、比較器115によって、第1記憶部201と第2記憶部202との組み合わせが正当でないと判断された場合、情報処理を実行不可能にする。

(もっと読む)

情報処理システム、情報処理装置、情報処理方法、プログラム

【課題】 持ち出し申請のあったファイルを管理者が事前に監査し、持ち出しの制御を行うことができる仕組みを提供すること

【解決手段】 情報処理装置から外部デバイスへのデータの持ち出しをする際に、当該データの持ち出しが制限されているか否かを判断し、持ち出しが制限されている場合は、管理者に対して当該データを持ち出しの承認を要求し、管理者により持ち出しの承認がされた場合には、当該データに対応するパスコードの入力がされることで当該データの持ち出しが可能となる情報処理システム。

(もっと読む)

半導体装置、および半導体装置の開発システム

【課題】本発明は、安価な製造コストで、複数の会社が開発した複数のプログラムを記憶素子に書込んだ状態であても、プログラムの内容が他社(許可されない者)に分からない半導体装置、および半導体装置の開発システムを提供する。

【解決手段】本発明に係る半導体装置10は、プログラムを記憶する記憶部(記憶素子2)と、記憶部に記憶したプログラムを実行することで特定の処理を行なう処理部(IP回路3)と、記憶したプログラムを記憶部から読出し、処理部で実行することが可能な命令を生成する演算部(CPU1)と、プログラムおよび命令を伝送するデータバス4とを備える。処理部は、データバス4を介して処理部に入力する命令に基づいて算術論理演算を行なう制御レジスタC_REGと、処理部に入力する命令を、制御レジスタで処理することが可能な命令に変換する変換回路(A回路32)とを有する。

(もっと読む)

暗号データ検索システム、装置、方法及びプログラム

【課題】異なる公開鍵・秘密鍵を有する複数ユーザからの検索要求に対し検索結果を回答でき、かつデータ漏洩による被害を低減することができるシステムを提供する。

【解決手段】サービス提供装置は、データを暗号化するためのサービス公開鍵およびサービス秘密鍵を生成し、データの検索を要求するユーザ装置が生成したユーザ秘密鍵とサービス秘密鍵とを入力しユーザ装置ごとのプロキシ鍵を生成し、データ登録装置は、サービス公開鍵およびデータを入力し検索可能暗号データを生成し、データベース装置は、検索可能暗号データを記憶し、ユーザ装置は、検索可能暗号データに対してデータの検索を要求するためのユーザクエリを生成し、プロキシ装置は、ユーザクエリとプロキシ鍵とを入力し検索可能暗号データの検索を要求するための検索クエリを生成し、ユーザ装置は、ユーザ秘密鍵を用いてユーザクエリを生成する。

(もっと読む)

通信装置及び通信方法、通信システム、並びにコンピューター・プログラム

【課題】外部ネットワークを経由した相互認証及び鍵交換手続きを許容しつつ、コンテンツの不正配信を防止する。

【解決手段】WAN140とホームネットワーク150の間に入ってこれら2つのネットワークを接続する中継機器120で、受信機器130までのRTTを得るための測定を行なうようにしている。このRTT値が上記の閾値以下であることを送信機器110からのコンテンツ配信条件とすることで、ホームネットワーク150内のコンテンツ利用について、現状のDLNA並びにDTCP−IPを使うシステムと同等の利用環境を実現ができる。

(もっと読む)

メモリシステム、セキュリティメモリおよび情報保護方法

【課題】ホストコンピュータに接続されるメモリシステムに関して、すでに流通しているホストコンピュータとの互換性を維持しつつ、安価に、当該メモリシステムに格納された情報の不正な複製を抑制する技術を提供する。

【解決手段】ホストコンピュータ10に接続されるメモリシステム1に、プログラム22を格納するメモリアレイ21と、メモリアレイ21に対するアクセスを制御するコントローラ20と、ホストコンピュータ10からの格納情報120を格納するメモリアレイ31と、プログラム22を使用するホストコンピュータ10の状態に応じてメモリアレイ31のアドレスのオフセット値を求めるコントローラ30とを設ける。コントローラ30は、ホストコンピュータ10からのメモリアレイ31へのアクセス要求に対して、当該オフセット値を用いる。

(もっと読む)

データ管理システム及びデータ管理方法

【課題】ネットワークサービスを提供する第三者のネットワークサーバのファームウェアやシステムの仕組みを変更することなく、第三者のネットワークサーバと利用者のデバイスとの間でデータの秘匿性を保持することを可能にする。

【解決手段】中継サーバ210に暗号化機能と復号機能が設けられている。端末装置230から新たな顧客データのアップロード要求があると(S1)、要求に応じた暗号方式が特定され(S2〜S4)、その暗号化方式に基づいて顧客データの中の暗号化対象が暗号化される(S6)。その後、アップロード要求ともに暗号データがアプリサーバ15に送信される。アプリサーバ15では、暗号データを受信すると、アップロード要求にしたがって暗号データをデータ記憶部154に格納する。

(もっと読む)

情報処理方法及び装置、並びにコンピュータシステム

【課題】秘匿化されたデータの統計的な分析に用いられるデータをも適切に秘匿する。

【解決手段】本方法は、オリジナルマトリクスと、オリジナルマトリクスと同一形状である第1マスクマトリクスとを加算して第1マスク化マトリクスを生成する第1処理と、オリジナルマトリクスの各要素を二乗することで得られる二乗オリジナルマトリクスと、オリジナルマトリクスと同一形状である第2マスクマトリクスとを加算して第2マスク化マトリクスを生成する第2処理と、第1及び第2マスク化マトリクスについてのデータを、複数のユーザのコンピュータからのデータを蓄積する第2コンピュータに送信する第3処理とを含む。そして、上記第1マスクマトリクスが、複数のユーザが用いる第1マスクマトリクスを加算するとゼロ行列となり、第2マスクマトリクスが、複数のユーザが用いる第2マスクマトリクスを加算するとゼロ行列となるように生成されている。

(もっと読む)

情報記録媒体と認証管理方法および認証管理システム

【課題】通常の運用中において情報記録媒体の使用者が意図せずとも、短時間に認証鍵を更新し、セキュリティを保つ。

【解決手段】情報記録媒体は、それぞれのメモリアドレス21に位置している情報ファイル28と鍵ファイル29を有し、それぞれにファイルを識別するファイル識別子22とファイルの種類やデータ内容等を記憶するファイルの情報23を備え、情報ファイル28は、認証鍵となる鍵ファイルの数を記憶する鍵設定数記憶部24と、認証鍵として使用する順番に鍵ファイルに対応する情報を記憶した鍵情報記憶部25と、認証鍵として有効であるかを記憶する鍵有効状態記憶部26を備える。認証鍵の鍵データが漏洩するなどした場合は、問題の生じた認証鍵の鍵有効状態記憶部26を有効から無効に変更し、鍵情報記憶部25の設定で次に認証鍵となる鍵ファイル29の鍵有効状態記憶部26を無効から有効に変更することで、認証鍵を更新する。

(もっと読む)

光学的情報読取装置

【課題】復号鍵を保有する保有者による設定変更を容易とし復号鍵を保有しない非保有者による設定変更を防止し得る光学的情報読取装置を提供する。

【解決手段】デコード処理により設定用コードが読み取られたとき、メモリ35に復号鍵が記憶される場合に、この復号鍵を用いて当該設定用コードに記録される暗号化された暗号化設定情報が解読処理により復号されて解読される。そして、第2設定処理により、解読処理にて暗号化設定情報を解読して得られた高レベル設定情報に応じた設定が実施される。

(もっと読む)

1 - 20 / 2,760

[ Back to top ]