Fターム[5B276FB02]の内容

ストアードプログラムにおける機密保護 (3,759) | ID認証機密保護 (1,770) | アクセス権の設定、認証 (1,155) | プログラム、メモリIDの認証 (372)

Fターム[5B276FB02]に分類される特許

141 - 160 / 372

ライセンス認証システム及び認証方法

【課題】アプリケーションの認証を行うサーバとの通信ができない状況にあるクライアントPCにインストールするアプリケーションの認証を行うことを可能にしたライセンス認証システム及び認証方法を得る。

【解決手段】携帯端末がサーバの代わりにクライアントPCにインストールされるアプリケーションに対するライセンス認証を行って一時的な使用権を与え(ステップ1101〜1108)、一時的な使用の間に、携帯端末がクライアントPCに代わって正式なライセンス認証を行って正式な使用権を獲得し、その使用権情報をクライアントPCに渡す(ステップ1109〜1116)。

(もっと読む)

セキュアブート方法及びセキュアブート装置

たとえ安全な装置のファームウェア内でコンポーネントのいくつかが存在していなく、正確に認証されていなく、若しくは正確に動作していなくても、装置が安全な方法でブートすることができる方法。  (もっと読む)

(もっと読む)

プログラム認証システムおよび情報処理システム

【課題】情報処理装置においてプログラムを実行することができる場所の限定が可能なプログラム認証システムおよび情報処理システムを提供する。

【解決手段】PC100にインストールされたプログラムの認証には、PC100がドングル200を使用した無線通信方式によってLAN500と接続することを必要とされる。領域Dは、PC100に挿し込まれたドングル200がLAN500と通信可能な領域に限定することができる。このことから、PC100にインストールされたプログラムの起動は、PC100に挿し込まれたドングル200がLAN500と通信可能な領域D内に位置する場合に限定できる。

(もっと読む)

情報処理装置、ディスク、および情報処理方法、並びにプログラム

【課題】アプリケーションの利用制限をタイムスタンプに応じて決定する構成を提供する。

【解決手段】ディスクに記録されたアプリケーションプログラムの提供主体であるコンテンツオーナーの無効化情報を記録した証明書リボケーションリスト(CRL)を参照し、アプリケーション証明書に記録されたコンテンツオーナー識別子が、CRLに含まれるか否かを検証し、含まれている場合に、コンテンツ証明書に格納されたタイムスタンプとCRLタイムスタンプの比較を実行して、コンテンツ証明書タイムスタンプが、CRLタイムスタンプ以降の日時データを有する場合、アプリケーションプログラムの利用処理を禁止または制限する。本構成により、無効化される前のアプリケーションは利用制限を行なわず、無効化された後のアプリケーションに対してのみ利用制限を行なう構成が実現される。

(もっと読む)

情報処理装置、情報処理装置の制御方法、制御プログラム及び記録媒体

【課題】電子的な透かし情報の埋込場所の解析が困難であり、ひいては、透かし情報の改

竄が困難となるプログラムを提供する。

【解決手段】プログラムを構成する各命令コードの不使用ビットに透かし情報データを構

成するビットを書き込むことによりプログラムに透かし情報を埋め込む。

(もっと読む)

情報処理装置、ディスク、および情報処理方法、並びにプログラム

【課題】不正アプリケーションによるIDの不正取得やコンテンツの不正利用を防止する。

【解決手段】ディスクに記録されるアプリケーションを提供するコンテンツオーナーの公開鍵を格納し、認証局の署名を設定したアプリケーション証明書と、ルート証明書を含むデータに対してコンテンツオーナーの署名を設定したルート証明書対応署名データをディスクに記録し、再生装置に、アプリケーション証明書とルート証明書対応署名データの署名検証を行わせ、署名検証に失敗した場合は、アプリケーションの利用禁止または制限を行なう。本構成によりコンテンツオーナーの提供するアプリケーションが認証局の管理下に置かれ、不正アプリケーションの蔓延、不正アプリケーションの使用による識別情報の不正取得や利用、コンテンツの不正利用の防止が実現される。

(もっと読む)

記憶装置の耐タンパー方法及び装置

【課題】 新規且つ改善された、記憶装置の耐タンパー方法及び装置を提供することを目的とする。

【解決手段】 装置内で使用されるソフトウェアを認証するための方法(600)は、当該装置に入力されるソフトウェアを、秘密鍵によって暗号化すること(610)と、当該装置に与えられる該ソフトウェアを、当該装置によるアクセスが可能なメモリから読み出した公開鍵を用いて、当該装置において復号すること(612)とを含む認証方法である。

(もっと読む)

情報処理装置、セキュア処理方法、コンピュータプログラム及び記録媒体。

【課題】不正な改竄、解析を防止し、セキュアにプログラムを実行する情報処理装置を提供する。

【解決手段】第1セキュア処理プログラムは、デバッガ無効化回路へ「無効」を示すデバッガ制御信号を出力することにより、デバッガによる解析を無効にした上で、第2セキュア処理プログラムから受け取ったハッシュ値を用いて、第2セキュア処理プログラムの改竄の有無を判定する。第2セキュア処理プログラムが改竄されていない場合には、第1セキュア処理プログラムは、第2セキュア処理プログラムへプログラム鍵を出力する。第2セキュア処理プログラムは、受け取ったプログラム鍵を用いて、暗号化プログラムを復号し、セキュアプログラムを実行する。

(もっと読む)

契約製品提供方法、クライアント装置、サーバ、プログラム、および該プログラムを記録した記録媒体

【課題】契約製品のインストールにかかる作業負担の軽減化および作業時間の短縮化を図ること。

【解決手段】携帯通信端末103を利用して、クライアント装置101に貼付されている識別シール120を読み取ることにより、クライアント装置101の識別情報をサーバ102に通知する。このあと、サーバ102において、通知された識別情報と関連付けられている契約情報を契約情報DB130の中から抽出し、その契約情報をクライアント装置101に送信する。そして、クライアント装置101において、サーバ102からの契約情報を用いて、インストール済みのソフトウェア製品のうち、契約済みのソフトウェア製品の使用許可を自動設定する。

(もっと読む)

ネットワークシステムおよびネットワーク接続確立方法

【課題】ネットワーク環境においてクライアントプログラムの正常動作を確保する。

【解決手段】

ネットワーク10において、ネットワーク端末Bはネットワーク端末Aへ参加要求メッセージM1を送信する。ネットワーク端末Aはチェック処理部25をネットワーク端末Bへ送信する。ネットワーク端末Bは受信したチェック処理部25を起動する。起動されたチェック処理部25は端末の情報を収集しネットワーク端末Aへ送信する。端末の情報を受信したネットワーク端末Aはネットワークの参加の許否を判断し結果を送信する。参加許可の結果を受け取った場合、チェック処理部25はネットワーク端末Bのメイン処理部を起動する。起動されたメイン処理部は参加要求メッセージM2を送信する。参加要求メッセージM2を受信したネットワーク端末Aはネットワーク端末Bを自身の信頼された端末リストに加える。

(もっと読む)

クライアント側のブートドメインおよびブート規則

【課題】ユーザが入手可能なソフトウェアコンポーネントの選択肢を制限することなく、信用できるオペレーティングシステムの識別数を減らす。

【解決手段】ブート規則は、コンポーネントおよびブート証明書の内容に基づいて、ソフトウェアコンポーネントの妥当性を決定する。クライアントコンピュータは、検証済みオペレーティングシステムのアイデンティティおよびブート証明書を、コンテンツプロバイダなどのサーバコンピュータに伝送し、コンテンツプロバイダは、そのコンテンツを検証済みオペレーティングシステムに任せるかどうかを判定する。ダウンロードされたデータは、検証済みオペレーティングシステムの識別子から導出された鍵を介して、パーマネント記憶装置上で安全に保護される。ブート証明書、コンポーネント証明書、および安全保護されたコンテンツによって、ブートドメインが定義される。

(もっと読む)

保護されている媒体間の相互作用を制御する方法、ゲーム・システム、およびコンピュータ・プログラム

【課題】共有ゲーム環境におけるローカル・コピーの著作権を保護する。

【解決手段】リモート処理システムから受信されるリモート一意識別子は、リモート処理システム上に存在するリモート・ソフトウェア・パッケージに関連付けられている。そのリモート一意識別子と、ローカル処理システム上のローカル・ソフトウェア・パッケージに関連付けられているローカル一意識別子とが比較される。リモート一意識別子は、リモート・ソフトウェア・パッケージが実行可能ソフトウェア・パッケージの親コピーと子コピーとのうちの一方であることを示し、ローカル一意識別子は、ローカル・ソフトウェア・パッケージが実行可能ソフトウェア・パッケージの親コピーと子コピーとのうちの一方であることを示す。該比較に基づいて、ローカル・ソフトウェア・パッケージのオペレーションが許可される。

(もっと読む)

映像情報再生装置、画像表示装置、プロジェクタ、映像情報再生装置の制御方法

【課題】所定の認証を行わないと映像再生ができない映像情報再生装置を得る。

【解決手段】映像情報格納媒体に格納された映像情報を再生する映像情報再生部13と、第1認証情報を格納した記憶部16と、映像情報再生部13の動作を制御する制御部15と、を備え、映像情報再生部13は、所定の認証情報格納媒体に格納された第2認証情報を読み取り、制御部15は、第1認証情報と第2認証情報が合致した場合に限り、映像情報再生部13が映像情報を再生することを許可する。

(もっと読む)

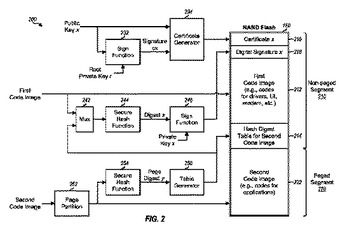

無線デバイスのためのプログレッシブブート

無線デバイスのための知覚ブート時間を減らすためにプログレッシブブートを実行するための技術が説明されている。バルク不揮発性メモリにおいて保存されるプログラムコードは、マルチプルコードイメージに分割されることができる。第1のコードイメージは、無線デバイスの基本的な機能性をサポートするために使用されるプログラムコードを含むことができる。第2のコードイメージは、残りのプログラムコードを含むことができる。プログレッシブブートについては、第1のコードイメージは、バルク不揮発性メモリから最初にロードされることができる。いったん第1のコードイメージがロードされると、無線デバイスは、動作可能にされることができ、ユーザにとって機能しうるように見えることができる。無線デバイスが動作可能である間に、第2のコードイメージは、必要であればバックグラウンドタスク及び/またはオンデマンドとして、バルク不揮発性メモリからロードされることができる。  (もっと読む)

(もっと読む)

コンフィギュレーションマネージャのロールバック機能とセキュリティ機能を使用してモバイルコンピューティングデバイスにソフトウェアをインストールする方法、システム、コンピュータプログラム

【課題】コンフィギュレーションマネージャのセキュリティ機能を使用してソフトウェアを安全にインストールする。

【解決手段】モバイルコンピューティングデバイスは、このデバイスにインストールしようとしているファイルにアクセスすると共に、ファイルをこのデバイスにどのようにインストールするかを定義しているコンピュータ実行可能命令にアクセスする。そのあと、コンフィギュレーションマネージャは、コンピュータ実行可能命令を実行させ、ミラーリングロールバックドキュメントを構築させる。インストールに失敗すると、そのインストールプロセスは、ロールバックドキュメントを実行することによって逆戻りされる。コンフィギュレーションマネージャは、各インストール命令の実行が許可されているかどうかをチェックして判断することにより、インストール命令の実行時にセキュリティを実現するように使用することもできる。

(もっと読む)

プログラム選択起動システムおよび方法ならびにプログラム

【課題】システム運用中の動作確認が容易で、しかも低コストなプログラム選択起動システムを提供する。

【解決手段】データ項目および/または操作ごとに機能分割された複数のプログラムを格納するプログラム格納部5と、上記複数のプログラムが登録され上記登録されたプログラムのうち選択されたいずれかのプログラムを起動するプログラム起動手段7と、上記プログラム起動手段7に登録されたプログラム一覧を表示する表示手段4と、これらに表示されたプログラム一覧から起動を望むプログラムを選択するプログラム選択手段8とを備えている。また、各プログラムが上記使用者認証手段と交信することにより上記認証情報保持手段に保持された有効性情報の確認を行ない、その確認結果に基づいて、認証が有効な場合にそのプログラムの実行を継続し、認証が無効な場合にそのプログラムの実行を継続しないようになっている。

(もっと読む)

ソフトウェア起動システム、ソフトウェア起動方法、及びソフトウェア起動プログラム

【課題】ソフトウェアプログラムを起動する際に、信頼性の高い認証処理を行うことが可能なソフトウェア起動システムを提供する。

【解決手段】ソフトウェアプログラムの起動時に、ソフトウェアプログラムの認証を行うソフトウェア起動システムであって、ソフトウェアプログラムの実行ファイルに基づいた固有情報を算出する固有情報算出手段と、固有情報算出手段が算出した第1の固有情報を予め記憶する記憶手段と、ソフトウェアプログラムの起動要求が入力されると、起動要求が入力された時点でのソフトウェアプログラムの第2の固有情報を固有情報算出手段によって算出し、記憶手段に記憶された第1の固有情報と、第2の固有情報とを比較し、一致しなかった場合には、ソフトウェアプログラムを起動しないと判定する判定手段とを備えることを特徴とするソフトウェア起動システム。

(もっと読む)

ソフトウエアメーカー信頼性延長アプリケーション

【課題】コンピュータシステムのアプリケーションの信頼を確立するための方法を提供する。

【解決手段】或る評価を有するソフトウエアメーカーから提供されたデジタル署名された未知のアプリケーションには、前記ソフトウエアメーカーの前記評価が与えられる。このことにより、アプリケーションの発行に定評のあるソフトウエアメーカーは、新しいアプリケーションを公開した際に、前記定評を利用することができる。そして、新しいアプリケーションに前記評価をすぐに与えることにより、前記新しいアプリケーションを初めて実行するユーザに対して、前記新しいアプリケーションの品質(例えば信頼性)についての情報をタイムリーに提供することができる。

(もっと読む)

情報処理装置、認証情報生成装置、記憶媒体、およびプログラム

【課題】外部接続された記録媒体の真正性を判断することができる情報処理装置を提供する。

【解決手段】情報処理装置10は、接続部18に接続されている第2の記録メディア25に所定の認証情報(特定解除キー)を含む認証情報ファイルが記憶されていることと、認証情報ファイルのファイル属性における作成日時と更新日時の差異が所定内であることとを確認する。確認できればその第2の記録メディア25は真正品であると判断し、確認できなければ真正品でないと判断する。

(もっと読む)

セキュア・カーネル設計による安全基準の差別化

【課題】データ処理システムで実行されるアプリケーションが、信用できる供給源だけに由来することを確実にするための方法、コンピュータ・プログラム製品、およびデータ処理システムを開示する。

【解決手段】ある好適な実施形態において、安全オペレーティング・カーネルは、信用できるソフトウエア供給元に対応するキーを包含する「キー・ホルダ」を維持する。該安全カーネルは、供給元キーを使って、所与のアプリケーションが承認された供給元によって署名されていることを検証する。オプションとして、管理者ユーザは、ユーザが独立ソフトウエア開発者からのソフトウエアを実行できるようにするため、前述の供給元キー検証を無効化することができる。

(もっと読む)

141 - 160 / 372

[ Back to top ]