Fターム[5B285AA05]の内容

オンライン・システムの機密保護 (82,767) | 保護の目的 (11,151) | 破壊・改竄の防止 (726)

Fターム[5B285AA05]に分類される特許

41 - 60 / 726

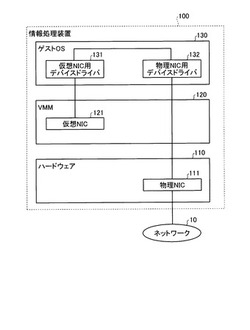

仮想制御プログラム、情報処理装置及び仮想制御方法

【課題】ネットワークデバイスの種類に依存せずにVMMがネットワークデバイスを利用すること。

【解決手段】物理的に実在する物理ネットワークデバイスを有する情報処理装置上で、仮想マシンの動作を制御する仮想制御プログラムが、物理ネットワークデバイスを制御する物理デバイスドライバを含むゲストOSを仮想マシン上で動作させる。また、仮想制御プログラムが、ゲストOSに対して、かかるゲストOSが有するデバイスドライバによって制御されるネットワークデバイスが仮想化された仮想ネットワークデバイスを提供する。また、仮想制御プログラムが、仮想ネットワークデバイスと物理ネットワークデバイスとの間におけるデータ流通が、仮想ネットワークデバイスに対応する仮想デバイスドライバと物理デバイスドライバとを介して行われるように、ゲストOSに仮想ネットワークデバイスと物理ネットワークデバイスとを接続させる。

(もっと読む)

セキュリティポリシーに基づくセキュリティ監視装置、セキュリティ監視方法及びセキュリティ監視プログラム

【課題】セキュリティポリシーに基づく管理において特にセキュリティポリシーの対象外とした項目についても、その発生を監視して、監視結果を適切に管理者に通知し、管理者が脅威を認識して適切なタイミングで対策を取ることができること。

【解決手段】管理サーバは、セキュリティポリシーの対象外である項目についても、その項目の発生を監視し、監視結果の変動を評価して、必要に応じて特定の出力を行う。

(もっと読む)

悪性ウェブコード判別システム、悪性ウェブコード判別方法および悪性ウェブコード判別用プログラム

【課題】取得された文字列データに基づいて、自動的に精度良く悪性ウェブコードの判別を行うことが可能な悪性ウェブコード判別システム、悪性ウェブコード判別方法および悪性ウェブコード判別用プログラムを提供すること。

【解決手段】悪性ウェブコード判別システム1は、ウェブページを介して取得された文字列データを複数の文字列に分割する文字列分割手段20と、分割された文字列の中から、少なくとも行末コメントに該当する文字列をトークンとして抽出する文字列抽出手段20と、抽出された文字列に基づいてウェブページの特徴を示した特徴ベクトルを生成する特徴ベクトル生成手段20と、生成された特徴ベクトルに基づいて、文字列が、SQLインジェクションに該当するか否かを判別する判別手段20とを有する。

(もっと読む)

管理装置、管理装置の制御方法、及び、プログラム

【課題】ネットワーク機器の設置場所が移動された場合でも、ネットワーク機器が移動された設置場所に従ったセキュリティルールを順守した構成となっているか容易に判断可能にすること。

【解決手段】セキュリティルール管理モジュール303にて、ネットワーク機器102を設置するフロアのマップ画像上の領域、及び、該領域においてネットワーク機器102が遵守すべきルールを設定しておく。アプリケーション管理モジュール301は、ネットワーク機器102の位置情報が変更された場合、該位置情報が変更されたネットワーク機器102の構成情報と、該変更された位置情報が属する領域においてネットワーク機器102が遵守すべきルールとを比較して、移動に伴いネットワーク機器102に必要となる構成の変更事項を判断し、該判断された前記移動に伴いネットワーク機器102に必要となる構成の変更事項を操作者に通知する。

(もっと読む)

マルウェア検出方法、およびマルウェア検出装置

【課題】ネットワークにマルウェア感染端末が存在することを検出する。

【解決手段】内部ネットワークの内部端末と他の内部端末との間に既定された通常内部通信、及び、内部端末と外部ネットワークに接続する外部端末との間に既定された通常外部通信を予め記憶装置に記憶する。ネットワーク接続装置から、内部端末の通信情報を取得して、通常内部通信および通常外部通信を参照して、通信情報から、内部端末と他の内部端末との間に既定されない異常内部通信、及び、内部端末と外部端末との間に既定されない異常外部通信とを取得して記憶装置に記憶する。記憶した異常外部通信を所定期間内に行った回数に基いて、内部端末が不審端末であることを検知する。不審端末と他の不審端末との間の、記憶した異常内部通信が所定期間内に発生した回数に基いて、内部ネットワーク内にマルウェアに感染した内部端末が存在すると検知する。

(もっと読む)

アクセス制御システム及びアクセス制御方法

【課題】一時的な信頼関係をオンデマンドに結ぶことを課題とする。

【解決手段】セッション連携サーバは、複数の利用者間で通信が確立されると、この通信を識別する通信情報を取得し、通信中の利用者同士をWebサーバにおいて紐付けるための発着間紐付けIDを、署名付証明書を添付して発行する。Webサーバは、セッション連携サーバによって発行された発着間紐付けIDを受信すると、その正当性を検証する。そして、Webサーバは、正当性が検証された発着間紐付けIDとともに、HGWにアクセスする。すると、HGWは、Webサーバからのアクセスが発着間紐付けIDとともに行われたことを条件として、アクセスを受け付ける。Webサーバは、発着間紐付けIDに基づいて複数の情報表示端末間でWebセッションを連携するとともに、アクセスの結果をこのWebセッションに反映する。

(もっと読む)

認証システム、認証データ生成装置、認証装置及び認証方法

【課題】端末と位置履歴情報との組合せの正当性を認証できる認証システム、認証データ生成装置、認証装置及び認証方法を提供すること。

【解決手段】認証データ生成サーバ10は、携帯端末50の端末IDを伴ってログ認証データの発行要求を受け付ける発行要求受付部111と、携帯端末50の選択ログデータを取得する選択画面生成部112及び選択ログ受付部113と、端末ID及び選択ログデータを含むログ認証データを生成し携帯端末50へ送信するログ認証データ生成部114とを備え、認証サーバ20は、端末ID及びログ認証データを伴って認証要求を受け付ける認証要求受付部211と、ログ認証データから端末ID及び選択ログデータを抽出するログ認証データ復号部212と、受け付けられた端末IDと抽出された端末IDとが一致した場合に、端末IDと選択ログデータとの組合せが正当であると判定するログ認証部213とを備える。

(もっと読む)

ネットワークウイルス防止方法及びシステム

【課題】クライアントがウイルスに感染した場合に防御措置を即時に行うことでウイルスの拡散を効果的に阻止する。

【解決手段】クライアント21のネットワークトラフィックを分析することにより、前記クライアント21によるネットワーク通信サービスの取得過程において前記クライアントトラフィックに疑わしいファイルがあるかどうかを検知し、その存在を検知した場合、前記疑わしいファイルサンプル211を捕獲し、ネットワークウイルス及びそのウイルス動作が存在するかどうかを分析し、ネットワークウイルス動作分析報告221を生成し、前記疑わしいファイルサンプル211及びネットワークウイルス動作分析報告221を、ウイルス駆除プログラムの製作のためにウイルス対策業者23に提供し、ウイルス対策業者23から返送されたウイルス駆除プログラム231を受信した後、対応するウイルス検査駆除作業を行う。

(もっと読む)

情報処理装置および方法、並びにプログラム

【課題】信頼性の高い有益な評価情報を簡単に収集することができるようにする。

【解決手段】情報収集端末31と携帯端末41との間でハンドオーバが行われ、非接触通信(NFC通信)の後、近距離無線通信(BT)によってストリーミング再生が行われる。サーバ21は、暗号化乱数を情報収集端末31の広域通信アドレス宛に送信し、携帯端末41は暗号化乱数を復号し、情報収集端末31から広域通信によってサーバ21に送信する。サーバ21は、送信された乱数を、自分が発生した乱数と比較し、ハンドオーバ時の評価者の同一性を確認する。近距離無線通信によってコンテンツのデータが送信され、携帯端末41は、評価情報を情報収集端末31に送信する。サーバ21は、定期的に評価者の同一性を確認し、情報収集端末31に蓄積された評価情報が広域通信によりサーバ21に送信される。

(もっと読む)

推定値高精度化システム、推定値高精度化方法および推定値高精度化プログラム

【課題】二部グラフに対してリンク解析を行った際、エッジ数の多いノードに生じる不必要な値の増加を防ぎ、ユーザ、アイテムが各々持つ特性値の推定精度を高めることができる推定値高精度化システムを提供する。

【解決手段】ユーザDB101、アイテムDB102、ユーザ・アイテム関係DB103を用いて、ユーザノードとアイテムノードのエッジの有無を要素とするユーザとアイテムの関係を表す行列を作成して二部グラフを構築し、前記各ノードの情報をエッジを通して互いに伝播させてノードの持つ値を更新させる際に、前記伝播の影響を受ける側のノードが持つエッジの数で正規化される重み行列を作成し、前記二部グラフに対して、リンク解析を行い、前記ユーザとアイテムの各ノードの更新量の合計が閾値より小さくなるまで更新するユーザ・アイテム関係解析部104を備える。

(もっと読む)

コンテンツ共有システム、コンテンツ処理装置および方法、コンテンツ提供装置および方法、並びにプログラム

【課題】簡単な構成で、適切にコンテンツを共有することができるようにする。

【解決手段】利用者側ネットワークには、再生機21と利用者側装置22が接続され、再生機21は、動画、音声などのパケットのデータを取得して、コンテンツをストリーミング再生により視聴できる。提供者側ネットワークには、提供者側装置31とサーバ32が接続され、サーバ32は、コンテンツのデータを蓄積し、提供者側装置31に、コンテンツのデータを提供する。提供者側装置31により情報が書き込まれたICカード41が、予め利用者に手渡し、郵送などによって提供される。ICカード41には、アクセス先である提供者側装置31のアドレス、利用者側装置と提供者側装置31とがネットワークを介して情報を暗号化して送受信するための仮想的な通信路を確立するための設定情報が書き込まれている。

(もっと読む)

セキュリティ管理システム、情報処理装置、オフラインデバイス、セキュリティ管理方法、及びプログラム

【課題】 オフラインデバイスに対する不正な操作やセキュリティ攻撃を検知し、その履歴をユーザや管理者に把握させることが可能なセキュリティ管理システム等を提供する。

【解決手段】 情報処理端末3とオフラインデバイス(ICカード2)を用いたセキュリティ管理システム1では、PIN推測試行等、ICカード2に対して行われた操作の履歴をログ23bとしてICカード2内に保持する。認証成功時にはICカード2内のログ23bを強制的にログサーバ5にアップロードしてログ分析を行い、ICカード2の使用可否を判定する。そのため、権限のないユーザがICカード2を使用した履歴(ログ)を検知できる。また、認証成功後にICカード2に対して行われた操作についても、ログ23bをICカード2に保持しておき、次の認証成功時にログサーバ5にアップロードしてログ分析の対象とする。

(もっと読む)

脅威分析支援装置及び脅威分析支援プログラム

【課題】分析対象システムに既にある対策への脅威分析の労力やコストを低減させる。

【解決手段】実施形態の入力部は、選択を受け付けた種別の値に関連付けられた名称の値又は選択を受け付けた保護資産情報の値で対策主体可変要素を置換し、選択を受け付けた関与者の値又は保護資産情報の値で対策対象可変要素を置換し、選択を受け付けた保護資産情報の値で対策操作可変要素を置換し、対策種別情報、置換された値を示す対策主体、対策対象及び対策操作を含む対策内容情報を示す対策情報定義表を書き込む。実施形態の脅威抽出部は、対策情報定義表内の対策種別情報毎に、脅威主体可変要素を対策対象が示す関与者の値で置換し、脅威対象可変要素を対策主体、対策対象又は対策操作が示す名称の値又は保護資産情報の値で置換し、置換された値を示す脅威主体、置換された値を示す脅威対象及び脅威操作を含む脅威内容情報を第1の脅威表として書き込む。

(もっと読む)

無線装置、通信方法

【課題】センサネットワークにおけるデータ伝送の安全を確保しつつ、多くのセンサをもつ地域ネットワークを容易に実現することのできる無線装置、通信方法を提供する。

【解決手段】上記した課題を解決するため、本発明の一つの実施形態に係る無線装置は、センシング情報と自己の登録先を示す管理者情報とを保持したセンサが接続された第1のネットワーク、および、センサの登録情報および認証情報を保持するセンサ管理装置が接続された第2のネットワークに接続された無線装置であって、第1のネットワークに接続されセンサと通信するセンサ通信部と、第2のネットワークに接続されセンサ管理装置と通信するネットワーク通信部と、センサに保持された管理者情報に基づき、センサ管理装置からセンサの認証情報を取得する第1の認証部と、取得した認証情報を用いてセンサからセンシング情報を取得する第2の認証部とを備えたことを特徴としている。

(もっと読む)

コンテンツ購入処理端末とその方法

【課題】コンテンツ販売事業者とコンテンツを購入しようとするユーザとの間でアカウント登録等の煩わしい対話処理をしなくてもコンテンツの購入処理を円滑に行うことができるコンテンツ購入処理端末を提供する。

【解決手段】ユーザまたは端末に関する秘密情報を管理する秘密情報管理部211と、メタデータを、メタデータサーバからネットワークまたは放送網を通じて取得するメタデータ処理部202と、事業者の認証情報を保持する認証情報保持部208と、ユーザが選択したメタデータが事業者の発行したものかの認証処理を行う認証処理部209と、メタデータの認証が成功した場合に秘密情報管理部211から秘密情報を用いてコンテンツの購入処理を要求する購入処理部205とを備えるコンテンツ購入処理端末102。

(もっと読む)

要件定義支援プログラムおよび要件定義支援装置

【課題】適切なセキュリティに関する要件の定義を支援することを可能とする。

【解決手段】セキュリティ目標特性入力部311は、セキュリティ目標特性情報を入力する。対策方針抽出部321は、入力されたセキュリティ目標特性情報によって示されるセキュリティ目標特性に対する複数の対策方針を抽出用データから抽出する。対策方針選択部312は、複数の対策方針の中からユーザによって指定された対策方針を選択する。セキュリティ要件抽出部322は、選択された対策方針に対応づけて抽出用データに含まれているセキュリティ要件を抽出する。要件依存性検査部323および要件排他性検査部324は、抽出されたセキュリティ要件がセキュリティ要件検査用データ格納部24に格納されている検査用データによって定義されている関係性を満たしているかを検査する。要件検査結果表示部315は、検査結果を提示する。

(もっと読む)

不正通信検出システム

【課題】FW(ファイアウォール)のログ解析やIDS(侵入検出システム)の設置、運用に頼らずに、プラントネットワーク内でセキュリティの脅威となりうる不正トラフィックやその予兆を検出できる不正通信検出システムを提供する。

【解決手段】プラントネットワークで発生しうるセッションのリストであるセッションホワイトリスト51aを予め記憶する記憶手段51と、前記補足されたパケットに基づいてセッション成立の成否を判定し、成立しているセッションを示すセッション情報を生成するセッション判定分離部53と、前記セッション判定分離手段により生成された前記セッション情報を前記セッションホワイトリスト51aと比較し、前記セッションホワイトリスト中のいずれのセッションにも適合しないときは当該セッションに係る通信を不正な通信として検出する第1の不正通信検出手段54を備える。

(もっと読む)

認証システム、認証方法およびプログラム

【課題】同期ずれ攻撃にあったとしても、一定期間正しい認証子を受信することで同期ずれが自動回復する。

【解決手段】第1のエンティティ(ENT)は、第2のENTに対して認証要求を送信する。第2のENTは、自己同期型ストリーム暗号を用いて鍵系列を生成し、生成した鍵系列を第1のENTに送付する。第1のENTは、自己同期型ストリーム暗号を用いて鍵系列を生成し、受信した鍵系列と生成した鍵系列とが一致するか否かを確認し、自己同期型ストリーム暗号を用いて鍵系列を生成し、生成した鍵系列を第2のENTに送付する。第2のENTは、自己同期型ストリーム暗号を用いて鍵系列を生成し、受信した鍵系列と生成した鍵系列とが一致するか否かを確認して認証処理を行い、認証が失敗した場合に、認証処理を認証が成功するまで最大L回繰り返す。

(もっと読む)

ウェブアプリケーション攻撃の検知方法

【課題】受信されるHTTPトラフィックのパケットからペイロードのみを分離してHTTPトラフィックを再構成した後、該再構成されたHTTPトラフィックの内容をパーサーにて分析することで、攻撃に関連した内容が含まれているか否かを判断することができる、ウェブアプリケーション攻撃の検知方法を提供する。

【解決手段】HTTPトラフィックを形成するパケットが受信されると、ウェブアプリケーション・ファイアウォールが、HTTPトラフィックを再構成して、分析を行い、該再構成されたHTTPトラフィックが攻撃に関連した内容を含んでいないと判断した場合、再構成されたHTTPトラフィックをウェブサーバまたは使用者サーバへ伝送して正常に処理されるようにし、再構成されたHTTPトラフィックが攻撃に関連した内容を含んでいると判断した場合、再構成されたHTTPトラフィックを攻撃であると検知した後、再処理を行う。

(もっと読む)

アンチマルウェアシステム及びその動作方法

【課題】本発明は、高速でパケットデータをフィルタリングできるアンチマルウェアシステム及びその動作方法を提供する。

【解決手段】パケットルールに基づいて、パケットデータに対するフィルタリング動作を行うステップと、前記フィルタリング動作中であるパケットデータに対して、ウイルススキャニング動作を行うステップとを含むアンチマルウェアシステムにおける動作方法が提供される。これにより、パケットデータに対するセキュリティーを強化させることができる。

(もっと読む)

41 - 60 / 726

[ Back to top ]