Fターム[5B285AA06]の内容

オンライン・システムの機密保護 (82,767) | 保護の目的 (11,151) | 不正使用・破壊・改竄の検出 (754)

Fターム[5B285AA06]に分類される特許

201 - 220 / 754

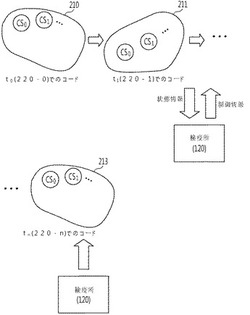

コンピュータシステムにおける資産保護装置及び方法

【課題】空間及び時間的検疫所拡張を利用してウイルス及びハッキングのような攻撃から重要情報が流出されることを防止するための装置及び方法を提供する。

【解決手段】本発明によるハッキング防止装置は、コンピュータシステムのメモリ、レジスタ、ポートのうち少なくとも1つの状態を変更する状態変更手段と、変更されたコンピュータシステムの状態情報を計算する状態計算手段と、コンピュータシステムの保安性危害要素を除去する保安性危害要素除去手段と、検疫所に状態計算手段によって計算された状態情報を送信し、状態情報に基づいてコンピュータシステムを制御するための制御情報を検疫所から受信するための通信手段と、コンピュータシステムの状態が完全な状態の場合、検疫所から保安情報を受信し、特定プログラムを行う保安目的手段とを備え、状態情報と制御情報とは、コンピュータシステムが完全になるまで繰り返して送信または受信される。

(もっと読む)

不正アクセス検知装置及び不正アクセス検知プログラム及び記録媒体及び不正アクセス検知方法

【課題】ネットワークのアクセス数の時系列データのAnomaly検知を行う不正アクセス検知装置において、誤検知の発生が少なく、また、週内変動がある場合にも適切である予測プロファイルを生成する不正アクセス検知装置の提供を目的とする。

【解決手段】予測プロファイル生成部105は、正常状態のプロファイル152と、環境変化情報161とを入力し、所定の規則に従うことにより、環境変化情報161を使用してプロファイル152から将来のアクセス数の異常検知に使用する使用プロファイルの候補となる複数の予測プロファイルを生成する。分析部103とプロファイル選択部106とから構成される使用プロファイル決定部は、複数の予測プロファイルのなかから、所定の基準に合致する予測プロファイルを使用プロファイルとして決定する。

(もっと読む)

通信管理装置、通信管理方法、およびプログラム

【課題】従来は、ユーザ端末とWEBサイトを提供するサーバ装置との間で行われる通信が異常であるか否かを容易に判断できなかった。

【解決手段】

送受信情報取得部100が取得したユーザ端末2とサーバ装置3との間で送受信される情報に関する送受信関連情報を用いて、ユーザ端末とサーバ装置との間の通信が通信の異常を判断するための2以上の異常判断ルールを満たすか否か判断する異常通信判断部104と、ルールを満たす異常判断ルールに対応付けられた異常の度合いを示す異常度情報を取得する異常度情報取得部105と、異常度情報取得部105が取得した異常度情報が示す異常の度合いが、所定の度合いを超えたか否かを判断する異常度判断部107と、異常度判断部107の判断結果に応じて、異常な通信が行われたことを示す異常通信情報を出力する出力部108とを備えた。

(もっと読む)

情報処理装置及びプログラム

【課題】悪意のある第三者の存在を検出することが可能な情報処理装置を提供する。

【解決手段】 データを傍受した第三者を特定の機器にアクセスさせるように仕向けるための囮データを生成する囮データ生成部(103)と、囮データを含めたデータを送信するスキャナ部(101)と、を有し、囮データ生成部(103)は、第三者にとって興味を惹かせる囮情報と、その囮情報が参照可能な特定の機器にアクセスさせるためのアクセス情報と、を少なくとも含めた囮データを生成する。

(もっと読む)

申告データ作成システム、申告データ作成方法、コンピュータ装置、接続管理サーバ、およびデータベースサーバ

【課題】必要なセキュリティ等は確保した上で、電子申告データの作成や電子署名付与の処理に伴って必要となるスキルや手間を軽減させる。

【解決手段】可搬媒体50から利用者情報を読み取って接続要求を接続管理サーバ400に送り指定されたコンピュータ装置と通信する通信確立手段と、電子申告データの作成指示を受け付けてコンピュータ装置に送る作成指示手段とを備える端末200と、端末200から作成指示を受けて電子申告データを作成するデータ作成手段と、作成が中断された電子申告データおよび当該電子申告データの退避要求を接続管理サーバ400に送るデータ退避手段と、一時退避していた電子申告データの復元要求を接続管理サーバ400に送信して得るデータ復元手段と、電子証明書管理用機器600から電子証明書及び秘密鍵10を取り出して電子申告データに電子署名を行って電子申告受付システム3に送る署名手段とを備えるコンピュータ装置300とから申告データ作成システム1000を構成する。

(もっと読む)

アクセス制御システムおよびアクセス制御方法

【課題】利用権被付与者から操作実行者への権限委託内容によらず原権利者が利用権を発行可能とすると共に、遠隔操作可否の検証機能を維持しつつ、利用権被付与者から操作実行者への権限委託を可能とするアクセス制御システムを提供する。

【解決手段】制御対象機器13を遠隔操作するアクセス制御システムにおいて、利用権発行装置2が、制御対象機器13の遠隔操作実行者を特定せずに利用権許諾の利用権電文3を作成する。委託証明発行装置5は、遠隔操作実行者を指定した委託証明電文6を作成する。遠隔制御装置8が、利用権電文3と委託証明電文6とを内包し、遠隔操作のパラメータ具体値を含む利用権行使電文9を作成して遠隔被制御装置11へ送信する。遠隔被制御装置11は、利用権行使電文9を検証して、検証結果が合格の場合のみ制御対象機器13へ操作電文12を出力する。

(もっと読む)

ポリシーグループ識別子を利用したクライアント制御システム

【課題】サーバで定義したポリシーによってクライアントの動作を制御するシステムにおいて、ポリシーグループ識別子を使用して、管理者が意図しない、間違ったポリシーやユーザが意図的に自分の所属するグループ以外のポリシーを適用することを禁止する仕組みを提供することを目的とする。

【解決手段】複数のクライアントをグループに分け、サーバからクライアントに制御ポリシーを配布する際には、そのクライアントが属するグループのポリシーグループ識別子と制御ポリシーとを配布する。クライアントは、自機に適用された制御ポリシーとポリシーグループ識別子をパラメータファイルに保持する。以降、制御ポリシーを更新し、クライアントに配布する際には、ポリシー更新前後のポリシーグループ識別子の一致を判定し、不一致の場合は、制御ポリシーの更新を禁止し、一致した場合のみ制御ポリシーの更新を許可する。

(もっと読む)

認証システム,認証装置,認証対象端末,認証方法,認証装置用プログラムおよび認証対象端末用プログラム

【課題】電子的認証の技術に関し,認証対象の位置の正当性の認証を低コストで実現することが可能となる技術を提供する。

【解決手段】認証対象端末20は,認証情報発行装置10から取得した認証情報を認証情報記憶部22に保持する。認証空間において,認証対象端末20の発光制御部24は,発光部23を制御し,認証情報を光信号に変換して出力する。認証装置40において,画像取得部41は,認証空間を撮像するカメラ30により撮像された画像を取得し,画像記憶部42に保存する。画像解析部43は,カメラ30の撮像画像から検出された光信号により,認証対象端末20から出力された認証情報と,認証対象端末20の位置とを求める。認証部45は,得られた認証情報と認証対象端末20の位置とにより,認証情報の正当性と認証対象端末20の位置の正当性とを認証する。

(もっと読む)

コンピュータネットワーク、異常検出装置、異常検出方法および異常検出プログラム

【課題】要素の入れ替えの対称性を考慮しつつシステム全体の異常度を的確に検出することを可能とするコンピュータネットワークなどを提供する。

【解決手段】異常検出装置11は、コンピュータネットワーク1に接続され、コンピュータネットワークに接続されたコンピュータ11〜1nで取得された特徴量を行列もしくはテンソルとして入力データを作成するデータ入力処理部201と、入力データの中で要素を入れ替えても不変な量である不変量を算出する不変量計算処理部202と、不変量に基づいて異常が発生したか否かを検出する異常検出手段203〜205とを有する。

(もっと読む)

スナップショットデータベースを用いた情報復旧方法および装置

本発明はスナップショットデータベースを用いた情報復旧方法および装置に関し、ハッキングなどの被害によって損傷した情報を復旧できる方法および装置を提供する。本発明のスナップショットデータベースを用いた情報復旧方法は、1つ以上のユーザ端末のユーザに関する第1ユーザログ情報を収集するステップと、前記第1ユーザログ情報から有効情報を選別するステップと、前記有効情報を期間情報に応じてスナップショットデータベースタイプに格納するステップと、前記ユーザ端末から前記有効情報に対する復旧要請情報を受信するステップと、前記復旧要請情報に応じて、前記復旧要請情報が受信された時点の第2ユーザログ情報と前記有効情報とを比較して分析するステップと、前記分析結果に応じて、前記第2ユーザログ情報を前記有効情報に復旧するステップとを含む。  (もっと読む)

(もっと読む)

セキュリティ劣化防止装置

【課題】情報システムの設定ファイルにおけるセキュリティ劣化に結びつく設定変更を監視抑制する。

【解決手段】一定周期で情報システムの設定ファイルにおける変更が生じた各項目と変更内容を検出する変更検出部13と、各周期で検出された各項目の変更に対する承認又は拒否を責任者の指示に基づいて判定する責任者端末11と、各周期において拒否された各項目の変更を元に戻す変更指令を情報システムに送付して、設定ファイルの該当項目の変更を元に戻す変更再変更部16と、指定時点において、過去から指定時点までの各周期における総変更数に対する総拒否数の割合を指定時点までの平均セキュリティ劣化割合として算出する劣化割合算出部20を備える。

(もっと読む)

脆弱性判定装置、脆弱性判定方法及び脆弱性判定プログラム

【課題】特定の開発情報のみによって、プログラムの脆弱性を判定してしまうという問題を解決することができる脆弱性判定装置、脆弱性判定方法及び脆弱性判定プログラムを提供すること

【解決手段】本発明にかかる脆弱性判定装置1は、種類に応じて分類された開発情報21a、21b、21cを、それぞれ関連付けられて格納する開発情報記憶部20と、脆弱性情報31を格納する脆弱性情報記憶部30を備える。また、所定種類の開発情報50について脆弱性を判定する場合に、当該判定対象となる開発情報50の種類に関連付けられた種類の開発情報21a、21b、21cも判定対象に含めて、当該判定対象の開発情報21a、21b、21c、50及び脆弱性情報記憶部30に格納された脆弱性情報31に基づいて、プログラムの脆弱性を判定する判定処理部10を備える。

(もっと読む)

証拠保全装置、証拠保全方法及びプログラム

【課題】低コストで、電子書類がユーザ本人によって作成、登録されたという証拠を保全する。

【解決手段】ユーザが証拠保全装置100にユーザにしか知りえないパスワードを入力すると、入力部101は、パスワードの入力を受け付ける。情報付与部107は、電子書類に入力部101が入力を受け付けたパスワードを付与する。署名部108は、パスワードを含む電子書類に電子署名を付与する。タイムスタンプ付与部110は、電子署名を付与した譲渡証書にタイムスタンプを付与する。

(もっと読む)

認証装置、認証方法、及びプログラム

【課題】なりすまし等の悪意のある電話を確実に識別するとともに、悪意のある電話の可能性が高いと判定された場合に、その旨を所定の通知先に通知する。

【解決手段】発信者端末と着信者端末とが電話網を介して接続されて構成された通信システムにおいて使用される認証装置において、前記発信者端末から前記着信者端末に向けて送信された音声を受信する受信手段と、前記受信手段により受信する音声から声紋情報を取得し、当該声紋情報と、所定の声紋情報とを照合することにより声紋認証を行う声紋認証手段と、前記声紋認証が成功しなかった場合に、前記受信手段により受信する音声の内容が、所定のキーワードに該当するかどうかを判定する判定手段と、前記判定手段により、前記音声の内容が前記所定のキーワードに該当すると判定された場合に、所定の通知先アドレス宛に、前記発信者端末のユーザが正当な者でないことを示すメッセージを通知する通知手段と、を備える。

(もっと読む)

操作監視システム及び操作監視プログラム

【課題】予め監視する操作の内容を設定することなく端末における操作を監視する技術を提供する。

【解決手段】操作ログ情報取得部31が、ネットワークNにより接続された端末Cから操作ログ情報を取得する。操作対象情報生成部32は、操作ログ情報取得部31から端末Cの操作ログ情報を取得し、操作対象毎の操作対象情報を生成する。特異操作判定部33は、特定端末の操作対象情報と、特定端末が属する集合に属する複数の端末Cの操作対象情報との比較結果に基づき、その集合おける特定端末の特異な操作対象情報を特異操作対象情報として判定する。

(もっと読む)

コンピュータ・システム上で稼動している、悪意あるソフトウェアの存在を検知するシステム、方法、およびプログラム

【課題】コンピュータシステム上で稼動している、悪意あるソフトウェアの存在を検知するためのシステム、方法、およびプログラムを提供する。

【解決手段】コンピュータシステム上で稼動している、悪意あるソフトウェアの存在を検知するためのシステム、方法、およびプログラムを提供する。前記方法は、前記コンピュータシステム上で稼動している悪意あるサービスエージェントの存在を検知するため、前記システム上で稼動しているタスクおよびネットワークサービスのローカルの一覧表を生成するため、ローカルで前記システムに問い合わせることと、、前記システム上で稼動しているタスクおよびネットワークサービスのリモートの一覧表を生成するため、ネットワークを通じリモートシステムからリモートで前記システムに問い合わせることを含み、そのローカルの一覧表には前記システム上の使用されているポートを列挙し、そのリモート一覧表には前記システム上の使用されているポートを列挙している、を含む。さらに、前記方法は、前記システム上で稼動している悪意あるソフトウェアの存在を検知するため、前記ローカルの一覧表ならびに前記リモートの一覧表を収集することと、前記ローカルの一覧表とタスクおよび前記リモートの一覧表の間に相違があれば特定する目的で、前記ローカルの一覧表および前記リモートの一覧表を比較すること、を含む。

(もっと読む)

暗号化・復号システム、暗号化装置、復号装置、および暗号化・復号方法

【課題】 復号装置の製造時および更新時のいずれにおいても、ファームウェアを暗号化して復号装置に送信することでファームウェアの不正な改竄を防止し、ひいてはコンテンツの違法コピーを防止することを目的とする。

【解決手段】本発明の暗号化装置110は、復号装置としての再生装置120のファームウェアの暗号化に用いられる暗号化鍵と、再生装置に固有の装置固有番号とを関連付けて記憶する暗号化記憶部212と、暗号化鍵を用いてファームウェアを暗号化するファームウェア暗号化部240と、を備え、再生装置は、暗号化装置から受信した、復号鍵と、装置固有番号とを、記憶する復号記憶部312と、暗号化装置から受信した暗号化ファームウェアを、復号鍵を用いて復号するファームウェア復号部340と、復号ファームウェアを記憶するファームウェア記憶部330と、を備えることを特徴とする。

(もっと読む)

情報処理装置、プログラム、および記録媒体

【課題】所定の状態の出現数を効率的に管理することができる情報処理装置、プログラム、および記録媒体を提供する。

【解決手段】通信情報記憶部11は、ネットワーク上で実行された通信に係る通信結果を記憶する。カウンタ13は、IPアドレスを構成する各ブロックのアドレス値毎に、各アドレス値を有するIPアドレスを送信元または送信先とする通信に係る所定の状態の出現数をカウントする。エントロピー算出部14は、出現数に基づいて、各アドレス値に対応した出現数の分散の度合いを示すエントロピー値をブロック毎に算出する。アドレス選択部15は、各ブロックのエントロピー値に基づいてブロックを選択し、選択したブロックの各アドレス値に対応した出現数に基づいてアドレス値を選択する。通信情報抽出部16は、選択されたアドレス値を有するIPアドレスを含む通信結果を抽出する。

(もっと読む)

情報処理装置、プログラム、および記録媒体

【課題】ボットに感染した装置に関する通信結果を精度よく抽出することができる情報処理装置、プログラム、および記録媒体を提供する。

【解決手段】通信情報記憶部11は、ネットワーク上で実行された通信に係る通信結果を記憶する。特徴量記憶部15は、ボットに感染していることが既知である装置の通信結果に基づいて予め算出された、ボットに感染した装置が行う通信に見られる複数の状態に係る特徴量を状態毎に記憶する。カウンタ13は、複数の状態の出現数を状態毎かつIPアドレス毎にカウントする。特徴量算出部14は、出現数に基づいて、特徴量を状態毎かつIPアドレス毎に算出する。特徴量比較部16は、特徴量算出部14が算出した特徴量と、特徴量記憶部15が記憶している特徴量とを状態毎に比較する。判定部17は、比較の結果に基づいてIPアドレスを選択する。通信情報抽出部18は、選択されたIPアドレスを含む通信結果を抽出する。

(もっと読む)

情報漏洩防止プログラム

【課題】 Webクライアントにおけるクロス・ドメイン・アクセスによりWebサーバから入手した情報が他のドメインに漏洩してしまうのを防止する。

【解決手段】 WebクライアントがWebサーバから入手した情報をその入手元ドメインと組にして記憶しておき、WebクライアントがWebサーバへアクセス要求する際にはそのアクセス要求メッセージにアクセス先ドメインとは異なるWebサーバから入手した情報が含まれているか調べ、含む場合にはクライアントから通信要求を遮断することを特徴とする。

(もっと読む)

201 - 220 / 754

[ Back to top ]