Fターム[5B285BA11]の内容

オンライン・システムの機密保護 (82,767) | 保護の対象 (10,879) | プログラム (339)

Fターム[5B285BA11]に分類される特許

61 - 80 / 339

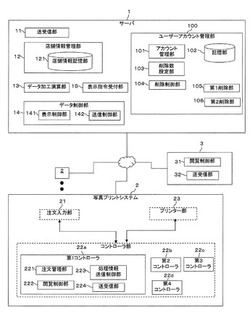

ユーザーアカウント管理システムおよびそのプログラム

【課題】ユーザーから削除したいユーザーアカウントの指定が無くても、不要と思われるユーザーアカウントを自動的に判断して削除可能とするユーザーアカウント管理システムを提供する。

【解決手段】各種サービスを提供するサーバと、このサーバとネットワークを介して接続されるコンピュータであって、前記各種サービスの提供を受けるために必要なソフトウエアがインストールされているコンピュータとを有して構成されるユーザーアカウント管理システムであって、サーバ1は、ソフトウエアのアカウント総数を減らす場合に、アカウント編集の権限を備えていないアカウントを削除する第1削除手段105を有する。

(もっと読む)

情報処理システム、プログラム、および認証引継方法

【課題】複数のオペレーティングシステム間で認証情報を安全に引き継ぐことができ、利便性が向上する情報処理システム等を提供する。

【解決手段】

情報処理装置101のCPU301は、RAMディスクから一時PIN319を読み込み(S601)、一時PIN319の認証要求をICカード105に送信する(S603)。ICカード105のCPU401は、受信した一時PIN319とEEPROM411に保存する一時PIN319とを照合し(S605)、照合成功の場合は、EEPROM411内の一時PIN319を消去し(S607)、認証成功を情報処理装置101に通知する(S609)。情報処理装置101のCPU301は、これ以降、通信処理を行う(S611)。

(もっと読む)

情報処理装置、情報処理方法およびプログラム、ならびに、ライセンス管理システム

【課題】ユーザ単位でのプラグイン管理を容易に行う。

【解決手段】

ユーザのログイン処理が成功した場合に、ログイン処理を行ったユーザのユーザ情報に関連付けられたユーザライセンス情報に対応するプラグインに対してアクティベートを実施する。ログイン処理を行った時点がユーザライセンス情報に記述される有効期限を過ぎている場合には、アクティベートを実施しない。また、ユーザライセンス情報に対応するプラグインが機器にインストールされていない場合には、そのプラグインをプラグインサーバからダウンロードして、その後、アクティベートを実施することができる。アクティベートが実施されたプラグインは、当該ユーザがログアウトした際にディアクティベートが実施される。

(もっと読む)

情報処理システム及びアプリケーション実行制御方法

【課題】Webアプリケーションに手を加えることなく、Webアプリケーション内部の処理の実行を制御することができる新しい枠組みを提供する。

【解決手段】本発明の情報処理システムは、Webアプリケーションの実行を制御する機能を有する。具体的には、Webアプリケーションの実行を要求するユーザの識別情報を、ポリシ記憶部に記憶されている、該ユーザの識別情報と該ユーザについて実行が許可されるWebアプリケーションに含まれる内部関数の処理とを対応付けたポリシ情報と照合することにより、Webアプリケーションに含まれる処理のうち実行対象となる処理の実行可否を決定する。そして、実行可の場合には、前記実行対象となる処理が実行されるように制御し、実行不可の場合には、前記実行対象となる処理が実行されないように制御する。

(もっと読む)

ソフトウェア配布方法、インストール方法、情報処理装置及びソフトウェア配布システム

【課題】使用者の認証情報又は該認証情報に基づいて生成した情報をソフトウェアのインストーラに含ませて前記使用者宛に配布することが可能なソフトウェア配布方法、前記ソフトウェアのインストール方法、情報処理装置及び該情報処理装置を備えるソフトウェア配布システムを提供する。

【解決手段】配布サーバ1が、MFP3(又は4)のICカードリーダ39(又は49)から取得されて認証サーバ2によって認証された認証情報を取得し、取得した認証情報と、MFP3(又は4)の画像形成部に係るデバイスドライバのインストーラとが含まれるようにして、クライアントPC6,7,8の送信データに認証情報を付加して送信させるソフトウェアのインストーラを生成し、生成したインストーラを前記認証情報によって認証さるべき使用者宛に配布する。

(もっと読む)

コンフィギュラブルファイヤウォールを利用するシステム、方法、携帯コンピューティング機器、及びコンピュータ読み取り可能な媒体

【課題】コンピューティング環境の様々な構成要素間でのアクセス権を実装および制御する機構として使用可能なコンフィギュラブルファイヤウォールを提供する。

【解決手段】ファイヤウォール制御ブロックは、コンピューティング環境200において、ある構成要素(例えば、アプレット)が別の構成要素にアクセス可能かを判定し、各アプレットが所定の他のアプレットセットに対するアクセスを許可できるような形でファイヤウォール境界240を構成する。ファイヤウォール制御ブロックは、異なるシステム要件(例えば、処理速度、メモリ)に対して実装できるため、相対的に限定された処理能力での動作、および/または高度に特化した機能性の提供を行うコンピューティングシステム(例えば、スマートカード)に対してコンフィギュラブルファイヤウォールを実装できる。

(もっと読む)

シンクライアントシステム、シンクライアント端末およびシンクライアントプログラム

【課題】端末に装着するUSBメモリ内のシンクライアントOSイメージを容易かつ安全に更新可能とするシンクライアントシステム等を提供する。

【解決手段】USBメモリ21を装着してクライアント端末19の電源を投入すると、シンクライアントOS起動前処理においてシンクライアントOSバージョン値85と、ICカード25のシンクライアントOSバージョン値106を照合し、シンクライアントOSバージョン照合結果107として保存する。シンクライアント端末19はシンクライアントOSを起動してPIN認証を行い、ICカード25のシンクライアントOSバージョン照合結果107がNGの場合、更新用サーバ5に接続する。クライアント端末19は、更新用サーバ5から最新版シンクライアントOSイメージファイル62を取得し、USBメモリ21内のシンクライアントOSを更新する。

(もっと読む)

認証システム

【課題】ソフトウエアやコンテンツデータをコンピュータにより利用する際に、外部装置をコンピュータにより接続することで認証情報を取得する認証システムにおいて、本来の外部装置が使用できない状況になっても、一時的にソフトウエア等を使用できるようにすることを課題とする。

【解決手段】認証システムにおいて、外部装置の接続による認証が受理されるごとに、利用キーの利用期限日時を設定して記憶しておき、外部装置が接続されない場合であっても、当該利用期限日時内であれば利用キーの入力のみでソフトウエア等の使用を許可するようにする。

(もっと読む)

OSの再起動方法、OSの再起動装置、およびコンピュータが実行可能なプログラム

【課題】OSを再起動させる場合に、セキュリティを確保しつつ、ユーザの待ち時間を短縮することが可能なOSの再起動方法を提供することを目的とする。

【解決手段】OSの再起動を実行する場合に、そのシャットダウン前に、認証モジュール3は、ユーザ操作に応答して認証情報入力モジュール2から入力される認証情報を認証し、スクリーンロック・解除モジュール5は、OSのログオン後に、スクリーンロックを実行し、認証モジュール3からスクリーンロック後に認証された認証情報または当該認証された認証情報に関連づけられた認証情報を、スクリーンロック解除用の認証情報として取得して、スクリーンロック解除の認証を行い、スクリーンロックを解除する。

(もっと読む)

複数の認証済みコードモジュールを利用してセキュアなコンピューティング環境に入る方法

【課題】複数の認証済みコードモジュールを利用してセキュアなシステム環境に入るシステム、装置、および方法を提供する。

【解決手段】プロセッサはデコーダと制御論理とを含む。デコーダは、セキュアなエントリ命令を復号する。制御論理は、セキュアなエントリ命令が復号されると、マスタ認証済みコードモジュールの整合テーブルから、プロセッサに対応するエントリを見つけ、マスタ認証済みコードモジュールからマスタヘッダおよび個々の認証済みコードモジュールを読み出す。

(もっと読む)

認証方法、情報処理装置、及びコンピュータプログラム

【課題】 認証システムで認証されたユーザに係るユーザ認証情報の中のユーザ名情報を印刷データに付加できるようにする。

【解決手段】 情報処理装置100は、認証サーバ302から送信されたユーザ認証情報に含まれるユーザ名情報を取得する。そして、取得したユーザ名情報を、プリンタドライバ202が参照できる記憶領域に、プリンタドライバ202が参照できる予め定められたフォーマットに従って記述して記憶する。プリンタドライバ202は、当該記憶領域にユーザ名情報が記憶されており、且つ、当該ユーザ名情報が当該フォーマットに記述されている条件に合致した場合に、当該ユーザ名情報を印刷データに付加してプリンタ装置150に送信する。

(もっと読む)

不正侵入操作阻止機能を持つ情報処理手段

【課題】データ又は情報(例:メール)に潜む不正コマンド(命令)や不正プログラムによる不正侵入操作(サイバー・テロ、ネット犯罪)を、その手口の変化やそのコンピュータ・ウイルス等の変異・強力化やセキュリティ・ホール等に関係無く阻止する手段を提供する。

【解決手段】外部「データ又は情報」と外部「プログラム又はコマンド」を別々の入口から入力。後者が通過できないフィルタを前者の入口に設置。その為に多値技術等を用いて例えば情報処理手段1は「1つ又は複数の『2値表現と区別できる様に[v0〜v2の各電位と1対1ずつ対応する3値]で表現された命令』から成るプログラム」等を実行し、「『v0〜v1の各電位と1対1ずつ対応する2値』で表現されたデータ又は情報」を処理する。その外部データ等の入力の際クランプ・ダイオード2は入出力線3の電位を電位v1にクランプし、その外部データ等の2値以外の部分を除去し、無害化する。

(もっと読む)

セキュリティシステム及び認証方法

【課題】プログラム実行制限が設定されているプログラムを特定の狭小範囲でのみ実行することを許可する機密性の高いセキュリティシステムを提案する。

【解決手段】セキュリティシステム11は、端末装置21と、照明光源30とを備える。照明光源30は、照明光200を光変調することによりプログラム実行権を端末装置21に付与することを示す認証情報80を担う光変調信号201を出力する変調器31を備える。端末装置21は、プログラム実行制限が設定されているプログラム101を格納しており、変調信号201を受光及び復調して認証情報80を抽出し、認証情報80を基に端末装置21がプログラム実行権を有していることが認証されることを条件として端末装置21によるプログラム101の実行を許可する認証手段71を備える。

(もっと読む)

ハンディターミナル、及びハンディターミナルによる決済方法

【課題】業務プログラムとPIN入力とを実行するキーボード及び表示装置を共有化しても、簡単なシステムでセキュリティを確保できるハンディターミナルを提供する。

【解決手段】キーボードユニットメモリ23のカードリーダ制御23bがクレジットカードの挿入状態を検出し、キーボード制御プログラム23aからメインボード2の決済プログラム11bへ、検出されたキーコードが通知される。また、メインCPU12が、決済プログラム11bに付与されたプログラム・ハッシュ値と決済プログラム11bの実行時のプログラム・ハッシュ値とを計算し、プログラム・ハッシュ値が盗まれないように、秘密鍵、暗号鍵、及び公開鍵とを用いてプログラム・ハッシュ値を暗号化/復号化する。さらに、メインCPU12が決済プログラム11bに付与されたプログラム・ハッシュ値と決済プログラム11bの実行時のプログラム・ハッシュ値とをそれぞれ計算して比較する。

(もっと読む)

セキュリティ監視プログラム、セキュリティ監視システム

【課題】多数のクライアントコンピュータを使用する環境におけるインストール作業の利便性を確保しつつ、各クライアントコンピュータまたは各OSのOSIDの一意性を保つ。

【解決手段】本発明に係るセキュリティ監視プログラムは、クライアントコンピュータのOSが起動するときにそのOSを識別するOSIDを新規生成して所定のセキュリティ管理装置に送信しておく。セキュリティ監視プログラムは、OSのセキュリティ設定を抽出してセキュリティ管理装置に送信するとき、そのOSのOSIDをともに送信する。

(もっと読む)

認証処理システム、認証処理方法および認証処理プログラム

【課題】ユーザを簡易に認証することを課題とする。

【解決手段】認証装置は、発信を要求した自己の電話番号に対する受信者通信機からの着信を待機し、公衆電話網を介して受信者通信機からの着信があると、発信者電話番号を取得して閲覧許可判定処理を行う。具体的に説明すると、認証装置は、取得した発信者電話番号が、検索しておいた受信者通信機の電話番号と一致する場合には、受信者端末のユーザを正規のユーザであると認証する。そして、検索しておいた暗号鍵、および暗号化スクリプトIDに対応する暗号化スクリプトを受信者端末に送信する。

(もっと読む)

携帯情報端末システム及び該システムに用いられる通信方法

【課題】マスタとなる携帯情報端末のプログラムを、複製治具装置などを用いずに、簡潔かつ安全に他の携帯情報端末に複製する携帯情報端末システムを提供する。

【解決手段】携帯情報端末10に、当該携帯情報端末10のユーザに対応するユーザID、公開鍵及び秘密鍵を有する電子証明書(たとえば、電子証明書保管領域13)が設けられている。無線通信手段(たとえば、無線LAN接続部14)により、電子証明書を用いて公開鍵暗号方式で認証してペアが特定された他の携帯情報端末20,30と無線LANを介して互いに無線接続すると共に、公開鍵暗号方式で共通暗号鍵を配信して共通鍵暗号方式で通信が行われる。この場合、無線LAN接続部14により、携帯情報端末20,30とアドホック・ネットワークが構築されて無線接続される。

(もっと読む)

認証システム、認証方法、認証装置、プログラム

【課題】サーバ装置による認証を認証装置による認証で代行実施する認証技術において、認証装置がそれぞれのグループユーザの認証ポリシーに柔軟に対応する認証技術を提供する。

【解決手段】認証装置300の記憶部309に、グループユーザを識別するためのグループIDと、ソフトウェアリソースを識別するためのリソースIDと、グループユーザによって決定された認証要素の組み合わせである認証式(登録認証式)との対応関係を表すデータベースであるグループ認証ロジックDB309aが記憶されている。認証式特定部302は、グループ認証ロジックDB309aを参照して、発信元ユーザ装置が所属するグループIDと認証指示情報に含まれるリソースID対応する登録認証式を得て、当該登録認証式から発信元ユーザ装置に対して実施する認証式(実施認証式)を特定する。認証実行部303が、発信元ユーザ装置に対して、実施認証式に従って認証を行う。

(もっと読む)

パスワードを安全管理する制御機能を組み込んだ情報処理装置

【課題】

本発明は、利用する情報処理装置とパスワードを格納するリムーバル記憶媒体の両方の組み合わせが正当あることにより、正当な利用であると認証し、パスワードを要求するプログラム等に与える手段を提供する。

【解決手段】

リムーバル記憶媒体に固有な製造番号を正当な組み合わせである情報処理装置固有のシリアルNOで暗号化した情報をリムーバル記憶媒体に格納する。情報処理装置にリムーバル記憶媒体を装着したとき、製造番号をキーに暗号化した情報を復号化し、製造番号と一致すれば、正当な組み合わせと判断できる。同様に、シリアルNOで暗号化されたパスワードをリムーバル記憶媒体に格納しておけば、正しいシリアルNOでパスワードを復号化できる。

(もっと読む)

アクセス管理システムおよびアクセス管理方法

【課題】サービスデータおよびサービスデータ付随情報を他の携帯端末に移行させる工程を別途行う必要のない利便性のよいアクセス管理システムを提供する。

【解決手段】アプリケーションが使用するサービスデータを保有するSE部102をUIMカード100に設ける。これにより、携帯端末間でUIMカード100を差し替えたときに、アプリケーションのサービスデータや付随情報をUIMカード100と共に他の携帯端末に移動させることができる。また、携帯端末200に備えられたアクセス管理部400は、UIM情報格納部103のUIM情報と、権限情報保有部205が保有するアプリケーションが使用権限を有するUIMカードのUIM情報とを比較し、両者が一致しない場合には、SE部102に格納されたサービスデータへのアクセスを制限する。

(もっと読む)

61 - 80 / 339

[ Back to top ]