Fターム[5B285BA11]の内容

オンライン・システムの機密保護 (82,767) | 保護の対象 (10,879) | プログラム (339)

Fターム[5B285BA11]に分類される特許

1 - 20 / 339

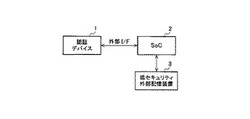

半導体デバイス

【課題】半導体集積回路を搭載した半導体デバイスにおいて、半導体集積回路におけるプログラム格納デバイス(記憶デバイス)の入れ替え脅威を、高いセキュリティレベルで且つ低コストで排除することを可能にする。

【解決手段】本発明に係る半導体デバイスは、内部プロセッサを具備した半導体集積回路(SoC2で例示)と、内部プロセッサを具備せず、SoC2の起動プログラムの認証を行う認証デバイス1とを搭載している。

(もっと読む)

端末管理装置、アプリケーション配信システム、端末管理方法、およびプログラム

【課題】ネットワークに接続された端末の情報を管理すること。

【解決手段】端末管理装置10は、端末と接続されたことに応じて、端末の端末識別情報および端末環境情報を取得する端末情報取得部11と、予め、端末管理装置10にて、アプリケーションサービスの利用契約を管理する端末の端末識別情報に対応付けて、アプリケーションサービスを提供する事業者のサーバを識別するサーバ情報を格納する契約情報格納部12と、取得した端末識別情報が契約情報格納部12に格納されているか否かにより、端末の認証を行う端末認証部13と、端末が認証された場合に、取得した端末識別情報および端末環境情報を格納する端末環境情報格納部14と、端末環境情報の送信要求に応じて、送信要求がされた端末の端末識別情報により、契約情報格納部12から取得したサーバ情報に基づいて、端末環境情報格納部14の端末環境情報を送信する送信部15と、を備える。

(もっと読む)

認証システム

【課題】ID認証に際してユーザID等の入力回数を低減することができ、また、画面設計の自由度を高くすることができる認証システムを提供すること。

【解決手段】携帯端末20は、第1の認証サーバ12に接続し、所定の画像に対応する画像サイズとURLの情報を含む認証ページを表示部21に表示する第1の処理部23と、認証ページに含まれているURLを宛先として指定し、認証アプリAP2により、第2の認証サーバ13に認証鍵を送信し、所定の画像の取得を要求する第2の処理部24を備える。第2の処理部24は、認証アプリAP2により、第2の認証サーバ13から送信されてきた所定の画像を第1の処理部23に送信する。第1の処理部23は、第2の処理部24から送信されてきた所定の画像の画像サイズと、認証ページに含まれている所定の画像に対応する画像サイズを対比し、認証アプリAP2が真正なものかどうか判断する。

(もっと読む)

バッチジョブ実行システム、ジョブ管理サーバ、ジョブ認証情報更新方法および更新プログラム

【課題】一元管理されていない認証情報を含むジョブに対しても、認証情報の更新を容易かつ確実に行うことを可能とするバッチジョブ実行システム等を提供する。

【解決手段】バッチジョブ実行システム1で、複数の実行手段を有するジョブ実行サーバ20が、各実行手段が使用する相互に独立した複数の認証情報を予め記憶しており、ジョブ管理サーバ10が、バッチジョブの内容を定義するジョブネットワーク定義116を予め記憶している記憶手段12と、ジョブネットワーク定義に登録された認証情報の一覧を作成してジョブ管理端末に表示させるジョブ内認証情報抽出手段114と、表示された認証情報の一覧に基づいてジョブ管理端末から送信される操作指令に従ってジョブ実行サーバ内における認証情報の更新対象を判断する更新対象判断手段113と、更新対象の認証情報を更新するよう指令する認証情報送信手段112とを備える。

(もっと読む)

OSGi搭載端末、OSGiシステム

【課題】OSGiバンドルを提供するサービスプロバイダが正規に認証したアプリケーションのみが、OSGiバンドルのメソッドを遠隔呼出できるようにする。

【解決手段】本発明に係るOSGi搭載端末は、配信されるアプリケーションを認証し、認証に成功したアプリケーションおよびこれを用いて生成した秘密情報を、利用端末に配信する。利用端末は、受け取った秘密情報に基づき生成した認証コードを用いて、OSGi搭載端末上のバンドルを呼び出す。

(もっと読む)

コンテンツ又はアプリケーションの提供システム、コンテンツ又はアプリケーションの提供システムの制御方法、端末装置、端末装置の制御方法、認証装置、認証装置の制御方法、プログラム、及び情報記憶媒体

【課題】1台の正規端末装置と1又は複数台の非正規端末装置とのうちで、コンテンツ又はアプリケーションを利用できる端末装置を1台の端末装置に制限することが可能なコンテンツ又はアプリケーションの提供システムを提供すること。

【解決手段】新たな認証用記号列が、生成規則に従って、第1の認証用記号列記憶部100に記憶される認証用記号列の少なくとも一部に基づいて生成される。新たな認証用記号列が、端末識別情報に対応づけて第2の認証用記号列記憶部200に記憶される認証用記号列の少なくとも一部に基づき上記生成規則に従って生成され得る認証用記号列の類型に属する場合、端末装置10におけるコンテンツ又はアプリケーションの利用が許可され、第1の認証用記号列記憶部100に記憶される認証用記号列と、端末識別情報に対応づけて第2の認証用記号列記憶部200に記憶される認証用記号列とが上記新たな認証記号列に更新される。

(もっと読む)

通信システム、通信方法、及びホームゲートウェイ装置

【課題】

外部ネットワークに接続することなく、宅内通信装置のサービス利用権限を確認すること。

【解決手段】

外部ネットワークを介して接続されたサービス提供装置に、ユーザにサービスを提供するためのアプリケーションプログラムの配信を要求する制御部と、サービス提供装置から配信されたアプリケーションプログラム、及びアプリケーションプログラムを認証する認証プログラムを格納する記憶部と、記憶部に格納された認証プログラムを用いて、宅内ネットワークを介して接続された宅内通信装置についてサービスの利用権限の有無を判断する認証部とを備える、ホームゲートウェイ装置。

(もっと読む)

端末装置およびサーバ装置および電子証明書発行システムおよび電子証明書受信方法および電子証明書送信方法およびプログラム

【課題】独自の電子証明書を発行するサーバ装置と発行された電子証明書を利用する端末装置とから成る電子証明書発行システムにおいて、予め電子証明書の検証プログラムが組み込まれている必要のない端末装置を提供する。

【解決手段】端末装置100は、サーバ装置200から認証局の電子署名が付加された証明書検証プログラム508をダウンロードし、認証局が発行した電子証明書である認証局証明書516の電子署名との検証を行う。そして、端末装置100は、検証が完了した証明書検証プログラム508を用いて、サーバ装置200が発行した電子証明書611の検証を行う。

(もっと読む)

携帯可能電子装置、携帯可能電子装置の処理装置、及び携帯可能電子装置の処理システム

【課題】 より効率的に処理を実行する携帯可能電子装置、携帯可能電子装置の処理装置、及び携帯可能電子装置の処理システムを提供する。

【解決手段】 一実施形態に係る携帯可能電子装置は、外部機器と非接触通信を行う携帯可能電子装置であって、前記外部機器から送信された初期応答要求コマンドを受信する受信部と、受信された前記初期応答要求コマンドから第1の暗証番号を認識する認識部と、第2の暗証番号を予め記憶するメモリと、認識された前記第1の暗証番号と、前記メモリにより記憶されている前記第2の暗証番号とを比較する比較部と、前記比較部の比較結果が一致である場合、前記初期応答要求コマンドに対するレスポンスを生成するコマンド処理部と、前記コマンド処理部により生成された前記レスポンスを前記外部機器に送信する送信部と、を具備する。

(もっと読む)

画像処理装置

【課題】認証機能を切り換えるための作業を簡素化することができ、認証機能を切り換えるために必要な時間を短くできるようにする。

【解決手段】画像データに基づいてジョブの処理を行う画像データ処理部と、操作者の識別情報を記録するための記録部と、認証媒体から前記識別情報を読み込む識別情報読取部と、前記記録部に記録された前記識別情報、及び識別情報読取部から送信された識別情報に基づいて、認証機能を有効にしてジョブの処理を制限するジョブ処理制限処理手段とを有する。前記記録部に記録された識別情報、及び前記識別情報読取部から送信された識別情報に基づいて、認証機能が有効にされ、ジョブの処理が制限されるので、認証機能を切り換えるための作業を簡素化することができ、認証機能を切り換えるために必要な時間を短くすることができる。

(もっと読む)

画像処理装置

【課題】画像処理ジョブに応じて適切なセキュリティ強度で認証すること。

【解決手段】複数のセキュリティ強度で認証を行うサーバと通信可能に接続される画像処理装置であって、画像処理ジョブを取得する取得部と、取得部によって取得された画像処理ジョブを実行する画像処理部と、取得部によって取得された画像処理ジョブに基づいてセキュリティ強度を決定する決定部と((a)〜(i))、決定部によって決定されたセキュリティ強度でサーバに認証を要求する認証要求部と、認証要求部によって要求した認証についての認証結果をサーバから受信する受信部と、受信部によってサーバから認証成功を示す認証結果が受信されると、サーバとの間で画像処理ジョブに関する通信を行う通信部と、を備える。

(もっと読む)

情報処理装置、認証方法及びプログラム

【課題】使用が許可されたソフトウェアの管理を確実に行う。

【解決手段】第1のカメラ1は、ソフトウェアを記憶するソフトウェアを記憶するソフトウェア記憶部17を備える。ソフトウェア記憶部17に記憶されたソフトウェアの機能を有効にするための第1のライセンスキーを記憶する外部記憶装置3Aがインタフェース部を介して接続される場合に外部記憶装置3Aが接続されたことを認識する外部記憶装置認識部16を備える。外部記憶装置認識部16は、有効にするソフトウェアの機能に一意に対応する第2のライセンスキーを外部記憶装置3Aに送る。そして、外部記憶装置3Aが比較する第1及び第2のライセンスキーが一致する場合に、外部記憶装置3Aが第1のライセンスキーを削除し、外部記憶装置3Aより一致したことを知らせる通知に基づいてソフトウェアの機能を有効にする機能管理部18を備える。さらに、有効にされたソフトウェアの機能を実行する実行部13を備える。

(もっと読む)

金融取引システム、金融取引方法、およびプログラム

【課題】携帯端末を利用して、利便性が高く、かつ、セキュリティの高い金融取引を行うこと。

【解決手段】金融取引システム1は、携帯電話機20の端末アプリ200の認証と、金融取引終了を要求するカード取引認証の発行と、を行うカードアプリ100を有するUIMカード10、端末アプリ200はカードアプリ100の認証と、金融取引と、を行う端末アプリ200を有する携帯電話機20、およびカードアプリ100および端末アプリ200による認証結果に応じて、金融取引を行い、カードアプリ100から受信したカード取引指標を検証して金融取引処理を終了する取引サーバ30、を備える。

(もっと読む)

不正アクセスに対する防御をするシステム、方法およびプログラム

【課題】不正アクセスに対する防御をする。

【解決手段】情報処理装置に対する不正アクセスを検出する検出部と、情報処理装置のモードを遷移させる制御部と、を備えるシステムであって、コンピュータは、第1の仮想マシンおよび第2の仮想マシンを実行し、制御部は、正常に動作している場合において、第1の仮想マシンにより実現される情報処理装置を正常モードで動作させ、第2の仮想マシンにより実現される情報処理装置をスタンバイモードで動作させ、不正アクセスを検出した場合、第1の仮想マシンにより実現される情報処理装置をデコイモードに遷移させ、第2の仮想マシンにより実現される情報処理装置を正常モードに遷移させる、システムを提供する。

(もっと読む)

アプリケーション認証システム、アプリケーション認証方法およびプログラム

【課題】UIM等のユーザ識別モジュールカードを用いることにより、オープン端末のアプリケーションをセキュアに利用することを可能とすること。

【解決手段】アプリケーション認証システム1は、認証アプリ200と連携して認証処理を行うアプリ100を有する携帯電話機10と、認証アプリ200を有するUIMカード20とから構成され、アプリ100は、予め記憶している前処理情報と、認証アプリ200から受信した認証鍵により、UIMカード20の認証を行うとともに、認証アプリ200は、予め記憶している改ざんがされていない正規のアプリ100から生成された正規変換情報と、携帯電話機10が有するアプリ100から生成された変換情報とを比較することにより、アプリ100が改ざんされているか判定する。

(もっと読む)

シンクライアントシステム、シンクライアントOSの検証方法

【課題】実行中にシンクライアントOSの改ざんの検出を可能とするシンクライアントシステム等を提供する。

【解決手段】検証サーバ5は生成した乱数、開始アドレス、終了アドレスをクライアント端末9に送信する。クライアント端末9は、開始アドレス、終了アドレスの範囲のシンクライアントOSのハッシュ値を計算し、ICカード13はセッション鍵でハッシュ値を暗号化して署名結果を生成し、クライアント端末9に送信する。クライアント端末9は検証サーバ5に署名結果を送信し、検証サーバ5はシンクライアントOSイメージの開始アドレス、終了アドレスの範囲のハッシュ値を計算し、セッション鍵で暗号化して署名を作成し、クライアント端末9から受信した署名結果と一致するか判定する。一致する場合、クライアント端末9とシンクライアントサーバの間の通信を継続するが、一致しない場合は通信を切断する。

(もっと読む)

使用管理システムおよび使用管理方法

【課題】コストをかけず、確実に使用を管理することが可能な使用管理システム等を提供する。

【解決手段】管理対象ネットワーク2は、企業等の単一の管理主体によって管理され、インターネット等の外部ネットワークに対して閉じているネットワークである。サーバ3は、管理対象ネットワーク2に対して、端末5の使用を許可することを示す端末使用許可情報を所定の送信間隔時間ごとに同報送信する。端末5は、サーバ3から同報送信される情報を受信し、端末使用許可情報を受信した場合にはパケット認証成功とする。更に他の種類の認証処理を実行し、それらの認証結果と予め設定された安全指数に応じてセキュリティレベルを判定し、セキュリティレベルに応じて使用可、機能制限付き使用可、或いは使用不可のいずれかの状態に遷移する。

(もっと読む)

認証システム及び認証方法

【課題】サーバで管理される車両用情報端末の諸機能の利用権限を、通信環境に依存することなく認証することのできる認証システム及び認証方法を提供する。

【解決手段】アカウント管理サーバ100は、アカウント情報Acや認証情報Ps等が各々関連付けられているユーザアカウント管理テーブル110を有し、携帯情報端末200から送信される識別情報の受信に基づいて該当するアカウント情報Ac及び認証情報Psを携帯情報端末200に配信する。車両用情報端末300は、アカウント管理サーバ100との通信不成立時に、ストレージ領域310に記憶されている非常用のゲスト用アカウント情報及びゲスト用認証情報に基づいてゲストアカウントでの認証を行う。そして、ゲストアカウントでの認証成立を条件に、車両用情報端末300の必要最低限の諸機能を利用可能とする。

(もっと読む)

認証システム、認証システムの認証方法、測位装置および測位プログラム

【課題】位置情報に基づく認証処理において偽造された位置情報を否認できるようにすることを目的とする。

【解決手段】モバイルPC200に携帯電話機300を接続する。暗号化データを復号する場合、モバイルPC200は、携帯電話機300から現在地を表す第1の現在地データを取得し、取得した第1の現在地データを認証局サーバ400へ送信する。認証局サーバ400は、モバイルPC200に接続されているはずの携帯電話機300と通信して第2の現在地データを受信する。そして、認証局サーバ400は、第1の現在地データと第2の現在地データとが一致する場合に復号鍵データをモバイルPC200へ送信する。モバイルPC200は、認証局サーバ400から復号鍵データを受信し、受信した復号鍵データを用いて暗号化データを復号する。

(もっと読む)

情報処理装置及び情報処理方法及びプログラム

【課題】重要パラメタについての改ざん攻撃に対する脆弱性検査を確実に行う。

【解決手段】Webページ種類特定部122が、Webページ特徴情報DB121等の情報を参照して試験対象のWebページの種類を特定し、Webページ重要度判定部125が、試験対象のWebページ群により実現される取引フローを取引フローパターンDB124の情報を参照して特定する。取引フローパターンDB124には取引フローごとに重要ページが定義されており、Webページ重要度判定部125は特定した取引フローにおける重要ページを特定する。パラメタ属性DB126では重要なパラメタが定義されており、重要パラメタ特定部127は、パラメタ属性DB126の情報を参照して、重要ページ内の重要なパラメタを特定する。評価データ生成部112は、重要ページにおける重要パラメタを改ざんして疑似的な改ざん攻撃をWebアプリケーション131に行う。

(もっと読む)

1 - 20 / 339

[ Back to top ]