Fターム[5B285CA00]の内容

オンライン・システムの機密保護 (82,767) | 保護の方法 (15,600)

Fターム[5B285CA00]の下位に属するFターム

Fターム[5B285CA00]に分類される特許

41 - 50 / 50

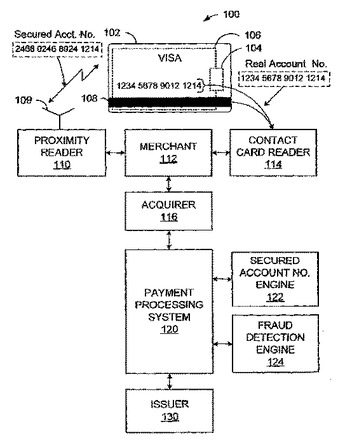

近接デバイスにおける安全なアカウントナンバーのためのシステムおよび方法

ポータブル近接消費者デバイスと関連する近接タイプのワイヤレス金融取引を処理するために、安全なアカウントナンバーを使用する方法およびシステムが開示される。一実施形態において、方法は、コンタクトレススマートカードなどのポータブル近接消費者デバイスからの安全なアカウントナンバーと共に、近接タイプのワイヤレス金融取引要求を受信することと、安全なアカウントナンバーをユーザの本当のアカウントナンバーに変換することと、ユーザの本当のアカウントナンバーと共に金融取引要求を、ユーザの本当のアカウントナンバーのイシュアに、許可および処理のために送信することとを含む。  (もっと読む)

(もっと読む)

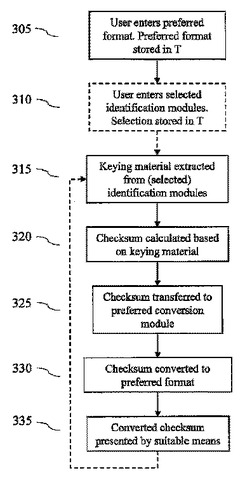

ユーザフレンドリ・デバイス認証方法および装置

本発明は、ユーザに対するデバイスの認証および詐欺防止に係わる。本発明によるパーソナル・デバイス(210)の認証方法は、少なくとも第1の好みの出力フォーマットがユーザによって選択されるセットアップ・シーケンス(305−310)と、デバイス・コンフィギュレーション検証シーケンス(315−355)とを含む。デバイス・コンフィギュレーション検証シーケンスにおいては、チェックサムが計算され、ユーザにより選択された好みの出力フォーマットに基づくユーザフレンドリ出力フォーマトに変換される。さらに、チェックサムは、可変でユーザが選択した鍵材料に基づいて計算できる。パーソナル・デバイス(210)は、上述のように認証された後、第2デバイス(215)を認証するのに使用できる。  (もっと読む)

(もっと読む)

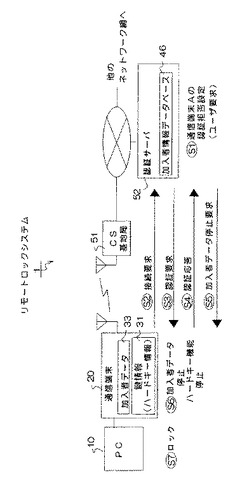

リモートロックシステム、通信端末、リモートロック方法、および通信ネットワーク用サーバー

【課題】 盗まれたPCに対して、より迅速・確実にPCロックを行うことができる、リモートロックシステムを提供する。

【解決手段】 通信端末20は、基地局51を含む通信ネットワーク側に対して、発信要求および位置登録要求を行う際に、通信ネットワーク側から受信した信号に、PCロックを指示する停止要求信号が含まれているか否かを判定し、含まれている場合には、加入者データ33の使用を禁止すると共に、鍵情報(鍵データ31を基に構成される)をPC10に与えず、ハードキー機能を停止する。PC10は、通信端末20から鍵情報を取得できない場合は動作を停止する。また、通信ネットワーク側は、通信端末20から発信要求等を受信した場合に、加入者情報データベース46を参照し、当該通信端末20が不正なものである場合は、停止要求信号を送信する。

(もっと読む)

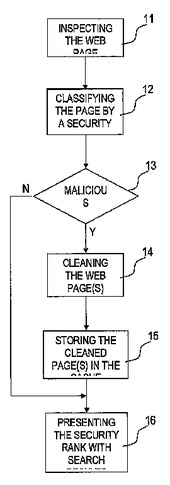

ウェブページをブラウズするユーザーマシンのセキュリティーレベルを高めるための方法

本発明は、マシンのユーザーがサーチエンジンを使用してウェブページを検索するときに前記マシンのセキュリティーを高めるための方法であって、セキュリティーランクによってウェブページを分類するステップと、ウェブページへのハイパーリンクを提示する際に、ハイパーリンクと共にそのセキュリティーランクを表示するステップとを備える方法に関する。本方法は、ウェブページを検査するステップを更に備えていてもよい。本方法は、悪質なコンテンツを有するウェブページをクリーニングするステップを更に備えていてもよい。本方法は、ウェブページのクリーニングされたコピーをサーチエンジンのキャッシュ内に記憶させるステップを更に備えていてもよい。本方法は、ユーザーのマシンによりサーチエンジンを介してウェブページを呼び出す際に、ユーザーのマシンのキャッシュ内に記憶されたクリーニングされたコピーにアクセスするステップを更に備えていてもよい。  (もっと読む)

(もっと読む)

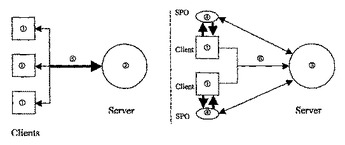

サーバへ拡張を提供する可搬性デバイスを使用する方法及びシステム

本発明は、少なくとも1つのクライアントに接続されたサーバを拡張する方法及びシステムであって、上記クライアントへ接続されてサーバ動作の少なくとも1つを部分的又は全体的に実行する可搬性デバイスによって、クライアント側に上記拡張を提供することから構成されることを特徴とする方法及びシステムに関する。  (もっと読む)

(もっと読む)

コンテンツ更新システム、コンテンツ更新方法、更新サーバ及びコンテンツ更新プログラム

【課題】 インターネットに接続された管理者端末を用いて、Webサーバ上のコンテンツデータを、安全かつ容易に更新できるコンテンツ更新システムを提供する。

【解決手段】 コンテンツ更新システムは、コンテンツデータの更新を行う管理者端末10と、管理者端末10から送信されたコンテンツデータを納入するコンテンツデータ納入サーバ20と、ファイアウォール50を介して、コンテンツデータ納入サーバ20及びWebサーバ40と暗号化通信を行うための鍵を管理する鍵管理データベース60と接続し、また、管理者端末10から送信された更新予約情報を管理する更新予約情報管理データベース70と接続するコンテンツデータ更新制御サーバ30と、更新予約情報に基づいて、コンテンツデータ更新制御サーバ30から送信されたコンテンツデータを蓄積し、コンテンツを更新するWebサーバ40とがインターネット80を介して接続される。

(もっと読む)

ウィルス感染及び機密情報漏洩防止対策コンピュータ

【課題】 組織内部へウィルスの侵入と組織内部からの機密情報の漏洩とを同時に防止し、かつ組織内部では機密情報を電子メール等によって自由に送受信することができるウィルス感染及び機密情報漏洩防止対策コンピュータを提供すること。

【解決手段】 組織外部との送受信専用のOSとアプリケーションから成る一般環境を構成する第1の手段と、組織内部との送受信専用のOSとアプリケーションから成る機密環境を構成する第2の手段と、これら第1、第2の手段が構成する2つの環境間のデータ交換について、一般環境から機密環境へはプログラムや制御情報を含まないテキストデータ等の予め定めた形式のデータの複製のみを許可し、機密環境から一般環境へはあらゆるデータの複製を禁止または複製データを全て記憶手段に記録して複製可能とする第3の手段を備えることを特徴とする。

(もっと読む)

ネットワーク侵入防止

本発明の一実施例によれば、ネットワーク攻撃を防止するシステムが提供される。このシステムは、プロセッサを有するコンピュータとコンピュータ可読媒体とを有する。このシステムはまた、コンピュータ可読媒体に格納されたシールドプログラムを有する。シールドプログラムは、プロセッサにより実行されたときに、ネットワークを対象とした攻撃に応じて、ネットワークの1つ以上のノードのそれぞれにエージェントを送信するように動作可能である。エージェントは、ノードでの攻撃の効力の低減を開始するように動作可能である。 (もっと読む)

リモートセキュリティ有効化システムおよび方法

【課題】コンピュータにセットされたTPMを、ネットワークを介して有効にする。

【解決手段】リモートセキュリティ有効化システムは、ユーザクライアントに配置されるトラステッドプラットフォームモジュール(TPM)と、通信ネットワークを介してユーザクライアントに配置されるTPM有効化モジュールにアクセスすることにより、ユーザクライアントの後続するブート時にTPMを有効にするように適合される管理クライアントと、を具備する。

(もっと読む)

個人のソーシャルネットワークに基づいて第1の個人から第2の個人へコンテンツを送信するのを許可し、且つ個人を認証するための方法

個人のソーシャルネットワークが、個人への情報の流れを許可し(660)、また、個人が特定の情報またはサービスにアクセスするのを認証するのに使用される。個人への情報の流れは、情報の発生源が個人のグレイリスト上に存在する誰かを経由することのない経路に沿って個人に接続された個人のソーシャルネットワークのメンバーであれば(650)、許可される。個人は、個人のソーシャルネットワークのメンバーがすでにアクセスし、且つ個人のグレイリスト上に存在する誰かを経由することのない経路に沿って個人に接続されていれば、あるいは、個人のグレイリスト上に存在する誰かを経由することのない経路に沿って個人に接続されている個人のソーシャルネットワークのメンバーが最小値よりも大きな平均認証格付けを有するならば、特定の情報またはサービスにアクセスするのを認証される。 (もっと読む)

41 - 50 / 50

[ Back to top ]