Fターム[5B285CA31]の内容

オンライン・システムの機密保護 (82,767) | 保護の方法 (15,600) | 監視・検出・修復 (2,174)

Fターム[5B285CA31]の下位に属するFターム

挙動監視・ログ監視 (1,288)

追跡(例;アクセス元追跡) (110)

ファイアウォール (241)

電子すかし (55)

ウィルス・ワーム検査 (324)

ワクチン (29)

バックアップ (27)

Fターム[5B285CA31]に分類される特許

1 - 20 / 100

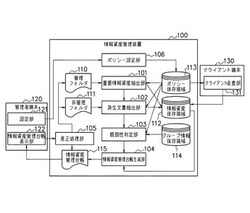

情報処理装置、情報資産管理システム、情報資産管理方法、及びプログラム

【課題】情報資産をより適切に管理することを目的とする。

【解決手段】情報資産の重要度を示す重要度情報と重要度情報に対応して設けられた条件とが規定された重要度ポリシー情報を記憶部から読み出し、記憶部に記憶されている一の情報資産が重要度ポリシー情報に規定された何れかの条件を満たすかを判断し、満たすと判断した条件の重要度情報を一の情報資産の重要度情報として決定し、情報資産の管理項目の値を示す管理項目値と管理項目値に対応して設けられた情報資産の脆弱性を示す脆弱性情報とが規定された脆弱性ポリシー情報を記憶部から読み出し、一の情報資産の管理項目値に合致する脆弱性ポリシー情報の脆弱性情報を一の情報資産の脆弱性情報として決定し、決定した一の情報資産の重要度情報と脆弱性情報とを出力することによって課題を解決する。

(もっと読む)

画像形成装置、画像形成システムおよび認証装置

【課題】守秘性を損なうことなく、かつユーザによるログアウト処理の実行を促進することができる、画像形成装置、画像形成システムおよび認証装置を提供する。

【解決手段】認証部402は、識別情報入力部401を通じて入力された識別情報が予め登録された認証条件を満たす場合、ログイン処理を実施する。判定部403は、ログイン中のユーザがログアウト処理を自ら実施しない非ログアウトユーザであるか否かを判定する。そして、強制ログアウト処理部404は、ログイン中のユーザが非ログアウトユーザである場合、予め登録されている特定処理が完了したときにログアウト処理を実施する。

(もっと読む)

脆弱性検査ツール選定支援装置およびプログラム

【課題】システムの脆弱性の検査に適合したツールの選定を支援する。

【解決手段】ツール適合度算出部1は、ツール別環境適合度格納部53から各環境項目の検査への脆弱性検査ツールの適合度Qおよび環境項目の総数を読み込み、ツール別製品適合度格納部54から各製品項目の検査への検査ツールへの適合度S、および製品項目の総数を読み込み、環境情報格納部51から対象システムの各環境項目への適合状況を読み込み、製品情報格納部52から対象システムの各製品項目への適合状況を読み込む。ツール適合度算出部1は、各ツールについての適合度Q、環境項目の総数、適合度S、製品項目の総数、対象システムの各環境項目への適合状況、対象システムの各製品項目への適合状況をもとに、脆弱性検査対象システムの検査への各ツールの適合度を算出し、この算出結果を適合度の高い順に並べ替えて表示装置7に表示する。

(もっと読む)

ID管理システム、ID管理方法、ID管理用プログラム

【課題】従来のID管理システムは、上流システムから取得した管理対象情報に関して正常か否かの判定ができなかったため、異常な内容の管理対象情報を下流システムに配信し、その結果下流システム側の管理対象情報を前記異常な内容の管理対象情報に基づき更新してしまう危険性があった。

【解決手段】本発明に係るID管理システム、ID管理方法及びID管理用プログラムは、上流システムから取得した管理対象情報についてその経時変化の大小に基づいて正常であるか否かの判定ができると共に異常であると判定した管理対象情報に関しては下流システムへ配信されることを防ぐことができる。

(もっと読む)

対策候補生成システム、対策候補生成方法およびプログラム

【課題】脆弱性情報に対応する対応処理方法を外部から取得できなくても、脆弱性への対策の候補を出力可能な対策候補生成システムおよび対策候補生成方法を提供する。

【解決手段】対策候補生成システムは、格納手段と生成手段を含む。格納手段は、セキュリティに関する脆弱性への対策ごとに、その脆弱性に関連する事項と、対策とを、互いに関連づけて示した対策情報を格納する。生成手段は、セキュリティに関する脆弱性に関連する事項を示した脆弱性情報を取得すると、格納手段を参照して、対策の中から、脆弱性情報が示す事項に関連づけられた対策を特定し、その特定された対策を、対策候補として対策情報から抽出する。

(もっと読む)

生体認証装置の製品認証方法

【課題】認証機関とBSPを提供する企業との間の距離の制約を受けない、第三者認証の方法を提供する。

【解決手段】先ず、試験ツールが認証側フレームワークに指示を送る。次に、認証側フレームワークが、指示を、ネットワークを経て被認証側フレームワークに送る。次に、被認証側フレームワークが、指示を、バイオメトリックサービスプロバイダに送る。次に、バイオメトリックサービスプロバイダが、指示に対応する処理を行い、処理結果を被認証側フレームワークに送る。次に、被認証側フレームワークが、処理結果を、ネットワークを経て前記認証側フレームワークに送る。次に、認証側フレームワークが、処理結果を、試験ツールに送る。次に、試験ツールが、処理結果が、予め設定した条件を満たすか否かを判定する。

(もっと読む)

コントローラー、ホスト装置、認証情報サーバー、及びネットワークシステム

【課題】記憶装置として機能するコントローラーへの不正アクセスを制限しつつ記憶装置へのアクセスが可能なコントローラー、ホスト装置、認証情報サーバー、及びネットワークシステムを得る。

【解決手段】データを格納する記憶装置110と、ネットワーク300に接続されるホスト装置200と通信を行う通信部120と、ホスト装置200から送信された通信接続のための認証要求に対し、予め定めた認証情報に基づいて認証を行う認証部130と、認証部130により認証されたホスト装置200から発行されるデータアクセスに関するコマンドを受信して解析し、該解析結果に基づく命令を生成するコマンド解析部140と、コマンド解析部140からの命令に基づいて、記憶装置100にアクセスするデータ提供部150とを備えた。

(もっと読む)

組織外ネットワーク接続端末検出システム

【課題】 仮想ネットワークやオーバーレイネットワークないしはアドレス変換装置を利用して、外部ネットワークにありながら内部ネットワークのアドレスをもつ端末が存在した場合に、アドレスだけでは、このような外部端末ないしは外部ネットワークとの接続点に当たる中継端末を見分けることができない。

【解決手段】 端末間のパケットの往復時間を計測して、時間がかかる端末があれば外部端末と判断する。また、組織内ネットワークに接続する端末が接続しているネットワークスイッチの各ポートの接続機器のアドレスを参照し、複数のアドレスである場合には、不正端末であると判断する。また、組織内ネットワークで送信可能な最大パケット長を測定、短いパケットしか遅れない場合には、外部端末であると判定する。また、ネットワークインタフェースの数を測定し、ネットワークインタフェースが複数ある場合には、不正端末と判断する。

(もっと読む)

インターネットアクセス要求システム

【課題】

従来、そのほとんどを人手に頼っていた、従業員から申請されるwebページ対する閲覧・利用申請について、真に業務上必要なwebページかの判断および閲覧・利用許可について、人手をできるだけなくし、自動的に行うことを課題とする。

【解決手段】

申請者の所属などの属性に応じて、要求されたwebページが新規事例かを判断し、新規事例の場合には許容しないと判断し、新規事例でない場合には予め定めた分類のいずれに該当するかを判断し、その結果に応じて自動的な判断が可能かを判定する。

(もっと読む)

電子掲示板監視装置及び方法

【課題】不適切な書き込みを確実に防止できる電子掲示板監視装置及び方法を提供する。

【解決手段】身分証に関する情報に基づいてパスワードを発行するパスワード発行部71と、パスワード認証に成功した者のみに電子掲示板の利用を許可する認証部72と、電子掲示板への書き込み内容に、複数に分類されて登録されている不適切用語のいずれかが含まれるかを判断する不適切書き込み判断部73と、書き込み中の不適切用語の分類に応じた警告メッセージを、該書き込みを行った者に通知する警告部74と、電子掲示板へ禁止用語を含む書き込みを所定回数行った利用者が、第1段階の注意人物として登録済みであるかを判断する利用者確認部75と、電子掲示板への禁止用語を含む書き込みを所定の回数行った第1段階の注意人物として登録済みの利用者を、第2段階の注意人物として登録し以後認証を拒否するペナルティ付与部76とを有する。

(もっと読む)

情報漏洩防止プログラム

【課題】 Webクライアントにおけるクロス・ドメイン・アクセスによりWebサーバから入手した情報が他のドメインに漏洩してしまうのを防止する。

【解決手段】 WebクライアントがWebサーバから入手した情報をその入手元ドメインと組にして記憶しておき、WebクライアントがWebサーバへアクセス要求する際にはそのアクセス要求メッセージにアクセス先ドメインとは異なるWebサーバから入手した情報が含まれているか調べ、含む場合にはクライアントから通信要求を遮断することを特徴とする。

(もっと読む)

脆弱性判定装置及びプログラム

【課題】 脆弱性情報が公開されたソフトウェアのうち、安全性への影響度が高いソフトウェアのみを判定でき、効率よく安全性を向上できる。

【解決手段】 脆弱性判定装置40においては、脆弱性情報取得部41が脆弱性情報公開サイト装置30から脆弱性情報を取得して脆弱性情報記憶42に書き込み、構成情報要求部43が電子計算機201から構成情報を取得して構成情報記憶部44に書き込むと、マッチング部45が、構成情報記憶部44内の構成情報に対し、脆弱性情報記憶部42内の脆弱性情報との関連を有するか否かを判定し、マッチング部45による判定の結果、当該脆弱性情報との関連を有する構成情報に対し、影響度判定部46が、電子計算機201から取得したサービス設定情報との関連を有するか否かを判定し、この判定の結果、当該サービス設定情報との関連を有する構成情報を出力する。

(もっと読む)

コンピュータプログラム、ファイル転送システム、ファイル送受信方法

【課題】ファイル転送の際に、送信側又は受信側の端末の脆弱性を考慮して、セキュリティ強化を図る。

【解決手段】ネットワークに接続された複数のコンピュータ2,3間でファイル送受信を行うためのファイル転送システム1であって、ファイル送信側コンピュータが所定のセキュリティポリシーを満たすか否かを判定する手段と、ファイル受信側コンピュータが所定のセキュリティポリシーを満たすか否かを判定する手段と、前記ファイル送信側コンピュータおよび前記ファイル受信側コンピュータが、前記セキュリティポリシーを満たす場合に、ファイル送受信を許可する手段と、を備えている。

(もっと読む)

不正アクセス対処システム、及び不正アクセス対処処理プログラム

【課題】不正アクセス検知の誤動作によって、攻撃されている組織が被る被害や正規利用者が受ける影響を少なくする。

【解決手段】対策実施状況画面生成手段11は、通信ネットワーク20上の所定の位置に流入するトラフィックのうち、不正なアクセスからアクセス先を保護するための対策が実施中であるものを識別可能な画面を生成する。対策実施指示取得手段12は、このトラフィックの種別毎になされる該対策の実施の指示若しくは実施中である該対策の中止の指示を取得する。対策実施制御手段13は、該対策を実施させる制御若しくは実施中である該対策を中止させる制御をこの指示に基づいて行う。

(もっと読む)

情報漏洩予測方法

【課題】電子メールによる情報漏洩リスクを具体的に予測し、リスクの高い従業員若しくは部署を特定することができる情報漏洩予測方法を提供する。

【解決手段】ローカルエリアネットワーク内からサンプルデータを抽出して現状分析処理が実行され(ステップS1)、この現状分析処理における多変量解析により判定式が得られる(ステップS2)。予測処理を行うタイミングである場合(ステップS4でYES)、ローカルエリアネットワーク内から判定用データを取得し、データ解析により説明変数値を取得し、前記判定式に説明変数を適用して予測処理が実行される(ステップS5)。

(もっと読む)

ウェブサーバへのアクセス制限方法、フェムトセル基地局装置及びアクセス制限判断装置

【課題】ウェブサーバへのアクセス制限方法、フェムトセル基地局装置及びアクセス制限判断装置に関し、フェムトセル・サービス提供時に、移動通信網経由の場合と同様にウェブサイトへのアクセス制限サービスを提供する。

【解決手段】 フェムトセル基地局1−1で移動端末16−1から送出されるウェブサーバ16−6のURLを受け取ると、該URLのDNSクエリ及び該移動端末の識別番号(IMSI)を、移動通信網16−3の判断装置1−2に送信し、判断装置1−2で移動端末の識別番号を基に該URLがアクセス制限対象か否かを判断し、該判断結果、及びアクセス可能である場合には該URLのIPアドレスをフェムトセル基地局1−1に回答する。フェムトセル基地局1−1では該回答に基づいて、制限対象のURLへのアクセスを禁止し、アクセス可能のURLのIPアドレスを移動端末16−1に通知する。

(もっと読む)

情報処理制限システム、情報処理制限装置、および情報処理制限プログラム

【課題】情報サービスを利用するときに、情報漏洩を未然に防止することのできる情報処理制限システム、情報処理制限装置、および情報処理制限プログラムを提供する。

【解決手段】情報処理サービスを提供する情報処理サーバ計算機103と、情報処理サーバ計算機103に接続し、情報処理サービスを利用する端末101とを備え、計算機101は、情報処理サービスを利用するときに、当該情報処理サービスの利用に要求されるセキュリティ状態に基づいて、当該情報処理サービスの利用を制限する。

(もっと読む)

脆弱性診断実施装置および診断スケジュール作成プログラム

【課題】正確な診断作業計画を立てることと、診断作業の遅延を防止することを課題とする。

【解決手段】脆弱性診断ホストは、脆弱性診断を実施したホストを一意に識別するホスト名に対応付けて、当該ホストに実施した診断項目と、診断に要した時間を示す診断実施時間とから構成される脆弱性診断履歴を記憶する診断履歴DBを備える。そして、脆弱性診断ホストは、脆弱性診断を実施する予定日時と、当該予定日時に診断対象となるホスト名とを、脆弱性診断の実施を指示する管理者端末から受け付け、受け付けられたホスト名に対応する脆弱性診断履歴を診断履歴DBから抽出し、抽出された脆弱性診断履歴に基づいて、ホストに脆弱性診断を実施した場合に要する予測診断時間を算出し、算出された予測診断時間と、受け付けられた予定日時とに基づいて、ホストに脆弱性診断を実施する診断スケジュールを作成する。

(もっと読む)

ウェブサイト判定装置及びウェブサイト判定プログラム

【課題】ウェブアクセスの際にユーザが感じる遅延時間を短くすることができるウェブサイト判定装置及びウェブサイト判定プログラムを提供する。

【解決手段】ウェブサイト判定装置は、ウェブサイトが偽装されているか否かを判定する複数の判定処理の内、時間のかからない方の第1の判定処理と時間のかかる方の第2の判定処理とが定義され、第1の判定処理を先に実行し、この結果、偽装されていないと判定された場合にのみ、第2の判定処理をさらに実行する判定手段と、通信回線を介して前記判定結果をユーザ端末に送信する判定結果通知手段と、を備える。

(もっと読む)

通信監視装置、通信監視プログラム、および通信監視方法

【課題】通信が許容されるプロトコルを利用した不正な通信を確実に検出すること。

【解決手段】単位データ取得部107は、セッション内の先頭パケットを所定数バイトのデータに分割して、単位データを得る。データ数判定部108は、セッション内における送受信回数が所定の閾値以上である単位データをフラグデータとする。マーキング部111は、セッション内のすべての先頭パケットにおいて、フラグデータをマーキングする。候補抽出部112は、フラグデータが1つ以上連続する部分のデータパターンを不正シグネチャ候補として抽出する。出現回数カウント部113は、出現回数が所定の閾値以上の不正シグネチャ候補をデータ長比較部114へ出力する。データ長比較部114は、不正シグネチャ候補のデータ長を比較し、データ長が最も長い不正シグネチャ候補を不正シグネチャとして不正シグネチャ記憶部105に登録する。

(もっと読む)

1 - 20 / 100

[ Back to top ]