Fターム[5B285CA52]の内容

オンライン・システムの機密保護 (82,767) | 保護の方法 (15,600) | 物理的破壊対策 (265) | 耐タンパ性 (172)

Fターム[5B285CA52]に分類される特許

81 - 100 / 172

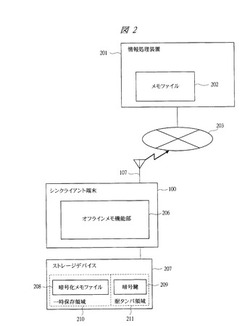

シンクライアントシステムおよびそのデータ編集方法ならびにデータ編集プログラム

【課題】ネットワークが遮断された状態でもシンクライアント端末上でテキスト編集を可能にし、かつ安全に編集データを保持することで情報漏洩も防ぐことができるシンクライアントシステムのデータ編集技術を提供する。

【解決手段】シンクライアントシステムにおいて、ネットワークとの遮断時に、シンクライアント端末100に接続したストレージデバイス207内の耐タンパ領域211に暗号鍵209を保存し、この暗号鍵209で暗号化した暗号化メモファイル208を一時保存領域210に保存し、ネットワークとの接続時に、一時保存領域210に保存した暗号化メモファイル208を耐タンパ領域211に保存した暗号鍵209で復号化し、この復号化したメモファイル202を情報処理装置201に転送することで、ネットワーク遮断時でもシステム上で安全な情報漏洩のリスクの少ないデータ編集機能を実現する。

(もっと読む)

認証情報入力モジュール

【課題】本発明の課題は、本人認証の存在場所や認証日時を特定できる認証情報入力モジュールを提供することである。

【解決手段】時刻情報を提供するクロック回路と、GPS衛星が発信する時刻データと衛星軌道データを含むGPS信号電波を受信して、これに、クロック回路が提供する時刻情報を用いて、位置情報を作成するGPS受信回路と、指紋を読み取り、指紋データを作成する指紋センサと、GPS受信回路が作成する位置情報と指紋センサが作成する指紋データを含む認証データを作成作業メモリに記録する認証データ作成手段と、耐タンパメモリが記憶する署名鍵情報を用いて、作業メモリが記録する認証データから署名データを作成して作業メモリに記録する署名データ作成手段と、データ要求を受け付けて、認証データと署名情報とを返信するデータ返信手段と、を備えることを特徴とする認証情報入力モジュールである。

(もっと読む)

電子取引および電子送信の承認のためのトークンレス識別システム

【課題】好適なシステムおよび方法を提供すること。

【解決手段】トランザクションおよび送信を承認するためのトークンレス識別システムおよび方法が開示される。本発明によるトークンレスシステムおよび方法は、主として、未知のユーザ本人から直接、収集された、指紋や声紋記録のようなユニークなバイオメトリックサンプルを、以前に得られ格納された同一タイプの認証済みバイオメトリックサンプルと相関的に比較することに基づいている。本発明は、その他の独立したコンピュータシステム間の完全な、または部分的な仲立ちとして作用するようにネットワーク化されうるし、あるいは、必要なすべての実行事項をおこなう単独のコンピュータシステムであってもよい。

(もっと読む)

登録装置、登録方法、認証装置及び認証方法

【課題】記憶容量の増量を抑えつつ高速に認証し得る登録装置、登録方法、認証装置及び認証方法を提案する。

【解決手段】認証対象の生体画像から、該生体画像に含まれる特徴領域を検出する。また記憶手段に記憶された複数の生体情報から、当該生体情報に対応付けられた位置情報に基づいて特徴領域と同形同大の部分をそれぞれ切り出す。これら切り出された各部分と、認証対象の生体画像における特徴領域との類似度に応じて、認証対象の生体画像と照合すべき候補を、複数の生体情報のなかから選択し、選択された生体情報により示される生体と、認証対象の生体画像における生体の照合結果に基づいて登録者であるか否かを判定する。

(もっと読む)

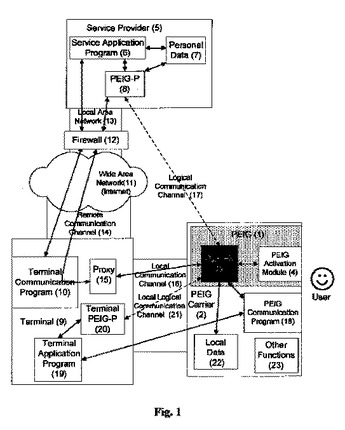

様々な電子装置間の、特に電子サービスプロバイダの電子装置と電子サービスのユーザの電子装置との間の保護された電子通信を確立する方法

様々な電子装置間の特に電子サービスプロバイダの電子装置と電子サービスのユーザの電子装置との間の及び/又はローカル電子装置と電子サービスのユーザの電子装置との間の保護された電子通信を確立する方法は、電子サービスのユーザがユーザアイデンティティに関する情報を有さない個人電子アイデンティティガジェットを事前に装備し、ブランクの個人ガジェットからの任意の電子サービスプロバイダの電子装置への及び/又はローカル電子装置への最初の接続のみ個人電子アイデンティティガジェットと電子サービスプロバイダの電子装置及び/又はローカル電子装置とが検証可能な電子アイデンティティを相互に生成し、電子アイデンティティが個人電子アイデンティティガジェット内と電子サービスプロバイダの電子装置内及び/又はローカル電子装置内とに更なる相互電子通信の必要性のために他のアイデンティティとは別個に電子サービスのユーザに関する個人データの知識を伴わずに記憶され、生成され記憶された情報のみが電子サービスのユーザの所与の電子サービスプロバイダの電子装置への及び/又はローカル電子装置へのあらゆる後続の接続でアイデンティティの検証のために利用される。  (もっと読む)

(もっと読む)

安全な取引管理装置および電子権利保護のためのシステムおよび方法

【課題】電子コンテンツの情報プロバイダは、構成可能な汎用電子商取引/配布制御システムのための商業的に安全で且つ効果的な方法を提供できないという課題があった。

【解決手段】1つ以上のデジタルコンテナ内にデジタル情報をカプセル化する工程と、デジタル情報の少なくとも一部を暗号化する工程と、インタラクションを管理するための少なくとも部分的に安全な制御情報と、暗号化されたデジタル情報および/または該デジタルコンテナとを関連づける工程と、1つまたはそれ以上のデジタルコンテナの1つまたはそれ以上をデジタル情報ユーザに配送する工程と、デジタル情報の少なくとも一部の復号化を安全に制御する保護された処理環境を使用する工程とを包含して、安全なコンテンツ配送方法を構成する。

(もっと読む)

安全な取引管理装置および電子権利保護のためのシステムおよび方法

【課題】電子コンテンツの情報プロバイダは、構成可能な汎用電子商取引/配布制御システムのための商業的に安全で且つ効果的な方法を提供できないという課題があった。

【解決手段】1つ以上のデジタルコンテナ内にデジタル情報をカプセル化する工程と、デジタル情報の少なくとも一部を暗号化する工程と、インタラクションを管理するための少なくとも部分的に安全な制御情報と、暗号化されたデジタル情報および/または該デジタルコンテナとを関連づける工程と、1つまたはそれ以上のデジタルコンテナの1つまたはそれ以上をデジタル情報ユーザに配送する工程と、デジタル情報の少なくとも一部の復号化を安全に制御する保護された処理環境を使用する工程とを包含して、安全なコンテンツ配送方法を構成する。

(もっと読む)

生体情報記憶装置、生体認証装置、生体認証用データ構造及び生体認証方法

【課題】メモリに対する無駄な使用量を削減し得る登録装置、データ構造及び記憶媒体を提案する。

【解決手段】第1サービスの受領を認証するための生体情報が記憶部に記憶され、当該第1サービスと異なる第2のサービスの受領を認証するための生体情報が取得部によって取得される。判定部は、取得部により取得された生体情報と、記憶部に記憶される生体情報とが一致するか否かを判定する。判定部が一致することを示す場合には、第1サービス及び第2サービスの受領を認証するための生体情報として、取得部により取得された生体情報又は記憶部に記憶される生体情報が、選択されて、記憶部に記憶される。

(もっと読む)

認証サーバ、クライアント端末、生体認証システム、方法及びプログラム

【課題】ユーザの生体情報の登録に関する負担を削減する。また、ユーザのクライアント端末に接続した、既存の記憶媒体のメモリ容量でも対応可能にする。

【解決手段】第一の認証サーバ100(以下、「サーバ100」という。)と第二の認証サーバ110(以下、「サーバ110」という。)との間でテンプレート共有処理を実行する。クライアント端末120は、パラメータ差分を2つ作成し、一つをサーバ100に送信し、もう一つをサーバ110に送信する。サーバ100は、受信したパラメータ差分を登録済みのテンプレートに作用させ、一時テンプレートを作成し、サーバ110に送信する。サーバ110は、その一時テンプレートに対して、受信したパラメータ差分を作用させて独自のテンプレートを作成し、登録する。一方、記憶媒体には、パラメータを作成するのに用いる単一のマスタ鍵のみを格納する。

(もっと読む)

電子機器、決済システム及びプログラム

【課題】障害から復帰した際に、認証を行う手間をなくすこと。

【解決手段】通信ネットワークNを介してセンタサーバ40との通信を行う通信部36、通信部16と、通信部36、通信部16介してセンタサーバ40から認証を許可する認証OK信号を受信した際、認証トークンを生成するCPU11と、CPU11により生成された認証トークンを記憶する不揮発性のEEPROM17と、CPU11により生成された認証トークンを記憶する揮発性のRAM33と、障害から復帰した際、RAM33に認証トークンが記憶されている場合に、EEPROM17により記憶された認証トークンとRAM33により記憶された認証トークンとが一致するか否かを検証し、一致する場合に、センタサーバ40との認証状態を継続させるCPU11と、を備える。

(もっと読む)

安全な金融取引を行うための装置および方法

2重認証を用いて安全な電子商取引を行うためのシステムおよび方法が開示される。セキュアサーバは、複数のユーザのセキュリティ情報を保存し、これらのユーザによって行われている取引を認可する。トラステッドプラットホームモジュールを有するユーザコンピュータシステムは、少なくとも1つのユーザアカウントに関するセキュリティ情報を保存するために用いられる。保護された環境は、トラステッドプラットホームモジュールに保存された少なくともセキュリティ情報に基づいて安全なコネクションを容易に作成される。ユーザ/電子商店間およびユーザ/セキュアサーバ間の取引は保護された環境内で行われる。ユーザーが電子商店と電子商取引を行うとき、その取引は前もってセキュアサーバによって承認され、完了することができる。 (もっと読む)

ストリーミングデータを配給する方法、該方法に用いるクライアントデバイスおよびオーダサーバ

【課題】ストリーミングデータ、特に著作権により保護されたストリーミングデータの、耐性及び安全性のあるダウンロードを行う方法及び装置を提供する。

【解決手段】ストリーミングメディアを配給する手続において、第1に、クライアントがオーダサーバからメディアをリクエストする。該オーダサーバはクライアントを認証し、該クライアントにチケットを送付する。続いて、クライアントは該チケットをストリーミングサーバに送付する。ストリーミングサーバは該チケットの有効性を照合し、有効である場合、SRTPといった標準リアルタイムプロトコルを使用してストリーミングデータを暗号化し、暗号化データをクライアントに送信する。クライアントは該データを受信して復号する。本プロトコルは、携帯電話やPDAといった低容量のワイヤレスクライアント及び同等の装置等に適している。

(もっと読む)

リモートアクセスシステム、これに使用する補助記憶装置、リモートアクセス方法

【課題】利用シーンに応じた登録機能を有してクライアント装置を接続する時の設定の煩わしさから解放し、短時間での起動を実現することのできるようにする。

【解決手段】補助記憶媒体は、予め特定された利用シーン情報を格納しており、特定されたクライアント装置に接続されると、利用者名称情報、機器情報および接続経路情報を前記特定されたクライアント装置に特定し、当該クライアント装置から前記特定されたサーバへの接続を可能とする。

(もっと読む)

可搬型ICカードアダプタ

【課題】固有情報の読み取りを認証するための認証情報が設定されたICカードに格納される固有情報を円滑に利用することができる可搬型ICカードアダプタを提供する。

【解決手段】電子キー2には、免許証1のパスワードの入力操作が可能な認証情報入力部22が設けられており、該認証情報入力部22を介して、固有情報の読み取りを許可させるためのパスワードが入力される。そして、電子キー2に保持された免許証1は、認証情報入力部22を介して入力されたパスワードに基づいて固有情報の読み取りを認証する。

(もっと読む)

アクセス制御装置及びユーザ端末及びプログラム

【課題】 追跡不能性と計算量の低減とを両立させ、ユビキタス計算環境において、実用的なアクセス制御を可能とすることである。

【解決手段】公開鍵と個人鍵(署名鍵)が一対一に対応する通常の構成による高速な署名方式を利用しつつ、ユーザ・エージェント手段が署名を乱数化する作用を加えることより追跡不能性を実現している。認証の健全性を保証するために、選択メッセージ攻撃に対して偽造不能性を有する一般的な署名方式を採用する。また、ユーザ・エージェント手段によって乱数化された電子署名は、署名の検証式により定義される曲面上を一様に分布することから、署名であるという事実以外の情報を含み得ない。したがって、ユーザの行動について追跡することは不可能となる。

(もっと読む)

モバイルデバイスの資格証明処理のための方法及びシステム

本明細書で教示する方法及びシステムは、モバイルデバイスの製造業者が、集中型デバイス・ディレクトリ・サーバへのアクセスを有する任意のネットワーク・オペレータへの加入のために、モバイルデバイスを事前設定することを可能にする。ディレクトリ・サーバは、それぞれが予備加入資格証明を含むデバイス・レコードを格納する。製造業者は、これらの予備加入識別子を用いて新たなモバイルデバイスのプロヴィジョニングをそれぞれ行い、ネットワーク・オペレータは、個々のデバイス・レコードを適切な資格証明サーバのアドレスと紐付けるディレクトリ・サーバに対して要求を提出することによって、加入者を予め登録する。モバイルデバイスは、検証用にディレクトリ・サーバへ渡された予備加入識別子の提出によって、一時的なネットワーク・アクセスを得る。それに対して、ディレクトリ・サーバは、モバイルデバイスに一時的なネットワークアドレスを与える認証ベクトルを生成し、適切な資格証明サーバのアドレスを返送する。モバイルデバイスは、永続的な加入資格証明用の安全な要求を提出するために当該アドレス情報を使用し、関係する資格証明サーバは、有効な要求に応答して、永続的な加入資格証明を安全に返送する。  (もっと読む)

(もっと読む)

通信端末装置、情報管理システムおよび情報管理方法

【課題】 ネットワークを介して携帯電話機へダウンロードされるコンテンツのセキュリティを確実に確保しつつ、携帯電話機以外の装置でも簡単に上記コンテンツを利用できるシステムを提供する。

【解決手段】 携帯電話機11では、外部からダウンロードした暗号化データをメモリデバイスMに書込み、耐タンパー性のメモリに保存されている暗号化データを復号化するための鍵データに基づいてワンタイムパスワードを生成し、生成したパスワードを表示部に表示する。パソコン12では、ユーザが上記携帯電話機11から取り外した上記メモリデバイスMを装着して上記ワンタイムタイムパスワードを入力すると、入力されたワンタイムパスワードから上記メモリデバイスMに記憶されている暗号化データを復号化するための鍵データを生成し、入力されたワンタイムパスワードから生成された鍵データを用いて上記メモリデバイスMに記憶されている暗号化データを復号化する。

(もっと読む)

端末装置及びプログラム

【課題】認証情報のセキュリティを高めると共に、当該認証情報を用いた認証を容易に行うこと。

【解決手段】予め設定された認証コードAを含むデータを記憶するフラッシュメモリ47と、認証コードAと情報との比較を行うCPU41と、を備えた耐タンパ性を有するSAM4と、認証コードBの入力を受け付ける入力部32と、入力部32により受け付けられた認証コードBを記憶し、不揮発性を有する、又は記憶を保持するための記憶保持時間不揮発性を有するRAM33と、RAM33に記憶された認証コードBを読み出し、当該読み出した認証コードBと認証コードAとをCPU41に比較させ、当該比較結果が一致した場合、フラッシュメモリ47に記憶されたデータの使用を許可するCPU31と、を備える。

(もっと読む)

認証装置、認証システム及びプログラム

【課題】セキュリティを高めるとともに、排除したい端末装置の動作を確実に排除することである。

【解決手段】センタサーバ10は、SAM40が接続された電子機器30と通信を行う第1の通信手段と、SAM40が有する鍵T1に相応する鍵T1を記憶する第1の記憶手段と、鍵T1で暗号化された第1の情報及び当該第1の情報を識別するための第2の情報を電子機器30から受信し、当該暗号化された第1の情報を前記記憶された鍵T1で復号化し、当該復号化した第1の情報と前記第2の情報とが対応するか否かを判別し、対応する場合に、SAM40のデータの使用を伴う動作を電子機器30に許可する動作可否情報を鍵T1で暗号化して電子機器30に送信する第1の制御手段と、を備える。

(もっと読む)

ICカードシステム、その情報処理端末、プログラム

【課題】秘密情報を管理するセンタ等が故障等した場合でも運用に支障をきたすことなく、且つ秘密情報が漏洩する可能性を極めて低くすることができる。

【解決手段】各端末10の耐タンパメモリは、秘密情報Pを秘密分散法により分割して成る複数の分割情報P1、P2、P3の1つを、それぞれ、記憶させておく。そして、例えば各端末10の起動時に、他の端末10が保持している分割情報を取得して、取得した分割情報と自己が保持している分割情報とを用いて、秘密情報Pを生成(復元)する。その際、全ての分割情報を取得できなくてもよい(例えばP1とP2のみでも生成可能)。生成した秘密情報Pは揮発性メモリに記憶し、電源OFFにより消去されるようにする。

(もっと読む)

81 - 100 / 172

[ Back to top ]