Fターム[5B285DA06]の内容

オンライン・システムの機密保護 (82,767) | システム間の通信回線 (5,539) | IP利用回線 (2,996) | イントラネット (355)

Fターム[5B285DA06]に分類される特許

161 - 180 / 355

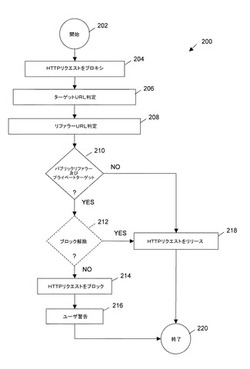

ドライブバイ・ファーミングに対するリファラーチェックを介したクライアント側の保護

【課題】クライアント・コンピュータシステムをドライブバイ・ファーミング攻撃から保護する方法を提供する。

【解決手段】本発明に係る方法は、HTTPヘッダーを含むHTTPリクエストをルータに送信する前に、クライアント・コンピュータシステムで前記HTTPリクエストをプロキシするステップと、前記HTTPヘッダーが、ルーティング可能なパブリックIPアドレスに対応するリファラーURL及びルーティング不可能なプライベートIPアドレスに対応するターゲットURLを識別するか否かを判定するステップと、前記HTTPヘッダーが、ルーティング可能なパブリックIPアドレスに対応するリファラーURL及びルーティング不可能なプライベートIPアドレスに対応するターゲットURLを識別すると判定したとき、前記HTTPリクエストをブロックするステップと、アラート通知を発生するステップとを含む。

(もっと読む)

情報処理装置、および情報処理システム

【課題】ユーザの作業場所に応じて適切な環境にすること。

【解決手段】 社内用仮想マシン6Bおよび社外用仮想マシン6Cは、管理用仮想マシン6Aにアクセスすることが出来ない。管理用仮想マシン6Aの実行許可部22は、管理サーバからの指令に応じて構成情報変更部22が変更する仮想マシン構成情報23に応じて社内用仮想マシン6Bおよび社外用仮想マシン6Cの一方の実行を許可する。

(もっと読む)

利用者認証方法

【課題】

利用者認証方法において、利用者が本人認証を行うための実現手段の一部を実施できないという状況下でも、一定の条件を満たすことで本人認証を可能とする方法を提供する。

【解決手段】

本発明では、利用者が本人認証に成功してから一定期間は、過去の認証成功実績を所定の方法で確認することにより、本人認証を可能とすることを特徴とする。

本発明を実現する一態様として、前記利用者はICカードや携帯電話などのハードウェアトークンを持ち、前記ハードウェアトークンは本人認証を実現するための機能、および情報を有する。前記利用者が本人認証に成功した場合に、認証成功実績を前記ハードウェアトークンに記録する。

(もっと読む)

段階的認証システム

【課題】全般的には、サーバに対するユーザ認証を、他のサーバに対する以前の認証に基づいて行うシステム、方法および媒体が開示される。

【解決手段】サーバに対してユーザの認証を行う方法の実施形態は、サーバに対してユーザの認証を行うリクエストを受信することと、認証計画との一致を、ユーザの認証を行うことが要求するかどうかを判断することとを含むとよい。計画が必要であれば、本方法はさらに、他のサーバへのユーザ・アクセスに関する期待情報をそれぞれ有する複数の認証記録を備えて格納されている認証計画にアクセスすることを含むとよい。本方法はさらに、ユーザの、現在の認証計画のインジケーションを、認証ストアから受信することを含むとよく、この計画は、ユーザ・アクセスに関する現在の情報をそれぞれ有する複数の承認記録を有する。本方法の実施形態はさらに、格納されている認証計画と、受信された現在の認証計画とを比較して、それらが一致するかどうかを判断することと、一致に応答して、ユーザを認証することとを含むとよい。

(もっと読む)

利用対象情報管理装置及び利用対象情報管理方法ならびにそのプログラム

【課題】持ち出されたデータの不正利用の責任の所在を明確にすることのできる利用対象情報管理装置を提供する。

【解決手段】持出パッケージデータを生成し、その持出パッケージデータを用いて利用対象情報の利用前のハッシュ値を生成する。そして利用前のハッシュ値を記憶する。また持出パッケージデータの持出許可を利用者の組織内端末へ通知する。そして、利用対象情報に対する利用時のハッシュ値と、利用対象情報の利用要求とを、組織外端末より受信すると、利用前のハッシュ値と、利用時のハッシュ値との比較に応じて、利用対象情報の組織外端末における利用可否を判定し、利用可と判定した場合には、組織外端末へ利用対象情報を復号する復号鍵と利用許可を示す情報とを送信する。

(もっと読む)

データ処理装置及び画像形成装置

【課題】不正者によるデータへのアクセス要求からのセキュリティを確保しつつ、適正な操作者によるデータアクセスの利便性を高める。

【解決手段】1以上のデータを記憶するデータ記憶部1701と、これら各データに対応付けられたパスワードを記憶するパスワード記憶部1702と、操作者からアクセス要求を受け付け、アクセス要求が受け付けられたデータについてのパスワードが入力される操作部47と、入力されたパスワードの正当性を判断するパスワード認証部101と、各データのデータ量を削減する画像処理部190と、パスワード認証部101によって前記両パスワードが合致する場合に、前記アクセス要求が受け付けられたデータへのアクセスを操作者に許可し、前記両パスワードが合致しない場合には、前記アクセス要求が受け付けられたデータのデータ量を画像処理部190に削減させる制御部103とを備える。

(もっと読む)

クローズドネットワーク上にあるホストアプリケーションのインターネット接続システム、情報提供装置、接続方法及び接続のためのプログラム。

【課題】

クローズドネットワークの機密性を維持しつつ、インターネットからクローズドネットワーク内にあるホストアプリケーションに対して、Webブラウザでアクセスすることを実装すること。

【解決手段】

クローズドネットワーク内にあるホストアプリケーションの情報をHTMLに変換するプログラムと、中継サーバを用いたインターネット接続システム、情報提供装置、接続方法及び接続のためのプログラムによって、動的にページをクライアント端末で操作できるようにする。

(もっと読む)

シンクライアント端末のソフトウェアアップデート方法およびシンクライアント端末ならびにシンクライアントシステム

【課題】シンクライアント端末にインストールされているソフトウェアのアップデートを自動的に、かつセキュリティ面での安全性を確保しつつ行うことを可能とするシンクライアント端末のソフトウェアアップデート方法を提供する。

【解決手段】シンクライアント端末において、ソフトウェアのアップデート処理を自動的に行う、シンクライアント端末のソフトウェアアップデート方法であって、前記シンクライアント端末は、前記アップデート処理を行う際にアップデートモードとなり、前記シンクライアント端末が前記アップデートモードである間は、前記シンクライアント端末の再起動時に、ユーザによるログオン処理を行わずに、アップデート専用アカウントでの自動ログオンにより前記アップデート処理を継続し、前記アップデート処理の終了後は前記アップデートモードを解除して通常の状態に戻る。

(もっと読む)

制御装置、プログラム、コンピュータ読み取り可能な記録媒体、画像装置制御システム、および制御方法

【課題】柔軟な認証システムを構築する。

【解決手段】複合機制御システム500は、複合機1a・1b、認証情報入力機器7a・7b、I/F変換器8a・8b、および制御サーバ2を含んでいる。ここで、制御サーバ2は、認証情報入力機器1a・1bが認証情報を取得できるようにユーザに準備を促すための認証画面のデータをネットワーク400を介して複合機1a・1bに送信するUI制御部233と、ネットワーク400を介して認証情報入力機器7a・7bの動作を制御し、認証情報入力機器7a・7bが取得した認証情報をネットワーク400を介して受信するする認証情報入力機器ドライバ77と、認証情報入力機器ドライバ77が受信した認証情報に基づいて認証を行う認証部73と、認証部73による認証結果に応じて複合機1a・1bのジョブの実行を許可するデバイス制御部235とを備えている。

(もっと読む)

特定中継装置認証機能付き通信システム

【課題】通信端末が、不用意にネットワークに接続できないようにして、セキュリティ性能の向上を図る。

【解決手段】ネットワーク3上に通信路を確立する通信路確立手段11を有した通信端末1と、通信路を中継する一つ以上の中継装置2とを備え、通信端末1が、中継装置2に対し認証情報の送信要求を行う認証情報要求手段101と、中継装置2からの認証情報が適正であるときに通信路確立手段11による通信路の確立を許可する確立許可手段102を備え、中継装置2が、通信端末1からの送信要求に応じて認証情報を送信する認証情報送信手段21を備えた。

(もっと読む)

内部情報漏洩防止システム

【課題】内部情報の漏洩を未然に防止することができ、実用性が向上する内部情報漏洩防止システムを提供すること。

【解決手段】本発明では、内部情報漏洩防止装置(30)は、内部ネットワーク(A)に設けられ、内部情報が記載されたテキストデータを含む電子データを送信する内部コンピュータ(1、4、7、8)と、プロキシ(9、10)と、テキスト分析サーバ(11)とを具備している。プロキシ(9、10)は、電子データを分析用電子データとして転送し、インターネット(B)を介して、外部ネットワーク(C)に設けられた特定の外部端末(16、19)に提供用電子データを提供する。テキスト分析サーバ(11)は、分析用電子データに含まれるテキストデータから内部情報を検出し、その内部情報に対して暗号化を施し、暗号化が施された分析用電子データを提供用電子データとしてプロキシ(9、10)に転送する。

(もっと読む)

情報処理装置及びその制御方法

【課題】 コラボモードによる会議や打合せでは、あるユーザが自分のアクセス権があるファイルにアクセスしようとした時には他の参加者から見られてしまう。またファイルの名称はブラウズしているだけで見られてしまう。

【解決手段】 ログインしたユーザのアクセス権情報を取得し、そのアクセス権情報に基づいて、ログインしたユーザがアクセス可能なオブジェクトを当該ユーザに対応するエリアに識別可能に表示する。そして複数のユーザがログインすると、ログインしたユーザがアクセス可能なオブジェクトを当該ユーザに対応するエリア701,711に識別可能に表示する。

(もっと読む)

ネットワークに接続される端末

【課題】共用端末の円滑な運用を図るとともに、端末への不正侵入を防止することによりセキュリティを高めるネットワークに接続される端末を提供する。

【解決手段】ネットワーク22に接続された端末12は、入力部14を監視して端末12に対する情報の入力の有無を検知し、無入力時間が第1設定時間を超えた場合にスクリーンセーバを起動するスクリーンセーバ起動手段と、スクリーンセーバの作動中に入力部14から新たに入力された情報が、端末12にログインするためのパスワードと一致する場合に、作動しているスクリーンセーバの動作を解除させるスクリーンセーバ解除手段とを備え、スクリーンセーバの動作解除からの経過時間が設定時間を超えた場合に自動的にログオフする。

(もっと読む)

セキュリティプログラムおよびサーバ

【課題】 本物のデータとそのダミーデータとを送信することで、外部からはリアルデータが特定できないようにすることで情報の機密性を高め、送信者の匿名性も確保する。

【解決手段】 各端末装置(10,20,30,40)が参加したグループ内でグループ公開鍵を共有し、送信側端末(10)と受信側端末(20)との間で個人公開鍵を共有する。個人公開鍵は、ブロードキャストにてグループ内ネットワークに送信する。送信側端末(10)は、受信側端末(20)に送信するための送信用データを作成し、その送信用データを二重に暗号化処理する。送信側端末(10)は暗号化された送信用データを、グループ内の各端末装置のいずれかにランダム送信する。送信用データを受信した端末装置が受信側端末(20)であれば復号化に成功し、リアルデータを取得できるが、他の端末では復号化できない。リアルデータ取得後、他の端末装置(30,40)に対してランダム送信を行いデータ送信元の特定を防止する。

(もっと読む)

情報送信端末装置およびコンピュータプログラム

【課題】 コンピュータ間通信における利便性も確保しつつ情報漏洩を抑制し、さらに電子ファイルの散在を制限すること。

【解決手段】 情報送信端末装置は、電子ファイルにおけるメッセージデータとフォーマットデータとに分割して作成する。電子ファイルの受信者における受信ポリシーを定めるポリシー情報の入力を受け付け、フォーマットデータおよびポリシー情報を、所定の情報受信端末装置に送信する。その受信端末装置では、ポリシー情報とフォーマットデータを保持し、受信者がファイルを閲覧する場合に、一部または全部を含むメッセージデータの要求を行う。情報送信端末では、その要求がポリシー情報と比較して正当か否かを判断し、判断結果からポリシー情報が正当である場合に、情報受信端末装置に対してメッセージデータの送信が行われ、ビューワによってメッセージデータを含む所定のデータを閲覧可能とする。

(もっと読む)

リモートアクセスシステム、情報処理装置、リモートアクセスプログラム、及びリモートアクセス方法

【課題】 業務端末をイントラネットの内外で使用する場合、コンピュータウィルスがイントラネットに感染することを防止するとともに、インターネットへ情報が漏洩することを防止する。

【解決手段】 インターネットと所定のイントラネットに接続可能な情報処理装置が、当該装置による今回及び前回のネットワークアクセスの接続位置が、それぞれインターネットとイントラネットのいずれであるかを特定する接続位置情報を記憶する接続位置記憶手段と、当該装置による今回及び前回のネットワークアクセス先が、それぞれインターネットとイントラネットのいずれであるかを特定する接続先情報を記憶する接続先記憶手段と、今回の接続位置情報、前回の接続位置情報、今回の接続先情報、及び前回の接続先情報にもとづいて、当該装置がインターネットとイントラネットの両方に同時には接続できないように制御するネットワークアクセス管理部とを備えたシステムとする。

(もっと読む)

端末装置、機器、およびユーザ認証システム

【課題】利用に際してユーザ認証の実行を要する機器のユーザ認証機能の一部を代替可能な端末装置を提供することを目的とする。

【解決手段】端末装置は、利用に際してユーザ認証を必要とする、1又は複数の機器に接続されており、機器のユーザ認証の際に必要となるユーザ情報を取得するユーザ情報取得手段212と、ユーザ認証を行う機器に対して、当該機器が必要とするユーザ情報の項目を問い合わせるための問い合わせ信号を送信する問い合わせ手段250と、問い合わせ手段250により問い合わせ信号を送信された機器から、当該機器が必要とする情報を要求する要求信号を受信する要求受信手段260と、要求受信手段260が受信した要求信号に応じて、要求信号を送信した機器に対して、所定の情報を通知する通知手段270と、を備えている。

(もっと読む)

電子署名システム、画像形成装置及びプログラム

【課題】スキャン操作においてユーザに使い勝手の良い電子署名システム等を提供する。

【解決手段】画像形成システムは、原稿から画像情報を読み取るスキャン部15と、スキャン部15を操作するユーザを認証するユーザ認証部12と、スキャン部15にて読み取られた画像情報をユーザ認証部12にて認証されたユーザの情報に関連付けて記憶するスキャンデータ記憶部16と、スキャンデータ記憶部16に記憶された画像情報に対して所定の処理操作を行うユーザを認証するユーザ認証部と、画像情報に対して署名を施す署名部と、ユーザ認証部12により認証されたユーザとユーザ認証部により認証されたユーザとが同一の者であるか否かを検証する署名検証部27と、署名検証部27により同一の操作者であると検証された場合に、署名部にて署名が施された画像情報を有効な署名画像情報として記憶するスキャンデータ記憶部16とを含む。

(もっと読む)

情報処理システム及びコンピュータプログラム

【課題】内部ネットワーク上の端末をリモート操作で動作させて内部ネットワーク上の資源にアクセスする際のアクセス範囲を、その端末のリモート操作元に応じて変える。

【解決手段】RASサーバ10に、外部ネットワークL2上の端末T3からのリモートアクセスであることを識別するためのリモート識別情報を保持するとともに、ディレクトリサーバ20に資源へのアクセス時に参照されるアクセス許容範囲を定めた権限テーブルを保持しておく。RASサーバ10は、端末T3からの外部アクセス時に、リモート識別情報が保持されているかどうかを判定し、記録されているときに、リモートアクセスに先立ち、ユーザについての資源のアクセス許容範囲を、内部ネットワークの端末T2によるリモートアクセス時又はリモート操作される端末T1による直接アクセス時の範囲と異ならせる。

(もっと読む)

業務情報防護装置

【課題】業務情報システムの情報セキュリティを高める。

【解決手段】業務情報防護装置100は、業務情報システム300のサーバ装置320に対するクライアント端末200からのリモートアクセスを制御する。リモートアクセスの実行対象となるサーバ装置320とリモートアクセスを実行予定のユーザとを示すアクセス申請情報を受信し、サーバ装置320ごとのリモートアクセス予定を管理する。リモートアクセス予定に応じて、各ユーザの属するユーザグループを適宜変更する。クライアント端末からのいずれかのサーバ装置320へのリモートアクセス要求がなされるとき、サーバ装置320へのアクセス権限のあるユーザグループに所属している正規ユーザであることを条件として、サーバ装置320へのリモートアクセスを許可する。

(もっと読む)

161 - 180 / 355

[ Back to top ]