Fターム[5J104AA32]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 目的、効果 (22,786) | 暗号器の制御 (2,968)

Fターム[5J104AA32]の下位に属するFターム

暗号化・非暗号化の切り換え制御 (141)

暗号鍵の変更 (535)

Fターム[5J104AA32]に分類される特許

201 - 220 / 2,292

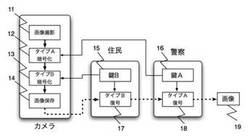

多重暗号化機能を備えたカメラシステムおよびその運用方法

【課題】

プライバシーの保護を目的として画像を暗号化して保存する防犯カメラがある.このカメラでは,画像を復元できるのがカメラの所有者でないため,画像の閲覧にカメラの所有者と画像の復元手段を持った者の2者の合意が必要であり,プライバシーの保護が可能になる.しかし画像の閲覧に3者以上の合意を必要とするような運用形態には対応できない.

【解決手段】

本特許のカメラは直列に接続された複数の暗号化装置を備える.カメラの所有者以外に,画像の閲覧に同意が必要な2者がそれぞれの暗号鍵(鍵A(16)および鍵B(17))を用意し,撮影された画像はそれぞれの鍵で順次暗号化される.画像の閲覧に際しては,カメラの所有者によるが画像データの提供,および復号のために鍵Aおよび鍵Bの提供があってはじめて画像の復元が可能になる.

(もっと読む)

圧縮されたECDSA署名

【課題】圧縮されたECDSA署名を提供すること。

【解決手段】ECDSA署名を圧縮する改善された圧縮スキームが提供される。そのスキームは、署名(r,s)における整数をより小さな値cによって代替する。値cは、sおよび別の値dから導かれ、dは、cがsより小さくなるよう十分に小さい。圧縮された署名(r,c)は、rと、メッセージmのハッシュであるeとを用いて、および値dを導くためにrから復元された値Rとともにこの値を用いて、値を計算することによって検証される。次いで値sは、復元され得、完全な署名が、復元、検証され得る。

(もっと読む)

エンティティの認証と暗号化キー生成の機密保護されたリンクのための方法と構成

【課題】通信ノード間の信頼を維持し、関連するオーバヘッドメッセージトラフィック量を低減する。

【解決手段】エンティティ認証処理が暗号化キー70を用いて実行する。認証処理中、暗号化オフセット(COF)値50が生成される。各ノードA,BはCOF値50を格納し、COF値50を用いてノードA、B間で送信されるデータを暗号化するために用いられる次の暗号化キー70を生成する。それで、最新のエンティティ認証処理と次に生成される暗号化キー70との間には論理的な関係がある。これは機密保護機能を強化し、リンクやエンティティの認証処理を繰り返すことに関連するオーバヘッド処理/遅延を低減するのに用いられる。その方法と構成は、例えば、汎欧州デジタル移動電話方式のような移動通信システムを含むどんな通信システムにでも機密保護機能を強化するのに用いることが出来る。

(もっと読む)

ハードディスクドライブ用の暗号化復号化装置及び情報処理装置

【課題】SATAのNCQに対応するHDDにおいて、転送するデータの中に暗号化するデータと暗号化しないデータとが混在する場合、暗号化するデータは暗号化して転送し、暗号化しないデータは暗号化しないで転送する。

【解決手段】暗号化オンオフ判定部39はメモリからHDDにデータを転送する際に、情報テーブル31に記憶されているコマンド情報を参照して、コマンド特定部33で特定されたコマンドに指示情報が付加されているか否か判定する。指示情報とは分割データを暗号化しないことを指示する情報である。暗号化オンオフ判定部39は指示情報が付加されていると判定すれば、暗号化部15をオフさせる。これにより、その分割データは暗号化されずに転送される。暗号化オンオフ判定部39は指示情報が付加されていないと判定すれば、暗号化部15をオンさせる。これにより、その分割データは暗号化されて転送される。

(もっと読む)

長期にリニューアル可能なセキュリティを提供するコンテンツセキュリティ方法、その装置およびコンピュータ読取可能記憶媒体

【課題】複数の広範囲に分散する認証されたプレーヤデバイスのうちの少なくとも1つにおいてセキュアに再生するためにデジタルビデオをマスタリングする方法を提供する。

【解決手段】プレーヤデバイスは、媒体200からのデータのロード、ネットワーク通信の実行、復号/再生のコントロール、プレーヤのキーを使用した暗号オペレーションの実行等の基本機能を、コンテンツに提供する。これらの機能によって、コンテンツは自分自身のセキュリティポリシーをインプリメントして攻撃を阻止する。海賊行為者が、個々のプレーヤをコンプロマイズした場合、攻撃を阻止する新しいセキュリティ機能を使用して、新しいコンテンツをマスタリングする。選択的な復号機能も提供可能であり、これによって、特定のプレーヤまで遡って攻撃をトレースできるように、進行中のウォータマーク挿入を実行可能にする。

(もっと読む)

鍵交換装置、鍵生成装置、鍵交換システム、鍵交換方法、プログラム

【課題】鍵交換時にアクセスポリシーを指定でき、マスタ秘密鍵とマスタ公開鍵を生成した後にも任意の属性を扱うことができる鍵交換システムを提供する。

【解決手段】本発明の鍵交換システムは、少なくとも鍵交換装置αと鍵交換装置βとを備え、セッション鍵を交換する。本発明の鍵交換システムは、線形秘密分散法を利用することにより、長期秘密鍵の生成を行うときには鍵生成装置が、鍵交換装置αの属性集合SAに基づき線形秘密分散法のシェア情報として長期秘密鍵S’A,{TA},{SA}を発行する。また、鍵交換時にアクセスポリシーとして線形秘密分散のアクセス構造AAを割り当てることによって、相手のアクセスポリシーを鍵交換時に指定する。また、本発明では、属性集合とは独立なマスタ秘密鍵g^zとマスタ公開鍵(g,g^r,gT^z)を用いる。

(もっと読む)

マルチクラスタ分散処理制御システム、代表クライアント端末、分散処理クラスタ及びマルチクラスタ分散処理制御方法

【課題】本発明は、安全かつ容易に制御できるマルチクラスタ分散処理環境を実現することが可能なシステム及び方法を提供することを目的とする。

【解決手段】代表クライアント端末2は、入力部21によって受け付けられたクラスタ識別子が示す分散処理クラスタ3の設定ファイルを暗号化する暗号化部24と、暗号化された設定ファイルと、入力部21によって受け付けられたコマンドとを、分散処理クラスタ3に送信する送信部25とを備え、分散処理クラスタ3は、受信部30によって受信された暗号化された設定ファイルを復号する復号部33と、復号された設定ファイルが分散処理クラスタ3の設定ファイルであると判定部34に判定された場合に、受信部30によって受信されたコマンドを処理する処理部35と、を備える。

(もっと読む)

クライアント固有の別個のキーを使用したキーの暗号化

【課題】暗号化されたマルチメディア情報を購入した消費者が、自分に与えられたキーを他人と共有すること、あるいは、暗号化された情報とともにキーをインターネット上で送信し不正利用することを防止する。

【解決手段】ユーザが介入することなく、クライアントに固有で且つ特有の第1のキーを決定する。このキーは、プロセッサ識別子、ネットワークカードアドレス、IPアドレス、構成要素のチェックサム、ハードディスクドライブの製造番号、ハードディスクドライブのシリンダ数、登録ファイルにおけるユーザ名のうちの少なくとも1つから生成する。マルチメディア情報等の情報へのアクセスを与える第2のキーは、この第1のキーを用いて暗号化される。第1のキーを用いて暗号化された第2のキーは記憶装置に記憶される。

(もっと読む)

記憶装置、アクセス装置およびプログラム

【課題】データの不正流出を回避する。

【解決手段】記憶装置は、データ記憶部と鍵記憶部と受信部と取得部と第1算出部と第2算出部とを備える。データ記憶部はデータを記憶する。鍵記憶部は複数のデバイス鍵を記憶する。受信部はアクセス装置の識別情報を受信する。取得部はデバイス鍵のいずれかを特定するインデックスを取得する。第1算出部はインデックスで特定されるデバイス鍵と識別情報とに基づいてアクセス装置と共有する第1鍵を暗号化した鍵情報を演算する第2鍵を算出する。第2算出部は第2鍵により鍵情報を演算復号して第1鍵を算出する。

(もっと読む)

クラウドサービス間の信頼関係構築方法及びシステム

【課題】クラウドコンピューティングの特性を残したまま、信頼できる認証サービスの提供を可能とする等、クラウドサービス間の信頼関係を構築できる技術を提供する。

【解決手段】本方法は、クラウドサービス間(S1,S2等)で、各自の信頼性を証明するためのチケット(T1等)を用いて、一方が他方の信頼性を確認・検証する処理手順を含む。IaaSサービス(IS)上、サービス(S1等)を実現するサーバのインスタンス(E)と、パートナー契約したサービスの情報を互いに交換して管理するクラウド連携サーバ(CS)とが設けられる。インスタンス(E)は、チケット添付モジュール、チケット確認モジュールを有する。クラウド連携サーバ(CS)は、チケット検証モジュール、チケット検証連携モジュール、及び各情報のリポジトリを有する。

(もっと読む)

耐量子コンピュータ性をもつディジタル署名方式

【課題】従来の方式は、耐量子コンピュータ性がなく、量子コンピュータが出現すると多項式時間で解読されてしまうと予想されている。この発明の目的は、安全性をNP完全問題の1つである高次多変数連立代数方程式の解法に依存する方式を採用することにより、耐量子コンピュータ性を持つディジタル署名方式を提案することにある。

【解決手段】有限体Fq上のm個の任意の要素ki(i=1,..,m)と、Fq上の四元数環H上の互いに非可換となるm個の要素Ai(i=1,..,m)を係数とする四元数環上の暗号化関数F(X)を利用者A(署名者)の公開鍵として、利用者A(署名者)が署名作成時毎に作成する補助暗号化関数T(X)と暗号化関数F(X)とメッセージEを用いて、ディジタル署名Sを生成し、利用者B(検証者)にSとEを送信し、利用者B(検証者)は受信したSとEと公開鍵F(X)と公開情報q,d,r,mを用いてSが利用者Aの署名であることを検証する。

(もっと読む)

暗号化装置、暗号化復号化システム、暗号化方法及びコンピュータプログラム

【課題】暗号化装置のデータの秘匿性を向上させること。

【解決手段】暗号化装置であって、公開鍵暗号方式によって生成された暗号鍵の登録主体を認証する認証部と、前記認証部によって認証された前記登録主体が登録する前記暗号鍵を記憶する、暗号鍵記憶部と、共通鍵暗号方式によって生成された共通鍵を記憶する共通鍵記憶部と、前記暗号鍵記憶部に記憶された前記暗号鍵によって暗号化された前記共通鍵を記憶する暗号化共通鍵記憶部と、繰り返し生成されるデータを、前記共通鍵を使用して、所定のタイミング毎に異なる態様で暗号化し、前記データを消去する暗号化部と、前記暗号化部による暗号化によって生成された暗号化データを記憶する暗号化データ記憶部と、を備える。

(もっと読む)

生体情報認識装置を備えた携帯型パーソナルサーバ装置

【課題】データを一元的に管理するため、接続したネットワークとの間で、データ処理が可能な携帯型パーソナルサーバ装置を提供する。

【解決手段】携帯型パーソナルサーバ装置1は、外部ネットワーク12に接続されたPC2にネットワーク11を介して接続可能であり、指紋認証装置により使用者の指紋情報を読み取り、登録情報と一致した場合のみPC2との通信を許可する。携帯型パーソナルサーバ装置1とPC2とは、ネットワーク11を介して通信するために、外部ネットワーク12とアドレスの衝突が起こらないようAPIPAを用いてアドレスを取得する。この結果、携帯型パーソナルサーバ装置1は外部ネットワーク12上のネットワークサーバとしても機能し、データの機密性が高く、データを一元管理するのに適した携帯型パーソナルサーバ装置を提供する。

(もっと読む)

サービス提供システム及びユニット装置

【課題】サービス用利用者識別情報を記載したカードの携行・提示を不要とし、サービス用利用者識別情報の漏えいを阻止でき、利用者の本人確認を実行する。

【解決手段】 実施形態の検証装置の前記利用者識別情報送信手段は、前記フォーマット検証手段、前記認証子検証手段、前記機器証明書検証手段、前記利用者識別情報証明書検証手段、前記評価報告書検証手段、前記チャレンジ値検証手段及び実行結果検証手段による全ての検証結果が正当のとき、利用者識別情報証明書内の利用者識別情報と、正当を示す検証結果とを前記サービス提供装置に送信する。実施形態のサービス提供装置の前記読出手段は、利用者識別情報及び検証結果を受けると、この利用者識別情報に基づいてサービス用利用者識別情報を読出す。前記サービス情報送信手段は、当該読み出したサービス用利用者識別情報に基づいて、前記サービス情報を前記利用者端末に送信する。

(もっと読む)

認証装置、認証方法、プログラム、及び署名生成装置

【課題】多次多変数連立方程式の求解問題を安全性の根拠とし、偽造困難性が保証された公開鍵認証方式を実現すること。

【解決手段】s∈Knを秘密鍵に設定し、環K上の多次多項式fi(x1,…,xn)(i=1〜m)及びyi=fi(s)を公開鍵に設定する鍵設定部と、検証者に対してメッセージcを送信するメッセージ送信部と、1つの前記メッセージcに対するk通り(k≧3)の検証パターンの中から前記検証者により選択された1つの検証パターンの情報を受信する検証パターン受信部と、k通りの回答情報の中から、前記検証パターン受信部により受信された検証パターンの情報に対応する回答情報を前記検証者に送信する回答送信部と、を備え、前記回答情報は、前記k通りの回答情報を用いて実施した前記メッセージcに対するk通りの検証パターンが全て成功した場合に秘密鍵sが計算可能となる情報である、認証装置が提供される。

(もっと読む)

コンテンツデータおよび送信装置

【課題】パケットロス(受信エラー)が発生した場合のエラー耐性を向上させたストリーム暗号技法を提供する。

【解決手段】初期化ベクトルを生成する初期化ベクトル生成部(110)と、生成された初期化ベクトルを用いて、ストリーム暗号モジュールを初期化し、該初期化されたストリーム暗号モジュールを用いて、ストリームデータに対してストリーム暗号化を施す暗号化部(120)と、暗号化されたストリーム暗号データを格納している暗号化パケットを生成する暗号化パケット生成部(130)と、初期化ベクトルと、該初期化ベクトルの次の初期化ベクトルが送出される時間情報と、を格納している初期化パケットを生成する初期化パケット生成部(140)と、初期化パケットおよび暗号化パケットをブロードキャスト/マルチキャストにより送信する送信部(150)とを備えることを特徴とする送信装置(100)を提供する。

(もっと読む)

暗号通信中継システム、暗号通信中継方法および暗号通信中継用プログラム

【課題】暗号通信を中継する装置における暗号化及び復号の負荷を軽減しつつ、暗号通信が行われた場合の通信傍受を抑制できる暗号通信中継システムを提供する。

【解決手段】Diffie−Hellman鍵合意中継手段81は、クライアント70と宛先サーバ90との間の暗号通信に用いられる共通鍵を作成する処理であるDiffie−Hellman鍵合意で使用されるDiffie−Hellman公開値を中継する。暗号通信セッション管理手段82は、クライアント70から受信したハンドシェイク要求に含まれる宛先サーバ90の識別情報とクライアント70の識別情報とを通信情報記憶手段に記憶させる。通信中継手段83は、ハンドシェイク完了後の暗号通信で、通信情報記憶手段に記憶された識別情報により特定される両装置間の通信を、共通鍵を使用して暗号化された状態で中継する。

(もっと読む)

端末装置、コンテンツ管理システムおよびコンテンツ記録方法

【課題】ひとつのコンテンツに含まれる複数の部分を自動的にひとつにまとめて管理することができる端末装置を提供する。

【解決手段】端末装置111は、サーバ装置110から、複数の部分のうちの1つである第1の部分、および、第1の部分に付属する付属情報を受信する受信部151と、付属情報から、複数の部分を関連付けるための格納情報を生成する格納情報生成部152と、第1の部分および格納情報を関連付けて、第1の部分および格納情報を記録媒体122に格納する格納処理部153とを備え、受信部151は、さらに、第1の部分を受信した後、複数の部分のうちの1つであって、第1の部分とは異なる第2の部分を受信し、格納処理部153は、さらに、第2の部分を格納情報に関連付けて、第2の部分を記録媒体122に格納する。

(もっと読む)

サービスシステム

【課題】Webサービスに分散して利用者が保有する情報を、異なるWebサービス内で利用できるようにしつつ、Webサービスの運営者が入手できないようにする。

【解決手段】ネットワークを介して利用者によって送信された前記秘匿情報をネットワーク経由で受信し、前記秘匿情報を、管理者の異なる第1の暗号鍵と第2の暗号鍵の双方を用いることによってのみ解読が可能な状態で暗号化して暗号化秘匿情報を生成し、前記暗号化秘匿情報を情報記憶領域に保存し、前記第1の一時記憶領域に格納された秘匿情報を消去する処理であり、(2)前記閲覧処理は、前記第1の暗号鍵と前記第2の暗号鍵の双方を用いて前記暗号化秘匿情報から前記秘匿情報を生成し、生成された前記秘匿情報をネットワーク経由で送信する処理である、ことを特徴とする秘匿情報管理システムを提供する。

(もっと読む)

安全なデータセットの作成方法、および該データセットの評価方法

【課題】データ処理システム上で実行するソフトウェアアプリケーションを用いて、事後検証可能なデータセットの作成を実現する。

【解決手段】1または複数の画像を示すデジタル画像データ1を受信するステップと、画像データ1に関する少なくとも1つの付加的な情報項目2を受信するステップと、画像データ1と少なくとも1つの付加的な情報項目2とを含むデータオブジェクト3を作成するステップと、データオブジェクト3に割り当てられた適格のタイムスタンプ4を受信するステップと、割り当てられたタイムスタンプ4と共にデータオブジェクト3をデータベースに記憶するステップにより実現する。

(もっと読む)

201 - 220 / 2,292

[ Back to top ]