Fターム[5J104AA44]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 目的、効果 (22,786) | 機密を破るための物理的な攻撃への対抗 (344)

Fターム[5J104AA44]の下位に属するFターム

装置の分解・破壊による攻撃に対抗するもの (8)

装置を分解・破壊しない攻撃に対抗するもの (184)

Fターム[5J104AA44]に分類される特許

81 - 100 / 152

制御装置、認証システム及びプログラム

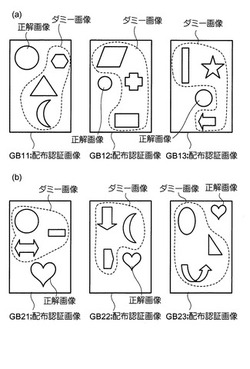

【課題】画像を認証情報として用いた認証において、第三者によって認証情報が知られにくくする。

【解決手段】(a)は、認証がなされる利用者に或る期間内に配布される配布認証画像GB11〜GB13であり、(b)はそれに後続する期間内に配布される配布認証画像GB21〜GB23である。(a)では、認証情報として“丸印”という特徴を含む正解画像と、それとは異なる特徴を含むダミー画像とが配置されている。認証を行う利用者は、この期間内に、配布認証画像に“丸印”という特徴が含まれていれば認証に成功したと判断する。正解画像を判りにくくするため、各端末に提供される配布認証画像の内容はそれぞれ異なる。(a)の認証情報が無効になると、(b)の“ハート型”という特徴を含む正解画像が配置される認証画像が配布される。正解画像の特徴が時間とともに変化させられるので、第三者によって認証情報が知られにくくなる。

(もっと読む)

秘匿情報入力装置及び方法

【課題】秘匿情報を他者に盗み見等されることなくより安全に入力できるようにし、これにより秘匿性のさらなる向上を図る。

【解決手段】操作ユニット2にペルチェ素子を用いた温度提示部23を配置する。情報処理ユニット1では、暗証番号の入力候補となる0〜9の数字を一定の時間間隔(1秒)でランダムに1つずつ選択し、この選択した数字に対応する温度制御情報を読み出して温度提示制御信号TCSを生成し、操作ユニット2へ送信する。これにより、温度提示部23に上記0〜9の数字に対応する温度パターンが一定時間ずつランダムに提示される。そして、上記温度提示中に操作ユニット2で利用者が選択キー213を押下した場合に、情報処理ユニット1ではその操作信号KSを受信した時点で提示中の温度パターンに対応する数字を、入力された暗証番号の1桁を表す数字として入力情報記憶部142に記憶する。

(もっと読む)

演算装置及びプログラム

【課題】kbビットの数Aとbビットの数rとを互いに加算して上位(k−1)bビットの加算結果を得る場合に必要な事前計算テーブルのサイズを縮小する。

【解決手段】kbビットの数Aとbビットの乱数rとの加算について、数Aの下位bビットの数A2の上位b/2ビットの値AHと乱数rの上位b/2ビットの値rHとの和AH+rHと、数A2の下位b/2ビットの値ALと乱数rの下位b/2ビットの値rLとの和AL+rLとに基づいて、A2+rの桁上げの有無を示すように事前計算テーブルC’の要素データを設定したので、上記課題を解決できる。

(もっと読む)

データ完全性を確認するための方法およびシステム

【課題】公開鍵暗号化方式において少なくとも2つの通信機器の間でのデータ完全性を確認する方法を提供すること。

【解決手段】公開鍵暗号方式において署名のために個人用機器の使用者に提示される、データの信頼された経路を確立する方法、およびデータの完全性を確認する方法である。この方法は、個人用機器の使用者およびそれに備わるセキュアモジュールとの間の信頼された経路を確立することを包含する。このセキュアモジュールは、使用者の秘密鍵を保持し、データメッセージについての情報を直接使用者に表示し、そして署名を生成するよう指示された場合のみ、署名を生成する。データメッセージを署名するか否かは、使用者によって決定される。

(もっと読む)

認証装置、認証方法、認証システムおよび認証プログラム

【課題】ユーザが第1認証用データを忘れてしまった場合に第2認証用データによって認証できる可能性を広げつつ、第2認証用データを用いた場合のリスクを抑える。

【解決手段】認証装置200は、認証用データを、第1認証用データであるのか第2認証用データであるのかを示す情報と認証用データの有効期限とに対応させて記憶する認証用データ記憶手段201と、認証用データが攻撃された度合いが所定の程度を越えているか否か判断する危険度判定手段203と、入力された認証用データが第2認証用データである場合に、当該認証用データの入力が認証用データ記憶手段201に記憶されている第2認証用データの有効期限以前に実行され、かつ、危険度判定手段203が第2認証用データが攻撃された度合いが所定の程度を越えていないと判断したときに認証成功と判定する認証手段202とを備えている。

(もっと読む)

高次の観測攻撃から保護される暗号回路

【課題】マスキングベースの実装に対する高次の観測攻撃から暗号回路を保護する。

【解決手段】暗号回路はマスクmによりマスクされる変数xを提供する少なくとも1つのレジスタR(22)を含み、マスクされる変数は第1の換字ボックスS(1)により周期的に暗号化される。回路はまた、各周期においてマスクmと、mの変換とを提供するレジスタマスクM(23)を含む。マスクmは、第2の換字ボックスS’(21)により暗号化される前のmtから抽出され、前記ボックスS’(21)の出力において得られる新しいマスクm’は、マスクレジスタM(23)に格納される前にマスクm’に変換される。転換は、レジスタRおよびMの活動モデルに従うあらゆる高次の攻撃の低減または無効を可能とする全単射または合成法則を含む。

(もっと読む)

情報処理装置および方法、並びにプログラム

【課題】秘密情報が漏洩する危険性を低下させる。

【解決手段】攻撃検出部52は、演算部51の演算結果の検算をすることで故障利用攻撃を検出し、呼び出し部53は、実行されることにより再帰呼び出しされる再帰関数を呼び出し、供給部55は、呼び出し部53により呼び出された再帰関数が実行されて、再帰呼び出しされる毎に、再帰関数の実行により得られるリターンアドレスを、秘密情報を含むデータを格納するRAM32のスタック領域32aに供給する。本発明は、非接触ICカード、または、非接触ICカードの機能を有する携帯電話機等の情報処理装置に適用することができる。

(もっと読む)

電子錠装置、ロッカー装置及び電子錠装置の制御方法

【課題】暗証文字の入力によってユーザ本人を認証して解錠を行う電子錠装置において、暗証文字の入力操作に起因した暗証文字の第三者への漏洩を抑制する。

【解決手段】電子錠装置が、電子的な操作により施錠及び解錠が行われる電子錠28と、ユーザが操作する複数のキーを備える入力部26と、各キーに1対1で割り当てられる文字を表示するディスプレイ27と、前記入力部26から入力された暗証文字によりユーザ本人を認証する本人認証部34と、前記本人認証部34がユーザ本人を認証した場合に前記電子錠28を解錠する施解錠指令部33と、前記本人認証部34がユーザ本人を認証した後に、暗証文字の入力時に前記ディスプレイ27に表示されていた前記文字の配置を変更する配置変更部31とを備える。

(もっと読む)

暗号処理装置

【課題】暗号化演算回路の回路規模の増大および動作時のリーク電流の発生を抑止でき、電流解析を困難とすることが可能な暗号処理装置を提供する。

【解決手段】レジスタ106A,107Aと、レジスタに格納されるデータに応じたラウンド演算を行うラウンド演算部111と、レジスタの格納値またはラウンド鍵Knと、ラウンド演算部の演算結果との排他的論理演算を行う論理演算部113と、バイナリデータを所定ビットずつデコードしてこのバイナリデータのビット数より多いビット数のデコードデータに変換するデコード部102と、を有し、デコード部102は、レジスタの格納値またはラウンド鍵の供給部およびラウンド演算部から論理演算部への信号配線を伝搬するデータが、バイナリデータを所定ビットずつデコードしてバイナリデータのビット数より多いビット数のデコードデータに変換された状態で供給されるように配置されている。

(もっと読む)

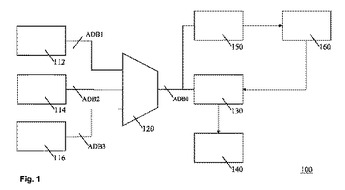

分散PUF

特定のメモリ位置を構成する構成要素の物理的な少なくとも部分的にランダムな構成に応じる個々の値を多数のメモリ位置のそれぞれの特定のメモリ位置が生成するように構成される多数のメモリ位置を備えるメモリ(112、114、116)を有し、多数のメモリ位置から第1の順序で多数の値を取り出すようにおよび多数の値に依存する再現可能な暗号鍵を決定するために構成される鍵抽出手段(130)を含む電子システム(100)であって、メモリ間で再配列する(120)手段と、暗号鍵を決定する前に第1の順序と異なる第2の順序で鍵抽出手段に多数の値を提供するための鍵抽出手段とをさらに含むことを特徴とする電子システム。  (もっと読む)

(もっと読む)

PINコード入力の安全性を向上する知能型秘密鍵装置及びその方法

【課題】 ユーザ側端末に対するPINコード入力の安全性を向上させる。

【解決手段】 知能型秘密鍵装置は、設定済みPINコードを記憶する記憶モジュールと、候補キャラクタと選定マークを表示する液晶ディスプレイと、液晶ディスプレイの選定マークを制御して候補キャラクタから照合対象キャラクタの選定を受ける選択確認装置と、選択確認装置によって選定された照合対象キャラクタと前記記憶モジュールに記憶された設定済みPINコードとを照合する照合モジュールと、前記照合モジュールによる認証が成功した照合対象キャラクタによって決定されたアクセス権限下で、情報安全操作を実行する情報安全モジュールと、を具備する。

(もっと読む)

基板処理システム

【課題】セキュリティ及び操作性の向上を実現する基板処理システムを提供する。

【解決手段】

本発明に係る基板処理システムは、基板を処理する基板処理装置及びこれを制御するための制御データを編集及び操作する制御装置とを有する基板処理システムであって、前記制御装置は、操作者を認証する認証手段と、認証された操作者から、制御データの編集及び操作を受け付ける受付手段と、制御データの編集及び操作が受け付けられない状態で予め定められた時間が経過した場合であって、予め定められた時間前に最後に制御データが編集されていたときには、編集された内容を保存して、認証された操作者の認証を無効化し、予め定められた時間前に最後に制御データが操作されていたときには、制御データの操作が完了した後、認証された操作者の認証を無効化する無効化手段とを有する。

(もっと読む)

暗号アルゴリズムの弱点保護

本発明は、弱点攻撃に対して暗号アルゴリズムAの実行を安全にするための方法に関する。暗号キーK0およびメッセージMとすると、暗号アルゴリズムAが値A(K0,M)を計算するように設定されている。A(K0,M)とA(f(K0),g(M))の間の関係Rとすると、ここで、fとgは2つの双射で、fは恒等関数とは異なっており、方法は、a.暗号アルゴリズムの予測される結果A(K0,M)を計算すること、b.暗号アルゴリズムAを変更されたキーf(K0)およびメッセージg(M)に適用することによって、変更された結果A(f(K0),g(M))を計算すること、c.先行する2つのステップで計算された値A(K0,M)とA(f(K0),g(M))の間の関係Rが検証されているかどうかをチェックすること、d.関係Rが検証されない場合には、攻撃を検出することを含んでいる。本発明は、上記方法を具現化する暗号デバイスにも関する。  (もっと読む)

(もっと読む)

コンピュータの環境を測定する機能を備えた外部記憶デバイス

【課題】接続先のコンピュータの環境を測定し、環境測定結果に基づいて、外部記憶デバイスへのデータの読み書きを制御する外部記憶デバイスを提供する。

【解決手段】USBメモリ1に記憶された環境測定プログラム14がPC2上で動作すると、環境測定プログラム14とUSBメモリ1間で相互認証が実行された後、環境測定プログラム14とUSBメモリ1は通信を暗号化する通信暗号化モードにそれぞれ遷移する。環境測定プログラム14は、USBメモリ1から定義ファイル15を読み取り、定義ファイル15に従いPC2の環境を測定し、PC2の環境に問題がなければ、USB1は暗号通信モードを解除し、USBメモリ1へのデータの読み書きが許可される。

(もっと読む)

物理的解析によってコンピュータシステムを攻撃から保護する秘密鍵暗号化方法

【課題】本発明は、秘密鍵を有する電子式暗号化集合を、暗号解析的な攻撃から保護する方法に関する。

【解決手段】本方法は、a)標準の暗号化計算方法を、標準の暗号化計算の結果とは別個の部分中間結果を用いて、いくつかの別個の並行処理段階に分割するステップと、b)当該別個の部分中間結果から最終値を再構成するステップとからなる。本発明は、組み込みシステムなどの電子的な集合にとって有用である。

(もっと読む)

ID又はパスワード入力表示装置及び方法

【課題】第3者がID又はパスワードを知得することを防止しながら、使用者が、ID又はパスワードのコードを誤入力する操作を繰り返すことを防止する。

【解決手段】ID又はパスワード入力表示装置は、ID又はパスワードとして、文字等を含むコードを入力する入力装置と、入力されたコードの代替コードを表示する表示装置と、入力されたコードを記憶する記憶部と、入力装置から入力されたコードと登録されているID又はパスワードとを照合して、入力されたコードをID又はパスワードとして認証する認証装置と、制御装置とを有する。ID又はパスワードとしてコードの入力が終了した場合、及び/又は、ID又はパスワードとして入力されたコードが、認証装置によりID又はパスワードとして認証されない場合、記憶部に記憶されている入力されたコードを、表示装置に一瞬表示させる。

(もっと読む)

不正操作検知回路、不正操作検知回路を備えた装置、及び不正操作検知方法

【課題】アルゴリズムの実行状態を状態値により管理する装置への不正操作を高精度に検知し、セキュリティの強化が可能な不正操作検知回路、不正操作検知回路を備えた装置、及び不正操作検知方法を提供することを目的とする。

【解決手段】不正操作検知回路10であって、状態値の変化条件ルールを出力する変化条件ルール出力手段13と、変化条件ルールに基づき、状態値を順次生成する状態値生成手段11と、状態値を格納する状態値格納手段12と、遷移前の状態値、遷移後の状態値を比較し、状態値の遷移が変化条件ルールに従っていなければ異常な処理であると判定する状態値比較判定手段14とを有することにより上記課題を解決する。

(もっと読む)

攻撃に対するマイクロ回路の保護方法及びデバイス

【課題】マイクロ回路への攻撃に対して、攻撃によって妨げられることなくマイクロ回路の保護機能を実行することを目的とする。

【解決手段】攻撃に対するマイクロ回路保護方法であって、攻撃が検出されたか否かを判定するステップ(205)と、攻撃が検出された場合に、保護機能を実行するステップ(210、510)と、攻撃が検出されなかった場合に、保護機能を擬似的に実行し、保護機能と実質的に同一の方法でマイクロ回路の外部から検知可能なおとり機能を実行するステップ(215、515)とを有することを特徴とする。ある実施形態では、おとり機能は、保護機能の消費電力と実質的に同一の消費電力を有し、保護機能は、不揮発性メモリの第1のアドレスに所定のデータを書き込むステップを有し、おとり機能は、不揮発性メモリの第1のアドレスと異なるアドレスに書き込むステップを有する。

(もっと読む)

ユーザ認証方法、ユーザ認証システムおよびそのためのコンピュータプログラム

【課題】従来のグラフィカルな認証方法は、小さいディスプレイでの使用に制約があり、多くの画像を記憶するユーザの負担が大きく、認証時に秘密画像が覗かれ易いという問題があった。

【解決手段】本発明のグラフィカルな認証方法は、予め秘密画像中の領域をユーザに知らせた後に、その秘密画像中の1以上の領域と画像コーパス中のおとり画像中の1以上の領域を選択してコラージュを作成し、コラージュの中から秘密画像中の領域の画像をユーザが選択したことに基づいてユーザ認証を行う。一つの秘密画像からコラージュに用いる複数の領域を秘密領域として選択することで、ユーザが複数枚の画像を記憶する負担を減らすこともできる。

(もっと読む)

パスワード認証装置およびパスワード認証方法

【課題】ユーザのパスワードの入力操作からパスワード情報の漏洩を防止するパスワード認証方式およびパスワード認証方法を提供する。

【解決手段】パスワードの桁ごとに、正解記号、および入力記号を選択するための選択情報を記憶する記憶手段10と、ユーザの操作に基づいて、入力記号候補の組み合わせを表示する表示手段20と、前記パスワードの桁ごとに、該桁に対応する前記選択情報に基づいて、表示手段20が決定した入力記号候補の組み合わせから1以上の入力記号を選択し、前記選択した1以上の入力記号に前記桁に対応する前記正解記号が含まれるか否かを判定する判定手段40と、判定手段40により、前記パスワードの全ての桁について前記正解記号が含まれると判定された場合、前記パスワードが正常に入力されたと判定する認証手段50と、を備える。

(もっと読む)

81 - 100 / 152

[ Back to top ]