Fターム[5J104DA03]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 暗号アルゴリズム又は暗号鍵の選択 (459) | 通信相手によるもの (111)

Fターム[5J104DA03]に分類される特許

1 - 20 / 111

情報処理装置及び方法

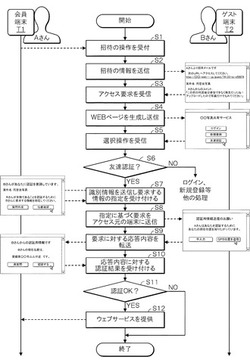

【課題】ユーザによる簡易な認証により、ウェブサービスを他者に容易に利用させること。

【解決手段】ウェブサービスの装置を経て、ウェブサービスを新たに利用しようとする第二のユーザに対し、本人なら想定通りの正しい応答が有るはずの質問や第二のユーザの属性情報を、ウェブサービスを既に利用している第一のユーザが指定して第二のユーザへ要求させ、それに対する応答による簡易な認証を経てサービスを提供することにより、簡易な構成でウェブサービスを他者に容易に利用させることが可能となる。また、状況や相手に応じて要求する情報の内容や回数などを第一のユーザが変更するなど制御することで、暗証漏洩リスクの回避に加え、任意のセキュリティレベルを実現できる。

(もっと読む)

携帯電話型暗号認証デバイスシステムおよびその方法

【課題】PC端末と無線接続された携帯端末をPC端末の認証デバイスとして用いる場合に,使い勝手向上のためには,処理時間の短縮が望まれる。

【解決手段】PC端末と無線接続された携帯端末をPC端末の認証用デバイスとして使用する無線通信システムにおいて,動作環境(PC端末装置の処理性能,携帯電話端末装置の処理性能,PC端末装置と携帯電話端末装置間の通信速度)によって,コマンドの転送の方式を切り替え,処理速度を速くする。

(もっと読む)

情報処理装置、情報処理方法、およびプログラム

【課題】所定のコマンドに対する受信機器の応答時間に基づいて通信距離を判別する。

【解決手段】ランダムチャレンジ受信制御部は、送信側の端末からのランダムチャレンジ(RC)を受信し、認証データ生成部に供給する。ランダムチャレンジ受信制御部はRCを受信した旨を表すRC受信メッセージを送信側に送信する。認証データ生成部は、RCに対してハッシュ処理を施し、その結果得られた認証データを応答メッセージ生成部に供給する。応答メッセージ送信制御部は、送信側からの応答要求コマンドを受信する前のタイミングで、応答メッセージ生成部を制御して、認証データを含む応答メッセージを生成させるとともに、応答要求コマンドを受信したとき、その応答メッセージを送信先の端末に送信する。本開示は、例えばコンテンツ提供システムに適用できる。

(もっと読む)

暗号化設定における変更中の中断されない送信

【課題】暗号化設定の変更中に、通信を中断せずに情報を送信する。

【解決手段】ユーザ機器UEは、コールのために無線通信ネットワークと通信する。UEは、第1の暗号化設定を用いて第1の情報を無線ネットワークへ送信する(612)。暗号化設定を変更するために、UEは、第2の暗号化設定のアクティブ化時刻を選択し(614)、アクティブ化時刻を有するセキュリティメッセージを送信する(616)。このアクティブ化時刻は、UEが、無線ネットワークへの送信に第2の暗号化設定を適用する時刻である。UEはその後、セキュリティメッセージの送信後かつアクティブ化時刻の前、第1の暗号化設定を用いて第2の情報(例えば測定値レポートメッセージ)を送信する(618)。UEは、アクティブ化時刻の後、第2の暗号化設定を用いて第3の情報を送信する(622)。

(もっと読む)

情報処理装置、および情報処理方法、並びにプログラム

【課題】コンテンツの暗号鍵の漏洩に基づくコンテンツの不正利用を防止する構成を実現する。

【解決手段】例えばサーバから受領するコンテンツに含まれる置換鍵で暗号化された置換鍵適用領域を復号して、コンテンツ配信単位に異なる個別鍵を適用して暗号化する鍵の掛け替え処理を実行して、鍵掛け替え後の暗号化コンテンツをデータ記憶装置に格納する。鍵掛け替え処理はデータ記憶装置内部で実行し、置換鍵は外部からのアクセスが禁止された保護領域に格納する。個別鍵は、再生装置等、認証の成立した装置のみアクセスが許容される第2の保護領域に格納する。鍵掛け替え後の暗号化コンテンツはクライアント毎に異なる暗号化コンテンツとなり、コンテンツや個別鍵の漏えい元のクライアントの特定が可能となる。

(もっと読む)

無線通信装置、周辺装置、無線通信接続方法、及び無線通信接続プログラム

【課題】適切な認証方式及び暗号化方式にて、無線通信装置を相手方装置に無線接続する。

【解決手段】セキュリティー判別部304は、Capability情報に基づき暗号化方式が「暗号あり」又は「暗号なし」のいずれであるかを判別し、相手方装置が送信した属性情報がRSN情報及びWPA情報のいずれかを保持しているか否かに基づき暗号化方式を「WEP」又は「その他」のいずれであるかを判別し、RSN情報及びWPA情報に含まれるAKMSuiteList情報に基づき認証方式を判別し、RSN情報及びWPA情報に含まれるPairwiseCipherSuiteList情報に基づき暗号化方式を判別し、いずれかの判別にて暗号化方式が「暗号なし」又は「WEP」と判別されたとき、認証方式を「Shared認証」と仮定して相手方装置と接続を試み、接続に成功したときは認証方式を「Shared認証」と判別し、接続に失敗したときは認証方式を「Open認証」と判別する。

(もっと読む)

鍵交換装置、鍵交換システム、鍵交換方法、鍵交換プログラム

【課題】攻撃者が短期秘密鍵を取得しても安全性を維持できる階層型ID認証鍵交換方式を提供する。

【解決手段】鍵交換装置は、短期鍵生成部、短期公開鍵受信部、セッション鍵生成部を備える。短期鍵生成部は、0以上p−1以下の整数の中からランダムに選択した整数を短期秘密鍵x〜とし、x=H2(SA,M,x〜)を計算し、(P0^x,PB,2^x,…,PB,N^x)を短期公開鍵epkB=(X0,XB,2,…,XB,N)とし、短期公開鍵epkBを相手の鍵交換装置に送信する。短期公開鍵受信部は、相手の鍵交換装置から、短期公開鍵epkA=(Y0,YA,2,…,YA,M)を受信する。セッション鍵生成部は、σ1,σ2,σ3を計算し、ハッシュ関数Hを用いてセッション鍵Kを求める。

(もっと読む)

暗号鍵共有方法及び無線通信装置

【課題】無線LANシステムにおいて暗号鍵データを共有する際のセキュリティを高めつつ、ユーザの利便性も向上させた暗号鍵共有方法を提供する。

【解決手段】アクセスポイント100及び無線端末200は、相互の接触が検出された時点でタイマを起動する。アクセスポイント100は、タイマを起動した後の任意の時点で、ビーコン信号を送信し、且つ当該任意の時点でのタイマのタイマ値を取得する。無線端末200は、ビーコン信号を受信し、且つビーコン信号を受信した時点でのタイマのタイマ値を取得する。アクセスポイント100は、取得したタイマ値を用いてセッション鍵を生成する。無線端末200は、取得したタイマ値を用いてセッション鍵を生成する。

(もっと読む)

IDベース暗号化および関連する暗号手法のシステムおよび方法

【課題】メッセージ暗号化の際に、受信者に関連付けられた要素と他の要素を含む機能強化された公開識別子を用いて暗号鍵を作成する。

【解決手段】送信者は、受信者に関連付けられた要素と他の要素を含む機能強化された公開識別子を含む情報から、楕円曲線の部分群上で定義されたWeilペアリング又はTateペアリングに基づく双線形写像を用いて暗号鍵を作成し、これによりメッセージを暗号化して暗号文を作成して、受信者に送信する。解読鍵は、受信者に関連付けられた要素を含む公開識別子および秘密マスター鍵に基づいて計算される。受信者は、秘密解読鍵を取得し、それを使用して、秘密メッセージ鍵を計算して暗号文を解読し、メッセージを復元する。

(もっと読む)

ゲーミングシステム用のネットワークアーキテクチャの方法、そのゲームコンソール、そのシステム及び記録媒体

【課題】ローカルエリアネットワークを介して複数のゲームコンソール間のセキュア通信を可能にする。

【解決手段】システムアーキテクチャは3段階のセキュア通信プロトコルをサポートする。第1段階は、オーセンティックなゲームタイトルを実行するオーセンティックなゲームコンソールに固有の共有鍵を生成することに関係する。第2段階では、「クライアント」コンソール100−2〜1002−gが、ローカルエリアネットワークを介して要求を同報通信することにより、「ホスト」ゲームコンソール100−1によってホスティングされる既存のゲームセッションを発見することを試みる。第3段階では、クライアント100−2〜1002−gとホストコンソール100−1が、将来の通信を保護するため、1つまたは複数の秘密を導出するのに使用するデータを交換する鍵交換に関係する。

(もっと読む)

信号処理装置及び信号処理方法

【課題】伝送路上の暗号化された放送データに処理負荷に適応した復号化処理を施して記録制御する信号処理装置を提供する。

【解決手段】第1の暗号化処理で暗号化された第1の放送データを取得する取得手段と、前記第1の放送データにおける録画処理時の処理負荷を計測する計測手段と、前記処理負荷に基づいて前記取得手段で取得した前記第1の放送データの領域ごとに復号化処理で復号化するか否かを判断する判断手段と、前記第1の放送データの少なくとも一部の領域を前記復号化処理で復号化すると判断された場合、前記復号化処理で復号化された復号化領域を含む第2の放送データを生成する第1の復号化手段と、第2の暗号化処理で前記第1の放送データまたは前記第2の放送データを暗号化して記録データを生成する暗号化手段と、前記記録データ、前記復号化処理に関する情報、前記復号化領域と非復号化領域との区分け情報を記録する記憶手段とを有する。

(もっと読む)

秘密通信方法および装置

【課題】情報を送受信する二者間の一方がセキュリティの整っていないPCを用いる場合でも、第三者への情報漏洩を防止する秘密通信を実現する。

【解決手段】端末Iから端末Oに対して、端末Iから受け取った電子メールへの返信メールにその送信時刻を記載するタイムスタンプ機能を有するソフトウェアを送信する(S14)。端末Oにおいて受信したソフトウェアをインストールする(S16)。端末Iから端末Oに対して、両端末のユーザ同士しか知り得ない内容の質問文と、第1端末の公開鍵とを含む電子メールを送信する(S22)。端末Oから端末Iに対して、質問文に対する回答と暗号通信用の共通鍵とを含む電子メールを公開鍵を用いて暗号化した上で送信する(S26)。端末Iは、端末Oから受け取った電子メールを秘密鍵を用いて復号し(S28)、回答が正しいことを確認したとき(S32)、共通鍵を用いて端末Oとの間で暗号通信を行う(S34)。

(もっと読む)

メールサーバ、メール通信システム、及びメール送受信方法

【課題】送信者端末及び受信者端末において、特別な事前準備等を行うことなく、2拠点間でのメールの暗号化通信を実現する。

【解決手段】ユーザ端末からメールを受信し、当該メールを、受信側メールサーバに送信するメールサーバにおいて、ユーザ端末から受信した前記メールの宛先情報が、暗号化対象宛先情報格納手段に格納されているか否かを確認することにより、当該メールを暗号化するか否かを判定する手段と、前記メールの暗号化を行うと判定された場合に、前記宛先情報に対応する暗号鍵を暗号鍵格納手段から取得し、当該暗号鍵を用いて前記メールの本文を暗号化する手段と、前記メールのヘッダ部分に、復号化処理を行うメールサーバを示す復号化処理サーバ識別情報を含むセキュアメールヘッダを付加する手段とを備える。

(もっと読む)

通信装置及び方法、並びに通信システム

【課題】複数の通信経路を同時に用いて通信を行う場合にも、複数の通信経路の夫々において適切な暗号化処理を行う。

【解決手段】通信装置(100)は、夫々が、複数の接続先終端手段(111b−1、111b−2)のうちの対応する接続先終端手段との間に個別の通信経路(200a、200b)を形成する複数の接続元終端手段(111a−1、111a−2)と、複数の接続元終端手段の夫々と対応する接続先終端手段との間で行われる通信の暗号化処理に使用され且つ複数の通信経路に対して共通に用いられる単一の暗号化情報(122)を、接続先終端手段を備える接続先装置との間で確立する確立手段(101)とを備える。

(もっと読む)

放送型データストリーム保護システム、方法及びユーザ端末特定プログラム

【課題】放送されるデータストリームの配信先で、データストリームの一部が他の配信先のデータストリームと入れ替えられても、配信先を特定してデータストリームを保護できる放送型データストリーム保護システムを提供する。

【解決手段】データ分割手段81は、各データストリームごとに、データストリームそれ自体又はデータストリームを分割したデータをブロックデータと決定する。署名手段82は、ブロックデータごとの鍵情報を用いてメッセージ認証子を生成し、生成したメッセージ認証子を各ブロックデータに付与する。メッセージ認証子抽出手段93は、データストリームの再構築に用いられた各ブロックデータからメッセージ認証子を抽出する。結合メッセージ認証子生成手段94は、所定の変換規則に基づいてメッセージ認証子を変換した情報である結合メッセージ認証子を生成する。

(もっと読む)

情報処理装置、画像処理装置、ログインの認証方法、プログラム及び記録媒体

【課題】JAASのKerberos認証システムにおいて、クライアントの認証要求に認証サーバが応答する際のフェイルオーバ時間を短縮すること。

【解決手段】JAAS13が優先順位に従い認証要求をKDCに発行する際に、ユーザーによる初期設定を反映して作成されたKerberos構成ファイル15を基にKDCごとに認証要求を発行し、認証に成功したKDCを特定し、これを優先順位登録部6に登録し、Kerberos構成ファイル15を修正することで、次回に認証要求リトライ部4が認証要求の発行先として優先させる。認証要求の発行先とするKDCの優先順位を認証要求時のKDCの状況に応じて最適化し、認証要求を発行する処理を行うことによって、フェイルオーバ時間を短縮する。

(もっと読む)

コンテンツ送受信システムおよびコンテンツ送受信システムにおける認証方法

【課題】許可されていない相手の装置および人との間でのコンテンツの送受信を防止する。

【解決手段】コンテンツ送信装置1は、受信側能力通知要求をコンテンツ受信装置2に送信する(S1)。コンテンツ受信装置2は、受信側能力通知応答をコンテンツ送信装置1に送信する(S3)。受信側能力通知要求では、受信装置の能力の通知が必要であること、受信装置の認証が必要であること(受信装置認証要)、受信者の認証が必要であること(受信者認証要)が通知される。受信側能力通知応答では、受信装置の能力、送信装置の認証が必要であること(送信装置認証要)、送信者の認証が必要であること(送信者認証要)が通知される。コンテンツ送信装置1は、受信装置の能力が十分か否かを確認する。次に、送受信装置認証(S5)と送受信者認証(S7)が行われる。

(もっと読む)

セキュリティ方式切替システム、セキュリティ方式切替方法及びそのプログラム

【課題】何処の環境においても必要に応じてより強固なセキュリティ方式に切り替え、暗号化データ通信を行う。

【解決手段】端末が、前記サーバ装置に通信要求を行う。サーバ装置が、前記通信要求を受けた場合に、前記端末に現在どのようなセキュリティ方式に準拠して通信を行っているか問い合わせる。前記端末が、問い合わせに応じて、現在準拠して通信を行っているセキュリティ方式である第1のセキュリティ方式を前記サーバ装置に応答する。前記サーバ装置が、前記第1のセキュリティ方式よりも強固なセキュリティ方式である第2のセキュリティ方式に準拠して通信を行うべきと判断した場合に、当該第2のセキュリティ方式を用いて通信を行うために必要な情報を前記端末に送信する。前記端末が、前記情報を用いて、前記第2のセキュリティ方式に準拠して前記サーバ装置と通信を行う。

(もっと読む)

認証システム、認証装置、端末装置、認証方法、及びプログラム

【課題】ハッシュ値の衝突の回避の向上を図りつつ、ハッシュ値からの原像の取得の困難化を促進し得る、認証システム、認証装置、端末装置、認証方法、及びプログラムを提供する。

【解決手段】認証システム1は、認証装置10と、端末装置30とを備えている。認証装置10は、端末装置30からの認証要求を受信すると、予め設定された2以上の固定値を含むチャレンジコードを端末装置30に送信する。端末装置30は、認証装置10からチャレンジコードを受信すると、2以上の固定値それぞれ毎にハッシュ化を行ってハッシュ値を算出し、算出した各ハッシュ値を含むレスポンスを作成する。また、端末装置は、このようにして作成した各ハッシュ値を含むレスポンスを認証装置10に送信する。

(もっと読む)

コンテンツ送信装置、コンテンツ送信方法及びコンテンツ伝送システム

【課題】この発明は、受信側機器に対してコピー制限の必要なコンテンツとコピー制限の不要なコンテンツとを適応的に出力可能とし、ユーザにとっての利便性を高め実用に適するようにしたコンテンツ送信装置、コンテンツ送信方法及びコンテンツ伝送システムを提供することを目的としている。

【解決手段】送信側機器(11)に受信側機器(12)が電源投入状態であるか否かを検出させ、受信側機器(12)が電源投入状態であるとき、送信側機器(11)に受信側機器(12)との認証処理を行なわせ、認証が失敗したとき送信側機器(11)から受信側機器(12)にコピー制限の不要なコンテンツを暗号化せずに送信させる。

(もっと読む)

1 - 20 / 111

[ Back to top ]