Fターム[5J104EA16]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の配送・生成 (11,869) | 配送;共有すべき情報それ自身を伝送する (8,180)

Fターム[5J104EA16]の下位に属するFターム

機密保護用情報を暗号化して配送するもの (3,153)

専用媒体を利用するもの (760)

Fターム[5J104EA16]に分類される特許

1 - 20 / 4,267

認証装置、認証システム及び認証方法

非接触ICカードの端末装置、情報処理システム

認証システム、登録装置、認証装置、及び可搬媒体

暗号化装置、暗号化方法、暗号化プログラム、復号装置、復号方法、復号プログラム及び情報配信システム

被認証装置及びその認証方法

情報処理装置、情報処理方法、及びプログラム

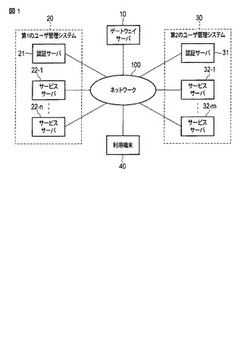

ネットワークシステム、ゲートウェイサーバ、ユーザ識別子連携方法及びユーザ識別子連携プログラム

【課題】方式の異なるユーザ管理システム間で同一の利用者を特定可能なネットワークシステムを提供する。

【解決手段】ネットワークシステムは、第1及び第2のユーザ管理システム20,30と、ゲートウェイサーバ10とを具備する。第1のユーザ管理システム20は、ID情報を第1のID連携情報テーブルで管理する。第2のユーザ管理システム30は、第1及び第2の仲介用ID情報を第2のID連携情報テーブルで管理する。ゲートウェイサーバ10は、ID情報と、第2の仲介用ID情報とを対応付けて第3のID連携情報テーブルで管理する。ゲートウェイサーバ10は、一方のユーザ管理システムを介して他方のユーザ管理システムにログイン要求がある場合、第3のID連携情報テーブルから、通知されたID情報又は第2の仲介用ID情報と対応する第2の仲介用ID情報又はID情報を検出し、前記検出した情報を他方のユーザ管理システムへ出力する。

(もっと読む)

情報処理装置、情報処理システム、およびプログラム

【課題】入退室管理システムといった大掛かりなものを必要としない、機器のセキュリティレベル設定を変更する情報処理装置を提供する。

【解決手段】情報処理装置は、利用者の認証情報を受信する認証情報受信手段と、認証情報受信手段により受信した認証情報を用いて、複数の認証方式における認証処理を実行する認証手段とを備える情報処理装置であって、利用者の利用履歴を保持する利用履歴保持手段と、利用者の利用履歴に基づいて実行する認証方式を判定するセキュリティレベル判定手段と、セキュリティレベル判定手段により判定された認証方式による認証処理を実行するように、認証手段が実行する認証方式を変更する認証方式変更手段とを備える。

(もっと読む)

リンク・アクセスの制御方法、プログラム及びシステム

【課題】文書に挿入されるリンクによる他文書へのアクセス制御を、各コンテンツのオーナーの間の通信なく達成できる方法を提供する。

【解決手段】リンクの始点であるユーザAと、リンクの終点であるユーザBと、ビューワのユーザCからなる。各ユーザは秘密鍵と公開鍵をもち、公開鍵はユーザ間で共有されている。ユーザBは、ビューワとなるユーザCを選ぶ。ユーザBは、ユーザCの公開鍵と自分の秘密鍵を基に生成したプロキシー型署名付き暗号の鍵をユーザAの公開鍵で暗号化してユーザAに配布する。ユーザAは秘密鍵で復号し、プロキシー型署名付き暗号に基づく関数が利用可能になる。ユーザAはこの関数を用いリンクの情報を変換し、秘密鍵で署名してユーザCに送る。ユーザCは、ユーザAの公開鍵とユーザBの公開鍵を用いて署名を認証し、ユーザAが生成したリンクの情報を取り出し、秘密鍵で復号することによりリンク情報を得る。

(もっと読む)

通信装置およびその制御方法

【課題】認証処理を簡素化し、設定入力の手間を削減する。

【解決手段】本発明の通信装置は、複数のネットワーク間の通信を制御する通信装置であって、前記通信装置が動作するための設定入力を行う複数の入力装置と通信可能な通信部と、前記複数の入力装置のうち、いずれかの入力装置の識別情報を記憶する記憶部と、前記入力装置の識別情報を含み、設定入力を行う旨を示す入力要求を前記通信部が前記入力装置から受信すると、前記入力装置の識別情報を取得して前記記憶部に記憶されている識別情報と比較し、前記比較の結果が一致を示すものでない場合には、所定の認証処理を行い、認証が完了すると、前記入力装置からの設定入力を受け付け、前記比較の結果が一致を示すものである場合には、前記所定の認証処理を行うことなく、前記入力装置からの設定入力を受け付ける制御部と、を有する。

(もっと読む)

認証プログラム,認証装置および認証方法

【課題】認証に用いる顔情報の追加登録を容易に行う技術を提供する。

【解決手段】認証部100において,認証情報記憶部170は,認証に用いる顔の情報が登録された認証情報を記憶する。認証制御部130において,取得部131は,画像を取得する。抽出部132は,取得した画像から顔を抽出する。照合部133は,画像から抽出した顔の情報と,認証情報に登録された顔の情報とを照合して,画像から抽出した顔が,認証情報に情報が登録された顔と同じ顔であるかを判断する。登録部134は,画像から,認証情報に情報が登録されたいずれかの顔と同じ顔と,認証情報に情報が登録されたいずれの顔とも異なる顔とが抽出された場合に,その認証情報に情報が登録されたいずれの顔とも異なる顔の情報を,認証情報に新規で追加登録する。

(もっと読む)

サーバ装置

【課題】所望のクラウドサービスに容易にログインできる画像形成装置、サーバ装置、及び情報処理装置を提供する。

【解決手段】画像形成装置176は、クラウドサーバ170と通信可能で、クラウドサーバ170から受信した印刷ジョブを印刷するための印刷エンジンと、携帯端末172との近接通信が可能なリーダ/ライタ174と、リーダ/ライタ174を介して携帯端末172からクラウドサーバ170へのログイン情報を受信し、当該ログイン情報を用いてクラウドサーバ170へのログイン処理を実行するためのログイン実行部とを含む。

(もっと読む)

パスワード認証システム及び方法、暗号化通信システム及び方法

【課題】高度なセキュリティを確保し、パスワードの使用回数の制限をなくし、被認証者側装置と認証者側装置の間の厳密な時刻管理を不要とするシステムと方法を提供する。

【解決手段】被認証者側装置100と認証者側装置300において、同一内容の幹データ111、311から同一の抽出方法で枝データ131、331を抽出し、枝データ131、331に基づいてパスワード141、341を作成して認証に用い、幹データ111、311に対しては、それぞれの装置において同一の所定の処理を行って次回の認証に必要な次回用の幹データ112、312を作成して、それで元の幹データ111、311を更新する。

(もっと読む)

鍵交換システム、鍵交換装置、鍵生成装置、鍵交換方法、鍵交換プログラム

【課題】ランダムオラクルを仮定しない安全な鍵交換技術を提供する。

【解決手段】本発明の鍵交換システムは、少なくとも鍵交換装置αと鍵交換装置βとを備え、セッション鍵を交換する。本発明の鍵交換システムでは、鍵交換を行うユーザは、本来認証に用いる自分の属性集合S以外に、ダミー属性集合Wを用意し、生成した使い捨て署名の検証鍵の値にWを割り当てる。この時、ユーザは相手が満たすことを希望するアクセス構造Aに加えて、特定の検証鍵に対応したダミー属性集合Wが満たすようなアクセス構造を認証条件として加えて、鍵交換を行う。また、最後のセッション鍵の導出の時に、ランダムオラクルではなく、強ランダム抽出器と擬似ランダム関数を用いる。

(もっと読む)

アクセスチケット発行システム及びアクセスチケット発行方法

【課題】新たな装置を別途設置することなく、所定の条件を満たさなければポータル装置に所定の情報を入手させないアクセスチケット発行システム及びアクセスチケット発行方法を提供する。

【解決手段】アクセスチケット発行装置30は、ポータル装置20からの要求に応じてアクセスチケットをポータル装置20に発行するとともに、利用条件を、アクセスチケットと対応付けてアクセスチケットDB304に記録し、ポータル装置20は、アクセスチケットを情報保有装置40に送信して、情報保有装置40が保有する所定の情報を要求し、情報保有装置40は、アクセスチケットをアクセスチケット発行装置30に送信してアクセスチケットに対応する利用条件を満たすか否かの検証を要求して検証結果を取得し、検証結果に応じて所定の情報をポータル装置20に送信することを特徴とする。

(もっと読む)

携帯端末認証システム、および携帯端末認証方法

【課題】携帯端末の利用者への利便性を損なうことなく、セキュリティリスクを回避することが可能な携帯端末認証システム、および携帯端末認証方法を提供する。

【解決手段】携帯端末からの要求に応じて利用者を認証する携帯端末認証システム1000であって、利用者が認証のために利用する被認証用携帯端末102と、認証者が利用者を認証するための認証用携帯端末102と、を備え、業務サーバ101は、被認証用携帯端末102から通信パケットを受信するパケット受信部と、認証用携帯端末102からアクセス要求を受信する要求受信部と、パケット受信部が受信した通信パケットに被認証用タグIDと認証用タグIDとが含まれている場合に、要求受信部が受信したアクセス要求を許可する利用者認証部と、を備える。

(もっと読む)

暗号処理システム、暗号処理方法、暗号処理プログラム及び鍵生成装置

【課題】公開パラメータやマスター秘密鍵のサイズを小さくするとともに、ユーザへ与える秘密鍵の生成の処理や暗号化の処理にかかる時間を短くすることを目的とする。

【解決手段】鍵生成装置100は、各行各列に少なくとも1つは0以外の値を有する疎行列を用いて、公開パラメータやマスター秘密鍵となる基底Bと基底B*とを生成する。暗号化装置200は、基底Bにおけるベクトルであって、所定の情報を埋め込んだベクトルを暗号ベクトルとして生成し、復号装置300は、基底B*における所定のベクトルを鍵ベクトルとして、暗号ベクトルと鍵ベクトルとについてペアリング演算を行い暗号ベクトルを復号する。

(もっと読む)

情報処理装置、情報記憶装置、情報処理システム、および情報処理方法、並びにプログラム

【課題】コンテンツの不正利用を効果的に防止する装置、方法を提供する。

【解決手段】暗号化コンテンツの復号処理に際して、メディアに記録された暗号化コンテンツの復号に適用する暗号鍵の変換データである変換暗号鍵を読み出し、変換暗号鍵に対する演算処理を実行して暗号鍵の取得処理を実行する。変換暗号鍵は、暗号鍵と、暗号化コンテンツに対応して設定された暗号化コンテンツ署名ファイルの構成データである電子署名との演算によって生成された変換暗号鍵であり、再生装置は、メディアに記録された暗号化コンテンツ署名ファイルの構成データである電子署名を取得し、取得した電子署名を適用した演算処理を実行して暗号鍵の取得処理を実行する。電子署名は、暗号化コンテンツの構成データおよび暗号鍵を含むデータに対する電子署名として設定される。

(もっと読む)

分散アクセス制御方法

【課題】複数の権限証明書の有効性を検証する際の通信コストを極力少なくすることができる分散アクセス制御方法を提供する。

【解決手段】分散アクセス制御機構10acにおける全てのノード1nacは、ルート証明書が無効化された場合、無効化されたルート証明書を登録する。ルート証明書を委譲元として発行された権限証明書以降のいずれかの権限証明書が無効化された場合、ルート証明書を委譲元として発行された権限証明書以降のいずれの権限証明書であっても、ルート証明書を委譲元として発行された権限証明書の特定情報に基づいて決定した特定のノード1nacに登録する。クライアント3a〜3cから操作要求に前記権限証明書を添えていずれかのノード1nacに送信する際に、特定のノードにアクセスさせる。

(もっと読む)

暗号通信装置および鍵交換の実行方法

【課題】ソフトウェア処理による鍵交換性能を向上させると共に、鍵交換処理の遂行が他の処理を阻害する事態を回避できる鍵交換の実行方法および暗号通信装置を提供する。

【解決手段】マルチタスクオペレーティングシステムの暗号通信装置10がアイドルタスク(105)において鍵交換プロトコルで用いる公開情報(DH生成情報)を生成し、公開情報を保持するDHバッファ(104)と、を有する。さらに装置制御タスク(103)が当該暗号通信装置の負荷状態に応じてDHバッファに保持される公開情報の数を変化させ鍵交換の実行を制限する。

(もっと読む)

1 - 20 / 4,267

[ Back to top ]