Fターム[5J104EA19]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の配送・生成 (11,869) | 配送;共有すべき情報それ自身を伝送する (8,180) | 機密保護用情報を暗号化して配送するもの (3,153) | 暗号化に非対称暗号系を用いるもの (642)

Fターム[5J104EA19]に分類される特許

201 - 220 / 642

プログラム、署名検証装置、署名情報生成装置及び署名検証システム

【課題】署名依頼者が指定した署名者が正しく署名を行ったか否かを、検証者が検証することができる。

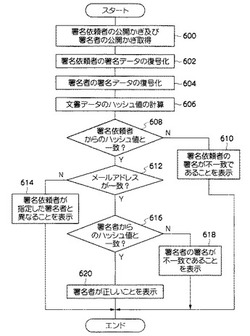

【解決手段】ステップ608では、復号化された署名依頼者からの文書データのハッシュ値とステップ606で計算されたハッシュ値とが一致しているか否か判断する。一致していると判断した場合、ステップ612へ移行する。ステップ612では、復号化した署名者の証明書情報に含まれている署名者のメールアドレスと復号化した署名依頼者の署名データD1に含まれる署名者のメールアドレスとが一致しているか否か判断する。一致していると判断した場合は、ステップ616へ移行する。ステップ616では、復号化した署名者からの文書データのハッシュ値とステップ606で計算したハッシュ値とが一致しているか否か判断する。一致していると判断した場合は、ステップ620で表示装置に署名者が正しいことを表示する。

(もっと読む)

交換部品内データ修復システム

【課題】画像形成装置の交換部品内の記憶媒体に記憶された固有情報が何らかの理由で読み出せなくなった場合でも、その固有情報に基づき暗号化されその記憶媒体内に記憶されたデータを復号できる可能性を高める。

【解決手段】生産・データ回収ツール300の予備鍵情報生成部302が、生産した交換部品のCRUM200内の固有情報(シリアルID202及び生産情報204)を、固有の鍵又はアルゴリズムを用いて暗号化し、暗号化結果の暗号化予備鍵情報208をCRUM200内に書き込む。不良と判定されたCRUM200を調査する場合、暗号鍵リカバリ部304が暗号化予備鍵情報208を読み出し、これを復号して鍵を生成し、復号部306がその鍵を用いて暗号化データ206aを復号する。復号結果に誤りがなければ、CRUM200の不良は固有情報の破壊等によるものと判断される。

(もっと読む)

決済処理セキュリティ情報配信方法、決済処理セキュリティ情報配信システム、そのセンタ装置、サーバ装置、決済端末、及びプログラム

【課題】電子マネー事業者が電子マネー決済処理の決済処理セキュリティ情報を決済端末のメーカに渡すことなく、決済端末を運用可能な状態にできるようにする。

【解決手段】電子マネー事業者のセンタ装置2と端末メーカのサーバ1との間で、予めネットワーク7を介して前準備処理を行うことで、センタ装置2側は“端末共有鍵A(Kct)で暗号化されたセンタ情報”35、サーバ1側は“センタ秘匿鍵D(Kcc)で暗号化された端末情報”25を取得して保持しておく。サーバ1側では決済端末10にこの暗号化された端末情報25等を格納して出荷する。この決済端末10は、出荷されて任意の店舗等に設置後、ネットワーク7を介してセンタ装置2と暗号化通信を行って、決済処理セキュリティ情報である中間コード31、セキュリティデータ32を取得して格納する。その際、決済端末10、センタ装置2は、それぞれ、上記情報35、25を用いて、通信相手が正当な相手であることを確認する。

(もっと読む)

身元認証及び共有鍵生成の方法

【課題】

本発明は身元認証と鍵共有方法に関する。本発明は現行技術による認証方法の低い安全性の問題に対して、身元認証と共有鍵生成の方法を公開した。

【解決手段】

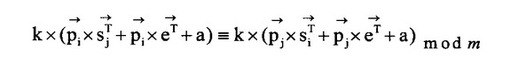

本発明の技術的方法中で、鍵発行機構は各デバイスにそれぞれ公開鍵

と私密鍵

を1つのペア発行、また相関係数

、オフセットベクトル

、回帰係数

、モジュラス

及び

、

、

を設定する。その他に、若しデバイスiとデバイスjが任意の2台デバイスであれば、その公開鍵と私密鍵ペアが次の条件を満たす:

、その中で、

が

の転置ベクトル、

が

の転置ベクトル、

が

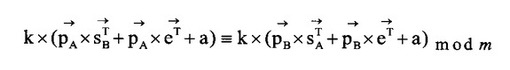

の転置ベクトルである。デバイスAが認証発行者、その公開鍵が

、私密鍵が

、デバイスBが認証参加者、その公開鍵が

、私密鍵が

であると仮定すると、デバイスAとデバイスB間認証成功の条件が

である。本発明は特にチップ開発に適用する。

(もっと読む)

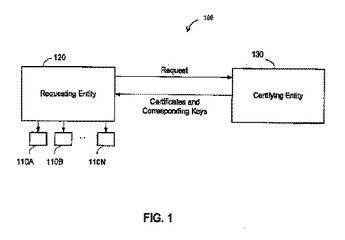

証明書および鍵を含む製品を製造する方法

本願に記載した実施形態は、証明書および鍵を有する製品を製造する方法を提供する。一実施形態では、要求側エンティティは、複数の証明書および対応する鍵に対する要求を、その証明書および対応する鍵を生成する証明側エンティティに送信する。その要求は、好ましくは、それぞれの製品の一意の製品識別子をベリファイする情報ではなくて要求側エンティティのアイデンティティをベリファイするために証明側エンティティにより使用される情報を含む。要求側エンティティは、証明側エンティティからその複数の証明書および対応する鍵を、好ましくは、証明書の単一の系列として受け取る代わりに複数の組織されたセットとして受け取る。要求側エンティティは、それらの証明書および対応する鍵をそれぞれの製品に格納する。各々の格納された証明書は、その後、それが格納されているそれぞれの製品の識別および認証の両方のために使用可能となる。  (もっと読む)

(もっと読む)

データ完全性を確認するための方法およびシステム

【課題】公開鍵暗号化方式において少なくとも2つの通信機器の間でのデータ完全性を確認する方法を提供すること。

【解決手段】公開鍵暗号方式において署名のために個人用機器の使用者に提示される、データの信頼された経路を確立する方法、およびデータの完全性を確認する方法である。この方法は、個人用機器の使用者およびそれに備わるセキュアモジュールとの間の信頼された経路を確立することを包含する。このセキュアモジュールは、使用者の秘密鍵を保持し、データメッセージについての情報を直接使用者に表示し、そして署名を生成するよう指示された場合のみ、署名を生成する。データメッセージを署名するか否かは、使用者によって決定される。

(もっと読む)

鍵管理機器及び鍵利用システム及び鍵運用システム及び鍵管理方法及び鍵管理プログラム

【課題】従来の分割鍵保有機器では、鍵利用システムを構成する鍵利用機器の機器数がK機未満のシステムに利用できない。

【解決手段】鍵管理機器10は、グループ秘密鍵32を機器公開鍵a〜nにより暗号化して、鍵利用機器a〜nに対応する暗号化グループ秘密鍵を生成する暗号化グループ秘密鍵生成部81と、各暗号化グループ秘密鍵を任意の割合pにより2分割して鍵利用機器a〜nに対応する暗号化グループ秘密鍵Aと暗号化グループ秘密鍵Bとを生成する鍵分割部82と、各暗号化グループ秘密鍵Bを順次入力して、入力した暗号化グループ秘密鍵Bを、暗号化グループ秘密鍵Bの暗号化に利用した機器公開鍵の鍵利用機器を除く他の鍵利用機器の機器公開鍵で暗号化して、鍵利用機器a〜nに対応する二重暗号化グループ秘密鍵Bを生成する二重暗号化グループ秘密鍵生成部83と、対応する鍵利用機器に二重暗号化グループ秘密鍵Bを送信する送信部84とを備えた。

(もっと読む)

条件付アクセスモジュールと、集積受信機およびデコーダの対動作を制御する方法および装置

【課題】送信機と、条件付アクセスモジュールに通信可能に接続された受信機とを含むシステムにおいて、受信機と条件付アクセスモジュールとのペアリングを強化する方法を提供する。

【解決手段】暗号化されたメディアプログラムと暗号化されたメディア暗号化キーとを条件付アクセスモジュールにおいて受信して暗号化されたメディア暗号化キーを解読し、ペアリングが強化されていない場合は解読されたメディア暗号化キーを再び暗号化することなく条件付アクセスモジュールから受信機に送信し、ペアリングが強化されている場合はメディア暗号化キーをペアリングキーにしたがって再び暗号化して受信機に送信し、再び暗号化されたメディア暗号化キーをペアリングキーにしたがって受信機において解読して、ペアリングが強化されていない場合はメディア暗号化キーを提供し、ペアリングが強化されている場合は変更されたメディア暗号化キーを提供する。

(もっと読む)

認証システムおよび認証方法

【課題】ユーザがサーバの所在を意識することなくサービスを利用できたり、サービス間の連携関係の変更が柔軟に行うことができたりといったネットワークサービスの利点を損なうことなく、これらのサービスを利用する際に要求端末の認証を行う。

【解決手段】要求端末が、サーバへのサービス要求内容を示す依頼文を生成し、IDベース暗号方式において自身を識別するIDに対応する秘密鍵により依頼文を暗号化した電子署名を生成し、依頼文と電子署名とが含まれるサービス要求をサーバに送信し、サーバが受信したサービス要求に含まれる電子署名を、IDベース暗号方式において要求端末を識別するIDを復号鍵とする復号化処理により検証し、電子署名がIDに対応する秘密鍵により暗号化されたものであると判定すると、要求端末を認証したことを示す認証情報を生成し、認証情報を生成した場合、要求端末にサービス要求に応じた処理結果を送信する。

(もっと読む)

メディア・オブジェクトを注文および送達するための方法およびそれに適した設備

【課題】ディジタル・メディア・オブジェクトを販売および使用するための方法、ならびにこれに適した移動通信端末を提供する。

【解決手段】メディア・オブジェクトがユーザの移動通信端末を用いてセンタに注文され、該メディア・オブジェクトが入手できるセンタが決めた時点に関する記載事項がセンタから該通信端末に送達され、該通信端末は記憶された時点に自動的にセンタと連絡を取り、センタから無線ネットワークを通じて該メディア・オブジェクトが移動通信端末に伝送される。該伝送されたメディア・オブジェクトはメディア再生モジュールを通じて適当なメディアによって再生される。メディア・オブジェクトのメディア・コンテンツは該通信端末への伝送の前に、暗号化されても良い。

(もっと読む)

受信装置、送信装置および認証方法

【課題】複数の機器が存在する場合でも、認証手順を増やすことなく、端末を特定して情報を伝送すること。

【解決手段】受信部201は、送信装置100を特定するユーザ情報を用いて生成された第1ハッシュ値を、送信装置100から受信し、ハッシュ値生成部204は、保持部202に登録されている複数の装置をそれぞれ特定するユーザ情報を用いて、複数の装置毎に第2ハッシュ値を生成し、比較部205は、第1ハッシュ値と、第2ハッシュ値とを比較し、表示部207は、比較部205による比較の結果に応じて、第1ハッシュ値と一致する第2ハッシュ値に対応する装置を特定するユーザ情報を表示する。

(もっと読む)

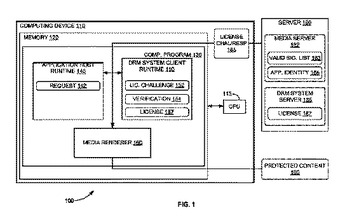

ソフトウェアアプリケーションの検証

ソフトウェアアプリケーションの検証のための種々の実施形態が開示される。ソフトウェアアプリケーションの検証は、保護されたコンテンツを再生装置上で再生させるアプリケーションにデジタル著作権管理を適用する。このようにして、保護されたコンテンツは、認可されたアプリケーションに提供され、および、保護されたコンテンツの再生を認可されていないアプリケーションには与えられないようにすることができる。  (もっと読む)

(もっと読む)

データ処理システム内で暗号クレデンシャルの動的集合を管理するための方法、装置、コンピュータ・プログラム、およびデータ処理システム(データ処理システム内の暗号クレデンシャルの管理)

【課題】 データ処理システム(1)内で暗号クレデンシャルの動的集合を管理するための方法および装置を提供する。

【解決手段】 前記集合内の暗号クレデンシャルと、定義済みの複数の群要素のうちのそれぞれの群要素とのマッピングが定義される。クレデンシャルの集合を示す暗号アキュムレータが定期的に生成される。暗号アキュムレータは集合内のクレデンシャルにマッピングされた群要素に関するそれぞれの群要素の積を含む。集合内の各クレデンシャルに関する証人が定期的に生成される。各証人は群要素のそれぞれの異なる部分集合の積を含み、各証人に関する部分集合は前記集合内のクレデンシャルとその証人が生成されたクレデンシャルに依存する。暗号アキュムレータは、データ処理システム(1)で使用中の暗号クレデンシャルがアキュムレータによって示された動的集合のメンバであるかどうかを検証する際に関係するシステム・コンポーネント(6、7)による使用のために使用可能になるように、データ処理システム(1)内で定期的に公表される。

(もっと読む)

多層無線ホームメッシュネットワークの認証

多層無線ホームメッシュネットワークのための装置及び方法について説明する。この方法は、無線ホームメッシュネットワークを発見した後に、無線ホームネットワーク環境内のノードの認証を含むことができる。この認証は、(1)(i)無線ホームメッシュネットワークのノードの公開鍵で暗号化したパスフレーズである暗号化パスフレーズと、(ii)この暗号化パスフレーズのチェックサムと、(iii)無線ノードの公開鍵と、(iv)この無線ノードの公開鍵のチェックサムとを含む第1のメッセージを送信することと、(2)メッセージが別のノードによって改ざん又は送信されていないことを保証するために、無線ノードが正常に認証されたかどうかを示すためのコードと、チャレンジテキスト検証処理とを含む第2のメッセージを受信することとを含む。他の実施形態についても説明し、特許請求する。 (もっと読む)

データ処理システム内でデータ項目の集合を示す暗号アキュムレータを提供するための方法、装置、コンピュータ・プログラム、およびデータ処理システム(データ処理システム内のデータ項目の検証)

【課題】 データ処理システム(1)内で暗号クレデンシャルなどのデータ項目の集合を示す暗号アキュムレータを提供するための方法および装置を提供する。

【解決手段】 複数の群要素が生成され、前記集合内のデータ項目とそれぞれの群要素とのマッピングが定義される。暗号アキュムレータが生成され、暗号アキュムレータは集合内のデータ項目にマッピングされた群要素に関するそれぞれの群要素の積を含む。その後、暗号アキュムレータは、データ処理システム(1)で使用中のデータ項目がアキュムレータによって示された集合のメンバであるかどうかを検証する際に関係するシステム・コンポーネント(6、7)による使用のために使用可能になるように、データ処理システム(1)内で公表される。

(もっと読む)

事前の情報共有なしに安全な通信を確立する方法

2つのデバイスのうちの1つに事前に記録された情報を必要とすることなしに、2つの通信電子デバイスの間のセッション鍵を生成し、デバイスのうちの1つの認証を可能にするための方法である。この方法は、対称アルゴリズムと非対称アルゴリズムの緊密な連携を利用する。 (もっと読む)

情報処理装置、情報処理方法および情報処理システム

【課題】安全に秘密鍵を保護するとともに暗号化された情報を復号できる。

【解決手段】鍵情報変換装置500は、変換用公開鍵証明書と、変換用公開鍵証明書に対応する秘密鍵と、を対応付けて記憶する鍵記憶部520と、ネットワークを介して接続されたメッセージ復号化装置400から、変換用公開鍵証明書で暗号化された共通鍵を含む変換用鍵情報と、メッセージ復号化装置400の公開鍵として、有効期限内の新公開鍵証明書と、を取得する取得部510と、取得した変換用鍵情報に含まれる共通鍵情報を、変換用公開鍵証明書に対応する秘密鍵で復号する復号部530と、復号された共通鍵情報を新公開鍵証明書で暗号化し、有効期限内の新公開鍵証明書による、新鍵情報を生成する暗号化部540と、新鍵情報を、メッセージ復号化装置400に出力する出力部570と、を備える。

(もっと読む)

情報機器及び位置・時刻情報送信方法

【課題】位置・時刻の情報が、本当に、使用者が使用するGPS受信機能付きの携帯機器で測定が行なわれた正当な情報であることを確認あるいは証明することができる。

【解決手段】機器ごとに異なる秘密鍵を保持する秘密鍵保持部122と、機器の識別情報あるいは機器の使用者の識別情報を保持する識別情報保持部115とを備える。測位用衛星から受信した電波に基づき測定された、電波の受信位置および時刻を示す位置・時刻情報を、秘密鍵保持部122に保持された秘密鍵を用いてデジタル署名手段121においてデジタル署名する。識別情報保持部115に保持された識別情報と、デジタル署名が付加された位置・時刻情報とを、通信相手先に送信する。

(もっと読む)

認証システム

【課題】認証の模倣を防止することができる認証システムを提供する。

【解決手段】PC101のCPU102は、予め規定したコマンド又はデータを暗号化すし、暗号化したコマンド又はデータを復号化する。また、暗号化したコマンド又はデータと、復号化したコマンド又はデータを、USBコネクタ107、118を通じて通信プロトコルに準拠した通信方式で送受信する。また、送信済みの暗号化したコマンド又はデータの全て又は一部分が、受信済みの復号化したコマンド又はデータと合致した場合にPC101とビデオカメラ111の認証を成立させる。

(もっと読む)

証明書に基づく暗号化および公開鍵構造基盤

【課題】本発明は、認証者を含む公開鍵に基づく暗号化システムにおいて、送信者から受信者に対してデジタルメッセージを送信する方法を提供する。

【解決手段】認証者は、1つのエンティティであっても良く、あるいは、階層型あるいは分散型のエンティティを構成しても良い。本発明は、受信者が認証者から最新の権限を有している場合にのみメッセージ受信者がメッセージ送信者からのメッセージを復号することができる、鍵状態の問い合わせ又はキーエスクローを伴わない、効率的なプロトコルによるメッセージの通信を可能にする。本発明は、多数(例えば数百万)のユーザを含むシステムでそのような通信を可能にする。

(もっと読む)

201 - 220 / 642

[ Back to top ]