Fターム[5J104EA23]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の配送・生成 (11,869) | 生成;共有すべき情報それ自身は伝送しない (521)

Fターム[5J104EA23]の下位に属するFターム

予備通信を必要とするもの (22)

予備通信を必要としないもの (5)

ID情報を利用するもの (215)

Fターム[5J104EA23]に分類される特許

201 - 220 / 279

データ管理装置およびそのプログラム

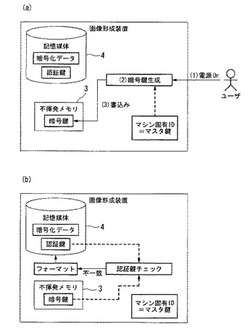

【課題】 暗号化の鍵が破損した場合において電源の再投入によって即座に再生することができるデータ管理装置およびそのプログラムを提供する。

【解決手段】電源投入時において、予め設定されたマスタ鍵に基づいて暗号鍵を生成し不揮発性メモリ3に書き込む。次に、記憶媒体4に記憶されている認証鍵と暗号鍵とを照合する。そして、照合結果が良であった場合は記憶媒体の書き込み/読み出し処理を実行し、照合結果が不良であった場合は記憶媒体のフォーマットを行い、次いでマスタ鍵に基づいて認証鍵を生成して記憶媒体4に書き込む。

(もっと読む)

復号化バックアップ方法、復号化リストア方法、認証デバイス、個別鍵設定機、利用者端末、バックアップ装置、暗号化バックアッププログラム、復号化リストアプログラム

【課題】バックアップやリストアに用いていた鍵データの紛失等に際しても、クライアントデータの簡便確実なリストアを可能とする。

【解決手段】デバイスIDとグローバル鍵とからデバイス個別鍵を生成し、認証デバイスに設定する。利用者のデータを暗号化するための暗復号用鍵を、認証デバイス内で生成する(S202)。パスワードとデバイス個別鍵とから再発行用データ処理鍵を生成し(S203)、生成した鍵で暗復号用鍵を暗号化して再発行用データを生成する(S204)。サーバ装置に暗号化した利用者のデータ、再発行用データ、デバイスIDをバックアップする。

(もっと読む)

ファイル転送方法

【課題】 配信されたファイルは配信先端末機でのみ利用可能で、他の端末で読出禁止とするファイル転送方法の提供。

【解決手段】 クライアント端末機30にダウンロード手段30aと、読出・表示手段30bを備え、配信専用サーバ10からのダウンロードの際に端末機自身のマシン識別キーとファイルに登録されたファイルの個別識別キー(日付・時間)とを合成した暗号キーを生成して、その暗号キーをファイルに付加して受信専用ファイルに登録し、読出・表示手段30bは、受信専用ファイル31からファイルを読込み、端末機自身のマシン識別キーと、ファイルに登録されているファイル個別識別キーを合成して暗号キーを生成し、ファイルに登録された暗号キーと照合して、照合結果が合致した場合のみ、そのファイル内容を読出し、解読して表示、或は印刷出力する。

(もっと読む)

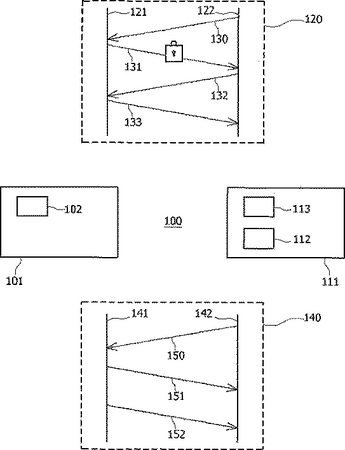

セキュリティ管理装置

【課題】 認証を用いるセキュリティ管理をより安全にする。

【解決手段】 セキュリティ管理装置において、現在時刻データを出力する時刻特定手段120と、位置データを出力する位置特定手段130と、使用者の生体情報が予め登録された登録使用者のものであるかどうかを判定し、使用者の生体情報が登録使用者のものである場合に、使用者を特定する登録使用者IDデータを生成する使用者認証手段140と、現在時刻データおよび/または位置データと登録使用者IDデータとを受信してそれらに基づく認証情報データを生成する認証情報データ生成手段150と、データの暗号化または暗号化データの復号化の少なくともいずれかを実行できる暗号処理手段160とを設ける。

(もっと読む)

アクセス権制御方法

【課題】 電子機器あるいは電子機器が内蔵する情報(ファイル)に対する不正なアクセスの防止を可能にするアクセス権制御方法を提供する。

【解決手段】 セキュリティ対象となる電子機器内に、鍵となる電子機器の固有IDとアクセス制御フラグからアクセス権情報を生成・記憶しておき、周囲の電子機器に対して無線接続を要求し、無線接続が完了したら鍵が存在するとして、前記アクセス権フラグに基づいてセキュリティ対象の電子機器あるいは電子機器内の情報の使用を可能にする。

(もっと読む)

記憶アクセス制御の自動管理

【課題】データセキュリティを改善し、詐欺を回避し、また会社の生産性を向上させるために、ユーザファイルの許可を自動的に制御すること。

【解決手段】自動ファイルセキュリティポリシを定義し創生する方法及びシステム、多重多様アクセス制御モデル及び多重多様ファイルサーバプロトコルを有する組織のファイルアクセス制御を管理する半自動方法が提供される。システム10はネットワーク内の記憶要素を監視する。記録されたデータトラフィックを解析して実際の組織構造を反映するデータアクセスグルーピング及びユーザグルーピングを同時に評価する。次に、学習された構造は常に時間的に変化する組織に適合するダイナミックファイルセキュリティポリシに変換される。システム10はファイルアクセス制御の対話型管理及び異常なユーザ行動の追跡のために決定支援インターフェイスを提供する。

(もっと読む)

通信システム、情報端末、制御装置、情報処理方法、並びにプログラムおよび記録媒体

【課題】容易に、安全性を確保する。

【解決手段】 情報端末11では、その情報端末11に固有の固有情報が、制御装置12に送信され、制御装置12においてその固有情報を用いた変換が行われることによって得られる変換情報が受信される。さらに、情報端末11では、変換情報が特定の条件を満足するか否かが判定され、変換情報が特定の条件を満足する場合には、被制御部24の機能が有効にされる。一方、制御装置12では、固有情報が受信され、固有情報を用いた変換が行われる。さらに、制御装置12では、その変換によって得られる変換情報が送信される。本発明は、例えば、ICカードとR/Wからなる非接触カードシステムに適用できる。

(もっと読む)

通信端末

【課題】 無線アドホックネットワークに好適な情報の秘匿化の手法を提供する。

【解決手段】 暗号/復号処理部15は、無線通信ネットワークを構成する通信端末のうちのひとつである宛先通信端末への送付に要するデータの鮮度数を当該宛先通信端末毎に表している情報である制御情報に対し、当該ネットワークを構成する通信端末の全てで共通の共通暗号キー22−1を用いて暗号化若しくは復号化を施す。制御情報送受信部13は、暗号化が施された制御情報の送信と、他から送られてきた制御情報の受信とを無線送受信処理部11に行わせる。受信した制御情報について、共通暗号キー22−1を用いての復号化ができたときには、ルーティングテーブル作成/更新処理部14は、宛先通信端末へデータを送付するときにおける当該データの中継のための最初の転送先とする通信端末を示すルーティングテーブル21を、当該制御情報に基づいて作成する。

(もっと読む)

コンテンツ送信装置、コンテンツ受信装置、コンテンツ送信方法及びコンテンツ受信方法

【課題】

有線または無線LANを用いてコンテンツの伝送を行う際に不正なコピーの作成を抑止して著作権の保護を図ると共に、コンテンツ伝送を個人の使用範囲を逸脱しないようにする。

【解決手段】

コンテンツ送信装置とコンテンツ受信装置は、コンテンツの伝送前に互いに認証を行う。この認証の際に、認証要求もしくは認証応答の送信に対する受信確認の到達までの時間を計測し、この値が一定の上限値を超えない場合に限り、暗号化したコンテンツ伝送を行うと共に、アドレス情報や装置固有の機器情報を登録し、再度コンテンツ伝送時には上記時間計測を行わないで暗号化したコンテンツ伝送を行う。また、システムに適したタイミングで

上記時間計測を行い、上記登録情報を現状のネットワーク構成に適した内容になるように動的に管理する。

(もっと読む)

属性情報交換システム、属性情報交換方法および通信端末

【課題】 携帯電話端末等の通信端末間で属性情報を交換する際に、属性情報の正当性を第3者の機関を用いず容易に検証することが可能な属性情報交換システムを提供する。

【解決手段】 本発明における属性情報交換システムは、発行センタ1と、サービスプロバイダ2と、携帯電話端末3a,3bとから構成される。暗号化の方式はID型暗号方式を用い、ID情報(属性情報)から公開鍵を生成する。携帯電話端末3a(3b)は、予め属性情報を発行センタ1へ送信する。発行センタ1は受信した属性情報から同属性情報の秘密鍵を生成し、携帯電話端末3a(3b)へ送信する。携帯電話端末3a(3b)は属性情報および対応する公開鍵、取得した秘密鍵を保存する。携帯電話端末3a、3b間で属性情報の交換を行う際は、相手から受信した属性情報から公開鍵を生成し検証を行う。

(もっと読む)

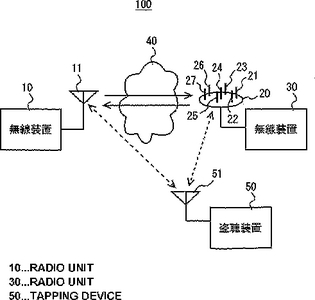

無線通信システム

無線通信システム(100)は、無線装置(10,30)と、アンテナ(11)と、アレーアンテナ(20)とを備える。無線装置(10及び30)は、アレーアンテナ(20)の指向性を複数個に変えながら時分割復信(TDD)等の同一周波数にて総受信する方式により所定の信号をアンテナ(11)及びアレーアンテナ(20)を介して相互に送受信する。そして、無線装置(10及び30)は、受信した複数の電波の強度を検出して複数の強度のプロファイルを示す受信信号プロファイル(RSSI1,RSSI2)をそれぞれ作成する。無線装置(10及び30)は、それぞれ、受信信号プロファイル(RSSI1,RSSI2)の複数の強度を多値化し、その多値化した複数の値をビットパターンとする秘密鍵(Ks1,Ks2)を作成する。  (もっと読む)

(もっと読む)

端末、及び、この端末に適用されるプログラム

【課題】 サーバの処理負荷の軽減を図るとともに、サーバが暗号化したデータをサーバに接続されていない状態で復号することが可能な端末、及び、この端末に適用されるプログラムを提供する。

【解決手段】 サーバ200に格納されたデータをサーバ200から取得する端末100が、データを暗号化する暗号鍵の生成に用いられる鍵生成情報をサーバ200に送信し、鍵生成情報に基づいて生成される暗号鍵によってサーバ200が暗号化したデータをサーバ200から取得する通信部101と、サーバ200に接続されていない状態で、鍵生成情報に基づいて生成される復号鍵によってサーバ200が暗号化したデータを復号する復号処理部109とを備え、鍵生成情報は、サーバ200に再接続された際に更新される状態IDを少なくとも含む。

(もっと読む)

画像処理装置およびその制御方法およびプログラム

【課題】画像処理装置に接続される着脱可能な記憶媒体のフォーマット処理をユーザからの指示無しに、未設定の記憶媒体が画像処理装置に接続されたといった最適なタイミングで行うことと、画像処理装置から取り外された記憶媒体の機密性を十分に確保することができる。

【解決手段】リムーバブルハードディスク制御部212が、リムーバブルHDD1301の接続を検出すると、リムーバブルHDDにユーザIDが設定されているか否かを判定し、ユーザIDが設定されていないと判定した場合には、リムーバブルHDDに対するフォーマット処理を実行し、該フォーマット処理されたリムーバブルHDDに対してユーザIDとパスワードを設定し、該設定されたユーザIDとパスワードを用いて該ユーザID毎の暗号鍵を生成し、そして、リムーバブルHDDにデータを書き込む際に、前記生成された暗号鍵を用いて暗号化する。

(もっと読む)

キー生成方法およびキー生成装置

【課題】キー利用の結果として、意外性や驚きが得られ、エンターテインメント性に富む結果が得られるキー情報(鍵)を生成できるようにする。

【解決手段】生体情報データと環境情報データの、桁(ビット)ごとのEOR(排他的論理和)を演算して、ユーザAのキー情報を生成する。さらに、このユーザAのキー情報と、同様に生成したユーザBのキー情報を、同様にEOR演算して、新たなキー情報を生成する。生体情報または環境情報の代わりに、日時を示す情報や、ペットやロボットの動きを示す情報などを用いることもできる。

(もっと読む)

グループキー発生方法及び装置

【課題】特権グループの入力に基づいて特権グループキーを発生するキー発生システムを提供する。

【解決手段】キーを発生するこのシステムは、統一されたセットの全ての可能なサブセットXに対応するコンポーネントキーを記憶する。このサブセットXは、k個若しくはそれより少ないメンバーを有する。特権セットのメンバーを含まないサブセットXの順序付けされたコンポーネントキーを擬似ランダム関数へ送ることによって、特権セットのために特権グループキーが発生される。

(もっと読む)

プログラマブルロジックデバイス

【課題】プログラマブルロジックデバイスのコンフィグレーションプログラムのセキュリティを高める。

【解決手段】プログラマブルロジックデバイス100は、第1の秘密鍵を保存するレジスタ110を有するハードウェア復号プロセッサ104を備える。不揮発性メモリ102は、第1の秘密鍵により暗号化されたコンフィグレーションプログラムを保存する。ハードウェア復号プロセッサ104は、電力が投入されると、暗号化されたコンフィグレーションプログラムを復号し、論理素子のプログラマブルアレイ108を構成する。プログラマブルアレイ108は、第1の秘密鍵を用いてコンフィグレーションプログラムを復号し、第2の秘密鍵を生成し、コンフィグレーションプログラムを適応化する。構成されたプログラマブルアレイ108は、第1の秘密鍵を用いて、適応化されたコンフィグレーションプログラムを再暗号化し、元のプログラムを置換する。

(もっと読む)

コンテンツの販売・提供方法およびコンテンツ代金の支払方法

【課題】 コンテンツ配信局が負荷をかけずにコンテンツの販売・提供が可能であり、視聴者が個人情報を使用せずにコンテンツの取得や代金支払いが可能な方法を提供する。

【解決手段】 配信局装置5はコンテンツ13を暗号化したものと価値情報と識別情報を含むコンテンツ情報14を配信し、受信装置1で受信する。受信装置1は、情報記憶媒体2に保持させた電子バリュー情報16から価値情報を減算してコンテンツ13を取得し、取得情報15を情報記憶媒体2に書込み、配信局装置5と同鍵でコンテンツ13を復号化して取得する。鍵は、所定期間毎に変更される鍵情報12とコンテンツ13の識別情報と配信日時情報とから生成する。鍵情報12は、店舗等にある装置で情報記憶媒体2に電子バリュー情報16を保持させる際に他の装置から取得され、それと同時に取得情報15が決済センター装置4へ送出される。

(もっと読む)

加入更新のための秘密識別子

本発明は現実的な低コスト環境における暗号同一性確認に関する。認証機関(CA)による同一性確認とそれに続く加入するために、公開アイデンティティと合わせて使用できる秘密の数(隠されたアイデンティティの一種)がデバイスに格納される。更新加入を効率化するため、認証機関にはその隠されたアイデンティティのマッピングが格納される。  (もっと読む)

(もっと読む)

電子投票システム及び電子投票方法

【課題】投票者自身が行っている票の正当性証明の作成をセンタ側に委譲してセンタ側で行うようにした電子投票システムの提供。

【解決手段】ディフィー・ヘルマン鍵交換のテクニックを用いて,票の正当性証明の作成を投票者からセンタ側に委譲する。また,センタ側で作成した票の正当性証明が正当に作成されたものであるかどうかを検証する。

(もっと読む)

文書処理装置及び方法

【課題】機密情報の漏洩を防止しつつ、機密情報を含む文書の利便性を向上させる。

【解決手段】機密部分抽出部210は、文書閲覧用端末装置から送られてくる機密文書データから、機密部分を抽出する。暗号化処理部220は、鍵生成部221によって生成される暗号化鍵を使って、抽出された機密部分データの暗号化を行う。識別情報生成部230は、暗号化された機密部分データを識別するための識別情報を生成する。格納処理部240は、暗号化された機密部分データと当該データの識別情報とを関連付けて、記憶装置(例えば、ハードディスク装置)に格納する。二次元コード生成部250は、識別情報と、鍵生成部221によって生成された復号鍵を、QRコード等の二次元コードデータに変換する。秘匿化処理部260は、機密文書データの機密部分データを所定の代用データで置き換える。文書合成部270は、秘匿化処理が行われた機密文書データと、二次元コードデータとを合成する。

(もっと読む)

201 - 220 / 279

[ Back to top ]