Fターム[5J104EA23]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の配送・生成 (11,869) | 生成;共有すべき情報それ自身は伝送しない (521)

Fターム[5J104EA23]の下位に属するFターム

予備通信を必要とするもの (22)

予備通信を必要としないもの (5)

ID情報を利用するもの (215)

Fターム[5J104EA23]に分類される特許

101 - 120 / 279

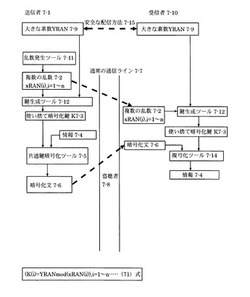

暗号鍵の生成システム、暗号鍵の生成方法、暗号化認証システム及び暗号化通信システム

【課題】使い捨て鍵利用で安全性が高く高速通信が可能な暗号方式を提供する。

【解決手段】送信者7-1 と受信者7-10は予め安全な配信方法7-15で大きな素数YRAN7-9 を交換・保持する。送信者7-1 は乱数発生ツール7-11で発生した複数の乱数7-2 と大きな素数YRAN7-9 から鍵生成ツール7-12で(71)式により鍵の構成要素K(i)を生成し、合成して鍵K7-3を得る。鍵を用いて共通鍵暗号化ツール7-5 で情報7-4 を暗号文7-6 とし、暗号文と乱数7-2 を受信者に通常の通信ラインで送る。受信者は乱数7-2 と大きな素数を用いて鍵生成ツールで暗号鍵を生成し、暗号文を鍵の下で復号化ツール7-14により情報7-4 に復号する。盗聴者には大きな素数が不明で毎回乱数が変わり鍵が変更になるため解読は困難である。

(もっと読む)

コンテンツ管理システム、コンテンツ管理方法およびプログラム

【課題】位置情報により、コピーしたコンテンツを指定された場所以外では使用することができないようにする。

【解決手段】ライセンス管理サーバがコンテンツのコピーデータに関して、予め登録された位置情報に基づいてコンテンツのコピーデータを暗号化する暗号化鍵を生成し、生成した暗号化鍵により、ホームサーバがコンテンツのコピーデータを暗号化して、ユーザ端末に送信するとともに、ユーザ端末がコンテンツのコピーデータの使用時に、位置情報検出装置から現在の位置情報を入手し、位置情報から動的に前記コンテンツのコピーデータを復号する復号鍵を生成して、コンテンツのコピーデータを復号する

(もっと読む)

鍵共有方法、第1装置、第2装置、及び、それらのプログラム

【課題】効率が良く、標準モデルで安全性が保証される鍵共有技術を提供する。

【解決手段】第1装置がx={ F1(rx)(a1, a2, a3, a4)+F2(a1, a2, a3, a4)(rx) } mod pを用い、X1=g1x及びX2=g2xを求めて第2装置に送信する。第2装置はy={ F1(ry)(b1, b2, b3, b4)+F2(b1, b2, b3, b4)(ry) } mod pを用い、Y1=g1y及びY2=g2yを求めて第1装置に送信する。第2装置はc=H1(A, Y1, Y2),d=H2(B, X1, X2)、σ=X1(b1+d・b3+y)・X2(b2+d・b4+y)・A1y・A2c・yを求め、鍵K=Fσ(A, B, X1, X2, Y1, Y2)を算出する。第1装置は、c=H1(A, Y1, Y2),d=H2(B, X1, X2)、σ=Y1(a1+c・a3+x)・Y2(a2+c・a4+x)・B1x・B2d・xを求め、鍵K=Fσ(A, B, X1, X2, Y1, Y2)を算出する。

(もっと読む)

アプリケーション処理装置及びアプリケーション処理方法並びにそのプログラム、組み込み機器

【課題】複数のアプリケーションプログラムを記憶するICカードにおいて、ユーザの手間と、そのICカードを用いた際の一連処理が終了するまでの時間の短縮を行うことのできるアプリケーション処理装置を提供する。

【解決手段】起動指示を受けたアプリケーションプログラムの利用時に必要な認証のセキュリティレベルよりも、レベルの高い、またはそのレベル以上の、セキュリティレベルの認証が他のアプリケーションプログラムの利用時に既に行われていると判定した場合には、新たに起動指示を受けたアプリケーションプログラムの利用時における認証処理を中止する。

(もっと読む)

ICカード・ネットワークシステム、その情報配信装置、情報端末装置、プログラム

【課題】情報配信装置からの秘密情報漏洩問題を解決する。

【解決手段】各情報端末装置10は従来より耐タンパ機能を備えている。情報配信装置20は、情報管理サーバ1から新たな秘密情報Snを取得すると、これを特定の情報端末装置10へ転送する。特定の情報端末装置10は、この秘密情報Snを、生成した暗号鍵Ksを生成して、これにより暗号化秘密情報Ks(Sn)を生成し、これを情報配信装置20へ返信して記憶させる。情報配信装置20は、任意の情報端末装置10からの要求がある毎に、暗号化秘密情報Ks(Sn)を配信する。各情報端末装置10は、上記暗号鍵Ksを生成可能となっており、暗号鍵Ksを用いて暗号化秘密情報Ks(Sn)を復号化することで秘密情報Snを得る。

(もっと読む)

記憶装置、暗号化データ処理方法

【課題】更新前の暗号鍵によって暗号化されたデータが更新後の暗号鍵によって復号化され出力されることを防ぐ記憶装置、暗号化データ処理方法を提供する。

【解決手段】データを記憶媒体に保存する記憶装置であって、更新された暗号鍵と暗号鍵の識別情報を設定する暗号鍵更新部と、暗号化データに暗号鍵更新部により設定された識別情報を付加して記憶媒体に保存する保存部と、暗号化データと暗号化データに付加された識別情報を読み取る読み取り部と、読み取り部により読み取られた暗号化データに付加されて保存された識別情報と暗号鍵更新部により設定された識別情報とが一致するかどうかを判断する判断部と判断部において、暗号化部により暗号化データに付加された識別情報と暗号鍵更新部により設定された識別情報とが一致する場合、暗号鍵更新部により設定された暗号鍵に基づいて暗号化データを復号化し、復号化されたデータを出力する復号化部を備えた。

(もっと読む)

鍵生成装置、端末装置、ストレージサーバおよびコンピュータプログラム

【課題】グループメンバの所有する端末装置が悪意の第三者に使用され、当該端末装置が保有している鍵が漏洩したとしても、他のグループメンバが暗号化した共有データを第三者によって復号化される可能性を軽減することを可能とする。

【解決手段】認証局3は、公開鍵と秘密鍵を生成する。また、認証局3は、第1の分散鍵と第2の分散鍵とからなる1組の分散鍵から秘密鍵を生成することが可能な分散鍵の組を生成する方法である秘密分散法を用いて、秘密鍵を生成することが可能な第1の分散鍵と第2の分散鍵との組をN組生成する。また、認証局3は、生成したN組の分散鍵の組に含まれるN個の第1の分散鍵をN台のグループメンバ端末(1−1〜1−N)に1個ずつ配布し、N台のグループメンバ端末(1−1〜1−N)それぞれに公開鍵を配布し、N組の分散鍵の組に含まれるN個の第2の分散鍵をストレージサーバ2に配布する。

(もっと読む)

暗号化メッセージ送受信方法、送信者装置、受信者装置、暗号化メッセージ送受信システム及びプログラム

【課題】受信者の事前設定が必要なく、且つ送受信者間の継続するメッセージについて鍵サーバによる暗号文の復号ができないようにする。

【解決手段】送信者装置1は、受信者の識別子と送信者の秘密鍵から一時的な共有鍵を計算し、これを用いて送信メッセージを暗号化し、送信者の公開鍵と共に受信者装置2に送信する。鍵サーバ3が受信者装置2の認証に成功した場合、受信者の固有鍵が受信者装置2に送信され、受信者装置2が受信者の固有鍵と送信者の公開鍵とから一時的な共有鍵を計算し、メッセージを復号する。受信者装置2は、送信者の公開鍵と受信者の秘密鍵とから共有秘密鍵を計算し、受信者の公開鍵を送信者装置1に送信する。送信者装置1は、受信者の公開鍵と送信者の秘密鍵とから同一の共有秘密鍵を計算する。送信者装置1と受信者装置2とは継続して送受信するメッセージを、共有秘密鍵を用いて暗号化及び復号する。

(もっと読む)

暗号モジュール選定装置およびプログラム

【課題】状況に応じた最適な暗号または暗号モジュールの選定を専門的な知識なしでも、行うことができる暗号選定装置を提供することにある。

【解決手段】複数の暗号のなかからいずれかを選定する暗号選定装置であって、暗号モジュールの識別情報と当該暗号モジュールにその機能または性能のいずれか一方または両方を記述した暗号評価情報とを対応づけて記憶する暗号評価情報記憶部と、選定する暗号モジュールの条件を指定する条件情報を取得する条件情報取得部と、前記評価情報記憶部に記憶された暗号モジュールの暗号評価情報のなかから、前記条件情報取得部が取得した条件情報に含まれる選定する暗号モジュールの条件に適合する暗号評価情報を抽出する抽出部と、前記抽出部が選定した暗号評価情報に対応する暗号モジュールの識別情報を前記暗号評価情報記憶部から読み出して出力する出力部とを有する。

(もっと読む)

デジタル放送受信装置および方法

【課題】

ICカードとCAモジュールとの間で授受されるスクランブル鍵情報が漏洩した場合に、その情報の不正使用を防止するデジタル放送の受信装置および方法を提供する。

【解決手段】

デジタル放送受信装置10は、デジタル放送の限定受信を行うCAモジュール20が、ICカード40と接続して、暗号化されたスクランブル鍵126を受け取るもので、スクランブル鍵保持バッファ50および復号スクランブル鍵保持バッファ26に一時的に格納されたスクランブル鍵120および復号スクランブル鍵128を用いて、暗号鍵124および復号鍵132をそれぞれ作成する。このとき、前回の受信処理の際に格納されたスクランブル鍵を用いることにより、CAモジュール20とICカード40との間で授受されるスクランブル鍵に関する情報を安全性高く暗号化できるためデジタル放送をこのスクランブル鍵でデスクランブルして正規の受信者に限定して受信することができる。

(もっと読む)

画像処理装置および画像処理方法

【課題】セキュリティを強化する画像処理装置を提供すること。

【解決手段】画像情報を記憶可能な画像記憶部221と、所定の暗号化方式の第1鍵情報を記憶する鍵記憶部222と、入力された画像情報に対して所定の画像処理を実行する画像処理部201と、画像処理した画像情報を第1鍵情報で暗号化して画像記憶部221に保存する暗号化部202と、暗号化方式の第2鍵情報を記憶するSDカードを挿脱可能なSDカード用スロットと、SDカード用スロットに挿入されたSDカードに記憶された第2鍵情報を取得し、取得した第2鍵情報で鍵記憶部222の第1鍵情報を更新する更新部203と、を備えた。

(もっと読む)

セキュリティ強化のための転置データ変換

【課題】暗号化アルゴリズムの安全性を高める。

【解決手段】セキュリティ強化のため転置データ変換の方法であり、複数のビットを含むデータを受信する入力ポートと、前記データを第一のセグメントと第二のセグメントに分割する分割器と、前記第一のセグメント、前記第二のセグメント及び予め定義されたモジュラスを使用して前記データの指数的転置を変換されたデータとして出力する出力ポートとを含む。前記アルゴリズムの実行は鍵導出機能、RSAの実行、AESの実行を含む。

(もっと読む)

セキュリティ強化のための転置データ変換

【課題】暗号化アルゴリズムの安全性を高める。

【解決手段】マスター鍵を受信する入力ポートと、分割器、データ変換器、結合器、ハッシュ部、鍵導出機能部、鍵包み機能部、暗号化機能部、出力ポートを有し、マスター鍵を第一のセグメントと第二のセグメントに分割し、第一のセグメントを符号化されたカウンタと結合し、結合された第一のセグメントをハッシュし、第二のセグメントをモジュラスで割った剰余から二つの数を決定し、二つの数とモジュラスを使用して汎用ハッシュ関数を定義し、ハッシュの結果を汎用ハッシュ関数に適用し、二回目のハッシュの結果からビットを導出鍵として選択する。

(もっと読む)

暗号化/復号化システムおよび方法

【課題】暗号化においては暗号化ファイルの生成後においても境界情報を更新でき、復号化においては使用した暗号アルゴリズムの特定を困難とし、暗号化ファイル解析への耐性を高めて安全性を確保できる暗号化/復号化システムおよび方法を提供する。

【解決手段】平文データを暗号化部1の暗号化機能部3において領域分割方針に従い複数に分割する。分割された平文データのそれぞれについて、異なった暗号アルゴリズムでもって暗号化をし、分割位置と使用した暗号アルゴリズムを互いに関連付けして境界情報として保持する。復号プログラムと境界区域および暗号データとは互いに疎結合される。復号化部2の自己復号機能部5では、境界区域33から境界情報を最初に取り出して、この境界情報を用いて自己復号型暗号ファイル34の検査を実行し、検査にパスした場合に、暗号データ31を復号化する。

(もっと読む)

マイクロプロセッサ

【課題】少ない秘密に基づいて暗号化プログラムの内容をOSからも効率的に保護することのできる耐タンパプロセッサを提供する。

【解決手段】マイクロプロセッサは、固有のプログラム鍵で暗号化したプログラムを格納している外部メモリのアドレスを指定して読み出し要求を発行するプロセッサコアと、読み出し要求に応じて外部メモリの指定したアドレスのデータを読み出すI/Fと、タスク毎のタスク識別子に対応してプログラム鍵を保持するタスク鍵テーブルと、プログラムの先頭アドレスをオフセット値として保持するオフセットテーブルと、読み出し要求で指定したアドレスとオフセットテーブルのタスク識別子で指定したオフセット値とから計算した相対アドレス値をプログラム鍵で暗号化したブロック対応鍵を生成する鍵生成部と、データをブロック対応鍵で復号化する暗号処理部と、データをキャッシュライン単位に読み込むキャッシュメモリとを備える。

(もっと読む)

移動体用電子機器、その制御方法、制御プログラム及び盗難防止システム

【課題】ユーザがあらかじめ認証情報を登録しておかなくても、盗難に遭った可能性が高い場合に、認証情報を正しく入力しない限り、動作を禁止することで、盗難防止機能を働かせることが可能な移動体用電子機器、その制御方法、制御プログラム及び盗難防止システムを提供する。

【解決手段】ナビゲーション装置Nが、ナビゲーション処理部42、製造段階で認証情報を記憶したメモリ、平均車速の変化等によって盗難を判断する盗難判断部45、盗難判断部45により盗難と判断された場合に、認証情報の取得を促す情報を表示する表示部10、認証情報を入力する入力部11、入力された認証情報と、メモリに記憶された認証情報とが一致するか否かを判定する認証部48、一致すると判定されないと、機器の動作を禁止する動作禁止部46を有する。

(もっと読む)

PLCシステムとその共通鍵の設定方法

【課題】 任意の一対の電力線通信装置に対して安全な共通鍵を自動的に設定できるようにして、共通鍵の更新作業を簡単に行える秘匿性に優れたPLCシステムを提供する。

【解決手段】 本発明は、電力線を通信媒体としたローカルネットワークを構成可能な一対の通信装置A,Bを備え、一方の通信装置Aと他方の通信装置Bがこれらの間で固有の共通鍵で暗号化された暗号データを変調してなるPLC信号を送受信するPLCシステムである。一方の通信装置Aは、他方の通信装置Bから受信したPLC信号の周波数ごとの減衰量から生成した暗号鍵を共通鍵として設定するとともに、他方の通信装置Bも、一方の通信装置Aから受信したPLC信号の周波数ごとの減衰量から生成した暗号鍵を共通鍵として設定する。

(もっと読む)

暗号化情報通信装置、暗号化情報通信システム、暗号化情報通信方法及びプログラム

【課題】簡単な構成で、サーバを介することなく、Inviteメッセージの覗き見を防止して事前共有パラメータ情報を安全に保護することができる暗号化情報通信装置、暗号化情報通信システム、暗号化情報通信方法及びプログラムを提供すること。

【解決手段】IPsec通信を行うための暗号化情報通信装置間でIPv6 Address Privacty Extentionを用いて通信路を設定し、セキュリティアソシエーション事前共有パラメータ情報の交換を行うことによりDHCP等で動的に決定される双方のIPv6 Global Addressを登録するとともに、一時的なIPv6 Privacy Extentionを用いてセキュリティアソシエーション事前共有パラメータ情報の交換を行う。また、IPv6 Address Privacy Extention上で暗号化を行ってセキュリティアソシエーション事前共有パラメータ情報の交換を行う。

(もっと読む)

暗号化データ作成装置、暗号化データ作成方法、および暗号化データ作成プログラム

【課題】不正アクセス者に解読され難く、かつ簡単な処理によって暗号化/復号化することが可能な暗号化方式を提供する。

【解決手段】暗号化データ作成装置が、暗号化対象データPdよりも大きいデータ長とされた暗号化演算及び復号化演算に用いる共通鍵データKdを示す共通鍵数値と任意に決定されたランダムデータRdを示すランダム数値との積と、暗号化対象データPdを示す暗号化対象数値との和を、暗号化データとして算出し、算出した暗号化データと、共通鍵データとを記憶する。

(もっと読む)

デジタルデータ記録/再生方法及び記録再生装置

【課題】既存のコンテンツ保護技術を個人ユーザのデータに適用可能に拡張し、個人ユーザが強靭な暗号化が施されたデータを容易に記録,再生可能にする。

【解決手段】ユーザデータの記録に際し、ホスト30Wからプロテクトエリアデータの生成要求があると、ドライブ20Wでは、ホスト30Wからのユーザキー36に乱数生成機能部24からの乱数を加算してプロテクトエリアデータ12を生成し、ホスト30Wに転送する。ホスト30Wは、このプロテクトエリアデータ12からプロテクトエリアキーを生成し、このプロテクトエリアキーやデバイスキー34などを用いて入力されるユーザデータを暗号化する。そして、ホスト30Wがドライバ20Wに記録開始を要求すると、ドライバ20Wは、プロテクトエリアデータ12を光ディスク10のプロテクトエリアに記録し、ホスト30Wからの暗号化されたユーザデータ13を光ティスク10のユーザエリアに記録する。

(もっと読む)

101 - 120 / 279

[ Back to top ]