Fターム[5J104JA21]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 暗号方式(一方向性関数も含む) (6,548) | 非対称暗号系(公開鍵暗号系) (2,367)

Fターム[5J104JA21]の下位に属するFターム

暗号の代数系を定義する群 (273)

安全性の根拠 (141)

Fターム[5J104JA21]に分類される特許

201 - 220 / 1,953

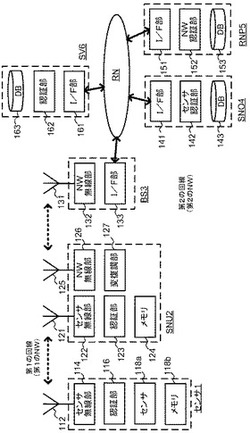

無線装置、通信方法

【課題】センサネットワークにおけるデータ伝送の安全を確保しつつ、多くのセンサをもつ地域ネットワークを容易に実現することのできる無線装置、通信方法を提供する。

【解決手段】上記した課題を解決するため、本発明の一つの実施形態に係る無線装置は、センシング情報と自己の登録先を示す管理者情報とを保持したセンサが接続された第1のネットワーク、および、センサの登録情報および認証情報を保持するセンサ管理装置が接続された第2のネットワークに接続された無線装置であって、第1のネットワークに接続されセンサと通信するセンサ通信部と、第2のネットワークに接続されセンサ管理装置と通信するネットワーク通信部と、センサに保持された管理者情報に基づき、センサ管理装置からセンサの認証情報を取得する第1の認証部と、取得した認証情報を用いてセンサからセンシング情報を取得する第2の認証部とを備えたことを特徴としている。

(もっと読む)

中継処理装置、中継処理方法及びプログラム

【課題】 暗号化通信によるデータを中継する際に、当該データを検査可能にすると共に、真正な証明書に基づき通信相手の真正性を確認できる仕組みを提供すること。

【解決手段】 クライアント端末と情報処理装置との間で通信される通信データを中継する仕組みであって、クライアント端末と通信データの通信で用いられる第1のSSL通信を確立する第1確立部と、情報処理装置と通信データの通信で用いられる第2のSSL通信を確立する第2確立部と、第2確立部で第2のSSL通信を確立する際に情報処理装置から取得される情報処理装置の公開鍵証明書を、第1の確立部により第1のSSL通信を確立するクライアント端末に送信する送信部を備えることを特徴とする。

(もっと読む)

認証管理装置および認証管理方法

【課題】電子データの時刻認証において、効果的に認証時刻に対応する情報を電子データに表示可能な形で含める。

【解決手段】認証管理装置100は、研究開発拠点200の端末から一組104の時刻認証対象の電子ファイルおよびそれらに関するメモデータ112を取得し、認証予定日付を決定し、認証予定日付とメモデータ112の内容と一組104の電子ファイルとを含むひとつの包袋ファイルを生成し、PKI時刻認証局302またはアーカイビング時刻認証局304に時刻認証させ、認証時刻を付加して研究開発拠点200の端末に返却する。

(もっと読む)

セキュリティー機能を有したシステムオンチップ及びこれを利用したデバイス、並びにスキャン方法

【課題】セキュリティー機能を有したシステムオンチップ及びこれを利用したデバイス、並びにスキャン方法を提供すること。

【解決手段】本発明の半導体設計IP用システムオンチップは、スキャン用データを受信するインタフェース部と、暗号化されたシグネチャーデータを復号化する復号化部と、前記復号化されたシグネチャーデータを利用して、スキャン用データにウイルスが存在しているかどうかを判断するアンチ−ウイルスエンジンとを備える。

(もっと読む)

限定受信システム、メッセージ配信装置、メッセージ受信装置、メッセージ配信プログラムおよびメッセージ受信プログラム

【課題】本発明は、放送局の鍵管理コストを低減できると共に、各ユーザに共通メッセージおよび個別メッセージを効率的に配信できる技術を提供することを目的とする。

【解決手段】コンテンツ配信装置1は、公開鍵および秘密鍵を生成する鍵発行手段10と、公開鍵を用いて、共通メッセージ暗号鍵と個別メッセージ暗号鍵とヘッダとを生成するヘッダ・鍵生成手段20と、個別メッセージ暗号鍵を用いて、個別メッセージを暗号化する個別メッセージ暗号化手段30と、共通メッセージ暗号鍵を用いてコンテンツを暗号化し、ヘッダ付き暗号化コンテンツを配信するコンテンツ暗号化・配信手段40とを備える。

(もっと読む)

真正性を保証する端末システム、端末及び端末管理サーバ

【課題】安全性の不確かな端末を利用者に安全に利用させる。

【解決手段】ネットワークに接続された端末を管理する端末システムにおいて、端末管理サーバは、端末の利用者毎に固有の情報を予め登録する端末情報登録部と、端末から受信した認証要求に含まれるIDと認証情報を、予め設定した利用者情報と比較して認証を行う認証部と、端末から受信した所定の調査結果から、端末が改ざんを受けていないことを判定する真正性判定部と、認証が成功し、かつ、真正性判定部が改ざんを受けていないと判定したときに、利用者に固有の情報を端末に送信する固有情報送信部と、端末の公開鍵を管理する端末公開鍵管理部とを備え、端末はさらに端末管理サーバから受信した固有の情報を表示する表示部を有する。

(もっと読む)

コンテンツサーバ、コンテンツ受信装置、属性鍵発行サーバ、ユーザ鍵発行サーバ、アクセス制御システム、コンテンツ配信プログラムおよびコンテンツ受信プログラム

【課題】ユーザの属性に基づいたアクセス制御システムを用いて、放送や通信による安全なコンテンツ配信サービスを提供する。

【解決手段】コンテンツサーバ4は、コンテンツ鍵Mを暗号化し、この暗号化コンテンツ鍵E(M)と暗号化コンテンツE(C)とを結合し、そのヘッダにアクセスポリシーAを追加して配信する。配信されたヘッダ付き暗号化コンテンツHE(C)を受信するコンテンツ受信装置5のうち、アクセスポリシーAを満たすユーザが利用するもののみコンテンツ鍵Mを復号してコンテンツCを再生する。コンテンツサーバ4は、コンテンツ鍵の暗号化に際して、ステップS52にて、アクセスポリシーAのj番目のconjunctionについて、属性公開鍵PKiを基に暗号化した4つの要素として、式(18)に示すEj、式(19)に示すE´j、式(20)に示すE´´j、式(21)に示すE´´´jを生成する。

(もっと読む)

多重認証システム、多重認証方法およびプログラム

【課題】認証デバイスが複数の被認証デバイスを一括して認証する。

【解決手段】複数の被認証デバイスが、秘密鍵Sを保有しており、認証デバイスが、乱数Rを生成し、生成した乱数を複数の被認証デバイスに送信する。次いで、複数の被認証デバイスから受信した値から加算に対して一意に分解可能な複数の被認証デバイスのIDの加算値を求め、加算値から複数の被認証デバイスのIDを特定して認証を行う。

(もっと読む)

メモリ装置、ホスト装置、サーバ装置、認証システム、および認証方法

【課題】ホスト装置の認証用秘密鍵が漏洩した場合であってもメモリ装置への不正なアクセスを防止することが可能なメモリ装置、ホスト装置、サーバ装置、認証システム、および認証方法を提供する。

【解決手段】メモリ装置20は、少なくとも認証許可の確認を行うための確認情報を格納する記憶部23と、外部のホスト装置と通信可能な通信部24と、外部のホスト装置との認証機能を有し、通信部を通して認証許可証を受信すると、外部のホスト装置が自装置との認証を許可されているか否かの確認を行い、許可されている場合に認証処理を行う制御部21とを有する。

(もっと読む)

デジタルデータ内容証明システム

【課題】デジタルデータと証明事項とを一体化したファイルを作成し、デジタルデータと証明事項の内容証明を同時に行う。

【解決手段】データ証明装置1は、ユーザ端末及びタイムスタンプ付与装置と通信可能に接続し、証明対象の原本データをユーザ端末から受信する原本データ受付手段8と、原本データに対応する証明事項を記載するとともに、原本データそのものを添付した中間ファイルを作成する中間ファイル作成手段9と、中間ファイルをタイムスタンプ付与装置に送信するタイムスタンプ要求手段10と、タイムスタンプ付与装置から中間ファイルのハッシュ値及び日時情報を包含する日時保証情報を受信する日時保証情報取得手段11と、受信した日時保証情報を中間ファイルに添付して証明済ファイルを作成する証明済ファイル作成手段12と、この証明済ファイルをユーザ端末に送信する証明済ファイル送信手段13とを備える。

(もっと読む)

自動取引装置及び自動取引システム

【課題】携帯通信端末の生体認証により、携帯通信端末から口座データを自動取引装置に通信して、自動取引動作する自動取引システムに関し、ユーザーの希望する生体認証方式で、本人確認して、自動取引する。

【解決手段】携帯通信端末(1)は、口座データと、生体情報と、前記口座データと前記生体情報の証明書とを複数格納するメモリ(12−2)を有し、生体認証ユニット(10)により本人確認と登録された生体情報の証明書による生体情報の有効性チエックを行い、本人確認が良好である場合に、非接触通信ユニット(16)により登録された口座データと有効性チエック結果とを自動取引装置(2)に送信し、自動取引装置(2)は、顧客操作部(23)に表示された取引選択画面から携帯通信端末を利用したサービスであることを選択したことに応じて、顧客操作部(23)に口座データを表示し、選択できる取引条件を前記有効性チエック結果に応じて変更する。

(もっと読む)

匿名認証システム、匿名認証方法、匿名認証プログラム

【課題】被認証者装置のユーザが特定のグループに属するか否かを正確に認証判定する。

【解決手段】被認証者装置20から送り込まれた認証用データから暗号文を抽出すると共に、ユーザ装置により指定された検証補助装置40に対して暗号文を転送する検証装置30と、予め設定されたメンバリストにユーザ識別子が含まれる場合に、秘密鍵に対応して予め設定された公開鍵を利用して復号されたユーザ署名の検証を行い、この検証の結果を検証装置30に対して通知する検証補助装置40を備えた匿名認証システムであって、検証装置30は検証補助装置40から送り込まれたユーザ署名の検証結果が全て受理を示す場合に認証要求に対する認証成功を提示する。

(もっと読む)

画像処理装置、電子証明書設定方法及び電子証明書設定プログラム

【課題】電子証明書の設定を容易に行うことができる画像処理装置、電子証明書設定方法及び電子証明書設定プログラムを提供することを課題とする。

【解決手段】電子証明書が設定される画像処理装置1であって、設定依頼のあった電子証明書から用途を解析する解析手段14と、電子証明書の用途と電子証明書の識別子とを対応付けてテーブルで管理する第1管理手段16と、電子証明書のデータを電子証明書の識別子と対応付けて保存する保存手段633と、サーバと通信を行うクライアント手段18の用途を確認し、用途と対応する電子証明書の識別子をテーブルから読み出す第2管理手段20と、保存手段633から読み出した電子証明書の識別子に対応する電子証明書のデータを用いてサーバと暗号通信を行うクライアント手段18とを有することにより上記課題を解決する。

(もっと読む)

情報処理プログラム及び情報処理装置

【課題】情報に施された電子署名に対する検証を行う場合にあって、次回の検証に用いるための、電子署名に対する検証の結果を記憶装置に記憶させるようにした情報処理プログラムを提供する。

【解決手段】情報処理プログラムは、コンピュータに、情報に施された電子署名に対する検証を行わせる指示を受け付け、電子署名に対応する電子証明書に基づき電子署名に対する検証を行い、改竄がないと判断された場合は、情報と、情報に施された電子署名と、電子署名に対応する電子証明書の有効期限を表す有効期限情報と、の組み合わせに対してハッシュ値を算出し、ハッシュ値に対してタイムスタンプを付与し、検証を行った電子署名を施した情報、電子署名、タイムスタンプが付与されたハッシュ値及び有効期限情報を対応させて記憶装置に出力し、改竄がないと判断された場合は、情報に改竄がないことを示す情報を出力する機能を実現させる。

(もっと読む)

無線通信機器とサーバとの間でのデータの安全なトランザクションのためのシステムおよび方法

【課題】ECC(楕円曲線暗号)方式およびSKE(対称鍵暗号)方式に基づく(適当な置換を用いる)拡張認証プロトコル(EAP)群のためのシステムおよび方法を提供する。

【解決手段】EAP方式において、ECCアルゴリズムおよびSKEアルゴリズムを用いる。このECCおよびSKEに基づくEAPでは、無線通信機器とサーバとの間で交換される証明書はない。通信の際には、リプレイ攻撃を回避するため、無線通信機器側とサーバ側との間で置換法(素数p=2mod3を法として、乱数を3乗する)が用いられる。定義される置換:r→r3=r3modp(但しp=2mod3)は全単射写像である。

(もっと読む)

情報共有システム、装置、方法及びプログラム

【課題】マスタ秘密鍵z及び情報共有装置UAの短期秘密鍵yAが漏洩しても安全性を確保可能な情報共有技術を提供する。

【解決手段】情報共有装置UAの共有値計算部22は、共有値σi=e(Zci,1sA+ci,2yA,QBci,3YBci,4)を計算する処理をi=1,…,nのそれぞれについて行い、共有値σ’j=YBc’j,1sA+c’j,2yAを計算する処理をj=1,…,n’のそれぞれについて行う。情報共有装置UBの共有値計算部32は、共有値σi=e(PAci,1YAci,2,DBci,3Zci,4yB)を計算する処理をi=1,…,nのそれぞれについて行い、共有値σ’j=e(PAc’j,1,YAc’j,2)yBを計算する処理をj=1,…,n’のそれぞれについて行う。

(もっと読む)

安全なコラボレーティブ・トランザクションを管理する方法及び装置

【課題】異なるセキュリティ・レベルを提供してユーザが自分自身の通信のセキュリティ・レベルを決定できるようにする。

【解決手段】ユーザは低いセキュリティ・レベルを選択してセキュリティ関係のオーバヘッドを可能な限り小さくすることが可能である。他にも、セキュリティ関係のオーバヘッドの増加を伴うもののもっと高いセキュリティ・レベルを選択することも可能である。異なるセキュリティ・レベルは2種類の鍵のうちの一つまたはそれ以上の使用により作成される:暗号化鍵は平文テキストデータをデルタへ暗号化するために使用し、メッセージ認証鍵を使ってデータを認証しデータの完全性を保証する。2種類の鍵を使ってテレスペースの各メンバーでデータを再暗号化しなくて済むようにする。別の実施態様において、「トライブ(tribe)」と呼ばれるサブグループをテレスペース内に形成しそれぞれのトライブが自分のいるテレスペースのセキュリティ・レベルを採用できるようにする。

(もっと読む)

本人性証明システム、検証装置、本人性証明方法

【課題】所有物を用いない認証において本人性の第三者への証明力を高める。

【解決手段】本発明の本人性証明システムは、第1公開鍵を公開する認証装置と第2公開鍵を公開する協調装置を有し、被認証装置の本人性を証明する。認証装置は、第1鍵生成部、第1暗号文確認部、認証記録部を備える。協調装置は、第2鍵生成部と第2暗号文確認部を備える。第1暗号文確認部と第2暗号文確認部は、被認証装置が第1公開鍵y1と第2公開鍵y2を用いて秘密情報Wを暗号化した第1暗号文Cの秘密情報Wと、被認証装置が第1公開鍵y1と第2公開鍵y2を用いて秘密情報W’と付随情報Aを基に生成された第2暗号文C’の秘密情報W’とが、等しいこともしくは所定の距離以内であることを、協調して秘密情報Wと秘密情報W’を知ることなく確認する。

(もっと読む)

鍵管理装置、サービス提供装置、アクセス管理システム、アクセス管理方法、制御プログラム、およびコンピュータ読み取り可能な記録媒体

【課題】安全性を確保しつつ、柔軟なロール管理を実現する。

【解決手段】ロール管理装置300は、ロール毎にアクセス制限が設定されたサービスを提供するサービス提供装置500が、アクセス時に指定された公開鍵により所定の平文を暗号化したデータをサービス提供装置500から取得し、公開鍵に対応する秘密鍵により復号したデータをサービス提供装置500に送信するものであり、公開鍵は、ロール名を階層型IDベース暗号におけるIDとしたときの該IDの子孫IDであり、公開鍵に対応する秘密鍵は、階層型IDベース暗号にて算出される、子孫IDに対応する秘密鍵であり、公開鍵と対応する秘密鍵とを記憶するロール記憶部352と、公開鍵をサービス提供装置500に送信するロール送信部366と、送信した公開鍵により暗号化されたデータをロール記憶部352に記憶されている秘密鍵により復号したデータを生成する復号部338とを備える。

(もっと読む)

スキャナ装置

【課題】 RAMの記憶容量が比較的に少ない場合でも、ハッシュ値を迅速に算出し得る技術を提供すること。

【解決手段】 多機能機は、1枚のスキャン対象物を表わす画像データを構成する複数個の部分画像データ112c,114c,116cを、RAM26内に順次生成する。また、多機能機は、各部分画像データ112c,114c,116cの高さ情報を、RAM26内に順次生成する。即ち、多機能機は、各部分JPEGデータ112,114,116を、RAM26内に順次生成する。多機能機は、各部分JPEGデータ112,114,116を順次用いて、最終ハッシュ値を算出するための算出処理を順次実行する。さらに、多機能機は、各部分JPEGデータ112,114,116を、USBメモリ内に順次書き込む。

(もっと読む)

201 - 220 / 1,953

[ Back to top ]