Fターム[5J104JA21]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 暗号方式(一方向性関数も含む) (6,548) | 非対称暗号系(公開鍵暗号系) (2,367)

Fターム[5J104JA21]の下位に属するFターム

暗号の代数系を定義する群 (273)

安全性の根拠 (141)

Fターム[5J104JA21]に分類される特許

41 - 60 / 1,953

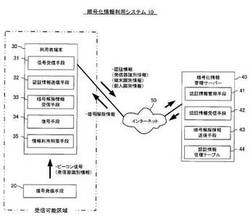

暗号化情報利用システム

【課題】 利用者端末においてデータを利用させる際に、正規ユーザーであって、かつ限定された区域内のみで暗号化されたデータを復号して、当該データを利用可能な暗号化情報利用システムを提供する。

【解決手段】 発信器識別情報を発信する信号発信手段(20)と、当該信号を受信する信号受信手段(31)と、発信器識別情報、端末識別情報、個人識別情報からなる認証情報を送信する認証情報送信手段(32)と、当該認証情報を認証情報管理テーブル(44)にて管理する認証情報管理手段(41)と、認証情報を受信する認証情報受信手段(42)と、受信した認証情報の組み合わせが認証情報管理テーブルに存在する場合に、当該認証情報を送信した利用者端末(30)に対して暗号解除情報を送信する暗号解除情報送信手段(43)と、暗号解除情報を受信した場合に、暗号化された情報を復号する復号手段(34)とを備える。

(もっと読む)

情報管理システム、方法及びプログラム

【課題】ドメインにまたがるデータのリンク付けに於いて、アクセス権限に応じたビューを適切に提供する。

【解決手段】ドメイン・データ所有者は、データの階層に従って同一の開示先をグループ化し、葉のグループを共通鍵で暗号化し、暗号化されたグループを名前の要素で書き換える。全グループの共通鍵を開示先の公開鍵で暗号化し公開データMとする。リンク設定者は、共通鍵にて各グループを復号し、リンクに基づきグループ毎にテーブルを生成しテーブルの各レコードを親に向かって伝播する。共通鍵にてテーブルを暗号化し得られたデータ全体を共通鍵で暗号化する。更にリンクの開示先の公開鍵で共通鍵を暗号化して公開データNとする。参照者は、データNとデータMとを秘密鍵で復号して共通鍵を得、ドメイン・データ、リンクデータを復号する。この時、テーブルの各レコードを子に向かって伝播し、リンク名が同じものは子のレコードで置き換える。

(もっと読む)

通信装置、プログラム、および通信システム

【課題】制御機能が正規に利用されていることを保証することができる通信装置、プログラム、および通信システムを提供する。

【解決手段】制御方式送信部21は、自装置が実施するデータ通信に係る制御の方式を示す方式情報と、自装置の位置に応じた周囲の環境を示す環境情報とを他の通信装置へ送信する。制御方式決定部24は、他の通信装置から受信した方式情報および環境情報に基づいて、他の通信装置が実施する制御の内容を決定し、決定した制御の内容を示す制御情報とその電子署名とを生成する。制御予定送信部25は、他の通信装置へ制御情報および電子署名を送信する。署名検証部12は、他の通信装置から受信した電子署名の正当性を検証する。電力量制御部10は、電子署名の正当性の検証に成功した場合、他の通信装置から受信した制御情報が示す制御の内容に基づいて、他の通信装置とのデータ通信に係る制御を行う。

(もっと読む)

情報処理装置、及び情報処理方法

【課題】より高い安全性を有する公開鍵認証方式を実現すること。

【解決手段】環K上で定義される多次多変数多項式の組F=(f1,…,fm)及びベクトルs∈Knに基づいてメッセージを生成し、多次多変数多項式の組F及びベクトルy=(f1(s),…,fm(s))を保持する検証者にメッセージを提供し、k通り(k≧3)の検証パターンの中から検証者が選択した検証パターンに対応する回答情報を検証者に提供し、1つのメッセージについて検証者が2通り以上の検証パターンに対する回答情報を要求してきた場合には回答情報を検証者に提供しない情報処理装置が提供される。ベクトルsは秘密鍵、多次多変数多項式の組F及びベクトルyは公開鍵、メッセージは公開鍵及び回答情報を利用して、当該回答情報に対応する検証パターン用に用意された演算により得られる情報である。

(もっと読む)

情報処理装置、情報処理方法、プログラム、及び記録媒体

【課題】高い安全性を有し、通信効率の良い公開鍵認証方式を実現すること。

【解決手段】環K上で定義される多次多変数多項式の組F=(f1,…,fm)及びベクトルs∈Knに基づいてメッセージを生成し、前記多次多変数多項式の組F及びベクトルy=(f1(s),…,fm(s))を保持する検証者に前記メッセージを提供し、k通り(k≧3)の検証パターンの中から前記検証者が選択した検証パターンに対応する回答情報を前記検証者に提供する情報処理装置が提供される。また、この情報処理装置は、複数のメッセージを検証者に送る際に、複数のメッセージや複数の情報をハッシュ値に纏めて送信する。

(もっと読む)

情報処理装置、情報処理方法、プログラム、及び記録媒体

【課題】高い安全性を有する効率的な公開鍵認証方式を実現すること。

【解決手段】

多次多変数多項式の組F=(f1,…,fm)及びベクトルsに基づいてメッセージを生成し、前記多次多変数多項式の組F及びベクトルy=(f1(s),…,fm(s))を保持する検証者に前記メッセージを提供し、k通りの検証パターンの中から前記検証者が選択した検証パターンに対応する回答情報を前記検証者に提供する情報処理装置が提供される。但し、前記多次多変数多項式の組Fは、標数q及び位数qkの環R上で定義される多項式f1,…,fmで構成される。また、ベクトルxl=(xl1,…,xln)についてG(x1,x2)=F(x1+x2)−F(x1)−F(x2)で定義される多項式G(x1,x2)が、(x1i)q(z)(但し、1≦i≦n、q(z)=qz、1≦z≦k)に比例する項で構成される。

(もっと読む)

プロトコル安全性検証装置、方法及びプログラム

【課題】ワンモア偽造不可能性を満たすブラインド署名を用いたプロトコルの安全性を検証し得るプロトコルの安全性の検証技術を提供する。

【解決手段】ブラインド署名が一対一偽造不可能性を満たすとした場合に、プロトコルが安全か判定する安全性判定部1と、ブラインド署名がワンモア偽造不可能性を満たすか判定するワンモア偽造不可能性判定部2と、ブラインド署名が所定の条件を満たすか判定する条件判定部3と、安全性判定部1においてプロトコルは安全であると判定され、ワンモア偽造不可能性判定部2においてブラインド署名はワンモア偽造不可能性を満たすと判定され、条件判定部3において条件を満たすと判定された場合に、プロトコルは安全であると判定する最終判定部4と、を含む。

(もっと読む)

暗黙の証明書検証

【課題】暗黙の証明書検証の提供。

【解決手段】暗号システムを介して互いに通信し合う一対の通信者の間で共有されるべき暗号鍵を計算する方法が提供される。ここで一対の通信者のうちの一方の通信者は、鍵を生成するためにその一方の通信者の秘密鍵情報と組み合わされるべき他方の通信者の公開鍵情報の証明書を受け取る。その方法は、公開鍵情報と秘密鍵情報とを組み合わせることによって鍵を計算するステップと、証明書の検証に失敗した結果として一方の通信者での鍵が他方の通信者で計算された鍵とが異なるように、証明書の検証に対応する成分を計算に含めるステップとを含む。

(もっと読む)

情報処理方法及び装置、並びにコンピュータシステム

【課題】データベース内のデータを、利用に適した形で適切に秘匿する。

【解決手段】本方法は、オリジナルマトリクスと、オリジナルマトリクスと同一形状であるマスクマトリクスとを加算してマスク化マトリクスを生成する第1処理と、マスク化マトリクスについてのデータを、複数のユーザのコンピュータからのデータを蓄積する第2コンピュータに送信する第2処理とを含む。そして、上記マスクマトリクスが、複数のユーザが用いるマスクマトリクスを加算するとゼロ行列となるように生成されている。

(もっと読む)

鍵管理方法、鍵管理システム、端末装置、鍵管理装置及びコンピュータプログラム

【課題】暗号処理に用いられる鍵を簡便な処理で且つ第三者に漏洩する可能性を低減させるように管理すること。

【解決手段】端末装置は、鍵生成の指示が入力されると、自装置に記憶されている鍵の全てのデータを消去し、乱数を生成し、生成された乱数を用いて鍵のデータを生成し、鍵のデータを、現在の時刻を表す時刻情報と、自装置を示す識別情報とともに、秘匿通信路を介して送信する。鍵管理装置は、秘匿通信路を介して、鍵のデータと、時刻情報と、識別情報と、を受信し、受信した鍵のデータを、同じタイミングで受信した時刻情報及び識別情報とともにデータベースに登録する。

(もっと読む)

画像管理装置、画像管理プログラム、および画像管理方法

【課題】暗号化して記録保存している画像を確認することが許容されている管理者等の一部の人に対しても、画像を確認したい対象者と無関係の人については、そのプライバシを保護することができる画像管理装置を提供する。

【解決手段】特徴量抽出部21が、入力された画像に撮像されている人物の顔の特徴量を抽出する。暗号鍵生成部22が抽出した人物の顔の特徴量から暗号鍵を生成し、検索情報生成部23が抽出した人物の顔の特徴量から検索情報を生成する。暗号化処理部24が生成した暗号鍵で画像を暗号化し、登録部25が検索情報と、暗号化した画像と、を対応づけてデータベース3に登録する。また、検索部26が生成した検索情報により、データベース3に登録されている暗号化した画像を検索する。そして、復号化処理部28が検索された画像を復号化する。

(もっと読む)

暗号データ検索システム、装置、方法及びプログラム

【課題】異なる公開鍵・秘密鍵を有する複数ユーザからの検索要求に対し検索結果を回答でき、かつデータ漏洩による被害を低減することができるシステムを提供する。

【解決手段】サービス提供装置は、データを暗号化するためのサービス公開鍵およびサービス秘密鍵を生成し、データの検索を要求するユーザ装置が生成したユーザ秘密鍵とサービス秘密鍵とを入力しユーザ装置ごとのプロキシ鍵を生成し、データ登録装置は、サービス公開鍵およびデータを入力し検索可能暗号データを生成し、データベース装置は、検索可能暗号データを記憶し、ユーザ装置は、検索可能暗号データに対してデータの検索を要求するためのユーザクエリを生成し、プロキシ装置は、ユーザクエリとプロキシ鍵とを入力し検索可能暗号データの検索を要求するための検索クエリを生成し、ユーザ装置は、ユーザ秘密鍵を用いてユーザクエリを生成する。

(もっと読む)

無線通信装置及び暗号鍵漏洩防止方法

【課題】秘密にすべき鍵の漏洩を防止してセキュリティを高めることができる無線通信装置及び暗号鍵漏洩防止方法を提供する。

【解決手段】無線通信装置としての無線フィールド機器1aは、通信内容の暗号化及び復号のための無線通信用共有鍵K1が格納される無線通信モジュール10と、公開鍵暗号方式により暗号化された無線通信用共有鍵K1を復号するための秘密鍵K22が格納される公開鍵暗号処理モジュール20と、無線通信モジュール10及び公開鍵暗号処理モジュール20を接続する接続バスBとを備えており、公開鍵暗号処理モジュール20は、接続バスBを介して入力される無線通信モジュール10に設定された動作モードを示す情報がセキュアモード以外の動作モードを示すものである場合に、自身に格納された鍵の削除を行う。

(もっと読む)

紛失通信システム、紛失通信方法、およびプログラム

【課題】暗号文のサイズを削減した効率的な適応的紛失通信を提供する。

【解決手段】本発明の紛失通信システム10は、システムパラメータ生成装置100、送信装置200、受信装置300からなる。システムパラメータ生成装置100は、セキュリティパラメータλを入力とし、共通参照情報crsを生成する。送信装置200は、文書m1,…,mNを入力とし、暗号化データベースTを生成する。受信装置300は、暗号化データベースTとインデックスを入力とし、要求Qを生成する。送信装置200は、要求Qを入力とし、ブラインド復号結果aと非対話ゼロ知識証明δを含む返信Rを生成する。受信装置300は、返信Rを入力とし、文書mξを出力する。暗号方式として、変形Boneh−Franklin暗号を用いることで、乱数は1つの利用でありながら汎用的結合可能性を維持している。

(もっと読む)

認証システムおよび認証方法

【課題】機器の不正利用を排除できる認証システムおよび認証方法を提供する。

【解決手段】機器と接続し作業を行うための接続機器に対して、前記機器が認証情報要求を送信し、接続機器は、前記認証情報要求に現在位置情報を添付して認証センタに送信する。認証センタは、受信した現在位置情報から前記接続機器が特定のエリア内にあることを判断して認証情報を生成し、前記接続機器を介して前記機器に送信する。前記機器は、認証情報が想定される内容であった場合に前記接続機器との接続を許可する。

(もっと読む)

メモリチップ

【課題】悪意のある書き込み装置からのデータ書き込みを防止することを目的とする。

【解決手段】外部装置の要求に応じてデータの読み出しおよび書き込みを制御するコント

ローラーと接続されるメモリチップであって、予め定められたデータの記憶領域である第

1領域を含むメモリと、外部装置がデータの変換に用いる秘密鍵に対応する公開鍵を記憶

する鍵記憶部と、秘密鍵で変換されたデータである暗号化データをコントローラーから受

信し、公開鍵を用いて暗号化データを変換した変換データを生成する変換部と、変換デー

タを第1領域に書き込む書込部と を備えることを特徴とするメモリチップ。

(もっと読む)

秘密情報分散システム及び秘密情報分散方法並びに秘密情報生成プログラム及び秘密情報復元プログラム

【課題】改竄されていない時点での他の分散情報を参照した後で分散情報を改竄する強力な不正に対しても不正の検知を行う。

【解決手段】分散情報生成装置は、秘密情報を(k,n)閾値秘密分散法で分散符号化することにより生成したn個の分散情報データvと秘密情報の検証を行うn個のチェック用データeとをチェック関数hに入力して得られる出力からn個の認証用データaを生成し、n個の分散情報データv、n個のチェック用データe及びn個の認証用データaをそれぞれ記憶装置に出力し、n個の記憶装置は分散情報生成装置の出力を記憶し、復元装置は、n個の記憶装置の内のk個以上の記憶装置のそれぞれから各データを読み出し、当該読み出した情報に基づいて分散情報の正当性を判定する。

(もっと読む)

アプリケーション認証システム、アプリケーション認証方法

【課題】情報端末において動作するアプリケーションが、適切な情報端末にインストールされた正当なアプリケーションであるか否かを検証する。

【解決手段】認証サーバが、メッセージを情報端末に送信し、情報端末が、送信されるメッセージを、鍵情報を用いて暗号化して耐タンパ装置に入力し、情報端末の耐タンパ装置が、暗号化されたメッセージを復号し、復号したメッセージと署名鍵とに基づいて第1の認証子を生成して出力し、情報端末が、耐タンパ装置に入力したメッセージに応じて耐タンパ装置から出力される第1の認証子と、鍵情報とに基づいて第2の認証子を生成して認証サーバに送信し、認証サーバが、情報端末に送信したメッセージに応じて、情報端末から送信される第2の認証子を受信し、受信した第2の認証子を、鍵情報を用いて検証し、第2の認証子に含まれる第1の認証子を、署名鍵に対応する検証鍵を用いて検証する。

(もっと読む)

可搬端末装置

【課題】サーバ装置との間でファイルをやりとりする可搬端末装置が盗難等された場合であっても情報の流出を防止できるような可搬端末装置を提供する。

【解決手段】可搬端末装置101の検知部111が検知した2つのブルートゥース機器161の識別情報から、生成部112が公開鍵と秘密鍵の2つの鍵対を生成する。社内のサーバ装置151から取得部114が取得したファイルは、暗号化部115が2つの鍵対の公開鍵で暗号化され、ファイル保存部116に保存される。社外には、可搬端末装置101と2つのブルートゥース機器161の一方を持ち出す。社外では、検知部111が検知した1つのブルートゥース機器161の識別情報から、生成部112が1つの鍵対を生成し、復号部117が保存された暗号化済ファイルを生成された秘密鍵で復号して、提示部118がユーザに提示する。可搬端末装置101のみを紛失しても、情報は漏洩しない。

(もっと読む)

遠隔保守システム及び遠隔保守方法

【課題】匿名性を保ちつつ複数のユーザが所有する機器の情報を取得できるとともに、当該情報から応答必要性の発見された機器に対して匿名性を保ちつつ応答内容を提供することのできる遠隔保守システム及び遠隔保守方法を提供すること。

【解決手段】管理装置Aから各機器D1〜Dnにメンテナ公開鍵pkmを送信した上で、コンテナパケットを送信し、各機器はログ情報と機器固有のユーザ公開鍵pkuとを結合しメンテナ公開鍵pkmで暗号化した情報をコンテナパケットに格納して、全ての情報が格納されたコンテナパケットを受けた管理装置Aがメンテナ秘密鍵skmにより復号化することで各機器のログ情報を取得し、応答必要性のあるログ情報があった場合には、応答内容をユーザ公開鍵pkuにより暗号化して各機器に送信し、自らのユーザ秘密鍵により復号化に成功した機器は当該応答内容に応じた処理を実行する。

(もっと読む)

41 - 60 / 1,953

[ Back to top ]