Fターム[5J104JA21]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 暗号方式(一方向性関数も含む) (6,548) | 非対称暗号系(公開鍵暗号系) (2,367)

Fターム[5J104JA21]の下位に属するFターム

暗号の代数系を定義する群 (273)

安全性の根拠 (141)

Fターム[5J104JA21]に分類される特許

121 - 140 / 1,953

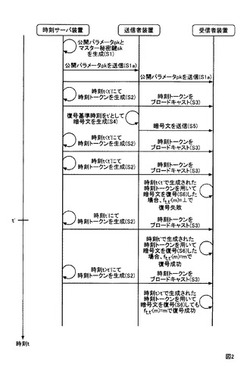

関数暗号を用いた時限暗号システム、時限暗号方法、装置、プログラム

【課題】指定された復号基準時刻以降に生成された時刻トークンを用いて暗号文を復号できる時限暗号技術を提供する。

【解決手段】次のような暗号を利用して時限暗号を構成する。暗号は、公開パラメータpkとマスター秘密鍵skが定められており、KeyGen(sk,i)→ski(マスター秘密鍵skと情報iを入力とし、情報iに対応する秘密鍵skiを出力するアルゴリズム)と、Enc(pk,j,x)→cj(公開パラメータpkと情報jと平文xを入力とし、暗号文cjを出力するアルゴリズム)と、Dec(pk,ski,cj)→y(公開パラメータpkと秘密鍵skiと暗号文cjを入力とし、情報yを出力するアルゴリズム)を含み、情報iと情報jが関係Rを満たすときに情報yとして平文xを得る。情報iを時刻tを含む情報とし、情報jを復号アルゴリズムの実行の時的制限に係る予め定められた時間に関する情報t'を含む情報とする。

(もっと読む)

ポリシ管理サーバ装置、サーバ装置、クライアント装置、及びこれらを有する暗号アルゴリズム切換システム

【課題】暗号アルゴリズムの切換えを行う場合に切換え後の暗号アルゴリズムで署名データ又は暗号化されたデータを確実に検証又は復号可能とする。

【解決手段】ポリシ管理サーバ装置は、クライアント装置及びサーバ装置に対しポリシを送受信するポリシ送受信部と、クライアント装置及びサーバ装置が使用している移行前の旧暗号アルゴリズムに対し移行後の新暗号アルゴリズムを決定し、サーバ装置の移行後の新暗号アルゴリズムに基づく検証又は復号アルゴリズムの追加完了を確認した後に移行後の新暗号アルゴリズムと移行時期とをポリシとして発行するポリシ管理部とを含む。

(もっと読む)

情報共有方法、情報共有システム、情報共有装置、及びプログラム

【課題】高い安全性を確保しつつ、低い演算量で共有情報Ujを共有する。

【解決手段】第1情報共有装置がtを生成してT∈Gを出力する。第2情報共有装置がyを生成してY∈Gを出力する。第1情報共有装置は、演算式Vjがそれぞれ表す共有情報Uj生成する。第2情報共有装置は、演算式Wjにそれぞれ従って共有情報Ujを生成する。Vj,Wjは巡回群Gでの演算を表し、VmとVnとは互いに相違し、WmとWnとは互いに相違し、Uj=g(r(j,0,0)・a・b+r(j,0,1)・a・y+r(j,1,0)・b・t+r(j,1,1)・t・y)を満たし、(r(m,0,0), r(m,1,0), r(m,0,1), r(m,1,1))と(r(n,0,0), r(n,1,0), r(n,0,1), r(n,1,1))とが一次独立である。

(もっと読む)

プロキシ再暗号化システム、鍵生成装置、再暗号化装置、プロキシ再暗号化方法、プログラム

【課題】安全性を確保しながら、使い捨て署名を用いず、システムパラメータや暗号文のサイズが小さい方式を提供する。

【解決手段】本発明のプロキシ再暗号化システムは、送信装置、N個の受信装置、再暗号化装置、鍵生成手段を有する。送信装置は暗号化部を、受信装置は復号部を、鍵生成手段は再暗号化鍵生成部を、再暗号化装置は再暗号化部を備える。秘密鍵をskn=xn、公開鍵をpkn=g^sknとする。暗号化部は、C1=pknr,C2=hr,C3=e(g,g1)r・M,t=H(C2,C3),C4=(utvsd)r,C5=sを計算し、暗号文Cとする。復号部は、平文M=C3/(e(C1,g1)^(1/skn))を求める。再暗号化鍵生成部は、再暗号化鍵rkm/n=skm/sknを生成する。再暗号化部は、Cm1=C1^rkm/nとし、暗号文Cm=(Cm1,C2,Cn3,C4,C5)とする。

(もっと読む)

復号システム、鍵装置、復号方法、及びプログラム

【課題】端末装置に対する制御を行うことなく、端末装置が暗号文の復号結果を閲覧する権限を無効化する。

【解決手段】何れかの端末装置11−uに対応する登録許可情報を鍵装置12の登録許可情報記憶部121に格納しておく。鍵装置12に暗号文と端末情報とが入力されると、鍵装置12は当該端末情報が登録許可情報記憶部121に格納された何れかの登録許可情報に対応するかを判定する。端末情報が登録許可情報記憶部121に格納された何れかの登録許可情報に対応する場合、鍵装置12は暗号文の復号結果に対応する応答情報を出力する。応答情報は端末装置11−uに送られ、端末装置11−uは応答情報から復号結果を得る。

(もっと読む)

プロキシ再暗号化システム、委譲情報生成装置、被委譲情報生成装置、変換鍵生成装置、暗号文変換装置、プロキシ再暗号化方法、及びそれらのプログラム

【課題】格子問題ベースの公開鍵暗号方式に適用するプロキシ再暗号化方式において、変換鍵が漏洩しない安全性の高い方式を実現する。

【解決手段】復号権限委譲者であるユーザiの公開鍵(Ai,Pi)と秘密鍵Si、復号権限被委譲者であるユーザjの公開鍵(Aj,Pj)と秘密鍵Sj、Zqn×gからランダムに選ばれたR、及びB=R+Si、C=Sj+Rの計算から得られた(Ai,Pi,B)と(Aj,Pj,C)からT=C−Bを計算して、変換鍵 ((i,Ai,Pi),(j,Aj,Pj),T)を生成し、当該変換鍵を用い、ユーザiの公開鍵(Ai,Pi)により暗号化された暗号文Ci=(ui,ci)からci´=ci−uiTを計算し、マスク暗号文Cj´=(uj´、cj´)を計算し、uj=ui+uj´、cj=ci´+cj´を計算して、(uj,cj)をユーザj向けの暗号文Cjとして出力する。

(もっと読む)

暗号化システム、復号方法、鍵更新方法、鍵生成装置、受信装置、代理計算装置、プログラム

【課題】属性情報のような公開された情報をもとに秘密鍵を生成する暗号方式であっても、公開鍵を変更することなく復号鍵を再発行・更新できる暗号化技術を提供する。

【解決手段】本発明の暗号化システムは、少なくとも受信装置、代理計算装置で構成される。そして、暗号化システムは、「秘密鍵K0から複数の復号鍵(受信用秘密鍵K1,代理計算用秘密鍵K3)を生成する方式」と「鍵を伴う一部の演算機能のリソースを外部装置(代理計算装置)に安全に代行させる方式」を組み合わせて構成する。

(もっと読む)

情報処理システム

【課題】通信レスポンスの低下を防止することができる情報処理システムを提供する。

【解決手段】情報処理システム1は、車両2に搭載されたECU3及び車載通信機4と、センタ装置5とを具備している。ECU3には、ACC(アクセサリ)スイッチ7が接続されている。ECU3は、前回の共通鍵の変更から一定期間以上経過した場合に、ACCスイッチ7がONからOFFに切り換わってから所定時間が経過しているかどうかを判断し、所定時間が経過しているときは、車載通信機4のみの電源をONにし、乱数を使って新しい共通鍵を生成し、その新しい共通鍵を公開鍵暗号方式により車載通信機4を介してセンタ装置5に送付する。すると、センタ装置5は、受け取った新しい共通鍵を共通鍵データベース9に更新登録する。その後、車載通信機4とセンタ装置5との間で、新しい共通鍵を用いた共通鍵暗号方式による通信を行うことが可能となる。

(もっと読む)

検索可能暗号システム、ストレージ装置、それを検索する装置、検索可能暗号方法、及びプログラム

【課題】少ない演算回数で検索を行うことが可能な検索可能暗号技術を提供する。

【解決手段】予め定められたキーワードの全体集合から検索対象情報TAR(indt)(indt=1,…,maxt, maxt≧2)に対応するキーワードを除いた補集合CSET(indt)に対して設定されるベクトルに対応する第1暗号方式の第1暗号文(T(indt,1),…,T(indt,N))(Nは正整数)を含む暗号化データベースを格納しておく。検索用キーワードに対応するベクトルに対応する第1暗号方式の復号鍵である検索クエリを用い、inds∈sub⊆{1,…,maxt}についての第1暗号文(T(inds,1),…,T(inds,N))の合成値が正しく復号できるかを判定する。

(もっと読む)

暗号鍵設定方法、ネットワークシステム、管理装置、情報処理端末、および暗号鍵設定プログラム

【課題】万が一PCが盗難されたとしても情報が漏洩する可能性が極めて低い、高度のセキュリティ性を有する暗号鍵設定方法を提供する。

【解決手段】PC20は、公開鍵C1と秘密鍵C1を生成する。管理サーバ10は、PC20から公開鍵C1と設定要求パケットを受信した時、自身の公開鍵S1と秘密鍵S1を生成する。PC20は、公開鍵S1を受信して自身の固有情報を暗号化して返信する。管理サーバ10は、暗号化された情報を復号し、固有情報と時刻情報等を用いてセキュリティ鍵を生成する。このセキュリティ鍵を公開鍵C1で暗号化して送信する。PC20は、受信した暗号化情報を秘密鍵C1を用いて復号化し、セキュリティ鍵を用いて所定データを暗号化する。

(もっと読む)

セキュア計算システム、セキュア計算方法およびセキュア計算用プログラム

【課題】マルチコアプロセッサを用いて計算処理を実行する際、プロセッサごとの動作を制御する特別なセキュリティ回路を備えていない場合であっても、セキュアに計算処理を実行できるセキュア計算システムを提供する。

【解決手段】一のコア80は、他のコア90からのアクセスが可能な状態で情報を記憶する他コアアクセス可能記憶手段81と、自コアからのみアクセスが可能な状態で情報を記憶する自コア内アクセス可能記憶手段82とを備える。復号手段83は、他のコアから受信した暗号化データを復号鍵を用いて復号した平文データを作成し、その平文データを平文データ記憶手段87に記憶させる。平文データ計算手段84は、平文データ記憶手段87に記憶された平文データに対して指定された計算処理を行い、その計算処理による計算結果を結果データ記憶手段86に記憶させる。

(もっと読む)

警告システム

【課題】配送している物品が盗難された場合に、物品の位置を特定することを目的とする。

【解決手段】識別情報を記憶したタグ2を配送する物品1に取り付ける。警告装置4は、アンテナ5から所定の範囲に無線電波を放射して、その反射波として、タグ2からタグ2の識別情報を読み出す。警告装置4は、物品が盗難されたと判断した場合、管理装置6へ読み出した識別情報を含む警告を送信する。管理装置6は、警告を受信すると、受信した警告に含まれる識別情報を他の警告装置4へ送信する。他の警告装置4は、受信した識別情報をタグ2から取得した場合、取得した位置を示す位置情報を含む通知を管理装置6へ送信する。

(もっと読む)

中継処理装置、及びその制御方法、プログラム

【課題】 クライアント端末が接続要求する情報処理装置の安全性の確認作業を軽減すると共に、各クライアント端末における該情報処理装置に係る安全性を共通の基準で確認し、該クライアント端末と該情報処理装置との間で通信される通信データの中継の可否を制御すること。

【解決手段】 クライアント端末と情報処理装置との間で通信される通信データを中継する仕組みであって、クライアント端末と情報処理装置との間の通信データを中継するために用いられるSSL通信を情報処理装置と確立する際に情報処理装置から取得される情報処理装置の公開鍵証明書と、中継処理装置が信頼する認証局により発行された公開鍵証明書とを用いて、当該情報処理装置の公開鍵証明書が前記認証局により発行されたものであるか否かを判定し、その判定結果に従って、クライアント端末と情報処理装置との間の通信データの中継を許可するか否かを決定することを特徴とする。

(もっと読む)

時刻認証システム、時刻認証方法および移動体通信基地局

【課題】ストリームデータに対して時刻認証を行うことで、原本性保証および真正性検証を行い、法的な証拠能力を持たせる。

【解決手段】

電子署名データ管理装置1aは、ストリームデータを所定のデータ構成単位で抽出し、当該抽出した所定の複数データから合成データ200を生成するデータバッファリング処理部14と、合成データ200に対するHash300を生成するHash生成部15と、Hash300をTSA2aへ送信するHash送信処理部16と、TSA2aからHash300に対するトークン400を受信するトークン受信処理部17と、合成データ200、Hash300およびトークン400を合わせて電子署名データ500を生成する電子署名データ生成処理部18と、電子署名データ500を記憶する記憶装置19とを備えた。

(もっと読む)

情報共有システム、方法、情報共有装置及びそのプログラム

【課題】短期秘密鍵の漏洩を許すいわゆるeCK−modelでも安全性を保つことができる技術を提供する。

【解決手段】短期秘密鍵r’1A及び長期秘密鍵sk1Aを用いて生成した合成秘密鍵r1A=G(r’1A,sk1A)と、短期秘密鍵r’1B及び長期秘密鍵sk1Bを用いて生成した合成秘密鍵r1B=G(r’1B,sk1B)と、を用いて情報の共有を行う。これにより、短期秘密鍵の漏洩を許すいわゆるeCK−modelでも安全性を保つことができる。

(もっと読む)

マルチメディア・コンテント配信のための効率的鍵階層構造

【課題】デジタル著作権管理(DRM)に係わり、マルチメディア・コンテント配信のための効率的鍵階層構造の創成を容易にする装置を実現する。

【解決手段】装置は、クライアントから非対称鍵対の少なくとも一部分を受信するための手段を含む。第1対称鍵及び少なくとも第2の対称鍵を創成するための手段も含む。該第2の対称鍵を暗号化するために該第1対称鍵を利用するための手段及び該非対称鍵対の少なくとも一部分を用いて該第2対称鍵を暗号化するための手段も含む。そして、適合する秘密鍵によってのみ逆暗号化されることが出来る情報を暗号化するために、非対称暗号方式が該DRMシステムによって使用されて、対称鍵を安全に配送する。

(もっと読む)

デジタルコンテンツプレーヤ、トークンレジストリ、及びトークンを使用するオリジナル記録媒体

【課題】権利発行を伴うアドバンストコピー、管理されたコピートークンなどを用いたデジタル著作権管理方法及びシステムを提供する。

【解決手段】デジタルコンテンツパッケージ上で権利管理操作を行うDRMエージェントは、権利管理命令により要求された権利管理操作を可能にすべきか否かを決定する。使用権をデジタルコンテンツパッケージに関連付け、デジタル権利トークンを管理し、所定の放送日を有するデジタルコンテンツパッケージを管理し、コンテンツがDRM環境間で移転された場合に使用権を保存し、コンテンツパッケージを配信することを含む。

(もっと読む)

ネットワーク認証システム、ネットワーク認証方法およびプログラム

【課題】通信プロトコルに依存せず、しかもブラウザを利用しない通信が要求される場合においても適切にネットワーク認証を実行できる。

【解決手段】ユーザ端末が、認証サーバへ認証要求を送信する。認証サーバは、受信した認証要求に対して、認証を行い、認証処理の完了後に、墨塗り署名を利用し、ユーザ情報やユーザのアクセス履歴等のユーザを識別するためのファイルと認証用ファイルとを作成して、作成したファイルをユーザ端末に送信する。ユーザ端末は、受信したファイルを格納し、利用したいサービスを選択して、認証用ファイルを加工し、サービス提供サーバに対して、認証用ファイルとともに、認証要求を送信する。サービス提供サーバは、認証用ファイルの検証を行い、認証用ファイル内のID情報を取得して、検証処理とID情報の取得が完了した後に、情報提供を行う。

(もっと読む)

耐量子コンピュータ性をもつ鍵共有方式

【課題】従来の鍵共有方式の安全性は、素因数分解問題や乗法群上の離散対数問題の計算量上の困難さに依存するものであり、量子コンピュータが実用化するといずれの問題も多項式時間で解読可能と予想されている。

【解決手段】鍵共有方式の安全性をNP完全問題の1つである高次多変数連立代数方程式の解法の困難さに依存する方式を採用することにより、耐量子コンピュータ性を持つ鍵共有方式を提供する。

(もっと読む)

改竄検知方法及び情報機器

【課題】

アンケートに対する記入内容の改竄の有無を検知する。

【解決手段】

ディスプレイ12に表示されるアンケートに対し、タッチパネル14で顧客に記入させる。携帯情報機器10は記入内容とアンケートからハッシュ値を計算する。セキュリティサーバ62のURLとハッシュ値が図形コードで携帯電話40に転送され、携帯電話40はサーバ62にハッシュ値をアップロードする。サーバ62はハッシュ値を収容するセキュリティトークンを生成する。携帯情報機器10は記入内容をデータサーバ34にアップロードする。記入内容の参照時に、携帯情報機器10は、記入内容とアンケートからハッシュ値を再計算する。携帯電話40又はセキュリティサーバ62で、記入時のハッシュ値と再計算ハッシュ値を照合する。

(もっと読む)

121 - 140 / 1,953

[ Back to top ]