Fターム[5J104KA03]の内容

暗号化、復号化装置及び秘密通信 (108,990) | エンティティ認証 (11,484) | 一方向性関数による認証 (112)

Fターム[5J104KA03]に分類される特許

1 - 20 / 112

チェックデジット計算装置、チェックデジット計算方法、承認情報生成装置、承認情報生成方法、取引支援システム、取引支援方法、およびプログラム

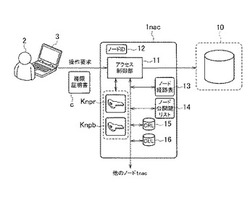

分散アクセス制御機構及び分散アクセス制御方法、並びに、分散アクセス制御プログラム及び分散アクセス制御プログラムを記録した記録媒体

【課題】パスワード認証を用いることができる分散アクセス制御機構を提供する。

【解決手段】分散アクセス制御機構は、それぞれ固有のノードIDが設定され、互いに接続された複数のノード1nacを備え、分散ファイルシステム10に対するアクセスを制御する。ノード1nacは、ノード秘密鍵Knprとノード公開鍵Knpbとの鍵ペアを有する。ノード1nacは、委譲元の権限証明書Cに基づいて新たな権限証明書Cの発行を指示されると、新たな権限証明書Cに対して、新たな権限情報と、パスワードを一方向性ハッシュ関数を用いて一方向化し、ノード1nacが有するノード公開鍵を用いて暗号化したパスワード認証用の公開認証情報とを設定して、新たな権限証明書Cを発行する。

(もっと読む)

一方向通信システム、方法及びプログラム

【課題】一方向通信において通信相手の正当性を検証できる一方向通信システム、方法及びプログラムを提供すること。

【解決手段】サーバ10及び端末20は、予め端末IDを共有しており、サーバ10は、端末IDを含むデータ列から第1のハッシュ値を演算するハッシュ演算部112と、第1のメッセージ及び第1のハッシュ値の排他的論理和によりスクランブル値を算出するスクランブル演算部113と、データ列から端末IDを除いた固有データ及びスクランブル値を連接したパケットを端末20へ送信する送信部114と、を備え、端末20は、パケットから固有データ及びスクランブル値を分離する分離部211と、固有データ及び端末IDからなるデータ列から第2のハッシュ値を演算するハッシュ演算部212と、スクランブル値及び第2のハッシュ値の排他的論理和により第2のメッセージを取得するメッセージ取得部213と、を備える。

(もっと読む)

データ分散保管システム

【課題】重要データから秘密分散技術により生成された複数の部分データを複数のデータセンターに分散保管するにあたり、秘密分散を実装するライブラリ等に依存せずにデータの可用性を向上させるデータ分散保管システムを提供する。

【解決手段】各サーバ100はクライアント端末300から受信した部分データを保管するデータ保管部110を有し、クライアント端末300は、重要データから秘密分散技術によりk個以上集めなければ重要データを復元できないn個(k≦n)の部分データを生成する分割処理部310と、n個の部分データおよびn個のコピーを2n個のサーバ100に保管し、重要データを復元するためのm個(k≦m≦n)の異なる部分データもしくはコピーをm個のサーバ100から収集する分散管理部320と、m個の部分データもしくはコピーから秘密分散技術により重要データを復元する復元処理部330とを有する。

(もっと読む)

認証システムおよび認証方法

【課題】複数のサーバに対するシングルサインオンを可能とし、各サーバやシステム間でのセキュリティを確保しつつ、同時並行的に認証を行うことを可能とする認証システムを提供する。

【解決手段】各サーバ100は認証処理を行う認証処理部120を有し、クライアント端末300は各サーバ100に対して認証の要求を送信する認証要求部311を有し、認証処理部120はサーバシーズとユーザID毎にパスワードをサーバシーズを用いてハッシュ化したハッシュ化パスワード132を含むユーザ情報130とを有し、認証の要求に対してシーズとしてサーバシーズをクライアント端末300に送信し、認証要求部311はパスワードをサーバ100から受信したシーズを用いてハッシュ化したハッシュ値をサーバ100に送信し、認証処理部120はクライアント端末300から受信したハッシュ値と対象のユーザに係るハッシュ化パスワード132とを比較して認証を行う。

(もっと読む)

データ分散保管システム

【課題】重要データから秘密分散技術により生成された複数の部分データを複数のデータセンターに分散保管し、各データセンター間での部分データの不正取得を防止するためのセキュリティを確保するデータ分散保管システムを提供する。

【解決手段】各サーバ100はそれぞれクライアント端末300から受信した部分データを保管するデータ保管部110を有し、クライアント端末300は、重要データから秘密分散技術によりk個以上集めなければ重要データを復元できないn個(k≦n)の部分データを生成する分割処理部310と、n個の部分データをn個のサーバ100に保管し、重要データを復元するためのm個(k≦m≦n)の部分データをm個のサーバ100から収集する分散管理部320と、m個の部分データから秘密分散技術により重要データを復元する復元処理部330とを有する。

(もっと読む)

シングルサインオンシステム、シングルサインオン方法および認証サーバ連携プログラム

【課題】利用者は利用者装置のOS認証のみで、クラウドサービスまでの複数のサービスを利用可能とすることができシングルサインオンシステムを提供する。

【解決手段】シングルサインオンシステムにおいて、利用者100が利用する利用者装置110と、利用者装置110の利用時の利用者100の認証処理を行う認証サーバ装置120と、利用者装置110および認証サーバ装置120が接続された社内ネットワーク140と、社内ネットワーク140にインターネット170を介して接続され、利用者100にアプリケーションを提供するアプリケーションサーバ装置160と、認証サーバ装置120による利用者100の認証情報を共有し、アプリケーションサーバ装置160へのシングルサインオン処理を行う認証連携基盤装置150とを備えたものである。

(もっと読む)

遠隔保守システム及び遠隔保守方法

【課題】ユーザ及び管理者との間のお互いの秘匿性を保ちつつ機器の異常に対処することのできる遠隔保守システム及び遠隔保守方法を提供すること。

【解決手段】機器1から取得したログ情報Logと固有のデータ列Dとを結合してハッシュ化することで第1ハッシュ値H1を生成し(S1)、これを管理装置4にて暗号化してアクセス鍵Aを生成し(S2)、機器制御装置2から当該アクセス鍵A、ログ情報Log、データ列Dを対処提供装置に入力することで(S3)、対処提供装置6はこれらの情報が正当である場合にのみ対処法を出力し、機器1に反映する(S4〜S9)。

(もっと読む)

認証コンポーネント、被認証コンポーネントおよびその認証方法

【課題】中間者攻撃に対する耐性を向上できる認証コンポーネント、被認証コンポーネントおよびその認証方法を提供する。

【解決手段】実施形態によれば、データ構造がそれぞれ鍵遷移レコードで構成された鍵情報、マトリックス状の秘密情報XY、および前記秘密情報XYが暗号化された秘密情報XYEとを記憶する被認証コンポーネント10と、前記被認証コンポーネントを認証する認証コンポーネント20との間における認証方法は、前記認証コンポーネントが、前記被認証コンポーネントから受領した前記鍵情報に対して、自身のデバイスインデックスに対応するレコードを選択し、前記レコードをデバイス鍵によって復号して鍵遷移を取り出すステップS33と、前記認証コンポーネントが、前記被認証コンポーネントから受領した前記秘密情報XYEに対して、対応する鍵遷移を用いて、復号処理を行い、前記秘密情報XYを共有するステップS13とを具備する。

(もっと読む)

連携装置、連携元装置、連携先装置、連携プログラム、および連携方法

【課題】連携検索の安全性の向上を図ること。

【解決手段】(1)甲の第1実ID「aaa」を指定し、ハッシュ値「98c%df」を求める。(2)連携先装置102のハッシュ値の取得要求を送信する。(3)ハッシュ値「98c%df」を含む第1連携テーブルTcAを検索し、連携IDを特定する。(4)連携IDを有する第2連携テーブルTcBを検索し、ハッシュ値「As8&+)」を検索する。(5)検索ハッシュ値「As8&+)」を連携元装置101に送信する。(6)ハッシュ値「As8&+)」を受信すると属性要求を送信する。(7)属性要求からハッシュ値「As8&+)」を抽出し、逆引きテーブルTrから実ID「bbb」を特定する。属性テーブルTaB内の第2実ID「bbb」のレコードから、年収項目の年収123(万円)を抽出する。(8)このあと、抽出した属性情報(年収123万円)を送信する。

(もっと読む)

記憶システム及び認証方法

【課題】使用可能なシステム環境とは異なる環境からアクセスされた場合には、ユーザのアクセス権の有無によらず、記憶しているデータを無効にする。

【解決手段】実施形態によれば、機器認証モジュールは、新たに接続された現在のホスト装置から受けた第2機器認証情報と、第1機器認証情報に基づいて機器認証を実行し、機器認証が失敗したとき、第1部分鍵を破棄する。第3部分鍵書込モジュールは、機器認証の後、現在のホスト装置から受けた第2部分鍵と部分鍵記憶モジュール内の第1部分鍵とを複合し、生成した第3部分鍵を揮発性メモリに書込む。暗号鍵書込モジュールは、ユーザ認証の後、第3部分鍵と第2ユーザ認証情報とを複合し、生成した暗号鍵を揮発性メモリに書込む。復号モジュールは、ユーザ認証が成功したとき、暗号化データを揮発性メモリ内の暗号鍵に基づいて復号し、得られたデータを現在のホスト装置に出力する。

(もっと読む)

記憶装置及び認証方法

【課題】使用可能なシステム環境とは異なる環境からアクセスされた場合には、ユーザのアクセス権の有無によらず、記憶しているデータを無効にする。

【解決手段】実施形態によれば、機器認証モジュールは、新たに接続された現在のホスト装置から受けた第2機器認証情報と、第1機器認証情報に基づいて機器認証を実行し、機器認証が失敗したとき、第1部分鍵を破棄する。第3部分鍵書込モジュールは、機器認証の後、現在のホスト装置から受けた第2部分鍵と部分鍵記憶モジュール内の第1部分鍵とを複合し、生成した第3部分鍵を揮発性メモリに書込む。暗号鍵書込モジュールは、ユーザ認証の後、第3部分鍵と第2ユーザ認証情報とを複合し、生成した暗号鍵を揮発性メモリに書込む。復号モジュールは、ユーザ認証が成功したとき、暗号化データを揮発性メモリ内の暗号鍵に基づいて復号し、得られたデータを現在のホスト装置に出力する。

(もっと読む)

単一処理で複数のPSKベース認証を実行する方法及びこの方法を実行するシステム

【課題】

1度に複数のPSK(Pre−SharedKey)ベース認証を実行する方法及びこの方法を実行するシステムを開示する。

【解決手段】

本発明に係る単一処理で複数のPSKベース認証を実行する方法は、端末機でユーザID及びPSKを含む複数のクレデンシャルを用いて結合クレデンシャルを生成する段階と、認証サーバで結合クレデンシャルを用いて端末機の認証を実行する段階とを有する。

(もっと読む)

無線通信装置およびデータ通信装置

【課題】定期的に無線通信を行うシステムにおいて検証負荷を低減

【解決手段】路側機2,3は、一方向性関数Fで秘密鍵Kiを写像した像を秘密鍵Ki-1として、秘密鍵Knについて一方向性関数Fでの写像を繰り返して生成した秘密鍵K0,K1,・・・,Kn-1,Knを共有する。まず路側機2は、メッセージM1と、次の送信メッセージM2のハッシュ値Hash(M2)と、秘密鍵K0等を送信データとし、送信データと電子署名と電子証明書とから構成されるアンカーフレームAP1を送信する。その後、今回送信のメッセージMj(jは2〜nの自然数)と、次の送信メッセージMj+1のハッシュ値Hash(Mj+1)と、秘密鍵Kjを用いて生成されたメッセージ認証子MACkj(Mj,Hash(Mj+1))と、秘密鍵Kj-1とから構成される通常フレームNPを、定期送信期間の到来毎に路側機2,3が交互に送信する。

(もっと読む)

認証システム、この認証システムに用いる認証サーバ、中継システム及び中継装置

【課題】簡単に構築可能で、端末の負荷が小さい認証システム、この認証システムに用いる認証サーバ、中継システム及び中継装置を提供する。

【解決手段】 認証要求を含む通信データを送信するクライアント端末を備えるローカルネットワークと、認証要求に応じてクライアント端末を認証する認証サーバと、ローカルネットワークと認証サーバとの通信を中継する中継システムとを備え、中継システムにおいて受信された通信データを、変換関数により変換して第1特定値を算出する第1変換手段と、認証サーバにおいて受信された通信データを、第1特定値の算出に用いた関数と同一の変換関数により変換して第2特定値を算出する第2変換手段と、第1特定値と第2特定値との照合処理を行う特定値照合手段とを備える。

(もっと読む)

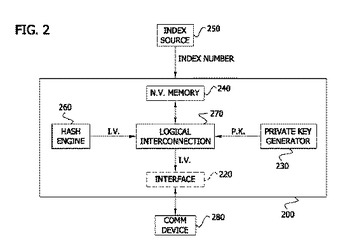

暗号法的に安全な認証装置、システム及び方法

電子装置は上記電子装置の認証時に使用される複数の識別値を発生する。上記装置は、インターフェースと、プライベート鍵を発生するためのプライベート鍵発生器と、少なくともプライベート鍵を格納するための不揮発性メモリと、インデックスソースと、ハッシュエンジンと、上記プライベート鍵発生器、上記不揮発性メモリ、上記インデックスソース、上記ハッシュエンジン、及び上記インターフェースとの間の論理的相互接続とを備える。上記ハッシュエンジンは、上記論理的相互接続を介して上記インターフェースに提供された複数の識別値を発生する。上記複数の識別値は、上記電子装置を認証するときの使用のために、検証装置に提供される。代わりにもしくはさらに、複数の装置はペアが構成されてルート鍵が共有されて相互間を暗号通信し、及び/もしくは相互に認証してもよい。  (もっと読む)

(もっと読む)

メッセージ送信装置、メッセージ受信装置およびメッセージ配信システム

【課題】ICカードを用いなくても、放送事業者から、受信装置を個別に特定してメッセージを配信することが可能なメッセージ送信装置を提供する。

【解決手段】メッセージ送信装置1Dは、メッセージ受信装置を識別するための個別識別子をネットワークNを介して取得し識別子記憶手段14に書き込み記憶させる識別子登録手段19Bを備え、個別メッセージ生成手段16が、識別子記憶手段14に記憶されている個別識別子を宛先として個別メッセージを生成することを特徴とする。

(もっと読む)

プロトコルの安全性を検証する検証装置、検証方法および検証プログラム

【課題】認証または鍵交換のプロトコルを安全性のレベルに応じて検証することができる検証装置、検証方法および検証プログラムを提供すること。

【解決手段】検証装置1は、認証または鍵交換のプロトコルにおいて使用されている暗号プリミティブの種類を設定する種類設定部103と、暗号プリミティブの役割を設定する役割設定部104と、プロトコルにおけるデータ値の種類と状態、または暗号プリミティブの関数値の種類と状態とを示す要素を設定する要素設定部105と、要求に応じて検証対象の安全性を選択する安全性選択部106と、暗号プリミティブの役割に対して設定される所定のフレームワークに適合する安全性それぞれに関する検証項目を満足するか否かを判定する検証項目判定部107と、選択された全ての安全性に関する検証項目を満足していると判定された場合にプロトコルが安全であると判定する安全性判定部108と、を備える。

(もっと読む)

パケット経路追跡システム

【課題】不正パケットを早期に検知し不正パケットの発信元が属する組織を把握するパケット経路追跡システムを実現する。

【解決手段】ネットワークを流れるパケットの受信時刻とIPヘッダの中でルータを経由すると変化する部分に固定値を挿入して算出されたハッシュ値であるフットマーク値とを含むダイジェスト情報に基づき、パケットの発信元を特定するパケット経路追跡システムにおいて、前記ネットワークを流れるパケットを収集し、検出した不正パケットのダイジェスト情報を含むデータを送信する不正パケット検出センサと、前記不正パケットのダイジェスト情報を含むデータを受信すると前記ダイジェスト情報を含む検索要求データを送信するトレースバック連携装置と、トレースバック連携装置から受信した前記検索要求データに含まれるダイジェスト情報に基づき不正パケットの発信元を特定するトレースバック装置と、を具備する。

(もっと読む)

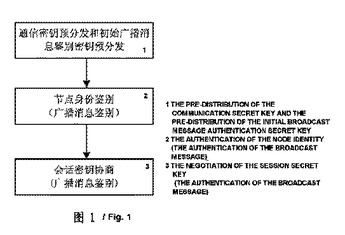

センサーネットワーク認証と鍵管理メカニズムの統合方法

センサーネットワーク認証と鍵管理メカニズムとの統合方法を提供した。当該方法は、1)鍵予備配布を行い、即ち、1.1)通信鍵の予備配布を行い、1.2)初期ブロードキャストメッセージ認証鍵の予備配布を行い、2)認証を行い、即ち、2.1)ノード身分認証を行い、2.2)ブロードキャストメッセージ認証を行い、3)ノードがセッション鍵の合意を行うことを含む。  (もっと読む)

(もっと読む)

1 - 20 / 112

[ Back to top ]