Fターム[5J104KA05]の内容

暗号化、復号化装置及び秘密通信 (108,990) | エンティティ認証 (11,484) | 非対称暗号系による認証 (504)

Fターム[5J104KA05]に分類される特許

1 - 20 / 504

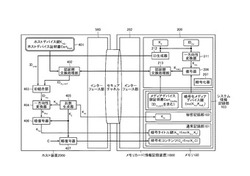

認証システム、及びメディア

【課題】コンテンツ配信システムのセキュリティを向上させる。

【解決手段】メモリカード1000のコントローラ200は、コントローラ鍵Kc及びコントローラに固有の第1コントローラ識別情報IDcuを保持している。コントローラ200は、コントローラ鍵及び第1コントローラ識別情報に基づいてコントローラ毎に固有のコントローラユニーク鍵Kcuを生成すると共に、第1コントローラ識別情報に基づいて第2コントローラ識別情報IDcntrを生成する。復号器は、暗号化メディアデバイス鍵Enc(Kcu、Kmd_i)をコントローラユニーク鍵を用いて復号してメディアデバイス鍵Kmd_iを得る。認証鍵交換処理部213は、メディアデバイス鍵、メディアデバイス鍵証明書、及び第2コントローラ識別情報とを用いて、インタフェース部202を介してホスト装置2000と認証鍵交換処理を行い、セキュアチャネルを確立する。

(もっと読む)

ネットワーク印刷システムおよびプリントサーバーおよびデータベース装置とネットワーク印刷方法

【課題】クライアント、プリントサーバー、画像形成装置、データベースから成るシステムで、プリントサーバーが、TLS通信に際して画像形成装置から送信される証明書を検証する場合に、データベースに予め登録した証明書の検証を高速化する。

【解決手段】データベースが持つデータから所望の画像形成装置の情報を取得するための検索キーをプリントサーバーに設定しておく。またデータベースでは、その検索キーと関連付けて証明書情報を登録する。それにより、検索キーで証明書情報を検索でき、検証の迅速化を図ることができる。

(もっと読む)

印刷システム、画像形成装置、印刷方法、およびプログラム

【課題】 自己署名の証明書を使用したTLSの場合、運用のコストと手間を軽減できるが、なりすましのリスクが発生する。

【解決手段】 Active Directory Server1304はTLS設定や証明書登録の有効設定などのポリシー情報を画像形成装置1303に送信し、画像形成装置1303はポリシー情報に従いセキュアWSDの設定を有効にする。

(もっと読む)

情報処理装置、署名生成装置、署名検証装置、情報処理方法、署名生成方法、及び署名検証方法

【課題】高い安全性を有する効率的な電子署名方式を実現すること。

【解決手段】

環K上で定義され、2次形式で表現される2次多変数多項式の組F=(f1,…,fm)及び署名鍵s∈Knを用いて文書Mに対する電子署名を生成する署名生成部と、前記2次多変数多項式の組F及びベクトルy=(f1(s),…,fm(s))を保持する検証者へと前記電子署名を提供する署名提供部と、を備え、前記署名生成部は、前記電子署名を生成する過程で実行する、G(x1,x2)=F(x1+x2)−F(x1)−F(x2)で定義される関数G=(g1,…,gm)の計算を式gl(x1,x2)=x1TAlx2+x2TAlx1(l=1〜m;Alは、n×nの係数行列)に基づいて実行する、署名生成装置が提供される。

(もっと読む)

通信装置、プログラム、および通信システム

【課題】制御機能が正規に利用されていることを保証することができる通信装置、プログラム、および通信システムを提供する。

【解決手段】制御方式送信部21は、自装置が実施するデータ通信に係る制御の方式を示す方式情報と、自装置の位置に応じた周囲の環境を示す環境情報とを他の通信装置へ送信する。制御方式決定部24は、他の通信装置から受信した方式情報および環境情報に基づいて、他の通信装置が実施する制御の内容を決定し、決定した制御の内容を示す制御情報とその電子署名とを生成する。制御予定送信部25は、他の通信装置へ制御情報および電子署名を送信する。署名検証部12は、他の通信装置から受信した電子署名の正当性を検証する。電力量制御部10は、電子署名の正当性の検証に成功した場合、他の通信装置から受信した制御情報が示す制御の内容に基づいて、他の通信装置とのデータ通信に係る制御を行う。

(もっと読む)

情報処理装置、及び情報処理方法

【課題】高い安全性を有する公開鍵認証方式を実現すること。

【解決手段】環K上で定義される多次多変数多項式の組F=(f1,…,fm)及びベクトルs∈Knに基づいてN回分のメッセージを生成し、多次多変数多項式の組F及びベクトルy=(f1(s),…,fm(s))を保持する検証者にN回分のメッセージを提供し、k通り(k≧3)の検証パターンの中から検証者が選択したN回分の検証パターンに対応する回答情報を検証者に提供する情報処理装置が提供される。また、この情報処理装置は、N回分のメッセージを1回の対話で送り、N回分の回答情報を複数回の対話で送る。

(もっと読む)

情報処理装置、及び情報処理方法

【課題】高い安全性を有する公開鍵認証方式を実現すること。

【解決手段】環K上で定義される多次多変数多項式の組F=(f1,…,fm)及びベクトルs∈Knに基づいてメッセージを生成し、前記多次多変数多項式の組F及びベクトルy=(f1(s),…,fm(s))を保持する検証者に前記メッセージを提供し、k通り(k≧3)の検証パターンの中から前記検証者が選択した検証パターンに対応する回答情報を前記検証者に提供する情報処理装置であって、前記ベクトルsは秘密鍵であり、前記多次多変数多項式の組F及び前記ベクトルyは公開鍵であり、前記メッセージは、前記公開鍵及び前記回答情報を利用して、当該回答情報に対応する検証パターン用に予め用意された演算を実行することで得られる情報であり、前記多次多変数多項式の組Fは、ユーザ毎に異なる情報を用いて生成される、情報処理装置が提供される。

(もっと読む)

情報処理装置、及び情報処理方法

【課題】より高い安全性を有する公開鍵認証方式を実現すること。

【解決手段】環K上で定義される多次多変数多項式の組F=(f1,…,fm)及びベクトルs∈Knに基づいてメッセージを生成し、多次多変数多項式の組F及びベクトルy=(f1(s),…,fm(s))を保持する検証者にメッセージを提供し、k通り(k≧3)の検証パターンの中から検証者が選択した検証パターンに対応する回答情報を検証者に提供し、1つのメッセージについて検証者が2通り以上の検証パターンに対する回答情報を要求してきた場合には回答情報を検証者に提供しない情報処理装置が提供される。ベクトルsは秘密鍵、多次多変数多項式の組F及びベクトルyは公開鍵、メッセージは公開鍵及び回答情報を利用して、当該回答情報に対応する検証パターン用に用意された演算により得られる情報である。

(もっと読む)

情報処理装置、情報処理方法、プログラム、及び記録媒体

【課題】高い安全性を有する効率的な公開鍵認証方式を実現すること。

【解決手段】

多次多変数多項式の組F=(f1,…,fm)及びベクトルsに基づいてメッセージを生成し、前記多次多変数多項式の組F及びベクトルy=(f1(s),…,fm(s))を保持する検証者に前記メッセージを提供し、k通りの検証パターンの中から前記検証者が選択した検証パターンに対応する回答情報を前記検証者に提供する情報処理装置が提供される。但し、前記多次多変数多項式の組Fは、標数q及び位数qkの環R上で定義される多項式f1,…,fmで構成される。また、ベクトルxl=(xl1,…,xln)についてG(x1,x2)=F(x1+x2)−F(x1)−F(x2)で定義される多項式G(x1,x2)が、(x1i)q(z)(但し、1≦i≦n、q(z)=qz、1≦z≦k)に比例する項で構成される。

(もっと読む)

情報処理装置、署名生成装置、情報処理方法、署名生成方法、及びプログラム

【課題】高い安全性を有する効率的な公開鍵認証方式を実現すること。

【解決手段】

環K上で定義される多次多変数多項式の組F=(f1,…,fm)及びベクトルs∈Knに基づいてメッセージを生成し、前記多次多変数多項式の組F及びベクトルy=(y1,…,ym)=(f1(s),…,fm(s))を保持する検証者に前記メッセージを提供し、k通り(k≧3)の検証パターンの中から前記検証者が選択した検証パターンに対応する回答情報を前記検証者に提供する情報処理装置が提供される。但し、前記多次多変数多項式の組Fは、m本の3次多項式f1,…,fmで構成され、G1(x1,x2)+G2(x1,x2)=F(x1+x2)−F(x1)−F(x2)で定義されるG1(x1,x2)及びG2(x1,x2)がそれぞれx1及びx2に関して加法準同型となるように設定される。

(もっと読む)

建物内において手続きを開始する方法

【課題】 本発明は、建物内において手続きを開始する方法を提供する。

【解決手段】 建物内において手続きを開始するための本発明による方法で、仮想キーが、特定のイベントによって生成されて、人に伝達される。権限を与えられた人が、仮想キーによって身元を明らかにする場合、たとえば、エレベータを使用可能にする手続きが、建物内において開始される。

(もっと読む)

相互認証のための方法および装置

【課題】デジタル権利エージェントを有するステーションとセキュアリムーバブルメディアデバイスとの間の相互認証のための方法を提供する。

【解決手段】エンティティA(デジタル権利エージェント202)がエンティティB(セキュアリムーバブルメディアデバイス204)にメッセージを送ることによって相互認証が開始する。エンティティBは、エンティティAの公開鍵を使用して第1の乱数を暗号化する。エンティティAは、暗号化された第1の乱数を復号し、少なくとも第1の乱数に基づいて第2の乱数および第1のハッシュを暗号化する。エンティティBは、暗号化された第2の乱数および第1のハッシュを復号し、デジタル権利エージェントを認証するために第1のハッシュを検証し、少なくとも第2の乱数に基づいて第2のハッシュを生成する。エンティティAは、エンティティBを認証するために第2のハッシュを検証する。

(もっと読む)

機器管理システム、機器管理方法および外部装置

【課題】TPMチップなどの耐タンパー性を有するチップを用いて対象機器の各ユニットの同一性、正当性を保証した上で、遠隔地からの保守管理、使用または最新プログラムのダウンロード等を可能にする。

【解決手段】本システムは、耐タンパー性を有するチップ(TPMチップ10)を少なくとも備えたユニットを1つまたは2つ以上備えて構成される対象機器(画像読み取り装置100)と、対象機器100を管理または使用する管理・使用装置200と、認証用のデータベース350を備えた認証装置300とをネットワーク400を介して通信可能に接続して構成されている。一つまたは複数のユニット(図1中のユニットA〜C)から構成されている対象機器100において、各ユニット毎に、耐タンパー性を有し、そのユニットの機器情報を収集、記憶、署名するチップ(TPMチップ10)を搭載している。

(もっと読む)

セキュアなサブスクライバ識別モジュールサービス

【課題】セキュアなサブスクライバ識別モジュールサービスのための方法、装置、システム、およびコンピュータプログラムプロダクトを提供する。

【解決手段】モバイルネットワーク経由の通信は、システムの通信サービスの起動要求がシステムのセキュアなパーティションで受信されると、起動する。要求を受信すると、セキュアなパーティションだけがアクセス可能な格納装置から許可サービスに対して鍵が取得される。この鍵は、通信サービスの起動を要求する許可に含められ、許可が通信デバイスのサービスプロバイダに送られる。サービスプロバイダは、許可サービスと通信して、許可のデジタル署名を取得する。セキュアなパーティションは、サービスプロバイダから署名された許可を受信して、署名された許可が許可サービスによるデジタル署名を含むことを確認し、署名された許可がデジタル署名を含むことが確認されると、システムの通信サービスを起動する。

(もっと読む)

認証システム及び認証方法

【課題】クラウドコンピューティングを利用した場合であっても、セキュリティが強固、かつ、認証に係る処理が遅延しにくい認証システム及び認証方法を提供すること。

【解決手段】認証システム1のユーザ端末4は、ユーザからユーザIDとパスワードとを受け付けた場合に、パスワードに基づいて秘密鍵及び公開鍵を生成する端末側鍵生成部444と、生成された秘密鍵により認証用データを暗号化する暗号化部445と、ユーザIDと暗号化された認証用データとをコンテンツサーバ3に送信する認証情報送信部446と、を有する。認証システム1の複数のコンテンツサーバ3それぞれは、ユーザ端末4から受信したユーザIDに対応する公開鍵によって、受信した認証用データの復号を試行する復号試行部343と、復号試行部343によって、受信した暗号化された認証用データを復号できた場合に、ユーザ端末4が認証に成功したものとする認証部344と、を有する。

(もっと読む)

名前管理サーバおよびアクセス制御方法

【課題】公開鍵の登録データ量を削減し、公開鍵を管理する処理負荷を減らすことを課題とする。

【解決手段】DNSサーバ10は、所定のドメインネームとグループ公開鍵とを対応付けて登録する旨の登録要求を受け付けた場合に、所定のドメインネームとグループ公開鍵とを対応付けて鍵情報記憶部に登録する。また、DNSサーバ10は、所定のドメインネームに対応するIPアドレスを検索する旨の検索要求を受け付けた場合に、所定のドメインネームに対応するグループ公開鍵を鍵情報記憶部から取得し、グループ公開鍵を用いて、検索要求に含まれるグループ署名の正当性を検証する。そして、DNSサーバ10は、グループ署名が正当であると検証された場合には、ドメインネームに対応するIPアドレスを検索し、IPアドレスを検索要求の要求元に送信する。

(もっと読む)

DNSSECインライン署名

【課題】レジストリで増分的なDNSSEC署名を実行するシステム及び方法を提供する。

【解決手段】レジストリで増分的なDNSSEC署名を実行するシステム及び方法が開示され、電子署名操作がDNS追加、更新、及び/又は削除操作などを含む単一のトランザクションの一部として実行される。例の方法がリクエスタ100からドメインコマンドを受信するステップを含み、ドメインコマンドがドメインの識別子を含む。受信されたドメインコマンドが、ドメインのためのレジストリによって格納されたデータに関して実行される。ドメインコマンドの実行を含む個別のトランザクションの一部として、レジストリが権威サーバの秘密鍵を使用してドメインのためのDNSSECレコードに署名もする。DNSSECレコードが署名された後、レジストリが別のサーバ(DNSクラウド140)へ署名されたDNSSECレコードを増分的に発行する。

(もっと読む)

DNSおよびDNSアクセス制御方法

【課題】DNSキャッシュサーバとDNS権威サーバと連携して、SIG(0)に対応したアクセス制御を実現する。

【解決手段】ユーザ端末がSIG(0)リソースレコード付きの問い合わせを行ったときに、DNSキャッシュサーバを介して該当ドメインネームの情報を保持するDNS権威サーバがSIG(0)リソースレコ−ドを検証し、その結果である該当ドメインネームの情報とSIG(0)の検証に用いた鍵情報をDNSキャッシュサーバに保持させ、以降にユーザ端末から該当ドメインネームの情報およびSIG(0)リソースレコード付きの問い合わせを受けたときにその鍵情報を用いて検証を実施する。

(もっと読む)

電子キー、ICカード、その登録及び認証方法

【課題】 カード利用者のセキュリティーは、キャッシュカードをはじめとするICカードの重要性が高まっているにもかかわらず、現在は、ほぼ暗証番号に依存している。近年、生体認証の導入が図られてきたが、生体情報が究極の個人情報ということから、生体認証のキャッシュカードでの利用に対する賛同者は必ずしも多くない。ICカードのセキュリティー強度を上げるために、暗証番号以外に便利で安心な手法が求められている。

【解決手段】個人認証用に用いられるリーダライタ/端末装置において、接続したICカードが正当と認証されている場合に限って、ICカードに登録することができる情報処理機能を有する電子キーをICカードに登録することにより、ICカードと電子キーとによる2重の認証システムを構築する。

(もっと読む)

紛失通信システム、紛失通信方法、およびプログラム

【課題】汎用的結合可能かつ効率的な紛失通信を実現する紛失通信システムを提供する。

【解決手段】システムパラメータ生成装置は、共通参照情報を生成するシステムパラメータ生成部と、共通参照情報を送信装置と受信装置に送信するcrs送信部とを備え、送信装置は、暗号文C1,…,CNを生成し暗号化データベースを生成する暗号化データベース生成部と、暗号化データベースを受信装置に送信するT送信部と、知識識別不可能証明を検証し、正しい場合に非対話ゼロ知識証明を生成し、返信を生成する返信生成部と、返信を受信装置に送信するR送信部とを備え、受信装置は、暗号文C1,…,CNに含まれる署名を検証し、正しい場合に知識識別不可能証明を生成し、要求を生成する要求生成部と、要求を送信装置に送信するQ送信部と、非対話ゼロ知識証明を検証し、正しい場合に暗号文Cξから文書mξを計算して出力する文書取得部とを備える。

(もっと読む)

1 - 20 / 504

[ Back to top ]