Fターム[5J104KA21]の内容

暗号化、復号化装置及び秘密通信 (108,990) | エンティティ認証 (11,484) | 認証のための情報を使い捨てるもの (231)

Fターム[5J104KA21]に分類される特許

141 - 160 / 231

正規品判定システム

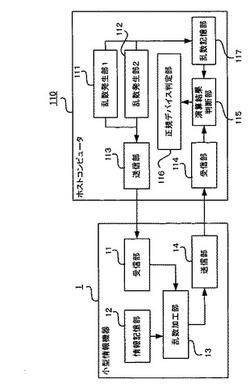

【課題】正規性判定装置と被判定製品との間の通信パターンを解析しても容易に認証アルゴリズムを解読することができないようにする。

【解決手段】小型情報機器1は、ホストコンピュータ110から送信された2つの乱数のうち何れかを選択し、選択された乱数を加工した加工信号をホストコンピュータ110へ送信する加工処理を設定回数だけ繰り返す乱数加工部13を有し、ホストコンピュータ110は、1回の加工処理につき2つの乱数を発生する乱数発生部111,112と、加工信号あるいは加工信号にさらに演算処理を施した加工演算結果と、各乱数を用いて演算された複数の判定演算結果のうちの何れかと、が一致するか否かを設定回数だけ繰り返し判断する演算結果判断部115と、設定回数分の判定結果が、全て一致していた場合に、小型情報機器1を正規製品と判定しホストコンピュータ110との接続を許可する正規デバイス判定部116と、を有する。

(もっと読む)

後援された帯域外パスワードの配信方法およびシステム

選択したユーザに、広告コンテンツを帯域外パスワードまたはアクセス・コード情報と共に、選択した通信媒体を通じて配信する方法およびシステム。 (もっと読む)

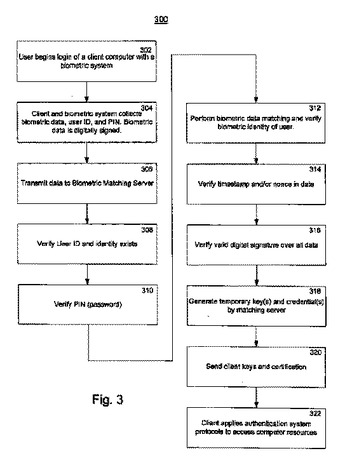

バイオメトリック証明書確認フレームワーク

後に認証システムにアクセスするためのクライアントコンピュータ・システムにおけるバイオメトリック認証システムの使用は、デジタル処理で署名されたバイオメトリックサンプルデータを受け取ること、及び当該データをユーザID及びPINと組み合わせることを含む。その後、ユーザ及びバイオメトリックサンプルを認証するために、データのこのパッケージは、バイオメトリック照合サーバに安全に送信される。一旦認証されると、バイオメトリック照合サーバは、当該データパッケージに仮の証明書及び公開/秘密鍵ペアを加えてクライアントコンピュータに返す。その後、クライアントコンピュータは、認証システムにアクセスして続いて安全な資源へのアクセスを獲得するためにこの情報を使用することができる。  (もっと読む)

(もっと読む)

認証システム、認証プログラム

【課題】利用者の負担を軽減したワンタイムパスワード方式による認証を可能とする。

【解決手段】認証部20は、ネットワークを介してPCに対して識別データ(ユーザID)の入力を要求するログインページを提供する。携帯端末チェック部30は、携帯通信ネットワークを介してアクセスしてきた携帯端末についての環境変数をもとに、同携帯端末が予め認証対象として登録されているかを確認する。開錠トークン生成部31は、携帯端末が登録されていることが確認された場合に、当該アクセスに対して固有のURLを生成する。開錠ボタン設定部32は、この生成されたURLがリンク先に設定された開錠ボタンを携帯端末において表示させる。ユーザIDチェック部34は、開錠ボタンに設定されたURLによる携帯端末からのアクセスが開錠ボタンアクセス判別部33により判別された場合に、ログインページを通じてPCから入力される識別データに対する認証を実行する。

(もっと読む)

通信システム、通信装置および通信方法、並びにプログラム

【課題】複数の通信プロトコルの利点を享受する。

【解決手段】通信装置1のNFC通信部51では、通信装置2のNFC通信部61との間で、NFCによる通信が行われ、これにより、Bluetooth(登録商標)による通信(BT通信)が可能であることが認識され、さらに、そのBT通信に要する通信情報としての、BT通信部52と62のBDアドレスが交換される。そして、通信装置1と2では、NFC通信部51と61とのNFCによる通信から、BT通信部52と62とのBT通信に切り換えられ(オーバハンドが行われ)、BT通信部52と62のBDアドレスに基づき、BT通信が行われる。

(もっと読む)

認証システム及び認証方法

【課題】ワンタイムパスワードを利用した認証システムの安全性向上や固定パスワードを利用する認証システムからの移行容易化や使用範囲の拡大を図る。

【解決手段】ワンタイムパスワードが時間に同期する認証システムまたはワンタイムパスワードがオンラインサービス認証要求の回数に同期する認証システムであり、ワンタイムパスワードクライアント9がワンタイムパスワードサーバ2からオンラインサービス認証用ワンタイムパスワードをダウンロードする際に、クライアントサーバ間で現在の時刻情報またはオンラインサービス認証要求回数の現在値を一致させて、ダウンロードされたオンラインサービス認証用ワンタイムパスワードが有効な間だけ、オンラインサービス認証要求を認証する。ワンタイムパスワードをオンラインサービス認証要求に含まれるサービス利用内容に同期させることもできる。

(もっと読む)

認証処理システム、認証処理方法及び認証処理プログラム

【課題】より安全かつ確実に本人を認証するための認証処理システム、認証処理方法及び認証処理プログラムを提供する。

【解決手段】携帯電話端末10からパスワード生成要求を受信した管理サーバ20は、利用者を特定し、第1チャレンジコードを記録する。そして、管理サーバ20は、第2チャレンジコードを生成し、これを用いてワンタイムパスワードを生成する。このワンタイムパスワードのユニーク性を担保できる場合には、管理サーバ20は、ワンタイムパスワードを記録し、第2チャレンジコードを携帯電話端末10に送信する。そして、携帯電話端末10は、ワンタイムパスワードを生成し、出力する。次に、クライアント端末15を用いて、チャレンジコードとワンタイムパスワードに関するデータを含むログイン要求を管理サーバ20に送信する。ログイン要求を受信した管理サーバ20は利用者の認証を行なう。

(もっと読む)

電子メールシステムおよび電子メール送受信プログラム

【課題】電子メールに添付されて送受信される電子ファイルにより機密情報や個人情報が外部に漏洩するのを、利用者や管理者に手間や負荷を一切掛けることなく容易かつ確実に防止する。

【解決手段】電子メールに添付されるべき電子ファイルを指定する指定手段111と、指定電子ファイルについての暗号鍵をファイルアクセス管理サーバから受信する暗号鍵受信手段121と、受信された暗号鍵を用いて指定電子ファイルを暗号化する暗号化手段155と、暗号化電子ファイルを電子メールに添付する添付手段156とをクライアント端末10にそなえる。ファイル管理サーバから復号鍵を送信する際には、認証情報受信手段によって受信された認証情報とワンタイムパスワード生成手段によって生成されたワンタイムパスワードとを比較することにより正当な者であるかの判定を行なう。

(もっと読む)

認証システム

【課題】認証システムの秘密共有のメンテナンスを、人から通信システムへ移行する。

【解決手段】自然乱数を発生する第1の乱数発生源([X])と、前記第1の乱数発生源で発生した第1の乱数のブロック([X1])により前記第1の乱数発生源で発生した第2の乱数のブロック([X2])を暗号化した第1の暗号文([X1]+[X2])を含む識別子を有する1:1認証子とを備える。

(もっと読む)

電池式認証カード

本発明は電池式ビデオゲームプレイカード、電池式投票者認証カード、電池式金融取引カードのためのシステムおよび方法、およびそれぞれの使用を管理する方法を提供する。カードは全般的に薄型で柔軟な基板、および基板内に配置された電池を含む。動的トークン値ジェネレータおよび/あるいはバイオメトリックセンサーが基板内に配置され、且つ電池より電源が供給される。動的トークン値ジェネレータにより生成されるトークン値を表示するために、基板上に電子ディスプレイが搭載される。トークン値は、保護された電子情報あるいは能力へのアクセスを提供するバックエンドトークン値保護識別システムと組み合わせて用いるよう設計される。  (もっと読む)

(もっと読む)

ログオン認証システム

【課題】誰がいつどこで、コンピュータにログオンしたかの証跡を残すための手段を提供することにある。

【解決手段】コンピュータにログオンする際に、GPS機能を備えた携帯電話機からサーバにパスワード発行要求を行い、サーバは要求の際に受けた位置情報と現在日時・時刻を利用しワンタイムパスワードを生成し、携帯電話機に通知し、ユーザがそのパスワードを利用しコンピュータにログオンを試みた際に、コンピュータは自身が備えるGPS機能を利用し位置情報を取得し、パスワードの正当性を確認することにより、パスワード発行要求を行った日時、所でしかログオンできないようにするとともに、ログオン後、コンピュータがネットワークに接続した際に、ログオンされた事実をサーバに通知することにより、サーバ側で、どのコンピュータに、いつ誰がどこでログオンしたかの証跡を一元管理する。

(もっと読む)

ログイン処理装置、ログイン処理システム、プログラム、及び記録媒体

【課題】安全性の高いログイン処理装置及びログイン処理システムを提供する。

【解決手段】端末装置5は、ログイン処理装置2にログイン画面表示要求を行う。ログイン処理装置2は、一意のトークン51を作成し暗号化して電文に埋め込み、端末装置5に返す。端末装置5は認証情報を入力し当該トークン51と共にログイン処理装置2に送る。ログイン処理装置2は、当該トークン51の有効性が確認されると、認証情報の認証処理を行い、認証が成功した場合にログインのメイン画面を端末装置5に表示させる。トークン51の有効性が確認されると、確認済みのトークン51は無効化される。

(もっと読む)

認証装置、認証システムおよび認証方法

【課題】情報の不正な取得を防止することが可能な認証システムを提供する。

【解決手段】認証装置通信部51が、利用者端末3から認証用情報および共有情報を受信すると、認証処理部53は、その認証用情報が正当な認証用情報か否かを判定する。認証処理部53は、その認証用情報が正当な認証用情報であると、その共有情報を認証データ格納部52に記憶する。認証装置通信部51が、ペン型認証デバイス1から共有情報を受信すると、認証処理部53は、その共有情報と同じ共有情報が認証データ格納部52に記憶されているか否かを確認し、その共有情報と同じ共有情報が認証データ格納部52に記憶されていると、利用者端末3が正当な利用者端末と認証する。

(もっと読む)

認証装置、認証システム、プログラム、及び記録媒体

【課題】ユーザ操作性に優れ、安全性の高い認証装置及び認証システムを提供する。

【解決手段】端末装置7は、「URL−A」にアクセスしてログイン要求を行う。第1認証部19による第1認証情報(ユーザID、PIN)の認証が成功すると、乱数作成部20は乱数表5の行列位置に関する情報を算出して端末装置7に提示する。端末装置7は「URL−B」にアクセスする。第2アクセス処理部25は、入力された第2認証情報(ユーザID、乱数)の第2認証部27による認証が成功すると、OTP作成部29がワンタイムパスワードを作成して端末装置7に提示する。「URL−A」からワンタイムパスワードが入力されると、最終認証部22は、OTP作成部21が作成するワンタイムパスワードの値と照合する。認証が成功すると、コンテンツ処理部23はログインを許可し所定のWEB画面を端末装置7に提供する。

(もっと読む)

システムアカウント管理装置

【課題】 この発明の課題は、ネットワークシステムに接続された各種機器の設定を変更することなく、これらの機器のシステム管理者のシステムアカウント情報を一括して管理できるシステムアカウント管理装置を提供することにある。

【解決手段】 ネットワークシステムに接続された各種機器のシステム管理者用のシステムアカウント情報であるアカウント名やパスワードなどのシステムアカウント情報を設定し、一括して管理するシステムアカウント管理手段を備えたシステムアカウント管理装置とする。このシステムアカウント管理手段は、機器ごとにシステムアカウントの設定方法が異なっていても一括してシステムアカウント情報を管理することができるものとする。また、システムアカウント管理装置には所定の方針に従ってシステムアカウントのパスワードを定期的に自動変更するパスワード変更手段も備えるように構成する。

(もっと読む)

情報処理システム

【課題】端末装置からサーバ装置にリモートログインする際のパスワード認証をパスワード管理装置を用いて安全に行う情報処理システム等を提供する。

【解決手段】サーバ装置102のユーザ名と直接ログイン用パスワードと変換規則を管理するパスワード管理装置103は、認証用記号列を表示装置104に表示させ、ユーザはこれを自身の変換規則で変換して、ユーザ名と変換済記号列を端末装置105経由でサーバ装置102に与え、サーバ装置102がユーザ名と変換済記号列をパスワード管理装置103に送信すると、パスワード管理装置103は、過去に生成した認証用記号列に当該ユーザの変換規則を適用した結果が変換済記号列に一致すれば、直接ログイン用パスワードをサーバ装置102に送って、端末装置105によるサーバ装置102への遠隔ログインを成功させる。

(もっと読む)

複数の方式による使い捨てパスワードのユーザー登録、認証方法及び該方法を行うプログラムが記録されたコンピュータにて読取り可能な記録媒体

本発明によるユーザー登録方法は、複数の方式により使い捨てパスワードを生成するプログラムが搭載された使い捨てパスワード端末と、前記使い捨てパスワードユーザーの有効性の有無を認証する認証サーバーと、使い捨てパスワードサーバーと、前記使い捨てパスワードユーザーの情報を記憶する使い捨てパスワードデータベースサーバーと、を備える環境下において、前記使い捨てパスワード端末が前記使い捨てパスワード端末に使い捨てパスワードユーザーを登録する方法に関する。 (もっと読む)

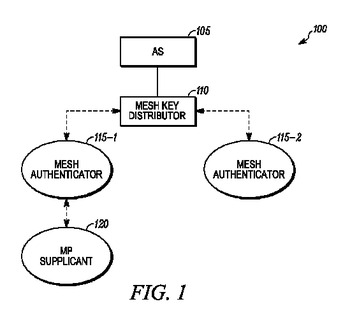

アドホック無線ネットワークのノード間においてセキュリティ・アソシエーションを確立するための方法及び装置

アドホック無線ネットワークのノード間においてセキュリティ・アソシエーションを確立するための方法及び装置には、2つの認証ステップが含まれる。即ち、初期の第1連絡ステップ(認証、認可、及びアカウンティング(AAA)ベースの認証)、並びに第1連絡時に生成される鍵材料を再利用する“軽量”ステップが含まれる。ネットワーク内のメッシュ・オーセンティケータは、2つの役割を提供する。第1の役割は、802.1Xポートアクセスエンティティ(PAE)を実装し、4段階ハンドシェークを介して、サプリカントメッシュ点での暗号化に用いる一時鍵を導出し、鍵ディストリビュータとのバックエンド通信を取り扱う。第2の役割は、AAAクライアントを実装し、また、第1連絡又は高速セキュリティ・アソシエーション時にメッシュ点を認証するために用いる鍵を導出する鍵ディストリビュータとしてのものである。鍵ディストリビュータ及びオンライン認証サーバは、これらのメッセージをメッシュリンク上でトランスポートすることなく互いに通信を行い得る。  (もっと読む)

(もっと読む)

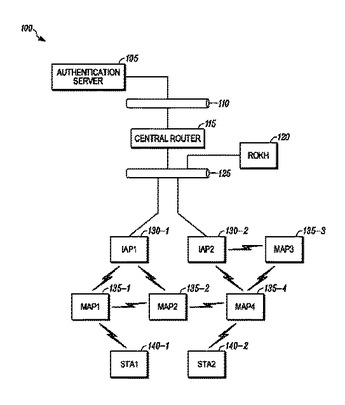

インフラストラクチャベースの無線マルチホップネットワークにおけるセキュリティ認証及び鍵管理

無線マルチホップネットワークにおけるセキュリティ認証及び鍵管理スキームのシステム、並びに方法をホップバイホップセキュリティモデルと共に提供する。本スキームは、メッシュAPネットワークに導入された802.11rの鍵階層構造を採用する。この方法において、トップの鍵所有者(R0KH)は、認証プロセスの後、各サプリカントの無線デバイスに対してトップペアマスタ鍵(PMK_0)を生成及び保持する。全てのオーセンティケータAPは、レベル1の鍵所有者(R1KH)の役割を受け持ち、R0KHから次のレベルのペアマスタ鍵(PMK_1)を受け取る。リンクレベルデータ保護鍵は、802.11iの4段階ハンドシェークを通じてPMK_1から生成される。  (もっと読む)

(もっと読む)

コンピュータ・セキュリティーのためのディジタル送信システム(DTS)

【解決手段】 この発明は、(可視および不可視)光、(可聴および不可聴)音声、あらゆる言語の英数字あるいは特殊文字あるいは記号あるいは図あるいは画像のためのディジタル符号、これらのあらゆる組み合わせの信号を、互換性ディジタル送受信カードを備えたコンピュータ・システムに送信するための手持ち式ディジタル送信機について記述する。このカードは、上記の信号および符号を送受信でき、セキュリティー・システムを動作、管理、保守するためのソフトウェア・ドライバおよび(または)ファームウェアを有する。コンピュータ・システムが送信された符号を認証するとアクセスが許可される。次いで、コンピュータ・システムは、上記の符号または信号の任意の組み合わせからなる無作為に選択された新符号を送信機による保存のために送信機に送信する。コンピュータからの送信内容は、送信範囲内のどの手持ち式送信機も保存することができない。 (もっと読む)

141 - 160 / 231

[ Back to top ]